Configuration du walled garden pour le WiFi invité

This guide provides a comprehensive, vendor-neutral technical reference for configuring walled gardens in enterprise guest WiFi deployments. It covers the architecture of pre-authentication access, the critical role of dynamic DNS resolution, social login domain whitelisting, OS captive portal probe requirements, and compliance considerations under PCI DSS and GDPR. Aimed at IT managers, network architects, and venue operations directors, it delivers actionable implementation guidance with real-world case studies from hospitality, retail, and events environments.

🎧 Écouter ce guide

Voir la transcription

- Synthèse

- Analyse technique approfondie

- L'anatomie de l'accès pré-authentification

- Le problème de résolution DNS

- Interception HTTPS et conformité TLS

- Captive Network Assistant (CNA) et domaines de sondage de l'OS

- Guide de mise en œuvre

- Étape 1 : Découverte des domaines de base

- Étape 2 : Configuration du contrôleur

- Étape 3 : Protocole de test avant mise en production

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

Synthèse

Un walled garden est un composant fondamental de tout déploiement de WiFi invité sécurisé et convivial. Il définit l'ensemble limité de ressources réseau auxquelles l'appareil d'un invité peut accéder avant de terminer l'authentification via un Captive Portal. Une configuration incorrecte ou incomplète du walled garden est la principale cause d'échecs de connexion des invités dans les déploiements d'entreprise — entraînant une expérience utilisateur dégradée, une augmentation des tickets d'assistance et des dommages mesurables à la réputation dans les environnements de l'hôtellerie et de la vente au détail. Pour les responsables informatiques et les architectes réseau, la maîtrise de la configuration du walled garden pour le WiFi n'est pas seulement une tâche technique ; c'est une étape critique pour atténuer les risques de sécurité, garantir la conformité aux normes telles que PCI DSS v4.0 et GDPR, et maximiser le retour sur investissement d'un parc WiFi invité. Ce guide fournit un cadre de travail exploitable et indépendant des fournisseurs pour concevoir, mettre en œuvre et maintenir un walled garden robuste qui prend en charge les méthodes d'authentification modernes — y compris les connexions sociales via OAuth 2.0, les passerelles de paiement et la détection du Captive Portal au niveau de l'OS — dans les environnements d'entreprise, notamment l'hôtellerie, la vente au détail, l'événementiel et les organisations du secteur public.

Analyse technique approfondie

L'anatomie de l'accès pré-authentification

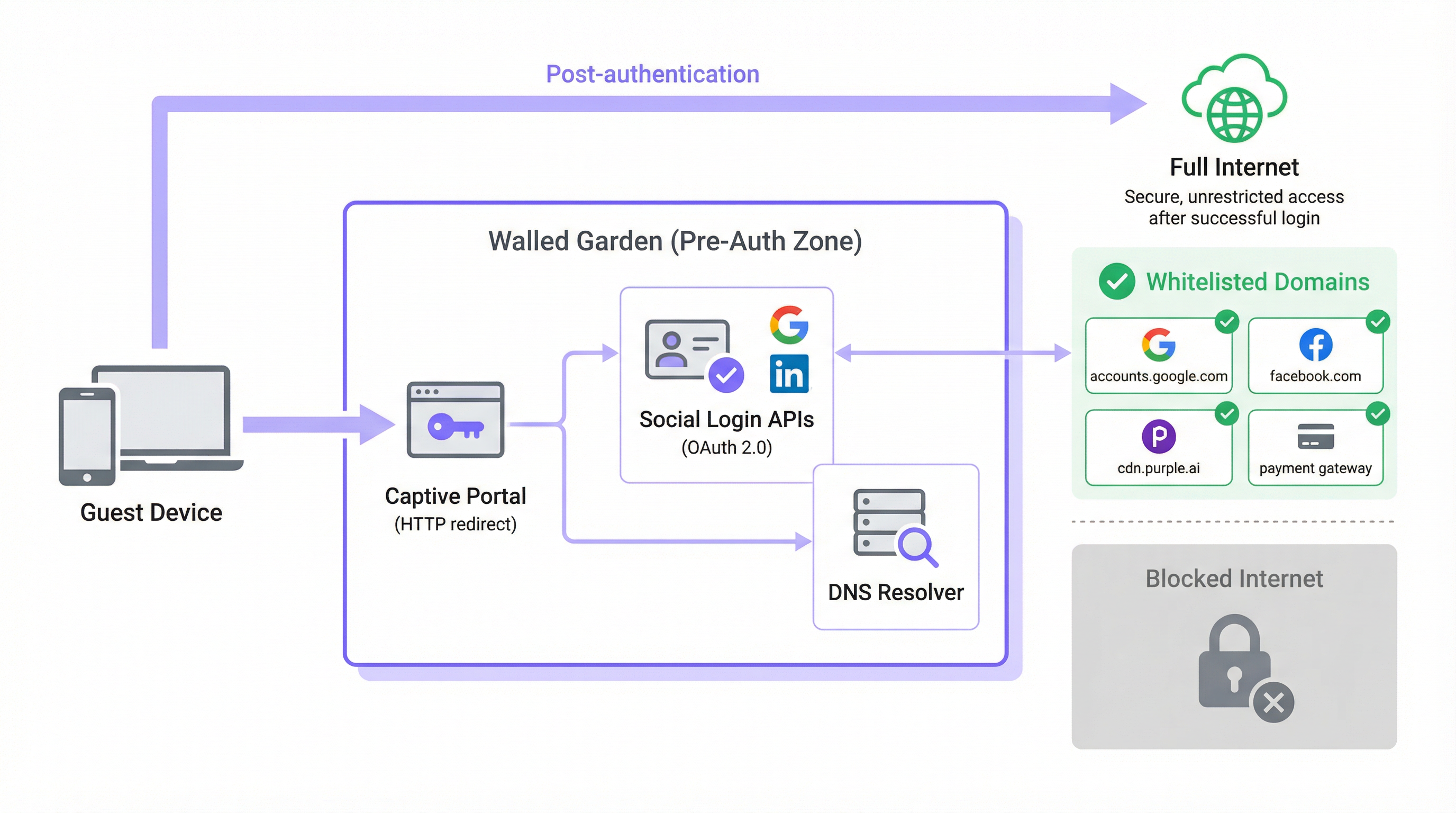

Dans une architecture WiFi invité typique, lorsqu'un appareil utilisateur s'associe à un SSID ouvert, il se voit attribuer une adresse IP via DHCP et est placé dans un rôle de pré-authentification ou un VLAN isolé par le contrôleur réseau. Dans cet état, le contrôleur intercepte tout le trafic HTTP et HTTPS sortant et le redirige vers la page d'accueil du Captive Portal. C'est le mécanisme qui force le navigateur de l'invité vers l'écran de connexion. Le walled garden est l'exception explicite à cette règle d'interception : une liste blanche organisée de domaines externes et de plages d'adresses IP avec lesquels l'appareil est autorisé à communiquer librement pendant la phase de pré-authentification.

Sans un walled garden correctement configuré, les services mêmes requis pour terminer l'authentification sont eux-mêmes bloqués. Les Captive Portal modernes ne sont pas des applications monolithiques et autonomes. Ce sont des composites de microservices et d'API tierces. Les propres ressources du portail — HTML, CSS, JavaScript et images — peuvent être servies à partir d'un réseau de diffusion de contenu (CDN) entièrement distinct de l'infrastructure locale du contrôleur. La fonctionnalité de connexion sociale dépend de l'accès aux points de terminaison OAuth 2.0 chez Google, Facebook, Apple ou Microsoft. Si un niveau WiFi payant est proposé, le portail doit communiquer avec un processeur de paiement tel que Stripe ou PayPal. Les plateformes d'analyse et de marketing peuvent charger des scripts de suivi à partir de leurs propres origines CDN. Chacune de ces dépendances représente un domaine qui doit être explicitement autorisé dans le walled garden, sinon le flux d'authentification échouera silencieusement ou avec une erreur confuse.

Le problème de résolution DNS

L'aspect le plus techniquement nuancé de la configuration du walled garden est l'écart entre l'administration basée sur les domaines et l'application basée sur les IP. Bien que les administrateurs réseau configurent le walled garden à l'aide de noms de domaine lisibles par l'homme (par exemple, accounts.google.com), la plupart des contrôleurs réseau appliquent ces règles au niveau de la couche IP. Lorsqu'un domaine est ajouté à la liste blanche, le contrôleur effectue une recherche DNS pour le résoudre en une ou plusieurs adresses IP et ajoute ces IP à une liste de contrôle d'accès (ACL) temporaire.

Cela crée un risque opérationnel important avec les principaux fournisseurs de cloud. Google, Meta, Apple et les principaux CDN utilisent le routage anycast et l'attribution dynamique d'adresses IP. L'adresse IP vers laquelle accounts.google.com est résolu au moment de la configuration peut être entièrement différente de l'adresse vers laquelle il est résolu six mois plus tard, ou même sur un segment de réseau différent. Une liste blanche d'IP statiques n'est donc pas une configuration durable ; elle se dégradera avec le temps à mesure que les plages d'IP des CDN tournent.

La solution correcte est la résolution DNS dynamique, où le contrôleur réseau résout à nouveau périodiquement chaque domaine sur liste blanche et met à jour ses ACL en conséquence. La plupart des contrôleurs de niveau entreprise de Cisco, Aruba, Ruckus et Fortinet prennent cela en charge nativement. Si votre contrôleur ne le fait pas, vous fonctionnez avec une configuration qui produira des pannes intermittentes difficiles à diagnostiquer et qui s'aggraveront avec le temps.

Interception HTTPS et conformité TLS

Une couche supplémentaire de complexité découle de la prévalence du HTTPS. Lorsqu'un appareil invité à l'état de pré-authentification tente de charger une ressource HTTPS qui n'est pas sur liste blanche, le contrôleur doit décider comment traiter la requête. Il existe deux approches courantes, toutes deux présentant des inconvénients importants si elles ne sont pas gérées correctement.

La première approche est un rejet silencieux (silent drop), où le contrôleur bloque simplement la connexion. Le navigateur de l'invité affiche une erreur générique « impossible d'accéder à ce site », qui ne fournit aucune indication utile et est souvent interprétée comme un défaut du réseau plutôt que comme une invite du portail. La deuxième approche est l'interception HTTPS, où le contrôleur tente de présenter une redirection vers le Captive Portal. Cela nécessite que le contrôleur agisse comme un proxy man-in-the-middle (MITM), en présentant son propre certificat TLS. Si ce certificat n'est pas approuvé par l'appareil de l'invité — ce qui n'est presque jamais le cas sur un réseau invité public — le navigateur affichera un avertissement de sécurité, ce qui est alarmant pour les utilisateurs et, dans les environnements réglementés, peut constituer un problème de conformité.

L'approche architecturale correcte consiste à s'assurer que tous les domaines requis pour le flux d'authentification sont sur liste blanche, permettant à leur trafic HTTPS de passer intact. La redirection du Captive Portal doit être déclenchée par le mécanisme de sondage au niveau de l'OS plutôt que par l'interception HTTPS. Cela élimine entièrement le problème de confiance des certificats. Les navigateurs modernes implémentent également le HTTP Strict Transport Security (HSTS) et, dans certains cas, l'épinglage de certificats (certificate pinning). Ces deux mécanismes feront échouer purement et simplement l'interception HTTPS pour les domaines majeurs, produisant une connexion interrompue plutôt qu'une redirection — un autre argument de poids en faveur d'un walled garden correctement configuré par rapport à une politique d'interception HTTPS globale.

Captive Network Assistant (CNA) et domaines de sondage de l'OS

L'un des aspects les plus fréquemment négligés de la configuration du walled garden est le mécanisme par lequel les systèmes d'exploitation modernes détectent la présence d'un Captive Portal. Tous les principaux systèmes d'exploitation — iOS, iPadOS, macOS, Android et Windows — implémentent un Captive Network Assistant (CNA) qui sonde un point de terminaison HTTP connu immédiatement après la connexion à un nouveau réseau WiFi. Si la réponse s'écarte de la valeur attendue, l'OS en déduit qu'il se trouve derrière un Captive Portal et lance automatiquement une fenêtre de navigateur pour gérer la connexion.

Les points de terminaison de sondage utilisés par chaque plateforme sont les suivants :

| Système d'exploitation | Domaine de sondage | Réponse attendue |

|---|---|---|

| Apple (iOS, macOS) | captive.apple.com |

HTTP 200 avec un corps spécifique |

| Android (Google) | connectivitycheck.gstatic.com |

HTTP 204 No Content |

| Windows | www.msftconnecttest.com |

HTTP 200 avec un corps spécifique |

| Firefox / Mozilla | detectportal.firefox.com |

HTTP 200 avec un corps spécifique |

Si l'un de ces domaines de sondage est bloqué par le walled garden, l'OS ne détectera jamais le Captive Portal. Du point de vue de l'invité, le réseau WiFi n'a tout simplement pas d'accès à Internet. Il s'agit de l'une des erreurs de configuration les plus courantes observées dans les déploiements en production, et elle est entièrement évitable en incluant ces domaines dans la liste blanche de base.

Guide de mise en œuvre

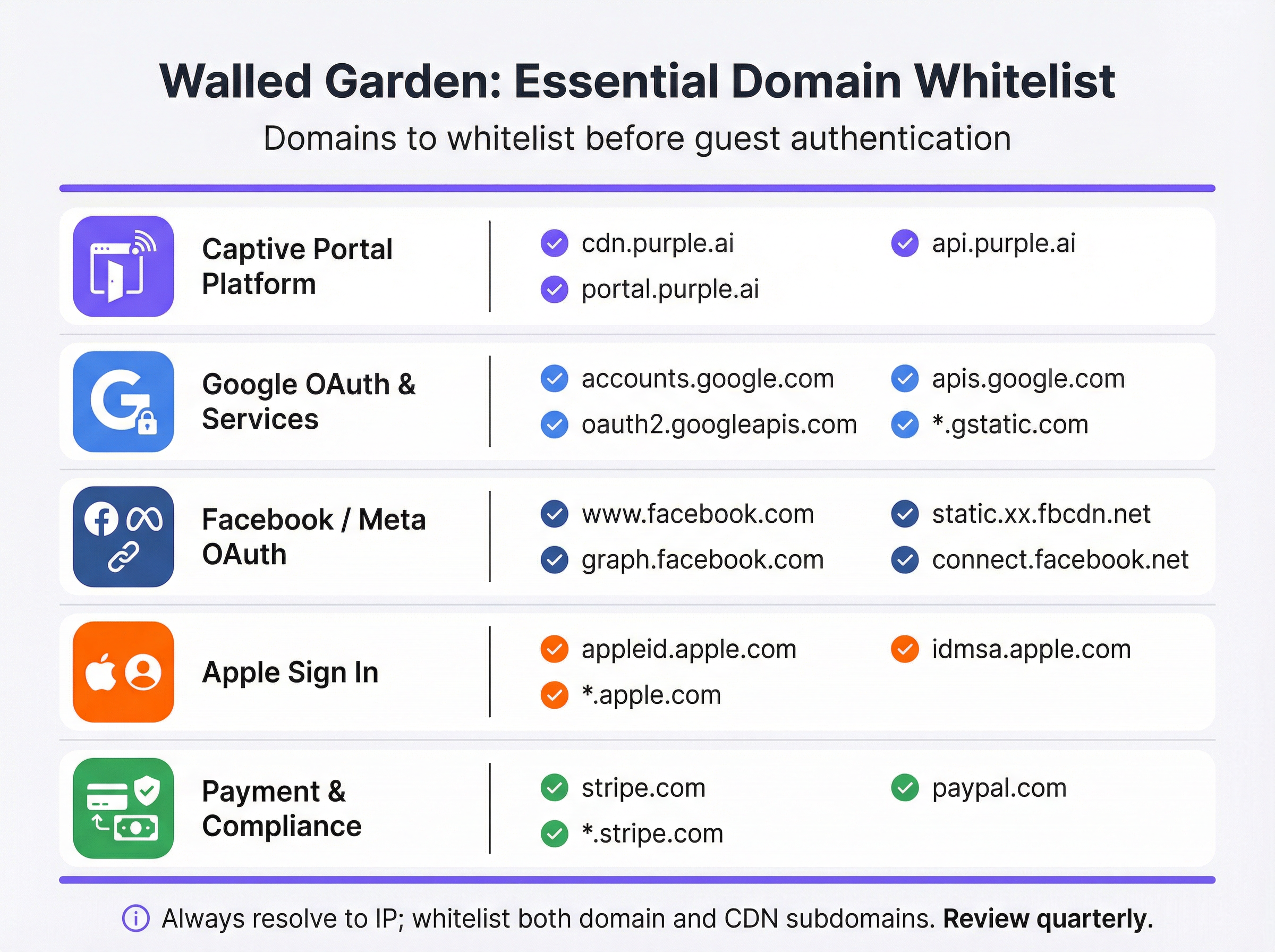

Étape 1 : Découverte des domaines de base

Avant de toucher à la configuration de votre contrôleur, effectuez un audit approfondi de chaque service externe dont dépend votre Captive Portal. La meilleure façon d'y parvenir est de charger le portail dans un navigateur avec les outils de développement ouverts et d'inspecter l'onglet réseau pour identifier toutes les requêtes de ressources externes. La liste résultante doit être classée comme suit :

| Catégorie | Objectif | Domaines essentiels |

|---|---|---|

| Plateforme du Captive Portal | Sert les ressources de la page d'accueil et gère la logique d'authentification. | *.purple.ai, cdn.votre-fournisseur.com |

| Google OAuth | Active la connexion Google. | accounts.google.com, oauth2.googleapis.com, apis.google.com, *.gstatic.com |

| Facebook / Meta OAuth | Active la connexion Facebook. | www.facebook.com, graph.facebook.com, connect.facebook.net, *.fbcdn.net |

| Connexion Apple | Active la connexion avec Apple. | appleid.apple.com, idmsa.apple.com, *.apple.com |

| Sondages de Captive Portal de l'OS | Active la détection automatique du portail. | captive.apple.com, connectivitycheck.gstatic.com, www.msftconnecttest.com |

| Passerelles de paiement | Traite les paiements pour les niveaux premium. | *.stripe.com, *.paypal.com |

| Analytique / Marketing | Charge les scripts de suivi et d'analyse. | Spécifique au fournisseur (par ex., *.segment.com, *.mixpanel.com) |

Étape 2 : Configuration du contrôleur

La mise en œuvre varie selon le fournisseur, mais les principes sous-jacents sont universels. Accédez à la configuration du Captive Portal ou de la page d'accueil dans l'interface de gestion de votre contrôleur réseau — dans Cisco Meraki, cela se trouve sous Wireless > Configure > Splash Page ; dans Aruba Central, c'est le Captive Portal Profile ; dans Fortinet, c'est dans Security Policies > Captive Portal. Localisez la section d'accès pré-authentification ou la liste blanche du walled garden et procédez comme suit :

- Saisissez les domaines par catégorie : Ajoutez systématiquement chaque domaine de votre audit, en parcourant chaque catégorie. Utilisez des caractères génériques (

*.gstatic.com) là où votre contrôleur les prend en charge et où le profil de risque est acceptable. Pour les environnements de haute sécurité, préférez les sous-domaines explicites aux caractères génériques larges. - Activez la résolution DNS dynamique : Confirmez que votre contrôleur est configuré pour résoudre à nouveau périodiquement les domaines sur liste blanche plutôt que de mettre en cache une liste IP statique. Consultez la documentation de votre fournisseur pour vérifier que cela est actif. Définissez un TTL DNS de 60 secondes ou moins pour les entrées du walled garden.

- Configurez les règles double pile (Dual-Stack) : Si votre réseau prend en charge IPv6 — et il le devrait, compte tenu de l'épuisement de l'espace d'adressage IPv4 — assurez-vous que vos ACL de walled garden s'appliquent au trafic IPv4 et IPv6. Un appareil invité avec une adresse IPv6 contournera les ACL uniquement IPv4.

- Appliquez au SSID invité : Associez le profil du Captive Portal et son walled garden uniquement au SSID invité. N'appliquez jamais de politiques de walled garden de niveau invité aux SSID d'entreprise.

Étape 3 : Protocole de test avant mise en production

Les tests ne sont pas négociables et doivent être effectués avec de vrais appareils dans un véritable état de pré-authentification — pas avec des comptes administrateurs qui peuvent avoir un accès élevé, et pas avec des appareils qui se sont déjà connectés au réseau et qui peuvent avoir des informations d'identification en cache.

Pour chaque plateforme d'appareil (iOS, Android, Windows, macOS), effectuez les opérations suivantes :

- Oubliez le réseau sur l'appareil de test pour vous assurer qu'il n'y a pas d'état en cache.

- Connectez-vous au SSID invité et observez si le Captive Portal se lance automatiquement via le mécanisme CNA.

- Tentez chaque méthode de connexion proposée sur le portail — inscription par e-mail, connexion Google, connexion Facebook, connexion Apple — et confirmez que chacune aboutit.

- Testez le flux de paiement si un niveau payant est proposé, en utilisant un numéro de carte de test provenant de l'environnement sandbox de votre passerelle de paiement.

- Inspectez la console du navigateur lors de tout test défaillant. L'onglet réseau identifiera le domaine exact bloqué, vous permettant de l'ajouter à la liste blanche avec précision.

Documentez les résultats de ce protocole de test dans un registre de configuration qui est conservé à des fins de conformité.

Bonnes pratiques

Le principe de moindre privilège est la règle fondamentale pour la configuration du walled garden. Ne mettez sur liste blanche que les domaines qui sont manifestement requis pour que le flux d'authentification fonctionne. Évitez les caractères génériques larges tels que *.google.com ou *.facebook.com à moins que l'implémentation de votre contrôleur ne les exige ; préférez les sous-domaines spécifiques. Chaque domaine supplémentaire sur liste blanche représente une surface d'attaque potentielle dans la zone de pré-authentification.

Un rythme de révision trimestrielle est essentiel pour maintenir un walled garden fonctionnel au fil du temps. Les fournisseurs de connexion sociale et les CDN mettent régulièrement à jour leur infrastructure. Apple a modifié la structure de son domaine de connexion en 2023. Google a ajouté de nouveaux sous-domaines à son flux OAuth à plusieurs reprises. Un walled garden qui était précis lors du déploiement se désalignera en quelques mois sans maintenance active. Intégrez une révision trimestrielle dans votre calendrier opérationnel, en croisant votre liste blanche avec la documentation actuelle de chaque fournisseur.

L'alignement sur la conformité exige que la configuration de votre walled garden ne viole pas par inadvertance les exigences des normes applicables. En vertu de la norme PCI DSS v4.0, tout réseau qui traite, stocke ou transmet des données de titulaires de carte doit maintenir des contrôles d'accès stricts. Si votre WiFi invité inclut un niveau payant, le walled garden doit autoriser les connexions TLS 1.2 ou supérieures à votre processeur de paiement sans interception. En vertu du GDPR, l'avis de confidentialité doit être accessible aux invités avant qu'ils ne fournissent des données personnelles — ce qui signifie que le lien vers votre politique de confidentialité doit être accessible depuis le walled garden, même avant l'authentification.

La documentation de gestion des changements est une obligation professionnelle pour toute modification du réseau de production. Chaque modification apportée au walled garden — qu'il s'agisse de l'ajout d'un nouveau domaine, de la suppression d'un domaine obsolète ou de la mise à jour d'un caractère générique — doit être consignée avec un horodatage, la raison de la modification et l'ingénieur responsable. Cette piste d'audit est inestimable pour le dépannage des pannes intermittentes et pour démontrer la diligence raisonnable lors d'un audit de conformité.

Dépannage et atténuation des risques

Le tableau suivant associe les modes de défaillance les plus courants à leurs causes profondes et aux mesures d'atténuation recommandées :

| Symptôme | Cause profonde | Atténuation |

|---|---|---|

| Le portail ne se lance pas automatiquement sur iOS/Android | Les domaines de sondage du Captive Portal de l'OS sont bloqués. | Ajoutez captive.apple.com et connectivitycheck.gstatic.com au walled garden. |

| Le bouton de connexion Google ne répond pas | Un ou plusieurs domaines Google OAuth ou CDN sont manquants. | Ajoutez accounts.google.com, oauth2.googleapis.com, apis.google.com et *.gstatic.com. |

| La connexion Facebook échoue avec une erreur CORS | Les sous-domaines CDN de Facebook (*.fbcdn.net) ne sont pas sur liste blanche. |

Ajoutez des entrées génériques pour *.fbcdn.net et *.facebook.com. |

| La connexion fonctionne initialement mais échoue par intermittence | Liste blanche IP statique ; les adresses IP du CDN ont tourné. | Activez la résolution DNS dynamique sur le contrôleur. |

| Les invités voient des avertissements de certificat TLS | Le contrôleur intercepte le trafic HTTPS vers des domaines qui ne sont pas sur liste blanche. | Mettez sur liste blanche tous les domaines requis afin que le HTTPS passe sans interruption. |

| La page de paiement ne se charge pas | Les domaines CDN ou API de la passerelle de paiement ne sont pas sur liste blanche. | Ajoutez *.stripe.com ou *.paypal.com selon le cas. |

| Les utilisateurs IPv6 ne peuvent pas accéder au portail | Les ACL du walled garden sont uniquement IPv4. | Étendez toutes les règles du walled garden pour couvrir les plages d'adresses IPv6. |

Atténuation des risques : la sur-liste blanche (Over-Whitelisting) est un risque réel et sous-estimé. Lorsque des pannes intermittentes se produisent, la réponse tentante consiste à ajouter des entrées génériques de plus en plus larges jusqu'à ce que le problème disparaisse. Cette approche peut aboutir à un walled garden qui est effectivement ouvert, permettant aux invités non authentifiés d'accéder à de grandes parties d'Internet sans terminer le flux de connexion. Cela va à l'encontre de l'objectif du Captive Portal, compromet la collecte de données à des fins de marketing et peut créer une responsabilité en vertu du GDPR si les invités peuvent accéder au réseau sans consentir aux conditions générales. Diagnostiquez toujours le domaine bloqué spécifique avant d'ajouter des entrées.

ROI et impact commercial

Un walled garden correctement mis en œuvre offre une valeur commerciale mesurable dans de multiples dimensions. Dans le secteur de l'hôtellerie, une expérience de connexion WiFi invité fluide est directement corrélée aux scores de satisfaction des clients. Les recherches de J.D. Power identifient systématiquement les performances du WiFi comme l'un des principaux moteurs de la satisfaction des clients des hôtels. Un portail qui ne se charge pas — parce que le walled garden est mal configuré — crée une première impression négative qui affecte l'ensemble de l'expérience de séjour.

Pour les opérateurs de vente au détail, le walled garden est la passerelle vers le programme de fidélité. Chaque invité qui se connecte avec succès via le Captive Portal fournit une identité vérifiée qui peut être liée au comportement d'achat, permettant des campagnes marketing personnalisées avec des taux de conversion manifestement plus élevés que la publicité anonyme. Un walled garden mal configuré qui empêche la connexion réduit directement le volume de données de première partie (first-party data) capturées, avec un impact quantifiable sur le ROI marketing.

Dans le secteur de l'événementiel — stades, centres de conférence, halls d'exposition — le walled garden doit être conçu pour évoluer. En période de pointe, des dizaines de milliers d'appareils tenteront de s'authentifier simultanément. Un walled garden qui s'appuie sur un résolveur DNS lent ou surchargé créera un goulot d'étranglement qui se manifestera par un portail lent ou qui ne répond pas, même si l'infrastructure réseau sous-jacente est correctement dimensionnée. Le déploiement d'un résolveur DNS local avec mise en cache, qui fait autorité pour les domaines du walled garden, est une pratique standard pour les déploiements à haute densité.

Pour les organisations du secteur public, le walled garden est également un instrument de conformité. En vertu du règlement britannique sur les réseaux et les systèmes d'information (NIS) et du cadre plus large du GDPR, les organisations doivent démontrer que l'accès aux réseaux ouverts au public est contrôlé et auditable. Un walled garden correctement configuré, combiné à un Captive Portal conforme, fournit la base technique de cette piste d'audit.

Le coût d'une mauvaise configuration du walled garden n'est pas seulement technique. Il se mesure en volume d'appels au centre d'assistance, en scores de satisfaction des clients, en perte de données marketing et en exposition réglementaire potentielle. L'investissement dans la configuration et la maintenance d'un walled garden robuste est modeste par rapport à ces risques, et le rendement — sous la forme de taux d'adoption du portail plus élevés, de données de première partie plus riches et d'une réduction des frictions opérationnelles — est à la fois mesurable et significatif.

Termes clés et définitions

Walled Garden

A controlled set of pre-approved domains and IP address ranges that a guest device can access on a WiFi network before completing authentication. All traffic to domains outside this list is blocked or redirected to the captive portal.

This is the foundational mechanism that allows a captive portal to function. Without it, the portal itself — and all social login providers it depends on — would be unreachable by unauthenticated devices.

Captive Portal

A web page that intercepts the internet traffic of a newly connected WiFi user and requires them to complete an action — such as logging in, accepting terms, or making a payment — before granting full network access.

The captive portal is the primary point of interaction for guests. It is the mechanism through which operators collect first-party data, enforce terms of service, and manage paid access tiers.

OAuth 2.0

An open authorisation standard that allows users to grant a third-party application limited access to their account on another service, without sharing their password. It is the protocol underpinning 'Login with Google' and 'Login with Facebook'.

Every social login option on a captive portal relies on OAuth 2.0. Each provider's OAuth endpoints must be whitelisted in the walled garden for the login flow to complete successfully.

Dynamic DNS Resolution

A network controller feature that periodically re-resolves whitelisted domain names to their current IP addresses and updates the enforcement ACLs accordingly, rather than using a static IP list.

This is essential for walled garden reliability. Without it, the IP addresses cached at deployment time will become stale as CDNs rotate their infrastructure, causing intermittent and hard-to-diagnose login failures.

Content Delivery Network (CDN)

A geographically distributed network of servers that delivers web content to users from the nearest available location, improving performance and availability.

Captive portals and social login providers rely on CDNs to serve scripts, fonts, and images. CDN subdomains (e.g., *.gstatic.com for Google, *.fbcdn.net for Facebook) must be included in the walled garden.

Captive Network Assistant (CNA)

A built-in feature of modern operating systems (iOS, Android, Windows, macOS) that automatically detects the presence of a captive portal by probing a known HTTP endpoint after connecting to a new WiFi network.

The CNA is what causes the portal login window to pop up automatically on a guest's device. If the probe domain is blocked by the walled garden, the CNA cannot detect the portal and the guest sees no login prompt.

Pre-Authentication ACL

An Access Control List applied to a network session before the user has authenticated. It defines which traffic is permitted (the walled garden) and which is blocked or redirected.

This is the technical implementation of the walled garden on enterprise network controllers. IT teams configure Pre-Authentication ACLs in the captive portal settings of their wireless controllers.

PCI DSS

The Payment Card Industry Data Security Standard is a set of security standards designed to ensure that all companies that accept, process, store, or transmit credit card information maintain a secure environment.

Relevant to any guest WiFi deployment with a paid access tier. The walled garden must permit TLS 1.2+ connections to the payment gateway without interception, and the guest network must be segmented from any cardholder data environment.

HTTP Strict Transport Security (HSTS)

A web security policy mechanism that instructs browsers to only interact with a server using HTTPS, preventing protocol downgrade attacks and cookie hijacking.

HSTS causes HTTPS interception by a captive portal controller to fail outright for major domains, as the browser refuses to accept a certificate it does not trust. This reinforces the case for a correctly configured walled garden over an HTTPS interception approach.

Études de cas

A 500-room luxury hotel is deploying a new guest WiFi network using Cisco Meraki hardware and the Purple platform. They need to support Google and Facebook logins, and offer a paid premium-speed tier via Stripe. What is the minimum set of domains that must be whitelisted in the Meraki walled garden, and how should they be configured?

The following domains must be entered into the Meraki dashboard under Wireless > Configure > Splash Page > Walled Garden Ranges:

- Purple Platform: *.purple.ai (covers cdn, portal, and api subdomains)

- Google OAuth: accounts.google.com, oauth2.googleapis.com, apis.google.com, *.gstatic.com

- Facebook OAuth: www.facebook.com , graph.facebook.com, connect.facebook.net, *.fbcdn.net

- Stripe Payments: *.stripe.com

- OS Probes: captive.apple.com, connectivitycheck.gstatic.com, www.msftconnecttest.com

Cisco Meraki performs dynamic DNS resolution natively for walled garden entries, so no additional configuration is required for IP resolution. The hotel should also ensure their privacy policy URL is accessible from within the walled garden to comply with GDPR. Post-deployment, the IT team should test with a factory-reset iOS device and a factory-reset Android device to verify the full login flow for both social login methods.

A national retail chain with 200 stores is experiencing intermittent Google login failures on their guest WiFi. The failures are random — some stores are unaffected, others see failures on certain days or at certain times. The network uses Fortinet FortiGate controllers. What is the most likely root cause and how would you resolve it?

The most likely root cause is that the FortiGate walled garden is using a static IP list for Google's OAuth domains, and Google's CDN has rotated its IP addresses at some locations. The intermittent, location-specific nature of the failures is a classic indicator of CDN IP rotation — some stores' cached IP lists are still valid, others have become stale.

Resolution steps:

- Log into the FortiGate management console at an affected store and navigate to the captive portal walled garden configuration.

- Verify whether the Google OAuth domains are configured as domain names or as static IP addresses.

- If static IPs are present, replace them with domain-based entries: accounts.google.com, oauth2.googleapis.com, apis.google.com, *.gstatic.com.

- Enable the FortiGate's FQDN-based address objects with a short refresh interval (recommended: 60 seconds) to ensure dynamic DNS resolution is active.

- Roll this configuration change out to all 200 stores via FortiManager to ensure consistency.

- Monitor the affected stores for 48 hours post-change to confirm resolution.

Analyse de scénario

Q1. You are designing the guest WiFi for a new international airport terminal. The requirements include login via Google, Apple, and WeChat, plus a premium access tier sold via PayPal. What unique challenges does this scenario present for your walled garden configuration, and how would you address them?

💡 Astuce :Consider the geographical and application-specific nature of WeChat's login flow, and the implications of a globally diverse user base for CDN IP resolution.

Afficher l'approche recommandée

Three unique challenges arise. First, WeChat login: unlike standard web-based OAuth, WeChat's login flow on mobile devices often attempts to open the native WeChat app via a deep link rather than completing the flow in a web browser. This can break the captive portal flow entirely. The solution is to configure the portal to force a web-based QR code flow and whitelist the specific Tencent domains that serve the QR code and handle the authentication handshake (e.g., open.weixin.qq.com, wx.qq.com). Second, global CDN resolution: an international airport serves users from every region. Dynamic DNS resolution is critical, as Google, Apple, and PayPal serve their content from geographically distributed CDN nodes. The controller must re-resolve walled garden domains frequently to ensure the correct regional IP addresses are whitelisted. Third, PayPal localisation: PayPal uses country-specific domains and CDNs for localised payment experiences. In addition to *.paypal.com, you may need to whitelist *.paypalobjects.com and regional variants. A thorough audit of the PayPal checkout flow from multiple device locales is recommended before go-live.

Q2. A 60,000-seat stadium is experiencing widespread portal login failures during the first 15 minutes of every event, after which performance normalises. The infrastructure is correctly sized for the user load. What is the likely bottleneck and how would you resolve it?

💡 Astuce :Think about what happens when 60,000 devices all attempt to connect and resolve the same domains simultaneously.

Afficher l'approche recommandée

The bottleneck is almost certainly DNS resolution. When 60,000 devices connect simultaneously, they all attempt to resolve the same walled garden domains (portal CDN, Google OAuth, Apple Sign In, etc.) at the same time. If the upstream DNS resolver — typically the ISP's recursive resolver or a cloud DNS service — cannot handle this burst of queries, resolution latency spikes, causing the portal to appear slow or unresponsive even though the network itself is performing correctly. The performance normalises after the initial rush because the resolver's cache warms up and subsequent queries are served from cache. The solution is to deploy a local, caching DNS resolver (e.g., Unbound or a dedicated appliance) within the stadium's network infrastructure. This resolver should be pre-seeded with the walled garden domains before the event begins, so that all DNS queries for those domains are answered from local cache with sub-millisecond latency. The controller's DHCP configuration should point guest devices to this local resolver.

Q3. Your company is acquiring a chain of boutique hotels that uses a competitor's captive portal platform. You are tasked with migrating them to Purple. The existing IT team has no documentation of their current walled garden configuration. How would you approach the migration to ensure no guest-facing disruption?

💡 Astuce :Before you build the new, you must understand the old. Consider both technical discovery and business requirements.

Afficher l'approche recommandée

The migration should proceed in four stages. Stage 1 — Discovery: Connect a laptop to the existing guest WiFi in an unauthenticated state and use a packet capture tool (Wireshark) to record all DNS queries and HTTP/HTTPS requests made during the authentication flow. This produces a definitive list of every domain the existing portal depends on, regardless of what is or is not documented. Stage 2 — Categorisation: Map the discovered domains to the standard categories (portal platform, OAuth, CDN, OS probes, payments). Identify any non-standard domains — these may indicate custom integrations (e.g., a loyalty programme API, a local marketing platform) that must be preserved in the new configuration. Stage 3 — Parallel Deployment: Configure the Purple platform with the discovered domain list and deploy it on a test SSID alongside the existing portal. Run the full test protocol on both SSIDs simultaneously to validate that the Purple configuration is functionally equivalent. Stage 4 — Cutover: Once validated, migrate the production SSID to Purple during a low-traffic period (e.g., 3am on a weeknight). Monitor portal adoption rates and helpdesk tickets for the following 48 hours to confirm a clean cutover.

Points clés à retenir

- ✓A walled garden is the whitelist of domains accessible before guest WiFi authentication — it is the mechanism that allows the captive portal itself to function.

- ✓Incorrect walled garden configuration is the leading cause of guest login failures; the most common omission is OS captive portal probe domains (captive.apple.com, connectivitycheck.gstatic.com).

- ✓Every social login method (Google, Facebook, Apple) requires its own set of OAuth and CDN domains to be whitelisted — missing even one will cause silent failures.

- ✓Always use dynamic DNS resolution for walled garden domains; static IP lists will degrade over time as CDN providers rotate their infrastructure.

- ✓Test every login path with real, factory-reset devices before go-live — administrator accounts and previously connected devices will not reveal misconfiguration.

- ✓Schedule a quarterly review of your walled garden whitelist; OAuth providers and CDNs change their domain structures regularly without notice.

- ✓A correctly configured walled garden directly increases portal adoption rates, first-party data capture, and guest satisfaction — making it a measurable driver of marketing and operational ROI.