Zero Trust Network Access (ZTNA) एक सुरक्षा मॉडल है जो एक सरल, लेकिन शक्तिशाली विचार पर आधारित है: 'कभी भरोसा न करें, हमेशा सत्यापित करें'। यह सोचने के उस पुराने तरीके को खारिज करता है, जहां हम मानते थे कि हमारे नेटवर्क के अंदर कुछ भी सुरक्षित है। इसके बजाय, ZTNA आपके नेटवर्क तक पहुंचने के हर एक प्रयास को एक संभावित खतरे के रूप में देखता है, और हर बार सख्त सत्यापन की मांग करता है।

किलेबंदी को छोड़ना: पुराना सुरक्षा मॉडल क्यों विफल है

दशकों से, हम सुरक्षा के लिए “कैसल-एंड-मोट” (किले और खाई) दृष्टिकोण पर निर्भर रहे हैं। हमने फ़ायरवॉल और VPN के साथ एक मजबूत परिधि बनाई, यह मानते हुए कि यदि हम बुरे लोगों को बाहर रखते हैं, तो अंदर के सभी लोगों पर भरोसा किया जा सकता है। एक बार जब आप गेट पार कर लेते हैं, तो आपको अपेक्षाकृत मुक्त अधिकार मिल जाता है।

लेकिन वह मॉडल अब पूरी तरह से पुराना हो चुका है। हमारे काम करने के तरीके ने पारंपरिक नेटवर्क परिधि को तोड़ दिया है। इस पर विचार करें:

- हाइब्रिड और रिमोट वर्क: हमारी टीमें होम ऑफिस, कॉफी शॉप और होटलों से कनेक्ट होती हैं। नेटवर्क के सुरक्षित "अंदर" होने की अवधारणा अब गायब हो गई है।

- क्लाउड एप्लिकेशन: महत्वपूर्ण व्यावसायिक टूल और डेटा अब किसी एक सर्वर रूम में नहीं रहते हैं। वे अनगिनत क्लाउड सेवाओं में फैले हुए हैं।

- विविध डिवाइस: लोग कंपनी के लैपटॉप से लॉग इन कर रहे हैं, लेकिन अपने निजी फोन और टैबलेट से भी।

जब आपके लोग और आपका डेटा हर जगह हों, तो कैसल-एंड-मोट दृष्टिकोण काम नहीं करता है। इसकी सबसे बड़ी खामी यह मानना है कि एक बार जब कोई मुख्य गेट पार कर लेता है—शायद चोरी हुए पासवर्ड के साथ—तो वह भरोसेमंद होता है। वास्तव में, असली नुकसान तभी शुरू होता है, क्योंकि वे आंतरिक नेटवर्क में स्वतंत्र रूप से घूम सकते हैं।

एक नई फिलॉसफी: लोकेशन से आइडेंटिटी तक

Zero Trust इस पुराने मॉडल को पूरी तरह से पलट देता है। यह एक विश्वसनीय नेटवर्क के विचार को पूरी तरह से छोड़ देता है और इसके बजाय हर एक अनुरोध के लिए पहचान और संदर्भ को सत्यापित करने पर पूरी तरह से ध्यान केंद्रित करता है। यह प्रभावी नेटवर्क सुरक्षा और बचाव के लिए किसी भी आधुनिक रणनीति का एक मुख्य घटक है।

कल्पना करें कि आप महल के एक सिंगल ड्रॉब्रिज से एक उच्च-सुरक्षा वाली सरकारी इमारत में अपग्रेड कर रहे हैं। उस इमारत में, आपको सामने के दरवाजे पर, लिफ्ट में, और हर उस कार्यालय के दरवाजे पर अपनी आईडी दिखानी होगी जहां आप प्रवेश करना चाहते हैं। इससे कोई फर्क नहीं पड़ता कि आप पहले से ही अंदर हैं; प्रत्येक नए क्षेत्र के लिए नई, विशिष्ट अनुमति की आवश्यकता होती है। यही ZTNA का सार है।

नीचे दी गई तालिका इन दोनों फिलॉसफी के बीच के अंतर को स्पष्ट रूप से दर्शाती है।

पारंपरिक सुरक्षा बनाम Zero Trust Network Access

| सुरक्षा पहलू | पारंपरिक VPN/फ़ायरवॉल मॉडल | Zero Trust Network Access (ZTNA) मॉडल |

|---|---|---|

| मुख्य फिलॉसफी | भरोसा करें लेकिन सत्यापित करें। यह मानता है कि नेटवर्क के अंदर उपयोगकर्ता और डिवाइस सुरक्षित हैं। | कभी भरोसा न करें, हमेशा सत्यापित करें। यह मानता है कि सभी एक्सेस अनुरोध तब तक शत्रुतापूर्ण हैं जब तक कि अन्यथा सिद्ध न हो जाए। |

| प्राथमिक बचाव | एक मजबूत नेटवर्क परिधि (फ़ायरवॉल, VPN)। | हर एक एक्सेस अनुरोध के लिए पहचान और डिवाइस प्रमाणीकरण। |

| एक्सेस स्तर | व्यापक नेटवर्क एक्सेस। एक बार अंदर जाने के बाद, उपयोगकर्ता अक्सर पूरे नेटवर्क को देख सकते हैं और उसमें घूम सकते हैं। | "न्यूनतम विशेषाधिकार" एक्सेस। उपयोगकर्ताओं को केवल उसी विशिष्ट एप्लिकेशन तक पहुंच मिलती है जिसकी उन्हें आवश्यकता होती है, वह भी केवल उसी सत्र के लिए। |

| अटैक सरफेस | बड़ा। एक समझौता किया गया क्रेडेंशियल या डिवाइस पूरे नेटवर्क को खतरे में डाल सकता है। | न्यूनतम। एक एप्लिकेशन तक पहुंच प्राप्त करने वाला हमलावर दूसरों तक नहीं पहुंच सकता। |

| फोकस | नेटवर्क परिधि को सुरक्षित करना। | स्थान की परवाह किए बिना व्यक्तिगत एप्लिकेशन और संसाधनों को सुरक्षित करना। |

| उपयोगकर्ता अनुभव | अक्सर धीमे VPN कनेक्शन और जटिल लॉगिन प्रक्रियाओं के साथ बोझिल। | निर्बाध और पासवर्ड रहित। सत्यापित पहचान और डिवाइस के स्वास्थ्य के आधार पर अदृश्य रूप से एक्सेस प्रदान किया जाता है। |

जैसा कि आप देख सकते हैं, ZTNA केवल एक क्रमिक सुधार नहीं है; यह सुरक्षा के प्रति हमारे दृष्टिकोण में एक बुनियादी बदलाव है।

यह बदलाव जोरों पर है। हाल के निष्कर्ष बताते हैं कि यूके में ZTNA को अपनाना एक महत्वपूर्ण बिंदु पर पहुंच रहा है, जहां 81% संगठन अगले 12 महीनों के भीतर Zero Trust रणनीतियों को लागू करने की योजना बना रहे हैं। जबकि 96% व्यवसाय इस फिलॉसफी से सहमत हैं, इसे वास्तव में व्यवहार में लाना एक चुनौती बनी हुई है। जो लोग इसे सही तरीके से करते हैं, उनके लिए इसका लाभ बहुत बड़ा है, क्योंकि 76% बेहतर सुरक्षा और अनुपालन को मुख्य लाभ के रूप में रिपोर्ट करते हैं।

अंततः, ZTNA एक अधिक लचीली सुरक्षा स्थिति बनाता है। प्रति-सत्र, प्रति-एप्लिकेशन के आधार पर एक्सेस प्रदान करके, यह अटैक सरफेस को काफी कम कर देता है और संभावित उल्लंघनों को उनके ट्रैक में ही रोक देता है। यह अब केवल एक चर्चा का विषय नहीं है, बल्कि अपनी महत्वपूर्ण संपत्तियों की सुरक्षा के प्रति गंभीर किसी भी संगठन के लिए एक आवश्यक रणनीति है।

Zero Trust आर्किटेक्चर के मूल सिद्धांत

इससे पहले कि हम इसकी बारीकियों में जाएं, यह समझना महत्वपूर्ण है कि zero trust network access वास्तव में क्या है। यह कोई एक उत्पाद नहीं है जिसे आप बस खरीद और इंस्टॉल कर सकते हैं। यह सुरक्षा फिलॉसफी में एक पूर्ण बदलाव है, जो तीन मुख्य स्तंभों पर बना है जो काम करने के पुराने तरीके को चुनौती देते हैं。

इसे भरोसे की डिफ़ॉल्ट स्थिति से स्वस्थ संदेह की स्थिति में जाने के रूप में सोचें। इस मानसिकता को अपनाने का मतलब है इन सिद्धांतों को एक नई सुरक्षा संस्कृति के रूप में मानना, न कि केवल तकनीकी नियमों के एक सेट के रूप में। प्रत्येक को पुराने "कैसल-एंड-मोट" सुरक्षा मॉडल में एक विशिष्ट छेद को पैच करने के लिए डिज़ाइन किया गया है, जिससे एक ऐसा बचाव तैयार होता है जो कहीं अधिक मजबूत है।

स्पष्ट रूप से सत्यापित करें

पहला और सबसे महत्वपूर्ण सिद्धांत स्पष्ट रूप से सत्यापित करना है। इसका मतलब है कि आपको हर एक एक्सेस अनुरोध को, हर बार, बिना चूके प्रमाणित और अधिकृत करना होगा। Zero Trust की दुनिया में, कोई विश्वसनीय ज़ोन, कोई विश्वसनीय उपयोगकर्ता और कोई विश्वसनीय डिवाइस नहीं है। जब तक अन्यथा सिद्ध न हो जाए, तब तक हर चीज़ और हर कोई एक संभावित खतरा है।

यह एक बैंक वॉल्ट की तरह है जो प्रवेश के लिए आईडी के कई रूपों की मांग करता है। इससे कोई फर्क नहीं पड़ता कि आप शाखा प्रबंधक हैं या 20 वर्षों से कर्मचारी हैं। हर बार जब आप एक्सेस चाहते हैं, तो आपको पूरी सुरक्षा जांच से गुजरना होगा। कोई अपवाद नहीं।

यह सत्यापन केवल उपयोगकर्ता नाम और पासवर्ड के बारे में नहीं है। ZTNA एक बुद्धिमान निर्णय लेने के लिए संकेतों की एक पूरी श्रृंखला को देखता है, जिसमें शामिल हैं:

- उपयोगकर्ता की पहचान: क्या यह व्यक्ति वही है जो वह होने का दावा करता है? इसकी पुष्टि आमतौर पर मल्टी-फैक्टर ऑथेंटिकेशन (MFA) से की जाती है।

- डिवाइस का स्वास्थ्य: क्या वे जिस लैपटॉप या फोन का उपयोग कर रहे हैं वह सुरक्षित है? सिस्टम अप-टू-डेट एंटीवायरस, OS पैच और किसी भी खतरे के संकेत की जांच करता है।

- लोकेशन: क्या कनेक्शन किसी अपेक्षित स्थान से आ रहा है, या कहीं असामान्य और संभावित रूप से जोखिम भरे स्थान से?

- अनुरोधित सेवा: वे किस विशिष्ट एप्लिकेशन या डेटा तक पहुंचने का प्रयास कर रहे हैं?

वास्तविक समय में इन डेटा बिंदुओं को इकट्ठा और विश्लेषण करके, सिस्टम एक स्मार्ट, वन-टाइम एक्सेस निर्णय लेता है। यह निरंतर सत्यापन ही Zero Trust रणनीति के पीछे का असली इंजन है।

न्यूनतम विशेषाधिकार एक्सेस का उपयोग करें

दूसरा स्तंभ न्यूनतम विशेषाधिकार एक्सेस का उपयोग करना है। यह उपयोगकर्ताओं, उपकरणों और एप्लिकेशनों को अपना काम करने के लिए आवश्यक न्यूनतम स्तर का एक्सेस प्रदान करने की प्रथा है—और इससे अधिक कुछ नहीं। इस सिद्धांत की शक्ति यह है कि यदि कोई खाता या उपकरण कभी भी खतरे में पड़ता है, तो यह नुकसान के दायरे को नाटकीय रूप से सीमित कर देता है।

एक पेंटर को एक ऐसा कीकार्ड देने के बारे में सोचें जो केवल उसी विशिष्ट कमरे को खोलता है जिसमें वे काम कर रहे हैं, और वह भी केवल सुबह 9 बजे से शाम 5 बजे के बीच। वे इमारत में घूम नहीं सकते, वे सर्वर रूम में नहीं जा सकते, और वे निश्चित रूप से कार्यकारी मंजिल तक नहीं पहुंच सकते। यह न्यूनतम विशेषाधिकार का एक उदाहरण है। यह डिज़ाइन द्वारा ही खतरों को सीमित करता है।

न्यूनतम विशेषाधिकार लागू करके, आप यह सुनिश्चित करते हैं कि भले ही कोई हमलावर पैर जमा ले, आपके नेटवर्क में आगे बढ़ने की उनकी क्षमता गंभीर रूप से प्रतिबंधित है। उदाहरण के लिए, एक समझौता किया गया मार्केटिंग खाता वित्त या इंजीनियरिंग सिस्टम तक पहुंचने में असमर्थ होगा।

इसे पूरा करने के लिए आपके नेटवर्क की सूक्ष्म समझ की आवश्यकता होती है और यह भी कि विभिन्न भूमिकाओं को वास्तव में क्या एक्सेस करने की आवश्यकता है। गहराई से जानने के लिए, आप प्रभावी नेटवर्क एक्सेस कंट्रोल समाधानों पर हमारी मार्गदर्शिका को उपयोगी पा सकते हैं। यह एक्सेस नीतियों को संरचित करने के बारे में अधिक जानकारी प्रदान करता है जो प्रभावी रूप से खतरों को रोकती हैं।

मान लें कि उल्लंघन हो चुका है (Assume Breach)

अंतिम सिद्धांत उल्लंघन मान लेना है। यह थोड़ा निराशावादी लग सकता है, लेकिन व्यवहार में, यह एक अविश्वसनीय रूप से प्रभावी सुरक्षा मानसिकता है। इसका मतलब है कि आप अपने नेटवर्क को इस धारणा के साथ डिज़ाइन और चलाते हैं कि एक हमलावर पहले से ही अंदर है, या यह कि उल्लंघन "कब" होगा इसका सवाल है, "क्या" होगा इसका नहीं।

यह मानसिकता आपकी प्राथमिकताओं को पूरी तरह से बदल देती है। एक मजबूत परिधि बनाने पर अपनी सारी ऊर्जा केंद्रित करने के बजाय, आपको अंदर से बाहर तक सुरक्षा बनाने के लिए मजबूर होना पड़ता है। यदि आप इस तरह से काम करते हैं जैसे कि कोई हमलावर पहले से ही छिपा हुआ है, तो आप स्वाभाविक रूप से उनके संभावित प्रभाव को कम करने और उन्हें जल्द से जल्द पहचानने पर ध्यान केंद्रित करते हैं।

इस धारणा के साथ काम करने से सीधे कई महत्वपूर्ण सुरक्षा प्रथाएं सामने आती हैं:

- माइक्रोसेगमेंटेशन: हमलावरों को एक हिस्से से दूसरे हिस्से में स्वतंत्र रूप से जाने से रोकने के लिए नेटवर्क को छोटे, अलग-थलग ज़ोन में बांटना।

- एंड-टू-एंड एन्क्रिप्शन: डेटा के चलते समय उसकी सुरक्षा के लिए सभी नेटवर्क ट्रैफ़िक को एन्क्रिप्ट करना—यहां तक कि आपकी अपनी दीवारों के अंदर होने वाले संचार को भी।

- निरंतर निगरानी: पूरे नेटवर्क में संदिग्ध गतिविधि, असामान्य व्यवहार और संभावित खतरे के अन्य संकेतकों की सक्रिय रूप से खोज करना।

एक ऐसी प्रणाली का निर्माण करके जहां एक उल्लंघन को नियंत्रित किया जाता है और वह अत्यधिक दृश्यमान होता है, आप एक प्रतिक्रियाशील से एक सक्रिय सुरक्षा स्थिति में बदल जाते हैं। ये तीन स्तंभ—स्पष्ट रूप से सत्यापित करना, न्यूनतम विशेषाधिकार प्रदान करना, और उल्लंघन मान लेना—किसी भी आधुनिक, प्रभावी Zero Trust आर्किटेक्चर की अटूट नींव हैं।

VPN से आगे बढ़कर बेहतर ZTNA समाधानों की ओर बढ़ना

लंबे समय तक, वर्चुअल प्राइवेट नेटवर्क (VPN) रिमोट एक्सेस के लिए सबसे पसंदीदा टूल था। इसने एक डिजिटल ड्रॉब्रिज की तरह काम किया, जो उपयोगकर्ता के डिवाइस से सीधे कॉर्पोरेट महल में एक सुरक्षित, एन्क्रिप्टेड टनल बनाता था। जब हर कोई एक केंद्रीय कार्यालय से काम करता था, तो यह मॉडल बिल्कुल ठीक काम करता था।

लेकिन आज, वह मॉडल निश्चित रूप से पुराना लग रहा है। हाइब्रिड वर्क और क्लाउड एप्लिकेशनों में बड़े पैमाने पर बदलाव के साथ, वह पुराना ड्रॉब्रिज केवल अक्षम होने से कहीं अधिक है; यह एक स्पष्ट सुरक्षा जोखिम है। एक बार जब कोई उपयोगकर्ता VPN के माध्यम से जुड़ जाता है, तो वे प्रभावी रूप से नेटवर्क के अंदर होते हैं, अक्सर खतरनाक रूप से व्यापक एक्सेस के साथ।

पारंपरिक VPN की गंभीर खामियां

VPN अंतर्निहित विश्वास के एक पुराने विचार पर बनाए गए हैं। वे उपयोगकर्ता से नेटवर्क के किनारे तक कनेक्शन को सुरक्षित करने का एक बड़ा काम करते हैं, लेकिन एक बार वह कनेक्शन बन जाने के बाद, उनका काम काफी हद तक पूरा हो जाता है। आधुनिक संगठनों के लिए, यह कुछ गंभीर सिरदर्द पैदा करता है।

सबसे बड़ी समस्या वह विशाल अटैक सरफेस है जिसे वे खोलते हैं। एक VPN कनेक्शन केवल उस एक एप्लिकेशन तक पहुंच प्रदान नहीं करता है जिसकी उपयोगकर्ता को आवश्यकता होती है; यह उन्हें एक पूरे नेटवर्क सेगमेंट तक पहुंच प्रदान करता है। यदि कोई हमलावर किसी उपयोगकर्ता के लॉगिन विवरण से समझौता करने में सफल हो जाता है, तो वे उस VPN एक्सेस का उपयोग नेटवर्क में आगे बढ़ने, कमजोर सिस्टम और मूल्यवान डेटा की खोज करने के लिए कर सकते हैं।

लेटरल मूवमेंट की यह अवधारणा एक प्रमुख कमजोरी है जिसका फायदा उठाने के लिए आधुनिक साइबर हमले डिज़ाइन किए गए हैं। एक VPN कनेक्शन एक हमलावर को एक कार्यालय भवन की पूरी मंजिल की मास्टर कुंजी देने जैसा है, जबकि उन्हें वास्तव में केवल एक फाइलिंग कैबिनेट तक पहुंच की आवश्यकता थी।

सुरक्षा खामियों के अलावा, VPN खराब उपयोगकर्ता अनुभव बनाने के लिए भी कुख्यात हैं। वे दर्दनाक रूप से धीमे हो सकते हैं, सभी ट्रैफ़िक को एक केंद्रीय बिंदु के माध्यम से मजबूर कर सकते हैं, जो निराशाजनक बाधाएं पैदा करता है। इससे अक्सर कर्मचारी पूरी तरह से VPN को बायपास करने का प्रयास करते हैं, जो केवल अधिक सुरक्षा अंतराल खोलता है।

ZTNA एक बेहतर विकल्प कैसे प्रदान करता है

यहीं पर zero trust network access (ZTNA) पूरी तरह से गेम बदल देता है। उपयोगकर्ताओं को व्यापक नेटवर्क एक्सेस देने के बजाय, ZTNA न्यूनतम विशेषाधिकार के सिद्धांत पर काम करता है। यह प्रति-सत्र, प्रति-एप्लिकेशन के आधार पर एक्सेस प्रदान करता है, और यह अंतर्निहित नेटवर्क को उपयोगकर्ता के लिए पूरी तरह से अदृश्य बना देता है।

इसे इस तरह से सोचें:

- एक VPN आपको पूरी इमारत की चाबी देता है। आप हर एक दरवाजा देख सकते हैं और हर एक को खोलने की कोशिश कर सकते हैं।

- ZTNA एक व्यक्तिगत दरबान (concierge) के रूप में कार्य करता है। आप दरबान को बताते हैं कि आपको मार्केटिंग विभाग के फ़ाइल सर्वर पर जाना है, और वे आपको सीधे उस विशिष्ट सर्वर के दरवाजे तक ले जाते हैं—और कहीं नहीं। आप वित्त या मानव संसाधन विभागों के दरवाजे भी नहीं देखते हैं।

यह दृष्टिकोण सीधे VPN की कमजोरियों से निपटता है। क्योंकि उपयोगकर्ता केवल उन्हीं विशिष्ट एप्लिकेशनों से जुड़े होते हैं जिनका उपयोग करने के लिए वे अधिकृत होते हैं, लेटरल मूवमेंट का जोखिम लगभग समाप्त हो जाता है। एक हमलावर जो किसी खाते से समझौता करता है, वह नेटवर्क का पता नहीं लगा सकता है, क्योंकि उनके दृष्टिकोण से, पता लगाने के लिए कोई नेटवर्क ही नहीं है।

ZTNA बनाम VPN: एक आमने-सामने की तुलना

इनके बीच का अंतर तब और भी स्पष्ट हो जाता है जब आप उन्हें अगल-बगल रखते हैं। जबकि दोनों सुरक्षित एक्सेस प्रदान करने का प्रयास कर रहे हैं, उनके तरीके और उनके द्वारा दिए जाने वाले परिणाम एक दूसरे से बहुत अलग हैं।

| विशेषता | पारंपरिक VPN | Zero Trust Network Access (ZTNA) |

|---|---|---|

| एक्सेस मॉडल | पूरे नेटवर्क तक व्यापक पहुंच प्रदान करता है। | केवल विशिष्ट एप्लिकेशनों तक विस्तृत पहुंच प्रदान करता है। |

| सुरक्षा सिद्धांत | एक बार प्रमाणित होने और परिधि के अंदर होने पर उपयोगकर्ताओं पर भरोसा करता है। | कभी भरोसा नहीं करता, हमेशा हर एक एक्सेस अनुरोध को सत्यापित करता है। |

| अटैक सरफेस | बड़ा; एक समझौता किया गया खाता पूरे नेटवर्क को खतरे में डाल सकता है। | न्यूनतम; एक उल्लंघन एक ही एप्लिकेशन तक सीमित रहता है। |

| उपयोगकर्ता अनुभव | अक्सर धीमा और बोझिल, मैन्युअल कनेक्शन की आवश्यकता होती है। | तेज़ प्रदर्शन के साथ निर्बाध और पारदर्शी। |

| दृश्यता | एक बार कनेक्ट होने के बाद उपयोगकर्ताओं को पूरे नेटवर्क के लिए दृश्यमान बनाता है। | एप्लिकेशन और नेटवर्क को उपयोगकर्ताओं के लिए अदृश्य बनाता है। |

किसी भी दूरदर्शी संगठन के लिए, विकल्प स्पष्ट है। VPN की सीमाओं से दूर जाना और zero trust network access मॉडल को अपनाना केवल एक अपग्रेड नहीं है; प्रदर्शन और उपयोगकर्ता संतुष्टि में सुधार करते हुए आधुनिक खतरों से बचाने के लिए यह एक आवश्यक विकास है। ZTNA आपके वितरित कार्यबल को उनके लिए आवश्यक संसाधनों से जोड़ने का एक अधिक स्मार्ट, अधिक सुरक्षित और अधिक कुशल तरीका प्रदान करता है।

Purple कैसे सर्टिफिकेट-ग्रेड Zero Trust WiFi एक्सेस प्रदान करता है

Zero Trust के सिद्धांत के बारे में बात करना एक बात है, लेकिन वास्तव में इसे अपने एंटरप्राइज़ WiFi नेटवर्क पर लागू करना एक बहुत बड़ा काम लग सकता है। स्पष्ट सत्यापन और न्यूनतम विशेषाधिकार एक्सेस के विचार पूरी तरह से समझ में आते हैं, लेकिन आप इसे सैकड़ों उपयोगकर्ताओं और उपकरणों वाले व्यस्त नेटवर्क में कैसे बदलते हैं?

यहीं पर एक व्यावहारिक, पहचान-प्रथम दृष्टिकोण काम आता है। Purple आपको असुरक्षित साझा पासवर्ड और बोझिल Captive Portal से आगे बढ़ने में मदद करता है, आपके WiFi के लिए एक सच्चा zero trust network access (ZTNA) मॉडल लागू करता है। यह आपके उपयोगकर्ताओं के लिए सिरदर्द पैदा किए बिना आधुनिक, स्वचालित सुरक्षा प्राप्त करने के बारे में है।

पहचान के साथ सुरक्षित एक्सेस को स्वचालित करना

Purple का दृष्टिकोण आपके संगठन के सत्य के स्रोत: इसके आइडेंटिटी प्रोवाइडर (IdP) से सीधे जुड़कर शुरू होता है। Microsoft Entra ID, Google Workspace, और Okta जैसे प्लेटफ़ॉर्म के साथ एकीकृत करके, हम यह सुनिश्चित करते हैं कि WiFi एक्सेस सीधे उपयोगकर्ता की सत्यापित पहचान से जुड़ा हो।

यह एकीकरण ही आपके वायरलेस नेटवर्क पर Zero Trust को स्वचालित करना संभव बनाता है। जब आपके IdP में कोई नया कर्मचारी जोड़ा जाता है, तो Purple स्वचालित रूप से उनके सुरक्षित WiFi एक्सेस का प्रावधान करता है। उतना ही महत्वपूर्ण यह है कि जब वे चले जाते हैं और उनका खाता निष्क्रिय कर दिया जाता है, तो उनका नेटवर्क एक्सेस तुरंत रद्द कर दिया जाता है। कोई मैन्युअल क्लीन-अप नहीं, कोई देरी नहीं, और कोई भूला हुआ क्रेडेंशियल आपको खतरे में नहीं छोड़ता।

सर्टिफिकेट-ग्रेड पासवर्डलेस कनेक्शन

आपके उपयोगकर्ताओं के लिए सबसे ध्यान देने योग्य बदलाव सर्टिफिकेट-ग्रेड, पासवर्डलेस एक्सेस पर स्विच करना है। यह किसी के लिए भी WiFi पासवर्ड टाइप करने की आवश्यकता को पूरी तरह से समाप्त कर देता है—एक ऐसी प्रक्रिया जो न केवल कष्टप्रद है, बल्कि एक प्रमुख सुरक्षा ब्लाइंड स्पॉट भी है।

एक साझा पासवर्ड जिसे लीक या फ़िश किया जा सकता है, के बजाय, प्रत्येक उपयोगकर्ता और डिवाइस को अपना विशिष्ट डिजिटल प्रमाणपत्र मिलता है। आप इसे एक गैर-हस्तांतरणीय डिजिटल आईडी कार्ड की तरह सोच सकते हैं जिसे नेटवर्क एक पल में जांच सकता है।

आपके कर्मचारियों के लिए, प्रक्रिया अविश्वसनीय रूप से सरल है:

- वन-टाइम सेटअप: उपयोगकर्ता अपने परिचित कंपनी क्रेडेंशियल्स (आपके IdP के माध्यम से) का उपयोग करके एक बार लॉग इन करता है।

- प्रमाणपत्र जारी: Purple सुरक्षित रूप से उनके डिवाइस पर एक विशिष्ट प्रमाणपत्र पुश करता है।

- स्वचालित कनेक्शन: उसके बाद से, जब भी उनका डिवाइस कंपनी WiFi की सीमा में होता है, तो वह स्वचालित रूप से और सुरक्षित रूप से कनेक्ट हो जाता है। कोई और पासवर्ड प्रॉम्प्ट नहीं।

यह सरल वर्कफ़्लो सुनिश्चित करता है कि प्रत्येक कनेक्शन को एक विश्वसनीय पहचान के विरुद्ध स्पष्ट रूप से सत्यापित किया गया है, जो आपके कर्मचारियों के लिए कोई अतिरिक्त काम जोड़े बिना Zero Trust के एक मुख्य सिद्धांत को पूरा करता है।

यहां जो शक्तिशाली है वह एक सुरक्षित, प्रमाणपत्र-आधारित WiFi नेटवर्क बनाने के लिए आपकी मौजूदा पहचान निर्देशिका को जोड़ने की सरलता है। यह पारंपरिक RADIUS सर्वर के प्रबंधन की सभी सामान्य लागत और जटिलता को दूर करता है।

हर डिवाइस को सुरक्षित करना और स्टाफ एक्सेस को सरल बनाना

जबकि प्रमाणपत्र कंपनी-प्रबंधित उपकरणों के लिए स्वर्ण मानक हैं, आपके नेटवर्क पर सब कुछ उस सांचे में फिट नहीं होता है। आपके पास हमेशा लीगेसी सिस्टम, IoT हार्डवेयर, या साझा उपकरण होंगे जो प्रमाणपत्र प्रमाणीकरण को संभाल नहीं सकते हैं। इन स्थितियों के लिए, Purple Individual Pre-Shared Keys (iPSKs) का उपयोग करता है।

एक iPSK केवल एक विशिष्ट पासवर्ड है जो किसी विशिष्ट डिवाइस या उपयोगकर्ता समूह को सौंपा गया है। यह सभी के लिए एक पासवर्ड होने से एक बड़ा सुरक्षा अपग्रेड है, जो आपको एक्सेस को विभाजित करने और किसी और को प्रभावित किए बिना किसी एक डिवाइस के लिए क्रेडेंशियल्स को आसानी से रद्द करने की अनुमति देता है।

आधुनिक उपकरणों के लिए प्रमाणपत्र-आधारित एक्सेस और लीगेसी उपकरणों के लिए iPSK को मिलाकर, आप अपने पूरे WiFi इकोसिस्टम में एक सुसंगत Zero Trust नीति लागू कर सकते हैं। यह स्तरित दृष्टिकोण सुनिश्चित करता है कि प्रत्येक कनेक्शन को उसके विशिष्ट संदर्भ के अनुसार प्रबंधित और सुरक्षित किया गया है।

इसके अलावा, Single Sign-On (SSO) का उपयोग आपके कर्मचारियों के लिए जीवन को आसान बनाता है। ईमेल और अन्य ऐप्स के लिए पहले से उपयोग किए जाने वाले समान क्रेडेंशियल्स के साथ साइन इन करके, कर्मचारियों को बहुत आसान अनुभव मिलता है। यह अपनाने को बढ़ावा देता है और भूले हुए पासवर्ड के लिए हेल्पडेस्क कॉल को कम करता है। यदि आप अपने नेटवर्क को और भी अधिक सुरक्षित करना चाहते हैं, तो Wi-Fi Secure लागू करने पर हमारी मार्गदर्शिका आपके वायरलेस वातावरण के लिए अधिक व्यावहारिक रणनीतियां प्रदान करती है।

Purple WiFi के लिए एंटरप्राइज़-ग्रेड ZTNA को प्राप्त करने योग्य और प्रबंधनीय दोनों बनाता है। प्रमाणीकरण के कठिन हिस्सों को संभालकर और आपके पास पहले से मौजूद पहचान प्रणालियों से जुड़कर, हम महंगे ऑन-प्रिमाइसेस हार्डवेयर की आवश्यकता के बिना एक सुरक्षित, निर्बाध और वास्तव में आधुनिक नेटवर्क एक्सेस अनुभव प्रदान करते हैं।

ZTNA को तैनात करने के लिए आपका व्यावहारिक रोडमैप

Zero Trust कार्यान्वयन में कूदना एक बहुत बड़ा काम लग सकता है, लेकिन इसे कोई जटिल, बहु-वर्षीय गाथा होने की आवश्यकता नहीं है। एक स्पष्ट योजना के साथ, अपने एंटरप्राइज़ WiFi को एक ठोस zero trust network access (ZTNA) मॉडल में ले जाना वास्तव में एक बहुत ही प्रबंधनीय प्रक्रिया है। असली तरकीब माइग्रेशन को तार्किक, छोटे चरणों में तोड़ना है।

यह सब यह जानने से शुरू होता है कि आप वास्तव में क्या सुरक्षित करने का प्रयास कर रहे हैं। एक अच्छी तैनाती एक डिस्कवरी चरण के साथ शुरू होती है जहां आप अपने पूरे नेटवर्क का नक्शा बनाते हैं। आपको सभी उपयोगकर्ताओं, उनके द्वारा उपयोग किए जा रहे उपकरणों, और उनके काम करने के लिए आवश्यक महत्वपूर्ण ऐप्स और डेटा की पूरी सूची की आवश्यकता है। इस पहले कदम को सही करना एक सफल ZTNA रणनीति का आधार है।

सुरक्षित एक्सेस की नींव रखना

एक बार जब आपके पास अपने वातावरण की स्पष्ट तस्वीर हो जाती है, तो अगला काम कुछ सटीक एक्सेस नीतियां बनाना है। यहीं पर न्यूनतम विशेषाधिकार का सिद्धांत एक चर्चा का विषय बनना बंद कर देता है और एक व्यावहारिक वास्तविकता बन जाता है। आपका लक्ष्य ऐसे नियम बनाना है जो प्रत्येक उपयोगकर्ता को केवल उन्हीं संसाधनों तक पहुंच प्रदान करें जिनकी उन्हें नितांत आवश्यकता है—और एक भी चीज़ अधिक नहीं।

उदाहरण के लिए, मार्केटिंग टीम के किसी व्यक्ति को अभियान सर्वर और सोशल मीडिया टूल तक पहुंचने में सक्षम होना चाहिए, लेकिन उन्हें वित्त विभाग के डेटाबेस से पूरी तरह से बाहर रखा जाना चाहिए। इस स्तर का विस्तृत नियंत्रण ZTNA का दिल और आत्मा है, और यह एक समझौता किए गए खाते के संभावित नुकसान के दायरे को नाटकीय रूप से कम कर देता है। आप एक ऐसी सुरक्षा स्थिति बना रहे हैं जो केवल घटना के बाद प्रतिक्रिया करने के बजाय, डिज़ाइन द्वारा ही खतरों को रोकती है।

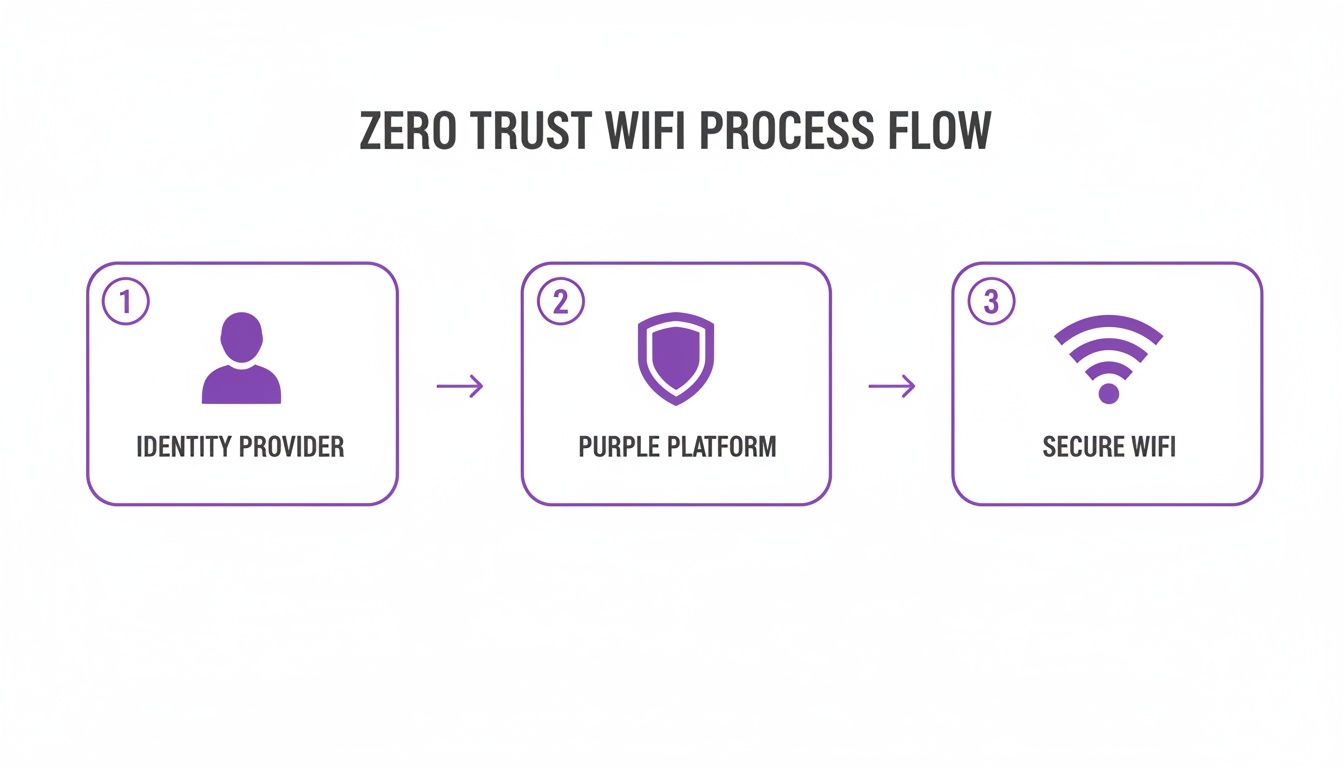

इस तरह एक पहचान-प्रथम प्लेटफ़ॉर्म पूरी Zero Trust WiFi प्रक्रिया को बहुत सरल बना देता है।

जैसा कि आप देख सकते हैं, उपयोगकर्ता की पहचान शुरुआती बिंदु है। फिर उस पहचान को WiFi नेटवर्क तक सुरक्षित, संदर्भ-जागरूक एक्सेस प्रदान करने के लिए Purple जैसे प्लेटफ़ॉर्म द्वारा जांचा जाता है।

एक चरण-दर-चरण माइग्रेशन चेकलिस्ट

प्लेटफ़ॉर्म-आधारित दृष्टिकोण का उपयोग करने का एक बड़ा फायदा यह है कि तैनाती कितनी सीधी हो जाती है। Purple के साथ, हम आपके लिए तकनीकी भारी काम संभालते हैं। यह Meraki, Aruba और Ruckus जैसे विक्रेताओं के प्रमुख नेटवर्क हार्डवेयर के साथ आउट-ऑफ़-द-बॉक्स संगतता के कारण है।

यह जटिल और महंगे ऑन-प्रिमाइसेस हार्डवेयर की आवश्यकता को पूरी तरह से दूर कर देता है, जैसे कि पुराने स्कूल के RADIUS सर्वर जिनकी आपको आदत हो सकती है। यदि आप गहराई में जाना चाहते हैं, तो हमारे पास एक पूरा लेख है जो बताता है कि RADIUS सर्वर क्या है और आधुनिक समाधान बहुत बेहतर क्यों हैं।

Zero Trust WiFi की ओर आपके कदम का मार्गदर्शन करने में मदद के लिए, हमने एक व्यावहारिक चेकलिस्ट तैयार की है। इन चरणों का पालन करने से एक सुचारू, नियंत्रित और सफल माइग्रेशन सुनिश्चित होगा।

Zero Trust WiFi माइग्रेशन चेकलिस्ट

| चरण | मुख्य कार्रवाई | विचार और सर्वोत्तम प्रथाएं |

|---|---|---|

| 1. नींव | अपने आइडेंटिटी प्रोवाइडर (IdP) को एकीकृत करें | Purple को अपनी मौजूदा निर्देशिका (Entra ID, Okta, Google Workspace) से कनेक्ट करें। यह उपयोगकर्ता की पहचान को आपके संपूर्ण सुरक्षा मॉडल का मूल बनाता है। |

| 2. नीति | भूमिका-आधारित एक्सेस नीतियां परिभाषित करें | नियम बनाने के लिए अपने IdP से मौजूदा उपयोगकर्ता समूहों का उपयोग करें। उदाहरण के लिए, कर्मचारियों, ठेकेदारों और मेहमानों के लिए अलग-अलग नीतियां बनाएं। |

| 3. परीक्षण | एक पायलट समूह में तैनात करें | छोटी शुरुआत करें। लाइव होने से पहले नीतियों का परीक्षण करने और वास्तविक दुनिया की प्रतिक्रिया प्राप्त करने के लिए पहले अपने IT विभाग जैसे नियंत्रित समूह में रोल आउट करें। |

| 4. ऑनबोर्डिंग | उपयोगकर्ताओं और कॉर्पोरेट उपकरणों को ऑनबोर्ड करें | विशिष्ट डिजिटल प्रमाणपत्र जारी करने के लिए एक सरल, वन-टाइम प्रक्रिया का उपयोग करें। यह आपको उस बिंदु से सुरक्षित, पासवर्डलेस कनेक्शन के लिए तैयार करता है। |

| 5. लीगेसी | लीगेसी और IoT उपकरणों को सुरक्षित करें | उन उपकरणों के लिए जो प्रमाणपत्रों का उपयोग नहीं कर सकते हैं (जैसे, प्रिंटर, सेंसर), उनके एक्सेस को सुरक्षित रूप से प्रबंधित करने के लिए Individual Pre-Shared Keys (iPSKs) बनाएं और असाइन करें। |

| 6. रोलआउट | तैनाती का क्रमिक रूप से विस्तार करें | धीरे-धीरे अधिक विभागों और उपयोगकर्ता समूहों को जोड़ें। जांचें कि आपकी नीतियां विस्तार के प्रत्येक चरण में अपेक्षा के अनुरूप काम कर रही हैं। |

| 7. अनुकूलन | निगरानी करें, परिष्कृत करें और अनुकूलित करें | एक्सेस लॉग और नेटवर्क गतिविधि पर नज़र रखें। नीतियों को ठीक करने और उत्पन्न होने वाली किसी भी नई सुरक्षा आवश्यकताओं का जवाब देने के लिए इस डेटा का उपयोग करें। |

इन प्रबंधित चरणों का पालन करके, आप अपने पूरे एंटरप्राइज़ WiFi को वर्षों में नहीं, बल्कि कुछ ही हफ्तों में एक अत्याधुनिक ZTNA मॉडल में बदल सकते हैं। यह व्यवस्थित दृष्टिकोण पूरी प्रक्रिया को स्पष्ट करता है और शुरू से अंत तक एक सुचारू, सुरक्षित माइग्रेशन सुनिश्चित करता है।

इस बदलाव की आवश्यकता इससे अधिक स्पष्ट नहीं हो सकती। हाल के शोध से पता चलता है कि यूके के संगठन पीछे छूट रहे हैं; केवल 12% AI-उन्नत साइबर हमलों के लिए पूरी तरह से तैयार महसूस करते हैं, जबकि अमेरिका में यह 16% है। जबकि वित्तीय सेवाओं (42% अपनाना) और स्वास्थ्य सेवा (38% अपनाना) जैसे क्षेत्र आगे हैं, पूरे देश में तैयारी में एक महत्वपूर्ण अंतर है। आप ZTNA अपनाने पर पूर्ण शोध से अधिक विवरण प्राप्त कर सकते हैं।

Zero Trust Network Access के बारे में सामान्य प्रश्न

भले ही आप zero trust network access के पीछे के विचारों को समझ लें, लेकिन उस सुरक्षा मॉडल से आगे बढ़ना जिसे आप वर्षों से जानते हैं, एक बड़ा कदम है। लागत, जटिलता और आपकी टीम के लिए दिन-प्रतिदिन इसका क्या अर्थ है, इसके बारे में प्रश्न होना स्वाभाविक है।

आइए कुछ सबसे सामान्य प्रश्नों से निपटें जो हम तब सुनते हैं जब संगठन स्विच करने पर विचार करते हैं। सीधे उत्तर प्राप्त करने से आपको आत्मविश्वास बनाने और अपने व्यवसाय में ZTNA के लिए एक ठोस मामला बनाने में मदद मिलेगी।

क्या ZTNA एक एकल उत्पाद है या एक रणनीति?

यहीं से बहुत सारा भ्रम शुरू होता है। इसके मूल में, Zero Trust एक रणनीति है, न कि कोई एक उत्पाद जिसे आप बाज़ार से खरीद सकते हैं। यह एक सरल नियम पर बनी सुरक्षा फिलॉसफी है: 'कभी भरोसा न करें, हमेशा सत्यापित करें'। आप केवल "एक Zero Trust" इंस्टॉल नहीं कर सकते।

आप जो खरीद सकते हैं वे प्लेटफ़ॉर्म और उत्पाद हैं जो उस रणनीति को जीवंत करते हैं। ये समाधान आपको Zero Trust के मुख्य सिद्धांतों को लागू करने के लिए उपकरण देते हैं, जैसे स्पष्ट सत्यापन, न्यूनतम विशेषाधिकार एक्सेस, और यह मानना कि उल्लंघन हमेशा संभव है। एक प्लेटफ़ॉर्म जो WiFi एक्सेस के लिए डिवाइस प्रमाणपत्र जारी करने के लिए आपके आइडेंटिटी प्रोवाइडर से बात करता है, एक ऐसे उत्पाद का एक आदर्श उदाहरण है जो ZTNA रणनीति को सक्षम बनाता है।

इसे इस तरह से सोचें: 'स्वस्थ खाना' बेहतर महसूस करने की एक रणनीति है। एक भोजन वितरण सेवा जो आपको संतुलित, पूर्व-विभाजित भोजन भेजती है, एक ऐसा उत्पाद है जो आपको उस रणनीति को निष्पादित करने में मदद करता है। ZTNA रणनीति है, और Purple जैसे प्लेटफ़ॉर्म इसे वास्तविकता बनाने के लिए उपकरण प्रदान करते हैं।

ZTNA गैर-कॉर्पोरेट उपकरणों को कैसे संभालता है?

Bring Your Own Device (BYOD) और गेस्ट एक्सेस की दुनिया में, यह एक महत्वपूर्ण प्रश्न है। किसी भी अच्छे ZTNA समाधान को उन उपकरणों का हिसाब रखना होता है जिन्हें आपकी IT टीम सीधे प्रबंधित नहीं करती है। रहस्य उन्हीं Zero Trust सिद्धांतों को लागू करना है, बस अलग-अलग उपकरणों के साथ।

इन अप्रबंधित उपकरणों के लिए, आप इनके माध्यम से चीजों को लॉक कर सकते हैं:

- विस्तृत एक्सेस नीतियां: किसी अतिथि के व्यक्तिगत उपकरण को अत्यधिक प्रतिबंधित एक्सेस दिया जा सकता है—उदाहरण के लिए, केवल इंटरनेट तक और कॉर्पोरेट नेटवर्क पर बिल्कुल कुछ नहीं।

- Individual Pre-Shared Keys (iPSKs): सभी के लिए एक अतिथि पासवर्ड के बजाय, आप विशिष्ट उपयोगकर्ताओं या उपकरणों को विशिष्ट कुंजियां असाइन कर सकते हैं। यह आपको व्यक्तिगत ट्रैकिंग देता है और आपको किसी और को बाधित किए बिना किसी एक व्यक्ति के लिए तुरंत एक्सेस रद्द करने देता है।

- उपयोग की शर्तों के साथ Captive Portals: अल्पकालिक मेहमानों के लिए, एक Captive Portal उन्हें सीमित इंटरनेट एक्सेस दिए जाने से पहले आपके नियमों और शर्तों को स्वीकार करने की आवश्यकता कर सकता है।

लक्ष्य वही रहता है: हर एक डिवाइस को सत्यापित और नियंत्रित करना, चाहे वह कंपनी के स्वामित्व वाला हो या नहीं। एक लचीला ZTNA प्लेटफ़ॉर्म आपको प्रत्येक परिदृश्य को संभालने के अलग-अलग तरीके देगा, यह सुनिश्चित करते हुए कि किसी भी डिवाइस को आपके नेटवर्क पर मुफ्त पास न मिले।

उपयोगकर्ता अनुभव पर वास्तविक प्रभाव क्या है?

कई IT नेताओं को चिंता है कि सुरक्षा कड़ी करने से कर्मचारियों के लिए केवल सिरदर्द पैदा होगा। पुरानी स्कूल की सुरक्षा के साथ, यह अक्सर एक उचित चिंता है—बस बोझिल VPN क्लाइंट और अंतहीन पासवर्ड पॉप-अप के बारे में सोचें। लेकिन एक अच्छी तरह से लागू किया गया ZTNA मॉडल वास्तव में उपयोगकर्ता अनुभव में सुधार करता है।

जादू स्वचालन और पहचान-प्रथम डिज़ाइन में है। एक बार जब किसी उपयोगकर्ता का डिवाइस एक सुरक्षित प्रमाणपत्र के साथ सेट हो जाता है, तो एक्सेस पूरी तरह से निर्बाध हो जाता है। वे कभी भी पासवर्ड टाइप किए बिना या VPN लॉन्च किए बिना WiFi और अपने स्वीकृत ऐप्स से जुड़ सकते हैं।

चूंकि एक्सेस इस आधार पर दिया जाता है कि वे कौन हैं, पुराने सुरक्षा मॉडलों का सारा घर्षण बस दूर हो जाता है। उपयोगकर्ताओं को तेज़, अधिक विश्वसनीय कनेक्शन मिलते हैं, जबकि सिस्टम पृष्ठभूमि में चुपचाप सभी सुरक्षा जांचों को संभालता है। यह ऐसी सुरक्षा है जो रास्ते में नहीं आती।

क्या ZTNA एक छोटे व्यवसाय के लिए बहुत जटिल है?

जबकि Zero Trust की शुरुआत Google जैसी दिग्गज कंपनियों द्वारा की गई थी, इसे सक्षम करने वाले उपकरण अब सभी आकार के व्यवसायों की पहुंच में हैं। यह विचार कि ZTNA केवल बड़े IT बजट वाले विशाल उद्यमों के लिए है, एक आम मिथक है।

आधुनिक, क्लाउड-आधारित प्लेटफ़ॉर्म ने प्रवेश की बाधा को पूरी तरह से कम कर दिया है। अब आपको केवल शुरुआत करने के लिए जटिल ऑन-प्रिमाइसेस हार्डवेयर का रैक खरीदने और प्रबंधित करने या सुरक्षा गुरुओं की एक टीम को काम पर रखने की आवश्यकता नहीं है। ये समाधान उन आइडेंटिटी प्रोवाइडर में प्लग होते हैं जिनका आप पहले से उपयोग करते हैं (जैसे Google Workspace या Microsoft Entra ID ) और इन्हें जल्दी से तैनात करने के लिए डिज़ाइन किया गया है।

अपने WiFi को सुरक्षित करने जैसे एक विशिष्ट, उच्च-प्रभाव वाले क्षेत्र से शुरू करके, यहां तक कि एक छोटा या मध्यम आकार का व्यवसाय भी अपनी Zero Trust यात्रा शुरू कर सकता है। कुंजी एक ऐसा समाधान चुनना है जो तकनीकी जटिलता को दूर करता है, जिससे आप एक समय में एक प्रबंधनीय कदम के साथ एक मजबूत ZTNA रणनीति को लागू कर सकते हैं।

Purple आपके संगठन के लिए zero trust network access को वास्तविकता बनाने के लिए उपकरण प्रदान करता है। हमारा पहचान-आधारित प्लेटफ़ॉर्म असुरक्षित पासवर्ड को निर्बाध, प्रमाणपत्र-ग्रेड WiFi एक्सेस से बदल देता है जो सीधे आपके मौजूदा सिस्टम के साथ एकीकृत होता है। https://www.purple.ai पर अधिक जानें।