Zero Trust Network Access (ZTNA) हे एक सुरक्षा मॉडेल आहे जे एका सोप्या, शक्तिशाली कल्पनेवर आधारित आहे: 'कधीही विश्वास ठेवू नका, नेहमी पडताळणी करा'. हे जुन्या विचारसरणीला दूर सारते, जिथे आपण असे गृहीत धरत होतो की आपल्या नेटवर्कमधील कोणतीही गोष्ट सुरक्षित आहे. त्याऐवजी, ZTNA तुमच्या नेटवर्कमध्ये प्रवेश करण्याच्या प्रत्येक प्रयत्नाला एक संभाव्य धोका मानून, प्रत्येक वेळी कठोर पडताळणीची मागणी करते.

किल्ला सोडून देणे: जुने सुरक्षा मॉडेल का कुचकामी ठरत आहे

अनेक दशकांपासून, आपण सुरक्षेसाठी “कॅसल-अँड-मोट” (किल्ला आणि खंदक) दृष्टिकोनावर अवलंबून आहोत. आपण फायरवॉल आणि VPN सह एक मजबूत परिमिती (पेरिमीटर) तयार केली, हे गृहीत धरून की जर आपण वाईट लोकांना बाहेर ठेवले, तर आतील सर्वांवर विश्वास ठेवला जाऊ शकतो. एकदा तुम्ही गेटच्या आत गेलात की, तुम्हाला तुलनेने मुक्त वावर मिळत असे.

परंतु ते मॉडेल आता पूर्णपणे कालबाह्य झाले आहे. आपल्या काम करण्याच्या पद्धतीमुळे पारंपारिक नेटवर्क परिमिती संपुष्टात आली आहे. याचा विचार करा:

- हायब्रिड आणि रिमोट वर्क: आमच्या टीम्स होम ऑफिस, कॉफी शॉप्स आणि हॉटेल्समधून कनेक्ट होतात. नेटवर्कच्या सुरक्षित "आत" असण्याची संकल्पना आता नाहीशी झाली आहे.

- क्लाउड ॲप्लिकेशन्स: महत्त्वपूर्ण बिझनेस टूल्स आणि डेटा आता एकाच सर्व्हर रूममध्ये राहत नाहीत. ते असंख्य क्लाउड सेवांमध्ये पसरलेले आहेत.

- विविध उपकरणे: लोक कंपनीच्या लॅपटॉपवरून लॉग इन करत आहेत, परंतु त्यांच्या वैयक्तिक फोन आणि टॅब्लेटवरूनही.

जेव्हा तुमचे लोक आणि तुमचा डेटा सर्वत्र असतो तेव्हा कॅसल-अँड-मोट दृष्टिकोन काम करत नाही. याची सर्वात मोठी त्रुटी म्हणजे असे गृहीत धरणे की एकदा कोणीतरी मुख्य गेटच्या आत आले—कदाचित चोरीच्या पासवर्डसह—तर ते विश्वासार्ह आहेत. प्रत्यक्षात, तेव्हाच खरे नुकसान सुरू होते, कारण ते अंतर्गत नेटवर्कमध्ये मुक्तपणे फिरू शकतात.

एक नवीन तत्त्वज्ञान: स्थानावरून ओळखीकडे

Zero Trust या जुन्या मॉडेलला पूर्णपणे बदलून टाकते. हे विश्वासार्ह नेटवर्कची कल्पना पूर्णपणे सोडून देते आणि त्याऐवजी प्रत्येक विनंतीसाठी ओळख आणि संदर्भ पडताळण्यावर पूर्णपणे लक्ष केंद्रित करते. प्रभावी नेटवर्क संरक्षण आणि सुरक्षेसाठी कोणत्याही आधुनिक धोरणाचा हा एक मुख्य घटक आहे.

किल्ल्याच्या एकाच ड्रॉब्रिजवरून उच्च-सुरक्षा असलेल्या सरकारी इमारतीत अपग्रेड करण्याची कल्पना करा. त्या इमारतीत, तुम्हाला तुमचे ओळखपत्र मुख्य दारावर, लिफ्टमध्ये आणि तुम्हाला ज्या प्रत्येक ऑफिसमध्ये प्रवेश करायचा आहे त्याच्या दारावर दाखवावे लागते. तुम्ही आधीच आत आहात याने काही फरक पडत नाही; प्रत्येक नवीन क्षेत्रासाठी नवीन, विशिष्ट परवानगी आवश्यक असते. हेच ZTNA चे सार आहे.

खालील तक्ता या दोन तत्त्वज्ञानांमधील फरक स्पष्टपणे दर्शवतो.

पारंपारिक सुरक्षा विरूद्ध Zero Trust Network Access

| सुरक्षा पैलू | पारंपारिक VPN/फायरवॉल मॉडेल | Zero Trust Network Access (ZTNA) मॉडेल |

|---|---|---|

| मुख्य तत्त्वज्ञान | विश्वास ठेवा पण पडताळणी करा. नेटवर्कमधील वापरकर्ते आणि उपकरणे सुरक्षित आहेत असे गृहीत धरते. | कधीही विश्वास ठेवू नका, नेहमी पडताळणी करा. जोपर्यंत अन्यथा सिद्ध होत नाही तोपर्यंत सर्व ॲक्सेस विनंत्या धोकादायक आहेत असे गृहीत धरते. |

| प्राथमिक संरक्षण | एक मजबूत नेटवर्क परिमिती (फायरवॉल, VPN). | प्रत्येक ॲक्सेस विनंतीसाठी ओळख आणि डिव्हाइस प्रमाणीकरण. |

| ॲक्सेस पातळी | विस्तृत नेटवर्क ॲक्सेस. एकदा आत आल्यावर, वापरकर्ते अनेकदा संपूर्ण नेटवर्क पाहू शकतात आणि त्यात फिरू शकतात. | "किमान विशेषाधिकार" ॲक्सेस. वापरकर्त्यांना फक्त त्या सत्रासाठी आवश्यक असलेल्या विशिष्ट ॲप्लिकेशनचाच ॲक्सेस मिळतो. |

| हल्ल्याचे क्षेत्र | मोठे. एकच तडजोड केलेले क्रेडेंशियल किंवा डिव्हाइस संपूर्ण नेटवर्कला धोक्यात आणू शकते. | किमान. एका ॲप्लिकेशनमध्ये प्रवेश मिळवणारा हल्लेखोर इतर ॲप्लिकेशन्सकडे जाऊ शकत नाही. |

| लक्ष्य | नेटवर्क परिमिती सुरक्षित करणे. | स्थान काहीही असले तरी वैयक्तिक ॲप्लिकेशन्स आणि संसाधने सुरक्षित करणे. |

| वापरकर्ता अनुभव | अनेकदा संथ VPN कनेक्शन्स आणि गुंतागुंतीच्या लॉगिन प्रक्रियेसह त्रासदायक. | अखंड आणि पासवर्डलेस. पडताळलेली ओळख आणि डिव्हाइसच्या स्थितीवर आधारित अदृश्यपणे ॲक्सेस दिला जातो. |

जसे तुम्ही पाहू शकता, ZTNA ही केवळ एक वाढीव सुधारणा नाही; सुरक्षेकडे पाहण्याच्या आपल्या दृष्टिकोनातील हा एक मूलभूत बदल आहे.

हा बदल वेगाने होत आहे. अलीकडील निष्कर्षांवरून असे दिसून येते की यूकेमध्ये ZTNA चा अवलंब एका निर्णायक टप्प्यावर पोहोचला आहे, ज्यामध्ये 81% संस्था पुढील 12 महिन्यांत Zero Trust धोरणे लागू करण्याची योजना आखत आहेत. 96% व्यवसाय या तत्त्वज्ञानाशी सहमत असले तरी, ते प्रत्यक्षात आणणे हे एक आव्हान आहे. जे हे योग्यरित्या करतात त्यांच्यासाठी फायदा खूप मोठा आहे, कारण 76% लोक सुधारित सुरक्षा आणि अनुपालन हा मुख्य फायदा असल्याचे नोंदवतात.

शेवटी, ZTNA अधिक लवचिक सुरक्षा स्थिती निर्माण करते. प्रति-सत्र, प्रति-ॲप्लिकेशन आधारावर ॲक्सेस देऊन, ते हल्ल्याचे क्षेत्र मोठ्या प्रमाणावर कमी करते आणि संभाव्य उल्लंघनांना त्यांच्या मार्गातच थांबवते. हा आता केवळ एक परवलीचा शब्द राहिला नसून, आपल्या महत्त्वपूर्ण मालमत्तेचे संरक्षण करण्याबाबत गंभीर असलेल्या कोणत्याही संस्थेसाठी हे एक आवश्यक धोरण आहे.

Zero Trust आर्किटेक्चरची मुख्य तत्त्वे

तपशीलात जाण्यापूर्वी, zero trust network access खरोखर काय आहे हे समजून घेणे महत्त्वाचे आहे. हे एकच उत्पादन नाही जे तुम्ही विकत घेऊन इन्स्टॉल करू शकता. हा सुरक्षा तत्त्वज्ञानातील एक संपूर्ण बदल आहे, जो जुन्या पद्धतींना आव्हान देणाऱ्या तीन मुख्य स्तंभांवर आधारित आहे.

याचा विचार विश्वासाच्या डीफॉल्ट स्थितीकडून निरोगी संशयाच्या स्थितीकडे जाण्यासारखा करा. ही मानसिकता स्वीकारणे म्हणजे या तत्त्वांना केवळ तांत्रिक नियमांचा संच न मानता एक नवीन सुरक्षा संस्कृती मानणे. प्रत्येक तत्त्व कालबाह्य झालेल्या "कॅसल-अँड-मोट" सुरक्षा मॉडेलमधील विशिष्ट त्रुटी दूर करण्यासाठी डिझाइन केलेले आहे, ज्यामुळे अधिक मजबूत संरक्षण तयार होते.

स्पष्टपणे पडताळणी करा

पहिले आणि सर्वात महत्त्वाचे तत्त्व म्हणजे स्पष्टपणे पडताळणी करणे. याचा अर्थ तुम्ही प्रत्येक ॲक्सेस विनंतीचे, प्रत्येक वेळी, न चुकता प्रमाणीकरण आणि अधिकृतता केली पाहिजे. झिरो-ट्रस्ट जगात, कोणतेही विश्वसनीय झोन, विश्वसनीय वापरकर्ते आणि विश्वसनीय उपकरणे नसतात. जोपर्यंत अन्यथा सिद्ध होत नाही तोपर्यंत प्रत्येक गोष्ट आणि प्रत्येक व्यक्ती हा संभाव्य धोका असतो.

हे एका बँक व्हॉल्टसारखे आहे जे प्रवेशासाठी ओळखपत्राच्या अनेक प्रकारांची मागणी करते. तुम्ही शाखा व्यवस्थापक आहात किंवा 20 वर्षांपासून कर्मचारी आहात याने काही फरक पडत नाही. प्रत्येक वेळी जेव्हा तुम्हाला ॲक्सेस हवा असतो, तेव्हा तुम्हाला संपूर्ण सुरक्षा तपासणीतून जावे लागते. कोणताही अपवाद नाही.

ही पडताळणी केवळ युझरनेम आणि पासवर्डपुरती मर्यादित नाही. बुद्धिमान निर्णय घेण्यासाठी ZTNA अनेक सिग्नल्सचा विचार करते, ज्यामध्ये हे समाविष्ट आहे:

- वापरकर्त्याची ओळख: ही व्यक्ती तीच आहे का जिचा ती दावा करत आहे? याची पुष्टी सहसा मल्टी-फॅक्टर ऑथेंटिकेशन (MFA) द्वारे केली जाते.

- डिव्हाइसची स्थिती: ते वापरत असलेला लॅपटॉप किंवा फोन सुरक्षित आहे का? सिस्टीम अद्ययावत अँटीव्हायरस, OS पॅचेस आणि कोणत्याही धोक्याच्या संकेतांसाठी तपासणी करते.

- स्थान: कनेक्शन अपेक्षित ठिकाणाहून येत आहे, की कुठेतरी असामान्य आणि संभाव्य धोकादायक ठिकाणाहून?

- विनंती केलेली सेवा: ते कोणत्या विशिष्ट ॲप्लिकेशन किंवा डेटापर्यंत पोहोचण्याचा प्रयत्न करत आहेत?

रिअल टाइममध्ये हे डेटा पॉइंट्स गोळा करून आणि त्यांचे विश्लेषण करून, सिस्टीम एक स्मार्ट, वन-टाइम ॲक्सेस निर्णय घेते. ही अथक, सततची पडताळणी हे झिरो-ट्रस्ट धोरणामागील खरे इंजिन आहे.

किमान विशेषाधिकार ॲक्सेस वापरा

दुसरा स्तंभ म्हणजे किमान विशेषाधिकार ॲक्सेस वापरणे. ही वापरकर्ते, उपकरणे आणि ॲप्लिकेशन्सना त्यांचे काम करण्यासाठी आवश्यक असलेल्या किमान पातळीचा ॲक्सेस देण्याची प्रथा आहे—आणि त्याहून अधिक काहीही नाही. या तत्त्वाची ताकद ही आहे की जर एखादे खाते किंवा डिव्हाइस कधीही तडजोड केले गेले तर ते धोक्याची व्याप्ती नाटकीयरित्या मर्यादित करते.

एका पेंटरला असे कीकार्ड देण्याचा विचार करा जे फक्त ते काम करत असलेली विशिष्ट खोली उघडते, आणि तेही फक्त सकाळी 9 ते संध्याकाळी 5 च्या दरम्यान. ते इमारतीत फिरू शकत नाहीत, ते सर्व्हर रूममध्ये जाऊ शकत नाहीत आणि ते निश्चितपणे एक्झिक्युटिव्ह फ्लोअरवर प्रवेश करू शकत नाहीत. हे किमान विशेषाधिकाराचे उत्तम उदाहरण आहे. हे डिझाइनद्वारे धोक्यांना मर्यादित करते.

किमान विशेषाधिकाराची अंमलबजावणी करून, तुम्ही हे सुनिश्चित करता की जरी एखाद्या हल्लेखोराला प्रवेश मिळाला, तरीही तुमच्या नेटवर्कमध्ये फिरण्याची त्यांची क्षमता कठोरपणे मर्यादित असते. उदाहरणार्थ, तडजोड केलेले मार्केटिंग खाते फायनान्स किंवा इंजिनिअरिंग सिस्टीममध्ये प्रवेश करू शकणार नाही.

हे साध्य करण्यासाठी तुमच्या नेटवर्कची आणि वेगवेगळ्या भूमिकांना प्रत्यक्षात कशाचा ॲक्सेस आवश्यक आहे याची सखोल समज असणे आवश्यक आहे. अधिक माहितीसाठी, तुम्हाला आमचे प्रभावी नेटवर्क ॲक्सेस कंट्रोल सोल्यूशन्सवरील मार्गदर्शक उपयुक्त वाटू शकेल. हे ॲक्सेस धोरणांची रचना करण्याबद्दल अधिक अंतर्दृष्टी देते जे प्रभावीपणे धोक्यांना मर्यादित करतात.

उल्लंघन गृहीत धरा

अंतिम तत्त्व म्हणजे उल्लंघन गृहीत धरणे. हे थोडे निराशावादी वाटू शकते, परंतु व्यवहारात, ही एक आश्चर्यकारकपणे प्रभावी सुरक्षा मानसिकता आहे. याचा अर्थ तुम्ही तुमचे नेटवर्क या गृहीतकासह डिझाइन आणि चालवता की हल्लेखोर आधीच आत आहे, किंवा उल्लंघन ही "कधी" ची बाब आहे, "जर" ची नाही.

ही मानसिकता तुमचे प्राधान्यक्रम पूर्णपणे बदलते. मजबूत परिमिती तयार करण्यावर तुमची सर्व ऊर्जा केंद्रित करण्याऐवजी, तुम्हाला आतून बाहेरून संरक्षण तयार करण्यास भाग पाडले जाते. जर तुम्ही असे काम करत असाल की हल्लेखोर आधीच लपून बसला आहे, तर तुम्ही स्वाभाविकपणे त्यांचा संभाव्य प्रभाव कमी करण्यावर आणि त्यांना शक्य तितक्या लवकर शोधण्यावर लक्ष केंद्रित करता.

या गृहीतकासह कार्य केल्याने थेट अनेक महत्त्वपूर्ण सुरक्षा पद्धतींचा अवलंब होतो:

- मायक्रोसेगमेंटेशन: हल्लेखोरांना एका भागातून दुसऱ्या भागात मुक्तपणे फिरण्यापासून रोखण्यासाठी नेटवर्कला लहान, वेगळ्या झोनमध्ये विभागणे.

- एंड-टू-एंड एन्क्रिप्शन: डेटा हलवत असताना त्याचे संरक्षण करण्यासाठी सर्व नेटवर्क ट्रॅफिक एन्क्रिप्ट करणे—अगदी तुमच्या स्वतःच्या भिंतींच्या आत होणारे संप्रेषण देखील.

- सतत निरीक्षण: संपूर्ण नेटवर्कमध्ये संशयास्पद क्रियाकलाप, असामान्य वर्तन आणि संभाव्य धोक्याच्या इतर निर्देशकांचा सक्रियपणे शोध घेणे.

अशी सिस्टीम तयार करून जिथे उल्लंघन मर्यादित आणि अत्यंत दृश्यमान असते, तुम्ही प्रतिक्रियात्मक (रिॲक्टिव्ह) कडून सक्रिय (प्रोॲक्टिव्ह) सुरक्षा स्थितीकडे वळता. हे तीन स्तंभ—स्पष्टपणे पडताळणी करणे, किमान विशेषाधिकार देणे आणि उल्लंघन गृहीत धरणे—कोणत्याही आधुनिक, प्रभावी Zero Trust आर्किटेक्चरचा भक्कम पाया आहेत.

VPN च्या पलीकडे जाऊन उत्कृष्ट ZTNA सोल्यूशन्सकडे वळणे

दीर्घकाळापासून, व्हर्च्युअल प्रायव्हेट नेटवर्क (VPN) हे रिमोट ॲक्सेससाठी मुख्य साधन होते. हे डिजिटल ड्रॉब्रिजसारखे काम करत असे, वापरकर्त्याच्या डिव्हाइसवरून थेट कॉर्पोरेट किल्ल्यामध्ये एक सुरक्षित, एन्क्रिप्टेड बोगदा तयार करत असे. जेव्हा प्रत्येकजण मध्यवर्ती कार्यालयातून काम करत असे, तेव्हा हे मॉडेल उत्तम काम करत होते.

परंतु आज, ते मॉडेल निश्चितपणे जुन्या पद्धतीचे वाटत आहे. हायब्रिड वर्क आणि क्लाउड ॲप्लिकेशन्सकडे झालेल्या मोठ्या बदलामुळे, तो जुना ड्रॉब्रिज केवळ अकार्यक्षमच नाही; तर तो एक स्पष्ट सुरक्षा धोका आहे. एकदा वापरकर्ता VPN द्वारे कनेक्ट झाला की, ते प्रभावीपणे नेटवर्कच्या आत असतात, अनेकदा धोकादायकपणे विस्तृत ॲक्सेससह.

पारंपारिक VPN मधील गंभीर त्रुटी

VPN हे अंतर्निहित विश्वासाच्या कालबाह्य कल्पनेवर तयार केले आहेत. ते वापरकर्त्यापासून नेटवर्कच्या काठापर्यंत कनेक्शन सुरक्षित करण्याचे उत्तम काम करतात, परंतु एकदा ते कनेक्शन झाले की, त्यांचे काम जवळजवळ पूर्ण होते. आधुनिक संस्थांसाठी, यामुळे काही गंभीर समस्या निर्माण होतात.

सर्वात मोठी समस्या म्हणजे ते उघडत असलेले हल्ल्याचे मोठे क्षेत्र. VPN कनेक्शन वापरकर्त्याला आवश्यक असलेल्या केवळ एका ॲप्लिकेशनचा ॲक्सेस देत नाही; ते त्यांना संपूर्ण नेटवर्क सेगमेंटचा ॲक्सेस देते. जर एखाद्या हल्लेखोराने वापरकर्त्याचे लॉगिन तपशील मिळवले, तर ते असुरक्षित सिस्टीम आणि मौल्यवान डेटा शोधण्यासाठी नेटवर्कमध्ये फिरण्यासाठी त्या VPN ॲक्सेसचा वापर करू शकतात.

ही लॅटरल मूव्हमेंटची संकल्पना एक प्रमुख कमकुवतपणा आहे ज्याचा फायदा घेण्यासाठी आधुनिक सायबर हल्ले डिझाइन केलेले आहेत. VPN कनेक्शन म्हणजे हल्लेखोराला ऑफिस बिल्डिंगच्या संपूर्ण मजल्याची मास्टर की देण्यासारखे आहे, जेव्हा त्यांना खरोखर फक्त एका फायलिंग कॅबिनेटचा ॲक्सेस आवश्यक होता.

सुरक्षेतील त्रुटींच्या पलीकडे, VPN खराब वापरकर्ता अनुभव निर्माण करण्यासाठी देखील कुप्रसिद्ध आहेत. ते अत्यंत संथ असू शकतात, सर्व ट्रॅफिकला एका मध्यवर्ती बिंदूतून जाण्यास भाग पाडतात, ज्यामुळे निराशाजनक अडथळे निर्माण होतात. यामुळे अनेकदा कर्मचारी VPN पूर्णपणे बायपास करण्याचा प्रयत्न करतात, ज्यामुळे सुरक्षेतील आणखी त्रुटी निर्माण होतात.

ZTNA एक उत्कृष्ट पर्याय कसा प्रदान करते

येथेच zero trust network access (ZTNA) गेम पूर्णपणे बदलते. वापरकर्त्यांना विस्तृत नेटवर्क ॲक्सेस देण्याऐवजी, ZTNA किमान विशेषाधिकाराच्या तत्त्वावर कार्य करते. हे प्रति-सत्र, प्रति-ॲप्लिकेशन आधारावर ॲक्सेस देते आणि ते अंतर्निहित नेटवर्क वापरकर्त्यासाठी पूर्णपणे अदृश्य करते.

याचा असा विचार करा:

- VPN तुम्हाला संपूर्ण इमारतीची चावी देते. तुम्ही प्रत्येक दरवाजा पाहू शकता आणि तो उघडण्याचा प्रयत्न करू शकता.

- ZTNA वैयक्तिक मार्गदर्शकासारखे (कॉन्सिअर्ज) काम करते. तुम्ही मार्गदर्शकाला सांगता की तुम्हाला मार्केटिंग विभागाच्या फाइल सर्व्हरला भेट द्यायची आहे, आणि ते तुम्हाला थेट त्या विशिष्ट सर्व्हरच्या दारापर्यंत घेऊन जातात—आणि इतर कुठेही नाही. तुम्हाला फायनान्स किंवा HR विभागाचे दरवाजे दिसतही नाहीत.

हा दृष्टिकोन थेट VPN च्या कमकुवतपणाला हाताळतो. कारण वापरकर्ते फक्त त्या विशिष्ट ॲप्लिकेशन्सशी कनेक्ट केलेले असतात जे वापरण्यासाठी ते अधिकृत असतात, लॅटरल मूव्हमेंटचा धोका अक्षरशः संपुष्टात येतो. खात्याशी तडजोड करणारा हल्लेखोर नेटवर्क एक्सप्लोर करू शकत नाही, कारण त्यांच्या दृष्टिकोनातून, एक्सप्लोर करण्यासाठी कोणतेही नेटवर्क नसते.

ZTNA विरूद्ध VPN एक समोरासमोर तुलना

जेव्हा तुम्ही त्यांना समोरासमोर ठेवता तेव्हा फरक अधिक स्पष्ट होतो. दोन्ही सुरक्षित ॲक्सेस प्रदान करण्याचा प्रयत्न करत असले तरी, त्यांच्या पद्धती आणि ते देत असलेले परिणाम यात जमीन-अस्मानाचा फरक आहे.

| वैशिष्ट्य | पारंपारिक VPN | Zero Trust Network Access (ZTNA) |

|---|---|---|

| ॲक्सेस मॉडेल | संपूर्ण नेटवर्कला विस्तृत ॲक्सेस देते. | फक्त विशिष्ट ॲप्लिकेशन्सना ग्रॅन्युलर ॲक्सेस देते. |

| सुरक्षा तत्त्व | एकदा वापरकर्ते प्रमाणित झाले आणि परिमितीच्या आत आले की त्यांच्यावर विश्वास ठेवते. | कधीही विश्वास ठेवत नाही, नेहमी प्रत्येक ॲक्सेस विनंतीची पडताळणी करते. |

| हल्ल्याचे क्षेत्र | मोठे; एकच तडजोड केलेले खाते संपूर्ण नेटवर्कला धोक्यात आणू शकते. | किमान; उल्लंघन एकाच ॲप्लिकेशनपुरते मर्यादित असते. |

| वापरकर्ता अनुभव | अनेकदा संथ आणि त्रासदायक, मॅन्युअल कनेक्शन्सची आवश्यकता असते. | जलद कार्यप्रदर्शनासह अखंड आणि पारदर्शक. |

| दृश्यमानता | एकदा कनेक्ट झाल्यावर वापरकर्त्यांना संपूर्ण नेटवर्कवर दृश्यमान करते. | ॲप्लिकेशन्स आणि नेटवर्क वापरकर्त्यांसाठी अदृश्य करते. |

कोणत्याही दूरदर्शी संस्थेसाठी, निवड स्पष्ट आहे. VPN च्या मर्यादांपासून दूर जाणे आणि zero trust network access मॉडेलचा अवलंब करणे हे केवळ एक अपग्रेड नाही; कार्यप्रदर्शन आणि वापरकर्त्याचे समाधान सुधारताना आधुनिक धोक्यांपासून संरक्षण करण्यासाठी ही एक आवश्यक उत्क्रांती आहे. ZTNA तुमच्या वितरित कर्मचाऱ्यांना त्यांना आवश्यक असलेल्या संसाधनांशी जोडण्यासाठी एक अधिक स्मार्ट, अधिक सुरक्षित आणि अधिक कार्यक्षम मार्ग प्रदान करते.

Purple सर्टिफिकेट-ग्रेड Zero Trust WiFi ॲक्सेस कसा प्रदान करते

Zero Trust च्या सिद्धांताबद्दल बोलणे ही एक गोष्ट आहे, परंतु प्रत्यक्षात ते तुमच्या एंटरप्राइझ WiFi नेटवर्कवर लागू करणे हे एक मोठे काम वाटू शकते. स्पष्ट पडताळणी आणि किमान विशेषाधिकार ॲक्सेसच्या कल्पना अगदी योग्य वाटतात, परंतु शेकडो वापरकर्ते आणि उपकरणे असलेल्या व्यस्त नेटवर्कवर तुम्ही ते कसे लागू कराल?

येथेच एक व्यावहारिक, ओळख-प्रथम (आयडेंटिटी-फर्स्ट) दृष्टिकोन कामी येतो. Purple तुम्हाला असुरक्षित शेअर केलेले पासवर्ड आणि त्रासदायक Captive Portal च्या पलीकडे जाण्यास मदत करते, तुमच्या WiFi साठी एक खरे zero trust network access (ZTNA) मॉडेल लागू करते. हे तुमच्या वापरकर्त्यांसाठी डोकेदुखी निर्माण न करता आधुनिक, स्वयंचलित सुरक्षा मिळवण्याबद्दल आहे.

ओळखीसह सुरक्षित ॲक्सेस स्वयंचलित करणे

Purple चा दृष्टिकोन तुमच्या संस्थेच्या सत्याच्या स्रोताशी: त्याच्या आयडेंटिटी प्रोव्हायडर (IdP) शी थेट कनेक्ट करून सुरू होतो. Microsoft Entra ID, Google Workspace, आणि Okta सारख्या प्लॅटफॉर्म्सशी इंटिग्रेट करून, आम्ही खात्री करतो की WiFi ॲक्सेस थेट वापरकर्त्याच्या पडताळलेल्या ओळखीशी जोडलेला आहे.

हे इंटिग्रेशनच तुमच्या वायरलेस नेटवर्कवर Zero Trust स्वयंचलित करणे शक्य करते. जेव्हा तुमच्या IdP मध्ये नवीन कर्मचारी जोडला जातो, तेव्हा Purple आपोआप त्यांचा सुरक्षित WiFi ॲक्सेस प्रदान करते. तितकेच महत्त्वाचे म्हणजे, जेव्हा ते काम सोडतात आणि त्यांचे खाते निष्क्रिय केले जाते, तेव्हा त्यांचा नेटवर्क ॲक्सेस त्वरित रद्द केला जातो. कोणतेही मॅन्युअल क्लीन-अप नाही, कोणताही विलंब नाही आणि विसरलेले क्रेडेंशियल्स तुम्हाला धोक्यात आणत नाहीत.

सर्टिफिकेट-ग्रेड पासवर्डलेस कनेक्शन्स

तुमच्या वापरकर्त्यांसाठी सर्वात लक्षणीय बदल म्हणजे सर्टिफिकेट-ग्रेड, पासवर्डलेस ॲक्सेसकडे वळणे. यामुळे कोणालाही WiFi पासवर्ड टाइप करण्याची गरज पूर्णपणे नाहीशी होते—ही प्रक्रिया केवळ त्रासदायकच नाही, तर सुरक्षेतील एक मोठी त्रुटी देखील आहे.

लीक किंवा फिश होऊ शकणाऱ्या शेअर केलेल्या पासवर्डऐवजी, प्रत्येक वापरकर्ता आणि डिव्हाइसला स्वतःचे युनिक डिजिटल सर्टिफिकेट मिळते. तुम्ही याचा विचार एका नॉन-ट्रान्सफरेबल डिजिटल आयडी कार्डसारखा करू शकता जे नेटवर्क क्षणात तपासू शकते.

तुमच्या कर्मचाऱ्यांसाठी, ही प्रक्रिया अत्यंत सोपी आहे:

- वन-टाइम सेटअप: वापरकर्ता त्यांच्या परिचित कंपनी क्रेडेंशियल्सचा वापर करून (तुमच्या IdP द्वारे) एकदा लॉग इन करतो.

- सर्टिफिकेट जारी केले: Purple सुरक्षितपणे त्यांच्या डिव्हाइसवर एक युनिक सर्टिफिकेट पाठवते.

- स्वयंचलित कनेक्शन: त्यानंतर, जेव्हा जेव्हा त्यांचे डिव्हाइस कंपनीच्या WiFi च्या रेंजमध्ये असते तेव्हा ते आपोआप आणि सुरक्षितपणे कनेक्ट होते. यापुढे कोणतेही पासवर्ड प्रॉम्प्ट्स नाहीत.

हा सोपा वर्कफ्लो हे सुनिश्चित करतो की प्रत्येक कनेक्शनची विश्वासार्ह ओळखीच्या आधारे स्पष्टपणे पडताळणी केली जाते, तुमच्या कर्मचाऱ्यांसाठी कोणतेही अतिरिक्त काम न वाढवता Zero Trust च्या मुख्य तत्त्वाची पूर्तता करते.

येथे सर्वात शक्तिशाली गोष्ट म्हणजे सुरक्षित, सर्टिफिकेट-आधारित WiFi नेटवर्क तयार करण्यासाठी तुमच्या विद्यमान आयडेंटिटी डिरेक्टरीला लिंक करण्याची साधेपणा. हे पारंपारिक RADIUS सर्व्हर्स व्यवस्थापित करण्याचा सर्व नेहमीचा खर्च आणि गुंतागुंत दूर करते.

प्रत्येक डिव्हाइस सुरक्षित करणे आणि कर्मचाऱ्यांचा ॲक्सेस सोपा करणे

जरी सर्टिफिकेट्स कंपनी-व्यवस्थापित उपकरणांसाठी सुवर्ण मानक असली तरी, तुमच्या नेटवर्कवरील प्रत्येक गोष्ट त्या साच्यात बसत नाही. तुमच्याकडे नेहमीच लेगसी सिस्टीम, IoT हार्डवेअर किंवा शेअर केलेली उपकरणे असतील जी सर्टिफिकेट ऑथेंटिकेशन हाताळू शकत नाहीत. या परिस्थितींसाठी, Purple Individual Pre-Shared Keys (iPSKs) वापरते.

iPSK हा फक्त एका विशिष्ट डिव्हाइस किंवा वापरकर्ता गटाला दिलेला एक युनिक पासवर्ड असतो. प्रत्येकासाठी एकच पासवर्ड असण्यापेक्षा हे एक मोठे सुरक्षा अपग्रेड आहे, जे तुम्हाला ॲक्सेसचे विभाजन करण्यास आणि इतर कोणालाही प्रभावित न करता एकाच डिव्हाइससाठी क्रेडेंशियल्स सहजपणे रद्द करण्यास अनुमती देते.

आधुनिक उपकरणांसाठी सर्टिफिकेट-आधारित ॲक्सेस आणि लेगसी उपकरणांसाठी iPSKs एकत्र करून, तुम्ही तुमच्या संपूर्ण WiFi इकोसिस्टममध्ये एक सुसंगत Zero Trust धोरण लागू करू शकता. हा स्तरित दृष्टिकोन हे सुनिश्चित करतो की प्रत्येक कनेक्शन त्याच्या विशिष्ट संदर्भानुसार व्यवस्थापित आणि सुरक्षित केले जाते.

याव्यतिरिक्त, Single Sign-On (SSO) चा वापर तुमच्या कर्मचाऱ्यांचे जीवन सोपे करतो. ईमेल आणि इतर ॲप्ससाठी ते आधीपासून वापरत असलेल्या त्याच क्रेडेंशियल्ससह साइन इन करून, कर्मचाऱ्यांना अधिक सुरळीत अनुभव मिळतो. यामुळे अवलंब वाढतो आणि विसरलेल्या पासवर्डसाठी हेल्पडेस्क कॉल्स कमी होतात. जर तुम्ही तुमचे नेटवर्क आणखी सुरक्षित करू पाहत असाल, तर Wi-Fi Secure लागू करण्यावरील आमचे मार्गदर्शक तुमच्या वायरलेस वातावरणासाठी अधिक व्यावहारिक धोरणे प्रदान करते.

Purple WiFi साठी एंटरप्राइझ-ग्रेड ZTNA साध्य करण्यायोग्य आणि व्यवस्थापित करण्यायोग्य बनवते. ऑथेंटिकेशनचे कठीण भाग हाताळून आणि तुमच्याकडे आधीपासून असलेल्या आयडेंटिटी सिस्टीमशी जोडून, आम्ही महागड्या ऑन-प्रिमाइस हार्डवेअरची आवश्यकता नसताना एक सुरक्षित, अखंड आणि खऱ्या अर्थाने आधुनिक नेटवर्क ॲक्सेस अनुभव प्रदान करतो.

ZTNA तैनात करण्यासाठी तुमचा व्यावहारिक रोडमॅप

Zero Trust अंमलबजावणीमध्ये उडी घेणे हे एक मोठे काम वाटू शकते, परंतु ती काही गुंतागुंतीची, बहु-वर्षीय गाथा असण्याची गरज नाही. स्पष्ट योजनेसह, तुमचे एंटरप्राइझ WiFi एका भक्कम zero trust network access (ZTNA) मॉडेलवर हलवणे ही प्रत्यक्षात एक अतिशय व्यवस्थापित करण्यायोग्य प्रक्रिया आहे. खरी युक्ती म्हणजे मायग्रेशनला तार्किक, छोट्या टप्प्यांमध्ये विभागणे.

याची सुरुवात तुम्ही नक्की कशाचे संरक्षण करण्याचा प्रयत्न करत आहात हे जाणून घेण्यापासून होते. एका चांगल्या डिप्लॉयमेंटची सुरुवात डिस्कव्हरी टप्प्याने होते जिथे तुम्ही तुमच्या संपूर्ण नेटवर्कचा नकाशा तयार करता. तुम्हाला सर्व वापरकर्ते, ते वापरत असलेली उपकरणे आणि त्यांना त्यांचे काम करण्यासाठी आवश्यक असलेले महत्त्वपूर्ण ॲप्स आणि डेटा यांची संपूर्ण यादी आवश्यक आहे. ही पहिली पायरी योग्यरित्या करणे हा यशस्वी ZTNA धोरणाचा पाया आहे.

सुरक्षित ॲक्सेसचा पाया घालणे

एकदा तुम्हाला तुमच्या वातावरणाचे स्पष्ट चित्र मिळाले की, पुढचे काम काही अचूक ॲक्सेस धोरणे तयार करणे हे आहे. येथेच किमान विशेषाधिकाराचे तत्त्व केवळ एक परवलीचा शब्द न राहता एक व्यावहारिक वास्तव बनते. तुमचे ध्येय असे नियम तयार करणे आहे जे प्रत्येक वापरकर्त्याला फक्त त्यांना अत्यंत आवश्यक असलेल्या संसाधनांचा ॲक्सेस देतील—आणि त्याहून अधिक काहीही नाही.

उदाहरणार्थ, मार्केटिंग टीममधील एखाद्या व्यक्तीला कॅम्पेन सर्व्हर आणि सोशल मीडिया टूल्सपर्यंत पोहोचता आले पाहिजे, परंतु त्यांना फायनान्स विभागाच्या डेटाबेसमधून पूर्णपणे लॉक आउट केले पाहिजे. या स्तरावरील ग्रॅन्युलर कंट्रोल हा ZTNA चा आत्मा आहे, आणि तो तडजोड केलेल्या खात्याच्या संभाव्य धोक्याची व्याप्ती नाटकीयरित्या कमी करतो. तुम्ही अशी सुरक्षा स्थिती तयार करत आहात जी केवळ घटना घडल्यानंतर प्रतिक्रिया देण्याऐवजी डिझाइनद्वारे धोक्यांना मर्यादित करते.

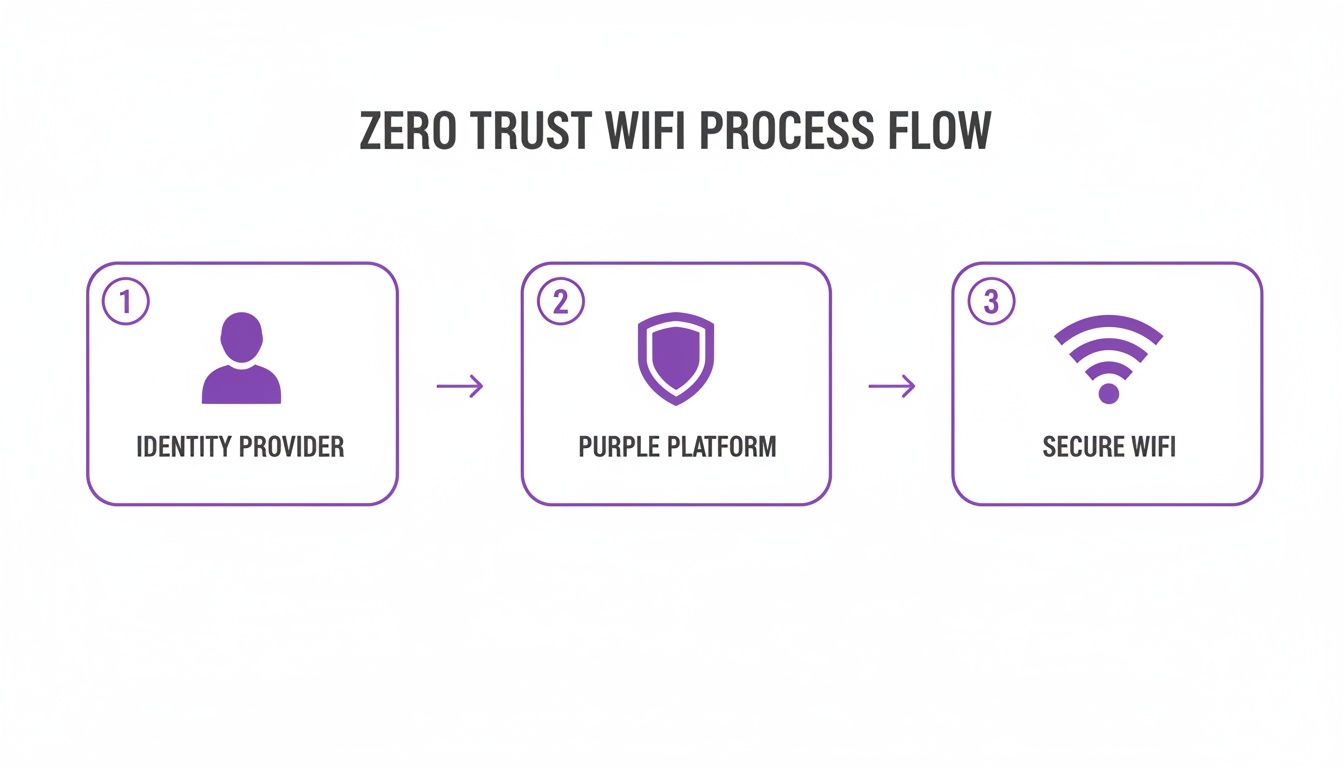

अशा प्रकारे आयडेंटिटी-फर्स्ट प्लॅटफॉर्म संपूर्ण Zero Trust WiFi प्रक्रिया खूप सोपी बनवतो.

जसे तुम्ही पाहू शकता, वापरकर्त्याची ओळख हा सुरुवातीचा बिंदू आहे. त्यानंतर WiFi नेटवर्कला सुरक्षित, संदर्भ-जागरूक ॲक्सेस देण्यासाठी Purple सारख्या प्लॅटफॉर्मद्वारे ती ओळख तपासली जाते.

स्टेप-बाय-स्टेप मायग्रेशन चेकलिस्ट

प्लॅटफॉर्म-आधारित दृष्टिकोन वापरण्याचा एक मोठा फायदा म्हणजे डिप्लॉयमेंट किती सोपे होते. Purple सह, आम्ही तुमच्यासाठी तांत्रिक कठीण कामे हाताळतो. Meraki, Aruba, आणि Ruckus सारख्या विक्रेत्यांच्या आघाडीच्या नेटवर्क हार्डवेअरसह आउट-ऑफ-द-बॉक्स सुसंगततेमुळे हे शक्य झाले आहे.

हे गुंतागुंतीच्या आणि महागड्या ऑन-प्रिमाइस हार्डवेअरची गरज पूर्णपणे दूर करते, जसे की जुन्या पद्धतीचे RADIUS सर्व्हर्स ज्यांची तुम्हाला सवय असेल. जर तुम्हाला अधिक सखोल माहिती हवी असेल, तर आमच्याकडे एक संपूर्ण लेख आहे जो RADIUS सर्व्हर काय आहे आणि आधुनिक सोल्यूशन्स अधिक योग्य का आहेत हे स्पष्ट करतो.

तुमच्या Zero Trust WiFi कडे जाण्याच्या वाटचालीला मार्गदर्शन करण्यासाठी, आम्ही एक व्यावहारिक चेकलिस्ट तयार केली आहे. या पायऱ्यांचे अनुसरण केल्याने एक सुरळीत, नियंत्रित आणि यशस्वी मायग्रेशन सुनिश्चित होईल.

Zero Trust WiFi मायग्रेशन चेकलिस्ट

| टप्पा | मुख्य कृती | विचार आणि सर्वोत्तम पद्धती |

|---|---|---|

| 1. पाया | तुमचा आयडेंटिटी प्रोव्हायडर (IdP) इंटिग्रेट करा | Purple ला तुमच्या विद्यमान डिरेक्टरीशी (Entra ID, Okta, Google Workspace) कनेक्ट करा. हे वापरकर्त्याच्या ओळखीला तुमच्या संपूर्ण सुरक्षा मॉडेलचा गाभा बनवते. |

| 2. धोरण | रोल-बेस्ड ॲक्सेस धोरणे परिभाषित करा | नियम तयार करण्यासाठी तुमच्या IdP मधील विद्यमान वापरकर्ता गट वापरा. उदाहरणार्थ, कर्मचारी, कंत्राटदार आणि अतिथींसाठी स्वतंत्र धोरणे तयार करा. |

| 3. चाचणी | पायलट ग्रुपवर डिप्लॉय करा | लहान सुरुवात करा. लाइव्ह होण्यापूर्वी धोरणांची चाचणी घेण्यासाठी आणि वास्तविक जगातील अभिप्राय मिळवण्यासाठी प्रथम तुमच्या IT विभागासारख्या नियंत्रित गटावर रोल आउट करा. |

| 4. ऑनबोर्डिंग | वापरकर्ते आणि कॉर्पोरेट उपकरणे ऑनबोर्ड करा | युनिक डिजिटल सर्टिफिकेट्स जारी करण्यासाठी एक सोपी, वन-टाइम प्रक्रिया वापरा. हे तुम्हाला त्या बिंदूपासून सुरक्षित, पासवर्डलेस कनेक्शन्ससाठी तयार करते. |

| 5. लेगसी | लेगसी आणि IoT उपकरणे सुरक्षित करा | जी उपकरणे सर्टिफिकेट्स वापरू शकत नाहीत (उदा. प्रिंटर्स, सेन्सर्स) त्यांच्यासाठी, त्यांचा ॲक्सेस सुरक्षितपणे व्यवस्थापित करण्यासाठी Individual Pre-Shared Keys (iPSKs) तयार करा आणि नियुक्त करा. |

| 6. रोलआउट | डिप्लॉयमेंट टप्प्याटप्प्याने वाढवा | हळूहळू अधिक विभाग आणि वापरकर्ता गट जोडा. विस्ताराच्या प्रत्येक टप्प्यावर तुमची धोरणे अपेक्षेप्रमाणे काम करत आहेत का ते तपासा. |

| 7. ऑप्टिमायझेशन | निरीक्षण करा, परिष्कृत करा आणि जुळवून घ्या | ॲक्सेस लॉग्स आणि नेटवर्क ॲक्टिव्हिटीवर लक्ष ठेवा. धोरणे फाइन-ट्यून करण्यासाठी आणि कोणत्याही नवीन सुरक्षा गरजा निर्माण होताच त्यांना प्रतिसाद देण्यासाठी या डेटाचा वापर करा. |

या व्यवस्थापित पायऱ्यांचे अनुसरण करून, तुम्ही तुमचे संपूर्ण एंटरप्राइझ WiFi काही वर्षांत नाही तर काही आठवड्यांत अत्याधुनिक ZTNA मॉडेलमध्ये बदलू शकता. हा पद्धतशीर दृष्टिकोन संपूर्ण प्रक्रिया सोपी करतो आणि सुरुवातीपासून शेवटपर्यंत एक सुरळीत, सुरक्षित मायग्रेशन सुनिश्चित करतो.

या संक्रमणाची गरज यापेक्षा अधिक स्पष्ट असू शकत नाही. अलीकडील संशोधनातून असे दिसून आले आहे की यूकेमधील संस्था मागे पडत आहेत; यूएस मधील 16% च्या तुलनेत केवळ 12% संस्था AI-वर्धित सायबर हल्ल्यांसाठी पूर्णपणे तयार असल्याचे मानतात. वित्तीय सेवा (42% अवलंब) आणि आरोग्यसेवा (38% अवलंब) यांसारखी क्षेत्रे आघाडीवर असली तरी, देशभरात तयारीमध्ये मोठी तफावत आहे. तुम्ही ZTNA च्या अवलंबावरील संपूर्ण संशोधनातून अधिक तपशील मिळवू शकता.

Zero Trust Network Access बद्दल सामान्य प्रश्न

जरी तुम्हाला zero trust network access मागील कल्पना समजल्या असल्या तरी, तुम्ही वर्षानुवर्षे ओळखत असलेल्या सुरक्षा मॉडेलमधून बाहेर पडणे हे एक मोठे पाऊल आहे. खर्च, गुंतागुंत आणि तुमच्या टीमसाठी दैनंदिन जीवनात याचा काय अर्थ होतो याबद्दल प्रश्न असणे स्वाभाविक आहे.

जेव्हा संस्था हा बदल करण्याचा विचार करतात तेव्हा आम्ही ऐकत असलेल्या काही सर्वात सामान्य प्रश्नांची उत्तरे देऊया. थेट उत्तरे मिळवल्याने तुम्हाला आत्मविश्वास निर्माण करण्यास आणि तुमच्या व्यवसायात ZTNA साठी एक भक्कम केस तयार करण्यास मदत होईल.

ZTNA हे एकच उत्पादन आहे की धोरण?

येथूनच बराचसा गोंधळ सुरू होतो. मुळात, Zero Trust हे एक धोरण आहे, बाजारातून विकत घेता येईल असे एकच उत्पादन नाही. हे एका साध्या नियमावर आधारित सुरक्षा तत्त्वज्ञान आहे: 'कधीही विश्वास ठेवू नका, नेहमी पडताळणी करा'. तुम्ही फक्त "एक Zero Trust" इन्स्टॉल करू शकत नाही.

तुम्ही जे विकत घेऊ शकता ते प्लॅटफॉर्म्स आणि उत्पादने आहेत जे ते धोरण प्रत्यक्षात आणतात. हे सोल्यूशन्स तुम्हाला Zero Trust च्या मुख्य तत्त्वांची अंमलबजावणी करण्यासाठी साधने देतात, जसे की स्पष्ट पडताळणी, किमान विशेषाधिकार ॲक्सेस आणि उल्लंघन नेहमीच शक्य आहे असे गृहीत धरणे. WiFi ॲक्सेससाठी डिव्हाइस सर्टिफिकेट्स जारी करण्यासाठी तुमच्या आयडेंटिटी प्रोव्हायडरशी संवाद साधणारा प्लॅटफॉर्म हे ZTNA धोरण सक्षम करणाऱ्या उत्पादनाचे उत्तम उदाहरण आहे.

याचा असा विचार करा: 'निरोगी खाणे' हे चांगले वाटण्यासाठी एक धोरण आहे. एक मील डिलिव्हरी सेवा जी तुम्हाला संतुलित, पूर्व-प्रमाणित जेवण पाठवते ते एक उत्पादन आहे जे तुम्हाला ते धोरण अंमलात आणण्यास मदत करते. ZTNA हे धोरण आहे, आणि Purple सारखे प्लॅटफॉर्म्स ते प्रत्यक्षात आणण्यासाठी साधने प्रदान करतात.

ZTNA नॉन-कॉर्पोरेट उपकरणे कशी हाताळते?

Bring Your Own Device (BYOD) आणि अतिथी ॲक्सेसच्या जगात, हा एक महत्त्वपूर्ण प्रश्न आहे. कोणत्याही चांगल्या ZTNA सोल्यूशनला अशा उपकरणांचा विचार करावा लागतो जे तुमची IT टीम थेट व्यवस्थापित करत नाही. रहस्य हेच आहे की तीच Zero Trust तत्त्वे लागू करणे, फक्त वेगवेगळ्या साधनांसह.

या अव्यवस्थापित उपकरणांसाठी, तुम्ही याद्वारे गोष्टी सुरक्षित करू शकता:

- ग्रॅन्युलर ॲक्सेस धोरणे: अतिथीच्या वैयक्तिक डिव्हाइसला अत्यंत प्रतिबंधित ॲक्सेस दिला जाऊ शकतो—उदाहरणार्थ, फक्त इंटरनेटसाठी आणि कॉर्पोरेट नेटवर्कवर इतर कशासाठीही नाही.

- Individual Pre-Shared Keys (iPSKs): प्रत्येकासाठी एका अतिथी पासवर्डऐवजी, तुम्ही विशिष्ट वापरकर्त्यांना किंवा उपकरणांना युनिक कीज नियुक्त करू शकता. हे तुम्हाला वैयक्तिक ट्रॅकिंग देते आणि इतर कोणालाही व्यत्यय न आणता एका व्यक्तीचा ॲक्सेस त्वरित रद्द करू देते.

- वापराच्या अटींसह Captive Portals: अल्प-मुदतीच्या अतिथींसाठी, मर्यादित इंटरनेट ॲक्सेस देण्यापूर्वी Captive Portal त्यांना तुमच्या अटी आणि शर्ती स्वीकारण्याची आवश्यकता करू शकते.

वापरकर्ता अनुभवावर वास्तविक परिणाम काय आहे?

अनेक IT नेत्यांना काळजी वाटते की सुरक्षा कडक केल्याने कर्मचाऱ्यांसाठी केवळ डोकेदुखी निर्माण होईल. जुन्या पद्धतीच्या सुरक्षेसह, ही अनेकदा रास्त चिंता असते—फक्त त्रासदायक VPN क्लायंट्स आणि न संपणाऱ्या पासवर्ड पॉप-अप्सचा विचार करा. परंतु चांगल्या प्रकारे लागू केलेले ZTNA मॉडेल प्रत्यक्षात वापरकर्ता अनुभव सुधारते.

ही जादू ऑटोमेशन आणि आयडेंटिटी-फर्स्ट डिझाइनमध्ये आहे. एकदा वापरकर्त्याचे डिव्हाइस सुरक्षित सर्टिफिकेटसह सेट केले की, ॲक्सेस पूर्णपणे अखंड होतो. ते कधीही पासवर्ड टाइप न करता किंवा VPN लाँच न करता WiFi आणि त्यांच्या मंजूर ॲप्सशी कनेक्ट होऊ शकतात.

कारण ते कोण आहेत यावर आधारित ॲक्सेस दिला जातो, जुन्या सुरक्षा मॉडेल्सचा सर्व त्रास नाहीसा होतो. वापरकर्त्यांना जलद, अधिक विश्वासार्ह कनेक्शन्स मिळतात, तर सिस्टीम सर्व सुरक्षा तपासण्या शांतपणे बॅकग्राउंडमध्ये हाताळते. ही अशी सुरक्षा आहे जी कामात अडथळा आणत नाही.

लहान व्यवसायासाठी ZTNA खूप गुंतागुंतीचे आहे का?

जरी Zero Trust ची सुरुवात Google सारख्या दिग्गजांनी केली असली तरी, ते सक्षम करणारी साधने आता सर्व आकारांच्या व्यवसायांच्या आवाक्यात आहेत. ZTNA फक्त मोठ्या IT बजेट असलेल्या मोठ्या एंटरप्राइझसाठी आहे ही कल्पना एक सामान्य गैरसमज आहे.

आधुनिक, क्लाउड-आधारित प्लॅटफॉर्म्सनी प्रवेशाचा अडथळा पूर्णपणे कमी केला आहे. सुरुवात करण्यासाठी तुम्हाला यापुढे गुंतागुंतीच्या ऑन-प्रिमाइस हार्डवेअरचा रॅक विकत घेण्याची आणि व्यवस्थापित करण्याची किंवा सुरक्षा तज्ञांची टीम नियुक्त करण्याची आवश्यकता नाही. हे सोल्यूशन्स तुम्ही आधीपासून वापरत असलेल्या आयडेंटिटी प्रोव्हायडर्सशी (जसे की Google Workspace किंवा Microsoft Entra ID ) जोडले जातात आणि ते त्वरीत डिप्लॉय करण्यासाठी डिझाइन केलेले आहेत.

तुमचे WiFi सुरक्षित करण्यासारख्या एका विशिष्ट, उच्च-प्रभावी क्षेत्रापासून सुरुवात करून, अगदी लहान किंवा मध्यम आकाराचा व्यवसाय देखील आपला Zero Trust प्रवास सुरू करू शकतो. तांत्रिक गुंतागुंत दूर करणारे सोल्यूशन निवडणे ही मुख्य गोष्ट आहे, ज्यामुळे तुम्हाला एका वेळी एक व्यवस्थापित करण्यायोग्य पाऊल उचलून एक मजबूत ZTNA धोरण लागू करता येते.

Purple तुमच्या संस्थेसाठी zero trust network access प्रत्यक्षात आणण्यासाठी साधने प्रदान करते. आमचा ओळख-आधारित प्लॅटफॉर्म असुरक्षित पासवर्ड्सच्या जागी अखंड, सर्टिफिकेट-ग्रेड WiFi ॲक्सेस देतो जो तुमच्या विद्यमान सिस्टीमशी थेट इंटिग्रेट होतो. https://www.purple.ai वर अधिक जाणून घ्या.