Lo Zero Trust Network Access (ZTNA) è un modello di sicurezza basato su un'idea semplice e potente: 'mai fidarsi, verificare sempre'. Abbandona il vecchio modo di pensare, in cui si presumeva che tutto ciò che si trovava all'interno della rete fosse sicuro. Al contrario, lo ZTNA tratta ogni singolo tentativo di accesso alla rete come una potenziale minaccia, richiedendo una rigorosa verifica in ogni occasione.

Abbandonare la fortezza: perché il vecchio modello di sicurezza è obsoleto

Per decenni ci siamo affidati a un approccio di sicurezza "a castello e fossato". Abbiamo costruito un solido perimetro con firewall e VPN, partendo dal presupposto che, tenendo fuori i malintenzionati, ci si potesse fidare di chiunque fosse all'interno. Una volta superato il cancello, si aveva un raggio d'azione relativamente libero.

Ma questo modello è completamente superato. Il nostro modo di lavorare ha frantumato il tradizionale perimetro di rete. Basti pensare a questo:

- Lavoro ibrido e da remoto: i nostri team si connettono da uffici domestici, bar e hotel. Il concetto di un "interno" sicuro della rete è svanito.

- Applicazioni cloud: gli strumenti e i dati aziendali critici non risiedono più in un'unica sala server, ma sono distribuiti su innumerevoli servizi cloud.

- Dispositivi eterogenei: le persone accedono dai laptop aziendali, ma anche dai propri telefoni e tablet personali.

L'approccio a castello e fossato semplicemente non funziona quando le persone e i dati sono ovunque. Il suo difetto più grande è presumere che, una volta superato il cancello principale (magari con una password rubata), l'utente sia affidabile. In realtà, è proprio in quel momento che iniziano i veri danni, poiché l'intruso può muoversi liberamente all'interno della rete interna.

Una nuova filosofia: dalla posizione all'identità

Il modello Zero Trust stravolge questo vecchio approccio. Abbandona completamente l'idea di una rete affidabile e si concentra esclusivamente sulla verifica dell'identità e del contesto per ogni singola richiesta. È un componente fondamentale di qualsiasi strategia moderna per un'efficace protezione e sicurezza della rete .

Immagina di passare dal singolo ponte levatoio del castello a un edificio governativo ad alta sicurezza. In quell'edificio, devi mostrare il tuo documento d'identità all'ingresso, in ascensore e alla porta di ogni singolo ufficio in cui desideri entrare. Non importa che tu sia già all'interno; ogni nuova area richiede un'autorizzazione nuova e specifica. Questa è l'essenza dello ZTNA.

La tabella seguente evidenzia chiaramente la differenza tra queste due filosofie.

Sicurezza tradizionale vs Zero Trust Network Access

| Aspetto di sicurezza | Modello tradizionale VPN/Firewall | Modello Zero Trust Network Access (ZTNA) |

|---|---|---|

| Filosofia di base | Fidarsi ma verificare. Presume che utenti e dispositivi all'interno della rete siano sicuri. | Mai fidarsi, verificare sempre. Presume che tutte le richieste di accesso siano ostili fino a prova contraria. |

| Difesa principale | Un solido perimetro di rete (firewall, VPN). | Autenticazione dell'identità e del dispositivo per ogni singola richiesta di accesso. |

| Livello di accesso | Ampio accesso alla rete. Una volta all'interno, gli utenti possono spesso vedere e muoversi attraverso l'intera rete. | Accesso con "privilegio minimo". Gli utenti ottengono l'accesso solo all'applicazione specifica di cui hanno bisogno, esclusivamente per quella sessione. |

| Superficie di attacco | Ampia. Una singola credenziale o dispositivo compromesso può esporre l'intera rete. | Minima. Un aggressore che ottiene l'accesso a un'applicazione non può spostarsi lateralmente verso altre. |

| Focus | Protezione del perimetro di rete. | Protezione delle singole applicazioni e risorse, indipendentemente dalla posizione. |

| Esperienza utente | Spesso macchinosa, con connessioni VPN lente e procedure di login complesse. | Fluida e senza password. L'accesso viene concesso in modo invisibile in base all'identità verificata e allo stato di salute del dispositivo. |

Come si può notare, lo ZTNA non è solo un miglioramento incrementale; è un cambiamento fondamentale nel modo in cui affrontiamo la sicurezza.

Questo cambiamento è già in atto. Dati recenti mostrano che l'adozione dello ZTNA nel Regno Unito sta raggiungendo un punto di svolta, con l'81% delle organizzazioni che prevede di implementare strategie Zero Trust entro i prossimi 12 mesi. Sebbene una schiacciante maggioranza del 96% delle aziende concordi con questa filosofia, metterla in pratica rimane una sfida. Per coloro che ci riescono, il ritorno è enorme: il 76% segnala un miglioramento della sicurezza e della conformità come vantaggio principale.

In definitiva, lo ZTNA crea una postura di sicurezza molto più resiliente. Concedendo l'accesso per singola sessione e per singola applicazione, riduce drasticamente la superficie di attacco e blocca sul nascere le potenziali violazioni. Non è più solo una parola d'ordine, ma una strategia essenziale per qualsiasi organizzazione che voglia proteggere seriamente i propri asset critici.

I principi fondamentali dell'architettura Zero Trust

Prima di entrare nei dettagli, è fondamentale capire cosa sia realmente lo zero trust network access. Non si tratta di un singolo prodotto da acquistare e installare. È un cambiamento completo nella filosofia di sicurezza, basato su tre pilastri fondamentali che sfidano il vecchio modo di operare.

Pensalo come il passaggio da uno stato di fiducia predefinito a uno di sano scetticismo. Adottare questa mentalità significa trattare questi principi come una nuova cultura della sicurezza, non solo come un insieme di regole tecniche. Ognuno di essi è progettato per colmare una falla specifica nell'obsoleto modello di sicurezza "a castello e fossato", creando una difesa molto più solida.

Verificare esplicitamente

Il primo e più importante principio è verificare esplicitamente. Ciò significa che è necessario autenticare e autorizzare ogni singola richiesta di accesso, ogni volta, senza eccezioni. In un mondo zero-trust, non esistono zone, utenti o dispositivi affidabili. Tutto e tutti rappresentano una potenziale minaccia fino a prova contraria.

È come il caveau di una banca che richiede più forme di identificazione per l'ingresso. Non importa se sei il direttore della filiale o un dipendente da 20 anni. Ogni volta che desideri accedere, devi superare l'intero controllo di sicurezza. Nessuna eccezione.

Questa verifica non si limita a un nome utente e a una password. Lo ZTNA analizza un'intera gamma di segnali per prendere una decisione intelligente, tra cui:

- Identità dell'utente: questa persona è chi dice di essere? Di solito viene confermato tramite l'autenticazione a più fattori (MFA).

- Stato di salute del dispositivo: il laptop o il telefono utilizzato è sicuro? Il sistema verifica la presenza di antivirus aggiornati, patch del sistema operativo ed eventuali segnali di allarme.

- Posizione: la connessione proviene da una posizione prevista o da un luogo insolito e potenzialmente a rischio?

- Servizio richiesto: a quale applicazione o dato specifico si sta cercando di accedere?

Raccogliendo e analizzando questi dati in tempo reale, il sistema prende una decisione di accesso intelligente e una tantum. Questa verifica incessante e continua è il vero motore di una strategia zero-trust.

Utilizzare l'accesso con privilegio minimo

Il secondo pilastro consiste nell'utilizzare l'accesso con privilegio minimo. Si tratta della pratica di concedere a utenti, dispositivi e applicazioni il livello di accesso strettamente necessario per svolgere il proprio lavoro, e nulla di più. La forza di questo principio risiede nel modo in cui limita drasticamente il raggio d'azione in caso di compromissione di un account o di un dispositivo.

Immagina di dare a un imbianchino un badge che apre solo la stanza specifica in cui sta lavorando, e solo tra le 9:00 e le 17:00. Non può vagare per l'edificio, non può entrare nella sala server e certamente non può accedere al piano direzionale. Questo è il privilegio minimo in azione. Contiene le minacce by design.

Applicando il privilegio minimo, ci si assicura che, anche se un aggressore riesce a infiltrarsi, la sua capacità di muoversi lateralmente all'interno della rete sia fortemente limitata. Un account marketing compromesso, ad esempio, non sarebbe in grado di accedere ai sistemi finanziari o di ingegneria.

Per riuscirci è necessaria una comprensione granulare della rete e di ciò a cui i diversi ruoli devono effettivamente accedere. Per un approfondimento, potresti trovare utile la nostra guida sulle soluzioni efficaci per il controllo degli accessi di rete . Offre ulteriori spunti su come strutturare policy di accesso che contengano efficacemente le minacce.

Presumere la violazione

L'ultimo principio è presumere la violazione. Potrebbe sembrare un po' pessimistico, ma in pratica è una mentalità di sicurezza incredibilmente efficace. Significa progettare e gestire la rete partendo dal presupposto che un aggressore sia già all'interno, o che una violazione sia solo questione di "quando", non di "se".

Questa mentalità cambia completamente le priorità. Invece di concentrare tutte le energie sulla costruzione di un perimetro più forte, si è costretti a costruire difese dall'interno verso l'esterno. Se si opera come se un aggressore fosse già in agguato, ci si concentra naturalmente sul minimizzare il suo potenziale impatto e sul rilevarlo il più rapidamente possibile.

Operare con questo presupposto porta direttamente a diverse pratiche di sicurezza cruciali:

- Microsegmentazione: suddividere la rete in piccole zone isolate per impedire agli aggressori di muoversi liberamente da una parte all'altra.

- Crittografia End-to-End: crittografare tutto il traffico di rete (anche le comunicazioni che avvengono all'interno delle proprie mura) per proteggere i dati in movimento.

- Monitoraggio continuo: ricercare attivamente attività sospette, comportamenti insoliti e altri indicatori di una potenziale minaccia sull'intera rete.

Costruendo un sistema in cui una violazione è sia contenuta che altamente visibile, si passa da una postura di sicurezza reattiva a una proattiva. Questi tre pilastri (verificare esplicitamente, concedere il privilegio minimo e presumere la violazione) costituiscono le fondamenta incrollabili di qualsiasi architettura Zero Trust moderna ed efficace.

Andare oltre le VPN verso soluzioni ZTNA superiori

Per molto tempo, la Virtual Private Network (VPN) è stata lo strumento di riferimento per l'accesso remoto. Fungeva da ponte levatoio digitale, creando un tunnel sicuro e crittografato dal dispositivo di un utente direttamente nel castello aziendale. Quando tutti lavoravano da un ufficio centrale, questo modello funzionava perfettamente.

Oggi, però, questo modello appare decisamente antiquato. Con il massiccio passaggio al lavoro ibrido e alle applicazioni cloud, quel vecchio ponte levatoio è più che semplicemente inefficiente; è un evidente rischio per la sicurezza. Una volta che un utente è connesso tramite una VPN, si trova a tutti gli effetti all'interno della rete, spesso con un accesso pericolosamente ampio.

I difetti critici delle VPN tradizionali

Le VPN si basano su un'idea obsoleta di fiducia implicita. Svolgono un ottimo lavoro nel proteggere la connessione dall'utente al perimetro della rete, ma una volta stabilita la connessione, il loro compito è praticamente finito. Per le organizzazioni moderne, questo crea seri grattacapi.

Il problema più grande è l'enorme superficie di attacco che aprono. Una connessione VPN non garantisce l'accesso solo all'applicazione di cui un utente ha bisogno; gli dà accesso a un intero segmento di rete. Se un aggressore riesce a compromettere i dati di accesso di un utente, può utilizzare quell'accesso VPN per muoversi lateralmente attraverso la rete, a caccia di sistemi vulnerabili e dati preziosi.

Questo concetto di movimento laterale è una debolezza chiave che i moderni attacchi informatici sono progettati per sfruttare. Una connessione VPN è come dare a un aggressore un passepartout per un intero piano di un edificio di uffici, quando tutto ciò di cui aveva realmente bisogno era l'accesso a un singolo schedario.

Oltre alle falle di sicurezza, le VPN sono note anche per creare una pessima esperienza utente. Possono essere dolorosamente lente, costringendo tutto il traffico a passare attraverso un punto centrale, il che crea colli di bottiglia frustranti. Questo spesso porta i dipendenti a cercare di aggirare completamente la VPN, aprendo così ulteriori falle di sicurezza.

In che modo lo ZTNA offre un'alternativa superiore

È qui che lo zero trust network access (ZTNA) cambia completamente le regole del gioco. Invece di fornire agli utenti un ampio accesso alla rete, lo ZTNA opera sul principio del privilegio minimo. Concede l'accesso per singola sessione e per singola applicazione, rendendo la rete sottostante completamente invisibile all'utente.

Pensala in questo modo:

- Una VPN ti dà la chiave dell'intero edificio. Puoi vedere ogni singola porta e provare ad aprirla.

- Lo ZTNA agisce come un concierge personale. Dici al concierge che devi visitare il file server del reparto marketing e lui ti accompagna direttamente alla porta di quel server specifico, e da nessun'altra parte. Non vedi nemmeno le porte dei reparti finanza o risorse umane.

Questo approccio affronta direttamente i punti deboli delle VPN. Poiché gli utenti sono connessi solo alle applicazioni specifiche che sono autorizzati a utilizzare, il rischio di movimento laterale è virtualmente eliminato. Un aggressore che compromette un account non può esplorare la rete, perché dal suo punto di vista non c'è alcuna rete da esplorare.

ZTNA vs VPN: un confronto diretto

Le differenze diventano ancora più evidenti quando le si mette a confronto. Sebbene entrambe cerchino di fornire un accesso sicuro, i loro metodi e i risultati che offrono sono mondi a parte.

| Funzionalità | VPN tradizionale | Zero Trust Network Access (ZTNA) |

|---|---|---|

| Modello di accesso | Concede un ampio accesso all'intera rete. | Concede un accesso granulare solo ad applicazioni specifiche. |

| Principio di sicurezza | Si fida degli utenti una volta autenticati e all'interno del perimetro. | Mai fidarsi, verificare sempre ogni singola richiesta di accesso. |

| Superficie di attacco | Ampia; un singolo account compromesso può esporre l'intera rete. | Minima; una violazione è contenuta in una singola applicazione. |

| Esperienza utente | Spesso lenta e macchinosa, richiede connessioni manuali. | Fluida e trasparente, con prestazioni più veloci. |

| Visibilità | Rende gli utenti visibili all'intera rete una volta connessi. | Rende le applicazioni e la rete invisibili agli utenti. |

Per qualsiasi organizzazione lungimirante, la scelta è chiara. Allontanarsi dai limiti delle VPN e adottare un modello zero trust network access non è solo un aggiornamento; è un'evoluzione necessaria per proteggersi dalle minacce moderne, migliorando al contempo le prestazioni e la soddisfazione degli utenti. Lo ZTNA fornisce semplicemente un modo più intelligente, sicuro ed efficiente per connettere la forza lavoro distribuita alle risorse di cui ha bisogno.

Come Purple offre un accesso WiFi Zero Trust di livello certificato

Un conto è parlare della teoria dello Zero Trust, ma applicarla concretamente alla propria rete WiFi aziendale può sembrare un'impresa titanica. Le idee di verifica esplicita e di accesso con privilegio minimo hanno perfettamente senso, ma come si traducono in una rete trafficata con centinaia di utenti e dispositivi?

È qui che entra in gioco un approccio pratico basato sull'identità (identity-first). Purple ti aiuta a superare le password condivise non sicure e i macchinosi Captive Portal, implementando un vero modello zero trust network access (ZTNA) per il tuo WiFi. Si tratta di ottenere una sicurezza moderna e automatizzata senza creare grattacapi agli utenti.

Automatizzare l'accesso sicuro con l'identità

L'approccio di Purple inizia connettendosi direttamente alla fonte di verità dell'organizzazione: il suo Identity Provider (IdP). Integrandoci con piattaforme come Microsoft Entra ID, Google Workspace e Okta, ci assicuriamo che l'accesso WiFi sia legato direttamente all'identità verificata di un utente.

Questa integrazione è ciò che rende possibile l'automazione dello Zero Trust sulla rete wireless. Quando un nuovo dipendente viene aggiunto all'IdP, Purple esegue automaticamente il provisioning del suo accesso WiFi sicuro. Altrettanto importante, quando un dipendente se ne va e il suo account viene disattivato, l'accesso alla rete viene revocato all'istante. Nessuna pulizia manuale, nessun ritardo e nessuna credenziale dimenticata che ti lasci esposto.

Connessioni passwordless di livello certificato

Il cambiamento più evidente per gli utenti è il passaggio a un accesso passwordless basato su certificati. Questo elimina completamente la necessità per chiunque di digitare una password WiFi: un processo che non è solo fastidioso, ma rappresenta anche un grave punto cieco per la sicurezza.

Invece di una password condivisa che può essere trapelata o rubata tramite phishing, ogni utente e dispositivo ottiene il proprio certificato digitale univoco. Puoi pensarlo come una carta d'identità digitale non trasferibile che la rete può controllare in un istante.

Per il personale, il processo è incredibilmente semplice:

- Configurazione una tantum: l'utente effettua l'accesso una sola volta utilizzando le consuete credenziali aziendali (tramite l'IdP).

- Emissione del certificato: Purple invia in modo sicuro un certificato univoco al dispositivo.

- Connessione automatica: da quel momento in poi, il dispositivo si connette automaticamente e in modo sicuro ogni volta che si trova nel raggio d'azione del WiFi aziendale. Niente più richieste di password.

Questo semplice flusso di lavoro garantisce che ogni connessione sia verificata esplicitamente rispetto a un'identità attendibile, centrando un principio fondamentale dello Zero Trust senza aggiungere ulteriore lavoro ai dipendenti.

Ciò che è potente in questo caso è la semplicità di collegare la directory di identità esistente per costruire una rete WiFi sicura e basata su certificati. Rimuove tutti i costi e la complessità tipici della gestione dei tradizionali server RADIUS.

Proteggere ogni dispositivo e semplificare l'accesso del personale

Sebbene i certificati rappresentino il gold standard per i dispositivi gestiti dall'azienda, non tutto ciò che si trova sulla rete si adatta a questo modello. Ci saranno sempre sistemi legacy, hardware IoT o apparecchiature condivise che non supportano l'autenticazione tramite certificato. Per queste situazioni, Purple utilizza le Individual Pre-Shared Keys (iPSK).

Una iPSK è semplicemente una password univoca assegnata a un dispositivo o a un gruppo di utenti specifico. È un enorme aggiornamento di sicurezza rispetto all'avere una sola password per tutti, consentendo di segmentare l'accesso e revocare facilmente le credenziali per un singolo dispositivo senza influire su nessun altro.

Combinando l'accesso basato su certificati per i dispositivi moderni e le iPSK per quelli legacy, è possibile applicare una policy Zero Trust coerente in tutto l'ecosistema WiFi. Questo approccio a livelli garantisce che ogni connessione sia gestita e protetta in base al suo contesto specifico.

Oltre a questo, l'utilizzo del Single Sign-On (SSO) semplifica la vita del personale. Accedendo con le stesse credenziali che già utilizzano per le e-mail e altre app, i dipendenti godono di un'esperienza molto più fluida. Ciò favorisce l'adozione e riduce le chiamate all'helpdesk per le password dimenticate. Se stai cercando di blindare ulteriormente la tua rete, la nostra guida sull'implementazione del Wi-Fi Secure fornisce strategie più pratiche per il tuo ambiente wireless.

Purple rende lo ZTNA di livello enterprise per il WiFi sia realizzabile che gestibile. Gestendo le parti complesse dell'autenticazione e collegandoci ai sistemi di identità che già possiedi, offriamo un'esperienza di accesso alla rete sicura, fluida e genuinamente moderna senza la necessità di costosi hardware on-premise.

La tua roadmap pratica per l'implementazione dello ZTNA

Lanciarsi in un'implementazione Zero Trust può sembrare un'impresa enorme, ma non deve per forza essere una saga complessa e pluriennale. Con un piano chiaro, spostare il WiFi aziendale verso un solido modello zero trust network access (ZTNA) è in realtà un processo molto gestibile. Il vero trucco è suddividere la migrazione in fasi logiche e di facile approccio.

Tutto inizia sapendo esattamente cosa si sta cercando di proteggere. Una buona implementazione prende il via con una fase di discovery in cui si mappa l'intera rete. È necessario un inventario completo di tutti gli utenti, dei dispositivi che utilizzano e delle app e dei dati critici di cui hanno bisogno per svolgere il proprio lavoro. Eseguire correttamente questo primo passo è il fondamento di una strategia ZTNA di successo.

Gettare le basi per un accesso sicuro

Una volta ottenuto un quadro chiaro dell'ambiente, il compito successivo è definire alcune policy di accesso precise. È qui che il principio del privilegio minimo smette di essere una parola d'ordine e diventa una realtà pratica. L'obiettivo è creare regole che diano a ciascun utente l'accesso solo alle risorse di cui ha assolutamente bisogno, e a nient'altro.

Ad esempio, un membro del team marketing dovrebbe essere in grado di accedere al server delle campagne e agli strumenti dei social media, ma dovrebbe essere completamente escluso dai database del reparto finanziario. Questo livello di controllo granulare è il cuore e l'anima dello ZTNA e riduce drasticamente il potenziale raggio d'azione di un account compromesso. Stai costruendo una postura di sicurezza che contiene le minacce by design, invece di reagire semplicemente a posteriori.

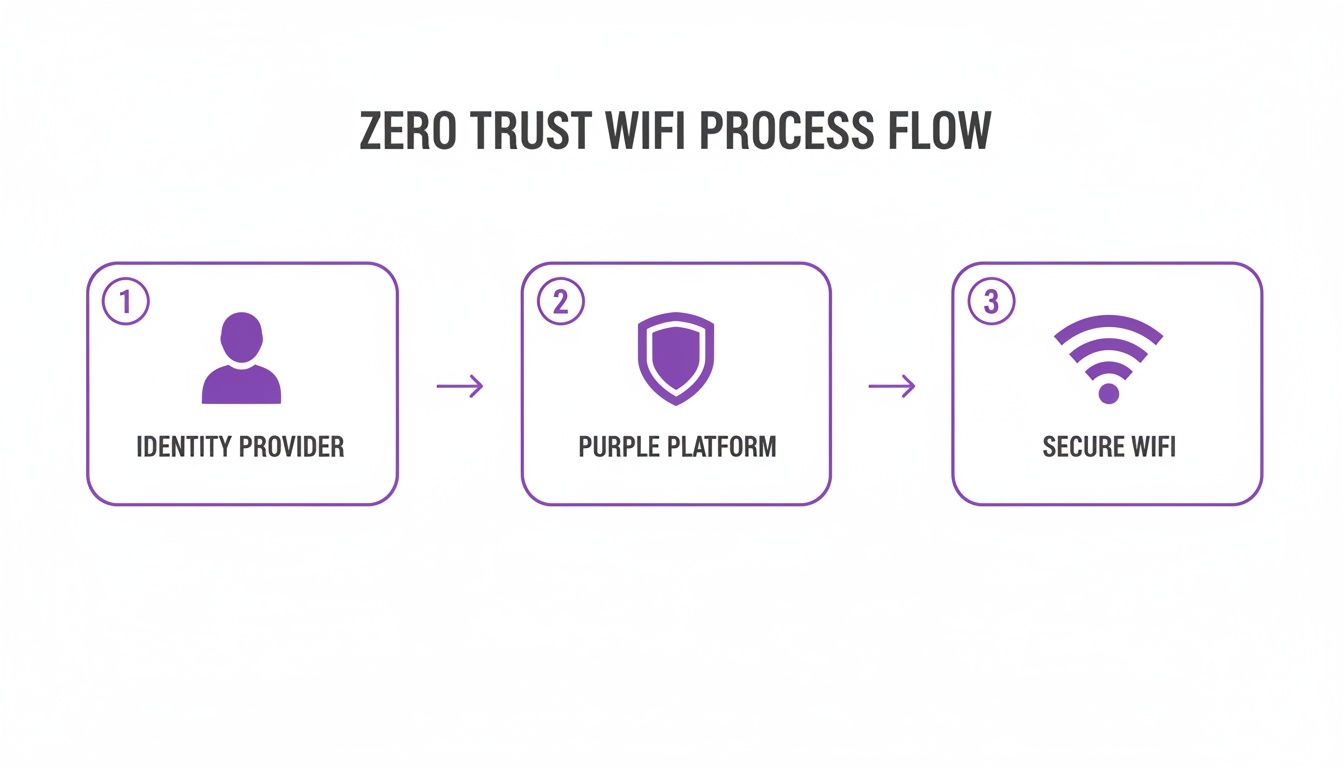

Ecco come una piattaforma identity-first rende l'intero processo del WiFi Zero Trust molto più semplice.

Come si può vedere, l'identità dell'utente è il punto di partenza. Tale identità viene poi verificata da una piattaforma come Purple per concedere un accesso sicuro e sensibile al contesto alla rete WiFi.

Una checklist di migrazione passo dopo passo

Un enorme vantaggio dell'utilizzo di un approccio basato su piattaforma è la semplicità dell'implementazione. Con Purple, gestiamo noi il lavoro tecnico più pesante per te. Questo grazie alla compatibilità out-of-the-box con i principali hardware di rete di fornitori come Meraki, Aruba e Ruckus.

Elimina completamente la necessità di hardware on-premise complicati e costosi, come i server RADIUS vecchio stile a cui potresti essere abituato. Se vuoi approfondire, abbiamo un intero articolo che spiega cos'è un server RADIUS e perché le soluzioni moderne sono molto più adatte.

Per guidarti nel passaggio al WiFi Zero Trust, abbiamo preparato una pratica checklist. Seguire questi passaggi garantirà una migrazione fluida, controllata e di successo.

Checklist di migrazione al WiFi Zero Trust

| Fase | Azione chiave | Considerazioni e best practice |

|---|---|---|

| 1. Fondamenta | Integrare l'Identity Provider (IdP) | Collega Purple alla tua directory esistente (Entra ID, Okta, Google Workspace). Questo rende l'identità dell'utente il fulcro dell'intero modello di sicurezza. |

| 2. Policy | Definire policy di accesso basate sui ruoli | Utilizza i gruppi di utenti esistenti dal tuo IdP per creare regole. Ad esempio, crea policy separate per personale, collaboratori esterni e ospiti. |

| 3. Test | Implementare su un gruppo pilota | Inizia in piccolo. Distribuisci prima a un gruppo controllato, come il reparto IT, per testare le policy e ottenere feedback sul campo prima del go-live. |

| 4. Onboarding | Onboarding di utenti e dispositivi aziendali | Utilizza un processo semplice e una tantum per emettere certificati digitali univoci. Questo ti prepara per connessioni sicure e passwordless da quel momento in poi. |

| 5. Legacy | Proteggere dispositivi legacy e IoT | Per i dispositivi che non possono utilizzare i certificati (es. stampanti, sensori), crea e assegna Individual Pre-Shared Keys (iPSK) per gestirne l'accesso in modo sicuro. |

| 6. Rollout | Espandere l'implementazione in modo incrementale | Aggiungi gradualmente più reparti e gruppi di utenti. Verifica che le policy funzionino come previsto in ogni fase dell'espansione. |

| 7. Ottimizzazione | Monitorare, perfezionare e adattare | Tieni d'occhio i log di accesso e l'attività di rete. Utilizza questi dati per perfezionare le policy e rispondere a qualsiasi nuova esigenza di sicurezza non appena si presenta. |

Seguendo questi passaggi gestiti, puoi far transitare l'intero WiFi aziendale verso un modello ZTNA all'avanguardia nel giro di settimane, non di anni. Questo approccio metodico demistifica l'intero processo e garantisce una migrazione fluida e sicura dall'inizio alla fine.

La necessità di questa transizione non potrebbe essere più chiara. Ricerche recenti mostrano che le organizzazioni del Regno Unito stanno rimanendo indietro; solo il 12% si sente pienamente preparato per gli attacchi informatici potenziati dall'IA, rispetto al 16% negli Stati Uniti. Sebbene settori come i servizi finanziari (adozione al 42%) e la sanità (adozione al 38%) siano all'avanguardia, c'è un divario di preparazione significativo in tutto il paese. Puoi ottenere maggiori dettagli dalla ricerca completa sull'adozione dello ZTNA .

Domande frequenti sullo Zero Trust Network Access

Anche quando si comprendono le idee alla base dello zero trust network access, passare da un modello di sicurezza che si conosce da anni è un grande passo. È naturale avere domande sui costi, sulla complessità e su cosa significhi tutto questo per il team nella vita di tutti i giorni.

Affrontiamo alcune delle domande più comuni che sentiamo quando le organizzazioni prendono in considerazione il passaggio. Ottenere risposte dirette ti aiuterà ad acquisire sicurezza e a creare un business case solido per lo ZTNA nella tua azienda.

Lo ZTNA è un singolo prodotto o una strategia?

È qui che inizia gran parte della confusione. Fondamentalmente, lo Zero Trust è una strategia, non un singolo prodotto che si può acquistare a scaffale. È una filosofia di sicurezza basata su una semplice regola: 'mai fidarsi, verificare sempre'. Non si può semplicemente installare "uno Zero Trust".

Ciò che puoi acquistare sono le piattaforme e i prodotti che danno vita a questa strategia. Queste soluzioni ti forniscono gli strumenti per applicare i principi fondamentali dello Zero Trust, come la verifica esplicita, l'accesso con privilegio minimo e il presupposto che una violazione sia sempre possibile. Una piattaforma che dialoga con il tuo Identity Provider per emettere certificati per i dispositivi per l'accesso WiFi è un perfetto esempio di prodotto che abilita una strategia ZTNA.

Pensala in questo modo: 'mangiare sano' è una strategia per sentirsi meglio. Un servizio di consegna pasti che ti invia pasti bilanciati e pre-porzionati è un prodotto che ti aiuta a eseguire quella strategia. Lo ZTNA è la strategia e piattaforme come Purple forniscono gli strumenti per renderla realtà.

Come gestisce lo ZTNA i dispositivi non aziendali?

In un mondo di Bring Your Own Device (BYOD) e di accesso per gli ospiti, questa è una domanda critica. Qualsiasi soluzione ZTNA valida deve tenere conto dei dispositivi che il team IT non gestisce direttamente. Il segreto è applicare gli stessi principi Zero Trust, ma con strumenti diversi.

Per questi dispositivi non gestiti, è possibile blindare gli accessi tramite:

- Policy di accesso granulari: al dispositivo personale di un ospite può essere concesso un accesso altamente limitato, ad esempio solo a Internet e assolutamente a nient'altro sulla rete aziendale.

- Individual Pre-Shared Keys (iPSK): invece di un'unica password ospite per tutti, è possibile assegnare chiavi univoche a utenti o dispositivi specifici. Questo offre un tracciamento individuale e consente di revocare istantaneamente l'accesso per una persona senza interrompere tutti gli altri.

- Captive Portal con Termini di utilizzo: per gli ospiti a breve termine, un Captive Portal può richiedere l'accettazione dei termini e delle condizioni prima di concedere un accesso limitato a Internet.

L'obiettivo rimane lo stesso: verificare e contenere ogni singolo dispositivo, che sia di proprietà dell'azienda o meno. Una piattaforma ZTNA flessibile ti offrirà diversi modi per gestire ogni scenario, assicurando che nessun dispositivo ottenga un pass gratuito per la tua rete.

Qual è il reale impatto sull'esperienza utente?

Molti leader IT temono che l'inasprimento della sicurezza creerà solo grattacapi ai dipendenti. Con la sicurezza vecchia scuola, questa è spesso una preoccupazione fondata: basti pensare ai macchinosi client VPN e agli infiniti pop-up per le password. Ma un modello ZTNA ben implementato in realtà migliora l'esperienza utente.

La magia sta nell'automazione e nel design identity-first. Una volta che il dispositivo di un utente è configurato con un certificato sicuro, l'accesso diventa completamente fluido. Possono connettersi al WiFi e alle app approvate senza mai digitare una password o avviare una VPN.

Poiché l'accesso viene concesso in base a chi sono, tutto l'attrito dei vecchi modelli di sicurezza svanisce. Gli utenti ottengono connessioni più veloci e affidabili, mentre il sistema gestisce tutti i controlli di sicurezza silenziosamente in background. È una sicurezza che non intralcia il lavoro.

Lo ZTNA è troppo complesso per una piccola impresa?

Sebbene lo Zero Trust sia stato introdotto da giganti come Google, gli strumenti che lo abilitano sono ora alla portata di aziende di tutte le dimensioni. L'idea che lo ZTNA sia solo per le grandi imprese con enormi budget IT è un falso mito comune.

Le moderne piattaforme basate su cloud hanno completamente abbassato la barriera all'ingresso. Non è più necessario acquistare e gestire un rack di complessi hardware on-premise o assumere un team di guru della sicurezza solo per iniziare. Queste soluzioni si collegano agli Identity Provider che già utilizzi (come Google Workspace o Microsoft Entra ID ) e sono progettate per essere implementate rapidamente.

Iniziando con un'area specifica e ad alto impatto come la protezione del WiFi, anche una piccola o media impresa può iniziare il suo percorso Zero Trust. La chiave è scegliere una soluzione che astragga la complessità tecnica, consentendo di implementare una solida strategia ZTNA un passo gestibile alla volta.

Purple fornisce gli strumenti per rendere lo zero trust network access una realtà per la tua organizzazione. La nostra piattaforma basata sull'identità sostituisce le password non sicure con un accesso WiFi fluido e di livello certificato che si integra direttamente con i tuoi sistemi esistenti. Scopri di più su https://www.purple.ai .