Sie haben ein Captive Portal schon tausendmal gesehen. Es ist diese Anmeldeseite, die auf Ihrem Smartphone oder Laptop aufpoppt, direkt nachdem Sie sich in einem Café, Hotel oder Flughafen mit dem Wi-Fi verbinden. Es ist eine Webseite, die Ihr Gerät im Grunde einfängt und Sie zur Interaktion zwingt – durch die Eingabe einer E-Mail-Adresse, das Akzeptieren von Bedingungen oder das Einloggen –, bevor sie Ihnen vollen Internetzugang gewährt.

Der digitale Türsteher für Ihr Wi-Fi-Netzwerk

Stellen Sie sich ein Captive Portal als die digitale Version einer Hotelrezeption vor. Wenn Sie ankommen, wandern Sie nicht einfach umher und suchen sich ein leeres Zimmer. Sie halten an der Rezeption, geben Ihre Daten an, stimmen den Regeln zu und erhalten eine Schlüsselkarte. Erst dann haben Sie Zugang zu Ihrem Zimmer.

Ein Captive Portal macht genau das für ein drahtloses Netzwerk. Es ist ein strategisches Gateway, das das allererste Bit an Web-Traffic von jedem neu verbundenen Gerät abfängt. Anstatt die Nutzer frei surfen zu lassen, leitet es ihren Browser auf eine spezifische Landingpage um, die Sie kontrollieren. Bis sie die von Ihnen auf dieser Seite geforderte Aktion abschließen, bleibt ihr Internetzugang blockiert.

Die drei Kernfunktionen

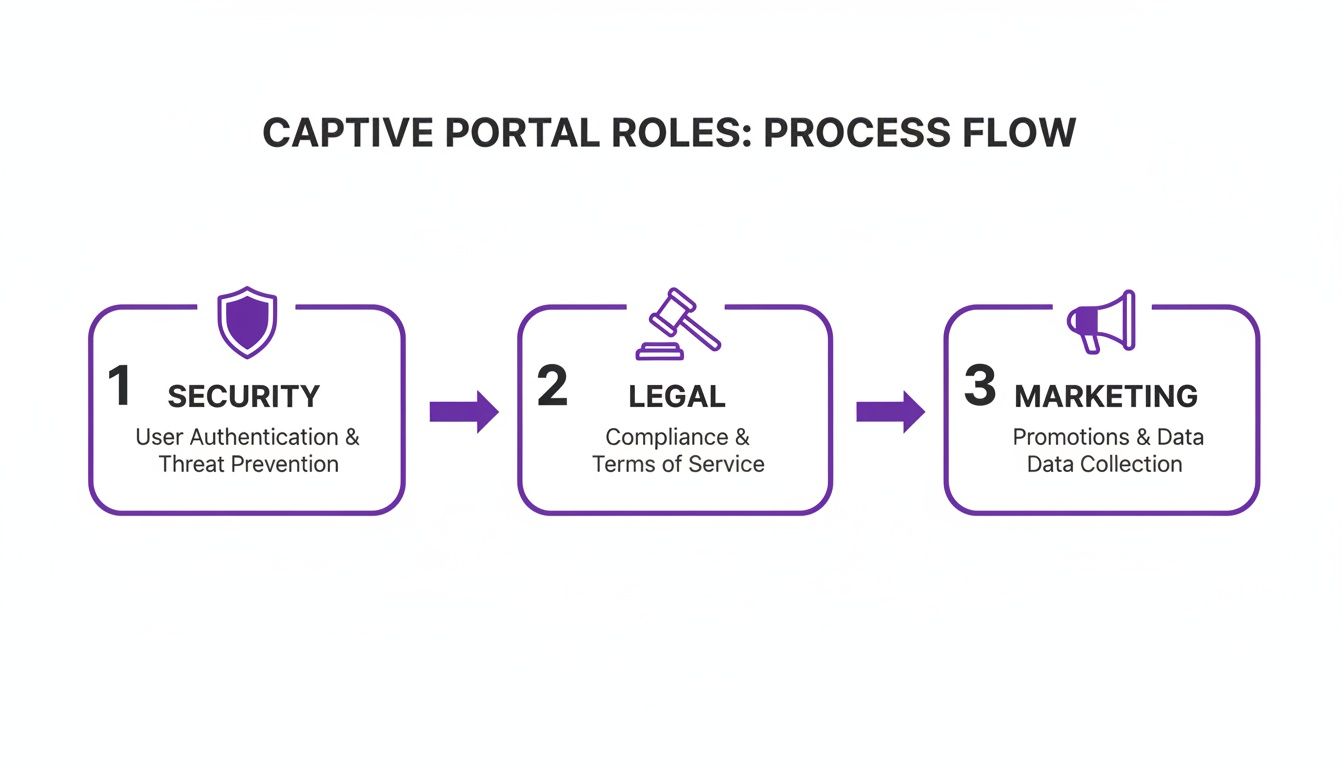

Im Kern ist ein Captive Portal nicht nur ein einfacher Anmeldebildschirm; es ist ein vielseitiges Tool, das drei verschiedene Rollen für jedes Unternehmen erfüllt, das Gäste-Wi-Fi anbietet. Das Verständnis dieser Funktionen hilft zu klären, warum sie sowohl in öffentlichen als auch in privaten Umgebungen so wichtig sind.

Es ist der erste Handshake zwischen dem Nutzer und Ihrem Netzwerk und verantwortlich für die Verwaltung von Sicherheit, Compliance und sogar Marketing.

Durch die Verwaltung dieser anfänglichen Interaktion verwandelt ein Captive Portal eine grundlegende Dienstleistung – den Internetzugang – in einen leistungsstarken Vermögenswert für Sicherheit, rechtliche Compliance und Unternehmenswachstum.

Diese anfängliche Interaktion stellt sicher, dass jede Verbindung erfasst, konform und potenziell wertvoll ist. Hier ist eine einfache Aufschlüsselung, wie diese drei Rollen echte Vorteile bieten.

Die drei Kernfunktionen eines Captive Portal

Jede Funktion wirkt mit den anderen zusammen, um aus einer potenziell anonymen, offenen Verbindung einen verwalteten und sicheren Touchpoint für Ihr Unternehmen zu machen.

Wie ein Captive Portal Schritt für Schritt funktioniert

Um wirklich zu verstehen, was ein Captive Portal tut, hilft es, einen Blick unter die Haube zu werfen und zu sehen, wie der Motor funktioniert. Während es sich für den Nutzer wie ein einziger, nahtloser Moment anfühlt, ist der Weg von der Verbindung mit einem Wi-Fi-Netzwerk bis zum Surfen im Web tatsächlich ein sorgfältig choreografierter Tanz technischer Handshakes.

Stellen Sie sich das Captive Portal als einen freundlichen, aber bestimmten Verkehrspolizisten an einer belebten Kreuzung vor. Bevor Sie auf die Hauptdatenautobahn des Internets auffahren können, muss dieser Polizist Ihre Zugangsdaten überprüfen und Ihnen grünes Licht geben. Dieser gesamte Prozess läuft in vier klaren Schritten ab.

Schritt 1: Verbindung und Abfangen

Alles beginnt in dem Moment, in dem ein Nutzer Ihr Wi-Fi-Netzwerk auf seinem Gerät auswählt. Sobald sich sein Smartphone oder Laptop mit dem Access Point verbindet, versucht es sofort, das Internet zu erreichen – vielleicht durch das Laden einer Startseite oder das Prüfen von App-Benachrichtigungen.

Hier greift der Gatekeeper des Netzwerks ein, in der Regel eine Firewall oder ein Gateway. Er ist so konfiguriert, dass er jedes Gerät erkennt, das noch nicht authentifiziert wurde. Anstatt die Anfrage an das öffentliche Internet durchzulassen, fängt er sie ab.

Schritt 2: Umleitung zum Portal

Sobald die Anfrage abgefangen wurde, führt das System einen cleveren kleinen Trick aus, der als DNS-Redirect bekannt ist. Das Domain Name System (DNS) ist im Grunde das Adressbuch des Internets; es übersetzt menschenlesbare Website-Namen in maschinenlesbare IP-Adressen.

In diesem Schritt teilt das Netzwerk dem Gerät des Nutzers im Wesentlichen mit: "Vergiss die angeforderte Website – ich sende dich zuerst an diese spezifische Adresse." Diese Adresse ist natürlich die Webseite des Captive Portal. Dieser erzwungene Umweg ist der Grund, warum Sie, egal was Sie versuchen, immer zuerst auf diesem gebrandeten Anmeldebildschirm landen.

Die eigentliche Magie eines Captive Portal ist diese anfängliche Umleitung. Sie schafft einen 'Walled Garden' und stellt sicher, dass kein Internet-Traffic durchkommt, bis der Nutzer die Regeln auf der dafür vorgesehenen Landingpage befolgt hat.

Dieser Prozess garantiert, dass jeder einzelne Nutzer durch denselben kontrollierten Einstiegspunkt geleitet wird, was ein konsistentes und sicheres Onboarding-Erlebnis schafft.

Schritt 3: Nutzerinteraktion und Authentifizierung

Nun betrachtet der Nutzer die Seite des Captive Portal. Hier muss er die vom Unternehmen geforderte Aktion abschließen. Diese Interaktion kann je nach den Zielen der Organisation stark variieren und ist ein kritischer Touchpoint für Sicherheit, rechtliche Compliance und Marketing.

Zu den häufigsten Aktionen gehören:

- Bedingungen akzeptieren: Einfaches Setzen eines Häkchens, um der Acceptable Use Policy (AUP) zuzustimmen.

- Einfacher Login: Eingabe einer E-Mail-Adresse, Telefonnummer oder Nutzung eines Social-Media-Kontos zur Anmeldung.

- Voucher-Eingabe: Eingabe eines vorab geteilten Codes, was in Hotels oder bei kostenpflichtigen Hotspots üblich ist.

- Formularübermittlung: Ausfüllen einer kurzen Umfrage oder Anmeldung für einen Marketing-Newsletter.

Dies ist die "Check-in"-Phase, in der der Nutzer die erforderlichen Anmeldeinformationen oder die Zustimmung gibt, um fortzufahren.

Schritt 4: Zugriff gewährt

Sobald der Nutzer die erforderliche Aktion erfolgreich abgeschlossen hat, sendet das Captive Portal-System eine Nachricht zurück an das Netzwerk-Gateway. Es teilt der Firewall mit, dass das Gerät des Nutzers – identifiziert durch seine eindeutige MAC-Adresse – nun authentifiziert und startklar ist.

Das Gateway aktualisiert seine Aufzeichnungen und reißt damit effektiv die "Mauer" für dieses spezifische Gerät ein. Der Verkehrspolizist winkt sie durch, und alle ihre Internetanfragen fließen nun frei. Der Nutzer kann für den Rest seiner Sitzung ohne weitere Unterbrechungen im Web surfen, E-Mails abrufen und Apps nutzen.

Diese Infografik zeigt, wie die verschiedenen Geschäftsrollen während dieses Prozesses zusammenwirken.

Wie Sie sehen können, vereint ein einziges Captive Portal nahtlos Sicherheitsüberprüfungen, rechtliche Vereinbarungen und Marketingmöglichkeiten in einem einheitlichen Nutzererlebnis.

Captive Portal-Anwendungsfälle in der Praxis

Lassen Sie uns von den technischen Diagrammen zur praktischen Anwendung übergehen. Ein Captive Portal ist so viel mehr als eine einfache Anmeldeseite; es ist ein vielseitiges Tool, das Unternehmen so gestalten, dass es ihre spezifischen operativen Ziele erfüllt. Sein wahrer Wert zeigt sich, wenn man sieht, wie verschiedene Branchen es nutzen, um einzigartige Herausforderungen zu lösen, die Sicherheit zu erhöhen und neue Geschäftsmöglichkeiten zu erschließen.

Von einer Hotellobby bis zu einem Krankenhauswartezimmer verwandelt sich dieser anfängliche Verbindungspunkt von einem generischen Gateway in ein zweckgebundenes Instrument für Engagement und Kontrolle.

Gastgewerbe: Verbesserung des Gästeerlebnisses

Im Gastgewerbe ist das Gästeerlebnis alles. Hotels, Restaurants und Veranstaltungsorte nutzen Captive Portals nicht nur, um das Kästchen "kostenloses Wi-Fi" abzuhaken, sondern um es nahtlos in die gesamte Customer Journey einzubinden. Ein Gast könnte sich mit seiner Zimmernummer und seinem Nachnamen anmelden, was eine sofortige, sichere und persönliche Verbindung herstellt.

Dieser erste digitale Handshake wird zu einem leistungsstarken Kommunikationskanal. Das Portal kann genutzt werden, um:

- Einrichtungen vor Ort zu bewerben: Blenden Sie ein gut getimtes Angebot für das Hotel-Spa, einen Link zur Tischreservierung im Restaurant oder ein Happy-Hour-Special direkt auf der Anmeldeseite ein.

- Feedback zu sammeln: Lösen Sie beim Check-out eines Gastes eine kurze Zufriedenheitsumfrage aus und erfassen Sie wertvolle Erkenntnisse, solange das Erlebnis noch frisch ist.

- Gestuften Zugang anzubieten: Bieten Sie einen kostenlosen Basisdienst zum Abrufen von E-Mails an, während Sie eine kostenpflichtige Premium-Option für High-Speed-Streaming oder Videoanrufe bereitstellen, um eine neue Einnahmequelle zu erschließen.

Hierbei geht es nicht nur um die Bereitstellung von Internet; es geht darum, eine Dienstleistung in einen Kernbestandteil des Service zu verwandeln.

Einzelhandel: Laufkundschaft in Kunden verwandeln

Für Einzelhändler und Einkaufszentren ist Gäste-Wi-Fi eine Goldgrube für Daten und Marketing. Das Captive Portal ist der Motor, der diese Strategie antreibt und anonyme Käufer in bekannte Kontakte für Treueprogramme und gezielte Werbeaktionen verwandelt.

Indem sie eine E-Mail-Adresse oder einen Social-Media-Login für den Wi-Fi-Zugang verlangen, können Einzelhändler die Laufkundschaft direkt ihren Marketingdatenbanken zuordnen und so die Lücke zwischen ihren physischen und digitalen Marketingbemühungen schließen.

Sobald ein Käufer eingeloggt ist, kann das Unternehmen beginnen, Laufwege zu verstehen, Spitzenzeiten zu ermitteln und zu sehen, wie lange Besucher in bestimmten Zonen verweilen. Beispielsweise integrieren Cafés ihre Captive Portals oft mit speziellen Treue-Anwendungen für Cafés , um das Folgegeschäft anzukurbeln. Diese Daten sind von unschätzbarem Wert für die Optimierung von Ladenlayouts und die Verfeinerung von Marketingkampagnen.

Gesundheitswesen: Balance zwischen Zugang und Sicherheit

Krankenhäuser und Kliniken bewegen sich auf einem schmalen Grat. Sie müssen Patienten und Besuchern einen zuverlässigen Internetzugang bieten, aber sie müssen hochsensible Patientendaten absolut schützen. Ein Captive Portal ist das perfekte Tool für die Netzwerksegmentierung. Es erstellt ein vollständig separates "Gästenetzwerk", das durch eine Firewall vom sicheren internen Netzwerk abgeschirmt ist, in dem klinische Abläufe und Patientenakten liegen.

Diese Trennung stellt sicher, dass ein Besucher, der im Wartezimmer einen Film streamt, keinerlei Chance hat, dass sein Traffic jemals mit vertraulichen elektronischen Gesundheitsakten in Berührung kommt. Die Portalseite selbst kann auch genutzt werden, um hilfreiche Informationen wie Besuchszeiten, Klinikverzeichnisse oder öffentliche Gesundheitsankündigungen anzuzeigen, was das Besuchererlebnis verbessert und gleichzeitig die Umgebung sicher hält.

Großflächige Bereitstellungen: Verwaltung diverser Nutzer

Denken Sie nun an Umgebungen wie Studentenwohnheime oder große Unternehmenscampus, in denen Tausende von Nutzern mit mehreren Geräten alle einen zuverlässigen Zugang benötigen. Ein Captive Portal ist unerlässlich, um diese Komplexität in großem Maßstab zu verwalten. Es gibt Administratoren die Möglichkeit, unterschiedliche Zugriffsrichtlinien für verschiedene Gruppen durchzusetzen – Studenten, Dozenten und Gäste könnten alle individuelle Bandbreitenlimits oder Inhaltsfilterregeln haben.

Diese zentralisierte Kontrolle vereinfacht das Netzwerkmanagement drastisch und sorgt für eine faire Nutzung für alle. In Großbritannien hat der Captive Portal-Markt ein explosives Wachstum verzeichnet und ist von 0,88 Milliarden US-Dollar im Jahr 2023 auf 1,01 Milliarden US-Dollar im Jahr 2024 gestiegen, was einer robusten CAGR von 15,3 % entspricht. Dieser Boom ist besonders im Gastgewerbe und im Einzelhandel spürbar, wo Portale, die Nutzer authentifizieren und wertvolle Daten erfassen, ihren Return on Investment in wenigen Wochen beweisen.

Abwägung der Vor- und Nachteile traditioneller Portale

Captive Portals sind ein vertrautes Gateway zu öffentlichem Wi-Fi, aber sie sind keine Einheitslösung. Wie jede Technologie bringen sie eine Reihe von Vor- und Nachteilen mit sich, die jedes Unternehmen sorgfältig abwägen muss. Diese Balance richtig zu treffen, ist entscheidend, um herauszufinden, ob ein traditionelles Portal wirklich mit Ihren Zielen für Sicherheit, Marketing und das allgemeine Kundenerlebnis übereinstimmt.

Einerseits bietet Ihnen ein Portal ein strukturiertes Gateway, das ernsthafte Kontrolle darüber ermöglicht, wer in Ihr Netzwerk gelangt. Andererseits kann es ein umständliches Erlebnis für Nutzer schaffen und sogar Sicherheitsrisiken mit sich bringen, wenn es nicht richtig eingerichtet ist.

Die klaren Vorteile der Portal-Kontrolle

Der größte Gewinn bei einem Captive Portal ist die Kontrolle, die es Ihnen über ein ansonsten weit offenes Netzwerk gibt. Indem Sie jeden einzelnen Nutzer durch einen Checkpoint leiten, erschließen Sie einige entscheidende Vorteile, die sowohl Ihr Unternehmen als auch Ihre Kunden schützen.

An erster Stelle stehen verbesserte Sicherheit und Verantwortlichkeit. Ein offenes, passwortfreies Netzwerk ist ein anonymer Freifahrtschein, was riskant sein kann. Indem Sie eine Form der Authentifizierung verlangen – selbst etwas so Einfaches wie eine E-Mail-Adresse –, erstellen Sie ein Protokoll darüber, wer Ihr Netzwerk wann nutzt. Dieser einfache Schritt schreckt vor illegalen Aktivitäten ab und liefert Ihnen eine wertvolle Datenspur für die Fehlerbehebung oder Sicherheitsuntersuchungen.

Die größte Stärke eines Captive Portal besteht darin, eine anonyme Verbindung in eine bekannte zu verwandeln. Dieser einfache Akt der Identifizierung ist die Grundlage für verbesserte Sicherheit, rechtliche Compliance und personalisiertes Marketing.

Portale bieten auch eine wichtige Ebene des Rechts- und Compliance-Schutzes. Nutzer dazu zu zwingen, Ihre Acceptable Use Policy (AUP) zu akzeptieren, bevor sie sich verbinden, legt klare Nutzungsbedingungen fest. Betrachten Sie es als Ihre erste Verteidigungslinie, die Nutzer auf ihre Verantwortlichkeiten aufmerksam macht und Ihre Haftung einschränkt, falls sie sich entscheiden, das Netzwerk zu missbrauchen.

Schließlich eröffnen sie leistungsstarke Marketing- und Datenerfassungsmöglichkeiten. Das Portal selbst ist erstklassige digitale Immobilienfläche, perfekt, um Ihre Marke zu präsentieren, Sonderangebote zu bewerben oder sogar kurze Umfragen durchzuführen. Die Erfassung einer E-Mail-Adresse oder eines Social Logins bietet einen direkten Draht für zukünftiges Marketing und hilft Ihnen, direkt über Ihren Wi-Fi-Service eine wertvolle Kundendatenbank aufzubauen.

Die wesentlichen Nachteile und Risiken

Diese Vorteile gehen jedoch mit einigen bemerkenswerten Kompromissen einher, die sich hauptsächlich um das Nutzererlebnis und potenzielle Sicherheitslücken drehen.

Der unmittelbarste Nachteil ist die Nutzerreibung. Wir alle leben in einer Welt der sofortigen Konnektivität, daher kann es frustrierend sein, Menschen dazu zu zwingen, durch eine Anmeldeseite zu navigieren, ein Formular auszufüllen und ein Kästchen anzukreuzen. Viele werden einfach aufgeben und die Verbindung abbrechen, was zu einem schlechten Kundenerlebnis und einer verpassten Marketinggelegenheit führt. Ein umständliches oder langsam ladendes Portal kann dem Image Ihrer Marke aktiv schaden.

Sicherheit ist ein weiteres großes Anliegen. Während Portale eine Ebene der Verantwortlichkeit hinzufügen, verschlüsseln sie die Verbindung des Nutzers nicht von Natur aus. Das Wi-Fi-Netzwerk selbst ist oft offen und unverschlüsselt, was bedeutet, dass die Daten eines Nutzers, sobald er das Portal passiert hat, von einem böswilligen Akteur im selben Netzwerk abgefangen werden könnten. Dies öffnet die Tür für Bedrohungen wie 'Evil Twin'-Angriffe, bei denen ein Hacker ein gefälschtes, identisch benanntes Wi-Fi-Netzwerk mit einem eigenen bösartigen Portal einrichtet, um Anmeldedaten zu stehlen. In unserem detaillierten Leitfaden erfahren Sie mehr darüber, wie moderne Lösungen wie identitätsbasierte Wi-Fi-Sicherheit diese Verschlüsselungslücken schließen.

Schließlich bringt das Sammeln von Nutzerdaten erhebliche Datenschutz- und Compliance-Verantwortlichkeiten mit sich. Das Speichern persönlicher Informationen wie Namen, E-Mails und Surfgewohnheiten macht Sie zu einem Ziel für Datenschutzverletzungen und unterwirft Sie den strengen Anforderungen von Vorschriften wie der GDPR. Der falsche Umgang mit diesen Daten kann zu ernsthaften finanziellen Strafen und langfristigen Schäden für Ihren Ruf führen.

Vorteile vs. Nachteile traditioneller Captive Portals

Ein direkter Vergleich, der Ihnen hilft, die Vorteile und Risiken herkömmlicher Captive Portal-Setups zu verstehen.

Letztendlich erfordert die Entscheidung für ein traditionelles Captive Portal eine sorgfältige Betrachtung dieses Kompromisses. Während die Vorteile von Kontrolle und Marketing attraktiv sind, müssen sie gegen das Potenzial für ein negatives Nutzererlebnis und die erheblichen Sicherheits- und Datenschutzpflichten, die Sie übernehmen, abgewogen werden.

Bewältigung kritischer Sicherheits- und Datenschutzherausforderungen

Wenn Sie Gäste-Wi-Fi anbieten, ist die Bereitstellung eines sicheren und konformen Zugangs nicht nur ein Nice-to-have – es ist eine Kernverantwortung. Ein Captive Portal kann ein fantastisches Tool zur Verwaltung dieses Zugangs sein, aber nur, wenn es richtig eingerichtet ist. Machen Sie es falsch, könnten Sie die Tür zu erheblichen Risiken für Ihr Unternehmen und Ihre Nutzer öffnen.

Das häufigste Schreckgespenst in offenen Wi-Fi-Netzwerken ist der Man-in-the-Middle (MitM)-Angriff. In diesem klassischen Szenario positioniert sich ein Betrüger unauffällig zwischen Ihrem Gast und dem Internet und fängt alle hin- und herfließenden Daten ab. Da viele grundlegende Portal-Setups die Verbindung selbst nicht verschlüsseln, ist der Nutzer-Traffic nach dem Einloggen völlig ungeschützt.

Diese Schwachstelle bereitet die Bühne für eine direktere Bedrohung: den 'Evil Twin'-Angriff. Er ist teuflisch einfach. Ein Angreifer richtet seinen eigenen bösartigen Wi-Fi-Hotspot mit genau demselben Namen wie Ihr legitimes Netzwerk ein. Ahnungslose Nutzer verbinden sich, sehen ein überzeugendes, aber gefälschtes Captive Portal und übergeben ihre persönlichen Daten oder Anmeldeinformationen direkt an den Kriminellen.

Die hohen Einsätze bei Datenschutz und GDPR

Über diese aktiven Angriffe hinaus bringen die Daten, die Sie über Ihr Portal sammeln, einige ernsthafte Datenschutzverpflichtungen mit sich. Vorschriften wie die General Data Protection Regulation (GDPR) in Europa haben strenge Regeln dafür aufgestellt, wie persönliche Informationen gesammelt, gespeichert und verwendet werden. Für jedes Unternehmen bedeutet dies, dass Sie gegenüber Ihren Nutzern absolut transparent sein müssen.

Ihr Captive Portal muss ausdrücklich angeben:

- Welche Daten Sie sammeln (z. B. Name, E-Mail, MAC-Adresse).

- Warum Sie sie sammeln (z. B. für Netzwerkzugang, Marketing).

- Wie lange Sie sie speichern werden.

Das Ignorieren dieser Regeln ist kein kleiner Ausrutscher; es kann zu horrenden Geldstrafen und dauerhaften Schäden für Ihren Ruf führen. Da Captive Portals oft zentral für das Sammeln von Nutzerdaten für Zugang und Analysen sind, ist es unerlässlich, sich mit Datenschutzgesetzen vertraut zu machen. Für Unternehmen, die in Australien tätig sind, bietet ein strategischer Leitfaden zu den Australian Privacy Principles eine großartige Aufschlüsselung von Compliance und ethischem Datenumgang.

In Großbritannien ist die GDPR tatsächlich zu einem wichtigen Treiber für die Einführung von Captive Portals geworden. Diese strengen Datenschutzregeln befeuern eine prognostizierte durchschnittliche jährliche Wachstumsrate von 13,4 % bis 2028. Veranstaltungsorte priorisieren nun sicheres, konformes Wi-Fi, um hohe Geldstrafen zu vermeiden, die im Jahr 2024 bereits 500 Millionen Pfund für Verstöße überschritten haben.

Einführung eines proaktiven Sicherheitsmodells

Der moderne Weg, diese Herausforderungen anzugehen, besteht darin, von einer reaktiven Haltung zu einem proaktiven Zero-Trust-Sicherheitsmodell überzugehen. Die Kernphilosophie hierbei ist einfach: Gehen Sie davon aus, dass standardmäßig keinem Nutzer oder Gerät vertraut werden kann. Anstatt nur die Vordertür zu bewachen, schützt ein wirklich sicheres System die gesamte Verbindung von Ende zu Ende.

Dies bedeutet die Nutzung von Plattformen, die den Nutzer-Traffic vom allerersten Paket an verschlüsseln, oft unter Verwendung robuster Standards wie WPA2/WPA3-Enterprise. Es beinhaltet auch die Integration mit vertrauenswürdigen Identitätsanbietern, sodass Sie nicht nur eine anonyme E-Mail-Adresse akzeptieren, sondern eine bekannte Identität verifizieren. Um tiefer in dieses Thema einzutauchen, lesen Sie unseren Leitfaden zu Gäste-Wi-Fi-Datenschutz und Best Practices .

Indem Sie End-to-End-Verschlüsselung und sichere Authentifizierungsmethoden priorisieren, können Sie Ihr Captive Portal von einem potenziellen Risiko in einen soliden Sicherheitsvorteil verwandeln.

Die Zukunft des Wi-Fi-Zugangs jenseits des Portals

Wir alle kennen das: Das Wi-Fi-Netzwerk finden, zum Verbinden tippen und dann warten... und warten... bis eine Anmeldeseite aufpoppt. Während Captive Portals lange Zeit ihren Zweck erfüllt haben, haben ihre Einschränkungen – wie ein umständliches Nutzererlebnis und einige eklatante Sicherheitslücken – die Branche dazu gedrängt, einen besseren Weg zu finden. Bei der Zukunft des Wi-Fi-Zugangs geht es nicht darum, eine bessere Anmeldeseite zu bauen; es geht darum, sie komplett loszuwerden.

Bei diesem Wandel geht es darum, eine intelligentere, sicherere Art der Verbindung zu schaffen. Das Ziel ist es, den Beitritt zu einem öffentlichen Wi-Fi-Netzwerk so automatisch und sicher wirken zu lassen, wie wenn sich Ihr Smartphone mit Ihrem Mobilfunknetz verbindet.

Einführung des globalen Wi-Fi-Passports

Stellen Sie sich vor, Sie hätten einen digitalen Pass für Ihre Geräte, der in Wi-Fi-Netzwerken auf der ganzen Welt funktioniert. Sie richten ihn nur einmal ein, und von diesem Moment an verbindet sich Ihr Smartphone automatisch und sicher mit vertrauenswürdigen Netzwerken in Flughäfen, Cafés, Stadien und Einkaufszentren – keine Passwörter, keine Portale. Genau das bauen Technologien wie Passpoint und Initiativen wie OpenRoaming auf.

Anstatt den Nutzer mit einer Anmeldeseite zu unterbrechen, verwenden Passpoint-fähige Geräte ein vorab genehmigtes Profil, um sich im Hintergrund zu authentifizieren. Der gesamte Prozess ist für den Nutzer unsichtbar und nutzt vom allerersten Datenbit an eine leistungsstarke WPA2/WPA3-Verschlüsselung auf Enterprise-Niveau.

Stellen Sie sich das so vor: Ein Captive Portal ist so, als müssten Sie an der Tür jedes einzelnen Gebäudes, das Sie betreten, Ihren Ausweis vorzeigen. Passpoint und OpenRoaming sind wie eine Master-Schlüsselkarte, die Ihnen sofortigen, sicheren Zugang zu jedem genehmigten Gebäude gewährt, ohne dass Sie jemals anhalten müssen.

Dieser automatische Handshake verbessert nicht nur das Nutzererlebnis massiv, sondern schlägt auch die Tür für die Sicherheitsrisiken zu, die bei traditionellen offenen Netzwerken üblich sind. Es ist eine so grundlegende Veränderung, dass viele glauben, wir erleben den Anfang vom Ende für das altmodische Captive Portal. Sie können tiefer in diesen Trend eintauchen, indem Sie darüber lesen, warum große Tech-Unternehmen über Legacy-Wi-Fi hinausgehen .

Passwortloser Zugang für Mitarbeiter und interne Netzwerke

Dieser reibungslose Ansatz gilt nicht nur für Gäste. Denken Sie an Ihre eigenen Mitarbeiter und den Ärger, sich komplexe Wi-Fi-Passwörter merken zu müssen – es ist eine ständige Belastung für die Produktivität und ein echtes Sicherheitsrisiko. Die Zukunft hier ist die zertifikatsbasierte Authentifizierung, eine passwortfreie Methode, die den Netzwerkzugang direkt an die Unternehmensidentität eines Mitarbeiters bindet.

So einfach ist es für eine Organisation einzurichten:

- Integration mit Ihrem Identitätsanbieter: Das Netzwerkzugangssystem verbindet sich mit Ihrem zentralen Benutzerverzeichnis, sei es Microsoft Entra ID (ehemals Azure AD) oder Google Workspace.

- Zertifikate automatisch ausstellen: Wenn ein neuer Mitarbeiter anfängt, wird automatisch ein eindeutiges digitales Zertifikat auf seine Unternehmensgeräte gepusht.

- Nahtlos verbinden: Von da an nutzt sein Gerät dieses Zertifikat, um sicher ins Netzwerk zu gelangen. Keine Passwörter, die man eintippen, vergessen oder zurücksetzen muss.

Diese Methode bietet Mitarbeitern ein Zero-Touch-Erlebnis und gibt IT-Administratoren gleichzeitig eine robuste, zentralisierte Kontrolle. Wenn ein Mitarbeiter das Unternehmen verlässt, kann sein Zugang sofort über das zentrale Verzeichnis gesperrt werden, wodurch sein Zertifikat nutzlos wird. Es ist eine saubere, skalierbare und hochsichere Möglichkeit, internes Wi-Fi zu verwalten, die weit über das hinausgeht, was ein Captive Portal jemals für die Mitarbeiterauthentifizierung bieten könnte, und es ist ein Eckpfeiler jedes modernen Zero-Trust-Sicherheitsmodells.

Haben Sie Fragen zu Captive Portals?

Wenn Sie anfangen, sich mit dem Netzwerkzugang zu beschäftigen, scheinen immer ein paar häufige Fragen aufzutauchen. Lassen Sie uns einige der häufigsten Fragen angehen, die Menschen haben, wenn sie sich mit Captive Portals und deren Funktionsweise in der Praxis vertraut machen.

Können Nutzer ein Captive Portal umgehen?

Das ist eine berechtigte Frage. Während ein technisch versierter Nutzer vielleicht etwas wie MAC-Spoofing versuchen könnte (sein Gerät dazu zu bringen, die Hardwareadresse eines bereits verbundenen Geräts nachzuahmen), macht ein modernes, professionell eingerichtetes Captive Portal dies unglaublich schwierig.

Systeme auf Enterprise-Niveau stellen nicht einfach nur eine Anmeldeseite bereit; sie setzen Sicherheitsrichtlinien direkt am Netzwerk-Gateway durch. Das bedeutet, dass null Internet-Traffic durchkommt, bis ein Gerät ordnungsgemäß über das Portal authentifiziert ist. Für jedes Unternehmen ist die Nutzung einer robusten, Cloud-verwalteten Plattform der einzige echte Weg, um unbefugten Zugriff zu blockieren und sicherzustellen, dass jeder einzelne Nutzer Ihren Bedingungen zustimmt, bevor er online geht.

Sind Captive Portals für Nutzer sicher?

Die ehrliche Antwort? Es hängt völlig davon ab, wie es eingerichtet wurde. Ein einfaches, offenes Wi-Fi-Netzwerk, das nur ein Portal nutzt, um ein Kästchen abzuhaken, ist nicht von Natur aus sicher. Nach diesem ersten Login ist die Verbindung des Nutzers oft unverschlüsselt, wodurch seine Daten ungeschützt sind. Genau aus diesem Grund ist die Nutzung eines VPN in öffentlichem Wi-Fi immer ein kluger Schachzug.

Moderne Lösungen stellen jedoch die Sicherheit von Anfang an an die erste Stelle.

Technologien wie Passpoint und OpenRoaming nutzen automatisch WPA2- oder WPA3-Verschlüsselung auf Enterprise-Niveau. Dies sichert die Verbindung, bevor ein Nutzer überhaupt etwas tun muss. Für Unternehmen ist die Bereitstellung einer Lösung, die Verschlüsselung erzwingt, nicht nur ein Feature – es ist eine grundlegende Verantwortung, um Ihre Gäste zu schützen.

Dieser moderne Ansatz geht weit über eine einfache Anmeldeseite hinaus, um die gesamte Verbindung von Ende zu Ende zu sichern.

Wie richte ich ein Captive Portal für mein Unternehmen ein?

In der Vergangenheit war dies ein ernsthaftes Unterfangen, das dedizierte Server vor Ort und viel technisches Know-how erforderte. Glücklicherweise haben die heutigen Cloud-Plattformen das Spiel komplett verändert und machen es für Unternehmen jeder Größe unkompliziert.

Der Einrichtungsprozess sieht im Allgemeinen in etwa so aus:

- Verknüpfen Sie Ihre Hardware: Ihre vorhandene Wi-Fi-Ausrüstung von Marken wie Meraki oder Aruba wird auf Ihren gewählten Cloud-Portal-Anbieter ausgerichtet.

- Gestalten Sie den Empfang: Über ein einfaches Online-Dashboard erstellen Sie eine gebrandete Landingpage, die zum Look-and-Feel Ihres Unternehmens passt.

- Wählen Sie Ihre Anmeldemethoden: Sie entscheiden, wie sich die Leute verbinden. Dies könnte ein einfaches Formular, ihre Social-Media-Konten oder sogar vorgefertigte Voucher-Codes für bestimmte Gäste sein.

- Gehen Sie live: Die Plattform übernimmt den gesamten kniffligen Backend-Kram, sodass Sie schnell ein sicheres, funktionsreiches Portal starten können, ohne sich um die Wartung eigener Hardware kümmern zu müssen.

Dieser Cloud-First-Ansatz macht die Einführung eines professionellen und sicheren Gäste-Wi-Fi-Erlebnisses schneller und handhabbarer als je zuvor.

Sind Sie bereit, umständliche Portale und geteilte Passwörter hinter sich zu lassen? Purple bietet eine sichere, passwortlose Authentifizierungsplattform, die das Nutzererlebnis verbessert und wertvolle Einblicke liefert. Entdecken Sie noch heute einen intelligenteren Weg, Ihr Netzwerk zu verwalten.