Im Grunde genommen ist eine drahtlose Verbindung einfach die Technologie, die es unseren Geräten ermöglicht, ohne physische Kabel miteinander zu kommunizieren. Sie nutzt unsichtbare Funkwellen, um Daten zu senden und zu empfangen. Stellen Sie sich das wie einen Lieferdienst für Ihre digitalen Informationen vor, der physische Straßen durch Funkfrequenzen ersetzt.

Drahtlose Verbindungen entschlüsselt

Im Kern ist eine drahtlose Verbindung eine unsichtbare Verbindung, die die komplexe Welt der Daten in ein einfaches, nahtloses Erlebnis verwandelt. Sie ist die stille Kraft, die es Ihrem Smartphone ermöglicht, Videos zu streamen, Ihrem Laptop, von einem Café aus an einem Meeting teilzunehmen, und Ihrem Smart Speaker, Ihre Lieblings-Playlist per Sprachbefehl abzuspielen.

Aber diese Technologie ist nicht nur eine einzige Sache. Sie ist eine große Familie verschiedener Kommunikationsmethoden, von denen jede für einen bestimmten Zweck entwickelt wurde.

Stellen Sie sich vor, dieser Datenlieferdienst verfügt über verschiedene Arten von Fahrzeugen. Einige, wie Wi-Fi, sind die lokalen Lieferwagen, perfekt für den Transport großer Datenpakete innerhalb eines definierten Bereichs wie Ihrem Zuhause oder Büro. Andere, wie Bluetooth, sind eher wie Fahrradkuriere, ideal für kurze, schnelle Wege zwischen nahegelegenen Geräten, wie zum Beispiel der Verbindung Ihrer Kopfhörer mit Ihrem Telefon.

Dann gibt es Mobilfunknetze (wie 4G und 5G), die als nationales Logistiknetzwerk fungieren und sicherstellen, dass Ihre Daten-"Pakete" von fast überall im Land gesendet und empfangen werden können. Die Nachfrage nach dieser ständigen Konnektivität für unterwegs ist immens.

Im Vereinigten Königreich beispielsweise ist die Zahl der Mobilfunkanschlüsse auf 143 % der Gesamtbevölkerung gestiegen. Dies zeigt, wie tief der drahtlose Zugang in unser tägliches Leben integriert ist. Sie können die vollständige Analyse der digitalen Trends im Vereinigten Königreich auf datareportal.com nachlesen.

Häufige Arten drahtloser Verbindungen

Um dieses Ökosystem wirklich zu verstehen, ist es hilfreich zu sehen, wie diese verschiedenen Technologien im Vergleich zueinander abschneiden. Jede hat ihre eigenen Stärken, wenn es um die Reichweite und ihre Hauptaufgabe geht.

Die folgende Tabelle bietet einen schnellen Überblick über die gängigsten drahtlosen Technologien, um Ihnen bei der Unterscheidung zu helfen.

Gängige drahtlose Technologien auf einen Blick

| Technologie | Typische Reichweite | Hauptanwendungsfall |

|---|---|---|

| Wi-Fi (WLAN) | Bis zu 100 Meter | High-Speed-Internetzugang in Haushalten, Büros und öffentlichen Einrichtungen. |

| Bluetooth (WPAN) | Bis zu 10 Meter | Verbindung von Peripheriegeräten wie Kopfhörern, Tastaturen und Lautsprechern. |

| Mobilfunk (WWAN) | Viele Kilometer | Mobilfunkverbindung und Internetzugang für unterwegs. |

| NFC | Weniger als 4 cm | Kontaktloses Bezahlen und sofortiger Datenaustausch zwischen Geräten. |

| Zigbee / Z-Wave | 10 bis 100 Meter | Energiesparende Smart-Home-Geräte wie Lampen, Sensoren und Schlösser. |

Letztendlich bedeutet das Verständnis, was eine drahtlose Verbindung ist, diese vielfältigen Werkzeuge zu erkennen. Von den High-Speed-Anforderungen eines Unternehmensnetzwerks bis hin zur einfachen Kopplung eines Fitness-Trackers gibt es für jede Aufgabe eine speziell entwickelte drahtlose Technologie.

Im weiteren Verlauf werden Sie genau sehen, wie diese Verbindungen hergestellt, gesichert und verwaltet werden, um unsere vernetzte Welt anzutreiben.

Wie drahtlose Kommunikation wirklich funktioniert

Um zu verstehen, wie eine drahtlose Verbindung tatsächlich funktioniert, beginnen wir mit einer vertrauten Analogie: einem klassischen Radiosender. Stellen Sie sich Ihren drahtlosen Router als Sendemast und Ihren Laptop oder Ihr Smartphone als das Radio in Ihrem Auto vor.

Genauso wie Ihr Autoradio einen bestimmten Sender einstellt, um Musik zu empfangen, stellt sich Ihr Gerät auf ein bestimmtes drahtloses Netzwerk ein, um Daten zu empfangen. Es ist dasselbe Grundprinzip, nur sehr viel fortschrittlicher.

Dieser gesamte Austausch erfolgt über Funkwellen, einen unsichtbaren Teil des elektromagnetischen Spektrums. Ihr Router nimmt die digitalen Informationen von Ihrer Internetleitung – eine Webseite, ein Video, eine E-Mail – und wandelt sie in Funksignale um. Anschließend sendet er diese Signale in die unmittelbare Umgebung.

Ihr Gerät verfügt über einen internen drahtlosen Adapter, der als Empfänger fungiert und ständig nach diesen Signalen sucht. Wenn er das Netzwerk findet, dem Sie beitreten möchten, "schaltet er sich ein" und startet eine Zwei-Wege-Kommunikation, bei der Datenpakete auf denselben Funkfrequenzen gesendet und empfangen werden.

Die Hauptakteure in Ihrem drahtlosen Netzwerk

Diese unsichtbare Kommunikation beruht auf einigen wenigen Hardwarekomponenten, die alle zusammenarbeiten. Jede von ihnen spielt eine bestimmte und entscheidende Rolle beim Aufbau Ihrer Verbindung.

- Der Router: Dies ist der zentrale Knotenpunkt Ihres lokalen Netzwerks. Er verwaltet den gesamten Datenverkehr, weist jedem Gerät eine eindeutige lokale Adresse zu und fungiert als Gateway zum weiten Internet. In den meisten Haushalten und kleinen Büros sind Router und Access Point praktischerweise in einem einzigen Gerät zusammengefasst.

- Der Access Point (AP): Die einzige Aufgabe eines APs besteht darin, das drahtlose Signal zu senden. Während ein Heimrouter über einen integrierten AP verfügt, verwenden größere Einrichtungen wie Hotels, Krankenhäuser oder Unternehmensgelände mehrere APs, die mit einem zentralen Router verbunden sind. Dies gewährleistet eine starke Abdeckung im gesamten Gebäude.

- Das Client-Gerät: Dies ist einfach jedes Gerät, das sich mit dem Netzwerk verbindet, wie Ihr Telefon, Tablet, Smart-TV oder Laptop. Jedes enthält einen drahtlosen Netzwerkadapter, der es ihm ermöglicht, diese entscheidenden Funksignale zu senden und zu empfangen. In unserem ausführlichen Leitfaden erfahren Sie mehr darüber, wie diese Teile zusammenkommen, um ein Wireless Local Area Network (WLAN) zu bilden.

Die Sprache der drahtlosen Kommunikation verstehen

Damit diese Kommunikation organisiert und sicher abläuft, müssen alle Geräte gemeinsame Regeln befolgen. Hier kommen Netzwerknamen und Protokolle ins Spiel, die sicherstellen, dass die Daten an den richtigen Ort gelangen, ohne im Chaos zu versinken.

Denken Sie an den Namen eines Wi-Fi-Netzwerks, das Sie auf Ihrem Telefon sehen, wie "Cafe-Guest-WiFi". Dies wird technisch als Service Set Identifier (SSID) bezeichnet.

Um auf unsere Radiosender-Analogie zurückzukommen: Die SSID ist einfach der Name des Radiosenders. Es ist eine für Menschen lesbare Bezeichnung, die es Ihnen ermöglicht, ein Netzwerk von einem anderen zu unterscheiden, genau wie Sie zwischen "Radio 1" und "Classic FM" unterscheiden würden.

Sobald Sie ein Netzwerk auswählen, müssen Ihr Gerät und der Router dieselbe Sprache sprechen. Diese "Sprache" wird durch drahtlose Protokolle definiert, wie z. B. die 802.11-Standards (z. B. Wi-Fi 6, Wi-Fi 7).

Diese Protokolle sind die Einsatzregeln, die alles regeln, von der Art und Weise, wie Daten kodiert und gesendet werden, bis hin dazu, wie mehrere Geräte dieselbe Frequenz nutzen können, ohne sich gegenseitig in die Quere zu kommen. Sie sorgen für eine geordnete und effiziente Kommunikation und verwandeln unsichtbare Funkwellen in die nahtlose drahtlose Verbindung, auf die wir uns alle jeden Tag verlassen.

Die wichtigsten Arten der drahtlosen Technologie im Überblick

Wenn wir von einer "drahtlosen Verbindung" sprechen, denken wir oft sofort an Wi-Fi. Aber das ist nur ein Teil eines viel größeren Puzzles. Die Welt der drahtlosen Kommunikation ist unglaublich vielfältig und voller verschiedener Technologie-"Geschmacksrichtungen", die jeweils auf eine bestimmte Aufgabe zugeschnitten sind.

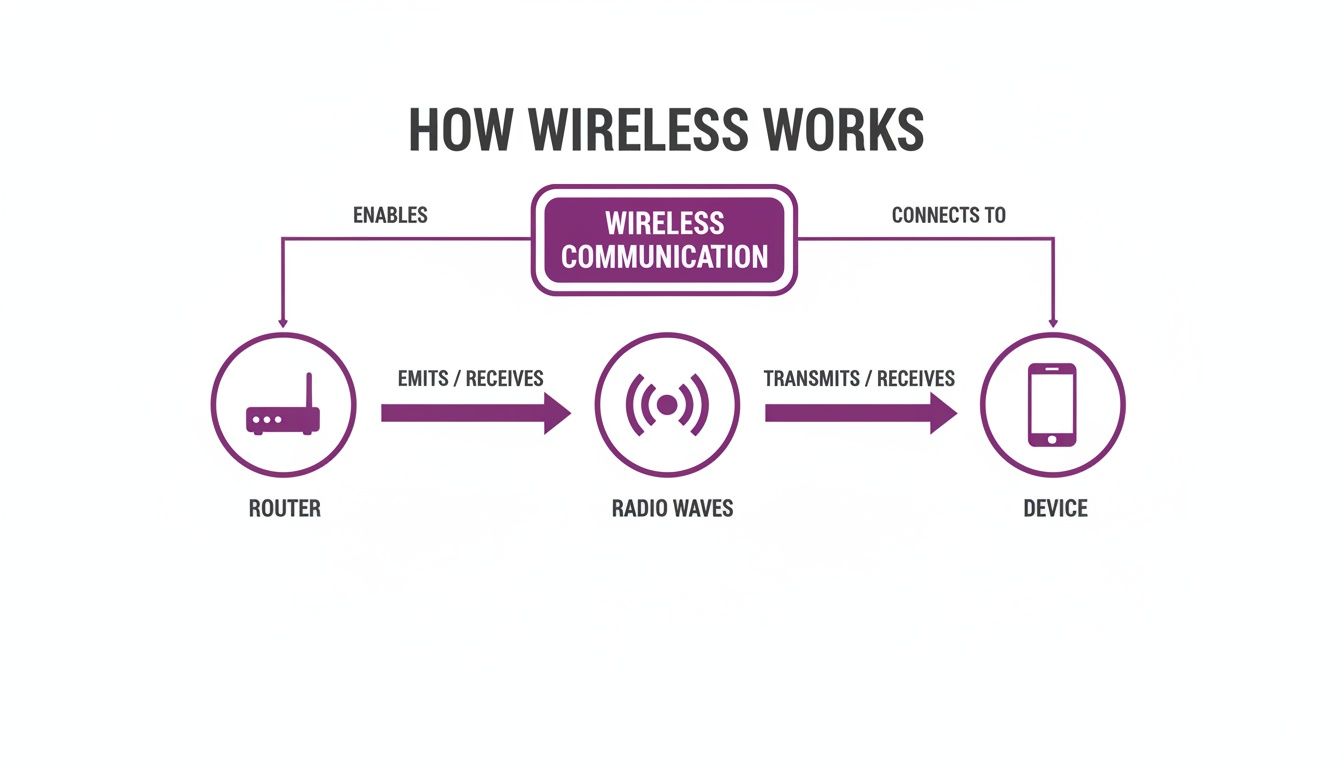

Diese Unterschiede zu verstehen, ist der Schlüssel zum Verständnis, wie unser digitales Leben zusammengesetzt ist. Im Kern ist der Prozess einfach, aber leistungsstark.

Diese Darstellung schlüsselt den grundlegenden Weg der Daten von einem Router durch die Luft als unsichtbare Funkwellen und schließlich zu Ihrem Gerät auf. Dieses einzige Konzept ist die Grundlage für alle Technologien, die wir im Folgenden behandeln werden.

Wi-Fi für lokale Netzwerke

Für die meisten von uns ist Wi-Fi das bekannteste Gesicht der drahtlosen Kommunikation. Es ist ein Wireless Local Area Network (WLAN), das entwickelt wurde, um High-Speed-Internetzugang in einem definierten Bereich bereitzustellen – sei es Ihr Zuhause, ein lokales Café oder ein weitläufiger Unternehmenscampus. Sein Hauptzweck ist die Übertragung großer Datenmengen, was es zur perfekten Wahl für Video-Streaming, Online-Gaming und das alltägliche Surfen im Internet macht.

Wi-Fi arbeitet auf bestimmten Funkfrequenzen, die alle durch eine Reihe von Standards namens 802.11 geregelt sind. Diese Standards entwickeln sich ständig weiter, um uns schnellere Geschwindigkeiten und zuverlässigere Verbindungen zu bieten.

- Wi-Fi 5 (802.11ac): Dies ist der bewährte Standard, den Sie immer noch in unzähligen Haushalten und Unternehmen finden und der solide Geschwindigkeit und Zuverlässigkeit für alltägliche Aufgaben bietet.

- Wi-Fi 6/6E (802.11ax): Ein großer Sprung nach vorn. Wi-Fi 6 wurde speziell entwickelt, um in überfüllten Umgebungen mit vielen Geräten eine bessere Leistung zu erbringen. Es bietet höhere Geschwindigkeiten, geringere Latenzzeiten und eine deutlich verbesserte Akkulaufzeit für Ihre verbundenen Geräte.

- Wi-Fi 7 (802.11be): Die nächste Generation am Horizont, die einen weiteren enormen Sprung bei der Geschwindigkeit und extrem niedrige Latenzzeiten verspricht. Wi-Fi 7 wird entwickelt, um die Anforderungen von Augmented Reality (AR), Virtual Reality (VR) und High-Performance Cloud-Gaming zu bewältigen.

Bluetooth für Personal Area Networking

Wenn Wi-Fi der Lieferwagen für Ihre Daten ist, stellen Sie sich Bluetooth als den Fahrradkurier vor. Es ist ein Wireless Personal Area Network (WPAN), das auf die Kommunikation über kurze Entfernungen und mit geringem Stromverbrauch zwischen Ihren persönlichen Geräten spezialisiert ist.

Denken Sie an die Verbindung Ihrer kabellosen Ohrhörer mit Ihrem Telefon, Ihrer Maus mit Ihrem Laptop oder Ihrer Smartwatch mit Ihrem Telefon für Benachrichtigungen. Dies sind alles klassische Beispiele dafür, was Bluetooth am besten kann.

Die wahre Stärke von Bluetooth liegt in seiner Fähigkeit, einfache Eins-zu-Eins-Verbindungen herzustellen, ohne den Akku zu entladen. Dies macht es perfekt für Peripheriegeräte, bei denen Energieeffizienz genauso wichtig ist wie die Verbindung selbst. Moderne Gaming-Controller verwenden beispielsweise Bluetooth, um sich mit mehreren Geräten zu koppeln, sodass Sie mit einem einzigen Tastendruck von Ihrer Konsole zu Ihrem PC wechseln können.

Mobilfunk für Wide Area Networking

In dem Moment, in dem Sie nach draußen gehen und Ihr Wi-Fi hinter sich lassen, wechselt Ihr Telefon nahtlos zu einem Wireless Wide Area Network (WWAN) – was wir alle als Mobilfunknetz kennen. Technologien wie 4G (LTE) und das neuere 5G bieten mobile Konnektivität über riesige geografische Gebiete und halten Sie online, während Sie unterwegs sind.

Im Gegensatz zu Wi-Fi, das an einen lokalen Router gebunden ist, sind Mobilfunknetze auf eine massive Infrastruktur von Mobilfunkmasten angewiesen. Jeder Mast deckt eine geografische "Zelle" ab, und während Sie reisen, wird Ihr Gerät reibungslos von einem Mast zum nächsten übergeben, ohne dass Sie es jemals bemerken. Es ist dieses clevere System, das es Ihnen ermöglicht, von fast überall aus zu telefonieren, Textnachrichten zu senden und im Internet zu surfen.

Spezialisierte drahtlose Technologien

Jenseits der großen Drei gibt es ein ganzes Ökosystem anderer drahtloser Technologien, die für sehr spezifische Aufgaben entwickelt wurden. Sie sind oft die stillen Helden unserer vernetzten Welt und arbeiten leise im Hintergrund.

- NFC (Near Field Communication): Dies ist eine Technologie mit extrem kurzer Reichweite, die typischerweise in einem winzigen Radius von etwa 4 cm funktioniert. Sie nutzen sie jeden Tag für kontaktlose Zahlungen – das Tippen Ihres Telefons oder Ihrer Kreditkarte an der Kasse ist NFC in Aktion.

- Zigbee / Z-Wave: Dies sind Protokolle mit geringem Stromverbrauch und geringer Datenmenge, die speziell für die Smart-Home-Automatisierung entwickelt wurden. Sie bauen ein "Mesh-Netzwerk" auf, in dem Geräte wie intelligente Glühbirnen, Thermostate und Türschlösser effizient miteinander kommunizieren können, ohne dass häufige Batteriewechsel erforderlich sind.

Sicherung Ihres drahtlosen Netzwerks in einer Zero-Trust-Welt

Der Komfort einer drahtlosen Verbindung ist fantastisch, birgt jedoch ein inhärentes Risiko. Da Ihre Daten buchstäblich durch die Luft fliegen, ist ein schlecht gesichertes Netzwerk wie das Versenden einer Postkarte anstelle eines versiegelten Briefes – jeder in der Nähe mit den richtigen Werkzeugen kann sie potenziell lesen. Diese Bedrohung ist als Data Eavesdropping (Datenabhören) bekannt und eine der ältesten Herausforderungen in der drahtlosen Sicherheit.

Um diese Bedrohungen zu bekämpfen, sind die Sicherheitsstandards im Laufe der Jahre glücklicherweise viel besser geworden. Sie haben wahrscheinlich schon von Wi-Fi Protected Access (WPA)-Protokollen gehört, die dazu dienen, die über Ihr Netzwerk übertragenen Daten zu verschlüsseln. Der neueste Standard, WPA3, bietet gegenüber seinen Vorgängern erhebliche Sicherheitsverbesserungen und macht es für Unbefugte viel schwieriger, Passwörter zu knacken oder Ihren Datenverkehr auszuspionieren.

Aber selbst mit starker Verschlüsselung gibt es eine grundlegende Schwäche in der Art und Weise, wie viele Unternehmen und öffentliche Einrichtungen ihr Wi-Fi betreiben. Sie verlassen sich oft auf ein einziges, gemeinsames Passwort für alle, bekannt als Pre-Shared Key (PSK).

Das Problem mit einem Passwort für alle

Die Verwendung eines einzigen Passworts für alle Ihre Gäste, Mitarbeiter oder Mieter führt zu einer ganzen Reihe von Sicherheits- und Verwaltungsalbträumen. Es ist, als würde man jeder einzelnen Person, die Ihr Gebäude betritt, denselben Generalschlüssel geben.

- Keine Verantwortlichkeit: Wenn alle ein Passwort teilen, haben Sie keine wirkliche Möglichkeit zu wissen, wer sich in Ihrem Netzwerk befindet. Wenn eine Sicherheitsverletzung auftritt, wird die Rückverfolgung der Quelle nahezu unmöglich.

- Schwieriger Widerruf: Was passiert, wenn ein Mitarbeiter das Unternehmen verlässt oder ein Gast die Verbindung missbraucht? Die einzige Möglichkeit, ihren Zugang zu sperren, besteht darin, das Passwort für alle zu ändern. Das ist ein massiver betrieblicher Aufwand, der Sie zwingt, die Anmeldeinformationen auf jedem einzelnen Gerät zu aktualisieren.

- Erhöhtes Risiko: Gemeinsame Passwörter werden oft weitergegeben. Je mehr Leute es kennen, desto höher ist die Wahrscheinlichkeit, dass es in die falschen Hände gerät und Ihr gesamtes Netzwerk gefährdet.

Dieses alte Modell, eine sichere Mauer zu bauen und dann jedem im Inneren zu vertrauen, reicht einfach nicht mehr aus. Es ist Zeit für einen viel intelligenteren Ansatz.

Einführung eines Zero-Trust-Sicherheitsmodells

Eine moderne und weitaus sicherere Strategie ist das Zero-Trust-Modell. Die Idee dahinter ist einfach, aber unglaublich wirkungsvoll: niemals vertrauen, immer verifizieren. Anstatt einfach davon auszugehen, dass ein Gerät sicher ist, weil es sich "drinnen" befindet, verlangt ein Zero-Trust-Netzwerk, dass jeder Benutzer und jedes Gerät bei jeder einzelnen Verbindung beweist, wer er ist.

Dies ist ein entscheidender Paradigmenwechsel. Ein Zero-Trust-Netzwerk hat kein vertrauenswürdiges "Innen" und kein nicht vertrauenswürdiges "Außen". Es behandelt jede Verbindungsanfrage mit derselben gesunden Portion Skepsis, egal ob sie von einem Gast in Ihrer Lobby oder vom CEO in seinem Büro kommt.

Dieser Ansatz beseitigt die Probleme gemeinsamer Passwörter durch den Übergang zur identitätsbasierten Authentifizierung. Anstatt zu fragen "Wie lautet das Passwort?", fragt das Netzwerk "Wer sind Sie und sollten Sie Zugang erhalten?". Dies geschieht durch die individuelle Verifizierung jedes Benutzers oder Geräts.

Die Stärke der identitätsbasierten Authentifizierung

Identitätsbasierte Lösungen sind ein großer Fortschritt für die Sicherung jeder drahtlosen Verbindung. Anstatt sich auf ein Passwort zu verlassen, das geteilt, gestohlen oder vergessen werden kann, binden diese Methoden den Netzwerkzugang direkt an eine eindeutige, nachweisbare Identität.

In der Praxis funktioniert dies auf zwei Hauptwegen:

- Zertifikatsbasierte Authentifizierung: Jedes Unternehmensgerät erhält ein eindeutiges digitales Zertifikat, das wie ein fälschungssicherer Ausweis funktioniert. Wenn das Gerät versucht, eine Verbindung herzustellen, überprüft das Netzwerk dieses Zertifikat, um seine Identität zu bestätigen, bevor es den Zugriff gewährt. Es ist eine völlig nahtlose und hochsichere Methode.

- Passwortlose Logins: Für Gäste oder temporäre Benutzer ermöglichen passwortlose Lösungen die Anmeldung mit ihrer E-Mail-Adresse oder einem Social Login. Das System verifiziert ihre Identität im Hintergrund und gewährt sicheren Zugriff, wobei es sich oft bei zukünftigen Besuchen an sie erinnert, um eine mühelose Wiederverbindung zu ermöglichen.

Durch die Verifizierung jeder einzelnen Verbindung können Unternehmen eine drahtlose Umgebung aufbauen, die weitaus sicherer, verwaltbarer und benutzerfreundlicher für den Endbenutzer ist. Dieser Ansatz ebnet den Weg für fortschrittliche Lösungen, die nicht nur Ihr Netzwerk schützen, sondern auch die gesamte User Journey drastisch verbessern.

Bereitstellung moderner identitätsbasierter Wi-Fi-Lösungen

Für jeden, der ein Netzwerk betreibt, sei es an einem belebten Veranstaltungsort oder in einem Unternehmensbüro, neigen sich die Zeiten dem Ende zu, in denen man sich auf unsichere gemeinsame Passwörter und klobige Captive Portals verlassen musste. Der Wechsel zu einer modernen, identitätsbasierten drahtlosen Verbindung ist mehr als nur ein Sicherheitsupdate. Es ist ein grundlegendes Überdenken der Benutzererfahrung und eine massive Vereinfachung der Verwaltung Ihres Netzwerks.

Dieser Ansatz dreht den Spieß um. Anstelle eines einzigen, leicht kompromittierbaren Passworts liegt der Fokus auf der Verifizierung der Identität jeder Person und jedes Geräts. Wenn Sie dies tun, erhalten Sie eine unglaublich detaillierte Kontrolle, klare Verantwortlichkeit und die Möglichkeit, jedem bei jeder Verbindung eine wirklich nahtlose und sichere Journey zu bieten.

Einführung des passwortlosen Zugangs

Der erste und wirkungsvollste Schritt bei der Modernisierung Ihres drahtlosen Netzwerks besteht darin, sich vollständig von herkömmlichen Passwörtern zu verabschieden. Passwortloser Zugang ist ein System, das einen Benutzer nur einmal authentifiziert und sich dann an ihn erinnert, wodurch bei allen zukünftigen Besuchen eine völlig automatische, problemlose Verbindung hergestellt wird.

Denken Sie darüber nach. Anstatt jedes Mal auf einen frustrierenden Anmeldebildschirm zu stoßen, könnte ein Gast bei seinem ersten Besuch seine E-Mail-Adresse oder ein soziales Profil verwenden, um sich anzumelden. Danach wird sein Gerät automatisch erkannt und sicher verbunden. Dies ist nicht nur ein Nice-to-have für Benutzer; es reduziert die Support-Belastung für IT-Teams drastisch, die sich nicht mehr mit endlosen Anfragen zu vergessenen Passwörtern befassen müssen.

Vereinheitlichung der Konnektivität mit OpenRoaming und Passpoint

Stellen Sie sich eine Welt vor, in der sich Ihre Kunden und Mitarbeiter zwischen Tausenden von verschiedenen Standorten bewegen können – von Flughäfen über Cafés bis hin zu Ihrem eigenen Veranstaltungsort – und sich ihre Geräte automatisch verbinden, ohne dass sie einen Finger rühren müssen. Dies ist kein futuristischer Traum; es ist die Realität, die durch die OpenRoaming- und Passpoint-Technologie ermöglicht wird.

Diese globalen Standards arbeiten zusammen, um ein einheitliches, sicheres Wi-Fi-Netzwerk zu schaffen, das sich genau wie ein Mobilfunknetz anfühlt. Sobald ein Benutzer in einem Passpoint-fähigen Netzwerk authentifiziert wurde, kann sein Gerät sicher in jedes andere teilnehmende Netzwerk rund um den Globus roamen.

Durch die Einführung von OpenRoaming treten Sie im Wesentlichen einem globalen Verbund sicherer Wi-Fi-Hotspots bei. Dies hebt das Gästeerlebnis von einer lokalen Annehmlichkeit zu einem globalen Vorteil und macht Ihren Veranstaltungsort zu einem Teil einer nahtlosen, weltweiten drahtlosen Verbindung.

Für einen Veranstaltungsortbetreiber bedeutet dies, dass Ihre Gäste vom ersten Datenpaket an eine sofortige, verschlüsselte Verbindung erhalten, wodurch die Sicherheitsrisiken, die mit offenem öffentlichen Wi-Fi einhergehen, vollständig beseitigt werden.

Vereinfachung des Mitarbeiterzugangs mit SSO und iPSK

Moderne Identitätslösungen verändern auch die Art und Weise, wie sich Mitarbeiter verbinden, grundlegend. Durch die Integration Ihres drahtlosen Netzwerks mit einem Identitätsanbieter wie Entra ID (ehemals Azure AD), Google Workspace oder Okta können Sie Single Sign-On (SSO) für Ihr Wi-Fi aktivieren.

Dadurch können Mitarbeiter mit denselben Anmeldeinformationen auf das Netzwerk zugreifen, die sie auch für alle anderen Arbeitsanwendungen verwenden. Es macht ihr Leben einfacher und gibt IT-Administratoren eine unglaublich leistungsstarke Kontrolle.

- Automatische Bereitstellung: Wenn ein neuer Mitarbeiter in das Unternehmen eintritt, wird sein Netzwerkzugang automatisch basierend auf seinem Profil im Unternehmensverzeichnis eingerichtet.

- Sofortiger Widerruf: Wenn ein Mitarbeiter das Unternehmen verlässt, wird sein Zugang in dem Moment gesperrt, in dem sein Konto im zentralen Verzeichnis deaktiviert wird. Dies schließt sofort eine große Sicherheitslücke.

Aber was ist mit Geräten, die keine erweiterte Authentifizierung unterstützen, wie Drucker, IoT-Sensoren oder ältere Geräte? Für diese bieten Identity Pre-Shared Keys (iPSK) eine brillante Lösung. Anstelle eines gemeinsamen Schlüssels für jedes Gerät können Sie für jedes einen eindeutigen Schlüssel generieren. Unser umfassender Leitfaden erklärt was iPSK ist und wie es die identitätsbasierte WiFi-Sicherheit erhöht im Detail. Es ist der perfekte Weg, um einen Zero-Trust-Ansatz auch für Ihre Legacy-Hardware beizubehalten.

Durch die Kombination dieser Methoden kann jedes Unternehmen ein drahtloses Netzwerk aufbauen, das nicht nur hochsicher, sondern auch bemerkenswert einfach zu verwalten und für jeden eine wahre Freude in der Nutzung ist.

Fehlerbehebung bei häufigen Problemen mit drahtlosen Verbindungen

Selbst die zuverlässigste drahtlose Verbindung kann mal einen schlechten Tag haben. Wenn Ihr Wi-Fi plötzlich extrem langsam wird oder ganz ausfällt, ist das zutiefst frustrierend, aber die Lösung ist oft viel einfacher, als Sie vielleicht denken. Bevor Sie sich in komplexen Netzwerkeinstellungen verlieren, lohnt es sich immer, mit den Grundlagen zu beginnen.

Eine überraschende Anzahl von WLAN-Problemen lässt sich mit einem einfachen Neustart beheben. Ein Neustart (Power Cycling) sowohl Ihres Routers als auch Ihres Geräts – indem Sie sie für etwa 30 Sekunden ausschalten und dann wieder einschalten – kann temporäre Störungen beseitigen und eine frische, stabile Verbindung herstellen. Es ist nicht ohne Grund der erste Schritt zur Fehlerbehebung: Er funktioniert in den meisten Fällen.

Wenn das nicht hilft, ist es an der Zeit, sich Ihre physische Umgebung anzusehen. Wi-Fi-Signale sind nur Funkwellen und können durch alltägliche Gegenstände in jedem Büro oder Zuhause leicht blockiert oder gestört werden.

- Physische Hindernisse: Dicke Wände, Aktenschränke aus Metall und sogar etwas so Unerwartetes wie ein großes Aquarium können Ihr Signal schwächen oder blockieren.

- Gerätestörungen: Alltägliche Geräte wie Mikrowellen und schnurlose Telefone sowie sogar einige Bluetooth-Geräte arbeiten auf ähnlichen Frequenzen und können Störungen verursachen.

Versuchen Sie, Ihren Router an einen zentraleren, erhöhten Ort zu stellen, fern von dichten Materialien und anderen elektronischen Geräten. Diese kleine Anpassung kann oft einen massiven Unterschied für Ihre Signalstärke und Stabilität ausmachen.

Diagnose hartnäckiger Verbindungsprobleme

Wenn die einfachen Lösungen nicht ausreichen, müssen Sie bei Problemen wie hartnäckig langsamen Geschwindigkeiten oder häufigen Verbindungsabbrüchen etwas tiefer graben. Diese Symptome deuten oft entweder auf eine Netzwerküberlastung oder eine schlechte Konfiguration hin. Ein systematischer Ansatz ist der schnellste Weg, um den Übeltäter zu identifizieren.

Wenn sich Ihre Verbindung träge anfühlt, könnte das Problem eine Kanalinterferenz sein. Stellen Sie sich das so vor: Ihr Router sendet auf einem bestimmten Kanal, und wenn zu viele Netzwerke in der Nähe denselben nutzen, ist es, als würden alle in einem überfüllten Raum gleichzeitig sprechen wollen. Die Verwendung eines Tools zur Durchführung eines einfachen Scans kann Ihnen helfen, einen weniger überlasteten Kanal zu finden, auf den Sie wechseln können. Sie können mehr über diesen Prozess und seine Vorteile erfahren, indem Sie lernen, wie man einen einfachen Wi-Fi-Scan durchführt. Das Ändern des Kanals Ihres Routers in dessen Einstellungen kann Ihre Geschwindigkeiten oft sofort wieder erhöhen.

Bei diesen irritierenden, zufälligen Signalabbrüchen könnte das Problem ein veralteter Treiber auf Ihrem Gerät oder eine alte Firmware auf Ihrem Router sein. Hersteller veröffentlichen regelmäßig Updates, um Fehler zu beheben und die Leistung zu steigern, daher lohnt es sich immer, dies zu überprüfen.

Checkliste zur Fehlerbehebung bei häufigen Verbindungsabbrüchen:

- Suchen Sie nach verfügbaren Firmware-Updates für Ihren Router und installieren Sie diese.

- Aktualisieren Sie die Treiber des drahtlosen Netzwerkadapters auf Ihrem Laptop oder PC.

- Bewegen Sie Ihr Gerät näher an den Router, um zu sehen, ob das Problem einfach mit der Reichweite zusammenhängt.

- Weisen Sie Ihr Gerät an, das Netzwerk zu "ignorieren" (vergessen), und stellen Sie dann die Verbindung wieder her, indem Sie das Passwort erneut eingeben.

Indem Sie diese Schritte methodisch abarbeiten, können Sie die überwiegende Mehrheit der häufigen WLAN-Probleme diagnostizieren und beheben und so sicherstellen, dass Ihre Verbindung schnell und zuverlässig bleibt.

Ihre Fragen zu drahtlosen Verbindungen, beantwortet

Während wir erläutert haben, was eine drahtlose Verbindung ist, scheinen immer wieder einige häufige Fragen aufzutauchen. Lassen Sie uns diese direkt angehen und Ihnen klare Antworten zu den Nuancen von Wi-Fi, Sicherheit und der Hardware geben, die alles am Laufen hält.

Was ist der Unterschied zwischen Wi-Fi und dem Internet?

Dies ist mit Abstand der häufigste Punkt für Verwirrung. Am besten stellen Sie sich das so vor: Das Internet ist das riesige, globale Netzwerk von Autobahnen, das Städte und Länder verbindet, während Wi-Fi die private Auffahrt ist, die Ihr Gebäude mit der nächsten Autobahn verbindet.

Wi-Fi erstellt ein drahtloses Netzwerk innerhalb eines begrenzten Bereichs – Ihrem Büro, einem Café oder Ihrem Zuhause. Aber damit dieses Wi-Fi Sie tatsächlich mit dem Web verbindet, benötigen Sie einen aktiven Internetdienst von einem Anbieter wie BT, Virgin Media oder Sky.

Kurz gesagt, Sie können ein funktionierendes Wi-Fi-Netzwerk ganz ohne Internetverbindung haben. Es ermöglicht lokalen Geräten, miteinander zu kommunizieren, wie z. B. das Streamen von einem lokalen Server auf einen Smart-TV. Aber Sie können absolut nicht online gehen ohne das Internet selbst.

Ist die Nutzung von öffentlichem Wi-Fi sicher?

Das hängt wirklich von dem Netzwerk ab, dem Sie beitreten. Viele kostenlose öffentliche Netzwerke, insbesondere solche ohne Passwort, können riskant sein. In einem ungesicherten Netzwerk ist es für einen böswilligen Akteur viel einfacher, die Daten auszuspionieren, die Ihr Gerät sendet und empfängt.

Zum Glück hat sich die Technologie stark weiterentwickelt. Moderne Lösungen, die OpenRoaming und Passpoint verwenden, erstellen in dem Moment, in dem Sie beitreten, eine sichere, verschlüsselte Verbindung. Dieses System authentifiziert Ihr Gerät automatisch, sodass Sie sich nie mit einer klobigen Anmeldeseite oder einem gemeinsamen Passwort herumschlagen müssen. Die Verbindung ist so sicher wie Ihr Netzwerk im Büro.

Wenn Sie sich in einem öffentlichen Netzwerk befinden und sich über dessen Sicherheit nicht im Klaren sind, ist die Verwendung eines Virtual Private Network (VPN) immer ein kluger Schachzug. Wenn Sie jedoch ein Netzwerk sehen, das mit einer OpenRoaming- oder Passpoint-Zertifizierung wirbt, können Sie darauf vertrauen, dass es von Grund auf sicher ist.

Wie kann ich die Stärke meines drahtlosen Signals verbessern?

Ein schwaches, instabiles Signal ist eine massive Quelle der Frustration, aber es gibt mehrere praktische Schritte, die Sie unternehmen können, um dies zu beheben.

- Router-Platzierung optimieren: Der Standort Ihres Routers ist entscheidend. Stellen Sie ihn an einem zentralen, erhöhten Ort in Ihrem Zuhause oder Büro auf und halten Sie ihn fern von dicken Wänden, Metallgegenständen und großen Haushaltsgeräten.

- Störungen minimieren: Alltägliche Elektronik wie Mikrowellen, schnurlose Telefone und sogar einige ältere Bluetooth-Geräte können Ihr Wi-Fi-Signal stören. Versuchen Sie, Ihren Router von diesen fernzuhalten.

- Firmware auf dem neuesten Stand halten: Router-Hersteller veröffentlichen regelmäßig Firmware-Updates, um die Leistung zu steigern und Sicherheitslücken zu schließen. Überprüfen Sie die Einstellungen Ihres Routers und installieren Sie alle gefundenen Updates.

- Reichweite erweitern: Für größere Räume mit Signal-"Funklöchern" ist ein Mesh-Netzwerk die Antwort. Diese Systeme verwenden mehrere Knoten, um den gesamten Bereich mit einem starken, konsistenten Signal abzudecken.

Für einen gewerblichen Veranstaltungsort geht nichts über eine professionelle drahtlose Standortanalyse (Site Survey). Es ist der einzige Weg, um die ideale Anzahl und Platzierung von Access Points für eine fehlerfreie Abdeckung genau zu bestimmen.

Was ist der Unterschied zwischen einem Router und einem Access Point?

Obwohl beide eine Rolle bei der Erstellung einer drahtlosen Verbindung spielen, haben ein Router und ein Access Point (AP) sehr unterschiedliche Aufgaben.

Ein Router ist das Gehirn Ihres Netzwerks. Er fungiert als Verkehrskontrolleur und verwaltet alle Daten, die zwischen Ihren lokalen Geräten und dem weiten Internet fließen. Er übernimmt auch kritische Aufgaben wie die Zuweisung von IP-Adressen und fungiert als Firewall. Die meisten Router für den Heimgebrauch haben einen drahtlosen Access Point direkt integriert.

Ein Access Point (AP) hingegen hat eine Hauptaufgabe: ein Wi-Fi-Signal zu senden. In größeren Umgebungen wie Hotels, Krankenhäusern oder Unternehmensbüros finden Sie einen einzigen zentralen Router, der mit vielen APs verbunden ist. Diese werden strategisch im gesamten Gebäude platziert, um sicherzustellen, dass jeder eine starke und zuverlässige Verbindung erhält, egal wo er sich befindet.

Sind Sie bereit, unsichere gemeinsame Passwörter hinter sich zu lassen und Ihren Benutzern eine nahtlose, identitätsbasierte drahtlose Verbindung zu bieten? Entdecken Sie, wie Purple Ihr Netzwerk mit passwortlosem Zugang, OpenRoaming und SSO-Integration modernisieren kann. Erfahren Sie mehr auf purple.ai .