Wenn Sie immer noch ein gemeinsames WiFi-Passwort herausgeben oder Besucher durch eine klobige Login-Seite zwingen, ist es Zeit für ein offenes Gespräch. Diese veralteten Methoden sind nicht nur eine kleine Unannehmlichkeit; sie sind ein Sicherheitsrisiko, eine Belastung für Ihr IT-Team und eine Quelle tiefer Frustration für Ihre Gäste. Bis 2026 wird die Erwartung an sofortige, sichere und automatische Konnektivität kein Luxus mehr sein – sie wird der absolute Standard sein.

Warum veraltetes Gäste-WiFi Ihrem Unternehmen schadet

Denken Sie an das letzte Mal, als Sie sich mit einem Gastnetzwerk verbunden haben. Mussten Sie nach einem Passwort fragen, das auf ein Post-it gekritzelt war? Oder schlimmer noch, haben Sie mit einem quälend langsamen Captive Portal gekämpft, das Ihren Browser immer wieder abstürzen ließ? Diese Erfahrung ist allzu alltäglich und fügt Unternehmen mehr Schaden zu, als ihnen bewusst ist.

Das grundlegende Problem ist, dass herkömmliches Gäste-WiFi oft nur ein flaches, unsegmentiertes Netzwerk ist. Einfach ausgedrückt bedeutet dies, dass sich die Geräte Ihrer Gäste auf demselben digitalen Spielplatz befinden wie die kritischsten Systeme Ihres Unternehmens – Ihre Point-of-Sale-Terminals, internen Server und Mitarbeiter-Laptops.

Ein einziges kompromittiertes Gastgerät, wie ein Smartphone mit Malware, kann plötzlich zur Startrampe für einen Angriff auf Ihr internes Netzwerk werden. Dies ist nicht nur ein theoretisches Risiko; es ist eine eklatante Sicherheitslücke, derer sich viele Unternehmen entweder nicht bewusst sind oder die sie bewusst ignorieren.

Das Problem mit geteilten Passwörtern

Dieses einzige, geteilte Passwort ist das schwächste Glied in Ihrer gesamten Sicherheitskette. Sobald ein Passwort im Umlauf ist, haben Sie absolut keine Kontrolle mehr darüber, wer es nutzt oder wie lange. Ehemalige Mitarbeiter, frühere Besucher, sogar jemand, der draußen auf der Straße parkt, könnte sich potenziell in Ihrem Netzwerk befinden.

Dieser Mangel an Kontrolle ist ein Compliance-Albtraum. Ohne individuelle Verantwortlichkeit ist es unmöglich, bösartige Aktivitäten auf eine bestimmte Person zurückzuführen, was Ihr Unternehmen gefährlich angreifbar macht.

Modernes identitätsbasiertes Networking löst dies, indem es sich vollständig von geteilten Geheimnissen abwendet. Es behandelt Gäste-WiFi nicht als notwendiges Übel, sondern als strategischen Vermögenswert, der gesichert, verwaltet und sogar monetarisiert werden kann.

Frustrierende Nutzererlebnisse schaden Ihrer Marke

Die heutigen Besucher haben extrem hohe Erwartungen an die Konnektivität. Das Vereinigte Königreich ist weltweit führend bei öffentlichem WiFi mit über 53.000 dokumentierten Hotspots. Dies, kombiniert mit einem Anstieg der mittleren mobilen Download-Geschwindigkeiten um 25,5 % im Jahresvergleich, hat jeden darauf konditioniert, überall schnellen, mühelosen Zugang zu erwarten. Weitere Einblicke in die öffentliche WiFi-Landschaft Großbritanniens finden Sie auf broadbandsearch.net .

Wenn Ihr Gäste-WiFi diesen neuen Standard nicht erfüllt, wirft das ein schlechtes Licht auf Ihre gesamte Marke. Ein schwieriger Login kann der allererste Eindruck sein, den ein Besucher von Ihrem Standort hat, und ein schlechter kann seine Wahrnehmung Ihres Unternehmens von vornherein trüben.

Denken Sie nur an diese häufigen Schwachstellen veralteter Systeme:

- Klobige Captive Portals: Oft nicht mobilfreundlich, quälend langsam beim Laden und voller Fehler.

- Manuelle Re-Authentifizierung: Wiederkehrende Besucher werden gezwungen, sich jedes Mal neu einzuloggen, wenn sie durch Ihre Tür treten.

- Inkonsistente Leistung: Überlastete Netzwerke ohne Traffic-Shaping bedeuten frustrierend langsame Geschwindigkeiten für alle.

Diese Probleme machen aus einer eigentlich willkommenen Annehmlichkeit eine Quelle echter Frustration. Die Lösung liegt in modernen, identitätsbasierten Systemen, die einen nahtlosen, einmaligen Authentifizierungsprozess bieten. Dies gestaltet das gesamte Erlebnis neu und macht Ihr WiFi für Gäste zu einem Werkzeug zur Verbesserung der Kundenzufriedenheit und zum Aufbau von Loyalität. Durch den Wechsel verwandeln Sie ein unkontrolliertes Risiko in einen vollständig kontrollierten und wertvollen Business-Service.

So entwerfen Sie ein zukunftssicheres Gäste-WiFi-Netzwerk

Bevor Sie überhaupt daran denken, einen einzigen Access Point anzuschließen, lassen Sie uns eines klarstellen: Ein großartiges Gäste-WiFi-Netzwerk entsteht aus einem soliden Plan, nicht nur aus guter Hardware. Ohne eine durchdachte Strategie von Anfang an schaffen Sie nur ein System, das unsicher ist, nicht skaliert und wahrscheinlich schon an dem Tag veraltet ist, an dem es live geht.

Das absolut wichtigste Prinzip, das Sie richtig umsetzen müssen, ist die Netzwerksegmentierung. Ich habe es unzählige Male gesehen – Unternehmen betreiben ein „flaches“ Netzwerk, in dem das Smartphone eines Gastes denselben digitalen Luftraum teilt wie die Point-of-Sale-Terminals oder internen Server des Unternehmens. Einfach ausgedrückt ist das so, als ließen Sie die Vordertür Ihres Büros weit offen.

Dies ist ein massiver blinder Fleck in der Sicherheit. Es reicht ein einziges kompromittiertes Gastgerät, um einem Angreifer einen Fuß in Ihre kritischen Geschäftssysteme zu setzen. Eine ordnungsgemäße Segmentierung, die normalerweise mit Virtual LANs (VLANs) durchgeführt wird, baut eine digitale Mauer auf. Sie isoliert den Gastverkehr vollständig und stellt sicher, dass alles, was im Gastnetzwerk passiert, auch im Gastnetzwerk bleibt.

Planung von Kapazität und Dichte

Als Nächstes müssen Sie realistisch planen, wie viele Personen das Netzwerk nutzen werden und was sie tun werden. Die Anforderungen eines kleinen Cafés sind Welten entfernt von denen eines Stadions mit 50.000 Sitzplätzen oder eines weitläufigen Hotels.

Denken Sie an diese realen Szenarien:

- Veranstaltungsorte mit hoher Dichte: An Orten wie Stadien oder Konferenzzentren haben Sie es mit Tausenden von Geräten zu tun, die alle auf engstem Raum zusammengepfercht sind und um Bandbreite kämpfen. Dies erfordert mehr Access Points (APs), eine akribische Kanalplanung, um zu verhindern, dass sie sich gegenseitig übertönen, und eine äußerst robuste Internetverbindung, um das Ganze abzusichern.

- Gastgewerbe: Ein Hotelgast erwartet überall eine einwandfreie Abdeckung – in seinem Zimmer, auf dem Flur, in der Lobby, im Fitnessstudio. Das Design muss Baumaterialien wie dicken Beton und Stahl berücksichtigen, die WiFi-Signale einfach abtöten, was eine professionelle Standortuntersuchung (Site Survey) unabdingbar macht.

- Einzelhandel mit mehreren Standorten: Für eine Einzelhandelskette besteht die Herausforderung darin, ein konsistentes, wiederholbares Design zu erstellen, das über Dutzende oder sogar Hunderte von einzigartigen Ladenlayouts hinweg funktioniert, jedes mit seinem eigenen lokalen Internetanbieter.

Ein klassischer Fehler, den ich sehe, ist die Unterschätzung der Anzahl der Geräte, die Menschen bei sich tragen. Es ist nicht mehr nur ein Smartphone. Ein einzelner Besucher hat vielleicht ein Smartphone, einen Laptop und eine Smartwatch, die alle versuchen, sich zu verbinden. Planen Sie als Faustregel mindestens 1,5 bis 2 Geräte pro Person ein. Glauben Sie mir, das stellt sicher, dass Sie genug Spielraum haben, wenn viel los ist.

Auswahl der richtigen Hardware

Ihre Hardware-Auswahl ist das, was Ihren Gästen letztendlich das Erlebnis liefert, also sparen Sie hier nicht am falschen Ende. Die Standards, auf die Sie heute bestehen sollten, sind WiFi 6 (802.11ax) und das neuere WiFi 6E. Hierbei geht es nicht nur um schnellere Geschwindigkeiten; sie wurden speziell für überfüllte Umgebungen entwickelt und können mehr Geräte gleichzeitig mit viel geringerer Verzögerung verarbeiten.

Bei der Investition in WiFi 6 oder 6E Access Points geht es wirklich um Zukunftssicherheit. Da immer mehr Gastgeräte mit dieser integrierten Technologie ausgestattet sind, ist Ihr Netzwerk bereit, ihnen das überlegene Erlebnis zu bieten, das sie erwarten. Für einen tieferen Einblick in verschiedene Ansätze könnte unser Leitfaden zu den besten Gäste-WiFi-Lösungen nützlich für Sie sein.

Natürlich sind selbst die besten APs nutzlos ohne eine solide Internetverbindung, die sie speist. Während sich die Infrastruktur in Großbritannien verbessert – gigabitfähiges Breitband erreicht mittlerweile über 87 % der Haushalte –, gibt es immer noch riesige Unterschiede von Region zu Region. Ländliche Gebiete verzeichnen oft Download-Geschwindigkeiten, die 26 % langsamer sind als in Städten, und die Akzeptanz von „Vollglasfaser“ liegt immer noch bei nur 42 %. Die Kenntnis der lokalen Konnektivitätsgrenzen ist entscheidend für die Planung eines Dienstes, der tatsächlich zuverlässig ist.

Indem Sie diese Kernsäulen richtig aufstellen – Segmentierung, Kapazitätsplanung und moderne Hardware –, schaffen Sie ein starkes Fundament. So verwandeln Sie WiFi für Gäste von einer einfachen Kostenstelle in einen zuverlässigen, sicheren und leistungsstarken Vermögenswert, der das Besuchererlebnis wirklich verbessert.

Die Wahl der richtigen Gast-Authentifizierungsmethode

Die Abkehr von unsicheren, geteilten Passwörtern ist der wichtigste Schritt, den Sie zur Modernisierung Ihres Gäste-WiFi unternehmen können. Hierbei geht es nicht nur um Abschottung; es ist eine strategische Entscheidung. Sie müssen eine Authentifizierungsmethode wählen, die zu Ihrem Standort, Ihren Besuchern und Ihren geschäftlichen Zielen passt.

Die heutigen Optionen decken das gesamte Spektrum ab, von völlig unsichtbaren Verbindungen bis hin zu Login-Prozessen, die Ihnen eine Fülle von Erkenntnissen liefern können. Die richtige Wahl hängt wirklich von Ihren spezifischen Anforderungen ab. Sind Sie ein riesiges Stadion, das versucht, Tausende von Fans reibungslos zu verbinden, oder ein Boutique-Hotel, das treue Gäste erkennen und belohnen möchte? Lassen Sie uns die führenden Methoden durchgehen, um Ihnen bei der Entscheidung zu helfen.

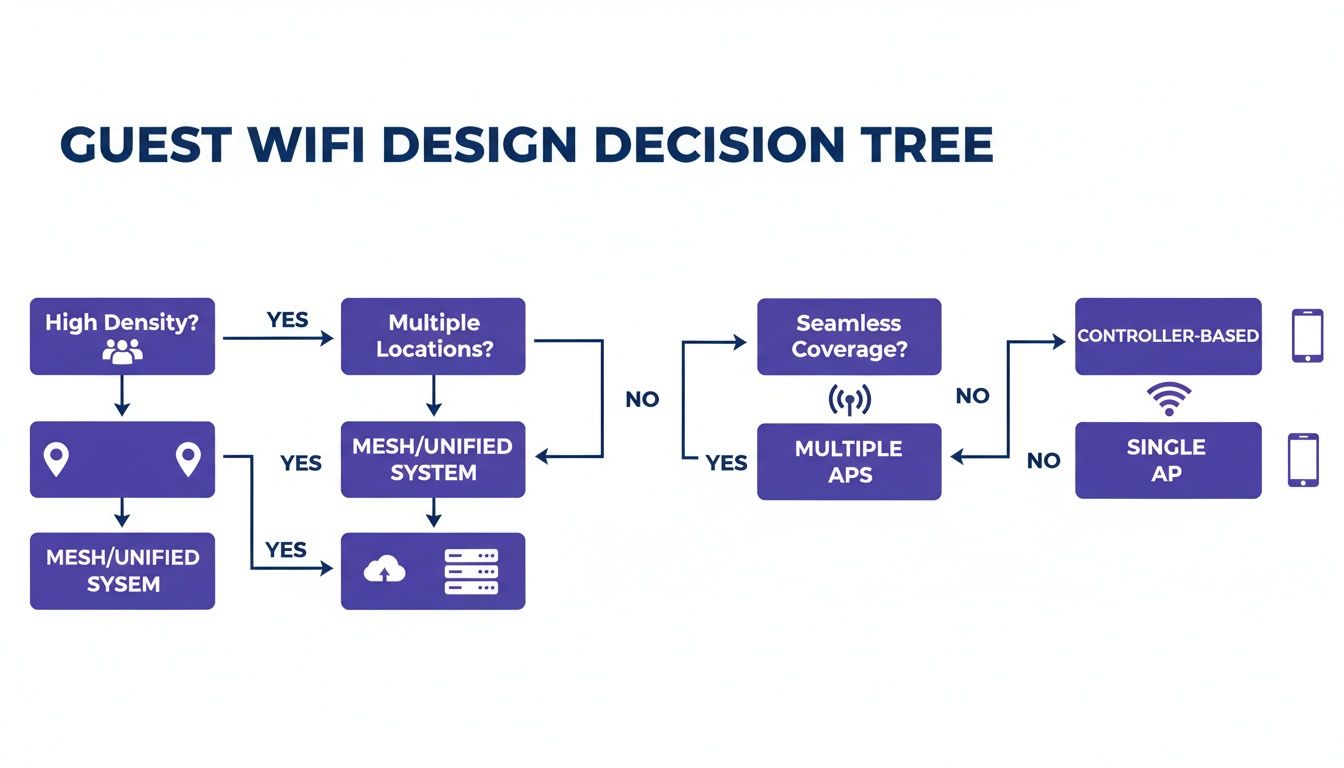

Dieser Entscheidungsbaum kann Ihnen helfen zu visualisieren, welcher Weg für Ihre Umgebung am besten geeignet ist, basierend auf Schlüsselfaktoren wie Standortdichte, Anzahl der Standorte und Abdeckungsbedarf.

Wie Sie sehen können, weisen unterschiedliche betriebliche Herausforderungen auf spezifische Netzwerkdesigns und Authentifizierungsstrategien hin. Es geht darum sicherzustellen, dass die Lösung zum Problem passt.

Passpoint und OpenRoaming: Der Goldstandard

Für das absolut beste, nahtloseste Erlebnis sind Passpoint (auch bekannt als Hotspot 2.0) und seine Roaming-Föderation, OpenRoaming, eine Klasse für sich. Stellen Sie sich vor, ein Gast betritt Ihr Gebäude und sein Smartphone verbindet sich automatisch, sicher und sofort. Keine Login-Bildschirme, keine Passwortabfragen, kein Aufwand. Das ist die Magie von Passpoint.

Es funktioniert, weil das Gerät des Gastes über ein vorinstalliertes Profil oder eine Anmeldeinformation verfügt, oft von seinem Mobilfunkanbieter. Das Gerät nutzt dies, um Ihr Passpoint-fähiges Netzwerk automatisch zu erkennen und sich damit zu verbinden. Die gesamte Verbindung ist vom ersten Paket an mit robuster WPA2/WPA3-Enterprise-Sicherheit verschlüsselt.

Dies ist nicht nur eine Frage der Bequemlichkeit; es ist ein grundlegendes Sicherheits-Upgrade. Indem Sie offene Netzwerke und Captive Portals loswerden, eliminieren Sie die Hauptangriffsvektoren für Dinge wie Man-in-the-Middle-Angriffe. Ihre Gäste sind geschützt, bevor sie überhaupt ein einziges Byte an Daten senden.

OpenRoaming geht noch einen Schritt weiter, indem es eine globale Föderation dieser Netzwerke schafft. Wenn sich ein Gast einmal an einem teilnehmenden Standort authentifiziert – sei es ein Flughafen, ein Café oder ein Hotel –, kann sich sein Gerät automatisch mit jedem der anderen über 80.000 OpenRoaming-Standorte weltweit verbinden. Dies ist wahrlich der Gipfel der reibungslosen Konnektivität.

Sichere E-Mail-Authentifizierung

Während Passpoint ein unsichtbares „Zero-Touch“-Erlebnis bietet, möchten viele Unternehmen tatsächlich direkt mit ihren Besuchern interagieren. Hier glänzt die sichere E-Mail-Authentifizierung. Anstelle eines klobigen, offenen Captive Portal präsentieren Sie den Gästen ein einfaches, sicheres Formular, in dem sie sich mit ihrer E-Mail-Adresse anmelden.

Diese Methode schafft eine fantastische Balance zwischen Benutzerfreundlichkeit und geschäftlichem Mehrwert. Für den Besucher ist es ein schneller und vertrauter Prozess. Für Ihr Unternehmen ist es eine brillante Möglichkeit, saubere, genaue First-Party-Daten mit voller Zustimmung zu sammeln.

Diese Daten können dann verwendet werden, um:

- Besucherverhalten zu verstehen: Verfolgen Sie, wie oft Personen zu Besuch kommen, wie lange sie bleiben, und identifizieren Sie Ihre treuesten Kunden.

- Die Guest Journey zu personalisieren: Senden Sie eine „Willkommen zurück“-Nachricht oder ein gezieltes Angebot für den nächsten Besuch.

- Ihr CRM anzureichern: Fügen Sie Ihren Kundenprofilen reale Besuchsdaten hinzu.

Wenn Sie verstehen möchten, wie weit wir uns von den altmodischen Logins entfernt haben, werfen Sie einen Blick auf unseren Leitfaden darüber, was ein Captive Portal ist und warum dieser moderne Ansatz so viel besser ist.

iPSK: Einfachheit wie zu Hause

Was ist mit Orten, an denen Sie Einzelpersonen ihre eigene private Netzwerkblase geben müssen, wie in Studentenwohnheimen, Build-to-Rent (BTR)-Immobilien oder Serviced Offices? Dafür lautet die Antwort Individual Private Shared Key (iPSK), manchmal auch Private Pre-Shared Key (PPSK) genannt.

Mit iPSK generieren Sie ein einzigartiges WiFi-Passwort für jeden Bewohner oder Mieter. Wenn sie sich verbinden, werden sie automatisch in ihr eigenes sicheres, privates virtuelles Netzwerk (VLAN) segmentiert. Diese clevere Technologie bietet ihnen die Einfachheit eines Heim-WiFi-Netzwerks – in dem sich all ihre persönlichen Geräte gegenseitig sehen können –, aber mit der Sicherheit auf Enterprise-Niveau, die sie vollständig von ihren Nachbarn isoliert.

Es ist die perfekte Lösung für Langzeitaufenthalte und bietet den Bewohnern einen sicheren und privaten Raum für ihre Smart-TVs, Lautsprecher und Drucker, während gleichzeitig verhindert wird, dass sie die Geräte anderer Personen sehen oder darauf zugreifen können.

Um Ihnen beim Abwägen dieser Optionen zu helfen, finden Sie hier einen kurzen Vergleich der modernen Authentifizierungsmethoden, die wir besprochen haben.

Vergleich der Gäste-WiFi-Authentifizierungsmethoden

Die Wahl der richtigen Authentifizierungsmethode ist ein Balanceakt zwischen Benutzerfreundlichkeit, Sicherheit und Ihren Geschäftszielen. Diese Tabelle schlüsselt die Hauptmerkmale jedes Ansatzes auf.

| Authentifizierungsmethode | Nutzererlebnis | Sicherheitsniveau | Ideal für |

|---|---|---|---|

| Passpoint/OpenRoaming | Völlig nahtlos, Zero-Touch. Gerät verbindet sich automatisch. | Höchstes (WPA3-Enterprise) | Große öffentliche Veranstaltungsorte, Verkehrsknotenpunkte, Stadien und stadtweite Bereitstellungen, die auf maximalen Komfort abzielen. |

| Sicherer E-Mail-Login | Schnell und vertraut. Erfordert E-Mail-Eingabe über ein Captive Portal. | Hoch (Sicheres Login-Formular) | Einzelhandel, Gastgewerbe und jedes Unternehmen, das Besucherdaten für Marketing und Analysen sammeln möchte. |

| iPSK/PPSK | Wie ein Heimnetzwerk. Einmalige Einrichtung mit einem einzigartigen Passwort. | Hoch (Privates VLAN pro Nutzer) | Multi-Tenant-Umgebungen wie Studentenwohnheime, Apartments (BTR) und Serviced Offices. |

Letztendlich ist die beste Methode diejenige, die mit Ihrer spezifischen Umgebung und Ihren Zielen übereinstimmt.

Denken Sie schließlich daran, dass eine moderne Gäste-WiFi-Plattform auch den Mitarbeiterzugang auf derselben Infrastruktur verwalten kann. Durch die Integration mit Verzeichnisdiensten wie Microsoft Entra ID oder Google Workspace können Sie eindeutige Zertifikate für Mitarbeitergeräte ausstellen. Dies ermöglicht Ihrem Team einen echten passwortlosen Zero-Trust-Zugang, während sich Gäste mit ihrer bevorzugten Methode verbinden – alles verwaltet über eine einzige, einheitliche Plattform.

Praktische Bereitstellungsleitfäden für führende Netzwerkanbieter

Gut, genug der Theorie. Kommen wir zur Sache und sehen uns an, wie das in der Praxis tatsächlich funktioniert. Hier verbinden wir die Designkonzepte mit der Hardware, die Sie bereits in Ihren Gebäuden haben.

Die gute Nachricht? Sie müssen nicht Ihr gesamtes Netzwerk herausreißen oder Budget für eine massive Serverinstallation einplanen. Wir gehen einige anbieterspezifische „Rezepte“ für die Bereitstellung eines sicheren, identitätsbasierten Gäste-WiFi-Netzwerks durch. Die Grundidee besteht einfach darin, Ihre vorhandene Ausrüstung auf einen cloudbasierten RADIUS-Dienst zu verweisen, sodass Sie in Wochen, nicht in Monaten, live gehen können.

Cisco Meraki Gäste-WiFi-Konfiguration

Wenn Sie Cisco Meraki nutzen, wissen Sie bereits, wie sehr dort Einfachheit geschätzt wird, und die Integration eines modernen Gäste-WiFi-Dienstes ist da keine Ausnahme. Die gesamte Einrichtung erfolgt direkt in Ihrem vertrauten Meraki-Dashboard.

Sie beginnen mit der Erstellung einer neuen SSID speziell für Ihre Gäste. Die Magie passiert unter Wireless > Configure > Access control. Anstelle eines einfachen Pre-Shared Keys ändern Sie die Zuordnung auf Enterprise with my own RADIUS server.

Dies ist die Stelle, an der Sie die Details Ihres Cloud-Authentifizierungsanbieters eintragen:

- Die IP-Adressen des RADIUS-Servers

- Das Shared Secret (stellen Sie sich das wie ein Passwort zwischen Meraki und dem RADIUS-Server vor)

- Die korrekten Portnummern, die normalerweise Standard sind

Sobald Sie das speichern, wird jedes Gerät, das versucht, dieser neuen Gast-SSID beizutreten, zur Authentifizierung an die Cloud-Plattform übergeben. Ob es sich um eine nahtlose Passpoint-Verbindung, einen E-Mail-Login oder ein iPSK handelt, Meraki ist nun so eingerichtet, dass die Anfrage einfach für ein sicheres „Daumen hoch“ oder „Daumen runter“ weitergeleitet wird.

Aruba Instant On und Enterprise Gäste-WiFi

Die Netzwerkausrüstung von Aruba , vom leistungsstarken Aruba Central für Großunternehmen bis hin zum unkomplizierteren Instant On für kleinere Standorte, ist perfekt in der Lage, erweiterte Gast-Authentifizierungen zu verarbeiten. Die Einrichtung folgt einer sehr ähnlichen Logik, die sich ganz um die Erstellung einer Enterprise-Grade-SSID dreht.

Im Aruba-Konfigurationsportal definieren Sie ein neues drahtloses Netzwerk und setzen den Sicherheitstyp auf WPA2-Enterprise oder WPA3-Enterprise. Dies ist der entscheidende Schritt, der Ihren Access Points mitteilt, dass nun ein ordnungsgemäßer RADIUS-Server dafür zuständig ist, wer ins Netzwerk gelangt.

Ich habe festgestellt, dass die wichtigste Einstellung, auf die man achten sollte, „RADIUS accounting“ ist. Es ist absolut unerlässlich, dies zu aktivieren und auf Ihren Cloud-RADIUS-Anbieter zu verweisen. Dadurch kann das System Sitzungsdaten senden – wie z. B. wann sich ein Benutzer verbindet und trennt –, was für Analysen, Sicherheitsprotokollierung und alle Compliance-Anforderungen, die Sie möglicherweise haben, von entscheidender Bedeutung ist.

Nachdem Sie die primären und sekundären RADIUS-Serverdetails sowie das Shared Secret eingegeben haben, ist Ihr Aruba-Netzwerk einsatzbereit. Die Access Points erzwingen nun alle Authentifizierungsrichtlinien, die Sie in Ihrer Cloud-Plattform eingerichtet haben, und bringen moderne Sicherheit in Ihren Gäste-WiFi-Dienst.

Ruckus-, Mist- und UniFi-Bereitstellungen

Während die Benutzeroberflächen unterschiedlich aussehen, ist der Kernprozess für die Einbindung einer sicheren Gäste-WiFi-Plattform bei anderen großen Namen wie Ruckus , Mist (von Juniper) und Ubiquiti UniFi bemerkenswert konsistent.

Unabhängig vom Anbieter ist das Muster dasselbe:

- Erstellen Sie ein neues WLAN/eine neue SSID: Zuerst richten Sie ein neues drahtloses Netzwerk nur für Ihre Gäste ein.

- Wählen Sie Enterprise Security: Wählen Sie als Nächstes WPA2/WPA3-Enterprise, um die RADIUS-Authentifizierung einzuschalten.

- Fügen Sie RADIUS-Serverdetails hinzu: Verweisen Sie das Netzwerk auf Ihren Cloud-Anbieter, indem Sie die Server-IPs und das Shared Secret eingeben, die Sie von ihm erhalten.

- Aktivieren Sie RADIUS Accounting: Und vergessen Sie schließlich nicht, das Accounting einzuschalten, damit Sie all diese wertvollen Sitzungsdaten für Transparenz und Analysen erhalten.

In Ruckus SmartZone erstellen Sie beispielsweise einen Dienst für „Authentication and Accounting“ unter der AAA-Server-Konfiguration. Im Mist-Dashboard wird dies innerhalb der WLAN-Einstellungen durch Angabe eines externen RADIUS-Servers verwaltet. Für UniFi müssen Sie lediglich ein RADIUS-Profil in den Controller-Einstellungen erstellen, das Sie dann auf Ihr Gäste-WiFi-Netzwerk anwenden können.

Diese unkomplizierten Rezepte zeigen, dass die Einführung eines ausgeklügelten, sicheren Gastnetzwerks keine Kopfschmerzen bereiten muss. Durch die Kombination Ihrer vorhandenen Hardware mit einer cloudbasierten Authentifizierungsplattform können Sie ein erstklassiges Erlebnis ohne ein massives Engineering-Projekt liefern.

Umgang mit Datenschutz-Compliance und Netzwerksicherheit

Beim Anbieten von Gäste-WiFi geht es nicht mehr nur darum, Internetzugang bereitzustellen. In dem Moment, in dem Sie anfangen, Informationen zu sammeln, und sei es nur eine E-Mail-Adresse, betreten Sie die Welt des Datenmanagements. Dieser Schritt macht Sie zu einem Datenverantwortlichen, und das bringt einiges an rechtlichem und ethischem Gewicht mit sich.

Sie sind nun dafür verantwortlich, sich durch ein komplexes Netz von Datenschutzregeln zu navigieren, wobei die GDPR-Compliance eine der wichtigsten ist. Das bedeutet, dass Sie einen klaren, rechtlichen Grund für die Erhebung personenbezogener Daten benötigen, was in der Regel auf die Einholung einer ausdrücklichen Zustimmung hinausläuft. Hier ist eine moderne Authentifizierungsplattform unerlässlich. Sie kann Ihre Bedingungen und Datenschutzrichtlinien im Voraus präsentieren, bevor sich jemand verbindet, und deren Zustimmung auf transparente Weise erfassen und aufzeichnen.

Dieser einfache Schritt verwandelt Ihr Netzwerk von einer unkontrollierten Hochrisikoumgebung in eine, die vollständig konform und sicher ist. Sie erhalten eine feingranulare Kontrolle und ein klares Bild davon, wer Ihr Netzwerk nutzt und welche Zustimmung erteilt wurde.

Aufbau eines Secure-by-Design-Netzwerks

Sicherheit darf kein nachträglicher Gedanke sein, der am Ende noch angehängt wird. Sie muss von Grund auf in die Struktur Ihres Gäste-WiFi-Netzwerks eingewoben sein. Eine der größten Fallstricke von altmodischen offenen Netzwerken und Captive Portals ist, dass die anfängliche Verbindung unverschlüsselt ist. Dies macht Ihre Besucher anfällig für Man-in-the-Middle-Angriffe, bei denen ein böswilliger Akteur ihren Datenverkehr leicht abfangen könnte.

Genau hier sind Technologien wie Passpoint ein Game-Changer.

- Von Anfang an verschlüsselt: Passpoint nutzt robuste WPA2/WPA3-Enterprise-Sicherheit, was bedeutet, dass die Verbindung vollständig verschlüsselt ist, bevor ein einziges Byte an Daten gesendet wird.

- Keine offenen Netzwerke mehr: Es beseitigt vollständig die Notwendigkeit für unsichere, offene SSIDs, die ein beliebtes Ziel für Angreifer sind.

Stellen Sie sich das so vor: Ein traditionelles offenes Netzwerk ist so, als würden Sie Ihre Login-Daten durch einen überfüllten Raum rufen und einfach hoffen, dass niemand mithört. Passpoint hingegen erstellt in dem Moment, in dem sich Ihre Gäste verbinden, einen privaten, sicheren Tunnel für sie und schützt so sie und Ihr Unternehmen.

Diese grundlegende Sicherheit richtig umzusetzen, ist entscheidend. Wenn Sie tiefer in den Aufbau einer mehrschichtigen Verteidigung eintauchen möchten, bietet unser Leitfaden zur Erstellung eines sicheren drahtlosen Netzwerks weitere Einblicke für Sie.

Granulare Kontrolle und Zugriffs-Widerruf

Eine moderne WiFi für Gäste-Plattform stattet Sie auch mit leistungsstarken Tools aus, um zu verwalten, wer wie lange Zugriff auf Ihr Netzwerk hat. Dies wird besonders in Szenarien wichtig, in denen Mitarbeiter möglicherweise dieselbe physische Netzwerkinfrastruktur wie Ihre Gäste nutzen.

Denken Sie daran, wenn ein Mitarbeiter Ihr Unternehmen verlässt. Sein Zugriff auf alle Unternehmenssysteme, einschließlich des WiFi, muss sofort abgeschaltet werden. Durch die Integration Ihrer WiFi-Plattform mit einem Verzeichnisdienst wie Microsoft Entra ID oder Google Workspace ist der Zugriff direkt an den Beschäftigungsstatus gebunden. In der Sekunde, in der sie aus dem Hauptverzeichnis entfernt werden, wird ihr WiFi-Zugriff automatisch widerrufen.

Diese Art der automatisierten, sofortigen Kontrolle ist mit geteilten Passwörtern schlichtweg unmöglich zu erreichen. Sie garantiert, dass nur aktuell autorisierte Personen in Ihr Netzwerk gelangen können, was das Risiko eines unbefugten Zutritts durch ehemalige Mitarbeiter massiv reduziert. Diese granulare Kontrolle gibt Ihnen die Gewissheit, dass Ihr Netzwerk sowohl einladend für Gäste als auch vor Bedrohungen geschützt ist.

Gäste-WiFi in einen Motor für Unternehmenswachstum verwandeln

Sobald Ihr sicheres, modernes Gastnetzwerk in Betrieb ist, beginnt der eigentliche Spaß. Es ist an der Zeit, Ihr WiFi für Gäste nicht länger als einfache Kostenstelle zu betrachten, sondern als das, was es ist: ein leistungsstarker Motor für Unternehmenswachstum. Dieser Mentalitätswandel bringt Sie über die bloße Bereitstellung eines Dienstprogramms hinaus in eine neue Sphäre des Verständnisses und der Interaktion mit Ihren Besuchern.

Der Schlüssel zu diesem gesamten Vorgang sind die First-Party-Daten, die Sie während des sicheren Authentifizierungsprozesses sammeln. Im Gegensatz zum schwarzen Loch eines anonymen, geteilten Passworts liefert Ihnen ein sicherer Login per E-Mail oder über ein soziales Profil zugestimmte, umsetzbare Erkenntnisse. Plötzlich können Sie Muster im Besucherverhalten erkennen, die zuvor völlig unsichtbar waren.

Sie können endlich anfangen, Antworten auf die Fragen zu bekommen, die wirklich wichtig sind:

- Wie lange bleiben Erstbesucher im Vergleich zu Stammkunden?

- Wer sind meine häufigsten und treuesten Kunden?

- Welche Wochentage sind am stärksten frequentiert und mit welchen Kundensegmenten?

- Wie lang ist die durchschnittliche Zeit zwischen den Besuchen für einen typischen Kunden?

Dies sind nicht nur abstrakte Daten; es ist ein direktes Fenster in das Gästeerlebnis. Es ist keine Überraschung, dass ein hochleistungsfähiges Gäste-WiFi-Netzwerk erheblich dazu beitragen kann, die Gastzufriedenheit zu steigern und die Loyalität zu fördern , wodurch eine grundlegende Annehmlichkeit zu einem echten strategischen Vorteil wird.

Von Daten zu personalisierten Journeys

Der wahre Wert wird freigesetzt, wenn Sie beginnen, diese WiFi-Daten mit Ihren anderen Geschäftssystemen zu verknüpbeiten, wie z. B. Ihrer Customer-Relationship-Management (CRM)-Plattform oder Marketing-Automatisierungstools. Durch die Integration dieser Systeme können Sie vom generischen Gießkannen-Marketing zu einer hochgradig personalisierten und zeitnahen Gästeinteraktion übergehen.

Stellen Sie sich einen treuen Kunden vor, der Ihr Café jeden Freitagmorgen besucht. In dem Moment, in dem er sich bei seinem nächsten Besuch mit dem WiFi verbindet, erkennt Ihr System ihn. Sie könnten automatisch eine E-Mail mit einem „Danke, dass Sie Stammkunde sind“-Angebot auslösen, wie z. B. ein kostenloses Gebäck zum nächsten Kaffee. Es ist eine kleine, personalisierte Geste, die ein unvergessliches Erlebnis schafft und echte Markenloyalität aufbaut.

Im Einzelhandel ist dies ein Game-Changer. Ein Filialleiter könnte eine Warnung erhalten, dass ein bestimmter Kunde seit über einer Stunde stöbert. Er könnte dann eine Benachrichtigung auf das Tablet eines Verkäufers auslösen, die ihn auffordert, Hilfe anzubieten und möglicherweise einen hochwertigen Verkauf abzuschließen.

Der Markt für diese Funktionen explodiert. Der Gäste-WiFi-Markt in Großbritannien, der 2024 auf 209 Millionen USD geschätzt wird, soll bis 2033 auf 308,09 Millionen USD ansteigen. Dieses Wachstum wird dadurch angeheizt, dass Veranstaltungsorte erkennen, dass Analysen einfache Konnektivität in umsetzbare Business Intelligence verwandeln können – ein entscheidender Faktor für Betreiber in den Bereichen Gastgewerbe, Einzelhandel und Gesundheitswesen.

Messung Ihres Return on Investment

Um den Wert Ihrer Investition zu beweisen, müssen Sie unbedingt die richtigen Metriken verfolgen. Es ist an der Zeit, über technische Statistiken wie die Uptime hinauszugehen und sich auf Key Performance Indicators (KPIs) zu konzentrieren, die Ihr Gäste-WiFi direkt mit tatsächlichen Geschäftsergebnissen verknüpfen.

Hier sind die Arten von Metriken, die die wahren geschäftlichen Auswirkungen Ihrer modernen Gäste-WiFi-Plattform zeigen.

| KPI-Kategorie | Zu verfolgende Metrik | Geschäftliche Auswirkungen |

|---|---|---|

| Besucherloyalität | Wiederkehrrate | Misst die Kundenbindung und die Wirksamkeit von Maßnahmen zum Aufbau von Loyalität. |

| Gäste-Engagement | Verweildauer | Gibt an, wie lange Besucher bleiben, was mit Ausgaben und Zufriedenheit korrelieren kann. |

| Marketing-Effektivität | Angebots-Einlösungsrate | Verfolgt, wie viele Gäste auf gezielte Werbeaktionen reagieren, die über die WiFi-Plattform gesendet wurden. |

| Betriebliche Effizienz | Besucherfrequenz nach Tageszeit | Hilft bei der Optimierung des Personalbestands und der Betriebszeiten basierend auf dem tatsächlichen Besucherverkehr. |

Indem Sie diese KPIs genau im Auge behalten, können Sie einen kristallklaren Business Case aufbauen. Sie können genau zeigen, wie Ihr Gäste-WiFi zu einem höheren Customer Lifetime Value, mehr Engagement und einem gesünderen Endergebnis beiträgt.

Häufig gestellte Fragen

Wenn Sie anfangen, über die Modernisierung Ihres Gastnetzwerks nachzudenken, tauchen in der Regel immer wieder dieselben Fragen auf. Wir hören sie von IT-Administoren, Marketingteams und Standortbetreibern gleichermaßen. Kommen wir also direkt zur Sache und beantworten einige der häufigsten Fragen, denen wir begegnen.

Wie funktioniert OpenRoaming ohne Passwort?

Es mag sich ein bisschen wie Magie anfühlen, aber OpenRoaming basiert auf einem soliden, sicheren Standard namens Passpoint. Stellen Sie sich das so vor: Das Gerät eines Besuchers verfügt bereits über eine Anmeldeinformation, oft von seinem Mobilfunkanbieter. Ihr Passpoint-fähiges Netzwerk kann diese Anmeldeinformation automatisch erkennen und ihr vertrauen.

Das Gerät verbindet sich dann nahtlos, und die gesamte Verbindung ist von Anfang an mit robuster WPA3-Enterprise-Sicherheit verschlüsselt. Das Ergebnis ist ein vollautomatisches und hochsicheres Erlebnis für Ihre Gäste, ohne dass sie jemals einen Login-Bildschirm sehen oder ein Passwort eingeben müssen.

Wie schwierig ist der Wechsel von einem Captive Portal?

Sie wären überrascht, wie unkompliziert es ist, sich von einem einfachen Captive Portal zu verabschieden. Moderne Plattformen sind speziell dafür konzipiert, mit der Netzwerkhardware zusammenzuarbeiten, die Sie bereits von Anbietern wie Meraki , Aruba oder UniFi haben.

Es ist eine Konfigurationsänderung, kein „Rip and Replace“-Projekt. Der Prozess umfasst in der Regel die Einrichtung einer neuen, sicheren SSID und die Weiterleitung ihrer Authentifizierung an einen cloudbasierten Dienst. Die meisten Unternehmen können dies in nur wenigen Wochen erledigen.

Einer der größten Gewinne hierbei ist das Schließen einer großen Sicherheitslücke. In einem alten, offenen Netzwerk könnte ein einziges kompromittiertes Gastgerät potenziell sensible Unternehmenssysteme sehen und darauf zugreifen. Moderne Systeme machen es einfach, eine ordnungsgemäße Netzwerksegmentierung zu implementieren, die den Gastverkehr vollständig von Ihrem internen Netzwerk isoliert.

Welche Daten darf ich legal von Gästen sammeln?

Die Verwendung einer sicheren Authentifizierungsmethode wie eines E-Mail-Logins ermöglicht es Ihnen, wertvolle First-Party-Daten zu sammeln, aber der Schlüssel liegt darin, dies mit voller Transparenz und Zustimmung zu tun. Dies ist nicht verhandelbar.

Moderne Authentifizierungsplattformen sind dafür gebaut. Sie stellen sicher, dass Ihre Nutzungsbedingungen und Datenschutzrichtlinien klar präsentiert werden, bevor sich ein Gast verbindet. Gäste müssen aktiv zustimmen, was Ihre rechtliche Grundlage für die Erhebung von Datenpunkten wie E-Mail-Adressen, Besuchshäufigkeit und Verweildauer schafft und Sie vollständig konform mit der UK GDPR hält.

Kann ich unterschiedliche Zugänge für Gäste und Mitarbeiter bereitstellen?

Absolut, und hier glänzt eine einheitliche Plattform wirklich. Sie können mehrere Zugriffsebenen auf exakt derselben physischen Netzwerkhardware verwalten.

Hier ist ein häufiges Szenario:

- Gäste verbinden sich automatisch über Passpoint oder geben eine E-Mail-Adresse für den Zugang an.

- Mitarbeiter nutzen eine zertifikatsbasierte Zero-Trust-Authentifizierung durch Integration mit Ihrem Unternehmensverzeichnis, wie z. B. Entra ID.

Dieses Setup bietet einen sicheren, passwortlosen Zugang für Ihre Mitarbeiter und ein einladendes, nahtloses Erlebnis für Besucher – alles verwaltet über ein einziges, zentrales Dashboard.

Sind Sie bereit, Ihr Gäste-WiFi von einem Sicherheitsrisiko in einen strategischen Geschäftswert zu verwandeln? Purple bietet eine sichere, identitätsbasierte Netzwerkplattform, die mit Ihrer vorhandenen Hardware zusammenarbeitet, um passwortlosen Zugang für Gäste und Mitarbeiter bereitzustellen. Entdecken Sie unsere Lösungen und buchen Sie noch heute eine Demo .