उन्नत वायरलेस सुरक्षा के लिए WPA3-एंटरप्राइज़ लागू करना

यह तकनीकी संदर्भ मार्गदर्शिका WPA2 से WPA3-एंटरप्राइज़ में संक्रमण कर रहे आईटी लीडर्स के लिए एक व्यापक, कार्रवाई योग्य रोडमैप प्रदान करती है। इसमें वास्तुशिल्प बदलाव, EAP-TLS और PMF जैसे अनिवार्य सुरक्षा संवर्द्धन, और जटिल एंटरप्राइज़ परिवेशों में कॉर्पोरेट नेटवर्क को सुरक्षित करने के लिए व्यावहारिक परिनियोजन रणनीतियाँ शामिल हैं।

🎧 Listen to this Guide

View Transcript

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण: WPA3-एंटरप्राइज़ आर्किटेक्चर

- प्रमाणीकरण और कुंजी विनिमय

- क्रिप्टोग्राफिक संवर्द्धन

- प्रोटेक्टेड मैनेजमेंट फ्रेम्स (PMF)

- कार्यान्वयन मार्गदर्शिका: WPA3-एंटरप्राइज़ परिनियोजित करना

- चरण 1: इन्फ्रास्ट्रक्चर ऑडिट और PKI तैयारी

- चरण 2: WPA3 ट्रांज़िशन मोड सक्षम करना

- चरण 3: नेटवर्क सेगमेंटेशन और पुराने डिवाइसों का अलगाव

- चरण 4: पूर्ण WPA3 प्रवर्तन

- एंटरप्राइज़ परिवेशों के लिए सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम न्यूनीकरण

- लक्षण: ट्रांज़िशन मोड सक्षम होने पर क्लाइंट कनेक्ट होने में विफल रहते हैं।

- लक्षण: सभी डिवाइसों में व्यापक प्रमाणीकरण विफलताएं।

- लक्षण: एक्सेस पॉइंट के बीच रोमिंग के दौरान उच्च विलंबता।

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

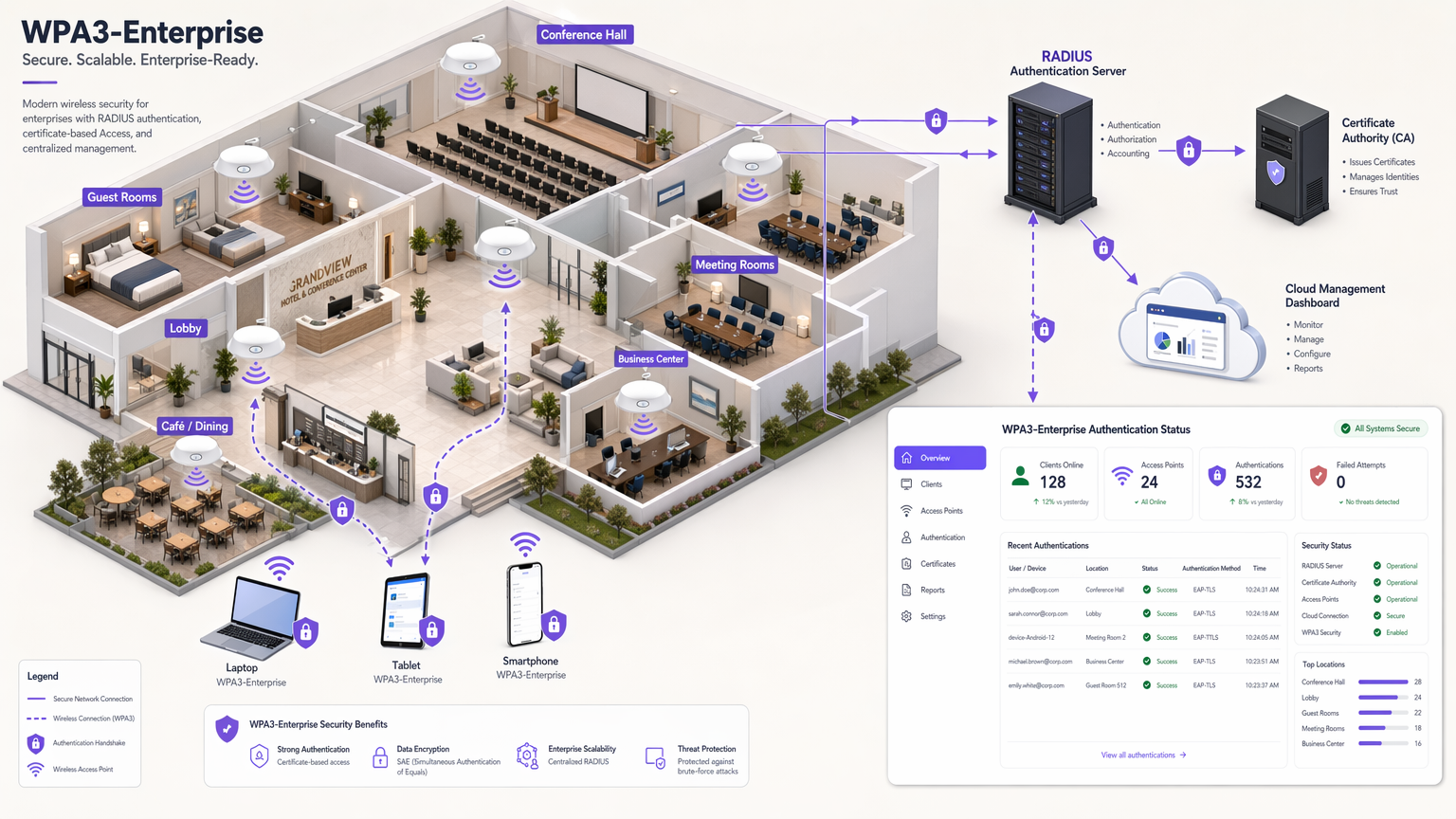

एंटरप्राइज़ आईटी लीडर्स के लिए, WPA3-एंटरप्राइज़ में संक्रमण अब भविष्य का रोडमैप आइटम नहीं है; यह एक वर्तमान परिचालन आवश्यकता है। 2020 से, सभी Wi-Fi CERTIFIED डिवाइसों के लिए WPA3 अनिवार्य हो गया है, फिर भी कई एंटरप्राइज़ नेटवर्क—जो हॉस्पिटैलिटी, रिटेल और सार्वजनिक क्षेत्र के स्थानों तक फैले हुए हैं—अभी भी WPA2 से जुड़े हुए हैं। यह अंतर एक महत्वपूर्ण जोखिम जोखिम का प्रतिनिधित्व करता है, खासकर जब PCI DSS 4.0 और GDPR जैसे अनुपालन फ्रेमवर्क तेजी से मजबूत, अत्याधुनिक नेटवर्क सुरक्षा नियंत्रणों को अनिवार्य कर रहे हैं।

यह मार्गदर्शिका WPA3-एंटरप्राइज़ का एक व्यापक तकनीकी विश्लेषण प्रदान करती है, जो WPA2 पर इसके मूलभूत वास्तुशिल्प सुधारों पर केंद्रित है। हम मजबूत एन्क्रिप्शन (GCMP-256) की ओर अनिवार्य बदलाव, प्रोटेक्टेड मैनेजमेंट फ्रेम्स (PMF) की आवश्यकता, और EAP-TLS के माध्यम से प्रमाणपत्र-आधारित पारस्परिक प्रमाणीकरण के महत्वपूर्ण कार्यान्वयन का विवरण देते हैं। नेटवर्क आर्किटेक्ट्स और CTOs के लिए डिज़ाइन किया गया, यह दस्तावेज़ एक सुरक्षित, स्केलेबल और अनुपालन योग्य वायरलेस इन्फ्रास्ट्रक्चर सुनिश्चित करने के लिए कार्रवाई योग्य परिनियोजन रणनीतियों, समस्या निवारण पद्धतियों और वास्तविक दुनिया के केस स्टडीज़ के पक्ष में अकादमिक सिद्धांत को दरकिनार करता है।

कार्यकारी अवलोकन के लिए सहयोगी तकनीकी ब्रीफिंग पॉडकास्ट सुनें:

तकनीकी गहन-विश्लेषण: WPA3-एंटरप्राइज़ आर्किटेक्चर

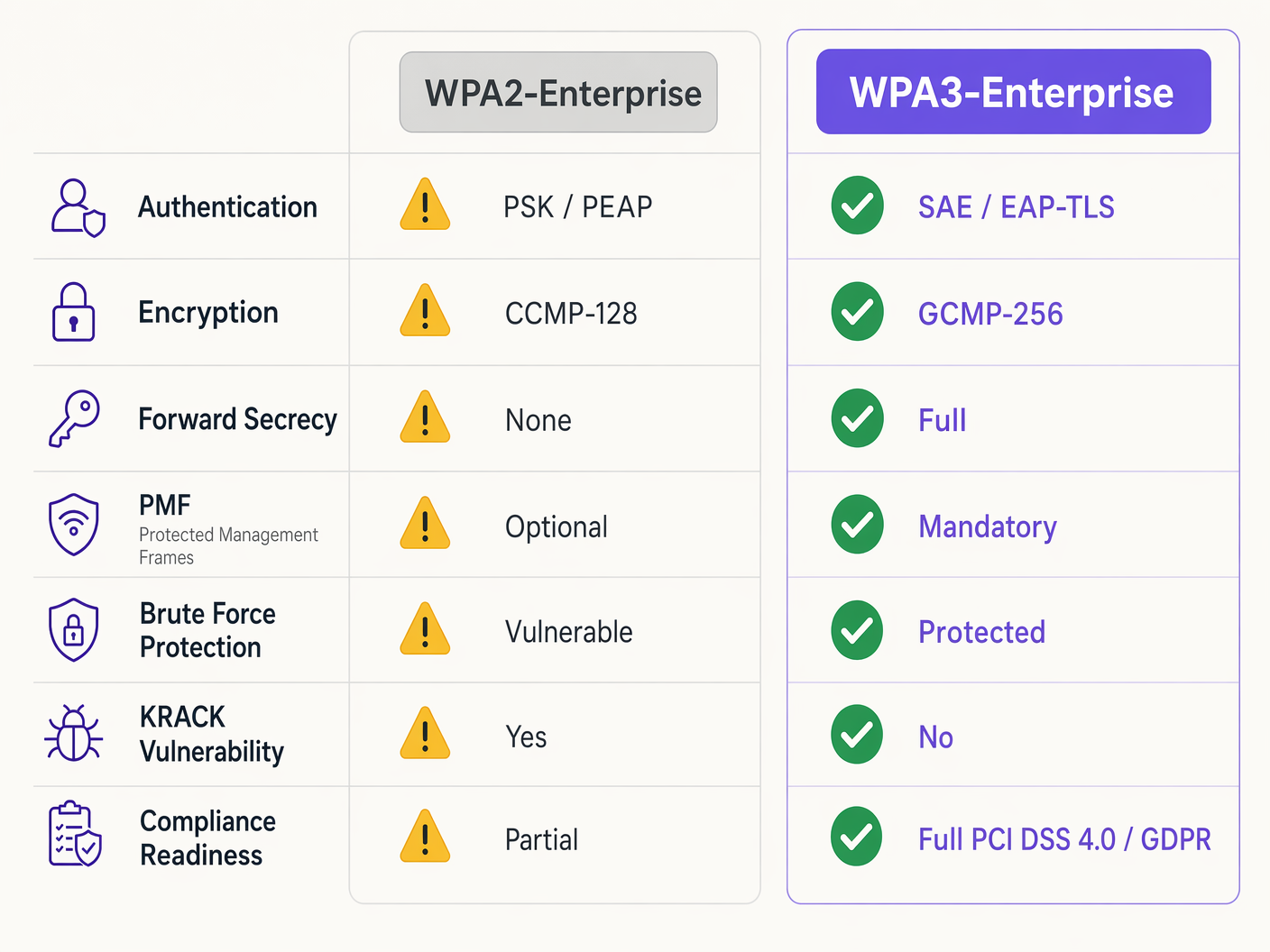

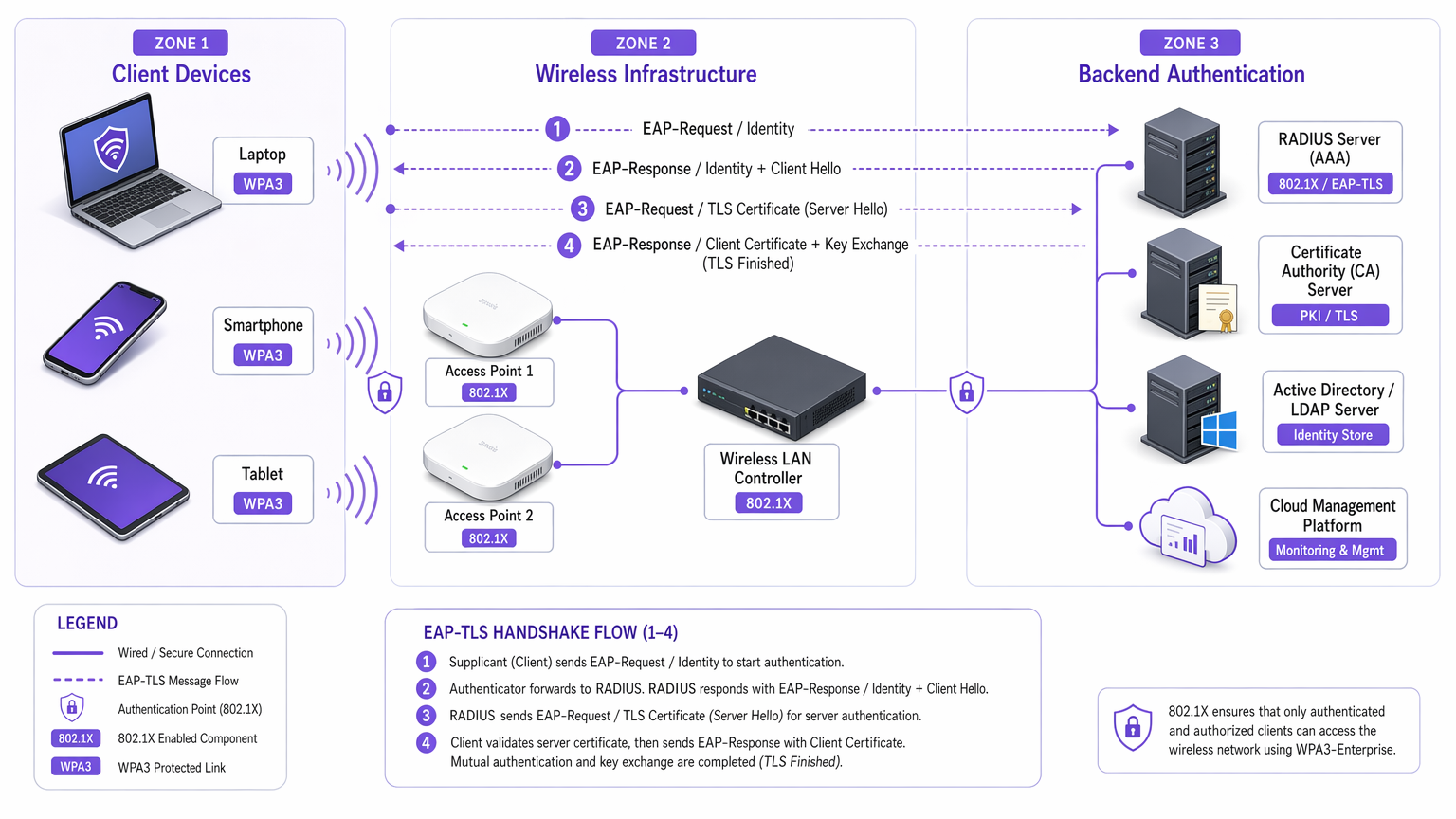

WPA2 और WPA3-एंटरप्राइज़ के बीच मूलभूत अंतर अंतर्निहित 802.1X फ्रेमवर्क में नहीं है, जो पोर्ट-आधारित नेटवर्क एक्सेस कंट्रोल के लिए मानक बना हुआ है, बल्कि इसके चारों ओर निर्मित क्रिप्टोग्राफिक प्रोटोकॉल और प्रबंधन फ्रेम सुरक्षा में है। WPA3 अपने पूर्ववर्ती की प्रणालीगत कमजोरियों को संबोधित करता है, विशेष रूप से ऑफ़लाइन डिक्शनरी हमलों और प्रबंधन फ्रेम हेरफेर को लक्षित करता है।

प्रमाणीकरण और कुंजी विनिमय

WPA2-एंटरप्राइज़ सत्र कुंजियों को प्राप्त करने के लिए 4-तरफा हैंडशेक पर निर्भर करता है, एक ऐसी प्रक्रिया जो की रीइंस्टॉलेशन हमलों (KRACK) और ऑफ़लाइन डिक्शनरी ब्रूट-फोर्सिंग के प्रति कमजोर साबित हुई है यदि कमजोर क्रेडेंशियल का उपयोग किया जाता है। WPA3 इसे साइमल्टेनियस ऑथेंटिकेशन ऑफ इक्वल्स (SAE) को लागू करके कम करता है, जो एक डिफी-हेलमैन-आधारित कुंजी विनिमय प्रोटोकॉल है। SAE फॉरवर्ड गोपनीयता सुनिश्चित करता है; भले ही कोई हमलावर एक दीर्घकालिक कुंजी से समझौता कर ले, वे कैप्चर किए गए ट्रैफ़िक को पूर्वव्यापी रूप से डिक्रिप्ट नहीं कर सकते, क्योंकि प्रत्येक सत्र क्षणभंगुर, अद्वितीय कुंजियों का उपयोग करता है।

एंटरप्राइज़ परिवेशों के लिए, मुख्य प्रमाणीकरण तंत्र निर्णायक रूप से EAP-TLS (एक्सटेंसिबल ऑथेंटिकेशन प्रोटोकॉल-ट्रांसपोर्ट लेयर सिक्योरिटी) की ओर बढ़ता है। जबकि WPA2 ने PEAP या EAP-TTLS जैसे कमजोर क्रेडेंशियल-आधारित तरीकों की अनुमति दी थी, WPA3-एंटरप्राइज़ EAP-TLS को दृढ़ता से प्रोत्साहित करता है, और उच्च-सुरक्षा 192-बिट मोड में इसे अनिवार्य करता है। इसके लिए पारस्परिक प्रमाणपत्र-आधारित प्रमाणीकरण की आवश्यकता होती है, जिससे पासवर्ड पूरी तरह से समाप्त हो जाते हैं और क्रेडेंशियल चोरी के वैक्टर बेअसर हो जाते हैं।

क्रिप्टोग्राफिक संवर्द्धन

WPA2 AES-128 पर आधारित CCMP-128 (काउंटर मोड विद सिफर ब्लॉक चेनिंग मैसेज ऑथेंटिकेशन कोड प्रोटोकॉल) का उपयोग करता है। WPA3-एंटरप्राइज़ एक वैकल्पिक लेकिन अत्यधिक अनुशंसित 192-बिट सुरक्षा सूट पेश करता है, जो कमर्शियल नेशनल सिक्योरिटी एल्गोरिथम (CNSA) सूट के साथ संरेखित है। यह मोड मजबूत एन्क्रिप्शन के लिए GCMP-256 (256-बिट कुंजियों के साथ गैलोइस/काउंटर मोड प्रोटोकॉल) को अनिवार्य करता है, साथ ही कुंजी स्थापना और प्रबंधन के लिए 384-बिट अण्डाकार वक्र क्रिप्टोग्राफी का उपयोग करता है।

प्रोटेक्टेड मैनेजमेंट फ्रेम्स (PMF)

IEEE 802.11w के तहत, प्रोटेक्टेड मैनेजमेंट फ्रेम्स नियंत्रण संकेतों को सुरक्षित करते हैं जो क्लाइंट एसोसिएशन, डिसएसोसिएशन और प्रमाणीकरण का प्रबंधन करते हैं। WPA2 में, PMF वैकल्पिक था, जिससे नेटवर्क जाली डीऑथेंटिकेशन फ्रेम्स के प्रति कमजोर हो जाते थे—जो डिनायल-ऑफ-सर्विस या मैन-इन-द-मिडिल हमलों का एक सामान्य अग्रदूत है। WPA3 सभी कनेक्शनों के लिए PMF को अनिवार्य बनाता है, जिससे इस हमले के वेक्टर को मौलिक रूप से बंद कर दिया जाता है।

कार्यान्वयन मार्गदर्शिका: WPA3-एंटरप्राइज़ परिनियोजित करना

सैकड़ों खुदरा स्थानों या एक विशाल होटल परिसर में एक एंटरप्राइज़ नेटवर्क को संक्रमण करने के लिए एक चरणबद्ध, व्यवस्थित दृष्टिकोण की आवश्यकता होती है। निम्नलिखित चरण एक विक्रेता-तटस्थ परिनियोजन रणनीति की रूपरेखा प्रस्तुत करते हैं।

चरण 1: इन्फ्रास्ट्रक्चर ऑडिट और PKI तैयारी

WPA3-एंटरप्राइज़ के लिए पूर्व शर्त, विशेष रूप से EAP-TLS का उपयोग करते हुए, एक मजबूत पब्लिक की इन्फ्रास्ट्रक्चर (PKI) है।

- RADIUS क्षमताओं का आकलन करें: सुनिश्चित करें कि आपके RADIUS सर्वर (जैसे, Cisco ISE, Aruba ClearPass, FreeRADIUS) WPA3 मापदंडों का समर्थन करते हैं और EAP-TLS के लिए कॉन्फ़िगर किए गए हैं।

- प्रमाणपत्र प्राधिकरण (CA) स्थापित करें: एक आंतरिक CA (जैसे Microsoft AD CS) परिनियोजित करें या क्लाउड-आधारित PKI सेवा का लाभ उठाएं।

- MDM एकीकरण: प्रबंधित डिवाइसों पर क्लाइंट प्रमाणपत्रों के परिनियोजन को स्वचालित करने के लिए मोबाइल डिवाइस मैनेजमेंट (MDM) प्लेटफॉर्म (Intune, Jamf) का उपयोग करें। यह स्केलेबिलिटी के लिए महत्वपूर्ण है।

प्रमाणपत्र परिनियोजन पर आगे पढ़ने के लिए, वाईफ़ाई प्रमाणपत्र प्रमाणीकरण: डिजिटल प्रमाणपत्र वायरलेस नेटवर्क को कैसे सुरक्षित करते हैं देखें।

चरण 2: WPA3 ट्रांज़िशन मोड सक्षम करना

विविध एंटरप्राइज़ परिवेशों में एक हार्ड कटओवर शायद ही कभी संभव होता है। अधिकांश एंटरप्राइज़ वायरलेस LAN कंट्रोलर WPA3 ट्रांज़िशन मोड का समर्थन करते हैं, जिससे एक ही SSID एक साथ WPA2 और WPA3 दोनों क्लाइंट्स को स्वीकार कर सकता है।

- ट्रांज़िशन SSID कॉन्फ़िगर करें: कॉर्पोरेट SSID पर WPA3 ट्रांज़िशन मोड सक्षम करें।

- क्लाइंट एसोसिएशन की निगरानी करें: अपने वायरलेस प्रबंधन डैशhboard ताकि क्लाइंट कनेक्शनों की निगरानी की जा सके। सुनिश्चित करें कि आधुनिक डिवाइस WPA3 को सफलतापूर्वक नेगोशिएट करें, जबकि पुराने डिवाइस WPA2 पर वापस आ जाएं।

- संगतता समस्याओं का समाधान करें: उन डिवाइसों की पहचान करें जो एसोसिएट होने में विफल हो रहे हैं। अक्सर, पुराने वायरलेस ड्राइवर WPA3 की अनिवार्य PMF आवश्यकता के साथ संघर्ष करते हैं, यहां तक कि ट्रांज़िशन मोड में भी। जहां संभव हो, ड्राइवरों को अपडेट करें।

चरण 3: नेटवर्क सेगमेंटेशन और पुराने डिवाइसों का अलगाव

सभी डिवाइस WPA3 को सपोर्ट नहीं करेंगे। पुराने IoT डिवाइस, पुराने पॉइंट-ऑफ-सेल सिस्टम, या Healthcare परिवेशों में विशेष चिकित्सा उपकरणों में अक्सर आवश्यक हार्डवेयर या फ़र्मवेयर अपडेट की कमी होती है।

- पुराने डिवाइसों को अलग करें: इन डिवाइसों के लिए विशेष रूप से एक समर्पित, अलग VLAN और एक अलग WPA2-ओनली SSID बनाएं।

- सख्त एक्सेस कंट्रोल लागू करें: इस पुराने VLAN पर कड़े फ़ायरवॉल नियम लागू करें, जिससे सुरक्षित WPA3 कॉर्पोरेट नेटवर्क में पार्श्व गति को रोका जा सके।

चरण 4: पूर्ण WPA3 प्रवर्तन

एक बार जब कॉर्पोरेट फ्लीट का अधिकांश हिस्सा सफलतापूर्वक WPA3 का उपयोग कर रहा हो, और पुराने डिवाइसों को सेगमेंट किया गया हो, तो प्राथमिक कॉर्पोरेट SSID को केवल WPA3-Enterprise में ट्रांज़िशन करें।

एंटरप्राइज़ परिवेशों के लिए सर्वोत्तम अभ्यास

प्रौद्योगिकी को लागू करना केवल आधी लड़ाई है; इसकी अखंडता बनाए रखने के लिए निरंतर परिचालन अनुशासन की आवश्यकता होती है।

- प्रमाणपत्र जीवनचक्र प्रबंधन को स्वचालित करें: EAP-TLS विफलता का सबसे आम कारण समाप्त हो चुके प्रमाणपत्र हैं। RADIUS सर्वर प्रमाणपत्र की समाप्ति से 90, 60 और 30 दिन पहले स्वचालित नवीनीकरण प्रक्रियाओं और अलर्टिंग तंत्रों को लागू करें।

- RADIUS अतिरेक सुनिश्चित करें: एक सिंगल RADIUS सर्वर विफलता का एक ही बिंदु है। भौगोलिक रूप से विविध स्थानों पर प्राथमिक और द्वितीयक RADIUS सर्वर तैनात करें, वायरलेस कंट्रोलर पर सहज फेलओवर कॉन्फ़िगर करें।

- अतिथि और कॉर्पोरेट नेटवर्क को अलग करें: कॉर्पोरेट सुरक्षा नीतियों को अतिथि एक्सेस के साथ कभी भी भ्रमित न करें। कॉर्पोरेट नेटवर्क को EAP-TLS के साथ WPA3-Enterprise की आवश्यकता होती है। अतिथि नेटवर्क को अलग VLANs का उपयोग करना चाहिए, जिन्हें आमतौर पर Captive Portal के माध्यम से प्रबंधित किया जाता है। Purple के Guest WiFi समाधान मूल्यवान WiFi Analytics कैप्चर करते हुए सुरक्षित, अनुपालन-योग्य अतिथि एक्सेस प्रदान करते हैं।

- OpenRoaming का लाभ उठाएं: विभिन्न स्थानों पर सहज, सुरक्षित कनेक्टिविटी के लिए, Passpoint/Hotspot 2.0 को लागू करने पर विचार करें। Purple Connect लाइसेंस के तहत OpenRoaming जैसी सेवाओं के लिए एक मुफ्त पहचान प्रदाता के रूप में कार्य करता है, जो एंटरप्राइज़ सुरक्षा मानकों से समझौता किए बिना घर्षण-रहित, सुरक्षित एक्सेस की सुविधा प्रदान करता है।

समस्या निवारण और जोखिम न्यूनीकरण

यहां तक कि सावधानीपूर्वक योजना के साथ भी, परिनियोजन में बाधाएं आती हैं। यहां सामान्य विफलता मोड और न्यूनीकरण रणनीतियाँ दी गई हैं।

लक्षण: ट्रांज़िशन मोड सक्षम होने पर क्लाइंट कनेक्ट होने में विफल रहते हैं।

मूल कारण: पुराने क्लाइंट ड्राइवर अक्सर विफल हो जाते हैं जब वे ट्रांज़िशन मोड में एक्सेस पॉइंट द्वारा प्रसारित अनिवार्य PMF (Protected Management Frames) का सामना करते हैं, भले ही वे WPA2 कनेक्शन का प्रयास कर रहे हों। न्यूनीकरण: क्लाइंट वायरलेस नेटवर्क इंटरफ़ेस (NIC) ड्राइवरों को अपडेट करें। यदि अपडेट अनुपलब्ध हैं, तो डिवाइस को अलग किए गए पुराने WPA2-ओनली SSID में ले जाना होगा।

लक्षण: सभी डिवाइसों में व्यापक प्रमाणीकरण विफलताएं।

मूल कारण: RADIUS सर्वर प्रमाणपत्र समाप्त हो गया है, या Root CA प्रमाणपत्र रद्द कर दिया गया है या क्लाइंट ट्रस्ट स्टोर से हटा दिया गया है। न्यूनीकरण: RADIUS सर्वर प्रमाणपत्र को तुरंत नवीनीकृत और तैनात करें। पुनरावृत्ति को रोकने के लिए स्वचालित जीवनचक्र प्रबंधन अलर्ट की समीक्षा करें।

लक्षण: एक्सेस पॉइंट के बीच रोमिंग के दौरान उच्च विलंबता।

मूल कारण: 802.11r (Fast BSS Transition) या तो गलत कॉन्फ़िगर किया गया है या उपयोग में आने वाली विशिष्ट EAP विधि के साथ असंगत है। न्यूनीकरण: सुनिश्चित करें कि WPA3 SSID के लिए WLAN कंट्रोलर और क्लाइंट डिवाइस दोनों द्वारा 802.11r स्पष्ट रूप से सक्षम और समर्थित है। रखरखाव विंडो के दौरान रोमिंग प्रदर्शन का परीक्षण करें।

ROI और व्यावसायिक प्रभाव

WPA3-Enterprise में संक्रमण के लिए पेशेवर सेवाओं, संभावित हार्डवेयर रीफ्रेश और PKI इन्फ्रास्ट्रक्चर में निवेश की आवश्यकता होती है। हालांकि, निवेश पर रिटर्न जोखिम न्यूनीकरण और अनुपालन पालन में मापा जाता है।

एक बड़ी Retail श्रृंखला के लिए, भुगतान कार्ड जानकारी से जुड़े डेटा उल्लंघन की लागत WPA3 की परिनियोजन लागत से कहीं अधिक है। PCI DSS 4.0 अनुपालन के लिए मजबूत एन्क्रिप्शन और प्रमाणीकरण की आवश्यकता होती है; WPA3-Enterprise सीधे इन आवश्यकताओं को पूरा करता है, अनुपालन ऑडिट को सुव्यवस्थित करता है और संभावित जुर्माने से बचाता है।

इसके अलावा, वायरलेस इन्फ्रास्ट्रक्चर का आधुनिकीकरण भविष्य की डिजिटल पहलों के लिए एक स्थिर, उच्च-प्रदर्शन नींव प्रदान करता है, चाहे वह Hospitality में उन्नत IoT सेंसर तैनात करना हो या सुरक्षित मोबाइल पॉइंट-ऑफ-सेल सिस्टम को सक्षम करना हो। व्यावसायिक प्रभाव एक लचीला, अनुपालन-योग्य और भविष्य-प्रूफ नेटवर्क आर्किटेक्चर है।

Key Terms & Definitions

WPA3-Enterprise

The current standard for enterprise wireless security, mandating stronger encryption, protected management frames, and forward secrecy, typically deployed with 802.1X and RADIUS.

Required for compliance (PCI DSS, GDPR) and securing corporate data against modern cryptographic attacks.

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)

An authentication framework requiring both the client and the RADIUS server to present digital certificates to verify each other's identity.

The gold standard for WPA3-Enterprise authentication, eliminating the reliance on vulnerable user passwords.

PMF (Protected Management Frames)

A security standard (802.11w) that encrypts the control frames used for client association and disassociation.

Mandatory in WPA3, PMF prevents attackers from forging deauthentication packets to knock users off the network or execute man-in-the-middle attacks.

SAE (Simultaneous Authentication of Equals)

A secure key establishment protocol used in WPA3 that replaces the vulnerable 4-way handshake of WPA2.

SAE provides forward secrecy and protects against offline dictionary attacks, ensuring that even if a password is weak, the handshake cannot be brute-forced.

GCMP-256 (Galois/Counter Mode Protocol)

A highly secure, efficient encryption protocol utilizing 256-bit keys.

Mandated for the WPA3-Enterprise 192-bit security suite, required for environments handling highly sensitive data like government or financial records.

RADIUS (Remote Authentication Dial-In User Service)

A centralized networking protocol that provides Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service.

The core backend server in a WPA3-Enterprise deployment that validates client certificates or credentials before granting network access.

Forward Secrecy

A cryptographic feature ensuring that session keys are ephemeral; compromising a long-term key in the future will not allow an attacker to decrypt past recorded sessions.

A critical enhancement in WPA3 provided by the SAE handshake, protecting historical data.

PKI (Public Key Infrastructure)

The framework of roles, policies, hardware, software, and procedures needed to create, manage, distribute, use, store, and revoke digital certificates.

The necessary prerequisite infrastructure for deploying EAP-TLS authentication in a WPA3-Enterprise environment.

Case Studies

A 200-room luxury hotel is upgrading its corporate network to WPA3-Enterprise. They have a mix of modern corporate laptops, iPads used by concierge staff, and legacy Wi-Fi-enabled door locks that only support WPA2. How should the network architect design the SSIDs and VLANs to ensure maximum security without breaking operational functionality?

The architect must employ network segmentation.

- Create a primary corporate SSID ('HotelCorp_Secure') configured for WPA3-Enterprise only, utilizing EAP-TLS. Deploy certificates to all corporate laptops and iPads via the hotel's MDM solution. Assign this SSID to the primary corporate VLAN.

- Create a secondary, hidden SSID ('Hotel_IoT_Legacy') configured for WPA2-Personal (PSK) or WPA2-Enterprise (if supported by the locks), utilizing a complex, rotated passphrase or MAC authentication bypass (MAB).

- Assign the legacy SSID to a heavily restricted, isolated VLAN. Configure firewall rules to allow the door locks to communicate ONLY with the specific on-premise or cloud-based door management server, blocking all lateral movement to the corporate VLAN or the internet.

A public sector organization has deployed WPA3-Enterprise with EAP-TLS. On a Monday morning, no staff can connect to the wireless network. The wireless controller shows clients associating, but failing RADIUS authentication. What is the most likely cause, and what is the immediate remediation step?

The most likely cause is an expired RADIUS server certificate. Because EAP-TLS relies on mutual authentication, if the server presents an expired certificate, the clients will immediately reject the connection and terminate the handshake.

Immediate remediation: The IT team must generate a new Certificate Signing Request (CSR) from the RADIUS server, have it signed by the internal CA, and bind the new certificate to the EAP-TLS authentication policy on the RADIUS server. Services must then be restarted.

Scenario Analysis

Q1. You are the network architect for a large retail chain rolling out WPA3-Enterprise. During the pilot phase at three stores using WPA3 Transition Mode, several older barcode scanners frequently drop off the network and require manual reboots to reconnect. Modern tablets connect without issue. What is the most appropriate architectural response?

💡 Hint:Consider how legacy wireless drivers handle unfamiliar management frames broadcast in Transition Mode.

Show Recommended Approach

The barcode scanners are likely crashing due to the mandatory Protected Management Frames (PMF) broadcast by the APs in Transition Mode. The appropriate response is to abandon Transition Mode for these devices. Create a dedicated, hidden WPA2-only SSID mapped to an isolated VLAN specifically for the scanners, and configure the primary corporate SSID to WPA3-Enterprise only for the modern tablets.

Q2. A CTO mandates the deployment of WPA3-Enterprise across all corporate offices within 60 days to meet new compliance requirements. The current environment uses WPA2-Enterprise with PEAP-MSCHAPv2 (username/password). The organization does not currently have an internal Certificate Authority (CA) or a Mobile Device Management (MDM) solution. Is this timeline realistic, and what is the critical path?

💡 Hint:Evaluate the prerequisites for the recommended WPA3 authentication method (EAP-TLS).

Show Recommended Approach

The 60-day timeline is highly unrealistic. To properly implement WPA3-Enterprise, the organization should migrate to EAP-TLS to eliminate credential vulnerabilities. The critical path requires designing and deploying a PKI (Certificate Authority) and implementing an MDM solution to distribute client certificates. Building this infrastructure from scratch, testing it, and enrolling all corporate devices will almost certainly exceed 60 days. The architect must communicate this dependency to the CTO.

Q3. During a security audit, an examiner notes that your RADIUS servers are configured for EAP-TLS, but the 'Certificate Revocation List (CRL) checking' feature is disabled on the wireless controllers and RADIUS servers. Why is this a significant security finding in a WPA3 environment?

💡 Hint:What happens if a corporate laptop is stolen, but its certificate has not yet expired?

Show Recommended Approach

Without CRL or OCSP checking enabled, the RADIUS server has no way of knowing if a presented certificate has been revoked by the CA prior to its natural expiration date. If a device is lost or an employee is terminated, their certificate must be revoked. If revocation checking is disabled, that compromised certificate can still be used to successfully authenticate and access the WPA3-Enterprise network, entirely defeating the purpose of mutual authentication.