উন্নত ওয়্যারলেস সিকিউরিটির জন্য WPA3-Enterprise ইমপ্লিমেন্টেশন

এই টেকনিক্যাল রেফারেন্স গাইডটি WPA2 থেকে WPA3-Enterprise-এ ট্রানজিশন করা আইটি লিডারদের জন্য একটি বিস্তৃত এবং কার্যকর রোডম্যাপ প্রদান করে। এটি আর্কিটেকচারাল পরিবর্তন, EAP-TLS এবং PMF-এর মতো বাধ্যতামূলক সিকিউরিটি এনহ্যান্সমেন্ট এবং জটিল এন্টারপ্রাইজ এনভায়রনমেন্ট জুড়ে কর্পোরেট নেটওয়ার্ক সুরক্ষিত করার জন্য প্র্যাকটিক্যাল ডেপ্লয়মেন্ট স্ট্র্যাটেজিগুলো কভার করে।

এই গাইডটি শুনুন

পডকাস্ট ট্রান্সক্রিপ্ট দেখুন

- এক্সিকিউটিভ সামারি

- টেকনিক্যাল ডিপ-ডাইভ: WPA3-Enterprise আর্কিটেকচার

- অথেনটিকেশন এবং কি (Key) এক্সচেঞ্জ

- ক্রিপ্টোগ্রাফিক এনহ্যান্সমেন্ট

- Protected Management Frames (PMF)

- ইমপ্লিমেন্টেশন গাইড: WPA3-Enterprise ডেপ্লয়মেন্ট

- ফেজ ১: ইনফ্রাস্ট্রাকচার অডিট এবং PKI রেডিনেস

- ফেজ ২: WPA3 ট্রানজিশন মোড এনাবল করা

- ফেজ ৩: নেটওয়ার্ক সেগমেন্টেশন এবং লিগ্যাসি আইসোলেশন

- ফেজ ৪: সম্পূর্ণ WPA3 এনফোর্সমেন্ট

- এন্টারপ্রাইজ এনভায়রনমেন্টের জন্য বেস্ট প্র্যাকটিস

- ট্রাবলশুটিং এবং রিস্ক মিটিগেশন

- লক্ষণ: ট্রানজিশন মোড এনাবল করা থাকলে ক্লায়েন্টরা কানেক্ট হতে ব্যর্থ হয়।

- লক্ষণ: সমস্ত ডিভাইস জুড়ে ব্যাপক অথেনটিকেশন ফেইলিউর।

- লক্ষণ: অ্যাক্সেস পয়েন্টগুলোর মধ্যে রোমিংয়ের সময় হাই ল্যাটেন্সি।

- আরওআই (ROI) এবং বিজনেস ইমপ্যাক্ট

এক্সিকিউটিভ সামারি

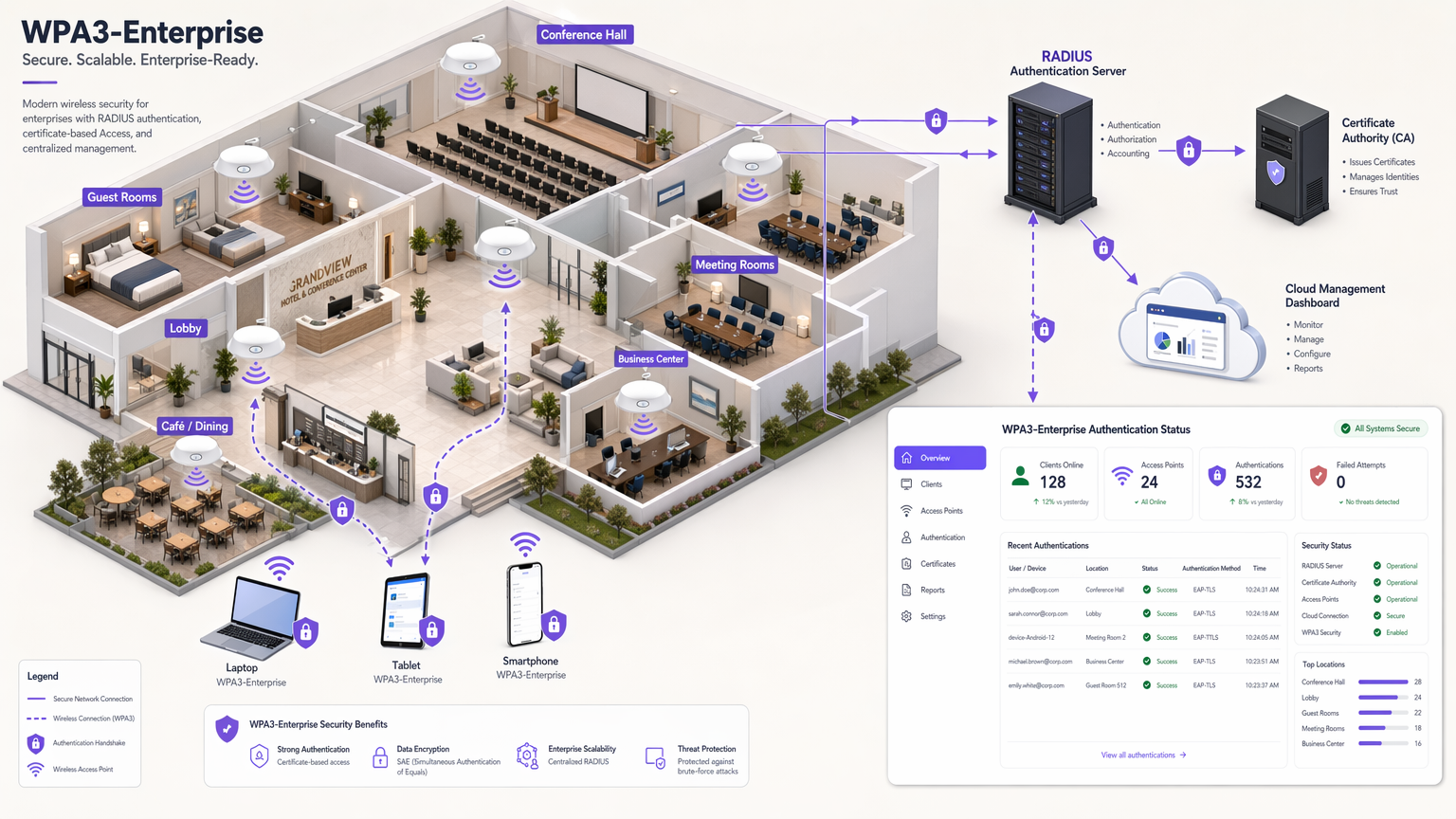

এন্টারপ্রাইজ আইটি লিডারদের জন্য, WPA3-Enterprise-এ ট্রানজিশন করা এখন আর ভবিষ্যতের কোনো রোডম্যাপ নয়; এটি বর্তমানের একটি অপারেশনাল প্রয়োজনীয়তা। ২০২০ সাল থেকে, সমস্ত Wi-Fi সার্টিফাইড ডিভাইসের জন্য WPA3 বাধ্যতামূলক করা হয়েছে, তবুও হসপিটালিটি, রিটেইল এবং পাবলিক সেক্টর ভেন্যু জুড়ে থাকা অনেক এন্টারপ্রাইজ নেটওয়ার্ক এখনও WPA2-তে আটকে আছে। এই গ্যাপটি একটি উল্লেখযোগ্য ঝুঁকির কারণ, বিশেষ করে যখন PCI DSS 4.0 এবং GDPR-এর মতো কমপ্লায়েন্স ফ্রেমওয়ার্কগুলো ক্রমবর্ধমানভাবে শক্তিশালী এবং অত্যাধুনিক নেটওয়ার্ক সিকিউরিটি কন্ট্রোল বাধ্যতামূলক করছে।

এই গাইডটি WPA3-Enterprise-এর একটি বিস্তারিত টেকনিক্যাল ব্রেকডাউন প্রদান করে, যেখানে WPA2-এর তুলনায় এর মৌলিক আর্কিটেকচারাল উন্নতির ওপর ফোকাস করা হয়েছে। আমরা শক্তিশালী এনক্রিপশন (GCMP-256)-এর দিকে বাধ্যতামূলক শিফট, Protected Management Frames (PMF)-এর প্রয়োজনীয়তা এবং EAP-TLS-এর মাধ্যমে সার্টিফিকেট-ভিত্তিক মিউচুয়াল অথেনটিকেশনের গুরুত্বপূর্ণ ইমপ্লিমেন্টেশন নিয়ে বিস্তারিত আলোচনা করেছি। নেটওয়ার্ক আর্কিটেক্ট এবং CTO-দের জন্য ডিজাইন করা এই ডকুমেন্টটি একটি সুরক্ষিত, স্কেলেবল এবং কমপ্লায়েন্ট ওয়্যারলেস ইনফ্রাস্ট্রাকচার নিশ্চিত করতে একাডেমিক থিওরির বদলে কার্যকর ডেপ্লয়মেন্ট স্ট্র্যাটেজি, ট্রাবলশুটিং মেথডলজি এবং রিয়েল-ওয়ার্ল্ড কেস স্টাডি প্রদান করে।

এক্সিকিউটিভ ওভারভিউয়ের জন্য এর সাথে থাকা টেকনিক্যাল ব্রিফিং পডকাস্টটি শুনুন:

টেকনিক্যাল ডিপ-ডাইভ: WPA3-Enterprise আর্কিটেকচার

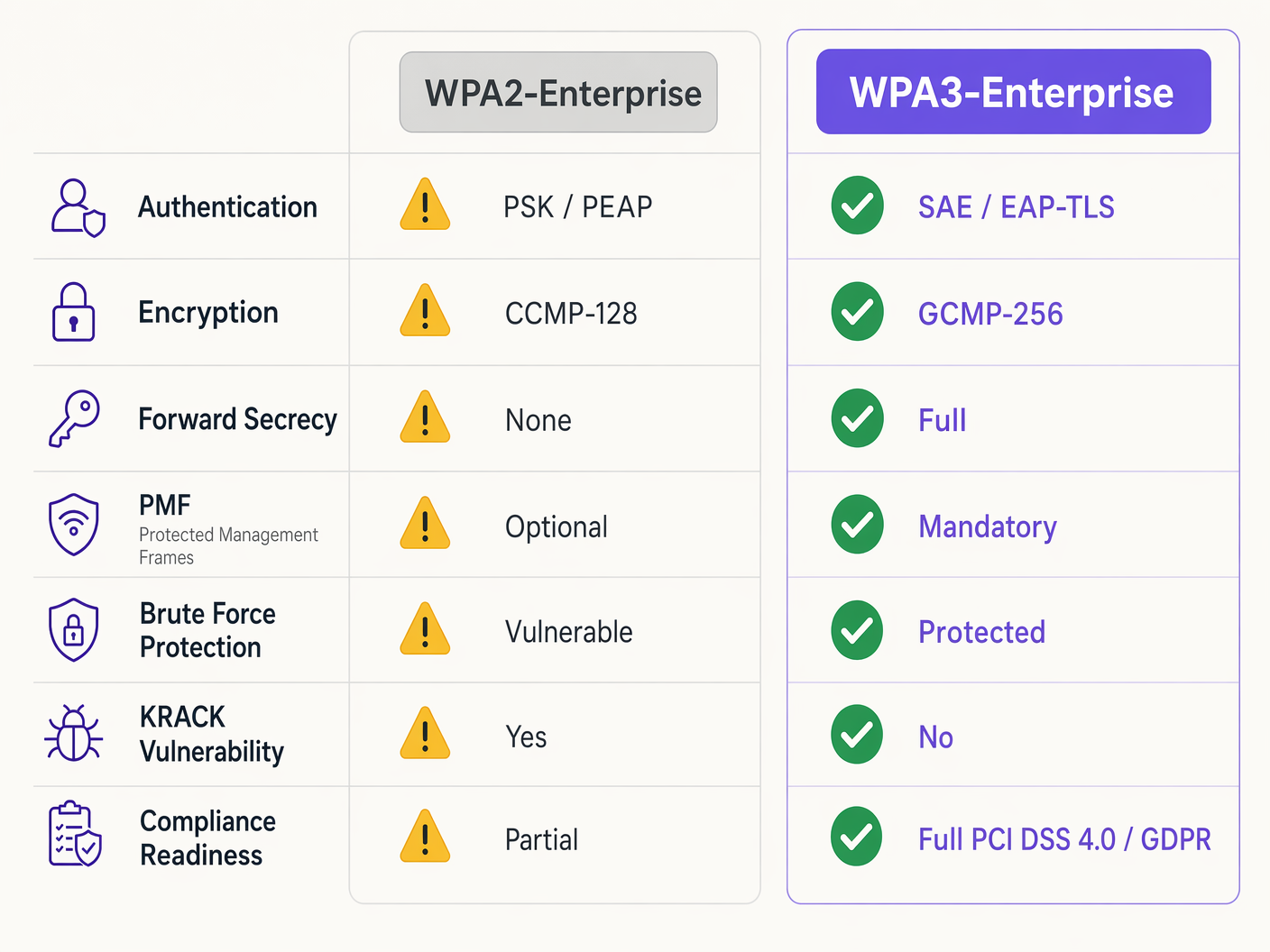

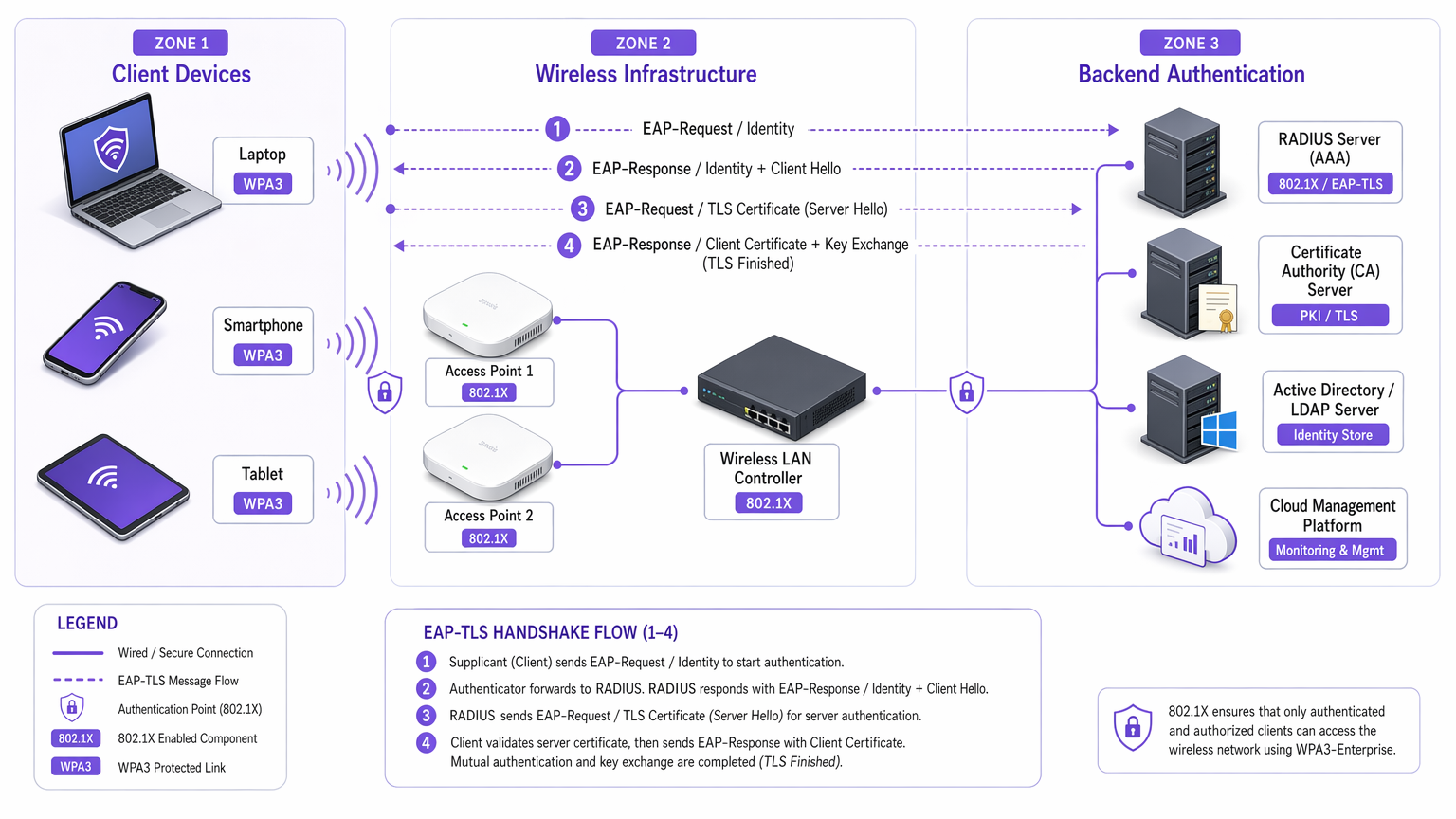

WPA2 এবং WPA3-Enterprise-এর মধ্যে মূল পার্থক্যটি অন্তর্নিহিত 802.1X ফ্রেমওয়ার্কের মধ্যে নেই, যা পোর্ট-ভিত্তিক নেটওয়ার্ক অ্যাক্সেস কন্ট্রোলের জন্য স্ট্যান্ডার্ড হিসেবে রয়ে গেছে, বরং এর চারপাশে তৈরি ক্রিপ্টোগ্রাফিক প্রোটোকল এবং ম্যানেজমেন্ট ফ্রেম প্রোটেকশনের মধ্যে রয়েছে। WPA3 এর পূর্বসূরির সিস্টেমিক দুর্বলতাগুলো দূর করে, বিশেষ করে অফলাইন ডিকশনারি অ্যাটাক এবং ম্যানেজমেন্ট ফ্রেম ম্যানিপুলেশনকে টার্গেট করে।

অথেনটিকেশন এবং কি (Key) এক্সচেঞ্জ

সেশন কি (session keys) তৈরি করতে WPA2-Enterprise 4-ওয়ে হ্যান্ডশেকের ওপর নির্ভর করে, যা দুর্বল ক্রেডেনশিয়াল ব্যবহার করা হলে Key Reinstallation Attacks (KRACK) এবং অফলাইন ডিকশনারি ব্রুট-ফোর্সিংয়ের জন্য ঝুঁকিপূর্ণ বলে প্রমাণিত হয়েছে। WPA3 একটি ডিফি-হেলম্যান-ভিত্তিক কি এক্সচেঞ্জ প্রোটোকল Simultaneous Authentication of Equals (SAE) ইমপ্লিমেন্ট করার মাধ্যমে এই ঝুঁকি কমায়। SAE ফরোয়ার্ড সিক্রেসি নিশ্চিত করে; এমনকি কোনো অ্যাটাকার যদি একটি লং-টার্ম কি কম্প্রোমাইজও করে, তবুও তারা ক্যাপচার করা ট্রাফিক ডিক্রিপ্ট করতে পারবে না, কারণ প্রতিটি সেশন ক্ষণস্থায়ী এবং ইউনিক কি ব্যবহার করে।

এন্টারপ্রাইজ এনভায়রনমেন্টের জন্য, মূল অথেনটিকেশন মেকানিজম নিশ্চিতভাবে EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)-এর দিকে শিফট করে। যদিও WPA2 PEAP বা EAP-TTLS-এর মতো দুর্বল ক্রেডেনশিয়াল-ভিত্তিক মেথডগুলোর অনুমতি দেয়, WPA3-Enterprise দৃঢ়ভাবে EAP-TLS-কে উৎসাহিত করে এবং হাই-সিকিউরিটি 192-বিট মোডে এটি বাধ্যতামূলক করে। এর জন্য মিউচুয়াল সার্টিফিকেট-ভিত্তিক অথেনটিকেশন প্রয়োজন, যা পাসওয়ার্ডের প্রয়োজনীয়তা পুরোপুরি দূর করে এবং ক্রেডেনশিয়াল চুরির ভেক্টরগুলোকে নিষ্ক্রিয় করে।

ক্রিপ্টোগ্রাফিক এনহ্যান্সমেন্ট

WPA2 AES-128-এর ওপর ভিত্তি করে CCMP-128 (Counter Mode with Cipher Block Chaining Message Authentication Code Protocol) ব্যবহার করে। WPA3-Enterprise একটি অপশনাল কিন্তু অত্যন্ত রিকমেন্ডেড 192-বিট সিকিউরিটি স্যুট চালু করেছে, যা Commercial National Security Algorithm (CNSA) স্যুটের সাথে সামঞ্জস্যপূর্ণ। এই মোডটি শক্তিশালী এনক্রিপশনের জন্য GCMP-256 (Galois/Counter Mode Protocol with 256-bit keys) এবং কি এস্টাবলিশমেন্ট ও ম্যানেজমেন্টের জন্য 384-বিট এলিপটিক কার্ভ ক্রিপ্টোগ্রাফি বাধ্যতামূলক করে।

Protected Management Frames (PMF)

IEEE 802.11w-এর অধীনে, Protected Management Frames ক্লায়েন্ট অ্যাসোসিয়েশন, ডিসঅ্যাসোসিয়েশন এবং অথেনটিকেশন ম্যানেজ করা কন্ট্রোল সিগন্যালগুলোকে সুরক্ষিত করে। WPA2-তে PMF অপশনাল ছিল, যা নেটওয়ার্কগুলোকে ফোরজড ডিঅথেনটিকেশন ফ্রেমের জন্য ঝুঁকিপূর্ণ করে তুলেছিল—যা ডিনায়াল-অফ-সার্ভিস বা ম্যান-ইন-দ্য-মিডল অ্যাটাকের একটি সাধারণ পূর্বশর্ত। WPA3 সমস্ত কানেকশনের জন্য PMF বাধ্যতামূলক করে, যা মূলত এই অ্যাটাক ভেক্টরটিকে বন্ধ করে দেয়।

ইমপ্লিমেন্টেশন গাইড: WPA3-Enterprise ডেপ্লয়মেন্ট

শত শত রিটেইল লোকেশন বা একটি বিশাল হোটেল কমপ্লেক্স জুড়ে এন্টারপ্রাইজ নেটওয়ার্ক ট্রানজিশন করার জন্য একটি পর্যায়ক্রমিক এবং পদ্ধতিগত অ্যাপ্রোচ প্রয়োজন। নিচের ধাপগুলো একটি ভেন্ডর-নিউট্রাল ডেপ্লয়মেন্ট স্ট্র্যাটেজির রূপরেখা দেয়।

ফেজ ১: ইনফ্রাস্ট্রাকচার অডিট এবং PKI রেডিনেস

WPA3-Enterprise-এর পূর্বশর্ত, বিশেষ করে EAP-TLS ব্যবহার করার ক্ষেত্রে, হলো একটি শক্তিশালী Public Key Infrastructure (PKI)।

১. RADIUS ক্যাপাবিলিটি যাচাই করুন: নিশ্চিত করুন যে আপনার RADIUS সার্ভারগুলো (যেমন, Cisco ISE, Aruba ClearPass, FreeRADIUS) WPA3 প্যারামিটার সাপোর্ট করে এবং EAP-TLS-এর জন্য কনফিগার করা আছে। ২. Certificate Authority (CA) এস্টাবলিশ করুন: একটি ইন্টারনাল CA (যেমন Microsoft AD CS) ডেপ্লয় করুন অথবা ক্লাউড-ভিত্তিক PKI সার্ভিস ব্যবহার করুন। ৩. MDM ইন্টিগ্রেশন: ম্যানেজড ডিভাইসে ক্লায়েন্ট সার্টিফিকেট ডেপ্লয়মেন্ট অটোমেট করতে Mobile Device Management (MDM) প্ল্যাটফর্ম (Intune, Jamf) ব্যবহার করুন। স্কেলেবিলিটির জন্য এটি অত্যন্ত গুরুত্বপূর্ণ।

সার্টিফিকেট ডেপ্লয়মেন্ট সম্পর্কে আরও জানতে, WiFi Certificate Authentication: How Digital Certificates Secure Wireless Networks পড়ুন।

ফেজ ২: WPA3 ট্রানজিশন মোড এনাবল করা

বৈচিত্র্যময় এন্টারপ্রাইজ এনভায়রনমেন্টে হার্ড কাটওভার খুব কমই সম্ভব হয়। বেশিরভাগ এন্টারপ্রাইজ ওয়্যারলেস ল্যান (LAN) কন্ট্রোলার WPA3 ট্রানজিশন মোড সাপোর্ট করে, যা একটি একক SSID-কে একই সাথে WPA2 এবং WPA3 ক্লায়েন্ট গ্রহণ করার অনুমতি দেয়।

১. ট্রানজিশন SSID কনফিগার করুন: কর্পোরেট SSID-তে WPA3 ট্রানজিশন মোড এনাবল করুন। ২. ক্লায়েন্ট অ্যাসোসিয়েশন মনিটর করুন: ক্লায়েন্ট কানেকশন মনিটর করতে আপনার ওয়্যারলেস ম্যানেজমেন্ট ড্যাশবোর্ড ব্যবহার করুন। নিশ্চিত করুন যে আধুনিক ডিভাইসগুলো সফলভাবে WPA3 নেগোশিয়েট করছে, যেখানে লিগ্যাসি ডিভাইসগুলো WPA2-তে ফলব্যাক করছে। ৩. কম্প্যাটিবিলিটি ইস্যু সমাধান করুন: যেসব ডিভাইস অ্যাসোসিয়েট হতে ব্যর্থ হচ্ছে সেগুলো চিহ্নিত করুন। প্রায়শই, লিগ্যাসি ওয়্যারলেস ড্রাইভারগুলো ট্রানজিশন মোডেও WPA3-এর বাধ্যতামূলক PMF রিকোয়ারমেন্টের সাথে মানিয়ে নিতে সংগ্রাম করে। সম্ভব হলে ড্রাইভার আপডেট করুন।

ফেজ ৩: নেটওয়ার্ক সেগমেন্টেশন এবং লিগ্যাসি আইসোলেশন

সব ডিভাইস WPA3 সাপোর্ট করবে না। লিগ্যাসি IoT ডিভাইস, পুরোনো পয়েন্ট-অফ-সেল সিস্টেম, বা Healthcare এনভায়রনমেন্টের বিশেষায়িত মেডিকেল ইকুইপমেন্টগুলোতে প্রায়শই প্রয়োজনীয় হার্ডওয়্যার বা ফার্মওয়্যার আপডেটের অভাব থাকে।

১. লিগ্যাসি ডিভাইস আইসোলেট করুন: বিশেষভাবে এই ডিভাইসগুলোর জন্য একটি ডেডিকেটেড, আইসোলেটেড VLAN এবং একটি আলাদা WPA2-অনলি SSID তৈরি করুন। ২. কঠোর অ্যাক্সেস কন্ট্রোল ইমপ্লিমেন্ট করুন: এই লিগ্যাসি VLAN-এ কঠোর ফায়ারওয়াল রুল প্রয়োগ করুন, যাতে সুরক্ষিত WPA3 কর্পোরেট নেটওয়ার্কে ল্যাটারাল মুভমেন্ট রোধ করা যায়।

ফেজ ৪: সম্পূর্ণ WPA3 এনফোর্সমেন্ট

কর্পোরেট ফ্লিটের বিশাল অংশ সফলভাবে WPA3 ব্যবহার করা শুরু করলে এবং লিগ্যাসি ডিভাইসগুলো সেগমেন্ট করা হয়ে গেলে, প্রাইমারি কর্পোরেট SSID-কে শুধুমাত্র WPA3-Enterprise-এ ট্রানজিশন করুন।

এন্টারপ্রাইজ এনভায়রনমেন্টের জন্য বেস্ট প্র্যাকটিস

প্রযুক্তি ইমপ্লিমেন্ট করাটা কেবল অর্ধেক কাজ; এর ইন্টিগ্রিটি বজায় রাখার জন্য চলমান অপারেশনাল ডিসিপ্লিন প্রয়োজন।

- সার্টিফিকেট লাইফসাইকেল ম্যানেজমেন্ট অটোমেট করুন: EAP-TLS ফেইলিউরের সবচেয়ে সাধারণ কারণ হলো মেয়াদোত্তীর্ণ সার্টিফিকেট। RADIUS সার্ভার সার্টিফিকেটের মেয়াদ শেষ হওয়ার ৯০, ৬০ এবং ৩০ দিন আগে অটোমেটেড রিনিউয়াল প্রসেস এবং অ্যালার্টিং মেকানিজম ইমপ্লিমেন্ট করুন।

- RADIUS রিডান্ডেন্সি নিশ্চিত করুন: একটি একক RADIUS সার্ভার হলো সিঙ্গেল পয়েন্ট অফ ফেইলিউর। ভৌগোলিকভাবে বৈচিত্র্যময় লোকেশন জুড়ে প্রাইমারি এবং সেকেন্ডারি RADIUS সার্ভার ডেপ্লয় করুন এবং ওয়্যারলেস কন্ট্রোলারগুলোতে সিমলেস ফেইলওভার কনফিগার করুন।

- গেস্ট এবং কর্পোরেট নেটওয়ার্ক আলাদা করুন: গেস্ট অ্যাক্সেসের সাথে কর্পোরেট সিকিউরিটি পলিসিকে কখনোই মেলাবেন না। কর্পোরেট নেটওয়ার্কের জন্য EAP-TLS সহ WPA3-Enterprise প্রয়োজন। গেস্ট নেটওয়ার্কগুলোর আইসোলেটেড VLAN ব্যবহার করা উচিত, যা সাধারণত Captive Portal-এর মাধ্যমে ম্যানেজ করা হয়। Purple-এর Guest WiFi সলিউশনগুলো মূল্যবান WiFi Analytics ক্যাপচার করার পাশাপাশি সুরক্ষিত, কমপ্লায়েন্ট গেস্ট অ্যাক্সেস প্রদান করে।

- OpenRoaming ব্যবহার করুন: বিভিন্ন ভেন্যু জুড়ে সিমলেস, সুরক্ষিত কানেক্টিভিটির জন্য Passpoint/Hotspot 2.0 ইমপ্লিমেন্ট করার কথা বিবেচনা করুন। Purple কানেক্ট লাইসেন্সের অধীনে OpenRoaming-এর মতো সার্ভিসগুলোর জন্য একটি ফ্রি আইডেন্টিটি প্রোভাইডার হিসেবে কাজ করে, যা এন্টারপ্রাইজ সিকিউরিটি স্ট্যান্ডার্ডের সাথে আপস না করেই বাধাহীন, সুরক্ষিত অ্যাক্সেস প্রদান করে।

ট্রাবলশুটিং এবং রিস্ক মিটিগেশন

সতর্ক পরিকল্পনার পরেও, ডেপ্লয়মেন্টে বাধা আসতে পারে। এখানে সাধারণ ফেইলিউর মোড এবং মিটিগেশন স্ট্র্যাটেজিগুলো দেওয়া হলো।

লক্ষণ: ট্রানজিশন মোড এনাবল করা থাকলে ক্লায়েন্টরা কানেক্ট হতে ব্যর্থ হয়।

মূল কারণ: লিগ্যাসি ক্লায়েন্ট ড্রাইভারগুলো প্রায়শই ব্যর্থ হয় যখন তারা ট্রানজিশন মোডে অ্যাক্সেস পয়েন্ট দ্বারা ব্রডকাস্ট করা বাধ্যতামূলক PMF (Protected Management Frames)-এর সম্মুখীন হয়, এমনকি যদি তারা WPA2 কানেকশনের চেষ্টাও করে। মিটিগেশন: ক্লায়েন্ট ওয়্যারলেস নেটওয়ার্ক ইন্টারফেস (NIC) ড্রাইভার আপডেট করুন। যদি আপডেট পাওয়া না যায়, তবে ডিভাইসটিকে আইসোলেটেড লিগ্যাসি WPA2-অনলি SSID-তে সরিয়ে নিতে হবে।

লক্ষণ: সমস্ত ডিভাইস জুড়ে ব্যাপক অথেনটিকেশন ফেইলিউর।

মূল কারণ: RADIUS সার্ভার সার্টিফিকেটের মেয়াদ শেষ হয়ে গেছে, অথবা রুট CA সার্টিফিকেট রিভোক করা হয়েছে বা ক্লায়েন্ট ট্রাস্ট স্টোর থেকে রিমুভ করা হয়েছে। মিটিগেশন: অবিলম্বে RADIUS সার্ভার সার্টিফিকেট রিনিউ এবং ডেপ্লয় করুন। পুনরাবৃত্তি রোধ করতে অটোমেটেড লাইফসাইকেল ম্যানেজমেন্ট অ্যালার্টগুলো রিভিউ করুন।

লক্ষণ: অ্যাক্সেস পয়েন্টগুলোর মধ্যে রোমিংয়ের সময় হাই ল্যাটেন্সি।

মূল কারণ: 802.11r (Fast BSS Transition) হয় মিসকনফিগার করা আছে অথবা ব্যবহৃত নির্দিষ্ট EAP মেথডের সাথে ইনকম্প্যাটিবল। মিটিগেশন: নিশ্চিত করুন যে WPA3 SSID-এর জন্য WLAN কন্ট্রোলার এবং ক্লায়েন্ট ডিভাইস উভয় দ্বারাই 802.11r স্পষ্টভাবে এনাবল এবং সাপোর্টেড। মেইনটেন্যান্স উইন্ডোর সময় রোমিং পারফরম্যান্স টেস্ট করুন।

আরওআই (ROI) এবং বিজনেস ইমপ্যাক্ট

WPA3-Enterprise-এ ট্রানজিশনের জন্য প্রফেশনাল সার্ভিস, সম্ভাব্য হার্ডওয়্যার রিফ্রেশ এবং PKI ইনফ্রাস্ট্রাকচারে বিনিয়োগ প্রয়োজন। তবে, এর রিটার্ন অন ইনভেস্টমেন্ট (ROI) পরিমাপ করা হয় রিস্ক মিটিগেশন এবং কমপ্লায়েন্স মেনে চলার মাধ্যমে।

একটি বড় Retail চেইনের জন্য, পেমেন্ট কার্ডের তথ্য জড়িত ডেটা ব্রিচের খরচ WPA3 ডেপ্লয়মেন্ট খরচের চেয়ে অনেক বেশি। PCI DSS 4.0 কমপ্লায়েন্সের জন্য শক্তিশালী এনক্রিপশন এবং অথেনটিকেশন প্রয়োজন; WPA3-Enterprise সরাসরি এই প্রয়োজনীয়তাগুলো পূরণ করে, কমপ্লায়েন্স অডিট সহজ করে এবং সম্ভাব্য জরিমানা এড়াতে সাহায্য করে।

তাছাড়া, ওয়্যারলেস ইনফ্রাস্ট্রাকচার আধুনিকীকরণ ভবিষ্যতের ডিজিটাল উদ্যোগগুলোর জন্য একটি স্থিতিশীল, হাই-পারফরম্যান্স ভিত্তি প্রদান করে, তা সে Hospitality -তে উন্নত IoT সেন্সর ডেপ্লয় করা হোক বা সুরক্ষিত মোবাইল পয়েন্ট-অফ-সেল সিস্টেম এনাবল করা হোক। এর বিজনেস ইমপ্যাক্ট হলো একটি রেজিলিয়েন্ট, কমপ্লায়েন্ট এবং ফিউচার-প্রুফ নেটওয়ার্ক আর্কিটেকচার।

মূল সংজ্ঞাসমূহ

WPA3-Enterprise

এন্টারপ্রাইজ ওয়্যারলেস সিকিউরিটির বর্তমান স্ট্যান্ডার্ড, যা শক্তিশালী এনক্রিপশন, প্রোটেক্টেড ম্যানেজমেন্ট ফ্রেম এবং ফরোয়ার্ড সিক্রেসি বাধ্যতামূলক করে, সাধারণত 802.1X এবং RADIUS-এর সাথে ডেপ্লয় করা হয়।

কমপ্লায়েন্স (PCI DSS, GDPR) এবং আধুনিক ক্রিপ্টোগ্রাফিক অ্যাটাকের বিরুদ্ধে কর্পোরেট ডেটা সুরক্ষিত করার জন্য প্রয়োজনীয়।

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)

একটি অথেনটিকেশন ফ্রেমওয়ার্ক যেখানে একে অপরের পরিচয় যাচাই করার জন্য ক্লায়েন্ট এবং RADIUS সার্ভার উভয়কেই ডিজিটাল সার্টিফিকেট উপস্থাপন করতে হয়।

WPA3-Enterprise অথেনটিকেশনের জন্য গোল্ড স্ট্যান্ডার্ড, যা দুর্বল ইউজার পাসওয়ার্ডের ওপর নির্ভরতা দূর করে।

PMF (Protected Management Frames)

একটি সিকিউরিটি স্ট্যান্ডার্ড (802.11w) যা ক্লায়েন্ট অ্যাসোসিয়েশন এবং ডিসঅ্যাসোসিয়েশনের জন্য ব্যবহৃত কন্ট্রোল ফ্রেমগুলোকে এনক্রিপ্ট করে।

WPA3-তে বাধ্যতামূলক, PMF অ্যাটাকারদের ডিঅথেনটিকেশন প্যাকেট ফোর্জ করে ইউজারদের নেটওয়ার্ক থেকে বের করে দেওয়া বা ম্যান-ইন-দ্য-মিডল অ্যাটাক চালানো থেকে বিরত রাখে।

SAE (Simultaneous Authentication of Equals)

WPA3-তে ব্যবহৃত একটি সুরক্ষিত কি এস্টাবলিশমেন্ট প্রোটোকল যা WPA2-এর দুর্বল 4-ওয়ে হ্যান্ডশেককে প্রতিস্থাপন করে।

SAE ফরোয়ার্ড সিক্রেসি প্রদান করে এবং অফলাইন ডিকশনারি অ্যাটাক থেকে রক্ষা করে, এটি নিশ্চিত করে যে পাসওয়ার্ড দুর্বল হলেও হ্যান্ডশেক ব্রুট-ফোর্স করা যাবে না।

GCMP-256 (Galois/Counter Mode Protocol)

256-বিট কি ব্যবহার করা একটি অত্যন্ত সুরক্ষিত এবং দক্ষ এনক্রিপশন প্রোটোকল।

WPA3-Enterprise 192-বিট সিকিউরিটি স্যুটের জন্য বাধ্যতামূলক, যা সরকারি বা আর্থিক রেকর্ডের মতো অত্যন্ত সংবেদনশীল ডেটা হ্যান্ডেল করা এনভায়রনমেন্টের জন্য প্রয়োজনীয়।

RADIUS (Remote Authentication Dial-In User Service)

একটি সেন্ট্রালাইজড নেটওয়ার্কিং প্রোটোকল যা নেটওয়ার্ক সার্ভিসের সাথে কানেক্ট হওয়া ইউজারদের জন্য অথেনটিকেশন, অথরাইজেশন এবং অ্যাকাউন্টিং (AAA) ম্যানেজমেন্ট প্রদান করে।

একটি WPA3-Enterprise ডেপ্লয়মেন্টের মূল ব্যাকএন্ড সার্ভার যা নেটওয়ার্ক অ্যাক্সেস দেওয়ার আগে ক্লায়েন্ট সার্টিফিকেট বা ক্রেডেনশিয়াল ভ্যালিডেট করে।

Forward Secrecy

একটি ক্রিপ্টোগ্রাফিক ফিচার যা নিশ্চিত করে যে সেশন কি-গুলো ক্ষণস্থায়ী; ভবিষ্যতে কোনো লং-টার্ম কি কম্প্রোমাইজ হলেও তা কোনো অ্যাটাকারকে অতীতের রেকর্ড করা সেশন ডিক্রিপ্ট করার অনুমতি দেবে না।

SAE হ্যান্ডশেক দ্বারা প্রদত্ত WPA3-এর একটি গুরুত্বপূর্ণ এনহ্যান্সমেন্ট, যা হিস্টোরিক্যাল ডেটা সুরক্ষিত করে।

PKI (Public Key Infrastructure)

ডিজিটাল সার্টিফিকেট তৈরি, পরিচালনা, বিতরণ, ব্যবহার, সংরক্ষণ এবং রিভোক করার জন্য প্রয়োজনীয় রোল, পলিসি, হার্ডওয়্যার, সফটওয়্যার এবং প্রসিডিউরের ফ্রেমওয়ার্ক।

একটি WPA3-Enterprise এনভায়রনমেন্টে EAP-TLS অথেনটিকেশন ডেপ্লয় করার জন্য প্রয়োজনীয় পূর্বশর্ত ইনফ্রাস্ট্রাকচার।

সমাধানকৃত উদাহরণসমূহ

একটি ২০০-রুমের লাক্সারি হোটেল তাদের কর্পোরেট নেটওয়ার্ককে WPA3-Enterprise-এ আপগ্রেড করছে। তাদের কাছে আধুনিক কর্পোরেট ল্যাপটপ, কনসিয়ারজ স্টাফদের ব্যবহৃত আইপ্যাড এবং লিগ্যাসি Wi-Fi-এনাবলড ডোর লক রয়েছে যা শুধুমাত্র WPA2 সাপোর্ট করে। অপারেশনাল কার্যকারিতা ব্যাহত না করে সর্বোচ্চ সিকিউরিটি নিশ্চিত করতে নেটওয়ার্ক আর্কিটেক্টের কীভাবে SSID এবং VLAN ডিজাইন করা উচিত?

আর্কিটেক্টকে অবশ্যই নেটওয়ার্ক সেগমেন্টেশন প্রয়োগ করতে হবে। ১. EAP-TLS ব্যবহার করে শুধুমাত্র WPA3-Enterprise-এর জন্য কনফিগার করা একটি প্রাইমারি কর্পোরেট SSID ('HotelCorp_Secure') তৈরি করুন। হোটেলের MDM সলিউশনের মাধ্যমে সমস্ত কর্পোরেট ল্যাপটপ এবং আইপ্যাডে সার্টিফিকেট ডেপ্লয় করুন। এই SSID-টিকে প্রাইমারি কর্পোরেট VLAN-এ অ্যাসাইন করুন। ২. একটি জটিল, রোটেটেড পাসফ্রেজ বা MAC অথেনটিকেশন বাইপাস (MAB) ব্যবহার করে WPA2-Personal (PSK) বা WPA2-Enterprise (যদি লকগুলো সাপোর্ট করে)-এর জন্য কনফিগার করা একটি সেকেন্ডারি, হিডেন SSID ('Hotel_IoT_Legacy') তৈরি করুন। ৩. লিগ্যাসি SSID-টিকে একটি অত্যন্ত নিয়ন্ত্রিত, আইসোলেটেড VLAN-এ অ্যাসাইন করুন। ডোর লকগুলোকে শুধুমাত্র নির্দিষ্ট অন-প্রিমিস বা ক্লাউড-ভিত্তিক ডোর ম্যানেজমেন্ট সার্ভারের সাথে কমিউনিকেট করার অনুমতি দিতে ফায়ারওয়াল রুল কনফিগার করুন, যা কর্পোরেট VLAN বা ইন্টারনেটে সমস্ত ল্যাটারাল মুভমেন্ট ব্লক করবে।

একটি পাবলিক সেক্টর অর্গানাইজেশন EAP-TLS সহ WPA3-Enterprise ডেপ্লয় করেছে। সোমবার সকালে, কোনো স্টাফ ওয়্যারলেস নেটওয়ার্কে কানেক্ট হতে পারছে না। ওয়্যারলেস কন্ট্রোলার দেখাচ্ছে যে ক্লায়েন্টরা অ্যাসোসিয়েট হচ্ছে, কিন্তু RADIUS অথেনটিকেশনে ব্যর্থ হচ্ছে। এর সবচেয়ে সম্ভাব্য কারণ কী এবং তাৎক্ষণিক সমাধানের পদক্ষেপ কী?

সবচেয়ে সম্ভাব্য কারণ হলো একটি মেয়াদোত্তীর্ণ RADIUS সার্ভার সার্টিফিকেট। যেহেতু EAP-TLS মিউচুয়াল অথেনটিকেশনের ওপর নির্ভর করে, তাই সার্ভার যদি মেয়াদোত্তীর্ণ সার্টিফিকেট উপস্থাপন করে, তবে ক্লায়েন্টরা তাৎক্ষণিকভাবে কানেকশন রিজেক্ট করবে এবং হ্যান্ডশেক টার্মিনেট করবে।

তাৎক্ষণিক সমাধান: আইটি টিমকে অবশ্যই RADIUS সার্ভার থেকে একটি নতুন Certificate Signing Request (CSR) জেনারেট করতে হবে, এটি ইন্টারনাল CA দ্বারা সাইন করাতে হবে এবং নতুন সার্টিফিকেটটিকে RADIUS সার্ভারে EAP-TLS অথেনটিকেশন পলিসির সাথে বাইন্ড করতে হবে। এরপর সার্ভিসগুলো রিস্টার্ট করতে হবে।

অনুশীলনী প্রশ্নসমূহ

Q1. আপনি WPA3-Enterprise রোল আউট করা একটি বড় রিটেইল চেইনের নেটওয়ার্ক আর্কিটেক্ট। WPA3 ট্রানজিশন মোড ব্যবহার করে তিনটি স্টোরে পাইলট ফেজ চলাকালীন, বেশ কয়েকটি পুরোনো বারকোড স্ক্যানার ঘন ঘন নেটওয়ার্ক থেকে ড্রপ হয়ে যায় এবং রিকানেক্ট করার জন্য ম্যানুয়াল রিবুটের প্রয়োজন হয়। আধুনিক ট্যাবলেটগুলো কোনো সমস্যা ছাড়াই কানেক্ট হয়। এর সবচেয়ে উপযুক্ত আর্কিটেকচারাল রেসপন্স কী?

ইঙ্গিত: বিবেচনা করুন কীভাবে লিগ্যাসি ওয়্যারলেস ড্রাইভারগুলো ট্রানজিশন মোডে ব্রডকাস্ট করা অপরিচিত ম্যানেজমেন্ট ফ্রেমগুলো হ্যান্ডেল করে।

মডেল উত্তর দেখুন

বারকোড স্ক্যানারগুলো সম্ভবত ট্রানজিশন মোডে AP-গুলোর দ্বারা ব্রডকাস্ট করা বাধ্যতামূলক Protected Management Frames (PMF)-এর কারণে ক্র্যাশ করছে। উপযুক্ত রেসপন্স হলো এই ডিভাইসগুলোর জন্য ট্রানজিশন মোড বাদ দেওয়া। বিশেষভাবে স্ক্যানারগুলোর জন্য একটি আইসোলেটেড VLAN-এ ম্যাপ করা একটি ডেডিকেটেড, হিডেন WPA2-অনলি SSID তৈরি করুন এবং আধুনিক ট্যাবলেটগুলোর জন্য প্রাইমারি কর্পোরেট SSID-কে শুধুমাত্র WPA3-Enterprise-এ কনফিগার করুন।

Q2. নতুন কমপ্লায়েন্স রিকোয়ারমেন্ট পূরণের জন্য একজন CTO ৬০ দিনের মধ্যে সমস্ত কর্পোরেট অফিসে WPA3-Enterprise ডেপ্লয়মেন্ট বাধ্যতামূলক করেছেন। বর্তমান এনভায়রনমেন্ট PEAP-MSCHAPv2 (ইউজারনেম/পাসওয়ার্ড) সহ WPA2-Enterprise ব্যবহার করে। অর্গানাইজেশনের বর্তমানে কোনো ইন্টারনাল Certificate Authority (CA) বা Mobile Device Management (MDM) সলিউশন নেই। এই টাইমলাইনটি কি বাস্তবসম্মত, এবং এর ক্রিটিক্যাল পাথ কী?

ইঙ্গিত: রিকমেন্ডেড WPA3 অথেনটিকেশন মেথড (EAP-TLS)-এর পূর্বশর্তগুলো মূল্যায়ন করুন।

মডেল উত্তর দেখুন

৬০ দিনের টাইমলাইনটি অত্যন্ত অবাস্তব। WPA3-Enterprise সঠিকভাবে ইমপ্লিমেন্ট করার জন্য, ক্রেডেনশিয়াল দুর্বলতাগুলো দূর করতে অর্গানাইজেশনের EAP-TLS-এ মাইগ্রেট করা উচিত। ক্রিটিক্যাল পাথের জন্য একটি PKI (Certificate Authority) ডিজাইন ও ডেপ্লয় করা এবং ক্লায়েন্ট সার্টিফিকেট ডিস্ট্রিবিউট করার জন্য একটি MDM সলিউশন ইমপ্লিমেন্ট করা প্রয়োজন। স্ক্র্যাচ থেকে এই ইনফ্রাস্ট্রাকচার তৈরি করা, এটি টেস্ট করা এবং সমস্ত কর্পোরেট ডিভাইস এনরোল করতে নিশ্চিতভাবেই ৬০ দিনের বেশি সময় লাগবে। আর্কিটেক্টকে অবশ্যই CTO-কে এই ডিপেন্ডেন্সি সম্পর্কে জানাতে হবে।

Q3. একটি সিকিউরিটি অডিট চলাকালীন, একজন এক্সামিনার লক্ষ্য করেন যে আপনার RADIUS সার্ভারগুলো EAP-TLS-এর জন্য কনফিগার করা আছে, কিন্তু ওয়্যারলেস কন্ট্রোলার এবং RADIUS সার্ভারগুলোতে 'Certificate Revocation List (CRL) checking' ফিচারটি ডিজেবল করা আছে। WPA3 এনভায়রনমেন্টে এটি একটি উল্লেখযোগ্য সিকিউরিটি ফাইন্ডিং কেন?

ইঙ্গিত: যদি একটি কর্পোরেট ল্যাপটপ চুরি হয়ে যায়, কিন্তু এর সার্টিফিকেটের মেয়াদ এখনও শেষ না হয়, তবে কী হবে?

মডেল উত্তর দেখুন

CRL বা OCSP চেকিং এনাবল না থাকলে, উপস্থাপিত কোনো সার্টিফিকেট তার স্বাভাবিক মেয়াদ শেষ হওয়ার আগে CA দ্বারা রিভোক করা হয়েছে কিনা তা জানার কোনো উপায় RADIUS সার্ভারের নেই। যদি কোনো ডিভাইস হারিয়ে যায় বা কোনো কর্মীকে বরখাস্ত করা হয়, তবে তাদের সার্টিফিকেট অবশ্যই রিভোক করতে হবে। যদি রিভোকেশন চেকিং ডিজেবল করা থাকে, তবে সেই কম্প্রোমাইজড সার্টিফিকেটটি এখনও সফলভাবে অথেনটিকেট করতে এবং WPA3-Enterprise নেটওয়ার্ক অ্যাক্সেস করতে ব্যবহার করা যেতে পারে, যা মিউচুয়াল অথেনটিকেশনের উদ্দেশ্যকে পুরোপুরি ব্যর্থ করে দেয়।

এই সিরিজে পড়া চালিয়ে যান

এন্টারপ্রাইজ নেটওয়ার্ক কন্ট্রোলারে Captive Portal রিডাইরেকশন কনফিগার করা

এই নির্ভরযোগ্য নির্দেশিকাটি এন্টারপ্রাইজ নেটওয়ার্ক কন্ট্রোলারে Captive Portal রিডাইরেকশন বাস্তবায়নের জন্য প্রয়োজনীয় প্রযুক্তিগত আর্কিটেকচার এবং ভেন্ডর-নির্দিষ্ট কনফিগারেশন ধাপগুলো বিস্তারিতভাবে বর্ণনা করে। এটি আইটি (IT) টিমগুলোর জন্য ওয়াল্ড গার্ডেন (walled gardens) কনফিগার করা, RADIUS অথেন্টিকেশন একীভূত করা এবং GDPR ও PCI DSS-এর সাথে সম্মতি নিশ্চিত করার বিষয়ে কার্যকর নির্দেশনা প্রদান করে।

ধাপ-ভিত্তিক নির্দেশিকা: গেস্ট WiFi Captive Portals-এর জন্য Ruijie ওয়্যারলেস কন্ট্রোলার কনফিগার করা

এই নির্দেশিকাটি এন্টারপ্রাইজ-গ্রেড গেস্ট WiFi Captive Portals স্থাপন করার জন্য Ruijie ওয়্যারলেস কন্ট্রোলার এবং গেটওয়ে কনফিগার করার একটি সম্পূর্ণ প্রযুক্তিগত ওয়াকথ্রু প্রদান করে। এতে VLAN সেগমেন্টেশন, WISPr প্রোটোকলের মাধ্যমে এক্সটার্নাল RADIUS অথেনটিকেশন, ওয়াল্ড গার্ডেন কনফিগারেশন এবং ফার্স্ট-পার্টি ডেটা সংগ্রহ করতে ও হসপিটালিটি, রিটেইল এবং পাবলিক-সেক্টর পরিবেশে পরিমাপযোগ্য ব্যবসায়িক ভ্যালু তৈরি করতে Purple-এর আইডেন্টিটি-বেসড নেটওয়ার্ক প্ল্যাটফর্মের সাথে নির্বিঘ্ন ইন্টিগ্রেশন কভার করা হয়েছে।

সুরক্ষিত BYOD এবং 802.1X নেটওয়ার্ক অথেন্টিকেশনের জন্য কীভাবে SCEP কনফিগার করবেন

এই নির্দেশিকাটি সার্টিফিকেট-ভিত্তিক 802.1X নেটওয়ার্ক অথেন্টিকেশন স্থাপনের জন্য SCEP কনফিগার করার একটি বিস্তৃত প্রযুক্তিগত রেফারেন্স প্রদান করে। এটি শেয়ারড পাসওয়ার্ড থেকে EAP-TLS-এ আর্কিটেকচারাল পরিবর্তন, মোবাইল ডিভাইস ম্যানেজমেন্ট ইন্টিগ্রেশন এবং এন্টারপ্রাইজ পরিবেশে সুরক্ষিত BYOD অ্যাক্সেসের জন্য কঠোর নেটওয়ার্ক সেগমেন্টেশন কভার করে।