Mise en œuvre de WPA3-Enterprise pour une sécurité sans fil renforcée

Ce guide de référence technique offre une feuille de route complète et exploitable pour les leaders informatiques passant de WPA2 à WPA3-Enterprise. Il couvre les évolutions architecturales, les améliorations de sécurité obligatoires telles que EAP-TLS et PMF, ainsi que des stratégies de déploiement pratiques pour sécuriser les réseaux d'entreprise dans des environnements complexes.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Plongée Technique : Architecture WPA3-Enterprise

- Authentification et Échange de Clés

- Améliorations Cryptographiques

- Trames de Gestion Protégées (PMF)

- Guide d'Implémentation : Déploiement de WPA3-Enterprise

- Phase 1 : Audit de l'Infrastructure et Préparation PKI

- Phase 2 : Activation du Mode de Transition WPA3

- Phase 3 : Segmentation du réseau et isolation des systèmes hérités

- Phase 4 : Application complète du WPA3

- Bonnes pratiques pour les environnements d'entreprise

- Dépannage et atténuation des risques

- Symptôme : Les clients ne parviennent pas à se connecter lorsque le mode de transition est activé.

- Symptôme : Échecs d'authentification généralisés sur tous les appareils.

- Symptôme : Latence élevée lors de l'itinérance entre les points d'accès.

- ROI et impact commercial

Résumé Exécutif

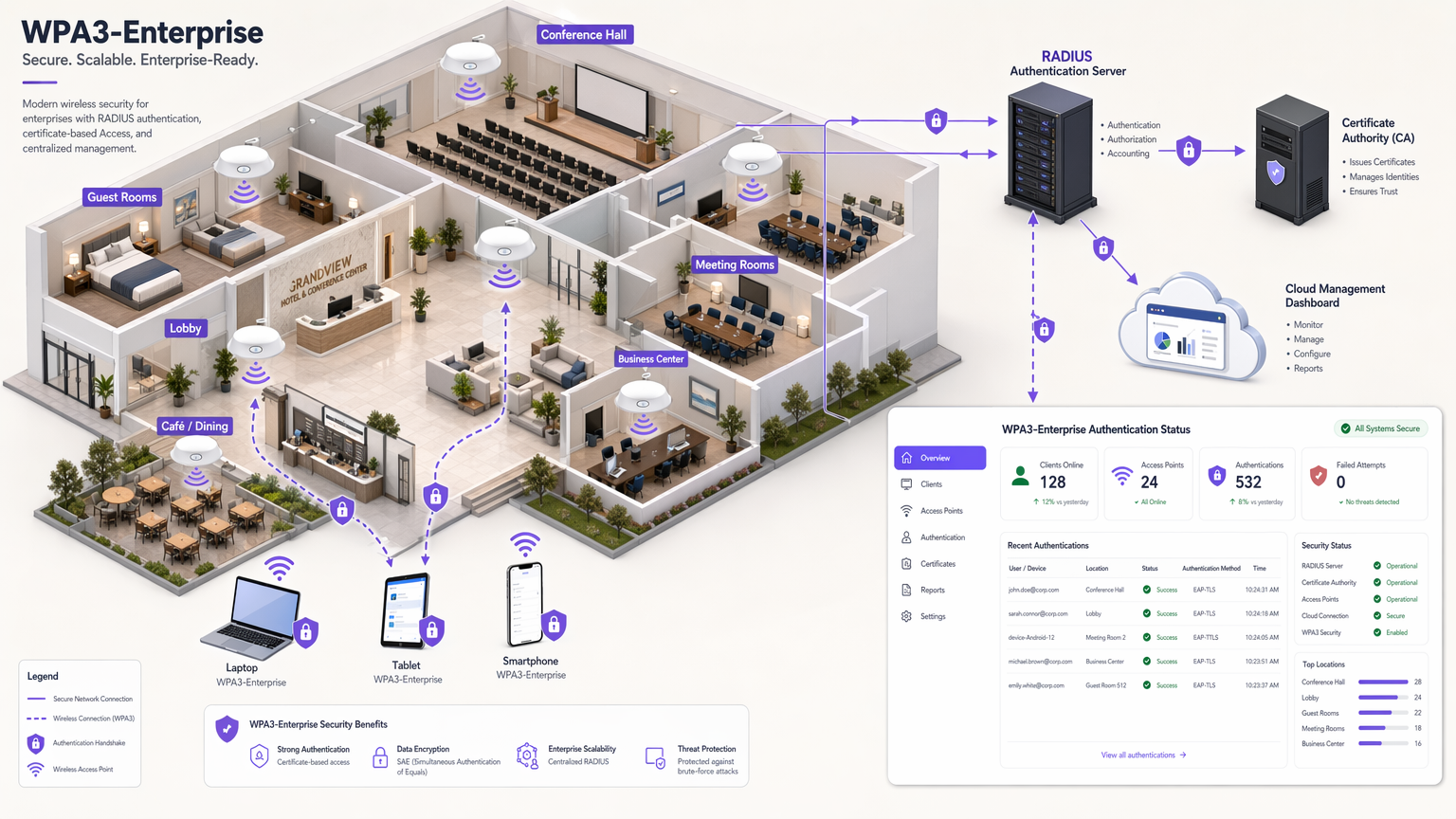

Pour les leaders informatiques d'entreprise, la transition vers WPA3-Enterprise n'est plus un élément de feuille de route future ; c'est une exigence opérationnelle actuelle. Depuis 2020, WPA3 est obligatoire pour tous les appareils Wi-Fi CERTIFIED, pourtant de nombreux réseaux d'entreprise — couvrant l'hôtellerie, le commerce de détail et les lieux du secteur public — restent ancrés à WPA2. Cet écart représente une exposition significative aux risques, d'autant plus que les cadres de conformité comme PCI DSS 4.0 et GDPR exigent de plus en plus des contrôles de sécurité réseau robustes et à la pointe de la technologie.

Ce guide fournit une analyse technique complète de WPA3-Enterprise, en se concentrant sur ses améliorations architecturales fondamentales par rapport à WPA2. Nous détaillons le passage obligatoire à un chiffrement plus fort (GCMP-256), la nécessité des Protected Management Frames (PMF) et l'implémentation critique de l'authentification mutuelle basée sur des certificats via EAP-TLS. Conçu pour les architectes réseau et les CTO, ce document ignore la théorie académique au profit de stratégies de déploiement exploitables, de méthodologies de dépannage et d'études de cas réelles pour garantir une infrastructure sans fil sécurisée, évolutive et conforme.

Écoutez le podcast de briefing technique complémentaire pour un aperçu exécutif :

Plongée Technique : Architecture WPA3-Enterprise

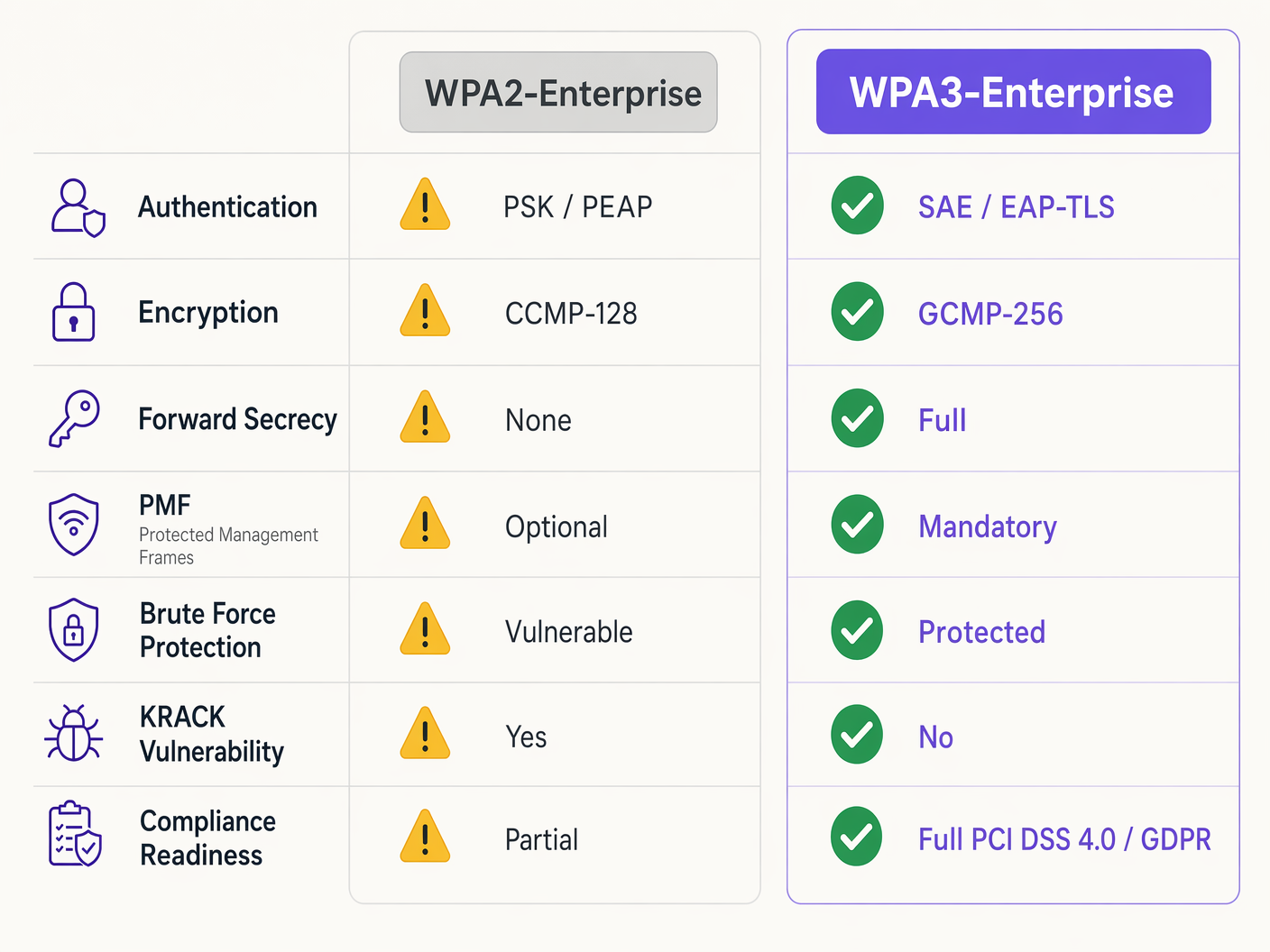

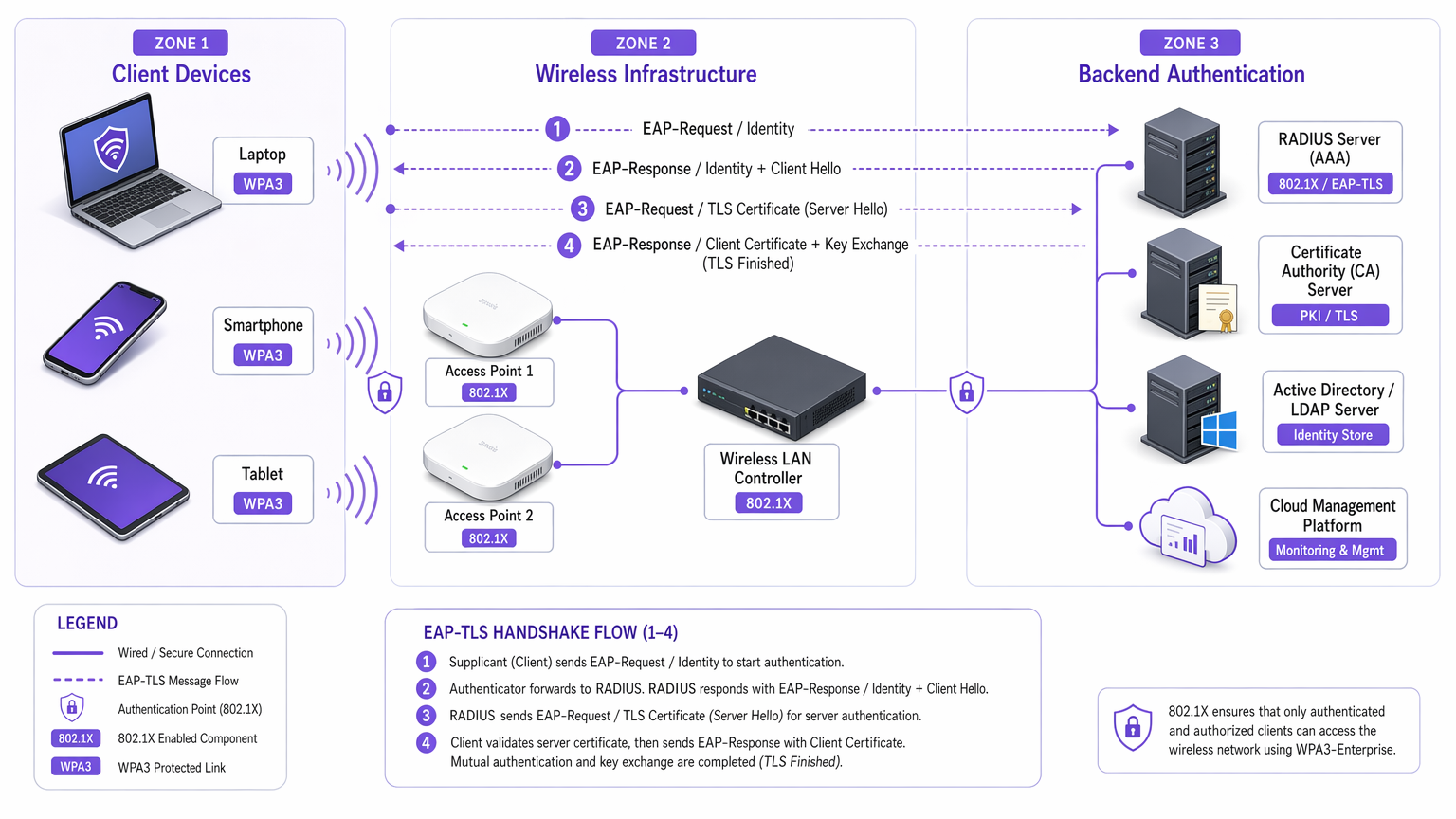

La différence fondamentale entre WPA2 et WPA3-Enterprise ne réside pas dans le cadre 802.1X sous-jacent, qui reste la norme pour le contrôle d'accès réseau basé sur les ports, mais dans les protocoles cryptographiques et les protections des trames de gestion construits autour de celui-ci. WPA3 aborde les vulnérabilités systémiques de son prédécesseur, ciblant spécifiquement les attaques par dictionnaire hors ligne et la manipulation des trames de gestion.

Authentification et Échange de Clés

WPA2-Enterprise s'appuie sur le handshake à 4 voies pour dériver les clés de session, un processus qui s'est avéré vulnérable aux attaques de réinstallation de clés (KRACK) et aux attaques par force brute de dictionnaire hors ligne si des identifiants faibles sont utilisés. WPA3 atténue cela en implémentant le Simultaneous Authentication of Equals (SAE), un protocole d'échange de clés basé sur Diffie-Hellman. SAE assure la confidentialité persistante ; même si un attaquant compromet une clé à long terme, il ne peut pas déchiffrer rétroactivement le trafic capturé, car chaque session utilise des clés éphémères et uniques.

Pour les environnements d'entreprise, le mécanisme d'authentification principal s'oriente résolument vers EAP-TLS (Extensible Authentication Protocol-Transport Layer Security). Alors que WPA2 autorisait des méthodes basées sur des identifiants plus faibles comme PEAP ou EAP-TTLS, WPA3-Enterprise encourage fortement, et en mode haute sécurité 192 bits rend obligatoire, EAP-TLS. Cela nécessite une authentification mutuelle basée sur des certificats, éliminant entièrement les mots de passe et neutralisant les vecteurs de vol d'identifiants.

Améliorations Cryptographiques

WPA2 utilise CCMP-128 (Counter Mode with Cipher Block Chaining Message Authentication Code Protocol) basé sur AES-128. WPA3-Enterprise introduit une suite de sécurité 192 bits optionnelle mais fortement recommandée, alignée sur la Commercial National Security Algorithm (CNSA) Suite. Ce mode rend obligatoire GCMP-256 (Galois/Counter Mode Protocol avec des clés de 256 bits) pour un chiffrement robuste, ainsi que la cryptographie à courbe elliptique de 384 bits pour l'établissement et la gestion des clés.

Trames de Gestion Protégées (PMF)

Selon la norme IEEE 802.11w, les Protected Management Frames sécurisent les signaux de contrôle qui gèrent l'association, la désassociation et l'authentification des clients. Dans WPA2, PMF était facultatif, laissant les réseaux vulnérables aux trames de désauthentification forgées — un précurseur courant des attaques par déni de service ou de l'homme du milieu. WPA3 rend PMF obligatoire pour toutes les connexions, fermant fondamentalement ce vecteur d'attaque.

Guide d'Implémentation : Déploiement de WPA3-Enterprise

La transition d'un réseau d'entreprise à travers des centaines de points de vente ou un vaste complexe hôtelier nécessite une approche progressive et méthodique. Les étapes suivantes décrivent une stratégie de déploiement indépendante des fournisseurs.

Phase 1 : Audit de l'Infrastructure et Préparation PKI

Le prérequis pour WPA3-Enterprise, spécifiquement l'utilisation d'EAP-TLS, est une Infrastructure à Clés Publiques (PKI) robuste.

- Évaluer les Capacités RADIUS : Assurez-vous que vos serveurs RADIUS (par exemple, Cisco ISE, Aruba ClearPass, FreeRADIUS) prennent en charge les paramètres WPA3 et sont configurés pour EAP-TLS.

- Établir une Autorité de Certification (CA) : Déployez une CA interne (comme Microsoft AD CS) ou utilisez un service PKI basé sur le cloud.

- Intégration MDM : Utilisez les plateformes de gestion des appareils mobiles (MDM) (Intune, Jamf) pour automatiser le déploiement des certificats clients sur les appareils gérés. Ceci est essentiel pour l'évolutivité.

Pour en savoir plus sur le déploiement de certificats, consultez WiFi Certificate Authentication: How Digital Certificates Secure Wireless Networks .

Phase 2 : Activation du Mode de Transition WPA3

Une coupure nette est rarement réalisable dans des environnements d'entreprise diversifiés. La plupart des contrôleurs de réseau local sans fil d'entreprise prennent en charge le mode de transition WPA3, permettant à un seul SSID d'accepter simultanément les clients WPA2 et WPA3.

- Configurer le SSID de Transition : Activez le mode de transition WPA3 sur le SSID d'entreprise.

- Surveiller l'Association des Clients : Utilisez votre tableau de bord de gestion sans filtableau de bord pour surveiller les connexions clients. Assurez-vous que les appareils modernes négocient avec succès le WPA3, tandis que les appareils hérités basculent vers le WPA2.

- Résoudre les problèmes de compatibilité : Identifiez les appareils qui ne parviennent pas à s'associer. Souvent, les pilotes sans fil hérités ont du mal avec l'exigence PMF obligatoire du WPA3, même en mode de transition. Mettez à jour les pilotes lorsque cela est possible.

Phase 3 : Segmentation du réseau et isolation des systèmes hérités

Tous les appareils ne prendront pas en charge le WPA3. Les appareils IoT hérités, les anciens systèmes de point de vente ou les équipements médicaux spécialisés dans les environnements Healthcare manquent souvent des mises à jour matérielles ou micrologicielles nécessaires.

- Isoler les appareils hérités : Créez un VLAN dédié et isolé et un SSID WPA2-only distinct spécifiquement pour ces appareils.

- Mettre en œuvre des contrôles d'accès stricts : Appliquez des règles de pare-feu rigoureuses à ce VLAN hérité, empêchant les mouvements latéraux vers le réseau d'entreprise sécurisé WPA3.

Phase 4 : Application complète du WPA3

Une fois que la grande majorité du parc d'entreprise utilise avec succès le WPA3 et que les appareils hérités sont segmentés, faites passer le SSID d'entreprise principal en WPA3-Enterprise uniquement.

Bonnes pratiques pour les environnements d'entreprise

La mise en œuvre de la technologie n'est que la moitié de la bataille ; le maintien de son intégrité nécessite une discipline opérationnelle continue.

- Automatiser la gestion du cycle de vie des certificats : La cause la plus fréquente d'échec EAP-TLS est l'expiration des certificats. Mettez en œuvre des processus de renouvellement automatisés et des mécanismes d'alerte 90, 60 et 30 jours avant l'expiration du certificat du serveur RADIUS.

- Assurer la redondance RADIUS : Un seul serveur RADIUS est un point de défaillance unique. Déployez des serveurs RADIUS primaires et secondaires dans des emplacements géographiquement diversifiés, en configurant un basculement transparent sur les contrôleurs sans fil.

- Séparer les réseaux invités et d'entreprise : Ne confondez jamais les politiques de sécurité d'entreprise avec l'accès invité. Les réseaux d'entreprise nécessitent le WPA3-Enterprise avec EAP-TLS. Les réseaux invités doivent utiliser des VLAN isolés, généralement gérés via des captive portals. Les solutions Guest WiFi de Purple offrent un accès invité sécurisé et conforme tout en capturant de précieuses WiFi Analytics .

- Tirer parti d'OpenRoaming : Pour une connectivité transparente et sécurisée sur différents sites, envisagez de mettre en œuvre Passpoint/Hotspot 2.0. Purple agit comme un fournisseur d'identité gratuit pour des services comme OpenRoaming sous la licence Connect, facilitant un accès fluide et sécurisé sans compromettre les normes de sécurité de l'entreprise.

Dépannage et atténuation des risques

Même avec une planification méticuleuse, les déploiements rencontrent des frictions. Voici les modes de défaillance courants et les stratégies d'atténuation.

Symptôme : Les clients ne parviennent pas à se connecter lorsque le mode de transition est activé.

Cause première : Les pilotes clients hérités échouent souvent lorsqu'ils rencontrent la diffusion PMF (Protected Management Frames) obligatoire par le point d'accès en mode de transition, même s'ils tentent une connexion WPA2. Atténuation : Mettez à jour les pilotes de l'interface réseau sans fil (NIC) du client. Si les mises à jour ne sont pas disponibles, l'appareil doit être déplacé vers le SSID isolé WPA2-only hérité.

Symptôme : Échecs d'authentification généralisés sur tous les appareils.

Cause première : Le certificat du serveur RADIUS a expiré, ou le certificat de l'autorité de certification racine a été révoqué ou supprimé des magasins de confiance des clients. Atténuation : Renouvelez et déployez immédiatement le certificat du serveur RADIUS. Passez en revue les alertes de gestion automatisée du cycle de vie pour éviter les récidives.

Symptôme : Latence élevée lors de l'itinérance entre les points d'accès.

Cause première : Le 802.11r (Fast BSS Transition) est soit mal configuré, soit incompatible avec la méthode EAP spécifique utilisée. Atténuation : Assurez-vous que le 802.11r est explicitement activé et pris en charge par le contrôleur WLAN et les appareils clients pour le SSID WPA3. Testez les performances d'itinérance pendant les fenêtres de maintenance.

ROI et impact commercial

La transition vers le WPA3-Enterprise nécessite des investissements dans des services professionnels, des renouvellements matériels potentiels et une infrastructure PKI. Cependant, le retour sur investissement se mesure en atténuation des risques et en conformité.

Pour une grande chaîne de Retail , le coût d'une violation de données impliquant des informations de carte de paiement dépasse de loin les coûts de déploiement du WPA3. La conformité PCI DSS 4.0 exige un chiffrement et une authentification robustes ; le WPA3-Enterprise satisfait directement à ces exigences, simplifiant les audits de conformité et évitant les amendes potentielles.

De plus, la modernisation de l'infrastructure sans fil fournit une base stable et performante pour les futures initiatives numériques, qu'il s'agisse de déployer des capteurs IoT avancés dans le secteur de l' Hospitality ou d'activer des systèmes de point de vente mobiles sécurisés. L'impact commercial est une architecture réseau résiliente, conforme et pérenne.

Définitions clés

WPA3-Enterprise

The current standard for enterprise wireless security, mandating stronger encryption, protected management frames, and forward secrecy, typically deployed with 802.1X and RADIUS.

Required for compliance (PCI DSS, GDPR) and securing corporate data against modern cryptographic attacks.

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)

An authentication framework requiring both the client and the RADIUS server to present digital certificates to verify each other's identity.

The gold standard for WPA3-Enterprise authentication, eliminating the reliance on vulnerable user passwords.

PMF (Protected Management Frames)

A security standard (802.11w) that encrypts the control frames used for client association and disassociation.

Mandatory in WPA3, PMF prevents attackers from forging deauthentication packets to knock users off the network or execute man-in-the-middle attacks.

SAE (Simultaneous Authentication of Equals)

A secure key establishment protocol used in WPA3 that replaces the vulnerable 4-way handshake of WPA2.

SAE provides forward secrecy and protects against offline dictionary attacks, ensuring that even if a password is weak, the handshake cannot be brute-forced.

GCMP-256 (Galois/Counter Mode Protocol)

A highly secure, efficient encryption protocol utilizing 256-bit keys.

Mandated for the WPA3-Enterprise 192-bit security suite, required for environments handling highly sensitive data like government or financial records.

RADIUS (Remote Authentication Dial-In User Service)

A centralized networking protocol that provides Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service.

The core backend server in a WPA3-Enterprise deployment that validates client certificates or credentials before granting network access.

Forward Secrecy

A cryptographic feature ensuring that session keys are ephemeral; compromising a long-term key in the future will not allow an attacker to decrypt past recorded sessions.

A critical enhancement in WPA3 provided by the SAE handshake, protecting historical data.

PKI (Public Key Infrastructure)

The framework of roles, policies, hardware, software, and procedures needed to create, manage, distribute, use, store, and revoke digital certificates.

The necessary prerequisite infrastructure for deploying EAP-TLS authentication in a WPA3-Enterprise environment.

Exemples concrets

A 200-room luxury hotel is upgrading its corporate network to WPA3-Enterprise. They have a mix of modern corporate laptops, iPads used by concierge staff, and legacy Wi-Fi-enabled door locks that only support WPA2. How should the network architect design the SSIDs and VLANs to ensure maximum security without breaking operational functionality?

The architect must employ network segmentation.

- Create a primary corporate SSID ('HotelCorp_Secure') configured for WPA3-Enterprise only, utilizing EAP-TLS. Deploy certificates to all corporate laptops and iPads via the hotel's MDM solution. Assign this SSID to the primary corporate VLAN.

- Create a secondary, hidden SSID ('Hotel_IoT_Legacy') configured for WPA2-Personal (PSK) or WPA2-Enterprise (if supported by the locks), utilizing a complex, rotated passphrase or MAC authentication bypass (MAB).

- Assign the legacy SSID to a heavily restricted, isolated VLAN. Configure firewall rules to allow the door locks to communicate ONLY with the specific on-premise or cloud-based door management server, blocking all lateral movement to the corporate VLAN or the internet.

A public sector organization has deployed WPA3-Enterprise with EAP-TLS. On a Monday morning, no staff can connect to the wireless network. The wireless controller shows clients associating, but failing RADIUS authentication. What is the most likely cause, and what is the immediate remediation step?

The most likely cause is an expired RADIUS server certificate. Because EAP-TLS relies on mutual authentication, if the server presents an expired certificate, the clients will immediately reject the connection and terminate the handshake.

Immediate remediation: The IT team must generate a new Certificate Signing Request (CSR) from the RADIUS server, have it signed by the internal CA, and bind the new certificate to the EAP-TLS authentication policy on the RADIUS server. Services must then be restarted.

Questions d'entraînement

Q1. You are the network architect for a large retail chain rolling out WPA3-Enterprise. During the pilot phase at three stores using WPA3 Transition Mode, several older barcode scanners frequently drop off the network and require manual reboots to reconnect. Modern tablets connect without issue. What is the most appropriate architectural response?

Conseil : Consider how legacy wireless drivers handle unfamiliar management frames broadcast in Transition Mode.

Voir la réponse type

The barcode scanners are likely crashing due to the mandatory Protected Management Frames (PMF) broadcast by the APs in Transition Mode. The appropriate response is to abandon Transition Mode for these devices. Create a dedicated, hidden WPA2-only SSID mapped to an isolated VLAN specifically for the scanners, and configure the primary corporate SSID to WPA3-Enterprise only for the modern tablets.

Q2. A CTO mandates the deployment of WPA3-Enterprise across all corporate offices within 60 days to meet new compliance requirements. The current environment uses WPA2-Enterprise with PEAP-MSCHAPv2 (username/password). The organization does not currently have an internal Certificate Authority (CA) or a Mobile Device Management (MDM) solution. Is this timeline realistic, and what is the critical path?

Conseil : Evaluate the prerequisites for the recommended WPA3 authentication method (EAP-TLS).

Voir la réponse type

The 60-day timeline is highly unrealistic. To properly implement WPA3-Enterprise, the organization should migrate to EAP-TLS to eliminate credential vulnerabilities. The critical path requires designing and deploying a PKI (Certificate Authority) and implementing an MDM solution to distribute client certificates. Building this infrastructure from scratch, testing it, and enrolling all corporate devices will almost certainly exceed 60 days. The architect must communicate this dependency to the CTO.

Q3. During a security audit, an examiner notes that your RADIUS servers are configured for EAP-TLS, but the 'Certificate Revocation List (CRL) checking' feature is disabled on the wireless controllers and RADIUS servers. Why is this a significant security finding in a WPA3 environment?

Conseil : What happens if a corporate laptop is stolen, but its certificate has not yet expired?

Voir la réponse type

Without CRL or OCSP checking enabled, the RADIUS server has no way of knowing if a presented certificate has been revoked by the CA prior to its natural expiration date. If a device is lost or an employee is terminated, their certificate must be revoked. If revocation checking is disabled, that compromised certificate can still be used to successfully authenticate and access the WPA3-Enterprise network, entirely defeating the purpose of mutual authentication.

Continuer la lecture de cette série

Comment configurer SCEP pour un BYOD sécurisé et l'authentification réseau 802.1X

Ce guide fournit une référence technique complète pour configurer SCEP afin de déployer une authentification réseau 802.1X basée sur des certificats. Il couvre la transition architecturale des mots de passe partagés vers EAP-TLS, l'intégration de la gestion des appareils mobiles (MDM) et une segmentation réseau stricte pour un accès BYOD sécurisé dans les environnements d'entreprise.

Intégration des points d'accès Grandstream GWN avec Purple WiFi

Ce guide de référence technique faisant autorité détaille comment intégrer les points d'accès Grandstream GWN avec la plateforme de Guest WiFi et d'analyse de Purple. Il couvre la configuration du Captive Portal Grandstream, les paramètres RADIUS AAA, la configuration du walled garden, l'authentification sécurisée du personnel en 802.1X avec routage VLAN dynamique, et la segmentation PPSK multi-tenant - fournissant des instructions pratiques, étape par étape, pour les MSP et les équipes informatiques déployant du WiFi pour les invités et le personnel à grande échelle.

Conditions d'utilisation du WiFi pour le personnel : Essentiels juridiques et de conformité

Ce guide présente les aspects juridiques et techniques essentiels pour rédiger et appliquer les conditions d'utilisation du WiFi pour le personnel dans les établissements d'entreprise. Il détaille les éléments à inclure dans une charte d'utilisation acceptable (AUP), comment respecter les exigences du GDPR et de la norme PCI DSS, et comment déployer l'authentification basée sur l'identité et la segmentation du réseau pour protéger les actifs de l'entreprise. Les responsables informatiques, les équipes RH et les directeurs des opérations des hôtels, des chaînes de magasins, des stades et des organisations du secteur public y trouveront des conseils pratiques à mettre en œuvre dès ce trimestre.