Implementierung von WPA3-Enterprise für verbesserte drahtlose Sicherheit

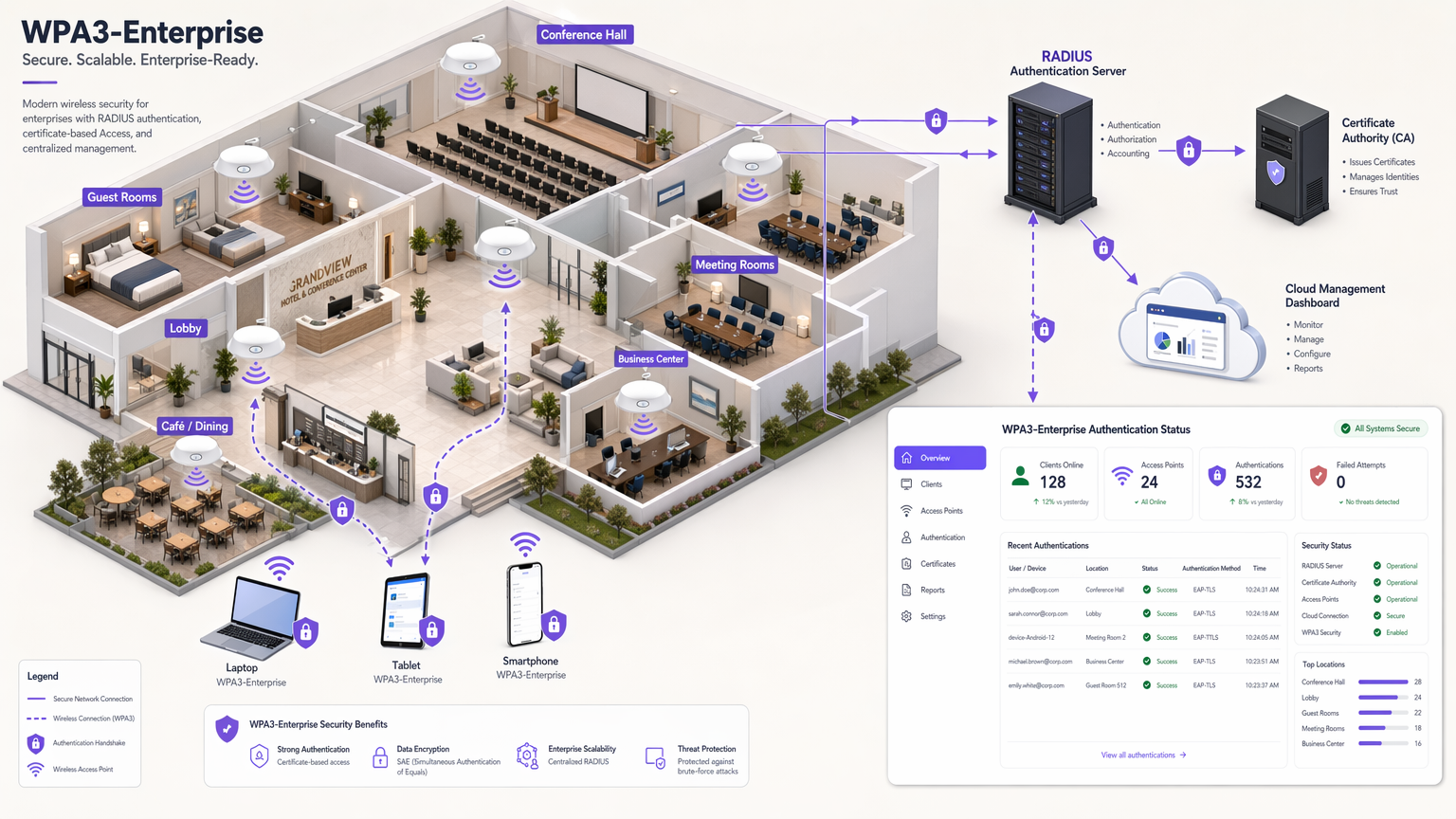

Dieser technische Leitfaden bietet IT-Führungskräften, die von WPA2 auf WPA3-Enterprise umsteigen, eine umfassende, umsetzbare Roadmap. Er behandelt architektonische Veränderungen, obligatorische Sicherheitsverbesserungen wie EAP-TLS und PMF sowie praktische Bereitstellungsstrategien zur Sicherung von Unternehmensnetzwerken in komplexen Unternehmensumgebungen.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung für Führungskräfte

- Technischer Deep-Dive: WPA3-Enterprise-Architektur

- Authentifizierung und Schlüsselaustausch

- Kryptografische Verbesserungen

- Geschützte Management Frames (PMF)

- Implementierungsleitfaden: Bereitstellung von WPA3-Enterprise

- Phase 1: Infrastruktur-Audit und PKI-Bereitschaft

- Phase 2: Aktivierung des WPA3-Übergangsmodus

- Phase 3: Netzwerksegmentierung und Isolierung älterer Systeme

- Phase 4: Vollständige WPA3-Durchsetzung

- Best Practices für Unternehmensumgebungen

- Fehlerbehebung & Risikominderung

- Symptom: Clients können keine Verbindung herstellen, wenn der Übergangsmodus aktiviert ist.

- Symptom: Weit verbreitete Authentifizierungsfehler auf allen Geräten.

- Symptom: Hohe Latenz beim Roaming zwischen Access Points.

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

Für IT-Führungskräfte in Unternehmen ist der Übergang zu WPA3-Enterprise kein zukünftiger Roadmap-Punkt mehr, sondern eine gegenwärtige betriebliche Anforderung. Seit 2020 ist WPA3 für alle Wi-Fi CERTIFIED-Geräte obligatorisch, doch viele Unternehmensnetzwerke – in Hotellerie, Einzelhandel und öffentlichen Einrichtungen – bleiben an WPA2 gebunden. Diese Lücke stellt ein erhebliches Risiko dar, insbesondere da Compliance-Frameworks wie PCI DSS 4.0 und GDPR zunehmend robuste, hochmoderne Netzwerksicherheitskontrollen vorschreiben.

Dieser Leitfaden bietet eine umfassende technische Analyse von WPA3-Enterprise, wobei der Schwerpunkt auf seinen grundlegenden architektonischen Verbesserungen gegenüber WPA2 liegt. Wir erläutern die obligatorische Umstellung auf stärkere Verschlüsselung (GCMP-256), die Notwendigkeit von Protected Management Frames (PMF) und die kritische Implementierung der zertifikatbasierten gegenseitigen Authentifizierung über EAP-TLS. Dieses Dokument wurde für Netzwerkarchitekten und CTOs entwickelt und verzichtet auf akademische Theorie zugunsten umsetzbarer Bereitstellungsstrategien, Fehlerbehebungsmethoden und realer Fallstudien, um eine sichere, skalierbare und konforme drahtlose Infrastruktur zu gewährleisten.

Hören Sie sich den begleitenden technischen Briefing-Podcast für einen Überblick für Führungskräfte an:

Technischer Deep-Dive: WPA3-Enterprise-Architektur

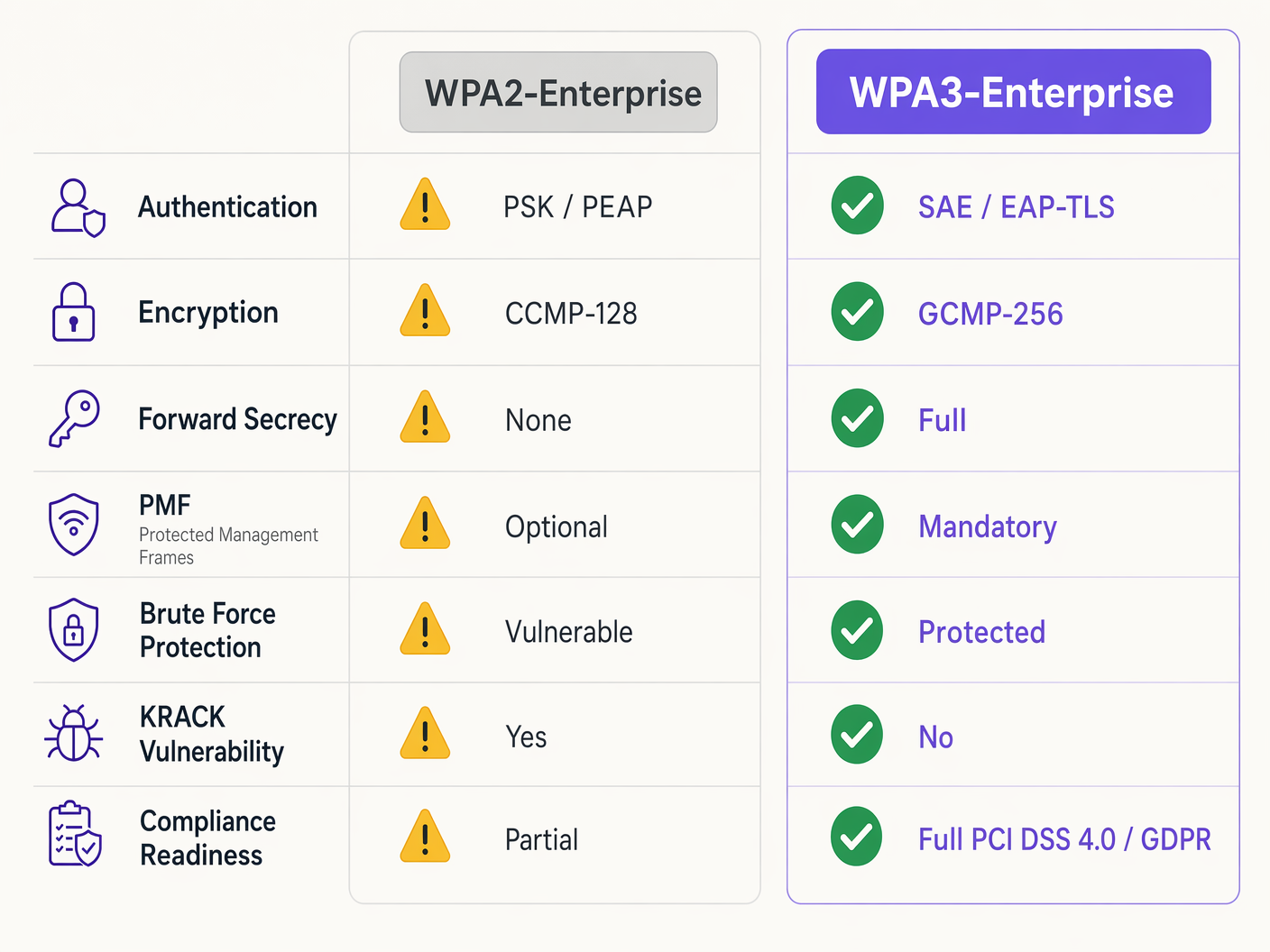

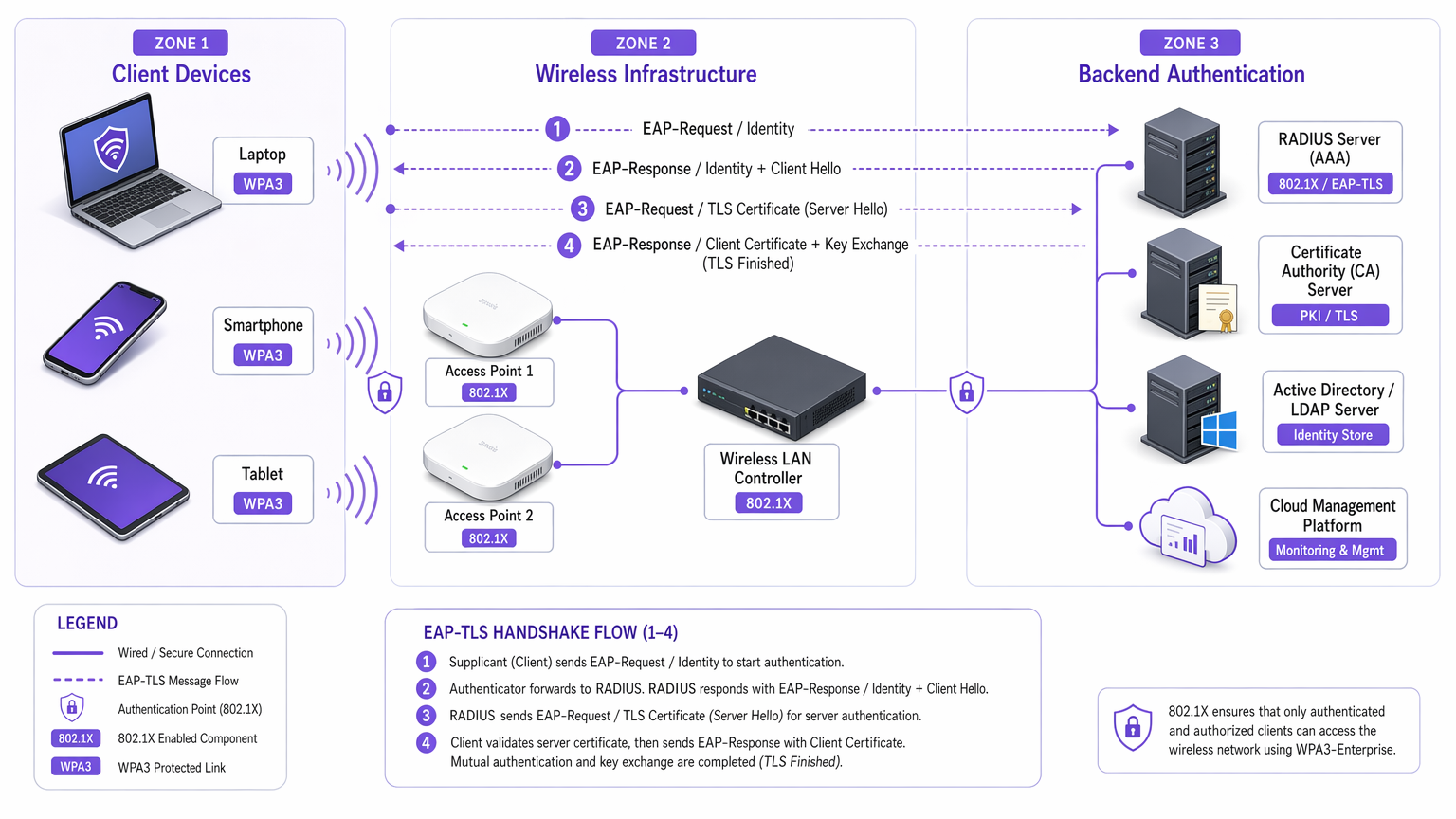

Der grundlegende Unterschied zwischen WPA2 und WPA3-Enterprise liegt nicht im zugrunde liegenden 802.1X-Framework, das der Standard für die portbasierte Netzwerkzugriffskontrolle bleibt, sondern in den kryptografischen Protokollen und Management-Frame-Schutzmechanismen, die darum herum aufgebaut sind. WPA3 behebt die systemischen Schwachstellen seines Vorgängers, insbesondere Offline-Wörterbuchangriffe und die Manipulation von Management-Frames.

Authentifizierung und Schlüsselaustausch

WPA2-Enterprise stützt sich auf den 4-Wege-Handshake zur Ableitung von Sitzungsschlüsseln, ein Verfahren, das sich bei Verwendung schwacher Anmeldeinformationen als anfällig für Key Reinstallation Attacks (KRACK) und Offline-Wörterbuch-Brute-Force-Angriffe erwiesen hat. WPA3 mindert dies durch die Implementierung von Simultaneous Authentication of Equals (SAE), einem auf Diffie-Hellman basierenden Schlüsselaustauschprotokoll. SAE gewährleistet Vorwärtsgeheimnis; selbst wenn ein Angreifer einen Langzeitschlüssel kompromittiert, kann er den abgefangenen Datenverkehr nicht rückwirkend entschlüsseln, da jede Sitzung ephemere, eindeutige Schlüssel verwendet.

Für Unternehmensumgebungen verlagert sich der zentrale Authentifizierungsmechanismus entschieden hin zu EAP-TLS (Extensible Authentication Protocol-Transport Layer Security). Während WPA2 schwächere, auf Anmeldeinformationen basierende Methoden wie PEAP oder EAP-TTLS zuließ, fördert WPA3-Enterprise EAP-TLS nachdrücklich und schreibt es im hochsicheren 192-Bit-Modus vor. Dies erfordert eine gegenseitige zertifikatbasierte Authentifizierung, wodurch Passwörter vollständig eliminiert und Vektoren für den Diebstahl von Anmeldeinformationen neutralisiert werden.

Kryptografische Verbesserungen

WPA2 verwendet CCMP-128 (Counter Mode with Cipher Block Chaining Message Authentication Code Protocol) basierend auf AES-128. WPA3-Enterprise führt eine optionale, aber dringend empfohlene 192-Bit-Sicherheitssuite ein, die auf die Commercial National Security Algorithm (CNSA) Suite abgestimmt ist. Dieser Modus schreibt GCMP-256 (Galois/Counter Mode Protocol mit 256-Bit-Schlüsseln) für eine robuste Verschlüsselung vor, zusammen mit 384-Bit-Elliptic-Curve-Kryptographie für die Schlüsselgenerierung und -verwaltung.

Geschützte Management Frames (PMF)

Gemäß IEEE 802.11w sichern Protected Management Frames die Steuersignale, die die Client-Assoziation, -Disassoziation und -Authentifizierung verwalten. In WPA2 war PMF optional, wodurch Netzwerke anfällig für gefälschte Deauthentifizierungs-Frames waren – ein häufiger Vorläufer von Denial-of-Service- oder Man-in-the-Middle-Angriffen. WPA3 macht PMF für alle Verbindungen obligatorisch und schließt diesen Angriffsvektor grundlegend.

Implementierungsleitfaden: Bereitstellung von WPA3-Enterprise

Die Umstellung eines Unternehmensnetzwerks über Hunderte von Einzelhandelsstandorten oder einen weitläufigen Hotelkomplex erfordert einen schrittweisen, methodischen Ansatz. Die folgenden Schritte skizzieren eine herstellerneutrale Bereitstellungsstrategie.

Phase 1: Infrastruktur-Audit und PKI-Bereitschaft

Die Voraussetzung für WPA3-Enterprise, insbesondere bei der Nutzung von EAP-TLS, ist eine robuste Public Key Infrastructure (PKI).

- RADIUS-Fähigkeiten bewerten: Stellen Sie sicher, dass Ihre RADIUS-Server (z. B. Cisco ISE, Aruba ClearPass, FreeRADIUS) WPA3-Parameter unterstützen und für EAP-TLS konfiguriert sind.

- Zertifizierungsstelle (CA) einrichten: Stellen Sie eine interne CA (wie Microsoft AD CS) bereit oder nutzen Sie einen Cloud-basierten PKI-Dienst.

- MDM-Integration: Nutzen Sie Mobile Device Management (MDM)-Plattformen (Intune, Jamf), um die Bereitstellung von Client-Zertifikaten auf verwalteten Geräten zu automatisieren. Dies ist entscheidend für die Skalierbarkeit.

Für weitere Informationen zur Zertifikatsbereitstellung siehe WiFi-Zertifikatsauthentifizierung: Wie digitale Zertifikate drahtlose Netzwerke sichern .

Phase 2: Aktivierung des WPA3-Übergangsmodus

Ein harter Umstieg ist in vielfältigen Unternehmensumgebungen selten praktikabel. Die meisten drahtlosen LAN-Controller für Unternehmen unterstützen den WPA3-Übergangsmodus, der es einer einzigen SSID ermöglicht, sowohl WPA2- als auch WPA3-Clients gleichzeitig zu akzeptieren.

- Übergangs-SSID konfigurieren: Aktivieren Sie den WPA3-Übergangsmodus auf der Unternehmens-SSID.

- Client-Assoziation überwachen: Nutzen Sie Ihr drahtloses Management-Dashboard zur Überwachung von Client-Verbindungen. Stellen Sie sicher, dass moderne Geräte WPA3 erfolgreich aushandeln, während ältere Geräte auf WPA2 zurückgreifen.

- Kompatibilitätsprobleme beheben: Identifizieren Sie Geräte, die keine Verbindung herstellen können. Oft haben ältere Wireless-Treiber Schwierigkeiten mit der obligatorischen PMF-Anforderung von WPA3, selbst im Übergangsmodus. Aktualisieren Sie Treiber, wo immer möglich.

Phase 3: Netzwerksegmentierung und Isolierung älterer Systeme

Nicht alle Geräte unterstützen WPA3. Ältere IoT-Geräte, ältere Point-of-Sale-Systeme oder spezialisierte medizinische Geräte in Healthcare -Umgebungen verfügen oft nicht über die notwendigen Hardware- oder Firmware-Updates.

- Ältere Geräte isolieren: Erstellen Sie ein dediziertes, isoliertes VLAN und eine separate WPA2-only SSID speziell für diese Geräte.

- Strenge Zugriffskontrollen implementieren: Wenden Sie strenge Firewall-Regeln auf dieses ältere VLAN an, um eine laterale Bewegung in das sichere WPA3-Unternehmensnetzwerk zu verhindern.

Phase 4: Vollständige WPA3-Durchsetzung

Sobald die überwiegende Mehrheit der Unternehmensflotte WPA3 erfolgreich nutzt und ältere Geräte segmentiert sind, stellen Sie die primäre Unternehmens-SSID auf WPA3-Enterprise only um.

Best Practices für Unternehmensumgebungen

Die Implementierung der Technologie ist nur die halbe Miete; die Aufrechterhaltung ihrer Integrität erfordert eine kontinuierliche operative Disziplin.

- Zertifikats-Lebenszyklusmanagement automatisieren: Die häufigste Ursache für EAP-TLS-Fehler sind abgelaufene Zertifikate. Implementieren Sie automatisierte Erneuerungsprozesse und Benachrichtigungsmechanismen 90, 60 und 30 Tage vor Ablauf des RADIUS-Serverzertifikats.

- RADIUS-Redundanz sicherstellen: Ein einzelner RADIUS-Server ist ein Single Point of Failure. Stellen Sie primäre und sekundäre RADIUS-Server an geografisch verteilten Standorten bereit und konfigurieren Sie ein nahtloses Failover auf den Wireless Controllern.

- Gast- und Unternehmensnetzwerke trennen: Vermischen Sie niemals Unternehmenssicherheitsrichtlinien mit Gastzugang. Unternehmensnetzwerke erfordern WPA3-Enterprise mit EAP-TLS. Gastnetzwerke sollten isolierte VLANs nutzen, die typischerweise über Captive Portals verwaltet werden. Purple's Guest WiFi -Lösungen bieten sicheren, konformen Gastzugang und erfassen gleichzeitig wertvolle WiFi Analytics .

- OpenRoaming nutzen: Für nahtlose, sichere Konnektivität an verschiedenen Standorten sollten Sie die Implementierung von Passpoint/Hotspot 2.0 in Betracht ziehen. Purple fungiert als kostenloser Identitätsanbieter für Dienste wie OpenRoaming unter der Connect-Lizenz und ermöglicht so einen reibungslosen, sicheren Zugang, ohne die Unternehmenssicherheitsstandards zu gefährden.

Fehlerbehebung & Risikominderung

Auch bei sorgfältiger Planung treten bei Implementierungen Reibungspunkte auf. Hier sind häufige Fehlerursachen und Minderungsstrategien.

Symptom: Clients können keine Verbindung herstellen, wenn der Übergangsmodus aktiviert ist.

Grundursache: Ältere Client-Treiber versagen oft, wenn sie auf die obligatorische PMF (Protected Management Frames) stoßen, die vom Access Point im Übergangsmodus ausgestrahlt wird, selbst wenn sie versuchen, eine WPA2-Verbindung herzustellen. Abhilfe: Aktualisieren Sie die Treiber der Wireless Network Interface (NIC) des Clients. Wenn keine Updates verfügbar sind, muss das Gerät in die isolierte WPA2-only SSID für ältere Systeme verschoben werden.

Symptom: Weit verbreitete Authentifizierungsfehler auf allen Geräten.

Grundursache: Das RADIUS-Serverzertifikat ist abgelaufen, oder das Root-CA-Zertifikat wurde widerrufen oder aus den Client-Vertrauensspeichern entfernt. Abhilfe: Erneuern und stellen Sie das RADIUS-Serverzertifikat sofort bereit. Überprüfen Sie automatisierte Lebenszyklusmanagement-Benachrichtigungen, um ein Wiederauftreten zu verhindern.

Symptom: Hohe Latenz beim Roaming zwischen Access Points.

Grundursache: 802.11r (Fast BSS Transition) ist entweder falsch konfiguriert oder inkompatibel mit der verwendeten spezifischen EAP-Methode. Abhilfe: Stellen Sie sicher, dass 802.11r sowohl vom WLAN-Controller als auch von den Client-Geräten für die WPA3 SSID explizit aktiviert und unterstützt wird. Testen Sie die Roaming-Leistung während Wartungsfenstern.

ROI & Geschäftsauswirkungen

Der Übergang zu WPA3-Enterprise erfordert Investitionen in professionelle Dienstleistungen, potenzielle Hardware-Erneuerungen und PKI-Infrastruktur. Der Return on Investment wird jedoch in Risikominderung und Compliance-Einhaltung gemessen.

Für eine große Retail -Kette übersteigen die Kosten einer Datenschutzverletzung, die Zahlungsinformationen betrifft, die Implementierungskosten von WPA3 bei weitem. Die PCI DSS 4.0-Konformität erfordert eine robuste Verschlüsselung und Authentifizierung; WPA3-Enterprise erfüllt diese Anforderungen direkt, wodurch Compliance-Audits optimiert und potenzielle Bußgelder vermieden werden.

Darüber hinaus bietet die Modernisierung der Wireless-Infrastruktur eine stabile, leistungsstarke Grundlage für zukünftige digitale Initiativen, sei es die Bereitstellung fortschrittlicher IoT-Sensoren im Hospitality -Bereich oder die Ermöglichung sicherer mobiler Kassensysteme. Die geschäftlichen Auswirkungen sind eine widerstandsfähige, konforme und zukunftssichere Netzwerkarchitektur.

Schlüsseldefinitionen

WPA3-Enterprise

The current standard for enterprise wireless security, mandating stronger encryption, protected management frames, and forward secrecy, typically deployed with 802.1X and RADIUS.

Required for compliance (PCI DSS, GDPR) and securing corporate data against modern cryptographic attacks.

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)

An authentication framework requiring both the client and the RADIUS server to present digital certificates to verify each other's identity.

The gold standard for WPA3-Enterprise authentication, eliminating the reliance on vulnerable user passwords.

PMF (Protected Management Frames)

A security standard (802.11w) that encrypts the control frames used for client association and disassociation.

Mandatory in WPA3, PMF prevents attackers from forging deauthentication packets to knock users off the network or execute man-in-the-middle attacks.

SAE (Simultaneous Authentication of Equals)

A secure key establishment protocol used in WPA3 that replaces the vulnerable 4-way handshake of WPA2.

SAE provides forward secrecy and protects against offline dictionary attacks, ensuring that even if a password is weak, the handshake cannot be brute-forced.

GCMP-256 (Galois/Counter Mode Protocol)

A highly secure, efficient encryption protocol utilizing 256-bit keys.

Mandated for the WPA3-Enterprise 192-bit security suite, required for environments handling highly sensitive data like government or financial records.

RADIUS (Remote Authentication Dial-In User Service)

A centralized networking protocol that provides Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service.

The core backend server in a WPA3-Enterprise deployment that validates client certificates or credentials before granting network access.

Forward Secrecy

A cryptographic feature ensuring that session keys are ephemeral; compromising a long-term key in the future will not allow an attacker to decrypt past recorded sessions.

A critical enhancement in WPA3 provided by the SAE handshake, protecting historical data.

PKI (Public Key Infrastructure)

The framework of roles, policies, hardware, software, and procedures needed to create, manage, distribute, use, store, and revoke digital certificates.

The necessary prerequisite infrastructure for deploying EAP-TLS authentication in a WPA3-Enterprise environment.

Ausgearbeitete Beispiele

A 200-room luxury hotel is upgrading its corporate network to WPA3-Enterprise. They have a mix of modern corporate laptops, iPads used by concierge staff, and legacy Wi-Fi-enabled door locks that only support WPA2. How should the network architect design the SSIDs and VLANs to ensure maximum security without breaking operational functionality?

The architect must employ network segmentation.

- Create a primary corporate SSID ('HotelCorp_Secure') configured for WPA3-Enterprise only, utilizing EAP-TLS. Deploy certificates to all corporate laptops and iPads via the hotel's MDM solution. Assign this SSID to the primary corporate VLAN.

- Create a secondary, hidden SSID ('Hotel_IoT_Legacy') configured for WPA2-Personal (PSK) or WPA2-Enterprise (if supported by the locks), utilizing a complex, rotated passphrase or MAC authentication bypass (MAB).

- Assign the legacy SSID to a heavily restricted, isolated VLAN. Configure firewall rules to allow the door locks to communicate ONLY with the specific on-premise or cloud-based door management server, blocking all lateral movement to the corporate VLAN or the internet.

A public sector organization has deployed WPA3-Enterprise with EAP-TLS. On a Monday morning, no staff can connect to the wireless network. The wireless controller shows clients associating, but failing RADIUS authentication. What is the most likely cause, and what is the immediate remediation step?

The most likely cause is an expired RADIUS server certificate. Because EAP-TLS relies on mutual authentication, if the server presents an expired certificate, the clients will immediately reject the connection and terminate the handshake.

Immediate remediation: The IT team must generate a new Certificate Signing Request (CSR) from the RADIUS server, have it signed by the internal CA, and bind the new certificate to the EAP-TLS authentication policy on the RADIUS server. Services must then be restarted.

Übungsfragen

Q1. You are the network architect for a large retail chain rolling out WPA3-Enterprise. During the pilot phase at three stores using WPA3 Transition Mode, several older barcode scanners frequently drop off the network and require manual reboots to reconnect. Modern tablets connect without issue. What is the most appropriate architectural response?

Hinweis: Consider how legacy wireless drivers handle unfamiliar management frames broadcast in Transition Mode.

Musterlösung anzeigen

The barcode scanners are likely crashing due to the mandatory Protected Management Frames (PMF) broadcast by the APs in Transition Mode. The appropriate response is to abandon Transition Mode for these devices. Create a dedicated, hidden WPA2-only SSID mapped to an isolated VLAN specifically for the scanners, and configure the primary corporate SSID to WPA3-Enterprise only for the modern tablets.

Q2. A CTO mandates the deployment of WPA3-Enterprise across all corporate offices within 60 days to meet new compliance requirements. The current environment uses WPA2-Enterprise with PEAP-MSCHAPv2 (username/password). The organization does not currently have an internal Certificate Authority (CA) or a Mobile Device Management (MDM) solution. Is this timeline realistic, and what is the critical path?

Hinweis: Evaluate the prerequisites for the recommended WPA3 authentication method (EAP-TLS).

Musterlösung anzeigen

The 60-day timeline is highly unrealistic. To properly implement WPA3-Enterprise, the organization should migrate to EAP-TLS to eliminate credential vulnerabilities. The critical path requires designing and deploying a PKI (Certificate Authority) and implementing an MDM solution to distribute client certificates. Building this infrastructure from scratch, testing it, and enrolling all corporate devices will almost certainly exceed 60 days. The architect must communicate this dependency to the CTO.

Q3. During a security audit, an examiner notes that your RADIUS servers are configured for EAP-TLS, but the 'Certificate Revocation List (CRL) checking' feature is disabled on the wireless controllers and RADIUS servers. Why is this a significant security finding in a WPA3 environment?

Hinweis: What happens if a corporate laptop is stolen, but its certificate has not yet expired?

Musterlösung anzeigen

Without CRL or OCSP checking enabled, the RADIUS server has no way of knowing if a presented certificate has been revoked by the CA prior to its natural expiration date. If a device is lost or an employee is terminated, their certificate must be revoked. If revocation checking is disabled, that compromised certificate can still be used to successfully authenticate and access the WPA3-Enterprise network, entirely defeating the purpose of mutual authentication.

Weiterlesen in dieser Reihe

Konfiguration der Captive Portal-Weiterleitung auf Enterprise-Netzwerk-Controllern

Dieser maßgebliche Leitfaden beschreibt die technische Architektur und die herstellerspezifischen Konfigurationsschritte, die für die Implementierung der Captive Portal-Weiterleitung auf Enterprise-Netzwerk-Controllern erforderlich sind. Er bietet IT-Teams praxisnahe Anleitungen zur Konfiguration von Walled Gardens, zur Integration der RADIUS-Authentifizierung und zur Gewährleistung der Compliance mit GDPR und PCI DSS.

Enterprise-Gast-WiFi-Einrichtungsleitfaden: VLAN-Segmentierung, Sicherheit und Captive Portals

Dieser Leitfaden bietet einen technischen Entwurf für die Bereitstellung von Enterprise-Gast-WiFi mit Fokus auf VLAN-Segmentierung, Sicherheitsprotokolle und die Architektur von Captive Portals. Er beschreibt im Detail, wie Datenverkehr isoliert, Verschlüsselungsstandards durchgesetzt und First-Party-Daten an komplexen Standorten sicher erfasst werden.

Mitarbeiter-WiFi Captive Portal: Onboarding und Authentifizierung von Mitarbeitern

Eine umfassende technische Referenz für IT-Leiter zur Konzeption und Bereitstellung von Mitarbeiter-WiFi Captive Portals. Dieser Leitfaden behandelt EAP-TLS-Authentifizierung, BYOD-Onboarding, VLAN-Segmentierung und Bandbreitenmanagement zur Steigerung der betrieblichen Effizienz und Minimierung von Sicherheitsrisiken.