Implementazione di WPA3-Enterprise per una Sicurezza Wireless Migliorata

Questa guida di riferimento tecnico fornisce una roadmap completa e attuabile per i responsabili IT che passano da WPA2 a WPA3-Enterprise. Copre i cambiamenti architetturali, i miglioramenti di sicurezza obbligatori come EAP-TLS e PMF, e le strategie pratiche di implementazione per proteggere le reti aziendali in ambienti enterprise complessi.

Ascolta questa guida

Visualizza trascrizione del podcast

- Sintesi Esecutiva

- Approfondimento Tecnico: Architettura WPA3-Enterprise

- Autenticazione e Scambio Chiavi

- Miglioramenti Crittografici

- Protected Management Frames (PMF)

- Guida all'Implementazione: Distribuzione di WPA3-Enterprise

- Fase 1: Audit dell'Infrastruttura e Preparazione PKI

- Fase 2: Abilitazione della Modalità di Transizione WPA3

- Fase 3: Segmentazione della rete e isolamento dei dispositivi legacy

- Fase 4: Applicazione completa di WPA3

- Best practice per gli ambienti aziendali

- Risoluzione dei problemi e mitigazione del rischio

- Sintomo: I client non riescono a connettersi quando la modalità di transizione è abilitata.

- Sintomo: Errori di autenticazione diffusi su tutti i dispositivi.

- Sintomo: Latenza elevata durante il roaming tra gli access point.

- ROI e impatto aziendale

Sintesi Esecutiva

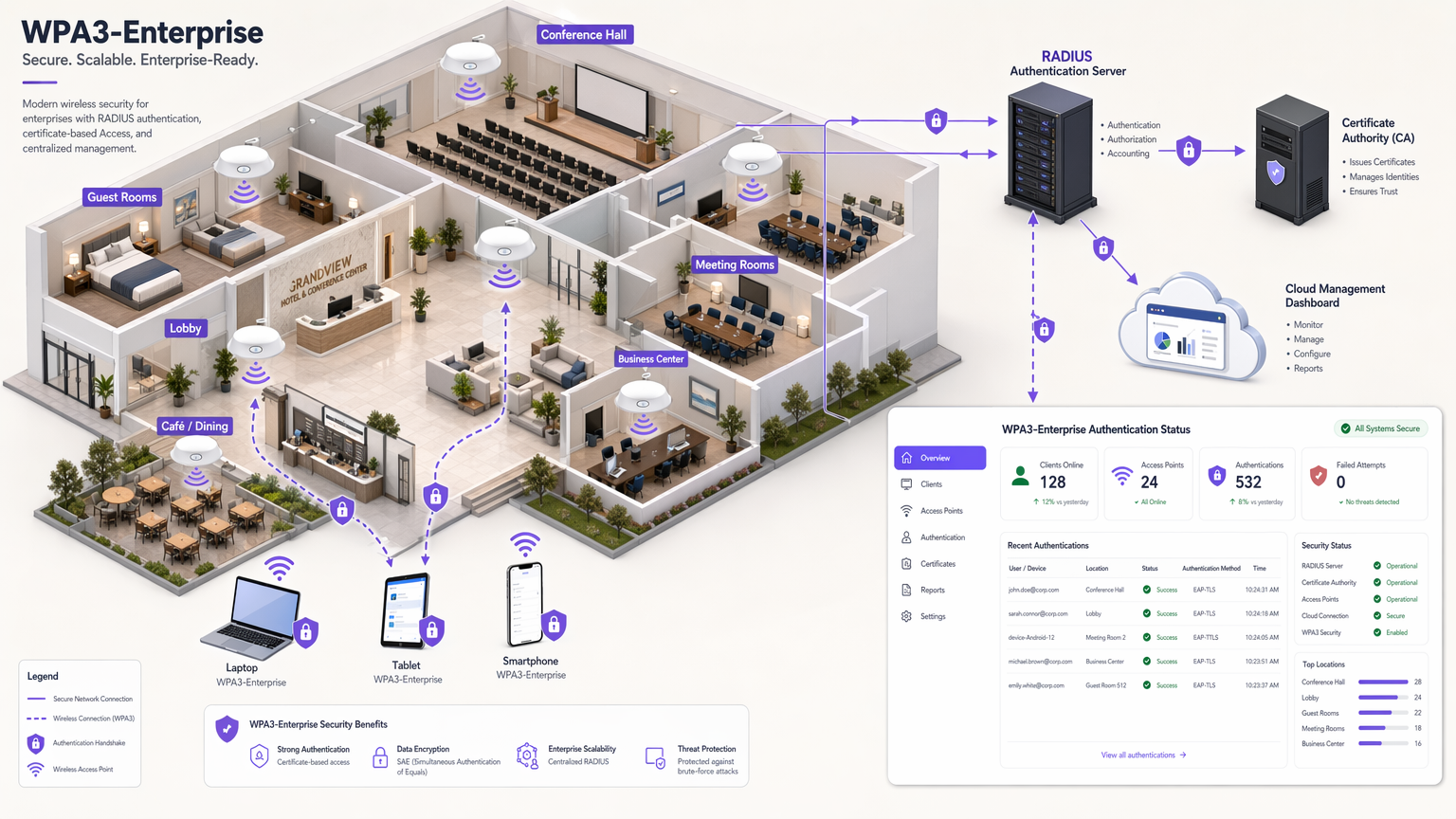

Per i responsabili IT aziendali, la transizione a WPA3-Enterprise non è più un elemento di roadmap futuro; è un requisito operativo attuale. Dal 2020, WPA3 è obbligatorio per tutti i dispositivi Wi-Fi CERTIFIED, eppure molte reti enterprise – che coprono settori come l'ospitalità, il commercio al dettaglio e le sedi del settore pubblico – rimangono ancorate a WPA2. Questo divario rappresenta una significativa esposizione al rischio, in particolare poiché i framework di conformità come PCI DSS 4.0 e GDPR richiedono sempre più controlli di sicurezza di rete robusti e all'avanguardia.

Questa guida fornisce una dettagliata analisi tecnica di WPA3-Enterprise, concentrandosi sui suoi fondamentali miglioramenti architetturali rispetto a WPA2. Dettagliamo il passaggio obbligatorio verso una crittografia più forte (GCMP-256), la necessità di Protected Management Frames (PMF) e l'implementazione critica dell'autenticazione reciproca basata su certificati tramite EAP-TLS. Progettato per architetti di rete e CTO, questo documento tralascia la teoria accademica a favore di strategie di implementazione attuabili, metodologie di risoluzione dei problemi e casi di studio reali per garantire un'infrastruttura wireless sicura, scalabile e conforme.

Ascolta il podcast di briefing tecnico di accompagnamento per una panoramica esecutiva:

Approfondimento Tecnico: Architettura WPA3-Enterprise

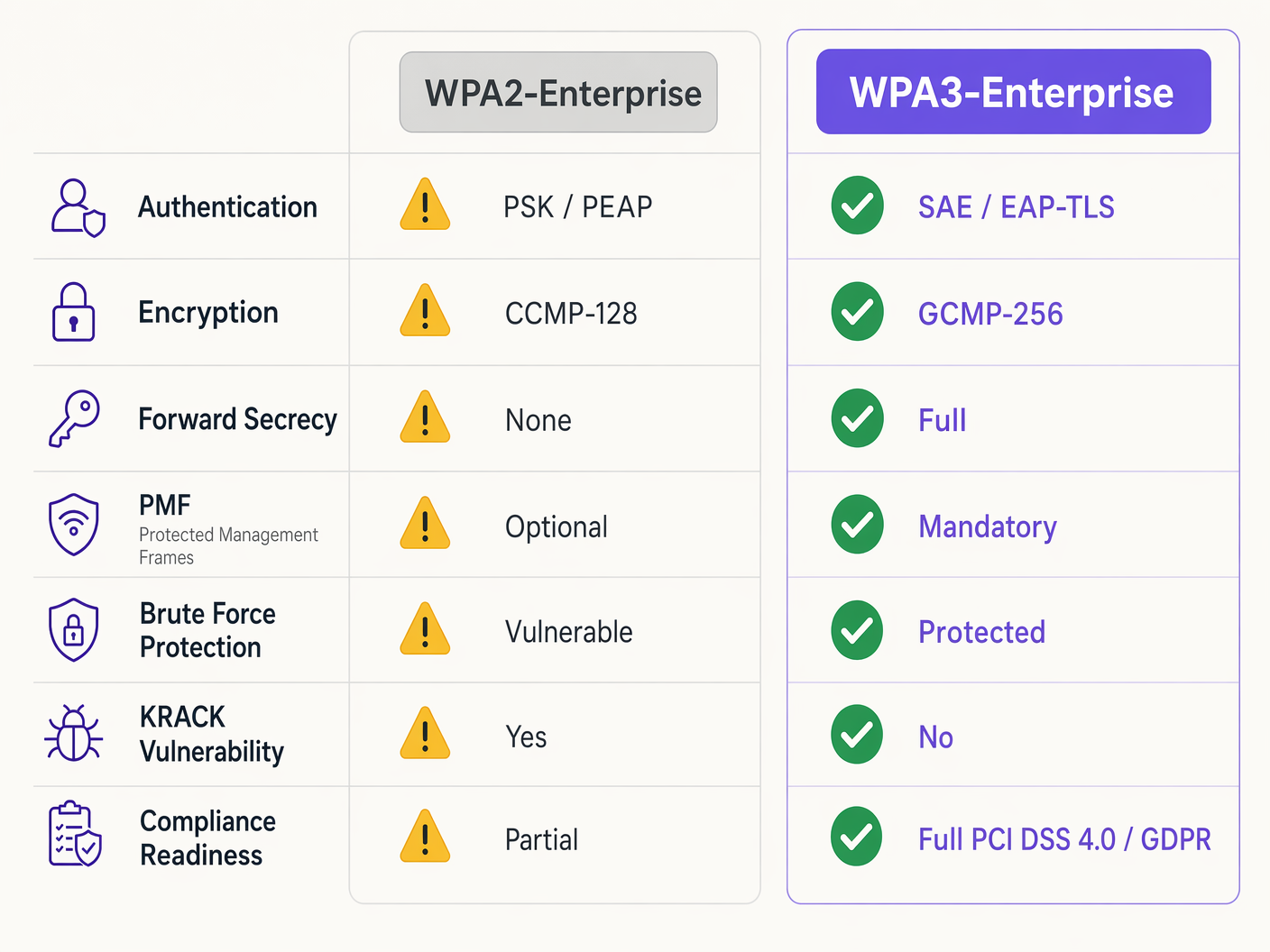

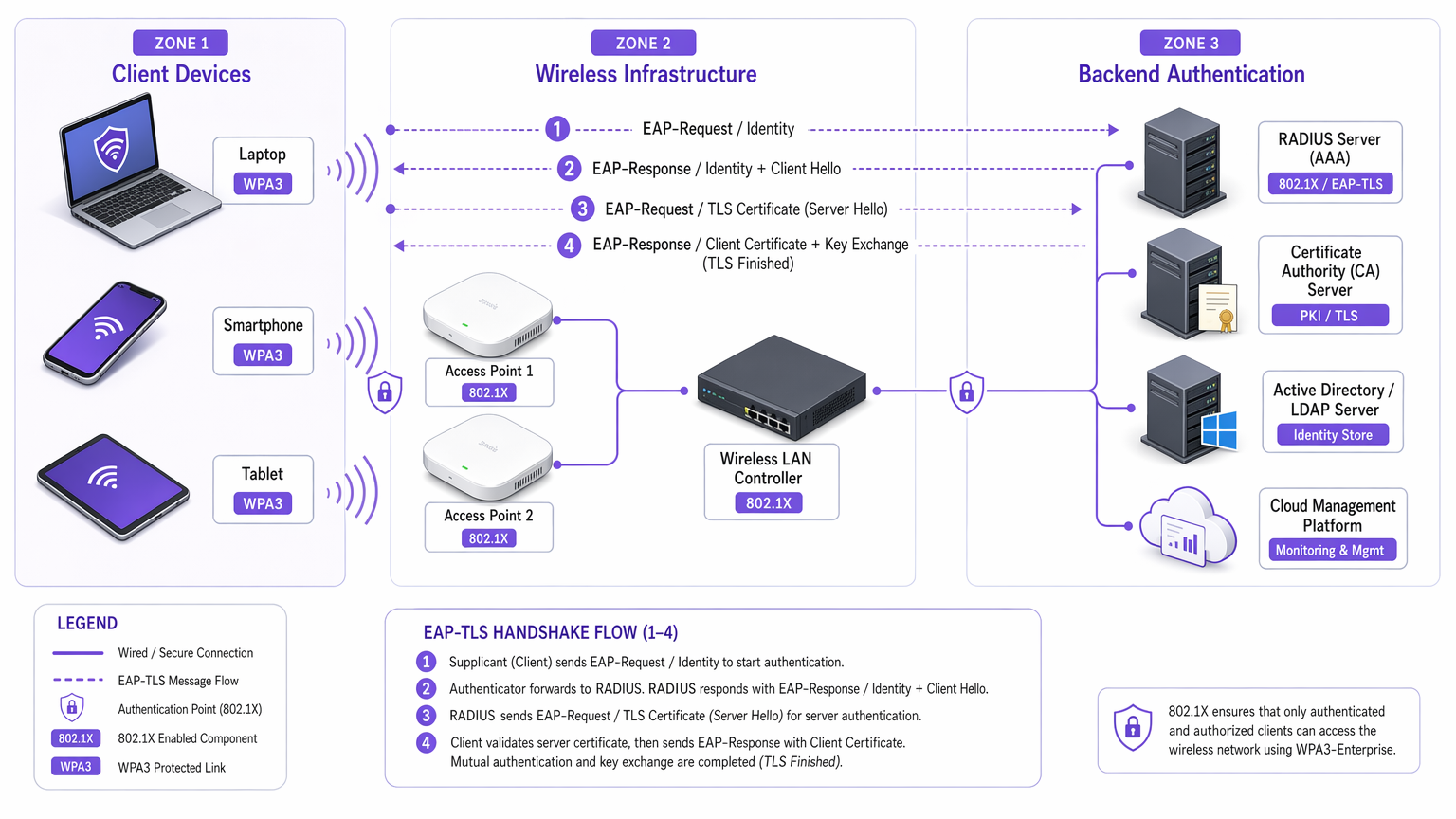

La differenza fondamentale tra WPA2 e WPA3-Enterprise non risiede nel framework 802.1X sottostante, che rimane lo standard per il controllo degli accessi di rete basato su porta, ma nei protocolli crittografici e nelle protezioni dei frame di gestione costruiti attorno ad esso. WPA3 affronta le vulnerabilità sistemiche del suo predecessore, mirando specificamente agli attacchi a dizionario offline e alla manipolazione dei frame di gestione.

Autenticazione e Scambio Chiavi

WPA2-Enterprise si basa sull'handshake a 4 vie per derivare le chiavi di sessione, un processo che si è dimostrato vulnerabile agli attacchi di reinstallazione delle chiavi (KRACK) e agli attacchi a forza bruta a dizionario offline se vengono utilizzate credenziali deboli. WPA3 mitiga questo problema implementando Simultaneous Authentication of Equals (SAE), un protocollo di scambio chiavi basato su Diffie-Hellman. SAE garantisce la segretezza in avanti; anche se un attaccante compromette una chiave a lungo termine, non può decifrare retroattivamente il traffico catturato, poiché ogni sessione utilizza chiavi effimere e uniche.

Per gli ambienti enterprise, il meccanismo di autenticazione principale si sposta decisamente verso EAP-TLS (Extensible Authentication Protocol-Transport Layer Security). Mentre WPA2 consentiva metodi più deboli basati su credenziali come PEAP o EAP-TTLS, WPA3-Enterprise incoraggia fortemente, e in modalità di alta sicurezza a 192 bit rende obbligatorio, EAP-TLS. Ciò richiede un'autenticazione reciproca basata su certificati, eliminando completamente le password e neutralizzando i vettori di furto delle credenziali.

Miglioramenti Crittografici

WPA2 utilizza CCMP-128 (Counter Mode with Cipher Block Chaining Message Authentication Code Protocol) basato su AES-128. WPA3-Enterprise introduce una suite di sicurezza a 192 bit opzionale ma altamente raccomandata, allineata con la Commercial National Security Algorithm (CNSA) Suite. Questa modalità rende obbligatorio GCMP-256 (Galois/Counter Mode Protocol con chiavi a 256 bit) per una crittografia robusta, insieme alla crittografia a curva ellittica a 384 bit per la creazione e la gestione delle chiavi.

Protected Management Frames (PMF)

Secondo IEEE 802.11w, i Protected Management Frames proteggono i segnali di controllo che gestiscono l'associazione, la disassociazione e l'autenticazione dei client. In WPA2, PMF era opzionale, lasciando le reti vulnerabili a frame di deautenticazione falsificati, un precursore comune di attacchi denial-of-service o man-in-the-middle. WPA3 rende PMF obbligatorio per tutte le connessioni, chiudendo fondamentalmente questo vettore di attacco.

Guida all'Implementazione: Distribuzione di WPA3-Enterprise

La transizione di una rete aziendale attraverso centinaia di punti vendita o un vasto complesso alberghiero richiede un approccio graduale e metodico. I seguenti passaggi delineano una strategia di distribuzione indipendente dal fornitore.

Fase 1: Audit dell'Infrastruttura e Preparazione PKI

Il prerequisito per WPA3-Enterprise, in particolare l'utilizzo di EAP-TLS, è una robusta Public Key Infrastructure (PKI).

- Valutare le Capacità RADIUS: Assicurarsi che i server RADIUS (ad esempio, Cisco ISE, Aruba ClearPass, FreeRADIUS) supportino i parametri WPA3 e siano configurati per EAP-TLS.

- Stabilire una Certificate Authority (CA): Implementare una CA interna (come Microsoft AD CS) o sfruttare un servizio PKI basato su cloud.

- Integrazione MDM: Utilizzare piattaforme di Mobile Device Management (MDM) (Intune, Jamf) per automatizzare la distribuzione dei certificati client ai dispositivi gestiti. Questo è fondamentale per la scalabilità.

Per ulteriori letture sulla distribuzione dei certificati, fare riferimento a Autenticazione con Certificato WiFi: Come i Certificati Digitali Proteggono le Reti Wireless .

Fase 2: Abilitazione della Modalità di Transizione WPA3

Un passaggio netto è raramente fattibile in ambienti enterprise diversi. La maggior parte dei controller LAN wireless aziendali supporta la modalità di transizione WPA3, consentendo a un singolo SSID di accettare contemporaneamente client WPA2 e WPA3.

- Configurare l'SSID di Transizione: Abilitare la modalità di transizione WPA3 sull'SSID aziendale.

- Monitorare l'Associazione Client: Utilizzare il proprio sistema di gestione wireless dasdashboard per monitorare le connessioni dei client. Assicurarsi che i dispositivi moderni negozino correttamente WPA3, mentre i dispositivi legacy tornino a WPA2.

- Risolvere i problemi di compatibilità: Identificare i dispositivi che non riescono ad associarsi. Spesso, i driver wireless legacy hanno difficoltà con il requisito PMF obbligatorio di WPA3, anche in modalità di transizione. Aggiornare i driver ove possibile.

Fase 3: Segmentazione della rete e isolamento dei dispositivi legacy

Non tutti i dispositivi supporteranno WPA3. I dispositivi IoT legacy, i sistemi POS più vecchi o le apparecchiature mediche specializzate in ambienti sanitari spesso non dispongono degli aggiornamenti hardware o firmware necessari.

- Isolare i dispositivi legacy: Creare una VLAN dedicata e isolata e un SSID WPA2-only separato specificamente per questi dispositivi.

- Implementare controlli di accesso rigorosi: Applicare regole firewall stringenti a questa VLAN legacy, impedendo il movimento laterale nella rete aziendale sicura WPA3.

Fase 4: Applicazione completa di WPA3

Una volta che la stragrande maggioranza della flotta aziendale utilizza con successo WPA3 e i dispositivi legacy sono segmentati, passare l'SSID aziendale principale a WPA3-Enterprise only.

Best practice per gli ambienti aziendali

L'implementazione della tecnologia è solo metà della battaglia; mantenerne l'integrità richiede una disciplina operativa continua.

- Automatizzare la gestione del ciclo di vita dei certificati: La causa più comune di fallimento di EAP-TLS sono i certificati scaduti. Implementare processi di rinnovo automatizzati e meccanismi di avviso a 90, 60 e 30 giorni prima della scadenza del certificato del server RADIUS.

- Garantire la ridondanza RADIUS: Un singolo server RADIUS è un singolo punto di guasto. Distribuire server RADIUS primari e secondari in posizioni geograficamente diverse, configurando un failover senza interruzioni sui controller wireless.

- Separare le reti Guest e aziendali: Non confondere mai le politiche di sicurezza aziendali con l'accesso guest. Le reti aziendali richiedono WPA3-Enterprise con EAP-TLS. Le reti guest dovrebbero utilizzare VLAN isolate, tipicamente gestite tramite captive portals. Le soluzioni Guest WiFi di Purple forniscono un accesso guest sicuro e conforme, acquisendo al contempo preziose WiFi Analytics .

- Sfruttare OpenRoaming: Per una connettività sicura e senza interruzioni in diverse sedi, considerare l'implementazione di Passpoint/Hotspot 2.0. Purple agisce come provider di identità gratuito per servizi come OpenRoaming con la licenza Connect, facilitando un accesso sicuro e senza attriti senza compromettere gli standard di sicurezza aziendali.

Risoluzione dei problemi e mitigazione del rischio

Anche con una pianificazione meticolosa, le implementazioni incontrano attriti. Ecco le modalità di guasto comuni e le strategie di mitigazione.

Sintomo: I client non riescono a connettersi quando la modalità di transizione è abilitata.

Causa principale: I driver client legacy spesso falliscono quando incontrano la trasmissione PMF (Protected Management Frames) obbligatoria da parte dell'access point in modalità di transizione, anche se stanno tentando una connessione WPA2. Mitigazione: Aggiornare i driver dell'interfaccia di rete wireless (NIC) del client. Se gli aggiornamenti non sono disponibili, il dispositivo deve essere spostato sull'SSID WPA2-only legacy isolato.

Sintomo: Errori di autenticazione diffusi su tutti i dispositivi.

Causa principale: Il certificato del server RADIUS è scaduto, oppure il certificato della CA radice è stato revocato o rimosso dagli archivi di fiducia del client. Mitigazione: Rinnovare e distribuire immediatamente il certificato del server RADIUS. Rivedere gli avvisi di gestione automatizzata del ciclo di vita per prevenire la ricorrenza.

Sintomo: Latenza elevata durante il roaming tra gli access point.

Causa principale: 802.11r (Fast BSS Transition) è configurato in modo errato o è incompatibile con il metodo EAP specifico in uso. Mitigazione: Assicurarsi che 802.11r sia esplicitamente abilitato e supportato sia dal controller WLAN che dai dispositivi client per l'SSID WPA3. Testare le prestazioni di roaming durante le finestre di manutenzione.

ROI e impatto aziendale

La transizione a WPA3-Enterprise richiede investimenti in servizi professionali, potenziali aggiornamenti hardware e infrastruttura PKI. Tuttavia, il ritorno sull'investimento è misurato nella mitigazione del rischio e nell'aderenza alla conformità.

Per una grande catena Retail , il costo di una violazione dei dati che coinvolge le informazioni delle carte di pagamento supera di gran lunga i costi di implementazione di WPA3. La conformità PCI DSS 4.0 richiede una crittografia e un'autenticazione robuste; WPA3-Enterprise soddisfa direttamente questi requisiti, semplificando gli audit di conformità ed evitando potenziali multe.

Inoltre, la modernizzazione dell'infrastruttura wireless fornisce una base stabile e ad alte prestazioni per future iniziative digitali, sia che si tratti di implementare sensori IoT avanzati nel settore Hospitality o di abilitare sistemi POS mobili sicuri. L'impatto aziendale è un'architettura di rete resiliente, conforme e a prova di futuro.

Definizioni chiave

WPA3-Enterprise

The current standard for enterprise wireless security, mandating stronger encryption, protected management frames, and forward secrecy, typically deployed with 802.1X and RADIUS.

Required for compliance (PCI DSS, GDPR) and securing corporate data against modern cryptographic attacks.

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)

An authentication framework requiring both the client and the RADIUS server to present digital certificates to verify each other's identity.

The gold standard for WPA3-Enterprise authentication, eliminating the reliance on vulnerable user passwords.

PMF (Protected Management Frames)

A security standard (802.11w) that encrypts the control frames used for client association and disassociation.

Mandatory in WPA3, PMF prevents attackers from forging deauthentication packets to knock users off the network or execute man-in-the-middle attacks.

SAE (Simultaneous Authentication of Equals)

A secure key establishment protocol used in WPA3 that replaces the vulnerable 4-way handshake of WPA2.

SAE provides forward secrecy and protects against offline dictionary attacks, ensuring that even if a password is weak, the handshake cannot be brute-forced.

GCMP-256 (Galois/Counter Mode Protocol)

A highly secure, efficient encryption protocol utilizing 256-bit keys.

Mandated for the WPA3-Enterprise 192-bit security suite, required for environments handling highly sensitive data like government or financial records.

RADIUS (Remote Authentication Dial-In User Service)

A centralized networking protocol that provides Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service.

The core backend server in a WPA3-Enterprise deployment that validates client certificates or credentials before granting network access.

Forward Secrecy

A cryptographic feature ensuring that session keys are ephemeral; compromising a long-term key in the future will not allow an attacker to decrypt past recorded sessions.

A critical enhancement in WPA3 provided by the SAE handshake, protecting historical data.

PKI (Public Key Infrastructure)

The framework of roles, policies, hardware, software, and procedures needed to create, manage, distribute, use, store, and revoke digital certificates.

The necessary prerequisite infrastructure for deploying EAP-TLS authentication in a WPA3-Enterprise environment.

Esempi pratici

A 200-room luxury hotel is upgrading its corporate network to WPA3-Enterprise. They have a mix of modern corporate laptops, iPads used by concierge staff, and legacy Wi-Fi-enabled door locks that only support WPA2. How should the network architect design the SSIDs and VLANs to ensure maximum security without breaking operational functionality?

The architect must employ network segmentation.

- Create a primary corporate SSID ('HotelCorp_Secure') configured for WPA3-Enterprise only, utilizing EAP-TLS. Deploy certificates to all corporate laptops and iPads via the hotel's MDM solution. Assign this SSID to the primary corporate VLAN.

- Create a secondary, hidden SSID ('Hotel_IoT_Legacy') configured for WPA2-Personal (PSK) or WPA2-Enterprise (if supported by the locks), utilizing a complex, rotated passphrase or MAC authentication bypass (MAB).

- Assign the legacy SSID to a heavily restricted, isolated VLAN. Configure firewall rules to allow the door locks to communicate ONLY with the specific on-premise or cloud-based door management server, blocking all lateral movement to the corporate VLAN or the internet.

A public sector organization has deployed WPA3-Enterprise with EAP-TLS. On a Monday morning, no staff can connect to the wireless network. The wireless controller shows clients associating, but failing RADIUS authentication. What is the most likely cause, and what is the immediate remediation step?

The most likely cause is an expired RADIUS server certificate. Because EAP-TLS relies on mutual authentication, if the server presents an expired certificate, the clients will immediately reject the connection and terminate the handshake.

Immediate remediation: The IT team must generate a new Certificate Signing Request (CSR) from the RADIUS server, have it signed by the internal CA, and bind the new certificate to the EAP-TLS authentication policy on the RADIUS server. Services must then be restarted.

Domande di esercitazione

Q1. You are the network architect for a large retail chain rolling out WPA3-Enterprise. During the pilot phase at three stores using WPA3 Transition Mode, several older barcode scanners frequently drop off the network and require manual reboots to reconnect. Modern tablets connect without issue. What is the most appropriate architectural response?

Suggerimento: Consider how legacy wireless drivers handle unfamiliar management frames broadcast in Transition Mode.

Visualizza risposta modello

The barcode scanners are likely crashing due to the mandatory Protected Management Frames (PMF) broadcast by the APs in Transition Mode. The appropriate response is to abandon Transition Mode for these devices. Create a dedicated, hidden WPA2-only SSID mapped to an isolated VLAN specifically for the scanners, and configure the primary corporate SSID to WPA3-Enterprise only for the modern tablets.

Q2. A CTO mandates the deployment of WPA3-Enterprise across all corporate offices within 60 days to meet new compliance requirements. The current environment uses WPA2-Enterprise with PEAP-MSCHAPv2 (username/password). The organization does not currently have an internal Certificate Authority (CA) or a Mobile Device Management (MDM) solution. Is this timeline realistic, and what is the critical path?

Suggerimento: Evaluate the prerequisites for the recommended WPA3 authentication method (EAP-TLS).

Visualizza risposta modello

The 60-day timeline is highly unrealistic. To properly implement WPA3-Enterprise, the organization should migrate to EAP-TLS to eliminate credential vulnerabilities. The critical path requires designing and deploying a PKI (Certificate Authority) and implementing an MDM solution to distribute client certificates. Building this infrastructure from scratch, testing it, and enrolling all corporate devices will almost certainly exceed 60 days. The architect must communicate this dependency to the CTO.

Q3. During a security audit, an examiner notes that your RADIUS servers are configured for EAP-TLS, but the 'Certificate Revocation List (CRL) checking' feature is disabled on the wireless controllers and RADIUS servers. Why is this a significant security finding in a WPA3 environment?

Suggerimento: What happens if a corporate laptop is stolen, but its certificate has not yet expired?

Visualizza risposta modello

Without CRL or OCSP checking enabled, the RADIUS server has no way of knowing if a presented certificate has been revoked by the CA prior to its natural expiration date. If a device is lost or an employee is terminated, their certificate must be revoked. If revocation checking is disabled, that compromised certificate can still be used to successfully authenticate and access the WPA3-Enterprise network, entirely defeating the purpose of mutual authentication.

Continua a leggere questa serie

Integrazione dell'autenticazione WiFi WeChat: onboarding tramite Captive Portal per i clienti APAC

WeChat conta 1,41 miliardi di utenti attivi mensili, il che lo rende l'identità digitale principale per i consumatori cinesi a livello globale. Questa guida spiega come integrare l'autenticazione WeChat OAuth 2.0 nei Captive Portal aziendali per le sedi APAC, coprendo la registrazione della piattaforma, la selezione dello scope, l'applicazione del RADIUS Change of Authorisation e la conformità al doppio framework con il GDPR e la PIPL cinese. Si rivolge a IT manager, network architect e direttori delle operazioni delle sedi che devono agire in questo trimestre.

Integrazione di Cisco WLC e Catalyst con Purple WiFi: guida passo-passo all'accesso guest

Questa guida descrive in dettaglio l'integrazione passo-passo di Cisco WLC e Catalyst 9800 Wireless con Purple, coprendo il reindirizzamento al Captive Portal per Guest WiFi tramite Central Web Authentication, il WiFi aziendale sicuro per il personale tramite 802.1X EAP-TLS e la segmentazione multi-tenant tramite Cisco Identity Pre-Shared Keys (iPSK) con assegnazione dinamica della VLAN. È scritta per architetti di rete aziendali e direttori della sicurezza IT che distribuiscono l'infrastruttura Cisco nei settori hospitality, retail e grandi spazi pubblici.

Guida alla configurazione SCEP aziendale: autenticazione Wi-Fi basata su certificati per l'istruzione superiore e le grandi reti

Questa guida fornisce un progetto tecnico completo per l'implementazione dell'autenticazione WiFi basata su certificati tramite SCEP. Copre la transizione architetturale dalle chiavi precondivise a EAP-TLS, le sequenze di implementazione sulle piattaforme MDM e le strategie critiche di mitigazione del rischio per le reti su larga scala.