वर्धित वायरलेस सुरक्षेसाठी WPA3-Enterprise ची अंमलबजावणी

हे तांत्रिक संदर्भ मार्गदर्शक WPA2 वरून WPA3-Enterprise कडे संक्रमण करणाऱ्या IT लीडर्ससाठी सर्वसमावेशक, कृती करण्यायोग्य रोडमॅप प्रदान करते. यात आर्किटेक्चरल बदल, EAP-TLS आणि PMF सारख्या अनिवार्य सुरक्षा सुधारणा आणि जटिल एंटरप्राइझ वातावरणात कॉर्पोरेट नेटवर्क्स सुरक्षित करण्यासाठी व्यावहारिक डिप्लॉयमेंट धोरणे समाविष्ट आहेत.

हे मार्गदर्शक ऐका

पॉडकास्ट ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल माहिती: WPA3-Enterprise आर्किटेक्चर

- प्रमाणीकरण आणि की एक्सचेंज

- क्रिप्टोग्राफिक सुधारणा

- प्रोटेक्टेड मॅनेजमेंट फ्रेम्स (PMF)

- अंमलबजावणी मार्गदर्शक: WPA3-Enterprise डिप्लॉय करणे

- टप्पा 1: इन्फ्रास्ट्रक्चर ऑडिट आणि PKI सज्जता

- टप्पा 2: WPA3 ट्रान्झिशन मोड सक्षम करणे

- टप्पा 3: नेटवर्क सेगमेंटेशन आणि लेगसी आयसोलेशन

- टप्पा 4: संपूर्ण WPA3 अंमलबजावणी

- एंटरप्राइझ वातावरणासाठी सर्वोत्तम पद्धती

- ट्रबलशूटिंग आणि जोखीम निवारण

- लक्षण: ट्रान्झिशन मोड सक्षम असताना क्लायंट्स कनेक्ट होण्यात अयशस्वी होतात.

- लक्षण: सर्व उपकरणांवर व्यापक प्रमाणीकरण अपयश.

- लक्षण: ऍक्सेस पॉईंट्स दरम्यान रोमिंग करताना उच्च लेटन्सी.

- ROI आणि व्यावसायिक प्रभाव

कार्यकारी सारांश

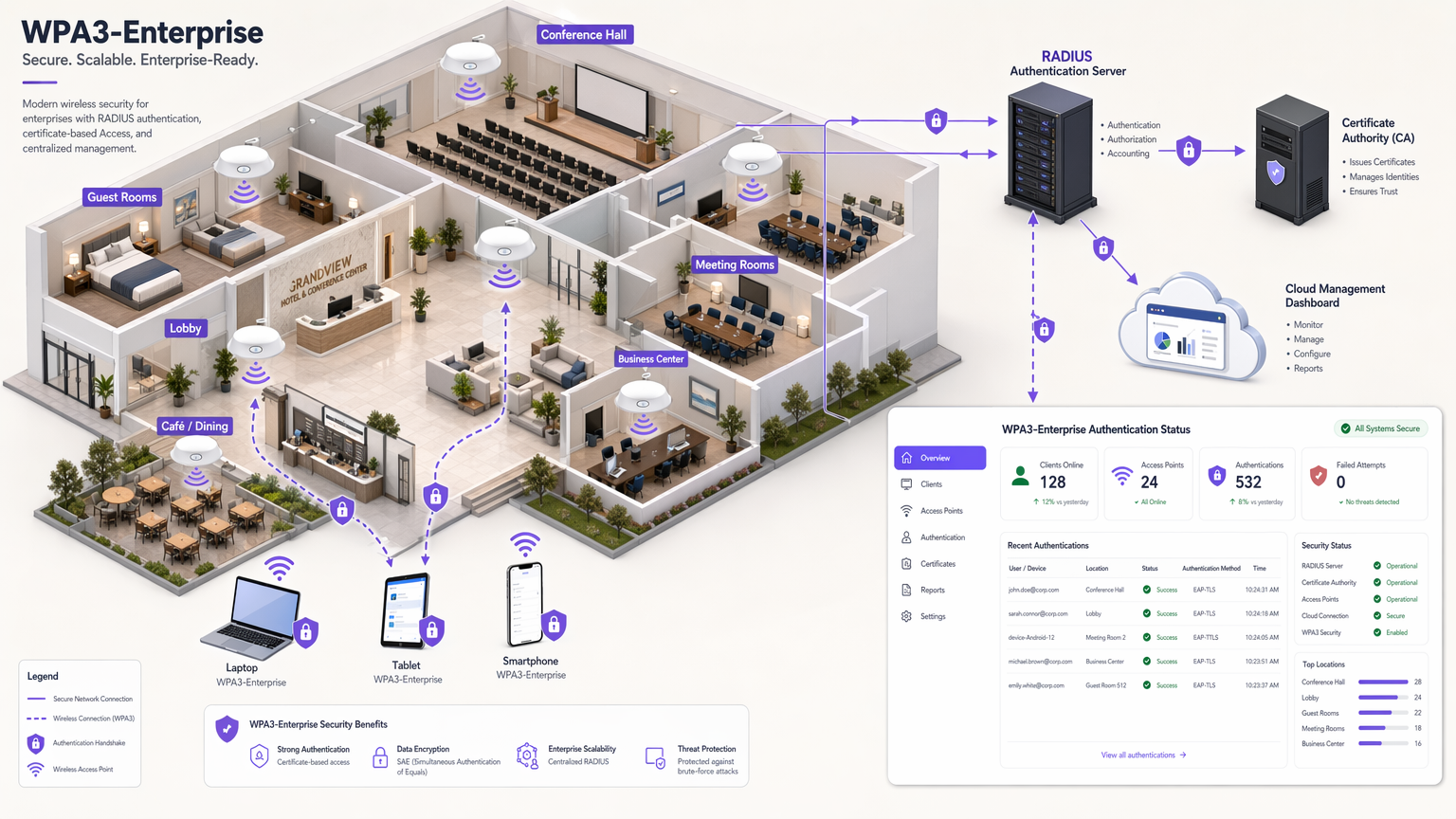

एंटरप्राइझ आयटी लीडर्ससाठी, WPA3-Enterprise कडे संक्रमण करणे हा आता भविष्यातील रोडमॅपचा विषय राहिलेला नाही; ती सध्याची एक कार्यात्मक आवश्यकता आहे. 2020 पासून, सर्व Wi-Fi CERTIFIED उपकरणांसाठी WPA3 अनिवार्य केले गेले आहे, तरीही हॉस्पिटॅलिटी, रिटेल आणि सार्वजनिक क्षेत्रातील अनेक एंटरप्राइझ नेटवर्क्स अजूनही WPA2 वरच अवलंबून आहेत. ही तफावत एक मोठी जोखीम दर्शवते, विशेषतः जेव्हा PCI DSS 4.0 आणि GDPR सारखे कंप्लायन्स फ्रेमवर्क्स अधिकाधिक मजबूत, अत्याधुनिक नेटवर्क सुरक्षा नियंत्रणे अनिवार्य करत आहेत.

हे मार्गदर्शक WPA3-Enterprise चे सर्वसमावेशक तांत्रिक विश्लेषण प्रदान करते, ज्यामध्ये WPA2 वरील त्याच्या मूलभूत आर्किटेक्चरल सुधारणांवर लक्ष केंद्रित केले आहे. आम्ही मजबूत एन्क्रिप्शन (GCMP-256) कडे अनिवार्य बदल, प्रोटेक्टेड मॅनेजमेंट फ्रेम्स (PMF) ची आवश्यकता आणि EAP-TLS द्वारे प्रमाणपत्र-आधारित म्युच्युअल ऑथेंटिकेशनची महत्त्वपूर्ण अंमलबजावणी तपशीलवार सांगतो. नेटवर्क आर्किटेक्ट्स आणि CTOs साठी डिझाइन केलेले हे दस्तऐवज, सुरक्षित, स्केलेबल आणि कंप्लायंट वायरलेस इन्फ्रास्ट्रक्चर सुनिश्चित करण्यासाठी शैक्षणिक सिद्धांतांना बाजूला ठेवून कृती करण्यायोग्य डिप्लॉयमेंट धोरणे, ट्रबलशूटिंग पद्धती आणि वास्तविक जगातील केस स्टडीज प्रदान करते.

कार्यकारी आढाव्यासाठी सोबतचे टेक्निकल ब्रीफिंग पॉडकास्ट ऐका:

तांत्रिक सखोल माहिती: WPA3-Enterprise आर्किटेक्चर

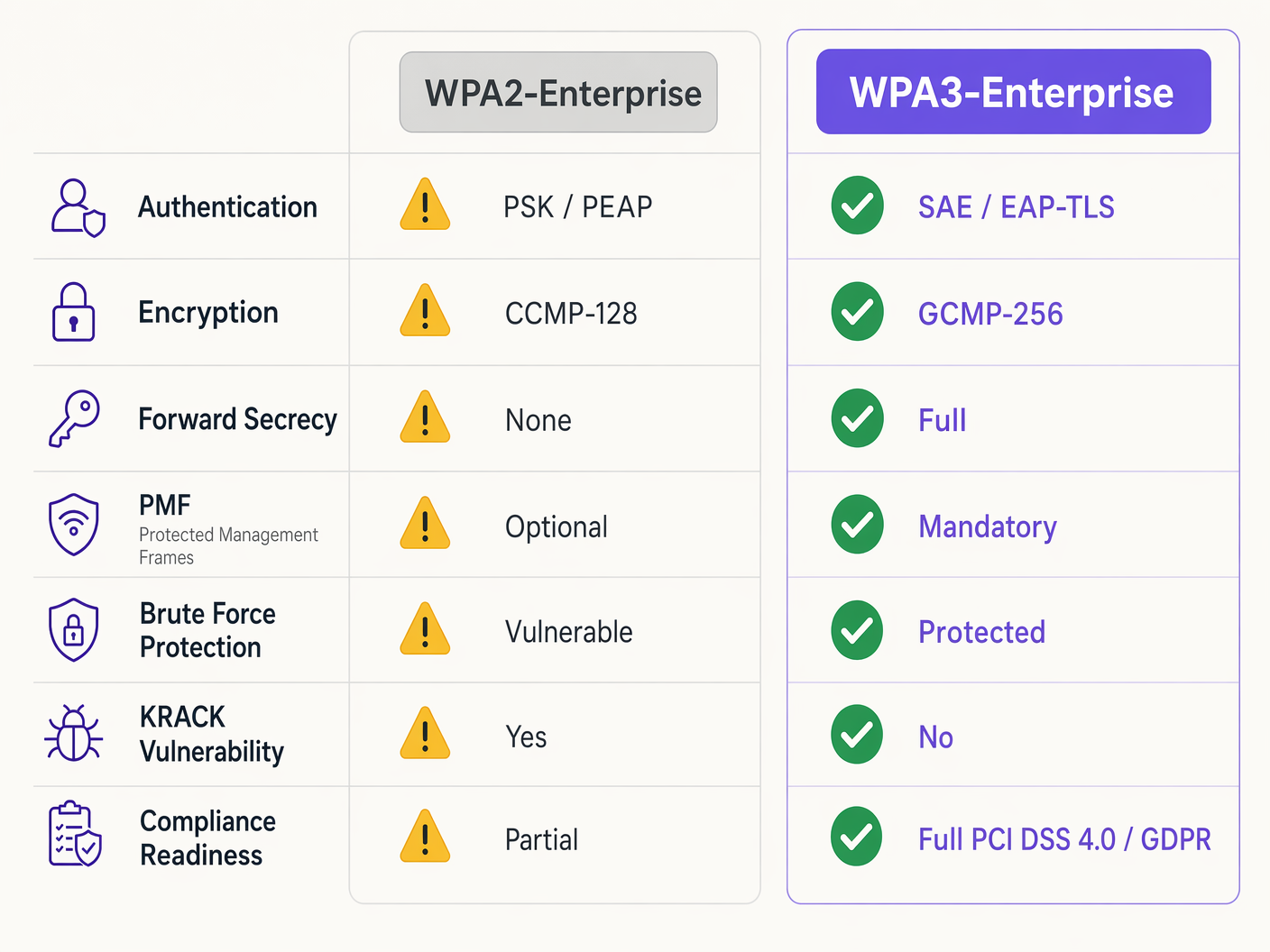

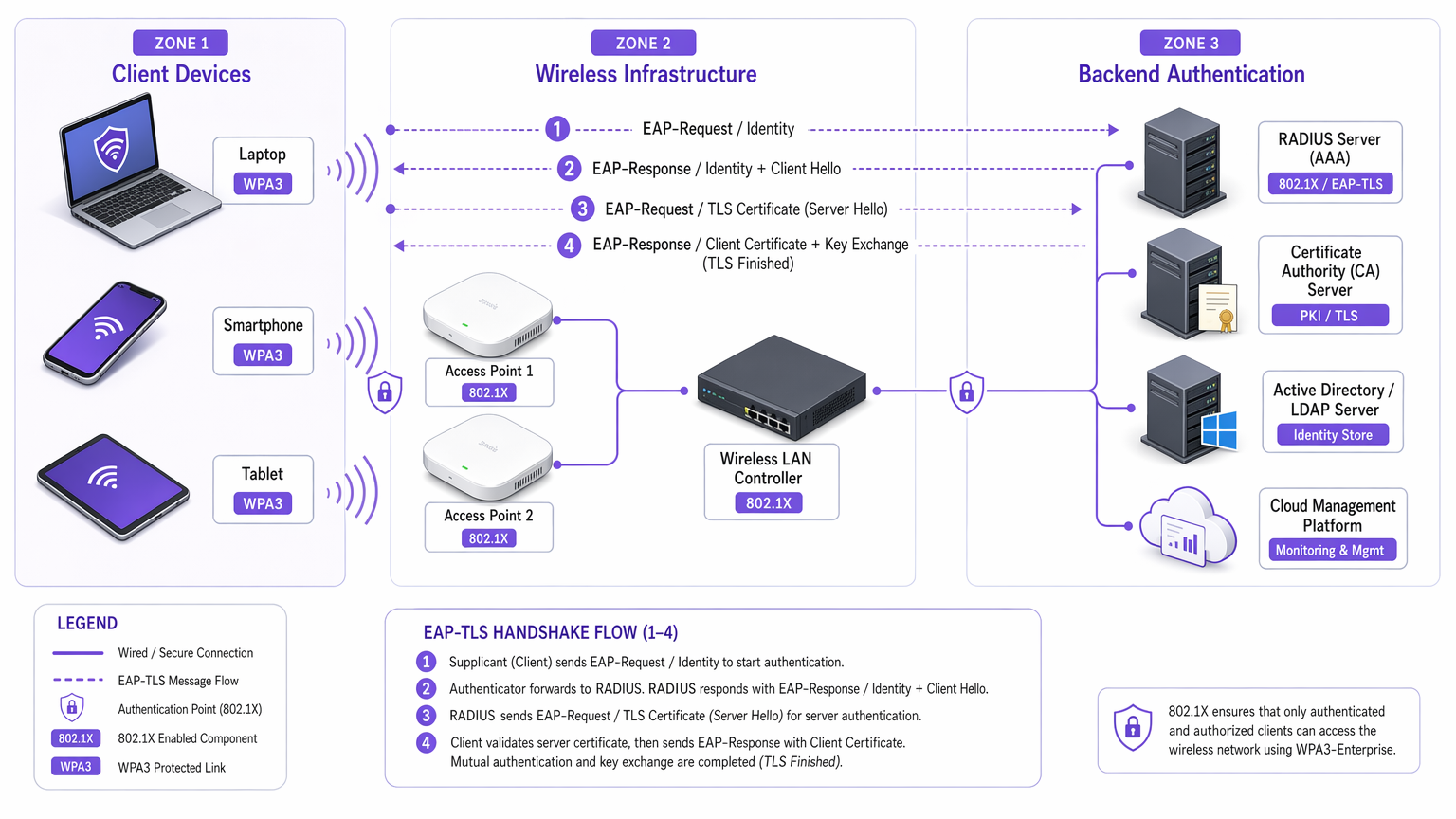

WPA2 आणि WPA3-Enterprise मधील मूलभूत फरक अंतर्निहित 802.1X फ्रेमवर्कमध्ये नाही, जे पोर्ट-आधारित नेटवर्क ऍक्सेस कंट्रोलसाठी मानक राहते, तर त्याच्या सभोवतालच्या क्रिप्टोग्राफिक प्रोटोकॉल आणि मॅनेजमेंट फ्रेम संरक्षणांमध्ये आहे. WPA3 त्याच्या पूर्ववर्तीच्या प्रणालीगत असुरक्षा दूर करते, विशेषतः ऑफलाइन डिक्शनरी अटॅक्स आणि मॅनेजमेंट फ्रेम मॅनिप्युलेशनला लक्ष्य करते.

प्रमाणीकरण आणि की एक्सचेंज

WPA2-Enterprise सेशन की मिळवण्यासाठी 4-वे हँडशेकवर अवलंबून असते, ही प्रक्रिया की रीइन्स्टॉलेशन अटॅक्स (KRACK) आणि कमकुवत क्रेडेन्शियल्स वापरल्यास ऑफलाइन डिक्शनरी ब्रूट-फोर्सिंगसाठी असुरक्षित सिद्ध झाली आहे. WPA3 सिमल्टेनियस ऑथेंटिकेशन ऑफ इक्वल्स (SAE), एक डिफी-हेलमन-आधारित की एक्सचेंज प्रोटोकॉल लागू करून हे कमी करते. SAE फॉरवर्ड सिक्रेसी सुनिश्चित करते; जरी एखाद्या हल्लेखोराने दीर्घकालीन की तडजोड केली, तरी ते पूर्वलक्षीपणे कॅप्चर केलेल्या ट्रॅफिकला डिक्रिप्ट करू शकत नाहीत, कारण प्रत्येक सेशन अल्पकालिक, अद्वितीय की वापरते.

एंटरप्राइझ वातावरणासाठी, मुख्य प्रमाणीकरण यंत्रणा निर्णायकपणे EAP-TLS (एक्स्टेंसिबल ऑथेंटिकेशन प्रोटोकॉल-ट्रान्सपोर्ट लेयर सिक्युरिटी) कडे वळते. WPA2 ने PEAP किंवा EAP-TTLS सारख्या कमकुवत क्रेडेन्शियल-आधारित पद्धतींना परवानगी दिली असली तरी, WPA3-Enterprise EAP-TLS ला जोरदार प्रोत्साहन देते आणि उच्च-सुरक्षा 192-बिट मोडमध्ये अनिवार्य करते. यासाठी म्युच्युअल प्रमाणपत्र-आधारित प्रमाणीकरण आवश्यक आहे, जे पासवर्ड पूर्णपणे काढून टाकते आणि क्रेडेन्शियल चोरीचे मार्ग निष्प्रभ करते.

क्रिप्टोग्राफिक सुधारणा

WPA2 AES-128 वर आधारित CCMP-128 (काउंटर मोड विथ सायफर ब्लॉक चेनिंग मेसेज ऑथेंटिकेशन कोड प्रोटोकॉल) वापरते. WPA3-Enterprise कमर्शियल नॅशनल सिक्युरिटी अल्गोरिदम (CNSA) सूटशी संरेखित एक पर्यायी परंतु अत्यंत शिफारस केलेला 192-बिट सुरक्षा सूट सादर करते. हा मोड मजबूत एन्क्रिप्शनसाठी GCMP-256 (256-बिट की सह गॅलॉइस/काउंटर मोड प्रोटोकॉल) अनिवार्य करतो, सोबत की स्थापना आणि व्यवस्थापनासाठी 384-बिट इलिप्टिक कर्व्ह क्रिप्टोग्राफी.

प्रोटेक्टेड मॅनेजमेंट फ्रेम्स (PMF)

IEEE 802.11w अंतर्गत, प्रोटेक्टेड मॅनेजमेंट फ्रेम्स क्लायंट असोसिएशन, डिसअसोसिएशन आणि प्रमाणीकरण व्यवस्थापित करणारे नियंत्रण सिग्नल सुरक्षित करतात. WPA2 मध्ये, PMF पर्यायी होते, ज्यामुळे नेटवर्क्स बनावट डीऑथेंटिकेशन फ्रेम्ससाठी असुरक्षित राहिले—जे डिनायल-ऑफ-सर्व्हिस किंवा मॅन-इन-द-मिडल अटॅक्सची सामान्य पूर्वसूचना आहे. WPA3 सर्व कनेक्शन्ससाठी PMF अनिवार्य करते, मूलभूतपणे हा हल्ल्याचा मार्ग बंद करते.

अंमलबजावणी मार्गदर्शक: WPA3-Enterprise डिप्लॉय करणे

शेकडो रिटेल लोकेशन्स किंवा विस्तीर्ण हॉटेल कॉम्प्लेक्समध्ये एंटरप्राइझ नेटवर्कचे संक्रमण करण्यासाठी टप्प्याटप्प्याने, पद्धतशीर दृष्टिकोन आवश्यक आहे. खालील पायऱ्या व्हेंडर-न्यूट्रल डिप्लॉयमेंट धोरणाची रूपरेषा देतात.

टप्पा 1: इन्फ्रास्ट्रक्चर ऑडिट आणि PKI सज्जता

WPA3-Enterprise साठी पूर्वअट, विशेषतः EAP-TLS वापरून, एक मजबूत पब्लिक की इन्फ्रास्ट्रक्चर (PKI) आहे.

- RADIUS क्षमतांचे मूल्यांकन करा: तुमचे RADIUS सर्व्हर्स (उदा., Cisco ISE, Aruba ClearPass, FreeRADIUS) WPA3 पॅरामीटर्सना सपोर्ट करतात आणि EAP-TLS साठी कॉन्फिगर केलेले आहेत याची खात्री करा.

- सर्टिफिकेट अथॉरिटी (CA) स्थापित करा: अंतर्गत CA (जसे Microsoft AD CS) डिप्लॉय करा किंवा क्लाउड-आधारित PKI सेवेचा लाभ घ्या.

- MDM इंटिग्रेशन: व्यवस्थापित उपकरणांवर क्लायंट प्रमाणपत्रांचे डिप्लॉयमेंट स्वयंचलित करण्यासाठी मोबाईल डिव्हाइस मॅनेजमेंट (MDM) प्लॅटफॉर्म (Intune, Jamf) वापरा. स्केलेबिलिटीसाठी हे महत्त्वपूर्ण आहे.

प्रमाणपत्र डिप्लॉयमेंटवरील पुढील वाचनासाठी, WiFi प्रमाणपत्र प्रमाणीकरण: डिजिटल प्रमाणपत्रे वायरलेस नेटवर्क्स कसे सुरक्षित करतात पहा.

टप्पा 2: WPA3 ट्रान्झिशन मोड सक्षम करणे

विविध एंटरप्राइझ वातावरणात अचानक बदल करणे क्वचितच शक्य असते. बहुतांश एंटरप्राइझ वायरलेस LAN कंट्रोलर्स WPA3 ट्रान्झिशन मोडला सपोर्ट करतात, ज्यामुळे एकाच SSID ला एकाच वेळी WPA2 आणि WPA3 क्लायंट्स स्वीकारता येतात.

- ट्रान्झिशन SSID कॉन्फिगर करा: कॉर्पोरेट SSID वर WPA3 ट्रान्झिशन मोड सक्षम करा.

- क्लायंट असोसिएशनचे निरीक्षण करा: क्लायंट कनेक्शन्सचे निरीक्षण करण्यासाठी तुमच्या वायरलेस मॅनेजमेंट डॅशबोर्डचा वापर करा. आधुनिक उपकरणे यशस्वीरित्या WPA3 निगोशिएट करतात, तर लेगसी उपकरणे WPA2 वर परत येतात याची खात्री करा.

- सुसंगतता समस्या सोडवा: असोसिएट होण्यात अयशस्वी होणारी उपकरणे ओळखा. अनेकदा, लेगसी वायरलेस ड्रायव्हर्स WPA3 च्या अनिवार्य PMF आवश्यकतेशी संघर्ष करतात, अगदी ट्रान्झिशन मोडमध्येही. शक्य असेल तिथे ड्रायव्हर्स अपडेट करा.

टप्पा 3: नेटवर्क सेगमेंटेशन आणि लेगसी आयसोलेशन

सर्व उपकरणे WPA3 ला सपोर्ट करणार नाहीत. लेगसी IoT उपकरणे, जुन्या पॉईंट-ऑफ-सेल सिस्टीम्स, किंवा Healthcare वातावरणातील विशेष वैद्यकीय उपकरणांमध्ये अनेकदा आवश्यक हार्डवेअर किंवा फर्मवेअर अपडेट्स नसतात.

- लेगसी उपकरणे आयसोलेट करा: विशेषतः या उपकरणांसाठी एक समर्पित, आयसोलेटेड VLAN आणि वेगळा WPA2-ओन्ली SSID तयार करा.

- कठोर ऍक्सेस कंट्रोल्स लागू करा: या लेगसी VLAN वर कठोर फायरवॉल नियम लागू करा, ज्यामुळे सुरक्षित WPA3 कॉर्पोरेट नेटवर्कमध्ये लॅटरल मूव्हमेंटला प्रतिबंध होईल.

टप्पा 4: संपूर्ण WPA3 अंमलबजावणी

एकदा बहुतांश कॉर्पोरेट फ्लीट यशस्वीरित्या WPA3 वापरत असेल आणि लेगसी उपकरणे सेगमेंट केली गेली की, प्राथमिक कॉर्पोरेट SSID ला केवळ WPA3-Enterprise वर ट्रान्झिशन करा.

एंटरप्राइझ वातावरणासाठी सर्वोत्तम पद्धती

तंत्रज्ञानाची अंमलबजावणी करणे ही केवळ अर्धी लढाई आहे; त्याची अखंडता राखण्यासाठी सतत ऑपरेशनल शिस्त आवश्यक आहे.

- प्रमाणपत्र जीवनचक्र व्यवस्थापन स्वयंचलित करा: EAP-TLS अपयशाचे सर्वात सामान्य कारण म्हणजे कालबाह्य झालेली प्रमाणपत्रे. RADIUS सर्व्हर प्रमाणपत्र कालबाह्य होण्यापूर्वी 90, 60 आणि 30 दिवसांनी स्वयंचलित नूतनीकरण प्रक्रिया आणि अलर्टिंग यंत्रणा लागू करा.

- RADIUS रिडंडन्सी सुनिश्चित करा: एकच RADIUS सर्व्हर हा अपयशाचा एकच बिंदू आहे. भौगोलिकदृष्ट्या वैविध्यपूर्ण स्थानांवर प्राथमिक आणि दुय्यम RADIUS सर्व्हर्स डिप्लॉय करा, वायरलेस कंट्रोलर्सवर अखंड फेलओव्हर कॉन्फिगर करा.

- अतिथी आणि कॉर्पोरेट नेटवर्क्स वेगळे करा: अतिथी प्रवेशासह कॉर्पोरेट सुरक्षा धोरणांची कधीही सरमिसळ करू नका. कॉर्पोरेट नेटवर्क्सना EAP-TLS सह WPA3-Enterprise आवश्यक आहे. अतिथी नेटवर्क्सनी आयसोलेटेड VLANs वापरले पाहिजेत, जे सामान्यतः Captive Portal द्वारे व्यवस्थापित केले जातात. Purple चे Guest WiFi सोल्यूशन्स मौल्यवान WiFi Analytics कॅप्चर करताना सुरक्षित, कंप्लायंट अतिथी प्रवेश प्रदान करतात.

- OpenRoaming चा लाभ घ्या: विविध ठिकाणांवर अखंड, सुरक्षित कनेक्टिव्हिटीसाठी, Passpoint/Hotspot 2.0 लागू करण्याचा विचार करा. Purple कनेक्ट लायसन्स अंतर्गत OpenRoaming सारख्या सेवांसाठी विनामूल्य आयडेंटिटी प्रोव्हायडर म्हणून कार्य करते, जे एंटरप्राइझ सुरक्षा मानकांशी तडजोड न करता घर्षणरहित, सुरक्षित प्रवेश सुलभ करते.

ट्रबलशूटिंग आणि जोखीम निवारण

अतिशय काळजीपूर्वक नियोजन करूनही, डिप्लॉयमेंट्समध्ये अडचणी येतात. येथे सामान्य अपयश मोड आणि निवारण धोरणे आहेत.

लक्षण: ट्रान्झिशन मोड सक्षम असताना क्लायंट्स कनेक्ट होण्यात अयशस्वी होतात.

मूळ कारण: लेगसी क्लायंट ड्रायव्हर्स अनेकदा अयशस्वी होतात जेव्हा त्यांना ट्रान्झिशन मोडमध्ये ऍक्सेस पॉईंटद्वारे प्रसारित केलेले अनिवार्य PMF (प्रोटेक्टेड मॅनेजमेंट फ्रेम्स) आढळतात, जरी ते WPA2 कनेक्शनचा प्रयत्न करत असले तरीही. निवारण: क्लायंट वायरलेस नेटवर्क इंटरफेस (NIC) ड्रायव्हर्स अपडेट करा. जर अपडेट्स अनुपलब्ध असतील, तर उपकरणाला आयसोलेटेड लेगसी WPA2-ओन्ली SSID वर हलवले पाहिजे.

लक्षण: सर्व उपकरणांवर व्यापक प्रमाणीकरण अपयश.

मूळ कारण: RADIUS सर्व्हर प्रमाणपत्र कालबाह्य झाले आहे, किंवा रूट CA प्रमाणपत्र रद्द केले गेले आहे किंवा क्लायंट ट्रस्ट स्टोअर्समधून काढून टाकले गेले आहे. निवारण: त्वरित RADIUS सर्व्हर प्रमाणपत्राचे नूतनीकरण करा आणि डिप्लॉय करा. पुनरावृत्ती टाळण्यासाठी स्वयंचलित जीवनचक्र व्यवस्थापन अलर्ट्सचे पुनरावलोकन करा.

लक्षण: ऍक्सेस पॉईंट्स दरम्यान रोमिंग करताना उच्च लेटन्सी.

मूळ कारण: 802.11r (फास्ट BSS ट्रान्झिशन) एकतर चुकीचे कॉन्फिगर केलेले आहे किंवा वापरात असलेल्या विशिष्ट EAP पद्धतीशी विसंगत आहे. निवारण: WPA3 SSID साठी WLAN कंट्रोलर आणि क्लायंट उपकरणे या दोन्हीद्वारे 802.11r स्पष्टपणे सक्षम आणि समर्थित असल्याची खात्री करा. मेंटेनन्स विंडोज दरम्यान रोमिंग कार्यप्रदर्शनाची चाचणी घ्या.

ROI आणि व्यावसायिक प्रभाव

WPA3-Enterprise कडे संक्रमण करण्यासाठी व्यावसायिक सेवा, संभाव्य हार्डवेअर रिफ्रेश आणि PKI इन्फ्रास्ट्रक्चरमध्ये गुंतवणूक आवश्यक आहे. तथापि, गुंतवणुकीवरील परतावा जोखीम निवारण आणि कंप्लायन्स पालनामध्ये मोजला जातो.

एका मोठ्या Retail चेनसाठी, पेमेंट कार्ड माहितीचा समावेश असलेल्या डेटा ब्रीचची किंमत WPA3 च्या डिप्लॉयमेंट खर्चापेक्षा खूप जास्त असते. PCI DSS 4.0 कंप्लायन्ससाठी मजबूत एन्क्रिप्शन आणि प्रमाणीकरण आवश्यक आहे; WPA3-Enterprise थेट या आवश्यकता पूर्ण करते, कंप्लायन्स ऑडिट्स सुलभ करते आणि संभाव्य दंड टाळते.

शिवाय, वायरलेस इन्फ्रास्ट्रक्चरचे आधुनिकीकरण भविष्यातील डिजिटल उपक्रमांसाठी एक स्थिर, उच्च-कार्यक्षमता पाया प्रदान करते, मग ते Hospitality मध्ये प्रगत IoT सेन्सर्स डिप्लॉय करणे असो किंवा सुरक्षित मोबाईल पॉईंट-ऑफ-सेल सिस्टीम्स सक्षम करणे असो. व्यावसायिक प्रभाव एक लवचिक, कंप्लायंट आणि भविष्य-वेधी नेटवर्क आर्किटेक्चर आहे.

महत्वाच्या व्याख्या

WPA3-Enterprise

एंटरप्राइझ वायरलेस सुरक्षेसाठी सध्याचे मानक, जे मजबूत एन्क्रिप्शन, प्रोटेक्टेड मॅनेजमेंट फ्रेम्स आणि फॉरवर्ड सिक्रेसी अनिवार्य करते, जे सामान्यतः 802.1X आणि RADIUS सह डिप्लॉय केले जाते.

कंप्लायन्ससाठी (PCI DSS, GDPR) आणि आधुनिक क्रिप्टोग्राफिक हल्ल्यांपासून कॉर्पोरेट डेटा सुरक्षित करण्यासाठी आवश्यक.

EAP-TLS (एक्स्टेंसिबल ऑथेंटिकेशन प्रोटोकॉल-ट्रान्सपोर्ट लेयर सिक्युरिटी)

एक प्रमाणीकरण फ्रेमवर्क ज्यामध्ये क्लायंट आणि RADIUS सर्व्हर दोघांनाही एकमेकांची ओळख सत्यापित करण्यासाठी डिजिटल प्रमाणपत्रे सादर करणे आवश्यक असते.

WPA3-Enterprise प्रमाणीकरणासाठी सुवर्ण मानक, जे असुरक्षित वापरकर्ता पासवर्डवरील अवलंबित्व दूर करते.

PMF (प्रोटेक्टेड मॅनेजमेंट फ्रेम्स)

एक सुरक्षा मानक (802.11w) जे क्लायंट असोसिएशन आणि डिसअसोसिएशनसाठी वापरल्या जाणाऱ्या कंट्रोल फ्रेम्सना एन्क्रिप्ट करते.

WPA3 मध्ये अनिवार्य, PMF हल्लेखोरांना वापरकर्त्यांना नेटवर्कवरून बाहेर काढण्यासाठी किंवा मॅन-इन-द-मिडल अटॅक्स करण्यासाठी बनावट डीऑथेंटिकेशन पॅकेट्स तयार करण्यापासून प्रतिबंधित करते.

SAE (सिमल्टेनियस ऑथेंटिकेशन ऑफ इक्वल्स)

WPA3 मध्ये वापरला जाणारा एक सुरक्षित की एस्टॅब्लिशमेंट प्रोटोकॉल जो WPA2 च्या असुरक्षित 4-वे हँडशेकची जागा घेतो.

SAE फॉरवर्ड सिक्रेसी प्रदान करते आणि ऑफलाइन डिक्शनरी अटॅक्सपासून संरक्षण करते, हे सुनिश्चित करते की पासवर्ड कमकुवत असला तरीही, हँडशेक ब्रूट-फोर्स केला जाऊ शकत नाही.

GCMP-256 (गॅलॉइस/काउंटर मोड प्रोटोकॉल)

256-बिट की वापरणारा एक अत्यंत सुरक्षित, कार्यक्षम एन्क्रिप्शन प्रोटोकॉल.

WPA3-Enterprise 192-बिट सुरक्षा सूटसाठी अनिवार्य, सरकारी किंवा आर्थिक रेकॉर्ड्स सारख्या अत्यंत संवेदनशील डेटा हाताळणाऱ्या वातावरणासाठी आवश्यक.

RADIUS (रिमोट ऑथेंटिकेशन डायल-इन युजर सर्व्हिस)

एक केंद्रीकृत नेटवर्किंग प्रोटोकॉल जो नेटवर्क सेवेशी कनेक्ट होणाऱ्या वापरकर्त्यांसाठी ऑथेंटिकेशन, ऑथरायझेशन आणि अकाउंटिंग (AAA) व्यवस्थापन प्रदान करतो.

WPA3-Enterprise डिप्लॉयमेंटमधील मुख्य बॅकएंड सर्व्हर जो नेटवर्क ऍक्सेस देण्यापूर्वी क्लायंट प्रमाणपत्रे किंवा क्रेडेन्शियल्स प्रमाणित करतो.

फॉरवर्ड सिक्रेसी

एक क्रिप्टोग्राफिक वैशिष्ट्य जे सुनिश्चित करते की सेशन की अल्पकालिक आहेत; भविष्यात दीर्घकालीन की तडजोड केल्यास हल्लेखोराला मागील रेकॉर्ड केलेले सेशन्स डिक्रिप्ट करण्याची परवानगी मिळणार नाही.

SAE हँडशेकद्वारे प्रदान केलेली WPA3 मधील एक महत्त्वपूर्ण सुधारणा, जी ऐतिहासिक डेटाचे संरक्षण करते.

PKI (पब्लिक की इन्फ्रास्ट्रक्चर)

डिजिटल प्रमाणपत्रे तयार करण्यासाठी, व्यवस्थापित करण्यासाठी, वितरित करण्यासाठी, वापरण्यासाठी, संचयित करण्यासाठी आणि रद्द करण्यासाठी आवश्यक असलेल्या भूमिका, धोरणे, हार्डवेअर, सॉफ्टवेअर आणि प्रक्रियांचे फ्रेमवर्क.

WPA3-Enterprise वातावरणात EAP-TLS प्रमाणीकरण डिप्लॉय करण्यासाठी आवश्यक पूर्वअट इन्फ्रास्ट्रक्चर.

सोडवलेली उदाहरणे

एका 200-खोल्यांच्या लक्झरी हॉटेलमध्ये त्यांच्या कॉर्पोरेट नेटवर्कला WPA3-Enterprise वर अपग्रेड केले जात आहे. त्यांच्याकडे आधुनिक कॉर्पोरेट लॅपटॉप्स, कॉन्सिअर्ज कर्मचाऱ्यांद्वारे वापरले जाणारे आयपॅड्स आणि केवळ WPA2 ला सपोर्ट करणारे लेगसी Wi-Fi-सक्षम डोअर लॉक्स यांचे मिश्रण आहे. ऑपरेशनल कार्यक्षमता न मोडता जास्तीत जास्त सुरक्षा सुनिश्चित करण्यासाठी नेटवर्क आर्किटेक्टने SSIDs आणि VLANs कसे डिझाइन करावे?

आर्किटेक्टने नेटवर्क सेगमेंटेशनचा वापर करणे आवश्यक आहे.

- EAP-TLS चा वापर करून केवळ WPA3-Enterprise साठी कॉन्फिगर केलेला प्राथमिक कॉर्पोरेट SSID ('HotelCorp_Secure') तयार करा. हॉटेलच्या MDM सोल्यूशनद्वारे सर्व कॉर्पोरेट लॅपटॉप्स आणि आयपॅड्सवर प्रमाणपत्रे डिप्लॉय करा. हा SSID प्राथमिक कॉर्पोरेट VLAN ला असाइन करा.

- एक दुय्यम, लपलेला SSID ('Hotel_IoT_Legacy') तयार करा जो WPA2-Personal (PSK) किंवा WPA2-Enterprise (जर लॉक्सद्वारे समर्थित असेल) साठी कॉन्फिगर केलेला असेल, ज्यामध्ये जटिल, रोटेटेड पासफ्रेज किंवा MAC ऑथेंटिकेशन बायपास (MAB) वापरला जाईल.

- लेगसी SSID ला अत्यंत प्रतिबंधित, आयसोलेटेड VLAN ला असाइन करा. डोअर लॉक्सना केवळ विशिष्ट ऑन-प्रिमाइस किंवा क्लाउड-आधारित डोअर मॅनेजमेंट सर्व्हरशी संवाद साधण्याची परवानगी देण्यासाठी फायरवॉल नियम कॉन्फिगर करा, कॉर्पोरेट VLAN किंवा इंटरनेटवरील सर्व लॅटरल मूव्हमेंट ब्लॉक करा.

एका सार्वजनिक क्षेत्रातील संस्थेने EAP-TLS सह WPA3-Enterprise डिप्लॉय केले आहे. सोमवारी सकाळी, कोणताही कर्मचारी वायरलेस नेटवर्कशी कनेक्ट होऊ शकत नाही. वायरलेस कंट्रोलर क्लायंट्स असोसिएट होत असल्याचे दाखवतो, परंतु RADIUS प्रमाणीकरण अयशस्वी होत आहे. याचे सर्वात संभाव्य कारण काय आहे आणि त्वरित निवारण पाऊल काय आहे?

सर्वात संभाव्य कारण म्हणजे कालबाह्य झालेले RADIUS सर्व्हर प्रमाणपत्र. कारण EAP-TLS म्युच्युअल ऑथेंटिकेशनवर अवलंबून असते, जर सर्व्हरने कालबाह्य झालेले प्रमाणपत्र सादर केले, तर क्लायंट्स त्वरित कनेक्शन नाकारतील आणि हँडशेक संपुष्टात आणतील.

त्वरित निवारण: IT टीमने RADIUS सर्व्हरवरून नवीन सर्टिफिकेट साइनिंग रिक्वेस्ट (CSR) जनरेट करणे आवश्यक आहे, त्यावर अंतर्गत CA द्वारे स्वाक्षरी करून घेणे आणि नवीन प्रमाणपत्राला RADIUS सर्व्हरवरील EAP-TLS प्रमाणीकरण धोरणाशी बाइंड करणे आवश्यक आहे. त्यानंतर सेवा रीस्टार्ट केल्या पाहिजेत.

सराव प्रश्न

Q1. तुम्ही WPA3-Enterprise रोल आउट करणाऱ्या एका मोठ्या रिटेल चेनचे नेटवर्क आर्किटेक्ट आहात. WPA3 ट्रान्झिशन मोड वापरणाऱ्या तीन स्टोअर्समधील पायलट टप्प्यादरम्यान, अनेक जुने बारकोड स्कॅनर्स वारंवार नेटवर्कवरून ड्रॉप होतात आणि पुन्हा कनेक्ट होण्यासाठी मॅन्युअल रीबूटची आवश्यकता असते. आधुनिक टॅब्लेट्स कोणत्याही समस्येशिवाय कनेक्ट होतात. सर्वात योग्य आर्किटेक्चरल प्रतिसाद काय आहे?

टीप: लेगसी वायरलेस ड्रायव्हर्स ट्रान्झिशन मोडमध्ये प्रसारित केलेल्या अपरिचित मॅनेजमेंट फ्रेम्स कसे हाताळतात याचा विचार करा.

नमुना उत्तर पहा

बारकोड स्कॅनर्स बहुधा ट्रान्झिशन मोडमध्ये APs द्वारे प्रसारित केलेल्या अनिवार्य प्रोटेक्टेड मॅनेजमेंट फ्रेम्स (PMF) मुळे क्रॅश होत आहेत. योग्य प्रतिसाद म्हणजे या उपकरणांसाठी ट्रान्झिशन मोड सोडून देणे. विशेषतः स्कॅनर्ससाठी आयसोलेटेड VLAN ला मॅप केलेला एक समर्पित, लपलेला WPA2-ओन्ली SSID तयार करा आणि आधुनिक टॅब्लेट्ससाठी प्राथमिक कॉर्पोरेट SSID केवळ WPA3-Enterprise वर कॉन्फिगर करा.

Q2. नवीन कंप्लायन्स आवश्यकता पूर्ण करण्यासाठी CTO 60 दिवसांच्या आत सर्व कॉर्पोरेट कार्यालयांमध्ये WPA3-Enterprise डिप्लॉय करण्याचे आदेश देतात. सध्याचे वातावरण PEAP-MSCHAPv2 (वापरकर्तानाव/पासवर्ड) सह WPA2-Enterprise वापरते. संस्थेकडे सध्या अंतर्गत सर्टिफिकेट अथॉरिटी (CA) किंवा मोबाईल डिव्हाइस मॅनेजमेंट (MDM) सोल्यूशन नाही. ही टाइमलाइन वास्तववादी आहे का, आणि क्रिटिकल पाथ काय आहे?

टीप: शिफारस केलेल्या WPA3 प्रमाणीकरण पद्धतीच्या (EAP-TLS) पूर्वअटींचे मूल्यांकन करा.

नमुना उत्तर पहा

60 दिवसांची टाइमलाइन अत्यंत अवास्तव आहे. WPA3-Enterprise ची योग्यरित्या अंमलबजावणी करण्यासाठी, संस्थेने क्रेडेन्शियल असुरक्षा दूर करण्यासाठी EAP-TLS वर स्थलांतर केले पाहिजे. क्रिटिकल पाथसाठी PKI (सर्टिफिकेट अथॉरिटी) डिझाइन आणि डिप्लॉय करणे आणि क्लायंट प्रमाणपत्रे वितरित करण्यासाठी MDM सोल्यूशन लागू करणे आवश्यक आहे. हे इन्फ्रास्ट्रक्चर शून्यापासून तयार करणे, त्याची चाचणी करणे आणि सर्व कॉर्पोरेट उपकरणांची नोंदणी करणे यासाठी निश्चितपणे 60 दिवसांपेक्षा जास्त वेळ लागेल. आर्किटेक्टने हे अवलंबित्व CTO ला कळवले पाहिजे.

Q3. सुरक्षा ऑडिट दरम्यान, एका परीक्षकाने नमूद केले की तुमचे RADIUS सर्व्हर्स EAP-TLS साठी कॉन्फिगर केलेले आहेत, परंतु वायरलेस कंट्रोलर्स आणि RADIUS सर्व्हर्सवर 'सर्टिफिकेट रिव्होकेशन लिस्ट (CRL) चेकिंग' वैशिष्ट्य अक्षम केले आहे. WPA3 वातावरणात हा एक महत्त्वपूर्ण सुरक्षा निष्कर्ष का आहे?

टीप: जर कॉर्पोरेट लॅपटॉप चोरीला गेला, परंतु त्याचे प्रमाणपत्र अद्याप कालबाह्य झाले नसेल तर काय होईल?

नमुना उत्तर पहा

CRL किंवा OCSP चेकिंग सक्षम केल्याशिवाय, सादर केलेले प्रमाणपत्र त्याच्या नैसर्गिक कालबाह्य तारखेपूर्वी CA द्वारे रद्द केले गेले आहे की नाही हे RADIUS सर्व्हरला जाणून घेण्याचा कोणताही मार्ग नाही. जर एखादे उपकरण हरवले किंवा कर्मचाऱ्याला कामावरून काढले गेले, तर त्यांचे प्रमाणपत्र रद्द केले जाणे आवश्यक आहे. जर रिव्होकेशन चेकिंग अक्षम केले असेल, तर ते तडजोड केलेले प्रमाणपत्र अद्याप यशस्वीरित्या प्रमाणीकरण करण्यासाठी आणि WPA3-Enterprise नेटवर्कमध्ये प्रवेश करण्यासाठी वापरले जाऊ शकते, जे म्युच्युअल ऑथेंटिकेशनचा उद्देश पूर्णपणे विफल करते.

या मालिकेमध्ये पुढे वाचा

WeChat WiFi प्रमाणीकरण समाकलित करणे: APAC ग्राहकांसाठी Captive Portal ऑनबोर्डिंग

WeChat कडे 1.41 अब्ज मासिक सक्रिय वापरकर्ते आहेत, ज्यामुळे ती जागतिक स्तरावर चिनी ग्राहकांसाठी प्राथमिक डिजिटल ओळख बनली आहे. हे मार्गदर्शक APAC ठिकाणांसाठी एंटरप्राइझ captive portals मध्ये WeChat OAuth 2.0 प्रमाणीकरण कसे समाकलित करावे हे स्पष्ट करते, ज्यामध्ये प्लॅटफॉर्म नोंदणी, स्कोप निवड, RADIUS Change of Authorisation अंमलबजावणी आणि GDPR आणि चीनच्या PIPL सह दुहेरी-फ्रेमवर्क अनुपालनाचा समावेश आहे. हे IT व्यवस्थापक, नेटवर्क आर्किटेक्ट्स आणि या तिमाहीत कारवाई करू इच्छिणाऱ्या ठिकाण ऑपरेशन्स संचालकांसाठी उद्दिष्टित आहे.

टप्प्याटप्प्याने मार्गदर्शिका: गेस्ट WiFi Captive Portals साठी Ruijie वायरलेस कंट्रोलर्स कॉन्फिगर करणे

ही मार्गदर्शिका एंटरप्राइझ-दर्जाचे गेस्ट WiFi Captive Portals उपयोजित करण्यासाठी Ruijie वायरलेस कंट्रोलर्स आणि गेटवे कॉन्फिगर करण्यासाठी संपूर्ण तांत्रिक माहिती प्रदान करते. यामध्ये VLAN विभागणी, WISPr प्रोटोकॉलद्वारे बाह्य RADIUS प्रमाणीकरण, walled garden कॉन्फिगरेशन आणि हॉस्पिटॅलिटी, रिटेल आणि सार्वजनिक-क्षेत्रातील वातावरणात फर्स्ट-पार्टी डेटा गोळा करण्यासाठी आणि मोजण्यायोग्य व्यावसायिक मूल्य मिळवण्यासाठी Purple च्या आयडेंटिटी-बेस्ड नेटवर्क प्लॅटफॉर्मसह अखंड एकत्रीकरण समाविष्ट आहे.

सुरक्षित BYOD आणि 802.1X नेटवर्क ऑथेंटिकेशनसाठी SCEP कसे कॉन्फिगर करावे

हे मार्गदर्शक सर्टिफिकेट-आधारित 802.1X नेटवर्क ऑथेंटिकेशन उपयोजित करण्यासाठी SCEP कॉन्फिगर करण्याचा एक व्यापक तांत्रिक संदर्भ प्रदान करते. यामध्ये सामायिक केलेल्या पासवर्डवरून EAP-TLS कडे होणारा आर्किटेक्चरल बदल, मोबाईल डिव्हाइस मॅनेजमेंट इंटिग्रेशन आणि एंटरप्राइझ वातावरणात सुरक्षित BYOD ॲक्सेससाठी कठोर नेटवर्क सेगमेंटेशन समाविष्ट आहे.