अतिथि वाईफाई नेटवर्क सुरक्षित करना: सर्वोत्तम अभ्यास और कार्यान्वयन

यह आधिकारिक तकनीकी संदर्भ मार्गदर्शिका सुरक्षित एंटरप्राइज़ गेस्ट वाईफाई को डिप्लॉय करने के लिए आवश्यक आर्किटेक्चर, प्रमाणीकरण और परिचालन नियंत्रणों की रूपरेखा प्रस्तुत करती है। यह आईटी लीडर्स के लिए नेटवर्क सेगमेंटेशन लागू करने, बैंडविड्थ प्रबंधित करने और डेटा कैप्चर को अधिकतम करते हुए अनुपालन सुनिश्चित करने के लिए कार्रवाई योग्य सर्वोत्तम अभ्यास प्रदान करती है।

🎧 Listen to this Guide

View Transcript

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण

- नेटवर्क सेगमेंटेशन और अलगाव

- Captive Portal आर्किटेक्चर

- एन्क्रिप्शन मानक: WPA3

- कार्यान्वयन मार्गदर्शिका

- 1. टोपोलॉजी परिभाषित करें

- 2. प्रमाणीकरण विधि का चयन करें

- 3. बैंडविड्थ प्रबंधन कॉन्फ़िगर करें

- 4. डिप्लॉय और टेस्ट करें

- सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम न्यूनीकरणेशन

- ROI और व्यावसायिक प्रभाव

- पॉडकास्ट ब्रीफिंग

कार्यकारी सारांश

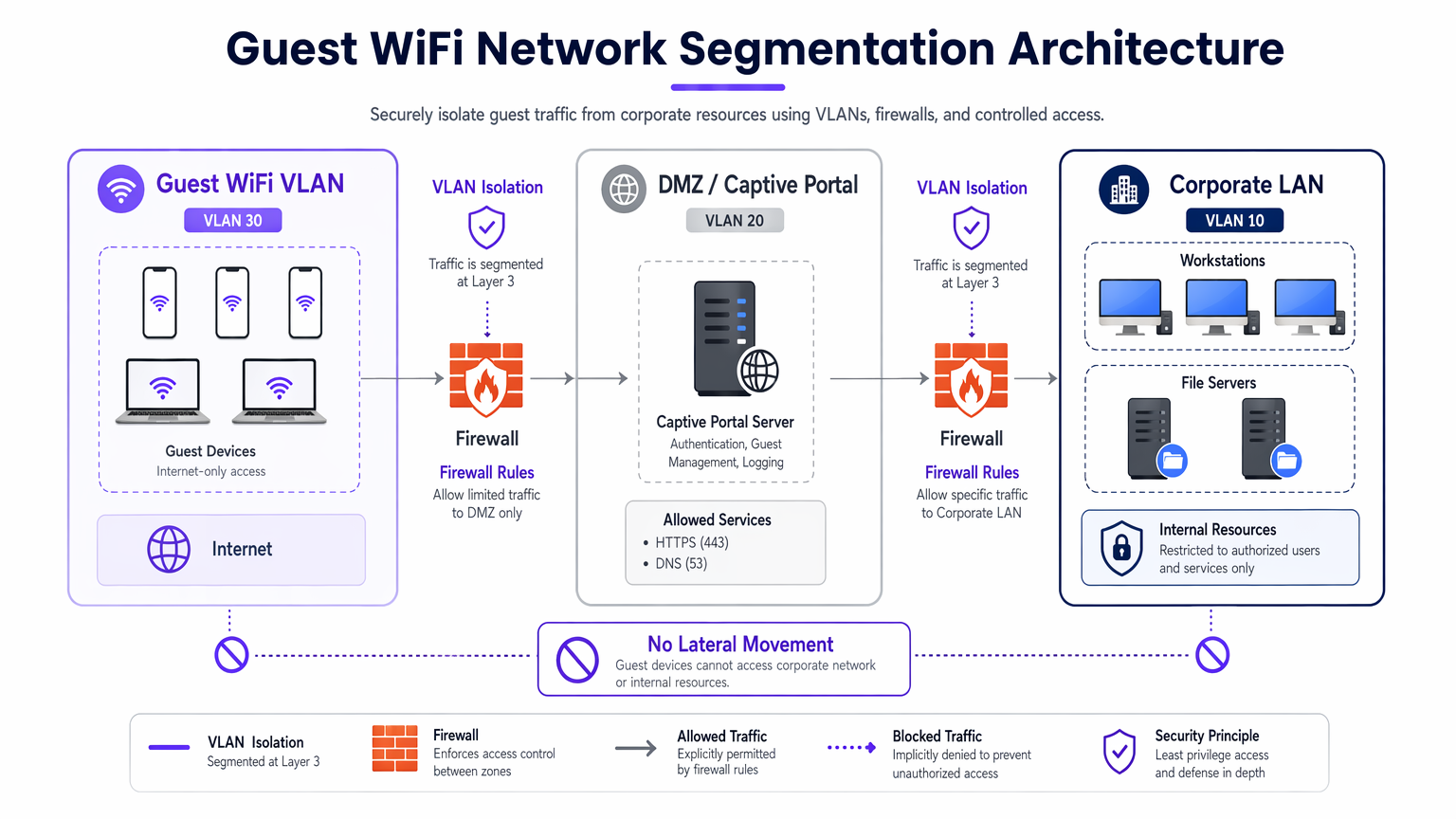

एक सुरक्षित गेस्ट WiFi नेटवर्क को डिप्लॉय करने के लिए घर्षण-रहित उपयोगकर्ता पहुंच को मजबूत नेटवर्क सेगमेंटेशन और अनुपालन के साथ संतुलित करना आवश्यक है। रिटेल, हॉस्पिटैलिटी और सार्वजनिक क्षेत्रों में सीटीओ और नेटवर्क आर्किटेक्ट्स के लिए, चुनौती अविश्वसनीय गेस्ट डिवाइसों को कॉर्पोरेट इंफ्रास्ट्रक्चर से अलग करना है, जबकि फर्स्ट-पार्टी डेटा कैप्चर से अधिकतम मूल्य निकालना है। यह मार्गदर्शिका एंटरप्राइज़-ग्रेड गेस्ट WiFi को लागू करने के लिए आवश्यक तकनीकी आर्किटेक्चर, प्रमाणीकरण फ्रेमवर्क और परिचालन नियंत्रणों का विवरण देती है। हम लेयर 3 वीएलएएन सेगमेंटेशन, Captive Portal सुरक्षा, बैंडविड्थ दर-सीमितता और WPA3 जैसे आधुनिक एन्क्रिप्शन मानकों सहित आवश्यक प्रथाओं को कवर करते हैं। इन वेंडर-न्यूट्रल सर्वोत्तम प्रथाओं को लागू करके, संगठन लेटरल मूवमेंट के जोखिमों को कम कर सकते हैं, नियामक अनुपालन (GDPR और PCI DSS सहित) सुनिश्चित कर सकते हैं, और एक संभावित सुरक्षा देयता को एक सुरक्षित, मूल्य-उत्पादक संपत्ति में बदल सकते हैं।

तकनीकी गहन-विश्लेषण

किसी भी सुरक्षित गेस्ट WiFi नेटवर्क का आधार कॉर्पोरेट संसाधनों से पूर्ण अलगाव है। इसके लिए ओएसआई मॉडल की कई परतों में फैले एक गहन सुरक्षा दृष्टिकोण की आवश्यकता है।

नेटवर्क सेगमेंटेशन और अलगाव

एक मजबूत डिप्लॉयमेंट के लिए गेस्ट ट्रैफिक के लिए समर्पित VLANs अनिवार्य हैं, जो आंतरिक परिचालन नेटवर्क से पूरी तरह से अलग हों। उदाहरण के लिए, गेस्ट ट्रैफिक को VLAN 30 को असाइन किया जा सकता है, जबकि कॉर्पोरेट डिवाइस VLAN 10 पर रहते हैं। VLAN हॉपिंग हमलों को रोकने के लिए यह सेगमेंटेशन केवल वायरलेस कंट्रोलर पर ही नहीं, बल्कि प्रबंधित स्विच लेयर पर भी लागू किया जाना चाहिए।

इसके अलावा, क्लाइंट आइसोलेशन (या लेयर 2 आइसोलेशन) महत्वपूर्ण है। यह एक ही Guest WiFi SSID से जुड़े डिवाइसों को एक-दूसरे के साथ संचार करने से रोकता है। क्लाइंट आइसोलेशन के बिना, एक अकेला समझौता किया गया डिवाइस लोकल सबनेट को स्कैन कर सकता है, एआरपी स्पूफिंग निष्पादित कर सकता है, और अन्य गेस्ट के खिलाफ लेटरल हमले शुरू कर सकता है।

Captive Portal आर्किटेक्चर

Captive Portal प्रमाणीकरण और नीति प्रवर्तन के लिए गेटवे के रूप में कार्य करता है। क्रेडेंशियल इंटरसेप्शन को रोकने के लिए, पोर्टल को एक वैध TLS प्रमाणपत्र का उपयोग करके विशेष रूप से HTTPS पर परोसा जाना चाहिए। पोर्टल सर्वर को एक DMZ में रहना चाहिए, जो आंतरिक डेटाबेस से अलग हो। यह सुनिश्चित करता है कि यदि पोर्टल से समझौता भी हो जाता है, तो हमलावर कॉर्पोरेट LAN में प्रवेश नहीं कर सकते।

एन्क्रिप्शन मानक: WPA3

लेगेसी ओपन नेटवर्क डेटा को प्लेनटेक्स्ट में प्रसारित करते हैं, जिससे उपयोगकर्ता निष्क्रिय जासूसी के संपर्क में आते हैं। आधुनिक डिप्लॉयमेंट को WPA3 अनिवार्य करना चाहिए। सार्वजनिक नेटवर्क के लिए, WPA3-एन्हांस्ड ओपन (अवसरवादी वायरलेस एन्क्रिप्शन) पासवर्ड की आवश्यकता के बिना व्यक्तिगत डेटा एन्क्रिप्शन प्रदान करता है। हाइब्रिड वातावरण के लिए, उन्नत वायरलेस सुरक्षा के लिए WPA3-एंटरप्राइज़ लागू करना को डिप्लॉय करना मजबूत 192-बिट एन्क्रिप्शन सुनिश्चित करता है और पहचान-आधारित एक्सेस कंट्रोल के लिए RADIUS/802.1X के साथ एकीकृत होता है।

कार्यान्वयन मार्गदर्शिका

एक सुरक्षित गेस्ट नेटवर्क को लागू करने के लिए सुरक्षा और उपयोगिता दोनों सुनिश्चित करने के लिए एक व्यवस्थित दृष्टिकोण की आवश्यकता होती है।

1. टोपोलॉजी परिभाषित करें

एक्सेस पॉइंट से इंटरनेट गेटवे तक पूरे डेटा पाथ का मानचित्रण करें। सुनिश्चित करें कि फ़ायरवॉल एसीएल गेस्ट सबनेट से किसी भी RFC 1918 निजी आईपी रेंज तक ट्रैफिक को स्पष्ट रूप से अस्वीकार करते हैं।

2. प्रमाणीकरण विधि का चयन करें

अपने व्यावसायिक उद्देश्यों और जोखिम प्रोफ़ाइल के अनुरूप एक प्रमाणीकरण तंत्र चुनें:

- सोशल लॉगिन: रिटेल और हॉस्पिटैलिटी वातावरण के लिए आदर्श है जहाँ घर्षण को कम करना और WiFi Analytics प्लेटफॉर्म के लिए फर्स्ट-पार्टी डेटा कैप्चर करना सर्वोपरि है।

- एसएमएस सत्यापन: एक मजबूत पहचान संकेत और ऑडिट ट्रेल प्रदान करता है, जो स्टेडियमों या सार्वजनिक स्थानों के लिए उपयुक्त है जहाँ जवाबदेही की आवश्यकता होती है।

- ईमेल पंजीकरण: कम डिप्लॉयमेंट लागत के साथ डेटा कैप्चर को संतुलित करता है, जो सम्मेलन केंद्रों में आम है।

- समय-आधारित एक्सेस: PII एकत्र किए बिना क्षणिक टोकन उत्पन्न करता है, जो हेल्थकेयर वेटिंग रूम या पुस्तकालयों के लिए इष्टतम है।

3. बैंडविड्थ प्रबंधन कॉन्फ़िगर करें

बैंडविड्थ की कमी को रोकने और उपलब्धता सुनिश्चित करने के लिए, क्यूओएस नीतियों को लागू करें। वायरलेस कंट्रोलर पर प्रति-उपयोगकर्ता दर सीमा (उदाहरण के लिए, 10 एमबीपीएस डाउन / 2 एमबीपीएस अप) लागू करें, और डीएनएस और HTTPS ट्रैफिक को प्राथमिकता देते हुए बल्क फ़ाइल ट्रांसफर को प्रतिबंधित करें।

4. डिप्लॉय और टेस्ट करें

उत्पादन रोलआउट से पहले, एक सेगमेंटेशन टेस्ट करें। गेस्ट SSID से एक डिवाइस कनेक्ट करें और आंतरिक सर्वर को पिंग करने या कॉर्पोरेट डीएनएस तक पहुंचने का प्रयास करें। कोई भी सफल कनेक्शन एक महत्वपूर्ण सेगमेंटेशन विफलता को इंगित करता है।

सर्वोत्तम अभ्यास

- सख्त फ़ायरवॉल एसीएल लागू करें: गेस्ट VLAN से आंतरिक सबनेट तक सभी ट्रैफिक को डिफ़ॉल्ट-अस्वीकार करें। केवल आवश्यक पोर्ट (जैसे, 80, 443, 53) पर आउटबाउंड ट्रैफिक की अनुमति दें।

- कंटेंट फ़िल्टरिंग लागू करें: दुर्भावनापूर्ण डोमेन, मैलवेयर कमांड-एंड-कंट्रोल सर्वर और अनुपयुक्त सामग्री को ब्लॉक करने के लिए डीएनएस-आधारित फ़िल्टरिंग का उपयोग करें, जिससे उपयोगकर्ताओं और स्थान की आईपी प्रतिष्ठा दोनों की रक्षा हो।

- कॉन्फ़िगरेशन का नियमित रूप से ऑडिट करें: कॉन्फ़िगरेशन ड्रिफ्ट का पता लगाने के लिए स्विच पोर्ट कॉन्फ़िगरेशन, फ़ायरवॉल नियमों और वायरलेस कंट्रोलर नीतियों की त्रैमासिक समीक्षा करें।

- व्यापक लॉगिंग बनाए रखें: सभी डीएचसीपी लीज़, नेट ट्रांसलेशन और प्रमाणीकरण घटनाओं को लॉग करें। फोरेंसिक जांच का समर्थन करने और स्थानीय नियमों का पालन करने के लिए इन लॉग को न्यूनतम 12 महीनों तक बनाए रखें।

समस्या निवारण और जोखिम न्यूनीकरणेशन

अच्छी तरह से डिज़ाइन किए गए नेटवर्क में भी समस्याएँ आती हैं। सामान्य विफलता मोड को समझना समाधान को तेज़ करता है।

- अनधिकृत एक्सेस पॉइंट: कर्मचारी या हमलावर कॉर्पोरेट पोर्ट में अनधिकृत APs लगा सकते हैं। इसे सभी वायर्ड स्विच पोर्ट पर 802.1X पोर्ट-आधारित प्रमाणीकरण सक्षम करके और अनधिकृत संकेतों का पता लगाने और उन्हें रोकने के लिए वायरलेस इंट्रूज़न प्रिवेंशन सिस्टम (WIPS) का उपयोग करके कम करें।

- Captive Portal बाईपास: उन्नत उपयोगकर्ता MAC स्पूफिंग या DNS टनलिंग का उपयोग करके पोर्टल को बाईपास करने का प्रयास कर सकते हैं। इसे MAC एड्रेस रैंडमाइज़ेशन डिटेक्शन लागू करके और आउटबाउंड DNS क्वेरीज़ को केवल अनुमोदित रिज़ॉल्वर तक सीमित करके कम करें।

- IP की कमी: परिवहन हब जैसे उच्च-टर्नओवर वाले वातावरण DHCP पूल को तेज़ी से समाप्त कर सकते हैं। DHCP लीज़ समय को 30-60 मिनट तक कम करें और सुनिश्चित करें कि सबनेट मास्क (जैसे, /22 या /21) चरम क्षमता के लिए पर्याप्त IP पते प्रदान करता है।

ROI और व्यावसायिक प्रभाव

एक सुरक्षित गेस्ट WiFi नेटवर्क गाइड केवल एक IT लागत केंद्र नहीं है; यह एक रणनीतिक संपत्ति है।

- जोखिम में कमी: उचित विभाजन महंगे डेटा उल्लंघनों को रोकता है। डेटा उल्लंघन की औसत लागत लाखों में होती है; गेस्ट ट्रैफ़िक को अलग करने से किसी समझौता किए गए विज़िटर डिवाइस के PoS सिस्टम या आंतरिक डेटाबेस में जाने का जोखिम कम होता है।

- डेटा मुद्रीकरण: सुरक्षित, घर्षण-रहित प्रमाणीकरण (जैसे सोशल लॉगिन) मार्केटिंग प्लेटफ़ॉर्म में उच्च-गुणवत्ता, सत्यापित डेटा फ़ीड करता है, जिससे लक्षित अभियान सक्षम होते हैं और ग्राहक आजीवन मूल्य बढ़ता है।

- परिचालन दक्षता: स्वचालित ऑनबोर्डिंग और मजबूत बैंडविड्थ प्रबंधन कनेक्टिविटी समस्याओं से संबंधित IT सपोर्ट टिकटों को नाटकीय रूप से कम करते हैं, जिससे इंजीनियरिंग संसाधनों को रणनीतिक परियोजनाओं के लिए मुक्त किया जाता है।

पॉडकास्ट ब्रीफिंग

गेस्ट नेटवर्क को सुरक्षित करने पर हमारी व्यापक 10 मिनट की तकनीकी ब्रीफिंग सुनें:

Key Terms & Definitions

VLAN Segmentation

The logical separation of a physical network into multiple distinct broadcast domains to isolate traffic types.

Essential for keeping untrusted guest devices completely separated from sensitive corporate servers and data.

Client Isolation

A wireless controller feature that prevents devices connected to the same SSID from communicating directly with each other.

Crucial in public venues to stop a malicious guest from scanning or attacking other guests' laptops or phones.

Captive Portal

A web page that users are forced to view and interact with before access to the broader network is granted.

Used to enforce terms of service, capture marketing data, and authenticate users securely over HTTPS.

WPA3-Enhanced Open

A security certification that provides unauthenticated data encryption for open WiFi networks using Opportunistic Wireless Encryption (OWE).

Protects users from passive eavesdropping in coffee shops and airports without the friction of a shared password.

Bandwidth Rate Limiting

The intentional restriction of the maximum speed (throughput) a user or application can consume on the network.

Prevents network congestion and ensures fair access for all guests during high-footfall events.

Rogue Access Point

An unauthorised wireless access point connected to a secure enterprise network, often bypassing security controls.

A major security risk that IT teams must actively monitor for using Wireless Intrusion Prevention Systems (WIPS).

DMZ (Demilitarised Zone)

A perimeter network that protects an organisation's internal local-area network from untrusted traffic.

The correct architectural location to host a captive portal server to minimize risk if the server is compromised.

MAC Spoofing

The technique of altering the Media Access Control address of a network interface to masquerade as another device.

A common method attackers use to bypass captive portals or time-based access restrictions.

Case Studies

A 400-room luxury hotel needs to provide seamless guest WiFi while ensuring PCI DSS compliance for its separate PoS terminals in the restaurants and bars.

Deploy a dedicated Guest VLAN (e.g., VLAN 40) across all switches and APs. Enable Client Isolation on the wireless controller to prevent guest-to-guest attacks. Configure firewall ACLs to explicitly block all routing between VLAN 40 and the PoS VLAN (e.g., VLAN 20). Implement WPA3-Enhanced Open for the guest SSID to encrypt over-the-air traffic without requiring a password.

A large retail chain wants to offer free WiFi to capture customer data but is experiencing network slowdowns during peak weekend hours due to users streaming HD video.

Implement per-user bandwidth rate limiting (e.g., 5 Mbps) on the wireless controller. Configure Application Visibility and Control (AVC) to throttle streaming media categories (Netflix, YouTube) while prioritising web browsing and social media apps used for the captive portal login.

Scenario Analysis

Q1. You are deploying guest WiFi at a major stadium. The legal team requires a verifiable audit trail of who connected to the network in case of illegal activity. Which authentication method should you implement?

💡 Hint:Consider which method ties the user to a verifiable real-world identity.

Show Recommended Approach

SMS Verification. This requires the user to possess a physical SIM card and receive a One-Time Passcode (OTP), providing a strong identity signal and a reliable audit trail for law enforcement if required.

Q2. During a penetration test, the assessor connects to the guest WiFi and successfully accesses the management interface of a corporate printer. What is the most likely configuration failure?

💡 Hint:Think about how traffic is routed between different network segments.

Show Recommended Approach

A failure in Layer 3 segmentation or Firewall ACLs. The guest VLAN is likely able to route traffic to the corporate VLAN where the printer resides. The firewall should be configured with an explicit 'deny' rule blocking traffic from the guest subnet to all internal RFC 1918 IP addresses.

Q3. A public library wants to offer free WiFi but absolutely cannot store any Personally Identifiable Information (PII) due to local privacy ordinances. How should they configure access?

💡 Hint:Which method grants access without asking for a name, email, or phone number?

Show Recommended Approach

Time-Based Access using ephemeral tokens or vouchers. The system can generate a temporary access code that expires after a set duration (e.g., 2 hours). This maintains a technical log of connection events without tying them to an individual's PII.