Sicherung von Gast-WiFi-Netzwerken: Best Practices und Implementierung

Dieser maßgebliche technische Leitfaden beschreibt die Architektur, Authentifizierung und operativen Kontrollen, die für die Bereitstellung eines sicheren Gast-WiFi in Unternehmen erforderlich sind. Er bietet umsetzbare Best Practices für IT-Führungskräfte, um Netzwerksegmentierung durchzusetzen, Bandbreite zu verwalten und Compliance sicherzustellen, während die Datenerfassung maximiert wird.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung für die Geschäftsleitung

- Technischer Tiefgang

- Netzwerksegmentierung und Isolation

- Captive Portal-Architektur

- Verschlüsselungsstandards: WPA3

- Implementierungsleitfaden

- 1. Topologie definieren

- 2. Authentifizierungsmethode auswählen

- 3. Bandbreitenmanagement konfigurieren

- 4. Bereitstellen und Testen

- Best Practices

- Fehlerbehebung & Risikominderungation

- ROI & Geschäftsauswirkungen

- Podcast-Briefing

Zusammenfassung für die Geschäftsleitung

Die Bereitstellung eines sicheren Gast-WiFi-Netzwerks erfordert ein Gleichgewicht zwischen reibungslosem Benutzerzugang, robuster Netzwerksegmentierung und Compliance. Für CTOs und Netzwerkarchitekten in den Bereichen Einzelhandel, Gastgewerbe und öffentlicher Sektor besteht die Herausforderung darin, nicht vertrauenswürdige Gastgeräte von der Unternehmensinfrastruktur zu isolieren und gleichzeitig den maximalen Wert aus der Erfassung von Erstanbieterdaten zu ziehen. Dieser Leitfaden beschreibt die technische Architektur, Authentifizierungs-Frameworks und operativen Kontrollen, die für die Implementierung von Gast-WiFi auf Unternehmensebene erforderlich sind. Wir behandeln wesentliche Praktiken wie Layer-3-VLAN-Segmentierung, Captive Portal-Sicherheit, Bandbreitenbegrenzung und moderne Verschlüsselungsstandards wie WPA3. Durch die Implementierung dieser herstellerneutralen Best Practices können Organisationen Risiken der lateralen Bewegung mindern, die Einhaltung gesetzlicher Vorschriften (einschließlich GDPR und PCI DSS) sicherstellen und eine potenzielle Sicherheitslücke in ein sicheres, wertschöpfendes Asset verwandeln.

Technischer Tiefgang

Die Grundlage jedes sicheren Gast-WiFi-Netzwerks ist die absolute Isolation von Unternehmensressourcen. Dies erfordert einen mehrschichtigen Sicherheitsansatz, der mehrere Schichten des OSI-Modells umfasst.

Netzwerksegmentierung und Isolation

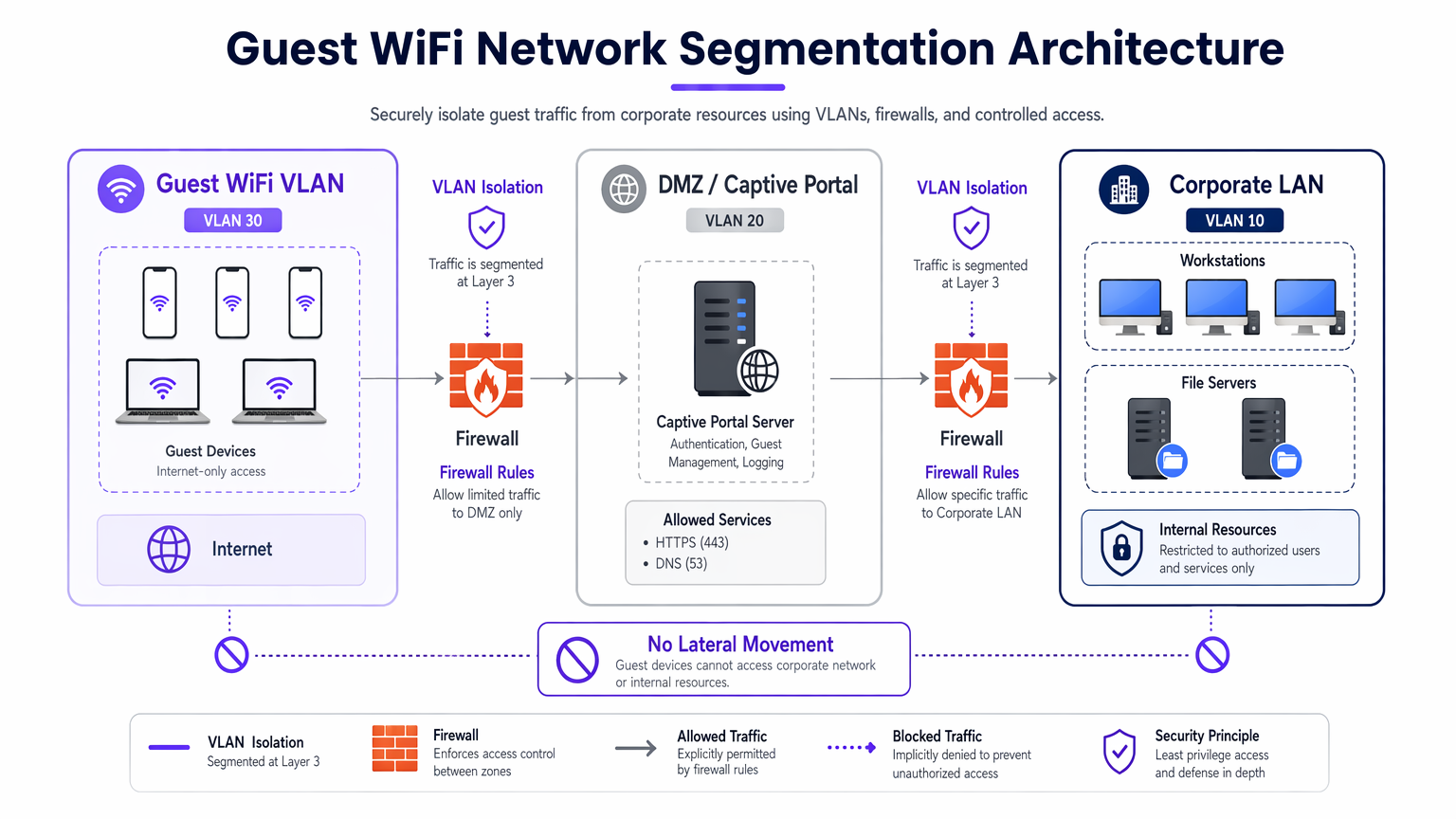

Eine robuste Bereitstellung erfordert dedizierte VLANs für den Gastverkehr, die vollständig von internen Betriebsnetzwerken getrennt sind. Zum Beispiel könnte Gastverkehr VLAN 30 zugewiesen werden, während Unternehmensgeräte in VLAN 10 liegen. Diese Segmentierung muss auf der Ebene des verwalteten Switches durchgesetzt werden, nicht nur auf dem Wireless Controller, um VLAN-Hopping-Angriffe zu verhindern.

Darüber hinaus ist die Client-Isolation (oder Layer-2-Isolation) entscheidend. Dies verhindert, dass Geräte, die mit derselben Guest WiFi SSID verbunden sind, miteinander kommunizieren. Ohne Client-Isolation kann ein einzelnes kompromittiertes Gerät das lokale Subnetz scannen, ARP-Spoofing durchführen und laterale Angriffe gegen andere Gäste starten.

Captive Portal-Architektur

Das Captive Portal dient als Gateway für Authentifizierung und Richtliniendurchsetzung. Um das Abfangen von Anmeldeinformationen zu verhindern, muss das Portal ausschließlich über HTTPS mit einem gültigen TLS-Zertifikat bereitgestellt werden. Der Portal-Server sollte in einer DMZ liegen, isoliert von internen Datenbanken. Dies stellt sicher, dass selbst wenn das Portal kompromittiert wird, Angreifer nicht in das Unternehmens-LAN vordringen können.

Verschlüsselungsstandards: WPA3

Ältere offene Netzwerke übertragen Daten im Klartext und setzen Benutzer passivem Abhören aus. Moderne Bereitstellungen sollten WPA3 vorschreiben. Für öffentliche Netzwerke bietet WPA3-Enhanced Open (Opportunistic Wireless Encryption) eine individualisierte Datenverschlüsselung, ohne ein Passwort zu erfordern. Für hybride Umgebungen gewährleistet die Bereitstellung von Implementierung von WPA3-Enterprise für verbesserte drahtlose Sicherheit eine robuste 192-Bit-Verschlüsselung und integriert sich mit RADIUS/802.1X für identitätsbasierte Zugriffskontrolle.

Implementierungsleitfaden

Die Implementierung eines sicheren Gastnetzwerks erfordert einen systematischen Ansatz, um sowohl Sicherheit als auch Benutzerfreundlichkeit zu gewährleisten.

1. Topologie definieren

Den gesamten Datenpfad vom Access Point zum Internet-Gateway abbilden. Sicherstellen, dass Firewall-ACLs den Datenverkehr vom Gast-Subnetz zu allen privaten IP-Bereichen gemäß RFC 1918 explizit verweigern.

2. Authentifizierungsmethode auswählen

Wählen Sie einen Authentifizierungsmechanismus, der Ihren Geschäftszielen und Ihrem Risikoprofil entspricht:

- Social Login: Ideal für Umgebungen im Einzelhandel und Gastgewerbe , wo die Reduzierung von Reibungsverlusten und die Erfassung von Erstanbieterdaten für die WiFi Analytics -Plattform von größter Bedeutung sind.

- SMS-Verifizierung: Bietet ein stärkeres Identitätssignal und einen Audit-Trail, geeignet für Stadien oder öffentliche Orte, die Rechenschaftspflicht erfordern.

- E-Mail-Registrierung: Gleicht Datenerfassung mit niedrigen Bereitstellungskosten aus, üblich in Konferenzzentren.

- Zeitbasierter Zugang: Generiert kurzlebige Tokens ohne Erfassung von PII, optimal für Gesundheitswesen -Wartezimmer oder Bibliotheken.

3. Bandbreitenmanagement konfigurieren

Um Bandbreitenerschöpfung zu verhindern und Verfügbarkeit zu gewährleisten, implementieren Sie QoS-Richtlinien. Wenden Sie pro-Benutzer-Ratenbegrenzungen (z. B. 10 Mbit/s Down / 2 Mbit/s Up) am Wireless Controller an und beschränken Sie Massendateiübertragungen, während DNS- und HTTPS-Verkehr priorisiert wird.

4. Bereitstellen und Testen

Vor der Produktionsbereitstellung einen Segmentierungstest durchführen. Verbinden Sie ein Gerät mit der Gast-SSID und versuchen Sie, interne Server anzupingen oder auf den Unternehmens-DNS zuzugreifen. Jede erfolgreiche Verbindung deutet auf einen kritischen Segmentierungsfehler hin.

Best Practices

- Strikte Firewall-ACLs durchsetzen: Standardmäßig allen Datenverkehr vom Gast-VLAN zu internen Subnetzen verweigern. Nur ausgehenden Datenverkehr auf wesentlichen Ports (z. B. 80, 443, 53) zulassen.

- Inhaltsfilterung implementieren: DNS-basierte Filterung verwenden, um bösartige Domains, Malware-Command-and-Control-Server und unangemessene Inhalte zu blockieren, wodurch sowohl Benutzer als auch die IP-Reputation des Veranstaltungsortes geschützt werden.

- Konfigurationen regelmäßig prüfen: Vierteljährliche Überprüfungen von Switch-Port-Konfigurationen, Firewall-Regeln und Wireless Controller-Richtlinien durchführen, um Konfigurationsabweichungen zu erkennen.

- Umfassende Protokollierung pflegen: Alle DHCP-Leases, NAT-Übersetzungen und Authentifizierungsereignisse protokollieren. Diese Protokolle für mindestens 12 Monate aufbewahren, um forensische Untersuchungen zu unterstützen und lokale Vorschriften einzuhalten.

Fehlerbehebung & Risikominderungation

Auch gut konzipierte Netzwerke stoßen auf Probleme. Das Verständnis gängiger Fehlerursachen beschleunigt die Problemlösung.

- Unautorisierte Access Points: Mitarbeiter oder Angreifer könnten unautorisierte APs an Unternehmensports anschließen. Mindern Sie dies, indem Sie die 802.1X portbasierte Authentifizierung an allen kabelgebundenen Switch-Ports aktivieren und Wireless Intrusion Prevention Systems (WIPS) zur Erkennung und Eindämmung unerwünschter Signale einsetzen.

- Captive Portal Umgehungen: Fortgeschrittene Benutzer könnten versuchen, Portale mittels MAC-Spoofing oder DNS-Tunneling zu umgehen. Mindern Sie dies, indem Sie die Erkennung von MAC-Adressen-Randomisierung implementieren und ausgehende DNS-Anfragen auf ausschließlich genehmigte Resolver beschränken.

- IP-Erschöpfung: Umgebungen mit hoher Fluktuation, wie Transport -Drehkreuze, können DHCP-Pools schnell erschöpfen. Reduzieren Sie die DHCP-Lease-Zeiten auf 30-60 Minuten und stellen Sie sicher, dass die Subnetzmaske (z.B. /22 oder /21) ausreichend IP-Adressen für die Spitzenkapazität bereitstellt.

ROI & Geschäftsauswirkungen

Ein Leitfaden für ein sicheres Gast-WiFi-Netzwerk ist nicht nur ein IT-Kostenfaktor; es ist ein strategischer Vermögenswert.

- Risikoreduzierung: Eine ordnungsgemäße Segmentierung verhindert kostspielige Datenlecks. Die durchschnittlichen Kosten eines Datenlecks belaufen sich auf Millionen; die Isolierung des Gastverkehrs mindert das Risiko, dass ein kompromittiertes Besuchergerät auf PoS-Systeme oder interne Datenbanken zugreift.

- Datenmonetarisierung: Eine sichere, reibungslose Authentifizierung (wie Social Login) speist hochwertige, verifizierte Daten in Marketingplattformen ein, was gezielte Kampagnen ermöglicht und den Customer Lifetime Value erhöht.

- Betriebliche Effizienz: Automatisiertes Onboarding und robustes Bandbreitenmanagement reduzieren drastisch IT-Support-Tickets im Zusammenhang mit Konnektivitätsproblemen und setzen Ingenieurressourcen für strategische Projekte frei.

Podcast-Briefing

Hören Sie sich unser umfassendes 10-minütiges technisches Briefing zur Sicherung von Gastnetzwerken an:

Schlüsseldefinitionen

VLAN Segmentation

The logical separation of a physical network into multiple distinct broadcast domains to isolate traffic types.

Essential for keeping untrusted guest devices completely separated from sensitive corporate servers and data.

Client Isolation

A wireless controller feature that prevents devices connected to the same SSID from communicating directly with each other.

Crucial in public venues to stop a malicious guest from scanning or attacking other guests' laptops or phones.

Captive Portal

A web page that users are forced to view and interact with before access to the broader network is granted.

Used to enforce terms of service, capture marketing data, and authenticate users securely over HTTPS.

WPA3-Enhanced Open

A security certification that provides unauthenticated data encryption for open WiFi networks using Opportunistic Wireless Encryption (OWE).

Protects users from passive eavesdropping in coffee shops and airports without the friction of a shared password.

Bandwidth Rate Limiting

The intentional restriction of the maximum speed (throughput) a user or application can consume on the network.

Prevents network congestion and ensures fair access for all guests during high-footfall events.

Rogue Access Point

An unauthorised wireless access point connected to a secure enterprise network, often bypassing security controls.

A major security risk that IT teams must actively monitor for using Wireless Intrusion Prevention Systems (WIPS).

DMZ (Demilitarised Zone)

A perimeter network that protects an organisation's internal local-area network from untrusted traffic.

The correct architectural location to host a captive portal server to minimize risk if the server is compromised.

MAC Spoofing

The technique of altering the Media Access Control address of a network interface to masquerade as another device.

A common method attackers use to bypass captive portals or time-based access restrictions.

Ausgearbeitete Beispiele

A 400-room luxury hotel needs to provide seamless guest WiFi while ensuring PCI DSS compliance for its separate PoS terminals in the restaurants and bars.

Deploy a dedicated Guest VLAN (e.g., VLAN 40) across all switches and APs. Enable Client Isolation on the wireless controller to prevent guest-to-guest attacks. Configure firewall ACLs to explicitly block all routing between VLAN 40 and the PoS VLAN (e.g., VLAN 20). Implement WPA3-Enhanced Open for the guest SSID to encrypt over-the-air traffic without requiring a password.

A large retail chain wants to offer free WiFi to capture customer data but is experiencing network slowdowns during peak weekend hours due to users streaming HD video.

Implement per-user bandwidth rate limiting (e.g., 5 Mbps) on the wireless controller. Configure Application Visibility and Control (AVC) to throttle streaming media categories (Netflix, YouTube) while prioritising web browsing and social media apps used for the captive portal login.

Übungsfragen

Q1. You are deploying guest WiFi at a major stadium. The legal team requires a verifiable audit trail of who connected to the network in case of illegal activity. Which authentication method should you implement?

Hinweis: Consider which method ties the user to a verifiable real-world identity.

Musterlösung anzeigen

SMS Verification. This requires the user to possess a physical SIM card and receive a One-Time Passcode (OTP), providing a strong identity signal and a reliable audit trail for law enforcement if required.

Q2. During a penetration test, the assessor connects to the guest WiFi and successfully accesses the management interface of a corporate printer. What is the most likely configuration failure?

Hinweis: Think about how traffic is routed between different network segments.

Musterlösung anzeigen

A failure in Layer 3 segmentation or Firewall ACLs. The guest VLAN is likely able to route traffic to the corporate VLAN where the printer resides. The firewall should be configured with an explicit 'deny' rule blocking traffic from the guest subnet to all internal RFC 1918 IP addresses.

Q3. A public library wants to offer free WiFi but absolutely cannot store any Personally Identifiable Information (PII) due to local privacy ordinances. How should they configure access?

Hinweis: Which method grants access without asking for a name, email, or phone number?

Musterlösung anzeigen

Time-Based Access using ephemeral tokens or vouchers. The system can generate a temporary access code that expires after a set duration (e.g., 2 hours). This maintains a technical log of connection events without tying them to an individual's PII.

Weiterlesen in dieser Reihe

Minimierung von studentischen Ablenkungen durch netzwerkweites Ad Blocking

Dieser maßgebliche technische Leitfaden beschreibt die Architektur, Bereitstellung und den geschäftlichen Nutzen von netzwerkweitem Ad Blocking in Bildungseinrichtungen. Er bietet IT-Managern und Netzwerkarchitekten umsetzbare Strategien, um Bandbreite zurückzugewinnen, die Compliance zu stärken und Malvertising-Risiken zu eliminieren.

Familienfreundliches WiFi: Best Practices für Einkaufszentren

Dieser technische Leitfaden bietet umsetzbare Methoden zur Implementierung von kategorienbasiertem URL-Filtering in Gast-WiFi-Netzwerken in Einzelhandelsumgebungen. Er beschreibt die Netzwerkarchitektur, die Richtliniendefinition und Strategien zur Risikominderung, um Compliance zu gewährleisten und den Ruf der Marke zu schützen.

Sicherer Gastzugang: Implementierung von NAC für nicht verwaltete Geräte

Dieser maßgebliche technische Leitfaden beschreibt die Architektur, Bereitstellung und Compliance-Überlegungen für die Implementierung von Network Access Control (NAC) zur Sicherung nicht verwalteter Gastgeräte. Er bietet IT-Führungskräften umsetzbare Anleitungen, um einen sicheren Gastzugang zu gewährleisten, ohne die Unternehmensinfrastruktur zu gefährden.