Asegurando redes WiFi para invitados: Mejores prácticas e implementación

Esta guía de referencia técnica autorizada describe la arquitectura, autenticación y controles operativos necesarios para implementar una red WiFi segura para invitados empresariales. Proporciona mejores prácticas accionables para que los líderes de TI apliquen la segmentación de red, gestionen el ancho de banda y garanticen el cumplimiento, maximizando al mismo tiempo la captura de datos.

Escucha esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado

- Segmentación y Aislamiento de Red

- Arquitectura del Captive Portal

- Estándares de Cifrado: WPA3

- Guía de Implementación

- 1. Definir la Topología

- 2. Seleccionar el Método de Autenticación

- 3. Configurar la Gestión de Ancho de Banda

- 4. Implementar y Probar

- Mejores Prácticas

- Resolución de Problemas y Mitigación de Riesgosación

- ROI e Impacto Empresarial

- Resumen del Podcast

Resumen Ejecutivo

Implementar una red WiFi segura para invitados requiere equilibrar el acceso de usuario sin fricciones con una segmentación de red robusta y el cumplimiento normativo. Para los CTOs y arquitectos de red en los sectores minorista, hotelero y público, el desafío es aislar los dispositivos de invitados no confiables de la infraestructura corporativa mientras se extrae el máximo valor de la captura de datos de primera parte. Esta guía detalla la arquitectura técnica, los marcos de autenticación y los controles operativos necesarios para implementar WiFi para invitados de nivel empresarial. Cubrimos prácticas esenciales que incluyen la segmentación VLAN de Capa 3, la seguridad del Captive Portal, la limitación de velocidad de ancho de banda y los estándares de cifrado modernos como WPA3. Al implementar estas mejores prácticas neutrales al proveedor, las organizaciones pueden mitigar los riesgos de movimiento lateral, garantizar el cumplimiento normativo (incluyendo GDPR y PCI DSS) y transformar una posible vulnerabilidad de seguridad en un activo seguro y generador de valor.

Análisis Técnico Detallado

La base de cualquier red WiFi segura para invitados es el aislamiento absoluto de los recursos corporativos. Esto requiere un enfoque de defensa en profundidad que abarque múltiples capas del modelo OSI.

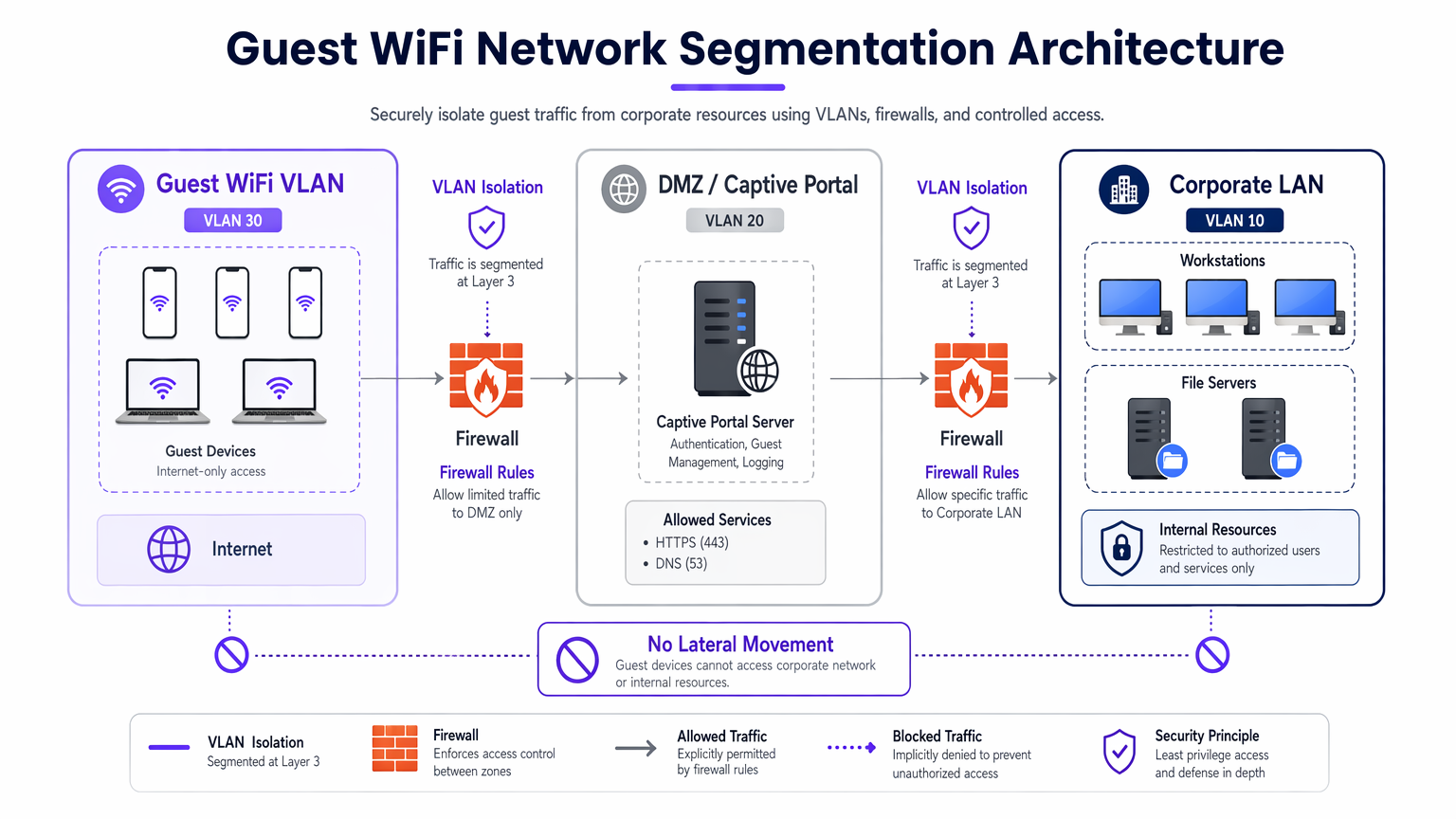

Segmentación y Aislamiento de Red

Una implementación robusta exige VLANs dedicadas para el tráfico de invitados, completamente separadas de las redes operativas internas. Por ejemplo, el tráfico de invitados podría asignarse a la VLAN 30, mientras que los dispositivos corporativos residen en la VLAN 10. Esta segmentación debe aplicarse en la capa del switch gestionado, no solo en el controlador inalámbrico, para prevenir ataques de salto de VLAN.

Además, el aislamiento de cliente (o aislamiento de Capa 2) es crítico. Esto evita que los dispositivos conectados al mismo Guest WiFi SSID se comuniquen entre sí. Sin el aislamiento de cliente, un solo dispositivo comprometido puede escanear la subred local, ejecutar suplantación de ARP y lanzar ataques laterales contra otros invitados.

Arquitectura del Captive Portal

El Captive Portal sirve como la puerta de enlace para la autenticación y la aplicación de políticas. Para prevenir la intercepción de credenciales, el portal debe servirse exclusivamente a través de HTTPS utilizando un certificado TLS válido. El servidor del portal debe residir en una DMZ, aislado de las bases de datos internas. Esto asegura que, incluso si el portal se ve comprometido, los atacantes no puedan pivotar hacia la LAN corporativa.

Estándares de Cifrado: WPA3

Las redes abiertas heredadas transmiten datos en texto plano, exponiendo a los usuarios a la escucha pasiva. Las implementaciones modernas deben exigir WPA3. Para redes públicas, WPA3-Enhanced Open (Opportunistic Wireless Encryption) proporciona cifrado de datos individualizado sin requerir una contraseña. Para entornos híbridos, la implementación de Implementación de WPA3-Enterprise para una Seguridad Inalámbrica Mejorada garantiza un cifrado robusto de 192 bits y se integra con RADIUS/802.1X para el control de acceso basado en identidad.

Guía de Implementación

La implementación de una red segura para invitados requiere un enfoque sistemático para garantizar tanto la seguridad como la usabilidad.

1. Definir la Topología

Mapee la ruta de datos completa desde el punto de acceso hasta la puerta de enlace de internet. Asegúrese de que las ACLs del firewall denieguen explícitamente el tráfico de la subred de invitados a cualquier rango de IP privadas RFC 1918.

2. Seleccionar el Método de Autenticación

Elija un mecanismo de autenticación alineado con sus objetivos comerciales y perfil de riesgo:

- Inicio de Sesión Social: Ideal para entornos de Comercio Minorista y Hostelería donde reducir la fricción y capturar datos de primera parte para la plataforma de WiFi Analytics es primordial.

- Verificación por SMS: Proporciona una señal de identidad más fuerte y un rastro de auditoría, adecuado para estadios o lugares públicos que requieren rendición de cuentas.

- Registro por Correo Electrónico: Equilibra la captura de datos con un bajo costo de implementación, común en centros de conferencias.

- Acceso Basado en Tiempo: Genera tokens efímeros sin recopilar PII, óptimo para salas de espera de Atención Médica o bibliotecas.

3. Configurar la Gestión de Ancho de Banda

Para prevenir el agotamiento del ancho de banda y asegurar la disponibilidad, implemente políticas de QoS. Aplique límites de velocidad por usuario (por ejemplo, 10 Mbps de bajada / 2 Mbps de subida) en el controlador inalámbrico, y restrinja las transferencias de archivos masivas mientras prioriza el tráfico DNS y HTTPS.

4. Implementar y Probar

Antes del lanzamiento en producción, realice una prueba de segmentación. Conecte un dispositivo al SSID de invitados e intente hacer ping a servidores internos o acceder al DNS corporativo. Cualquier conexión exitosa indica una falla crítica de segmentación.

Mejores Prácticas

- Aplicar ACLs Estrictas de Firewall: Denegar por defecto todo el tráfico de la VLAN de invitados a las subredes internas. Solo permitir el tráfico saliente en puertos esenciales (por ejemplo, 80, 443, 53).

- Implementar Filtrado de Contenido: Utilice el filtrado basado en DNS para bloquear dominios maliciosos, servidores de comando y control de malware y contenido inapropiado, protegiendo tanto a los usuarios como la reputación IP del lugar.

- Auditar Configuraciones Regularmente: Realice revisiones trimestrales de las configuraciones de puertos de switch, reglas de firewall y políticas del controlador inalámbrico para detectar desviaciones de configuración.

- Mantener un Registro Exhaustivo: Registre todos los arrendamientos DHCP, traducciones NAT y eventos de autenticación. Conserve estos registros por un mínimo de 12 meses para apoyar investigaciones forenses y cumplir con las regulaciones locales.

Resolución de Problemas y Mitigación de Riesgosación

Incluso las redes bien diseñadas encuentran problemas. Comprender los modos de falla comunes acelera la resolución.

- Puntos de Acceso Maliciosos: Empleados o atacantes pueden conectar APs no autorizados a puertos corporativos. Mitigue esto habilitando la autenticación 802.1X basada en puertos en todos los puertos de switch cableados y utilizando Sistemas de Prevención de Intrusiones Inalámbricas (WIPS) para detectar y contener señales maliciosas.

- Omisiones de Captive Portal: Usuarios avanzados pueden intentar omitir los portales utilizando suplantación de MAC o tunelización DNS. Mitigue esto implementando la detección de aleatorización de direcciones MAC y restringiendo las consultas DNS salientes solo a resolvedores aprobados.

- Agotamiento de IP: Entornos de alta rotación como los centros de Transporte pueden agotar rápidamente los grupos DHCP. Reduzca los tiempos de concesión DHCP a 30-60 minutos y asegúrese de que la máscara de subred (p. ej., /22 o /21) proporcione suficientes direcciones IP para la capacidad máxima.

ROI e Impacto Empresarial

Una guía de red WiFi segura para invitados no es meramente un centro de costos de TI; es un activo estratégico.

- Reducción de Riesgos: La segmentación adecuada previene costosas filtraciones de datos. El costo promedio de una filtración de datos asciende a millones; aislar el tráfico de invitados mitiga el riesgo de que un dispositivo de visitante comprometido se dirija a sistemas PoS o bases de datos internas.

- Monetización de Datos: La autenticación segura y sin fricciones (como el inicio de sesión social) alimenta plataformas de marketing con datos verificados de alta calidad, lo que permite campañas dirigidas y aumenta el valor de vida del cliente.

- Eficiencia Operativa: La incorporación automatizada y la gestión robusta del ancho de banda reducen drásticamente los tickets de soporte de TI relacionados con problemas de conectividad, liberando recursos de ingeniería para proyectos estratégicos.

Resumen del Podcast

Escuche nuestro completo resumen técnico de 10 minutos sobre cómo asegurar redes de invitados:

Definiciones clave

VLAN Segmentation

The logical separation of a physical network into multiple distinct broadcast domains to isolate traffic types.

Essential for keeping untrusted guest devices completely separated from sensitive corporate servers and data.

Client Isolation

A wireless controller feature that prevents devices connected to the same SSID from communicating directly with each other.

Crucial in public venues to stop a malicious guest from scanning or attacking other guests' laptops or phones.

Captive Portal

A web page that users are forced to view and interact with before access to the broader network is granted.

Used to enforce terms of service, capture marketing data, and authenticate users securely over HTTPS.

WPA3-Enhanced Open

A security certification that provides unauthenticated data encryption for open WiFi networks using Opportunistic Wireless Encryption (OWE).

Protects users from passive eavesdropping in coffee shops and airports without the friction of a shared password.

Bandwidth Rate Limiting

The intentional restriction of the maximum speed (throughput) a user or application can consume on the network.

Prevents network congestion and ensures fair access for all guests during high-footfall events.

Rogue Access Point

An unauthorised wireless access point connected to a secure enterprise network, often bypassing security controls.

A major security risk that IT teams must actively monitor for using Wireless Intrusion Prevention Systems (WIPS).

DMZ (Demilitarised Zone)

A perimeter network that protects an organisation's internal local-area network from untrusted traffic.

The correct architectural location to host a captive portal server to minimize risk if the server is compromised.

MAC Spoofing

The technique of altering the Media Access Control address of a network interface to masquerade as another device.

A common method attackers use to bypass captive portals or time-based access restrictions.

Ejemplos resueltos

A 400-room luxury hotel needs to provide seamless guest WiFi while ensuring PCI DSS compliance for its separate PoS terminals in the restaurants and bars.

Deploy a dedicated Guest VLAN (e.g., VLAN 40) across all switches and APs. Enable Client Isolation on the wireless controller to prevent guest-to-guest attacks. Configure firewall ACLs to explicitly block all routing between VLAN 40 and the PoS VLAN (e.g., VLAN 20). Implement WPA3-Enhanced Open for the guest SSID to encrypt over-the-air traffic without requiring a password.

A large retail chain wants to offer free WiFi to capture customer data but is experiencing network slowdowns during peak weekend hours due to users streaming HD video.

Implement per-user bandwidth rate limiting (e.g., 5 Mbps) on the wireless controller. Configure Application Visibility and Control (AVC) to throttle streaming media categories (Netflix, YouTube) while prioritising web browsing and social media apps used for the captive portal login.

Preguntas de práctica

Q1. You are deploying guest WiFi at a major stadium. The legal team requires a verifiable audit trail of who connected to the network in case of illegal activity. Which authentication method should you implement?

Sugerencia: Consider which method ties the user to a verifiable real-world identity.

Ver respuesta modelo

SMS Verification. This requires the user to possess a physical SIM card and receive a One-Time Passcode (OTP), providing a strong identity signal and a reliable audit trail for law enforcement if required.

Q2. During a penetration test, the assessor connects to the guest WiFi and successfully accesses the management interface of a corporate printer. What is the most likely configuration failure?

Sugerencia: Think about how traffic is routed between different network segments.

Ver respuesta modelo

A failure in Layer 3 segmentation or Firewall ACLs. The guest VLAN is likely able to route traffic to the corporate VLAN where the printer resides. The firewall should be configured with an explicit 'deny' rule blocking traffic from the guest subnet to all internal RFC 1918 IP addresses.

Q3. A public library wants to offer free WiFi but absolutely cannot store any Personally Identifiable Information (PII) due to local privacy ordinances. How should they configure access?

Sugerencia: Which method grants access without asking for a name, email, or phone number?

Ver respuesta modelo

Time-Based Access using ephemeral tokens or vouchers. The system can generate a temporary access code that expires after a set duration (e.g., 2 hours). This maintains a technical log of connection events without tying them to an individual's PII.

Continúe leyendo esta serie

Cómo implementar restricciones de tiempo y ancho de banda en WiFi para invitados

Una guía de referencia técnica autorizada sobre la implementación de restricciones de tiempo y ancho de banda en redes WiFi empresariales para invitados. Esta guía proporciona planos de arquitectura prácticos, configuraciones independientes del proveedor y casos de estudio reales para ayudar a los líderes de TI a equilibrar el rendimiento de la red, el cumplimiento de la seguridad y la experiencia del visitante.

Responsabilidades legales y filtrado de contenido en redes públicas de invitados

Esta guía proporciona a los gerentes de TI, arquitectos de red y CTO un marco técnico y legal definitivo para implementar el filtrado de contenido en redes WiFi públicas de invitados. Cubre las obligaciones regulatorias bajo el GDPR, la Ley de Seguridad en Línea del Reino Unido de 2023 (UK Online Safety Act 2023) y PCI DSS, junto con una arquitectura multicapa para filtrado DNS, autenticación de Captive Portal, firewall de capa de aplicación y segmentación de VLAN. Los operadores de establecimientos en los sectores de hotelería, retail, salud y transporte encontrarán pasos de implementación prácticos, casos de estudio reales y marcos de decisión para construir una red de invitados de alto rendimiento y legalmente defendible.

La guía definitiva para la arquitectura de WiFi de invitados segura

Esta guía proporciona a los gerentes de TI, arquitectos de red y CTO de hoteles, cadenas de retail, estadios y organizaciones del sector público un plan técnico completo para implementar un WiFi de invitados empresarial seguro. Cubre los tres pilares arquitectónicos principales (segmentación de red, cifrado WPA3-OWE y control de acceso basado en la identidad), junto con los requisitos de cumplimiento de PCI DSS y GDPR, casos de estudio del mundo real y una guía de implementación paso a paso.