Messa in sicurezza delle reti WiFi per ospiti: Best practice e implementazione

Questa guida tecnica di riferimento autorevole delinea l'architettura, l'autenticazione e i controlli operativi necessari per implementare una rete WiFi sicura per ospiti aziendali. Fornisce best practice attuabili per i responsabili IT al fine di imporre la segmentazione della rete, gestire la larghezza di banda e garantire la conformità, massimizzando al contempo l'acquisizione dei dati.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico

- Segmentazione e Isolamento della Rete

- Architettura del Captive Portal

- Standard di Crittografia: WPA3

- Guida all'Implementazione

- 1. Definire la Topologia

- 2. Selezionare il Metodo di Autenticazione

- 3. Configurare la Gestione della Larghezza di Banda

- 4. Implementare e Testare

- Best Practice

- Risoluzione dei Problemi e Mitigazione dei Rischiation

- ROI e Impatto sul Business

- Briefing Podcast

Riepilogo Esecutivo

L'implementazione di una rete WiFi sicura per ospiti richiede un equilibrio tra l'accesso utente senza attriti e una robusta segmentazione della rete e conformità. Per i CTO e gli architetti di rete nei settori retail, hospitality e pubblico, la sfida consiste nell'isolare i dispositivi ospiti non attendibili dall'infrastruttura aziendale, estraendo al contempo il massimo valore dall'acquisizione di dati di prima parte. Questa guida illustra in dettaglio l'architettura tecnica, i framework di autenticazione e i controlli operativi necessari per implementare una rete WiFi per ospiti di livello aziendale. Trattiamo pratiche essenziali tra cui la segmentazione VLAN di Livello 3, la sicurezza del Captive Portal, la limitazione della larghezza di banda e gli standard di crittografia moderni come WPA3. Implementando queste best practice indipendenti dal fornitore, le organizzazioni possono mitigare i rischi di movimento laterale, garantire la conformità normativa (inclusi GDPR e PCI DSS) e trasformare una potenziale vulnerabilità di sicurezza in una risorsa sicura e generatrice di valore.

Approfondimento Tecnico

Il fondamento di qualsiasi rete WiFi sicura per ospiti è l'isolamento assoluto dalle risorse aziendali. Ciò richiede un approccio di difesa in profondità che si estende su più livelli del modello OSI.

Segmentazione e Isolamento della Rete

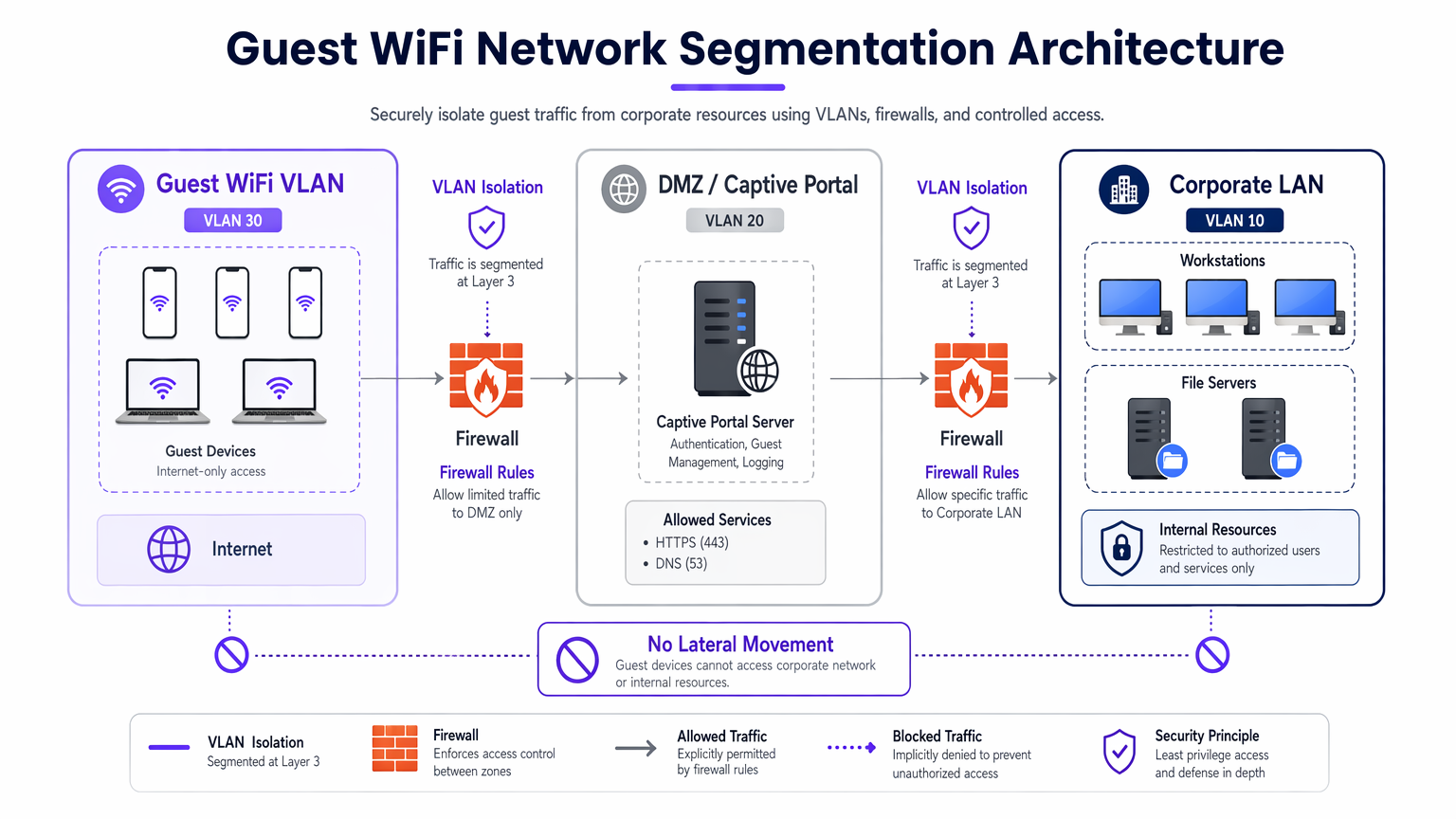

Un'implementazione robusta richiede VLAN dedicate per il traffico degli ospiti, completamente separate dalle reti operative interne. Ad esempio, il traffico degli ospiti potrebbe essere assegnato alla VLAN 30, mentre i dispositivi aziendali risiedono sulla VLAN 10. Questa segmentazione deve essere applicata a livello dello switch gestito, non solo del controller wireless, per prevenire attacchi di VLAN hopping.

Inoltre, l'isolamento del client (o isolamento di Livello 2) è fondamentale. Questo impedisce ai dispositivi connessi allo stesso Guest WiFi SSID di comunicare tra loro. Senza l'isolamento del client, un singolo dispositivo compromesso può scansionare la sottorete locale, eseguire ARP spoofing e lanciare attacchi laterali contro altri ospiti.

Architettura del Captive Portal

Il Captive Portal funge da gateway per l'autenticazione e l'applicazione delle policy. Per prevenire l'intercettazione delle credenziali, il portale deve essere servito esclusivamente tramite HTTPS utilizzando un certificato TLS valido. Il server del portale dovrebbe risiedere in una DMZ, isolato dai database interni. Ciò garantisce che, anche se il portale viene compromesso, gli aggressori non possano accedere alla LAN aziendale.

Standard di Crittografia: WPA3

Le reti aperte legacy trasmettono i dati in chiaro, esponendo gli utenti all'intercettazione passiva. Le implementazioni moderne dovrebbero imporre WPA3. Per le reti pubbliche, WPA3-Enhanced Open (Opportunistic Wireless Encryption) fornisce una crittografia dei dati individualizzata senza richiedere una password. Per gli ambienti ibridi, l'implementazione di Implementing WPA3-Enterprise for Enhanced Wireless Security garantisce una robusta crittografia a 192 bit e si integra con RADIUS/802.1X per il controllo degli accessi basato sull'identità.

Guida all'Implementazione

L'implementazione di una rete sicura per ospiti richiede un approccio sistematico per garantire sia la sicurezza che l'usabilità.

1. Definire la Topologia

Mappare l'intero percorso dei dati dall'access point al gateway internet. Assicurarsi che le ACL del firewall neghino esplicitamente il traffico dalla sottorete ospite a qualsiasi intervallo IP privato RFC 1918.

2. Selezionare il Metodo di Autenticazione

Scegliere un meccanismo di autenticazione allineato con gli obiettivi aziendali e il profilo di rischio:

- Social Login: Ideale per ambienti Retail e Hospitality dove la riduzione dell'attrito e l'acquisizione di dati di prima parte per la piattaforma WiFi Analytics sono fondamentali.

- Verifica SMS: Fornisce un segnale di identità più forte e una traccia di audit, adatto per stadi o luoghi pubblici che richiedono responsabilità.

- Registrazione Email: Bilancia l'acquisizione dei dati con un basso costo di implementazione, comune nei centri congressi.

- Accesso Basato sul Tempo: Genera token effimeri senza raccogliere PII, ottimale per sale d'attesa Healthcare o biblioteche.

3. Configurare la Gestione della Larghezza di Banda

Per prevenire l'esaurimento della larghezza di banda e garantire la disponibilità, implementare policy QoS. Applicare limiti di velocità per utente (es. 10 Mbps in download / 2 Mbps in upload) al controller wireless e limitare i trasferimenti di file di grandi dimensioni, dando priorità al traffico DNS e HTTPS.

4. Implementare e Testare

Prima del lancio in produzione, condurre un test di segmentazione. Connettere un dispositivo all'SSID ospite e tentare di effettuare il ping di server interni o accedere al DNS aziendale. Qualsiasi connessione riuscita indica un fallimento critico della segmentazione.

Best Practice

- Applicare ACL Firewall Rigorose: Negare per impostazione predefinita tutto il traffico dalla VLAN ospite alle sottoreti interne. Consentire solo il traffico in uscita sulle porte essenziali (es. 80, 443, 53).

- Implementare il Filtro Contenuti: Utilizzare il filtro basato su DNS per bloccare domini dannosi, server di comando e controllo malware e contenuti inappropriati, proteggendo sia gli utenti che la reputazione IP della sede.

- Verificare Regolarmente le Configurazioni: Condurre revisioni trimestrali delle configurazioni delle porte dello switch, delle regole del firewall e delle policy del controller wireless per rilevare la deriva della configurazione.

- Mantenere una Registrazione Completa: Registrare tutti i lease DHCP, le traduzioni NAT e gli eventi di autenticazione. Conservare questi log per un minimo di 12 mesi per supportare le indagini forensi e conformarsi alle normative locali.

Risoluzione dei Problemi e Mitigazione dei Rischiation

Anche le reti ben progettate incontrano problemi. Comprendere le modalità di guasto comuni accelera la risoluzione.

- Access Point non autorizzati: Dipendenti o aggressori potrebbero collegare AP non autorizzati alle porte aziendali. Mitigare questo abilitando l'autenticazione basata su porta 802.1X su tutte le porte switch cablate e utilizzando i sistemi di prevenzione delle intrusioni wireless (WIPS) per rilevare e contenere i segnali non autorizzati.

- Bypass del Captive Portal: Utenti esperti potrebbero tentare di bypassare i portali utilizzando lo spoofing MAC o il tunneling DNS. Mitigare questo implementando il rilevamento della randomizzazione degli indirizzi MAC e limitando le query DNS in uscita solo ai resolver approvati.

- Esaurimento IP: Ambienti ad alto turnover come gli hub di Trasporto possono esaurire rapidamente i pool DHCP. Ridurre i tempi di lease DHCP a 30-60 minuti e assicurarsi che la subnet mask (ad esempio, /22 o /21) fornisca indirizzi IP sufficienti per la capacità di picco.

ROI e Impatto sul Business

Una guida per una rete WiFi guest sicura non è semplicemente un centro di costo IT; è una risorsa strategica.

- Riduzione del Rischio: Una corretta segmentazione previene costose violazioni dei dati. Il costo medio di una violazione dei dati ammonta a milioni; isolare il traffico guest mitiga il rischio che un dispositivo visitatore compromesso si sposti verso sistemi PoS o database interni.

- Monetizzazione dei Dati: L'autenticazione sicura e senza attriti (come il Social Login) alimenta piattaforme di marketing con dati verificati di alta qualità, consentendo campagne mirate e aumentando il valore a vita del cliente.

- Efficienza Operativa: L'onboarding automatizzato e una robusta gestione della larghezza di banda riducono drasticamente i ticket di supporto IT relativi a problemi di connettività, liberando risorse ingegneristiche per progetti strategici.

Briefing Podcast

Ascolta il nostro briefing tecnico completo di 10 minuti sulla messa in sicurezza delle reti guest:

Definizioni chiave

VLAN Segmentation

The logical separation of a physical network into multiple distinct broadcast domains to isolate traffic types.

Essential for keeping untrusted guest devices completely separated from sensitive corporate servers and data.

Client Isolation

A wireless controller feature that prevents devices connected to the same SSID from communicating directly with each other.

Crucial in public venues to stop a malicious guest from scanning or attacking other guests' laptops or phones.

Captive Portal

A web page that users are forced to view and interact with before access to the broader network is granted.

Used to enforce terms of service, capture marketing data, and authenticate users securely over HTTPS.

WPA3-Enhanced Open

A security certification that provides unauthenticated data encryption for open WiFi networks using Opportunistic Wireless Encryption (OWE).

Protects users from passive eavesdropping in coffee shops and airports without the friction of a shared password.

Bandwidth Rate Limiting

The intentional restriction of the maximum speed (throughput) a user or application can consume on the network.

Prevents network congestion and ensures fair access for all guests during high-footfall events.

Rogue Access Point

An unauthorised wireless access point connected to a secure enterprise network, often bypassing security controls.

A major security risk that IT teams must actively monitor for using Wireless Intrusion Prevention Systems (WIPS).

DMZ (Demilitarised Zone)

A perimeter network that protects an organisation's internal local-area network from untrusted traffic.

The correct architectural location to host a captive portal server to minimize risk if the server is compromised.

MAC Spoofing

The technique of altering the Media Access Control address of a network interface to masquerade as another device.

A common method attackers use to bypass captive portals or time-based access restrictions.

Esempi pratici

A 400-room luxury hotel needs to provide seamless guest WiFi while ensuring PCI DSS compliance for its separate PoS terminals in the restaurants and bars.

Deploy a dedicated Guest VLAN (e.g., VLAN 40) across all switches and APs. Enable Client Isolation on the wireless controller to prevent guest-to-guest attacks. Configure firewall ACLs to explicitly block all routing between VLAN 40 and the PoS VLAN (e.g., VLAN 20). Implement WPA3-Enhanced Open for the guest SSID to encrypt over-the-air traffic without requiring a password.

A large retail chain wants to offer free WiFi to capture customer data but is experiencing network slowdowns during peak weekend hours due to users streaming HD video.

Implement per-user bandwidth rate limiting (e.g., 5 Mbps) on the wireless controller. Configure Application Visibility and Control (AVC) to throttle streaming media categories (Netflix, YouTube) while prioritising web browsing and social media apps used for the captive portal login.

Domande di esercitazione

Q1. You are deploying guest WiFi at a major stadium. The legal team requires a verifiable audit trail of who connected to the network in case of illegal activity. Which authentication method should you implement?

Suggerimento: Consider which method ties the user to a verifiable real-world identity.

Visualizza risposta modello

SMS Verification. This requires the user to possess a physical SIM card and receive a One-Time Passcode (OTP), providing a strong identity signal and a reliable audit trail for law enforcement if required.

Q2. During a penetration test, the assessor connects to the guest WiFi and successfully accesses the management interface of a corporate printer. What is the most likely configuration failure?

Suggerimento: Think about how traffic is routed between different network segments.

Visualizza risposta modello

A failure in Layer 3 segmentation or Firewall ACLs. The guest VLAN is likely able to route traffic to the corporate VLAN where the printer resides. The firewall should be configured with an explicit 'deny' rule blocking traffic from the guest subnet to all internal RFC 1918 IP addresses.

Q3. A public library wants to offer free WiFi but absolutely cannot store any Personally Identifiable Information (PII) due to local privacy ordinances. How should they configure access?

Suggerimento: Which method grants access without asking for a name, email, or phone number?

Visualizza risposta modello

Time-Based Access using ephemeral tokens or vouchers. The system can generate a temporary access code that expires after a set duration (e.g., 2 hours). This maintains a technical log of connection events without tying them to an individual's PII.

Continua a leggere questa serie

Responsabilità legali e filtraggio dei contenuti sulle reti guest pubbliche

Questa guida fornisce a IT manager, network architect e CTO un quadro tecnico e legale definitivo per l'implementazione del filtraggio dei contenuti sulle reti WiFi guest pubbliche. Copre gli obblighi normativi previsti dal GDPR, dal UK Online Safety Act 2023 e dal PCI DSS, insieme a un'architettura multilivello per il filtraggio DNS, l'autenticazione tramite Captive Portal, il firewalling a livello applicativo e la segmentazione VLAN. I gestori di sedi nei settori hospitality, retail, healthcare e trasporti troveranno passaggi di implementazione pratici, casi di studio reali e framework decisionali per creare una rete guest ad alte prestazioni e legalmente difendibile.

Ridurre al minimo le distrazioni degli studenti con il blocco degli annunci a livello di rete

Questa guida tecnica di riferimento autorevole descrive in dettaglio l'architettura, l'implementazione e l'impatto aziendale del blocco degli annunci a livello di rete negli ambienti educativi. Fornisce a responsabili IT e architetti di rete strategie attuabili per recuperare larghezza di banda, rafforzare la conformità ed eliminare i rischi di malvertising.

WiFi per famiglie: Best practice per i centri commerciali

Questa guida di riferimento tecnica fornisce metodologie attuabili per l'implementazione del filtraggio URL basato su categorie sulle reti WiFi guest negli ambienti di vendita al dettaglio. Dettaglia l'architettura di rete, la definizione delle policy e le strategie di mitigazione del rischio per garantire la conformità e proteggere la reputazione del marchio.