গেস্ট WiFi নেটওয়ার্ক সুরক্ষিত করা: সর্বোত্তম অনুশীলন এবং বাস্তবায়ন

এই প্রামাণিক টেকনিক্যাল রেফারেন্স গাইডটি সুরক্ষিত এন্টারপ্রাইজ গেস্ট WiFi ডেপ্লয় করার জন্য প্রয়োজনীয় আর্কিটেকচার, অথেন্টিকেশন এবং অপারেশনাল কন্ট্রোলগুলোর রূপরেখা দেয়। এটি IT লিডারদের জন্য নেটওয়ার্ক সেগমেন্টেশন প্রয়োগ, ব্যান্ডউইথ পরিচালনা এবং ডেটা ক্যাপচার সর্বাধিক করার পাশাপাশি কমপ্লায়েন্স নিশ্চিত করার জন্য কার্যকর সর্বোত্তম অনুশীলন প্রদান করে।

এই গাইডটি শুনুন

পডকাস্ট ট্রান্সক্রিপ্ট দেখুন

- এক্সিকিউটিভ সামারি

- টেকনিক্যাল ডিপ-ডাইভ

- নেটওয়ার্ক সেগমেন্টেশন এবং আইসোলেশন

- Captive Portal আর্কিটেকচার

- এনক্রিপশন স্ট্যান্ডার্ড: WPA3

- ইমপ্লিমেন্টেশন গাইড

- ১. টপোলজি নির্ধারণ করুন

- ২. অথেন্টিকেশন পদ্ধতি নির্বাচন করুন

- ৩. ব্যান্ডউইথ ম্যানেজমেন্ট কনফিগার করুন

- ৪. ডেপ্লয় এবং টেস্ট করুন

- সর্বোত্তম অনুশীলন

- ট্রাবলশুটিং এবং রিস্ক মিটিগেশন

- ROI এবং ব্যবসায়িক প্রভাব

- পডকাস্ট ব্রিফিং

এক্সিকিউটিভ সামারি

একটি সুরক্ষিত গেস্ট WiFi নেটওয়ার্ক স্থাপন করার জন্য বাধাহীন ব্যবহারকারী অ্যাক্সেসের সাথে শক্তিশালী নেটওয়ার্ক সেগমেন্টেশন এবং কমপ্লায়েন্সের ভারসাম্য বজায় রাখা প্রয়োজন। রিটেইল, হসপিটালিটি এবং পাবলিক সেক্টরের CTO এবং নেটওয়ার্ক আর্কিটেক্টদের জন্য, মূল চ্যালেঞ্জ হলো কর্পোরেট পরিকাঠামো থেকে অবিশ্বস্ত গেস্ট ডিভাইসগুলোকে আলাদা করা এবং ফার্স্ট-পার্টি ডেটা ক্যাপচার থেকে সর্বোচ্চ ভ্যালু বের করে আনা। এই গাইডে এন্টারপ্রাইজ-গ্রেড গেস্ট WiFi বাস্তবায়নের জন্য প্রয়োজনীয় টেকনিক্যাল আর্কিটেকচার, অথেন্টিকেশন ফ্রেমওয়ার্ক এবং অপারেশনাল কন্ট্রোল সম্পর্কে বিস্তারিত আলোচনা করা হয়েছে। আমরা লেয়ার 3 VLAN সেগমেন্টেশন, Captive Portal সিকিউরিটি, ব্যান্ডউইথ রেট-লিমিটিং এবং WPA3-এর মতো আধুনিক এনক্রিপশন স্ট্যান্ডার্ডসহ প্রয়োজনীয় অনুশীলনগুলো কভার করেছি। এই ভেন্ডর-নিউট্রাল সর্বোত্তম অনুশীলনগুলো বাস্তবায়নের মাধ্যমে, প্রতিষ্ঠানগুলো ল্যাটারাল মুভমেন্টের ঝুঁকি কমাতে পারে, রেগুলেটরি কমপ্লায়েন্স (GDPR এবং PCI DSS সহ) নিশ্চিত করতে পারে এবং একটি সম্ভাব্য সিকিউরিটি লায়াবিলিটিকে একটি সুরক্ষিত, ভ্যালু-জেনারেটিং অ্যাসেটে রূপান্তর করতে পারে।

টেকনিক্যাল ডিপ-ডাইভ

যেকোনো সুরক্ষিত গেস্ট WiFi নেটওয়ার্কের ভিত্তি হলো কর্পোরেট রিসোর্স থেকে সম্পূর্ণ আইসোলেশন। এর জন্য OSI মডেলের একাধিক লেয়ার জুড়ে একটি ডিফেন্স-ইন-ডেপথ অ্যাপ্রোচ প্রয়োজন।

নেটওয়ার্ক সেগমেন্টেশন এবং আইসোলেশন

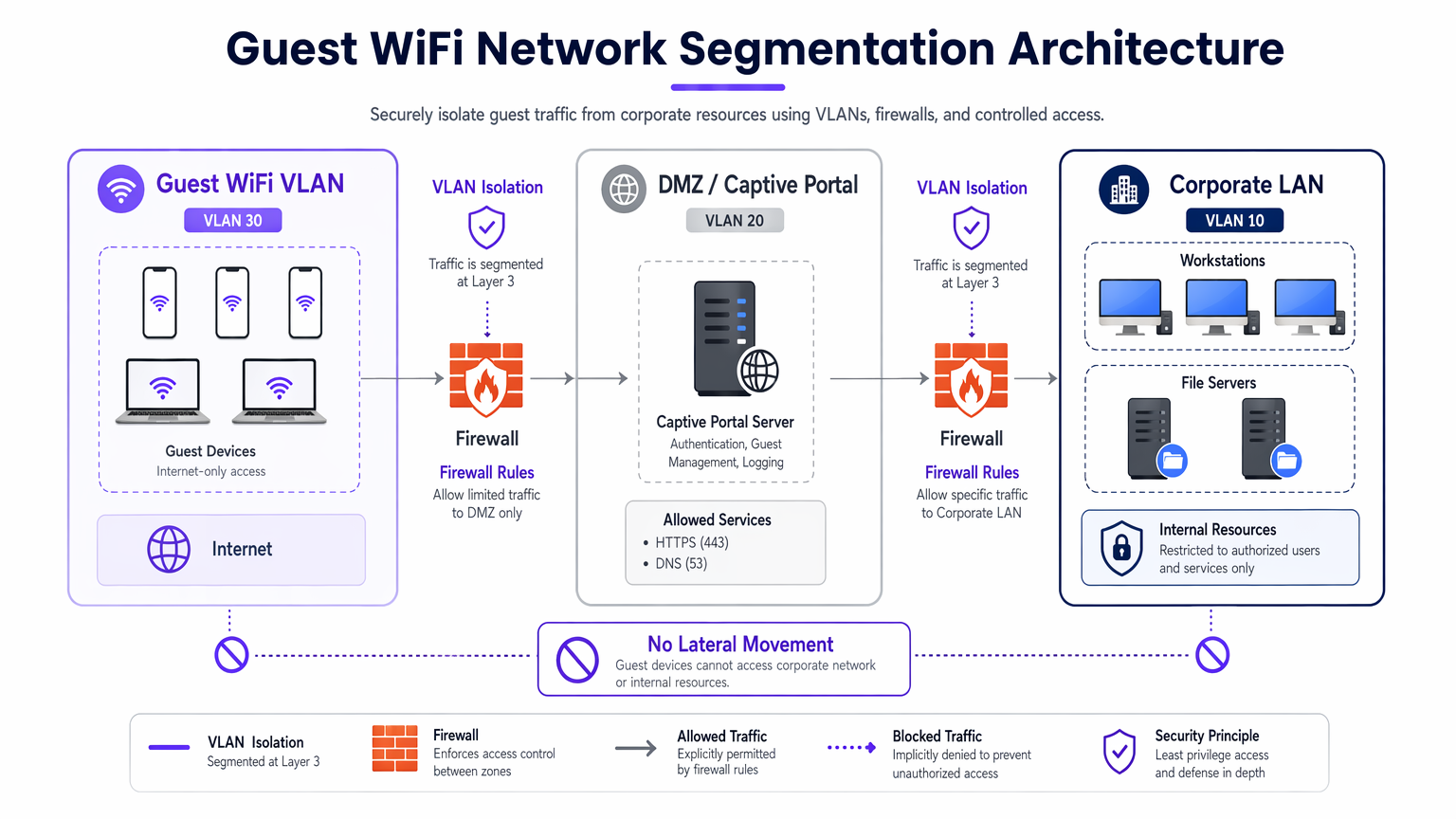

একটি শক্তিশালী ডেপ্লয়মেন্টের জন্য গেস্ট ট্রাফিকের জন্য ডেডিকেটেড VLAN প্রয়োজন, যা অভ্যন্তরীণ অপারেশনাল নেটওয়ার্ক থেকে সম্পূর্ণ আলাদা। উদাহরণস্বরূপ, গেস্ট ট্রাফিককে VLAN 30-এ অ্যাসাইন করা যেতে পারে, যেখানে কর্পোরেট ডিভাইসগুলো VLAN 10-এ থাকে। VLAN হপিং অ্যাটাক প্রতিরোধ করার জন্য এই সেগমেন্টেশনটি শুধুমাত্র ওয়্যারলেস কন্ট্রোলারে নয়, বরং ম্যানেজড সুইচ লেয়ারে প্রয়োগ করা আবশ্যক।

অধিকন্তু, ক্লায়েন্ট আইসোলেশন (বা লেয়ার 2 আইসোলেশন) অত্যন্ত গুরুত্বপূর্ণ। এটি একই Guest WiFi SSID-এর সাথে সংযুক্ত ডিভাইসগুলোকে একে অপরের সাথে যোগাযোগ করতে বাধা দেয়। ক্লায়েন্ট আইসোলেশন ছাড়া, একটি একক কম্প্রোমাইজড ডিভাইস লোকাল সাবনেট স্ক্যান করতে পারে, ARP স্পুফিং চালাতে পারে এবং অন্যান্য গেস্টদের বিরুদ্ধে ল্যাটারাল অ্যাটাক শুরু করতে পারে।

Captive Portal আর্কিটেকচার

Captive Portal অথেন্টিকেশন এবং পলিসি এনফোর্সমেন্টের গেটওয়ে হিসেবে কাজ করে। ক্রেডেনশিয়াল ইন্টারসেপশন প্রতিরোধ করার জন্য, পোর্টালটিকে অবশ্যই একটি বৈধ TLS সার্টিফিকেট ব্যবহার করে একচেটিয়াভাবে HTTPS-এর মাধ্যমে পরিবেশন করতে হবে। পোর্টাল সার্ভারটিকে অভ্যন্তরীণ ডেটাবেস থেকে আলাদা করে একটি DMZ-এ রাখা উচিত। এটি নিশ্চিত করে যে পোর্টালটি কম্প্রোমাইজড হলেও, আক্রমণকারীরা কর্পোরেট LAN-এ প্রবেশ করতে পারবে না।

এনক্রিপশন স্ট্যান্ডার্ড: WPA3

লেগ্যাসি ওপেন নেটওয়ার্কগুলো প্লেইনটেক্সটে ডেটা ট্রান্সমিট করে, যা ব্যবহারকারীদের প্যাসিভ ইভসড্রপিংয়ের ঝুঁকিতে ফেলে। আধুনিক ডেপ্লয়মেন্টগুলোতে WPA3 বাধ্যতামূলক করা উচিত। পাবলিক নেটওয়ার্কের জন্য, WPA3-Enhanced Open (Opportunistic Wireless Encryption) পাসওয়ার্ডের প্রয়োজন ছাড়াই ব্যক্তিগতকৃত ডেটা এনক্রিপশন প্রদান করে। হাইব্রিড এনভায়রনমেন্টের জন্য, Implementing WPA3-Enterprise for Enhanced Wireless Security ডেপ্লয় করা শক্তিশালী 192-বিট এনক্রিপশন নিশ্চিত করে এবং আইডেন্টিটি-ভিত্তিক অ্যাক্সেস কন্ট্রোলের জন্য RADIUS/802.1X-এর সাথে ইন্টিগ্রেট করে।

ইমপ্লিমেন্টেশন গাইড

একটি সুরক্ষিত গেস্ট নেটওয়ার্ক বাস্তবায়নের জন্য সিকিউরিটি এবং ইউজেবিলিটি উভয়ই নিশ্চিত করতে একটি নিয়মতান্ত্রিক পদ্ধতি প্রয়োজন।

১. টপোলজি নির্ধারণ করুন

অ্যাক্সেস পয়েন্ট থেকে ইন্টারনেট গেটওয়ে পর্যন্ত সম্পূর্ণ ডেটা পাথ ম্যাপ করুন। নিশ্চিত করুন যে ফায়ারওয়াল ACL-গুলো গেস্ট সাবনেট থেকে যেকোনো RFC 1918 প্রাইভেট IP রেঞ্জে ট্রাফিক স্পষ্টভাবে ডিনাই করে।

২. অথেন্টিকেশন পদ্ধতি নির্বাচন করুন

আপনার ব্যবসায়িক উদ্দেশ্য এবং রিস্ক প্রোফাইলের সাথে সামঞ্জস্যপূর্ণ একটি অথেন্টিকেশন মেকানিজম বেছে নিন:

- সোশ্যাল লগইন: Retail এবং Hospitality এনভায়রনমেন্টের জন্য আদর্শ, যেখানে ঘর্ষণ কমানো এবং WiFi Analytics প্ল্যাটফর্মের জন্য ফার্স্ট-পার্টি ডেটা ক্যাপচার করা সবচেয়ে গুরুত্বপূর্ণ।

- SMS ভেরিফিকেশন: একটি শক্তিশালী আইডেন্টিটি সিগন্যাল এবং অডিট ট্রেইল প্রদান করে, যা স্টেডিয়াম বা পাবলিক ভেন্যুগুলোর জন্য উপযুক্ত যেখানে জবাবদিহিতা প্রয়োজন।

- ইমেইল রেজিস্ট্রেশন: কম ডেপ্লয়মেন্ট খরচের সাথে ডেটা ক্যাপচারের ভারসাম্য বজায় রাখে, যা কনফারেন্স সেন্টারগুলোতে সাধারণ।

- টাইম-বেসড অ্যাক্সেস: PII সংগ্রহ না করেই ক্ষণস্থায়ী টোকেন তৈরি করে, যা Healthcare ওয়েটিং রুম বা লাইব্রেরির জন্য সর্বোত্তম।

৩. ব্যান্ডউইথ ম্যানেজমেন্ট কনফিগার করুন

ব্যান্ডউইথ শেষ হওয়া রোধ করতে এবং অ্যাভেইলেবিলিটি নিশ্চিত করতে, QoS পলিসি প্রয়োগ করুন। ওয়্যারলেস কন্ট্রোলারে ব্যবহারকারী-প্রতি রেট লিমিট (যেমন, 10 Mbps ডাউন / 2 Mbps আপ) প্রয়োগ করুন এবং DNS ও HTTPS ট্রাফিককে অগ্রাধিকার দেওয়ার পাশাপাশি বাল্ক ফাইল ট্রান্সফার সীমাবদ্ধ করুন।

৪. ডেপ্লয় এবং টেস্ট করুন

প্রোডাকশন রোলআউটের আগে, একটি সেগমেন্টেশন টেস্ট পরিচালনা করুন। গেস্ট SSID-এর সাথে একটি ডিভাইস কানেক্ট করুন এবং অভ্যন্তরীণ সার্ভারগুলোতে পিং করার বা কর্পোরেট DNS অ্যাক্সেস করার চেষ্টা করুন। যেকোনো সফল কানেকশন একটি গুরুতর সেগমেন্টেশন ব্যর্থতা নির্দেশ করে।

সর্বোত্তম অনুশীলন

১. কঠোর ফায়ারওয়াল ACL প্রয়োগ করুন: গেস্ট VLAN থেকে অভ্যন্তরীণ সাবনেটগুলোতে সমস্ত ট্রাফিক ডিফল্ট-ডিনাই করুন। শুধুমাত্র প্রয়োজনীয় পোর্টগুলোতে (যেমন, 80, 443, 53) আউটবাউন্ড ট্রাফিকের অনুমতি দিন। ২. কন্টেন্ট ফিল্টারিং বাস্তবায়ন করুন: ক্ষতিকারক ডোমেইন, ম্যালওয়্যার কমান্ড-অ্যান্ড-কন্ট্রোল সার্ভার এবং অনুপযুক্ত কন্টেন্ট ব্লক করতে DNS-ভিত্তিক ফিল্টারিং ব্যবহার করুন, যা ব্যবহারকারী এবং ভেন্যুর IP রেপুটেশন উভয়কেই রক্ষা করে। ৩. নিয়মিত কনফিগারেশন অডিট করুন: কনফিগারেশন ড্রিফট শনাক্ত করতে সুইচ পোর্ট কনফিগারেশন, ফায়ারওয়াল রুলস এবং ওয়্যারলেস কন্ট্রোলার পলিসিগুলোর ত্রৈমাসিক রিভিউ পরিচালনা করুন। ৪. বিস্তৃত লগিং বজায় রাখুন: সমস্ত DHCP লিজ, NAT ট্রান্সলেশন এবং অথেন্টিকেশন ইভেন্ট লগ করুন। ফরেনসিক তদন্তে সহায়তা করতে এবং স্থানীয় নিয়মকানুন মেনে চলতে এই লগগুলো কমপক্ষে ১২ মাসের জন্য সংরক্ষণ করুন।

ট্রাবলশুটিং এবং রিস্ক মিটিগেশন

এমনকি সুপরিকল্পিত নেটওয়ার্কগুলোতেও সমস্যা দেখা দেয়। সাধারণ ফেইলিওর মোডগুলো বুঝতে পারলে দ্রুত সমাধান করা সম্ভব হয়।

- রগ অ্যাক্সেস পয়েন্ট: কর্মচারী বা আক্রমণকারীরা কর্পোরেট পোর্টে অননুমোদিত AP প্লাগ করতে পারে। সমস্ত ওয়্যার্ড সুইচ পোর্টে 802.1X পোর্ট-ভিত্তিক অথেন্টিকেশন সক্ষম করে এবং রগ সিগন্যাল শনাক্ত ও নিয়ন্ত্রণ করতে ওয়্যারলেস ইনট্রুশন প্রিভেনশন সিস্টেম (WIPS) ব্যবহার করে এটি প্রশমিত করুন。

- Captive Portal বাইপাস: অ্যাডভান্সড ব্যবহারকারীরা MAC স্পুফিং বা DNS টানেলিং ব্যবহার করে পোর্টাল বাইপাস করার চেষ্টা করতে পারে। MAC অ্যাড্রেস র্যান্ডমাইজেশন ডিটেকশন বাস্তবায়ন করে এবং আউটবাউন্ড DNS কোয়েরিগুলোকে শুধুমাত্র অনুমোদিত রিসলভারের মধ্যে সীমাবদ্ধ করে এটি প্রশমিত করুন।

- IP এক্সহশন: Transport হাবের মতো হাই-টার্নওভার এনভায়রনমেন্টগুলো দ্রুত DHCP পুল শেষ করতে পারে। DHCP লিজের সময় ৩০-৬০ মিনিটে কমিয়ে আনুন এবং নিশ্চিত করুন যে সাবনেট মাস্ক (যেমন, /22 বা /21) পিক ক্যাপাসিটির জন্য পর্যাপ্ত IP অ্যাড্রেস প্রদান করে।

ROI এবং ব্যবসায়িক প্রভাব

একটি সুরক্ষিত গেস্ট WiFi নেটওয়ার্ক গাইড কেবল একটি IT কস্ট সেন্টার নয়; এটি একটি স্ট্র্যাটেজিক অ্যাসেট।

- ঝুঁকি হ্রাস: সঠিক সেগমেন্টেশন ব্যয়বহুল ডেটা ব্রিচ প্রতিরোধ করে। একটি ডেটা ব্রিচের গড় খরচ মিলিয়ন ডলারে পৌঁছায়; গেস্ট ট্রাফিককে আলাদা করা একটি কম্প্রোমাইজড ভিজিটর ডিভাইস থেকে PoS সিস্টেম বা অভ্যন্তরীণ ডেটাবেসে পিভট করার ঝুঁকি কমায়।

- ডেটা মনিটাইজেশন: সুরক্ষিত, বাধাহীন অথেন্টিকেশন (যেমন সোশ্যাল লগইন) মার্কেটিং প্ল্যাটফর্মগুলোতে উচ্চ-মানের, যাচাইকৃত ডেটা সরবরাহ করে, যা টার্গেটেড ক্যাম্পেইন সক্ষম করে এবং কাস্টমার লাইফটাইম ভ্যালু বৃদ্ধি করে।

- অপারেশনাল এফিশিয়েন্সি: স্বয়ংক্রিয় অনবোর্ডিং এবং শক্তিশালী ব্যান্ডউইথ ম্যানেজমেন্ট কানেক্টিভিটি সমস্যা সম্পর্কিত IT সাপোর্ট টিকিটগুলো ব্যাপকভাবে হ্রাস করে, যা স্ট্র্যাটেজিক প্রকল্পগুলোর জন্য ইঞ্জিনিয়ারিং রিসোর্সগুলোকে মুক্ত করে।

পডকাস্ট ব্রিফিং

গেস্ট নেটওয়ার্ক সুরক্ষিত করার বিষয়ে আমাদের ১০ মিনিটের বিস্তৃত টেকনিক্যাল ব্রিফিং শুনুন:

মূল সংজ্ঞাসমূহ

VLAN সেগমেন্টেশন

ট্রাফিকের ধরনগুলোকে আলাদা করতে একটি ফিজিক্যাল নেটওয়ার্ককে একাধিক স্বতন্ত্র ব্রডকাস্ট ডোমেইনে লজিক্যালভাবে বিভক্ত করা।

অবিশ্বস্ত গেস্ট ডিভাইসগুলোকে সংবেদনশীল কর্পোরেট সার্ভার এবং ডেটা থেকে সম্পূর্ণ আলাদা রাখার জন্য অপরিহার্য।

ক্লায়েন্ট আইসোলেশন

একটি ওয়্যারলেস কন্ট্রোলার ফিচার যা একই SSID-এর সাথে সংযুক্ত ডিভাইসগুলোকে একে অপরের সাথে সরাসরি যোগাযোগ করতে বাধা দেয়।

পাবলিক ভেন্যুগুলোতে একজন ক্ষতিকারক গেস্টকে অন্য গেস্টদের ল্যাপটপ বা ফোন স্ক্যান করা বা আক্রমণ করা থেকে বিরত রাখতে অত্যন্ত গুরুত্বপূর্ণ।

Captive Portal

একটি ওয়েব পেজ যা ব্যবহারকারীদের বৃহত্তর নেটওয়ার্কে অ্যাক্সেস দেওয়ার আগে দেখতে এবং ইন্টারঅ্যাক্ট করতে বাধ্য করা হয়।

পরিষেবার শর্তাবলী প্রয়োগ করতে, মার্কেটিং ডেটা ক্যাপচার করতে এবং HTTPS-এর মাধ্যমে ব্যবহারকারীদের নিরাপদে অথেন্টিকেট করতে ব্যবহৃত হয়।

WPA3-Enhanced Open

একটি সিকিউরিটি সার্টিফিকেশন যা অপর্চুনিস্টিক ওয়্যারলেস এনক্রিপশন (OWE) ব্যবহার করে ওপেন WiFi নেটওয়ার্কগুলোর জন্য আনঅথেন্টিকেটেড ডেটা এনক্রিপশন প্রদান করে।

শেয়ার্ড পাসওয়ার্ডের ঝামেলা ছাড়াই কফি শপ এবং বিমানবন্দরগুলোতে ব্যবহারকারীদের প্যাসিভ ইভসড্রপিং থেকে রক্ষা করে।

ব্যান্ডউইথ রেট লিমিটিং

নেটওয়ার্কে একজন ব্যবহারকারী বা অ্যাপ্লিকেশন সর্বোচ্চ যে গতি (থ্রুপুট) ব্যবহার করতে পারে তার ইচ্ছাকৃত সীমাবদ্ধতা।

নেটওয়ার্ক কনজেশন প্রতিরোধ করে এবং হাই-ফুটফল ইভেন্টগুলোর সময় সমস্ত গেস্টের জন্য ন্যায্য অ্যাক্সেস নিশ্চিত করে।

রগ অ্যাক্সেস পয়েন্ট

একটি সুরক্ষিত এন্টারপ্রাইজ নেটওয়ার্কের সাথে সংযুক্ত একটি অননুমোদিত ওয়্যারলেস অ্যাক্সেস পয়েন্ট, যা প্রায়শই সিকিউরিটি কন্ট্রোলগুলোকে বাইপাস করে।

একটি বড় সিকিউরিটি ঝুঁকি যা IT টিমগুলোকে ওয়্যারলেস ইনট্রুশন প্রিভেনশন সিস্টেম (WIPS) ব্যবহার করে সক্রিয়ভাবে মনিটর করতে হবে।

DMZ (ডিমিলিটারাইজড জোন)

একটি পেরিমিটার নেটওয়ার্ক যা একটি প্রতিষ্ঠানের অভ্যন্তরীণ লোকাল-এরিয়া নেটওয়ার্ককে অবিশ্বস্ত ট্রাফিক থেকে রক্ষা করে।

সার্ভারটি কম্প্রোমাইজড হলে ঝুঁকি কমানোর জন্য একটি Captive Portal সার্ভার হোস্ট করার সঠিক আর্কিটেকচারাল অবস্থান।

MAC স্পুফিং

অন্য ডিভাইস হিসেবে ছদ্মবেশ ধারণ করার জন্য একটি নেটওয়ার্ক ইন্টারফেসের মিডিয়া অ্যাক্সেস কন্ট্রোল অ্যাড্রেস পরিবর্তন করার কৌশল।

Captive Portal বা টাইম-বেসড অ্যাক্সেস সীমাবদ্ধতা বাইপাস করতে আক্রমণকারীদের ব্যবহৃত একটি সাধারণ পদ্ধতি।

সমাধানকৃত উদাহরণসমূহ

একটি ৪০০-রুমের বিলাসবহুল হোটেলের রেস্তোরাঁ এবং বারগুলোতে থাকা আলাদা PoS টার্মিনালগুলোর জন্য PCI DSS কমপ্লায়েন্স নিশ্চিত করার পাশাপাশি নিরবচ্ছিন্ন গেস্ট WiFi প্রদান করা প্রয়োজন।

সমস্ত সুইচ এবং AP জুড়ে একটি ডেডিকেটেড গেস্ট VLAN (যেমন, VLAN 40) ডেপ্লয় করুন। গেস্ট-টু-গেস্ট অ্যাটাক প্রতিরোধ করতে ওয়্যারলেস কন্ট্রোলারে ক্লায়েন্ট আইসোলেশন সক্ষম করুন। VLAN 40 এবং PoS VLAN-এর (যেমন, VLAN 20) মধ্যে সমস্ত রাউটিং স্পষ্টভাবে ব্লক করতে ফায়ারওয়াল ACL কনফিগার করুন। পাসওয়ার্ডের প্রয়োজন ছাড়াই ওভার-দ্য-এয়ার ট্রাফিক এনক্রিপ্ট করতে গেস্ট SSID-এর জন্য WPA3-Enhanced Open বাস্তবায়ন করুন।

একটি বড় রিটেইল চেইন কাস্টমার ডেটা ক্যাপচার করার জন্য বিনামূল্যে WiFi অফার করতে চায়, কিন্তু ব্যবহারকারীরা HD ভিডিও স্ট্রিম করার কারণে পিক উইকেন্ড আওয়ারগুলোতে নেটওয়ার্ক ধীরগতির সম্মুখীন হচ্ছে।

ওয়্যারলেস কন্ট্রোলারে ব্যবহারকারী-প্রতি ব্যান্ডউইথ রেট লিমিটিং (যেমন, 5 Mbps) বাস্তবায়ন করুন। Captive Portal লগইনের জন্য ব্যবহৃত ওয়েব ব্রাউজিং এবং সোশ্যাল মিডিয়া অ্যাপগুলোকে অগ্রাধিকার দেওয়ার পাশাপাশি স্ট্রিমিং মিডিয়া ক্যাটাগরিগুলোকে (Netflix, YouTube) থ্রটল করতে অ্যাপ্লিকেশন ভিজিবিলিটি অ্যান্ড কন্ট্রোল (AVC) কনফিগার করুন।

অনুশীলনী প্রশ্নসমূহ

Q1. আপনি একটি বড় স্টেডিয়ামে গেস্ট WiFi ডেপ্লয় করছেন। বেআইনি কার্যকলাপের ক্ষেত্রে নেটওয়ার্কে কে সংযুক্ত হয়েছে তার একটি যাচাইযোগ্য অডিট ট্রেইল লিগ্যাল টিমের প্রয়োজন। আপনার কোন অথেন্টিকেশন পদ্ধতি বাস্তবায়ন করা উচিত?

ইঙ্গিত: বিবেচনা করুন কোন পদ্ধতিটি ব্যবহারকারীকে একটি যাচাইযোগ্য বাস্তব-জগতের পরিচয়ের সাথে যুক্ত করে।

মডেল উত্তর দেখুন

SMS ভেরিফিকেশন। এর জন্য ব্যবহারকারীর একটি ফিজিক্যাল সিম কার্ড থাকা এবং একটি ওয়ান-টাইম পাসকোড (OTP) গ্রহণ করা প্রয়োজন, যা একটি শক্তিশালী আইডেন্টিটি সিগন্যাল এবং প্রয়োজনে আইন প্রয়োগকারী সংস্থার জন্য একটি নির্ভরযোগ্য অডিট ট্রেইল প্রদান করে।

Q2. একটি পেনিট্রেশন টেস্টের সময়, অ্যাসেসর গেস্ট WiFi-এর সাথে কানেক্ট করে এবং সফলভাবে একটি কর্পোরেট প্রিন্টারের ম্যানেজমেন্ট ইন্টারফেসে অ্যাক্সেস পায়। সবচেয়ে সম্ভাব্য কনফিগারেশন ব্যর্থতা কী?

ইঙ্গিত: বিভিন্ন নেটওয়ার্ক সেগমেন্টের মধ্যে ট্রাফিক কীভাবে রাউট করা হয় সে সম্পর্কে চিন্তা করুন।

মডেল উত্তর দেখুন

লেয়ার 3 সেগমেন্টেশন বা ফায়ারওয়াল ACL-এ একটি ব্যর্থতা। গেস্ট VLAN সম্ভবত কর্পোরেট VLAN-এ ট্রাফিক রাউট করতে সক্ষম যেখানে প্রিন্টারটি রয়েছে। ফায়ারওয়ালটিকে একটি স্পষ্ট 'ডিনাই' রুল দিয়ে কনফিগার করা উচিত যা গেস্ট সাবনেট থেকে সমস্ত অভ্যন্তরীণ RFC 1918 IP অ্যাড্রেসে ট্রাফিক ব্লক করে।

Q3. একটি পাবলিক লাইব্রেরি বিনামূল্যে WiFi অফার করতে চায় কিন্তু স্থানীয় গোপনীয়তা অধ্যাদেশের কারণে কোনো পার্সোনালি আইডেন্টিফায়েবল ইনফরমেশন (PII) সংরক্ষণ করতে পারে না। তাদের কীভাবে অ্যাক্সেস কনফিগার করা উচিত?

ইঙ্গিত: কোন পদ্ধতিটি নাম, ইমেইল বা ফোন নম্বর না চেয়েই অ্যাক্সেস প্রদান করে?

মডেল উত্তর দেখুন

ক্ষণস্থায়ী টোকেন বা ভাউচার ব্যবহার করে টাইম-বেসড অ্যাক্সেস। সিস্টেমটি একটি অস্থায়ী অ্যাক্সেস কোড তৈরি করতে পারে যা একটি নির্দিষ্ট সময় (যেমন, ২ ঘণ্টা) পরে মেয়াদোত্তীর্ণ হয়ে যায়। এটি কোনো ব্যক্তির PII-এর সাথে যুক্ত না করেই কানেকশন ইভেন্টগুলোর একটি টেকনিক্যাল লগ বজায় রাখে।

এই সিরিজে পড়া চালিয়ে যান

ডেটা অ্যানালিটিক্স এবং স্প্ল্যাশ পেজের মাধ্যমে গেস্ট WiFi মনিটাইজ করা

এই নির্ভরযোগ্য নির্দেশিকাটি IT ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং CTO-দের গেস্ট WiFi-কে একটি খরচ কেন্দ্র থেকে একটি উচ্চ-ফলনশীল ফার্স্ট-পার্টি ডেটা সম্পদে রূপান্তর করার জন্য একটি ব্যাপক প্রযুক্তিগত ফ্রেমওয়ার্ক প্রদান করে। এটি পরিমাপযোগ্য ভেন্যু রাজস্ব বৃদ্ধির জন্য নেটওয়ার্ক আর্কিটেকচার, ডেটা অ্যানালিটিক্স ইন্টিগ্রেশন, Captive Portal অপ্টিমাইজেশান এবং গ্লোবাল কমপ্লায়েন্স কৌশলগুলির রূপরেখা দেয়।

পাবলিক গেস্ট নেটওয়ার্কে আইনি দায়বদ্ধতা এবং কন্টেন্ট ফিল্টারিং

এই নির্দেশিকাটি আইটি ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং CTO-দের পাবলিক গেস্ট WiFi নেটওয়ার্কে কন্টেন্ট ফিল্টারিং স্থাপনের জন্য একটি সুনির্দিষ্ট প্রযুক্তিগত এবং আইনি কাঠামো প্রদান করে। এতে GDPR, ইউকে অনলাইন সেফটি অ্যাক্ট ২০২৩ এবং PCI DSS-এর অধীনে নিয়ন্ত্রক বাধ্যবাধকতাগুলোর পাশাপাশি DNS ফিল্টারিং, Captive Portal অথেন্টিকেশন, অ্যাপ্লিকেশন-লেয়ার ফায়ারওয়ালিং এবং VLAN সেগমেন্টেশনের জন্য একটি বহুমুখী আর্কিটেকচার আলোচনা করা হয়েছে। হসপিটালিটি, রিটেইল, হেলথকেয়ার এবং ট্রান্সপোর্ট খাতের ভেন্যু অপারেটররা একটি আইনিভাবে সুরক্ষিত, উচ্চ-ক্ষমতাসম্পন্ন গেস্ট নেটওয়ার্ক তৈরি করার জন্য বাস্তবায়নযোগ্য পদক্ষেপ, বাস্তব-ক্ষেত্রের কেস স্টাডি এবং সিদ্ধান্ত গ্রহণের কাঠামো খুঁজে পাবেন।

নেটওয়ার্ক-লেভেল অ্যাড ব্লকিংয়ের মাধ্যমে শিক্ষার্থীদের মনোযোগ বিঘ্নিত হওয়া কমানো

এই প্রামাণিক টেকনিক্যাল রেফারেন্স গাইডটি শিক্ষামূলক পরিবেশে নেটওয়ার্ক-লেভেল অ্যাড ব্লকিংয়ের আর্কিটেকচার, ডিপ্লয়মেন্ট এবং বিজনেস ইমপ্যাক্টের বিস্তারিত বিবরণ দেয়। এটি আইটি ম্যানেজার এবং নেটওয়ার্ক আর্কিটেক্টদের ব্যান্ডউইথ পুনরুদ্ধার, কমপ্লায়েন্স জোরদার এবং ম্যালভার্টাইজিং ঝুঁকি দূর করার জন্য কার্যকর কৌশল প্রদান করে।