Hacer que tus puntos de acceso inalámbrico Cisco Meraki funcionen a la perfección con una plataforma como Purple no se trata solo de conectarlos. Primero se debe construir una base sólida. Una implementación es más que hardware; es un ecosistema gestionado en la nube que forma la base para un acceso seguro y basado en la identidad tanto para tus invitados como para el personal.

Preparando el terreno para la integración de Meraki y Purple

Antes de siquiera pensar en configurar un SSID o permitir que un usuario se conecte, el éxito de todo tu proyecto se reduce a hacer bien el trabajo de preparación. Lo he visto una y otra vez: implementaciones que se estancan o se topan con obstáculos extraños y difíciles de diagnosticar. Casi siempre, la causa principal es omitir algunos requisitos previos críticos.

Piénsalo como un trabajo preliminar. Apresurar esta etapa es la forma más rápida de crearte problemas frustrantes en el futuro.

Verificación de licencias y firmware

Tu primera parada es el panel de control de Meraki. Lo primero que debes verificar es tu licencia. Una licencia válida y activa es lo que permite que tus puntos de acceso se comuniquen con la nube de Meraki; sin ella, no puedes configurar ni monitorear nada. Es innegociable.

Igual de crítico es el firmware de tus puntos de acceso. Meraki lanza actualizaciones periódicas que hacen más que solo parchear vulnerabilidades de seguridad; también habilitan nuevas funciones. Para que Purple funcione correctamente, tus AP, como los modelos comunes MR44 o MR56, deben ejecutar una versión de firmware compatible. Esto es lo que desbloquea capacidades avanzadas como OpenRoaming y, para implementaciones en el Reino Unido, el acceso a los canales UNII-3 menos congestionados, lo que puede marcar una gran diferencia en áreas concurridas.

Un error común es asumir que el hardware nuevo viene con el firmware más reciente. Programa siempre una ventana de mantenimiento para verificar y actualizar tus AP en el panel de control antes de tocar cualquier otra configuración.

Planificación de la topología de red y reglas de firewall

Una vez que hayas resuelto las licencias y el firmware, es hora de analizar la arquitectura de tu red. He visto innumerables dolores de cabeza causados por una mala planificación aquí, como dispositivos de invitados obteniendo direcciones IP de un servidor DHCP interno del personal. La segmentación adecuada de la red mediante VLANs es esencial para aislar el tráfico de invitados de tu red corporativa desde el principio.

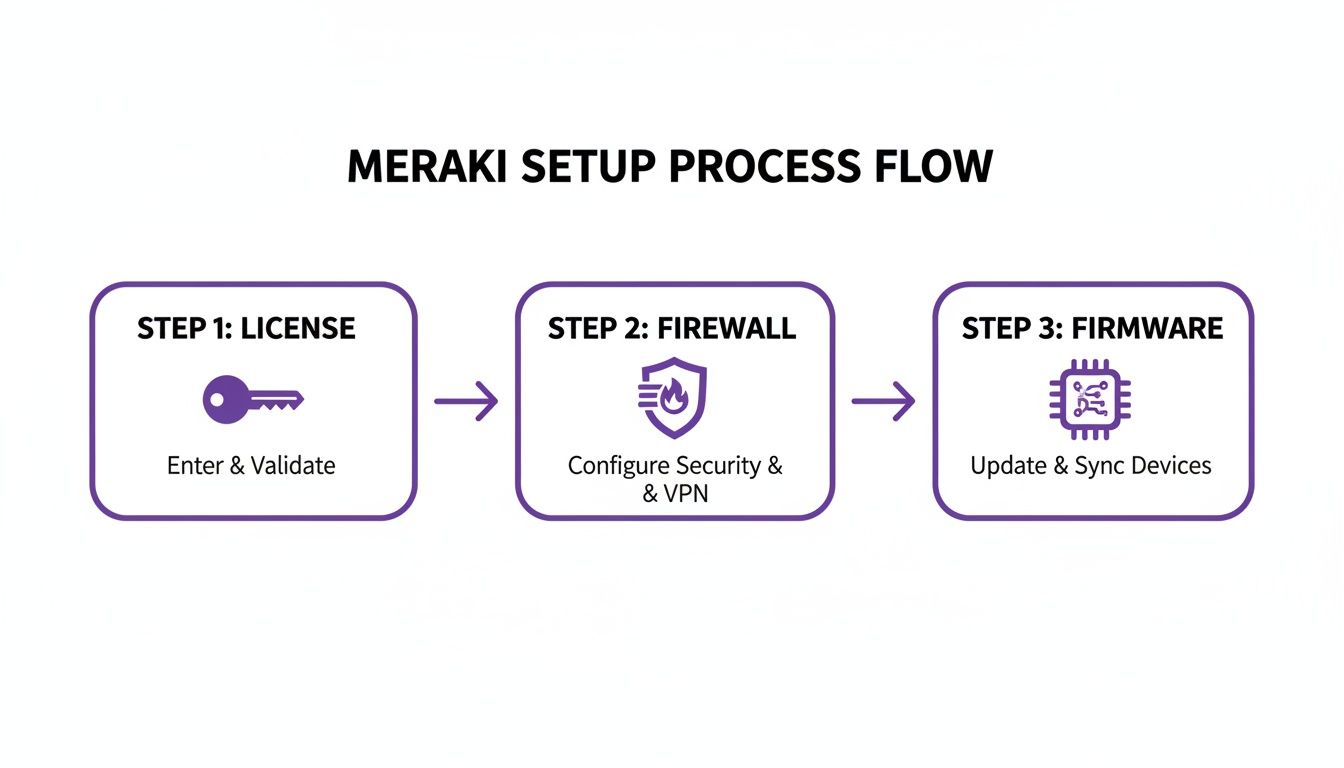

Este diagrama de flujo muestra la secuencia básica para preparar la configuración de tu punto de acceso inalámbrico Meraki.

Seguir este camino (validar licencias, configurar firewalls y actualizar firmware) es la forma más confiable de evitar los problemas de configuración más comunes antes de que comiencen.

Finalmente, debes indicarle al firewall de tu red que permita que tu equipo Meraki se comunique con los servicios en la nube de Purple. Esto significa crear reglas que permitan el tráfico a nombres de host y puertos específicos. Si estas reglas no están implementadas, las solicitudes de autenticación del Captive Portal o del servidor RADIUS simplemente fallarán y los usuarios no podrán conectarse. Es un paso sencillo, pero es sorprendente la frecuencia con la que se pasa por alto.

Para aquellos que deseen facilitar aún más este proceso, pueden obtener más información sobre el aprovisionamiento automático con Meraki , que maneja muchas de estas tareas iniciales directamente desde el portal de Purple. Tomarse un poco de tiempo extra en estos fundamentos hará que tu implementación sea más fluida, segura y esté lista para las configuraciones más avanzadas que vendrán.

Configuración de SSID de Meraki para el acceso seguro de invitados y personal

Ahora que hemos preparado el terreno, es hora de construir las redes inalámbricas reales a las que se conectarán tus usuarios. Una implementación exitosa de puntos de acceso inalámbrico Meraki depende de la creación de identificadores de conjuntos de servicios (SSID) distintos para diferentes grupos. No se trata solo de darles nombres de red diferentes; se trata de crear experiencias completamente separadas con sus propias posturas de seguridad.

Sigamos con nuestro escenario de hotel boutique. El hotel necesita una red abierta y sin fricciones para los invitados y una red altamente segura y sin contraseñas para el personal que maneja todo, desde reservas hasta sistemas de punto de venta. Configuraremos dos SSID en el panel de control de Meraki para satisfacer estas necesidades completamente diferentes, integrando ambos con Purple para gestionar el acceso y la identidad. Esta separación es tu primera línea de defensa y un paso crítico hacia un aislamiento de red sólido.

Creación de la red segura para el personal

Para el personal, el objetivo principal es deshacerse de las contraseñas por completo. Las claves compartidas son una pesadilla de seguridad y un dolor de cabeza administrativo. En su lugar, crearemos un SSID que utilice WPA2-Enterprise con autenticación basada en certificados, todo gestionado a través de Purple y conectado a un servicio de directorio como Entra ID .

Primero, ingresa a tu panel de control de Meraki y navega a Wireless > Configure > SSIDs. Elige un espacio de SSID no utilizado y actívalo.

- Nombre del SSID: Una convención de nomenclatura clara es esencial aquí. Algo como

HotelStaff_Securete dice inmediatamente su propósito y para quién es. - Seguridad: Selecciona

WPA2-Enterprise with my RADIUS server. Esta es la clave. Apuntarás esto a los detalles de RADIUS de tu cuenta de Purple, que se encargará de la autenticación. - Página de inicio (Splash Page): Asegúrate de que esté configurada en

None. La autenticación se maneja mediante el certificado del dispositivo del usuario, no a través de un portal web.

Con esta configuración, el acceso a la red de un miembro del personal está vinculado directamente a su identidad en el directorio de tu empresa. Si abandonan la empresa y su cuenta se deshabilita en Entra ID, su acceso a la red se corta de forma instantánea y automática. Se acabó el tener que correr para cambiar contraseñas.

Este enfoque basado en certificados elimina de manera efectiva la contraseña tradicional, moviendo a tu organización hacia un modelo de seguridad zero-trust. Es una mejora significativa en comparación con la gestión de claves precompartidas o cuentas de usuario individuales en un servidor local.

Construcción de la red de invitados sin fricciones

Para los invitados, la prioridad es completamente opuesta: una conexión increíblemente simple y fácil. Aquí, utilizaremos un SSID abierto con un Captive Portal que dirija a los usuarios a Purple para su autenticación. Esto permite al hotel recopilar datos valiosos de los invitados (con su consentimiento, por supuesto) y proporcionar un proceso de inicio de sesión profesional y personalizado con la marca.

De vuelta en la página de configuración del SSID, toma otro espacio disponible para tu red de invitados.

- Nombre del SSID: Hazlo obvio y atractivo.

HotelGuest_WiFies una opción común y efectiva. - Seguridad: Elige

Open (no encryption). Esto elimina cualquier obstáculo inicial para los invitados que intentan conectarse a Internet. - Página de inicio (Splash Page): Esta es la configuración más importante para la experiencia del invitado. Selecciona

Click-throughoSign-on with...y apúntalo a la URL personalizada de tu Captive Portal de Purple.

Cuando un invitado se conecta, su dispositivo será redirigido automáticamente a este portal. Desde allí, pueden iniciar sesión utilizando una cuenta de redes sociales, un formulario o cualquier otro método que hayas configurado en Purple. Este proceso no solo les da acceso a Internet, sino que también proporciona al hotel datos de origen para marketing y para mejorar la experiencia del invitado, todo mientras se garantiza el cumplimiento de las normativas de protección de datos.

Configuración de SSID para invitados vs. personal de un vistazo

Para que quede muy claro, aquí tienes una comparación rápida de cómo hemos abordado estas dos redes tan diferentes.

Al implementar estos dos SSID distintos en tu hardware de puntos de acceso inalámbrico Meraki, creas una red que es a la vez fácil de usar para los visitantes y excepcionalmente segura para las operaciones internas. Lo mejor de todo es que todo se gestiona a través de un único panel de control centralizado en la nube.

Activación de conectividad de próxima generación con OpenRoaming

Si bien un Captive Portal es un excelente punto de partida para la interacción con los invitados, es hora de pensar más allá de un simple inicio de sesión. El objetivo debe ser pasar de una transacción funcional a una experiencia verdaderamente fluida. Aquí es exactamente donde entra en juego OpenRoaming, transformando el WiFi de tus invitados de una conexión única a un enlace persistente, seguro y automático.

Imagina a un visitante conectándose en tu establecimiento una vez. Cuando regresa, o incluso cuando visita otro negocio participante al otro lado de la ciudad o en otro país, su dispositivo se conecta automáticamente sin que tenga que mover un dedo. Ese es el poder de OpenRoaming, que se basa en la tecnología Passpoint. Esencialmente, les da a tus invitados un pasaporte WiFi global, y ponerlo en marcha en tu red de puntos de acceso inalámbrico Meraki con Purple es sorprendentemente sencillo.

Habilitación de OpenRoaming en el portal de Purple

Tu viaje comienza dentro del portal de Purple. Aquí es donde le dirás a nuestra plataforma que comience a transmitir las capacidades de OpenRoaming, y solo se necesitan unos pocos clics para ponerlo en marcha.

Dentro de tu cuenta de Purple, simplemente navega hasta el lugar o grupo que deseas activar. Encontrarás la configuración de OpenRoaming en la sección de gestión de tu red.

- Primero, habilita el servicio OpenRoaming para el lugar.

- A continuación, elige los tipos de autenticación que deseas admitir.

- Finalmente, vincúlalo al SSID de invitados que configuraste anteriormente.

Esta sencilla acción le indica a Purple que comience a generar los perfiles y credenciales necesarios para los dispositivos compatibles con Passpoint. En efecto, Purple actúa como el intermediario de confianza, avalando tu red dentro de la federación global de OpenRoaming.

Al habilitar OpenRoaming, estás cambiando fundamentalmente la propuesta de valor del WiFi para invitados. Pasa de ser una simple comodidad a un servicio cifrado y sin fricciones que fomenta la lealtad y mejora la seguridad desde el primer paquete de datos.

Configuración de tu SSID de Meraki para Passpoint

Con Purple listo para funcionar, la última pieza del rompecabezas es configurar tu SSID de invitados de Meraki para anunciar estas nuevas capacidades. Esto implica habilitar una configuración específica en tu panel de control de Meraki conocida como 802.11u, un estándar IEEE que permite a los puntos de acceso proporcionar información sobre la red antes de que un dispositivo se conecte.

Vuelve a tu panel de control de Meraki y busca el SSID de invitados que configuraste.

- Dirígete a Wireless > Configure > Access control.

- Localiza la sección "Network access" para tu SSID de invitados.

- Cambia el requisito de asociación de "Open" a Open (with WPA2-Enterprise). Esto puede parecer extraño, pero es lo que permite que se lleve a cabo el enlace seguro de Passpoint.

- Activa la opción Hotspot 2.0 / Passpoint.

- Selecciona los operadores y la configuración adecuados según las indicaciones de tu guía de configuración de Purple.

Una vez que guardes estos cambios, tus puntos de acceso Meraki comenzarán a transmitir la información necesaria para que los dispositivos compatibles con Passpoint descubran y se conecten automáticamente a tu red a través de OpenRoaming. Puedes descubrir más sobre cómo funciona OpenRoaming en nuestra guía detallada.

Esta configuración supone un verdadero cambio en el sector minorista y hotelero, donde la experiencia del visitante es primordial. Cisco Meraki es una fuerza importante en este espacio, con una participación del 4.48% entre las empresas del Reino Unido en plataformas de interacción con el cliente impulsadas por hardware inalámbrico. Esto está respaldado por su dominio en las redes gestionadas en la nube, donde controla la mayor parte de los ingresos y la participación en la gestión de dispositivos, lo que demuestra cuántos lugares están preparados para beneficiarse de esta tecnología. Puedes ver más sobre la posición de mercado de Cisco Meraki en ZoomInfo. Al activar esta función en tu red de puntos de acceso inalámbrico Meraki, aprovechas un poderoso ecosistema que realmente distingue a tu establecimiento.

Integración de servicios de directorio para la autenticación zero-trust del personal

Las contraseñas compartidas para el Wi-Fi del personal son un enorme dolor de cabeza en materia de seguridad y una pesadilla administrativa. Es hora de dejarlas atrás. El enfoque moderno es un modelo de seguridad zero-trust, y la forma de llegar allí es integrando tu servicio de directorio directamente con tu red de puntos de acceso inalámbrico Meraki, con Purple orquestando todo el proceso.

Lo que esto significa es conectar plataformas que ya utilizas, como Entra ID, Google Workspace u Okta. El resultado es una configuración en la que el acceso a la red se concede o revoca automáticamente, basándose por completo en el estado de un usuario en tu directorio central. Esto elimina por completo la necesidad de servidores RADIUS locales torpes y costosos, lo que hace que la seguridad de primer nivel sea accesible y manejable.

Adopción de la autenticación basada en certificados

En el corazón de esta estrategia zero-trust se encuentra la autenticación basada en certificados. En lugar de una contraseña, el dispositivo de cada empleado obtiene un certificado digital único. Piénsalo como su pasaporte digital para tu SSID seguro del personal. Cuando se conectan, su dispositivo presenta este certificado, que Purple valida instantáneamente contra tu servicio de directorio.

Todo este proceso es invisible para el usuario. Para ellos, es una conexión completamente fluida y automática: sin contraseñas que recordar, sin portales en los que iniciar sesión. Para tu equipo de TI, es una enorme mejora de seguridad.

La parte más poderosa de esta configuración es la revocación automática del acceso. En el momento en que deshabilitas o eliminas a un usuario en Entra ID, su certificado se invalida. Su acceso a la red se corta al instante, sin requerir ninguna limpieza manual por tu parte.

Esta estrecha integración cierra una enorme brecha de seguridad que a menudo persiste mucho después de que un empleado ha dejado la empresa. Para comprender mejor el modelo de seguridad en juego aquí, puedes profundizar en los numerosos beneficios de la autenticación 802.1X en nuestra guía detallada .

Optimización de tu configuración RADIUS

Tradicionalmente, obtener este nivel de seguridad significaba configurar y mantener un servidor RADIUS local dedicado, una tarea conocida por su complejidad y mantenimiento constante. Con una solución gestionada en la nube, ese ya no es el caso. Purple se convierte esencialmente en tu proveedor de RADIUS en la nube, simplificando todo el flujo de trabajo.

Dentro de tu panel de control de Meraki, simplemente apuntas tu SSID del personal WPA2-Enterprise a los detalles de RADIUS que te proporcionamos. Purple se encarga de toda la comunicación con tu servicio de directorio, ya sea Entra ID u Okta. Sin servidores que parchear, sin dolores de cabeza con la línea de comandos y sin un único punto de falla en tu sala de comunicaciones.

Este enfoque centrado en la nube es una gran razón por la que Cisco Meraki sigue siendo una potencia en el Reino Unido. Los análisis de mercado muestran una fuerte trayectoria de crecimiento, con un aumento interanual en el valor de mercado que alcanza alrededor del 12.14% en períodos clave. Las integraciones de socios como esta de Purple amplifican ese valor al ofrecer acceso zero-trust sin los clásicos problemas de RADIUS, impulsando la eficiencia en sectores que van desde el comercio minorista hasta la atención médica.

Manejo de dispositivos heredados con iPSK

Por supuesto, no todos los dispositivos de tu red son lo suficientemente inteligentes para la autenticación 802.1X. Estamos hablando de cosas como escáneres de códigos de barras, impresoras de red antiguas o sensores IoT especializados. A menudo, estos dispositivos no pueden manejar certificados digitales, pero tampoco puedes simplemente dejarlos en una red abierta.

Este es el caso de uso perfecto para una Identity Pre-Shared Key (iPSK). Es una forma inteligente de cerrar la brecha entre la tecnología antigua y los estándares de seguridad modernos.

Aquí está el desglose:

- Claves únicas para cada dispositivo: En lugar de una contraseña para todos tus dispositivos 'headless' (sin interfaz), generas una clave única para cada uno a través de Purple.

- Identidad individual: Cada clave está vinculada a un dispositivo específico, por lo que tienes visibilidad total. Sabrás exactamente qué escáner o impresora es cuál en tu red.

- Aislamiento seguro: Puedes conectar estos dispositivos a un SSID estándar WPA2-Personal, pero aún así aplicar políticas de red específicas o asignarlos a su propia VLAN, manteniéndolos segmentados de forma segura de tu tráfico corporativo.

El uso de iPSK garantiza que cada dispositivo en tu red de puntos de acceso inalámbrico Meraki esté contabilizado y conectado de forma segura, sin importar cuáles sean sus capacidades. Es una forma práctica y eficaz de incorporar tu hardware heredado a un marco zero-trust sin sacrificar la seguridad ni la visibilidad.

Optimización del rendimiento y la segmentación de la red

Una vez que tengas configurados tus SSID seguros y funciones como OpenRoaming, es hora de mirar bajo el capó y optimizar el rendimiento de tu red. Una red bien diseñada es una red de alto rendimiento, y para cualquier implementación de puntos de acceso inalámbrico Meraki, eso significa dominar la segmentación y la gestión de radiofrecuencia (RF).

Hacer esto bien garantiza una conexión rápida y estable para cada usuario, lo cual es vital para cualquier lugar que dependa de su Wi-Fi para operaciones o monetización. Uno de los errores más comunes (y graves) que veo es permitir que el tráfico de invitados, personal e IoT se mezcle en la misma red. Esto no solo crea cuellos de botella en el rendimiento; es un riesgo de seguridad importante. Podemos solucionar esto utilizando LAN virtuales (VLANs) para crear carriles separados y dedicados en nuestra red.

Implementación de segmentación de red segura con VLANs

La segmentación adecuada de la red es tu mejor aliada tanto para la seguridad como para el rendimiento. Cuando asignas cada SSID a su propia VLAN, estás construyendo efectivamente muros digitales entre diferentes tipos de tráfico. Esto es fundamental para prevenir el "movimiento lateral", donde un dispositivo en la red de invitados podría potencialmente husmear e intentar comunicarse con un dispositivo en tu red segura del personal.

En el panel de control de Meraki, manejamos esto a través del etiquetado de VLAN (VLAN tagging).

- Tu SSID de invitados: Asígnalo a una VLAN de invitados dedicada. Esto canaliza todo el tráfico de invitados a una subred IP específica, que debe tener su propio servidor DHCP y reglas de firewall estrictas que bloqueen el acceso a cualquier recurso interno de la empresa.

- Tu SSID del personal: Este debe asignarse a tu VLAN corporativa, dándole acceso confiable a servidores internos, impresoras y aplicaciones.

- Tu SSID de IoT (usando iPSK): Estos dispositivos también necesitan su propia VLAN separada. Esto mantiene los dispositivos potencialmente vulnerables, como sensores inteligentes o letreros digitales, completamente aislados de los datos corporativos confidenciales.

Hacer esto bien es crucial. He visto implementaciones en las que los dispositivos de los invitados obtenían accidentalmente direcciones IP del servidor DHCP corporativo debido a VLANs mal configuradas: un error simple pero crítico que se debe evitar.

Piensa en las VLANs como la creación de clubes exclusivos y separados en tu red. Un miembro del "Club de invitados" no puede simplemente entrar en la "Sala exclusiva para el personal". Este aislamiento es fundamental para una arquitectura de red segura y organizada.

Por supuesto, incluso la mejor configuración inalámbrica es tan buena como su conexión a Internet. Siempre es prudente asegurarse de tener conectividad NBN estable con respaldo 4G para evitar que cualquier interrupción detenga tu red Meraki.

Ajuste avanzado de RF y planificación de canales

Optimizar las ondas de radio es tan importante como organizar los datos. En lugares concurridos como centros comerciales, estadios u hoteles, la interferencia de RF es uno de los mayores culpables del mal Wi-Fi. Aquí es donde la planificación estratégica de canales y los perfiles de RF de Meraki se convierten en herramientas esenciales.

La función Auto RF de Meraki hace un gran trabajo al ajustar dinámicamente los canales y los niveles de potencia para evitar interferencias. Sin embargo, para lugares de muy alta densidad, puedes obtener un control más granular creando perfiles de RF personalizados. Estos te permiten hacer cosas como establecer tasas de bits mínimas, deshabilitar tasas de datos heredadas antiguas (que pueden ralentizar a todos) y ajustar la dirección de banda (band steering) para empujar a más clientes hacia la banda de 5GHz, que es más rápida y menos concurrida.

Para las implementaciones en el Reino Unido, un cambio regulatorio reciente ha cambiado las reglas del juego. La introducción por parte de Cisco Meraki del soporte de canales UNII-3 en el dominio ETSI, que llegó con la versión de firmware 29.1, ha sido transformadora. Antes de esto, los sitios del Reino Unido estaban limitados a solo cuatro canales de 5GHz que no eran DFS. Ahora, los AP compatibles pueden usar canales adicionales como el 155 sin retrasos de DFS.

Para el gerente de un establecimiento, esto significa que tu hardware de puntos de acceso inalámbrico Meraki, como el MR57-HW o el CW9162I, ahora puede acceder a más espectro, lo que mejora drásticamente la capacidad y reduce la interferencia. Puedes leer más sobre la actualización de UNII-3 para el Reino Unido en los foros de la comunidad de Meraki . Al aplicar estas técnicas de segmentación y optimización de RF, elevarás tu configuración de una red básica a una experiencia inalámbrica verdaderamente de nivel empresarial.

Tus preguntas sobre Meraki y Purple, respondidas

Cuando estás uniendo dos plataformas sofisticadas como tu red de puntos de acceso inalámbrico Meraki y Purple, es natural tener algunas preguntas. Tu objetivo es crear una experiencia fluida y segura, y acertar en los detalles es crucial.

Escuchamos muchas de las mismas consultas de los equipos de TI durante la implementación. Por lo tanto, hemos reunido las más comunes aquí para brindarte respuestas rápidas y prácticas que te ayudarán a evitar posibles problemas y aprovechar al máximo tu configuración.

¿Puedo usar Purple con mis puntos de acceso Meraki existentes?

Sí, casi con total seguridad puedes. Purple está diseñado para integrarse sin problemas con una enorme gama de APs de Meraki . No hay necesidad de salir a comprar hardware nuevo solo para empezar.

Los requisitos clave son que tu panel de control de Meraki tenga la licencia adecuada y que tus puntos de acceso ejecuten una versión de firmware compatible. Esto es lo que les permite comunicarse con sistemas externos para cosas como la integración de RADIUS y Captive Portals personalizados. Como mencionamos anteriormente, mantener el firmware actualizado es innegociable para desbloquear estas funciones avanzadas.

¿Habilitar OpenRoaming crea riesgos de seguridad?

Es un error común pensar que debido a que la conexión es "automática", debe ser menos segura. En realidad, ocurre lo contrario: aumenta significativamente la seguridad.

Las redes de invitados abiertas tradicionales pueden ser un verdadero punto débil, pero OpenRoaming utiliza un cifrado robusto WPA2/WPA3-Enterprise desde el primer paquete de datos. La autenticación es manejada por proveedores de identidad confiables, lo que significa que el tráfico del usuario nunca se envía a través de un canal sin cifrar. Es una experiencia mucho más segura y profesional que cualquier inicio de sesión típico en un Captive Portal.

¿Qué sucede cuando un miembro del personal deja la empresa?

Su acceso a la red se corta. Al instante. Esta es una de las victorias de seguridad más poderosas que obtienes al integrar un servicio de directorio como Entra ID u Okta con Purple.

En el momento en que deshabilitas o eliminas la cuenta de un usuario en el directorio de tu empresa, ese cambio se sincroniza con Purple. Su certificado de autenticación de red se invalida de inmediato. Su dispositivo ya no puede conectarse al SSID seguro del personal. Es un enfoque zero-trust que cierra la enorme brecha de seguridad que dejan las credenciales de acceso persistentes.

¿Cómo conecto dispositivos que no admiten 802.1X?

Este es un problema muy real. No todos los dispositivos de tu red son un teléfono inteligente o una computadora portátil moderna. Piensa en tus impresoras de red, escáneres de códigos de barras o varios sensores IoT. Para estos, confiamos en las Identity Pre-Shared Keys (iPSK).

Esta función, que cubrimos en detalle anteriormente, es la solución perfecta. Aquí tienes un recordatorio rápido de por qué funciona tan bien:

- Identidad de dispositivo única: Generas una clave precompartida única para cada dispositivo específico directamente desde el panel de control de Purple.

- Conexión segura: Estos dispositivos pueden conectarse de forma segura a un SSID estándar WPA2-Personal sin ninguna configuración compleja en el propio dispositivo.

- Segmentación mantenida: De manera crítica, incluso con este método de conexión más simple, aún puedes colocar automáticamente estos dispositivos en su propia VLAN aislada, manteniéndolos bien alejados de tu tráfico corporativo confidencial.

El uso de iPSK significa que no tienes que comprometer la seguridad de tus dispositivos heredados o sin interfaz. Incorpora de manera ordenada cada pieza de hardware bajo tu marco seguro y administrado centralmente de puntos de acceso inalámbrico Meraki, asegurando que no haya puntos ciegos en tu red.

¿Listo para transformar tu red con acceso basado en identidad? Descubre cómo Purple puede reemplazar las contraseñas, asegurar tu red y proporcionar una experiencia de conexión fluida para todos. Explora las soluciones de Purple hoy mismo .