अपने Cisco Meraki वायरलेस एक्सेस पॉइंट्स को Purple जैसे प्लेटफ़ॉर्म के साथ निर्बाध रूप से काम करने लायक बनाना केवल उन्हें प्लग इन करने तक सीमित नहीं है। इसके लिए पहले एक ठोस आधार बनाना होता है। एक डिप्लॉयमेंट केवल हार्डवेयर से कहीं अधिक है; यह एक क्लाउड-प्रबंधित इकोसिस्टम है जो आपके मेहमानों और कर्मचारियों दोनों के लिए सुरक्षित, पहचान-आधारित एक्सेस की नींव बनाता है।

Meraki और Purple इंटीग्रेशन के लिए आधार तैयार करना

इससे पहले कि आप SSID कॉन्फ़िगर करने या किसी उपयोगकर्ता को कनेक्ट करने देने के बारे में सोचें, आपके पूरे प्रोजेक्ट की सफलता सही तैयारी पर निर्भर करती है। मैंने इसे बार-बार देखा है: डिप्लॉयमेंट जो रुक जाते हैं या अजीब, मुश्किल से समझ आने वाली बाधाओं से टकराते हैं। लगभग हर बार, इसका मूल कारण कुछ महत्वपूर्ण पूर्व-आवश्यकताओं को छोड़ देना होता है।

इसे एक बुनियादी काम के रूप में सोचें। इस चरण में जल्दबाज़ी करना भविष्य में अपने लिए निराशाजनक समस्याएँ पैदा करने का सबसे तेज़ तरीका है।

लाइसेंसिंग और फ़र्मवेयर को वेरिफ़ाई करना

आपका पहला पड़ाव Meraki डैशबोर्ड है। सबसे पहले आपको अपनी लाइसेंसिंग की जांच करनी चाहिए। एक वैध, सक्रिय लाइसेंस ही आपके एक्सेस पॉइंट्स को Meraki क्लाउड से बात करने की अनुमति देता है—इसके बिना, आप कुछ भी कॉन्फ़िगर या मॉनिटर नहीं कर सकते। यह अनिवार्य है।

आपके एक्सेस पॉइंट्स का फ़र्मवेयर भी उतना ही महत्वपूर्ण है। Meraki नियमित अपडेट जारी करता है जो केवल सुरक्षा खामियों को दूर करने से कहीं अधिक काम करते हैं; वे नई सुविधाएँ भी सक्षम करते हैं। Purple को सही ढंग से काम करने के लिए, आपके APs, जैसे सामान्य MR44 या MR56 मॉडल, एक संगत फ़र्मवेयर संस्करण पर चलने चाहिए। यही OpenRoaming जैसी उन्नत क्षमताओं को अनलॉक करता है और, यूके डिप्लॉयमेंट के लिए, कम भीड़ वाले UNII-3 चैनलों तक पहुंच प्रदान करता है, जो भीड़भाड़ वाले क्षेत्रों में गेम-चेंजर साबित हो सकता है।

एक आम गलती यह मान लेना है कि बिल्कुल नए हार्डवेयर नवीनतम फ़र्मवेयर के साथ आते हैं। किसी भी अन्य सेटिंग को छूने से पहले डैशबोर्ड में अपने APs की जांच करने और उन्हें अपडेट करने के लिए हमेशा एक मेंटेनेंस विंडो शेड्यूल करें।

नेटवर्क टोपोलॉजी और फ़ायरवॉल नियमों की योजना बनाना

एक बार जब आप लाइसेंसिंग और फ़र्मवेयर को व्यवस्थित कर लेते हैं, तो अपने नेटवर्क आर्किटेक्चर को देखने का समय आ जाता है। मैंने यहाँ खराब योजना के कारण अनगिनत परेशानियाँ देखी हैं, जैसे कि अतिथि उपकरणों को आंतरिक कर्मचारी DHCP सर्वर से IP पते मिलना। शुरुआत से ही अतिथि ट्रैफ़िक को आपके कॉर्पोरेट नेटवर्क से अलग करने के लिए VLANs का उपयोग करके उचित नेटवर्क सेगमेंटेशन आवश्यक है।

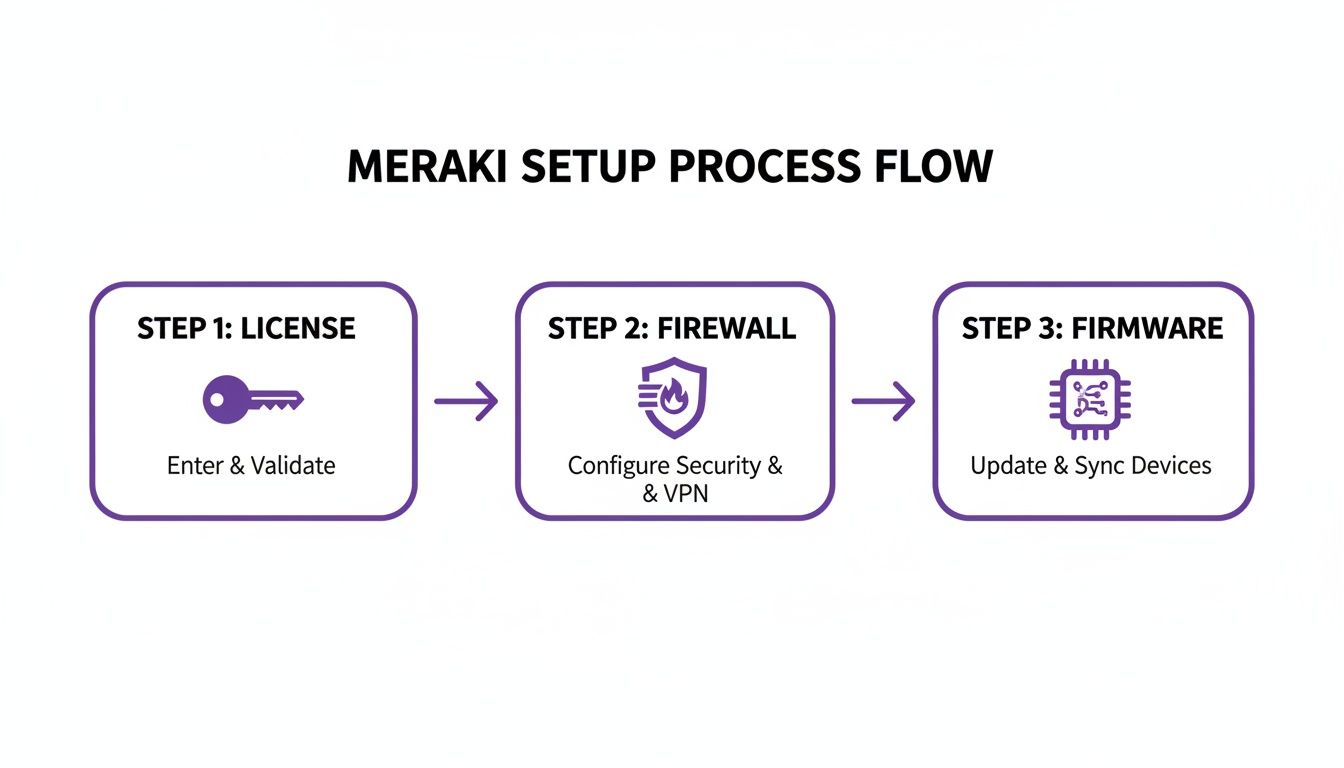

यह फ़्लो डायग्राम आपके Meraki वायरलेस एक्सेस पॉइंट सेटअप को तैयार करने का मूल क्रम दिखाता है।

इस मार्ग का अनुसरण करना—लाइसेंस को मान्य करना, फ़ायरवॉल को व्यवस्थित करना और फ़र्मवेयर को अपडेट करना—सबसे आम सेटअप समस्याओं को शुरू होने से पहले ही रोकने का सबसे विश्वसनीय तरीका है।

अंत में, आपको अपने नेटवर्क फ़ायरवॉल को यह बताना होगा कि वह आपके Meraki उपकरणों को Purple की क्लाउड सेवाओं के साथ संचार करने की अनुमति दे। इसका मतलब है ऐसे नियम बनाना जो विशिष्ट होस्टनेम और पोर्ट्स पर ट्रैफ़िक की अनुमति देते हों। यदि ये नियम लागू नहीं हैं, तो Captive Portal या RADIUS सर्वर से प्रमाणीकरण अनुरोध विफल हो जाएंगे, और उपयोगकर्ता कनेक्ट नहीं हो पाएंगे। यह एक सरल कदम है, लेकिन यह आश्चर्यजनक है कि इसे कितनी बार छोड़ दिया जाता है।

जो लोग इसे और भी आसान बनाना चाहते हैं, वे Meraki के साथ ऑटोमैटिक प्रोविज़निंग के बारे में अधिक जान सकते हैं , जो इनमें से कई शुरुआती कार्यों को सीधे Purple पोर्टल से संभालता है। इन बुनियादी बातों पर थोड़ा अतिरिक्त समय देने से आपका डिप्लॉयमेंट अधिक सुचारू, अधिक सुरक्षित और आने वाले अधिक उन्नत कॉन्फ़िगरेशन के लिए तैयार हो जाएगा।

सुरक्षित अतिथि और कर्मचारी एक्सेस के लिए Meraki SSID कॉन्फ़िगर करना

अब जब हमने बुनियादी काम व्यवस्थित कर लिया है, तो वास्तविक वायरलेस नेटवर्क बनाने का समय आ गया है जिससे आपके उपयोगकर्ता कनेक्ट होंगे। एक सफल वायरलेस एक्सेस पॉइंट Meraki डिप्लॉयमेंट विभिन्न समूहों के लिए अलग-अलग सर्विस सेट आइडेंटिफ़ायर (SSID) बनाने पर निर्भर करता है। यह केवल उन्हें अलग-अलग नेटवर्क नाम देने के बारे में नहीं है; यह उनके स्वयं के सुरक्षा स्तरों के साथ पूरी तरह से अलग अनुभव तैयार करने के बारे में है।

आइए अपने बुटीक होटल परिदृश्य पर ही टिके रहें। होटल को मेहमानों के लिए एक घर्षण रहित, खुले नेटवर्क और बुकिंग से लेकर पॉइंट-ऑफ़-सेल सिस्टम तक सब कुछ संभालने वाले कर्मचारियों के लिए एक अत्यधिक सुरक्षित, पासवर्ड-मुक्त नेटवर्क की आवश्यकता है। हम इन पूरी तरह से अलग जरूरतों को पूरा करने के लिए Meraki डैशबोर्ड में दो SSID सेट करेंगे, एक्सेस और पहचान को प्रबंधित करने के लिए दोनों को Purple के साथ एकीकृत करेंगे। यह अलगाव आपकी सुरक्षा की पहली पंक्ति है और ठोस नेटवर्क आइसोलेशन की दिशा में एक महत्वपूर्ण कदम है।

सुरक्षित कर्मचारी नेटवर्क बनाना

कर्मचारियों के लिए, मुख्य लक्ष्य पासवर्ड से पूरी तरह छुटकारा पाना है। साझा कुंजियाँ एक सुरक्षा दुःस्वप्न और एक प्रशासनिक सिरदर्द हैं। इसके बजाय, हम एक SSID बनाएंगे जो प्रमाणपत्र-आधारित प्रमाणीकरण के साथ WPA2-Enterprise का उपयोग करता है, जिसे पूरी तरह से Purple के माध्यम से प्रबंधित किया जाता है और Entra ID जैसी डायरेक्टरी सेवा से जोड़ा जाता है।

सबसे पहले, अपने Meraki डैशबोर्ड पर जाएं और Wireless > Configure > SSIDs पर नेविगेट करें। एक अप्रयुक्त SSID स्लॉट चुनें और इसे चालू करें।

- SSID नाम: यहाँ एक स्पष्ट नामकरण परंपरा आवश्यक है।

HotelStaff_Secureजैसा कुछ तुरंत आपको इसका उद्देश्य और यह किसके लिए है, बताता है। - सुरक्षा:

WPA2-Enterprise with my RADIUS serverचुनें। यह महत्वपूर्ण है। आप इसे अपने Purple खाते के RADIUS विवरणों की ओर इंगित करेंगे, जो प्रमाणीकरण को संभालेगा। - स्प्लैश पेज: सुनिश्चित करें कि यह

Noneपर सेट है। प्रमाणीकरण उपयोगकर्ता के डिवाइस प्रमाणपत्र द्वारा नियंत्रित किया जाता है, न कि वेब पोर्टल द्वारा।

इस सेटअप के साथ, किसी कर्मचारी का नेटवर्क एक्सेस सीधे आपकी कंपनी डायरेक्टरी में उनकी पहचान से जुड़ जाता है। यदि वे व्यवसाय छोड़ देते हैं और उनका खाता Entra ID में अक्षम कर दिया जाता है, तो उनका नेटवर्क एक्सेस तुरंत और स्वचालित रूप से कट जाता है। पासवर्ड बदलने के लिए अब और भागदौड़ नहीं करनी पड़ेगी।

यह प्रमाणपत्र-आधारित दृष्टिकोण प्रभावी रूप से पारंपरिक पासवर्ड को समाप्त कर देता है, जिससे आपका संगठन ज़ीरो-ट्रस्ट सुरक्षा मॉडल की ओर बढ़ता है। यह स्थानीय सर्वर पर प्री-शेयर्ड कुंजियों या व्यक्तिगत उपयोगकर्ता खातों के प्रबंधन से एक महत्वपूर्ण अपग्रेड है।

निर्बाध अतिथि नेटवर्क बनाना

मेहमानों के लिए, प्राथमिकता बिल्कुल विपरीत है: एक अविश्वसनीय रूप से सरल और आसान कनेक्शन। यहाँ, हम एक Captive Portal के साथ एक खुले SSID का उपयोग करेंगे जो उपयोगकर्ताओं को प्रमाणीकरण के लिए Purple पर निर्देशित करता है। यह होटल को मूल्यवान अतिथि डेटा (बेशक, उनकी सहमति से) इकट्ठा करने और एक पेशेवर, ब्रांडेड लॉगिन यात्रा प्रदान करने की अनुमति देता है।

SSID कॉन्फ़िगरेशन पृष्ठ पर वापस आकर, अपने अतिथि नेटवर्क के लिए एक और उपलब्ध स्लॉट लें।

- SSID नाम: इसे स्पष्ट और आकर्षक बनाएं।

HotelGuest_WiFiएक सामान्य और प्रभावी विकल्प है। - सुरक्षा:

Open (no encryption)चुनें। यह ऑनलाइन होने का प्रयास कर रहे मेहमानों के लिए किसी भी प्रारंभिक बाधा को दूर करता है। - स्प्लैश पेज: यह अतिथि अनुभव के लिए सबसे महत्वपूर्ण सेटिंग है।

Click-throughयाSign-on with...चुनें और इसे अपने Purple Captive Portal के कस्टम URL पर इंगित करें।

जब कोई अतिथि कनेक्ट होता है, तो उनका डिवाइस स्वचालित रूप से इस पोर्टल पर रीडायरेक्ट हो जाएगा। वहां से, वे सोशल मीडिया अकाउंट, एक फ़ॉर्म, या Purple में आपके द्वारा सेट किए गए किसी भी अन्य तरीके का उपयोग करके लॉग इन कर सकते हैं। यह प्रक्रिया न केवल उन्हें इंटरनेट एक्सेस देती है बल्कि होटल को मार्केटिंग और अतिथि अनुभव को बेहतर बनाने के लिए फ़र्स्ट-पार्टी डेटा भी प्रदान करती है, वह भी डेटा सुरक्षा नियमों के अनुपालन को सुनिश्चित करते हुए।

अतिथि बनाम कर्मचारी SSID कॉन्फ़िगरेशन एक नज़र में

इसे बिल्कुल स्पष्ट करने के लिए, यहाँ एक त्वरित तुलना दी गई है कि हमने इन दो बहुत अलग नेटवर्क के लिए कैसे दृष्टिकोण अपनाया है।

अपने वायरलेस एक्सेस पॉइंट Meraki हार्डवेयर पर इन दो अलग-अलग SSID को लागू करके, आप एक ऐसा नेटवर्क बनाते हैं जो आगंतुकों के लिए उपयोगकर्ता के अनुकूल और आंतरिक संचालन के लिए असाधारण रूप से सुरक्षित है। सबसे अच्छी बात यह है कि यह सब एक एकल, केंद्रीकृत क्लाउड डैशबोर्ड के माध्यम से प्रबंधित किया जाता है।

OpenRoaming के साथ नेक्स्ट-जेन कनेक्टिविटी को सक्रिय करना

हालाँकि अतिथि जुड़ाव के लिए Captive Portal एक बेहतरीन शुरुआती बिंदु है, लेकिन अब एक साधारण लॉगिन से आगे सोचने का समय आ गया है। लक्ष्य एक कार्यात्मक लेनदेन से वास्तव में निर्बाध अनुभव की ओर बढ़ना होना चाहिए। यहीं पर OpenRoaming काम आता है, जो आपके अतिथि WiFi को एक बार के कनेक्शन से एक स्थायी, सुरक्षित और स्वचालित हैंडशेक में बदल देता है।

कल्पना करें कि कोई आगंतुक आपके स्थान पर एक बार कनेक्ट होता है। जब वे वापस आते हैं—या शहर भर में या किसी अन्य देश में किसी अन्य भाग लेने वाले व्यवसाय में जाते हैं—तो उनका डिवाइस बिना कुछ किए स्वचालित रूप से कनेक्ट हो जाता है। यह OpenRoaming की शक्ति है, जो Passpoint तकनीक पर निर्मित है। यह अनिवार्य रूप से आपके मेहमानों को एक वैश्विक WiFi पासपोर्ट देता है, और इसे Purple के साथ आपके वायरलेस एक्सेस पॉइंट Meraki नेटवर्क पर चलाना आश्चर्यजनक रूप से सीधा है।

Purple पोर्टल में OpenRoaming सक्षम करना

आपकी यात्रा Purple पोर्टल के अंदर शुरू होती है। यहीं पर आप हमारे प्लेटफ़ॉर्म को OpenRoaming क्षमताओं को प्रसारित करना शुरू करने के लिए कहेंगे, और इसे शुरू करने में केवल कुछ क्लिक लगते हैं।

अपने Purple खाते के भीतर, बस उस स्थान या समूह पर नेविगेट करें जिसे आप चालू करना चाहते हैं। आपको अपने नेटवर्क के प्रबंधन अनुभाग के अंतर्गत OpenRoaming सेटिंग्स मिलेंगी।

- सबसे पहले, स्थान के लिए OpenRoaming सेवा सक्षम करें।

- इसके बाद, वे प्रमाणीकरण प्रकार चुनें जिनका आप समर्थन करना चाहते हैं।

- अंत में, इसे उस अतिथि SSID से लिंक करें जिसे आपने पहले कॉन्फ़िगर किया था।

यह सरल क्रिया Purple को Passpoint-सक्षम उपकरणों के लिए आवश्यक प्रोफ़ाइल और क्रेडेंशियल उत्पन्न करना शुरू करने का निर्देश देती है। वास्तव में, Purple विश्वास के दलाल के रूप में कार्य करता है, जो वैश्विक OpenRoaming फ़ेडरेशन के भीतर आपके नेटवर्क की गारंटी देता है।

OpenRoaming को सक्षम करके, आप मौलिक रूप से अतिथि WiFi मूल्य प्रस्ताव को बदल रहे हैं। यह एक साधारण सुविधा से एक घर्षण रहित, एन्क्रिप्टेड सेवा में बदल जाता है जो वफादारी को बढ़ावा देता है और पहले पैकेट से ही सुरक्षा बढ़ाता है।

Passpoint के लिए अपना Meraki SSID कॉन्फ़िगर करना

Purple के तैयार होने के साथ, पहेली का अंतिम भाग इन नई क्षमताओं की घोषणा करने के लिए आपके Meraki अतिथि SSID को कॉन्फ़िगर करना है। इसमें आपके Meraki डैशबोर्ड में 802.11u नामक एक विशिष्ट सेटिंग को सक्षम करना शामिल है, जो एक IEEE मानक है जो एक्सेस पॉइंट्स को किसी डिवाइस के कनेक्ट होने से पहले ही नेटवर्क के बारे में जानकारी प्रदान करने की अनुमति देता है।

अपने Meraki डैशबोर्ड पर वापस जाएं और आपके द्वारा सेट किया गया अतिथि SSID खोजें।

- Wireless > Configure > Access control पर जाएं।

- अपने अतिथि SSID के लिए "Network access" अनुभाग खोजें।

- एसोसिएशन आवश्यकता को "Open" से Open (with WPA2-Enterprise) में बदलें। यह अजीब लग सकता है, लेकिन यही सुरक्षित Passpoint हैंडशेक को होने में सक्षम बनाता है।

- Hotspot 2.0 / Passpoint विकल्प चालू करें।

- अपने Purple कॉन्फ़िगरेशन गाइड द्वारा निर्देशित उपयुक्त ऑपरेटर और सेटिंग्स चुनें।

एक बार जब आप इन परिवर्तनों को सहेज लेते हैं, तो आपके Meraki एक्सेस पॉइंट Passpoint-संगत उपकरणों के लिए OpenRoaming के माध्यम से आपके नेटवर्क को खोजने और स्वचालित रूप से कनेक्ट होने के लिए आवश्यक जानकारी प्रसारित करना शुरू कर देंगे। आप हमारी विस्तृत गाइड में OpenRoaming कैसे काम करता है, इसके बारे में अधिक जान सकते हैं ।

यह सेटअप रिटेल और हॉस्पिटैलिटी में एक वास्तविक गेम-चेंजर है, जहाँ आगंतुक अनुभव सर्वोपरि है। Cisco Meraki इस क्षेत्र में एक महत्वपूर्ण शक्ति है, जो वायरलेस हार्डवेयर द्वारा संचालित ग्राहक जुड़ाव प्लेटफ़ॉर्म के लिए यूके के उद्यमों के बीच 4.48% हिस्सेदारी रखता है। यह क्लाउड-प्रबंधित नेटवर्किंग में इसके प्रभुत्व द्वारा समर्थित है, जहाँ यह राजस्व और डिवाइस प्रबंधन हिस्सेदारी के बहुमत को नियंत्रित करता है, जो यह दर्शाता है कि कितने स्थान इस तकनीक से लाभान्वित होने के लिए तैयार हैं। आप ZoomInfo पर Cisco Meraki की बाज़ार स्थिति के बारे में अधिक देख सकते हैं। अपने वायरलेस एक्सेस पॉइंट Meraki नेटवर्क पर इस सुविधा को सक्रिय करके, आप एक शक्तिशाली इकोसिस्टम का लाभ उठाते हैं जो वास्तव में आपके स्थान को अलग करता है।

ज़ीरो-ट्रस्ट कर्मचारी प्रमाणीकरण के लिए डायरेक्टरी सेवाओं को एकीकृत करना

कर्मचारी Wi-Fi के लिए साझा पासवर्ड एक बड़ी सुरक्षा सिरदर्द और एक प्रशासनिक दुःस्वप्न हैं। अब उन्हें पीछे छोड़ने का समय आ गया है। आधुनिक दृष्टिकोण एक ज़ीरो-ट्रस्ट सुरक्षा मॉडल है, और वहां तक पहुंचने का तरीका आपकी डायरेक्टरी सेवा को सीधे आपके वायरलेस एक्सेस पॉइंट Meraki नेटवर्क के साथ एकीकृत करना है, जिसमें Purple पूरी प्रक्रिया का संचालन करता है।

इसका मतलब है उन प्लेटफ़ॉर्म को कनेक्ट करना जिनका आप पहले से उपयोग करते हैं, जैसे Entra ID, Google Workspace, या Okta। परिणाम एक ऐसा सेटअप है जहाँ नेटवर्क एक्सेस पूरी तरह से आपकी केंद्रीय डायरेक्टरी में उपयोगकर्ता की स्थिति के आधार पर स्वचालित रूप से प्रदान या रद्द किया जाता है। यह बोझिल, महंगे ऑन-प्रीमिस RADIUS सर्वर की आवश्यकता को पूरी तरह से समाप्त कर देता है, जिससे शीर्ष-स्तरीय सुरक्षा सुलभ और प्रबंधनीय दोनों हो जाती है।

प्रमाणपत्र-आधारित प्रमाणीकरण अपनाना

इस ज़ीरो-ट्रस्ट रणनीति के मूल में प्रमाणपत्र-आधारित प्रमाणीकरण है। पासवर्ड के बजाय, प्रत्येक कर्मचारी के डिवाइस को एक अद्वितीय डिजिटल प्रमाणपत्र मिलता है। इसे अपने सुरक्षित कर्मचारी SSID के लिए उनके डिजिटल पासपोर्ट के रूप में सोचें। जब वे कनेक्ट होते हैं, तो उनका डिवाइस यह प्रमाणपत्र प्रस्तुत करता है, जिसे Purple तुरंत आपकी डायरेक्टरी सेवा के विरुद्ध मान्य करता है।

यह पूरी प्रक्रिया उपयोगकर्ता के लिए अदृश्य है। उनके लिए, यह पूरी तरह से निर्बाध, स्वचालित कनेक्शन है—याद रखने के लिए कोई पासवर्ड नहीं, लॉग इन करने के लिए कोई पोर्टल नहीं। आपकी IT टीम के लिए, यह एक बहुत बड़ा सुरक्षा अपग्रेड है।

इस सेटअप का सबसे शक्तिशाली हिस्सा एक्सेस का स्वचालित निरस्तीकरण है। जिस क्षण आप Entra ID में किसी उपयोगकर्ता को अक्षम या हटाते हैं, उनका प्रमाणपत्र अमान्य हो जाता है। उनका नेटवर्क एक्सेस तुरंत कट जाता है, जिसमें आपकी ओर से शून्य मैन्युअल क्लीनअप की आवश्यकता होती है।

यह कड़ा एकीकरण एक बड़े सुरक्षा अंतर को बंद कर देता है जो अक्सर किसी कर्मचारी के कंपनी छोड़ने के लंबे समय बाद तक बना रहता है। यहाँ काम कर रहे सुरक्षा मॉडल को बेहतर ढंग से समझने के लिए, आप हमारी विस्तृत गाइड में 802.1X प्रमाणीकरण के कई लाभों के बारे में जान सकते हैं।

अपने RADIUS सेटअप को सुव्यवस्थित करना

पारंपरिक रूप से, सुरक्षा के इस स्तर को प्राप्त करने का मतलब एक समर्पित, ऑन-प्रिमाइसेस RADIUS सर्वर स्थापित करना और बनाए रखना था—एक ऐसा कार्य जो अपनी जटिलता और निरंतर रखरखाव के लिए जाना जाता है। क्लाउड-प्रबंधित समाधान के साथ, अब ऐसा नहीं है। Purple अनिवार्य रूप से आपका क्लाउड RADIUS प्रदाता बन जाता है, जो संपूर्ण वर्कफ़्लो को सरल बनाता है।

अपने Meraki डैशबोर्ड के अंदर, आप बस अपने WPA2-Enterprise कर्मचारी SSID को हमारे द्वारा प्रदान किए गए RADIUS विवरणों की ओर इंगित करते हैं। Purple आपकी डायरेक्टरी सेवा के साथ सभी संचार का ध्यान रखता है, चाहे वह Entra ID हो या Okta। पैच करने के लिए कोई सर्वर नहीं, कोई कमांड-लाइन सिरदर्द नहीं, और आपके संचार कक्ष में विफलता का कोई एकल बिंदु नहीं।

यह क्लाउड-फ़र्स्ट दृष्टिकोण एक बड़ा कारण है कि Cisco Meraki यूके में एक पावरहाउस बना हुआ है। बाज़ार विश्लेषण एक मजबूत विकास प्रक्षेपवक्र दिखाता है, जिसमें प्रमुख अवधियों में बाज़ार मूल्य में साल-दर-साल वृद्धि लगभग 12.14% तक पहुँच गई है। Purple के इस तरह के पार्टनर एकीकरण क्लासिक RADIUS दर्द के बिना ज़ीरो-ट्रस्ट एक्सेस प्रदान करके उस मूल्य को बढ़ाते हैं, जिससे रिटेल से लेकर हेल्थकेयर तक के क्षेत्रों में दक्षता बढ़ती है।

iPSK के साथ लिगेसी उपकरणों को संभालना

बेशक, आपके नेटवर्क पर हर डिवाइस 802.1X प्रमाणीकरण के लिए पर्याप्त स्मार्ट नहीं है। हम बारकोड स्कैनर, पुराने नेटवर्क प्रिंटर, या विशेष IoT सेंसर जैसी चीज़ों के बारे में बात कर रहे हैं। ये डिवाइस अक्सर डिजिटल प्रमाणपत्रों को नहीं संभाल सकते हैं, लेकिन आप उन्हें केवल एक खुले नेटवर्क पर नहीं छोड़ सकते।

यह आइडेंटिटी प्री-शेयर्ड की (iPSK) के लिए एकदम सही उपयोग का मामला है। यह पुरानी तकनीक और आधुनिक सुरक्षा मानकों के बीच की खाई को पाटने का एक चतुर तरीका है।

यहाँ इसका विवरण दिया गया है:

- प्रत्येक डिवाइस के लिए अद्वितीय कुंजियाँ: अपने सभी 'हेडलेस' उपकरणों के लिए एक पासवर्ड के बजाय, आप Purple के माध्यम से प्रत्येक के लिए एक अद्वितीय कुंजी उत्पन्न करते हैं।

- व्यक्तिगत पहचान: प्रत्येक कुंजी एक विशिष्ट डिवाइस से जुड़ी होती है, इसलिए आपके पास पूर्ण दृश्यता होती है। आपको ठीक-ठीक पता चल जाएगा कि आपके नेटवर्क पर कौन सा स्कैनर या प्रिंटर कौन सा है।

- सुरक्षित आइसोलेशन: आप इन उपकरणों को एक मानक WPA2-Personal SSID से कनेक्ट कर सकते हैं, लेकिन फिर भी विशिष्ट नेटवर्क नीतियां लागू कर सकते हैं या उन्हें उनके स्वयं के VLAN में असाइन कर सकते हैं, जिससे वे आपके कॉर्पोरेट ट्रैफ़िक से सुरक्षित रूप से अलग रहें।

iPSK का उपयोग यह सुनिश्चित करता है कि आपके वायरलेस एक्सेस पॉइंट Meraki नेटवर्क पर प्रत्येक डिवाइस का हिसाब रखा गया है और वह सुरक्षित रूप से जुड़ा हुआ है, चाहे उसकी क्षमताएं कुछ भी हों। यह सुरक्षा या दृश्यता का त्याग किए बिना आपके लिगेसी हार्डवेयर को ज़ीरो-ट्रस्ट फ्रेमवर्क में खींचने का एक व्यावहारिक, प्रभावी तरीका है।

नेटवर्क प्रदर्शन और सेगमेंटेशन को अनुकूलित करना

एक बार जब आप अपने सुरक्षित SSID और OpenRoaming जैसी सुविधाओं को कॉन्फ़िगर कर लेते हैं, तो यह गहराई में जाने और अपने नेटवर्क के प्रदर्शन को अनुकूलित करने का समय है। एक अच्छी तरह से डिज़ाइन किया गया नेटवर्क उच्च प्रदर्शन करने वाला होता है, और किसी भी वायरलेस एक्सेस पॉइंट Meraki डिप्लॉयमेंट के लिए, इसका मतलब सेगमेंटेशन और रेडियो फ़्रीक्वेंसी (RF) प्रबंधन में महारत हासिल करना है।

इसे सही करने से प्रत्येक उपयोगकर्ता के लिए एक तेज़, स्थिर कनेक्शन सुनिश्चित होता है, जो किसी भी ऐसे स्थान के लिए महत्वपूर्ण है जो संचालन या मुद्रीकरण के लिए अपने Wi-Fi पर निर्भर करता है। सबसे आम—और गंभीर—गलतियों में से एक जो मैं देखता हूं वह है अतिथि, कर्मचारी और IoT ट्रैफ़िक को एक ही नेटवर्क पर मिलने देना। यह न केवल प्रदर्शन में बाधाएं पैदा करता है; यह एक बड़ा सुरक्षा जोखिम है। हम अपने नेटवर्क पर अलग, समर्पित लेन बनाने के लिए वर्चुअल LAN (VLANs) का उपयोग करके इसे सुलझा सकते हैं।

VLANs के साथ सुरक्षित नेटवर्क सेगमेंटेशन लागू करना

उचित नेटवर्क सेगमेंटेशन सुरक्षा और प्रदर्शन दोनों के लिए आपका सबसे अच्छा दोस्त है। जब आप प्रत्येक SSID को उसके स्वयं के VLAN को असाइन करते हैं, तो आप प्रभावी रूप से विभिन्न ट्रैफ़िक प्रकारों के बीच डिजिटल दीवारें बना रहे होते हैं। यह "लेटरल मूवमेंट" को रोकने के लिए मौलिक है, जहाँ अतिथि नेटवर्क पर कोई डिवाइस संभावित रूप से तांक-झांक कर सकता है और आपके सुरक्षित कर्मचारी नेटवर्क पर किसी डिवाइस से बात करने का प्रयास कर सकता है।

Meraki डैशबोर्ड में, हम इसे VLAN टैगिंग के माध्यम से संभालते हैं।

- आपका अतिथि SSID: इसे एक समर्पित अतिथि VLAN को असाइन करें। यह सभी अतिथि ट्रैफ़िक को एक विशिष्ट IP सबनेट में फ़नल करता है, जिसमें अपना स्वयं का DHCP सर्वर और किसी भी आंतरिक कंपनी संसाधनों तक पहुंच को अवरुद्ध करने वाले सख्त फ़ायरवॉल नियम होने चाहिए।

- आपका कर्मचारी SSID: इसे आपके कॉर्पोरेट VLAN को असाइन किया जाना चाहिए, जिससे इसे आंतरिक सर्वर, प्रिंटर और एप्लिकेशन तक विश्वसनीय पहुंच मिल सके।

- आपका IoT SSID (iPSK का उपयोग करके): इन उपकरणों को भी अपने स्वयं के अलग VLAN की आवश्यकता होती है। यह स्मार्ट सेंसर या डिजिटल साइनेज जैसे संभावित रूप से कमज़ोर गैजेट्स को संवेदनशील कॉर्पोरेट डेटा से पूरी तरह अलग रखता है।

इसे सही करना महत्वपूर्ण है। मैंने ऐसे डिप्लॉयमेंट देखे हैं जहाँ अतिथि डिवाइस गलत तरीके से कॉन्फ़िगर किए गए VLANs के कारण गलती से कॉर्पोरेट DHCP सर्वर से IP पते खींच रहे थे—बचने के लिए एक सरल लेकिन महत्वपूर्ण त्रुटि।

VLANs को अपने नेटवर्क पर अलग, विशिष्ट क्लब बनाने के रूप में सोचें। "गेस्ट क्लब" का कोई सदस्य बस "स्टाफ-ओनली लाउंज" में नहीं भटक सकता। यह अलगाव एक सुरक्षित और संगठित नेटवर्क आर्किटेक्चर के लिए मौलिक है।

बेशक, बेहतरीन वायरलेस सेटअप भी केवल अपने इंटरनेट कनेक्शन जितना ही अच्छा होता है। यह सुनिश्चित करना हमेशा बुद्धिमानी है कि आपके पास 4G बैकअप के साथ स्थिर NBN कनेक्टिविटी हो ताकि किसी भी आउटेज को आपके Meraki नेटवर्क को ठप करने से रोका जा सके।

उन्नत RF ट्यूनिंग और चैनल प्लानिंग

एयरवेव्स को अनुकूलित करना उतना ही महत्वपूर्ण है जितना कि डेटा को व्यवस्थित करना। शॉपिंग सेंटर, स्टेडियम या होटल जैसी व्यस्त जगहों पर, खराब Wi-Fi के पीछे RF इंटरफेरेंस सबसे बड़े दोषियों में से एक है। यहीं पर रणनीतिक चैनल प्लानिंग और Meraki के RF प्रोफ़ाइल आवश्यक उपकरण बन जाते हैं।

Meraki की Auto RF सुविधा इंटरफेरेंस से बचने के लिए चैनलों और पावर स्तरों को गतिशील रूप से समायोजित करने का एक शानदार काम करती है। हालाँकि, वास्तव में उच्च-घनत्व वाले स्थानों के लिए, आप कस्टम RF प्रोफ़ाइल बनाकर अधिक विस्तृत नियंत्रण प्राप्त कर सकते हैं। ये आपको न्यूनतम बिटरेट सेट करने, पुरानी लिगेसी डेटा दरों को अक्षम करने (जो सभी को धीमा कर सकती हैं), और अधिक क्लाइंट्स को तेज़, कम भीड़ वाले 5GHz बैंड पर धकेलने के लिए बैंड स्टीयरिंग को फ़ाइन-ट्यून करने जैसी चीज़ें करने देते हैं।

यूके-आधारित डिप्लॉयमेंट के लिए, हाल ही में एक विनियामक परिवर्तन गेम-चेंजर रहा है। ETSI डोमेन में Cisco Meraki द्वारा UNII-3 चैनल समर्थन की शुरुआत, जो फ़र्मवेयर संस्करण 29.1 के साथ आई, परिवर्तनकारी रही है। इससे पहले, यूके की साइटें केवल चार गैर-DFS 5GHz चैनलों तक सीमित थीं। अब, समर्थित AP बिना DFS देरी के 155 जैसे अतिरिक्त चैनलों का उपयोग कर सकते हैं।

एक वेन्यू मैनेजर के लिए, इसका मतलब है कि आपका वायरलेस एक्सेस पॉइंट Meraki हार्डवेयर, जैसे MR57-HW या CW9162I, अब अधिक स्पेक्ट्रम तक पहुंच सकता है, जो नाटकीय रूप से क्षमता में सुधार करता है और इंटरफेरेंस को कम करता है। आप Meraki कम्युनिटी फ़ोरम पर यूके के लिए UNII-3 अपडेट के बारे में अधिक पढ़ सकते हैं । इन सेगमेंटेशन और RF ऑप्टिमाइज़ेशन तकनीकों को लागू करके, आप अपने सेटअप को एक बुनियादी नेटवर्क से वास्तव में एंटरप्राइज़-ग्रेड वायरलेस अनुभव तक बढ़ा देंगे।

आपके Meraki और Purple से जुड़े सवालों के जवाब

जब आप अपने वायरलेस एक्सेस पॉइंट Meraki नेटवर्क और Purple जैसे दो परिष्कृत प्लेटफ़ॉर्म को एक साथ ला रहे हैं, तो कुछ सवाल होना स्वाभाविक है। आपका लक्ष्य एक निर्बाध, सुरक्षित अनुभव बनाना है, और विवरणों को सही करना महत्वपूर्ण है।

हम डिप्लॉयमेंट के दौरान IT टीमों से कई समान प्रश्न सुनते हैं। इसलिए, हमने आपको त्वरित, व्यावहारिक उत्तर देने के लिए यहाँ सबसे आम प्रश्नों को एकत्र किया है जो आपको संभावित समस्याओं से बचने और अपने सेटअप का अधिकतम लाभ उठाने में मदद करेंगे।

क्या मैं अपने मौजूदा Meraki एक्सेस पॉइंट्स के साथ Purple का उपयोग कर सकता हूँ?

हाँ, आप निश्चित रूप से कर सकते हैं। Purple को Meraki APs की एक विशाल श्रृंखला के साथ सुचारू रूप से एकीकृत करने के लिए इंजीनियर किया गया है। शुरुआत करने के लिए बाहर जाकर नया हार्डवेयर खरीदने की कोई आवश्यकता नहीं है।

मुख्य आवश्यकताएं यह हैं कि आपके Meraki डैशबोर्ड में सही लाइसेंसिंग हो और आपके एक्सेस पॉइंट एक संगत फ़र्मवेयर संस्करण चला रहे हों। यही उन्हें RADIUS एकीकरण और कस्टम Captive Portal जैसी चीज़ों के लिए बाहरी सिस्टम से बात करने देता है। जैसा कि हमने पहले उल्लेख किया है, इन उन्नत सुविधाओं को अनलॉक करने के लिए फ़र्मवेयर को अपडेट रखना अनिवार्य है।

क्या OpenRoaming सक्षम करने से सुरक्षा जोखिम पैदा होते हैं?

यह एक आम गलत धारणा है कि चूँकि कनेक्शन "स्वचालित" है, इसलिए यह कम सुरक्षित होना चाहिए। वास्तव में, इसके विपरीत सच है—यह सुरक्षा को काफी बढ़ाता है।

पारंपरिक खुले अतिथि नेटवर्क एक वास्तविक कमज़ोर बिंदु हो सकते हैं, लेकिन OpenRoaming पहले पैकेट से ही मजबूत WPA2/WPA3-Enterprise एन्क्रिप्शन का उपयोग करता है। प्रमाणीकरण विश्वसनीय पहचान प्रदाताओं द्वारा नियंत्रित किया जाता है, जिसका अर्थ है कि उपयोगकर्ता ट्रैफ़िक कभी भी अनएन्क्रिप्टेड चैनल पर नहीं भेजा जाता है। यह किसी भी सामान्य Captive Portal लॉगिन की तुलना में कहीं अधिक सुरक्षित और पेशेवर अनुभव है।

जब कोई कर्मचारी कंपनी छोड़ता है तो क्या होता है?

उनका नेटवर्क एक्सेस कट जाता है। तुरंत। यह सबसे शक्तिशाली सुरक्षा जीतों में से एक है जो आपको Entra ID या Okta जैसी डायरेक्टरी सेवा को Purple के साथ एकीकृत करने से मिलती है।

जिस क्षण आप अपनी कंपनी डायरेक्टरी में किसी उपयोगकर्ता के खाते को अक्षम या हटाते हैं, वह परिवर्तन Purple के साथ सिंक हो जाता है। उनका नेटवर्क प्रमाणीकरण प्रमाणपत्र तुरंत अमान्य हो जाता है। उनका डिवाइस अब सुरक्षित कर्मचारी SSID से कनेक्ट नहीं हो सकता है। यह एक ज़ीरो-ट्रस्ट दृष्टिकोण है जो बचे हुए एक्सेस क्रेडेंशियल्स द्वारा छोड़े गए बड़े सुरक्षा छेद को बंद कर देता है।

मैं उन उपकरणों को कैसे कनेक्ट करूँ जो 802.1X का समर्थन नहीं करते हैं?

यह एक बहुत ही वास्तविक दुनिया की समस्या है। आपके नेटवर्क पर हर डिवाइस एक आधुनिक स्मार्टफोन या लैपटॉप नहीं है। अपने नेटवर्क प्रिंटर, बारकोड स्कैनर, या विभिन्न IoT सेंसर के बारे में सोचें। इनके लिए, हम आइडेंटिटी प्री-शेयर्ड की (iPSK) पर भरोसा करते हैं।

यह सुविधा, जिसे हमने पहले विस्तार से कवर किया था, एक सही समाधान है। यहाँ एक त्वरित अनुस्मारक है कि यह इतनी अच्छी तरह से काम क्यों करता है:

- अद्वितीय डिवाइस पहचान: आप सीधे Purple डैशबोर्ड से प्रत्येक विशिष्ट डिवाइस के लिए एक अद्वितीय प्री-शेयर्ड कुंजी उत्पन्न करते हैं।

- सुरक्षित कनेक्शन: ये डिवाइस तब डिवाइस पर किसी भी जटिल कॉन्फ़िगरेशन के बिना एक मानक WPA2-Personal SSID से सुरक्षित रूप से कनेक्ट हो सकते हैं।

- बनाए रखा गया सेगमेंटेशन: महत्वपूर्ण रूप से, इस सरल कनेक्शन विधि के साथ भी, आप अभी भी इन उपकरणों को स्वचालित रूप से उनके स्वयं के पृथक VLAN पर रख सकते हैं, जिससे वे आपके संवेदनशील कॉर्पोरेट ट्रैफ़िक से दूर रहें।

iPSK का उपयोग करने का मतलब है कि आपको अपने लिगेसी या हेडलेस उपकरणों के लिए सुरक्षा से समझौता नहीं करना पड़ेगा। यह बड़े करीने से हार्डवेयर के हर टुकड़े को आपके सुरक्षित, केंद्रीय रूप से प्रबंधित वायरलेस एक्सेस पॉइंट Meraki फ्रेमवर्क के तहत लाता है, यह सुनिश्चित करते हुए कि आपके नेटवर्क पर कोई ब्लाइंड स्पॉट न हो।

क्या आप पहचान-आधारित एक्सेस के साथ अपने नेटवर्क को बदलने के लिए तैयार हैं? जानें कि कैसे Purple पासवर्ड को बदल सकता है, आपके नेटवर्क को सुरक्षित कर सकता है, और सभी के लिए एक निर्बाध कनेक्शन अनुभव प्रदान कर सकता है। आज ही Purple के समाधान एक्सप्लोर करें ।