Far funzionare i tuoi wireless access point Cisco Meraki in modo impeccabile con una piattaforma come Purple non significa solo collegarli. Si tratta prima di tutto di costruire solide fondamenta. Un'implementazione va oltre l'hardware; è un ecosistema gestito in cloud che costituisce la base per un accesso sicuro e basato sull'identità, sia per gli ospiti che per il personale.

Preparare il terreno per l'integrazione tra Meraki e Purple

Prima ancora di pensare a configurare un SSID o a far connettere un utente, il successo dell'intero progetto si riduce a un corretto lavoro di preparazione. L'ho visto innumerevoli volte: implementazioni che si bloccano o si scontrano con ostacoli strani e difficili da diagnosticare. Quasi sempre, la causa principale è aver saltato alcuni prerequisiti fondamentali.

Consideralo come un lavoro preparatorio. Affrettare questa fase è il modo più rapido per crearsi problemi frustranti in futuro.

Verifica delle licenze e del firmware

La tua prima tappa è la dashboard di Meraki. La primissima cosa da controllare sono le licenze. Una licenza valida e attiva è ciò che permette ai tuoi access point di comunicare con il cloud Meraki: senza di essa, non puoi configurare o monitorare nulla. Non è negoziabile.

Altrettanto critico è il firmware dei tuoi access point. Meraki rilascia aggiornamenti regolari che non si limitano a correggere le vulnerabilità di sicurezza, ma abilitano anche nuove funzionalità. Per far funzionare correttamente Purple, i tuoi AP, come i comuni modelli MR44 o MR56, devono eseguire una versione firmware compatibile. Questo è ciò che sblocca funzionalità avanzate come OpenRoaming e, per le implementazioni nel Regno Unito, l'accesso ai canali UNII-3 meno congestionati, che possono fare la differenza nelle aree affollate.

Un errore comune è dare per scontato che l'hardware nuovo di zecca sia dotato del firmware più recente. Pianifica sempre una finestra di manutenzione per controllare e aggiornare i tuoi AP nella dashboard prima di toccare qualsiasi altra impostazione.

Pianificazione della topologia di rete e delle regole del firewall

Una volta sistemati licenze e firmware, è il momento di esaminare l'architettura della tua rete. Ho visto innumerevoli grattacapi causati da una cattiva pianificazione in questa fase, come i dispositivi degli ospiti che ottengono indirizzi IP da un server DHCP interno del personale. Una corretta segmentazione della rete tramite VLAN è essenziale per isolare il traffico degli ospiti dalla rete aziendale fin dall'inizio.

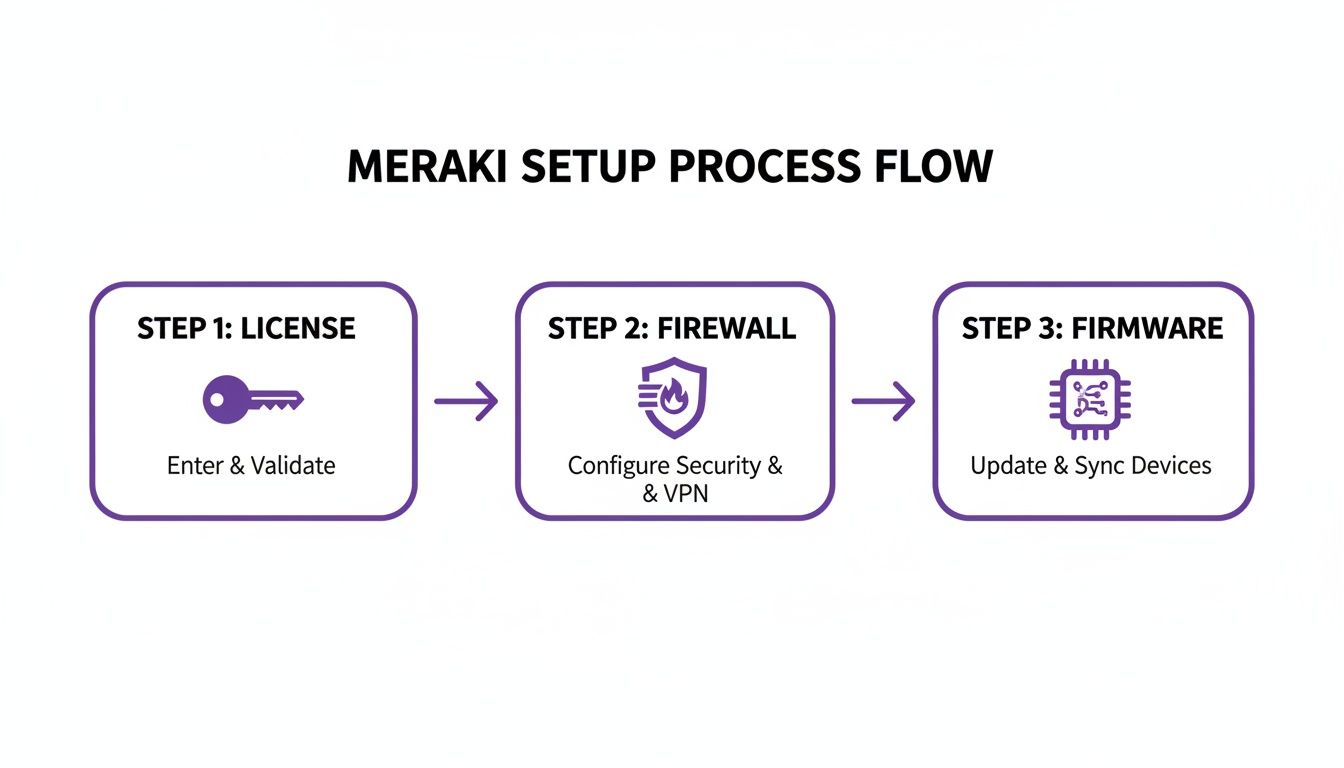

Questo diagramma di flusso mostra la sequenza di base per preparare la configurazione dei tuoi wireless access point Meraki.

Seguire questo percorso (convalidare le licenze, configurare i firewall e aggiornare il firmware) è il modo più affidabile per prevenire i problemi di configurazione più comuni prima che si presentino.

Infine, devi indicare al firewall di rete di consentire ai tuoi dispositivi Meraki di comunicare con i servizi cloud di Purple. Ciò significa creare regole che permettano il traffico verso hostname e porte specifici. Se queste regole non sono in atto, le richieste di autenticazione dal Captive Portal o dal server RADIUS falliranno semplicemente e gli utenti non potranno connettersi. È un passaggio semplice, ma è incredibile quanto spesso venga trascurato.

Per chi desidera rendere tutto questo ancora più semplice, è possibile scoprire di più sul provisioning automatico con Meraki , che gestisce molte di queste attività iniziali direttamente dal portale Purple. Dedicare un po' di tempo in più a questi fondamenti renderà la tua implementazione più fluida, sicura e pronta per le configurazioni più avanzate che seguiranno.

Configurazione degli SSID Meraki per un accesso sicuro di ospiti e personale

Ora che abbiamo preparato il terreno, è il momento di creare le reti wireless effettive a cui si connetteranno i tuoi utenti. Un'implementazione di successo dei wireless access point Meraki si basa sulla creazione di Service Set Identifier (SSID) distinti per gruppi diversi. Non si tratta solo di dare loro nomi di rete differenti; si tratta di creare esperienze completamente separate con i propri livelli di sicurezza.

Rimaniamo nello scenario del nostro boutique hotel. L'hotel ha bisogno di una rete aperta e senza attriti per gli ospiti e di una rete altamente sicura e senza password per il personale che gestisce tutto, dalle prenotazioni ai sistemi POS. Configureremo due SSID nella dashboard di Meraki per soddisfare queste esigenze completamente diverse, integrando entrambi con Purple per gestire l'accesso e l'identità. Questa separazione è la tua prima linea di difesa e un passo critico verso un solido isolamento della rete.

Creazione della rete sicura per il personale

Per il personale, l'obiettivo principale è sbarazzarsi completamente delle password. Le chiavi condivise sono un incubo per la sicurezza e un grattacapo amministrativo. Creeremo invece un SSID che utilizza WPA2-Enterprise con autenticazione basata su certificati, il tutto gestito tramite Purple e collegato a un servizio di directory come Entra ID .

Per prima cosa, accedi alla tua dashboard Meraki e vai su Wireless > Configure > SSIDs. Scegli uno slot SSID inutilizzato e attivalo.

- Nome SSID: Una chiara convenzione di denominazione è essenziale in questo caso. Qualcosa come

HotelStaff_Secureti dice immediatamente il suo scopo e a chi è destinato. - Sicurezza: Seleziona

WPA2-Enterprise with my RADIUS server. Questa è la chiave. Lo punterai ai dettagli RADIUS del tuo account Purple, che gestirà l'autenticazione. - Splash Page: Assicurati che sia impostata su

None. L'autenticazione è gestita dal certificato del dispositivo dell'utente, non da un portale web.

Con questa configurazione, l'accesso alla rete di un membro del personale è legato direttamente alla sua identità nella directory aziendale. Se lascia l'azienda e il suo account viene disabilitato in Entra ID, il suo accesso alla rete viene interrotto istantaneamente e automaticamente. Non dovrai più affannarti a cambiare le password.

Questo approccio basato su certificati elimina di fatto la password tradizionale, spostando la tua organizzazione verso un modello di sicurezza zero-trust. È un aggiornamento significativo rispetto alla gestione di chiavi precondivise o di account utente individuali su un server locale.

Creazione della rete ospiti senza interruzioni

Per gli ospiti, la priorità è l'esatto opposto: una connessione incredibilmente semplice e facile. Qui utilizzeremo un SSID aperto con un Captive Portal che indirizza gli utenti a Purple per l'autenticazione. Questo permette all'hotel di raccogliere dati preziosi sugli ospiti (con il loro consenso, ovviamente) e di fornire un percorso di accesso professionale e personalizzato con il proprio brand.

Tornando alla pagina di configurazione degli SSID, prendi un altro slot disponibile per la tua rete ospiti.

- Nome SSID: Rendilo ovvio e invitante.

HotelGuest_WiFiè una scelta comune ed efficace. - Sicurezza: Scegli

Open (no encryption). Questo rimuove qualsiasi ostacolo iniziale per gli ospiti che cercano di connettersi online. - Splash Page: Questa è l'impostazione più importante per l'esperienza dell'ospite. Seleziona

Click-throughoSign-on with...e puntala all'URL personalizzato per il tuo Captive Portal Purple.

Quando un ospite si connette, il suo dispositivo verrà automaticamente reindirizzato a questo portale. Da lì, potrà accedere utilizzando un account social, un modulo o qualsiasi altro metodo tu abbia configurato in Purple. Questo processo non solo fornisce loro l'accesso a Internet, ma fornisce anche all'hotel dati di prima parte per il marketing e per migliorare l'esperienza dell'ospite, il tutto garantendo la conformità alle normative sulla protezione dei dati.

Configurazione SSID ospiti vs personale a colpo d'occhio

Per essere estremamente chiari, ecco un rapido confronto di come abbiamo affrontato queste due reti molto diverse.

Implementando questi due SSID distinti sul tuo hardware wireless access point Meraki, crei una rete che è al contempo user-friendly per i visitatori ed eccezionalmente sicura per le operazioni interne. La cosa migliore è che tutto viene gestito tramite un'unica dashboard cloud centralizzata.

Attivazione della connettività di nuova generazione con OpenRoaming

Sebbene un Captive Portal sia un ottimo punto di partenza per il coinvolgimento degli ospiti, è tempo di pensare oltre un semplice login. L'obiettivo dovrebbe essere quello di passare da una transazione funzionale a un'esperienza davvero fluida. È esattamente qui che entra in gioco OpenRoaming, trasformando il tuo WiFi per gli ospiti da una connessione una tantum a un handshake persistente, sicuro e automatico.

Immagina un visitatore che si connette alla tua sede una volta. Quando ritorna, o persino quando visita un'altra attività partecipante dall'altra parte della città o in un altro paese, il suo dispositivo si connette automaticamente senza che debba muovere un dito. Questa è la potenza di OpenRoaming, che si basa sulla tecnologia Passpoint. In sostanza, offre ai tuoi ospiti un passaporto WiFi globale e farlo funzionare sulla tua rete di wireless access point Meraki con Purple è sorprendentemente semplice.

Abilitazione di OpenRoaming nel portale Purple

Il tuo viaggio inizia all'interno del portale Purple. È qui che indicherai alla nostra piattaforma di iniziare a trasmettere le funzionalità OpenRoaming e bastano pochi clic per avviare il processo.

All'interno del tuo account Purple, naviga semplicemente verso la sede o il gruppo che desideri attivare. Troverai le impostazioni di OpenRoaming nella sezione di gestione della tua rete.

- Per prima cosa, abilita il servizio OpenRoaming per la sede.

- Successivamente, scegli i tipi di autenticazione che desideri supportare.

- Infine, collegalo all'SSID ospiti che hai configurato in precedenza.

Questa semplice azione indica a Purple di iniziare a generare i profili e le credenziali necessari per i dispositivi abilitati a Passpoint. In effetti, Purple agisce come broker di fiducia, garantendo per la tua rete all'interno della federazione globale OpenRoaming.

Abilitando OpenRoaming, stai cambiando radicalmente la proposta di valore del WiFi per gli ospiti. Passa da un semplice servizio a un servizio crittografato e senza attriti che favorisce la fidelizzazione e migliora la sicurezza fin dal primo pacchetto.

Configurazione del tuo SSID Meraki per Passpoint

Con Purple pronto all'uso, l'ultimo pezzo del puzzle è configurare il tuo SSID ospiti Meraki per annunciare queste nuove funzionalità. Ciò comporta l'abilitazione di un'impostazione specifica nella tua dashboard Meraki nota come 802.11u, uno standard IEEE che consente agli access point di fornire informazioni sulla rete prima ancora che un dispositivo si connetta.

Torna alla tua dashboard Meraki e trova l'SSID ospiti che hai configurato.

- Vai su Wireless > Configure > Access control.

- Individua la sezione "Network access" per il tuo SSID ospiti.

- Cambia il requisito di associazione da "Open" a Open (with WPA2-Enterprise). Potrebbe sembrare strano, ma è ciò che consente di effettuare l'handshake sicuro di Passpoint.

- Attiva l'opzione Hotspot 2.0 / Passpoint.

- Seleziona gli operatori e le impostazioni appropriati come indicato dalla tua guida di configurazione Purple.

Una volta salvate queste modifiche, i tuoi access point Meraki inizieranno a trasmettere le informazioni necessarie affinché i dispositivi compatibili con Passpoint scoprano e si connettano automaticamente alla tua rete tramite OpenRoaming. Puoi scoprire di più su come funziona OpenRoaming nella nostra guida dettagliata.

Questa configurazione è un vero punto di svolta nel retail e nell'hospitality, dove l'esperienza del visitatore è fondamentale. Cisco Meraki è una forza significativa in questo spazio, detenendo una quota del 4,48% tra le imprese del Regno Unito per le piattaforme di customer engagement basate su hardware wireless. Ciò è supportato dal suo predominio nel networking gestito in cloud, dove controlla la maggior parte dei ricavi e della quota di gestione dei dispositivi, dimostrando quante sedi siano pronte a trarre vantaggio da questa tecnologia. Puoi vedere di più sulla posizione di mercato di Cisco Meraki su ZoomInfo. Attivando questa funzione sulla tua rete di wireless access point Meraki, accedi a un potente ecosistema che distingue davvero la tua sede.

Integrazione dei servizi di directory per l'autenticazione zero-trust del personale

Le password condivise per il Wi-Fi del personale sono un enorme grattacapo per la sicurezza e un incubo amministrativo. È ora di lasciarsele alle spalle. L'approccio moderno è un modello di sicurezza zero-trust, e il modo per arrivarci è integrare il tuo servizio di directory direttamente con la tua rete di wireless access point Meraki, con Purple che orchestra l'intero processo.

Ciò significa connettere piattaforme che già utilizzi, come Entra ID, Google Workspace o Okta. Il risultato è una configurazione in cui l'accesso alla rete viene concesso o revocato automaticamente, basandosi interamente sullo stato di un utente nella tua directory centrale. Questo elimina completamente la necessità di server RADIUS on-premise ingombranti e costosi, rendendo la sicurezza di alto livello accessibile e gestibile.

Adozione dell'autenticazione basata su certificati

Al centro di questa strategia zero-trust c'è l'autenticazione basata su certificati. Invece di una password, il dispositivo di ogni dipendente ottiene un certificato digitale univoco. Consideralo come il loro passaporto digitale per il tuo SSID sicuro per il personale. Quando si connettono, il loro dispositivo presenta questo certificato, che Purple convalida istantaneamente rispetto al tuo servizio di directory.

L'intero processo è invisibile all'utente. Per loro, è una connessione completamente fluida e automatica: nessuna password da ricordare, nessun portale a cui accedere. Per il tuo team IT, è un enorme aggiornamento della sicurezza.

La parte più potente di questa configurazione è la revoca automatica dell'accesso. Nel momento in cui disabiliti o elimini un utente in Entra ID, il suo certificato viene invalidato. Il suo accesso alla rete viene interrotto istantaneamente, senza alcuna necessità di pulizia manuale da parte tua.

Questa stretta integrazione colma un'enorme lacuna di sicurezza che spesso persiste molto tempo dopo che un dipendente ha lasciato l'azienda. Per comprendere meglio il modello di sicurezza in gioco qui, puoi approfondire i numerosi vantaggi dell'autenticazione 802.1X nella nostra guida dettagliata .

Semplificazione della configurazione RADIUS

Tradizionalmente, ottenere questo livello di sicurezza significava configurare e mantenere un server RADIUS on-premise dedicato, un'attività nota per la sua complessità e la manutenzione costante. Con una soluzione gestita in cloud, non è più così. Purple diventa essenzialmente il tuo provider RADIUS in cloud, semplificando l'intero flusso di lavoro.

All'interno della tua dashboard Meraki, devi solo puntare il tuo SSID WPA2-Enterprise per il personale ai dettagli RADIUS che forniamo. Purple si occupa di tutte le comunicazioni con il tuo servizio di directory, che si tratti di Entra ID o Okta. Nessun server da patchare, nessun mal di testa con la riga di comando e nessun singolo punto di guasto nella tua sala server.

Questo approccio cloud-first è uno dei motivi principali per cui Cisco Meraki rimane una potenza nel Regno Unito. Le analisi di mercato mostrano una forte traiettoria di crescita, con un aumento del valore di mercato su base annua che raggiunge circa il 12,14% nei periodi chiave. Le integrazioni dei partner come questa di Purple amplificano tale valore offrendo un accesso zero-trust senza i classici problemi del RADIUS, aumentando l'efficienza in settori che vanno dal retail all'healthcare.

Gestione dei dispositivi legacy con iPSK

Naturalmente, non tutti i dispositivi sulla tua rete sono abbastanza intelligenti per l'autenticazione 802.1X. Parliamo di cose come scanner di codici a barre, vecchie stampanti di rete o sensori IoT specializzati. Questi dispositivi spesso non sono in grado di gestire i certificati digitali, ma non puoi semplicemente lasciarli su una rete aperta.

Questo è il caso d'uso perfetto per una Identity Pre-Shared Key (iPSK). È un modo intelligente per colmare il divario tra la vecchia tecnologia e i moderni standard di sicurezza.

Ecco come funziona:

- Chiavi univoche per ogni dispositivo: Invece di una password per tutti i tuoi dispositivi 'headless', generi una chiave univoca per ciascuno di essi tramite Purple.

- Identità individuale: Ogni chiave è legata a un dispositivo specifico, quindi hai piena visibilità. Saprai esattamente quale scanner o stampante è quale sulla tua rete.

- Isolamento sicuro: Puoi connettere questi dispositivi a un SSID WPA2-Personal standard, ma applicare comunque policy di rete specifiche o assegnarli alla loro VLAN, mantenendoli segmentati in modo sicuro dal tuo traffico aziendale.

L'utilizzo di iPSK garantisce che ogni singolo dispositivo sulla tua rete di wireless access point Meraki sia tracciato e connesso in modo sicuro, indipendentemente dalle sue capacità. È un modo pratico ed efficace per inserire il tuo hardware legacy in un framework zero-trust senza sacrificare la sicurezza o la visibilità.

Ottimizzazione delle prestazioni e della segmentazione della rete

Una volta configurati i tuoi SSID sicuri e funzionalità come OpenRoaming, è il momento di guardare sotto il cofano e ottimizzare le prestazioni della tua rete. Una rete ben progettata è una rete ad alte prestazioni e, per qualsiasi implementazione di wireless access point Meraki, ciò significa padroneggiare la segmentazione e la gestione delle radiofrequenze (RF).

Fare questo correttamente garantisce una connessione veloce e stabile per ogni utente, il che è vitale per qualsiasi sede che fa affidamento sul proprio Wi-Fi per le operazioni o la monetizzazione. Uno degli errori più comuni, e gravi, che vedo è lasciare che il traffico di ospiti, personale e IoT si mescoli sulla stessa rete. Questo non crea solo colli di bottiglia nelle prestazioni; è un grave rischio per la sicurezza. Possiamo risolvere questo problema utilizzando le Virtual LAN (VLAN) per creare corsie separate e dedicate sulla nostra rete.

Implementazione della segmentazione sicura della rete con le VLAN

Una corretta segmentazione della rete è la tua migliore alleata sia per la sicurezza che per le prestazioni. Quando assegni ogni SSID alla propria VLAN, stai effettivamente costruendo muri digitali tra diversi tipi di traffico. Questo è fondamentale per prevenire il "movimento laterale", in cui un dispositivo sulla rete ospiti potrebbe potenzialmente curiosare e cercare di comunicare con un dispositivo sulla tua rete sicura per il personale.

Nella dashboard Meraki, gestiamo questo aspetto tramite il VLAN tagging.

- Il tuo SSID ospiti: Assegnalo a una VLAN ospiti dedicata. Questo incanala tutto il traffico degli ospiti verso una sottorete IP specifica, che dovrebbe avere il proprio server DHCP e rigide regole firewall che bloccano l'accesso a qualsiasi risorsa aziendale interna.

- Il tuo SSID personale: Questo dovrebbe essere assegnato alla tua VLAN aziendale, dandogli un accesso affidabile a server interni, stampanti e applicazioni.

- Il tuo SSID IoT (utilizzando iPSK): Anche questi dispositivi hanno bisogno della loro VLAN separata. Questo mantiene gadget potenzialmente vulnerabili come sensori intelligenti o segnaletica digitale completamente isolati dai dati aziendali sensibili.

Fare questo correttamente è cruciale. Ho visto implementazioni in cui i dispositivi degli ospiti ottenevano accidentalmente indirizzi IP dal server DHCP aziendale a causa di VLAN configurate in modo errato: un errore semplice ma critico da evitare.

Pensa alle VLAN come alla creazione di club separati ed esclusivi sulla tua rete. Un membro del "Guest Club" non può semplicemente vagare nella "Staff-Only Lounge". Questo isolamento è fondamentale per un'architettura di rete sicura e organizzata.

Naturalmente, anche la migliore configurazione wireless è valida solo quanto la sua connessione Internet. È sempre saggio assicurarsi di avere una connettività NBN stabile con backup 4G per evitare che eventuali interruzioni blocchino la tua rete Meraki.

Ottimizzazione RF avanzata e pianificazione dei canali

Ottimizzare le onde radio è importante quanto organizzare i dati. In luoghi affollati come centri commerciali, stadi o hotel, le interferenze RF sono uno dei maggiori colpevoli di un Wi-Fi scadente. È qui che la pianificazione strategica dei canali e i profili RF di Meraki diventano strumenti essenziali.

La funzione Auto RF di Meraki fa un ottimo lavoro nel regolare dinamicamente i canali e i livelli di potenza per aggirare le interferenze. Per le sedi ad altissima densità, tuttavia, puoi ottenere un controllo più granulare creando profili RF personalizzati. Questi ti consentono di fare cose come impostare bitrate minimi, disabilitare i vecchi data rate legacy (che possono rallentare tutti) e perfezionare il band steering per spingere più client sulla banda a 5GHz, più veloce e meno affollata.

Per le implementazioni nel Regno Unito, un recente cambiamento normativo è stato un punto di svolta. L'introduzione da parte di Cisco Meraki del supporto per i canali UNII-3 nel dominio ETSI, arrivata con la versione firmware 29.1, è stata trasformativa. Prima di questo, i siti del Regno Unito erano bloccati con soli quattro canali a 5GHz non DFS. Ora, gli AP supportati possono utilizzare canali aggiuntivi come il 155 senza ritardi DFS.

Per un venue manager, questo significa che il tuo hardware wireless access point Meraki, come l'MR57-HW o il CW9162I, può ora accedere a più spettro, il che migliora drasticamente la capacità e riduce le interferenze. Puoi leggere di più sull'aggiornamento UNII-3 per il Regno Unito sui forum della community Meraki . Applicando queste tecniche di segmentazione e ottimizzazione RF, eleverai la tua configurazione da una rete di base a un'esperienza wireless di livello enterprise.

Le tue domande su Meraki e Purple, con risposta

Quando unisci due piattaforme sofisticate come la tua rete di wireless access point Meraki e Purple, è naturale avere alcune domande. Il tuo obiettivo è creare un'esperienza fluida e sicura, e curare i dettagli è fondamentale.

Sentiamo spesso le stesse domande dai team IT durante l'implementazione. Quindi, abbiamo raccolto qui le più comuni per darti risposte rapide e pratiche che ti aiuteranno a evitare potenziali problemi e a ottenere il massimo dalla tua configurazione.

Posso usare Purple con i miei access point Meraki esistenti?

Sì, quasi certamente puoi. Purple è progettato per integrarsi perfettamente con un'ampia gamma di AP Meraki . Non c'è bisogno di uscire e comprare nuovo hardware solo per iniziare.

I requisiti chiave sono che la tua dashboard Meraki abbia le licenze corrette e che i tuoi access point eseguano una versione firmware compatibile. Questo è ciò che permette loro di comunicare con sistemi esterni per cose come l'integrazione RADIUS e i Captive Portal personalizzati. Come abbiamo menzionato in precedenza, mantenere il firmware aggiornato non è negoziabile per sbloccare queste funzionalità avanzate.

Abilitare OpenRoaming crea rischi per la sicurezza?

È un malinteso comune pensare che, poiché la connessione è "automatica", debba essere meno sicura. In realtà, è vero il contrario: aumenta significativamente la sicurezza.

Le tradizionali reti ospiti aperte possono essere un vero punto debole, ma OpenRoaming utilizza una robusta crittografia WPA2/WPA3-Enterprise fin dal primo pacchetto. L'autenticazione è gestita da identity provider affidabili, il che significa che il traffico degli utenti non viene mai inviato su un canale non crittografato. È un'esperienza molto più sicura e professionale rispetto a qualsiasi tipico login tramite Captive Portal.

Cosa succede quando un membro del personale lascia l'azienda?

Il suo accesso alla rete viene interrotto. Istantaneamente. Questa è una delle vittorie più potenti in termini di sicurezza che si ottengono integrando un servizio di directory come Entra ID o Okta con Purple.

Nel momento in cui disabiliti o elimini l'account di un utente nella tua directory aziendale, tale modifica si sincronizza con Purple. Il suo certificato di autenticazione di rete viene immediatamente invalidato. Il suo dispositivo non può più connettersi all'SSID sicuro per il personale. È un approccio zero-trust che chiude l'enorme falla di sicurezza lasciata dalle credenziali di accesso persistenti.

Come connetto i dispositivi che non supportano 802.1X?

Questo è un problema molto reale. Non tutti i dispositivi sulla tua rete sono smartphone o laptop moderni. Pensa alle tue stampanti di rete, agli scanner di codici a barre o ai vari sensori IoT. Per questi, ci affidiamo alle Identity Pre-Shared Keys (iPSK).

Questa funzionalità, che abbiamo trattato in dettaglio in precedenza, è la soluzione perfetta. Ecco un rapido promemoria del perché funziona così bene:

- Identità univoca del dispositivo: Generi una chiave precondivisa univoca per ogni dispositivo specifico direttamente dalla dashboard di Purple.

- Connessione sicura: Questi dispositivi possono quindi connettersi in modo sicuro a un SSID WPA2-Personal standard senza alcuna configurazione complessa sul dispositivo stesso.

- Segmentazione mantenuta: Fondamentalmente, anche con questo metodo di connessione più semplice, puoi comunque posizionare automaticamente questi dispositivi sulla loro VLAN isolata, tenendoli ben lontani dal tuo traffico aziendale sensibile.

L'utilizzo di iPSK significa che non devi scendere a compromessi sulla sicurezza per i tuoi dispositivi legacy o headless. Porta ordinatamente ogni componente hardware sotto il tuo framework di wireless access point Meraki sicuro e gestito centralmente, assicurando che non ci siano punti ciechi sulla tua rete.

Pronto a trasformare la tua rete con un accesso basato sull'identità? Scopri come Purple può sostituire le password, proteggere la tua rete e fornire un'esperienza di connessione senza interruzioni per tutti. Esplora le soluzioni di Purple oggi stesso .