तुमचे Cisco Meraki वायरलेस ॲक्सेस पॉईंट्स Purple सारख्या प्लॅटफॉर्मसोबत अखंडपणे काम करण्यासाठी फक्त त्यांना प्लग इन करणे पुरेसे नाही. यासाठी आधी एक भक्कम पाया तयार करणे आवश्यक आहे. डिप्लॉयमेंट हे हार्डवेअरपेक्षा बरेच काही आहे; ही एक क्लाउड-मॅनेज्ड इकोसिस्टम आहे जी तुमचे अतिथी आणि कर्मचारी दोघांसाठी सुरक्षित, ओळख-आधारित ॲक्सेसचा पाया बनवते.

Meraki आणि Purple इंटिग्रेशनसाठी पायाभरणी करणे

तुम्ही SSID कॉन्फिगर करण्याचा किंवा वापरकर्त्याला कनेक्ट होऊ देण्याचा विचार करण्यापूर्वी, तुमच्या संपूर्ण प्रकल्पाचे यश पूर्वतयारी योग्य प्रकारे करण्यावर अवलंबून असते. मी हे वारंवार पाहिले आहे: डिप्लॉयमेंट्स जे थांबतात किंवा विचित्र, निदान करण्यास कठीण अशा अडचणींना सामोरे जातात. जवळजवळ प्रत्येक वेळी, याचे मूळ कारण काही महत्त्वपूर्ण पूर्वअटी वगळणे हे असते.

याचा विचार पायाभरणी म्हणून करा. या टप्प्यावर घाई करणे म्हणजे भविष्यात स्वतःसाठी निराशाजनक समस्या निर्माण करण्याचा सर्वात जलद मार्ग आहे.

लायसन्सिंग आणि फर्मवेअरची पडताळणी करणे

तुमचा पहिला थांबा Meraki डॅशबोर्ड आहे. तपासण्याची सर्वात पहिली गोष्ट म्हणजे तुमचे लायसन्सिंग. एक वैध, सक्रिय परवाना तुमच्या ॲक्सेस पॉईंट्सना Meraki क्लाउडशी संवाद साधण्याची परवानगी देतो—त्याशिवाय, तुम्ही काहीही कॉन्फिगर किंवा मॉनिटर करू शकत नाही. यात कोणतीही तडजोड होऊ शकत नाही.

तुमच्या ॲक्सेस पॉईंट्सवरील फर्मवेअर देखील तितकेच महत्त्वपूर्ण आहे. Meraki नियमित अपडेट्स पाठवते जे केवळ सुरक्षेतील त्रुटी दूर करत नाहीत; तर ते नवीन वैशिष्ट्ये देखील सक्षम करतात. Purple योग्यरित्या काम करण्यासाठी, तुमचे APs, जसे की सामान्य MR44 किंवा MR56 मॉडेल्स, सुसंगत फर्मवेअर आवृत्तीवर चालत असणे आवश्यक आहे. हेच OpenRoaming सारख्या प्रगत क्षमता आणि UK डिप्लॉयमेंट्ससाठी, कमी गर्दी असलेल्या UNII-3 चॅनेल्सचा ॲक्सेस अनलॉक करते, जे गर्दीच्या ठिकाणी गेम-चेंजर ठरू शकते.

एक सामान्य चूक म्हणजे अगदी नवीन हार्डवेअर नवीनतम फर्मवेअरसह येते असे गृहीत धरणे. तुम्ही इतर कोणत्याही सेटिंग्जला स्पर्श करण्यापूर्वी डॅशबोर्डमध्ये तुमचे APs तपासण्यासाठी आणि अपडेट करण्यासाठी नेहमी मेंटेनन्स विंडो शेड्यूल करा.

नेटवर्क टोपोलॉजी आणि फायरवॉल नियमांचे नियोजन करणे

एकदा तुम्ही लायसन्सिंग आणि फर्मवेअरची व्यवस्था केल्यानंतर, तुमच्या नेटवर्क आर्किटेक्चरकडे पाहण्याची वेळ आली आहे. मी येथे खराब नियोजनामुळे उद्भवलेल्या असंख्य समस्या पाहिल्या आहेत, जसे की अतिथी उपकरणांना अंतर्गत कर्मचारी DHCP सर्व्हरवरून IP ॲड्रेस मिळणे. अगदी सुरुवातीपासूनच तुमच्या कॉर्पोरेट नेटवर्कवरून अतिथी ट्रॅफिक वेगळे करण्यासाठी VLANs वापरून योग्य नेटवर्क सेगमेंटेशन आवश्यक आहे.

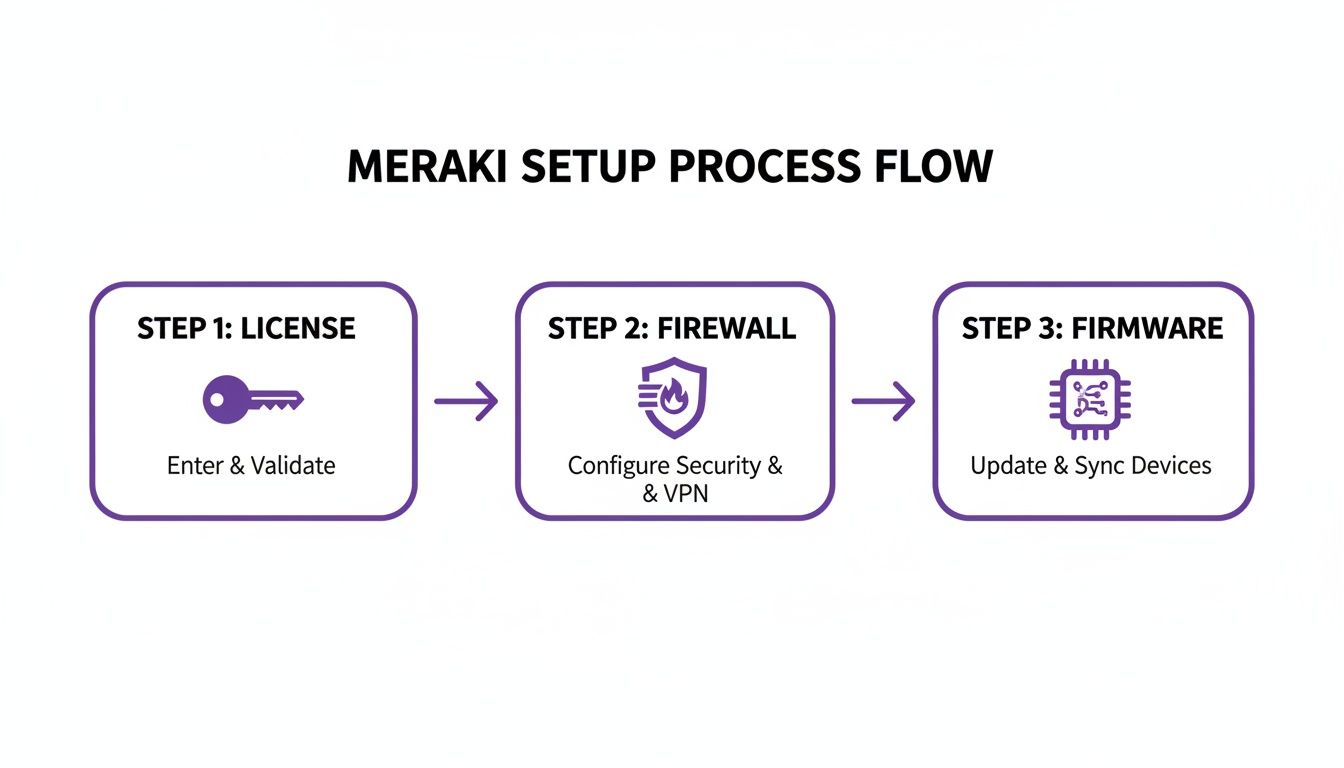

हा फ्लो डायग्राम तुमचा Meraki वायरलेस ॲक्सेस पॉईंट सेटअप तयार करण्यासाठी मूलभूत क्रम दर्शवतो.

या मार्गाचा अवलंब करणे—परवाने प्रमाणित करणे, फायरवॉलची व्यवस्था करणे आणि फर्मवेअर अपडेट करणे—हा सर्वात सामान्य सेटअप समस्या सुरू होण्यापूर्वीच टाळण्याचा सर्वात विश्वसनीय मार्ग आहे.

शेवटी, तुम्हाला तुमच्या नेटवर्क फायरवॉलला तुमच्या Meraki उपकरणांना Purple च्या क्लाउड सेवांशी संवाद साधण्याची परवानगी देण्यास सांगावे लागेल. याचा अर्थ विशिष्ट होस्टनेम्स आणि पोर्ट्सवर ट्रॅफिकला परवानगी देणारे नियम तयार करणे. जर हे नियम लागू नसतील, तर Captive Portal किंवा RADIUS सर्व्हरवरून येणाऱ्या ऑथेंटिकेशन विनंत्या अयशस्वी होतील आणि वापरकर्ते कनेक्ट होऊ शकणार नाहीत. ही एक सोपी पायरी आहे, परंतु ती किती वेळा विसरली जाते हे आश्चर्यकारक आहे.

ज्यांना हे आणखी सोपे करायचे आहे त्यांच्यासाठी, तुम्ही Meraki सह ऑटोमॅटिक प्रोव्हिजनिंगबद्दल अधिक जाणून घेऊ शकता , जे Purple पोर्टलवरूनच यापैकी बरीच प्रारंभिक कामे हाताळते. या मूलभूत गोष्टींवर थोडा अतिरिक्त वेळ दिल्यास तुमची डिप्लॉयमेंट अधिक सुरळीत, अधिक सुरक्षित आणि भविष्यातील अधिक प्रगत कॉन्फिगरेशनसाठी तयार होईल.

सुरक्षित अतिथी आणि कर्मचारी ॲक्सेससाठी Meraki SSIDs कॉन्फिगर करणे

आता आपण पायाभरणी केली आहे, तेव्हा तुमचे वापरकर्ते ज्याला कनेक्ट होतील ते प्रत्यक्ष वायरलेस नेटवर्क तयार करण्याची वेळ आली आहे. यशस्वी वायरलेस ॲक्सेस पॉईंट Meraki डिप्लॉयमेंट वेगवेगळ्या गटांसाठी भिन्न सर्व्हिस सेट आयडेंटिफायर्स (SSIDs) तयार करण्यावर अवलंबून असते. हे केवळ त्यांना भिन्न नेटवर्क नावे देण्यापुरते मर्यादित नाही; तर त्यांच्या स्वतःच्या सुरक्षा स्थितीसह पूर्णपणे स्वतंत्र अनुभव तयार करण्याबद्दल आहे.

आपण आपल्या बुटीक हॉटेलच्या उदाहरणावर लक्ष केंद्रित करूया. हॉटेलला अतिथींसाठी एक अडथळामुक्त, खुले नेटवर्क आणि बुकिंगपासून ते पॉईंट-ऑफ-सेल सिस्टीमपर्यंत सर्व काही हाताळणाऱ्या कर्मचाऱ्यांसाठी अत्यंत सुरक्षित, पासवर्ड-मुक्त नेटवर्क आवश्यक आहे. या पूर्णपणे भिन्न गरजा पूर्ण करण्यासाठी आम्ही Meraki डॅशबोर्डमध्ये दोन SSIDs सेट करू, ॲक्सेस आणि ओळख व्यवस्थापित करण्यासाठी दोन्ही Purple सह इंटिग्रेट करू. हे विभाजन तुमची संरक्षणाची पहिली फळी आहे आणि भक्कम नेटवर्क आयसोलेशनच्या दिशेने एक महत्त्वपूर्ण पाऊल आहे.

सुरक्षित कर्मचारी नेटवर्क तयार करणे

कर्मचाऱ्यांसाठी, पासवर्ड्स पूर्णपणे काढून टाकणे हे मुख्य ध्येय आहे. शेअर्ड कीज हे सुरक्षेच्या दृष्टीने एक दुःस्वप्न आणि प्रशासकीय डोकेदुखी आहे. त्याऐवजी, आम्ही एक SSID तयार करू जो प्रमाणपत्र-आधारित ऑथेंटिकेशनसह WPA2-Enterprise वापरतो, हे सर्व Purple द्वारे व्यवस्थापित केले जाते आणि Entra ID सारख्या डिरेक्टरी सेवेशी जोडलेले असते.

प्रथम, तुमच्या Meraki डॅशबोर्डवर जा आणि Wireless > Configure > SSIDs वर नेव्हिगेट करा. न वापरलेला SSID स्लॉट निवडा आणि तो चालू करा.

- SSID नाव: येथे स्पष्ट नामकरण पद्धत आवश्यक आहे.

HotelStaff_Secureसारखे नाव तुम्हाला त्याचा उद्देश आणि तो कोणासाठी आहे हे त्वरित सांगते. - सुरक्षा:

WPA2-Enterprise with my RADIUS serverनिवडा. ही मुख्य गोष्ट आहे. तुम्ही हे तुमच्या Purple खात्यातील RADIUS तपशीलांकडे निर्देशित कराल, जे ऑथेंटिकेशन हाताळेल. - स्प्लॅश पेज: हे

Noneवर सेट केले असल्याची खात्री करा. ऑथेंटिकेशन वापरकर्त्याच्या डिव्हाइस प्रमाणपत्राद्वारे हाताळले जाते, वेब पोर्टलद्वारे नाही.

या सेटअपसह, कर्मचाऱ्याचा नेटवर्क ॲक्सेस थेट तुमच्या कंपनी डिरेक्टरीमधील त्यांच्या ओळखीशी जोडलेला असतो. जर त्यांनी व्यवसाय सोडला आणि त्यांचे खाते Entra ID मध्ये अक्षम केले गेले, तर त्यांचा नेटवर्क ॲक्सेस त्वरित आणि स्वयंचलितपणे खंडित केला जातो. पासवर्ड बदलण्यासाठी यापुढे धावपळ करण्याची गरज नाही.

हा प्रमाणपत्र-आधारित दृष्टीकोन पारंपारिक पासवर्ड प्रभावीपणे नष्ट करतो, तुमच्या संस्थेला झिरो-ट्रस्ट सुरक्षा मॉडेलकडे नेतो. स्थानिक सर्व्हरवर प्री-शेअर्ड कीज किंवा वैयक्तिक वापरकर्ता खाती व्यवस्थापित करण्याच्या तुलनेत हे एक महत्त्वपूर्ण अपग्रेड आहे.

अखंड अतिथी नेटवर्क तयार करणे

अतिथींसाठी, प्राधान्य पूर्णपणे विरुद्ध आहे: एक आश्चर्यकारकपणे सोपे आणि सुलभ कनेक्शन. येथे, आम्ही Captive Portal सह एक खुला SSID वापरू जो वापरकर्त्यांना ऑथेंटिकेशनसाठी Purple कडे निर्देशित करतो. हे हॉटेलला मौल्यवान अतिथी डेटा गोळा करण्यास (अर्थातच त्यांच्या संमतीने) आणि एक व्यावसायिक, ब्रँडेड लॉगिन प्रवास प्रदान करण्यास अनुमती देते.

SSID कॉन्फिगरेशन पेजवर परत जाऊन, तुमच्या अतिथी नेटवर्कसाठी दुसरा उपलब्ध स्लॉट घ्या.

- SSID नाव: ते स्पष्ट आणि आमंत्रित करणारे बनवा.

HotelGuest_WiFiहा एक सामान्य आणि प्रभावी पर्याय आहे. - सुरक्षा:

Open (no encryption)निवडा. हे ऑनलाइन येण्याचा प्रयत्न करणाऱ्या अतिथींसाठी कोणतेही प्रारंभिक अडथळे दूर करते. - स्प्लॅश पेज: अतिथींच्या अनुभवासाठी ही सर्वात महत्त्वाची सेटिंग आहे.

Click-throughकिंवाSign-on with...निवडा आणि ते तुमच्या Purple Captive Portal च्या कस्टम URL कडे निर्देशित करा.

जेव्हा एखादा अतिथी कनेक्ट होतो, तेव्हा त्यांचे डिव्हाइस स्वयंचलितपणे या पोर्टलवर पुनर्निर्देशित केले जाईल. तेथून, ते सोशल मीडिया खाते, फॉर्म किंवा तुम्ही Purple मध्ये सेट केलेल्या इतर कोणत्याही पद्धतींचा वापर करून लॉग इन करू शकतात. ही प्रक्रिया त्यांना केवळ इंटरनेट ॲक्सेस देत नाही तर हॉटेलला मार्केटिंग आणि अतिथींचा अनुभव सुधारण्यासाठी फर्स्ट-पार्टी डेटा देखील प्रदान करते, हे सर्व डेटा संरक्षण नियमांचे पालन सुनिश्चित करून केले जाते.

अतिथी वि कर्मचारी SSID कॉन्फिगरेशन एका दृष्टीक्षेपात

हे अगदी स्पष्ट करण्यासाठी, आम्ही या दोन अतिशय भिन्न नेटवर्क्सकडे कसा दृष्टीकोन ठेवला आहे याची एक द्रुत तुलना येथे दिली आहे.

तुमच्या वायरलेस ॲक्सेस पॉईंट Meraki हार्डवेअरवर हे दोन भिन्न SSIDs लागू करून, तुम्ही असे नेटवर्क तयार करता जे अभ्यागतांसाठी वापरकर्ता-अनुकूल आणि अंतर्गत ऑपरेशन्ससाठी अत्यंत सुरक्षित असते. सर्वात उत्तम म्हणजे, हे सर्व एकाच, केंद्रीकृत क्लाउड डॅशबोर्डद्वारे व्यवस्थापित केले जाते.

OpenRoaming सह नेक्स्ट-जेन कनेक्टिव्हिटी सक्रिय करणे

अतिथींच्या सहभागासाठी Captive Portal हा एक उत्तम सुरुवातीचा बिंदू असला तरी, आता साध्या लॉगिनच्या पलीकडे विचार करण्याची वेळ आली आहे. कार्यात्मक व्यवहाराकडून खऱ्या अर्थाने अखंड अनुभवाकडे जाणे हे ध्येय असले पाहिजे. नेमके याच ठिकाणी OpenRoaming ची भूमिका येते, जे तुमच्या अतिथी WiFi ला एका वेळच्या कनेक्शनमधून सतत, सुरक्षित आणि स्वयंचलित हँडशेकमध्ये रूपांतरित करते.

कल्पना करा की एखादा अभ्यागत तुमच्या ठिकाणी एकदा कनेक्ट होतो. जेव्हा ते परत येतात—किंवा शहरातील किंवा दुसऱ्या देशातील इतर सहभागी व्यवसायाला भेट देतात—तेव्हा त्यांचे डिव्हाइस त्यांनी काहीही न करता स्वयंचलितपणे कनेक्ट होते. ही OpenRoaming ची ताकद आहे, जी Passpoint तंत्रज्ञानावर आधारित आहे. हे मूलत: तुमच्या अतिथींना जागतिक WiFi पासपोर्ट देते, आणि ते तुमच्या वायरलेस ॲक्सेस पॉईंट Meraki नेटवर्कवर Purple सह चालवणे आश्चर्यकारकपणे सोपे आहे.

Purple पोर्टलमध्ये OpenRoaming सक्षम करणे

तुमचा प्रवास Purple पोर्टलच्या आत सुरू होतो. येथेच तुम्ही आमच्या प्लॅटफॉर्मला OpenRoaming क्षमता प्रसारित करण्यास सांगाल, आणि ही प्रक्रिया सुरू करण्यासाठी फक्त काही क्लिक्स लागतात.

तुमच्या Purple खात्यामध्ये, तुम्हाला जे ठिकाण किंवा गट चालू करायचा आहे तेथे नेव्हिगेट करा. तुम्हाला तुमच्या नेटवर्कच्या व्यवस्थापन विभागांतर्गत OpenRoaming सेटिंग्ज सापडतील.

- प्रथम, ठिकाणासाठी OpenRoaming सेवा सक्षम करा.

- त्यानंतर, तुम्हाला समर्थन द्यायचे असलेले ऑथेंटिकेशन प्रकार निवडा.

- शेवटी, तुम्ही आधी कॉन्फिगर केलेल्या अतिथी SSID शी ते लिंक करा.

ही सोपी कृती Purple ला Passpoint-सक्षम उपकरणांसाठी आवश्यक प्रोफाइल्स आणि क्रेडेन्शियल्स तयार करण्यास सुरुवात करण्याची सूचना देते. परिणामी, Purple विश्वासाचा मध्यस्थ म्हणून काम करते, जागतिक OpenRoaming फेडरेशनमध्ये तुमच्या नेटवर्कची हमी देते.

OpenRoaming सक्षम करून, तुम्ही अतिथी WiFi चे मूल्य प्रस्ताव मूलभूतपणे बदलत आहात. हे एका साध्या सुविधेवरून अडथळामुक्त, एन्क्रिप्टेड सेवेमध्ये बदलते जे निष्ठेला प्रोत्साहन देते आणि अगदी पहिल्या पॅकेटपासून सुरक्षा वाढवते.

Passpoint साठी तुमचा Meraki SSID कॉन्फिगर करणे

Purple तयार झाल्यानंतर, शेवटचा टप्पा म्हणजे या नवीन क्षमतांची घोषणा करण्यासाठी तुमचा Meraki अतिथी SSID कॉन्फिगर करणे. यामध्ये तुमच्या Meraki डॅशबोर्डमध्ये 802.11u नावाची विशिष्ट सेटिंग सक्षम करणे समाविष्ट आहे, हे एक IEEE मानक आहे जे ॲक्सेस पॉईंट्सना डिव्हाइस कनेक्ट होण्यापूर्वीच नेटवर्कबद्दल माहिती प्रदान करण्यास अनुमती देते.

तुमच्या Meraki डॅशबोर्डवर परत जा आणि तुम्ही सेट केलेला अतिथी SSID शोधा.

- Wireless > Configure > Access control वर जा.

- तुमच्या अतिथी SSID साठी "Network access" विभाग शोधा.

- असोसिएशनची आवश्यकता "Open" वरून Open (with WPA2-Enterprise) मध्ये बदला. हे विचित्र वाटू शकते, परंतु यामुळेच सुरक्षित Passpoint हँडशेक होणे शक्य होते.

- Hotspot 2.0 / Passpoint पर्याय चालू करा.

- तुमच्या Purple कॉन्फिगरेशन मार्गदर्शकाच्या निर्देशानुसार योग्य ऑपरेटर्स आणि सेटिंग्ज निवडा.

एकदा तुम्ही हे बदल सेव्ह केल्यानंतर, तुमचे Meraki ॲक्सेस पॉईंट्स Passpoint-सुसंगत उपकरणांना OpenRoaming द्वारे तुमचे नेटवर्क शोधण्यासाठी आणि स्वयंचलितपणे कनेक्ट होण्यासाठी आवश्यक असलेली माहिती प्रसारित करण्यास सुरुवात करतील. तुम्ही आमच्या तपशीलवार मार्गदर्शकामध्ये OpenRoaming कसे कार्य करते याबद्दल अधिक जाणून घेऊ शकता .

हा सेटअप रिटेल आणि हॉस्पिटॅलिटीमध्ये खऱ्या अर्थाने गेम-चेंजर आहे, जिथे अभ्यागतांचा अनुभव सर्वोपरि असतो. Cisco Meraki या क्षेत्रात एक महत्त्वपूर्ण शक्ती आहे, ज्याचा वायरलेस हार्डवेअरद्वारे समर्थित ग्राहक प्रतिबद्धता प्लॅटफॉर्मसाठी UK एंटरप्रायझेसमध्ये 4.48% वाटा आहे. याला क्लाउड-मॅनेज्ड नेटवर्किंगमधील त्याच्या वर्चस्वाचा पाठिंबा आहे, जिथे ते बहुतांश महसूल आणि डिव्हाइस व्यवस्थापन वाटा नियंत्रित करते, जे दर्शवते की किती ठिकाणे या तंत्रज्ञानाचा लाभ घेण्यासाठी सज्ज आहेत. तुम्ही ZoomInfo वर Cisco Meraki च्या बाजारातील स्थितीबद्दल अधिक पाहू शकता. तुमच्या वायरलेस ॲक्सेस पॉईंट Meraki नेटवर्कवर हे वैशिष्ट्य सक्रिय करून, तुम्ही एका शक्तिशाली इकोसिस्टममध्ये प्रवेश करता जे तुमचे ठिकाण खरोखरच वेगळे बनवते.

झिरो-ट्रस्ट कर्मचारी ऑथेंटिकेशनसाठी डिरेक्टरी सेवा इंटिग्रेट करणे

कर्मचारी Wi-Fi साठी शेअर्ड पासवर्ड्स ही एक मोठी सुरक्षा डोकेदुखी आणि प्रशासकीय दुःस्वप्न आहे. आता त्यांना मागे सोडण्याची वेळ आली आहे. आधुनिक दृष्टीकोन हे झिरो-ट्रस्ट सुरक्षा मॉडेल आहे, आणि तेथे पोहोचण्याचा मार्ग म्हणजे तुमची डिरेक्टरी सेवा थेट तुमच्या वायरलेस ॲक्सेस पॉईंट Meraki नेटवर्कशी इंटिग्रेट करणे, ज्यामध्ये Purple संपूर्ण प्रक्रियेचे संचालन करते.

याचा अर्थ असा की तुम्ही आधीपासून वापरत असलेले प्लॅटफॉर्म्स कनेक्ट करणे, जसे की Entra ID, Google Workspace किंवा Okta. याचा परिणाम असा सेटअप होतो जिथे नेटवर्क ॲक्सेस पूर्णपणे तुमच्या मध्यवर्ती डिरेक्टरीमधील वापरकर्त्याच्या स्थितीवर आधारित, स्वयंचलितपणे मंजूर किंवा रद्द केला जातो. हे क्लिष्ट, महागड्या ऑन-प्रीम RADIUS सर्व्हरची आवश्यकता पूर्णपणे दूर करते, ज्यामुळे उच्च-स्तरीय सुरक्षा सुलभ आणि व्यवस्थापित करण्यायोग्य बनते.

प्रमाणपत्र-आधारित ऑथेंटिकेशनचा अवलंब करणे

या झिरो-ट्रस्ट धोरणाच्या केंद्रस्थानी प्रमाणपत्र-आधारित ऑथेंटिकेशन आहे. पासवर्डऐवजी, प्रत्येक कर्मचाऱ्याच्या डिव्हाइसला एक अद्वितीय डिजिटल प्रमाणपत्र मिळते. तुमच्या सुरक्षित कर्मचारी SSID साठी त्यांचा डिजिटल पासपोर्ट म्हणून याचा विचार करा. जेव्हा ते कनेक्ट होतात, तेव्हा त्यांचे डिव्हाइस हे प्रमाणपत्र सादर करते, जे Purple तुमच्या डिरेक्टरी सेवेविरुद्ध त्वरित प्रमाणित करते.

ही संपूर्ण प्रक्रिया वापरकर्त्यासाठी अदृश्य असते. त्यांच्यासाठी, हे पूर्णपणे अखंड, स्वयंचलित कनेक्शन आहे—लक्षात ठेवण्यासाठी कोणतेही पासवर्ड नाहीत, लॉग इन करण्यासाठी कोणतेही पोर्टल्स नाहीत. तुमच्या IT टीमसाठी, हे एक मोठे सुरक्षा अपग्रेड आहे.

या सेटअपचा सर्वात शक्तिशाली भाग म्हणजे ॲक्सेस स्वयंचलितपणे रद्द करणे. ज्या क्षणी तुम्ही Entra ID मध्ये वापरकर्ता अक्षम किंवा हटवता, त्यांचे प्रमाणपत्र अवैध ठरते. त्यांचा नेटवर्क ॲक्सेस त्वरित खंडित केला जातो, ज्यासाठी तुमच्या बाजूने कोणत्याही मॅन्युअल क्लीनअपची आवश्यकता नसते.

हे घट्ट इंटिग्रेशन एक मोठी सुरक्षा त्रुटी दूर करते जी कर्मचारी कंपनी सोडून गेल्यानंतरही अनेकदा तशीच राहते. येथे कार्यरत असलेल्या सुरक्षा मॉडेलला अधिक चांगल्या प्रकारे समजून घेण्यासाठी, तुम्ही आमच्या तपशीलवार मार्गदर्शकामध्ये 802.1X ऑथेंटिकेशनच्या अनेक फायद्यांबद्दल जाणून घेऊ शकता.

तुमचा RADIUS सेटअप सुव्यवस्थित करणे

पारंपारिकपणे, या स्तराची सुरक्षा मिळवणे म्हणजे एक समर्पित, ऑन-प्रिमाइसेस RADIUS सर्व्हर सेट करणे आणि त्याची देखभाल करणे—हे काम त्याच्या गुंतागुंतीसाठी आणि सततच्या देखभालीसाठी ओळखले जाते. क्लाउड-मॅनेज्ड सोल्यूशनसह, आता तसे राहिलेले नाही. Purple मूलत: तुमचा क्लाउड RADIUS प्रदाता बनते, जे संपूर्ण वर्कफ्लो सोपे करते.

तुमच्या Meraki डॅशबोर्डच्या आत, तुम्ही फक्त तुमचा WPA2-Enterprise कर्मचारी SSID आम्ही प्रदान केलेल्या RADIUS तपशीलांकडे निर्देशित करता. Purple तुमच्या डिरेक्टरी सेवेसोबतच्या सर्व संवादाची काळजी घेते, मग ते Entra ID असो किंवा Okta. पॅच करण्यासाठी कोणतेही सर्व्हर्स नाहीत, कोणतीही कमांड-लाइन डोकेदुखी नाही आणि तुमच्या कॉम्स रूममध्ये बसलेला कोणताही सिंगल पॉईंट ऑफ फेल्युअर नाही.

हा क्लाउड-फर्स्ट दृष्टीकोन हे एक मोठे कारण आहे की Cisco Meraki UK मध्ये एक पॉवरहाऊस राहिले आहे. बाजार विश्लेषण एक मजबूत वाढीचा मार्ग दर्शवते, ज्यामध्ये मुख्य कालावधीत बाजार मूल्यात वर्षानुवर्षे सुमारे 12.14% वाढ झाली आहे. Purple कडील यासारखे पार्टनर इंटिग्रेशन्स क्लासिक RADIUS च्या त्रासाशिवाय झिरो-ट्रस्ट ॲक्सेस प्रदान करून ते मूल्य वाढवतात, ज्यामुळे रिटेलपासून ते हेल्थकेअरपर्यंतच्या क्षेत्रांमध्ये कार्यक्षमता वाढते.

iPSK सह लेगसी उपकरणा हाताळणे

अर्थात, तुमच्या नेटवर्कवरील प्रत्येक डिव्हाइस 802.1X ऑथेंटिकेशनसाठी पुरेसे स्मार्ट नसते. आम्ही बारकोड स्कॅनर्स, जुने नेटवर्क प्रिंटर्स किंवा विशेष IoT सेन्सर्स यांसारख्या गोष्टींबद्दल बोलत आहोत. ही उपकरणे अनेकदा डिजिटल प्रमाणपत्रे हाताळू शकत नाहीत, परंतु तुम्ही त्यांना खुल्या नेटवर्कवर असेच सोडू शकत नाही.

Identity Pre-Shared Key (iPSK) साठी हा एक परिपूर्ण वापर आहे. जुने तंत्रज्ञान आणि आधुनिक सुरक्षा मानके यांच्यातील दरी कमी करण्याचा हा एक हुशार मार्ग आहे.

येथे त्याचे विश्लेषण दिले आहे:

- प्रत्येक डिव्हाइससाठी युनिक कीज: तुमच्या सर्व 'हेडलेस' उपकरणांसाठी एका पासवर्डऐवजी, तुम्ही Purple द्वारे प्रत्येकासाठी एक युनिक की तयार करता.

- वैयक्तिक ओळख: प्रत्येक की एका विशिष्ट डिव्हाइसशी जोडलेली असते, त्यामुळे तुम्हाला पूर्ण दृश्यमानता मिळते. तुमच्या नेटवर्कवर कोणता स्कॅनर किंवा प्रिंटर कोणता आहे हे तुम्हाला अचूकपणे समजेल.

- सुरक्षित आयसोलेशन: तुम्ही या उपकरणांना मानक WPA2-Personal SSID शी कनेक्ट करू शकता परंतु तरीही विशिष्ट नेटवर्क धोरणे लागू करू शकता किंवा त्यांना त्यांच्या स्वतःच्या VLAN वर नियुक्त करू शकता, त्यांना तुमच्या कॉर्पोरेट ट्रॅफिकपासून सुरक्षितपणे वेगळे ठेवू शकता.

iPSK चा वापर केल्याने हे सुनिश्चित होते की तुमच्या वायरलेस ॲक्सेस पॉईंट Meraki नेटवर्कवरील प्रत्येक डिव्हाइसची नोंद ठेवली जाते आणि ते सुरक्षितपणे कनेक्ट केलेले असते, मग त्याच्या क्षमता काहीही असोत. सुरक्षा किंवा दृश्यमानतेशी तडजोड न करता तुमच्या लेगसी हार्डवेअरला झिरो-ट्रस्ट फ्रेमवर्कमध्ये आणण्याचा हा एक व्यावहारिक, प्रभावी मार्ग आहे.

नेटवर्क कार्यक्षमता आणि सेगमेंटेशन ऑप्टिमाइझ करणे

एकदा तुम्ही तुमचे सुरक्षित SSIDs आणि OpenRoaming सारखी वैशिष्ट्ये कॉन्फिगर केल्यानंतर, आता नेटवर्कच्या कार्यक्षमतेचे ऑप्टिमायझेशन करण्याची वेळ आली आहे. एक चांगल्या प्रकारे डिझाइन केलेले नेटवर्क हे उच्च-कार्यक्षमता देणारे असते, आणि कोणत्याही वायरलेस ॲक्सेस पॉईंट Meraki डिप्लॉयमेंटसाठी, याचा अर्थ सेगमेंटेशन आणि रेडिओ फ्रिक्वेन्सी (RF) व्यवस्थापनामध्ये प्राविण्य मिळवणे असा होतो.

हे योग्यरित्या केल्याने प्रत्येक वापरकर्त्यासाठी जलद, स्थिर कनेक्शन सुनिश्चित होते, जे ऑपरेशन्स किंवा कमाईसाठी Wi-Fi वर अवलंबून असलेल्या कोणत्याही ठिकाणासाठी महत्त्वपूर्ण आहे. मी पाहिलेली सर्वात सामान्य—आणि गंभीर—चूक म्हणजे अतिथी, कर्मचारी आणि IoT ट्रॅफिक एकाच नेटवर्कवर मिसळू देणे. यामुळे केवळ कार्यक्षमतेत अडथळे निर्माण होत नाहीत; तर हा एक मोठा सुरक्षा धोका आहे. आपण आपल्या नेटवर्कवर स्वतंत्र, समर्पित मार्ग तयार करण्यासाठी व्हर्च्युअल LANs (VLANs) वापरून हे सोडवू शकतो.

VLANs सह सुरक्षित नेटवर्क सेगमेंटेशन लागू करणे

योग्य नेटवर्क सेगमेंटेशन हा सुरक्षा आणि कार्यक्षमता या दोन्हीसाठी तुमचा सर्वोत्तम मित्र आहे. जेव्हा तुम्ही प्रत्येक SSID ला त्याच्या स्वतःच्या VLAN वर नियुक्त करता, तेव्हा तुम्ही प्रभावीपणे वेगवेगळ्या ट्रॅफिक प्रकारांमध्ये डिजिटल भिंती बांधत असता. "लॅटरल मूव्हमेंट" टाळण्यासाठी हे मूलभूत आहे, जिथे अतिथी नेटवर्कवरील डिव्हाइस संभाव्यतः हेरगिरी करू शकते आणि तुमच्या सुरक्षित कर्मचारी नेटवर्कवरील डिव्हाइसशी संवाद साधण्याचा प्रयत्न करू शकते.

Meraki डॅशबोर्डमध्ये, आम्ही हे VLAN टॅगिंग द्वारे हाताळतो.

- तुमचा अतिथी SSID: याला एका समर्पित अतिथी VLAN वर नियुक्त करा. हे सर्व अतिथी ट्रॅफिकला एका विशिष्ट IP सबनेटवर पाठवते, ज्याचा स्वतःचा DHCP सर्व्हर असावा आणि कोणत्याही अंतर्गत कंपनी संसाधनांचा ॲक्सेस अवरोधित करणारे कठोर फायरवॉल नियम असावेत.

- तुमचा कर्मचारी SSID: हा तुमच्या कॉर्पोरेट VLAN वर नियुक्त केला जावा, ज्यामुळे त्याला अंतर्गत सर्व्हर्स, प्रिंटर्स आणि ॲप्लिकेशन्सचा विश्वसनीय ॲक्सेस मिळतो.

- तुमचा IoT SSID (iPSK वापरून): या उपकरणांनाही त्यांच्या स्वतःच्या स्वतंत्र VLAN ची आवश्यकता असते. हे स्मार्ट सेन्सर्स किंवा डिजिटल चिन्हांसारख्या संभाव्य असुरक्षित गॅजेट्सना संवेदनशील कॉर्पोरेट डेटापासून पूर्णपणे वेगळे ठेवते.

हे योग्यरित्या करणे महत्त्वपूर्ण आहे. मी अशा डिप्लॉयमेंट्स पाहिल्या आहेत जिथे चुकीच्या पद्धतीने कॉन्फिगर केलेल्या VLANs मुळे अतिथी उपकरणे चुकून कॉर्पोरेट DHCP सर्व्हरवरून IP ॲड्रेस घेत होती—ही टाळण्यासाठी एक साधी परंतु गंभीर चूक आहे.

VLANs चा विचार तुमच्या नेटवर्कवर स्वतंत्र, अनन्य क्लब तयार करण्यासारखा करा. "गेस्ट क्लब" चा सदस्य "स्टाफ-ओन्ली लाउंज" मध्ये सहजपणे फिरू शकत नाही. हे आयसोलेशन सुरक्षित आणि संघटित नेटवर्क आर्किटेक्चरसाठी मूलभूत आहे.

अर्थात, सर्वोत्तम वायरलेस सेटअप देखील त्याच्या इंटरनेट कनेक्शनइतकाच चांगला असतो. कोणत्याही आउटेजमुळे तुमचे Meraki नेटवर्क ठप्प होण्यापासून रोखण्यासाठी तुमच्याकडे 4G बॅकअपसह स्थिर NBN कनेक्टिव्हिटी असल्याची खात्री करणे नेहमीच शहाणपणाचे असते.

प्रगत RF ट्युनिंग आणि चॅनेल प्लॅनिंग

डेटा आयोजित करण्याइतकेच एअरवेव्ह्ज ऑप्टिमाइझ करणे महत्त्वाचे आहे. शॉपिंग सेंटर्स, स्टेडियम्स किंवा हॉटेल्ससारख्या गजबजलेल्या ठिकाणी, खराब Wi-Fi च्या मागील सर्वात मोठ्या कारणांपैकी एक म्हणजे RF इंटरफेरन्स. येथेच धोरणात्मक चॅनेल प्लॅनिंग आणि Meraki चे RF प्रोफाइल्स आवश्यक साधने बनतात.

Meraki चे Auto RF वैशिष्ट्य इंटरफेरन्स टाळण्यासाठी चॅनेल्स आणि पॉवर लेव्हल्स डायनॅमिकपणे ॲडजस्ट करण्याचे उत्तम काम करते. खरोखरच उच्च-घनतेच्या ठिकाणांसाठी, तुम्ही कस्टम RF प्रोफाइल्स तयार करून अधिक सूक्ष्म नियंत्रण मिळवू शकता. हे तुम्हाला किमान बिटरेट्स सेट करणे, जुने लेगसी डेटा रेट्स अक्षम करणे (जे सर्वांचा वेग कमी करू शकतात), आणि अधिक क्लायंट्सना वेगवान, कमी गर्दी असलेल्या 5GHz बँडवर ढकलण्यासाठी बँड स्टिअरिंग फाईन-ट्यून करणे यासारख्या गोष्टी करू देतात.

UK-आधारित डिप्लॉयमेंट्ससाठी, अलीकडील नियामक बदल गेम-चेंजर ठरला आहे. ETSI डोमेनमध्ये Cisco Meraki ने UNII-3 चॅनेल सपोर्ट सादर केला आहे, जो फर्मवेअर आवृत्ती 29.1 सह आला आहे, तो परिवर्तनकारी ठरला आहे. यापूर्वी, UK साइट्स फक्त चार नॉन-DFS 5GHz चॅनेल्सवर अडकल्या होत्या. आता, समर्थित APs DFS विलंबाशिवाय 155 सारखे अतिरिक्त चॅनेल्स वापरू शकतात.

एका व्हेन्यू मॅनेजरसाठी, याचा अर्थ असा की तुमचे वायरलेस ॲक्सेस पॉईंट Meraki हार्डवेअर, जसे की MR57-HW किंवा CW9162I, आता अधिक स्पेक्ट्रम ॲक्सेस करू शकते, जे क्षमता नाटकीयरित्या सुधारते आणि इंटरफेरन्स कमी करते. तुम्ही Meraki कम्युनिटी फोरम्सवर UK साठी UNII-3 अपडेटबद्दल अधिक वाचू शकता . या सेगमेंटेशन आणि RF ऑप्टिमायझेशन तंत्रांचा अवलंब करून, तुम्ही तुमचा सेटअप एका मूलभूत नेटवर्कवरून खऱ्या अर्थाने एंटरप्राइझ-ग्रेड वायरलेस अनुभवापर्यंत उंचावाल.

तुमच्या Meraki आणि Purple प्रश्नांची उत्तरे

जेव्हा तुम्ही तुमचे वायरलेस ॲक्सेस पॉईंट Meraki नेटवर्क आणि Purple यांसारखे दोन अत्याधुनिक प्लॅटफॉर्म्स एकत्र आणत असता, तेव्हा काही प्रश्न असणे स्वाभाविक आहे. तुमचे ध्येय एक अखंड, सुरक्षित अनुभव तयार करणे हे आहे आणि तपशील योग्य असणे महत्त्वपूर्ण आहे.

आम्ही डिप्लॉयमेंट दरम्यान IT टीम्सकडून अशाच अनेक शंका ऐकतो. म्हणून, आम्ही तुम्हाला जलद, व्यावहारिक उत्तरे देण्यासाठी सर्वात सामान्य प्रश्न येथे एकत्रित केले आहेत जे तुम्हाला संभाव्य समस्या टाळण्यास आणि तुमच्या सेटअपचा जास्तीत जास्त फायदा घेण्यास मदत करतील.

मी माझ्या विद्यमान Meraki ॲक्सेस पॉईंट्ससोबत Purple वापरू शकतो का?

होय, तुम्ही नक्कीच करू शकता. Purple हे Meraki APs च्या मोठ्या श्रेणीसोबत सुरळीतपणे इंटिग्रेट करण्यासाठी डिझाइन केलेले आहे. सुरुवात करण्यासाठी नवीन हार्डवेअर विकत घेण्याची गरज नाही.

मुख्य आवश्यकता म्हणजे तुमच्या Meraki डॅशबोर्डकडे योग्य लायसन्सिंग असणे आणि तुमचे ॲक्सेस पॉईंट्स सुसंगत फर्मवेअर आवृत्तीवर चालत असणे. हेच त्यांना RADIUS इंटिग्रेशन आणि कस्टम Captive Portals सारख्या गोष्टींसाठी बाह्य सिस्टीमशी संवाद साधू देते. आम्ही आधी नमूद केल्याप्रमाणे, ही प्रगत वैशिष्ट्ये अनलॉक करण्यासाठी फर्मवेअर अपडेट ठेवणे अनिवार्य आहे.

OpenRoaming सक्षम केल्याने सुरक्षेला धोका निर्माण होतो का?

हा एक सामान्य गैरसमज आहे की कनेक्शन "स्वयंचलित" असल्यामुळे ते कमी सुरक्षित असले पाहिजे. वास्तवात, याच्या उलट परिस्थिती आहे—हे सुरक्षेत लक्षणीय वाढ करते.

पारंपारिक खुली अतिथी नेटवर्क्स हा खरोखरच एक कमकुवत दुवा असू शकतो, परंतु OpenRoaming अगदी पहिल्या पॅकेटपासून मजबूत WPA2/WPA3-Enterprise एन्क्रिप्शन वापरते. ऑथेंटिकेशन विश्वसनीय ओळख प्रदात्यांद्वारे हाताळले जाते, ज्याचा अर्थ असा की वापरकर्ता ट्रॅफिक कधीही अनएन्क्रिप्टेड चॅनेलवरून पाठवले जात नाही. कोणत्याही सामान्य Captive Portal लॉगिनपेक्षा हा अधिक सुरक्षित आणि व्यावसायिक अनुभव आहे.

जेव्हा एखादा कर्मचारी कंपनी सोडतो तेव्हा काय होते?

त्यांचा नेटवर्क ॲक्सेस खंडित केला जातो. त्वरित. Entra ID किंवा Okta सारख्या डिरेक्टरी सेवेला Purple सोबत इंटिग्रेट केल्याने मिळणारा हा सर्वात शक्तिशाली सुरक्षा विजय आहे.

ज्या क्षणी तुम्ही तुमच्या कंपनी डिरेक्टरीमध्ये वापरकर्त्याचे खाते अक्षम किंवा हटवता, तो बदल Purple सोबत सिंक होतो. त्यांचे नेटवर्क ऑथेंटिकेशन प्रमाणपत्र त्वरित अवैध ठरते. त्यांचे डिव्हाइस यापुढे सुरक्षित कर्मचारी SSID शी कनेक्ट होऊ शकत नाही. हा एक झिरो-ट्रस्ट दृष्टीकोन आहे जो मागे राहिलेल्या ॲक्सेस क्रेडेन्शियल्समुळे निर्माण होणारी मोठी सुरक्षा त्रुटी दूर करतो.

मी 802.1X ला सपोर्ट न करणारी उपकरणे कशी कनेक्ट करू?

ही एक अतिशय वास्तविक जगातील समस्या आहे. तुमच्या नेटवर्कवरील प्रत्येक डिव्हाइस आधुनिक स्मार्टफोन किंवा लॅपटॉप नसते. तुमच्या नेटवर्क प्रिंटर्स, बारकोड स्कॅनर्स किंवा विविध IoT सेन्सर्सचा विचार करा. यांच्यासाठी, आम्ही Identity Pre-Shared Keys (iPSK) वर अवलंबून असतो.

हे वैशिष्ट्य, ज्याबद्दल आम्ही आधी सविस्तर माहिती दिली आहे, हा एक परिपूर्ण उपाय आहे. ते इतके चांगले का काम करते याची एक द्रुत आठवण येथे दिली आहे:

- युनिक डिव्हाइस ओळख: तुम्ही Purple डॅशबोर्डवरूनच प्रत्येक विशिष्ट डिव्हाइससाठी एक युनिक प्री-शेअर्ड की तयार करता.

- सुरक्षित कनेक्शन: ही उपकरणे नंतर डिव्हाइसवरच कोणत्याही जटिल कॉन्फिगरेशनशिवाय मानक WPA2-Personal SSID शी सुरक्षितपणे कनेक्ट होऊ शकतात.

- मेंटेन्ड सेगमेंटेशन: महत्त्वाचे म्हणजे, या सोप्या कनेक्शन पद्धतीसह देखील, तुम्ही अद्याप या उपकरणांना त्यांच्या स्वतःच्या आयसोलेटेड VLAN वर स्वयंचलितपणे ठेवू शकता, त्यांना तुमच्या संवेदनशील कॉर्पोरेट ट्रॅफिकपासून दूर ठेवू शकता.

iPSK वापरणे म्हणजे तुम्हाला तुमच्या लेगसी किंवा हेडलेस उपकरणांसाठी सुरक्षेशी तडजोड करावी लागणार नाही. हे प्रत्येक हार्डवेअरला तुमच्या सुरक्षित, मध्यवर्ती व्यवस्थापित वायरलेस ॲक्सेस पॉईंट Meraki फ्रेमवर्क अंतर्गत व्यवस्थितपणे आणते, तुमच्या नेटवर्कवर कोणतेही ब्लाइंड स्पॉट्स नाहीत याची खात्री करते.

ओळख-आधारित ॲक्सेससह तुमचे नेटवर्क बदलण्यासाठी तयार आहात? Purple पासवर्ड्स कसे बदलू शकते, तुमचे नेटवर्क कसे सुरक्षित करू शकते आणि प्रत्येकासाठी अखंड कनेक्शन अनुभव कसा प्रदान करू शकते ते शोधा. आजच Purple च्या सोल्यूशन्स एक्सप्लोर करा .