Vous êtes-vous déjà retrouvé dans un hôtel ou un café, essayant de vous connecter, pour être bloqué par une page de connexion avant de pouvoir naviguer ? C'est un login de Captive Portal. C’est l'équivalent numérique d'une réception pour un réseau Wi-Fi : avant d'obtenir un accès complet, vous devez vous « enregistrer ».

Votre première rencontre avec un Captive Portal

Imaginez : vous venez d'arriver à votre hôtel après un long voyage. Vous ouvrez votre ordinateur portable, vous vous connectez au Wi-Fi de l'hôtel et vous vous attendez à consulter directement vos e-mails. Au lieu de cela, vous êtes accueilli par une page avec le logo de l'hôtel, vous demandant votre numéro de chambre et votre nom de famille. Cette petite interruption, c'est le Captive Portal en action.

Son rôle principal est simple : gérer qui accède au réseau. Il le fait en créant un espace temporaire et cloisonné pour tout nouvel appareil. Tant que vous êtes dans cet état « captif », le seul endroit où votre appareil peut aller est cette page de connexion spécifique. Le réseau prend en otage votre connexion internet jusqu'à ce que vous ayez fait ce qu'il demande.

L'analogie du portier numérique

Une excellente façon de concevoir un Captive Portal est de l'imaginer comme un portier amical mais ferme à l'entrée d'un club exclusif — dans ce cas, internet.

- Connexion initiale : Vous vous présentez à l'entrée du club (connexion au Wi-Fi).

- L'interception : Le portier vous arrête poliment avant que vous ne puissiez entrer (votre trafic est intercepté).

- Authentification : Vous montrez votre invitation ou votre pièce d'identité (vous entrez vos identifiants ou acceptez les conditions).

- Accès accordé : Le portier détache la corde de velours et vous êtes libre d'entrer (vous avez maintenant un accès complet à internet).

Ce processus garantit que seuls les utilisateurs autorisés se connectent, permettant à l'établissement de décider qui se connecte, pour combien de temps et à quelles conditions. C'est un outil fondamental pour toute entreprise proposant un Wi-Fi invité ou public.

Un Captive Portal ne concerne pas seulement la sécurité ; c'est un point de contact essentiel pour l'engagement et la communication avec les clients. Il transforme une simple connexion en une opportunité de présenter votre marque, de partager des offres ou de communiquer des conditions de service importantes directement à l'utilisateur au moment de la connexion.

Cette passerelle contrôlée est omniprésente dans les espaces publics. Au Royaume-Uni, par exemple, le marché du Captive Portal a connu une croissance massive parallèlement à l'essor du Wi-Fi public dans l'hôtellerie. Après l'entrée en vigueur du GDPR, les hôtels britanniques ont enregistré une augmentation de 35 % des connexions Wi-Fi des clients. Mais tout n'est pas parfait ; 22 % des utilisateurs britanniques abandonnent tout simplement si le processus de connexion est trop fastidieux. Vous pouvez découvrir plus d'informations sur la croissance du marché du Captive Portal et ses défis ici. Cela montre à quel point il est délicat d'équilibrer le contrôle du réseau avec une expérience utilisateur fluide, ce qui explique précisément pourquoi les alternatives modernes gagnent autant en popularité.

Comment fonctionne réellement un login de Captive Portal

Alors, que se passe-t-il en coulisses lorsque vous atteignez ce Captive Portal ? Revenons à notre analogie du portier numérique. Au moment où vous vous connectez à un nouveau réseau Wi-Fi, votre appareil — qu'il s'agisse de votre téléphone, de votre tablette ou de votre ordinateur portable — essaie instinctivement d'accéder à internet. Il vérifie peut-être les nouveaux e-mails, récupère une notification push ou s'assure simplement qu'il dispose d'une connexion.

Mais la passerelle du réseau, notre portier numérique, a d'autres projets.

Il intercepte cette toute première requête. Au lieu de laisser le signal de votre appareil voyager vers internet, la passerelle le capture et vous redirige vers une page web locale hébergée sur le réseau lui-même : la page de connexion du Captive Portal. C'est l'astuce principale, une redirection réseau intelligente qui utilise le DNS et le HTTP pour s'assurer que, quel que soit le site que vous essayez de visiter en premier, vous atterrissez sur l'écran d'authentification.

Vous êtes, littéralement, retenu captif jusqu'à ce que vous donniez le mot de passe au portier.

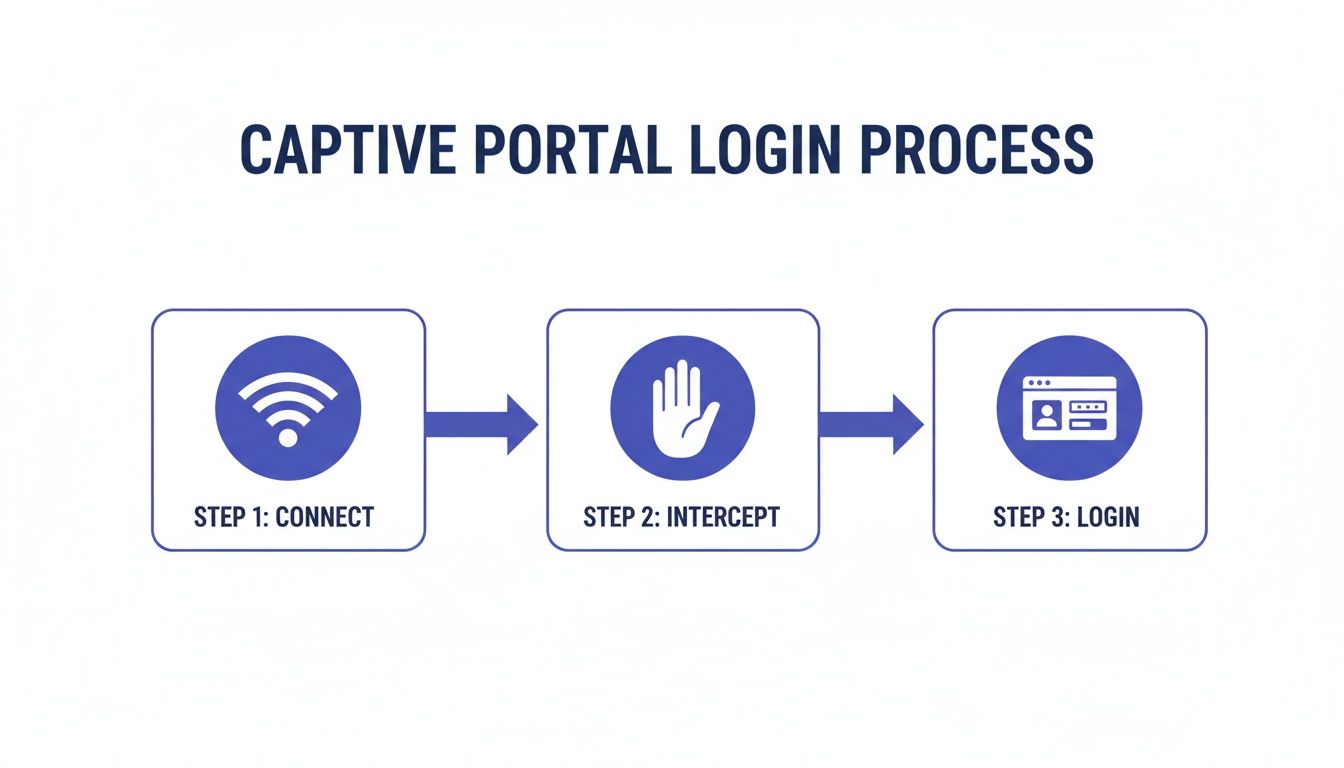

Cette infographie détaille le parcours simple mais puissant en trois étapes que chaque utilisateur effectue lors de sa première connexion.

Comme vous pouvez le voir, cette étape intermédiaire — l'interception — est le lien critique entre un utilisateur rejoignant le réseau et l'autorisation de l'utiliser réellement.

Le moment de l'authentification : comment vous entrez

Une fois que vous êtes face à cette page de connexion, le système a besoin d'un moyen de confirmer votre identité. C'est là que différentes méthodes d'authentification entrent en jeu, et celle qu'une entreprise choisit en dit long sur ses objectifs. La priorité est-elle une expérience rapide et sans friction ? Ou s'agit-il de collecter des données marketing ou d'assurer une sécurité de premier ordre ?

Chaque méthode sert un objectif différent, créant un parcours utilisateur distinct. Vous avez presque certainement rencontré la plupart d'entre elles.

Comparaison des méthodes d'authentification courantes de Captive Portal

Choisir la bonne façon de laisser les utilisateurs accéder à votre réseau est un exercice d'équilibre. Vous devez peser la commodité pour l'utilisateur par rapport à vos objectifs commerciaux, comme la sécurité et la collecte de données. Vous trouverez ci-dessous une analyse pratique des méthodes les plus courantes que vous rencontrerez sur le terrain.

Ces méthodes montrent qu'il n'y a pas de « meilleure » façon unique d'authentifier les utilisateurs. Le bon choix dépend toujours des besoins spécifiques de l'établissement et des attentes de ses utilisateurs. Un café n'a pas besoin du même niveau de sécurité qu'un siège social d'entreprise.

Authentification de niveau entreprise : au-delà d'un simple login

Bien que les méthodes ci-dessus soient parfaites pour les réseaux invités, les environnements d'entreprise ou de haute sécurité exigent quelque chose de plus robuste. Ici, l'objectif n'est pas seulement de permettre aux gens de se connecter ; il s'agit de vérifier que seules les personnes autorisées y ont accès, souvent en s'intégrant directement aux systèmes informatiques internes d'une entreprise.

L'authentification n'est pas seulement une porte ; c'est une vérification d'identité. La force de cette vérification doit correspondre à la valeur de ce qui se trouve derrière la porte. Pour un réseau d'entreprise, cela signifie aller au-delà des simples codes vers des méthodes qui s'intègrent à des sources d'identité de confiance.

L'une des méthodes les plus établies et les plus fiables est RADIUS (Remote Authentication Dial-In User Service). Considérez un serveur RADIUS comme un videur centralisé pour votre réseau. Lorsqu'un utilisateur saisit ses identifiants dans le portail, la demande est transmise au serveur RADIUS. Il vérifie ensuite ces informations par rapport à un annuaire d'utilisateurs central, comme Active Directory, pour confirmer l'identité de l'utilisateur et accorder l'accès en fonction de règles prédéfinies.

Une approche encore plus moderne et conviviale est l'authentification unique (SSO). C'est une révolution pour l'expérience des employés. Elle permet au personnel d'utiliser le même login que celui qu'ils utilisent déjà pour tout le reste — comme leur compte Microsoft 365 ou Google Workspace . C'est gagnant-gagnant : les employés se connectent sans avoir à mémoriser un énième mot de passe, et le service informatique peut gérer l'accès au réseau à partir d'une plateforme unique et sécurisée.

Les risques cachés en matière de sécurité et de confidentialité auxquels vous êtes confronté

Bien qu'un login de Captive Portal semble être une étape standard de la connexion au Wi-Fi public, cette passerelle numérique peut également être un point faible, exposant à la fois les entreprises et leurs clients à de graves menaces pour la sécurité et la confidentialité. Le mécanisme même qui vous redirige vers une page de connexion peut être exploité par des attaquants, transformant un moment de commodité en une vulnérabilité majeure.

Imaginez que vous êtes dans un aéroport très fréquenté, impatient de vous connecter. Vous voyez deux réseaux Wi-Fi : « Airport_Free_WiFi » et « Airport_Free_Wi-Fi ». Ils semblent identiques, mais l'un d'eux est un piège. C'est la classique attaque du « jumeau maléfique » (evil twin), et c'est l'une des menaces les plus courantes associées aux Captive Portals.

Un attaquant configure simplement un point d'accès Wi-Fi malveillant avec un nom qui imite le réseau légitime. Lorsque vous vous connectez, son portail malveillant — une copie parfaite du vrai — capture toutes les informations que vous saisissez, de votre adresse e-mail à vos mots de passe ou détails personnels. Vous pensez vous connecter, mais vous remettez en réalité vos identifiants directement à un cybercriminel.

Connexions non chiffrées et interception de données

Même sur un réseau légitime, les risques ne disparaissent pas simplement, surtout si la connexion n'est pas correctement sécurisée. De nombreux Captive Portals plus anciens ou mal configurés fonctionnent encore sur une connexion HTTP non chiffrée. Cela signifie que les données que vous envoyez entre votre appareil et le portail sont transmises en texte clair.

Toute personne sur le même réseau disposant d'outils de piratage de base peut réaliser une attaque de l'homme du milieu (MitM). Elle peut intercepter, lire et même modifier les informations circulant entre vous et le point d'accès Wi-Fi. Cela inclut les identifiants de connexion, les informations personnelles saisies dans les formulaires et les sites web que vous visitez immédiatement après vous ��tre connecté.

Des données récentes montrent à quel point la situation est devenue grave au Royaume-Uni. Les attaques de l'homme du milieu ont bondi de 28 % sur les réseaux Wi-Fi publics ces dernières années. Dans le commerce de détail, un chiffre stupéfiant de 34 % des centres commerciaux ont signalé des tentatives d'accès non autorisées via de faux portails, compromettant environ 750 000 identifiants d'utilisateurs. Le secteur de l'hôtellerie n'est pas non plus à l'abri ; 19 % des connexions de clients dans les hôtels britanniques se sont révélées vulnérables à ce type d'interception de données. Lisez l'étude complète sur ces tendances de sécurité des Captive Portals .

Le problème de confidentialité lié à la collecte de données

Au-delà des menaces de sécurité actives, les Captive Portals créent d'importants défis en matière de confidentialité. Pour obtenir l'accès, les utilisateurs sont souvent invités à fournir des données personnelles : un nom, une adresse e-mail, un numéro de téléphone ou même l'accès à leurs profils de réseaux sociaux. Bien que ces informations soient précieuses pour le marketing, elles créent également une lourde responsabilité pour l'entreprise qui les collecte.

En vertu de réglementations telles que le Règlement général sur la protection des données (GDPR) au Royaume-Uni et en Europe, les organisations doivent être totalement transparentes sur les données qu'elles collectent, pourquoi elles en ont besoin et comment elles prévoient de les utiliser.

Un Captive Portal n'est pas seulement un outil réseau ; c'est un point de collecte de données. Si vous demandez des données utilisateur, vous êtes légalement tenu de les protéger. Ne pas le faire peut entraîner de lourdes sanctions financières et de graves dommages à la réputation de votre marque.

Cela fait peser une lourde charge sur les entreprises pour s'assurer que leur processus de connexion au Captive Portal est conforme. Les considérations clés incluent :

- Consentement explicite : Les utilisateurs doivent accepter activement et clairement que leurs données soient collectées. Les cases pré-cochées ne suffisent plus.

- Politique de confidentialité claire : Vous devez fournir une politique de confidentialité facilement accessible qui explique les pratiques de traitement des données en termes simples et directs.

- Minimisation des données : Ne collectez que les données dont vous avez absolument besoin pour le service que vous fournissez.

- Stockage sécurisé : Les données collectées doivent être stockées de manière sécurisée pour éviter les violations.

Le défi est que de nombreux systèmes de Captive Portal de base manquent des fonctionnalités nécessaires pour gérer efficacement ces exigences de conformité. Cela expose les entreprises à des risques juridiques et érode la confiance de leurs clients. La protection de ces données est primordiale et nécessite une compréhension approfondie de vos obligations. Vous pouvez en savoir plus sur les meilleures pratiques en matière de données et de sécurité pour vous assurer que votre réseau est entièrement conforme et sécurisé.

La combinaison de ces risques de sécurité et de confidentialité est exactement la raison pour laquelle l'industrie s'oriente vers des méthodes d'accès plus modernes et intrinsèquement sécurisées qui protègent les utilisateurs dès le moment où ils se connectent.

La transition au-delà des logins de portail traditionnels

Cette routine familière consistant à trouver un réseau Wi-Fi et à atterrir sur une page de connexion appartient peu à peu au passé. Bien que les Captive Portals aient été les gardiens numériques des réseaux publics pendant des années, leurs failles commencent à apparaître. Les problèmes de sécurité, d'expérience utilisateur et de gestion fastidieuse ont ouvert la voie à une nouvelle génération de technologies d'accès. L'industrie se dirige résolument vers un avenir plus sécurisé, fluide et automatisé.

Il ne s'agit pas seulement d'une mise à jour logicielle mineure ; c'est une refonte complète de la façon dont nous nous connectons aux réseaux sans fil. L'objectif principal est d'éliminer les frictions et les points faibles inhérents au processus de connexion traditionnel. Au lieu de devoir saisir des informations sur une page web, les solutions modernes fonctionnent en arrière-plan pour authentifier vos appareils automatiquement et en toute sécurité, dès l'instant où vous êtes à portée.

L'essor de l'itinérance fluide (Seamless Roaming)

Imaginez votre téléphone se connectant à un réseau Wi-Fi avec la même sécurité sans effort qu'il utilise pour un réseau cellulaire : pas de pages de connexion, pas de mots de passe, juste un accès instantané et de confiance. C'est exactement ce que proposent des technologies comme Passpoint (également connu sous le nom de Hotspot 2.0) et le framework OpenRoaming. Considérez-les comme un passeport Wi-Fi universel pour vos appareils.

Une fois qu'un utilisateur configure son appareil pour un réseau compatible OpenRoaming ou Passpoint, ses identifiants sont stockés en toute sécurité. Dès lors, son appareil se connectera automatiquement et en toute sécurité à n'importe quel réseau participant, partout dans le monde.

Passpoint (Hotspot 2.0) : Il s'agit du protocole principal de la Wi-Fi Alliance qui gère tout le travail de découverte automatique du réseau et de connexion. Il utilise un chiffrement fort de niveau entreprise WPA2/WPA3, créant un tunnel sécurisé dès le tout premier paquet de données et éliminant le risque d'attaques par « jumeau maléfique ».

OpenRoaming : Construit sur Passpoint, il s'agit d'une fédération mondiale de réseaux. Il permet à une personne qui s'authentifie sur un réseau membre (comme votre café local) de passer de manière fluide sur n'importe quel autre réseau membre (comme un aéroport ou un hôtel) sans jamais avoir à se reconnecter.

La grande idée derrière ces technologies est de rendre l'accès Wi-Fi sécurisé aussi simple et répandu que l'itinérance cellulaire. En déplaçant le processus d'authentification d'un navigateur web vers l'appareil lui-même, elles éliminent les maillons les plus faibles de la chaîne : l'utilisateur et la page de portail non chiffrée.

Accès avancé pour les environnements d'entreprise

Cette évolution vers un accès fluide ne concerne pas seulement les réseaux invités publics ; elle se produit également dans le monde de l'entreprise. Pour les employés, les équipes informatiques et les appareils gérés, le besoin d'une sécurité stricte et d'une simplicité totale a poussé les entreprises à adopter des méthodes d'authentification plus fortes qui s'intègrent directement à leurs systèmes d'identité.

L'une des approches les plus efficaces est l'authentification basée sur des certificats. Au lieu d'un mot de passe, un certificat numérique unique est installé sur chaque appareil appartenant à l'entreprise. Lorsqu'un utilisateur tente de se connecter, le réseau vérifie ce certificat auprès d'un fournisseur d'identité comme Microsoft Entra ID, Okta ou Google Workspace. C'est un modèle de sécurité Zero Trust qui ne nécessite aucune interaction de la part de l'utilisateur.

Une autre innovation astucieuse est l'utilisation de clés pré-partagées individuelles (iPSK), parfois appelées Private PSK. C'est parfait pour les appareils qui ne peuvent pas gérer une authentification complexe, comme le matériel IoT (thermostats intelligents, caméras de sécurité) ou les équipements plus anciens. Chaque appareil obtient son propre mot de passe Wi-Fi unique, qui peut être facilement géré et révoqué sans perturber aucun autre appareil sur le réseau. Cela combine la simplicité d'une clé pré-partagée avec la sécurité de la responsabilité individuelle : une avancée massive par rapport à un mot de passe partagé pour tout le monde.

Alors que les fabricants d'appareils abandonnent de plus en plus les anciennes méthodes de connexion Wi-Fi, ces nouvelles approches deviennent non négociables. Vous pouvez en savoir plus sur la mort du Captive Portal et ce que cela signifie pour les entreprises.

Comment les plateformes modernes réinventent le login Wi-Fi

L'ancien login de Captive Portal, avec tous ses maux de tête en matière de sécurité et ses flux d'utilisateurs fastidieux, est enfin sur le point de disparaître. Il est remplacé par des plateformes réseau intelligentes basées sur l'identité qui changent fondamentalement la donne. Des solutions comme Purple s'attaquent aux principaux points faibles de ces systèmes hérités, passant d'un modèle maladroit d'interception et de redirection à une authentification automatisée et de confiance. Il ne s'agit pas seulement d'une mise à niveau incrémentielle ; c'est une refonte complète de ce que devrait être la porte d'entrée numérique d'un réseau.

Au lieu de traiter chaque connexion comme une menace potentielle nécessitant une connexion manuelle, ces plateformes modernes établissent la confiance dès la toute première interaction. Elles créent un accueil sécurisé, fluide et beaucoup plus sophistiqué pour quiconque entre dans votre établissement.

Pour les invités : un accueil sans mot de passe

Pour vos invités, le changement le plus important et le plus apprécié est que la page de connexion disparaît tout simplement. En utilisant des technologies comme Passpoint et OpenRoaming, les plateformes modernes offrent une véritable expérience « connect and go ».

Un invité n'a besoin de s'authentifier qu'une seule fois. Lors de sa prochaine visite — ou lorsqu'il entre dans l'un des milliers d'autres lieux du réseau d'itinérance — son appareil se connecte simplement, automatiquement et en toute sécurité. Cela fonctionne un peu comme votre téléphone mobile se connectant à un réseau cellulaire ; cela se fait tout seul, aucune action n'est requise. Cette approche contourne également complètement le risque d'attaques de l'homme du milieu. Vous pouvez approfondir comment le Wi-Fi fluide élimine les menaces de sécurité courantes dans notre guide détaillé.

Une plateforme Wi-Fi moderne transforme l'accès au réseau d'une corvée récurrente en une poignée de main sécurisée et unique. La meilleure expérience de connexion est celle que l'utilisateur n'a jamais à voir.

Cela s'attaque également de front aux problèmes de confidentialité. Au Royaume-Uni, les lois sur la confidentialité des données comme le GDPR ont complètement remodelé la façon dont les portails peuvent être utilisés, exigeant un consentement clair et sans ambiguïté. Alors que les équipes marketing du commerce de détail britannique ont autrefois constaté des taux d'engagement supérieurs de 42 % après la mise en place d'un portail, les craintes croissantes liées à la confidentialité ont entraîné une baisse de 15 % de l'adoption, les utilisateurs s'inquiétant des violations de données. Des plateformes comme Purple garantissent non seulement une conformité totale, mais transforment également ces données de première partie (first-party data) en informations prouvant le ROI, comme une augmentation de 22 % des visites pour les clients de l'hôtellerie.

Pour le personnel : accès Zero Trust de niveau entreprise

Pour vos propres employés et utilisateurs d'entreprise, les plateformes modernes éliminent les tracas des serveurs RADIUS sur site et le cauchemar de sécurité des mots de passe partagés. Au lieu de cela, elles se connectent directement aux fournisseurs d'identité basés sur le cloud que vous utilisez déjà.

Cela rend incroyablement simple pour les organisations la mise en œuvre d'un modèle de sécurité Zero Trust.

- Intégration SSO : Les plateformes se connectent à Microsoft Entra ID, Google Workspace et Okta. Le personnel utilise simplement ses identifiants d'entreprise habituels pour l'authentification unique (SSO), ce qui facilite grandement l'accès.

- Authentification basée sur des certificats : Pour les appareils appartenant à l'entreprise, des certificats numériques uniques sont automatiquement distribués. Cela accorde l'accès en fonction d'une identité d'appareil de confiance, et non d'un simple mot de passe qui peut être hameçonné ou volé.

- PSK individuel (iPSK) : Même ces appareils IoT et hérités complexes qui ne peuvent pas gérer l'authentification avancée peuvent être sécurisés. Chaque appareil obtient son propre mot de passe unique qui peut être révoqué en une seconde sans rien perturber d'autre.

Parce que tout est géré depuis le cloud, lorsqu'un employé quitte l'entreprise, son accès au réseau est coupé dès qu'il est supprimé de l'annuaire central. Cela comble une énorme faille de sécurité présente dans de nombreux réseaux traditionnels, apportant une sécurité de niveau entreprise avec une simplicité grand public à chaque secteur, de l'hôtellerie et du commerce de détail à la santé.

Votre checklist pour un accès réseau moderne

Passer d'un login de Captive Portal traditionnel à un réseau moderne basé sur l'identité n'est pas quelque chose que l'on fait sur un coup de tête. Cela nécessite une planification minutieuse. Cette checklist pratique est votre feuille de route, conçue pour guider les administrateurs informatiques et les chefs d'entreprise à travers les étapes clés de la mise à niveau de l'accès réseau pour tous : invités, personnel et tous ces appareils connectés.

1. Définissez vos politiques d'accès

Avant de toucher à la moindre technologie, la première étape consiste à déterminer qui a besoin d'un accès et quel type d'accès ils devraient obtenir. C'est une erreur classique de traiter chaque utilisateur de la même manière.

- Accès invité : Quel est l'objectif principal ici ? Est-ce purement pour la commodité du client, un moyen de collecter des données marketing ou un service premium payant ? Votre réponse vous orientera soit vers une expérience OpenRoaming fluide, soit vers un Captive Portal avec un formulaire de capture de données conforme.

- Accès employé : Comment votre équipe doit-elle se connecter ? Les appareils appartenant à l'entreprise devraient avoir un accès « zero-touch » utilisant des certificats, tandis que leurs appareils personnels pourraient être mieux adaptés à l'utilisation des identifiants SSO qu'ils connaissent déjà.

- IoT et appareils hérités : C'est la partie délicate. Comment allez-vous connecter en toute sécurité des appareils tels que des imprimantes, des téléviseurs intelligents ou des capteurs de bâtiment qui ne peuvent pas gérer des connexions complexes ? C'est exactement là que les clés pré-partagées individuelles (iPSK) deviennent essentielles.

2. Évaluez votre infrastructure et vos intégrations

Votre matériel et vos logiciels existants vont jouer un rôle massif dans votre plan de migration. Un audit approfondi n'est pas seulement une bonne idée ; c'est une première étape non négociable.

Une solution d'accès moderne ne devrait pas vous obliger à une refonte complète du matériel. Elle devrait fonctionner avec ce que vous avez déjà, s'intégrant à votre infrastructure réseau et à vos systèmes d'identité existants pour agir comme une couche intelligente qui améliore tout.

Commencez par vérifier la compatibilité avec vos points d'accès Wi-Fi actuels, qu'ils proviennent de fournisseurs comme Meraki , Aruba ou UniFi . Tout aussi important, vous devez identifier votre principal fournisseur d'identité. S'agit-il de Microsoft Entra ID , Google Workspace ou Okta ? Votre nouveau système doit se connecter à cette source centrale de vérité pour automatiser qui obtient l'accès et qui ne l'obtient pas.

3. Concevez l'expérience d'intégration des utilisateurs

La façon dont les utilisateurs se connectent pour la première fois au réseau donne le ton à toute leur expérience. Un processus confus ou interminable sapera complètement tous les avantages de la mise à niveau.

- Pour Passpoint/OpenRoaming : Assurez-vous d'avoir des instructions claires prêtes pour la configuration unique. Un simple code QR ou un lien vers un profil de configuration peut transformer cela en un processus qui ne prend que quelques secondes.

- Pour le SSO et l'accès basé sur des certificats : Pour les employés, cela devrait être totalement invisible. L'objectif est qu'ils sélectionnent le SSID de l'entreprise et que cela fonctionne tout simplement : pas de portails, pas de mots de passe, pas de tracas.

4. Planifiez la sécurité et la conformité

Enfin, assurez-vous absolument que votre nouveau système renforce votre sécurité et respecte toutes les réglementations nécessaires. Cela signifie vérifier que chaque connexion est chiffrée dès le départ en utilisant WPA2/WPA3-Enterprise. Si vous collectez des données, confirmez que votre plateforme dispose de mécanismes de consentement clairs et de politiques de confidentialité entièrement alignées sur le GDPR. En faisant de la sécurité et de la conformité un élément central du plan, vous construisez un réseau qui n'est pas seulement facile à utiliser, mais qui est également digne de confiance et résilient.

Foire aux questions

Lorsque vous traitez de l'accès au réseau, des questions ne manqueront pas de se poser, surtout lorsque vous essayez de trouver le bon équilibre entre une excellente expérience utilisateur et une sécurité solide. Voici quelques réponses directes aux questions les plus courantes que nous entendons sur les Captive Portals et leurs alternatives plus modernes.

Les utilisateurs peuvent-ils contourner un login de Captive Portal ?

La réponse courte est : pas sur un réseau bien configuré. Bien que vous puissiez lire des articles sur des astuces techniques comme l'usurpation d'adresse MAC (MAC spoofing), tout pare-feu moderne ou point d'accès intelligent est conçu pour les bloquer. Il est de pratique courante de canaliser tout le trafic via le portail jusqu'à ce qu'un utilisateur se soit correctement authentifié.

Pour toute entreprise, s'assurer que votre système applique réellement la connexion est vital pour la sécurité du réseau, l'intégrité des données et la conformité. Et pour les utilisateurs, la voie de la moindre résistance consiste presque toujours à suivre le processus de connexion comme prévu.

Est-il sûr de saisir mes informations sur un Captive Portal ?

Cela dépend vraiment de qui possède le réseau et de la façon dont il est configuré. Si vous vous connectez au Wi-Fi d'une marque de confiance, comme une grande chaîne hôtelière ou un aéroport, le risque est généralement plus faible. Mais vous devez toujours être prudent. La première chose à faire est de vérifier la présence de HTTPS dans l'adresse web du portail avant de taper quoi que ce soit.

Une bonne règle de base : ne donnez jamais d'informations très sensibles comme des numéros de carte de crédit ou des détails de pièce d'identité gouvernementale juste pour du Wi-Fi gratuit. Le danger des attaques par « jumeau maléfique » — où un pirate informatique configure un faux point d'accès convaincant pour voler vos données — est très réel sur les réseaux publics.

C'est exactement pourquoi les solutions automatisées et chiffrées comme Passpoint et OpenRoaming sont considérées comme beaucoup plus sûres. Elles éliminent complètement la page de connexion manuelle, qui est le maillon faible exploité par ce type d'attaques.

En quoi OpenRoaming est-il meilleur qu'un Captive Portal ?

OpenRoaming n'est pas seulement une amélioration ; c'est une façon complètement différente et meilleure de se connecter au Wi-Fi. Il rend tout le concept de page de connexion obsolète. Une fois que votre appareil dispose d'un profil OpenRoaming, il vous connecte automatiquement et en toute sécurité à n'importe quel réseau de l'écosystème, n'importe où dans le monde. Plus besoin de chercher des SSIDs ou de cliquer sur des écrans de connexion.

Il fonctionne en utilisant une authentification basée sur des certificats pour créer une connexion privée et chiffrée dès le départ. Cela apporte quelques avantages majeurs :

- Une expérience véritablement sans friction : Il élimine complètement les tracas liés à la recherche du réseau, à l'ouverture d'un navigateur et à la saisie de vos coordonnées à chaque fois.

- Une sécurité sérieusement renforcée : En utilisant le chiffrement WPA2/WPA3-Enterprise dès le moment où vous vous connectez, il vous protège des menaces courantes telles que les attaques par jumeau maléfique et de l'homme du milieu.

- Une connectivité mondiale et évolutive : Il offre une connexion fluide qui fonctionne exactement comme l'itinérance de votre téléphone mobile, vous donnant un accès de confiance dans des milliers d'endroits à travers le monde.

En fin de compte, OpenRoaming remplace un processus fastidieux et non sécurisé par un processus invisible, automatique et meilleur pour toutes les personnes impliquées : à la fois l'utilisateur et l'établissement fournissant le Wi-Fi.

Prêt à aller au-delà des connexions fastidieuses et à offrir une expérience Wi-Fi sécurisée et fluide ? Purple propose une plateforme réseau basée sur l'identité qui remplace les Captive Portals traditionnels par un accès automatisé et sans mot de passe pour les invités et le personnel. Découvrez comment Purple peut moderniser votre réseau .