Lorsque l'on parle de véritable sécurité réseau, tout se résume à trois concepts fondamentaux, un modèle connu dans le secteur sous le nom de triade CIA : Confidentialité, Intégrité et Disponibilité (Availability). Il ne s'agit pas d'une simple théorie ; c'est un cadre pratique qui permet d'équilibrer le besoin critique de protéger les données avec la nécessité tout aussi cruciale qu'elles soient exactes et accessibles. Si l'un de ces piliers vacille, c'est toute la structure de sécurité qui est menacée.

Comprendre les fondements de la sécurité réseau

Pour bâtir une défense capable de résister à une attaque, vous devez d'abord maîtriser les principes qui définissent un réseau sécurisé. Avant de vous plonger dans des outils et des stratégies complexes, comprendre ce qu'est la cybersécurité à un niveau fondamental constitue la première étape essentielle. Ces principes, la triade CIA, sont le socle de chaque mesure de sécurité que vous mettrez en place.

Considérez cela comme un service de messagerie sécurisé chargé de livrer un contrat commercial critique. Chaque élément de la triade joue un rôle distinct et vital. Si une seule partie fait défaut, c'est l'ensemble de la livraison qui devient peu fiable.

Confidentialité : garder les secrets en sécurité

La confidentialité consiste à s'assurer que les données ne sont vues que par les personnes autorisées. Dans notre analogie avec le service de messagerie, il s'agit de l'enveloppe scellée et opaque qui empêche quiconque, à l'exception du destinataire prévu, de lire le contrat à l'intérieur.

Dans le monde des réseaux, nous y parvenons principalement grâce au chiffrement. Lorsque vos données transitent sur un réseau, le chiffrement les brouille dans un format totalement illisible. Quiconque parvient à les intercepter sans la bonne clé de déchiffrement ne verra qu'un fouillis de caractères dénué de sens. C'est ce qui protège les informations sensibles telles que les mots de passe, les numéros de carte de crédit et les données personnelles des regards indiscrets.

Intégrité : garantir que les données restent inchangées

L'intégrité est la garantie que les informations que vous recevez sont les mêmes que celles qui ont été envoyées, sans aucune altération sournoise en cours de route. Pour notre coursier, c'est le sceau d'inviolabilité sur l'enveloppe. Si ce sceau est brisé, le destinataire sait immédiatement que le contenu a pu être manipulé et ne peut plus être digne de confiance.

Ce principe est absolument crucial pour maintenir la fiabilité de vos données. Les mesures de sécurité réseau telles que les hachages cryptographiques et les signatures numériques agissent comme ce sceau numérique, vérifiant que les données sont arrivées exactement telles qu'elles ont été envoyées. Cela empêche les attaquants de modifier les montants des paiements ou d'altérer les commandes envoyées aux systèmes critiques. Pour aller plus loin, notre aperçu des données et de la sécurité explore ces processus plus en détail.

La triade CIA n'est pas seulement un modèle théorique ; c'est un cadre pratique pour l'évaluation des risques. Chaque décision de sécurité, du choix d'une norme de chiffrement à la configuration d'une règle de pare-feu, doit être évaluée en fonction de son impact sur la confidentialité, l'intégrité et la disponibilité.

Disponibilité : prêt quand vous en avez besoin

Enfin, la disponibilité est la promesse que les utilisateurs autorisés peuvent accéder au réseau et à ses ressources chaque fois qu'ils en ont besoin. Le service de messagerie est inutile s'il ne peut pas livrer le colis à temps. S'il est toujours en retard ou si la camionnette tombe en panne, le service échoue.

En matière de réseau, les menaces telles que les attaques par déni de service (DoS) sont conçues pour détruire ce pilier. Elles y parviennent en inondant un système d'une telle quantité de trafic indésirable qu'il est submergé et ne peut plus répondre aux utilisateurs légitimes. Bâtir une sécurité réseau robuste implique de créer des systèmes résilients avec des sauvegardes, de la redondance et une surveillance proactive pour garantir que les services restent en ligne et fonctionnels, même en cas d'attaque.

Les menaces réseau courantes que tout administrateur informatique devrait connaître

Comprendre la théorie de la sécurité est une chose, mais savoir à quoi vous êtes confronté dans le monde réel en est une autre. Les menaces qui pèsent sur votre réseau ne sont pas de simples concepts abstraits ; ce sont des tactiques actives et évolutives utilisées par les attaquants pour perturber vos services, voler des données sensibles et compromettre l'ensemble de votre organisation.

Pour les entreprises des secteurs de l'hôtellerie, de la vente au détail ou de la santé, les risques sont amplifiés. Lorsque vous disposez d'un WiFi public fonctionnant en parallèle de systèmes traitant des données internes sensibles, une faille peut être catastrophique, entraînant d'énormes pertes financières et ruinant la confiance des clients.

Analysons quelques-unes des attaques les plus courantes que vous devez surveiller.

Attaques de l'homme du milieu (Man-in-the-Middle)

Imaginez deux personnes s'échangeant des mots en privé. Maintenant, imaginez quelqu'un assis entre elles, interceptant secrètement chaque mot. Il peut le lire, le modifier, puis le transmettre sans qu'aucune des deux personnes ne se rende compte de sa présence. C'est l'essence même d'une attaque de type Man-in-the-Middle (MITM).

Dans un environnement réseau, un attaquant se place entre un utilisateur et un service légitime, par exemple, un client se connectant au WiFi de votre hôtel. Depuis cette position, il peut espionner toutes les communications, capturant tout, des identifiants de connexion aux détails de paiement. Cela est particulièrement dangereux sur les réseaux WiFi publics non sécurisés ou mal configurés, où les utilisateurs sont les plus vulnérables.

Points d'accès malveillants (Rogue Access Points)

Un point d'accès malveillant (Rogue AP) est un hotspot sans fil frauduleux configuré pour se faire passer pour un point d'accès légitime. Considérez-le comme une fausse vitrine conçue pour ressembler exactement à une marque réelle et de confiance. Un client d'hôtel pourrait voir deux réseaux WiFi : "GrandHotel_GuestWiFi" et "GrandHotel_Guest_WiFi". L'un est réel ; l'autre est un piège tendu par un attaquant.

Si le client se connecte au Rogue AP, l'attaquant obtient un contrôle total sur son trafic. Il peut lancer des attaques MITM, rediriger l'utilisateur vers des sites de phishing pour voler des identifiants, ou même injecter des malwares sur son appareil. C'est une tactique simple mais redoutablement efficace qui s'attaque aux utilisateurs imprudents.

Un réseau sécurisé ne devrait jamais être un jeu de devinettes pour l'utilisateur. Les technologies qui automatisent les connexions sécurisées, comme OpenRoaming , éliminent le risque qu'un utilisateur choisisse accidentellement un réseau malveillant, car l'appareil se connecte automatiquement et en toute sécurité sans aucune action requise de sa part.

L'ampleur de ces vulnérabilités est massive. Les statistiques sur la cybercriminalité au Royaume-Uni soulignent l'impact financier, avec des rapports de crimes cybernétiques entraînant 1,63 milliard de livres sterling de pertes financières. Pour les entreprises de secteurs tels que l'information et les communications, 43 % ont subi des failles. Ces perturbations comprenaient une perte temporaire de l'accès au réseau pour 7 % d'entre elles et une indisponibilité du site web pour 6 %. Ce ne sont pas que des chiffres ; ils représentent les conséquences réelles d'attaques telles que le déni de service. Vous pouvez en savoir plus sur les dernières tendances de la cybercriminalité au Royaume-Uni et voir comment ces menaces impactent les entreprises aujourd'hui.

Le mouvement latéral et ses dangers

Une fois qu'un attaquant a pris pied dans votre réseau, peut-être en trompant un utilisateur avec un Rogue AP, son travail ne fait que commencer. La faille initiale est rarement l'objectif final. Au lieu de cela, il entame un processus appelé mouvement latéral.

C'est l'équivalent numérique d'un cambrioleur qui passe par une fenêtre non verrouillée puis se déplace discrètement de pièce en pièce, à la recherche du coffre-fort. L'attaquant explore le réseau en interne, à la recherche de cibles plus précieuses comme des serveurs contenant des données clients, des systèmes de paiement ou des comptes administratifs. Cette navigation furtive est la façon dont une faille mineure dégénère en une véritable catastrophe.

Attaques par déni de service (DoS)

Une attaque par déni de service (DoS) a un objectif beaucoup plus direct et perturbateur : rendre votre réseau ou votre service totalement indisponible. Imaginez l'unique entrée d'un magasin très fréquenté complètement bloquée par une foule, empêchant tout véritable client d'y pénétrer. C'est cela, une attaque DoS.

Dans le monde du WiFi, une variante courante est l'attaque par désauthentification. L'attaquant inonde le réseau de commandes falsifiées qui déconnectent de force tout le monde du WiFi, le rendant ainsi inopérant. Pour un hôtel, un magasin ou un lieu d'événement, cela peut paralyser les opérations, bloquant net les transactions aux points de vente, les services aux clients et les communications internes. Cela compromet directement la disponibilité (le troisième pilier de la triade CIA) et cause des dommages financiers et opérationnels immédiats.

Pour aider à mettre ces concepts en contexte, voici un bref aperçu des menaces courantes et de la manière dont elles peuvent impacter une entreprise, en particulier celle proposant un WiFi public.

Menaces réseau courantes et leur impact

Comme vous pouvez le constater, les méthodes varient, mais l'objectif final est toujours d'exploiter une vulnérabilité au profit d'un attaquant. Savoir ce qu'il faut surveiller est la première étape critique pour bâtir un réseau résilient et sécurisé.

Approches architecturales pour la défense moderne des réseaux

Connaître les menaces est une chose ; bâtir un réseau capable de les bloquer activement en est une autre. Pendant des années, la sécurité réseau a suivi un modèle simple de « château et douves » : construire un mur solide autour du périmètre et supposer que tout ce qui se trouve à l'intérieur est en sécurité. Dans le monde d'aujourd'hui, avec des attaques sophistiquées qui peuvent provenir aussi bien de l'intérieur que de l'extérieur, cette idée est dangereusement dépassée.

La défense moderne repose sur des stratégies plus intelligentes et plus dynamiques. Il ne s'agit pas seulement d'outils que vous achetez, mais de plans pour créer un réseau à la fois résilient et intelligent. Au lieu d'un grand mur, nous construisons une série de défenses internes, en remettant en question chaque connexion et en utilisant les normes les plus récentes pour intégrer la sécurité dès le départ.

Construire des murs numériques avec la segmentation réseau

Une stratégie fondamentale de tout réseau moderne est la segmentation réseau. Imaginez votre entreprise comme un grand bâtiment avec différents départements. Vous ne donneriez pas la clé de la salle des serveurs au réceptionniste, n'est-ce pas ? La segmentation applique cette même logique de bon sens à votre réseau, en créant des zones isolées pour différents utilisateurs et appareils.

Cela se fait en découpant un grand réseau en sous-réseaux plus petits et autonomes. Chacun de ces segments reçoit son propre ensemble de règles d'accès, construisant ainsi des murs numériques entre eux. Pour un hôtel, c'est non négociable : le réseau WiFi invité doit être complètement séparé de celui qui gère les terminaux de paiement ou les systèmes du personnel.

Pourquoi est-ce si vital ? Cela limite le rayon d'action d'une attaque. Si un appareil sur le réseau invité est compromis, la segmentation empêche l'attaquant de se déplacer latéralement pour piller les données critiques de l'entreprise. La faille est contenue par un pare-feu dans sa propre petite zone, ce qui réduit considérablement les dommages potentiels.

Le Zero Trust est un état d'esprit stratégique, pas un produit unique. C'est un changement fondamental par rapport à l'ancien modèle de « faire confiance, mais vérifier ». La nouvelle règle est simple : « ne jamais faire confiance, toujours vérifier ». Chaque demande d'accès, à chaque fois, doit être authentifiée et autorisée.

Adopter le modèle Zero Trust

S'appuyant sur l'idée de segmentation, le modèle de sécurité Zero Trust pousse ce principe à sa conclusion logique. Il part d'une hypothèse forte : les menaces peuvent exister n'importe où, à l'extérieur comme à l'intérieur de votre réseau. De ce fait, aucun utilisateur ni appareil n'obtient de laissez-passer, quel que soit l'endroit d'où il se connecte.

Chaque tentative d'accès à une ressource doit être strictement vérifiée. Imaginez cela comme une installation de haute sécurité où vous devez présenter des identifiants valides à chaque porte, à chaque fois, même si vous êtes déjà à l'intérieur. Ce processus de vérification constante signifie que même si un attaquant parvient à compromettre un compte ou un appareil, sa capacité à se déplacer est sévèrement restreinte. Il ne peut pas simplement se promener vers le serveur suivant, car chaque étape nécessite une nouvelle authentification qu'il ne possède tout simplement pas.

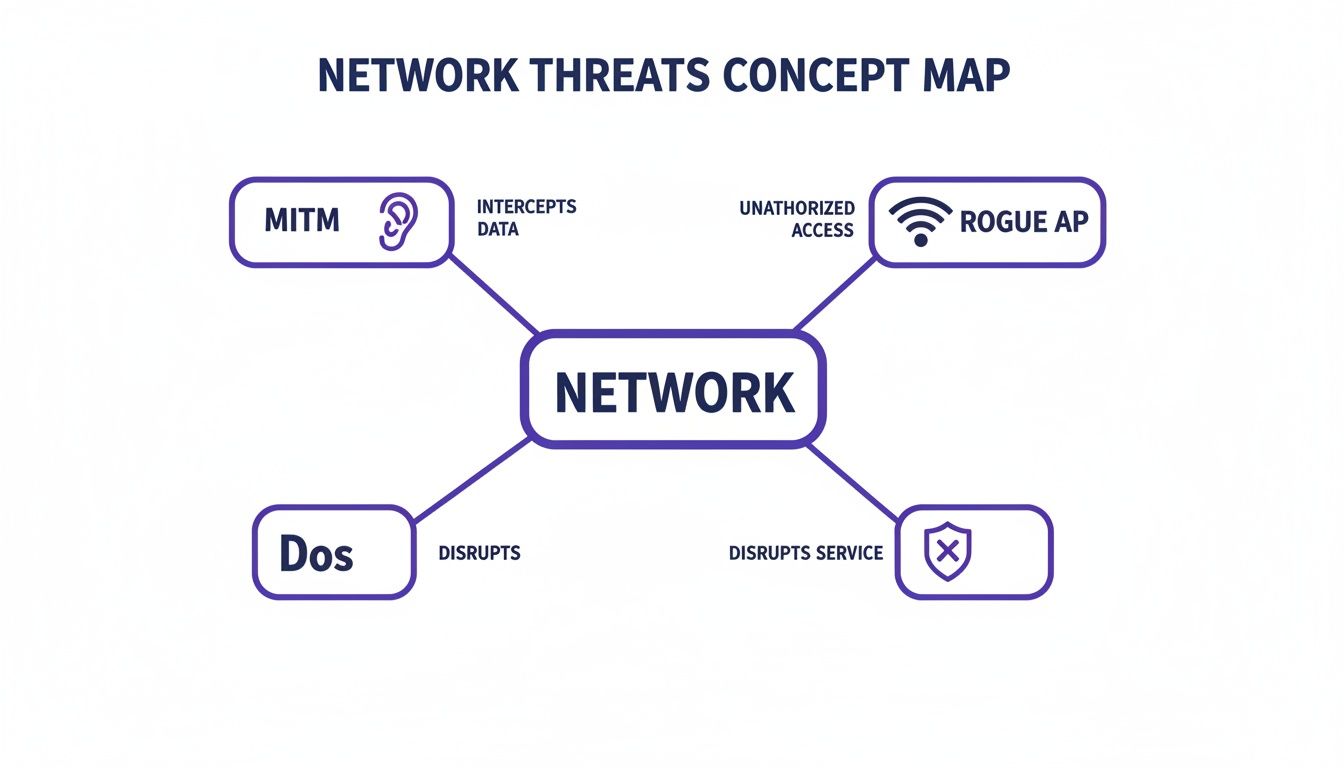

Cette carte met en évidence certaines des principales menaces réseau que ces approches architecturales modernes sont conçues pour contrer.

Elle montre comment des menaces telles que les attaques Man-in-the-Middle, les Rogue Access Points et les dénis de service compromettent directement l'intégrité et la disponibilité d'un réseau, renforçant ainsi la nécessité d'une stratégie proactive de défense en profondeur.

Améliorer la sécurité sans fil avec WPA3 et OpenRoaming

Pour toute entreprise proposant du WiFi, les normes de sécurité spécifiques que vous utilisez sont primordiales. Les anciens protocoles comme WPA2 ont été des piliers pendant des années, mais ils présentent des vulnérabilités bien connues que les attaquants exploitent activement. La dernière norme, WPA3, offre une mise à niveau de sécurité massive.

WPA3 renforce le chiffrement, le rendant beaucoup plus difficile à pirater, et protège contre les attaques courantes par « dictionnaire » hors ligne où les pirates tentent de deviner les mots de passe. Fait crucial, il garantit également que sur les réseaux publics ouverts, le trafic de chaque utilisateur est chiffré individuellement. Cela empêche quelqu'un assis à la table voisine d'espionner son activité.

Ce concept de connexions fluides et sécurisées est perfectionné par des technologies comme Passpoint et des initiatives comme OpenRoaming. Elles automatisent l'ensemble du processus de connexion, en utilisant l'identité existante d'une personne (comme son opérateur mobile ou son identifiant d'entreprise) pour la mettre en ligne en toute sécurité sans qu'elle n'ait rien à faire.

Cela offre un triple avantage pour la sécurité réseau :

- Élimine le risque de Rogue AP : Les utilisateurs ne choisissent pas un nom de réseau dans une liste, ils ne peuvent donc pas être incités à se connecter à un hotspot malveillant de type « Evil Twin ».

- Chiffré dès le départ : La connexion est sécurisée dès le tout premier paquet, comblant ainsi une vulnérabilité majeure présente dans les réseaux ouverts traditionnels.

- Expérience sans friction : Cela élimine les pages de connexion fastidieuses et les mots de passe partagés, qui ne sont pas seulement un cauchemar en matière de sécurité, mais aussi une expérience utilisateur désastreuse.

En combinant la segmentation, une philosophie Zero Trust et des normes sans fil modernes, toute organisation peut bâtir une défense multicouche bien plus efficace pour stopper les menaces actuelles. Cela crée un réseau qui n'est pas seulement sécurisé dès sa conception, mais aussi intelligent et prêt à répondre aux exigences des entreprises modernes.

Mettre en œuvre un accès basé sur l'identité pour une sécurité optimale

La véritable sécurité réseau commence par inverser une vieille question. Pendant des décennies, les administrateurs informatiques se sont demandé : « Que cet appareil est-il autorisé à faire ? » Mais la pensée moderne du Zero Trust pose une question bien plus intelligente : « Qui est cet utilisateur, et à quoi est-il autorisé à accéder ? »

Ce simple changement est le fondement du contrôle d'accès basé sur l'identité. C'est un éloignement des mots de passe partagés et des clés pré-partagées (PSK) qui ont été un point faible de la sécurité pendant des années. Un mot de passe partagé, c'est comme laisser une clé sous le paillasson pour tout le bureau : une fois qu'elle est trouvée, vous n'avez plus aucune sécurité. L'accès basé sur l'identité jette ce modèle par la fenêtre.

Au lieu de cela, chaque utilisateur et chaque appareil obtient son propre passeport numérique unique et infalsifiable. Il ne s'agit pas d'un simple mot de passe ; c'est une identité vérifiable qui prouve qui ils sont et leur accorde un accès précis et limité en fonction de leur rôle.

Automatiser l'accès du personnel avec les fournisseurs d'identité

Pour vos employés, l'adoption de cette approche moderne de la sécurité réseau est étonnamment simple, grâce aux intégrations avec des fournisseurs d'identité (IdP) établis. Il s'agit probablement de services sur lesquels votre organisation s'appuie déjà au quotidien.

- Microsoft Entra ID (anciennement Azure AD)

- Google Workspace

- Okta

Lorsque vous connectez une plateforme d'accès réseau à ces annuaires, l'ensemble du processus de sécurisation des connexions du personnel devient presque automatique. Fini la création manuelle de comptes ou la distribution de mots de passe WiFi partagés. Le système émet simplement des certificats numériques uniques pour les appareils de chaque employé.

Ce certificat agit comme leur passeport sécurisé. Lorsqu'un employé se trouve à proximité du réseau du bureau, son appareil présente cet identifiant, est instantanément vérifié dans l'annuaire et se voit accorder l'accès. Aucun mot de passe à mémoriser, à taper ou à se faire voler. Et si quelqu'un quitte l'entreprise ? Révoquer son accès est aussi simple que de mettre à jour son statut dans l'IdP, ce qui annule instantanément son passeport numérique.

Pour mieux comprendre comment cela fonctionne, vous pouvez explorer notre guide détaillé sur la sécurité WiFi basée sur l'identité .

Sécuriser l'accès invité sans mots de passe

Cet état d'esprit axé sur l'identité n'est pas réservé au personnel. Pour les clients d'un hôtel, d'un magasin ou d'un lieu d'événement, leur demander de jongler avec des mots de passe est à la fois peu sûr et constitue une expérience terrible. Soyons réalistes : les habitudes de sécurité des gens sont souvent mauvaises, ce qui crée un risque énorme lorsqu'ils se connectent aux réseaux d'entreprise.

Une enquête récente a révélé que le chiffre stupéfiant de 47 % des foyers britanniques disposant du haut débit n'ont jamais modifié les paramètres par défaut de leur routeur. Pire encore, 69 % ont admis n'avoir jamais changé leur mot de passe WiFi. Ces habitudes ne s'améliorent pas par magie lorsque les gens sont loin de chez eux, ce qui souligne pourquoi les systèmes qui ne dépendent pas de mots de passe gérés par les utilisateurs sont si critiques.

C'est là que des technologies comme OpenRoaming changent complètement la donne pour l'accès invité. Elles offrent une connexion similaire, sans mot de passe et basée sur l'identité, pour le grand public.

OpenRoaming utilise l'identité de confiance existante d'un visiteur, comme son opérateur de téléphonie mobile ou une connexion sociale, pour le connecter automatiquement et en toute sécurité au réseau WiFi. L'ensemble du processus est fluide, chiffré dès le tout premier paquet, et retire complètement l'utilisateur de l'équation de sécurité.

En authentifiant l'utilisateur via un tiers de confiance, votre réseau peut accorder un accès sécurisé sans jamais avoir besoin d'un mot de passe partagé ou d'un Captive Portal fastidieux. Cela prouve qu'une sécurité à toute épreuve et un parcours utilisateur totalement sans friction peuvent tout à fait aller de pair. C'est l'avenir de l'accès aux réseaux publics : sécurisé, simple et construit autour de l'identité.

Stratégies pratiques de déploiement et de surveillance

Transformer la théorie de la sécurité en une défense concrète et efficace nécessite un plan clair et exploitable. Une posture de sécurité solide ne s'obtient pas simplement en installant un nouveau produit ; elle se construit grâce à un déploiement réfléchi et se maintient par une surveillance diligente et continue. C'est là que les plans architecturaux dont nous avons parlé deviennent une réalité tangible sur votre réseau.

La première étape est un déploiement stratégique qui comble les failles de sécurité rapidement et efficacement. Tout se résume à une planification minutieuse autour de quelques piliers opérationnels clés.

Planifier votre déploiement

Un déploiement efficace commence toujours par la cartographie de votre environnement existant. Il est crucial d'intégrer les nouvelles solutions de sécurité à l'infrastructure que vous possédez déjà, et non de lutter contre elle. Les plateformes modernes sont conçues pour cela, prévues pour être compatibles avec les principaux fournisseurs de matériel tels que Cisco Meraki, Aruba et UniFi afin de garantir un déploiement beaucoup plus fluide.

- Plan de segmentation réseau : Déterminez exactement comment vous allez isoler les différents types de trafic. Vous devez définir des frontières claires entre votre WiFi invité, l'accès du personnel, les systèmes de point de vente et les serveurs backend critiques.

- Intégration de l'annuaire d'identités : Reliez votre plateforme de contrôle d'accès à vos fournisseurs d'identité existants, comme Microsoft Entra ID ou Google Workspace. Cela automatise l'ensemble du processus d'octroi et de révocation des accès pour le personnel lorsqu'il arrive ou quitte l'entreprise.

- Vérification de la compatibilité matérielle : Assurez-vous que la solution choisie fonctionne bien avec vos commutateurs, points d'accès et pare-feu actuels. Cela vous aide à éviter les mauvaises surprises ou les problèmes de compatibilité lors de la configuration.

Une gestion de réseau solide est le socle d'une bonne sécurité. Connaître les principes fondamentaux, comme les procédures de réinitialisation des commutateurs Cisco , est essentiel pour maintenir l'intégrité du réseau en cas de problème.

Surveillance continue et réponse aux incidents

Une fois votre réseau sécurisé opérationnel, le travail passe de la mise en œuvre à la vigilance. La sécurité réseau n'est jamais une tâche que l'on « configure et que l'on oublie ». La surveillance continue consiste à garder un œil attentif sur votre réseau pour détecter tout signe de problème et à avoir un plan clair pour agir dès que vous repérez quelque chose.

Ce processus transforme la sécurité d'un exercice théorique en une posture vivante et proactive. Il implique la collecte et l'analyse des données du réseau pour repérer les anomalies qui pourraient être les premiers signes d'une attaque.

Surveiller sans plan revient simplement à collecter des données. Un plan formel de réponse aux incidents transforme ces données en actions décisives, décrivant les étapes exactes que votre équipe suivra depuis le moment où une menace est détectée jusqu'à sa résolution finale.

Une stratégie de surveillance efficace nécessite de guetter des signaux d'alerte spécifiques. Ces indicateurs sont souvent les premiers signes d'une faille de sécurité, vous donnant la chance de réagir avant que de réels dommages ne se produisent. Le filtrage DNS proactif, par exemple, constitue ici une couche de défense incroyablement puissante. Vous pouvez en apprendre davantage sur son fonctionnement dans notre guide expliquant pourquoi le filtrage DNS proactif est votre meilleure défense contre les menaces modernes .

Votre équipe doit rechercher activement :

- Modèles de trafic inhabituels : Un pic soudain et inexpliqué de données circulant vers ou depuis un appareil spécifique ou un emplacement externe peut être le signe révélateur d'une faille de données ou d'une activité malveillante.

- Pics d'échecs de connexion : Un volume élevé de tentatives d'authentification infructueuses sur un seul compte ou système signifie souvent qu'une attaque par force brute est en cours.

- Connexions à des destinations suspectes : Le trafic sortant vers des adresses IP ou des domaines malveillants connus est un indicateur fort qu'un appareil sur votre réseau a été compromis.

- Détections d'appareils non autorisés : Tout nouvel appareil inconnu apparaissant sur un segment de réseau sécurisé exige une enquête immédiate. Sans exception.

En combinant un déploiement bien planifié avec une stratégie de surveillance et de réponse disciplinée, vous créez un cadre de sécurité vivant, capable de s'adapter et de réagir à tout ce que le paysage des menaces en constante évolution lui réserve.

Transformer votre réseau sécurisé en un atout commercial

Considérer la sécurité réseau de premier ordre comme une simple dépense supplémentaire est une erreur facile à commettre. Nous la voyons souvent comme un coût défensif, un mal nécessaire pour éviter un désastre. Mais cette vision passe à côté d'une opportunité massive. Lorsque vous construisez votre réseau de la bonne manière, en particulier avec une plateforme basée sur l'identité, il cesse d'être un centre de coûts pour devenir un atout stratégique qui stimule réellement la croissance.

La magie réside dans les données de première partie (first-party data) que vous recueillez lors du processus de connexion sécurisée. Chaque fois qu'un client ou un invité se connecte à votre WiFi, vous créez une relation directe et basée sur le consentement avec lui. C'est bien plus que de simplement fournir une connexion Internet ; c'est le début d'une conversation.

De centre de coûts à moteur de croissance

C'est là que les choses deviennent vraiment intéressantes. Lorsque vous reliez ces riches données d'identité et de comportement à vos plateformes de gestion de la relation client (CRM) et de marketing, vous pouvez commencer à personnaliser le parcours client d'une manière qui n'était tout simplement pas possible auparavant. Pour les entreprises de l'hôtellerie, de la vente au détail et des grands lieux d'événements, cela change la donne.

- Offres personnalisées : Un hôtel peut accueillir un client fidèle avec un message de bienvenue et une offre pour sa boisson préférée au bar, dès son enregistrement.

- Informations approfondies : Un centre commercial peut analyser les modèles de fréquentation pour voir quelles entrées et quels magasins sont les plus fréquentés à différents moments, ce qui l'aide à tout optimiser, de l'agencement des magasins aux plannings du personnel.

- Fidélité accrue : Un café peut ajouter automatiquement des points de fidélité au compte d'un client à chaque fois qu'il se connecte au WiFi, lui donnant ainsi une raison convaincante de revenir.

Un investissement dans une plateforme réseau moderne et basée sur l'identité n'est pas seulement une mesure de sécurité. C'est une décision commerciale stratégique qui offre un rendement clair dans un monde plein de menaces et de concurrence féroce.

Prouver le retour sur investissement

Cette approche fait passer la sécurité réseau d'une ligne de dépenses à un contributeur mesurable à vos résultats. Ce n'est pas seulement de la théorie ; les chiffres le confirment. Le secteur de la cybersécurité au Royaume-Uni, par exemple, a généré 13,2 milliards de livres sterling de valeur ajoutée brute, avec une croissance majeure à l'horizon à mesure que de plus en plus d'entreprises réagissent aux failles généralisées. Vous pouvez en découvrir davantage sur l'analyse du secteur de la cybersécurité au Royaume-Uni pour voir l'ampleur totale du marché. Il ne s'agit pas seulement d'informatique ; c'est une fonction commerciale essentielle.

Voici un exemple concret : un grand centre commercial a utilisé ses analyses WiFi pour découvrir que les visiteurs qui se connectaient au réseau restaient 20 % plus longtemps et dépensaient plus d'argent par visite. C'est une information précieuse. En utilisant ces données pour lancer des promotions ciblées, ils ont directement augmenté leurs revenus. C'est la preuve que le bon investissement dans la sécurité réseau est largement rentabilisé, permettant de bâtir une entreprise plus intelligente et plus rentable bien après la configuration initiale.

Vos questions sur la sécurité réseau, nos réponses

À mesure que vous commencez à renforcer la sécurité de votre réseau, des questions pratiques vont inévitablement se poser. Voici quelques-unes des remarques les plus courantes que nous entendons de la part des administrateurs et des responsables informatiques lorsqu'ils se lancent, renforçant ainsi certaines des idées fondamentales que nous avons abordées.

Quelle est la première étape pour améliorer la sécurité de notre WiFi invité ?

Débarrassez-vous des réseaux ouverts sans mot de passe et des mots de passe partagés non sécurisés. Sérieusement. La première étape la plus critique que vous puissiez franchir est de passer à un système basé sur l'identité. Ce seul changement comble immédiatement certaines des plus grandes failles de sécurité.

Cela transforme immédiatement votre réseau, d'un espace anonyme ouvert à tous, en un environnement où chaque connexion est liée à un identifiant unique. Cela jette les bases de toutes les autres mesures de sécurité modernes, de la surveillance et du contrôle à une segmentation réseau appropriée. Vous entamez essentiellement une relation numérique sécurisée avec vos utilisateurs dès leur toute première connexion.

L'objectif est d'éliminer l'anonymat. Que ce soit via un portail sécurisé qui capture un e-mail ou une technologie fluide comme OpenRoaming, lier chaque connexion à une identité vérifiable est le changement le plus impactant que vous puissiez faire.

Comment le Zero Trust fonctionne-t-il dans un environnement WiFi réel ?

Dans un environnement WiFi, le Zero Trust est simple : ne faire confiance à personne ni à rien par défaut, peu importe où ils se trouvent sur votre réseau. Chaque demande de connexion doit être vérifiée, à chaque fois. Cela crée un environnement beaucoup plus difficile pour quiconque tente d'obtenir un accès non autorisé.

Pour votre personnel, cela peut signifier l'utilisation d'un fournisseur d'identité (comme Entra ID) pour émettre des certificats uniques pour chaque appareil, leur accordant l'accès uniquement aux ressources spécifiques dont ils ont absolument besoin pour faire leur travail. Pour les invités, des systèmes comme OpenRoaming chiffrent la connexion dès le départ, tandis que la segmentation réseau les maintient complètement isolés de vos ressources d'entreprise.

Est-il difficile de passer à une plateforme sécurisée basée sur l'identité ?

C'est plus simple que vous ne le pensez. Les plateformes cloud modernes sont conçues pour un déploiement rapide et pour s'intégrer facilement au matériel réseau que vous possédez déjà auprès d'acteurs majeurs tels que Cisco Meraki, Aruba et Ruckus.

Le processus implique généralement de configurer la plateforme pour qu'elle se synchronise avec votre infrastructure WiFi et vos fournisseurs d'identité actuels. Ce qui était autrefois un projet compliqué de plusieurs mois peut désormais être opérationnel en quelques semaines. Cela vous offre une voie rapide vers une sécurité de niveau entreprise sans les maux de tête des anciennes solutions sur site, faisant d'une sécurité robuste un objectif réaliste pour les organisations de toute taille.

Prêt à remplacer les mots de passe partagés obsolètes par une plateforme réseau sécurisée et basée sur l'identité ? Découvrez comment Purple offre une sécurité Zero Trust avec une expérience utilisateur sans friction. Explorez la plateforme Purple .