Attribution dynamique de VLAN avec RADIUS : Segmenter les utilisateurs par rôle

Ce guide fournit un aperçu technique complet de la mise en œuvre de l'attribution dynamique de VLAN à l'aide des attributs RADIUS. Il détaille comment les sites d'entreprise peuvent automatiser la segmentation du réseau pour le personnel, les invités et les appareils IoT afin de renforcer la sécurité et de réduire la charge de configuration manuelle.

🎧 Écouter ce guide

Voir la transcription

- Résumé analytique

- Analyse technique approfondie

- Guide de mise en œuvre

- Étape 1 : Configuration du serveur RADIUS

- Étape 2 : Configuration de l'authentificateur (points d'accès/commutateurs)

- Considérations spécifiques aux fournisseurs

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé analytique

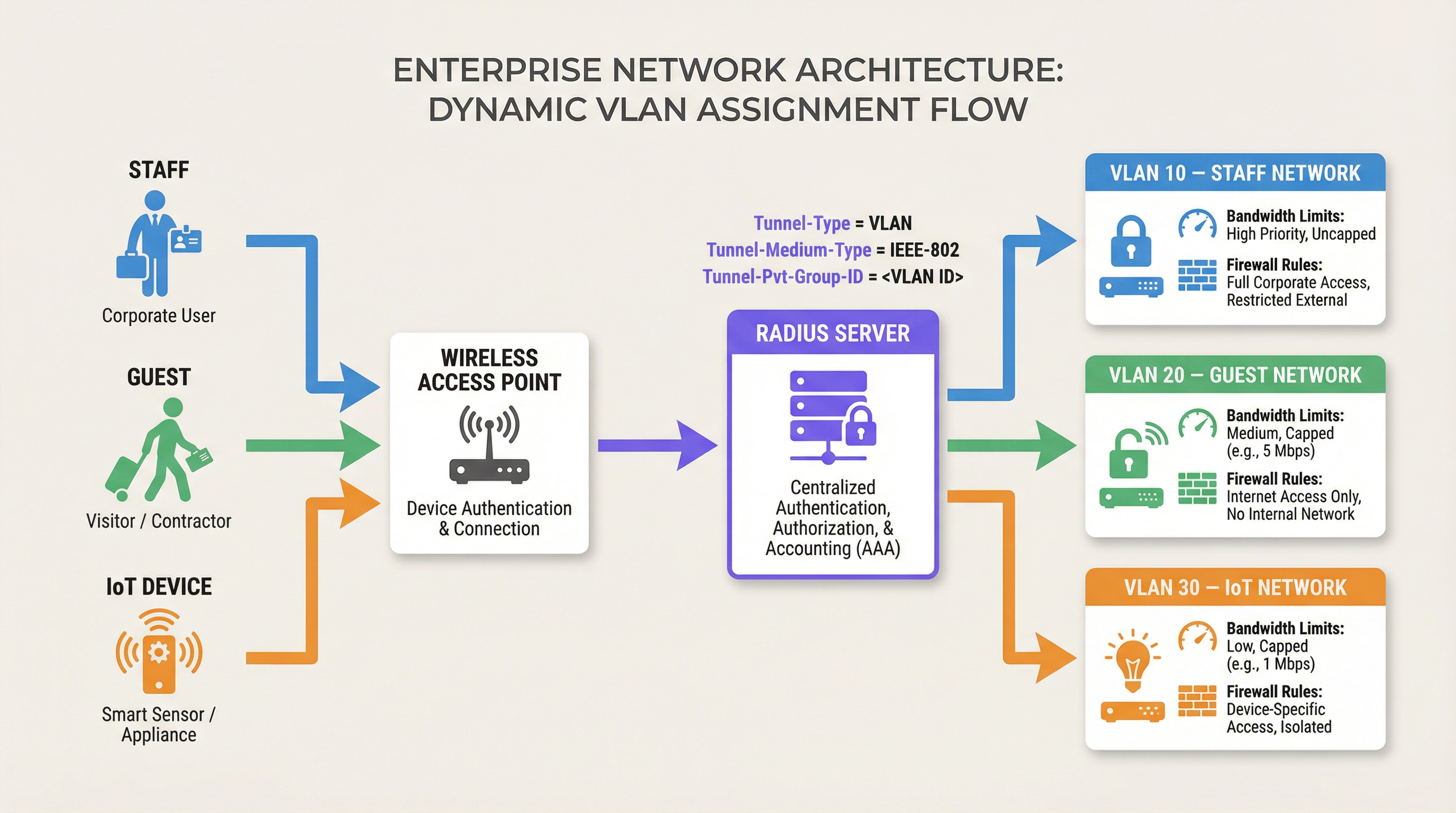

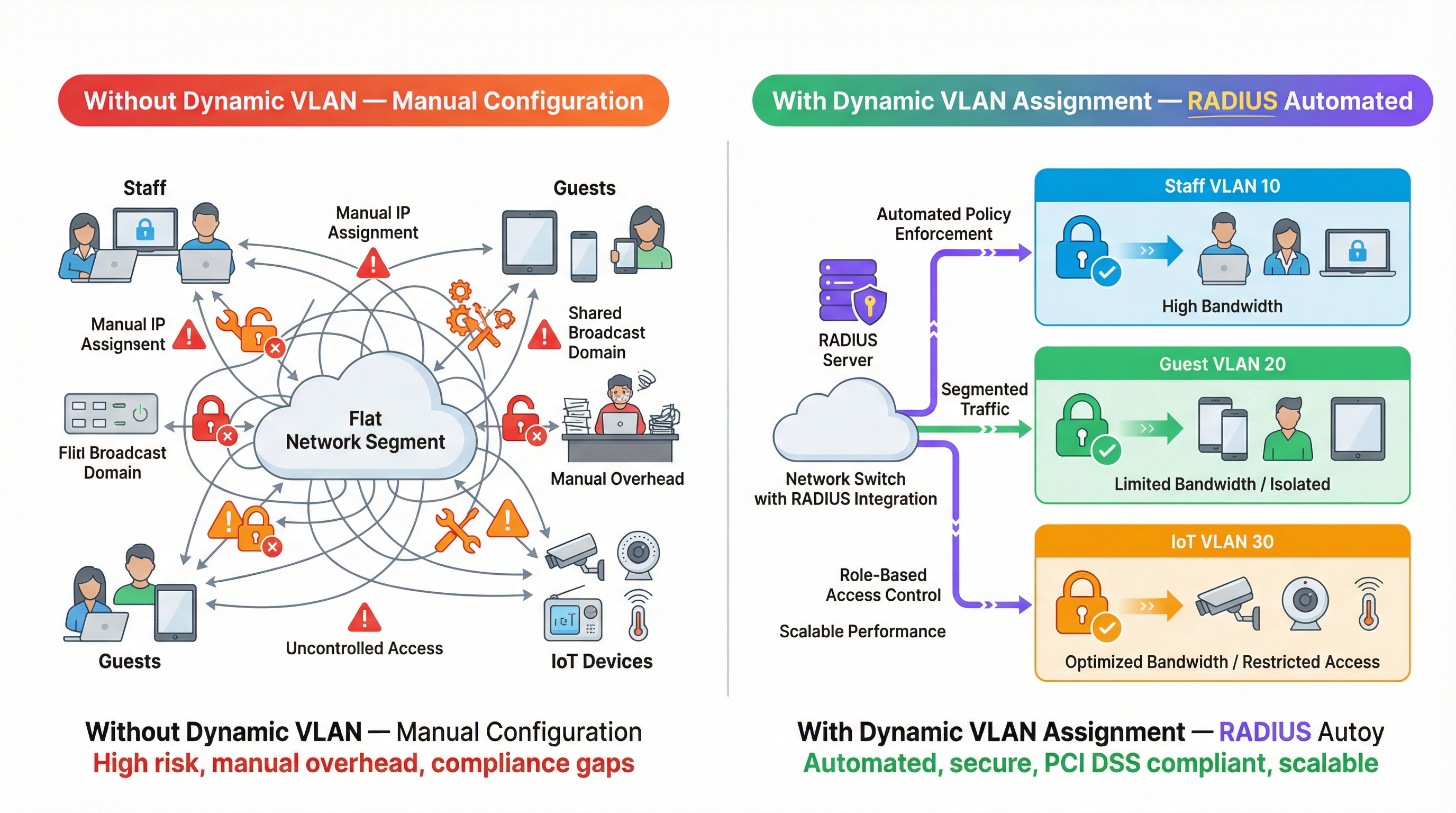

Pour les opérateurs multi-sites, la gestion manuelle de la segmentation du réseau constitue un goulot d'étranglement opérationnel majeur. À mesure que le nombre d'appareils connectés augmente dans les secteurs de l'hôtellerie, du commerce de détail et du secteur public, s'appuyer sur des configurations VLAN statiques par port ou diffuser des dizaines de SSID devient insoutenable. Ce guide explore comment exploiter l'attribution dynamique de VLAN avec RADIUS pour segmenter automatiquement les utilisateurs et les appareils par rôle au moment de l'authentification. En transmettant des attributs RADIUS spécifiques (tels que Tunnel-Pvt-Group-ID), les architectes réseau peuvent affecter dynamiquement les utilisateurs au bon VLAN, appliquant ainsi des politiques de sécurité strictes, garantissant la conformité aux normes telles que PCI DSS et réduisant considérablement la charge de travail informatique manuelle.

Analyse technique approfondie

L'attribution dynamique de VLAN repose sur la norme IEEE 802.1X pour le contrôle d'accès au réseau basé sur les ports, combinée à un serveur RADIUS (Remote Authentication Dial-In User Service) pour l'authentification, l'autorisation et la comptabilité (AAA) centralisées. Lorsqu'un appareil client tente de se connecter au réseau, l'authentificateur (généralement un point d'accès sans fil ou un commutateur réseau) agit comme intermédiaire, transmettant les identifiants du client au serveur RADIUS via le protocole EAP (Extensible Authentication Protocol).

Si les identifiants sont valides, le serveur RADIUS répond par un message Access-Accept. Le mécanisme critique pour l'attribution dynamique de VLAN est l'inclusion d'attributs RADIUS standard IETF spécifiques dans ce paquet Access-Accept. Les trois attributs essentiels sont :

- Tunnel-Type (Attribut 64) : Doit être défini sur

VLAN(valeur 13). - Tunnel-Medium-Type (Attribut 65) : Doit être défini sur

IEEE-802(valeur 6). - Tunnel-Private-Group-ID (Attribut 81) : Contient la chaîne d'ID de VLAN réelle (ex. : "10", "20", "Guest_VLAN").

Lorsque l'authentificateur reçoit ces attributs, il tague dynamiquement le trafic de l'utilisateur avec l'ID de VLAN spécifié, le plaçant dans le segment de réseau approprié quel que soit le port physique ou le SSID auquel il s'est connecté.

Cette architecture permet un contrôle d'accès au réseau basé sur les rôles. Un seul SSID peut desservir en toute sécurité plusieurs groupes d'utilisateurs distincts, en les plaçant dans des segments de réseau isolés avec leurs propres règles de pare-feu, limites de bande passante et politiques de routage. Par exemple, les solutions Guest WiFi de Purple s'intègrent souvent à RADIUS pour garantir que les invités sont placés sur un VLAN isolé, protégeant ainsi les ressources internes.

Guide de mise en œuvre

Le déploiement de l'attribution dynamique de VLAN nécessite une configuration à la fois sur le serveur RADIUS et sur l'infrastructure réseau (points d'accès ou commutateurs). Bien que la syntaxe exacte varie selon les fournisseurs (ex. : Cisco ISE, Aruba ClearPass, FreeRADIUS), les principes fondamentaux restent les mêmes.

Étape 1 : Configuration du serveur RADIUS

Configurez votre serveur RADIUS pour renvoyer les attributs requis en fonction des groupes d'utilisateurs ou des profils d'appareils. Par exemple, vous pourriez créer des politiques stipulant :

- Si Groupe d'utilisateurs = "Personnel", renvoyer Tunnel-Private-Group-ID = "10".

- Si Groupe d'utilisateurs = "Prestataires", renvoyer Tunnel-Private-Group-ID = "20".

- Si Type d'appareil = "Capteur IoT" (via MAC Authentication Bypass), renvoyer Tunnel-Private-Group-ID = "30".

Étape 2 : Configuration de l'authentificateur (points d'accès/commutateurs)

Configurez vos appareils réseau pour interroger le serveur RADIUS et traiter les attributs renvoyés. Cela implique généralement :

- Définir l'adresse IP du serveur RADIUS et le secret partagé.

- Activer l'authentification 802.1X sur les SSID ou les ports de commutateur concernés.

- Activer l'attribution dynamique de VLAN (parfois appelée « AAA Override » ou « RADIUS VLAN assignment »).

Considérations spécifiques aux fournisseurs

- Cisco : Sur les WLC, assurez-vous que « AAA Override » est activé dans la configuration WLAN. Pour les commutateurs, configurez

authentication port-control autoetdot1x pae authenticator. - Aruba : Dans ArubaOS, assurez-vous que le profil AAA a un « RADIUS Server » configuré et que le groupe de serveurs est défini pour traiter les règles de serveur pour la dérivation de VLAN.

- Ubiquiti UniFi : Dans l'application UniFi Network, activez « RADIUS MAC Authentication » ou « WPA2/WPA3 Enterprise » et assurez-vous que « Enable RADIUS assigned VLAN » est coché dans les paramètres réseau.

Bonnes pratiques

Pour garantir un déploiement robuste et évolutif, respectez les recommandations standard de l'industrie suivantes :

- Standardiser les ID de VLAN à l'échelle mondiale : Une dénomination incohérente des VLAN d'un site à l'autre est un piège majeur. Si le VLAN 10 est « Personnel » sur le site A mais « Invité » sur le site B, l'attribution dynamique causera le chaos. Établissez un schéma de numérotation VLAN global avant de mettre en œuvre l'attribution dynamique.

- Mettre en œuvre des mécanismes de secours : L'indisponibilité de RADIUS est un mode de défaillance critique. Configurez un « VLAN critique » ou un « VLAN de secours » sur vos points d'accès. Si le serveur RADIUS est injoignable, le point d'accès doit placer l'appareil dans un VLAN restreint qui n'autorise peut-être que l'accès à Internet, maintenant ainsi la connectivité sans compromettre la sécurité interne.

- Utiliser le MAC Authentication Bypass (MAB) pour les appareils sans interface : Les appareils IoT comme les Capteurs ou les thermostats intelligents ne peuvent souvent pas effectuer d'authentification 802.1X. Utilisez le MAB pour authentifier ces appareils en fonction de leur adresse MAC, en les affectant à un VLAN IoT verrouillé.

- Exploiter les analyses : Utilisez des plateformes comme WiFi Analytics de Purple pour surveiller les tendances d'authentification, identifier les anomalies et optimiser les performances du réseau en fonction des modèles d'utilisation par rôle.

Dépannage et atténuation des risques

Lors de la mise en œuvre de l'attribution dynamique de VLAN, soyez prêt à résoudre les problèmes courants :

- Client placé dans le VLAN par défaut : Cela se produit généralement si le serveur RADIUS ne parvient pas à envoyer les attributs corrects, ou si l'authentificateur n'est pas configuré pour les traiter (ex. : « AAA Override » est désactivé). Utilisez des captures de paquets pour vérifier le contenu du message

Access-Accept. - Délais d'authentification : Si les appareils ne parviennent pas à s'authentifier, vérifiez la connectivité réseau entre l'authentificateur et le serveur RADIUS. Vérifiez le secret partagé et assurez-vous que le serveur RADIUS a configuré l'authentificateur comme un client valide.

- Problèmes DHCP : Une fois qu'un appareil est affecté dynamiquement à un VLAN, il doit obtenir une adresse IP pour ce sous-réseau. Assurez-vous que le serveur DHCP est correctement configuré pour tous les VLAN dynamiques et que les adresses IP helper sont en place si nécessaire.

ROI et impact commercial

La mise en œuvre de l'attribution dynamique de VLAN offre un retour sur investissement significatif en réduisant la charge de configuration manuelle et en atténuant les risques de sécurité.

- Efficacité opérationnelle : Élimine le besoin de configurer manuellement des VLAN statiques par port ou de diffuser plusieurs SSID pour différents groupes d'utilisateurs, ce qui permet aux équipes informatiques d'économiser des heures de travail administratif.

- Sécurité renforcée : Applique un contrôle d'accès strict basé sur les rôles, garantissant que les appareils compromis ou les utilisateurs non autorisés sont isolés des systèmes commerciaux critiques. Ceci est essentiel pour la conformité aux normes telles que PCI DSS dans les environnements de Commerce de détail .

- Expérience utilisateur améliorée : Offre une expérience d'authentification fluide pour le personnel et les invités, car ils peuvent se connecter à un seul SSID et recevoir automatiquement les privilèges d'accès au réseau appropriés.

Écoutez notre podcast de briefing technique pour plus d'informations :

Pour plus d'informations sur la sécurisation de votre réseau, consultez notre guide sur l'authentification 802.1X : Sécuriser l'accès au réseau sur les appareils modernes .

Termes clés et définitions

Dynamic VLAN Assignment

The process of automatically assigning a device to a specific Virtual Local Area Network (VLAN) based on its identity or role during authentication, rather than its physical connection point.

Essential for scalable network segmentation in enterprise environments, eliminating the need for manual port configuration.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The core engine that evaluates credentials and dictates network policy, including VLAN assignment.

802.1X

An IEEE Standard for port-based Network Access Control (PNAC), providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The framework that allows devices to securely transmit credentials to the network infrastructure before gaining access.

Tunnel-Private-Group-ID

RADIUS Attribute 81, used to specify the VLAN ID or VLAN name that the authenticator should assign to the user's session.

The specific data field in the RADIUS response that dictates the network segment.

MAC Authentication Bypass (MAB)

A technique used to authenticate devices that do not support 802.1X (like printers or IoT sensors) by using their MAC address as their identity.

Crucial for integrating headless devices into a dynamically segmented network architecture.

Authenticator

The network device (such as a wireless access point or switch) that facilitates the authentication process between the client and the RADIUS server.

The device responsible for enforcing the VLAN assignment policy returned by the RADIUS server.

Access-Accept

The RADIUS message sent to the authenticator indicating that the user's credentials are valid and access should be granted.

This packet carries the crucial VLAN assignment attributes.

AAA Override

A configuration setting on many authenticators (like Cisco WLCs) that allows the RADIUS server to override the default VLAN or policy configured on the device.

Must be enabled for dynamic VLAN assignment to function correctly.

Études de cas

A 500-room luxury hotel needs to segment its network for guests, staff, and IoT devices (smart thermostats and door locks). They currently broadcast 5 different SSIDs, causing significant co-channel interference and confusing guests. How can dynamic VLAN assignment solve this?

The hotel should consolidate to two SSIDs: 'Hotel_Guest' (Open/Captive Portal) and 'Hotel_Secure' (802.1X). For 'Hotel_Secure', staff authenticate using their corporate credentials. The RADIUS server verifies the credentials against Active Directory and returns Tunnel-Private-Group-ID = '10' (Staff VLAN). For IoT devices, which cannot use 802.1X, the network uses MAC Authentication Bypass (MAB). The RADIUS server recognizes the MAC addresses of the thermostats and locks, returning Tunnel-Private-Group-ID = '30' (IoT VLAN). Guests connect to 'Hotel_Guest' and are placed in VLAN 20 via standard captive portal workflows, potentially integrated with Purple's Hospitality solutions.

A large retail chain is deploying point-of-sale (POS) terminals across 50 locations. To comply with PCI DSS, these terminals must be strictly isolated from the corporate and guest networks. How can dynamic VLAN assignment ensure compliance even if a terminal is moved to a different port?

The IT team configures the network switches to require 802.1X authentication on all edge ports. The POS terminals are configured with certificates for EAP-TLS authentication. When a terminal connects to any port, it authenticates with the RADIUS server. The RADIUS server verifies the certificate and returns Tunnel-Private-Group-ID = '40' (PCI VLAN). The switch dynamically assigns the port to VLAN 40, applying strict ACLs that only allow communication with the payment processing gateways.

Analyse de scénario

Q1. You are deploying dynamic VLAN assignment across a university campus. The RADIUS server is successfully sending the Access-Accept message with Tunnel-Private-Group-ID set to '50' for faculty members. However, faculty devices are still being placed in the default VLAN (VLAN 1) configured on the SSID. What is the most likely cause?

💡 Astuce :Check the configuration on the wireless access point or controller.

Afficher l'approche recommandée

The most likely cause is that the authenticator (the Wireless LAN Controller or Access Point) does not have 'AAA Override' (or the equivalent setting, such as 'Enable RADIUS assigned VLAN') enabled for that specific SSID. Even if the RADIUS server sends the correct attributes, the authenticator will ignore them and use the default configuration unless explicitly instructed to process dynamic assignments.

Q2. A hospital needs to connect hundreds of new smart infusion pumps to the network. These devices do not support 802.1X supplicants. How can the IT team ensure these devices are automatically placed into a secure, isolated clinical IoT VLAN?

💡 Astuce :Consider how devices without 802.1X capabilities can be identified by the network.

Afficher l'approche recommandée

The IT team should implement MAC Authentication Bypass (MAB). The MAC addresses of all infusion pumps must be added to the RADIUS server's database. When a pump connects to the network, the switch or AP will use its MAC address as the identity for authentication. The RADIUS server will recognize the MAC address and return an Access-Accept message containing the Tunnel-Private-Group-ID for the clinical IoT VLAN.

Q3. Your enterprise network relies heavily on dynamic VLAN assignment. During a scheduled maintenance window, the primary and secondary RADIUS servers become temporarily unreachable. What configuration must be in place to ensure business-critical devices maintain some level of connectivity?

💡 Astuce :Look for features related to authentication failure or fallback scenarios on the switch or AP.

Afficher l'approche recommandée

The network infrastructure must be configured with a 'Critical VLAN' or 'Fallback VLAN'. When the authenticator detects that the RADIUS servers are dead (unreachable), it automatically places connecting devices into this pre-defined Critical VLAN. This VLAN should have strict ACLs applied, perhaps only allowing internet access or access to essential remediation services, ensuring basic connectivity without exposing the internal network.

Points clés à retenir

- ✓Dynamic VLAN assignment automates network segmentation based on user role or device identity.

- ✓It relies on 802.1X authentication and specific RADIUS attributes (Tunnel-Type, Tunnel-Medium-Type, Tunnel-Pvt-Group-ID).

- ✓This approach eliminates the need for manual port configuration and reduces SSID bloat.

- ✓MAC Authentication Bypass (MAB) is essential for segmenting headless IoT devices.

- ✓Global standardisation of VLAN IDs is critical for successful multi-site deployments.

- ✓Always configure fallback mechanisms (Critical VLAN) to handle RADIUS server outages.