L'IPSK expliqué : les clés pré-partagées basées sur l'identité pour l'accès WiFi

This guide provides IT managers, network architects, and venue operations directors with a definitive technical reference on Identity Pre-Shared Keys (IPSK) for WiFi access — explaining the architecture, comparing it against standard PSK and 802.1X Enterprise, and delivering actionable deployment guidance for hospitality, retail, events, and public-sector environments. It addresses the critical operational challenge of providing secure, individually-managed WiFi access across mixed-device fleets — including IoT and headless devices — without the infrastructure overhead of a full 802.1X deployment. Purple's platform is positioned as the orchestration layer that automates IPSK key lifecycle management at scale.

🎧 Écouter ce guide

Voir la transcription

- Synthèse

- Analyse technique approfondie

- L'architecture d'authentification

- Implémentations par fournisseur

- Réseaux privés (PAN) et isolation de niveau 2

- Compatibilité WPA3

- Contexte des normes IEEE

- Guide d'implémentation

- Phase 1 : Évaluation de l'infrastructure

- Phase 2 : Configuration RADIUS

- Phase 3 : Configuration du WLC/Contrôleur

- Phase 4 : Automatisation du cycle de vie des clés

- Phase 5 : Atténuation de la randomisation MAC

- Bonnes pratiques

- Dépannage et atténuation des risques

- Échecs d'authentification

- Indisponibilité du serveur RADIUS

- Compatibilité des appareils IoT

- Compromission de clé

- ROI et impact commercial

- Résultats quantifiables

- Coût total de possession (TCO)

Synthèse

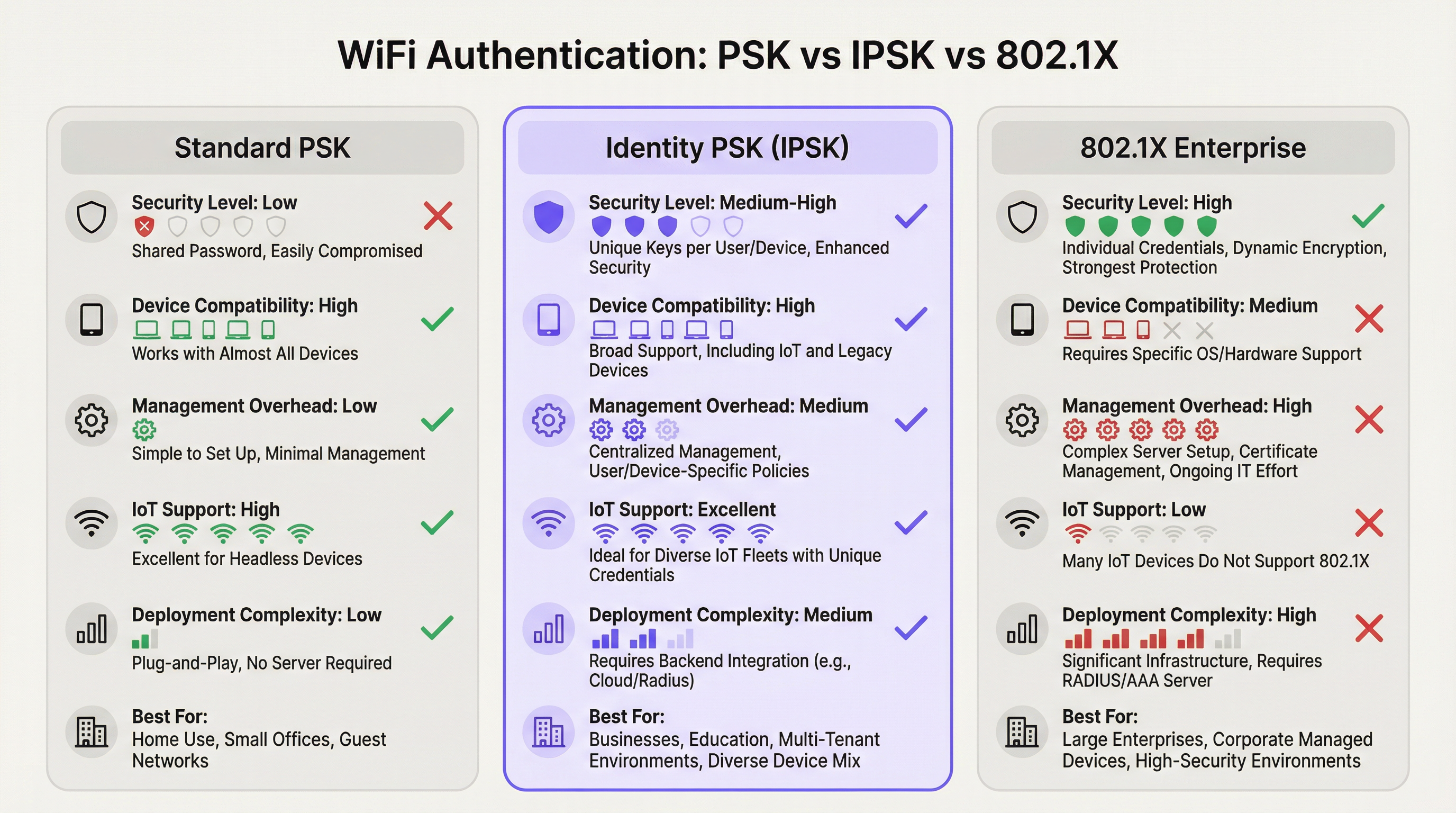

L'authentification WiFi par Identity Pre-Shared Key (IPSK) résout la tension historique entre la sécurité du réseau et la simplicité opérationnelle dans les environnements multi-utilisateurs et multi-appareils. Là où le WPA2-Personal standard (PSK partagé) offre une facilité d'utilisation mais aucune traçabilité individuelle, et où le WPA2/WPA3-Enterprise (802.1X) offre un contrôle granulaire mais exclut une proportion importante d'appareils modernes, l'IPSK occupe un juste milieu pragmatique : chaque utilisateur ou appareil reçoit une clé cryptographique unique, tous se connectant au même SSID, avec une application des politiques par connexion via RADIUS.

Pour les exploitants de sites — hôtels, chaînes de magasins, centres de conférence et bâtiments du secteur public — l'IPSK devient de plus en plus l'architecture par défaut pour le WiFi des invités et du personnel. Il élimine la charge opérationnelle liée à la gestion des mots de passe partagés, prend en charge l'ensemble des appareils grand public et IoT, et offre l'auditabilité requise par les cadres de conformité PCI DSS et GDPR. Associé à une plateforme de gestion automatisée du cycle de vie telle que Purple, l'IPSK évolue d'un hôtel de charme de 50 chambres à un stade de 10 000 places sans augmentation proportionnelle des frais informatiques.

La décision de déployer l'IPSK doit reposer sur trois critères : un parc d'appareils hétérogène incluant des terminaux sans interface ou IoT ; un besoin de révocation d'accès individuel sans perturbation à l'échelle du réseau ; et une base d'utilisateurs qui s'attend à une expérience de connexion fluide, similaire à celle de leur domicile. Si ces trois conditions sont réunies, l'IPSK est l'architecture appropriée.

Analyse technique approfondie

L'architecture d'authentification

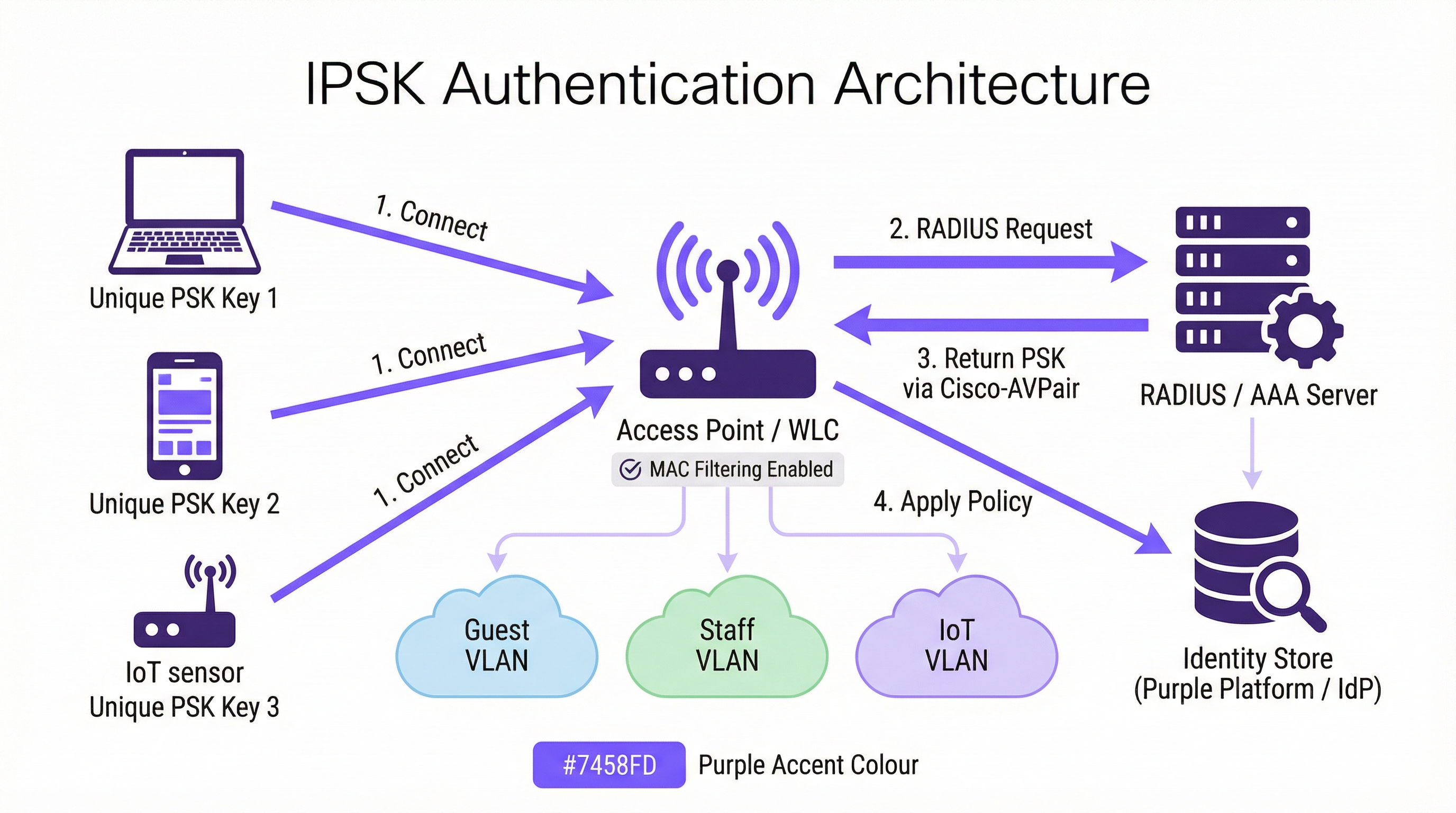

L'IPSK fonctionne dans le cadre de sécurité WPA2-Personal mais l'enrichit d'une couche d'identité basée sur RADIUS. Le flux d'authentification se déroule comme suit. Lorsqu'un appareil client initie une association avec un SSID compatible IPSK, le contrôleur de réseau local sans fil (WLC) — ou le point d'accès dans les déploiements sans contrôleur — capture l'adresse MAC de l'appareil et la transmet à un serveur RADIUS configuré dans le cadre d'une requête MAC Authentication Bypass (MAB) ou 802.1X standard. Le serveur RADIUS interroge son magasin d'identités, localise l'enregistrement associé à cette adresse MAC et renvoie une réponse Access-Accept contenant une paire attribut-valeur (AVP) Cisco — spécifiquement cisco-av-pair = psk-mode=ascii et cisco-av-pair = psk=<unique_passphrase>. Le WLC extrait cette phrase secrète par appareil et l'utilise pour valider le handshake WPA2 en quatre étapes présenté par le client. Si la phrase secrète correspond, l'association est finalisée et l'appareil est placé sur le VLAN qui lui est attribué, avec ses politiques de bande passante et d'accès dédiées.

Grâce à cette architecture, l'appareil client n'a jamais besoin de savoir qu'il utilise l'IPSK plutôt qu'un PSK standard. L'expérience utilisateur est identique : saisir une phrase secrète, se connecter. L'intelligence est entièrement côté serveur.

Implémentations par fournisseur

Les trois principaux fournisseurs de réseaux sans fil d'entreprise implémentent chacun le PSK basé sur l'identité sous des noms de produits différents, bien que l'architecture fonctionnelle reste cohérente :

| Fournisseur | Nom du produit | Format de l'attribut RADIUS |

|---|---|---|

| Cisco | iPSK (Identity PSK) | cisco-av-pair = psk=<passphrase> |

| Aruba / HPE | MPSK (Multi-PSK) | Aruba-MPSK-Passphrase |

| Ruckus / CommScope | DPSK (Dynamic PSK) | Moteur DPSK propriétaire ou RADIUS |

| Meraki | IPSK avec RADIUS | Format AVP Cisco standard |

Ces quatre implémentations prennent en charge l'attribution de VLAN et l'application de politiques QoS via des attributs RADIUS, permettant une segmentation du réseau par appareil à partir d'un seul SSID.

Réseaux privés (PAN) et isolation de niveau 2

L'une des capacités déterminantes de l'IPSK dans les déploiements multi-locataires est le réseau privé (Private Area Network ou PAN). Étant donné que le trafic de chaque appareil est chiffré avec une clé unique, l'isolation de niveau 2 entre les utilisateurs est inhérente à l'architecture. Un client dans la chambre 412 ne peut ni voir ni interagir avec les appareils d'un client dans la chambre 413, même si tous deux sont connectés au même SSID Hotel-Guest. Il s'agit d'une amélioration fondamentale de la sécurité par rapport aux réseaux à PSK partagé, où tous les appareils partagent le même domaine de diffusion et où un attaquant déterminé peut intercepter le trafic non chiffré.

Associé à la réflexion mDNS — une fonctionnalité disponible sur la plupart des contrôleurs d'entreprise — l'IPSK permet la découverte d'appareils au sein du segment privé de l'utilisateur. Un client peut diffuser du contenu sur son propre Chromecast ou imprimer sur son imprimante portable sans exposer ces appareils au reste du réseau. C'est le modèle de connectivité "comme à la maison" que les opérateurs hôteliers utilisent de plus en plus comme élément différenciateur.

Compatibilité WPA3

Le WPA3-SAE (Simultaneous Authentication of Equals) remplace le handshake en quatre étapes du WPA2 par un échange de clés Dragonfly, ce qui modifie la façon dont les clés par appareil sont validées. La plupart des contrôleurs modernes prennent en charge l'IPSK en mode de transition WPA2/WPA3, offrant une rétrocompatibilité pour les anciens appareils tout en permettant aux clients compatibles WPA3 de bénéficier d'un handshake plus robuste. Un SSID exclusivement WPA3 avec IPSK nécessite une prise en charge par le firmware du contrôleur, désormais disponible sur les plateformes Cisco Catalyst 9800, Aruba CX et Ruckus One depuis 2025.

Contexte des normes IEEE

L'IPSK fonctionne dans le cadre de la norme de réseau local sans fil IEEE 802.11 et s'appuie sur le framework d'authentification IEEE 802.1X pour sa communication RADIUS, même si le mécanisme d'authentification côté client est le PSK plutôt que l'EAP. Le protocole RADIUS lui-même est défini dans les RFC 2865 et RFC 2868. Le format AVP Cisco utilisé pour fournir des phrases secrètes par appareil est une extension fournisseur à l'ensemble d'attributs RADIUS standard. C'est pourquoi l'IPSK n'est pas une spécification IEEE formellement standardisée — il s'agit d'une capacité implémentée par les fournisseurs et construite sur des protocoles standardisés.

Guide d'implémentation

Phase 1 : Évaluation de l'infrastructure

Avant de configurer le moindre point d'accès, effectuez une évaluation approfondie de l'infrastructure couvrant quatre domaines. Premièrement, confirmez que votre contrôleur sans fil prend en charge l'IPSK — vérifiez les exigences de version du firmware pour votre plateforme spécifique. Deuxièmement, évaluez votre infrastructure RADIUS : disposez-vous d'un serveur RADIUS existant (Cisco ISE, Microsoft NPS, FreeRADIUS) ou utiliserez-vous un service RADIUS basé sur le cloud ? Troisièmement, identifiez votre fournisseur d'identité (IdP) — Microsoft Entra ID, Okta, Google Workspace — et confirmez la connectivité API pour le provisionnement automatisé des clés. Quatrièmement, auditez votre parc d'appareils pour identifier tout équipement ancien susceptible de présenter des problèmes de randomisation MAC ou un comportement de handshake WPA2 non standard.

Phase 2 : Configuration RADIUS

Configurez votre serveur RADIUS avec les éléments suivants. Créez un magasin d'identités — une base de données d'adresses MAC associées à des phrases secrètes uniques et à des attributions de VLAN. Pour un déploiement hôtelier, ce magasin est alimenté dynamiquement via une intégration PMS ; pour un déploiement dans le commerce de détail, via une intégration au système RH ou MDM. Créez des profils d'autorisation qui renvoient les attributs AVP Cisco appropriés (psk-mode et psk-password) ainsi que les attributs d'attribution de VLAN (Tunnel-Type = VLAN, Tunnel-Medium-Type = 802, Tunnel-Private-Group-ID = <VLAN_ID>). Configurez des règles de politique qui associent les requêtes d'adresses MAC entrantes au profil d'autorisation correct.

Phase 3 : Configuration du WLC/Contrôleur

Sur le contrôleur sans fil, créez le SSID IPSK avec la sécurité WPA2-PSK et le filtrage MAC activés. Configurez le serveur RADIUS comme serveur d'authentification pour ce SSID et activez le contournement AAA (AAA Override) pour permettre aux attributions de VLAN renvoyées par RADIUS de remplacer le VLAN par défaut du SSID. Définissez un PSK par défaut sur le SSID — celui-ci sert de solution de repli pour les appareils introuvables dans le magasin d'identités RADIUS, et doit être une phrase secrète robuste, générée aléatoirement, qui n'est pas distribuée aux utilisateurs. Activez les trames de gestion protégées (PMF) pour améliorer la posture de sécurité.

Phase 4 : Automatisation du cycle de vie des clés

La gestion manuelle des clés n'est pas évolutive. Pour tout déploiement dépassant une poignée d'appareils, automatisez l'ensemble du cycle de vie des clés à l'aide d'une plateforme d'orchestration. La plateforme de Purple s'intègre à votre IdP et à votre PMS pour provisionner les clés lors de l'intégration et les révoquer lors du départ, sans aucune intervention informatique manuelle. Le flux de provisionnement doit inclure : la génération de clés (aléatoire sur le plan cryptographique, minimum 12 caractères), la distribution des clés (par e-mail, SMS ou support imprimé) et l'enregistrement des clés dans le magasin d'identités RADIUS. Le flux de départ doit inclure : la révocation immédiate de la clé dans le magasin RADIUS, la confirmation que l'appareil a été dissocié et l'entrée dans le journal d'audit à des fins de conformité.

Phase 5 : Atténuation de la randomisation MAC

Configurez votre SSID pour inclure une politique réseau demandant aux clients d'utiliser leur adresse MAC permanente. Sur iOS, cela s'obtient en désactivant l'option "Adresse Wi-Fi privée" pour le réseau spécifique dans les paramètres WiFi de l'appareil — une étape qui peut être communiquée aux utilisateurs lors de leur connexion. Pour les appareils gérés inscrits dans un MDM, déployez un profil de configuration WiFi qui définit DisableAssociationMACRandomization = true. Pour les appareils non gérés, incluez des instructions sur la randomisation MAC dans vos communications d'intégration des utilisateurs.

Bonnes pratiques

Imposez l'unicité des clés et une entropie minimale. Chaque phrase secrète IPSK doit être aléatoire sur le plan cryptographique et comporter au minimum 12 caractères, combinant majuscules, minuscules, chiffres et symboles. Évitez les mots du dictionnaire, les séquences logiques ou toute dérivation d'informations identifiables par l'utilisateur. Le moteur de génération de clés de Purple produit par défaut des phrases secrètes qui répondent aux exigences d'entropie du NIST SP 800-63B.

Segmentez par fonction, pas seulement par utilisateur. Utilisez la capacité d'attribution de VLAN de l'IPSK pour appliquer une segmentation du réseau en fonction du rôle de l'appareil. Les appareils IoT — thermostats, capteurs, serrures intelligentes — doivent se trouver sur un VLAN IoT dédié avec un accès Internet restreint et aucun mouvement latéral vers d'autres VLAN. Les appareils des invités doivent être sur un VLAN invité avec un accès Internet uniquement. Les appareils du personnel doivent être sur un VLAN personnel avec un accès aux ressources internes approprié à leur rôle. Cette segmentation est une exigence PCI DSS pour tout réseau transportant des données de cartes de paiement.

Mettez en œuvre la redondance des serveurs RADIUS. Configurez au minimum deux serveurs RADIUS — primaire et secondaire — avec un basculement automatique sur le WLC. Testez le comportement de basculement tous les trimestres. Envisagez un service RADIUS hébergé dans le cloud pour les déploiements où la redondance des serveurs sur site n'est pas viable sur le plan opérationnel.

Auditez régulièrement l'utilisation des clés. Les journaux de comptabilité RADIUS fournissent un enregistrement complet des adresses MAC authentifiées, à quel moment et depuis quel point d'accès. Examinez ces journaux mensuellement pour détecter d'éventuelles anomalies — appareils s'authentifiant à des heures inhabituelles, appareils apparaissant sur plusieurs VLAN, ou échecs d'authentification pouvant indiquer une tentative de force brute. Le tableau de bord d'analyse de Purple met automatiquement en évidence ces schémas.

Alignez la rotation des clés sur les événements du cycle de vie des utilisateurs. Les clés doivent être renouvelées aux étapes naturelles du cycle de vie : à la fin du séjour d'un client, à la résiliation d'un contrat de travail, à la conclusion d'un événement. Ne mettez pas en œuvre une rotation des clés basée sur le temps selon un calendrier fixe (par exemple, tous les 90 jours) sans mécanisme de rotation automatisé — la rotation manuelle à grande échelle est source d'erreurs et crée des failles de sécurité.

Documentez votre architecture IPSK à des fins de conformité. L'exigence 1.3 de la norme PCI DSS impose la documentation de toutes les connexions réseau et des contrôles de segmentation. Maintenez à jour un schéma de réseau indiquant la configuration du SSID IPSK, les attributions de VLAN, la topologie du serveur RADIUS et les points d'intégration du magasin d'identités. Cette documentation est requise pour les évaluations PCI DSS et constitue une bonne pratique pour le registre des activités de traitement de l'article 30 du GDPR.

Dépannage et atténuation des risques

Échecs d'authentification

La cause la plus fréquente d'échec d'authentification IPSK est une non-correspondance d'adresse MAC entre l'appareil se présentant au WLC et l'adresse MAC enregistrée dans le magasin d'identités RADIUS. Cela est presque toujours dû à la randomisation de l'adresse MAC. Vérifiez l'adresse MAC de l'appareil à l'aide des journaux d'association client du WLC et comparez-la avec le magasin d'identités RADIUS. Si l'appareil présente une adresse MAC aléatoire, guidez l'utilisateur pour désactiver l'adresse privée pour le réseau, ou mettez en place un portail de pré-enregistrement qui capture l'adresse MAC permanente de l'appareil avant la première tentative de connexion.

Le deuxième échec le plus courant est un AVP Cisco incorrect ou manquant dans le profil d'autorisation RADIUS. Vérifiez que le format AVP correspond à la syntaxe attendue par votre contrôleur — cisco-av-pair = psk-mode=ascii suivi de cisco-av-pair = psk=<passphrase> — et que le contournement AAA (AAA Override) est activé sur le SSID.

Indisponibilité du serveur RADIUS

Si le serveur RADIUS est injoignable, le WLC se rabattra sur le PSK par défaut configuré sur le SSID. Ce PSK par défaut doit être traité uniquement comme un mécanisme d'accès d'urgence et ne doit pas être distribué aux utilisateurs. Surveillez la disponibilité du serveur RADIUS avec vos outils de supervision d'infrastructure standard et configurez des alertes pour les événements d'expiration de délai RADIUS sur le WLC.

Compatibilité des appareils IoT

Certains anciens appareils IoT implémentent un comportement de handshake WPA2 non standard qui peut provoquer des échecs d'authentification intermittents avec l'IPSK. Si un type d'appareil spécifique échoue systématiquement, testez-le de manière isolée sur un SSID PSK standard pour confirmer la capacité WPA2 de base de l'appareil. Si l'appareil ne prend pas du tout en charge le WPA2-PSK, il doit être connecté via un port filaire ou un SSID hérité dédié avec une isolation réseau appropriée.

Compromission de clé

Si un appareil est perdu, volé ou soupçonné d'être compromis, révoquez immédiatement sa clé IPSK dans le magasin d'identités RADIUS. Le WLC dissociera l'appareil lors de sa prochaine tentative de réauthentification (généralement dans les minutes qui suivent). Générez une nouvelle clé pour l'appareil de remplacement de l'utilisateur et provisionnez-la via le flux d'intégration standard. Documentez l'incident dans votre journal des incidents de sécurité à des fins de conformité.

ROI et impact commercial

Résultats quantifiables

L'analyse de rentabilité de l'IPSK par rapport au PSK partagé est convaincante à trois niveaux. Le premier est la réduction des coûts opérationnels. Dans un hôtel de 200 chambres fonctionnant sur un modèle de PSK partagé, l'équipe de réception traite en moyenne 15 à 20 demandes d'assistance liées au WiFi par jour — réinitialisations de mots de passe, problèmes de connexion d'appareils, expirations de délai du Captive Portal. L'IPSK avec intégration automatisée réduit ce chiffre à presque zéro, libérant ainsi le personnel de réception pour des activités génératrices de revenus. Selon une estimation prudente de 10 minutes par interaction d'assistance et un coût de personnel de 15 £ de l'heure, un hôtel de 200 chambres économise environ 750 à 1 000 £ par mois en coûts de main-d'œuvre directs.

Le deuxième niveau est l'évitement des coûts liés aux incidents de sécurité. Une violation de réseau à PSK partagé — où un acteur malveillant accède au mot de passe partagé — peut exposer tous les appareils du réseau à l'interception du trafic et à des attaques par mouvement latéral. Le coût moyen d'une violation de données dans le secteur de l'hôtellerie, selon le rapport d'IBM sur le coût d'une violation de données, dépasse 3,5 millions de livres sterling lorsque les amendes réglementaires, les coûts de remédiation et les dommages à la réputation sont inclus. L'isolation par appareil de l'IPSK signifie qu'une clé compromise n'expose qu'un seul appareil, et non l'ensemble du réseau.

Le troisième niveau concerne la satisfaction des clients et l'impact sur les revenus. Dans le secteur de l'hôtellerie, la qualité du WiFi est systématiquement citée comme l'un des trois principaux facteurs dans les avis en ligne. Les établissements qui passent d'un WiFi basé sur un Captive Portal à l'IPSK signalent des améliorations mesurables des scores d'évaluation liés au WiFi, avec des améliorations correspondantes des notes globales de l'établissement. Une amélioration d'un point du score TripAdvisor d'un hôtel est corrélée à une augmentation moyenne de 11 % du revenu par chambre disponible (RevPAR), selon les recherches en hôtellerie de l'Université Cornell.

Coût total de possession (TCO)

La comparaison du TCO entre l'IPSK et le 802.1X Enterprise favorise considérablement l'IPSK pour les environnements de sites. Un déploiement 802.1X complet nécessite une infrastructure PKI, des outils de gestion de certificats et des processus de renouvellement de certificats continus — ajoutant généralement 15 000 à 40 000 £ en coûts de déploiement initiaux et 5 000 à 15 000 £ en maintenance annuelle pour un site de taille moyenne. L'IPSK nécessite un serveur RADIUS (souvent déjà présent dans l'infrastructure) et une plateforme d'orchestration telle que Purple. Pour les organisations ne disposant d'un serveur RADIUS existant, des services RADIUS hébergés dans le cloud sont disponibles à partir de 200 à 500 £ par mois, rendant l'IPSK accessible même aux exploitants de sites de plus petite taille.

Ce guide est publié par Purple, la plateforme d'intelligence WiFi d'entreprise. Pour une révision de l'architecture technique et une évaluation du déploiement IPSK, contactez l'équipe de solutions de Purple sur purple.ai .

Termes clés et définitions

IPSK (Identity Pre-Shared Key)

A WiFi authentication mechanism that assigns a unique WPA2 passphrase to each individual user or device, while all devices connect to the same SSID. The unique key is delivered to the Wireless LAN Controller by a RADIUS server at the time of authentication, enabling per-device policy enforcement without requiring 802.1X certificate infrastructure.

IT teams encounter IPSK when evaluating authentication options for mixed-device environments — hotels, retail, events — where 802.1X is too complex and shared PSK is too insecure. It is the recommended architecture for guest and staff WiFi in multi-tenant venue environments.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol (RFC 2865) that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users connecting to a network. In IPSK deployments, the RADIUS server is the intelligence layer that maps device MAC addresses to unique passphrases and network policies.

IT teams interact with RADIUS when configuring the authentication backend for IPSK. Common RADIUS server implementations include Cisco ISE, Microsoft NPS, FreeRADIUS, and cloud-hosted services. RADIUS availability is critical to IPSK operation — if the RADIUS server is unreachable, new device authentications will fail.

MAC Authentication Bypass (MAB)

An authentication mechanism that uses a device's MAC address as its identity credential, rather than requiring the device to present a username/password or certificate. IPSK leverages MAB to identify devices at the point of RADIUS lookup, enabling headless devices with no user interface to authenticate based solely on their hardware address.

IT teams use MAB in IPSK deployments to support IoT devices, smart TVs, gaming consoles, and other headless endpoints that cannot present user credentials. MAB is the mechanism that makes IPSK compatible with 100% of WiFi-capable devices.

Cisco Attribute-Value Pair (AVP)

A vendor-specific RADIUS attribute format used by Cisco (and compatible) wireless controllers to exchange configuration parameters between the RADIUS server and the WLC. In IPSK deployments, the AVPs `cisco-av-pair = psk-mode=ascii` and `cisco-av-pair = psk=<passphrase>` deliver the per-device unique passphrase from the RADIUS server to the WLC.

IT teams need to understand AVP syntax when configuring RADIUS authorisation profiles for IPSK. Incorrect AVP formatting is the most common cause of IPSK authentication failures during initial deployment.

Private Area Network (PAN)

A virtual network segment created around a specific user's devices within a shared WiFi infrastructure. In IPSK deployments, each user's unique key creates cryptographic isolation from other users on the same SSID, while mDNS reflection allows the user's own devices to discover each other within their private segment.

IT teams deploy PAN capability in hospitality and multi-tenant residential environments to provide guests or residents with a home-like device ecosystem — casting, printing, gaming — without exposing their devices to other users on the shared infrastructure.

WPA2-SAE / WPA3 (Simultaneous Authentication of Equals)

The authentication handshake mechanism introduced in WPA3 that replaces the WPA2 four-way handshake with a Dragonfly key exchange, providing stronger resistance to offline dictionary attacks. WPA3-SAE changes how per-device keys are validated in IPSK deployments and requires specific controller firmware support.

IT teams evaluating WPA3 migration need to confirm their controller's IPSK support in WPA3 or transition mode. As of 2025, Cisco Catalyst 9800, Aruba CX, and Ruckus One platforms support IPSK in WPA2/WPA3 transition mode, enabling gradual migration without breaking legacy device compatibility.

AAA Override

A WLC configuration setting that allows RADIUS-returned attributes — including VLAN assignment, QoS policy, and ACLs — to override the SSID's default configuration on a per-client basis. AAA Override must be enabled on the SSID for IPSK's per-device VLAN assignment to function correctly.

IT teams must enable AAA Override when configuring IPSK SSIDs. Without it, all devices connecting to the SSID will be placed on the SSID's default VLAN regardless of what the RADIUS server returns, negating the segmentation benefits of IPSK.

MAC Address Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+, Windows 11) that causes devices to present a randomly generated MAC address when scanning for or connecting to WiFi networks, rather than their permanent hardware MAC address. This feature is designed to prevent device tracking across networks but creates a conflict with IPSK's MAC-based identity lookup.

IT teams must address MAC randomisation in every IPSK deployment plan. The mitigation strategy depends on the device management model: MDM configuration profiles for managed devices, and user-facing guidance (disable Private Wi-Fi Address for the specific network) for unmanaged personal devices.

Key Lifecycle Management

The operational process of provisioning, distributing, rotating, and revoking cryptographic keys throughout their useful life. In IPSK deployments, key lifecycle management encompasses the automated generation of unique passphrases at user onboarding, their delivery to users, their registration in the RADIUS identity store, and their immediate revocation when the user's access should be terminated.

IT teams and venue operations directors must treat key lifecycle management as a core operational process, not an afterthought. Unrevoked keys — belonging to former guests, ex-employees, or decommissioned devices — represent an ongoing security risk. Automation via a platform such as Purple is the only viable approach at scale.

Études de cas

A 350-room full-service hotel is running a shared WPA2-PSK network across all guest floors, the lobby, restaurant, and conference facilities. The network password is printed on key card folders and changed quarterly. Guests regularly complain that their Chromecasts and smart speakers cannot connect, and the front desk fields 20+ WiFi support calls per day. The IT manager needs to modernise the WiFi architecture without replacing the existing Cisco Catalyst 9800 controller infrastructure. What is the recommended approach?

The recommended architecture is IPSK with Purple platform orchestration integrated with the hotel's Property Management System (PMS). The deployment proceeds in five stages.

Stage 1 — Infrastructure preparation: Confirm Cisco Catalyst 9800 firmware is at 17.3 or later (required for full iPSK support). Deploy or configure a RADIUS server — Cisco ISE or a cloud-hosted RADIUS service — with the hotel's PMS as the upstream identity source. Configure the RADIUS authorisation profile to return cisco-av-pair = psk-mode=ascii and cisco-av-pair = psk=<unique_key> along with VLAN assignment attributes for Guest VLAN (internet-only) and Conference VLAN (with access to AV systems).

Stage 2 — SSID configuration: Create a single Hotel-Guest SSID with WPA2-PSK security, MAC filtering enabled, and AAA Override enabled. Set a strong default PSK (not distributed to users) as the fallback. Enable mDNS reflection to support Chromecast and AirPlay within each guest's private segment.

Stage 3 — PMS integration: Configure Purple's platform to receive check-in events from the PMS via API. On check-in, Purple generates a unique 16-character alphanumeric passphrase, registers it in the RADIUS identity store against the guest's registered device MAC addresses, and triggers delivery via the hotel's chosen channel — email, SMS, or printed on the key card folder. On check-out, Purple automatically revokes the key.

Stage 4 — MAC randomisation handling: Include a one-step instruction in the guest WiFi welcome communication: 'To connect your smart TV or streaming device, please disable Private Wi-Fi Address for the Hotel-Guest network in your device settings.' For guests connecting smartphones, the randomised MAC issue is resolved by the device presenting its permanent MAC after the first manual connection.

Stage 5 — Staff WiFi: Create a separate Hotel-Staff SSID using the same IPSK architecture, with keys provisioned via integration with the hotel's HR system. Staff keys are tied to employee records and automatically revoked on termination.

Expected outcomes: WiFi support calls reduced by 85% within 30 days of deployment. Guest Chromecast and smart device connectivity issues eliminated. Network security posture improved — no shared password to leak or rotate. PCI DSS compliance for the conference centre's payment processing network maintained through VLAN segmentation.

A national retail chain with 85 stores is running a mixed network environment: each store has WPA2-PSK WiFi for staff handhelds and tablets, a separate open guest WiFi network, and wired POS terminals. The IT security team has flagged that the shared staff WiFi password is the same across all 85 stores and has not been changed in 18 months. A recent PCI DSS assessment identified the staff WiFi as a compliance risk due to lack of individual authentication. The CTO wants a solution that improves security posture, maintains PCI DSS compliance, and can be deployed across all 85 stores within a single quarter without requiring store-level IT resources.

The recommended architecture is a centralised IPSK deployment managed through Purple's platform, with keys provisioned via integration with the retailer's existing Microsoft Entra ID (Azure AD) directory.

Architecture design: Deploy a single Staff-WiFi SSID across all 85 stores using IPSK. Each store's access points connect to a centralised cloud-managed WLC (Cisco Meraki or Aruba Central) or to store-level controllers managed from a central NOC. A cloud-hosted RADIUS service — configured with Microsoft Entra ID as the identity source — handles authentication for all stores from a single management plane.

Key provisioning: Purple's platform monitors Entra ID group membership. When a staff member is added to the RetailStaff-WiFi security group, Purple automatically generates a unique IPSK passphrase, registers it in the RADIUS identity store, and delivers it to the staff member via their corporate email. When a staff member leaves or is removed from the group — triggered by the HR offboarding workflow — Purple immediately revokes the key across all stores simultaneously.

PCI DSS compliance: The IPSK architecture, combined with VLAN segmentation (staff devices on VLAN 20, POS terminals on VLAN 30 with no wireless access, guest WiFi on VLAN 40), provides the network segmentation required by PCI DSS Requirement 1.3. Each staff member's unique key provides the individual authentication audit trail required by PCI DSS Requirement 8.2. Document the architecture in the network segmentation diagram for the QSA.

Deployment at scale: The centralised management architecture means store-level deployment requires only access point firmware updates and SSID reconfiguration — tasks that can be pushed remotely via the cloud management platform. No store-level IT resources are required. Target deployment timeline: 85 stores in 8 weeks, with a phased rollout of 10-12 stores per week.

Expected outcomes: Shared password eliminated across all 85 stores. Individual staff authentication audit trail established for PCI DSS compliance. Key revocation time reduced from days (manual password change across 85 stores) to seconds (automated RADIUS revocation). Estimated reduction in IT helpdesk tickets related to WiFi access: 60%.

Analyse de scénario

Q1. A 500-bed student accommodation provider is evaluating WiFi authentication options for their new development. The student population brings an average of 7 devices each — smartphones, laptops, gaming consoles, smart speakers, and tablets. The operator wants individual access control (so that access can be revoked if a student's tenancy ends early), seamless device connectivity (including gaming consoles and Chromecasts), and a management overhead that can be handled by a two-person IT team. Which authentication architecture should they deploy, and what are the key configuration requirements?

💡 Astuce :Consider the device fleet composition — specifically the proportion of headless devices — and the operational capacity of the IT team when evaluating 802.1X versus IPSK.

Afficher l'approche recommandée

IPSK is the correct architecture for this deployment. The presence of gaming consoles and smart speakers in the device fleet immediately eliminates 802.1X as a viable option — these headless devices cannot support certificate-based authentication. Standard PSK is eliminated by the individual access control requirement. IPSK satisfies all three criteria: it supports 100% of the device fleet, enables individual key revocation when a tenancy ends, and — with automated lifecycle management via Purple integrated with the accommodation's tenancy management system — can be operated by a two-person IT team. Key configuration requirements: single SSID with IPSK, RADIUS server with tenancy system integration, mDNS reflection enabled for Private Area Networks (allowing students to use their own Chromecasts and printers within their private segment), MAC randomisation guidance included in the student onboarding pack, and automated key revocation triggered by tenancy end date in the management system.

Q2. An IT security manager at a conference centre is preparing for a major three-day industry event with 2,000 registered attendees. The event requires: secure WiFi for attendees (with access revoked after the event ends), a separate secure network for exhibitors with access to the venue's AV systems, and a dedicated network for the event management team with access to internal booking systems. The venue's existing infrastructure is Aruba-based. What IPSK architecture would you recommend, and how would you handle key provisioning at scale?

💡 Astuce :Focus on the key provisioning workflow for 2,000 attendees — how keys are generated, distributed, and revoked — and how VLAN segmentation achieves the three-network requirement from a single physical infrastructure.

Afficher l'approche recommandée

Deploy three logical network segments from a single physical infrastructure using Aruba MPSK (Aruba's implementation of IPSK). Create one SSID — Event-WiFi — with MPSK enabled. The RADIUS authorisation profiles return different VLAN assignments based on the user's registration category: attendees on VLAN 10 (internet-only), exhibitors on VLAN 20 (internet plus AV systems), event management on VLAN 30 (internet plus internal booking systems). For key provisioning at scale: integrate Purple's platform with the event registration system. At registration, each attendee receives a unique MPSK passphrase via email confirmation, along with a QR code for easy device configuration. Exhibitors receive their keys via the exhibitor portal at least 48 hours before the event. Event management keys are provisioned via the venue's HR/staff system. At event end, Purple triggers bulk revocation of all attendee and exhibitor keys simultaneously. The event management keys remain active until manually revoked. This architecture eliminates the need for a captive portal (which would be impractical for 2,000 attendees), provides individual audit trails for all connections, and achieves the three-network segmentation requirement without creating three separate SSIDs.

Q3. A regional NHS trust is deploying WiFi across a new outpatient facility. The network must support: clinical staff with managed Windows laptops (enrolled in Intune MDM); nurses and allied health professionals with personal smartphones (BYOD); medical IoT devices including infusion pumps, patient monitors, and fall detection sensors; and a patient guest WiFi network. The trust's information governance team has flagged that all clinical data must remain on an isolated network segment, and that the IoT medical devices must be on a dedicated segment with no internet access. What authentication architecture would you recommend for each user/device category?

💡 Astuce :This scenario requires a hybrid architecture — not all user categories are best served by the same authentication mechanism. Consider which categories warrant 802.1X and which are better served by IPSK.

Afficher l'approche recommandée

This scenario requires a hybrid authentication architecture. Clinical staff on managed Windows laptops should use WPA3-Enterprise with 802.1X (EAP-TLS with certificates deployed via Intune MDM) — these are fully managed endpoints where the certificate infrastructure is already in place and the stronger security posture is warranted for clinical data access. BYOD smartphones for nursing and AHP staff should use IPSK — these are unmanaged personal devices where certificate deployment is not operationally viable, but individual access control and VLAN assignment (to a clinical staff VLAN with access to clinical applications but not raw clinical data) is required. Medical IoT devices should use IPSK with MAC-based authentication — these headless devices cannot support any user-interactive authentication, and IPSK places them on a dedicated IoT VLAN with no internet access and no lateral movement to other VLANs. Patient guest WiFi should use a separate SSID with a captive portal for consent capture (required for GDPR compliance) and standard PSK or IPSK depending on the trust's guest data collection requirements. The IPSK components (BYOD staff and IoT devices) should be managed through Purple's platform with integration to the trust's Active Directory for staff key lifecycle management and a dedicated IoT device registry for medical device key management.

Points clés à retenir

- ✓IPSK assigns a unique WPA2 passphrase to every user or device on a shared SSID, delivering per-device security and policy enforcement without the certificate infrastructure required by 802.1X Enterprise.

- ✓The authentication flow relies on RADIUS: the WLC forwards the device's MAC address to the RADIUS server, which returns the unique passphrase via Cisco Attribute-Value Pairs, enabling the WLC to validate the device's connection and assign it to the correct VLAN.

- ✓IPSK is the correct architecture when three conditions are simultaneously present: a mixed or unmanaged device fleet (including IoT/headless devices), a requirement for individual access revocation, and a user base that cannot or should not be asked to configure certificates.

- ✓Key lifecycle automation is non-negotiable at scale — integrate IPSK with your identity provider (Microsoft Entra ID, Okta) or property management system to provision and revoke keys automatically at onboarding and offboarding events.

- ✓MAC address randomisation in iOS 14+, Android 10+, and Windows 11 is the most common source of IPSK deployment failures — plan for it explicitly with MDM configuration profiles for managed devices and user-facing guidance for personal devices.

- ✓The business case for IPSK over shared PSK is compelling: reduced helpdesk overhead, improved security incident containment (compromised key affects one device, not the entire network), and measurable improvements in guest satisfaction scores in hospitality environments.

- ✓Purple's platform provides the orchestration layer that makes IPSK operationally viable at scale — automating key generation, distribution, lifecycle management, and compliance reporting across hotel, retail, events, and public-sector deployments.