OCSP et révocation de certificats pour l'authentification WiFi

Ce guide complet explore les mécanismes critiques de révocation de certificats dans les environnements WiFi d'entreprise, en se concentrant sur la transition des CRL vers l'OCSP. Il fournit des stratégies de mise en œuvre exploitables pour les équipes informatiques gérant des réseaux à grande échelle et à haute densité où la sécurité en temps réel et la faible latence sont primordiales.

🎧 Écouter ce guide

Voir la transcription

- Résumé exécutif

- Analyse technique approfondie

- Les mécanismes de révocation dans le 802.1X

- La transition vers l'OCSP

- L'agrafage OCSP dans les environnements WiFi

- Guide de mise en œuvre

- 1. Infrastructure CA à haute disponibilité

- 2. Configuration et mise en cache du serveur RADIUS

- 3. Mécanismes de basculement et de résilience

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé exécutif

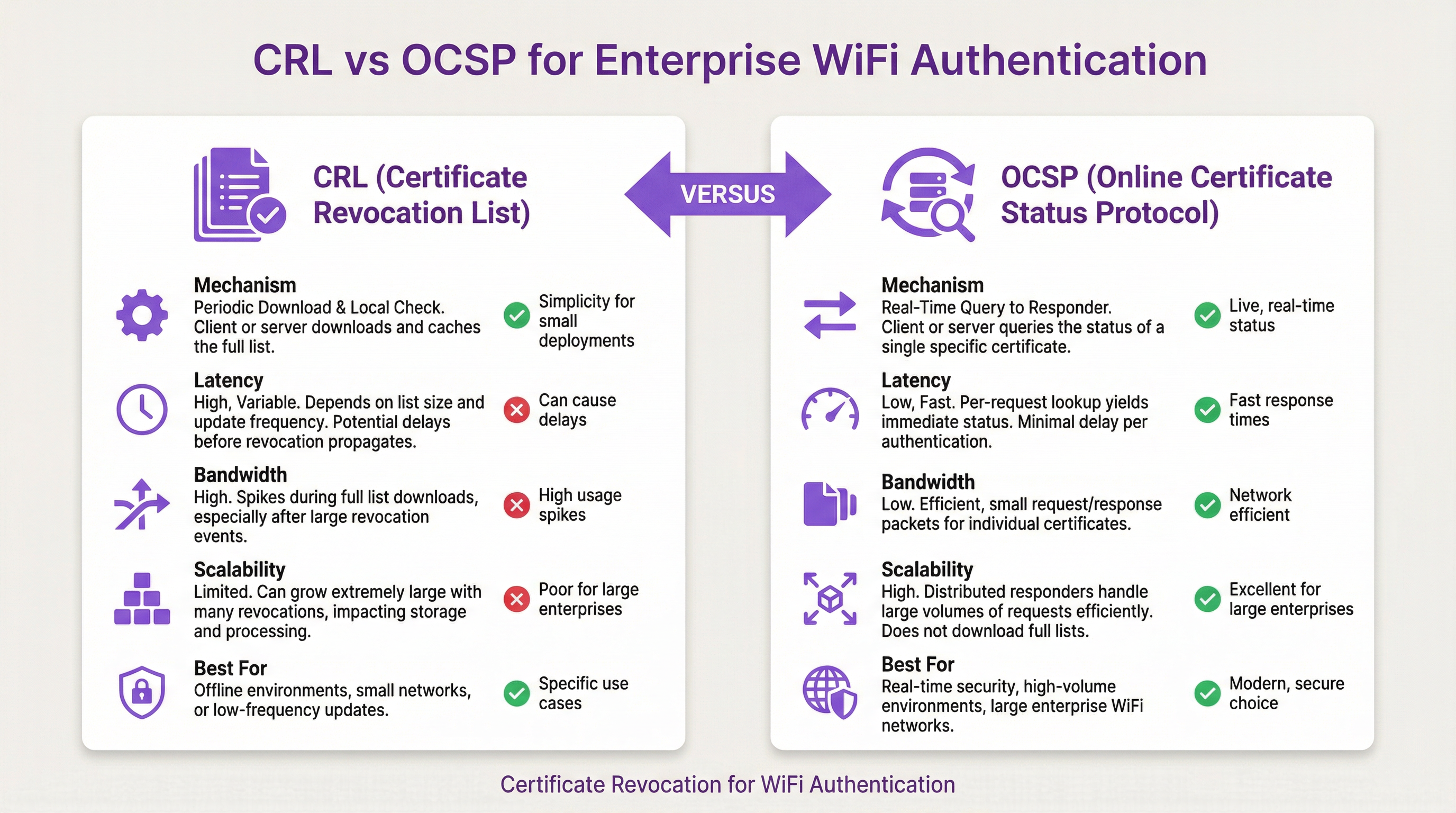

Pour les sites d'entreprise exploitant des réseaux WiFi à haute densité — des vastes chaînes de vente au détail aux centres de conférence modernes — l'authentification par certificat (EAP-TLS) est la norme définitive pour sécuriser l'accès au réseau. Cependant, l'émission d'un certificat n'est que la moitié du cycle de vie. Le défi opérationnel critique réside dans la révocation : s'assurer que lorsqu'un appareil est compromis, perdu ou mis hors service, son accès au réseau est immédiatement interrompu. Ce guide explore l'architecture technique de la révocation de certificats, en opposant les listes de révocation de certificats (CRL) héritées au protocole OCSP (Online Certificate Status Protocol). Nous détaillons comment les serveurs RADIUS s'intègrent à l'infrastructure à clé publique (PKI) pour appliquer la révocation en temps réel, les complexités de l'agrafage OCSP (OCSP stapling) dans un contexte 802.1X, et les modèles de déploiement stratégiques requis pour équilibrer une sécurité stricte avec une expérience utilisateur fluide. En mettant en œuvre une vérification OCSP robuste, les exploitants de sites peuvent atténuer les risques, assurer la conformité et maintenir le débit élevé requis pour le WiFi invité et l'accès d'entreprise.

Écoutez notre briefing exécutif de 10 minutes sur ce sujet :

Analyse technique approfondie

Les mécanismes de révocation dans le 802.1X

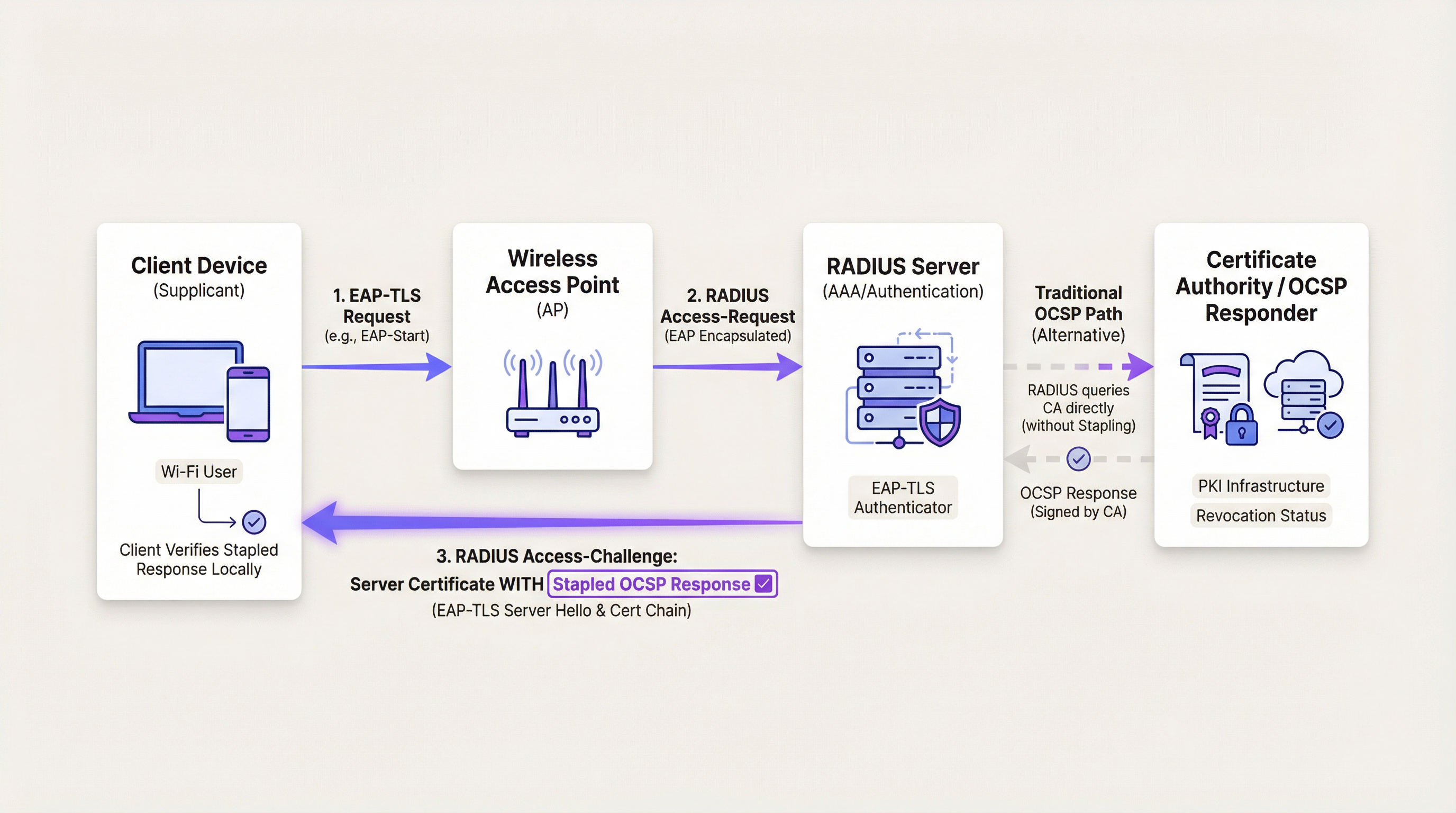

Dans un flux d'authentification 802.1X, le point d'accès sans fil (AP) agit comme un authentificateur, transmettant les messages EAP (Extensible Authentication Protocol) entre l'appareil client (supplicant) et le serveur RADIUS. Lorsqu'un client présente un certificat lors de la négociation EAP-TLS, le serveur RADIUS doit valider son intégrité cryptographique, vérifier sa chaîne de confiance et confirmer son statut de révocation actuel.

Historiquement, cela était réalisé via une liste de révocation de certificats (CRL). Une CRL est un fichier signé numériquement contenant les numéros de série de tous les certificats révoqués émis par une autorité de certification (CA) spécifique. Le serveur RADIUS télécharge ce fichier périodiquement et le met en cache localement. Bien que simples à mettre en œuvre, les CRL présentent des défis d'évolutivité importants. Dans les grands environnements d'entreprise, tels que ceux du secteur de la Vente au détail , les CRL peuvent atteindre plusieurs mégaoctets. Le téléchargement et l'analyse de ces listes consomment de la bande passante et des cycles de traitement. Plus grave encore, les CRL introduisent une fenêtre de vulnérabilité : le temps s'écoulant entre la révocation d'un certificat au niveau de la CA et le téléchargement de la liste mise à jour par le serveur RADIUS.

La transition vers l'OCSP

Pour remédier aux limites des CRL, le protocole OCSP (Online Certificate Status Protocol) a été développé. L'OCSP remplace le modèle de téléchargement groupé par un mécanisme de requête ciblé en temps réel. Lorsqu'un client présente un certificat, le serveur RADIUS extrait l'URI du répondeur OCSP de l'extension AIA (Authority Information Access) du certificat. Il envoie ensuite une requête HTTP légère au répondeur, interrogeant le statut de ce numéro de série de certificat spécifique. Le répondeur renvoie une réponse signée indiquant si le certificat est 'Bon', 'Révoqué' ou 'Inconnu'.

Cette approche élimine la fenêtre de vulnérabilité associée aux CRL, appliquant les révocations immédiatement. Elle réduit également considérablement la consommation de bande passante, car le serveur RADIUS ne demande des données que pour les certificats tentant activement de s'authentifier.

L'agrafage OCSP dans les environnements WiFi

L'agrafage OCSP (OCSP stapling) est une technique d'optimisation des performances largement utilisée dans les serveurs web. Au lieu que le client interroge le répondeur OCSP, le serveur interroge périodiquement le répondeur pour connaître le statut de son propre certificat. Il 'agrafe' ensuite la réponse signée au certificat qu'il présente au client lors de la négociation TLS. Cela déplace la charge de la requête du client vers le serveur et réduit le nombre de connexions réseau externes requises.

Dans le contexte de l'authentification WiFi, l'agrafage OCSP est très pertinent mais nuancé. Lors de l'EAP-TLS, le serveur RADIUS présente son propre certificat de serveur au client pour prouver son identité. Le serveur RADIUS peut utiliser l'agrafage OCSP ici, en annexant la réponse OCSP au Server Hello EAP-TLS. Cela permet à l'appareil client de vérifier le statut de révocation du serveur RADIUS sans nécessiter sa propre connexion Internet — une fonctionnalité critique pour les appareils auxquels l'accès au réseau n'a pas encore été accordé.

Cependant, l'agrafage du statut du certificat du client n'est pas réalisable. Le client ne peut pas agrafer son propre statut car le réseau ne lui fait pas encore confiance. Par conséquent, pour la validation du certificat client, le serveur RADIUS doit effectuer une requête OCSP traditionnelle auprès de la CA.

Guide de mise en œuvre

Le déploiement de l'OCSP dans un environnement d'entreprise à haute densité nécessite une planification architecturale minutieuse pour garantir à la fois la sécurité et la disponibilité. Les étapes suivantes décrivent une stratégie de déploiement robuste.

1. Infrastructure CA à haute disponibilité

Le passage à l'OCSP introduit une dépendance critique vis-à-vis de l'infrastructure du répondeur de la CA. Si le serveur RADIUS ne peut pas joindre le répondeur OCSP, il ne peut pas vérifier de manière définitive le statut du certificat. Par conséquent, le répondeur OCSP doit être hautement disponible, géographiquement distribué et placé derrière des répartiteurs de charge pour gérer les pics d'authentification, tels que ceux rencontrés lors d'une conférence majeure ou d'un événement sportif.

2. Configuration et mise en cache du serveur RADIUS

Pour atténuer la latence introduite par les requêtes OCSP en temps réel, les serveurs RADIUS d'entreprise doivent être configurés avec des mécanismes de mise en cache intelligents. Lorsqu'un serveur RADIUS reçoit une réponse 'Bon' du répondeur OCSP, il doit mettre cette réponse en cache pendant une durée configurable — généralement entre 15 et 60 minutes. Les demandes d'authentification ultérieures du même client dans cette fenêtre seront validées par rapport au cache, contournant la requête externe. Cela équilibre le besoin de sécurité en temps réel avec les exigences de performance d'un réseau chargé.

3. Mécanismes de basculement et de résilience

Les architectes réseau doivent définir le comportement du serveur RADIUS au cas où le répondeur OCSP serait injoignable. C'est ce qu'on appelle le 'fail open' par opposition au 'fail closed'. Dans une configuration 'fail closed', le serveur RADIUS refusera l'accès s'il ne peut pas vérifier le statut du certificat. C'est la posture la plus sécurisée mais elle risque de provoquer des pannes généralisées si l'infrastructure de la CA échoue. Dans une configuration 'fail open', le serveur RADIUS autorisera l'accès si le répondeur est injoignable, privilégiant la disponibilité à la sécurité stricte.

Une approche hybride recommandée consiste à configurer le serveur RADIUS pour qu'il tente d'abord une requête OCSP. Si le répondeur est injoignable, le serveur se rabat sur une CRL mise en cache localement. Cela offre une résilience contre les pannes de CA tout en maintenant un niveau de base de vérification de révocation.

Bonnes pratiques

- Minimiser la durée de vie des certificats : Bien que la révocation gère l'invalidation prématurée, le contrôle de sécurité le plus efficace est une courte durée de vie du certificat. Mettez en œuvre le provisionnement automatisé des certificats via MDM pour émettre des certificats valides pour quelques jours ou semaines, plutôt que des années. Cela réduit entièrement la dépendance aux mécanismes de révocation. Pour en savoir plus sur la sécurité des appareils modernes, consultez notre guide sur l'authentification 802.1X : Sécuriser l'accès au réseau sur les appareils modernes .

- Surveiller la latence OCSP : Surveillez en permanence la latence des requêtes OCSP de vos serveurs RADIUS vers l'infrastructure de la CA. Une latence élevée aura un impact direct sur l'expérience utilisateur, entraînant des délais d'attente d'authentification et des déconnexions.

- Mettre en œuvre des contrôles d'accès CA stricts : La sécurité de votre réseau WiFi est intrinsèquement liée à la sécurité de votre CA. Assurez-vous que des contrôles d'accès stricts, une authentification multi-facteurs et un audit complet sont en place pour toutes les interfaces de gestion de la CA.

Dépannage et atténuation des risques

Lors du déploiement de l'OCSP, les équipes informatiques rencontrent fréquemment plusieurs modes de défaillance courants :

- Délais d'attente d'authentification : Si le répondeur OCSP est lent à répondre, la négociation EAP-TLS peut expirer. Cela est souvent causé par une congestion du réseau ou une infrastructure CA sous-dimensionnée. L'atténuation implique l'optimisation de la mise en cache OCSP sur le serveur RADIUS et la mise à l'échelle de l'infrastructure du répondeur.

- Désynchronisation de l'horloge : Les réponses OCSP sont horodatées et signées. Si l'horloge du serveur RADIUS n'est pas synchronisée avec celle de la CA, le serveur peut rejeter une réponse OCSP valide comme étant expirée. Assurez-vous que tous les composants de l'infrastructure sont synchronisés via des serveurs NTP fiables.

- Blocage par pare-feu : Les requêtes OCSP utilisent généralement HTTP (port 80) ou HTTPS (port 443). Assurez-vous que les pare-feu entre le serveur RADIUS et l'infrastructure de la CA sont configurés pour autoriser ce trafic. Les mises en œuvre modernes utilisent de plus en plus HTTPS pour protéger la confidentialité et empêcher les observateurs réseau d'analyser les requêtes de certificats.

ROI et impact commercial

La mise en œuvre de mécanismes de révocation de certificats robustes apporte une valeur commerciale mesurable au-delà de la simple conformité en matière de sécurité.

- Atténuation des risques : En éliminant la fenêtre de vulnérabilité associée aux CRL, l'OCSP réduit considérablement le risque qu'un appareil compromis accède à des ressources d'entreprise sensibles. Cela protège la propriété intellectuelle et atténue les dommages financiers et réputationnels d'une violation de données.

- Efficacité opérationnelle : L'automatisation des vérifications de révocation via l'OCSP réduit la charge administrative associée à la gestion de fichiers CRL massifs. Les équipes informatiques peuvent se concentrer sur des initiatives stratégiques plutôt que sur le dépannage des échecs de téléchargement de CRL.

- Activation de la conformité : Pour les sites opérant dans des secteurs réglementés, tels que la Santé ou la finance, des contrôles d'accès stricts et une révocation en temps réel sont souvent des exigences de conformité obligatoires (par exemple, HIPAA, PCI DSS). Un déploiement OCSP robuste garantit une conformité continue et simplifie les processus d'audit.

Termes clés et définitions

OCSP (Online Certificate Status Protocol)

An internet protocol used for obtaining the revocation status of an X.509 digital certificate in real-time.

Used by RADIUS servers to instantly verify if a device's certificate has been revoked, closing the vulnerability window associated with legacy CRLs.

CRL (Certificate Revocation List)

A periodically updated, digitally signed list of certificate serial numbers that have been revoked by the issuing Certificate Authority.

The legacy method for revocation checking. It suffers from scalability issues and introduces a vulnerability window between updates.

OCSP Stapling

A mechanism where the certificate presenter (e.g., a RADIUS server) obtains a time-stamped OCSP response from the CA and appends it to the certificate during the TLS handshake.

Used to improve performance and privacy by offloading the OCSP query burden from the client device.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

A highly secure 802.1X authentication method that requires mutual certificate-based authentication between the client and the RADIUS server.

The standard protocol used in enterprise WiFi environments that necessitates robust certificate revocation checking.

Vulnerability Window

The period of time between a certificate being revoked at the CA and the enforcing system (e.g., RADIUS server) becoming aware of the revocation.

A primary driver for adopting OCSP over CRLs, as OCSP effectively reduces this window to near zero.

Fail Open vs. Fail Closed

A configuration decision determining the system's behaviour when a dependency (like an OCSP responder) is unreachable. 'Fail open' allows access; 'fail closed' denies access.

A critical architectural decision for IT teams balancing network availability against strict security compliance.

AIA (Authority Information Access)

An extension within an X.509 certificate that indicates how to access information and services for the issuer of the certificate, including the OCSP responder URI.

The RADIUS server reads this extension to determine exactly where to send the OCSP query for a specific client certificate.

Supplicant

The software client on a device (e.g., a laptop or smartphone) that attempts to access the network and responds to authentication requests.

The entity presenting the client certificate that the RADIUS server must validate against the OCSP responder.

Études de cas

A 500-room luxury hotel in the [Hospitality](/industries/hospitality) sector is upgrading its back-of-house WiFi network to use EAP-TLS for staff devices. They currently use a centralized RADIUS server in their corporate data centre, connected via SD-WAN. They are concerned that real-time OCSP queries to their cloud-based CA will cause authentication timeouts during shift changes when hundreds of staff connect simultaneously.

The implementation must prioritize low-latency authentication without compromising security. The solution involves three steps: 1) Deploy a localized RADIUS proxy at the hotel property to handle the initial EAP termination. 2) Configure the RADIUS proxy to perform OCSP queries and cache the 'Good' responses for 60 minutes. 3) Implement a fallback mechanism where the RADIUS proxy relies on a locally downloaded, daily CRL if the SD-WAN link to the cloud CA fails.

A large public-sector organisation is deploying [Sensors](/products/sensors) across multiple municipal buildings. These IoT devices authenticate via 802.1X using certificates with a 5-year lifespan. The IT security team requires immediate network disconnection if a sensor is reported stolen.

Given the long certificate lifespan, robust revocation is critical. The organisation must configure their RADIUS servers to perform mandatory OCSP queries for every authentication request from the sensor VLAN. Caching should be disabled or set to a very short duration (e.g., 5 minutes). The RADIUS servers must be configured to 'fail closed'—if the OCSP responder is unreachable, the sensor is denied access.

Analyse de scénario

Q1. Your organisation is migrating from a daily CRL download to real-time OCSP checking for your corporate WiFi. During the pilot phase, you notice a significant increase in authentication timeouts, particularly for users roaming between buildings. What is the most likely cause and the recommended mitigation?

💡 Astuce :Consider the latency introduced by external network queries during the EAP-TLS handshake.

Afficher l'approche recommandée

The timeouts are likely caused by the latency of performing an external HTTP query to the OCSP responder for every authentication event, including fast reconnects during roaming. The recommended mitigation is to configure OCSP caching on the RADIUS server. By caching 'Good' responses for a period (e.g., 30 minutes), subsequent roam events will be validated locally against the cache, eliminating the external query latency and preventing timeouts.

Q2. A critical security audit requires that no compromised device can access the network for more than 5 minutes after its certificate is revoked in the MDM platform. Your RADIUS server is configured to use OCSP with a 60-minute cache. Does this configuration meet the audit requirement?

💡 Astuce :Analyze the relationship between the cache duration and the vulnerability window.

Afficher l'approche recommandée

No, this configuration fails the audit requirement. The 60-minute cache creates a vulnerability window of up to one hour. If a device authenticates and its 'Good' status is cached, and the certificate is revoked 1 minute later, the RADIUS server will continue to permit access for the remaining 59 minutes based on the cached response. To meet the 5-minute requirement, the OCSP cache duration must be reduced to 5 minutes or less, though this will increase the query load on the CA infrastructure.

Q3. During a major ISP outage, your cloud-based OCSP responder becomes unreachable. Your RADIUS server is configured for OCSP checking with a 'fail closed' policy. What is the impact on the network, and how could the architecture be improved for resilience?

💡 Astuce :Consider the implications of 'fail closed' when a critical dependency is unavailable.

Afficher l'approche recommandée

The impact is a total outage for all new WiFi authentications. Because the RADIUS server cannot reach the responder and is configured to 'fail closed', it will deny all access requests. To improve resilience, the architecture should implement a fallback mechanism. The RADIUS server should be configured to attempt OCSP first, and if unreachable, fall back to a locally cached CRL. This allows authentications to proceed using the last known good revocation state during the ISP outage.

Points clés à retenir

- ✓OCSP replaces bulky CRL downloads with real-time, targeted certificate status queries, eliminating the vulnerability window.

- ✓In 802.1X environments, the RADIUS server performs the OCSP query to validate the client's certificate before granting network access.

- ✓OCSP stapling allows the RADIUS server to prove its own validity to the client without requiring the client to query the CA.

- ✓Intelligent caching of 'Good' OCSP responses on the RADIUS server is critical to prevent authentication timeouts in high-density venues.

- ✓Implementing a CRL fallback mechanism ensures network resilience if the primary OCSP responder becomes unreachable.

- ✓A 'fail closed' configuration maximizes security but risks widespread outages, whereas 'fail open' prioritizes availability.

- ✓Robust certificate lifecycle management, including short certificate lifespans, reduces reliance on revocation mechanisms.