क्या आप कभी किसी होटल या कॉफी शॉप में ऑनलाइन होने की कोशिश करते समय ब्राउज़िंग शुरू करने से पहले ही किसी लॉगिन पेज द्वारा रोके गए हैं? यह एक Captive Portal लॉगिन है। यह किसी Wi-Fi नेटवर्क के लिए फ्रंट डेस्क के डिजिटल समकक्ष की तरह है—पूर्ण एक्सेस प्राप्त करने से पहले, आपको 'चेक इन' करना होता है।

Captive Portal के साथ आपका पहला सामना

कल्पना करें: आप एक लंबी यात्रा के बाद अभी-अभी अपने होटल पहुंचे हैं। आप अपना लैपटॉप खोलते हैं, होटल के Wi-Fi से कनेक्ट करते हैं, और सीधे अपने ईमेल देखने की उम्मीद करते हैं। इसके बजाय, आपके सामने होटल के लोगो वाला एक पेज आता है, जो आपका कमरा नंबर और उपनाम मांगता है। यह छोटी सी रुकावट ही Captive Portal की कार्यप्रणाली है।

इसका मुख्य काम सीधा है: यह प्रबंधित करना कि नेटवर्क पर कौन आता है। यह किसी भी नए डिवाइस के लिए एक अस्थायी, चारदीवारी वाला क्षेत्र बनाकर ऐसा करता है। जब आप इस "कैप्टिव" स्थिति में होते हैं, तो आपका डिवाइस केवल उसी विशिष्ट लॉगिन पेज पर जा सकता है। नेटवर्क मूल रूप से आपके इंटरनेट कनेक्शन को तब तक बंधक बनाए रखता है जब तक आप वह नहीं करते जो वह मांगता है।

डिजिटल डोरमैन की उपमा

Captive Portal के बारे में सोचने का एक शानदार तरीका यह है कि इसे एक एक्सक्लूसिव क्लब (इस मामले में, इंटरनेट) के एक मिलनसार लेकिन दृढ़ दरबान की तरह माना जाए।

- प्रारंभिक कनेक्शन: आप क्लब के प्रवेश द्वार पर पहुंचते हैं (Wi-Fi से कनेक्ट करना)।

- अवरोधन (The Interception): अंदर जाने से पहले दरबान आपको विनम्रता से रोकता है (आपका ट्रैफ़िक रोक दिया जाता है)।

- प्रमाणीकरण (Authentication): आप अपना निमंत्रण या आईडी दिखाते हैं (आप अपना लॉगिन विवरण दर्ज करते हैं या शर्तों से सहमत होते हैं)।

- एक्सेस स्वीकृत: दरबान मखमली रस्सी हटा देता है, और आप अंदर जाने के लिए स्वतंत्र हैं (अब आपके पास पूर्ण इंटरनेट एक्सेस है)।

यह प्रक्रिया सुनिश्चित करती है कि केवल अधिकृत उपयोगकर्ता ही ऑनलाइन आएं, जिससे वेन्यू यह तय कर सके कि कौन कनेक्ट होता है, कितनी देर के लिए, और किन शर्तों पर। यह गेस्ट या सार्वजनिक Wi-Fi की पेशकश करने वाले किसी भी व्यवसाय के लिए एक मूलभूत टूल है।

Captive Portal केवल सुरक्षा के बारे में नहीं है; यह गेस्ट एंगेजमेंट और संचार के लिए एक महत्वपूर्ण टचपॉइंट है। यह एक साधारण कनेक्शन को ब्रांडिंग प्रस्तुत करने, ऑफ़र साझा करने, या कनेक्शन के समय सीधे उपयोगकर्ता को सेवा की महत्वपूर्ण शर्तें बताने के अवसर में बदल देता है।

यह नियंत्रित गेटवे सार्वजनिक स्थानों पर हर जगह है। उदाहरण के लिए, यूके में, हॉस्पिटैलिटी क्षेत्र में सार्वजनिक Wi-Fi के उदय के साथ-साथ Captive Portal बाज़ार में भारी वृद्धि हुई है। GDPR लागू होने के बाद, यूके के होटलों में गेस्ट Wi-Fi लॉगिन में 35% की वृद्धि देखी गई। लेकिन यह सब इतना आसान नहीं है; यदि लॉगिन प्रक्रिया बहुत जटिल है, तो 22% यूके उपयोगकर्ता बस हार मान लेंगे। आप Captive Portal बाज़ार के विकास और इसकी चुनौतियों के बारे में अधिक जानकारी यहाँ प्राप्त कर सकते हैं। यह दर्शाता है कि नेटवर्क नियंत्रण को एक सहज उपयोगकर्ता अनुभव के साथ संतुलित करना कितना मुश्किल है, और यही कारण है कि आधुनिक विकल्प इतनी तेज़ी से लोकप्रियता हासिल कर रहे हैं।

Captive Portal लॉगिन वास्तव में कैसे काम करता है

तो, जब आप उस Captive Portal पर पहुँचते हैं तो पर्दे के पीछे क्या हो रहा होता है? आइए अपने डिजिटल दरबान की उपमा पर वापस चलें। जिस क्षण आप किसी नए Wi-Fi नेटवर्क से कनेक्ट होते हैं, आपका डिवाइस—चाहे वह आपका फोन, टैबलेट, या लैपटॉप हो—स्वाभाविक रूप से व्यापक इंटरनेट तक पहुँचने का प्रयास करता है। हो सकता है कि यह नए ईमेल की जाँच कर रहा हो, पुश नोटिफिकेशन प्राप्त कर रहा हो, या केवल यह सत्यापित कर रहा हो कि उसके पास कनेक्शन है।

लेकिन नेटवर्क के गेटवे, हमारे डिजिटल दरबान, की कुछ और ही योजनाएँ होती हैं।

यह उस पहली ही रिक्वेस्ट को रोक लेता है। आपके डिवाइस के सिग्नल को इंटरनेट तक जाने देने के बजाय, गेटवे उसे पकड़ लेता है और आपको नेटवर्क पर ही होस्ट किए गए एक स्थानीय वेबपेज पर रीडायरेक्ट कर देता है: Captive Portal लॉगिन पेज। यह मुख्य तरकीब है, नेटवर्क रीडायरेक्शन का एक चतुर तरीका जो DNS और HTTP का उपयोग करके यह सुनिश्चित करता है कि आप सबसे पहले चाहे किसी भी साइट पर जाने का प्रयास करें, आप प्रमाणीकरण स्क्रीन पर ही पहुँचें।

जब तक आप दरबान को पासवर्ड नहीं दे देते, तब तक आपको सचमुच बंदी बनाकर रखा जाता है।

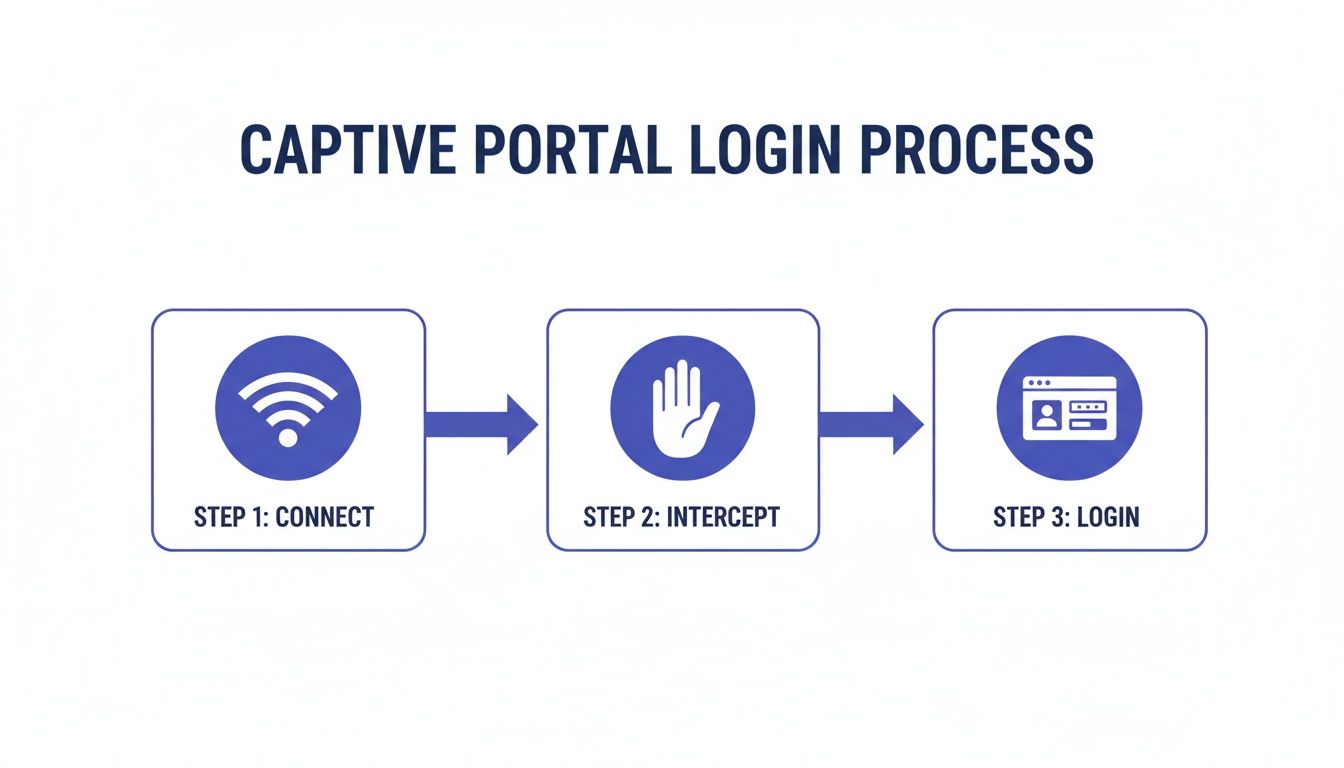

यह इन्फोग्राफिक उस सरल लेकिन शक्तिशाली तीन-चरणीय यात्रा को स्पष्ट करता है जो हर उपयोगकर्ता पहली बार कनेक्ट होने पर तय करता है।

जैसा कि आप देख सकते हैं, वह मध्य चरण—अवरोधन—उपयोगकर्ता के नेटवर्क से जुड़ने और वास्तव में इसका उपयोग करने की अनुमति मिलने के बीच की महत्वपूर्ण कड़ी है।

प्रमाणीकरण का क्षण: आप कैसे प्रवेश करते हैं

एक बार जब आप उस लॉगिन पेज को देख रहे होते हैं, तो सिस्टम को यह पुष्टि करने के लिए एक तरीके की आवश्यकता होती है कि आप कौन हैं। यहीं पर विभिन्न प्रमाणीकरण विधियाँ काम आती हैं, और कोई व्यवसाय जिसे चुनता है वह उसके लक्ष्यों के बारे में बहुत कुछ बताता है। क्या प्राथमिकता एक त्वरित, घर्षण रहित अनुभव है? या यह मार्केटिंग डेटा एकत्र करने या शीर्ष स्तर की सुरक्षा सुनिश्चित करने के बारे में है?

प्रत्येक विधि एक अलग उद्देश्य पूरा करती है, जिससे एक विशिष्ट उपयोगकर्ता यात्रा बनती है। आपने लगभग निश्चित रूप से उनमें से अधिकांश का सामना किया होगा।

सामान्य Captive Portal प्रमाणीकरण विधियों की तुलना

उपयोगकर्ताओं को अपने नेटवर्क पर आने देने का सही तरीका चुनना एक संतुलन का काम है। आपको सुरक्षा और डेटा एकत्रीकरण जैसे अपने व्यावसायिक उद्देश्यों के मुकाबले उपयोगकर्ता की सुविधा को तौलना होगा। नीचे उन सबसे सामान्य विधियों का व्यावहारिक विवरण दिया गया है जो आपको आमतौर पर देखने को मिलेंगी।

ये विधियाँ दिखाती हैं कि उपयोगकर्ताओं को प्रमाणित करने का कोई एक "सर्वश्रेष्ठ" तरीका नहीं है। सही विकल्प हमेशा वेन्यू की विशिष्ट आवश्यकताओं और उसके उपयोगकर्ताओं की अपेक्षाओं पर निर्भर करता है। एक कॉफी शॉप को कॉर्पोरेट मुख्यालय के समान सुरक्षा स्तर की आवश्यकता नहीं होती है।

एंटरप्राइज़-ग्रेड प्रमाणीकरण: एक साधारण लॉगिन से परे

हालाँकि उपरोक्त विधियाँ गेस्ट नेटवर्क के लिए एकदम सही हैं, लेकिन कॉर्पोरेट या उच्च-सुरक्षा वाले वातावरण कुछ अधिक मजबूत मांगते हैं। यहाँ, लक्ष्य केवल लोगों को ऑनलाइन आने देना नहीं है; यह सत्यापित करना है कि केवल अधिकृत व्यक्तियों को ही एक्सेस मिले, जो अक्सर कंपनी के आंतरिक IT सिस्टम के साथ सीधे एकीकृत होता है।

प्रमाणीकरण केवल एक गेट नहीं है; यह एक पहचान जाँच है। उस जाँच की मजबूती गेट के पीछे मौजूद चीज़ों के मूल्य से मेल खानी चाहिए। एक एंटरप्राइज़ नेटवर्क के लिए, इसका मतलब है साधारण कोड से आगे बढ़कर उन विधियों की ओर बढ़ना जो विश्वसनीय पहचान स्रोतों के साथ एकीकृत होती हैं।

सबसे स्थापित और विश्वसनीय विधियों में से एक RADIUS (Remote Authentication Dial-In User Service) है। RADIUS सर्वर को अपने नेटवर्क के लिए एक केंद्रीकृत बाउंसर के रूप में सोचें। जब कोई उपयोगकर्ता पोर्टल में अपने क्रेडेंशियल्स टाइप करता है, तो अनुरोध RADIUS सर्वर को पास कर दिया जाता है। फिर यह उपयोगकर्ता की पहचान की पुष्टि करने और पूर्व-निर्धारित नियमों के आधार पर एक्सेस प्रदान करने के लिए Active Directory जैसी केंद्रीय उपयोगकर्ता निर्देशिका के विरुद्ध उस जानकारी की जाँच करता है।

एक और भी अधिक आधुनिक और उपयोगकर्ता के अनुकूल दृष्टिकोण सिंगल साइन-ऑन (SSO) है। यह कर्मचारी अनुभव के लिए एक गेम-चेंजर है। यह कर्मचारियों को उसी लॉगिन का उपयोग करने देता है जिसका वे पहले से ही अन्य सभी चीज़ों के लिए उपयोग करते हैं—जैसे उनका Microsoft 365 या Google Workspace अकाउंट। यह दोनों के लिए फायदेमंद है: कर्मचारियों को एक और पासवर्ड याद रखे बिना ऑनलाइन होने का मौका मिलता है, और IT को एक ही सुरक्षित प्लेटफ़ॉर्म से नेटवर्क एक्सेस प्रबंधित करने की सुविधा मिलती है।

आपके सामने आने वाले छिपे हुए सुरक्षा और गोपनीयता जोखिम

हालाँकि Captive Portal लॉगिन सार्वजनिक Wi-Fi से कनेक्ट होने का एक मानक हिस्सा लगता है, लेकिन यह डिजिटल गेटवे एक कमज़ोर बिंदु भी हो सकता है, जो व्यवसायों और उनके ग्राहकों दोनों को कुछ गंभीर सुरक्षा और गोपनीयता खतरों के प्रति उजागर करता है। जो तंत्र आपको लॉगिन पेज पर रीडायरेक्ट करता है, उसका हमलावरों द्वारा फायदा उठाया जा सकता है, जिससे सुविधा का एक क्षण एक बड़ी भेद्यता में बदल जाता है।

कल्पना करें कि आप एक व्यस्त हवाई अड्डे पर हैं, और ऑनलाइन होने के लिए उत्सुक हैं। आप दो Wi-Fi नेटवर्क देखते हैं: "Airport_Free_WiFi" और "Airport_Free_Wi-Fi"। वे एक जैसे दिखते हैं, लेकिन एक जाल है। यह क्लासिक "ईविल ट्विन" हमला है, और यह Captive Portal से जुड़े सबसे आम खतरों में से एक है।

एक हमलावर बस एक ऐसा दुष्ट Wi-Fi हॉटस्पॉट सेट करता है जिसका नाम वैध नेटवर्क की नकल करता है। जब आप कनेक्ट होते हैं, तो उनका दुर्भावनापूर्ण पोर्टल—जो असली चीज़ की एक सटीक कॉपी होता है—आपके द्वारा दर्ज की गई किसी भी जानकारी को कैप्चर कर लेता है, चाहे वह आपका ईमेल पता हो, पासवर्ड हो या व्यक्तिगत विवरण। आपको लगता है कि आप लॉग इन कर रहे हैं, लेकिन वास्तव में आप अपने क्रेडेंशियल्स सीधे एक साइबर अपराधी को सौंप रहे होते हैं।

अनएन्क्रिप्टेड कनेक्शन और डेटा इंटरसेप्शन

यहाँ तक कि एक वैध नेटवर्क पर भी, जोखिम बस गायब नहीं होते हैं, खासकर यदि कनेक्शन ठीक से सुरक्षित नहीं है। कई पुराने या खराब तरीके से कॉन्फ़िगर किए गए Captive Portal अभी भी एक अनएन्क्रिप्टेड HTTP कनेक्शन पर काम करते हैं। इसका मतलब है कि आप अपने डिवाइस और पोर्टल के बीच जो डेटा भेजते हैं वह प्लेन टेक्स्ट में ट्रांसमिट होता है।

उसी नेटवर्क पर बुनियादी हैकिंग टूल वाला कोई भी व्यक्ति मैन-इन-द-मिडिल (MitM) हमला कर सकता है। वे आपके और Wi-Fi हॉटस्पॉट के बीच बहने वाली जानकारी को रोक सकते हैं, पढ़ सकते हैं और यहाँ तक कि बदल भी सकते हैं। इसमें लॉगिन क्रेडेंशियल्स, फॉर्म में दर्ज की गई व्यक्तिगत जानकारी, और कनेक्ट होने के तुरंत बाद आपके द्वारा देखी जाने वाली वेबसाइटें शामिल हैं।

हाल के डेटा से पता चलता है कि यूके में यह कितना गंभीर हो गया है। हाल के वर्षों में सार्वजनिक Wi-Fi नेटवर्क पर मैन-इन-द-मिडिल हमलों में 28% की वृद्धि हुई है। रिटेल क्षेत्र में, चौंका देने वाले 34% शॉपिंग सेंटरों ने नकली पोर्टल्स के माध्यम से अनधिकृत एक्सेस प्रयासों की सूचना दी, जिससे अनुमानित 750,000 उपयोगकर्ता क्रेडेंशियल्स से समझौता हुआ। हॉस्पिटैलिटी क्षेत्र भी इससे अछूता नहीं है; यूके के होटलों में 19% गेस्ट लॉगिन इस प्रकार के डेटा इंटरसेप्शन के प्रति संवेदनशील पाए गए। इन Captive Portal सुरक्षा प्रवृत्तियों के बारे में पूरा शोध पढ़ें ।

डेटा एकत्रीकरण के साथ गोपनीयता की समस्या

सक्रिय सुरक्षा खतरों से परे, Captive Portal महत्वपूर्ण गोपनीयता चुनौतियाँ पैदा करते हैं। एक्सेस प्राप्त करने के लिए, उपयोगकर्ताओं को अक्सर व्यक्तिगत डेटा—एक नाम, ईमेल पता, फोन नंबर, या यहाँ तक कि उनके सोशल मीडिया प्रोफाइल का एक्सेस—सौंपने के लिए कहा जाता है। हालाँकि यह जानकारी मार्केटिंग के लिए मूल्यवान है, लेकिन यह इसे एकत्र करने वाले व्यवसाय के लिए एक भारी ज़िम्मेदारी भी पैदा करती है।

यूके और यूरोप में General Data Protection Regulation (GDPR) जैसे नियमों के तहत, संगठनों को इस बारे में पूरी तरह से पारदर्शी होना चाहिए कि वे कौन सा डेटा एकत्र करते हैं, उन्हें इसकी आवश्यकता क्यों है, और वे इसका उपयोग कैसे करने की योजना बनाते हैं।

Captive Portal केवल एक नेटवर्क टूल नहीं है; यह एक डेटा एकत्रीकरण बिंदु है। यदि आप उपयोगकर्ता डेटा मांगते हैं, तो आप कानूनी रूप से इसकी रक्षा करने के लिए बाध्य हैं। ऐसा करने में विफल रहने पर गंभीर वित्तीय दंड लग सकता है और आपके ब्रांड की प्रतिष्ठा को भारी नुकसान पहुँच सकता है।

यह व्यवसायों पर यह सुनिश्चित करने का एक बड़ा बोझ डालता है कि उनकी Captive Portal लॉगिन प्रक्रिया अनुपालन करती है। प्रमुख विचारों में शामिल हैं:

- स्पष्ट सहमति: उपयोगकर्ताओं को अपना डेटा एकत्र किए जाने के लिए सक्रिय रूप से और स्पष्ट रूप से सहमत होना चाहिए। पहले से टिक किए गए बॉक्स अब काम नहीं करते हैं।

- स्पष्ट गोपनीयता नीति: आपको आसानी से सुलभ गोपनीयता नीति प्रदान करनी चाहिए जो सरल, सीधे शब्दों में डेटा हैंडलिंग प्रथाओं की व्याख्या करती हो।

- डेटा न्यूनीकरण: केवल वही डेटा एकत्र करें जिसकी आपको प्रदान की जा रही सेवा के लिए नितांत आवश्यकता है।

- सुरक्षित भंडारण: उल्लंघनों को रोकने के लिए एकत्र किए गए डेटा को सुरक्षित रूप से संग्रहीत किया जाना चाहिए।

चुनौती यह है कि कई बुनियादी Captive Portal सिस्टम में इन अनुपालन आवश्यकताओं को प्रभावी ढंग से प्रबंधित करने के लिए आवश्यक सुविधाओं का अभाव होता है। यह व्यवसायों को कानूनी जोखिमों के प्रति उजागर करता है और उनके ग्राहकों के विश्वास को कम करता है। इस डेटा की सुरक्षा सर्वोपरि है, और इसके लिए आपके दायित्वों की गहरी समझ की आवश्यकता होती है। आप यह सुनिश्चित करने के लिए कि आपका नेटवर्क पूरी तरह से अनुपालन करने वाला और सुरक्षित है, डेटा और सुरक्षा सर्वोत्तम प्रथाओं के बारे में अधिक जान सकते हैं।

इन सुरक्षा और गोपनीयता जोखिमों का संयोजन ही वह कारण है जिसकी वजह से उद्योग अधिक आधुनिक, स्वाभाविक रूप से सुरक्षित एक्सेस विधियों की ओर बढ़ रहा है जो उपयोगकर्ताओं को कनेक्ट होने के क्षण से ही सुरक्षित रखते हैं।

पारंपरिक पोर्टल लॉगिन से परे बदलाव

Wi-Fi नेटवर्क खोजने और लॉगिन पेज पर पहुँचने की वह परिचित दिनचर्या धीरे-धीरे अतीत की बात होती जा रही है। हालाँकि Captive Portal वर्षों से सार्वजनिक नेटवर्क के लिए डिजिटल द्वारपाल रहे हैं, लेकिन अब उनकी कमियाँ दिखने लगी हैं। सुरक्षा, उपयोगकर्ता अनुभव, और जटिल प्रबंधन से जुड़ी समस्याओं ने एक्सेस तकनीकों की एक नई पीढ़ी का मार्ग प्रशस्त किया है। उद्योग निश्चित रूप से एक ऐसे भविष्य की ओर बढ़ रहा है जो अधिक सुरक्षित, निर्बाध और स्वचालित है।

यह केवल एक मामूली सॉफ़्टवेयर अपडेट नहीं है; यह इस बात पर पूरी तरह से पुनर्विचार है कि हम वायरलेस नेटवर्क से कैसे जुड़ते हैं। मुख्य लक्ष्य उस घर्षण और कमज़ोर बिंदुओं से छुटकारा पाना है जो पारंपरिक लॉगिन प्रक्रिया का हिस्सा हैं। किसी वेबपेज में विवरण टाइप करने के बजाय, आधुनिक समाधान आपके डिवाइस को स्वचालित रूप से और सुरक्षित रूप से प्रमाणित करने के लिए पर्दे के पीछे काम करते हैं, ठीक उसी क्षण से जब आप रेंज में होते हैं।

निर्बाध रोमिंग का उदय

कल्पना करें कि आपका फोन किसी Wi-Fi नेटवर्क से उसी सहज सुरक्षा के साथ कनेक्ट हो रहा है जिसका उपयोग वह सेलुलर नेटवर्क के लिए करता है—कोई लॉगिन पेज नहीं, कोई पासवर्ड नहीं, बस तत्काल, विश्वसनीय एक्सेस। Passpoint (जिसे Hotspot 2.0 के रूप में भी जाना जाता है) और OpenRoaming फ्रेमवर्क जैसी तकनीकें बिल्कुल यही प्रदान कर रही हैं। उन्हें अपने उपकरणों के लिए एक सार्वभौमिक Wi-Fi पासपोर्ट के रूप में सोचें।

एक बार जब कोई उपयोगकर्ता अपने डिवाइस को OpenRoaming या Passpoint-सक्षम नेटवर्क के लिए सेट कर लेता है, तो उनके क्रेडेंशियल्स सुरक्षित रूप से सहेज लिए जाते हैं। उसके बाद से, उनका डिवाइस दुनिया में कहीं भी किसी भी भाग लेने वाले नेटवर्क से स्वचालित रूप से और सुरक्षित रूप से कनेक्ट हो जाएगा।

Passpoint (Hotspot 2.0): यह मुख्य Wi-Fi Alliance प्रोटोकॉल है जो सभी स्वचालित नेटवर्क खोज और लॉगिन कार्य को संभालता है। यह मजबूत, एंटरप्राइज़-ग्रेड WPA2/WPA3 एन्क्रिप्शन का उपयोग करता है, जो पहले डेटा पैकेट से ही एक सुरक्षित टनल बनाता है और "ईविल ट्विन" हमलों के जोखिम को समाप्त करता है।

OpenRoaming: Passpoint के ऊपर निर्मित, यह नेटवर्क का एक वैश्विक महासंघ है। यह किसी ऐसे व्यक्ति को जो एक सदस्य नेटवर्क (जैसे आपकी स्थानीय कॉफी शॉप) पर प्रमाणित होता है, बिना दोबारा लॉग इन किए किसी अन्य सदस्य नेटवर्क (जैसे हवाई अड्डे या होटल) पर निर्बाध रूप से रोम करने की अनुमति देता है।

इन तकनीकों के पीछे का बड़ा विचार सुरक्षित Wi-Fi एक्सेस को सेलुलर रोमिंग जितना ही सरल और व्यापक बनाना है। प्रमाणीकरण प्रक्रिया को वेब ब्राउज़र से हटाकर सीधे डिवाइस पर ले जाकर, वे श्रृंखला की सबसे कमज़ोर कड़ियों—उपयोगकर्ता और अनएन्क्रिप्टेड पोर्टल पेज—को समाप्त कर देते हैं।

कॉर्पोरेट वातावरण के लिए उन्नत एक्सेस

निर्बाध एक्सेस की ओर यह कदम केवल सार्वजनिक गेस्ट नेटवर्क के लिए नहीं है; यह कॉर्पोरेट जगत में भी हो रहा है। कर्मचारियों, IT टीमों और प्रबंधित उपकरणों के लिए, कड़ी सुरक्षा और पूर्ण सरलता दोनों की आवश्यकता ने व्यवसायों को मजबूत प्रमाणीकरण विधियों को अपनाने के लिए प्रेरित किया है जो सीधे उनके पहचान सिस्टम में प्लग होती हैं।

सबसे प्रभावी दृष्टिकोणों में से एक प्रमाणपत्र-आधारित प्रमाणीकरण है। पासवर्ड के बजाय, कंपनी के स्वामित्व वाले प्रत्येक डिवाइस पर एक विशिष्ट डिजिटल प्रमाणपत्र स्थापित किया जाता है। जब कोई उपयोगकर्ता कनेक्ट करने का प्रयास करता है, तो नेटवर्क Microsoft Entra ID, Okta, या Google Workspace जैसे पहचान प्रदाता के विरुद्ध इस प्रमाणपत्र की जाँच करता है। यह एक ज़ीरो-ट्रस्ट सुरक्षा मॉडल है जिसमें शून्य उपयोगकर्ता इंटरैक्शन की आवश्यकता होती है।

एक और चतुर नवाचार Individual Pre-Shared Keys (iPSK) है, जिसे कभी-कभी Private PSK भी कहा जाता है। यह उन उपकरणों के लिए एकदम सही है जो जटिल प्रमाणीकरण को नहीं संभाल सकते हैं, जैसे IoT हार्डवेयर (स्मार्ट थर्मोस्टैट्स, सुरक्षा कैमरे) या पुराने उपकरण। प्रत्येक डिवाइस को अपना विशिष्ट Wi-Fi पासवर्ड मिलता है, जिसे नेटवर्क पर किसी अन्य डिवाइस को बाधित किए बिना आसानी से प्रबंधित और रद्द किया जा सकता है। यह व्यक्तिगत जवाबदेही की सुरक्षा के साथ प्री-शेयर्ड कुंजी की सरलता को मिलाता है—जो सभी के लिए एक साझा पासवर्ड होने की तुलना में एक बहुत बड़ा कदम है।

जैसे-जैसे डिवाइस निर्माता पुराने Wi-Fi लॉगिन विधियों को तेज़ी से हटा रहे हैं, ये नए दृष्टिकोण अनिवार्य होते जा रहे हैं। आप Captive Portal के अंत और व्यवसायों के लिए इसके अर्थ के बारे में अधिक जान सकते हैं।

आधुनिक प्लेटफ़ॉर्म Wi-Fi लॉगिन का पुनराविष्कार कैसे करते हैं

पुराना Captive Portal लॉगिन, अपने सभी सुरक्षा सिरदर्द और जटिल उपयोगकर्ता प्रवाह के साथ, अंततः बाहर होने के रास्ते पर है। इसे बुद्धिमान, पहचान-आधारित नेटवर्किंग प्लेटफ़ॉर्म द्वारा प्रतिस्थापित किया जा रहा है जो मौलिक रूप से गेम को बदल रहे हैं। Purple जैसे समाधान उन पुराने सिस्टम के मुख्य दर्द बिंदुओं को संबोधित करते हैं, जो अवरोधन और रीडायरेक्शन के एक जटिल मॉडल से हटकर स्वचालित, विश्वसनीय प्रमाणीकरण की ओर बढ़ते हैं। यह केवल एक वृद्धिशील अपग्रेड नहीं है; यह नेटवर्क का डिजिटल फ्रंट डोर कैसा होना चाहिए, इसकी पूरी तरह से पुनर्कल्पना है।

प्रत्येक कनेक्शन को एक संभावित खतरे के रूप में मानने के बजाय जिसके लिए मैन्युअल लॉगिन की आवश्यकता होती है, ये आधुनिक प्लेटफ़ॉर्म पहले इंटरैक्शन से ही विश्वास स्थापित करते हैं। वे आपके वेन्यू में आने वाले किसी भी व्यक्ति के लिए एक सुरक्षित, निर्बाध और कहीं अधिक परिष्कृत स्वागत बनाते हैं।

गेस्ट के लिए: एक पासवर्ड रहित स्वागत

आपके गेस्ट के लिए, सबसे बड़ा और सबसे स्वागत योग्य बदलाव यह है कि लॉगिन पेज बस गायब हो जाता है। Passpoint और OpenRoaming जैसी तकनीकों का उपयोग करके, आधुनिक प्लेटफ़ॉर्म एक सच्चा "कनेक्ट एंड गो" अनुभव प्रदान करते हैं।

गेस्ट को केवल एक बार प्रमाणित करना होता है। अगली बार जब वे आते हैं—या जब वे रोमिंग नेटवर्क में हजारों अन्य स्थानों में से किसी में जाते हैं—तो उनका डिवाइस स्वचालित रूप से और सुरक्षित रूप से कनेक्ट हो जाता है। यह बहुत हद तक आपके मोबाइल फोन के सेलुलर नेटवर्क से कनेक्ट होने की तरह काम करता है; यह बस हो जाता है, किसी कार्रवाई की आवश्यकता नहीं होती। यह दृष्टिकोण मैन-इन-द-मिडिल हमलों के जोखिम को भी पूरी तरह से टाल देता है। आप हमारी विस्तृत गाइड में निर्बाध Wi-Fi सामान्य सुरक्षा खतरों को कैसे समाप्त करता है, इसके बारे में गहराई से जान सकते हैं।

एक आधुनिक Wi-Fi प्लेटफ़ॉर्म नेटवर्क एक्सेस को बार-बार होने वाले काम से एक बार के, सुरक्षित हैंडशेक में बदल देता है। सबसे अच्छा लॉगिन अनुभव वह है जिसे उपयोगकर्ता को कभी देखना ही न पड़े。

यह गोपनीयता संबंधी चिंताओं से भी सीधे निपटता है। यूके में, GDPR जैसे डेटा गोपनीयता कानूनों ने पूरी तरह से नया रूप दिया है कि पोर्टल्स का उपयोग कैसे किया जा सकता है, जो स्पष्ट और असंदिग्ध सहमति की मांग करते हैं। हालाँकि यूके की रिटेल मार्केटिंग टीमों ने एक बार पोर्टल लगाने के बाद 42% उच्च एंगेजमेंट दर देखी थी, लेकिन बढ़ती गोपनीयता की आशंकाओं के कारण अपनाने में 15% की गिरावट आई क्योंकि उपयोगकर्ता डेटा उल्लंघनों के बारे में चिंतित थे। Purple जैसे प्लेटफ़ॉर्म न केवल पूर्ण अनुपालन सुनिश्चित करते हैं बल्कि उस फर्स्ट-पार्टी डेटा को ROI-सिद्ध अंतर्दृष्टि में भी बदलते हैं, जैसे कि हॉस्पिटैलिटी ग्राहकों के लिए विज़िट में 22% की वृद्धि।

स्टाफ के लिए: ज़ीरो-ट्रस्ट, एंटरप्राइज़-ग्रेड एक्सेस

आपके अपने कर्मचारियों और कॉर्पोरेट उपयोगकर्ताओं के लिए, आधुनिक प्लेटफ़ॉर्म ऑन-साइट RADIUS सर्वर की परेशानी और साझा पासवर्ड के सुरक्षा दुःस्वप्न को दूर करते हैं। इसके बजाय, वे सीधे उन क्लाउड-आधारित पहचान प्रदाताओं में प्लग होते हैं जिनका आप पहले से उपयोग करते हैं।

यह संगठनों के लिए ज़ीरो-ट्रस्ट सुरक्षा मॉडल लागू करना अविश्वसनीय रूप से सरल बनाता है।

- SSO एकीकरण: प्लेटफ़ॉर्म Microsoft Entra ID, Google Workspace, और Okta के साथ जुड़ते हैं। स्टाफ सिंगल साइन-ऑन (SSO) के लिए बस अपने सामान्य कंपनी क्रेडेंशियल्स का उपयोग करते हैं, जिससे एक्सेस बहुत आसान हो जाता है।

- प्रमाणपत्र-आधारित प्रमाणीकरण: कंपनी के स्वामित्व वाले उपकरणों के लिए, विशिष्ट डिजिटल प्रमाणपत्र स्वचालित रूप से सौंपे जाते हैं। यह एक विश्वसनीय डिवाइस पहचान के आधार पर एक्सेस प्रदान करता है, न कि केवल एक पासवर्ड जिसे फ़िश या चुराया जा सकता है।

- Individual PSK (iPSK): यहाँ तक कि वे पेचीदा पुराने और IoT डिवाइस जो उन्नत प्रमाणीकरण को नहीं संभाल सकते, उन्हें भी लॉक डाउन किया जा सकता है। प्रत्येक डिवाइस को अपना विशिष्ट पासवर्ड मिलता है जिसे किसी अन्य चीज़ को बाधित किए बिना एक सेकंड में रद्द किया जा सकता है।

चूँकि यह सब क्लाउड से प्रबंधित होता है, जब कोई कर्मचारी कंपनी छोड़ता है, तो केंद्रीय निर्देशिका से हटाए जाने के क्षण ही उनका नेटवर्क एक्सेस काट दिया जाता है। यह कई पारंपरिक नेटवर्क में पाए जाने वाले एक बड़े सुरक्षा छेद को बंद कर देता है, जिससे हॉस्पिटैलिटी और रिटेल से लेकर हेल्थकेयर तक हर क्षेत्र में उपभोक्ता-स्तर की सरलता के साथ एंटरप्राइज़-ग्रेड सुरक्षा आती है।

आधुनिक नेटवर्क एक्सेस के लिए आपकी चेकलिस्ट

पारंपरिक Captive Portal लॉगिन से आधुनिक, पहचान-आधारित नेटवर्क की ओर बढ़ना कोई ऐसी चीज़ नहीं है जिसे आप बिना सोचे-समझे करते हैं। इसके लिए थोड़ी सावधानीपूर्वक योजना बनाने की आवश्यकता होती है। यह व्यावहारिक चेकलिस्ट आपका रोडमैप है, जिसे IT एडमिन और व्यवसाय मालिकों को सभी के लिए—गेस्ट, स्टाफ, और उन सभी कनेक्टेड डिवाइसों के लिए—नेटवर्क एक्सेस को अपग्रेड करने के प्रमुख चरणों के माध्यम से मार्गदर्शन करने के लिए डिज़ाइन किया गया है।

1. अपनी एक्सेस नीतियां परिभाषित करें

किसी भी तकनीक को छूने से पहले, पहला कदम यह पता लगाना है कि किसे एक्सेस की आवश्यकता है और उन्हें किस प्रकार का एक्सेस मिलना चाहिए। हर उपयोगकर्ता के साथ एक जैसा व्यवहार करना एक क्लासिक गलती है।

- गेस्ट एक्सेस: यहाँ मुख्य लक्ष्य क्या है? क्या यह विशुद्ध रूप से ग्राहकों की सुविधा के लिए है, मार्केटिंग डेटा एकत्र करने का एक तरीका है, या एक प्रीमियम सशुल्क सेवा है? आपका उत्तर आपको या तो एक निर्बाध OpenRoaming अनुभव या एक अनुपालन डेटा कैप्चर फॉर्म वाले Captive Portal की ओर ले जाएगा।

- कर्मचारी एक्सेस: आपकी टीम को कैसे कनेक्ट होना चाहिए? कॉर्पोरेट-स्वामित्व वाले उपकरणों में प्रमाणपत्रों का उपयोग करके ज़ीरो-टच एक्सेस होना चाहिए, जबकि उनके व्यक्तिगत उपकरण उन SSO क्रेडेंशियल्स का उपयोग करने के लिए बेहतर अनुकूल हो सकते हैं जिन्हें वे पहले से जानते हैं।

- IoT और पुराने डिवाइस: यह पेचीदा है। आप प्रिंटर, स्मार्ट टीवी, या बिल्डिंग सेंसर जैसे उपकरणों को सुरक्षित रूप से कैसे कनेक्ट करेंगे जो जटिल लॉगिन को नहीं संभाल सकते हैं? यहीं पर Individual Pre-Shared Keys (iPSK) आवश्यक हो जाते हैं।

2. अपने बुनियादी ढांचे और एकीकरण का मूल्यांकन करें

आपका मौजूदा हार्डवेयर और सॉफ़्टवेयर आपकी माइग्रेशन योजना में एक बड़ी भूमिका निभाने जा रहे हैं। एक संपूर्ण ऑडिट केवल एक अच्छा विचार नहीं है; यह एक गैर-परक्राम्य पहला कदम है।

एक आधुनिक एक्सेस समाधान को आपको पूर्ण हार्डवेयर ओवरहाल के लिए मजबूर नहीं करना चाहिए। इसे आपके पास पहले से मौजूद चीज़ों के साथ काम करना चाहिए, आपके मौजूदा नेटवर्क बुनियादी ढांचे और पहचान प्रणालियों के साथ एकीकृत होकर एक बुद्धिमान परत के रूप में कार्य करना चाहिए जो सब कुछ बेहतर बनात��� है।

अपने वर्तमान Wi-Fi एक्सेस पॉइंट के साथ संगतता की जाँच करके शुरुआत करें, चाहे वे Meraki , Aruba , या UniFi जैसे वेंडर्स के हों। उतना ही महत्वपूर्ण यह है कि आपको अपने मुख्य पहचान प्रदाता की पहचान करनी होगी। क्या यह Microsoft Entra ID , Google Workspace , या Okta है? आपके नए सिस्टम को यह स्वचालित करने के लिए सत्य के इस केंद्रीय स्रोत में प्लग होना चाहिए कि किसे एक्सेस मिलता है और किसे नहीं।

3. उपयोगकर्ता ऑनबोर्डिंग अनुभव डिज़ाइन करें

जिस तरह से उपयोगकर्ता पहली बार नेटवर्क से जुड़ते हैं, वह उनके पूरे अनुभव की टोन सेट करता है। एक भ्रमित करने वाली या लंबी प्रक्रिया अपग्रेड के सभी लाभों को पूरी तरह से कम कर देगी।

- Passpoint/OpenRoaming के लिए: सुनिश्चित करें कि आपके पास वन-टाइम सेटअप के लिए स्पष्ट निर्देश तैयार हैं। एक साधारण QR कोड या कॉन्फ़िगरेशन प्रोफ़ाइल का लिंक इसे एक ऐसी प्रक्रिया में बदल सकता है जिसमें केवल कुछ सेकंड लगते हैं।

- SSO और प्रमाणपत्र-आधारित एक्सेस के लिए: कर्मचारियों के लिए, यह पूरी तरह से अदृश्य होना चाहिए। लक्ष्य यह है कि वे कॉर्पोरेट SSID का चयन करें और यह बस काम करे – कोई पोर्टल नहीं, कोई पासवर्ड नहीं, कोई झंझट नहीं।

4. सुरक्षा और अनुपालन के लिए योजना बनाएं

अंत में, पूरी तरह से सुनिश्चित करें कि आपका नया सिस्टम आपकी सुरक्षा को मजबूत करता है और सभी आवश्यक नियमों को पूरा करता है। इसका मतलब यह सत्यापित करना है कि प्रत्येक कनेक्शन शुरू से ही WPA2/WPA3-Enterprise का उपयोग करके एन्क्रिप्ट किया गया है। यदि आप कोई डेटा एकत्र कर रहे हैं, तो पुष्टि करें कि आपके प्लेटफ़ॉर्म में स्पष्ट सहमति तंत्र और गोपनीयता नीतियां हैं जो पूरी तरह से GDPR के अनुरूप हैं। सुरक्षा और अनुपालन को योजना का मुख्य हिस्सा बनाकर, आप एक ऐसा नेटवर्क बनाते हैं जो न केवल उपयोग में आसान है, बल्कि भरोसेमंद और लचीला भी है।

अक्सर पूछे जाने वाले प्रश्न

जब आप नेटवर्क एक्सेस से निपट रहे होते हैं, तो प्रश्न उठना स्वाभाविक है, खासकर जब एक बेहतरीन उपयोगकर्ता अनुभव और ठोस सुरक्षा के बीच सही संतुलन बनाने की कोशिश की जा रही हो। यहाँ Captive Portal और उनके अधिक आधुनिक विकल्पों के बारे में हमारे द्वारा सुने जाने वाले सबसे सामान्य प्रश्नों के कुछ सीधे उत्तर दिए गए हैं।

क्या उपयोगकर्ता Captive Portal लॉगिन को बायपास कर सकते हैं?

संक्षिप्त उत्तर है: एक अच्छी तरह से कॉन्फ़िगर किए गए नेटवर्क पर नहीं। हालाँकि आप MAC स्पूफिंग जैसी तकनीकी तरकीबों के बारे में पढ़ सकते हैं, लेकिन कोई भी आधुनिक फ़ायरवॉल या बुद्धिमान एक्सेस पॉइंट इन्हें बंद करने के लिए बनाया गया है। जब तक कोई उपयोगकर्ता ठीक से प्रमाणित नहीं हो जाता, तब तक सभी ट्रैफ़िक को पोर्टल के माध्यम से फ़नल करना मानक अभ्यास है।

किसी भी व्यवसाय के लिए, यह सुनिश्चित करना कि आपका सिस्टम वास्तव में लॉगिन लागू करता है, नेटवर्क सुरक्षा, डेटा अखंडता और अनुपालन के लिए महत्वपूर्ण है। और उपयोगकर्ताओं के लिए, सबसे कम प्रतिरोध का मार्ग लगभग हमेशा इच्छित लॉगिन प्रक्रिया से गुजरना ही होता है।

क्या Captive Portal पर अपनी जानकारी दर्ज करना सुरक्षित है?

यह वास्तव में इस बात पर निर्भर करता है कि नेटवर्क का मालिक कौन है और इसे कैसे सेट किया गया है। यदि आप किसी प्रमुख होटल श्रृंखला या हवाई अड्डे जैसे विश्वसनीय ब्रांड के Wi-Fi से कनेक्ट हो रहे हैं, तो जोखिम आम तौर पर कम होता है। लेकिन आपको हमेशा सतर्क रहना चाहिए। सबसे पहली बात यह है कि कुछ भी टाइप करने से पहले पोर्टल के वेब पते में HTTPS की जाँच करें।

अंगूठे का एक अच्छा नियम: केवल मुफ्त Wi-Fi के लिए क्रेडिट कार्ड नंबर या सरकारी आईडी विवरण जैसी अत्यधिक संवेदनशील जानकारी कभी न दें। 'ईविल ट्विन' हमलों का खतरा—जहाँ एक हैकर आपका डेटा चुराने के लिए एक नकली, असली दिखने वाला हॉटस्पॉट सेट करता है—सार्वजनिक नेटवर्क पर बहुत वास्तविक है।

यही कारण है कि Passpoint और OpenRoaming जैसे स्वचालित, एन्क्रिप्टेड समाधानों को बहुत अधिक सुरक्षित माना जाता है। वे मैन्युअल लॉगिन पेज से पूरी तरह छुटकारा पा लेते हैं, जो वह कमज़ोर कड़ी है जिसका इस प्रकार के हमले फायदा उठाते हैं।

OpenRoaming एक Captive Portal से बेहतर कैसे है?

OpenRoaming केवल एक सुधार नहीं है; यह Wi-Fi से जुड़ने का एक पूरी तरह से अलग और बेहतर तरीका है। यह संपूर्ण लॉगिन पेज अवधारणा को अप्रचलित बना देता है। एक बार जब आपके डिवाइस में OpenRoaming प्रोफ़ाइल हो जाती है, तो यह आपको दुनिया में कहीं भी, इकोसिस्टम के किसी भी नेटवर्क से स्वचालित रूप से और सुरक्षित रूप से जोड़ देता है। अब SSID खोजने या लॉगिन स्क्रीन के माध्यम से क्लिक करने की आवश्यकता नहीं है।

यह शुरू से ही एक निजी, एन्क्रिप्टेड कनेक्शन बनाने के लिए प्रमाणपत्र-आधारित प्रमाणीकरण का उपयोग करके काम करता है। इसके कुछ प्रमुख लाभ हैं:

- एक सच्चा घर्षण रहित अनुभव: यह हर बार नेटवर्क खोजने, ब्राउज़र खोलने और अपना विवरण टाइप करने की परेशानी को पूरी तरह से दूर कर देता है।

- गंभीर रूप से उन्नत सुरक्षा: आपके कनेक्ट होने के क्षण से ही WPA2/WPA3-Enterprise एन्क्रिप्शन का उपयोग करके, यह आपको ईविल ट्विन और मैन-इन-द-मिडिल हमलों जैसे सामान्य खतरों से बचाता है।

- वैश्विक, स्केलेबल कनेक्टिविटी: यह एक निर्बाध कनेक्शन प्रदान करता है जो आपके मोबाइल फोन की रोमिंग की तरह ही काम करता है, जिससे आपको दुनिया भर के हजारों स्थानों पर विश्वसनीय एक्सेस मिलता है।

अंत में, OpenRoaming एक जटिल, असुरक्षित प्रक्रिया को एक ऐसी प्रक्रिया से बदल देता है जो अदृश्य, स्वचालित और इसमें शामिल सभी लोगों—उपयोगकर्ता और Wi-Fi प्रदान करने वाले वेन्यू दोनों—के लिए बेहतर है।

क्या आप जटिल लॉगिन से आगे बढ़ने और एक सुरक्षित, निर्बाध Wi-Fi अनुभव प्रदान करने के लिए तैयार हैं? Purple एक पहचान-आधारित नेटवर्किंग प्लेटफ़ॉर्म प्रदान करता है जो पारंपरिक Captive Portal को गेस्ट और स्टाफ के लिए पासवर्ड रहित, स्वचालित एक्सेस से बदल देता है। जानें कि Purple आपके नेटवर्क का आधुनिकीकरण कैसे कर सकता है ।