तुम्ही कधी हॉटेल किंवा कॉफी शॉपमध्ये ऑनलाइन जाण्याचा प्रयत्न करत असताना, ब्राउझिंग सुरू करण्यापूर्वीच एखाद्या लॉगिन पेजवर अडकल्याचे अनुभवले आहे का? ते Captive Portal लॉगिन असते. हे Wi-Fi नेटवर्कसाठी फ्रंट डेस्कच्या डिजिटल समतुल्य आहे—तुम्हाला पूर्ण अॅक्सेस मिळण्यापूर्वी, तुम्हाला 'चेक इन' करावे लागते.

Captive Portal सोबत तुमचा पहिला अनुभव

कल्पना करा: एका लांबच्या प्रवासानंतर तुम्ही नुकतेच तुमच्या हॉटेलमध्ये पोहोचला आहात. तुम्ही तुमचा लॅपटॉप उघडता, हॉटेलच्या Wi-Fi शी कनेक्ट करता आणि थेट तुमचे ईमेल्स तपासण्याची अपेक्षा करता. त्याऐवजी, तुम्हाला हॉटेलचा लोगो असलेले एक पेज दिसते, ज्यावर तुमचा रूम नंबर आणि आडनाव विचारले जाते. हा छोटासा व्यत्यय म्हणजे Captive Portal चे काम आहे.

त्याचे मुख्य काम सोपे आहे: नेटवर्कवर कोणाला प्रवेश मिळेल हे व्यवस्थापित करणे. कोणत्याही नवीन डिव्हाइससाठी एक तात्पुरती, बंदिस्त जागा तयार करून ते हे करते. तुम्ही या "captive" (बंदिस्त) स्थितीत असताना, तुमचे डिव्हाइस फक्त त्या विशिष्ट लॉगिन पेजवरच जाऊ शकते. जोपर्यंत तुम्ही नेटवर्कने विचारलेली माहिती देत नाही, तोपर्यंत ते तुमचे इंटरनेट कनेक्शन एका अर्थाने ओलीस ठेवते.

डिजिटल डोअरमनची उपमा

Captive Portal बद्दल विचार करण्याचा एक उत्तम मार्ग म्हणजे एखाद्या खास क्लबमधील—या प्रकरणात, इंटरनेटवरील—मैत्रीपूर्ण पण ठाम डोअरमनसारखा विचार करणे.

- प्रारंभिक कनेक्शन: तुम्ही क्लबच्या प्रवेशद्वारावर येता (Wi-Fi शी कनेक्ट करणे).

- अडथळा: तुम्ही आत जाण्यापूर्वी डोअरमन तुम्हाला नम्रपणे थांबवतो (तुमचा ट्रॅफिक अडवला जातो).

- प्रमाणीकरण: तुम्ही तुमचे आमंत्रण किंवा ओळखपत्र दाखवता (तुम्ही तुमचे लॉगिन तपशील प्रविष्ट करता किंवा अटींना सहमती देता).

- अॅक्सेस मंजूर: डोअरमन मखमली दोरी बाजूला करतो आणि तुम्ही आत जाण्यास मोकळे असता (आता तुम्हाला पूर्ण इंटरनेट अॅक्सेस मिळतो).

ही प्रक्रिया केवळ अधिकृत वापरकर्त्यांनाच ऑनलाइन प्रवेश मिळेल याची खात्री करते, ज्यामुळे ठिकाणाच्या मालकाला कोण कनेक्ट होईल, किती काळासाठी आणि कोणत्या अटींवर हे ठरवता येते. अतिथी किंवा सार्वजनिक Wi-Fi ऑफर करणाऱ्या कोणत्याही व्यवसायासाठी हे एक मूलभूत साधन आहे.

Captive Portal केवळ सुरक्षेशी संबंधित नाही; अतिथींच्या सहभागासाठी आणि संवादासाठी हा एक महत्त्वपूर्ण टचपॉइंट आहे. हे एका साध्या कनेक्शनला ब्रँडिंग सादर करण्याच्या, ऑफर्स शेअर करण्याच्या किंवा कनेक्शनच्या क्षणी वापरकर्त्याला थेट सेवेच्या महत्त्वाच्या अटी सांगण्याच्या संधीमध्ये रूपांतरित करते.

हा नियंत्रित गेटवे सार्वजनिक ठिकाणी सर्वत्र आहे. उदाहरणार्थ, यूकेमध्ये, हॉस्पिटॅलिटी क्षेत्रात सार्वजनिक Wi-Fi च्या वाढीसोबतच Captive Portal मार्केटमध्येही मोठी वाढ झाली आहे. GDPR लागू झाल्यानंतर, यूकेमधील हॉटेल्समध्ये अतिथींच्या Wi-Fi लॉगिन्समध्ये ३५% वाढ दिसून आली. पण हे सर्व सुरळीत नाही; लॉगिन प्रक्रिया खूपच गुंतागुंतीची असल्यास २२% यूके वापरकर्ते सोडून देतात. तुम्ही Captive Portal मार्केटची वाढ आणि त्यातील आव्हानांबद्दल अधिक माहिती येथे शोधू शकता. हे दर्शवते की नेटवर्क नियंत्रण आणि सुरळीत वापरकर्ता अनुभव यांचा समतोल राखणे किती कठीण आहे, आणि म्हणूनच आधुनिक पर्यायांना इतकी पसंती मिळत आहे.

Captive Portal लॉगिन प्रत्यक्षात कसे काम करते

तर, जेव्हा तुम्ही त्या Captive Portal वर पोहोचता तेव्हा पडद्यामागे काय घडत असते? चला आपल्या डिजिटल डोअरमनच्या उपमेकडे परत जाऊया. ज्या क्षणी तुम्ही नवीन Wi-Fi नेटवर्कशी कनेक्ट करता, तुमचे डिव्हाइस—मग तो तुमचा फोन, टॅबलेट किंवा लॅपटॉप असो—सहजपणे विस्तृत इंटरनेटशी संपर्क साधण्याचा प्रयत्न करते. कदाचित ते नवीन ईमेल्स तपासत असेल, पुश नोटिफिकेशन आणत असेल किंवा फक्त कनेक्शन असल्याची पडताळणी करत असेल.

परंतु नेटवर्कच्या गेटवेचे, म्हणजेच आपल्या डिजिटल डोअरमनचे, इतर काही बेत असतात.

तो त्या पहिल्याच विनंतीला अडवतो. तुमच्या डिव्हाइसचा सिग्नल इंटरनेटवर जाऊ देण्याऐवजी, गेटवे तो पकडतो आणि तुम्हाला नेटवर्कवरच होस्ट केलेल्या स्थानिक वेबपेजवर पुनर्निर्देशित करतो: Captive Portal लॉगिन पेज. हीच मुख्य युक्ती आहे, DNS आणि HTTP चा वापर करून नेटवर्क रिडायरेक्शनची एक हुशार पद्धत, जी तुम्ही प्रथम कोणत्याही साइटला भेट देण्याचा प्रयत्न केला तरीही, तुम्ही प्रमाणीकरण स्क्रीनवरच पोहोचाल याची खात्री करते.

जोपर्यंत तुम्ही डोअरमनला पासवर्ड देत नाही, तोपर्यंत तुम्हाला खऱ्या अर्थाने बंदी बनवून ठेवले जाते.

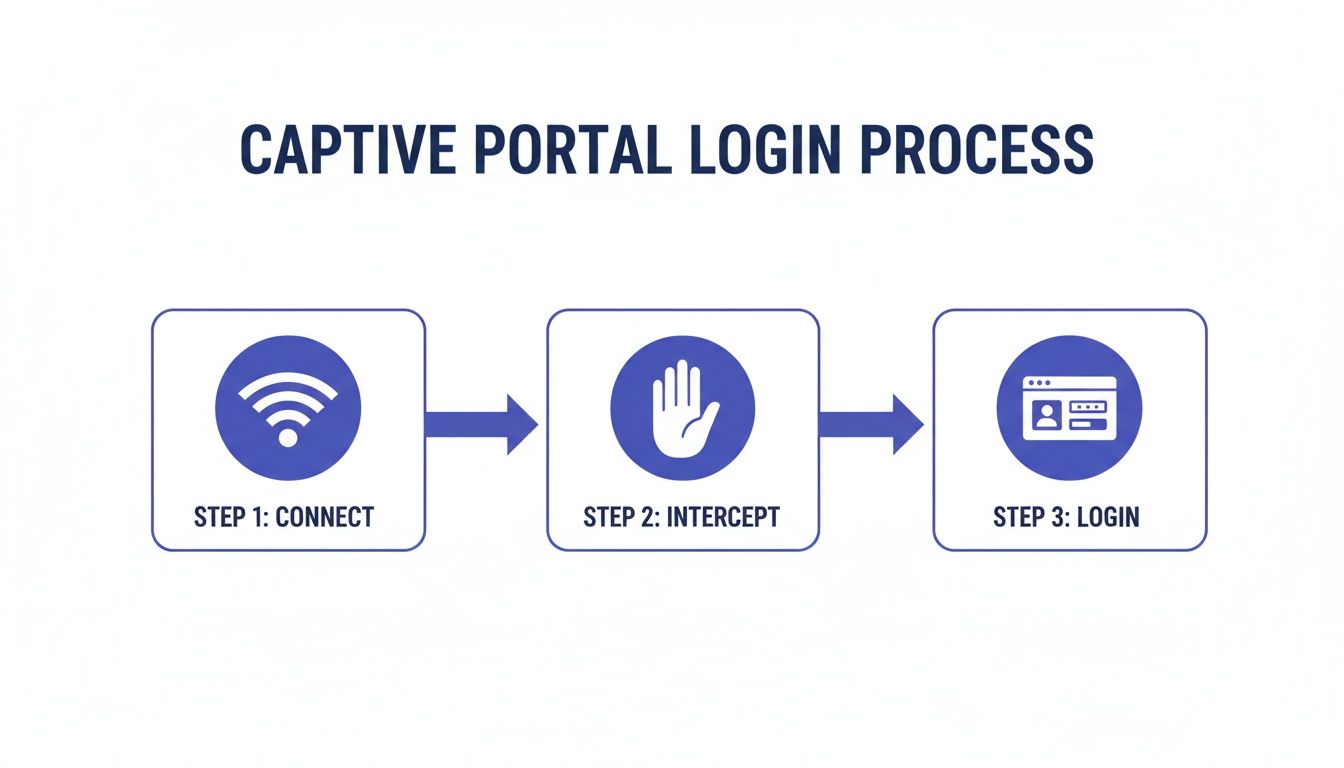

हा इन्फोग्राफिक प्रत्येक वापरकर्ता प्रथम कनेक्ट करताना घेत असलेल्या साध्या पण शक्तिशाली तीन-टप्प्यांच्या प्रवासाचे विश्लेषण करतो.

तुम्ही पाहू शकता की, ती मधली पायरी—अडथळा (interception)—वापरकर्त्याने नेटवर्कमध्ये सामील होणे आणि त्याला प्रत्यक्षात ते वापरण्याची परवानगी मिळणे यामधील महत्त्वपूर्ण दुवा आहे.

प्रमाणीकरणाचा क्षण: तुम्हाला प्रवेश कसा मिळतो

एकदा तुम्ही त्या लॉगिन पेजकडे पाहत असाल, तेव्हा सिस्टमला तुम्ही कोण आहात याची पुष्टी करण्यासाठी एका मार्गाची आवश्यकता असते. येथेच प्रमाणीकरणाच्या विविध पद्धती लागू होतात आणि व्यवसाय कोणती पद्धत निवडतो यावरून त्याच्या उद्दिष्टांबद्दल बरेच काही समजते. प्राधान्य जलद, अडथळामुक्त अनुभवाला आहे का? की मार्केटिंग डेटा गोळा करणे किंवा उच्च-स्तरीय सुरक्षा सुनिश्चित करणे हे उद्दिष्ट आहे?

प्रत्येक पद्धत एक वेगळा उद्देश पूर्ण करते, ज्यामुळे एक वेगळा वापरकर्ता प्रवास तयार होतो. तुम्हाला यापैकी बहुतांश पद्धतींचा अनुभव नक्कीच आला असेल.

सामान्य Captive Portal प्रमाणीकरण पद्धतींची तुलना

वापरकर्त्यांना तुमच्या नेटवर्कवर येऊ देण्याचा योग्य मार्ग निवडणे हे एक संतुलन राखण्याचे काम आहे. तुम्हाला वापरकर्त्याची सोय आणि तुमची व्यावसायिक उद्दिष्टे, जसे की सुरक्षा आणि डेटा संकलन, यांचा समतोल साधावा लागतो. खाली तुम्हाला प्रत्यक्ष वापरात आढळणाऱ्या सर्वात सामान्य पद्धतींचे व्यावहारिक विश्लेषण दिले आहे.

या पद्धती दर्शवतात की वापरकर्त्यांना प्रमाणित करण्याचा कोणताही एक "सर्वोत्तम" मार्ग नाही. योग्य निवड नेहमी ठिकाणाच्या विशिष्ट गरजा आणि त्याच्या वापरकर्त्यांच्या अपेक्षांवर अवलंबून असते. कॉफी शॉपला कॉर्पोरेट मुख्यालयाइतक्या उच्च पातळीच्या सुरक्षेची आवश्यकता नसते.

एंटरप्राइझ-ग्रेड प्रमाणीकरण: साध्या लॉगिनच्या पलीकडे

वरील पद्धती अतिथी नेटवर्क्ससाठी योग्य असल्या तरी, कॉर्पोरेट किंवा उच्च-सुरक्षा वातावरणात अधिक मजबूत प्रणालीची आवश्यकता असते. येथे, केवळ लोकांना ऑनलाइन येऊ देणे हे उद्दिष्ट नसते; तर केवळ अधिकृत व्यक्तींनाच अॅक्सेस मिळेल याची पडताळणी करणे हे असते, जे अनेकदा कंपनीच्या अंतर्गत IT सिस्टम्सशी थेट इंटिग्रेट केलेले असते.

प्रमाणीकरण हे केवळ एक गेट नाही; ती एक ओळख तपासणी आहे. त्या तपासणीची ताकद गेटच्या मागे असलेल्या मूल्याशी जुळली पाहिजे. एंटरप्राइझ नेटवर्कसाठी, याचा अर्थ साध्या कोड्सच्या पलीकडे जाऊन विश्वसनीय ओळख स्रोतांशी इंटिग्रेट होणाऱ्या पद्धतींकडे वळणे असा होतो.

सर्वात प्रस्थापित आणि विश्वसनीय पद्धतींपैकी एक म्हणजे RADIUS (Remote Authentication Dial-In User Service). RADIUS सर्व्हरचा विचार तुमच्या नेटवर्कसाठी एक केंद्रीकृत बाउन्सर म्हणून करा. जेव्हा एखादा वापरकर्ता पोर्टलमध्ये त्याचे क्रेडेंशियल्स टाइप करतो, तेव्हा ती विनंती RADIUS सर्व्हरकडे पाठवली जाते. त्यानंतर तो वापरकर्त्याची ओळख निश्चित करण्यासाठी आणि पूर्व-निर्धारित नियमांवर आधारित अॅक्सेस देण्यासाठी Active Directory सारख्या मध्यवर्ती वापरकर्ता डिरेक्टरीमध्ये त्या माहितीची तपासणी करतो.

याहूनही अधिक आधुनिक आणि वापरकर्ता-अनुकूल दृष्टिकोन म्हणजे सिंगल साइन-ऑन (SSO). कर्मचाऱ्यांच्या अनुभवासाठी हा एक गेम-चेंजर आहे. हे कर्मचाऱ्यांना तेच लॉगिन वापरू देते जे ते आधीपासून इतर सर्व गोष्टींसाठी वापरतात—जसे की त्यांचे Microsoft 365 किंवा Google Workspace खाते. यात सर्वांचाच फायदा आहे: कर्मचाऱ्यांना आणखी एक पासवर्ड लक्षात न ठेवता ऑनलाइन जाता येते आणि IT ला एकाच, सुरक्षित प्लॅटफॉर्मवरून नेटवर्क अॅक्सेस व्यवस्थापित करता येतो.

तुम्हाला सामोरे जावे लागणारे लपलेले सुरक्षा आणि गोपनीयतेचे धोके

जरी Captive Portal लॉगिन हा सार्वजनिक Wi-Fi शी कनेक्ट होण्याचा एक मानक भाग वाटत असला तरी, हा डिजिटल गेटवे एक कमकुवत दुवा देखील असू शकतो, ज्यामुळे व्यवसाय आणि त्यांचे ग्राहक दोघांनाही काही गंभीर सुरक्षा आणि गोपनीयतेच्या धोक्यांचा सामना करावा लागू शकतो. जी यंत्रणा तुम्हाला लॉगिन पेजवर पुनर्निर्देशित करते, तिचाच गैरवापर हल्लेखोरांकडून केला जाऊ शकतो, ज्यामुळे सोयीचा क्षण एका मोठ्या असुरक्षिततेत बदलू शकतो.

कल्पना करा की तुम्ही एका गजबजलेल्या विमानतळावर आहात आणि ऑनलाइन जाण्यासाठी उत्सुक आहात. तुम्हाला दोन Wi-Fi नेटवर्क्स दिसतात: "Airport_Free_WiFi" आणि "Airport_Free_Wi-Fi". ते अगदी सारखेच दिसतात, पण त्यापैकी एक सापळा आहे. हा क्लासिक "evil twin" हल्ला आहे, आणि Captive Portals शी संबंधित हा सर्वात सामान्य धोक्यांपैकी एक आहे.

हल्लेखोर फक्त अधिकृत नेटवर्कच्या नावाशी मिळताजुळता एक बनावट Wi-Fi हॉटस्पॉट सेट करतो. जेव्हा तुम्ही कनेक्ट करता, तेव्हा त्यांचे दुर्भावनापूर्ण पोर्टल—जे खऱ्या पोर्टलची हुबेहूब कॉपी असते—तुम्ही प्रविष्ट केलेली कोणतीही माहिती कॅप्चर करते, मग तो तुमचा ईमेल पत्ता असो, पासवर्ड्स असोत किंवा वैयक्तिक तपशील असोत. तुम्हाला वाटते की तुम्ही लॉग इन करत आहात, पण प्रत्यक्षात तुम्ही तुमचे क्रेडेंशियल्स थेट सायबर गुन्हेगाराच्या हाती सोपवत असता.

एनक्रिप्ट न केलेले कनेक्शन्स आणि डेटा इंटरसेप्शन

अधिकृत नेटवर्कवरही, धोके नुसतेच नाहीसे होत नाहीत, विशेषतः जर कनेक्शन योग्यरित्या सुरक्षित नसेल. अनेक जुने किंवा खराब कॉन्फिगर केलेले Captive Portals अद्यापही एनक्रिप्ट न केलेल्या HTTP कनेक्शनवर चालतात. याचा अर्थ असा की तुम्ही तुमच्या डिव्हाइस आणि पोर्टल दरम्यान पाठवत असलेला डेटा प्लेन टेक्स्टमध्ये प्रसारित केला जातो.

त्याच नेटवर्कवरील मूलभूत हॅकिंग टूल्स असलेली कोणतीही व्यक्ती मॅन-इन-द-मिडल (MitM) हल्ला करू शकते. ते तुमच्या आणि Wi-Fi हॉटस्पॉट दरम्यान वाहणारी माहिती अडवू शकतात, वाचू शकतात आणि बदलूही शकतात. यामध्ये लॉगिन क्रेडेंशियल्स, फॉर्ममध्ये प्रविष्ट केलेली वैयक्तिक माहिती आणि कनेक्ट झाल्यानंतर लगेचच तुम्ही भेट देत असलेल्या वेबसाइट्सचा समावेश असतो.

अलीकडील डेटा दर्शवतो की यूकेमध्ये हे किती गंभीर झाले आहे. अलीकडच्या वर्षांत सार्वजनिक Wi-Fi नेटवर्क्सवरील मॅन-इन-द-मिडल हल्ल्यांमध्ये २८% वाढ झाली आहे. रिटेल क्षेत्रात, तब्बल ३४% शॉपिंग सेंटर्सनी बनावट पोर्टल्सद्वारे अनधिकृत अॅक���सेसच्या प्रयत्नांची नोंद केली आहे, ज्यामुळे अंदाजे ७,५०,००० वापरकर्ता क्रेडेंशियल्स धोक्यात आले आहेत. हॉस्पिटॅलिटी क्षेत्रही यापासून सुरक्षित नाही; यूके हॉटेल्समधील १९% अतिथी लॉगिन्स या प्रकारच्या डेटा इंटरसेप्शनसाठी असुरक्षित असल्याचे आढळले. या Captive Portal सुरक्षा ट्रेंड्सबद्दलचे संपूर्ण संशोधन वाचा .

डेटा संकलनासह गोपनीयतेची समस्या

सक्रिय सुरक्षा धोक्यांच्या पलीकडे, Captive Portals महत्त्वपूर्ण गोपनीयतेची आव्हाने निर्माण करतात. अॅक्सेस मिळवण्यासाठी, वापरकर्त्यांना अनेकदा वैयक्तिक डेटा—नाव, ईमेल पत्ता, फोन नंबर किंवा त्यांच्या सोशल मीडिया प्रोफाइल्सचा अॅक्सेस देण्यास सांगितले जाते. ही माहिती मार्केटिंगसाठी मौल्यवान असली तरी, ती गोळा करणाऱ्या व्यवसायावर मोठी जबाबदारीही निर्माण करते.

यूके आणि युरोपमधील GDPR सारख्या नियमांनुसार, संस्थांनी ते कोणता डेटा गोळा करतात, त्यांना तो का हवा आहे आणि ते त्याचा कसा वापर करणार आहेत याबद्दल पूर्णपणे पारदर्शक असले पाहिजे.

Captive Portal हे केवळ एक नेटवर्क टूल नाही; तो एक डेटा संकलन बिंदू आहे. जर तुम्ही वापरकर्त्याचा डेटा मागितला, तर त्याचे संरक्षण करणे ही तुमची कायदेशीर जबाबदारी आहे. असे करण्यात अयशस्वी झाल्यास गंभीर आर्थिक दंड होऊ शकतो आणि तुमच्या ब्रँडच्या प्रतिष्ठेला मोठी हानी पोहोचू शकते.

यामुळे व्यवसायांवर त्यांची Captive Portal लॉगिन प्रक्रिया नियमांचे पालन करणारी असल्याची खात्री करण्याचे मोठे ओझे पडते. मुख्य बाबींमध्ये हे समाविष्ट आहे:

- स्पष्ट संमती: वापरकर्त्यांनी त्यांचा डेटा गोळा केला जाण्यास सक्रियपणे आणि स्पष्टपणे सहमती दिली पाहिजे. आधीच टिक केलेले बॉक्सेस आता चालत नाहीत.

- स्पष्ट गोपनीयता धोरण: तुम्ही सहज उपलब्ध होणारे गोपनीयता धोरण प्रदान केले पाहिजे जे डेटा हाताळणीच्या पद्धती सोप्या, सरळ शब्दांत स्पष्ट करते.

- डेटा मिनिमायझेशन: तुम्ही प्रदान करत असलेल्या सेवेसाठी तुम्हाला ज्या डेटाची अत्यंत आवश्यकता आहे तेवढाच डेटा गोळा करा.

- सुरक्षित स्टोरेज: डेटा चोरी टाळण्यासाठी गोळा केलेला डेटा सुरक्षितपणे स्टोअर केला गेला पाहिजे.

आव्हान हे आहे की अनेक मूलभूत Captive Portal सिस्टम्समध्ये या अनुपालन आवश्यकता प्रभावीपणे व्यवस्थापित करण्यासाठी आवश्यक असलेल्या वैशिष्ट्यांचा अभाव असतो. यामुळे व्यवसायांना कायदेशीर धोक्यांचा सामना करावा लागतो आणि त्यांच्या ग्राहकांचा विश्वास कमी होतो. या डेटाचे संरक्षण करणे अत्यंत महत्त्वाचे आहे आणि त्यासाठी तुमच्या जबाबदाऱ्यांची सखोल माहिती असणे आवश्यक आहे. तुमचे नेटवर्क पूर्णपणे अनुपालन करणारे आणि सुरक्षित असल्याची खात्री करण्यासाठी तुम्ही डेटा आणि सुरक्षा सर्वोत्तम पद्धतींबद्दल अधिक जाणून घेऊ शकता.

पारंपारिक पोर्टल लॉगिन्सच्या पलीकडे होणारा बदल

Wi-Fi नेटवर्क शोधण्याची आणि लॉगिन पेजवर जाण्याची ती ओळखीची दिनचर्या आता हळूहळू भूतकाळातील गोष्ट बनत आहे. जरी Captive Portals अनेक वर्षांपासून सार्वजनिक नेटवर्क्ससाठी डिजिटल गेटकीपर्स असले तरी, आता त्यांच्यातील त्रुटी दिसू लागल्या आहेत. सुरक्षा, वापरकर्ता अनुभव आणि गुंतागुंतीचे व्यवस्थापन या समस्यांमुळे अॅक्सेस तंत्रज्ञानाच्या नवीन पिढीचा मार्ग मोकळा झाला आहे. उद्योग निश्चितपणे अधिक सुरक्षित, अखंड आणि स्वयंचलित भविष्याकडे वाटचाल करत आहे.

हे केवळ एक किरकोळ सॉफ्टवेअर अपडेट नाही; तर आपण वायरलेस नेटवर्क्सशी कसे कनेक्ट होतो याचा हा संपूर्ण पुनर्विचार आहे. पारंपारिक लॉगिन प्रक्रियेचा भाग असलेले अडथळे आणि कमकुवत दुवे दूर करणे हे मुख्य उद्दिष्ट आहे. वेबपेजवर तपशील टाइप करण्याऐवजी, आधुनिक सोल्यूशन्स पडद्यामागे काम करतात जेणेकरून तुम्ही रेंजमध्ये आल्याक्षणी तुमचे डिव्हाइसेस स्वयंचलितपणे आणि सुरक्षितपणे प्रमाणित केले जातील.

अखंड रोमिंगचा उदय

कल्पना करा की तुमचा फोन सेल्युलर नेटवर्कसाठी वापरत असलेल्या त्याच सहज सुरक्षेसह Wi-Fi नेटवर्कशी कनेक्ट होत आहे—कोणतेही लॉगिन पेजेस नाहीत, कोणतेही पासवर्ड्स नाहीत, फक्त त्वरित, विश्वसनीय अॅक्सेस. Passpoint (ज्याला Hotspot 2.0 म्हणूनही ओळखले जाते) आणि OpenRoaming फ्रेमवर्क यांसारखे तंत्रज्ञान नेमके हेच देत आहेत. त्यांचा विचार तुमच्या डिव्हाइसेससाठी युनिव्हर्सल Wi-Fi पासपोर्ट म्हणून करा.

एकदा वापरकर्त्याने त्यांचे डिव्हाइस OpenRoaming किंवा Passpoint-सक्षम नेटवर्कसाठी सेट केले की, त्यांचे क्रेडेंशियल्स सुरक्षितपणे साठवले जातात. तेव्हापासून, त्यांचे डिव्हाइस जगातील कोणत्याही सहभागी नेटवर्कशी स्वयंचलितपणे आणि सुरक्षितपणे कनेक्ट होईल.

Passpoint (Hotspot 2.0): हा मुख्य Wi-Fi अलायन्स प्रोटोकॉल आहे जो सर्व स्वयंचलित नेटवर्क शोध आणि लॉगिनचे काम हाताळतो. तो मजबूत, एंटरप्राइझ-ग्रेड WPA2/WPA3 एन्क्रिप्शन वापरतो, अगदी पहिल्या डेटा पॅकेटपासून एक सुरक्षित बोगदा तयार करतो आणि "evil twin" हल्ल्यांचा धोका बंद करतो.

OpenRoaming: Passpoint वर तयार केलेले, हे नेटवर्क्सचे जागतिक महासंघ आहे. हे एका सदस्य नेटवर्कवर (जसे की तुमचे स्थानिक कॉफी शॉप) प्रमाणीकरण करणाऱ्या व्यक्तीला पुन्हा कधीही लॉग इन न करता अखंडपणे इतर कोणत्याही सदस्य नेटवर्कवर (जसे की विमानतळ किंवा हॉटेल) रोम करण्याची अनुमती देते.

या तंत्रज्ञानामागील मुख्य कल्पना म्हणजे सुरक्षित Wi-Fi अॅक्सेस सेल्युलर रोमिंगइतकाच सोपा आणि व्यापक बनवणे. प्रमाणीकरण प्रक्रिया वेब ब्राउझरवरून थेट डिव्हाइसवर हलवून, ते साखळीतील सर्वात कमकुवत दुवे—वापरकर्ता आणि एनक्रिप्ट न केलेले पोर्टल पेज—नष्ट करतात.

कॉर्पोरेट वातावरणासाठी प्रगत अॅक्सेस

अखंड अॅक्सेसकडे होणारी ही वाटचाल केवळ सार्वजनिक अतिथी नेटवर्क्ससाठी नाही; ती कॉर्पोरेट जगातही घडत आहे. कर्मचारी, IT टीम्स आणि व्यवस्थापित डिव्हाइसेससाठी, कडक सुरक्षा आणि संपूर्ण साधेपणा या दोन्हीच्या गरजेमुळे व्यवसायांना त्यांच्या आयडेंटिटी सिस्टम्सशी थेट जोडल्या जाणाऱ्या अधिक मजबूत प्रमाणीकरण पद्धतींचा अवलंब करण्यास प्रवृत्त केले आहे.

सर्वात प्रभावी दृष्टिकोनांपैकी एक म्हणजे सर्टिफिकेट-आधारित प्रमाणीकरण. पासवर्डऐवजी, कंपनीच्या मालकीच्या प्रत्येक डिव्हाइसवर एक युनिक डिजिटल सर्टिफिकेट इन्स्टॉल केले जाते. जेव्हा एखादा वापरकर्ता कनेक्ट करण्याचा प्रयत्न करतो, तेव्हा नेटवर्क Microsoft Entra ID, Okta किंवा Google Workspace सारख्या आयडेंटिटी प्रोव्हायडरकडे या सर्टिफिकेटची तपासणी करते. हे एक झिरो-ट्रस्ट सुरक्षा मॉडेल आहे ज्यासाठी वापरकर्त्याच्या कोणत्याही हस्तक्षेपाची आवश्यकता नसते.

आणखी एक हुशार नवकल्पना म्हणजे Individual Pre-Shared Keys (iPSK), ज्याला कधीकधी Private PSK म्हटले जाते. हे IoT हार्डवेअर (स्मार्ट थर्मोस्टॅट्स, सुरक्षा कॅमेरे) किंवा जुन्या उपकरणांसारख्या गुंतागुंतीचे प्रमाणीकरण हाताळू न शकणाऱ्या डिव्हाइसेससाठी योग्य आहे. प्रत्येक डिव्हाइसला स्वतःचा युनिक Wi-Fi पासवर्ड मिळतो, जो नेटवर्कवरील इतर कोणत्याही डिव्हाइसमध्ये व्यत्यय न आणता सहजपणे व्यवस्थापित आणि रद्द केला जाऊ शकतो. हे प्री-शेअर्ड कीच्या साधेपणाला वैयक्तिक उत्तरदायित्वाच्या सुरक्षेशी जोडते—सर्वांसाठी एकच सामायिक पासवर्ड असण्यापेक्षा हे एक मोठे पाऊल आहे.

जसजसे डिव्हाइस उत्पादक जुन्या Wi-Fi लॉगिन पद्धती टप्प्याटप्प्याने बंद करत आहेत, तसतसे हे नवीन दृष्टिकोन अनिवार्य होत आहेत. तुम्ही Captive Portal च्या अंताबद्दल आणि व्यवसायांसाठी याचा अर्थ काय आहे याबद्दल अधिक जाणून घेऊ शकता.

आधुनिक प्लॅटफॉर्म्स Wi-Fi लॉगिनचा कसा पुनर्शोध घेतात

जुने Captive Portal लॉगिन, त्याच्या सर्व सुरक्षा समस्या आणि गुंतागुंतीच्या वापरकर्ता प्रवाहांसह, शेवटी बाहेर जाण्याच्या मार्गावर आहे. त्याची जागा बुद्धिमान, ओळख-आधारित नेटवर्किंग प्लॅटफॉर्म्स घेत आहेत जे मूलभूतपणे गेम बदलत आहेत. Purple सारखे सोल्यूशन्स त्या जुन्या सिस्टम्सच्या मुख्य समस्या सोडवतात, इंटरसेप्शन आणि रिडायरेक्शनच्या गुंतागुंतीच्या मॉडेलपासून दूर जाऊन स्वयंचलित, विश्वसनीय प्रमाणीकरणाकडे वळतात. हे केवळ एक वाढीव अपग्रेड नाही; नेटवर्कचा डिजिटल फ्रंट डोअर कसा असावा याची ही संपूर्ण पुनर्कल्पना आहे.

प्रत्येक कनेक्शनला मॅन्युअल लॉगिनची आवश्यकता असलेला संभाव्य धोका मानण्याऐवजी, हे आधुनिक प्लॅटफॉर्म्स अगदी पहिल्या संवादापासूनच विश्वास प्रस्थापित करतात. ते तुमच्या ठिकाणी येणाऱ्या प्रत्येकासाठी एक सुरक्षित, अखंड आणि अधिक अत्याधुनिक स्वागत तयार करतात.

अतिथींसाठी: पासवर्डलेस स्वागत

तुमच्या अतिथींसाठी, सर्वात मोठा आणि सर्वात स्वागतार्ह बदल म्हणजे लॉगिन पेज पूर्णपणे नाहीसे होते. Passpoint आणि OpenRoaming सारख्या तंत्रज्ञानाचा वापर करून, आधुनिक प्लॅटफॉर्म्स खऱ्या अर्थाने "कनेक्ट करा आणि जा" असा अनुभव देतात.

अतिथीला फक्त एकदाच प्रमाणीकरण करावे लागते. पुढच्या वेळी जेव्हा ते भेट देतात—किंवा जेव्हा ते रोमिंग नेटवर्कमधील इतर हजारो ठिकाणांपैकी कोणत्याही ठिकाणी जातात—तेव्हा त्यांचे डिव्हाइस स्वयंचलितपणे आणि सुरक्षितपणे कनेक्ट होते. हे तुमच्या मोबाइल फोनच्या सेल्युलर नेटवर्कशी कनेक्ट होण्यासारखेच काम करते; ते फक्त घडते, कोणत्याही कृतीची आवश्यकता नसते. हा दृष्टिकोन मॅन-इन-द-मिडल हल्ल्यांचा धोका देखील पूर्णपणे टाळतो. अखंड Wi-Fi सामान्य सुरक्षा धोके कसे दूर करते याबद्दल तुम्ही आमच्या तपशीलवार मार्गदर्शकामध्ये अधिक जाणून घेऊ शकता.

आधुनिक Wi-Fi प्लॅटफॉर्म नेटवर्क अॅक्सेसला वारंवार कराव्या लागणाऱ्या कामातून एका-वेळेच्या, सुरक्षित हँडशेकमध्ये रूपांतरित करतो. सर्वोत्तम लॉगिन अनुभव तोच असतो जो वापरकर्त्याला कधीही पाहावा लागत नाही.

हे गोपनीयतेच्या चिंतांनाही थेट सामोरे जाते. यूकेमध्ये, GDPR सारख्या डेटा गोपनीयता कायद्यांनी पोर्टल्सचा वापर कसा केला जाऊ शकतो हे पूर्णपणे बदलले आहे, ज्यासाठी स्पष्ट आणि निःसंदिग्ध संमतीची मागणी केली जाते. एकेकाळी यूके रिटेल मार्केटिंग टीम्सना पोर्टल लावल्यानंतर ४२% जास्त एंगेजमेंट रेट्स दिसले होते, परंतु गोपनीयतेच्या वाढत्या भीतीमुळे वापरकर्त्यांना डेटा चोरीची चिंता वाटू लागल्याने वापरामध्ये १५% घट झाली. Purple सारखे प्लॅटफॉर्म्स केवळ पूर्ण अनुपालन सुनिश्चित करत नाहीत तर त्या फर्स्ट-पार्टी डेटाला ROI-सिद्ध इनसाइट्समध्ये रूपांतरित करतात, जसे की हॉस्पिटॅलिटी क्लायंट्ससाठी भेटींमध्ये २२% वाढ.

कर्मचाऱ्यांसाठी: झिरो-ट्रस्ट, एंटरप्राइझ-ग्रेड अॅक्सेस

तुमच्या स्वतःच्या कर्मचाऱ्यांसाठी आणि कॉर्पोरेट वापरकर्त्यांसाठी, आधुनिक प्लॅटफॉर्म्स ऑन-साइट RADIUS सर्व्हर्सचा त्रास आणि सामायिक पासवर्ड्सचे सुरक्षा दुःस्वप्न दूर करतात. त्याऐवजी, ते तुम्ही आधीपासून वापरत असलेल्या क्लाउड-आधारित आयडेंटिटी प्रोव्हायडर्सशी थेट जोडले जातात.

यामुळे संस्थांना झिरो-ट्रस्ट सुरक्षा मॉडेल लागू करणे अत्यंत सोपे होते.

- SSO इंटिग्रेशन: प्लॅटफॉर्म्स Microsoft Entra ID, Google Workspace आणि Okta शी कनेक्ट होतात. कर्मचारी सिंगल साइन-ऑन (SSO) साठी त्यांचे नेहमीचे कंपनी क्रेडेंशियल्स वापरतात, ज्यामुळे अॅक्सेस अगदी सोपा होतो.

- सर्टिफिकेट-आधारित प्रमाणीकरण: कंपनीच्या मालकीच्या डिव्हाइसेससाठी, युनिक डिजिटल सर्टिफिकेट्स स्वयंचलितपणे दिले जातात. हे केवळ फिशिंग किंवा चोरीला जाऊ शकणाऱ्या पासवर्डवर आधारित नसून, विश्वसनीय डिव्हाइस ओळखीवर आधारित अॅक्सेस देते.

- Individual PSK (iPSK): प्रगत प्रमाणीकरण हाताळू न शकणारे ते गुंतागुंतीचे जुने आणि IoT डिव्हाइसेस देखील लॉक डाउन केले जाऊ शकतात. प्रत्येक डिव्हाइसला स्वतःचा युनिक पासवर्ड मिळतो जो इतर कशातही व्यत्यय न आणता एका सेकंदात रद्द केला जाऊ शकतो.

कारण हे सर्व क्लाउडवरून व्यवस्थापित केले जाते, जेव्हा एखादा कर्मचारी कंपनी सोडतो, तेव्हा त्यांना मध्यवर्ती डिरेक्टरीमधून काढून टाकल्याक्षणी त्यांचा नेटवर्क अॅक्सेस खंडित केला जातो. हे अनेक पारंपारिक नेटवर्क्समध्ये आढळणारी एक मोठी सुरक्षा त्रुटी बंद करते, हॉस्पिटॅलिटी आणि रिटेलपासून ते हेल्थकेअरपर्यंत प्रत्येक क्षेत्रात ग्राहक-स्तरीय साधेपणासह एंटरप्राइझ-ग्रेड सुरक्षा आणते.

आधुनिक नेटवर्क अॅक्सेससाठी तुमची चेकलिस्ट

पारंपारिक Captive Portal लॉगिनवरून आधुनिक, ओळख-आधारित नेटवर्ककडे जाणे ही अशी गोष्ट नाही जी तुम्ही सहजपणे करू शकता. यासाठी थोडे काळजीपूर्वक नियोजन आवश्यक आहे. ही व्यावहारिक चेकलिस्ट तुमचा रोडमॅप आहे, जी IT अॅडमिन्स आणि व्यवसाय मालकांना प्रत्येकासाठी – अतिथी, कर्मचारी आणि त्या सर्व कनेक्टेड डिव्हाइसेससाठी नेटवर्क अॅक्सेस अपग्रेड करण्याच्या मुख्य टप्प्यांवर मार्गदर्शन करण्यासाठी डिझाइन केलेली आहे.

१. तुमची अॅक्सेस धोरणे निश्चित करा

तुम्ही कोणत्याही तंत्रज्ञानाला हात लावण्यापूर्वी, पहिली पायरी म्हणजे कोणाला अॅक्सेसची आवश्यकता आहे आणि त्यांना कोणत्या प्रकारचा अॅक्सेस मिळायला हवा हे शोधून काढणे. प्रत्येक वापरकर्त्याला समान वागणूक देणे ही एक सामान्य चूक आहे.

- अतिथी अॅक्सेस: येथील मुख्य उद्दिष्ट काय आहे? हे केवळ ग्राहकांच्या सोयीसाठी आहे, मार्केटिंग डेटा गोळा करण्याचा मार्ग आहे, की प्रीमियम सशुल्क सेवा आहे? तुमचे उत्तर तुम्हाला एकतर अखंड OpenRoaming अनुभवाकडे किंवा अनुपालन करणाऱ्या डेटा कॅप्चर फॉर्मसह Captive Portal कडे निर्देशित करेल.

- कर्मचारी अॅक्सेस: तुमच्या टीमने कसे कनेक्ट करावे? कॉर्पोरेट-मालकीच्या डिव्हाइसेसना सर्टिफिकेट्स वापरून झिरो-टच अॅक्सेस असावा, तर त्यांच्या वैयक्तिक डिव्हाइसेससाठी त्यांना आधीच माहीत असलेले SSO क्रेडेंशियल्स वापरणे अधिक योग्य असू शकते.

- IoT आणि जुने डिव्हाइसेस: हे थोडे कठीण आहे. गुंतागुंतीचे लॉगिन्स हाताळू न शकणारे प्रिंटर्स, स्मार्ट टीव्ही किंवा बिल्डिंग सेन्सर्स यांसारखे डिव्हाइसेस तुम्ही सुरक्षितपणे कसे कनेक्ट कराल? येथेच Individual Pre-Shared Keys (iPSK) आवश्यक बनतात.

२. तुमच्या इन्फ्रास्ट्रक्चर आणि इंटिग्रेशन्सचे मूल्यांकन करा

तुमचे विद्यमान हार्डवेअर आणि सॉफ्टवेअर तुमच्या मायग्रेशन प्लॅनमध्ये मोठी भूमिका बजावणार आहेत. सखोल ऑडिट ही केवळ एक चांगली कल्पना नाही; तर ती एक अनिवार्य पहिली पायरी आहे.

आधुनिक अॅक्सेस सोल्यूशनने तुम्हाला संपूर्ण हार्डवेअर बदलण्यास भाग पाडू नये. ते तुमच्याकडे आधीपासून असलेल्या गोष्टींसोबत काम केले पाहिजे, तुमच���या विद्यमान नेटवर्क इन्फ्रास्ट्रक्चर आणि आयडेंटिटी सिस्टम्सशी इंटिग्रेट होऊन एक बुद्धिमान स्तर म्हणून कार्य केले पाहिजे जे सर्वकाही अधिक चांगले बनवते.

तुमच्या सध्याच्या Wi-Fi अॅक्सेस पॉइंट्ससोबत सुसंगतता तपासून सुरुवात करा, मग ते Meraki , Aruba , किंवा UniFi सारख्या व्हेंडर्सचे असोत. तितकेच महत्त्वाचे म्हणजे, तुम्हाला तुमचा मुख्य आयडेंटिटी प्रोव्हायडर ओळखणे आवश्यक आहे. तो Microsoft Entra ID , Google Workspace , किंवा Okta आहे का? कोणाला अॅक्सेस मिळेल आणि कोणाला नाही हे स्वयंचलित करण्यासाठी तुमची नवीन सिस्टम या सत्याच्या मध्यवर्ती स्रोताशी जोडली गेली पाहिजे.

३. वापरकर्ता ऑनबोर्डिंग अनुभव डिझाइन करा

वापरकर्ते ज्या प्रकारे प्रथम नेटवर्कशी कनेक्ट होतात ते त्यांच्या संपूर्ण अनुभवाची दिशा ठरवते. गोंधळात टाकणारी किंवा लांबलचक प्रक्रिया अपग्रेडचे सर्व फायदे पूर्णपणे नष्ट करेल.

- Passpoint/OpenRoaming साठी: वन-टाइम सेटअपसाठी तुमच्याकडे स्पष्ट सूचना तयार असल्याची खात्री करा. एक साधा QR कोड किंवा कॉन्फिगरेशन प्रोफाइलची लिंक याला अवघ्या काही सेकंदांच्या प्रक्रियेत बदलू शकते.

- SSO आणि सर्टिफिकेट-आधारित अॅक्सेससाठी: कर्मचाऱ्यांसाठी, हे पूर्णपणे अदृश्य असले पाहिजे. त्यांनी कॉर्पोरेट SSID निवडणे आणि ते फक्त काम करणे हे उद्दिष्ट आहे – कोणतेही पोर्टल्स नाहीत, कोणतेही पासवर्ड्स नाहीत, कोणताही त्रास नाही.

४. सुरक्षा आणि अनुपालनासाठी योजना करा

शेवटी, तुमची नवीन सिस्टम तुमची सुरक्षा कडक करते आणि सर्व आवश्यक नियमांची पूर्तता करते याची पूर्ण खात्री करा. याचा अर्थ WPA2/WPA3-Enterprise वापरून प्रत्येक कनेक्शन सुरुवातीपासूनच एनक्रिप्ट केलेले असल्याची पडताळणी करणे. जर तुम्ही कोणताही डेटा गोळा करत असाल, तर तुमच्या प्लॅटफॉर्मवर स्पष्ट संमती यंत्रणा आणि गोपनीयता धोरणे आहेत जी GDPR शी पूर्णपणे सुसंगत आहेत याची पुष्टी करा. सुरक्षा आणि अनुपालनाला योजनेचा मुख्य भाग बनवून, तुम्ही असे नेटवर्क तयार करता जे केवळ वापरण्यास सोपे नाही, तर विश्वसनीय आणि लवचिक देखील आहे.

वारंवार विचारले जाणारे प्रश्न

वापरकर्ते Captive Portal लॉगिन बायपास करू शकतात का?

थोडक्यात उत्तर आहे: चांगल्या प्रकारे कॉन्फिगर केलेल्या नेटवर्कवर नाही. जरी तुम्ही MAC स्पूफिंगसारख्या तांत्रिक युक्त्यांबद्दल वाचले असेल, तरीही कोणताही आधुनिक फायरवॉल किंवा इंटेलिजेंट अॅक्सेस पॉइंट हे बंद करण्यासाठी तयार केलेला असतो. जोपर्यंत वापरकर्त्याने योग्यरित्या प्रमाणीकरण केले नाही तोपर्यंत सर्व ट्रॅफिक पोर्टलद्वारे पाठवणे ही एक मानक पद्धत आहे.

कोणत्याही व्यवसायासाठी, तुमची सिस्टम खरोखरच लॉगिनची सक्ती करते याची खात्री करणे नेटवर्क सुरक्षा, डेटा अखंडता आणि अनुपालनासाठी महत्त्वपूर्ण आहे. आणि वापरकर्त्यांसाठी, सर्वात सोपा मार्ग म्हणजे नेहमीप्रमाणे लॉगिन प्रक्रियेतून जाणे हाच असतो.

Captive Portal वर माझी माहिती प्रविष्ट करणे सुरक्षित आहे का?

हे खरोखर नेटवर्क कोणाच्या मालकीचे आहे आणि ते कसे सेट केले आहे यावर अवलंबून असते. जर तुम्ही एखाद्या प्रमुख हॉटेल चेन किंवा विमानतळासारख्या विश्वसनीय ब्रँडच्या Wi-Fi शी कनेक्ट करत असाल, तर धोका साधारणपणे कमी असतो. पण तुम्ही नेहमी सावधगिरी बाळगली पाहिजे. तुम्ही काहीही टाइप करण्यापूर्वी पहिली गोष्ट म्हणजे पोर्टलच्या वेब पत्त्यामध्ये HTTPS तपासणे.

एक चांगला नियम: केवळ मोफत Wi-Fi साठी क्रेडिट कार्ड नंबर किंवा सरकारी ओळखपत्राचे तपशील यांसारखी अत्यंत संवेदनशील माहिती कधीही देऊ नका. 'evil twin' हल्ल्यांचा धोका—जिथे हॅकर तुमचा डेटा चोरण्यासाठी एक बनावट, खरा वाटणारा हॉटस्पॉट सेट करतो—सार्वजनिक नेटवर्क्सवर खूप वास्तविक आहे.

नेमके याच कारणामुळे Passpoint आणि OpenRoaming सारखे स्वयंचलित, एनक्रिप्टेड सोल्यूशन्स अधिक सुरक्षित मानले जातात. ते मॅन्युअल लॉगिन पेज पूर्णपणे काढून टाकतात, जो एक कमकुवत दुवा आहे ज्याचा फायदा या प्रकारचे हल्ले घेतात.

OpenRoaming हे Captive Portal पेक्षा चांगले कसे आहे?

OpenRoaming ही केवळ एक सुधारणा नाही; हा Wi-Fi शी कनेक्ट होण्याचा एक पूर्णपणे वेगळा आणि चांगला मार्ग आहे. हे संपूर्ण लॉगिन पेजची संकल्पनाच कालबाह्य करते. एकदा तुमच्या डिव्हाइसवर OpenRoaming प्रोफाइल आले की, ते तुम्हाला इकोसिस्टममधील कोणत्याही नेटवर्कशी, जगात कुठेही स्वयंचलितपणे आणि सुरक्षितपणे कनेक्ट करते. SSIDs शोधण्याची किंवा लॉगिन स्क्रीन्सवर क्लिक करण्याची आता गरज नाही.

हे सुरुवातीपासूनच एक खाजगी, एनक्रिप्टेड कनेक्शन तयार करण्यासाठी सर्टिफिकेट-आधारित प्रमाणीकरण वापरून काम करते. यामुळे काही मोठे फायदे मिळतात:

- खऱ्या अर्थाने अडथळामुक्त अनुभव: हे प्रत्येक वेळी नेटवर्क शोधण्याचा, ब्राउझर उघडण्याचा आणि तुमचे तपशील टाइप करण्याचा त्रास पूर्णपणे दूर करते.

- गंभीरपणे वाढलेली सुरक्षा: तुम्ही कनेक्ट होता त्या क्षणापासून WPA2/WPA3-Enterprise एन्क्रिप्शन वापरून, हे तुमचे evil twin आणि मॅन-इन-द-मिडल हल्ल्यांसारख्या सामान्य धोक्यांपासून संरक्षण करते.

- जागतिक, स्केलेबल कनेक्टिव्हिटी: हे एक अखंड कनेक्शन देते जे तुमच्या मोबाइल फोनच्या रोमिंगसारखेच काम करते, तुम्हाला जगभरातील हजारो ठिकाणी विश्वसनीय अॅक्सेस देते.

शेवटी, OpenRoaming एका गुंतागुंतीच्या, असुरक्षित प्रक्रियेच्या जागी अशी प्रक्रिया आणते जी अदृश्य, स्वयंचलित आणि सहभागी असलेल्या प्रत्येकासाठी—वापरकर्ता आणि Wi-Fi प्रदान करणारे ठिकाण दोघांसाठीही—अधिक चांगली आहे.

गुंतागुंतीच्या लॉगिन्सच्या पलीकडे जाण्यासाठी आणि सुरक्षित, अखंड Wi-Fi अनुभव देण्यासाठी तयार आहात? Purple एक ओळख-आधारित नेटवर्किंग प्लॅटफॉर्म ऑफर करते जे पारंपारिक Captive Portals च्या जागी अतिथी आणि कर्मचाऱ्यांसाठी पासवर्डलेस, स्वयंचलित अॅक्सेस देते. Purple तुमचे नेटवर्क कसे आधुनिक करू शकते ते शोधा .