Você já esteve em um hotel ou café, tentando se conectar à internet, apenas para ser interrompido por uma página de login antes de começar a navegar? Isso é um login de Captive Portal. É o equivalente digital da recepção de uma rede Wi-Fi — antes de obter acesso total, você precisa fazer o 'check-in'.

Seu Primeiro Contato Com Um Captive Portal

Imagine o seguinte: você acabou de chegar ao seu hotel após uma longa viagem. Você abre seu laptop, conecta-se ao Wi-Fi do hotel e espera ir direto para seus e-mails. Em vez disso, é recebido por uma página com o logotipo do hotel, pedindo o número do seu quarto e sobrenome. Essa pequena interrupção é o Captive Portal em ação.

Seu trabalho principal é simples: gerenciar quem entra na rede. Ele faz isso criando um ambiente temporário e isolado para qualquer novo dispositivo. Enquanto você está nesse estado "cativo", o único lugar que seu dispositivo pode acessar é aquela página de login específica. A rede basicamente mantém sua conexão de internet como refém até que você faça o que ela pede.

A Analogia do Porteiro Digital

Uma ótima maneira de pensar em um Captive Portal é como um porteiro amigável, mas firme, em um clube exclusivo — neste caso, a internet.

- Conexão Inicial: Você chega à entrada do clube (conectando-se ao Wi-Fi).

- A Interceptação: O porteiro o para educadamente antes que você possa entrar (seu tráfego é interceptado).

- Autenticação: Você mostra seu convite ou identidade (você insere seus detalhes de login ou concorda com os termos).

- Acesso Concedido: O porteiro libera a corda de veludo e você está livre para entrar (agora você tem acesso total à internet).

Esse processo garante que apenas usuários autorizados fiquem online, permitindo que o local decida quem se conecta, por quanto tempo e sob quais termos. É uma ferramenta fundamental para qualquer empresa que ofereça Wi-Fi público ou para visitantes.

Um Captive Portal não se trata apenas de segurança; é um ponto de contato crítico para o engajamento e a comunicação com os visitantes. Ele transforma uma simples conexão em uma oportunidade de apresentar a marca, compartilhar ofertas ou comunicar termos de serviço importantes diretamente ao usuário no momento da conexão.

Esse gateway controlado está em todos os lugares em espaços públicos. No Reino Unido, por exemplo, o mercado de Captive Portal cresceu massivamente junto com o aumento do Wi-Fi público no setor de hospitalidade. Após a entrada em vigor da GDPR, os hotéis do Reino Unido viram um aumento de 35% nos logins de Wi-Fi de hóspedes. Mas nem tudo são flores; 22% dos usuários do Reino Unido simplesmente desistem se o processo de login for muito complicado. Você pode descobrir mais insights sobre o crescimento do mercado de Captive Portal e seus desafios aqui. Isso mostra o quão complicado é equilibrar o controle da rede com uma experiência de usuário fluida, que é exatamente o motivo pelo qual alternativas modernas estão ganhando tanta força.

Como um Login de Captive Portal Realmente Funciona

Então, o que está acontecendo nos bastidores quando você se depara com esse Captive Portal? Vamos voltar à nossa analogia do porteiro digital. No momento em que você se conecta a uma nova rede Wi-Fi, seu dispositivo — seja seu telefone, tablet ou laptop — instintivamente tenta alcançar a internet mais ampla. Talvez esteja verificando novos e-mails, buscando uma notificação push ou apenas verificando se tem uma conexão.

Mas o gateway da rede, nosso porteiro digital, tem outros planos.

Ele intercepta essa primeira solicitação. Em vez de deixar o sinal do seu dispositivo viajar para a internet, o gateway o captura e o redirecioniona para uma página da web local hospedada na própria rede: a página de login do Captive Portal. Esse é o truque principal, um redirecionamento de rede inteligente que usa DNS e HTTP para garantir que, não importa qual site você tente visitar primeiro, você caia na tela de autenticação.

Você é, literalmente, mantido cativo até dar a senha ao porteiro.

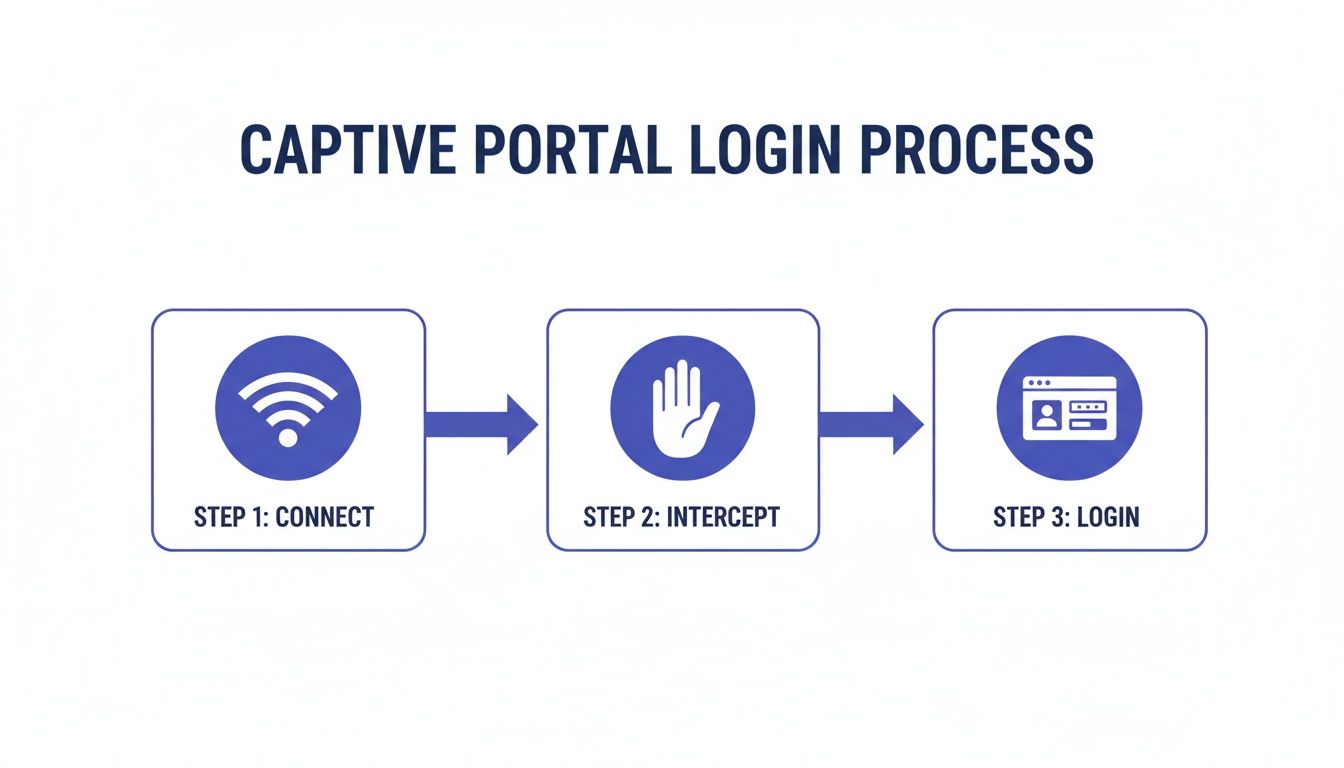

Este infográfico detalha a jornada simples, mas poderosa, de três etapas que todo usuário faz ao se conectar pela primeira vez.

Como você pode ver, essa etapa intermediária — a interceptação — é o elo crítico entre um usuário ingressar na rede e ter permissão para realmente usá-la.

O Momento da Autenticação: Como Você Entra

Uma vez que você está olhando para aquela página de login, o sistema precisa de uma maneira de confirmar quem você é. É aqui que diferentes métodos de autenticação entram em jogo, e o que uma empresa escolhe diz muito sobre seus objetivos. A prioridade é uma experiência rápida e sem atritos? Ou trata-se de coletar dados de marketing ou garantir segurança de alto nível?

Cada método atende a um propósito diferente, criando uma jornada de usuário distinta. Você quase certamente já encontrou a maioria deles.

Comparando Métodos Comuns de Autenticação de Captive Portal

Escolher a maneira certa de permitir que os usuários entrem na sua rede é um ato de equilíbrio. Você deve pesar a conveniência do usuário em relação aos seus objetivos de negócios, como segurança e coleta de dados. Abaixo está um detalhamento prático dos métodos mais comuns que você encontrará por aí.

Esses métodos mostram que não existe uma única "melhor" maneira de autenticar usuários. A escolha certa sempre se resume às necessidades específicas do local e às expectativas de seus usuários. Um café não precisa do mesmo nível de segurança que uma sede corporativa.

Autenticação de Nível Corporativo: Além de um Simples Login

Embora os métodos acima sejam perfeitos para redes de visitantes, ambientes corporativos ou de alta segurança exigem algo mais robusto. Aqui, o objetivo não é apenas deixar as pessoas online; é verificar se apenas indivíduos autorizados obtêm acesso, muitas vezes integrando-se diretamente aos sistemas de TI internos de uma empresa.

A autenticação não é apenas um portão; é uma verificação de identidade. A força dessa verificação deve corresponder ao valor do que está atrás do portão. Para uma rede corporativa, isso significa ir além de códigos simples para métodos que se integram a fontes de identidade confiáveis.

Um dos métodos mais estabelecidos e confiáveis é o RADIUS (Remote Authentication Dial-In User Service). Pense em um servidor RADIUS como um segurança centralizado para sua rede. Quando um usuário digita suas credenciais no portal, a solicitação é passada para o servidor RADIUS. Ele então verifica essas informações em um diretório central de usuários, como o Active Directory, para confirmar a identidade do usuário e conceder acesso com base em regras predefinidas.

Uma abordagem ainda mais moderna e amigável é o Single Sign-On (SSO). Isso é um divisor de águas para a experiência do funcionário. Ele permite que a equipe use o mesmo login que já usa para todo o resto — como sua conta do Microsoft 365 ou Google Workspace . É vantajoso para todos: os funcionários ficam online sem precisar lembrar de mais uma senha, e a TI pode gerenciar o acesso à rede a partir de uma plataforma única e segura.

Os Riscos Ocultos de Segurança e Privacidade Que Você Enfrenta

Embora um login de Captive Portal pareça uma parte padrão da conexão ao Wi-Fi público, esse gateway digital também pode ser um ponto fraco, expondo tanto as empresas quanto seus clientes a sérias ameaças de segurança e privacidade. O próprio mecanismo que o redireciona para uma página de login pode ser explorado por invasores, transformando um momento de conveniência em uma grande vulnerabilidade.

Imagine que você está em um aeroporto movimentado, ansioso para ficar online. Você vê duas redes Wi-Fi: "Airport_Free_WiFi" e "Airport_Free_Wi-Fi". Elas parecem idênticas, mas uma é uma armadilha. Este é o clássico ataque "evil twin", e é uma das ameaças mais comuns associadas aos Captive Portals.

Um invasor simplesmente configura um hotspot Wi-Fi falso com um nome que imita o legítimo. Quando você se conecta, o portal malicioso deles — uma cópia perfeita do real — captura qualquer informação que você insere, desde seu endereço de e-mail até senhas ou detalhes pessoais. Você acha que está fazendo login, mas na verdade está entregando suas credenciais diretamente a um cibercriminoso.

Conexões Não Criptografadas e Interceptação de Dados

Mesmo em uma rede legítima, os riscos não desaparecem simplesmente, especialmente se a conexão não estiver devidamente protegida. Muitos Captive Portals mais antigos ou mal configurados ainda operam em uma conexão HTTP não criptografada. Isso significa que os dados que você envia entre seu dispositivo e o portal são transmitidos em texto simples.

Qualquer pessoa na mesma rede com ferramentas básicas de hacking pode realizar um ataque man-in-the-middle (MitM). Eles podem interceptar, ler e até alterar as informações que fluem entre você e o hotspot Wi-Fi. Isso inclui credenciais de login, informações pessoais inseridas em formulários e os sites que você visita imediatamente após se conectar.

Dados recentes mostram o quão sério isso se tornou no Reino Unido. Os ataques man-in-the-middle aumentaram 28% em redes Wi-Fi públicas nos últimos anos. No varejo, impressionantes 34% dos shopping centers relataram tentativas de acesso não autorizado por meio de portais falsos, comprometendo cerca de 750.000 credenciais de usuários. O setor de hospitalidade também não está imune; descobriu-se que 19% dos logins de hóspedes em hotéis do Reino Unido eram vulneráveis a esse tipo de interceptação de dados. Leia a pesquisa completa sobre essas tendências de segurança de Captive Portal .

O Problema de Privacidade com a Coleta de Dados

Além das ameaças ativas de segurança, os Captive Portals criam desafios significativos de privacidade. Para obter acesso, os usuários costumam ser solicitados a fornecer dados pessoais — nome, endereço de e-mail, número de telefone ou até mesmo acesso aos seus perfis de mídia social. Embora essas informações sejam valiosas para o marketing, elas também criam uma grande responsabilidade para a empresa que as coleta.

Sob regulamentações como a GDPR no Reino Unido e na Europa, as organizações devem ser completamente transparentes sobre quais dados coletam, por que precisam deles e como planejam usá-los.

Um Captive Portal não é apenas uma ferramenta de rede; é um ponto de coleta de dados. Se você solicitar dados do usuário, é legalmente obrigado a protegê-los. O não cumprimento pode resultar em penalidades financeiras severas e sérios danos à reputação da sua marca.

Isso coloca um enorme fardo sobre as empresas para garantir que seu processo de login de Captive Portal esteja em conformidade. As principais considerações incluem:

- Consentimento Explícito: Os usuários devem concordar ativa e claramente com a coleta de seus dados. Caixas pré-marcadas não são mais suficientes.

- Política de Privacidade Clara: Você deve fornecer uma política de privacidade de fácil acesso que explique as práticas de manuseio de dados em termos simples e diretos.

- Minimização de Dados: Colete apenas os dados de que você absolutamente precisa para o serviço que está prestando.

- Armazenamento Seguro: Os dados coletados devem ser armazenados com segurança para evitar violações.

O desafio é que muitos sistemas básicos de Captive Portal carecem dos recursos necessários para gerenciar esses requisitos de conformidade de forma eficaz. Isso deixa as empresas expostas a riscos legais e corrói a confiança de seus clientes. Proteger esses dados é fundamental e requer um profundo entendimento de suas obrigações. Você pode aprender mais sobre as melhores práticas de dados e segurança para garantir que sua rede seja totalmente compatível e segura.

A combinação desses riscos de segurança e privacidade é exatamente o motivo pelo qual o setor está migrando para métodos de acesso mais modernos e inerentemente seguros, que protegem os usuários desde o momento em que se conectam.

A Mudança Além dos Logins de Portal Tradicionais

Aquela rotina familiar de encontrar uma rede Wi-Fi e acessar uma página de login está lentamente se tornando uma coisa do passado. Embora os Captive Portals tenham sido os guardiões digitais das redes públicas por anos, suas falhas estão começando a aparecer. Problemas com segurança, experiência do usuário e gerenciamento desajeitado abriram caminho para uma nova geração de tecnologias de acesso. O setor está definitivamente caminhando para um futuro mais seguro, contínuo e automatizado.

Esta não é apenas uma pequena atualização de software; é uma reformulação completa de como nos conectamos a redes sem fio. O objetivo principal é eliminar o atrito e os pontos fracos que fazem parte do processo de login tradicional. Em vez de ter que digitar detalhes em uma página da web, as soluções modernas trabalham nos bastidores para autenticar seus dispositivos de forma automática e segura, desde o momento em que você está ao alcance.

A Ascensão do Roaming Contínuo

Imagine seu telefone se conectando a uma rede Wi-Fi com a mesma segurança sem esforço que usa para uma rede celular — sem páginas de login, sem senhas, apenas acesso instantâneo e confiável. É exatamente isso que tecnologias como Passpoint (também conhecido como Hotspot 2.0) e a estrutura OpenRoaming estão entregando. Pense neles como um passaporte Wi-Fi universal para seus dispositivos.

Depois que um usuário configura seu dispositivo para uma rede habilitada para OpenRoaming ou Passpoint, suas credenciais são guardadas com segurança. A partir de então, seu dispositivo se conectará de forma automática e segura a qualquer rede participante em qualquer lugar do mundo.

Passpoint (Hotspot 2.0): Este é o protocolo principal da Wi-Fi Alliance que lida com todo o trabalho automático de descoberta de rede e login. Ele usa criptografia WPA2/WPA3 forte de nível corporativo, criando um túnel seguro desde o primeiro pacote de dados e eliminando o risco de ataques "evil twin".

OpenRoaming: Construído sobre o Passpoint, esta é uma federação global de redes. Ele permite que alguém que se autentica em uma rede membro (como seu café local) faça roaming contínuo para qualquer outra rede membro (como um aeroporto ou hotel) sem nunca ter que fazer login novamente.

A grande ideia por trás dessas tecnologias é tornar o acesso Wi-Fi seguro tão simples e difundido quanto o roaming de celular. Ao mover o processo de autenticação de um navegador da web para o próprio dispositivo, eles eliminam os elos mais fracos da cadeia — o usuário e a página de portal não criptografada.

Acesso Avançado para Ambientes Corporativos

Essa mudança em direção ao acesso contínuo não é apenas para redes públicas de visitantes; está acontecendo no mundo corporativo também. Para funcionários, equipes de TI e dispositivos gerenciados, a necessidade de segurança rigorosa e simplicidade total levou as empresas a adotar métodos de autenticação mais fortes que se conectam diretamente aos seus sistemas de identidade.

Uma das abordagens mais eficazes é a autenticação baseada em certificado. Em vez de uma senha, um certificado digital exclusivo é instalado em cada dispositivo de propriedade da empresa. Quando um usuário tenta se conectar, a rede verifica esse certificado em um provedor de identidade como Microsoft Entra ID, Okta ou Google Workspace. É um modelo de segurança zero-trust que requer zero interação do usuário.

Outra inovação inteligente são as Individual Pre-Shared Keys (iPSK), às vezes chamadas de Private PSK. Isso é perfeito para dispositivos que não conseguem lidar com autenticação complexa, como hardware IoT (termostatos inteligentes, câmeras de segurança) ou equipamentos mais antigos. Cada dispositivo recebe sua própria senha Wi-Fi exclusiva, que pode ser facilmente gerenciada e revogada sem interromper nenhum outro dispositivo na rede. Ele combina a simplicidade de uma chave pré-compartilhada com a segurança da responsabilidade individual — um grande avanço em relação a ter uma senha compartilhada para todos.

À medida que os fabricantes de dispositivos eliminam gradualmente os métodos de login Wi-Fi legados, essas novas abordagens estão se tornando inegociáveis. Você pode aprender mais sobre a morte do Captive Portal e o que isso significa para as empresas.

Como as Plataformas Modernas Reinventam o Login Wi-Fi

O antigo login de Captive Portal, com todas as suas dores de cabeça de segurança e fluxos de usuário desajeitados, está finalmente de saída. Ele está sendo substituído por plataformas de rede inteligentes e baseadas em identidade que estão mudando fundamentalmente o jogo. Soluções como a Purple abordam os principais pontos problemáticos desses sistemas legados, afastando-se de um modelo desajeitado de interceptação e redirecionamento para um de autenticação automatizada e confiável. Esta não é apenas uma atualização incremental; é uma reimaginação completa de como deve ser a porta de entrada digital de uma rede.

Em vez de tratar cada conexão como uma ameaça em potencial que precisa de um login manual, essas plataformas modernas estabelecem confiança desde a primeira interação. Elas criam uma recepção segura, contínua e muito mais sofisticada para qualquer pessoa que entre no seu local.

Para Visitantes: Uma Recepção Sem Senha

Para seus visitantes, a maior e mais bem-vinda mudança é que a página de login simplesmente desaparece. Ao usar tecnologias como Passpoint e OpenRoaming, as plataformas modernas oferecem uma verdadeira experiência de "conectar e usar".

Um visitante só precisa se autenticar uma vez. Na próxima vez que ele visitar — ou quando entrar em qualquer um dos milhares de outros locais na rede de roaming — seu dispositivo simplesmente se conecta, de forma automática e segura. Funciona muito como seu telefone celular se conectando a uma rede celular; simplesmente acontece, sem necessidade de ação. Essa abordagem também evita completamente o risco de ataques man-in-the-middle. Você pode se aprofundar em como o Wi-Fi contínuo elimina ameaças comuns de segurança em nosso guia detalhado.

Uma plataforma Wi-Fi moderna transforma o acesso à rede de uma tarefa recorrente em um handshake seguro e único. A melhor experiência de login é aquela que o usuário nunca precisa ver.

Isso também aborda as preocupações com a privacidade de frente. No Reino Unido, leis de privacidade de dados como a GDPR reformularam completamente como os portais podem ser usados, exigindo consentimento claro e inequívoco. Embora as equipes de marketing de varejo do Reino Unido já tenham visto taxas de engajamento 42% maiores após a implementação de um portal, os crescentes temores de privacidade causaram uma queda de 15% na adoção, pois os usuários se preocupavam com violações de dados. Plataformas como a Purple não apenas garantem total conformidade, mas também transformam esses dados primários em insights com ROI comprovado, como um aumento de 22% nas visitas para clientes de hospitalidade.

Para a Equipe: Acesso Zero-Trust de Nível Corporativo

Para seus próprios funcionários e usuários corporativos, as plataformas modernas eliminam o incômodo dos servidores RADIUS locais e o pesadelo de segurança das senhas compartilhadas. Em vez disso, elas se conectam diretamente aos provedores de identidade baseados em nuvem que você já usa.

Isso torna incrivelmente simples para as organizações implementar um modelo de segurança zero-trust.

- Integração SSO: As plataformas se conectam com Microsoft Entra ID, Google Workspace e Okta. A equipe apenas usa suas credenciais normais da empresa para Single Sign-On (SSO), tornando o acesso muito fácil.

- Autenticação Baseada em Certificado: Para dispositivos de propriedade da empresa, certificados digitais exclusivos são distribuídos automaticamente. Isso concede acesso com base em uma identidade de dispositivo confiável, não apenas em uma senha que pode ser alvo de phishing ou roubada.

- Individual PSK (iPSK): Mesmo aqueles dispositivos legados e IoT complicados que não conseguem lidar com autenticação avançada podem ser bloqueados. Cada dispositivo recebe sua própria senha exclusiva, que pode ser revogada em um segundo sem interromper mais nada.

Como tudo é gerenciado na nuvem, quando um funcionário sai da empresa, seu acesso à rede é cortado no momento em que ele é removido do diretório central. Isso fecha uma enorme brecha de segurança encontrada em muitas redes tradicionais, trazendo segurança de nível corporativo com simplicidade de nível de consumidor para todos os setores, desde hospitalidade e varejo até saúde.

Seu Checklist Para Acesso Moderno à Rede

Mudar de um login de Captive Portal tradicional para uma rede moderna baseada em identidade não é algo que se faz por capricho. Requer um pouco de planejamento cuidadoso. Este checklist prático é o seu roteiro, projetado para orientar administradores de TI e proprietários de empresas pelos principais estágios de atualização do acesso à rede para todos — visitantes, equipe e todos os dispositivos conectados.

1. Defina Suas Políticas de Acesso

Antes de tocar em qualquer tecnologia, o primeiro passo é descobrir quem precisa de acesso e que tipo de acesso eles devem ter. É um erro clássico tratar todos os usuários da mesma forma.

- Acesso de Visitantes: Qual é o objetivo principal aqui? É puramente para conveniência do cliente, uma maneira de coletar dados de marketing ou um serviço premium pago? Sua resposta o direcionará para uma experiência OpenRoaming contínua ou um Captive Portal com um formulário de captura de dados em conformidade.

- Acesso de Funcionários: Como sua equipe deve se conectar? Dispositivos de propriedade corporativa devem ter acesso zero-touch usando certificados, enquanto seus dispositivos pessoais podem ser mais adequados para usar credenciais de SSO que eles já conhecem.

- Dispositivos IoT e Legados: Este é o mais complicado. Como você conectará com segurança dispositivos como impressoras, smart TVs ou sensores de edifícios que não conseguem lidar com logins complexos? É exatamente aqui que as Individual Pre-Shared Keys (iPSK) se tornam essenciais.

2. Avalie Sua Infraestrutura e Integrações

Seu hardware e software existentes desempenharão um papel enorme em seu plano de migração. Uma auditoria completa não é apenas uma boa ideia; é um primeiro passo inegociável.

Uma solução de acesso moderna não deve forçá-lo a uma revisão completa do hardware. Ela deve funcionar com o que você já tem, integrando-se à sua infraestrutura de rede e sistemas de identidade existentes para atuar como uma camada inteligente que melhora tudo.

Comece verificando a compatibilidade com seus pontos de acesso Wi-Fi atuais, sejam eles de fornecedores como Meraki , Aruba ou UniFi . Tão importante quanto isso, você precisa identificar seu provedor de identidade principal. É o Microsoft Entra ID , Google Workspace ou Okta ? Seu novo sistema deve se conectar a essa fonte central de verdade para automatizar quem obtém acesso e quem não obtém.

3. Projete a Experiência de Integração do Usuário

A maneira como os usuários se conectam à rede pela primeira vez define o tom de toda a experiência deles. Um processo confuso ou demorado prejudicará completamente todos os benefícios da atualização.

- Para Passpoint/OpenRoaming: Certifique-se de ter instruções claras prontas para a configuração única. Um simples código QR ou um link para um perfil de configuração pode transformar isso em um processo que leva apenas alguns segundos.

- Para SSO e Acesso Baseado em Certificado: Para os funcionários, isso deve ser totalmente invisível. O objetivo é que eles selecionem o SSID corporativo e que ele simplesmente funcione — sem portais, sem senhas, sem confusão.

4. Planeje a Segurança e a Conformidade

Por fim, certifique-se absolutamente de que seu novo sistema reforce sua segurança e atenda a todas as regulamentações necessárias. Isso significa verificar se todas as conexões são criptografadas desde o início usando WPA2/WPA3-Enterprise. Se você estiver coletando algum dado, confirme se sua plataforma possui mecanismos de consentimento claros e políticas de privacidade totalmente alinhadas com a GDPR. Ao tornar a segurança e a conformidade uma parte central do plano, você constrói uma rede que não é apenas fácil de usar, mas também confiável e resiliente.

Perguntas Frequentes

Quando você está lidando com acesso à rede, perguntas inevitavelmente surgirão, especialmente ao tentar encontrar o equilíbrio certo entre uma ótima experiência do usuário e uma segurança sólida. Aqui estão algumas respostas diretas para as dúvidas mais comuns que ouvimos sobre Captive Portals e suas alternativas mais modernas.

Os Usuários Podem Burlar um Login de Captive Portal?

A resposta curta é: não em uma rede bem configurada. Embora você possa ler sobre truques técnicos como MAC spoofing, qualquer firewall moderno ou ponto de acesso inteligente é construído para bloqueá-los. É prática padrão canalizar todo o tráfego pelo portal até que um usuário tenha se autenticado adequadamente.

Para qualquer empresa, garantir que seu sistema realmente imponha o login é vital para a segurança da rede, integridade dos dados e conformidade. E para os usuários, o caminho de menor resistência é quase sempre apenas passar pelo processo de login conforme o planejado.

É Seguro Inserir Minhas Informações em um Captive Portal?

Isso realmente depende de quem é o proprietário da rede e de como ela está configurada. Se você estiver se conectando ao Wi-Fi de uma marca confiável, como uma grande rede de hotéis ou um aeroporto, o risco geralmente é menor. Mas você deve sempre ser cauteloso. A primeira coisa a fazer é verificar se há HTTPS no endereço da web do portal antes de digitar qualquer coisa.

Uma boa regra prática: nunca forneça informações altamente confidenciais, como números de cartão de crédito ou detalhes de identidade do governo, apenas por Wi-Fi gratuito. O perigo de ataques 'evil twin' — onde um hacker configura um hotspot falso e convincente para roubar seus dados — é muito real em redes públicas.

É exatamente por isso que soluções automatizadas e criptografadas como Passpoint e OpenRoaming são consideradas muito mais seguras. Elas eliminam totalmente a página de login manual, que é o elo fraco que esses tipos de ataques exploram.

Como o OpenRoaming é Melhor Que um Captive Portal?

O OpenRoaming não é apenas uma melhoria; é uma maneira completamente diferente e melhor de se conectar ao Wi-Fi. Ele torna todo o conceito de página de login obsoleto. Depois que seu dispositivo tiver um perfil OpenRoaming, ele o conectará de forma automática e segura a qualquer rede no ecossistema, em qualquer lugar do mundo. Chega de procurar por SSIDs ou clicar em telas de login.

Ele funciona usando autenticação baseada em certificado para criar uma conexão privada e criptografada desde o início. Isso traz algumas vantagens importantes:

- Uma Experiência Verdadeiramente Sem Atritos: Ele remove completamente o incômodo de encontrar a rede, abrir um navegador e digitar seus detalhes todas as vezes.

- Segurança Seriamente Aprimorada: Ao usar a criptografia WPA2/WPA3-Enterprise a partir do momento em que você se conecta, ele o protege de ameaças comuns, como ataques evil twin e man-in-the-middle.

- Conectividade Global e Escalável: Ele oferece uma conexão contínua que funciona exatamente como o roaming do seu telefone celular, oferecendo acesso confiável em milhares de locais em todo o mundo.

Pronto para ir além de logins desajeitados e oferecer uma experiência Wi-Fi segura e contínua? A Purple oferece uma plataforma de rede baseada em identidade que substitui os Captive Portals tradicionais por acesso automatizado e sem senha para visitantes e equipe. Descubra como a Purple pode modernizar sua rede .