Ti è mai capitato di trovarti in un hotel o in un bar, cercare di connetterti a Internet e venire bloccato da una pagina di login prima di poter iniziare a navigare? Questo è un login del Captive Portal. È l'equivalente digitale della reception per una rete Wi-Fi: prima di ottenere l'accesso completo, devi effettuare il 'check-in'.

Il tuo primo incontro con un Captive Portal

Immagina questo scenario: sei appena arrivato in hotel dopo un lungo viaggio. Apri il portatile, ti connetti al Wi-Fi dell'hotel e ti aspetti di poter controllare subito le email. Invece, vieni accolto da una pagina con il logo dell'hotel che ti chiede il numero di stanza e il cognome. Questa piccola interruzione è il Captive Portal in azione.

Il suo compito principale è semplice: gestire chi accede alla rete. Lo fa creando un ambiente temporaneo e isolato per ogni nuovo dispositivo. Mentre ti trovi in questo stato "prigioniero" (captive), l'unico posto in cui il tuo dispositivo può andare è quella specifica pagina di login. In pratica, la rete tiene in ostaggio la tua connessione Internet finché non esegui ciò che ti viene richiesto.

L'analogia del buttafuori digitale

Un ottimo modo per immaginare un Captive Portal è pensarlo come un buttafuori cordiale ma fermo all'ingresso di un club esclusivo: in questo caso, Internet.

- Connessione iniziale: Ti presenti all'ingresso del club (connessione al Wi-Fi).

- L'intercettazione: Il buttafuori ti ferma educatamente prima che tu possa entrare (il tuo traffico viene intercettato).

- Autenticazione: Mostri il tuo invito o un documento d'identità (inserisci i tuoi dati di login o accetti i termini).

- Accesso consentito: Il buttafuori sgancia la corda di velluto e sei libero di entrare (ora hai pieno accesso a Internet).

Questo processo assicura che solo gli utenti autorizzati possano navigare, permettendo alla struttura di decidere chi si connette, per quanto tempo e a quali condizioni. È uno strumento fondamentale per qualsiasi azienda che offra un Wi-Fi pubblico o per gli ospiti.

Un Captive Portal non riguarda solo la sicurezza; è un touchpoint fondamentale per il coinvolgimento e la comunicazione con gli ospiti. Trasforma una semplice connessione in un'opportunità per presentare il brand, condividere offerte o comunicare importanti termini di servizio direttamente all'utente nel momento in cui si connette.

Questo gateway controllato è ovunque negli spazi pubblici. Nel Regno Unito, ad esempio, il mercato dei Captive Portal è cresciuto enormemente di pari passo con l'aumento del Wi-Fi pubblico nel settore alberghiero. Dopo l'entrata in vigore del GDPR, gli hotel britannici hanno registrato un aumento del 35% nei login Wi-Fi degli ospiti. Ma non è tutto rose e fiori; il 22% degli utenti britannici rinuncia semplicemente se il processo di login è troppo macchinoso. Puoi scoprire ulteriori approfondimenti sulla crescita del mercato dei Captive Portal e sulle sue sfide qui. Questo dimostra quanto sia difficile bilanciare il controllo della rete con un'esperienza utente fluida, motivo per cui le alternative moderne stanno guadagnando così tanta popolarità.

Come funziona realmente il login di un Captive Portal

Quindi, cosa succede dietro le quinte quando ti imbatti in quel Captive Portal? Torniamo alla nostra analogia del buttafuori digitale. Nel momento in cui ti connetti a una nuova rete Wi-Fi, il tuo dispositivo (che sia un telefono, un tablet o un portatile) cerca istintivamente di raggiungere Internet. Forse sta controllando nuove email, recuperando una notifica push o semplicemente verificando di avere una connessione.

Ma il gateway della rete, il nostro buttafuori digitale, ha altri piani.

Intercetta quella primissima richiesta. Invece di lasciare che il segnale del tuo dispositivo viaggi verso Internet, il gateway lo cattura e ti reindirizza a una pagina web locale ospitata sulla rete stessa: la pagina di login del Captive Portal. Questo è il trucco principale, un'intelligente operazione di reindirizzamento di rete che utilizza DNS e HTTP per garantire che, indipendentemente dal sito che cerchi di visitare per primo, tu finisca sulla schermata di autenticazione.

Sei, letteralmente, tenuto prigioniero finché non fornisci la password al buttafuori.

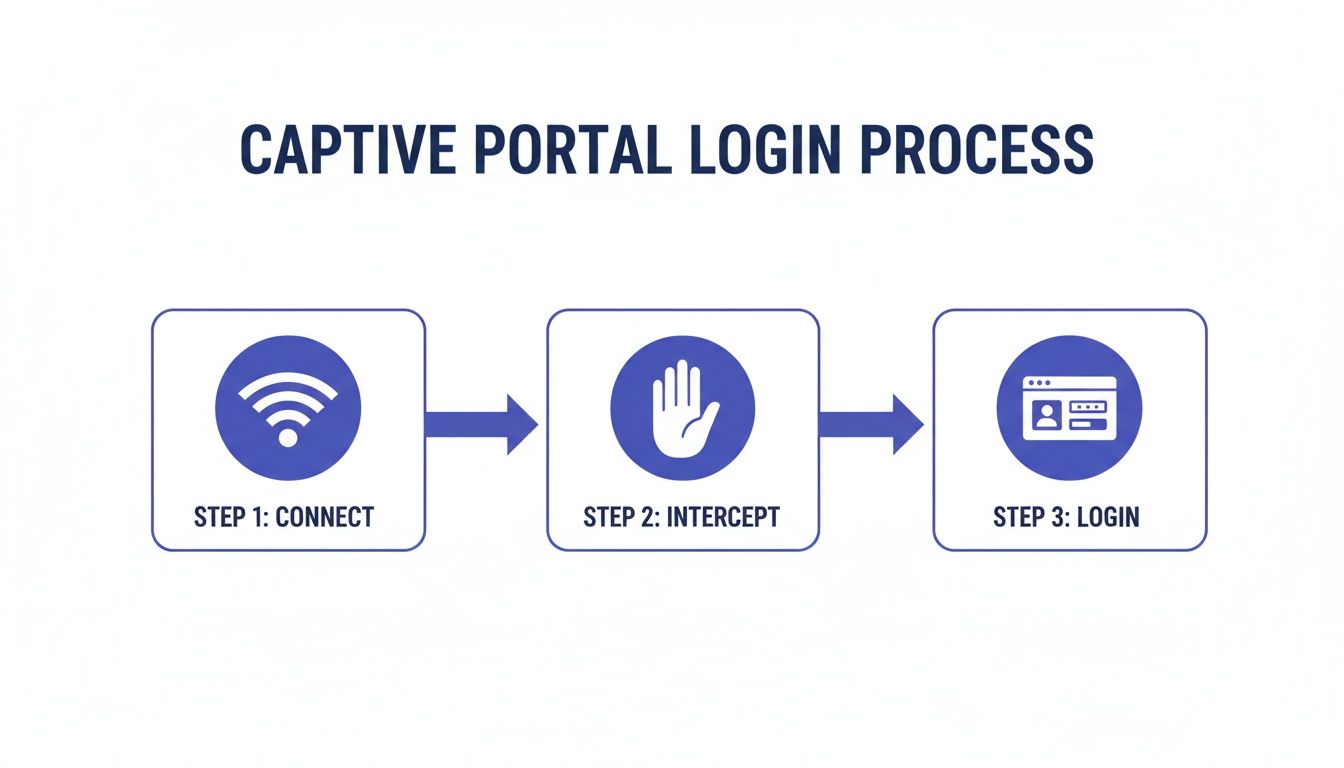

Questa infografica analizza il semplice ma potente percorso in tre fasi che ogni utente compie alla prima connessione.

Come puoi vedere, il passaggio intermedio (l'intercettazione) è l'anello critico tra l'ingresso di un utente nella rete e l'autorizzazione a utilizzarla effettivamente.

Il momento dell'autenticazione: come si entra

Una volta di fronte a quella pagina di login, il sistema ha bisogno di un modo per confermare chi sei. È qui che entrano in gioco i diversi metodi di autenticazione, e quello scelto da un'azienda la dice lunga sui suoi obiettivi. La priorità è un'esperienza rapida e senza attriti? Oppure si tratta di raccogliere dati di marketing o garantire una sicurezza di altissimo livello?

Ogni metodo ha uno scopo diverso, creando un percorso utente distinto. Quasi certamente ne hai già incontrati la maggior parte.

Confronto tra i metodi di autenticazione comuni del Captive Portal

Scegliere il modo giusto per far accedere gli utenti alla tua rete è una questione di equilibrio. Devi soppesare la comodità per l'utente rispetto ai tuoi obiettivi aziendali, come la sicurezza e la raccolta dati. Di seguito è riportata un'analisi pratica dei metodi più comuni che troverai in circolazione.

Questi metodi dimostrano che non esiste un unico modo "migliore" per autenticare gli utenti. La scelta giusta dipende sempre dalle esigenze specifiche della struttura e dalle aspettative dei suoi utenti. Un bar non ha bisogno dello stesso livello di sicurezza di una sede aziendale.

Autenticazione di livello Enterprise: oltre un semplice login

Mentre i metodi sopra descritti sono perfetti per le reti ospiti, gli ambienti aziendali o ad alta sicurezza richiedono qualcosa di più robusto. In questo caso, l'obiettivo non è solo far navigare le persone; è verificare che solo le persone autorizzate ottengano l'accesso, spesso integrandosi direttamente con i sistemi IT interni dell'azienda.

L'autenticazione non è solo un cancello; è un controllo d'identità. La solidità di tale controllo deve corrispondere al valore di ciò che si trova oltre il cancello. Per una rete aziendale, ciò significa andare oltre i semplici codici per passare a metodi che si integrano con fonti di identità attendibili.

Uno dei metodi più consolidati e affidabili è il RADIUS (Remote Authentication Dial-In User Service). Pensa a un server RADIUS come a un buttafuori centralizzato per la tua rete. Quando un utente digita le proprie credenziali nel portale, la richiesta viene passata al server RADIUS. Questo verifica poi le informazioni confrontandole con una directory utenti centrale, come Active Directory, per confermare l'identità dell'utente e concedere l'accesso in base a regole prestabilite.

Un approccio ancora più moderno e user-friendly è il Single Sign-On (SSO). Si tratta di una svolta per l'esperienza dei dipendenti. Permette al personale di utilizzare lo stesso login che usa già per tutto il resto, come l'account Microsoft 365 o Google Workspace . È un vantaggio per tutti: i dipendenti si connettono senza dover ricordare un'altra password e l'IT può gestire l'accesso alla rete da un'unica piattaforma sicura.

I rischi nascosti per la sicurezza e la privacy che affronti

Sebbene il login di un Captive Portal sembri una parte standard della connessione al Wi-Fi pubblico, questo gateway digitale può anche rappresentare un punto debole, esponendo sia le aziende che i loro clienti a gravi minacce per la sicurezza e la privacy. Lo stesso meccanismo che ti reindirizza a una pagina di login può essere sfruttato dagli aggressori, trasformando un momento di comodità in una grave vulnerabilità.

Immagina di essere in un aeroporto affollato, ansioso di connetterti. Vedi due reti Wi-Fi: "Airport_Free_WiFi" e "Airport_Free_Wi-Fi". Sembrano identiche, ma una è una trappola. Questo è il classico attacco "evil twin", ed è una delle minacce più comuni associate ai Captive Portal.

Un aggressore configura semplicemente un hotspot Wi-Fi malevolo con un nome che imita quello legittimo. Quando ti connetti, il suo portale dannoso (una copia perfetta di quello reale) cattura tutte le informazioni che inserisci, dall'indirizzo email alle password o ai dati personali. Pensi di effettuare il login, ma in realtà stai consegnando le tue credenziali direttamente a un criminale informatico.

Connessioni non crittografate e intercettazione dei dati

Anche su una rete legittima, i rischi non scompaiono semplicemente, soprattutto se la connessione non è adeguatamente protetta. Molti Captive Portal più vecchi o mal configurati operano ancora su una connessione HTTP non crittografata. Ciò significa che i dati inviati tra il tuo dispositivo e il portale vengono trasmessi in chiaro.

Chiunque si trovi sulla stessa rete con strumenti di hacking di base può mettere a segno un attacco man-in-the-middle (MitM). Può intercettare, leggere e persino alterare le informazioni che fluiscono tra te e l'hotspot Wi-Fi. Questo include credenziali di login, informazioni personali inserite nei moduli e i siti web che visiti subito dopo esserti connesso.

Dati recenti mostrano quanto la situazione sia diventata grave nel Regno Unito. Gli attacchi man-in-the-middle sono aumentati del 28% sulle reti Wi-Fi pubbliche negli ultimi anni. Nel settore retail, un impressionante 34% dei centri commerciali ha segnalato tentativi di accesso non autorizzato tramite portali falsi, compromettendo circa 750.000 credenziali utente. Anche il settore alberghiero non ne è immune; il 19% dei login degli ospiti negli hotel britannici è risultato vulnerabile a questo tipo di intercettazione dei dati. Leggi la ricerca completa su queste tendenze di sicurezza dei Captive Portal .

Il problema della privacy nella raccolta dei dati

Oltre alle minacce attive alla sicurezza, i Captive Portal creano sfide significative per la privacy. Per ottenere l'accesso, agli utenti viene spesso chiesto di fornire dati personali: nome, indirizzo email, numero di telefono o persino l'accesso ai propri profili sui social media. Sebbene queste informazioni siano preziose per il marketing, creano anche una pesante responsabilità per l'azienda che le raccoglie.

In base a normative come il General Data Protection Regulation (GDPR) nel Regno Unito e in Europa, le organizzazioni devono essere completamente trasparenti su quali dati raccolgono, perché ne hanno bisogno e come intendono utilizzarli.

Un Captive Portal non è solo uno strumento di rete; è un punto di raccolta dati. Se richiedi i dati degli utenti, sei legalmente obbligato a proteggerli. In caso contrario, potresti incorrere in gravi sanzioni finanziarie e seri danni alla reputazione del tuo brand.

Questo impone alle aziende l'enorme onere di garantire che il processo di login del loro Captive Portal sia conforme. Le considerazioni chiave includono:

- Consenso esplicito: Gli utenti devono acconsentire attivamente e chiaramente alla raccolta dei propri dati. Le caselle preselezionate non sono più sufficienti.

- Informativa sulla privacy chiara: Devi fornire un'informativa sulla privacy facilmente accessibile che spieghi le pratiche di gestione dei dati in termini semplici e diretti.

- Minimizzazione dei dati: Raccogli solo i dati di cui hai assolutamente bisogno per il servizio che stai fornendo.

- Archiviazione sicura: I dati raccolti devono essere archiviati in modo sicuro per prevenire violazioni.

La sfida è che molti sistemi Captive Portal di base non dispongono delle funzionalità necessarie per gestire efficacemente questi requisiti di conformità. Ciò lascia le aziende esposte a rischi legali ed erode la fiducia dei clienti. Proteggere questi dati è fondamentale e richiede una profonda comprensione dei propri obblighi. Puoi scoprire di più sulle best practice per i dati e la sicurezza per assicurarti che la tua rete sia completamente conforme e sicura.

La combinazione di questi rischi per la sicurezza e la privacy è esattamente il motivo per cui il settore si sta muovendo verso metodi di accesso più moderni e intrinsecamente sicuri, che proteggono gli utenti dal momento in cui si connettono.

Il passaggio oltre i tradizionali login tramite portale

Quella familiare routine di trovare una rete Wi-Fi e imbattersi in una pagina di login sta lentamente diventando un ricordo del passato. Sebbene i Captive Portal siano stati per anni i guardiani digitali delle reti pubbliche, iniziano a mostrare delle crepe. Problemi di sicurezza, esperienza utente e gestione macchinosa hanno spianato la strada a una nuova generazione di tecnologie di accesso. Il settore si sta decisamente muovendo verso un futuro più sicuro, fluido e automatizzato.

Non si tratta solo di un aggiornamento software minore; è un ripensamento completo di come ci connettiamo alle reti wireless. L'obiettivo principale è eliminare l'attrito e i punti deboli che fanno parte del tradizionale processo di login. Invece di dover digitare i dettagli in una pagina web, le soluzioni moderne lavorano dietro le quinte per autenticare i tuoi dispositivi in modo automatico e sicuro, fin dal momento in cui sei nel raggio d'azione.

L'ascesa del roaming senza interruzioni

Immagina che il tuo telefono si connetta a una rete Wi-Fi con la stessa sicurezza e semplicità che utilizza per una rete cellulare: nessuna pagina di login, nessuna password, solo un accesso istantaneo e affidabile. Questo è esattamente ciò che offrono tecnologie come Passpoint (noto anche come Hotspot 2.0) e il framework OpenRoaming. Pensali come un passaporto Wi-Fi universale per i tuoi dispositivi.

Una volta che un utente configura il proprio dispositivo per una rete abilitata a OpenRoaming o Passpoint, le sue credenziali vengono archiviate in modo sicuro. Da quel momento in poi, il suo dispositivo si connetterà automaticamente e in modo sicuro a qualsiasi rete partecipante in tutto il mondo.

Passpoint (Hotspot 2.0): È il protocollo principale della Wi-Fi Alliance che gestisce tutto il lavoro di rilevamento automatico della rete e di login. Utilizza una solida crittografia WPA2/WPA3 di livello enterprise, creando un tunnel sicuro fin dal primissimo pacchetto di dati e azzerando il rischio di attacchi "evil twin".

OpenRoaming: Basato su Passpoint, è una federazione globale di reti. Permette a chi si autentica su una rete membro (come il bar locale) di passare senza interruzioni a qualsiasi altra rete membro (come un aeroporto o un hotel) senza dover mai più effettuare il login.

La grande idea alla base di queste tecnologie è rendere l'accesso Wi-Fi sicuro tanto semplice e diffuso quanto il roaming cellulare. Spostando il processo di autenticazione da un browser web al dispositivo stesso, eliminano gli anelli più deboli della catena: l'utente e la pagina del portale non crittografata.

Accesso avanzato per gli ambienti aziendali

Questo passaggio verso un accesso senza interruzioni non riguarda solo le reti pubbliche per gli ospiti; sta avvenendo anche nel mondo aziendale. Per i dipendenti, i team IT e i dispositivi gestiti, la necessità di una sicurezza rigorosa unita a una totale semplicità ha spinto le aziende ad adottare metodi di autenticazione più forti che si integrano direttamente nei loro sistemi di identità.

Uno degli approcci più efficaci è l'autenticazione basata su certificati. Invece di una password, su ogni dispositivo di proprietà dell'azienda viene installato un certificato digitale univoco. Quando un utente cerca di connettersi, la rete verifica questo certificato tramite un provider di identità come Microsoft Entra ID, Okta o Google Workspace. È un modello di sicurezza zero-trust che richiede zero interazione da parte dell'utente.

Un'altra innovazione intelligente sono le Individual Pre-Shared Keys (iPSK), a volte chiamate Private PSK. Sono perfette per i dispositivi che non supportano un'autenticazione complessa, come l'hardware IoT (termostati intelligenti, telecamere di sicurezza) o le apparecchiature più vecchie. Ogni dispositivo riceve la propria password Wi-Fi univoca, che può essere facilmente gestita e revocata senza interrompere nessun altro dispositivo sulla rete. Unisce la semplicità di una chiave precondivisa alla sicurezza della responsabilità individuale: un enorme passo avanti rispetto ad avere un'unica password condivisa per tutti.

Poiché i produttori di dispositivi stanno progressivamente eliminando i metodi di login Wi-Fi legacy, questi nuovi approcci stanno diventando imprescindibili. Puoi scoprire di più su la fine del Captive Portal e cosa significa per le aziende.

Come le piattaforme moderne reinventano il login Wi-Fi

Il vecchio login del Captive Portal, con tutti i suoi grattacapi per la sicurezza e i flussi utente macchinosi, sta finalmente scomparendo. Viene sostituito da piattaforme di rete intelligenti e basate sull'identità che stanno cambiando radicalmente le regole del gioco. Soluzioni come Purple affrontano i principali punti deboli di quei sistemi legacy, passando da un modello macchinoso di intercettazione e reindirizzamento a uno di autenticazione automatizzata e affidabile. Non si tratta solo di un aggiornamento incrementale; è una completa rivisitazione di come dovrebbe essere la porta d'ingresso digitale di una rete.

Invece di trattare ogni singola connessione come una potenziale minaccia che richiede un login manuale, queste piattaforme moderne stabiliscono la fiducia fin dalla primissima interazione. Creano un'accoglienza sicura, fluida e molto più sofisticata per chiunque entri nella tua struttura.

Per gli ospiti: un'accoglienza senza password

Per i tuoi ospiti, il cambiamento più grande e gradito è che la pagina di login semplicemente svanisce. Utilizzando tecnologie come Passpoint e OpenRoaming, le piattaforme moderne offrono una vera esperienza "connect and go".

Un ospite deve autenticarsi solo una volta. La volta successiva che visita la struttura (o quando entra in una delle migliaia di altre sedi nella rete di roaming), il suo dispositivo si connette in modo automatico e sicuro. Funziona in modo molto simile al tuo telefono cellulare che si connette a una rete cellulare; succede e basta, non è richiesta alcuna azione. Questo approccio evita anche completamente il rischio di attacchi man-in-the-middle. Puoi approfondire come il Wi-Fi senza interruzioni elimina le comuni minacce alla sicurezza nella nostra guida dettagliata.

Una moderna piattaforma Wi-Fi trasforma l'accesso alla rete da un'incombenza ricorrente a un handshake sicuro e una tantum. La migliore esperienza di login è quella che l'utente non deve mai vedere.

Questo affronta anche direttamente i problemi di privacy. Nel Regno Unito, le leggi sulla privacy dei dati come il GDPR hanno completamente rimodellato il modo in cui i portali possono essere utilizzati, richiedendo un consenso chiaro e inequivocabile. Mentre i team di marketing del settore retail britannico un tempo registravano tassi di coinvolgimento superiori del 42% dopo l'introduzione di un portale, i crescenti timori per la privacy hanno causato un calo del 15% nell'adozione, poiché gli utenti si preoccupavano delle violazioni dei dati. Piattaforme come Purple non solo garantiscono la piena conformità, ma trasformano anche quei dati di prima parte in insight con ROI comprovato, come un aumento del 22% delle visite per i clienti del settore alberghiero.

Per il personale: accesso Zero-Trust di livello Enterprise

Per i tuoi dipendenti e utenti aziendali, le piattaforme moderne eliminano il fastidio dei server RADIUS in loco e l'incubo per la sicurezza delle password condivise. Si integrano invece direttamente nei provider di identità basati su cloud che già utilizzi.

Ciò rende incredibilmente semplice per le organizzazioni implementare un modello di sicurezza zero-trust.

- Integrazione SSO: Le piattaforme si connettono con Microsoft Entra ID, Google Workspace e Okta. Il personale utilizza semplicemente le normali credenziali aziendali per il Single Sign-On (SSO), rendendo l'accesso un gioco da ragazzi.

- Autenticazione basata su certificati: Per i dispositivi di proprietà dell'azienda, vengono distribuiti automaticamente certificati digitali univoci. Questo garantisce l'accesso in base a un'identità del dispositivo attendibile, non solo a una password che può essere rubata o soggetta a phishing.

- Individual PSK (iPSK): Anche quei complessi dispositivi legacy e IoT che non supportano l'autenticazione avanzata possono essere messi in sicurezza. Ogni dispositivo riceve la propria password univoca che può essere revocata in un secondo senza interrompere nient'altro.

Poiché tutto è gestito dal cloud, quando un dipendente lascia l'azienda, il suo accesso alla rete viene interrotto nel momento in cui viene rimosso dalla directory centrale. Questo chiude un'enorme falla di sicurezza presente in molte reti tradizionali, portando una sicurezza di livello enterprise con una semplicità di livello consumer in ogni settore, dall'ospitalità al retail fino alla sanità.

La tua checklist per un accesso di rete moderno

Passare da un tradizionale login del Captive Portal a una rete moderna basata sull'identità non è qualcosa che si fa su due piedi. Richiede un po' di pianificazione attenta. Questa pratica checklist è la tua roadmap, progettata per guidare gli amministratori IT e i titolari d'azienda attraverso le fasi chiave dell'aggiornamento dell'accesso alla rete per tutti: ospiti, personale e tutti i dispositivi connessi.

1. Definisci le tue policy di accesso

Prima di toccare qualsiasi tecnologia, il primo passo è capire chi ha bisogno di accedere e che tipo di accesso dovrebbe ottenere. È un errore classico trattare ogni utente allo stesso modo.

- Accesso ospiti: Qual è l'obiettivo principale qui? È puramente per la comodità del cliente, un modo per raccogliere dati di marketing o un servizio premium a pagamento? La tua risposta ti indirizzerà verso un'esperienza OpenRoaming senza interruzioni o verso un Captive Portal con un modulo di acquisizione dati conforme.

- Accesso dipendenti: Come dovrebbe connettersi il tuo team? I dispositivi di proprietà dell'azienda dovrebbero avere un accesso zero-touch tramite certificati, mentre i loro dispositivi personali potrebbero essere più adatti all'utilizzo delle credenziali SSO che già conoscono.

- Dispositivi IoT e legacy: Questa è la parte difficile. Come connetterai in modo sicuro dispositivi come stampanti, smart TV o sensori dell'edificio che non supportano login complessi? È esattamente qui che le Individual Pre-Shared Keys (iPSK) diventano essenziali.

2. Valuta la tua infrastruttura e le integrazioni

Il tuo hardware e software esistenti giocheranno un ruolo fondamentale nel tuo piano di migrazione. Un audit approfondito non è solo una buona idea; è un primo passo non negoziabile.

Una soluzione di accesso moderna non dovrebbe costringerti a una revisione completa dell'hardware. Dovrebbe funzionare con ciò che hai già, integrandosi con la tua infrastruttura di rete e i sistemi di identità esistenti per agire come un livello intelligente che migliora tutto.

Inizia verificando la compatibilità con i tuoi attuali access point Wi-Fi, che siano di fornitori come Meraki , Aruba o UniFi . Altrettanto importante, devi identificare il tuo provider di identità principale. È Microsoft Entra ID , Google Workspace o Okta ? Il tuo nuovo sistema deve integrarsi in questa fonte centrale di verità per automatizzare chi ottiene l'accesso e chi no.

3. Progetta l'esperienza di onboarding dell'utente

Il modo in cui gli utenti si connettono per la prima volta alla rete stabilisce il tono per la loro intera esperienza. Un processo confuso o prolisso vanificherà completamente tutti i vantaggi dell'aggiornamento.

- Per Passpoint/OpenRoaming: Assicurati di avere istruzioni chiare pronte per la configurazione una tantum. Un semplice codice QR o un link a un profilo di configurazione può trasformare tutto questo in un processo che richiede solo pochi secondi.

- Per SSO e accesso basato su certificati: Per i dipendenti, questo dovrebbe essere totalmente invisibile. L'obiettivo è che selezionino l'SSID aziendale e che semplicemente funzioni: niente portali, niente password, niente problemi.

4. Pianifica la sicurezza e la conformità

Infine, assicurati assolutamente che il tuo nuovo sistema rafforzi la sicurezza e soddisfi tutte le normative necessarie. Ciò significa verificare che ogni connessione sia crittografata fin dall'inizio utilizzando WPA2/WPA3-Enterprise. Se stai raccogliendo dati, conferma che la tua piattaforma disponga di meccanismi di consenso chiari e informative sulla privacy pienamente allineate al GDPR. Rendendo la sicurezza e la conformità una parte centrale del piano, costruisci una rete che non è solo facile da usare, ma è anche affidabile e resiliente.

Domande frequenti

Quando si ha a che fare con l'accesso alla rete, è inevitabile che sorgano delle domande, specialmente quando si cerca di trovare il giusto equilibrio tra un'ottima esperienza utente e una solida sicurezza. Ecco alcune risposte dirette alle domande più comuni che sentiamo sui Captive Portal e sulle loro alternative più moderne.

Gli utenti possono aggirare il login di un Captive Portal?

La risposta breve è: non su una rete ben configurata. Sebbene si possa leggere di trucchi tecnici come il MAC spoofing, qualsiasi firewall moderno o access point intelligente è progettato per bloccarli. È prassi standard incanalare tutto il traffico attraverso il portale finché un utente non si è autenticato correttamente.

Per qualsiasi azienda, assicurarsi che il proprio sistema applichi effettivamente il login è vitale per la sicurezza della rete, l'integrità dei dati e la conformità. E per gli utenti, la strada con meno resistenza è quasi sempre quella di seguire il processo di login come previsto.

È sicuro inserire le mie informazioni su un Captive Portal?

Questo dipende molto da chi possiede la rete e da come è configurata. Se ti stai connettendo al Wi-Fi di un brand affidabile, come una grande catena alberghiera o un aeroporto, il rischio è generalmente inferiore. Ma dovresti sempre essere cauto. La prima cosa da fare è verificare la presenza di HTTPS nell'indirizzo web del portale prima di digitare qualsiasi cosa.

Una buona regola generale: non fornire mai informazioni altamente sensibili come numeri di carta di credito o dettagli di documenti d'identità governativi solo per avere il Wi-Fi gratuito. Il pericolo di attacchi 'evil twin' (in cui un hacker crea un hotspot falso e dall'aspetto convincente per rubare i tuoi dati) è molto reale sulle reti pubbliche.

Questo è esattamente il motivo per cui le soluzioni automatizzate e crittografate come Passpoint e OpenRoaming sono considerate molto più sicure. Eliminano del tutto la pagina di login manuale, che è l'anello debole sfruttato da questo tipo di attacchi.

In che modo OpenRoaming è migliore di un Captive Portal?

OpenRoaming non è solo un miglioramento; è un modo completamente diverso e migliore di connettersi al Wi-Fi. Rende obsoleto l'intero concetto di pagina di login. Una volta che il tuo dispositivo ha un profilo OpenRoaming, ti connette automaticamente e in modo sicuro a qualsiasi rete dell'ecosistema, in qualsiasi parte del mondo. Niente più ricerche di SSID o clic su schermate di login.

Funziona utilizzando l'autenticazione basata su certificati per creare una connessione privata e crittografata fin dall'inizio. Questo porta alcuni grandi vantaggi:

- Un'esperienza davvero senza attriti: Elimina completamente il fastidio di trovare la rete, aprire un browser e digitare i propri dati ogni singola volta.

- Sicurezza notevolmente migliorata: Utilizzando la crittografia WPA2/WPA3-Enterprise dal momento in cui ti connetti, ti protegge da minacce comuni come gli attacchi evil twin e man-in-the-middle.

- Connettività globale e scalabile: Offre una connessione senza interruzioni che funziona proprio come il roaming del tuo telefono cellulare, dandoti un accesso affidabile in migliaia di località in tutto il mondo.

Alla fine, OpenRoaming sostituisce un processo macchinoso e insicuro con uno invisibile, automatico e migliore per tutte le parti coinvolte: sia l'utente che la struttura che fornisce il Wi-Fi.

Pronto ad andare oltre i login macchinosi e a offrire un'esperienza Wi-Fi sicura e senza interruzioni? Purple offre una piattaforma di rete basata sull'identità che sostituisce i tradizionali Captive Portal con un accesso automatizzato e senza password per ospiti e personale. Scopri come Purple può modernizzare la tua rete .