उचित नेटवर्क और वायरलेस सुरक्षा अब केवल IT का काम नहीं रह गया है। यह अब व्यवसाय चलाने का एक मुख्य हिस्सा है, जो डेटा की सुरक्षा करने, संचालन को सुचारू रूप से चलाने और अपने ग्राहकों के साथ विश्वास बनाने के लिए आवश्यक है। हमेशा कनेक्टेड रहने वाली इस दुनिया में, अपने नेटवर्क को सुरक्षित करना उतना ही महत्वपूर्ण है जितना कि रात में अपने सामने वाले दरवाजे पर ताला लगाना।

नेटवर्क सुरक्षा का बदलता परिदृश्य

अपने व्यावसायिक नेटवर्क को शहर की व्यस्त सड़क पर स्थित एक घर की तरह समझें। वर्षों पहले, सामने वाले दरवाजे पर एक साधारण ताला—एक बुनियादी पासवर्ड—शायद सुरक्षित महसूस करने के लिए पर्याप्त था। आज, उसी घर पर ऐसे कुशल लोगों की नज़र है जो सक्रिय रूप से अंदर जाने का रास्ता खोज रहे हैं। दरवाज़ा खुला छोड़ना, या यहाँ तक कि एक ऐसे पुराने ताले का उपयोग करना जिसे तोड़ना आसान हो, मूल रूप से परेशानी को खुला निमंत्रण देना है।

जब नेटवर्क और वायरलेस सुरक्षा की बात आती है तो यह सादृश्य बिल्कुल सटीक बैठता है। पुरानी "कैसल-एंड-मोट" (महल और खाई) रणनीति, जहां नेटवर्क की दीवारों के अंदर हर चीज पर डिफ़ॉल्ट रूप से भरोसा किया जाता था, अब खतरनाक रूप से पुरानी हो चुकी है। यह मॉडल एक मजबूत बाहरी दीवार (आपके फ़ायरवॉल) पर निर्भर था, लेकिन अगर कोई अंदर जाने में कामयाब हो जाता था तो यह लगभग कोई सुरक्षा प्रदान नहीं करता था। एक बार जब कोई खतरा उस एकल परत को पार कर लेता था, तो उसे पूरी छूट मिल जाती थी।

पारंपरिक तरीके क्यों विफल हो रहे हैं

क्लाउड सेवाओं, रिमोट वर्किंग और IoT उपकरणों के भारी विस्तार ने उस पारंपरिक नेटवर्क परिधि को पूरी तरह से खत्म कर दिया है। आपके "घर" में अब अनगिनत डिजिटल खिड़कियां और दरवाजे हैं, और हर एक हमलावर के लिए एक संभावित प्रवेश बिंदु है।

साधारण साझा पासवर्ड और पूरी तरह से खुले गेस्ट नेटवर्क डोरमैट के नीचे चाबी छोड़ने के डिजिटल समकक्ष हैं। वे सुरक्षा में बड़ी खामियां पैदा करते हैं क्योंकि वे हर उपयोगकर्ता के साथ एक जैसा व्यवहार करते हैं, जिससे आपको यह देखने का कोई वास्तविक तरीका नहीं मिलता कि आपके नेटवर्क पर कौन क्या कर रहा है।

इस जटिलता ने एक तेजी से बढ़ते साइबर सुरक्षा उद्योग को जन्म दिया है। अकेले यूके में, साइबर सुरक्षा क्षेत्र अब £13.2 बिलियन का राजस्व उत्पन्न करता है और अर्थव्यवस्था में £7.8 बिलियन का योगदान देता है। यह वृद्धि दर्शाती है कि होटल और अस्पतालों से लेकर खुदरा दुकानों और बड़े स्थानों तक, सभी के लिए बेहतर सुरक्षा की आवश्यकता कितनी जरूरी हो गई है।

आधुनिक, पहचान-संचालित सुरक्षा का उदय

इन नई चुनौतियों से निपटने के लिए, उद्योग एक अधिक स्मार्ट, पहचान-केंद्रित मॉडल की ओर बढ़ गया है। यह आधुनिक दृष्टिकोण एक सरल लेकिन शक्तिशाली विचार पर आधारित है जिसे Zero Trust के रूप में जाना जाता है: "कभी भरोसा न करें, हमेशा सत्यापित करें।"

आपके आंतरिक नेटवर्क पर किसी उपयोगकर्ता को सुरक्षित मान लेने के बजाय, एक Zero Trust मॉडल हर एक कनेक्शन अनुरोध को प्रमाणित और अधिकृत करता है, चाहे वह कहीं से भी आए। यह हर उपयोगकर्ता और उपकरण को तब तक संभावित खतरा मानता है जब तक कि वे भरोसेमंद साबित न हो जाएं।

मानसिकता में इस बदलाव के लिए उपकरणों और रणनीतियों के एक बिल्कुल नए सेट की आवश्यकता है, जिसे हम इस गाइड में कवर करेंगे। ये आधुनिक समाधान केवल किसी उपकरण के स्थान की परवाह नहीं करते हैं; वे कोई भी एक्सेस देने से पहले उसकी पहचान सत्यापित करने पर ध्यान केंद्रित करते हैं।

प्रमुख सुरक्षा कमजोरियों ने इन आधुनिक समाधानों के विकास को प्रेरित किया है। नीचे दी गई तालिका जोखिम भरे, पारंपरिक दृष्टिकोणों से आज उपयोग किए जाने वाले सुरक्षित तरीकों की ओर बदलाव का सारांश देती है।

प्रमुख सुरक्षा चुनौतियाँ और आधुनिक समाधान

| सुरक्षा चुनौती | पारंपरिक (जोखिम भरा) दृष्टिकोण | आधुनिक (सुरक्षित) समाधान |

|---|---|---|

| गेस्ट और उपयोगकर्ता एक्सेस | सभी के लिए एकल साझा पासवर्ड (PSK) | व्यक्तिगत क्रेडेंशियल (iPSK, 802.1X, SSO) |

| नेटवर्क परिधि | फ़ायरवॉल के अंदर "भरोसा करें लेकिन सत्यापित करें" | Zero Trust: "कभी भरोसा न करें, हमेशा सत्यापित करें" |

| नेटवर्क संरचना | फ्लैट नेटवर्क जहां सभी उपकरण संचार कर सकते हैं | उपयोगकर्ता समूहों को अलग करने के लिए नेटवर्क सेगमेंटेशन |

| उपयोगकर्ता अनुभव | बोझिल, असुरक्षित Captive Portal लॉगिन | निर्बाध, पासवर्ड रहित प्रमाणीकरण (Passpoint) |

पहचान-संचालित सुरक्षा की दिशा में यह विकास किसी भी आधुनिक व्यवसाय के लिए महत्वपूर्ण है। यह एक अधिक लचीला और बुद्धिमान बचाव तंत्र बनाने के बारे में है जो आज के खतरों के अनुकूल हो सके।

प्रमुख रणनीतियों में अब शामिल हैं:

- निर्बाध प्रमाणीकरण: बोझिल Captive Portal से दूर हटकर पासवर्ड रहित तरीकों की ओर बढ़ना जो उपयोगकर्ताओं के लिए कहीं अधिक सुरक्षित और बहुत आसान दोनों हैं।

- ग्रैन्युलर एक्सेस कंट्रोल: लोगों को केवल उन विशिष्ट संसाधनों तक पहुंच प्रदान करना जिनकी उन्हें अपना काम करने के लिए आवश्यकता है, और कुछ नहीं। इसे न्यूनतम विशेषाधिकार के सिद्धांत के रूप में भी जाना जाता है।

- नेटवर्क सेगमेंटेशन: नेटवर्क को छोटे, अलग-थलग ज़ोन में तोड़ना। यदि कोई उल्लंघन होता है, तो यह पूरे नेटवर्क से समझौता करने के बजाय एक छोटे से क्षेत्र तक ही सीमित रहता है।

किसी भी स्थान के लिए, यह सीखना कि नेटवर्क कैसे डिज़ाइन करें जो शुरू से ही सुरक्षित हो, संवेदनशील डेटा की सुरक्षा के लिए मौलिक है। Purple जैसे आधुनिक प्लेटफ़ॉर्म इन्हीं समस्याओं को हल करने के लिए बनाए गए हैं, जो आपको अपनी IT टीम के लिए सिरदर्द पैदा किए बिना मजबूत, पहचान-आधारित सुरक्षा लागू करने के उपकरण प्रदान करते हैं।

सामान्य वायरलेस नेटवर्क खतरों को समझना

एक ठोस बचाव तंत्र बनाने के लिए, आपको सबसे पहले यह जानना होगा कि आपका सामना किससे है। आपकी नेटवर्क और वायरलेस सुरक्षा को लक्षित करने वाले खतरे कोई अमूर्त अवधारणाएं नहीं हैं; वे ठोस, चतुर और लगातार विकसित होने वाले हैं। वे साधारण, निराशाजनक व्यवधानों से लेकर परिष्कृत डेटा चोरी तक हो सकते हैं।

महल के फाटकों पर भारी प्रहार करने के विचार को भूल जाइए। एक ऐसे कुशल बहरूपिये के बारे में सोचें जो मीठी-मीठी बातें करके अंदर जाने की कोशिश कर रहा हो। कई सबसे प्रभावी हमले क्रूर बल के बजाय धोखे का उपयोग करते हुए, आपके कर्मचारियों और मेहमानों के विश्वास का शिकार करते हैं।

आइए उन कुछ सबसे आम हमलों से पर्दा उठाते हैं जिनका आपको सामना करना पड़ सकता है।

धोखे और प्रतिरूपण (Impersonation) के खतरे

सबसे व्यापक और खतरनाक खतरों में से एक "ईविल ट्विन" (Evil Twin) हमला है। कल्पना करें कि कोई दुर्भावनापूर्ण व्यक्ति आपके होटल की लॉबी या रिटेल स्टोर में एक दुष्ट WiFi एक्सेस पॉइंट स्थापित कर रहा है। वे इसे "Free_Hotel_WiFi" या "Store_Guest_Network" जैसा पूरी तरह से विश्वसनीय नाम देते हैं—जिससे यह आपके वैध नेटवर्क के समान दिखता है।

एक अनजान मेहमान इसे असली समझकर कनेक्ट हो जाता है। उस क्षण से, उनके द्वारा भेजी गई हर जानकारी को हमलावर द्वारा रोक लिया जाता है। पासवर्ड, क्रेडिट कार्ड विवरण, निजी संदेश—सब कुछ कैप्चर कर लिया जाता है। यह एक ठग द्वारा एक नकली कैश मशीन स्थापित करने के डिजिटल समकक्ष है जो असली दिखती है लेकिन केवल आपके कार्ड और पिन को स्किम करती है।

इस प्रकार का हमला पारंपरिक, खुले गेस्ट नेटवर्क में एक मूलभूत कमजोरी को उजागर करता है। नेटवर्क की पहचान साबित करने के तरीके के बिना, उपयोगकर्ताओं को यह पता नहीं होता है कि वे एक वास्तविक एक्सेस पॉइंट से जुड़ रहे हैं या किसी दुर्भावनापूर्ण जाल से।

एक और आम चाल सेशन हाईजैकिंग है। यहां, उसी असुरक्षित नेटवर्क पर एक हमलावर अनिवार्य रूप से उपयोगकर्ता के सक्रिय सत्र (सेशन) को "चुरा" लेता है। किसी के वेबसाइट या ऐप में लॉग इन करने के बाद, हमलावर उनके सेशन टोकन को हाईजैक कर लेता है। यह उन्हें बिना पासवर्ड के उपयोगकर्ता का प्रतिरूपण करने देता है, जिससे उन्हें निजी खातों तक पहुंचने, संदेश भेजने और संवेदनशील डेटा चुराने की पूरी छूट मिल जाती है।

व्यवधान हमलों के साथ अराजकता पैदा करना

सभी हमले चोरी के बारे में नहीं होते हैं; कुछ पूरी तरह से व्यवधान पैदा करने के लिए डिज़ाइन किए गए हैं। डीऑथेंटिकेशन (deauthentication) हमला एक आदर्श और खतरनाक रूप से सरल उदाहरण है। हमलावर बस कनेक्टेड उपकरणों को जाली "डीऑथेंटिकेशन" पैकेट भेजता है, जिससे वे वैध WiFi नेटवर्क से अपना कनेक्शन छोड़ने के लिए धोखा खा जाते हैं।

यह एक निराशाजनक डिनायल-ऑफ़-सर्विस (DoS) स्थिति पैदा करता है। आपके ग्राहकों के लिए, इसका मतलब है लगातार कनेक्शन कटना। आपके व्यवसाय के लिए, यह पॉइंट-ऑफ़-सेल सिस्टम या इन्वेंट्री स्कैनर जैसे महत्वपूर्ण संचालन को बाधित कर सकता है। किसी भी व्यस्त रिटेलर या हॉस्पिटैलिटी स्थान के लिए, इसका मतलब सीधा राजस्व नुकसान और आपकी प्रतिष्ठा को गंभीर क्षति हो सकता है।

परेशान करने वाली बात यह है कि हाल के निष्कर्ष बताते हैं कि यूके में 94% से अधिक Wi-Fi नेटवर्क इन डीऑथेंटिकेशन हमलों के प्रति संवेदनशील हैं, जो इसे एक महत्वपूर्ण सुरक्षा चुनौती बनाता है। ये व्यवधान मेहमान के अनुभव को पूरी तरह से बर्बाद कर सकते हैं और व्यवसाय को ठप कर सकते हैं। आप इन साइबर सुरक्षा आंकड़ों और उनके निहितार्थों के बारे में cobalt.io पर अधिक जानकारी प्राप्त कर सकते हैं।

सूक्ष्म प्रतिरूपण से लेकर पूर्ण व्यवधान तक के ये उदाहरण स्पष्ट रूप से दिखाते हैं कि मजबूत नेटवर्क और वायरलेस सुरक्षा से समझौता क्यों नहीं किया जा सकता है। एन्क्रिप्टेड और प्रमाणित कनेक्शन का उपयोग करना केवल एक सर्वोत्तम अभ्यास नहीं है; यह आपके व्यवसाय और आपके ग्राहकों की सुरक्षा के लिए एक मूलभूत आवश्यकता है।

आधुनिक प्रोटोकॉल के साथ अपना डिजिटल किला बनाना

अपनी नेटवर्क और वायरलेस सुरक्षा के लिए खतरों को जानना पहला कदम है। अब, समाधानों के बारे में बात करते हैं। यदि आप वास्तव में एक सुरक्षित वायरलेस वातावरण बनाना चाहते हैं, तो आपको पुराने, साझा पासवर्ड से आगे बढ़ना होगा। यह आपके डेटा और आपके उपयोगकर्ताओं को शुरू से ही सुरक्षित रखने के लिए बनाए गए सुरक्षा प्रोटोकॉल की एक नई पीढ़ी को अपनाने का समय है।

इन प्रोटोकॉल को डिजिटल किला बनाने के लिए विशेष उपकरण समझें। प्रत्येक एक अनूठी भूमिका निभाता है, लेकिन वे सभी मजबूत, स्तरित सुरक्षा बनाने के लिए एक साथ काम करते हैं। सुरक्षित कनेक्टिविटी प्रदान करने का काम सौंपे गए किसी भी IT व्यवस्थापक या व्यवसाय के स्वामी के लिए उन्हें समझना आवश्यक है।

WPA3: एन्क्रिप्शन में नया मानक

किसी भी वायरलेस सुरक्षा की सबसे बुनियादी परत एन्क्रिप्शन है। वर्षों तक, WPA2 प्रमुख मानक था, लेकिन अब यह पुराना हो रहा है और अधिक संवेदनशील होता जा रहा है। इसका उत्तराधिकारी, WPA3 (Wi-Fi Protected Access 3), आपके WiFi नेटवर्क के लिए आधुनिक डिजिटल लॉक है, जो कहीं अधिक मजबूत सुरक्षा प्रदान करता है।

WPA3 कई प्रमुख सुधार लाता है जो हमलावरों के लिए सेंध लगाना काफी कठिन बना देते हैं। यह पुरानी हैंडशेक प्रक्रिया को, जिसका फायदा उठाया जा सकता था, Simultaneous Authentication of Equals (SAE) नामक एक अधिक सुरक्षित विधि से बदल देता है। यह हमलावरों के लिए ऑफ़लाइन डिक्शनरी हमलों का उपयोग करके पासवर्ड का अनुमान लगाना लगभग असंभव बना देता है, भले ही पासवर्ड स्वयं बहुत मजबूत न हो।

खुले या सार्वजनिक नेटवर्क वाले स्थानों के लिए, WPA3 में एक गेम-चेंजिंग विशेषता है: व्यक्तिगत डेटा एन्क्रिप्शन (Individualised Data Encryption)। यहां तक कि पासवर्ड-मुक्त नेटवर्क पर भी, WPA3 स्वचालित रूप से प्रत्येक उपयोगकर्ता के उपकरण और एक्सेस पॉइंट के बीच कनेक्शन को एन्क्रिप्ट करता है। यह छिपकर बातें सुनने वालों को अन्य लोगों के ट्रैफ़िक की जासूसी करने से रोकता है—जो किसी भी गेस्ट WiFi के लिए एक बहुत बड़ा सुरक्षा अपग्रेड है।

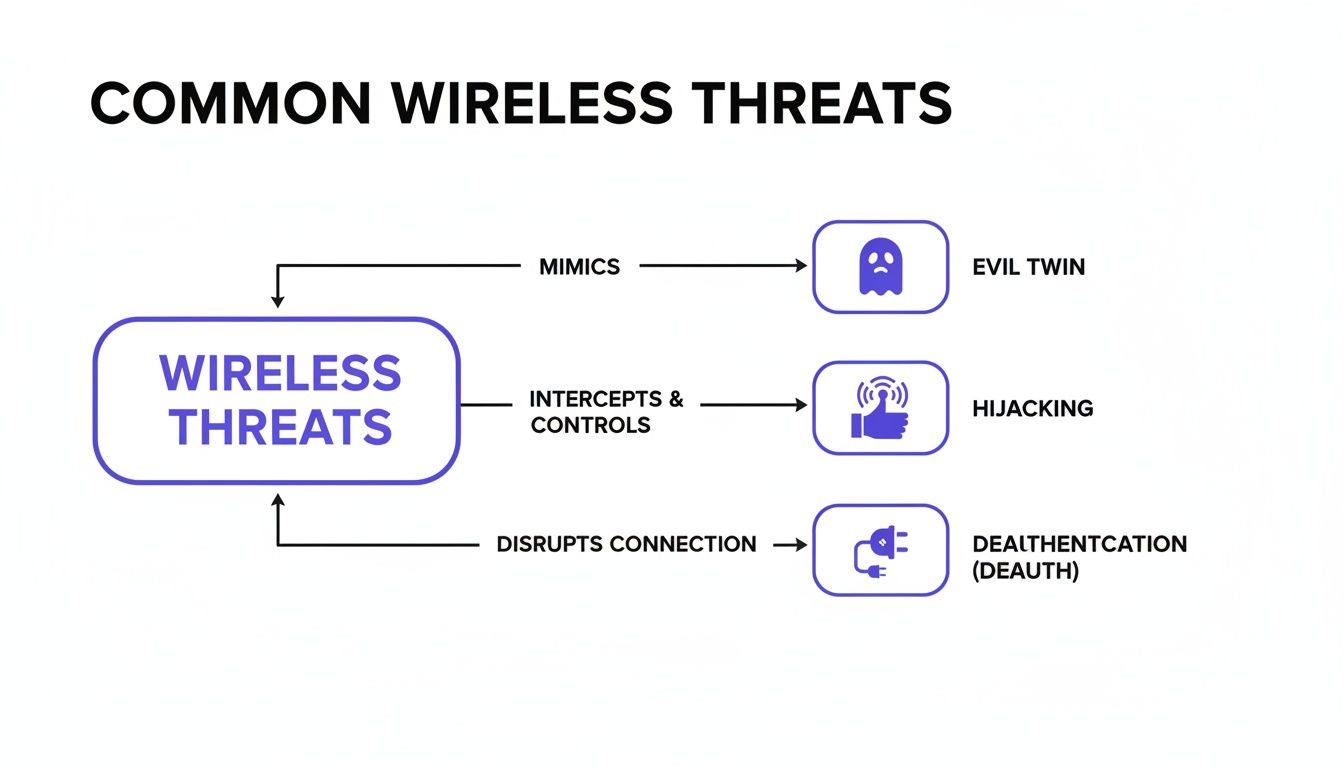

यह आरेख उन कुछ खतरों को दर्शाता है जिनसे WPA3 और अन्य आधुनिक प्रोटोकॉल आपको बचाव करने में मदद करते हैं।

आप देख सकते हैं कि कैसे ईविल ट्विन नेटवर्क, सेशन हाईजैकिंग और डीऑथेंटिकेशन हमले जैसे सामान्य हमले कम सुरक्षित नेटवर्क सेटअप में पाई जाने वाली कमजोरियों का फायदा उठाते हैं।

802.1X: डिजिटल बाउंसर

जबकि WPA3 शक्तिशाली एन्क्रिप्शन प्रदान करता है, यह प्रमाणीकरण समस्या को हल नहीं करता है—अर्थात, यह सत्यापित करना कि आपके नेटवर्क पर किसे अनुमति है। यहीं पर 802.1X काम आता है। इसे अपने नेटवर्क के दरवाजे पर खड़े एक सख्त लेकिन कुशल डिजिटल बाउंसर के रूप में सोचें।

एक साझा पासवर्ड के बजाय जिसका हर कोई उपयोग करता है (और जिसे आसानी से लीक किया जा सकता है), 802.1X प्रत्येक उपयोगकर्ता को अपने स्वयं के अनूठे क्रेडेंशियल प्रस्तुत करने के लिए कहता है। यह आमतौर पर एक केंद्रीय प्रमाणीकरण सर्वर द्वारा प्रबंधित किया जाता है, यह सुनिश्चित करते हुए कि केवल अधिकृत लोग या उपकरण ही एक्सेस प्राप्त कर सकें। यदि कोई कर्मचारी कंपनी छोड़ देता है, तो किसी और को बाधित किए बिना उनकी पहुंच तुरंत काटी जा सकती है।

कॉर्पोरेट वातावरण के लिए, यह दृष्टिकोण आपको दो बड़े लाभ देता है:

- जवाबदेही: क्योंकि प्रत्येक उपयोगकर्ता के पास अद्वितीय क्रेडेंशियल होते हैं, आपको एक स्पष्ट ऑडिट ट्रेल मिलता है कि कौन जुड़ा, वे कब जुड़े, और कहां से।

- सुरक्षा: यह साझा पासवर्ड के साथ आने वाले जोखिमों से पूरी तरह छुटकारा दिलाता है। चोरी होने या इधर-उधर बांटे जाने के लिए कोई एक चाबी नहीं होती है।

Passpoint: ग्लोबल WiFi पासपोर्ट

किसी भी सार्वजनिक स्थान के लिए, उपयोगकर्ता अनुभव सुरक्षा जितना ही महत्वपूर्ण है। काम करने का पुराना तरीका—एक नेटवर्क खोजना, एक बोझिल लॉगिन पोर्टल से निपटना, और हर बार विवरण टाइप करना—बस निराशाजनक है। यह ठीक वही समस्या है जिसे Passpoint (जो OpenRoaming फ्रेमवर्क का हिस्सा है) को ठीक करने के लिए डिज़ाइन किया गया था।

कल्पना करें कि आपके पास एक ग्लोबल WiFi पासपोर्ट है। आप इसे अपने उपकरण पर एक बार सेट करते हैं, और उसके बाद से, आप दुनिया भर में भाग लेने वाले WiFi नेटवर्क से स्वचालित रूप से और सुरक्षित रूप से जुड़ जाते हैं। हवाई अड्डे, होटल, स्टेडियम, शहर के केंद्र—आप फिर कभी लॉगिन स्क्रीन देखे बिना तुरंत जुड़ जाते हैं।

Passpoint आपके उपकरण को एक सुरक्षित, पूर्व-अनुमोदित प्रोफ़ाइल का उपयोग करके स्वचालित रूप से नेटवर्क खोजने और प्रमाणित करने की अनुमति देकर काम करता है। डेटा के पहले पैकेट से ही कनेक्शन WPA3 के साथ एन्क्रिप्ट किया जाता है, यह सुनिश्चित करते हुए कि आप कभी भी खुले नेटवर्क के खतरों के संपर्क में न आएं। यह शीर्ष स्तर की सुरक्षा और पूर्ण उपयोगकर्ता सुविधा का अंतिम संयोजन है, जो यह बदल रहा है कि हम सभी सार्वजनिक WiFi के साथ कैसे इंटरैक्ट करते हैं।

उन्नत उपयोगकर्ता प्रमाणीकरण के साथ नियंत्रण रखना

मजबूत एन्क्रिप्शन आपके डेटा के लिए सुरक्षित "सुरंगें" बनाता है, लेकिन आप यह कैसे तय करते हैं कि उन सुरंगों का उपयोग किसे करना है? यह प्रमाणीकरण का काम है—यह सुनिश्चित करने की प्रक्रिया कि उपयोगकर्ता और उनके उपकरण बिल्कुल वही हैं जो वे होने का दावा करते हैं। यदि कोई एक कदम है जो आप अपनी नेटवर्क और वायरलेस सुरक्षा को गंभीरता से अपग्रेड करने के लिए उठा सकते हैं, तो वह असुरक्षित, साझा पासवर्ड से आगे बढ़ना है।

इसे इस तरह से सोचें: एक ही मास्टर कुंजी सौंपने के बजाय जिसे हर कोई साझा करता है, उन्नत प्रमाणीकरण प्रत्येक व्यक्ति को अपनी अनूठी कुंजी देता है। जब सही तरीके से किया जाता है, तो यह न केवल आपके नेटवर्क को लॉक कर देता है बल्कि आपके उपयोगकर्ताओं के लिए कनेक्ट करना भी बहुत आसान बना सकता है। आइए आपके कर्मचारियों और आपके मेहमानों दोनों के लिए ऐसा करने के कुछ शक्तिशाली तरीकों पर नज़र डालें।

कर्मचारियों के लिए प्रमाणपत्र-आधारित प्रमाणीकरण

आपकी आंतरिक टीम के लिए, प्रमाणपत्र-आधारित प्रमाणीकरण प्रत्येक कर्मचारी के उपकरण को एक कॉर्पोरेट ID बैज देने जैसा है जिसे जाली बनाना असंभव है। एक ऐसे पासवर्ड पर निर्भर रहने के बजाय जिसे भुलाया जा सकता है, चुराया जा सकता है, या स्टिकी नोट पर लिखा जा सकता है, यह विधि सीधे उनके कंपनी-प्रबंधित उपकरण पर स्थापित एक अद्वितीय डिजिटल प्रमाणपत्र का उपयोग करती है।

जब कोई कर्मचारी अपना लैपटॉप खोलता है या अपना फोन निकालता है, तो उपकरण स्वचालित रूप से नेटवर्क को अपना प्रमाणपत्र प्रस्तुत करता है। यदि प्रमाणपत्र वैध है, तो तुरंत और सुरक्षित रूप से पहुंच प्रदान की जाती है। यह उपयोगकर्ता के लिए पूरी तरह से निर्बाध, "जीरो-टच" अनुभव है—वे बस कनेक्ट करते हैं, और यह काम करता है।

यह दृष्टिकोण आधुनिक, पहचान-संचालित सुरक्षा की आधारशिला है। यह एक्सेस अधिकारों को एक विश्वसनीय, कंपनी-प्रबंधित उपकरण से मजबूती से बांधता है, जिससे किसी अनधिकृत व्यक्ति के लिए आपके नेटवर्क में घुसपैठ करना बहुत कठिन हो जाता है। यदि कोई लैपटॉप खो जाता है या कोई कर्मचारी चला जाता है, तो आप तुरंत प्रमाणपत्र रद्द कर सकते हैं, जिससे पहुंच तुरंत कट जाती है।

यह पारंपरिक पासवर्ड सिस्टम से एक बड़ी छलांग है, जो हेल्पडेस्क टिकटों का एक निरंतर स्रोत और एक बड़ा सुरक्षा जोखिम है। ऐसा करने के लिए, एक केंद्रीय प्रमाणीकरण सर्वर पहेली का मुख्य भाग है। आप RADIUS सर्वर क्या है और यह क्या भूमिका निभाता है, इसका पता लगाकर इस पर बेहतर पकड़ बना सकते हैं।

आधुनिक प्रमाणीकरण विधियों की तुलना

| प्रमाणीकरण विधि | यह कैसे काम करता है | इसके लिए सर्वश्रेष्ठ | सुरक्षा स्तर |

|---|---|---|---|

| प्रमाणपत्र-आधारित | एक विश्वसनीय उपकरण पर एक अद्वितीय डिजिटल प्रमाणपत्र स्थापित किया जाता है, जिसे एक्सेस के लिए स्वचालित रूप से नेटवर्क पर प्रस्तुत किया जाता है। | कर्मचारी और कॉर्पोरेट-स्वामित्व वाले उपकरण। | बहुत उच्च |

| आइडेंटिटी PSK (iPSK) | प्रत्येक उपयोगकर्ता या उपकरण को Wi-Fi नेटवर्क के लिए अपना स्वयं का अनूठा पासवर्ड (प्री-शेयर्ड की) सौंपा जाता है। | गेस्ट, BYOD, IoT उपकरण, मल्टी-टेनेंट इकाइयाँ। | उच्च |

| सिंगल साइन-ऑन (SSO) | नेटवर्क एक्सेस प्राप्त करने के लिए उपयोगकर्ता अपने मौजूदा कंपनी या सोशल क्रेडेंशियल (जैसे, Microsoft 365, Google) के साथ एक बार लॉग इन करते हैं। | कर्मचारी, ठेकेदार और पंजीकृत गेस्ट। | उच्च |

| Captive Portal | कनेक्ट करने से पहले उपयोगकर्ताओं को विवरण (जैसे ईमेल या वाउचर कोड) दर्ज करने या शर्तों को स्वीकार करने के लिए एक वेब पेज पर निर्देशित किया जाता है। | रिटेल, हॉस्पिटैलिटी में सार्वजनिक गेस्ट Wi-Fi। | निम्न से मध्यम |

प्रत्येक विधि एक अलग संतुलन प्रदान करती है। प्रमाणपत्र विश्वसनीय संपत्तियों के लिए उच्चतम सुरक्षा प्रदान करते हैं, जबकि iPSK और SSO उपयोगकर्ताओं की एक विस्तृत श्रृंखला के लिए सुरक्षा और सुविधा का एक शानदार मिश्रण प्रदान करते हैं। Captive Portal सरल, ओपन-एक्सेस गेस्ट परिदृश्यों के लिए उपयोगी बने हुए हैं。

गेस्ट और उपकरणों के लिए आइडेंटिटी प्री-शेयर्ड कीज़ (Identity Pre-Shared Keys)

होटल जैसे गेस्ट-भारी वातावरण में या व्यक्तिगत गैजेट और स्मार्ट उपकरणों के मिश्रण वाले नेटवर्क के लिए, व्यक्तिगत प्रमाणपत्रों का प्रबंधन करना व्यावहारिक नहीं है। यहीं पर आइडेंटिटी प्री-शेयर्ड कीज़ (iPSK), जिन्हें कभी-कभी प्राइवेट PSK कहा जाता है, एक शानदार और सुरक्षित विकल्प प्रदान करते हैं। iPSK सिस्टम के साथ, हर एक उपयोगकर्ता—या यहां तक कि हर उपकरण—को नेटवर्क के लिए अपना अनूठा पासवर्ड मिलता है।

यह एक आधुनिक होटल में चेक-इन करने जैसा है। एक ही मास्टर कुंजी की प्रतिलिपि प्राप्त करने के बजाय, फ्रंट डेस्क आपको एक कीकार्ड देता है जो केवल आपके कमरे के लिए काम करता है। iPSK आपके Wi-Fi के लिए बिल्कुल वैसा ही करता है।

यहां बताया गया है कि आप इसे कैसे काम करते हुए देख सकते हैं:

- एक होटल का मेहमान चेक इन करता है और उसे स्वचालित रूप से एक अनूठी Wi-Fi कुंजी दी जाती है जो केवल उनके ठहरने के लिए मान्य होती है। यह उनके लैपटॉप, फोन और टैबलेट पर काम करती है, लेकिन यह केवल उन्हीं से जुड़ी होती है।

- एक स्मार्ट अपार्टमेंट बिल्डिंग में रहने वाले को अपनी पूरी इकाई के लिए एक iPSK मिलता है। यह कुंजी उनके स्मार्ट टीवी, स्पीकर और व्यक्तिगत उपकरणों को उनके स्वयं के निजी नेटवर्क से जोड़ती है, जो उनके पड़ोसियों से पूरी तरह से अलग है।

- एक सप्ताह के लिए कार्यालय आने वाले ठेकेदार को एक अस्थायी iPSK जारी किया जाता है जो सीमित नेटवर्क एक्सेस प्रदान करता है और उनका प्रोजेक्ट समाप्त होने पर स्वचालित रूप से समाप्त हो जाता है।

यह दृष्टिकोण कड़ी सुरक्षा और उपयोगकर्ता सरलता के बीच एक शानदार संतुलन बनाता है। यह साझा पासवर्ड के बाहर जाने के बड़े जोखिम को पूरी तरह से दूर कर देता है, लेकिन गैर-तकनीकी उपयोगकर्ताओं के लिए इसे प्रबंधित करना अभी भी अविश्वसनीय रूप से आसान है। जब आप गेस्ट खाते सेट कर रहे हों, तो याद रखें कि गोपनीयता सुरक्षा जितनी ही महत्वपूर्ण है। खाता सत्यापन के लिए अस्थायी फोन नंबर जैसे टूल का उपयोग करना आपके उपयोगकर्ताओं के लिए सुरक्षा की एक और महत्वपूर्ण परत जोड़ सकता है।

सबसे अच्छी बात यह है कि प्रत्येक उपयोगकर्ता के ट्रैफ़िक को अलग करके, iPSK उनके उपकरणों को एक-दूसरे को देखने या बात करने से रोकता है। यह आपके हमले की सतह को नाटकीय रूप से सिकोड़ता है और एक उपकरण पर संभावित उल्लंघन को पूरे नेटवर्क में फैलने से रोकता है। यह प्रभावी रूप से एक संभावित अराजक सार्वजनिक नेटवर्क को निजी, सुरक्षित बुलबुले के संग्रह में बदल देता है।

Zero Trust और नेटवर्क सेगमेंटेशन लागू करना

अपने प्रोटोकॉल और प्रमाणीकरण को सही करना नेटवर्क और वायरलेस सुरक्षा के लिए एक बड़ी जीत है। लेकिन ये सिर्फ नींव हैं। वास्तव में एक लचीला नेटवर्क बनाने के लिए, आपको इसके डिज़ाइन के बारे में अलग तरह से सोचने की आवश्यकता है। इसका मतलब है दो सिद्धांतों को अपनाना जो सुरक्षा के लिए गेम बदल रहे हैं: Zero Trust और नेटवर्क सेगमेंटेशन।

वर्षों तक, सुरक्षा ने "कैसल-एंड-मोट" मॉडल का पालन किया। यदि आप नेटवर्क की दीवारों के अंदर थे, तो आप पर डिफ़ॉल्ट रूप से भरोसा किया जाता था। मोबाइल कार्यबल, क्लाउड ऐप और अनगिनत व्यक्तिगत उपकरणों की दुनिया में, वह दृष्टिकोण न केवल पुराना है; यह एक बड़ा सुरक्षा जोखिम है। नेटवर्क "परिधि" अब कोई स्पष्ट रेखा नहीं है।

यह एक नई सुरक्षा मानसिकता का समय है, जिसकी शुरुआत एक शक्तिशाली धारणा से होती है।

Zero Trust मानसिकता को अपनाना

Zero Trust मॉडल का मूल विचार ताज़ा रूप से सरल है: "कभी भरोसा न करें, हमेशा सत्यापित करें।" यह एक सुरक्षित, विश्वसनीय आंतरिक नेटवर्क की पुरानी धारणा को पूरी तरह से खारिज कर देता है। इसके बजाय, एक्सेस के लिए हर एक अनुरोध को संभावित खतरे के रूप में माना जाता है, चाहे वह कहीं से भी आए।

प्रत्येक उपयोगकर्ता, उपकरण और एप्लिकेशन को यह साबित करना होगा कि वे कौन हैं और उन्हें वहां रहने के लिए अधिकृत किया गया है, हर एक बार। यह केवल दरवाजे पर एक बार की जांच नहीं है; यह सत्यापन की एक निरंतर प्रक्रिया है। एक्सेस सिद्ध पहचान के आधार पर दी जाती है, न कि केवल नेटवर्क पर भौतिक स्थान के आधार पर।

Zero Trust दृष्टिकोण केवल सामने वाले दरवाजे पर आपकी ID की जांच नहीं करता है; यह हर आंतरिक द्वार पर इसे फिर से मांगता है। यह सुनिश्चित करता है कि भले ही कोई हमलावर एक कमरे के अंदर आ जाए, वे स्वतंत्र रूप से दूसरों में नहीं घूम सकते।

यह दृष्टिकोण आपके नेटवर्क को कहीं अधिक सुरक्षित बनाता है। यह न्यूनतम विशेषाधिकार के नियम को लागू करके आपको बाहरी हमलों और अंदरूनी खतरों से बचाता है। सीधे शब्दों में कहें तो, उपयोगकर्ताओं और उपकरणों को केवल उसी न्यूनतम चीज़ तक पहुंच मिलती है जिसकी उन्हें कार्य करने के लिए आवश्यकता होती है, और कुछ नहीं। हालांकि यह जटिल लगता है, आधुनिक प्लेटफ़ॉर्म आपके वायरलेस नेटवर्क में Zero Trust सुरक्षा मॉडल को लागू करना बहुत आसान बना रहे हैं।

नेटवर्क सेगमेंटेशन के साथ खतरों को रोकना

Zero Trust के साथ-साथ काम करना नेटवर्क सेगमेंटेशन है। यदि Zero Trust निरंतर सत्यापन का दर्शन है, तो सेगमेंटेशन वह वास्तुकला है जो इसे लागू करती है। मूल विचार एक बड़े, खुले नेटवर्क को छोटे, स्व-निहित और अलग-थलग ज़ोन में काटना है।

इसे किसी इमारत की अग्नि सुरक्षा प्रणाली की तरह समझें। एक विशाल, ओपन-प्लान कार्यालय में, एक कोने में लगी आग जल्दी से हर जगह फैल सकती है। लेकिन अगर उस कार्यालय को भारी आग वाले दरवाजों के साथ अलग-अलग कमरों में विभाजित किया जाता है, तो एक कमरे में शुरू होने वाली आग उसी कमरे में रहती है। बाकी इमारत सुरक्षित है।

नेटवर्क सेगमेंटेशन आपके डिजिटल ट्रैफ़िक के लिए बिल्कुल वैसा ही करता है। यह आपके नेटवर्क के विभिन्न हिस्सों के बीच फ़ायरवॉल बनाता है।

किसी भी व्यवसाय या स्थान के लिए इसके तत्काल और व्यावहारिक उपयोग हैं:

- ट्रैफ़िक प्रकारों को अलग करना: आप गेस्ट WiFi के लिए एक समर्पित सेगमेंट बना सकते हैं जो आपके महत्वपूर्ण सिस्टम, जैसे पॉइंट-ऑफ़-सेल टर्मिनल, स्टाफ़ पीसी, या बिल्डिंग कंट्रोल चलाने वाले नेटवर्क से पूरी तरह से अलग है।

- उपयोगकर्ता समूहों को अलग करना: गेस्ट नेटवर्क पर, आप प्रत्येक व्यक्तिगत उपयोगकर्ता को हर दूसरे उपयोगकर्ता से अलग भी कर सकते हैं। अक्सर क्लाइंट आइसोलेशन कहा जाता है, यह सरल कदम एक आगंतुक के समझौता किए गए लैपटॉप को उसी WiFi पर अन्य मेहमानों पर हमला करने से रोकता है।

- संवेदनशील उपकरणों की सुरक्षा: महत्वपूर्ण लेकिन संवेदनशील उपकरण, जैसे सुरक्षा कैमरे या IoT सेंसर, को उनके स्वयं के अत्यधिक प्रतिबंधित सेगमेंट में रखा जा सकता है, जिन्हें केवल विशिष्ट, पूर्व-अनुमोदित सर्वर से बात करने की अनुमति होती है।

अपने नेटवर्क को इस तरह से डिज़ाइन करके, आप अपनी "हमले की सतह" को काफी कम कर देते हैं। एक हमलावर जो कम सुरक्षा वाले क्षेत्र, जैसे गेस्ट नेटवर्क का उल्लंघन करता है, वह फंस जाता है। वे अन्य सेगमेंट पर अधिक मूल्यवान लक्ष्यों पर हमला करने के लिए बग़ल में नहीं जा सकते। यह रोकथाम रणनीति किसी भी सुरक्षा घटना से होने वाले नुकसान को सीमित करने के सबसे प्रभावी तरीकों में से एक है।

सुरक्षा एनालिटिक्स को बिजनेस इंटेलिजेंस में बदलना

महान नेटवर्क और वायरलेस सुरक्षा कोई "सेट करें और भूल जाएं" कार्य नहीं है; यह एक जीवित, सांस लेने वाली प्रक्रिया है। वास्तव में सुरक्षित नेटवर्क को निरंतर निगरानी और विश्लेषण की आवश्यकता होती है। सुरक्षा एनालिटिक्स को अपने नेटवर्क के लिए एक हाई-टेक डिजिटल CCTV सिस्टम के रूप में सोचें, जो आपको वास्तविक समय का दृश्य देता है कि कौन जुड़ रहा है, कहां से, और एक बार चालू होने पर वे क्या कर रहे हैं।

यह दृष्टिकोण नेटवर्क प्रबंधन को केवल खतरों को पहचानने से कहीं आगे ले जाता है। जब आप कनेक्शन डेटा का विश्लेषण करना शुरू करते हैं, तो आप लोगों के व्यवहार के पैटर्न देखना शुरू करते हैं। इस तरह की जानकारी सोने के समान है, न केवल सुरक्षा कड़ी करने के लिए, बल्कि व्यवसाय के विकास को गति देने के लिए भी। यह आपके नेटवर्क को एक आवश्यक लागत से एक वास्तविक रणनीतिक संपत्ति में बदलने में मदद करता है।

सुरक्षा डेटा से व्यावसायिक अंतर्दृष्टि तक

सुरक्षित नेटवर्क से निकलने वाला डेटा बुद्धिमत्ता का एक अविश्वसनीय रूप से समृद्ध स्रोत है। यह वह जगह है जहां आपकी सुरक्षा और व्यावसायिक लक्ष्य अंततः हाथ मिलाते हैं, जिससे आप अपने बुनियादी ढांचे के निवेश पर स्पष्ट रूप से रिटर्न दिखा सकते हैं।

वास्तविक दुनिया में यह कैसा दिखता है, यहां बताया गया है:

- रिटेल स्थान: स्टोर लेआउट और स्टाफ शेड्यूल को अनुकूलित करने के लिए फुटफॉल पैटर्न को ट्रैक कर सकते हैं, लोकप्रिय क्षेत्रों को इंगित कर सकते हैं, और यह माप सकते हैं कि ग्राहक कितनी देर तक रुकते हैं।

- हॉस्पिटैलिटी समूह: अपने पूरे होटल पोर्टफोलियो में वफादार, लौटने वाले मेहमानों को पहचान सकते हैं, जिससे व्यक्तिगत ऑफ़र और बेहतर सेवा के द्वार खुलते हैं।

- परिवहन केंद्र: भीड़भाड़ को कम करने और सभी के लिए यात्रा के अनुभव को आसान बनाने के लिए व्यस्त अवधि के दौरान यात्री प्रवाह की निगरानी कर सकते हैं।

सोच में यह बदलाव बिल्कुल महत्वपूर्ण है। आपका सुरक्षित नेटवर्क केवल एक रक्षात्मक ढाल बनना बंद कर देता है और एक स्मार्ट नेटवर्क बन जाता है जो सक्रिय रूप से व्यावसायिक मूल्य बनाता है। हर एक कनेक्शन आपको अधिक स्मार्ट परिचालन और मार्केटिंग निर्णय लेने में मदद करने के लिए एक नया डेटा बिंदु देता है।

ROI साबित करना और सुरक्षा बढ़ाना

निरंतर विश्लेषण न केवल व्यावसायिक अवसरों को प्रकट करता है; यह आपकी सुरक्षा स्थिति को मजबूत रखने के लिए भी महत्वपूर्ण है। नेटवर्क ट्रैफ़िक को देखकर, आप उन विसंगतियों को पकड़ सकते हैं जो सुरक्षा उल्लंघन का संकेत दे सकती हैं, ऐसे उपकरण ढूंढ सकते हैं जो सही ढंग से कॉन्फ़िगर नहीं किए गए हैं, या अंदर आने की कोशिश कर रहे अनधिकृत उपयोगकर्ताओं का पता लगा सकते हैं।

खतरों से आगे रहने के लिए यह सक्रिय रुख आवश्यक है। आप सक्रिय रक्षा के बारे में और DNS फ़िल्टरिंग इतनी महत्वपूर्ण क्यों है, इसके बारे में हमारी मार्गदर्शिका आधुनिक खतरों के लिए 10-दिन की विंडो में अधिक जान सकते हैं।

जैसे-जैसे सुरक्षा परिदृश्य विकसित होता है, ठोस एनालिटिक्स को लागू करना गैर-परक्राम्य है। आप इन उपकरणों का उपयोग करने के नए तरीके तलाश सकते हैं, जिसमें Microsoft Sentinel के साथ सक्रिय Copilot सुरक्षा को आर्किटेक्ट करने पर अंतर्दृष्टि शामिल है। Purple जैसे प्लेटफ़ॉर्म में अंतर्निहित एनालिटिक्स हैं जो कच्चे WiFi डेटा को स्पष्ट, कार्रवाई योग्य डैशबोर्ड में बदलते हैं। यह आपको प्रमुख मैट्रिक्स को ट्रैक करने, उपयोगकर्ता जनसांख्यिकी को समझने और सीधे अपने CRM या मार्केटिंग टूल में अंतर्दृष्टि फीड करने देता है, जो एक सुरक्षित, बुद्धिमान नेटवर्क के निर्विवाद मूल्य को साबित करता है।

नेटवर्क सुरक्षा के बारे में अक्सर पूछे जाने वाले प्रश्न

जैसे-जैसे व्यवसाय और स्थान अपनी नेटवर्क और वायरलेस सुरक्षा को आधुनिक बनाने की ओर देखते हैं, सवालों का उठना स्वाभाविक है। स्पष्ट, सीधे उत्तर प्राप्त करना आत्मविश्वास से भरे निर्णय लेने की दिशा में पहला कदम है जो आपके संचालन की रक्षा करते हैं और उपयोगकर्ताओं को बेहतर अनुभव देते हैं। आइए IT प्रबंधकों और स्थान संचालकों के कुछ सबसे सामान्य प्रश्नों पर गौर करें।

क्या हमारे गेस्ट WiFi नेटवर्क को सुरक्षित करने के लिए WPA3 पर्याप्त है?

जबकि WPA3 अपने अधिक मजबूत एन्क्रिप्शन के साथ WPA2 से एक बड़ी छलांग है, यह सुरक्षा पहेली का केवल एक टुकड़ा है। अपने आप में, WPA3 यह नहीं संभालता है कि आपके नेटवर्क पर कौन आता है, न ही यह हर प्रकार के हमले को रोकता है। इसे एक दरवाजे पर एक गंभीर रूप से मजबूत ताले के रूप में सोचें - आपको अभी भी यह तय करने के लिए एक ठोस प्रक्रिया की आवश्यकता है कि चाबी किसे मिलेगी।

वास्तव में सुरक्षित नेटवर्क WPA3 एन्क्रिप्शन को मजबूत प्रमाणीकरण विधियों के साथ जोड़ता है। यह कर्मचारियों के लिए 802.1X या मेहमानों के लिए iPSK जैसा पहचान-आधारित दृष्टिकोण हो सकता है। इस तरह, न केवल ट्रैफ़िक को स्क्रैम्बल किया जाता है, बल्कि कनेक्ट होने से पहले हर एक उपयोगकर्ता और उपकरण को ठीक से पहचाना और अनुमोदित किया जाता है। यह सब एक महत्वपूर्ण बहु-स्तरीय रक्षा बनाने के बारे में है।

क्या एक छोटे व्यवसाय के लिए Zero Trust मॉडल बहुत जटिल है?

अब नहीं। यह सच है कि अतीत में, Zero Trust रणनीति को व्यवहार में लाना एक बहुत बड़ा, महंगा उपक्रम था जो गहरी जेब वाले बड़े उद्यमों के लिए सबसे उपयुक्त था। आज, आधुनिक क्लाउड-आधारित प्लेटफ़ॉर्म ने इसे किसी भी आकार के संगठनों के लिए सुलभ बना दिया है। यह वास्तव में एक स्केलेबल मानसिकता है जिसे आप तुरंत लागू करना शुरू कर सकते हैं।

पहचान एकीकरण और iPSK जैसी सुविधाओं का उपयोग करके, आप ऑन-साइट महंगे सर्वर या एक बड़ी IT टीम की आवश्यकता के बिना Zero Trust के मूल सिद्धांत—"कभी भरोसा न करें, हमेशा सत्यापित करें"—को लागू कर सकते हैं। आप बस गेस्ट और स्टाफ ट्रैफ़िक को विभाजित करके शुरू कर सकते हैं, फिर आगे बढ़ते हुए अधिक विशिष्ट नीतियां जोड़ सकते हैं।

पहचान-आधारित नेटवर्किंग साझा पासवर्ड से बेहतर कैसे है?

एक क्लासिक Captive Portal जो सभी के लिए एक पासवर्ड का उपयोग करता है (जैसे 'GuestWiFi123') मौलिक रूप से टूटा हुआ है। जब हर कोई एक ही कुंजी साझा करता है, तो व्यक्तिगत उपयोगकर्ताओं को ट्रैक करने, किसी एक व्यक्ति को बाहर निकालने, या लोगों को नेटवर्क पर एक-दूसरे के उपकरण देखने से रोकने का कोई तरीका नहीं होता है।

पहचान-आधारित नेटवर्किंग इस सब को ठीक करती है। प्रत्येक उपयोगकर्ता व्यक्तिगत रूप से साबित करता है कि वे कौन हैं, चाहे वह ईमेल पते, सोशल मीडिया खाते या उनके कॉर्पोरेट लॉगिन के माध्यम से हो। यह तुरंत एक ऑडिट ट्रेल बनाता है, आपको किसी विशिष्ट व्यक्ति के लिए तुरंत एक्सेस रद्द करने देता है, और सही नेटवर्क आइसोलेशन की अनुमति देता है जहां प्रत्येक उपयोगकर्ता अपने स्वयं के सुरक्षित बुलबुले में होता है। यह एक अनाम, उच्च-जोखिम वाले नेटवर्क को एक सुरक्षित, जवाबदेह नेटवर्क में बदल देता है।

नेटवर्क सेगमेंटेशन का मुख्य लाभ क्या है?

एक शब्द में: डैमेज कंट्रोल (नुकसान नियंत्रण)। नेटवर्क सेगमेंटेशन आपके नेटवर्क को छोटे, अलग-थलग ज़ोन में काटकर काम करता है। एक महान सादृश्य एक जहाज पर जलरोधी डिब्बे हैं; यदि एक डिब्बे का उल्लंघन होता है (जैसे आपका गेस्ट WiFi), तो बाढ़ को रोक दिया जाता है और पूरे जहाज को नहीं डुबो सकता है।

यह अलगाव आपके सबसे संवेदनशील क्षेत्रों, जैसे कॉर्पोरेट नेटवर्क, भुगतान प्रणाली, या भवन प्रबंधन नियंत्रणों की सुरक्षा के लिए महत्वपूर्ण है। यह किसी हमले से होने वाले संभावित नुकसान को काफी हद तक सीमित करता है और आधुनिक नेटवर्क और वायरलेस सुरक्षा में सबसे प्रभावी रणनीतियों में से एक के रूप में खड़ा है।

क्या आप पुराने साझा पासवर्ड को सुरक्षित, निर्बाध एक्सेस से बदलने के लिए तैयार हैं? Purple एक पहचान-आधारित नेटवर्किंग प्लेटफ़ॉर्म प्रदान करता है जो मेहमानों और कर्मचारियों के लिए Zero Trust सुरक्षा सक्षम करता है, आपके मौजूदा हार्डवेयर के साथ एकीकृत होता है, और आपके नेटवर्क को मूल्यवान व्यावसायिक अंतर्दृष्टि के स्रोत में बदल देता है। Purple आपकी नेटवर्क सुरक्षा को कैसे आधुनिक बना सकता है, इसके बारे में अधिक जानें ।