A segurança de rede e sem fio adequada não é mais apenas uma tarefa de TI. Agora é uma parte fundamental da gestão de um negócio, essencial para proteger dados, manter as operações funcionando sem problemas e construir a confiança dos seus clientes. Em um mundo sempre conectado, proteger sua rede é tão vital quanto trancar a porta da frente à noite.

O cenário em evolução da segurança de rede

Pense na rede da sua empresa como uma casa em uma rua movimentada da cidade. Anos atrás, uma simples fechadura na porta da frente — uma senha básica — provavelmente era suficiente para se sentir seguro. Hoje, essa mesma casa está sendo observada por pessoas habilidosas que procuram ativamente uma maneira de entrar. Deixar uma porta destrancada, ou mesmo usar uma fechadura antiga e fácil de arrombar, é basicamente um convite aberto para problemas.

Essa analogia acerta em cheio quando se trata de segurança de rede e sem fio. A antiga estratégia de "castelo e fosso", onde tudo dentro das paredes da rede era confiável por padrão, agora está perigosamente obsoleta. Esse modelo dependia de uma parede externa forte (seu firewall), mas não oferecia quase nenhuma proteção se alguém conseguisse entrar. Uma vez que uma ameaça passava por essa única camada, ela tinha rédea solta.

Por que os métodos tradicionais estão falhando

A mudança massiva para serviços em nuvem, trabalho remoto e a explosão de dispositivos IoT dissolveu completamente esse perímetro de rede tradicional. Sua "casa" agora tem inúmeras janelas e portas digitais, e cada uma delas é um ponto de entrada potencial para um invasor.

Senhas simples compartilhadas e redes de convidados totalmente abertas são o equivalente digital de deixar uma chave debaixo do capacho. Elas criam enormes falhas de segurança porque tratam todos os usuários da mesma forma, não oferecendo uma maneira real de ver quem está fazendo o que na sua rede.

Essa complexidade deu origem a uma indústria de segurança cibernética em expansão. Apenas no Reino Unido, o setor de segurança cibernética agora gera £ 13,2 bilhões em receita e contribui com £ 7,8 bilhões para a economia. Esse crescimento mostra o quão urgente se tornou a necessidade de uma segurança melhor para todos, desde hotéis e hospitais até lojas de varejo e grandes locais de eventos.

A ascensão da segurança moderna baseada em identidade

Para enfrentar esses novos desafios, a indústria mudou para um modelo muito mais inteligente e focado na identidade. Essa abordagem moderna é construída sobre uma ideia simples, mas poderosa, conhecida como Zero Trust: "nunca confie, sempre verifique."

Em vez de simplesmente presumir que um usuário na sua rede interna é seguro, um modelo Zero Trust autentica e autoriza cada solicitação de conexão, não importa de onde venha. Ele trata cada usuário e dispositivo como uma ameaça potencial até que se provem confiáveis.

Essa mudança de mentalidade exige um conjunto completamente novo de ferramentas e estratégias, que abordaremos neste guia. Essas soluções modernas não se importam apenas com a localização de um dispositivo; elas se concentram em verificar sua identidade antes de conceder qualquer acesso.

As principais vulnerabilidades de segurança impulsionaram o desenvolvimento dessas soluções modernas. A tabela abaixo resume a mudança de abordagens tradicionais e arriscadas para os métodos seguros usados hoje.

Principais desafios de segurança e soluções modernas

| Desafio de segurança | Abordagem tradicional (arriscada) | Solução moderna (segura) |

|---|---|---|

| Acesso de convidados e usuários | Senha única compartilhada (PSK) para todos | Credenciais individuais (iPSK, 802.1X, SSO) |

| Perímetro de rede | "Confie, mas verifique" dentro do firewall | Zero Trust: "Nunca confie, sempre verifique" |

| Estrutura de rede | Rede plana onde todos os dispositivos podem se comunicar | Segmentação de rede para isolar grupos de usuários |

| Experiência do usuário | Logins de Captive Portal desajeitados e inseguros | Autenticação contínua e sem senha (Passpoint) |

Essa evolução em direção à segurança baseada em identidade é crucial para qualquer empresa moderna. Trata-se de construir uma defesa mais resiliente e inteligente que possa se adaptar às ameaças de hoje.

As principais estratégias agora incluem:

- Autenticação contínua: Afastar-se de Captive Portals desajeitados para métodos sem senha que são muito mais seguros e fáceis para os usuários.

- Controle de acesso granular: Dar às pessoas acesso apenas aos recursos específicos de que precisam para fazer seu trabalho, e nada mais. Isso também é conhecido como o princípio do menor privilégio.

- Segmentação de rede: Dividir a rede em zonas menores e isoladas. Se ocorrer uma violação, ela será contida em uma pequena área em vez de comprometer toda a rede.

Para qualquer local, aprender a projetar uma rede que seja segura desde o início é fundamental para proteger dados confidenciais. Plataformas modernas como a Purple são construídas para resolver exatamente esses problemas, fornecendo as ferramentas para implementar uma segurança forte e baseada em identidade sem criar dores de cabeça para sua equipe de TI.

Entendendo as ameaças comuns a redes sem fio

Para construir uma defesa sólida, primeiro você precisa saber o que está enfrentando. As ameaças direcionadas à sua segurança de rede e sem fio não são conceitos abstratos; elas são concretas, inteligentes e estão em constante evolução. Elas podem variar de interrupções simples e frustrantes a roubo de dados sofisticado.

Esqueça a ideia de um aríete nos portões do castelo. Pense mais na linha de um impostor habilidoso tentando entrar com uma boa conversa. Muitos dos ataques mais eficazes se aproveitam da confiança de seus funcionários e convidados, usando a decepção em vez da força bruta.

Vamos abrir as cortinas sobre alguns dos ataques mais comuns que você provavelmente enfrentará.

Os perigos da decepção e falsificação de identidade

Uma das ameaças mais difundidas e perigosas é o ataque "Evil Twin". Imagine um agente mal-intencionado configurando um ponto de acesso WiFi desonesto no saguão do seu hotel ou loja de varejo. Eles dão a ele um nome perfeitamente crível, como "Free_Hotel_WiFi" ou "Store_Guest_Network" — fazendo com que pareça idêntico à sua rede legítima.

Um convidado desavisado se conecta, pensando que é a rede real. A partir desse momento, cada informação que ele envia é interceptada pelo invasor. Senhas, detalhes de cartão de crédito, mensagens privadas — tudo é capturado. É o equivalente digital de um golpista configurando um caixa eletrônico falso que parece real, mas apenas clona seu cartão e PIN.

Esse tipo de ataque expõe uma fraqueza fundamental nas redes de convidados abertas e tradicionais. Sem uma maneira de provar a identidade de uma rede, os usuários não têm ideia se estão se conectando a um ponto de acesso genuíno ou a uma armadilha maliciosa.

Outro truque comum é o sequestro de sessão. Aqui, um invasor na mesma rede não segura essencialmente "rouba" a sessão ativa de um usuário. Depois que alguém faz login em um site ou aplicativo, o invasor sequestra seu token de sessão. Isso permite que eles se passem pelo usuário sem nunca precisar de uma senha, dando-lhes rédea solta para acessar contas privadas, enviar mensagens e roubar dados confidenciais.

Causando caos com ataques de interrupção

Nem todos os ataques são sobre roubo; alguns são projetados puramente para causar interrupção. Um ataque de desautenticação é um exemplo perfeito e alarmantemente simples. O invasor simplesmente envia pacotes de "desautenticação" forjados para dispositivos conectados, enganando-os para que percam a conexão com a rede WiFi legítima.

Isso cria uma situação frustrante de negação de serviço (DoS). Para seus clientes, significa quedas constantes de conexão. Para o seu negócio, pode interromper operações críticas, como sistemas de ponto de venda ou scanners de inventário. Para qualquer varejista movimentado ou local de hospitalidade, isso pode significar perda direta de receita e sérios danos à sua reputação.

De forma perturbadora, descobertas recentes mostram que mais de 94% das redes Wi-Fi no Reino Unido são vulneráveis a esses ataques de desautenticação, tornando-se um desafio crítico de segurança. Essas interrupções podem arruinar completamente a experiência de um convidado e paralisar os negócios. Você pode explorar mais sobre essas estatísticas de segurança cibernética e suas implicações em cobalt.io .

Esses exemplos, desde a falsificação sutil de identidade até a interrupção total, mostram exatamente por que a segurança robusta de rede e sem fio é inegociável. Usar conexões criptografadas e autenticadas não é apenas uma prática recomendada; é um requisito fundamental para proteger seu negócio e seus clientes.

Construindo sua fortaleza digital com protocolos modernos

Conhecer as ameaças à sua segurança de rede e sem fio é o primeiro passo. Agora, vamos falar sobre as soluções. Se você deseja construir um ambiente sem fio verdadeiramente seguro, precisa ir além de senhas desatualizadas e compartilhadas. É hora de adotar uma nova geração de protocolos de segurança criados para proteger seus dados e seus usuários desde o início.

Pense nesses protocolos como ferramentas especializadas para construir uma fortaleza digital. Cada um desempenha um papel único, mas todos trabalham juntos para criar defesas fortes e em camadas. Dominá-los é essencial para qualquer administrador de TI ou proprietário de empresa encarregado de fornecer conectividade segura.

WPA3: O novo padrão em criptografia

A camada mais básica de qualquer segurança sem fio é a criptografia. Por anos, o WPA2 foi o padrão de referência, mas está mostrando sua idade e se tornando mais vulnerável. Seu sucessor, WPA3 (Wi-Fi Protected Access 3), é a fechadura digital moderna para sua rede WiFi, oferecendo uma proteção muito mais forte.

O WPA3 traz várias melhorias importantes que tornam significativamente mais difícil para os invasores entrarem. Ele substitui o antigo processo de handshake, que poderia ser explorado, por um método mais seguro chamado Autenticação Simultânea de Iguais (SAE). Isso torna quase impossível para os invasores adivinharem senhas usando ataques de dicionário offline, mesmo que a própria senha não seja muito forte.

Para locais com redes abertas ou públicas, o WPA3 tem um recurso revolucionário: Criptografia de Dados Individualizada. Mesmo em uma rede sem senha, o WPA3 criptografa automaticamente a conexão entre o dispositivo de cada usuário e o ponto de acesso. Isso impede que bisbilhoteiros espionem o tráfego de outras pessoas — uma grande atualização de segurança para qualquer WiFi de convidados.

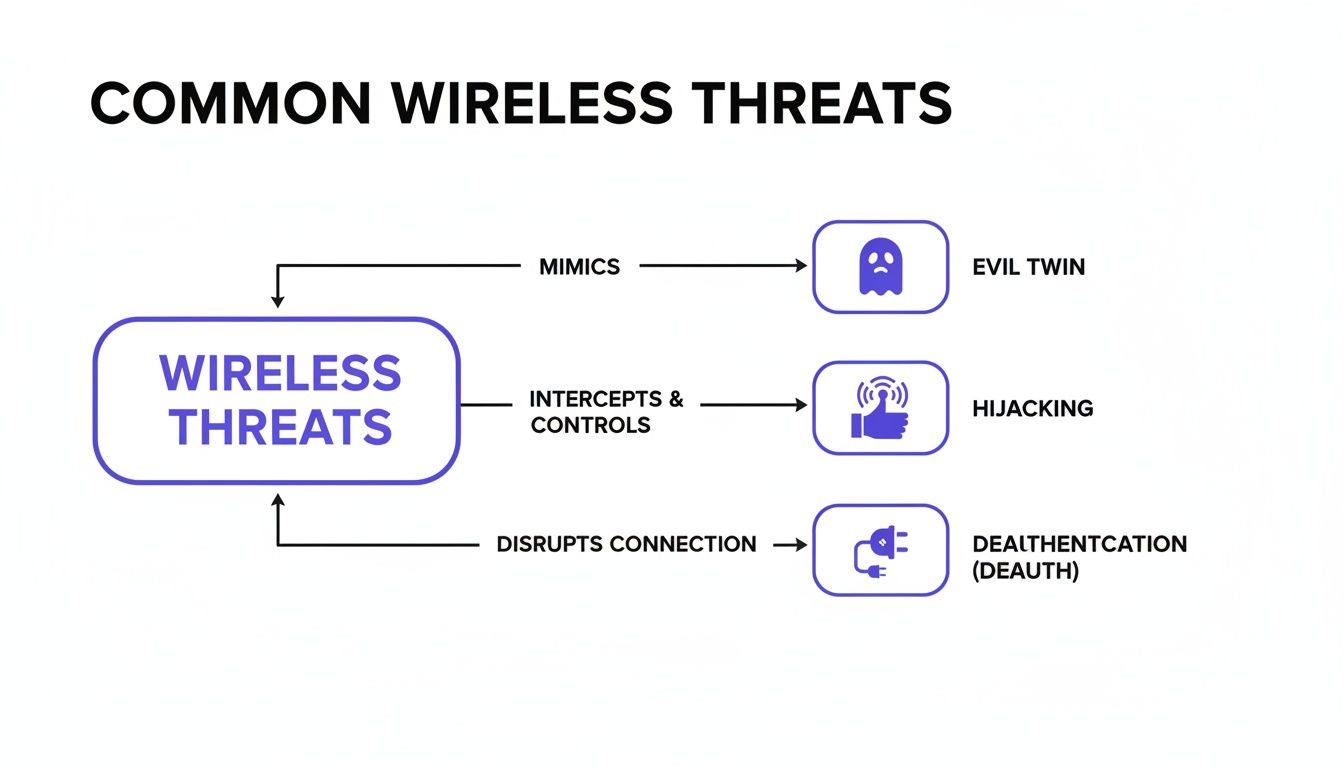

Este diagrama ilustra algumas das próprias ameaças contra as quais o WPA3 e outros protocolos modernos ajudam você a se defender.

Você pode ver como ataques comuns como redes Evil Twin, sequestro de sessão e ataques de desautenticação se aproveitam das fraquezas encontradas em configurações de rede menos seguras.

802.1X: O segurança digital

Embora o WPA3 forneça criptografia poderosa, ele não resolve o problema de autenticação — ou seja, verificar quem tem permissão na sua rede. É aqui que o 802.1X entra em jogo. Pense nele como um segurança digital rigoroso, mas eficiente, parado na porta da sua rede.

Em vez de uma senha compartilhada que todos usam (e que pode ser facilmente vazada), o 802.1X faz com que cada usuário apresente suas próprias credenciais exclusivas. Isso geralmente é gerenciado por um servidor de autenticação central, garantindo que apenas pessoas ou dispositivos autorizados possam obter acesso. Se um funcionário sair da empresa, seu acesso pode ser cortado instantaneamente sem interromper mais ninguém.

Para ambientes corporativos, essa abordagem oferece duas grandes vantagens:

- Responsabilidade: Como cada usuário tem credenciais exclusivas, você obtém uma trilha de auditoria clara de quem se conectou, quando se conectou e de onde.

- Segurança: Elimina completamente os riscos que vêm com senhas compartilhadas. Não há uma chave única para ser roubada ou repassada.

Passpoint: O passaporte WiFi global

Para qualquer local voltado ao público, a experiência do usuário é tão crítica quanto a segurança. A velha maneira de fazer as coisas — encontrar uma rede, lidar com um portal de login desajeitado e digitar detalhes todas as vezes — é simplesmente frustrante. Este é exatamente o problema que o Passpoint (que faz parte da estrutura OpenRoaming) foi projetado para resolver.

Imagine ter um passaporte WiFi global. Você o configura uma vez no seu dispositivo e, a partir de então, conecta-se de forma automática e segura a redes WiFi participantes em todo o mundo. Aeroportos, hotéis, estádios, centros de cidades — você se conecta instantaneamente sem nunca mais ver uma tela de login.

O Passpoint funciona permitindo que seu dispositivo descubra e se autentique automaticamente em uma rede usando um perfil seguro e pré-aprovado. A conexão é criptografada com WPA3 desde o primeiro pacote de dados, garantindo que você nunca seja exposto aos perigos de uma rede aberta. É a combinação definitiva de segurança de alto nível e total conveniência para o usuário, mudando a forma como todos interagimos com o WiFi público.

Assumindo o controle com autenticação avançada de usuário

A criptografia forte cria os "túneis" seguros para seus dados, mas como você decide quem pode usar esses túneis em primeiro lugar? Esse é o trabalho da autenticação — o processo de garantir que os usuários e seus dispositivos sejam exatamente quem afirmam ser. Se há um passo que você pode dar para atualizar seriamente sua segurança de rede e sem fio, é ir além de senhas inseguras e compartilhadas.

Pense desta forma: em vez de distribuir uma única chave mestra que todos compartilham, a autenticação avançada dá a cada pessoa sua própria chave exclusiva. Quando feito corretamente, isso não apenas bloqueia sua rede, mas também pode tornar a conexão muito fácil para seus usuários. Vamos ver algumas maneiras poderosas de fazer isso tanto para sua equipe quanto para seus convidados.

Autenticação baseada em certificado para a equipe

Para sua equipe interna, a autenticação baseada em certificado é como dar ao dispositivo de cada funcionário um crachá de identificação corporativa que é impossível de falsificar. Em vez de depender de uma senha que pode ser esquecida, roubada ou rabiscada em um post-it, esse método usa um certificado digital exclusivo instalado diretamente no dispositivo gerenciado pela empresa.

Quando um funcionário abre seu laptop ou pega seu telefone, o dispositivo apresenta automaticamente seu certificado à rede. Se o certificado for válido, o acesso é concedido de forma instantânea e segura. É uma experiência totalmente contínua e "zero-touch" para o usuário — eles apenas se conectam e funciona.

Essa abordagem é a base da segurança moderna baseada em identidade. Ela vincula estritamente os direitos de acesso a um dispositivo confiável e gerenciado pela empresa, tornando muito mais difícil para uma pessoa não autorizada entrar furtivamente na sua rede. Se um laptop for perdido ou um funcionário sair, você pode revogar instantaneamente o certificado, cortando o acesso imediatamente.

Este é um grande salto em relação aos sistemas de senhas tradicionais, que são uma fonte constante de chamados de helpdesk e um enorme risco de segurança. Para que isso aconteça, um servidor de autenticação central é a peça-chave do quebra-cabeça. Você pode entender melhor isso explorando o que é um servidor RADIUS e o papel que ele desempenha.

Comparando métodos modernos de autenticação

Cada método oferece um equilíbrio diferente. Os certificados fornecem a mais alta segurança para ativos confiáveis, enquanto iPSK e SSO oferecem uma fantástica mistura de segurança e conveniência para uma gama mais ampla de usuários. Os Captive Portals continuam úteis para cenários simples de convidados com acesso aberto.

| Método de autenticação | Como funciona | Melhor para | Nível de segurança |

|---|---|---|---|

| Baseado em certificado | Um certificado digital exclusivo é instalado em um dispositivo confiável, que é apresentado automaticamente à rede para acesso. | Equipe e dispositivos de propriedade corporativa. | Muito alto |

| Identity PSK (iPSK) | Cada usuário ou dispositivo recebe sua própria senha exclusiva (chave pré-compartilhada) para a rede Wi-Fi. | Convidados, BYOD, dispositivos IoT, unidades multilocatárias. | Alto |

| Single Sign-On (SSO) | Os usuários fazem login uma vez com suas credenciais corporativas ou sociais existentes (por exemplo, Microsoft 365, Google) para obter acesso à rede. | Equipe, prestadores de serviços e convidados registrados. | Alto |

| Captive Portal | Os usuários são direcionados a uma página da web para inserir detalhes (como um e-mail ou código de voucher) ou aceitar os termos antes de se conectar. | Wi-Fi público para convidados no varejo, hospitalidade. | Baixo a médio |

Cada método oferece um equilíbrio diferente. Os certificados fornecem a mais alta segurança para ativos confiáveis, enquanto iPSK e SSO oferecem uma fantástica mistura de segurança e conveniência para uma gama mais ampla de usuários. Os Captive Portals continuam úteis para cenários simples de convidados com acesso aberto.

Chaves pré-compartilhadas de identidade para convidados e dispositivos

Em ambientes com muitos convidados, como hotéis, ou para redes com uma mistura de gadgets pessoais e dispositivos inteligentes, gerenciar certificados individuais simplesmente não é prático. É aqui que as Identity Pre-Shared Keys (iPSK), às vezes chamadas de Private PSK, fornecem uma alternativa brilhante e segura. Com um sistema iPSK, cada usuário — ou mesmo cada dispositivo — obtém sua própria senha exclusiva para a rede.

É como fazer check-in em um hotel moderno. Em vez de receber uma cópia de uma única chave mestra, a recepção lhe dá um cartão-chave que funciona apenas para o seu quarto. O iPSK faz exatamente a mesma coisa para o seu Wi-Fi.

Veja como você pode ver isso em ação:

- Um hóspede do hotel faz o check-in e recebe automaticamente uma chave Wi-Fi exclusiva que é válida apenas para a sua estadia. Funciona no seu laptop, telefone e tablet, mas está vinculada apenas a ele.

- Um residente em um prédio de apartamentos inteligentes recebe um iPSK para toda a sua unidade. Essa chave conecta sua smart TV, alto-falantes e dispositivos pessoais à sua própria rede privada, completamente isolada de seus vizinhos.

- Um prestador de serviços que visita um escritório por uma semana recebe um iPSK temporário que fornece acesso limitado à rede e expira automaticamente quando seu projeto é concluído.

Essa abordagem atinge um equilíbrio fantástico entre segurança rigorosa e simplicidade para o usuário. Ela remove completamente o enorme risco de vazamento de uma senha compartilhada, mas ainda é incrivelmente fácil de gerenciar para usuários não técnicos. Ao configurar contas de convidados, lembre-se de que a privacidade é tão importante quanto a segurança. Usar ferramentas como números de telefone temporários para verificação de conta pode adicionar outra camada crucial de proteção para seus usuários.

O melhor de tudo é que, ao isolar o tráfego de cada usuário, os iPSKs impedem que seus dispositivos vejam ou conversem entre si. Isso reduz drasticamente sua superfície de ataque e impede que uma possível violação em um dispositivo se espalhe pela rede. Isso efetivamente transforma uma rede pública potencialmente caótica em uma coleção de bolhas privadas e seguras.

Aplicando Zero Trust e segmentação de rede

Acertar seus protocolos e autenticação é uma grande vitória para a segurança de rede e sem fio. Mas essas são apenas as bases. Para construir uma rede verdadeiramente resiliente, você precisa pensar de forma diferente sobre o seu design. Isso significa adotar dois princípios que estão mudando o jogo da segurança: Zero Trust e segmentação de rede.

Por anos, a segurança seguiu um modelo de "castelo e fosso". Se você estivesse dentro das paredes da rede, era confiável por padrão. Em um mundo de forças de trabalho móveis, aplicativos em nuvem e inúmeros dispositivos pessoais, essa abordagem não é apenas desatualizada; é um enorme risco de segurança. O "perímetro" da rede não é mais uma linha clara.

É hora de uma nova mentalidade de segurança, começando com uma suposição poderosa.

Adotando a mentalidade Zero Trust

A ideia central de um modelo Zero Trust é revigorantemente simples: "nunca confie, sempre verifique." Ele descarta completamente a velha noção de uma rede interna segura e confiável. Em vez disso, cada solicitação de acesso é tratada como uma ameaça potencial, não importa de onde venha.

Cada usuário, dispositivo e aplicativo precisa provar quem é e que está autorizado a estar lá, todas as vezes. Esta não é apenas uma verificação única na porta; é um processo constante de verificação. O acesso é concedido com base na identidade comprovada, não apenas na localização física na rede.

Uma abordagem Zero Trust não verifica apenas sua identidade na porta da frente; ela a solicita novamente em cada porta interna. Isso garante que, mesmo que um invasor entre em uma sala, ele não possa simplesmente vagar livremente para outras.

Essa abordagem torna sua rede muito mais segura. Ela protege você de ataques externos e ameaças internas ao aplicar a regra do menor privilégio. Simplificando, usuários e dispositivos só têm acesso ao mínimo absoluto de que precisam para funcionar, e nada mais. Embora pareça complexo, as plataformas modernas estão tornando muito mais fácil implementar um modelo de segurança Zero Trust em suas redes sem fio.

Contendo ameaças com segmentação de rede

Trabalhando de mãos dadas com o Zero Trust está a segmentação de rede. Se o Zero Trust é a filosofia de verificação constante, então a segmentação é a arquitetura que a aplica. A ideia básica é dividir uma rede grande e aberta em zonas menores, independentes e isoladas.

Pense nisso como o sistema de segurança contra incêndio de um prédio. Em um escritório enorme e de plano aberto, um incêndio em um canto pode se espalhar rapidamente por toda parte. Mas se esse escritório for dividido em salas separadas com portas corta-fogo pesadas, um incêndio que começa em uma sala permanece nessa sala. O resto do prédio está seguro.

A segmentação de rede faz exatamente isso para o seu tráfego digital. Ela constrói firewalls entre diferentes partes da sua rede.

Isso tem usos imediatos e práticos para qualquer empresa ou local:

- Separando tipos de tráfego: Você pode criar um segmento dedicado para o WiFi de convidados que seja completamente isolado da rede que executa seus sistemas críticos, como terminais de ponto de venda, PCs da equipe ou controles do prédio.

- Isolando grupos de usuários: Na rede de convidados, você pode até isolar cada usuário individual de todos os outros usuários. Frequentemente chamado de isolamento de cliente, esse passo simples impede que o laptop comprometido de um visitante ataque outros convidados no mesmo WiFi.

- Protegendo dispositivos sensíveis: Dispositivos cruciais, mas vulneráveis, como câmeras de segurança ou sensores IoT, podem ser colocados em seu próprio segmento altamente restrito, com permissão apenas para se comunicar com servidores específicos e pré-aprovados.

Ao projetar sua rede dessa maneira, você reduz enormemente sua "superfície de ataque". Um invasor que viola uma zona de baixa segurança, como a rede de convidados, fica preso. Eles não podem se mover lateralmente para atacar alvos mais valiosos em outros segmentos. Essa estratégia de contenção é uma das maneiras mais eficazes de limitar os danos de qualquer incidente de segurança.

Transformando análises de segurança em inteligência de negócios

Uma excelente segurança de rede e sem fio não é uma tarefa de "configurar e esquecer"; é um processo vivo e dinâmico. Uma rede verdadeiramente segura precisa de monitoramento e análise constantes. Pense nas análises de segurança como um sistema de CFTV digital de alta tecnologia para sua rede, oferecendo uma visão em tempo real de quem está se conectando, de onde e o que estão fazendo depois de conectados.

Essa abordagem leva o gerenciamento de rede muito além de apenas detectar ameaças. Quando você começa a analisar os dados de conexão, começa a ver padrões em como as pessoas se comportam. Esse tipo de informação é ouro, não apenas para reforçar a segurança, mas para impulsionar o crescimento dos negócios. Isso ajuda a transformar sua rede de um custo necessário em um verdadeiro ativo estratégico.

De dados de segurança a insights de negócios

Os dados que fluem de uma rede segura são uma fonte incrivelmente rica de inteligência. É aqui que seus objetivos de segurança e de negócios finalmente se encontram, permitindo que você mostre claramente um retorno sobre o investimento em infraestrutura.

Veja como isso se parece no mundo real:

- Locais de varejo: Podem rastrear padrões de tráfego de pessoas, identificar zonas populares e medir quanto tempo os clientes permanecem para otimizar os layouts das lojas e os horários da equipe.

- Grupos de hospitalidade: Podem reconhecer hóspedes fiéis e recorrentes em todo o seu portfólio de hotéis, abrindo as portas para ofertas personalizadas e um serviço melhor.

- Centros de transporte: Podem monitorar o fluxo de passageiros durante os períodos de pico para aliviar o congestionamento e tornar a experiência de viagem mais tranquila para todos.

Essa mudança de pensamento é absolutamente vital. Sua rede segura deixa de ser apenas um escudo defensivo e se torna uma rede inteligente que cria ativamente valor de negócios. Cada conexão fornece um novo ponto de dados para ajudar a tomar decisões operacionais e de marketing mais inteligentes.

Comprovando o ROI e impulsionando a segurança

A análise constante não revela apenas oportunidades de negócios; também é crucial para manter sua postura de segurança forte. Ao observar o tráfego da rede, você pode detectar anomalias que podem sinalizar uma violação de segurança, encontrar dispositivos que não estão configurados corretamente ou identificar usuários não autorizados tentando entrar.

Essa postura proativa é essencial para ficar à frente das ameaças. Você pode aprender mais sobre defesa proativa e por que a filtragem de DNS é tão importante em nosso guia sobre A janela de 10 dias para ameaças modernas .

À medida que o cenário de segurança evolui, implementar análises sólidas é inegociável. Você pode explorar novas maneiras de usar essas ferramentas, incluindo insights sobre como arquitetar a segurança proativa do Copilot com o Microsoft Sentinel . Plataformas como a Purple possuem análises integradas que transformam dados brutos de WiFi em painéis claros e acionáveis. Isso permite que você rastreie métricas-chave, entenda a demografia dos usuários e alimente insights diretamente em seu CRM ou ferramentas de marketing, provando o valor inegável de uma rede segura e inteligente.

Perguntas frequentes sobre segurança de rede

À medida que empresas e locais buscam modernizar sua segurança de rede e sem fio, é natural que surjam dúvidas. Obter respostas claras e diretas é o primeiro passo para tomar decisões confiantes que protejam suas operações e ofereçam aos usuários uma experiência melhor. Vamos nos aprofundar em algumas das dúvidas mais comuns de gerentes de TI e operadores de locais.

O WPA3 é suficiente para proteger nossa rede WiFi de convidados?

Embora o WPA3 seja um grande salto em relação ao WPA2 com sua criptografia muito mais forte, ele é apenas uma peça do quebra-cabeça da segurança. Por si só, o WPA3 não lida com quem entra na sua rede, nem impede todos os tipos de ataques. Pense nele como uma fechadura muito forte em uma porta – você ainda precisa de um processo sólido para decidir quem recebe a chave.

Uma rede genuinamente segura combina a criptografia WPA3 com métodos de autenticação fortes. Isso pode ser 802.1X para a equipe ou uma abordagem baseada em identidade como iPSK para convidados. Dessa forma, não apenas o tráfego é embaralhado, mas cada usuário e dispositivo é devidamente identificado e aprovado antes mesmo de poder se conectar. Trata-se de criar uma defesa vital em várias camadas.

Um modelo Zero Trust é muito complexo para uma pequena empresa?

Não mais. É verdade que, no passado, colocar uma estratégia Zero Trust em prática era um empreendimento enorme e caro, mais adequado para grandes empresas com bolsos fundos. Hoje, plataformas modernas baseadas em nuvem tornaram isso acessível para organizações de qualquer tamanho. É realmente uma mentalidade escalável que você pode começar a colocar em ação imediatamente.

Ao usar integrações de identidade e recursos como iPSK, você pode aplicar o princípio central do Zero Trust — "nunca confie, sempre verifique" — sem precisar de servidores caros no local ou de uma grande equipe de TI. Você pode começar simplesmente dividindo o tráfego de convidados e da equipe e, em seguida, adicionar políticas mais específicas à medida que avança.

Como a rede baseada em identidade é melhor do que uma senha compartilhada?

Um Captive Portal clássico que usa uma senha para todos (como 'GuestWiFi123') é fundamentalmente falho. Quando todos compartilham a mesma chave, não há como rastrear usuários individuais, expulsar uma pessoa ou impedir que as pessoas vejam os dispositivos umas das outras na rede.

A rede baseada em identidade corrige tudo isso. Cada usuário prova quem é individualmente, seja por meio de um endereço de e-mail, uma conta de mídia social ou seu login corporativo. Isso cria imediatamente uma trilha de auditoria, permite revogar o acesso de uma pessoa específica instantaneamente e permite o verdadeiro isolamento da rede, onde cada usuário está em sua própria bolha segura. Isso transforma uma rede anônima e de alto risco em uma rede segura e responsável.

Qual é o principal benefício da segmentação de rede?

Em uma palavra: controle de danos. A segmentação de rede funciona dividindo sua rede em zonas menores e isoladas. Uma ótima analogia são os compartimentos estanques de um navio; se um compartimento for violado (como o seu WiFi de convidados), a inundação é contida e não pode afundar toda a embarcação.

Esse isolamento é crucial para proteger suas áreas mais sensíveis, como a rede corporativa, sistemas de pagamento ou controles de gerenciamento do prédio. Ele limita drasticamente as possíveis consequências de um ataque e se destaca como uma das estratégias mais eficazes na segurança moderna de rede e sem fio.

Pronto para substituir senhas compartilhadas desatualizadas por um acesso seguro e contínuo? A Purple fornece uma plataforma de rede baseada em identidade que permite a segurança Zero Trust para convidados e equipe, integra-se ao seu hardware existente e transforma sua rede em uma fonte de valiosos insights de negócios. Saiba mais sobre como a Purple pode modernizar a segurança da sua rede .