Una corretta sicurezza di rete e wireless non è più solo un compito per l'IT. È ormai una parte fondamentale della gestione aziendale, essenziale per proteggere i dati, mantenere le operazioni fluide e costruire la fiducia con i clienti. In un mondo sempre connesso, proteggere la propria rete è vitale quanto chiudere a chiave la porta di casa la sera.

Il panorama in evoluzione della sicurezza di rete

Pensa alla tua rete aziendale come a una casa su una strada di città trafficata. Anni fa, una semplice serratura sulla porta d'ingresso (una password di base) era probabilmente sufficiente per sentirsi al sicuro. Oggi, quella stessa casa è osservata da persone esperte che cercano attivamente un modo per entrare. Lasciare una porta aperta, o persino usare una vecchia serratura facile da scassinare, è fondamentalmente un invito aperto ai problemi.

Questa analogia calza a pennello quando si parla di sicurezza di rete e wireless. La vecchia strategia "castello e fossato", in cui tutto ciò che si trovava all'interno delle mura della rete era considerato attendibile per impostazione predefinita, è ormai pericolosamente obsoleta. Questo modello si basava su un forte muro esterno (il firewall) ma non offriva quasi nessuna protezione se qualcuno riusciva a entrare. Una volta che una minaccia superava quel singolo livello, aveva campo libero.

Perché i metodi tradizionali stanno fallendo

Il massiccio passaggio ai servizi cloud, al lavoro da remoto e l'esplosione dei dispositivi IoT hanno completamente dissolto quel perimetro di rete tradizionale. La tua "casa" ora ha innumerevoli finestre e porte digitali, e ognuna di esse è un potenziale punto di ingresso per un utente malintenzionato.

Le semplici password condivise e le reti ospiti completamente aperte sono l'equivalente digitale di lasciare una chiave sotto lo zerbino. Creano enormi falle di sicurezza perché trattano ogni utente allo stesso modo, non offrendoti alcun modo reale per vedere chi sta facendo cosa sulla tua rete.

Questa complessità ha dato origine a un settore della sicurezza informatica in forte espansione. Solo nel Regno Unito, il settore della cybersecurity genera ora 13,2 miliardi di sterline di entrate e contribuisce per 7,8 miliardi di sterline all'economia. Questa crescita dimostra quanto sia diventata urgente la necessità di una migliore sicurezza per tutti, dagli hotel e ospedali fino ai negozi al dettaglio e alle grandi strutture.

L'ascesa della sicurezza moderna basata sull'identità

Per affrontare queste nuove sfide, il settore si è spostato verso un modello molto più intelligente e incentrato sull'identità. Questo approccio moderno si basa su un'idea semplice ma potente nota come Zero Trust: "mai fidarsi, verificare sempre".

Invece di dare semplicemente per scontato che un utente sulla rete interna sia sicuro, un modello Zero Trust autentica e autorizza ogni singola richiesta di connessione, indipendentemente dalla sua provenienza. Tratta ogni utente e dispositivo come una potenziale minaccia finché non viene dimostrata la loro affidabilità.

Questo cambiamento di mentalità richiede una serie completamente nuova di strumenti e strategie, che tratteremo in questa guida. Queste soluzioni moderne non si preoccupano solo della posizione di un dispositivo; si concentrano sulla verifica della sua identità prima di concedere qualsiasi accesso.

Le principali vulnerabilità di sicurezza hanno guidato lo sviluppo di queste soluzioni moderne. La tabella seguente riassume il passaggio da approcci tradizionali e rischiosi ai metodi sicuri utilizzati oggi.

Principali sfide di sicurezza e soluzioni moderne

| Sfida di sicurezza | Approccio tradizionale (rischioso) | Soluzione moderna (sicura) |

|---|---|---|

| Accesso ospiti e utenti | Singola password condivisa (PSK) per tutti | Credenziali individuali (iPSK, 802.1X, SSO) |

| Perimetro di rete | "Fidati ma verifica" all'interno del firewall | Zero Trust: "Mai fidarsi, verificare sempre" |

| Struttura di rete | Rete piatta in cui tutti i dispositivi possono comunicare | Segmentazione di rete per isolare i gruppi di utenti |

| Esperienza utente | Accessi Captive Portal macchinosi e non sicuri | Autenticazione fluida e senza password (Passpoint) |

Questa evoluzione verso una sicurezza basata sull'identità è fondamentale per qualsiasi azienda moderna. Si tratta di costruire una difesa più resiliente e intelligente in grado di adattarsi alle minacce odierne.

Le strategie chiave ora includono:

- Autenticazione fluida: Allontanarsi dai macchinosi Captive Portal verso metodi senza password che sono molto più sicuri e molto più semplici per gli utenti.

- Controllo degli accessi granulare: Dare alle persone l'accesso solo alle risorse specifiche di cui hanno bisogno per svolgere il proprio lavoro, e niente di più. Questo è noto anche come principio del privilegio minimo.

- Segmentazione di rete: Suddividere la rete in zone più piccole e isolate. Se si verifica una violazione, viene contenuta in una piccola area invece di compromettere l'intera rete.

Per qualsiasi struttura, imparare a progettare una rete sicura fin dalle fondamenta è essenziale per proteggere i dati sensibili. Piattaforme moderne come Purple sono costruite per risolvere esattamente questi problemi, fornendoti gli strumenti per implementare una solida sicurezza basata sull'identità senza creare grattacapi al tuo team IT.

Comprendere le comuni minacce alle reti wireless

Per costruire una solida difesa, devi prima sapere cosa stai affrontando. Le minacce che prendono di mira la tua sicurezza di rete e wireless non sono concetti astratti; sono concrete, intelligenti e in costante evoluzione. Possono variare da semplici e frustranti interruzioni a sofisticati furti di dati.

Dimentica l'idea di un ariete alle porte del castello. Pensa più a un abile imitatore che cerca di farsi strada con le belle parole. Molti degli attacchi più efficaci fanno leva sulla fiducia dei tuoi dipendenti e ospiti, usando l'inganno piuttosto che la forza bruta.

Alziamo il sipario su alcuni degli attacchi più comuni che potresti dover affrontare.

I pericoli dell'inganno e del furto d'identità

Una delle minacce più diffuse e pericolose è l'attacco "Evil Twin". Immagina un malintenzionato che configura un access point WiFi non autorizzato nella hall del tuo hotel o nel tuo negozio al dettaglio. Gli dà un nome perfettamente credibile, come "Free_Hotel_WiFi" o "Store_Guest_Network", facendolo sembrare identico alla tua rete legittima.

Un ospite ignaro si connette, pensando che sia quella vera. Da quel momento in poi, ogni informazione che invia viene intercettata dall'aggressore. Password, dettagli della carta di credito, messaggi privati: tutto viene catturato. È l'equivalente digitale di un truffatore che installa un bancomat falso che sembra reale ma clona semplicemente la tua carta e il PIN.

Questo tipo di attacco espone una debolezza fondamentale nelle tradizionali reti ospiti aperte. Senza un modo per dimostrare l'identità di una rete, gli utenti non hanno idea se si stanno connettendo a un access point autentico o a una trappola dannosa.

Un altro trucco comune è il dirottamento di sessione (session hijacking). In questo caso, un aggressore sulla stessa rete non protetta essenzialmente "ruba" la sessione attiva di un utente. Dopo che qualcuno ha effettuato l'accesso a un sito web o a un'app, l'aggressore dirotta il suo token di sessione. Questo gli permette di impersonare l'utente senza mai aver bisogno di una password, dandogli campo libero per accedere ad account privati, inviare messaggi e rubare dati sensibili.

Causare il caos con attacchi di interruzione

Non tutti gli attacchi riguardano il furto; alcuni sono progettati puramente per causare interruzioni. Un attacco di deautenticazione è un esempio perfetto e allarmantemente semplice. L'aggressore invia semplicemente pacchetti di "deautenticazione" falsificati ai dispositivi connessi, inducendoli a interrompere la loro connessione alla rete WiFi legittima.

Questo crea una frustrante situazione di denial-of-service (DoS). Per i tuoi clienti, significa continue cadute di connessione. Per la tua azienda, potrebbe interrompere operazioni critiche come i sistemi di punti vendita o gli scanner di inventario. Per qualsiasi rivenditore o struttura ricettiva affollata, questo può significare una perdita diretta di entrate e gravi danni alla reputazione.

In modo inquietante, recenti scoperte mostrano che oltre il 94% delle reti Wi-Fi nel Regno Unito è vulnerabile a questi attacchi di deautenticazione, rendendolo una sfida di sicurezza critica. Queste interruzioni possono rovinare completamente l'esperienza di un ospite e bloccare del tutto l'attività. Puoi esplorare di più su queste statistiche di sicurezza informatica e le loro implicazioni su cobalt.io .

Questi esempi, dalla sottile impersonificazione all'interruzione vera e propria, mostrano esattamente perché una solida sicurezza di rete e wireless non è negoziabile. L'utilizzo di connessioni crittografate e autenticate non è solo una best practice; è un requisito fondamentale per proteggere la tua azienda e i tuoi clienti.

Costruire la tua fortezza digitale con protocolli moderni

Conoscere le minacce alla tua sicurezza di rete e wireless è il primo passo. Ora, parliamo delle soluzioni. Se vuoi costruire un ambiente wireless veramente sicuro, devi andare oltre le password condivise e obsolete. È tempo di abbracciare una nuova generazione di protocolli di sicurezza creati per proteggere i tuoi dati e i tuoi utenti fin dalle fondamenta.

Pensa a questi protocolli come a strumenti specializzati per costruire una fortezza digitale. Ognuno svolge un ruolo unico, ma lavorano tutti insieme per creare difese solide e stratificate. Comprenderli è essenziale per qualsiasi amministratore IT o titolare d'azienda incaricato di fornire una connettività sicura.

WPA3: Il nuovo standard nella crittografia

Il livello più basilare di qualsiasi sicurezza wireless è la crittografia. Per anni, il WPA2 è stato lo standard di riferimento, ma sta mostrando la sua età e diventando più vulnerabile. Il suo successore, il WPA3 (Wi-Fi Protected Access 3), è la moderna serratura digitale per la tua rete WiFi, offrendo una protezione molto più forte.

Il WPA3 apporta diversi miglioramenti chiave che rendono significativamente più difficile l'intrusione da parte degli aggressori. Sostituisce il vecchio processo di handshake, che poteva essere sfruttato, con un metodo più sicuro chiamato Simultaneous Authentication of Equals (SAE). Questo rende quasi impossibile per gli aggressori indovinare le password utilizzando attacchi a dizionario offline, anche se la password stessa non è molto forte.

Per le strutture con reti aperte o pubbliche, il WPA3 ha una funzionalità rivoluzionaria: la crittografia dei dati individualizzata. Anche su una rete senza password, il WPA3 crittografa automaticamente la connessione tra il dispositivo di ciascun utente e l'access point. Questo impedisce agli intercettatori di spiare il traffico di altre persone: un enorme aggiornamento di sicurezza per qualsiasi WiFi ospite.

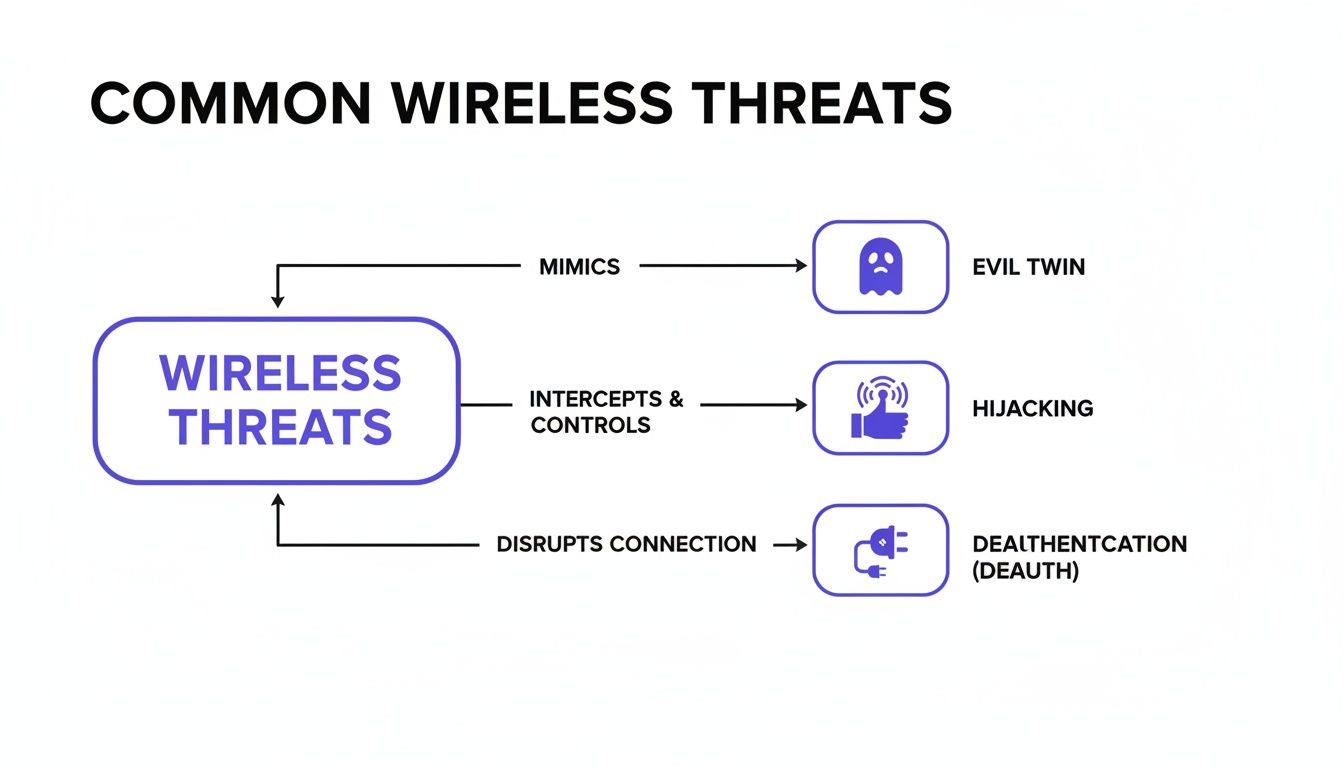

Questo diagramma illustra alcune delle minacce stesse da cui il WPA3 e altri protocolli moderni ti aiutano a difenderti.

Puoi vedere come attacchi comuni come le reti Evil Twin, il dirottamento di sessione e gli attacchi di deautenticazione sfruttino le debolezze riscontrate in configurazioni di rete meno sicure.

802.1X: Il buttafuori digitale

Sebbene il WPA3 fornisca una potente crittografia, non risolve il problema dell'autenticazione, ovvero verificare chi è autorizzato ad accedere alla tua rete. È qui che entra in gioco l'802.1X. Pensalo come un buttafuori digitale severo ma efficiente in piedi alla porta della tua rete.

Invece di un'unica password condivisa che tutti usano (e che può essere facilmente divulgata), l'802.1X fa in modo che ogni utente presenti le proprie credenziali univoche. Questo è solitamente gestito da un server di autenticazione centrale, garantendo che solo le persone o i dispositivi autorizzati possano ottenere l'accesso. Se un dipendente lascia l'azienda, il suo accesso può essere interrotto all'istante senza disturbare nessun altro.

Per gli ambienti aziendali, questo approccio offre due enormi vantaggi:

- Responsabilità (Accountability): Poiché ogni utente ha credenziali univoche, ottieni un chiaro percorso di controllo su chi si è connesso, quando si è connesso e da dove.

- Sicurezza: Elimina completamente i rischi derivanti dalle password condivise. Non c'è una singola chiave che possa essere rubata o passata in giro.

Passpoint: Il passaporto WiFi globale

Per qualsiasi struttura aperta al pubblico, l'esperienza utente è fondamentale quanto la sicurezza. Il vecchio modo di fare le cose (trovare una rete, avere a che fare con un portale di accesso macchinoso e digitare i dettagli ogni singola volta) è semplicemente frustrante. Questo è esattamente il problema che Passpoint (che fa parte del framework OpenRoaming) è stato progettato per risolvere.

Immagina di avere un passaporto WiFi globale. Lo configuri una volta sul tuo dispositivo e, da quel momento in poi, ti connetti automaticamente e in modo sicuro alle reti WiFi partecipanti in tutto il mondo. Aeroporti, hotel, stadi, centri città: ti connetti all'istante senza mai più vedere una schermata di accesso.

Passpoint funziona consentendo al tuo dispositivo di scoprire e autenticarsi automaticamente a una rete utilizzando un profilo sicuro e pre-approvato. La connessione è crittografata con WPA3 fin dal primo pacchetto di dati, assicurandoti di non essere mai esposto ai pericoli di una rete aperta. È la combinazione definitiva di sicurezza di alto livello e completa comodità per l'utente, cambiando il modo in cui tutti noi interagiamo con il WiFi pubblico.

Prendere il controllo con l'autenticazione utente avanzata

Una crittografia forte crea "tunnel" sicuri per i tuoi dati, ma come decidi chi può usare quei tunnel in primo luogo? Questo è il compito dell'autenticazione: il processo per assicurarsi che gli utenti e i loro dispositivi siano esattamente chi affermano di essere. Se c'è un passo che puoi fare per aggiornare seriamente la tua sicurezza di rete e wireless, è andare oltre le password condivise e non sicure.

Pensala in questo modo: invece di distribuire una singola chiave master che tutti condividono, l'autenticazione avanzata fornisce a ogni persona la propria chiave univoca. Se fatto bene, questo non solo blinda la tua rete, ma può anche rendere la connessione un gioco da ragazzi per i tuoi utenti. Diamo un'occhiata a un paio di modi potenti per farlo sia per il tuo personale che per i tuoi ospiti.

Autenticazione basata su certificati per il personale

Per il tuo team interno, l'autenticazione basata su certificati è come dare al dispositivo di ogni dipendente un badge identificativo aziendale impossibile da falsificare. Invece di fare affidamento su una password che può essere dimenticata, rubata o scarabocchiata su un post-it, questo metodo utilizza un certificato digitale univoco installato direttamente sul loro dispositivo gestito dall'azienda.

Quando un dipendente apre il laptop o tira fuori il telefono, il dispositivo presenta automaticamente il suo certificato alla rete. Se il certificato è valido, l'accesso viene concesso istantaneamente e in modo sicuro. È un'esperienza completamente fluida e "zero-touch" per l'utente: si connette e basta, e funziona.

Questo approccio è una pietra miliare della moderna sicurezza basata sull'identità. Vincola strettamente i diritti di accesso a un dispositivo affidabile e gestito dall'azienda, rendendo molto più difficile per una persona non autorizzata intrufolarsi nella tua rete. Se un laptop viene perso o un dipendente se ne va, puoi revocare istantaneamente il certificato, interrompendo immediatamente l'accesso.

Questo è un enorme passo avanti rispetto ai tradizionali sistemi di password, che sono una fonte costante di ticket per l'helpdesk e un enorme rischio per la sicurezza. Per far sì che ciò accada, un server di autenticazione centrale è il pezzo chiave del puzzle. Puoi farti un'idea migliore esplorando cos'è un server RADIUS e il ruolo che svolge.

Confronto tra i moderni metodi di autenticazione

| Metodo di autenticazione | Come funziona | Ideale per | Livello di sicurezza |

|---|---|---|---|

| Basato su certificati | Un certificato digitale univoco viene installato su un dispositivo affidabile, che viene presentato automaticamente alla rete per l'accesso. | Personale e dispositivi di proprietà dell'azienda. | Molto alto |

| Identity PSK (iPSK) | A ogni utente o dispositivo viene assegnata la propria password univoca (chiave precondivisa) per la rete Wi-Fi. | Ospiti, BYOD, dispositivi IoT, unità multi-tenant. | Alto |

| Single Sign-On (SSO) | Gli utenti accedono una volta con le loro credenziali aziendali o social esistenti (es. Microsoft 365, Google) per ottenere l'accesso alla rete. | Personale, appaltatori e ospiti registrati. | Alto |

| Captive Portal | Gli utenti vengono indirizzati a una pagina web per inserire i dettagli (come un'e-mail o un codice voucher) o accettare i termini prima di connettersi. | Wi-Fi pubblico per ospiti nel retail, nell'ospitalità. | Da basso a medio |

Ogni metodo offre un equilibrio diverso. I certificati forniscono la massima sicurezza per le risorse affidabili, mentre iPSK e SSO offrono una fantastica miscela di sicurezza e comodità per una gamma più ampia di utenti. I Captive Portal rimangono utili per scenari semplici di ospiti ad accesso aperto.

Identity Pre-Shared Keys per ospiti e dispositivi

In ambienti con molti ospiti come gli hotel o per reti con un mix di gadget personali e dispositivi intelligenti, gestire certificati individuali non è pratico. È qui che le Identity Pre-Shared Keys (iPSK), a volte chiamate Private PSK, forniscono un'alternativa brillante e sicura. Con un sistema iPSK, ogni singolo utente (o persino ogni dispositivo) ottiene la propria password univoca per la rete.

È come fare il check-in in un hotel moderno. Invece di ricevere una copia di una singola chiave master, la reception ti dà una chiave magnetica che funziona solo per la tua stanza. L'iPSK fa esattamente la stessa cosa per il tuo Wi-Fi.

Ecco come potresti vederlo in azione:

- Un ospite dell'hotel fa il check-in e riceve automaticamente una chiave Wi-Fi univoca valida solo per il suo soggiorno. Funziona sul suo laptop, telefono e tablet, ma è legata solo a lui.

- Un residente in un condominio intelligente riceve un iPSK per l'intera unità. Questa chiave connette la sua smart TV, gli altoparlanti e i dispositivi personali alla propria rete privata, completamente isolata dai vicini.

- A un appaltatore che visita un ufficio per una settimana viene rilasciato un iPSK temporaneo che fornisce un accesso limitato alla rete e scade automaticamente al termine del suo progetto.

Questo approccio raggiunge un fantastico equilibrio tra sicurezza rigorosa e semplicità per l'utente. Rimuove completamente l'enorme rischio che una password condivisa venga divulgata, ma è comunque incredibilmente facile da gestire per gli utenti non tecnici. Quando configuri gli account degli ospiti, ricorda che la privacy è importante quanto la sicurezza. L'utilizzo di strumenti come numeri di telefono temporanei per la verifica dell'account può aggiungere un altro livello cruciale di protezione per i tuoi utenti.

La cosa migliore è che, isolando il traffico di ciascun utente, gli iPSK impediscono ai loro dispositivi di vedersi o parlarsi. Questo riduce drasticamente la superficie di attacco e impedisce a una potenziale violazione su un dispositivo di diffondersi attraverso la rete. Trasforma efficacemente una rete pubblica potenzialmente caotica in una raccolta di bolle private e sicure.

Applicare la Zero Trust e la segmentazione di rete

Avere i protocolli e l'autenticazione corretti è un'enorme vittoria per la sicurezza di rete e wireless. Ma queste sono solo le fondamenta. Per costruire una rete veramente resiliente, devi pensare in modo diverso alla sua progettazione. Ciò significa adottare due principi che stanno cambiando le regole del gioco per la sicurezza: la Zero Trust e la segmentazione di rete.

Per anni, la sicurezza ha seguito un modello "castello e fossato". Se ti trovavi all'interno delle mura della rete, eri considerato attendibile per impostazione predefinita. In un mondo di forza lavoro mobile, app cloud e innumerevoli dispositivi personali, questo approccio non è solo obsoleto; è un enorme rischio per la sicurezza. Il "perimetro" della rete non è più una linea netta.

È tempo di una nuova mentalità di sicurezza, a partire da un presupposto potente.

Adottare la mentalità Zero Trust

L'idea centrale di un modello Zero Trust è piacevolmente semplice: "mai fidarsi, verificare sempre". Scarta completamente la vecchia nozione di una rete interna sicura e affidabile. Invece, ogni singola richiesta di accesso viene trattata come una potenziale minaccia, indipendentemente dalla sua provenienza.

Ogni utente, dispositivo e applicazione deve dimostrare chi è e di essere autorizzato a trovarsi lì, ogni singola volta. Questo non è solo un controllo una tantum alla porta; è un processo costante di verifica. L'accesso viene concesso in base all'identità comprovata, non solo alla posizione fisica sulla rete.

Un approccio Zero Trust non controlla solo il tuo documento d'identità alla porta d'ingresso; lo richiede di nuovo a ogni porta interna. Questo garantisce che, anche se un aggressore entra in una stanza, non possa vagare liberamente nelle altre.

Questo approccio rende la tua rete molto più sicura. Ti protegge da attacchi esterni e minacce interne applicando la regola del privilegio minimo. In parole povere, gli utenti e i dispositivi ottengono l'accesso solo al minimo assoluto di cui hanno bisogno per funzionare, e niente di più. Sebbene sembri complesso, le piattaforme moderne stanno rendendo molto più semplice implementare un modello di sicurezza Zero Trust attraverso le tue reti wireless.

Contenere le minacce con la segmentazione di rete

A lavorare di pari passo con la Zero Trust c'è la segmentazione di rete. Se la Zero Trust è la filosofia della verifica costante, allora la segmentazione è l'architettura che la applica. L'idea di base è quella di suddividere una rete ampia e aperta in zone più piccole, autonome e isolate.

Pensala come al sistema antincendio di un edificio. In un enorme ufficio open space, un incendio in un angolo può diffondersi rapidamente ovunque. Ma se quell'ufficio è diviso in stanze separate con pesanti porte tagliafuoco, un incendio che inizia in una stanza rimane in quella stanza. Il resto dell'edificio è al sicuro.

La segmentazione di rete fa esattamente questo per il tuo traffico digitale. Costruisce firewall tra diverse parti della tua rete.

Questo ha usi immediati e pratici per qualsiasi azienda o struttura:

- Separare i tipi di traffico: Puoi creare un segmento dedicato per il WiFi ospiti che è completamente isolato dalla rete che gestisce i tuoi sistemi critici, come i terminali dei punti vendita, i PC del personale o i controlli dell'edificio.

- Isolare i gruppi di utenti: Sulla rete ospiti, puoi persino isolare ogni singolo utente da tutti gli altri. Spesso chiamato isolamento del client, questo semplice passaggio impedisce al laptop compromesso di un visitatore di attaccare altri ospiti sullo stesso WiFi.

- Proteggere i dispositivi sensibili: Dispositivi cruciali ma vulnerabili, come telecamere di sicurezza o sensori IoT, possono essere inseriti nel proprio segmento altamente limitato, autorizzati a comunicare solo con server specifici e pre-approvati.

Progettando la tua rete in questo modo, riduci enormemente la tua "superficie di attacco". Un aggressore che viola una zona a bassa sicurezza, come la rete ospiti, è in trappola. Non può muoversi lateralmente per attaccare bersagli più preziosi su altri segmenti. Questa strategia di contenimento è uno dei modi più efficaci in assoluto per limitare i danni di qualsiasi incidente di sicurezza.

Trasformare l'analisi della sicurezza in Business Intelligence

Un'ottima sicurezza di rete e wireless non è un compito da "imposta e dimentica"; è un processo vivo e in continua evoluzione. Una rete veramente sicura necessita di monitoraggio e analisi costanti. Pensa all'analisi della sicurezza come a un sistema TVCC digitale ad alta tecnologia per la tua rete, che ti offre una visione in tempo reale di chi si connette, da dove e cosa sta facendo una volta connesso.

Questo approccio porta la gestione della rete ben oltre la semplice individuazione delle minacce. Quando inizi ad analizzare i dati di connessione, inizi a vedere schemi nel modo in cui le persone si comportano. Questo tipo di informazioni è oro, non solo per rafforzare la sicurezza, ma per guidare la crescita aziendale. Aiuta a trasformare la tua rete da un costo necessario a un vero e proprio asset strategico.

Dai dati di sicurezza agli insight aziendali

I dati che fuoriescono da una rete sicura sono una fonte di intelligence incredibilmente ricca. È qui che i tuoi obiettivi di sicurezza e di business si stringono finalmente la mano, permettendoti di mostrare chiaramente un ritorno sul tuo investimento infrastrutturale.

Ecco come si presenta nel mondo reale:

- Spazi retail: Possono tracciare i modelli di affluenza, individuare le zone popolari e misurare quanto tempo i clienti si fermano per ottimizzare il layout del negozio e i turni del personale.

- Gruppi alberghieri: Possono riconoscere gli ospiti fedeli e di ritorno in tutto il loro portafoglio di hotel, aprendo le porte a offerte personalizzate e a un servizio migliore.

- Snodi di trasporto: Possono monitorare il flusso dei passeggeri durante i periodi di punta per alleviare la congestione e rendere l'esperienza di viaggio più fluida per tutti.

Questo cambiamento di pensiero è assolutamente vitale. La tua rete sicura smette di essere solo uno scudo difensivo e diventa una rete intelligente che crea attivamente valore aziendale. Ogni singola connessione ti fornisce un nuovo punto dati per aiutarti a prendere decisioni operative e di marketing più intelligenti.

Dimostrare il ROI e potenziare la sicurezza

L'analisi costante non rivela solo opportunità di business; è anche cruciale per mantenere forte la tua postura di sicurezza. Osservando il traffico di rete, puoi cogliere anomalie che potrebbero segnalare una violazione della sicurezza, trovare dispositivi non configurati correttamente o individuare utenti non autorizzati che cercano di entrare.

Questo atteggiamento proattivo è essenziale per stare al passo con le minacce. Puoi saperne di più sulla difesa proattiva e sul perché il filtraggio DNS è così importante nella nostra guida su La finestra di 10 giorni per le minacce moderne .

Man mano che il quadro della sicurezza si evolve, l'implementazione di solide analisi non è negoziabile. Puoi esplorare nuovi modi per utilizzare questi strumenti, inclusi approfondimenti su come progettare una sicurezza Copilot proattiva con Microsoft Sentinel . Piattaforme come Purple dispongono di analisi integrate che trasformano i dati WiFi grezzi in dashboard chiare e fruibili. Questo ti consente di tracciare le metriche chiave, comprendere i dati demografici degli utenti e inserire gli insight direttamente nel tuo CRM o negli strumenti di marketing, dimostrando l'innegabile valore di una rete sicura e intelligente.

Domande frequenti sulla sicurezza di rete

Mentre le aziende e le strutture cercano di modernizzare la loro sicurezza di rete e wireless, è naturale che sorgano delle domande. Ottenere risposte chiare e dirette è il primo passo per prendere decisioni sicure che proteggano le tue operazioni e offrano agli utenti un'esperienza migliore. Analizziamo alcune delle domande più comuni dei responsabili IT e degli operatori delle strutture.

Il WPA3 è sufficiente per proteggere la nostra rete WiFi ospiti?

Sebbene il WPA3 sia un enorme passo avanti rispetto al WPA2 con la sua crittografia molto più forte, è solo un pezzo del puzzle della sicurezza. Da solo, il WPA3 non gestisce chi entra nella tua rete, né ferma ogni tipo di attacco. Pensalo come una serratura molto robusta su una porta: hai ancora bisogno di un processo solido per decidere chi riceve una chiave.

Una rete genuinamente sicura abbina la crittografia WPA3 a metodi di autenticazione forti. Questo potrebbe essere l'802.1X per il personale o un approccio basato sull'identità come l'iPSK per gli ospiti. In questo modo, non solo il traffico viene codificato, ma ogni singolo utente e dispositivo viene adeguatamente identificato e approvato prima ancora di potersi connettere. Si tratta di creare una vitale difesa multistrato.

Un modello Zero Trust è troppo complesso per una piccola impresa?

Non più. È vero che in passato mettere in pratica una strategia Zero Trust era un'impresa enorme e costosa, più adatta alle grandi aziende con ampie disponibilità economiche. Oggi, le moderne piattaforme basate su cloud l'hanno resa accessibile a organizzazioni di qualsiasi dimensione. È davvero una mentalità scalabile che puoi iniziare a mettere in pratica fin da subito.

Utilizzando integrazioni di identità e funzionalità come l'iPSK, puoi applicare il principio fondamentale della Zero Trust ("mai fidarsi, verificare sempre") senza bisogno di costosi server in loco o di un grande team IT. Puoi iniziare semplicemente separando il traffico degli ospiti da quello del personale, per poi aggiungere policy più specifiche man mano che procedi.

In che modo il networking basato sull'identità è migliore di una password condivisa?

Un classico Captive Portal che utilizza una password per tutti (come 'GuestWiFi123') è fondamentalmente difettoso. Quando tutti condividono la stessa chiave, non c'è modo di tracciare i singoli utenti, espellere una persona o impedire alle persone di vedere i dispositivi degli altri sulla rete.

Il networking basato sull'identità risolve tutto questo. Ogni utente dimostra chi è individualmente, che sia tramite un indirizzo e-mail, un account social media o il proprio login aziendale. Questo crea immediatamente un percorso di controllo, ti consente di revocare l'accesso a una persona specifica all'istante e permette un vero isolamento della rete in cui ogni utente si trova nella propria bolla sicura. Trasforma una rete anonima e ad alto rischio in una rete sicura e responsabile.

Qual è il vantaggio principale della segmentazione di rete?

In una parola: controllo dei danni. La segmentazione di rete funziona suddividendo la tua rete in zone più piccole e isolate. Un'ottima analogia sono i compartimenti stagni su una nave; se un compartimento viene violato (come il tuo WiFi ospiti), l'allagamento è contenuto e non può affondare l'intera imbarcazione.

Questo isolamento è cruciale per proteggere le tue aree più sensibili, come la rete aziendale, i sistemi di pagamento o i controlli di gestione dell'edificio. Limita drasticamente le potenziali ricadute di un attacco e si pone come una delle strategie più efficaci nella moderna sicurezza di rete e wireless.

Pronto a sostituire le password condivise obsolete con un accesso sicuro e fluido? Purple fornisce una piattaforma di networking basata sull'identità che abilita la sicurezza Zero Trust per ospiti e personale, si integra con il tuo hardware esistente e trasforma la tua rete in una fonte di preziosi insight aziendali. Scopri di più su come Purple può modernizzare la sicurezza della tua rete .