योग्य नेटवर्क आणि वायरलेस सिक्युरिटी आता केवळ आयटीचे (IT) काम राहिलेले नाही. डेटा सुरक्षित ठेवण्यासाठी, ऑपरेशन्स सुरळीत चालवण्यासाठी आणि ग्राहकांचा विश्वास जिंकण्यासाठी आता हा व्यवसाय चालवण्याचा एक मुख्य भाग बनला आहे. नेहमी कनेक्टेड असलेल्या जगात, तुमचे नेटवर्क सुरक्षित करणे हे रात्री घराच्या मुख्य दरवाजाला कुलूप लावण्याइतकेच महत्त्वाचे आहे.

नेटवर्क सिक्युरिटीचे बदलणारे स्वरूप

तुमच्या बिझनेस नेटवर्कचा विचार एखाद्या गजबजलेल्या शहरातील रस्त्यावरील घरासारखा करा. काही वर्षांपूर्वी, मुख्य दरवाजावरील एक साधे कुलूप—एक बेसिक पासवर्ड—सुरक्षित वाटण्यासाठी पुरेसा होता. आज, त्याच घरावर आत जाण्याचा मार्ग शोधणाऱ्या कुशल लोकांची नजर आहे. दरवाजा उघडा सोडणे, किंवा सहज उघडता येईल असे जुने कुलूप वापरणे, हे मुळात संकटाला दिलेले खुले आमंत्रण आहे.

जेव्हा नेटवर्क आणि वायरलेस सिक्युरिटीचा विचार केला जातो, तेव्हा हे उदाहरण अगदी चपखल बसते. जुनी "कॅसल-अँड-मोट" (castle-and-moat) रणनीती, जिथे नेटवर्कच्या भिंतींच्या आतील प्रत्येक गोष्टीवर डीफॉल्टनुसार विश्वास ठेवला जात असे, ती आता धोकादायकपणे कालबाह्य झाली आहे. हे मॉडेल एका मजबूत बाह्य भिंतीवर (तुमचे फायरवॉल) अवलंबून होते, परंतु जर कोणी आत प्रवेश करण्यात यशस्वी झाले तर ते जवळजवळ कोणतेही संरक्षण देत नसे. एकदा का एखादा धोका त्या एका थरातून आत शिरला, की त्याला पूर्ण मोकळीक मिळत असे.

पारंपारिक पद्धती का अपयशी ठरत आहेत

क्लाउड सेवा, रिमोट वर्किंग आणि IoT उपकरणांच्या वाढत्या वापरामुळे ती पारंपारिक नेटवर्क सीमा पूर्णपणे नष्ट झाली आहे. तुमच्या "घराला" आता अगणित डिजिटल खिडक्या आणि दरवाजे आहेत आणि त्यातील प्रत्येक दरवाजा हल्लेखोरासाठी प्रवेशाचा संभाव्य मार्ग आहे.

साधे शेअर केलेले पासवर्ड आणि पूर्णपणे खुले गेस्ट नेटवर्क हे डोअरमॅटखाली चावी ठेवण्यासारखेच आहे. ते सुरक्षेमध्ये मोठी छिद्रे निर्माण करतात कारण ते प्रत्येक वापरकर्त्याला समान मानतात, ज्यामुळे तुमच्या नेटवर्कवर कोण काय करत आहे हे पाहण्याचा कोणताही खरा मार्ग तुमच्याकडे उरत नाही.

या गुंतागुंतीमुळे सायबर सिक्युरिटी उद्योगात मोठी वाढ झाली आहे. केवळ यूकेमध्ये (UK), सायबर सिक्युरिटी क्षेत्र आता £13.2 अब्ज महसूल निर्माण करते आणि अर्थव्यवस्थेत £7.8 अब्ज योगदान देते. ही वाढ दर्शवते की हॉटेल्स आणि हॉस्पिटल्सपासून ते रिटेल दुकाने आणि मोठ्या ठिकाणांपर्यंत सर्वांसाठी उत्तम सुरक्षेची गरज किती तातडीची बनली आहे.

आधुनिक, आयडेंटिटी-ड्रिव्हन सिक्युरिटीचा उदय

या नवीन आव्हानांना तोंड देण्यासाठी, उद्योगाने अधिक स्मार्ट, आयडेंटिटी-केंद्रीत मॉडेलकडे वाटचाल केली आहे. हा आधुनिक दृष्टीकोन झिरो ट्रस्ट (Zero Trust) नावाच्या एका साध्या पण शक्तिशाली कल्पनेवर आधारित आहे: "कधीही विश्वास ठेवू नका, नेहमी पडताळणी करा."

तुमच्या अंतर्गत नेटवर्कवरील वापरकर्ता सुरक्षित आहे असे गृहीत धरण्याऐवजी, झिरो ट्रस्ट मॉडेल प्रत्येक कनेक्शन विनंतीचे प्रमाणीकरण आणि अधिकृतता करते, मग ती कुठूनही आलेली असो. जोपर्यंत ते विश्वासार्ह असल्याचे सिद्ध होत नाही, तोपर्यंत ते प्रत्येक वापरकर्ता आणि उपकरणाला संभाव्य धोका मानतात.

दृष्टीकोनातील या बदलासाठी टूल्स आणि रणनीतींच्या पूर्णपणे नवीन संचाची आवश्यकता आहे, जे आम्ही या मार्गदर्शकामध्ये कव्हर करू. हे आधुनिक उपाय केवळ उपकरणाच्या स्थानाची काळजी करत नाहीत; तर कोणताही अॅक्सेस देण्यापूर्वी त्याची ओळख पडताळण्यावर ते लक्ष केंद्रित करतात.

मुख्य सुरक्षा त्रुटींमुळे या आधुनिक उपायांचा विकास झाला आहे. खालील तक्ता धोकादायक, पारंपारिक दृष्टीकोनांपासून आज वापरल्या जाणार्या सुरक्षित पद्धतींकडे झालेल्या बदलाचा सारांश देतो.

प्रमुख सुरक्षा आव्हाने आणि आधुनिक उपाय

| सुरक्षा आव्हान | पारंपारिक (धोकादायक) दृष्टीकोन | आधुनिक (सुरक्षित) उपाय |

|---|---|---|

| गेस्ट आणि युझर अॅक्सेस | सर्वांसाठी एकच शेअर केलेला पासवर्ड (PSK) | वैयक्तिक क्रेडेन्शियल्स (iPSK, 802.1X, SSO) |

| नेटवर्क परिमिती (Perimeter) | फायरवॉलच्या आत "विश्वास ठेवा पण पडताळणी करा" | झिरो ट्रस्ट: "कधीही विश्वास ठेवू नका, नेहमी पडताळणी करा" |

| नेटवर्क रचना | फ्लॅट नेटवर्क जिथे सर्व उपकरणे संवाद साधू शकतात | वापरकर्ता गटांना वेगळे करण्यासाठी नेटवर्क सेगमेंटेशन |

| युझर एक्सपिरियन्स | क्लंकी, असुरक्षित Captive Portal लॉगिन्स | अखंड, पासवर्डलेस ऑथेंटिकेशन (Passpoint) |

आयडेंटिटी-ड्रिव्हन सिक्युरिटीच्या दिशेने झालेली ही उत्क्रांती कोणत्याही आधुनिक व्यवसायासाठी महत्त्वपूर्ण आहे. हे अधिक लवचिक आणि बुद्धिमान संरक्षण तयार करण्याबद्दल आहे जे आजच्या धोक्यांशी जुळवून घेऊ शकते.

मुख्य रणनीतींमध्ये आता खालील गोष्टींचा समावेश आहे:

- अखंड ऑथेंटिकेशन: क्लंकी Captive Portal कडून पासवर्डलेस पद्धतींकडे वळणे जे अधिक सुरक्षित आणि वापरकर्त्यांसाठी खूप सोपे आहेत.

- ग्रॅन्युलर अॅक्सेस कंट्रोल: लोकांना केवळ त्यांचे काम करण्यासाठी आवश्यक असलेल्या विशिष्ट संसाधनांचा अॅक्सेस देणे, आणि त्याहून अधिक काहीही नाही. याला प्रिन्सिपल ऑफ लीस्ट प्रिव्हिलेज (principle of least privilege) असेही म्हणतात.

- नेटवर्क सेगमेंटेशन: नेटवर्कला लहान, वेगळ्या झोनमध्ये विभागणे. जर एखादा भंग झालाच, तर संपूर्ण नेटवर्क धोक्यात येण्याऐवजी तो एका लहान भागात मर्यादित राहतो.

कोणत्याही ठिकाणासाठी, संवेदनशील डेटाचे संरक्षण करण्यासाठी मुळापासून सुरक्षित असलेले नेटवर्क कसे डिझाइन करावे हे शिकणे मूलभूत आहे. Purple सारखे आधुनिक प्लॅटफॉर्म्स नेमक्या याच समस्या सोडवण्यासाठी तयार केले आहेत, जे तुम्हाला तुमच्या आयटी टीमसाठी डोकेदुखी न वाढवता मजबूत, आयडेंटिटी-आधारित सिक्युरिटी लागू करण्यासाठी टूल्स देतात.

सामान्य वायरलेस नेटवर्क धोके समजून घेणे

एक भक्कम संरक्षण तयार करण्यासाठी, तुम्हाला प्रथम तुम्ही कशाचा सामना करत आहात हे माहित असणे आवश्यक आहे. तुमच्या नेटवर्क आणि वायरलेस सिक्युरिटीला लक्ष्य करणारे धोके या अमूर्त संकल्पना नाहीत; ते ठोस, चतुर आणि सतत विकसित होणारे आहेत. ते साध्या, निराशाजनक व्यत्ययांपासून ते अत्याधुनिक डेटा चोरीपर्यंत असू शकतात.

किल्ल्याच्या वेशीवर धडक देणाऱ्या बॅटरिंग रॅमची (battering ram) कल्पना विसरून जा. गोड बोलून आत प्रवेश मिळवण्याचा प्रयत्न करणाऱ्या एखाद्या कुशल तोतया व्यक्तीचा विचार करा. अनेक सर्वात प्रभावी हल्ले ब्रूट फोर्सऐवजी (brute force) फसवणुकीचा वापर करून तुमच्या कर्मचाऱ्यांच्या आणि पाहुण्यांच्या विश्वासाचा गैरफायदा घेतात.

चला तर मग, तुम्हाला सामोरे जावे लागणाऱ्या काही सर्वात सामान्य हल्ल्यांवरून पडदा उठवूया.

फसवणूक आणि तोतयागिरीचे धोके

सर्वात व्यापक आणि धोकादायक धोक्यांपैकी एक म्हणजे "इव्हिल ट्विन" (Evil Twin) हल्ला. कल्पना करा की एखादा दुर्भावनापूर्ण व्यक्ती तुमच्या हॉटेलच्या लॉबीमध्ये किंवा रिटेल स्टोअरमध्ये एक बनावट WiFi अॅक्सेस पॉईंट सेट करत आहे. ते त्याला "Free_Hotel_WiFi" किंवा "Store_Guest_Network" सारखे अगदी विश्वासार्ह नाव देतात—ज्यामुळे ते तुमच्या अधिकृत नेटवर्कसारखेच दिसते.

एखादा संशय नसलेला अतिथी ते खरे नेटवर्क समजून कनेक्ट होतो. त्या क्षणापासून, ते पाठवत असलेली प्रत्येक माहिती हल्लेखोराद्वारे अडवली जाते. पासवर्ड्स, क्रेडिट कार्ड तपशील, खाजगी मेसेजेस—हे सर्व कॅप्चर केले जाते. हे एखाद्या भामट्याने खऱ्यासारखे दिसणारे पण तुमचे कार्ड आणि पिन (PIN) चोरणारे बनावट कॅश मशीन सेट करण्यासारखेच आहे.

या प्रकारचा हल्ला पारंपारिक, खुल्या गेस्ट नेटवर्क्समधील मूलभूत कमकुवतपणा उघड करतो. नेटवर्कची ओळख सिद्ध करण्याच्या मार्गाशिवाय, वापरकर्त्यांना ते खऱ्या अॅक्सेस पॉईंटशी कनेक्ट होत आहेत की एखाद्या दुर्भावनापूर्ण सापळ्याशी याची कोणतीही कल्पना नसते.

दुसरी एक सामान्य युक्ती म्हणजे सेशन हायजॅकिंग (session hijacking). येथे, त्याच असुरक्षित नेटवर्कवरील हल्लेखोर वापरकर्त्याचे सक्रिय सेशन "चोरतो". कोणीतरी वेबसाइट किंवा अॅपमध्ये लॉग इन केल्यानंतर, हल्लेखोर त्यांचे सेशन टोकन हायजॅक करतो. यामुळे त्यांना पासवर्डची गरज नसताना वापरकर्त्याची तोतयागिरी करता येते, ज्यामुळे त्यांना खाजगी खात्यांमध्ये प्रवेश करण्यासाठी, मेसेजेस पाठवण्यासाठी आणि संवेदनशील डेटा चोरण्यासाठी मोकळीक मिळते.

व्यत्यय आणणाऱ्या हल्ल्यांद्वारे गोंधळ निर्माण करणे

सर्वच हल्ले चोरीसाठी नसतात; काही केवळ व्यत्यय आणण्यासाठी डिझाइन केलेले असतात. डीऑथेंटिकेशन (deauthentication) हल्ला हे एक उत्तम आणि आश्चर्यकारकपणे सोपे उदाहरण आहे. हल्लेखोर कनेक्ट केलेल्या उपकरणांना बनावट "डीऑथेंटिकेशन" पॅकेट्स पाठवतो, ज्यामुळे त्यांना अधिकृत WiFi नेटवर्कशी असलेले त्यांचे कनेक्शन तोडण्यास भाग पाडले जाते.

यामुळे एक निराशाजनक डिनायल-ऑफ-सर्व्हिस (DoS) परिस्थिती निर्माण होते. तुमच्या ग्राहकांसाठी, याचा अर्थ सतत कनेक्शन तुटणे असा होतो. तुमच्या व्यवसायासाठी, हे पॉईंट-ऑफ-सेल सिस्टीम किंवा इन्व्हेंटरी स्कॅनर्ससारख्या महत्त्वपूर्ण ऑपरेशन्समध्ये व्यत्यय आणू शकते. कोणत्याही व्यस्त रिटेलर किंवा हॉस्पिटॅलिटी ठिकाणासाठी, याचा अर्थ थेट महसुलाचे नुकसान आणि तुमच्या प्रतिष्ठेला गंभीर हानी पोहोचणे असा होऊ शकतो.

चिंताजनक बाब म्हणजे, अलीकडील निष्कर्ष दर्शवतात की यूकेमधील 94% पेक्षा जास्त Wi-Fi नेटवर्क्स या डीऑथेंटिकेशन हल्ल्यांसाठी असुरक्षित आहेत, ज्यामुळे हे एक गंभीर सुरक्षा आव्हान बनले आहे. हे व्यत्यय अतिथीचा अनुभव पूर्णपणे खराब करू शकतात आणि व्यवसाय ठप्प करू शकतात. तुम्ही या सायबर सिक्युरिटी आकडेवारी आणि त्यांच्या परिणामांबद्दल cobalt.io वर अधिक जाणून घेऊ शकता.

सूक्ष्म तोतयागिरीपासून ते थेट व्यत्ययापर्यंतची ही उदाहरणे, मजबूत नेटवर्क आणि वायरलेस सिक्युरिटी का आवश्यक आहे हे अचूकपणे दर्शवतात. एन्क्रिप्टेड आणि ऑथेंटिकेटेड कनेक्शन्स वापरणे ही केवळ एक सर्वोत्तम पद्धत नाही; तर तुमच्या व्यवसायाचे आणि तुमच्या ग्राहकांचे संरक्षण करण्यासाठी ती एक मूलभूत आवश्यकता आहे.

आधुनिक प्रोटोकॉल्ससह तुमचा डिजिटल किल्ला तयार करणे

तुमच्या नेटवर्क आणि वायरलेस सिक्युरिटीला असलेले धोके जाणून घेणे ही पहिली पायरी आहे. आता, उपायांबद्दल बोलूया. जर तुम्हाला खरोखरच सुरक्षित वायरलेस वातावरण तयार करायचे असेल, तर तुम्हाला कालबाह्य, शेअर केलेल्या पासवर्ड्सच्या पलीकडे जावे लागेल. तुमचा डेटा आणि तुमच्या वापरकर्त्यांचे मुळापासून संरक्षण करण्यासाठी तयार केलेल्या सिक्युरिटी प्रोटोकॉल्सच्या नवीन पिढीचा स्वीकार करण्याची हीच वेळ आहे.

या प्रोटोकॉल्सचा विचार डिजिटल किल्ला बांधण्यासाठी विशेष टूल्स म्हणून करा. प्रत्येक जण एक अद्वितीय भूमिका बजावतो, परंतु ते सर्व मजबूत, स्तरित संरक्षण तयार करण्यासाठी एकत्र काम करतात. सुरक्षित कनेक्टिव्हिटी प्रदान करण्याचे काम सोपवलेल्या कोणत्याही आयटी अॅडमिन किंवा व्यवसाय मालकासाठी त्यांना समजून घेणे आवश्यक आहे.

WPA3: एन्क्रिप्शनमधील नवीन मानक

कोणत्याही वायरलेस सिक्युरिटीचा सर्वात मूलभूत स्तर म्हणजे एन्क्रिप्शन. अनेक वर्षांपासून, WPA2 हे एक मानक होते, परंतु आता ते जुने होत आहे आणि अधिक असुरक्षित होत आहे. त्याचा उत्तराधिकारी, WPA3 (Wi-Fi Protected Access 3), हे तुमच्या WiFi नेटवर्कसाठी आधुनिक डिजिटल लॉक आहे, जे अधिक मजबूत संरक्षण देते.

WPA3 अनेक प्रमुख सुधारणा आणते ज्यामुळे हल्लेखोरांना आत प्रवेश करणे लक्षणीयरीत्या कठीण होते. हे जुन्या हँडशेक प्रक्रियेची जागा घेते, ज्याचा गैरफायदा घेतला जाऊ शकत होता, आणि Simultaneous Authentication of Equals (SAE) नावाच्या अधिक सुरक्षित पद्धतीचा वापर करते. यामुळे हल्लेखोरांना ऑफलाइन डिक्शनरी हल्ल्यांचा वापर करून पासवर्डचा अंदाज लावणे जवळजवळ अशक्य होते, जरी पासवर्ड स्वतः फार मजबूत नसला तरीही.

खुले किंवा सार्वजनिक नेटवर्क असलेल्या ठिकाणांसाठी, WPA3 मध्ये एक गेम-चेंजिंग वैशिष्ट्य आहे: Individualised Data Encryption. पासवर्ड-मुक्त नेटवर्कवरही, WPA3 प्रत्येक वापरकर्त्याचे उपकरण आणि अॅक्सेस पॉईंटमधील कनेक्शन स्वयंचलितपणे एन्क्रिप्ट करते. हे इव्हसड्रॉपर्सना (eavesdroppers) इतर लोकांच्या ट्रॅफिकवर हेरगिरी करण्यापासून थांबवते—कोणत्याही गेस्ट WiFi साठी हे एक मोठे सिक्युरिटी अपग्रेड आहे.

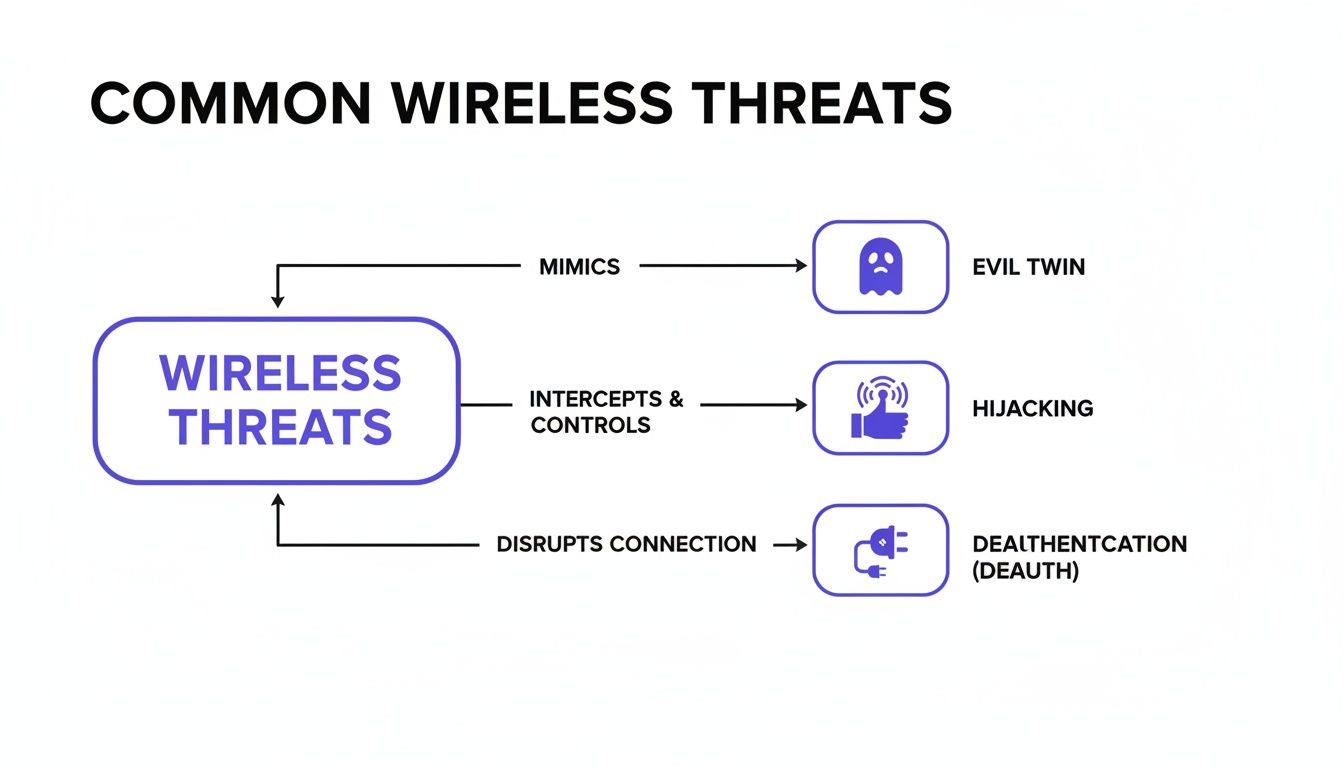

ही आकृती काही अशा धोक्यांचे वर्णन करते ज्यांच्यापासून WPA3 आणि इतर आधुनिक प्रोटोकॉल्स तुम्हाला संरक्षण करण्यास मदत करतात.

तुम्ही पाहू शकता की इव्हिल ट्विन नेटवर्क्स, सेशन हायजॅकिंग आणि डीऑथेंटिकेशन हल्ल्यांसारखे सामान्य हल्ले कमी सुरक्षित नेटवर्क सेटअपमध्ये आढळणाऱ्या कमकुवतपणाचा कसा फायदा घेतात.

802.1X: डिजिटल बाउन्सर

जरी WPA3 शक्तिशाली एन्क्रिप्शन प्रदान करत असले तरी, ते ऑथेंटिकेशनची समस्या सोडवत नाही—म्हणजेच, तुमच्या नेटवर्कवर कोणाला परवानगी आहे याची पडताळणी करणे. येथेच 802.1X ची भूमिका येते. याचा विचार तुमच्या नेटवर्कच्या दारात उभा असलेला एक कडक पण कार्यक्षम डिजिटल बाउन्सर म्हणून करा.

प्रत्येकजण वापरत असलेल्या (आणि सहजपणे लीक होऊ शकणाऱ्या) एका शेअर केलेल्या पासवर्डऐवजी, 802.1X प्रत्येक वापरकर्त्याला त्यांचे स्वतःचे युनिक क्रेडेन्शियल्स सादर करण्यास भाग पाडते. हे सहसा मध्यवर्ती ऑथेंटिकेशन सर्व्हरद्वारे व्यवस्थापित केले जाते, ज्यामुळे केवळ अधिकृत लोक किंवा उपकरणांनाच अॅक्सेस मिळू शकेल याची खात्री होते. जर एखाद्या कर्मचाऱ्याने कंपनी सोडली, तर इतर कोणालाही व्यत्यय न आणता त्यांचा अॅक्सेस त्वरित खंडित केला जाऊ शकतो.

कॉर्पोरेट वातावरणासाठी, हा दृष्टीकोन तुम्हाला दोन मोठे फायदे देतो:

- जबाबदारी (Accountability): कारण प्रत्येक वापरकर्त्याकडे युनिक क्रेडेन्शियल्स असतात, तुम्हाला कोण कनेक्ट झाले, ते केव्हा कनेक्ट झाले आणि कुठून कनेक्ट झाले याचा स्पष्ट ऑडिट ट्रेल मिळतो.

- सिक्युरिटी: हे शेअर केलेल्या पासवर्ड्ससह येणाऱ्या धोक्यांपासून पूर्णपणे सुटका करते. चोरीला जाण्यासाठी किंवा इतरांना देण्यासाठी कोणतीही एकच चावी नसते.

Passpoint: ग्लोबल WiFi पासपोर्ट

कोणत्याही सार्वजनिक ठिकाणासाठी, युझर एक्सपिरियन्स हा सिक्युरिटीइतकाच महत्त्वाचा असतो. गोष्टी करण्याची जुनी पद्धत—नेटवर्क शोधणे, क्लंकी लॉगिन पोर्टल हाताळणे आणि प्रत्येक वेळी तपशील टाइप करणे—हे अगदी निराशाजनक आहे. हीच ती समस्या आहे जी सोडवण्यासाठी Passpoint (जे OpenRoaming फ्रेमवर्कचा भाग आहे) डिझाइन केले गेले होते.

ग्लोबल WiFi पासपोर्ट असल्याची कल्पना करा. तुम्ही ते तुमच्या उपकरणावर एकदा सेट करता, आणि त्यानंतर, तुम्ही जगभरातील सहभागी WiFi नेटवर्क्सशी स्वयंचलितपणे आणि सुरक्षितपणे कनेक्ट होता. विमानतळ, हॉटेल्स, स्टेडियम्स, शहर केंद्रे—तुम्ही पुन्हा कधीही लॉगिन स्क्रीन न पाहता त्वरित कनेक्ट होता.

Passpoint तुमच्या उपकरणाला सुरक्षित, पूर्व-मंजूर प्रोफाइल वापरून नेटवर्क स्वयंचलितपणे शोधू आणि ऑथेंटिकेट करू देऊन कार्य करते. डेटाच्या अगदी पहिल्या पॅकेटपासून कनेक्शन WPA3 सह एन्क्रिप्ट केलेले असते, ज्यामुळे तुम्ही खुल्या नेटवर्कच्या धोक्यांना कधीही सामोरे जाणार नाही याची खात्री होते. हे टॉप-टियर सिक्युरिटी आणि संपूर्ण वापरकर्ता सुविधेचे अंतिम संयोजन आहे, जे आपण सर्वजण सार्वजनिक WiFi शी कसा संवाद साधतो हे बदलत आहे.

प्रगत युझर ऑथेंटिकेशनसह नियंत्रण मिळवणे

मजबूत एन्क्रिप्शन तुमच्या डेटासाठी सुरक्षित "बोगदे" तयार करते, परंतु ते बोगदे कोण वापरणार हे तुम्ही कसे ठरवता? हे ऑथेंटिकेशनचे काम आहे—वापरकर्ते आणि त्यांची उपकरणे नेमकी तीच आहेत ज्यांचा ते दावा करतात याची खात्री करण्याची प्रक्रिया. जर तुम्ही तुमची नेटवर्क आणि वायरलेस सिक्युरिटी खऱ्या अर्थाने अपग्रेड करण्यासाठी एक पाऊल उचलू शकत असाल, तर ते म्हणजे असुरक्षित, शेअर केलेल्या पासवर्ड्सच्या पलीकडे जाणे.

याचा असा विचार करा: प्रत्येकजण शेअर करत असलेली एकच मास्टर की (master key) देण्याऐवजी, प्रगत ऑथेंटिकेशन प्रत्येक व्यक्तीला त्यांची स्वतःची युनिक की देते. जेव्हा हे योग्यरित्या केले जाते, तेव्हा हे केवळ तुमचे नेटवर्क सुरक्षित करत नाही तर तुमच्या वापरकर्त्यांसाठी कनेक्ट करणे देखील सोपे करू शकते. तुमच्या कर्मचाऱ्यांसाठी आणि तुमच्या पाहुण्यांसाठी हे करण्याचे काही शक्तिशाली मार्ग पाहूया.

कर्मचाऱ्यांसाठी सर्टिफिकेट-आधारित ऑथेंटिकेशन

तुमच्या अंतर्गत टीमसाठी, सर्टिफिकेट-आधारित ऑथेंटिकेशन हे प्रत्येक कर्मचाऱ्याच्या उपकरणाला कॉर्पोरेट आयडी (ID) बॅज देण्यासारखे आहे जो बनावट बनवणे अशक्य आहे. विसरला जाऊ शकणाऱ्या, चोरीला जाऊ शकणाऱ्या किंवा स्टिकी नोटवर लिहून ठेवलेल्या पासवर्डवर अवलंबून राहण्याऐवजी, ही पद्धत थेट त्यांच्या कंपनी-व्यवस्थापित उपकरणावर स्थापित केलेले युनिक डिजिटल सर्टिफिकेट वापरते.

जेव्हा एखादा कर्मचारी त्यांचा लॅपटॉप उघडतो किंवा त्यांचा फोन बाहेर काढतो, तेव्हा उपकरण स्वयंचलितपणे त्याचे सर्टिफिकेट नेटवर्कला सादर करते. जर सर्टिफिकेट वैध असेल, तर अॅक्सेस त्वरित आणि सुरक्षितपणे दिला जातो. वापरकर्त्यासाठी हा पूर्णपणे अखंड, "झिरो-टच" (zero-touch) अनुभव आहे—ते फक्त कनेक्ट करतात आणि ते काम करते.

हा दृष्टीकोन आधुनिक, आयडेंटिटी-ड्रिव्हन सिक्युरिटीचा आधारस्तंभ आहे. हे अॅक्सेस अधिकारांना एका विश्वासार्ह, कंपनी-व्यवस्थापित उपकरणाशी घट्ट बांधते, ज्यामुळे अनधिकृत व्यक्तीला तुमच्या नेटवर्कमध्ये घुसणे खूप कठीण होते. जर लॅपटॉप हरवला किंवा कर्मचाऱ्याने नोकरी सोडली, तर तुम्ही त्वरित सर्टिफिकेट रद्द करू शकता, आणि अॅक्सेस लगेच खंडित करू शकता.

पारंपारिक पासवर्ड सिस्टीम्सच्या तुलनेत ही एक मोठी झेप आहे, ज्या हेल्पडेस्क तिकिटांचा सततचा स्रोत आणि एक मोठा सुरक्षा धोका आहेत. हे घडवून आणण्यासाठी, मध्यवर्ती ऑथेंटिकेशन सर्व्हर हा या कोड्यातील मुख्य भाग आहे. RADIUS सर्व्हर म्हणजे काय आणि तो कोणती भूमिका बजावतो हे एक्सप्लोर करून तुम्ही यावर अधिक चांगली पकड मिळवू शकता.

आधुनिक ऑथेंटिकेशन पद्धतींची तुलना

योग्य ऑथेंटिकेशन निवडणे हा सर्वांसाठी एकच उपाय (one-size-fits-all) असा निर्णय नाही. सर्वोत्तम दृष्टीकोन कोण कनेक्ट होत आहे यावर अवलंबून असतो—एक विश्वासार्ह कर्मचारी, तात्पुरता अतिथी, किंवा स्मार्ट उपकरण—आणि तुम्हाला कोणत्या स्तराची सुरक्षा आणि सुविधा प्रदान करण्याची आवश्यकता आहे.

| ऑथेंटिकेशन पद्धत | ते कसे काम करते | यासाठी सर्वोत्तम | सुरक्षा स्तर |

|---|---|---|---|

| सर्टिफिकेट-आधारित | एका विश्वासार्ह उपकरणावर युनिक डिजिटल सर्टिफिकेट स्थापित केले जाते, जे अॅक्सेससाठी नेटवर्कला स्वयंचलितपणे सादर केले जाते. | कर्मचारी आणि कॉर्पोरेट-मालकीची उपकरणे. | खूप उच्च |

| आयडेंटिटी PSK (iPSK) | प्रत्येक वापरकर्ता किंवा उपकरणाला Wi-Fi नेटवर्कसाठी स्वतःचा युनिक पासवर्ड (प्री-शेअर्ड की) दिला जातो. | अतिथी, BYOD, IoT उपकरणे, मल्टी-टेनंट युनिट्स. | उच्च |

| सिंगल साईन-ऑन (SSO) | नेटवर्क अॅक्सेस मिळवण्यासाठी वापरकर्ते त्यांच्या विद्यमान कंपनी किंवा सोशल क्रेडेन्शियल्ससह (उदा., Microsoft 365, Google) एकदाच लॉग इन करतात. | कर्मचारी, कंत्राटदार आणि नोंदणीकृत अतिथी. | उच्च |

| Captive Portal | कनेक्ट करण्यापूर्वी तपशील (जसे की ईमेल किंवा व्हाउचर कोड) प्रविष्ट करण्यासाठी किंवा अटी स्वीकारण्यासाठी वापरकर्त्यांना वेब पेजवर निर्देशित केले जाते. | रिटेल, हॉस्पिटॅलिटीमधील सार्वजनिक गेस्ट Wi-Fi. | निम्न ते मध्यम |

प्रत्येक पद्धत एक वेगळा समतोल देते. सर्टिफिकेट्स विश्वासार्ह मालमत्तेसाठी सर्वोच्च सुरक्षा प्रदान करतात, तर iPSK आणि SSO वापरकर्त्यांच्या विस्तृत श्रेणीसाठी सुरक्षा आणि सुविधेचे एक उत्तम मिश्रण देतात. साध्या, ओपन-अॅक्सेस गेस्ट परिस्थितींसाठी Captive Portal उपयुक्त राहतात.

अतिथी आणि उपकरणांसाठी आयडेंटिटी प्री-शेअर्ड कीज (Identity Pre-Shared Keys)

हॉटेल्ससारख्या अतिथी-बहुल वातावरणात किंवा वैयक्तिक गॅजेट्स आणि स्मार्ट उपकरणांचे मिश्रण असलेल्या नेटवर्क्ससाठी, वैयक्तिक सर्टिफिकेट्स व्यवस्थापित करणे व्यावहारिक नाही. येथेच आयडेंटिटी प्री-शेअर्ड कीज (iPSK), ज्यांना कधीकधी प्रायव्हेट PSK (Private PSK) म्हटले जाते, एक उत्तम आणि सुरक्षित पर्याय प्रदान करतात. iPSK सिस्टीमसह, प्रत्येक वापरकर्त्याला—किंवा अगदी प्रत्येक उपकरणाला—नेटवर्कसाठी स्वतःचा युनिक पासवर्ड मिळतो.

हे एखाद्या आधुनिक हॉटेलमध्ये चेक-इन करण्यासारखे आहे. एकाच मास्टर कीची कॉपी मिळण्याऐवजी, फ्रंट डेस्क तुम्हाला एक कीकार्ड देतो जे केवळ तुमच्या रूमसाठी काम करते. iPSK तुमच्या Wi-Fi साठी अगदी तेच करते.

तुम्ही ते कृतीत कसे पाहू शकता ते येथे आहे:

- एखादा हॉटेल अतिथी चेक-इन करतो आणि त्याला स्वयंचलितपणे एक युनिक Wi-Fi की दिली जाते जी केवळ त्यांच्या मुक्कामासाठी वैध असते. ती त्यांच्या लॅपटॉप, फोन आणि टॅब्लेटवर काम करते, परंतु ती केवळ त्यांच्याशी जोडलेली असते.

- स्मार्ट अपार्टमेंट इमारतीमधील रहिवाशाला त्यांच्या संपूर्ण युनिटसाठी एक iPSK मिळतो. ही की त्यांचा स्मार्ट टीव्ही, स्पीकर्स आणि वैयक्तिक उपकरणांना त्यांच्या स्वतःच्या खाजगी नेटवर्कशी जोडते, जे त्यांच्या शेजाऱ्यांपासून पूर्णपणे वेगळे असते.

- एका आठवड्यासाठी ऑफिसला भेट देणाऱ्या कंत्राटदाराला तात्पुरता iPSK दिला जातो जो मर्यादित नेटवर्क अॅक्सेस प्रदान करतो आणि त्यांचा प्रोजेक्ट पूर्ण झाल्यावर स्वयंचलितपणे कालबाह्य होतो.

हा दृष्टीकोन कडक सुरक्षा आणि वापरकर्त्याची साधेपणा यांच्यात एक उत्तम समतोल साधतो. हे शेअर केलेला पासवर्ड बाहेर पडण्याचा मोठा धोका पूर्णपणे काढून टाकते, परंतु तरीही नॉन-टेक्निकल वापरकर्त्यांसाठी व्यवस्थापित करणे आश्चर्यकारकपणे सोपे आहे. जेव्हा तुम्ही गेस्ट अकाउंट्स सेट करत असता, तेव्हा लक्षात ठेवा की प्रायव्हसी ही सिक्युरिटीइतकीच महत्त्वाची आहे. अकाउंट पडताळणीसाठी तात्पुरते फोन नंबर यांसारखी टूल्स वापरल्याने तुमच्या वापरकर्त्यांसाठी संरक्षणाचा आणखी एक महत्त्वपूर्ण स्तर जोडला जाऊ शकतो.

सर्वात उत्तम म्हणजे, प्रत्येक वापरकर्त्याचे ट्रॅफिक वेगळे करून, iPSKs त्यांच्या उपकरणांना एकमेकांना पाहण्यापासून किंवा एकमेकांशी बोलण्यापासून थांबवतात. हे तुमचा अटॅक सरफेस (attack surface) नाटकीयरित्या कमी करते आणि एका उपकरणावरील संभाव्य भंग संपूर्ण नेटवर्कवर पसरण्यापासून थांबवते. हे प्रभावीपणे एका संभाव्य गोंधळलेल्या सार्वजनिक नेटवर्कला खाजगी, सुरक्षित बबल्सच्या (bubbles) संग्रहात बदलते.

झिरो ट्रस्ट (Zero Trust) आणि नेटवर्क सेगमेंटेशन लागू करणे

तुमचे प्रोटोकॉल्स आणि ऑथेंटिकेशन योग्य मिळवणे हा नेटवर्क आणि वायरलेस सिक्युरिटीसाठी एक मोठा विजय आहे. पण हे फक्त पाया आहेत. खरोखरच लवचिक नेटवर्क तयार करण्यासाठी, तुम्हाला त्याच्या डिझाइनबद्दल वेगळ्या प्रकारे विचार करणे आवश्यक आहे. याचा अर्थ सिक्युरिटीसाठी गेम बदलणाऱ्या दोन तत्त्वांचा अवलंब करणे: झिरो ट्रस्ट आणि नेटवर्क सेगमेंटेशन.

अनेक वर्षांपासून, सिक्युरिटीने "कॅसल-अँड-मोट" मॉडेलचे अनुसरण केले. जर तुम्ही नेटवर्कच्या भिंतींच्या आत असाल, तर तुमच्यावर डीफॉल्टनुसार विश्वास ठेवला जात असे. मोबाईल वर्कफोर्स, क्लाउड अॅप्स आणि अगणित वैयक्तिक उपकरणांच्या जगात, तो दृष्टीकोन केवळ कालबाह्यच नाही; तर तो एक मोठा सुरक्षा धोका आहे. नेटवर्क "परिमिती" आता एक स्पष्ट रेषा राहिलेली नाही.

एका शक्तिशाली गृहीतकापासून सुरुवात करून, नवीन सिक्युरिटी मानसिकतेची ही वेळ आहे.

झिरो ट्रस्ट मानसिकतेचा अवलंब करणे

झिरो ट्रस्ट मॉडेलची मूळ कल्पना अगदी सोपी आहे: "कधीही विश्वास ठेवू नका, नेहमी पडताळणी करा." हे सुरक्षित, विश्वासार्ह अंतर्गत नेटवर्कची जुनी संकल्पना पूर्णपणे नाकारते. त्याऐवजी, अॅक्सेससाठी प्रत्येक विनंतीला संभाव्य धोका मानले जाते, मग ती कुठूनही आलेली असो.

प्रत्येक वापरकर्ता, उपकरण आणि अॅप्लिकेशनला ते कोण आहेत आणि त्यांना तिथे राहण्याचा अधिकार आहे हे प्रत्येक वेळी सिद्ध करावे लागते. ही केवळ दारात केलेली एक वेळची तपासणी नाही; ही पडताळणीची एक सतत चालणारी प्रक्रिया आहे. अॅक्सेस केवळ नेटवर्कवरील भौतिक स्थानावर आधारित नसून सिद्ध झालेल्या ओळखीवर आधारित दिला जातो.

झिरो ट्रस्ट दृष्टीकोन केवळ मुख्य दारात तुमचा आयडी (ID) तपासत नाही; तो प्रत्येक अंतर्गत दारात पुन्हा त्याची मागणी करतो. हे सुनिश्चित करते की जरी एखादा हल्लेखोर एका खोलीत शिरला, तरी तो इतर खोल्यांमध्ये मुक्तपणे फिरू शकत नाही.

हा दृष्टीकोन तुमचे नेटवर्क अधिक सुरक्षित बनवतो. हे लीस्ट प्रिव्हिलेजचा (least privilege) नियम लागू करून बाह्य हल्ले आणि अंतर्गत धोक्यांपासून तुमचे संरक्षण करते. सोप्या भाषेत सांगायचे तर, वापरकर्ते आणि उपकरणांना कार्य करण्यासाठी आवश्यक असलेल्या अगदी कमीत कमी गोष्टींचाच अॅक्सेस मिळतो, आणि त्याहून अधिक काहीही नाही. जरी हे गुंतागुंतीचे वाटत असले तरी, आधुनिक प्लॅटफॉर्म्स तुमच्या वायरलेस नेटवर्क्सवर झिरो ट्रस्ट सिक्युरिटी मॉडेल लागू करणे खूप सोपे करत आहेत.

नेटवर्क सेगमेंटेशनसह धोके नियंत्रित करणे

झिरो ट्रस्टसोबत हातात हात घालून काम करणारे नेटवर्क सेगमेंटेशन आहे. जर झिरो ट्रस्ट हे सतत पडताळणीचे तत्त्वज्ञान असेल, तर सेगमेंटेशन हे ते लागू करणारे आर्किटेक्चर आहे. एक मोठे, खुले नेटवर्क लहान, स्वयंपूर्ण आणि वेगळ्या झोनमध्ये विभागणे ही मूळ कल्पना आहे.

याचा विचार इमारतीच्या फायर सेफ्टी सिस्टीमसारखा करा. एका मोठ्या, ओपन-प्लॅन ऑफिसमध्ये, एका कोपऱ्यात लागलेली आग पटकन सगळीकडे पसरू शकते. पण जर ते ऑफिस जड फायर डोअर्स असलेल्या वेगळ्या खोल्यांमध्ये विभागलेले असेल, तर एका खोलीत लागलेली आग त्याच खोलीत राहते. इमारतीचा उर्वरित भाग सुरक्षित राहतो.

नेटवर्क सेगमेंटेशन तुमच्या डिजिटल ट्रॅफिकसाठी अगदी तेच करते. हे तुमच्या नेटवर्कच्या वेगवेगळ्या भागांमध्ये फायरवॉल तयार करते.

कोणत्याही व्यवसायासाठी किंवा ठिकाणासाठी याचे त्वरित आणि व्यावहारिक उपयोग आहेत:

- ट्रॅफिक प्रकार वेगळे करणे: तुम्ही गेस्ट WiFi साठी एक समर्पित सेगमेंट तयार करू शकता जो तुमच्या महत्त्वपूर्ण सिस्टीम्स, जसे की पॉईंट-ऑफ-सेल टर्मिनल्स, स्टाफ पीसी (PCs) किंवा बिल्डिंग कंट्रोल्स चालवणाऱ्या नेटवर्कपासून पूर्णपणे वेगळा केलेला असतो.

- वापरकर्ता गट वेगळे करणे: गेस्ट नेटवर्कवर, तुम्ही प्रत्येक वैयक्तिक वापरकर्त्याला इतर प्रत्येक वापरकर्त्यापासून वेगळे देखील करू शकता. याला अनेकदा क्लायंट आयसोलेशन (client isolation) म्हटले जाते, ही साधी पायरी अभ्यागताच्या तडजोड झालेल्या लॅपटॉपला त्याच WiFi वरील इतर अतिथींवर हल्ला करण्यापासून प्रतिबंधित करते.

- संवेदनशील उपकरणांचे संरक्षण करणे: सिक्युरिटी कॅमेरे किंवा IoT सेन्सर्ससारखी महत्त्वपूर्ण परंतु असुरक्षित उपकरणे त्यांच्या स्वतःच्या अत्यंत प्रतिबंधित सेगमेंटमध्ये ठेवली जाऊ शकतात, ज्यांना केवळ विशिष्ट, पूर्व-मंजूर सर्व्हर्सशी बोलण्याची परवानगी असते.

तुमचे नेटवर्क अशा प्रकारे डिझाइन करून, तुम्ही तुमचा "अटॅक सरफेस" मोठ्या प्रमाणावर कमी करता. गेस्ट नेटवर्कसारख्या कमी-सुरक्षा झोनचा भंग करणारा हल्लेखोर अडकतो. ते इतर सेगमेंट्सवरील अधिक मौल्यवान लक्ष्यांवर हल्ला करण्यासाठी बाजूला जाऊ शकत नाहीत. ही कंटेनमेंट (containment) रणनीती कोणत्याही सुरक्षा घटनेतून होणारे नुकसान मर्यादित करण्याच्या सर्वात प्रभावी मार्गांपैकी एक आहे.

सिक्युरिटी अॅनालिटिक्सला बिझनेस इंटेलिजन्समध्ये बदलणे

उत्तम नेटवर्क आणि वायरलेस सिक्युरिटी हे "सेट करा आणि विसरून जा" असे काम नाही; ही एक जिवंत, श्वास घेणारी प्रक्रिया आहे. खरोखरच सुरक्षित नेटवर्कला सतत मॉनिटरिंग आणि विश्लेषणाची आवश्यकता असते. सिक्युरिटी अॅनालिटिक्सचा विचार तुमच्या नेटवर्कसाठी हाय-टेक डिजिटल सीसीटीव्ही (CCTV) सिस्टीम म्हणून करा, जे तुम्हाला कोण कनेक्ट होत आहे, कुठून कनेक्ट होत आहे आणि ते एकदा कनेक्ट झाल्यावर काय करत आहेत याचे रिअल-टाइम दृश्य देते.

हा दृष्टीकोन नेटवर्क व्यवस्थापनाला केवळ धोके शोधण्याच्या खूप पुढे नेतो. जेव्हा तुम्ही कनेक्शन डेटाचे विश्लेषण करण्यास सुरुवात करता, तेव्हा तुम्हाला लोक कसे वागतात याचे पॅटर्न दिसू लागतात. या प्रकारची माहिती केवळ सिक्युरिटी कडक करण्यासाठीच नाही, तर व्यवसायाच्या वाढीला चालना देण्यासाठी सोन्यासारखी मौल्यवान आहे. हे तुमचे नेटवर्क एका आवश्यक खर्चातून खऱ्या धोरणात्मक मालमत्तेत बदलण्यास मदत करते.

सिक्युरिटी डेटापासून बिझनेस इनसाइटपर्यंत

सुरक्षित नेटवर्कमधून बाहेर पडणारा डेटा हा इंटेलिजन्सचा एक आश्चर्यकारकपणे समृद्ध स्रोत आहे. येथेच तुमची सिक्युरिटी आणि व्यावसायिक उद्दिष्टे शेवटी एकत्र येतात, ज्यामुळे तुम्हाला तुमच्या इन्फ्रास्ट्रक्चर गुंतवणुकीवरील परतावा स्पष्टपणे दाखवता येतो.

वास्तविक जगात ते कसे दिसते ते येथे आहे:

- रिटेल ठिकाणे: स्टोअर लेआउट्स आणि स्टाफ शेड्यूल्स ऑप्टिमाइझ करण्यासाठी फूटफॉल पॅटर्न ट्रॅक करू शकतात, लोकप्रिय झोन निश्चित करू शकतात आणि ग्राहक किती वेळ थांबतात हे मोजू शकतात.

- हॉस्पिटॅलिटी ग्रुप्स: त्यांच्या संपूर्ण हॉटेल पोर्टफोलिओमध्ये निष्ठावान, परत येणाऱ्या अतिथींना ओळखू शकतात, ज्यामुळे वैयक्तिकृत ऑफर्स आणि उत्तम सेवेचे दरवाजे उघडतात.

- वाहतूक केंद्रे: गर्दी कमी करण्यासाठी आणि सर्वांसाठी प्रवासाचा अनुभव अधिक सुरळीत करण्यासाठी व्यस्त कालावधीत प्रवाशांच्या प्रवाहावर लक्ष ठेवू शकतात.

विचारांमधील हा बदल अत्यंत महत्त्वाचा आहे. तुमचे सुरक्षित नेटवर्क केवळ एक बचावात्मक ढाल न राहता एक स्मार्ट नेटवर्क बनते जे सक्रियपणे व्यावसायिक मूल्य निर्माण करते. प्रत्येक कनेक्शन तुम्हाला अधिक स्मार्ट ऑपरेशनल आणि मार्केटिंग निर्णय घेण्यास मदत करण्यासाठी एक नवीन डेटा पॉईंट देते.

ROI सिद्ध करणे आणि सिक्युरिटी वाढवणे

सततचे विश्लेषण केवळ व्यवसायाच्या संधीच उघड करत नाही; तर तुमची सिक्युरिटी स्थिती मजबूत ठेवण्यासाठी देखील ते महत्त्वपूर्ण आहे. नेटवर्क ट्रॅफिकवर लक्ष ठेवून, तुम्ही सिक्युरिटी भंगाचा संकेत देऊ शकणाऱ्या विसंगती पकडू शकता, योग्यरित्या कॉन्फिगर न केलेली उपकरणे शोधू शकता किंवा आत प्रवेश करण्याचा प्रयत्न करणाऱ्या अनधिकृत वापरकर्त्यांना शोधू शकता.

धोक्यांच्या पुढे राहण्यासाठी ही सक्रिय भूमिका आवश्यक आहे. प्रोअॅक्टिव्ह डिफेन्स आणि DNS फिल्टरिंग का इतके महत्त्वाचे आहे याबद्दल तुम्ही आमच्या आधुनिक धोक्यांसाठी 10-दिवसांची विंडो (The 10-day window for modern threats) या मार्गदर्शकामध्ये अधिक जाणून घेऊ शकता.

जसजसे सिक्युरिटीचे चित्र विकसित होत आहे, तसतसे ठोस अॅनालिटिक्स लागू करणे अनिवार्य आहे. तुम्ही ही टूल्स वापरण्याचे नवीन मार्ग एक्सप्लोर करू शकता, ज्यामध्ये Microsoft Sentinel सह प्रोअॅक्टिव्ह Copilot सिक्युरिटी आर्किटेक्ट करण्यावरील इनसाइट्सचा समावेश आहे. Purple सारख्या प्लॅटफॉर्म्समध्ये अंगभूत अॅनालिटिक्स आहेत जे कच्च्या WiFi डेटाला स्पष्ट, अॅक्शनेबल डॅशबोर्डमध्ये रूपांतरित करतात. हे तुम्हाला प्रमुख मेट्रिक्स ट्रॅक करू देते, वापरकर्त्यांची डेमोग्राफिक्स समजून घेऊ देते आणि इनसाइट्स थेट तुमच्या CRM किंवा मार्केटिंग टूल्समध्ये फीड करू देते, जे सुरक्षित, इंटेलिजेंट नेटवर्कचे निर्विवाद मूल्य सिद्ध करते.

नेटवर्क सिक्युरिटीबद्दल वारंवार विचारले जाणारे प्रश्न

जसजसे व्यवसाय आणि ठिकाणे त्यांची नेटवर्क आणि वायरलेस सिक्युरिटी आधुनिक करू पाहत आहेत, तसतसे प्रश्न निर्माण होणे स्वाभाविक आहे. स्पष्ट, सरळ उत्तरे मिळवणे ही तुमच्या ऑपरेशन्सचे संरक्षण करणाऱ्या आणि वापरकर्त्यांना अधिक चांगला अनुभव देणाऱ्या आत्मविश्वासाने निर्णय घेण्याच्या दिशेने पहिली पायरी आहे. आयटी मॅनेजर्स आणि व्हेन्यू ऑपरेटर्सच्या काही सर्वात सामान्य प्रश्नांचा शोध घेऊया.

आमचे गेस्ट WiFi नेटवर्क सुरक्षित करण्यासाठी WPA3 पुरेसे आहे का?

जरी WPA3 त्याच्या अधिक मजबूत एन्क्रिप्शनसह WPA2 च्या तुलनेत एक मोठी झेप असली तरी, तो सिक्युरिटी कोड्याचा फक्त एक भाग आहे. स्वतःहून, WPA3 तुमच्या नेटवर्कवर कोण येते हे हाताळत नाही, किंवा ते प्रत्येक प्रकारचा हल्ला थांबवत नाही. याचा विचार दरवाजावरील एका अतिशय मजबूत कुलूपासारखा करा – चावी कोणाला मिळेल हे ठरवण्यासाठी तुम्हाला अजूनही एका ठोस प्रक्रियेची आवश्यकता आहे.

खऱ्या अर्थाने सुरक्षित नेटवर्क WPA3 एन्क्रिप्शनला मजबूत ऑथेंटिकेशन पद्धतींशी जोडते. हे कर्मचाऱ्यांसाठी 802.1X किंवा अतिथींसाठी iPSK सारखा आयडेंटिटी-आधारित दृष्टीकोन असू शकतो. अशा प्रकारे, केवळ ट्रॅफिकच स्क्रॅम्बल (scramble) केले जात नाही, तर प्रत्येक वापरकर्ता आणि उपकरण कनेक्ट होण्यापूर्वीच योग्यरित्या ओळखले जाते आणि मंजूर केले जाते. हे सर्व एक महत्त्वपूर्ण बहु-स्तरीय संरक्षण तयार करण्याबद्दल आहे.

झिरो ट्रस्ट मॉडेल छोट्या व्यवसायासाठी खूप गुंतागुंतीचे आहे का?

आता नाही. हे खरे आहे की भूतकाळात, झिरो ट्रस्ट रणनीती प्रत्यक्षात आणणे हे एक मोठे, महागडे काम होते जे मोठ्या बजेट असलेल्या मोठ्या उद्योगांसाठी सर्वात योग्य होते. आज, आधुनिक क्लाउड-आधारित प्लॅटफॉर्म्सनी ते कोणत्याही आकाराच्या संस्थांसाठी प्रवेशयोग्य बनवले आहे. ही खरोखरच एक स्केलेबल मानसिकता आहे जी तुम्ही लगेच अंमलात आणण्यास सुरुवात करू शकता.

आयडेंटिटी इंटिग्रेशन्स आणि iPSK सारख्या वैशिष्ट्यांचा वापर करून, तुम्ही महागड्या ऑन-साइट सर्व्हर्सची किंवा मोठ्या आयटी टीमची आवश्यकता नसताना झिरो ट्रस्टचे मूळ तत्त्व—"कधीही विश्वास ठेवू नका, नेहमी पडताळणी करा"—लागू करू शकता. तुम्ही फक्त गेस्ट आणि स्टाफ ट्रॅफिक विभाजित करून सुरुवात करू शकता, आणि नंतर पुढे जाताना अधिक विशिष्ट धोरणे जोडू शकता.

आयडेंटिटी-आधारित नेटवर्किंग शेअर केलेल्या पासवर्डपेक्षा कसे चांगले आहे?

सर्वांसाठी एकच पासवर्ड (जसे की 'GuestWiFi123') वापरणारे क्लासिक Captive Portal मूलभूतपणे सदोष आहे. जेव्हा प्रत्येकजण समान की शेअर करतो, तेव्हा वैयक्तिक वापरकर्त्यांचा मागोवा घेण्याचा, एखाद्या व्यक्तीला बाहेर काढण्याचा किंवा लोकांना नेटवर्कवर एकमेकांची उपकरणे पाहण्यापासून थांबवण्याचा कोणताही मार्ग नसतो.

आयडेंटिटी-आधारित नेटवर्किंग हे सर्व दुरुस्त करते. प्रत्येक वापरकर्ता वैयक्तिकरित्या ते कोण आहेत हे सिद्ध करतो, मग ते ईमेल पत्ता, सोशल मीडिया अकाउंट किंवा त्यांच्या कॉर्पोरेट लॉगिनद्वारे असो. हे त्वरित एक ऑडिट ट्रेल तयार करते, तुम्हाला विशिष्ट व्यक्तीचा अॅक्सेस त्वरित रद्द करू देते आणि खऱ्या नेटवर्क आयसोलेशनला अनुमती देते जिथे प्रत्येक वापरकर्ता त्यांच्या स्वतःच्या सुरक्षित बबलमध्ये असतो. हे एका निनावी, उच्च-धोक्याच्या नेटवर्कला सुरक्षित, जबाबदार नेटवर्कमध्ये रूपांतरित करते.

नेटवर्क सेगमेंटेशनचा मुख्य फायदा काय आहे?

एका शब्दात सांगायचे तर: डॅमेज कंट्रोल (नुकसान नियंत्रण). नेटवर्क सेगमेंटेशन तुमचे नेटवर्क लहान, वेगळ्या झोनमध्ये कापून कार्य करते. जहाजावरील वॉटरटाइट कंपार्टमेंट्स हे एक उत्तम उदाहरण आहे; जर एका कंपार्टमेंटचा भंग झाला (जसे की तुमचे गेस्ट WiFi), तर पूर तिथेच मर्यादित राहतो आणि संपूर्ण जहाज बुडवू शकत नाही.

तुमचे सर्वात संवेदनशील भाग, जसे की कॉर्पोरेट नेटवर्क, पेमेंट सिस्टीम्स किंवा बिल्डिंग मॅनेजमेंट कंट्रोल्स संरक्षित करण्यासाठी हे आयसोलेशन महत्त्वपूर्ण आहे. हे हल्ल्यातून होणारे संभाव्य नुकसान मोठ्या प्रमाणावर मर्यादित करते आणि आधुनिक नेटवर्क आणि वायरलेस सिक्युरिटीमधील सर्वात प्रभावी रणनीतींपैकी एक म्हणून उभे राहते.

कालबाह्य शेअर केलेले पासवर्ड्स सुरक्षित, अखंड अॅक्सेससह बदलण्यासाठी तयार आहात? Purple एक आयडेंटिटी-आधारित नेटवर्किंग प्लॅटफॉर्म प्रदान करते जे अतिथी आणि कर्मचाऱ्यांसाठी झिरो ट्रस्ट सिक्युरिटी सक्षम करते, तुमच्या विद्यमान हार्डवेअरसह इंटिग्रेट होते आणि तुमच्या नेटवर्कला मौल्यवान बिझनेस इनसाइट्सच्या स्रोतामध्ये बदलते. Purple तुमची नेटवर्क सिक्युरिटी कशी आधुनिक करू शकते याबद्दल अधिक जाणून घ्या .