जब हम वास्तविक नेटवर्क सुरक्षा की बात करते हैं, तो यह तीन मुख्य विचारों पर आधारित होती है, एक मॉडल जिसे इंडस्ट्री में CIA ट्राइड (CIA Triad) के रूप में जाना जाता है: Confidentiality (गोपनीयता), Integrity (अखंडता), और Availability (उपलब्धता)। यह केवल सिद्धांत नहीं है; यह एक व्यावहारिक ढांचा है जो डेटा की सुरक्षा की महत्वपूर्ण आवश्यकता और इसके सटीक और सुलभ होने की समान रूप से महत्वपूर्ण आवश्यकता के बीच संतुलन बनाने में मदद करता है। यदि इनमें से एक भी स्तंभ डगमगाता है, तो संपूर्ण सुरक्षा ढांचा खतरे में पड़ जाता है।

नेटवर्क सुरक्षा की नींव को समझना

एक ऐसा बचाव तंत्र बनाने के लिए जो वास्तव में किसी हमले का सामना कर सके, आपको सबसे पहले उन सिद्धांतों को समझना होगा जो एक सुरक्षित नेटवर्क को परिभाषित करते हैं। जटिल टूल्स और रणनीतियों में गोता लगाने से पहले, बुनियादी स्तर पर साइबर सुरक्षा क्या है यह समझना पहला आवश्यक कदम है। ये सिद्धांत, CIA ट्राइड, आपके द्वारा लागू किए जाने वाले हर एक सुरक्षा उपाय का आधार हैं।

इसे एक सुरक्षित कूरियर सेवा की तरह समझें जिसे एक महत्वपूर्ण व्यावसायिक अनुबंध देने का काम सौंपा गया है। ट्राइड का हर हिस्सा एक विशिष्ट और महत्वपूर्ण भूमिका निभाता है। यदि एक भी हिस्सा गलत हो जाए, तो पूरी डिलीवरी अविश्वसनीय हो जाती है।

गोपनीयता (Confidentiality): रहस्यों को सुरक्षित रखना

गोपनीयता का अर्थ यह सुनिश्चित करना है कि डेटा केवल उन्हीं लोगों द्वारा देखा जाए जिन्हें इसे देखने की अनुमति है। हमारी कूरियर उपमा में, यह वह सीलबंद, अपारदर्शी लिफाफा है जो इच्छित प्राप्तकर्ता के अलावा किसी और को अंदर का अनुबंध पढ़ने से रोकता है।

नेटवर्किंग की दुनिया में, हम इसे मुख्य रूप से एन्क्रिप्शन (encryption) के माध्यम से प्राप्त करते हैं। जब आपका डेटा नेटवर्क पर तेज़ी से गुज़रता है, तो एन्क्रिप्शन इसे पूरी तरह से अपठनीय प्रारूप में बदल देता है। कोई भी व्यक्ति जो सही डिक्रिप्शन कुंजी के बिना इसे इंटरसेप्ट करने का प्रयास करता है, उसे केवल अक्षरों का एक अर्थहीन समूह दिखाई देता है। यही वह चीज़ है जो पासवर्ड, क्रेडिट कार्ड नंबर और व्यक्तिगत डेटा जैसी संवेदनशील जानकारी को चुभती नज़रों से बचाती है।

अखंडता (Integrity): डेटा का अपरिवर्तित रहना सुनिश्चित करना

अखंडता इस बात की गारंटी है कि आपको जो जानकारी मिलती है वह वही जानकारी है जो भेजी गई थी, और रास्ते में इसमें कोई गुप्त परिवर्तन नहीं किया गया है। हमारे कूरियर के लिए, यह लिफाफे पर लगी टैम्पर-एविडेंट सील है। यदि वह सील टूटी हुई है, तो प्राप्तकर्ता को तुरंत पता चल जाता है कि सामग्री के साथ छेड़छाड़ की गई होगी और उस पर भरोसा नहीं किया जा सकता है।

आपके डेटा की विश्वसनीयता बनाए रखने के लिए यह सिद्धांत अत्यंत महत्वपूर्ण है। क्रिप्टोग्राफ़िक हैश और डिजिटल हस्ताक्षर जैसे नेटवर्क सुरक्षा उपाय इस डिजिटल सील के रूप में कार्य करते हैं, जो यह सत्यापित करते हैं कि डेटा बिल्कुल वैसा ही पहुंचा है जैसा उसे भेजा गया था। यह हमलावरों को भुगतान राशि बदलने या महत्वपूर्ण सिस्टम को भेजे गए कमांड को संशोधित करने जैसी चीजें करने से रोकता है। गहराई से जानने के लिए, हमारा अपना डेटा और सुरक्षा अवलोकन इन प्रक्रियाओं का अधिक विस्तार से अन्वेषण करता है।

CIA ट्राइड केवल एक किताबी मॉडल नहीं है; यह जोखिम का आकलन करने के लिए एक व्यावहारिक ढांचा है। हर सुरक्षा निर्णय—एन्क्रिप्शन मानक चुनने से लेकर फ़ायरवॉल नियम स्थापित करने तक—का मूल्यांकन गोपनीयता, अखंडता और उपलब्धता पर इसके प्रभाव के आधार पर किया जाना चाहिए।

उपलब्धता (Availability): आवश्यकता पड़ने पर तैयार

अंततः, उपलब्धता यह वादा है कि अधिकृत उपयोगकर्ता जब चाहें नेटवर्क और उसके संसाधनों तक पहुंच सकते हैं। कूरियर सेवा बेकार है यदि वह पैकेज को समय पर डिलीवर नहीं कर सकती। यदि यह हमेशा देर से आती है या वैन खराब हो जाती है, तो सेवा विफल हो जाती है।

नेटवर्किंग में, डिनायल-ऑफ़-सर्विस (DoS) हमलों जैसे खतरे इस स्तंभ को नष्ट करने के लिए डिज़ाइन किए गए हैं। वे एक सिस्टम में इतना जंक ट्रैफ़िक भेजकर ऐसा करते हैं कि वह ओवरलोड हो जाता है और वैध उपयोगकर्ताओं को जवाब नहीं दे पाता। मजबूत नेटवर्क सुरक्षा बनाने का अर्थ है बैकअप, रिडंडेंसी और सक्रिय निगरानी के साथ लचीले सिस्टम बनाना ताकि यह सुनिश्चित हो सके कि सेवाएं ऑनलाइन रहें और काम करती रहें, भले ही उन पर हमला हो रहा हो।

सामान्य नेटवर्क खतरे जो हर IT एडमिनिस्ट्रेटर को जानने चाहिए

सुरक्षा सिद्धांत को समझना एक बात है, लेकिन वास्तविक दुनिया में आप किसका सामना कर रहे हैं यह जानना दूसरी बात है। आपके नेटवर्क के सामने आने वाले खतरे केवल अमूर्त अवधारणाएं नहीं हैं; वे हमलावरों द्वारा आपकी सेवाओं को बाधित करने, संवेदनशील डेटा चुराने और आपके पूरे संगठन से समझौता करने के लिए उपयोग की जाने वाली सक्रिय, विकसित होती रणनीतियां हैं।

हॉस्पिटैलिटी, रिटेल या हेल्थकेयर व्यवसायों के लिए, जोखिम और भी बढ़ जाते हैं। जब आपके पास संवेदनशील आंतरिक डेटा को संभालने वाले सिस्टम के साथ-साथ सार्वजनिक रूप से उपलब्ध WiFi काम कर रहा हो, तो एक उल्लंघन विनाशकारी हो सकता है, जिससे भारी वित्तीय नुकसान हो सकता है और ग्राहकों का विश्वास टूट सकता है।

आइए कुछ सबसे सामान्य हमलों पर नज़र डालें जिनसे आपको सावधान रहने की आवश्यकता है।

मैन-इन-द-मिडिल (Man-in-the-Middle) हमले

कल्पना करें कि दो लोग निजी तौर पर नोट्स पास कर रहे हैं। अब, कल्पना करें कि कोई उनके बीच बैठा है, जो गुप्त रूप से हर नोट को इंटरसेप्ट कर रहा है। वे इसे पढ़ सकते हैं, बदल सकते हैं, और फिर इसे आगे बढ़ा सकते हैं, बिना किसी को यह पता चले कि वे वहां थे। यही मैन-इन-द-मिडिल (MITM) हमले का सार है।

नेटवर्क सेटिंग में, एक हमलावर खुद को एक उपयोगकर्ता और एक वैध सेवा के बीच रखता है—मान लीजिए, आपके होटल के WiFi से जुड़ने वाला कोई अतिथि। उस स्थिति से, वे सभी संचारों को गुप्त रूप से सुन सकते हैं, लॉगिन क्रेडेंशियल से लेकर भुगतान विवरण तक सब कुछ कैप्चर कर सकते हैं। यह विशेष रूप से असुरक्षित या खराब तरीके से कॉन्फ़िगर किए गए सार्वजनिक WiFi नेटवर्क पर खतरनाक है, जहां उपयोगकर्ता सबसे अधिक असुरक्षित होते हैं।

रोग एक्सेस पॉइंट्स (Rogue Access Points)

रोग एक्सेस पॉइंट (AP) एक दुर्भावनापूर्ण वायरलेस हॉटस्पॉट है जिसे किसी वैध हॉटस्पॉट का रूप धारण करने के लिए स्थापित किया जाता है। इसे एक नकली दुकान के रूप में सोचें जिसे बिल्कुल असली, विश्वसनीय ब्रांड की तरह दिखने के लिए डिज़ाइन किया गया है। एक होटल के अतिथि को दो WiFi नेटवर्क दिखाई दे सकते हैं: "GrandHotel_GuestWiFi" और "GrandHotel_Guest_WiFi"। एक असली है; दूसरा हमलावर द्वारा बिछाया गया जाल है।

यदि अतिथि रोग AP से जुड़ता है, तो हमलावर उनके ट्रैफ़िक पर पूर्ण नियंत्रण प्राप्त कर लेता है। वे MITM हमले शुरू कर सकते हैं, क्रेडेंशियल चुराने के लिए उपयोगकर्ता को फ़िशिंग साइटों पर रीडायरेक्ट कर सकते हैं, या उनके डिवाइस में मैलवेयर भी इंजेक्ट कर सकते हैं। यह एक सरल लेकिन खतरनाक रूप से प्रभावी रणनीति है जो अनजान उपयोगकर्ताओं को शिकार बनाती है।

एक सुरक्षित नेटवर्क उपयोगकर्ता के लिए कभी भी अनुमान लगाने का खेल नहीं होना चाहिए। OpenRoaming जैसी तकनीकें जो सुरक्षित कनेक्शन को स्वचालित करती हैं, उपयोगकर्ता द्वारा गलती से दुर्भावनापूर्ण नेटवर्क चुनने के जोखिम को समाप्त करती हैं, क्योंकि डिवाइस बिना किसी उपयोगकर्ता कार्रवाई के स्वचालित रूप से और सुरक्षित रूप से कनेक्ट हो जाता है।

इन कमजोरियों का पैमाना बहुत बड़ा है। यूके के साइबर अपराध के आंकड़े वित्तीय प्रभाव को उजागर करते हैं, जिसमें साइबर-सक्षम अपराधों के परिणामस्वरूप £1.63 बिलियन का वित्तीय नुकसान होने की रिपोर्ट है। सूचना और संचार जैसे क्षेत्रों के व्यवसायों के लिए, 43% ने उल्लंघनों का अनुभव किया। इन व्यवधानों में 7% के लिए नेटवर्क एक्सेस का अस्थायी नुकसान और 6% के लिए वेबसाइट डाउनटाइम शामिल था। ये केवल संख्याएं नहीं हैं; ये डिनायल-ऑफ़-सर्विस जैसे हमलों के वास्तविक दुनिया के परिणामों का प्रतिनिधित्व करते हैं। आप नवीनतम यूके साइबर अपराध प्रवृत्तियों के बारे में अधिक पढ़ सकते हैं और देख सकते हैं कि ये खतरे आज व्यवसायों को कैसे प्रभावित कर रहे हैं।

लेटरल मूवमेंट (Lateral Movement) और इसके खतरे

एक बार जब कोई हमलावर आपके नेटवर्क में पैर जमा लेता है—शायद किसी रोग AP के साथ एक उपयोगकर्ता को धोखा देकर—तो उनका काम अभी शुरू ही हुआ है। प्रारंभिक उल्लंघन शायद ही कभी अंतिम लक्ष्य होता है। इसके बजाय, वे लेटरल मूवमेंट (Lateral Movement) नामक एक प्रक्रिया शुरू करते हैं।

यह एक चोर के एक खुली खिड़की से अंदर आने और फिर तिजोरी की तलाश में चुपचाप एक कमरे से दूसरे कमरे में जाने के डिजिटल समकक्ष है। हमलावर नेटवर्क का आंतरिक रूप से अन्वेषण करता है, ग्राहक डेटा वाले सर्वर, भुगतान प्रणाली या प्रशासनिक खातों जैसे अधिक मूल्यवान लक्ष्यों की तलाश करता है। यह गुप्त नेविगेशन ही वह तरीका है जिससे एक मामूली उल्लंघन एक पूर्ण तबाही में बदल जाता है।

डिनायल-ऑफ़-सर्विस (Denial-of-Service) हमले

डिनायल-ऑफ़-सर्विस (DoS) हमले का एक बहुत अधिक प्रत्यक्ष, विघटनकारी लक्ष्य होता है: आपके नेटवर्क या सेवा को पूरी तरह से अनुपलब्ध बनाना। कल्पना करें कि एक व्यस्त दुकान का एकमात्र प्रवेश द्वार भीड़ द्वारा पूरी तरह से अवरुद्ध कर दिया गया है, जिससे किसी भी वास्तविक ग्राहक को अंदर जाने से रोका जा रहा है। यह एक DoS हमला है।

WiFi की दुनिया में, एक सामान्य प्रकार डीऑथेंटिकेशन (deauthentication) हमला है। हमलावर नेटवर्क को जाली कमांड से भर देता है जो जबरन सभी को WiFi से डिस्कनेक्ट कर देता है, जिससे यह प्रभावी रूप से बंद हो जाता है। एक होटल, दुकान या इवेंट वेन्यू के लिए, यह संचालन को पूरी तरह से रोक सकता है, पॉइंट-ऑफ़-सेल लेनदेन, अतिथि सेवाओं और आंतरिक संचार को उनके ट्रैक पर रोक सकता है। यह सीधे तौर पर उपलब्धता—CIA ट्राइड के तीसरे स्तंभ—से समझौता करता है और तत्काल वित्तीय और परिचालन क्षति का कारण बनता है।

इन अवधारणाओं को संदर्भ में रखने में मदद करने के लिए, यहां सामान्य खतरों का एक त्वरित विवरण दिया गया है और वे किसी व्यवसाय को कैसे प्रभावित कर सकते हैं, विशेष रूप से सार्वजनिक रूप से उपलब्ध WiFi की पेशकश करने वाले व्यवसाय को।

सामान्य नेटवर्क खतरे और उनका प्रभाव

जैसा कि आप देख सकते हैं, तरीके अलग-अलग होते हैं, लेकिन अंतिम लक्ष्य हमेशा हमलावर के लाभ के लिए किसी भेद्यता का फायदा उठाना होता है। क्या देखना है यह जानना एक लचीला और सुरक्षित नेटवर्क बनाने में पहला महत्वपूर्ण कदम है।

आधुनिक नेटवर्क रक्षा के लिए आर्किटेक्चरल दृष्टिकोण

खतरों को जानना एक बात है; एक ऐसा नेटवर्क बनाना जो उन्हें सक्रिय रूप से बंद कर सके, बिल्कुल अलग बात है। वर्षों से, नेटवर्क सुरक्षा ने एक सरल "कैसल-एंड-मोट" (महल और खाई) मॉडल का पालन किया: परिधि के चारों ओर एक मजबूत दीवार बनाएं और मान लें कि अंदर सब कुछ सुरक्षित है। आज की परिष्कृत हमलों की दुनिया में जो अंदर और बाहर दोनों जगह से शुरू हो सकते हैं, यह विचार खतरनाक रूप से पुराना हो चुका है।

आधुनिक रक्षा अधिक स्मार्ट, अधिक गतिशील रणनीतियों के बारे में है। ये केवल आपके द्वारा खरीदे जाने वाले टूल नहीं हैं, बल्कि एक ऐसा नेटवर्क बनाने के ब्लूप्रिंट हैं जो लचीला और बुद्धिमान दोनों है। एक बड़ी दीवार के बजाय, हम आंतरिक सुरक्षा की एक श्रृंखला बना रहे हैं, हर कनेक्शन पर सवाल उठा रहे हैं, और शुरुआत से ही सुरक्षा को शामिल करने के लिए नवीनतम मानकों का उपयोग कर रहे हैं।

नेटवर्क सेगमेंटेशन के साथ डिजिटल दीवारें बनाना

किसी भी आधुनिक नेटवर्क में एक मुख्य रणनीति नेटवर्क सेगमेंटेशन (Network Segmentation) है। अपने व्यवसाय को विभिन्न विभागों वाली एक बड़ी इमारत के रूप में सोचें। क्या आप रिसेप्शनिस्ट को सर्वर रूम की चाबी देंगे? सेगमेंटेशन आपके नेटवर्क पर उसी सामान्य ज्ञान के तर्क को लागू करता है, विभिन्न उपयोगकर्ताओं और उपकरणों के लिए अलग-अलग ज़ोन बनाता है।

यह एक बड़े नेटवर्क को छोटे, स्व-निहित उप-नेटवर्क में विभाजित करके किया जाता है। इनमें से प्रत्येक सेगमेंट को एक्सेस नियमों का अपना सेट मिलता है, जो प्रभावी रूप से उनके बीच डिजिटल दीवारें बनाता है। एक होटल के लिए, यह गैर-परक्राम्य है: अतिथि WiFi नेटवर्क भुगतान टर्मिनल या कर्मचारी सिस्टम चलाने वाले नेटवर्क से पूरी तरह से अलग होना चाहिए।

यह इतना महत्वपूर्ण क्यों है? यह किसी हमले के प्रभाव क्षेत्र (blast radius) को सीमित करता है। यदि अतिथि नेटवर्क पर किसी डिवाइस से समझौता हो जाता है, तो सेगमेंटेशन हमलावर को महत्वपूर्ण कॉर्पोरेट डेटा पर छापा मारने के लिए लेटरल रूप से आगे बढ़ने से रोकता है। उल्लंघन को उसके अपने छोटे ज़ोन के भीतर फ़ायरवॉल कर दिया जाता है, जिससे संभावित नुकसान नाटकीय रूप से कम हो जाता है।

ज़ीरो ट्रस्ट (Zero Trust) एक रणनीतिक मानसिकता है, कोई एक उत्पाद नहीं। यह "भरोसा करें, लेकिन सत्यापित करें" के पुराने मॉडल से एक बुनियादी बदलाव है। नया नियम सरल है: "कभी भरोसा न करें, हमेशा सत्यापित करें।" हर एक एक्सेस अनुरोध को, हर बार, प्रमाणित और अधिकृत किया जाना चाहिए。

ज़ीरो ट्रस्ट मॉडल को अपनाना

सेगमेंटेशन के विचार पर निर्माण करते हुए, ज़ीरो ट्रस्ट सुरक्षा मॉडल इस सिद्धांत को इसके तार्किक निष्कर्ष पर ले जाता है। यह एक शक्तिशाली धारणा पर काम करता है: खतरे कहीं भी मौजूद हो सकते हैं—आपके नेटवर्क के बाहर और अंदर। इस कारण से, किसी भी उपयोगकर्ता या डिवाइस को मुफ्त पास नहीं मिलता है, चाहे वे कहीं से भी कनेक्ट हो रहे हों।

किसी संसाधन तक पहुंचने के हर एक प्रयास को सख्ती से सत्यापित किया जाना चाहिए। इसकी कल्पना एक उच्च-सुरक्षा सुविधा की तरह करें जहां आपको हर एक दरवाजे पर, हर बार वैध क्रेडेंशियल दिखाने होते हैं, भले ही आप पहले से ही अंदर हों। इस निरंतर सत्यापन प्रक्रिया का अर्थ है कि भले ही कोई हमलावर किसी एक खाते या डिवाइस से समझौता करने में सफल हो जाता है, फिर भी उनकी आगे बढ़ने की क्षमता गंभीर रूप से प्रतिबंधित होती है। वे बस अगले सर्वर पर नहीं जा सकते क्योंकि हर कदम के लिए एक नए प्रमाणीकरण की आवश्यकता होती है जो उनके पास नहीं है।

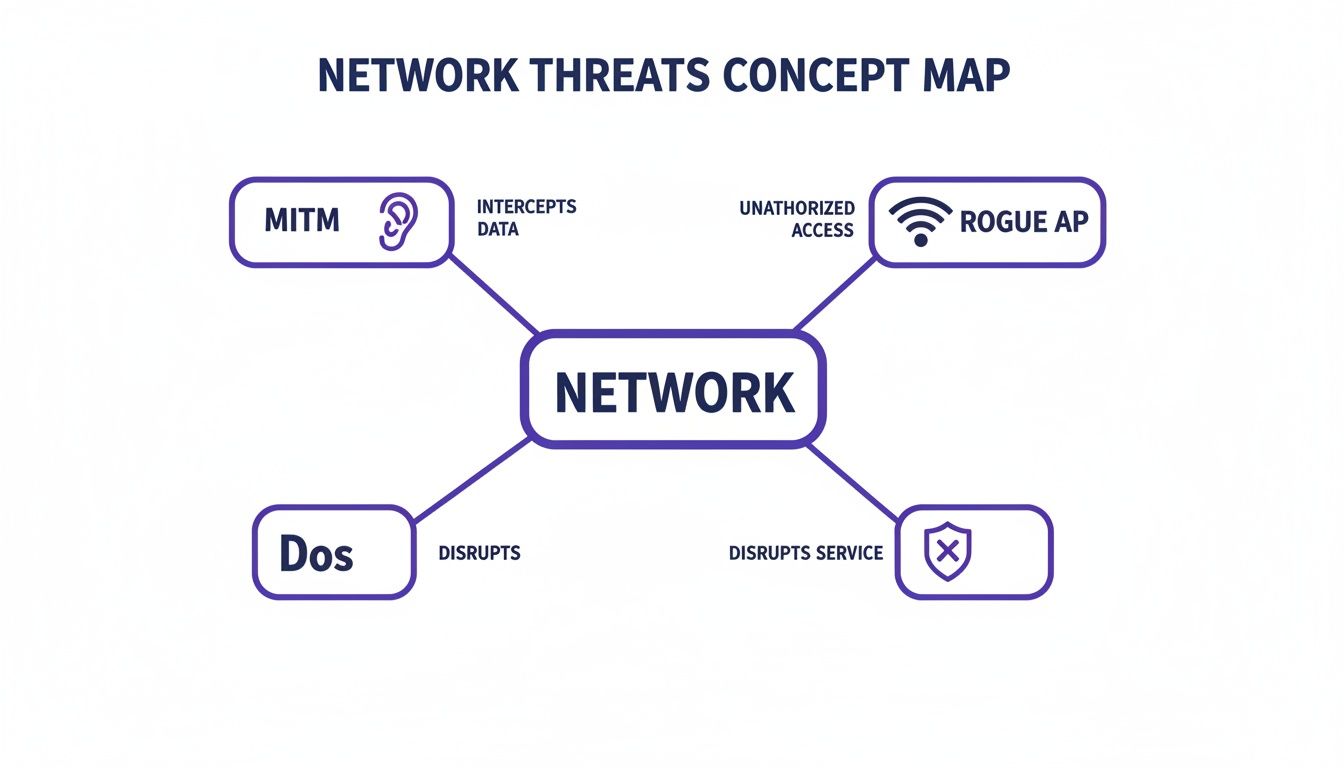

यह मानचित्र कुछ प्रमुख नेटवर्क खतरों पर प्रकाश डालता है जिन्हें हराने के लिए ये आधुनिक आर्किटेक्चरल दृष्टिकोण डिज़ाइन किए गए हैं।

यह दिखाता है कि कैसे मैन-इन-द-मिडिल हमले, रोग एक्सेस पॉइंट और डिनायल-ऑफ़-सर्विस जैसे खतरे सीधे नेटवर्क की अखंडता और उपलब्धता से समझौता करते हैं, जो इस बात को पुष्ट करता है कि हमें एक सक्रिय डिफेंस-इन-डेप्थ (defence-in-depth) रणनीति की आवश्यकता क्यों है।

WPA3 और OpenRoaming के साथ वायरलेस सुरक्षा को अपग्रेड करना

WiFi की पेशकश करने वाले किसी भी व्यवसाय के लिए, आपके द्वारा उपयोग किए जाने वाले विशिष्ट सुरक्षा मानक सर्वोपरि हैं। WPA2 जैसे पुराने प्रोटोकॉल वर्षों से काम कर रहे हैं, लेकिन उनमें ज्ञात कमजोरियां हैं जिनका हमलावर सक्रिय रूप से फायदा उठा रहे हैं। नवीनतम मानक, WPA3, एक बड़े पैमाने पर सुरक्षा अपग्रेड प्रदान करता है।

WPA3 एन्क्रिप्शन को मजबूत करता है, जिससे इसे क्रैक करना बहुत कठिन हो जाता है, और सामान्य ऑफ़लाइन "डिक्शनरी" हमलों से बचाता है जहां हैकर्स पासवर्ड का अनुमान लगाने का प्रयास करते हैं। महत्वपूर्ण रूप से, यह यह भी सुनिश्चित करता है कि खुले, सार्वजनिक नेटवर्क पर, प्रत्येक उपयोगकर्ता का ट्रैफ़िक व्यक्तिगत रूप से एन्क्रिप्ट किया गया है। यह अगली टेबल पर बैठे किसी व्यक्ति को उनकी गतिविधि पर नज़र रखने से रोकता है।

निर्बाध, सुरक्षित कनेक्शन की यह अवधारणा Passpoint जैसी तकनीकों और OpenRoaming जैसी पहलों द्वारा पूर्ण की जाती है। वे किसी व्यक्ति की मौजूदा पहचान (जैसे उनके मोबाइल कैरियर या कंपनी लॉगिन) का उपयोग करके उन्हें बिना कुछ किए सुरक्षित रूप से ऑनलाइन लाने के लिए संपूर्ण कनेक्शन प्रक्रिया को स्वचालित करते हैं।

यह नेटवर्क सुरक्षा के लिए तीन गुना लाभ प्रदान करता है:

- रोग AP जोखिम को समाप्त करता है: उपयोगकर्ता किसी सूची से नेटवर्क का नाम नहीं चुन रहे हैं, इसलिए उन्हें दुर्भावनापूर्ण "ईविल ट्विन" (Evil Twin) हॉटस्पॉट से जुड़ने के लिए धोखा नहीं दिया जा सकता है।

- शुरुआत से ही एन्क्रिप्टेड: कनेक्शन पहले पैकेट से ही सुरक्षित है, जो पारंपरिक खुले नेटवर्क में पाई जाने वाली एक बड़ी भेद्यता को बंद करता है।

- घर्षण रहित अनुभव (Frictionless Experience): यह बोझिल लॉगिन पृष्ठों और साझा पासवर्ड से छुटकारा दिलाता है, जो न केवल एक सुरक्षा दुःस्वप्न हैं बल्कि एक भयानक उपयोगकर्ता अनुभव भी हैं।

सेगमेंटेशन, ज़ीरो ट्रस्ट दर्शन और आधुनिक वायरलेस मानकों के संयोजन से, कोई भी संगठन एक बहु-स्तरीय रक्षा का निर्माण कर सकता है जो आज के खतरों को रोकने में कहीं अधिक प्रभावी है। यह एक ऐसा नेटवर्क बनाता है जो न केवल डिज़ाइन द्वारा सुरक्षित है, बल्कि बुद्धिमान और आधुनिक व्यवसाय की मांगों के लिए तैयार भी है।

अंतिम सुरक्षा के लिए पहचान-आधारित एक्सेस लागू करना

वास्तविक नेटवर्क सुरक्षा एक पुराने सवाल को पलटने से शुरू होती है। दशकों से, IT एडमिन पूछते आए हैं, "इस डिवाइस को क्या करने की अनुमति है?" लेकिन आधुनिक, ज़ीरो ट्रस्ट सोचने का तरीका एक बहुत अधिक स्मार्ट प्रश्न प्रस्तुत करता है: "यह उपयोगकर्ता कौन है, और उन्हें क्या एक्सेस करने के लिए अधिकृत किया गया है?"

यह सरल बदलाव पहचान-आधारित एक्सेस नियंत्रण की नींव है। यह साझा पासवर्ड और प्री-शेयर्ड कीज़ (PSKs) से दूर जाने का एक कदम है जो वर्षों से सुरक्षा का एक कमजोर बिंदु रहे हैं। एक साझा पासवर्ड पूरे कार्यालय के लिए डोरमैट के नीचे एक चाबी छोड़ने जैसा है—एक बार जब यह मिल जाता है, तो आपके पास कोई सुरक्षा नहीं होती है। पहचान-आधारित एक्सेस उस मॉडल को खिड़की से बाहर फेंक देता है।

इसके बजाय, हर एक उपयोगकर्ता और डिवाइस को अपना अनूठा, जाली न बनाया जा सकने वाला डिजिटल पासपोर्ट मिलता है। यह केवल एक पासवर्ड नहीं है; यह एक सत्यापन योग्य पहचान है जो साबित करती है कि वे कौन हैं और उन्हें उनकी भूमिका के आधार पर सटीक, सीमित एक्सेस प्रदान करती है।

आइडेंटिटी प्रोवाइडर्स (Identity Providers) के साथ स्टाफ एक्सेस को स्वचालित करना

आपके कर्मचारियों के लिए, नेटवर्किंग में सुरक्षा के इस आधुनिक दृष्टिकोण को लाना आश्चर्यजनक रूप से सीधा है, स्थापित आइडेंटिटी प्रोवाइडर्स (IdPs) के साथ एकीकरण के लिए धन्यवाद। ये संभवतः वे सेवाएं हैं जिन पर आपका संगठन पहले से ही हर दिन निर्भर करता है।

- Microsoft Entra ID (पूर्व में Azure AD)

- Google Workspace

- Okta

जब आप एक नेटवर्क एक्सेस प्लेटफ़ॉर्म को इन निर्देशिकाओं से जोड़ते हैं, तो स्टाफ कनेक्शन को सुरक्���ित करने की पूरी प्रक्रिया लगभग स्वचालित हो जाती है। अब कोई मैन्युअल खाता निर्माण या साझा WiFi पासवर्ड बांटने की आवश्यकता नहीं है। सिस्टम बस प्रत्येक कर्मचारी के उपकरणों को अद्वितीय डिजिटल प्रमाणपत्र जारी करता है।

यह प्रमाणपत्र उनके सुरक्षित पासपोर्ट के रूप में कार्य करता है। जब कोई कर्मचारी कार्यालय नेटवर्क के पास होता है, तो उनका डिवाइस यह क्रेडेंशियल प्रस्तुत करता है, निर्देशिका के विरुद्ध तुरंत सत्यापित हो जाता है, और एक्सेस प्रदान किया जाता है। याद रखने, टाइप करने या चोरी होने के लिए कोई पासवर्ड नहीं। और अगर कोई कंपनी छोड़ देता है? उनके एक्सेस को रद्द करना IdP में उनकी स्थिति को अपडेट करने जितना ही आसान है, जो तुरंत उनके डिजिटल पासपोर्ट को शून्य कर देता है।

यह कैसे काम करता है, इस पर बेहतर पकड़ पाने के लिए, आप पहचान-आधारित WiFi सुरक्षा के लिए हमारी गहन मार्गदर्शिका का अन्वेषण कर सकते हैं。

पासवर्ड के बिना अतिथि एक्सेस को सुरक्षित करना

यह पहचान-प्रथम मानसिकता केवल कर्मचारियों के लिए नहीं है। किसी होटल, दुकान या वेन्यू में अतिथियों के लिए, उन्हें पासवर्ड के साथ संघर्ष करने के लिए कहना असुरक्षित और एक भयानक अनुभव दोनों है। आइए इसका सामना करें: लोगों की सुरक्षा आदतें अक्सर खराब होती हैं, जिससे व्यावसायिक नेटवर्क से जुड़ने पर एक बड़ा जोखिम पैदा होता है।

एक हालिया सर्वेक्षण में पाया गया कि यूके के 47% ब्रॉडबैंड घरों ने कभी भी अपनी डिफ़ॉल्ट राउटर सेटिंग्स नहीं बदली हैं। इससे भी बदतर, 69% ने स्वीकार किया कि उन्होंने कभी अपना WiFi पासवर्ड नहीं बदला था। जब लोग घर से दूर होते हैं तो ये आदतें जादुई रूप से नहीं सुधरती हैं, जो इस बात पर प्रकाश डालती हैं कि उपयोगकर्ता-प्रबंधित पासवर्ड पर निर्भर न होने वाले सिस्टम इतने महत्वपूर्ण क्यों हैं।

यहीं पर OpenRoaming जैसी तकनीकें अतिथि एक्सेस के लिए गेम को पूरी तरह से बदल देती हैं। यह जनता के लिए एक समान पासवर्ड-मुक्त, पहचान-आधारित कनेक्शन प्रदान करता है।

OpenRoaming एक आगंतुक की मौजूदा विश्वसनीय पहचान—जैसे कि उनके मोबाइल फोन प्रदाता या सोशल लॉगिन—का उपयोग उन्हें स्वचालित रूप से और सुरक्षित रूप से WiFi नेटवर्क से जोड़ने के लिए करता है। पूरी प्रक्रिया निर्बाध है, पहले पैकेट से ही एन्क्रिप्टेड है, और उपयोगकर्ता को सुरक्षा समीकरण से पूरी तरह से हटा देती है।

एक विश्वसनीय तृतीय पक्ष के माध्यम से उपयोगकर्ता को प्रमाणित करके, आपका नेटवर्क कभी भी साझा पासवर्ड या एक बोझिल Captive Portal की आवश्यकता के बिना सुरक्षित एक्सेस प्रदान कर सकता है। यह साबित करता है कि अभेद्य सुरक्षा और पूरी तरह से घर्षण रहित उपयोगकर्ता यात्रा बिल्कुल साथ-साथ चल सकती है। यह सार्वजनिक नेटवर्क एक्सेस का भविष्य है—सुरक्षित, सरल और पहचान के इर्द-गिर्द निर्मित।

व्यावहारिक परिनियोजन (Deployment) और निगरानी रणनीतियाँ

सुरक्षा सिद्धांत को एक वास्तविक दुनिया की रक्षा में बदलने के लिए जो वास्तव में काम करती है, एक स्पष्ट, कार्रवाई योग्य योजना की आवश्यकता होती है। एक मजबूत सुरक्षा स्थिति वह नहीं है जिसे आप केवल एक नया उत्पाद स्थापित करके प्राप्त करते हैं; यह विचारशील परिनियोजन के माध्यम से बनाया गया है और मेहनती, निरंतर निगरानी के साथ बनाए रखा गया है। यहीं पर जिन आर्किटेक्चरल ब्लूप्रिंट्स के बारे में हमने बात की है, वे आपके नेटवर्क पर एक ठोस वास्तविकता बन जाते हैं।

पहला कदम एक रणनीतिक रोलआउट है जो सुरक्षा अंतराल को जल्दी और कुशलता से बंद करता है। यह सब कुछ प्रमुख परिचालन स्तंभों के आसपास सावधानीपूर्वक योजना बनाने पर निर्भर करता है।

अपने परिनियोजन (Deployment) की योजना बनाना

एक प्रभावी परिनियोजन हमेशा आपके मौजूदा वातावरण की मैपिंग के साथ शुरू होता है। नए सुरक्षा समाधानों को आपके पास पहले से मौजूद बुनियादी ढांचे के साथ एकीकृत करना महत्वपूर्ण है, न कि इसके खिलाफ लड़ना। आधुनिक प्लेटफ़ॉर्म इसके लिए बनाए गए हैं, जिन्हें Meraki, Aruba और UniFi जैसे अग्रणी हार्डवेयर विक्रेताओं के साथ संगतता के लिए डिज़ाइन किया गया है ताकि एक बहुत ही सुचारू रोलआउट सुनिश्चित किया जा सके।

शुरुआत से ही सुलझाने के लिए कुछ प्रमुख बातें:

- नेटवर्क सेगमेंटेशन योजना: पता लगाएं कि आप विभिन्न प्रकार के ट्रैफ़िक को कैसे अलग करेंगे। आपको अपने अतिथि WiFi, स्टाफ एक्सेस, पॉइंट-ऑफ़-सेल सिस्टम और महत्वपूर्ण बैकएंड सर्वर के बीच स्पष्ट सीमाएं परिभाषित करने की आवश्यकता है।

- आइडेंटिटी डायरेक्टरी एकीकरण: अपने एक्सेस कंट्रोल प्लेटफ़ॉर्म को अपने मौजूदा आइडेंटिटी प्रोवाइडर्स, जैसे Entra ID या Google Workspace से लिंक करें। यह कर्मचारियों के शामिल होने या छोड़ने पर एक्सेस देने और रद्द करने की पूरी प्रक्रिया को स्वचालित करता है।

- हार्डवेयर संगतता जांच: दोबारा जांचें कि आपका चुना हुआ समाधान आपके वर्तमान स्विच, एक्सेस पॉइंट और फ़ायरवॉल के साथ अच्छी तरह से काम करता है। यह आपको सेटअप के दौरान किसी भी अप्रिय आश्चर्य या संगतता सिरदर्द से बचने में मदद करता है।

ठोस नेटवर्क प्रबंधन अच्छी सुरक्षा का आधार है। जब चीजें गलत हो जाती हैं तो नेटवर्क की अखंडता बनाए रखने के लिए बुनियादी बातों को जानना, जैसे Cisco स्विच को रीसेट करने की प्रक्रियाएं, आवश्यक है।

निरंतर निगरानी और घटना प्रतिक्रिया (Incident Response)

एक बार जब आपका सुरक्षित नेटवर्क चालू हो जाता है, तो काम कार्यान्वयन से सतर्कता में बदल जाता है। नेटवर्क सुरक्षा कभी भी "सेट इट एंड फॉरगेट इट" (सेट करें और भूल जाएं) कार्य नहीं है। निरंतर निगरानी का अर्थ है परेशानी के संकेतों के लिए अपने नेटवर्क पर कड़ी नज़र रखना और जैसे ही आप कुछ देखते हैं, कार्रवाई करने की स्पष्ट योजना बनाना।

यह प्रक्रिया सुरक्षा को एक सैद्धांतिक अभ्यास से एक जीवंत, सक्रिय स्थिति में बदल देती है। इसमें उन विसंगतियों का पता लगाने के लिए नेटवर्क डेटा एकत्र करना और उसका विश्लेषण करना शामिल है जो किसी हमले की पहली आहट हो सकती हैं।

योजना के बिना निगरानी केवल डेटा एकत्र करना है। एक औपचारिक घटना प्रतिक्रिया योजना (Incident Response Plan) उस डेटा को निर्णायक कार्रवाई में बदल देती है, जो उन सटीक कदमों की रूपरेखा तैयार करती है जो आपकी टीम खतरे का पता चलने के क्षण से लेकर उसके अंतिम समाधान तक उठाएगी।

एक प्रभावी निगरानी रणनीति के लिए विशिष्ट रेड फ्लैग्स (खतरे के संकेतों) पर नज़र रखने की आवश्यकता होती है। ये संकेतक अक्सर सुरक्षा उल्लंघन के शुरुआती संकेत होते हैं, जो आपको वास्तविक नुकसान होने से पहले प्रतिक्रिया देने का मौका देते हैं। उदाहरण के लिए, सक्रिय DNS फ़िल्टरिंग, यहाँ रक्षा की एक अविश्वसनीय रूप से शक्तिशाली परत है। आप हमारी मार्गदर्शिका में यह कैसे काम करता है, इसके बारे में अधिक जान सकते हैं जो बताती है कि क्यों सक्रिय DNS फ़िल्टरिंग आधुनिक खतरों के खिलाफ आपका सबसे अच्छा बचाव है ।

आपकी टीम को सक्रिय रूप से निम्नलिखित की तलाश करनी चाहिए:

- असामान्य ट्रैफ़िक पैटर्न: किसी विशिष्ट डिवाइस या बाहरी स्थान पर या वहां से बहने वाले डेटा में अचानक, अस्पष्टीकृत वृद्धि डेटा उल्लंघन या मैलवेयर गतिविधि का एक स्पष्ट संकेत हो सकती है।

- विफल लॉगिन में वृद्धि: किसी एक खाते या सिस्टम के विरुद्ध विफल प्रमाणीकरण ���्रयासों की उच्च मात्रा का अक्सर अर्थ होता है कि एक ब्रूट-फोर्स (brute-force) हमला चल रहा है।

- संदिग्ध गंतव्यों से कनेक्शन: ज्ञात दुर्भावनापूर्ण IP पतों या डोमेन के लिए आउटबाउंड ट्रैफ़िक एक मजबूत संकेतक है कि आपके नेटवर्क पर किसी डिवाइस से समझौता किया गया है।

- अनधिकृत डिवाइस का पता लगाना: सुरक्षित नेटवर्क सेगमेंट पर पॉप अप होने वाले किसी भी नए, अज्ञात डिवाइस की तत्काल जांच की आवश्यकता होती है। कोई अपवाद नहीं।

एक अनुशासित निगरानी और प्रतिक्रिया रणनीति के साथ एक सुनियोजित परिनियोजन के संयोजन से, आप एक जीवंत सुरक्षा ढांचा बनाते हैं—एक ऐसा ढांचा जो लगातार बदलते खतरे के परिदृश्य द्वारा फेंकी गई किसी भी चीज़ के अनुकूल हो सकता है और प्रतिक्रिया दे सकता है।

अपने सुरक्षित नेटवर्क को एक व्यावसायिक संपत्ति में बदलना

शीर्ष स्तर की नेटवर्क सुरक्षा को केवल एक और खर्च के रूप में सोचना एक आसान गलती है। हम अक्सर इसे एक रक्षात्मक लागत के रूप में देखते हैं—आपदा को रोकने के लिए एक आवश्यक बुराई। लेकिन यह दृष्टिकोण एक बड़े अवसर को चूक जाता है। जब आप अपने नेटवर्क को सही तरीके से बनाते हैं, विशेष रूप से एक पहचान-आधारित प्लेटफ़ॉर्म के साथ, तो यह एक लागत केंद्र (cost centre) बनना बंद कर देता है और एक रणनीतिक संपत्ति बनना शुरू कर देता है जो वास्तव में विकास को बढ़ावा देता है।

जादू उस प्रथम-पक्ष (first-party) डेटा में है जिसे आप सुरक्षित साइन-इन प्रक्रिया के दौरान एकत्र करते हैं। हर बार जब कोई ग्राहक या अतिथि आपके WiFi से जुड़ता है, तो आप उनके साथ एक सीधा, सहमति-आधारित संबंध बनाते हैं। यह केवल इंटरनेट कनेक्शन देने से कहीं अधिक है; यह एक बातचीत की शुरुआत है।

लागत केंद्र (Cost Centre) से ग्रोथ इंजन तक

यहीं पर चीजें वास्तव में दिलचस्प हो जाती हैं। जब आप उस समृद्ध पहचान और व्यवहार संबंधी डेटा को अपने कस्टमर रिलेशनशिप मैनेजमेंट (CRM) और मार्केटिंग प्लेटफ़ॉर्म से जोड़ते हैं, तो आप ग्राहक यात्रा को उन तरीकों से वैयक्तिकृत करना शुरू कर सकते हैं जो पहले संभव नहीं थे। हॉस्पिटैलिटी, रिटेल और बड़े वेन्यू के व्यवसायों के लिए, यह एक गेम-चेंजर है।

- वैयक्तिकृत ऑफ़र: एक होटल चेक-इन करते ही एक लौटने वाले अतिथि का स्वागत संदेश और बार में उनके पसंदीदा पेय के लिए एक ऑफ़र के साथ अभिवादन कर सकता है।

- गहरी अंतर्दृष्टि: एक रिटेल केंद्र यह देखने के लिए फुटफॉल पैटर्न का विश्लेषण कर सकता है कि कौन से प्रवेश द्वार और दुकानें अलग-अलग समय पर सबसे व्यस्त हैं, जिससे उन्हें स्टोर लेआउट से लेकर स्टाफिंग रोटा तक सब कुछ अनुकूलित करने में मदद मिलती है।

- बढ़ी हुई वफादारी: एक कैफे हर बार ग्राहक के WiFi में लॉग इन करने पर स्वचालित रूप से उनके खाते में लॉयल्टी पॉइंट जोड़ सकता है, जिससे उन्हें वापस आने का एक सम्मोहक कारण मिलता है।

एक आधुनिक, पहचान-आधारित नेटवर्किंग प्लेटफ़ॉर्म में निवेश केवल एक सुरक्षा उपाय नहीं है। यह एक रणनीतिक व्यावसायिक निर्णय है जो खतरों और भयंकर प्रतिस्पर्धा से भरी दुनिया में स्पष्ट रिटर्न प्रदान करता है।

निवेश पर रिटर्न (ROI) साबित करना

यह दृष्टिकोण नेटवर्क सुरक्षा को व्यय पत्रक पर एक लाइन आइटम से आपके बॉटम लाइन में एक मापने योग्य योगदानकर्ता में बदल देता है। यह केवल सिद्धांत नहीं है; संख्याएं इसका समर्थन करती हैं। उदाहरण के लिए, यूके के साइबर सुरक्षा क्षेत्र ने सकल मूल्य वर्धित (gross value added) में £13.2 बिलियन उत्पन्न किए, जिसमें क्षितिज पर बड़ी वृद्धि हुई क्योंकि अधिक व्यवसाय व्यापक उल्लंघनों पर प्रतिक्रिया करते हैं। आप बाजार के पूर्ण पैमाने को देखने के लिए यूके के साइबर सुरक्षा क्षेत्र के विश्लेषण के बारे में अधिक जान सकते हैं । यह केवल IT के बारे में नहीं है; यह एक मुख्य व्यावसायिक कार्य है।

यहाँ एक वास्तविक दुनिया का उदाहरण दिया गया है: एक बड़े शॉपिंग सेंटर ने अपने WiFi एनालिटिक्स का उपयोग यह पता लगाने के लिए किया कि जो आगंतुक नेटवर्क से जुड़े थे वे 20% अधिक समय तक रुके और प्रति विज़िट अधिक पैसा खर्च किया। यह एक शक्तिशाली अंतर्दृष्टि है। लक्षित प्रचार चलाने के लिए उस डेटा का उपयोग करके, उन्होंने सीधे अपने राजस्व को बढ़ाया। यह इस बात का प्रमाण है कि नेटवर्किंग में सुरक्षा में सही निवेश कई गुना अधिक भुगतान करता है, जो प्रारंभिक सेटअप पूरा होने के लंबे समय बाद एक अधिक स्मार्ट, अधिक लाभदायक व्यवसाय का निर्माण करता है।

आपके नेटवर्क सुरक्षा प्रश्नों के उत्तर

जैसे ही आप अपनी नेटवर्क सुरक्षा को कड़ा करना शुरू करते हैं, कुछ व्यावहारिक प्रश्न सामने आना तय है। यहां कुछ सबसे आम बातें दी गई हैं जो हम IT एडमिन और प्रबंधकों से सुनते हैं जब वे शुरू करते हैं, जो हमारे द्वारा कवर किए गए कुछ मुख्य विचारों को पुष्ट करते हैं।

हमारे अतिथि WiFi सुरक्षा को बेहतर बनाने के लिए पहला कदम क्या है?

खुले, पासवर्ड-मुक्त नेटवर्क और असुरक्षित साझा पासवर्ड से छुटकारा पाएं। गंभीरता से। सबसे महत्वपूर्ण पहला कदम जो आप उठा सकते हैं वह एक पहचान-आधारित सिस्टम की ओर बढ़ना है। यह एक बदलाव तुरंत कुछ सबसे बड़े सुरक्षा अंतरालों को बंद कर देता है।

यह तुरंत आपके नेटवर्क को एक अनाम फ्री-फॉर-ऑल से एक ऐसे वातावरण में बदल देता है जहां हर कनेक्शन एक अद्वितीय पहचानकर्ता से जुड़ा होता है। यह निगरानी और नियंत्रण से लेकर उचित नेटवर्क सेगमेंटेशन तक हर दूसरे आधुनिक सुरक्षा उपाय के लिए आधार तैयार करता है। आप अनिवार्य रूप से अपने उपयोगकर्ताओं के साथ उनके पहले कनेक्शन से ही एक सुरक्षित डिजिटल संबंध शुरू कर रहे हैं।

लक्ष्य गुमनामी को खत्म करना है। चाहे वह एक सुरक्षित पोर्टल के माध्यम से हो जो एक ईमेल कैप्चर करता है या OpenRoaming जैसी निर्बाध तकनीक, हर कनेक्शन को एक सत्यापन योग्य पहचान से जोड़ना आपके द्वारा किया जा सकने वाला सबसे प्रभावशाली बदलाव है।

वास्तविक दुनिया के WiFi वातावरण में ज़ीरो ट्रस्ट कैसे काम करता है?

WiFi सेटिंग में, ज़ीरो ट्रस्ट सरल है: डिफ़ॉल्ट रूप से किसी पर और किसी भी चीज़ पर भरोसा न करें, चाहे वे आपके नेटवर्क पर कहीं भी हों। हर एक कनेक्शन अनुरोध को हर बार सत्यापित किया जाना चाहिए। यह अनधिकृत एक्सेस प्राप्त करने का प्रयास करने वाले किसी भी व्यक्ति के लिए बहुत कठिन वातावरण बनाता है।

आपके कर्मचारियों के लिए, इसका मतलब प्रत्येक डिवाइस को अद्वितीय प्रमाणपत्र जारी करने के लिए एक आइडेंटिटी प्रोवाइडर (जैसे Entra ID) का उपयोग करना हो सकता है, जिससे उन्हें केवल उन विशिष्ट संसाधनों तक एक्सेस मिल सके जिनकी उन्हें अपना काम करने के लिए नितांत आवश्यकता है। अतिथियों के लिए, OpenRoaming जैसे सिस्टम शुरुआत से ही कनेक्शन को एन्क्रिप्ट करते हैं, जबकि नेटवर्क सेगमेंटेशन उन्हें आपके कॉर्पोरेट संसाधनों से पूरी तरह से अलग रखता है।

क्या एक सुरक्षित पहचान-आधारित प्लेटफ़ॉर्म पर स्विच करना मुश्किल है?

यह आपके विचार से कहीं अधिक सीधा है। आधुनिक क्लाउड-आधारित प्लेटफ़ॉर्म तेजी से परिनियोजन के लिए बनाए गए हैं और Cisco Meraki, Aruba, और Ruckus जैसे प्रमुख खिलाड़ियों से आपके पास पहले से मौजूद नेटवर्क हार्डवेयर के साथ सुचारू रूप से एकीकृत करने के लिए डिज़ाइन किए गए हैं।

प्रक्रिया में आमतौर पर आपके वर्तमान WiFi बुनियादी ढांचे और आइडेंटिटी प्रोवाइडर्स के साथ सिंक करने के लिए प्लेटफ़ॉर्म को कॉन्फ़िगर करना शामिल होता है। जो पहले एक जटिल, महीनों लंबी परियोजना हुआ करती थी, वह अब कुछ ही हफ्तों में चालू हो सकती है। यह आपको पुराने स्कूल के ऑन-प्रिमाइसेस समाधानों के सिरदर्द के बिना एंटरप्राइज़-ग्रेड सुरक्षा के लिए एक तेज़ ट्रैक देता है, जिससे मजबूत सुरक्षा किसी भी आकार के संगठनों के लिए एक यथार्थवादी लक्ष्य बन जाती है।

क्या आप पुराने साझा पासवर्ड को एक सुरक्षित, पहचान-आधारित नेटवर्किंग प्लेटफ़ॉर्म से बदलने के लिए तैयार हैं? जानें कि कैसे Purple घर्षण रहित उपयोगकर्ता अनुभव के साथ ज़ीरो ट्रस्ट सुरक्षा प्रदान करता है। Purple प्लेटफ़ॉर्म का अन्वेषण करें ।