जेव्हा आपण खऱ्या नेटवर्क सुरक्षेबद्दल बोलतो, तेव्हा ते तीन मुख्य कल्पनांवर येऊन थांबते, ज्याला उद्योगात CIA Triad म्हणून ओळखले जाते: Confidentiality (गोपनीयता), Integrity (अखंडता), आणि Availability (उपलब्धता). हा केवळ सिद्धांत नाही; ही एक व्यावहारिक फ्रेमवर्क आहे जी डेटा संरक्षित करण्याच्या महत्त्वपूर्ण गरजेचा आणि तो अचूक आणि प्रवेशयोग्य असण्याच्या तितक्याच महत्त्वपूर्ण गरजेचा समतोल राखण्यास मदत करते. यापैकी एकही स्तंभ डळमळीत झाल्यास, संपूर्ण सुरक्षा रचना धोक्यात येते.

नेटवर्क सुरक्षेचा पाया समजून घेणे

हल्ल्याचा खरोखरच सामना करू शकेल असे संरक्षण तयार करण्यासाठी, तुम्हाला प्रथम सुरक्षित नेटवर्क परिभाषित करणाऱ्या तत्त्वांवर पकड मिळवावी लागेल. गुंतागुंतीची साधने आणि धोरणांमध्ये जाण्यापूर्वी, मूलभूत स्तरावर सायबर सुरक्षा म्हणजे काय हे समजून घेणे ही पहिली आवश्यक पायरी आहे. ही तत्त्वे, CIA Triad, तुम्ही लागू करत असलेल्या प्रत्येक सुरक्षा उपायाचा पाया आहेत.

याचा विचार एका सुरक्षित कुरिअर सेवेसारखा करा ज्यावर एक महत्त्वाचा व्यावसायिक करार पोहोचवण्याची जबाबदारी आहे. त्रिकुटाचा प्रत्येक भाग एक वेगळी आणि महत्त्वाची भूमिका बजावतो. एक भाग जरी चुकला, तरी संपूर्ण डिलिव्हरी अविश्वासार्ह बनते.

गोपनीयता: रहस्ये सुरक्षित ठेवणे

गोपनीयता म्हणजे डेटा फक्त त्याच लोकांना दिसेल ज्यांनी तो पाहणे अपेक्षित आहे याची खात्री करणे. आपल्या कुरिअरच्या उदाहरणात, हा एक सीलबंद, अपारदर्शक लिफाफा आहे जो इच्छित प्राप्तकर्त्याव्यतिरिक्त इतर कोणालाही आतील करार वाचण्यापासून थांबवतो.

नेटवर्किंगच्या जगात, आपण हे प्रामुख्याने एन्क्रिप्शन (encryption) द्वारे साध्य करतो. जेव्हा तुमचा डेटा नेटवर्कवरून वेगाने जातो, तेव्हा एन्क्रिप्शन त्याला पूर्णपणे न वाचता येण्याजोग्या फॉरमॅटमध्ये रूपांतरित करते. योग्य डिक्रिप्शन की (decryption key) शिवाय जो कोणी तो अडवण्याचा प्रयत्न करतो, त्याला फक्त अक्षरांची अर्थहीन गुंतागुंत दिसते. हेच पासवर्ड, क्रेडिट कार्ड नंबर आणि वैयक्तिक डेटा यांसारख्या संवेदनशील माहितीचे अनधिकृत नजरेपासून संरक्षण करते.

अखंडता: डेटा बदललेला नाही याची खात्री करणे

अखंडता ही हमी देते की तुम्हाला मिळालेली माहिती ही पाठवलेलीच माहिती आहे आणि वाटेत त्यात कोणतेही छुपे बदल झालेले नाहीत. आपल्या कुरिअरसाठी, हे लिफाफ्यावरील छेडछाड-प्रतिबंधक (tamper-evident) सील आहे. जर ते सील तुटलेले असेल, तर प्राप्तकर्त्याला लगेच समजते की आतील मजकुराशी छेडछाड झाली असावी आणि त्यावर विश्वास ठेवता येणार नाही.

तुमच्या डेटाची विश्वासार्हता राखण्यासाठी हे तत्त्व अत्यंत महत्त्वाचे आहे. क्रिप्टोग्राफिक हॅशेस (cryptographic hashes) आणि डिजिटल स्वाक्षऱ्या यांसारखे नेटवर्क सुरक्षा उपाय या डिजिटल सीलचे काम करतात, जे डेटा पाठवल्याप्रमाणेच पोहोचला आहे याची पडताळणी करतात. हे हल्लेखोरांना पेमेंटची रक्कम बदलणे किंवा गंभीर सिस्टीम्सना पाठवलेल्या कमांड्समध्ये बदल करणे यांसारख्या गोष्टी करण्यापासून थांबवते. अधिक सखोल माहितीसाठी, आमचा स्वतःचा डेटा आणि सुरक्षा आढावा या प्रक्रियांचे अधिक तपशीलवार अन्वेषण करतो.

CIA Triad हे केवळ पाठ्यपुस्तकातील मॉडेल नाही; जोखीम मोजण्यासाठी ही एक व्यावहारिक फ्रेमवर्क आहे. प्रत्येक सुरक्षा निर्णय—एन्क्रिप्शन स्टँडर्ड निवडण्यापासून ते फायरवॉल नियम सेट करण्यापर्यंत—त्याचा गोपनीयता, अखंडता आणि उपलब्धतेवरील परिणामाच्या आधारे तोलला गेला पाहिजे.

उपलब्धता: जेव्हा तुम्हाला गरज असेल तेव्हा तयार

शेवटी, उपलब्धता हे एक वचन आहे की अधिकृत वापरकर्ते जेव्हा त्यांना गरज असेल तेव्हा नेटवर्क आणि त्याच्या संसाधनांमध्ये प्रवेश करू शकतात. जर कुरिअर सेवा वेळेवर पॅकेज पोहोचवू शकत नसेल तर ती निरुपयोगी आहे. जर ती नेहमीच उशिरा येत असेल किंवा व्हॅन खराब होत असेल, तर सेवा अपयशी ठरते.

नेटवर्किंगमध्ये, डिनायल-ऑफ-सर्व्हिस (DoS) हल्ल्यांसारखे धोके हा स्तंभ उद्ध्वस्त करण्यासाठी डिझाइन केलेले असतात. ते सिस्टीममध्ये इतका जंक ट्रॅफिक पाठवून हे करतात की ती ओव्हरलोड होते आणि कायदेशीर वापरकर्त्यांना प्रतिसाद देऊ शकत नाही. मजबूत नेटवर्क सुरक्षा तयार करणे म्हणजे बॅकअप, रिडंडन्सी (redundancy) आणि प्रोॲक्टिव्ह मॉनिटरिंगसह लवचिक सिस्टीम तयार करणे जेणेकरून हल्ल्याच्या वेळीही सेवा ऑनलाइन आणि कार्यरत राहतील याची खात्री करता येईल.

प्रत्येक आयटी ॲडमिनिस्ट्रेटरला माहीत असावेत असे सामान्य नेटवर्क धोके

सुरक्षा सिद्धांत समजून घेणे ही एक गोष्ट आहे, परंतु वास्तविक जगात तुम्ही कशाचा सामना करत आहात हे जाणून घेणे ही दुसरी गोष्ट आहे. तुमच्या नेटवर्कसमोरील धोके या केवळ अमूर्त संकल्पना नाहीत; त्या हल्लेखोरांद्वारे तुमच्या सेवांमध्ये व्यत्यय आणण्यासाठी, संवेदनशील डेटा चोरण्यासाठी आणि तुमच्या संपूर्ण संस्थेशी तडजोड करण्यासाठी वापरल्या जाणाऱ्या सक्रिय, विकसित होणाऱ्या रणनीती आहेत.

हॉस्पिटॅलिटी, रिटेल किंवा हेल्थकेअरमधील व्यवसायांसाठी, धोके अधिक मोठे असतात. जेव्हा तुमच्याकडे संवेदनशील अंतर्गत डेटा हाताळणाऱ्या सिस्टीमसोबत पब्लिक-फेसिंग WiFi कार्यरत असते, तेव्हा डेटा ब्रीच (data breach) विनाशकारी असू शकतो, ज्यामुळे मोठे आर्थिक नुकसान होऊ शकते आणि ग्राहकांचा विश्वास उडू शकतो.

चला काही सर्वात सामान्य हल्ल्यांचे विश्लेषण करूया ज्यांच्यावर तुम्हाला लक्ष ठेवण्याची आवश्यकता आहे.

मॅन-इन-द-मिडल (Man-in-the-Middle) हल्ले

कल्पना करा की दोन लोक खाजगीत चिठ्ठ्या पास करत आहेत. आता, त्यांच्यामध्ये बसलेल्या एखाद्या व्यक्तीची कल्पना करा, जो गुप्तपणे प्रत्येक चिठ्ठी अडवत आहे. ते ती वाचू शकतात, बदलू शकतात आणि नंतर ती व्यक्ती तिथे होती हे दोघांनाही न कळू देता पुढे पाठवू शकतात. हेच मॅन-इन-द-मिडल (MITM) हल्ल्याचे सार आहे.

नेटवर्क सेटिंगमध्ये, हल्लेखोर स्वतःला वापरकर्ता आणि कायदेशीर सेवेच्या दरम्यान ठेवतो—उदा. तुमच्या हॉटेलच्या WiFi शी कनेक्ट होणारा अतिथी. त्या स्थानावरून, ते सर्व संवादांवर पाळत ठेवू शकतात, लॉगिन क्रेडेंशियल्सपासून ते पेमेंट तपशीलांपर्यंत सर्व काही कॅप्चर करू शकतात. हे विशेषतः असुरक्षित किंवा खराब कॉन्फिगर केलेल्या सार्वजनिक WiFi नेटवर्कवर धोकादायक आहे, जिथे वापरकर्ते सर्वात असुरक्षित असतात.

रोग ॲक्सेस पॉइंट्स (Rogue Access Points)

रोग ॲक्सेस पॉइंट (AP) हा एक दुर्भावनापूर्ण वायरलेस हॉटस्पॉट आहे जो कायदेशीर हॉटस्पॉटची तोतयागिरी करण्यासाठी सेट केलेला असतो. याचा विचार एका खऱ्या, विश्वासार्ह ब्रँडसारखे दिसण्यासाठी डिझाइन केलेल्या बनावट दुकानाच्या दर्शनी भागासारखा करा. हॉटेलच्या अतिथीला दोन WiFi नेटवर्क दिसू शकतात: "GrandHotel_GuestWiFi" आणि "GrandHotel_Guest_WiFi". एक खरा आहे; दुसरा हल्लेखोराने रचलेला सापळा आहे.

जर अतिथी रोग AP शी कनेक्ट झाला, तर हल्लेखोराला त्यांच्या ट्रॅफिकवर पूर्ण नियंत्रण मिळते. ते MITM हल्ले सुरू करू शकतात, क्रेडेंशियल्स चोरण्यासाठी वापरकर्त्याला फिशिंग साइट्सवर पुनर्निर्देशित करू शकतात किंवा त्यांच्या डिव्हाइसवर मालवेअर (malware) देखील इंजेक्ट करू शकतात. ही एक सोपी परंतु चिंताजनकरित्या प्रभावी रणनीती आहे जी संशय नसलेल्या वापरकर्त्यांची शिकार करते.

सुरक्षित नेटवर्क हा वापरकर्त्यासाठी कधीही अंदाजाचा खेळ नसावा. OpenRoaming सारख्या सुरक्षित कनेक्शन्स स्वयंचलित करणाऱ्या तंत्रज्ञानामुळे, वापरकर्त्याने चुकून दुर्भावनापूर्ण नेटवर्क निवडण्याचा धोका दूर होतो, कारण डिव्हाइस वापरकर्त्याच्या कोणत्याही कृतीशिवाय स्वयंचलितपणे आणि सुरक्षितपणे कनेक्ट होते.

या असुरक्षिततेची व्याप्ती प्रचंड आहे. यूके सायबर गुन्हेगारीची आकडेवारी आर्थिक परिणामांवर प्रकाश टाकते, ज्यामध्ये सायबर-सक्षम गुन्ह्यांमुळे £1.63 अब्ज आर्थिक नुकसान झाल्याचे अहवाल आहेत. माहिती आणि दळणवळण यांसारख्या क्षेत्रातील व्यवसायांसाठी, 43% लोकांनी ब्रीचेस (breaches) अनुभवले. या व्यत्ययांमध्ये 7% लोकांसाठी नेटवर्क ॲक्सेस तात्पुरता गमावणे आणि 6% लोकांसाठी वेबसाइट डाउनटाइम यांचा समावेश होता. हे केवळ आकडे नाहीत; ते डिनायल-ऑफ-सर्व्हिस सारख्या हल्ल्यांचे वास्तविक जगातील परिणाम दर्शवतात. तुम्ही नवीनतम यूके सायबर गुन्हेगारी ट्रेंड्सबद्दल अधिक वाचू शकता आणि आज हे धोके व्यवसायांवर कसा परिणाम करत आहेत ते पाहू शकता.

लॅटरल मूव्हमेंट (Lateral Movement) आणि त्याचे धोके

एकदा का हल्लेखोराने तुमच्या नेटवर्कमध्ये पाय रोवला—कदाचित रोग AP द्वारे एका वापरकर्त्याला फसवून—त्यांचे काम नुकतेच सुरू झालेले असते. सुरुवातीचा ब्रीच हे क्वचितच अंतिम ध्येय असते. त्याऐवजी, ते लॅटरल मूव्हमेंट (Lateral Movement) नावाची प्रक्रिया सुरू करतात.

हे एका चोराने एका उघड्या खिडकीतून आत शिरून आणि नंतर तिजोरीच्या शोधात शांतपणे एका खोलीतून दुसऱ्या खोलीत जाण्यासारखे डिजिटल स्वरूप आहे. हल्लेखोर नेटवर्कचे अंतर्गत अन्वेषण करतो, ग्राहक डेटा असलेले सर्व्हर, पेमेंट सिस्टीम किंवा ॲडमिनिस्ट्रेटिव्ह खाती यांसारखी अधिक मौल्यवान लक्ष्ये शोधतो. या छुप्या नेव्हिगेशनमुळेच एका किरकोळ ब्रीचचे रूपांतर एका मोठ्या आपत्तीत होते.

डिनायल-ऑफ-सर्व्हिस (Denial-of-Service) हल्ले

डिनायल-ऑफ-सर्व्हिस (DoS) हल्ल्याचे अधिक थेट, व्यत्यय आणणारे ध्येय असते: तुमचे नेटवर्क किंवा सेवा पूर्णपणे अनुपलब्ध करणे. कल्पना करा की एका गजबजलेल्या दुकानाचा एकच प्रवेशद्वार गर्दीने पूर्णपणे ब्लॉक केला आहे, ज्यामुळे कोणत्याही खऱ्या ग्राहकांना आत जाण्यापासून रोखले जाते. हाच DoS हल्ला आहे.

WiFi च्या जगात, डीऑथेंटिकेशन (deauthentication) हल्ला हा एक सामान्य प्रकार आहे. हल्लेखोर नेटवर्कमध्ये बनावट कमांड्सचा पूर आणतो जे सर्वांना WiFi वरून जबरदस्तीने डिस्कनेक्ट करतात, प्रभावीपणे ते बंद करतात. हॉटेल, दुकान किंवा इव्हेंटच्या ठिकाणासाठी, यामुळे ऑपरेशन्स ठप्प होऊ शकतात, पॉइंट-ऑफ-सेल व्यवहार, अतिथी सेवा आणि अंतर्गत संवाद थांबवू शकतात. हे थेट उपलब्धतेशी तडजोड करते—CIA त्रिकुटाचा तिसरा स्तंभ—आणि त्वरित आर्थिक आणि ऑपरेशनल नुकसान करते.

या संकल्पना संदर्भात ठेवण्यास मदत करण्यासाठी, येथे सामान्य धोक्यांचा आणि ते व्यवसायावर कसा परिणाम करू शकतात याचा एक द्रुत आढावा आहे, विशेषतः पब्लिक-फेसिंग WiFi ऑफर करणाऱ्या व्यवसायावर.

सामान्य नेटवर्क धोके आणि त्यांचा प्रभाव

जसे तुम्ही पाहू शकता, पद्धती बदलतात, परंतु अंतिम ध्येय नेहमीच हल्लेखोराच्या फायद्यासाठी असुरक्षिततेचा फायदा घेणे हे असते. काय शोधायचे हे जाणून घेणे ही एक लवचिक आणि सुरक्षित नेटवर्क तयार करण्याची पहिली महत्त्वपूर्ण पायरी आहे.

आधुनिक नेटवर्क संरक्षणासाठी आर्किटेक्चरल दृष्टिकोन

धोके जाणून घेणे ही एक गोष्ट आहे; त्यांना सक्रियपणे बंद करू शकेल असे नेटवर्क तयार करणे ही पूर्णपणे वेगळी गोष्ट आहे. वर्षानुवर्षे, नेटवर्क सुरक्षेने एका साध्या "कॅसल-अँड-मोट" (किल्ला आणि खंदक) मॉडेलचे अनुसरण केले: परिमितीभोवती एक मजबूत भिंत बांधा आणि आतील सर्व काही सुरक्षित आहे असे गृहीत धरा. आजच्या अत्याधुनिक हल्ल्यांच्या जगात जे आतून आणि बाहेरून दोन्ही ठिकाणांहून सुरू होऊ शकतात, ही कल्पना धोकादायकरित्या जुनी झाली आहे.

आधुनिक संरक्षण हे अधिक स्मार्ट, अधिक डायनॅमिक धोरणांबद्दल आहे. ही केवळ तुम्ही विकत घेतलेली साधने नाहीत, तर लवचिक आणि बुद्धिमान असे दोन्ही नेटवर्क तयार करण्यासाठी ब्ल्यूप्रिंट्स आहेत. एका मोठ्या भिंतीऐवजी, आम्ही अंतर्गत संरक्षणाची मालिका तयार करत आहोत, प्रत्येक कनेक्शनवर प्रश्नचिन्ह निर्माण करत आहोत आणि अगदी सुरुवातीपासूनच सुरक्षा अंतर्भूत करण्यासाठी नवीनतम मानकांचा वापर करत आहोत.

नेटवर्क सेगमेंटेशनसह (Network Segmentation) डिजिटल भिंती बांधणे

कोणत्याही आधुनिक नेटवर्कमधील मुख्य धोरण म्हणजे नेटवर्क सेगमेंटेशन (Network Segmentation). तुमच्या व्यवसायाचा विचार वेगवेगळ्या विभागांसह असलेली एक मोठी इमारत म्हणून करा. तुम्ही रिसेप्शनिस्टला सर्व्हर रूमची चावी देणार नाही, बरोबर? सेगमेंटेशन तेच सामान्य ज्ञानाचे तर्क तुमच्या नेटवर्कवर लागू करते, भिन्न वापरकर्ते आणि उपकरणांसाठी वेगळे झोन तयार करते.

हे एका मोठ्या नेटवर्कला लहान, स्वयंपूर्ण सब-नेटवर्कमध्ये विभागून केले जाते. यापैकी प्रत्येक सेगमेंटला ॲक्सेस नियमांचा स्वतःचा संच मिळतो, ज्यामुळे त्यांच्यामध्ये प्रभावीपणे डिजिटल भिंती तयार होतात. हॉटेलसाठी, हे तडजोड न करण्याजोगे आहे: अतिथी WiFi नेटवर्क हे पेमेंट टर्मिनल्स किंवा कर्मचारी सिस्टीम चालवणाऱ्या नेटवर्कपासून पूर्णपणे वेगळे असले पाहिजे.

हे इतके महत्त्वाचे का आहे? हे हल्ल्याची व्याप्ती (blast radius) मर्यादित ठेवते. जर अतिथी नेटवर्कवरील डिव्हाइसशी तडजोड झाली, तर सेगमेंटेशन हल्लेखोराला गंभीर कॉर्पोरेट डेटावर हल्ला करण्यासाठी लॅटरल मूव्हमेंट करण्यापासून थांबवते. ब्रीच त्याच्या स्वतःच्या लहान झोनमध्ये फायरवॉल केले जाते, ज्यामुळे संभाव्य नुकसान नाटकीयरित्या कमी होते.

झिरो ट्रस्ट (Zero Trust) ही एक धोरणात्मक मानसिकता आहे, कोणतेही एक उत्पादन नाही. हा "विश्वास ठेवा, परंतु पडताळणी करा" या जुन्या मॉडेलपासून दूर जाणारा एक मूलभूत बदल आहे. नवीन नियम सोपा आहे: "कधीही विश्वास ठेवू नका, नेहमी पडताळणी करा." प्रत्येक ॲक्सेस विनंती, प्रत्येक वेळी, ऑथेंटिकेट (authenticate) आणि अधिकृत केली गेली पाहिजे.

झिरो ट्रस्ट (Zero Trust) मॉडेलचा स्वीकार करणे

सेगमेंटेशनच्या कल्पनेवर आधारित, झिरो ट्रस्ट (Zero Trust) सुरक्षा मॉडेल हे तत्त्व त्याच्या तार्किक निष्कर्षापर्यंत नेते. हे एका शक्तिशाली गृहीतकावर कार्य करते: धोके कुठेही असू शकतात—तुमच्या नेटवर्कच्या बाहेर आणि आत. यामुळे, कोणत्याही वापरकर्त्याला किंवा डिव्हाइसला फ्री पास मिळत नाही, मग ते कुठूनही कनेक्ट होत असले तरीही.

संसाधनात प्रवेश करण्याच्या प्रत्येक प्रयत्नाची काटेकोरपणे पडताळणी केली गेली पाहिजे. याची कल्पना एका उच्च-सुरक्षा सुविधेसारखी करा जिथे तुम्हाला प्रत्येक दारावर, प्रत्येक वेळी वैध क्रेडेंशियल्स दाखवावे लागतात, जरी तुम्ही आधीच आत असलात तरीही. या सततच्या पडताळणी प्रक्रियेचा अर्थ असा आहे की जरी हल्लेखोराने एका खात्याशी किंवा डिव्हाइसशी तडजोड केली, तरीही त्यांची फिरण्याची क्षमता कठोरपणे प्रतिबंधित केली जाते. ते फक्त पुढच्या सर्व्हरवर भटकू शकत नाहीत कारण प्रत्येक पायरीवर नवीन ऑथेंटिकेशनची आवश्यकता असते जे त्यांच्याकडे नसते.

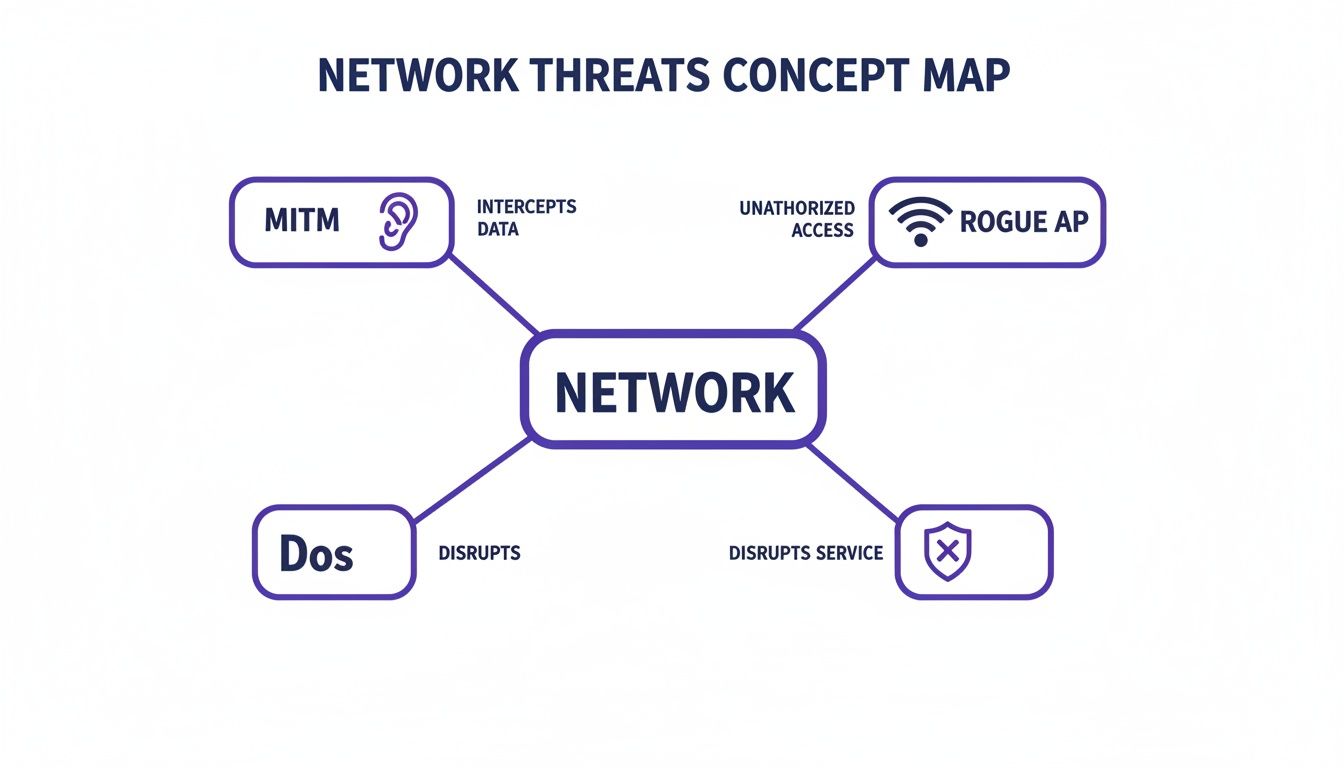

हा नकाशा काही प्रमुख नेटवर्क धोक्यांवर प्रकाश टाकतो ज्यांना पराभूत करण्यासाठी हे आधुनिक आर्किटेक्चरल दृष्टिकोन डिझाइन केलेले आहेत.

हे दर्शविते की मॅन-इन-द-मिडल हल्ले, रोग ॲक्सेस पॉइंट्स आणि डिनायल-ऑफ-सर्व्हिस यांसारखे धोके नेटवर्कची अखंडता आणि उपलब्धतेशी थेट कशी तडजोड करतात, ज्यामुळे आपल्याला प्रोॲक्टिव्ह डिफेन्स-इन-डेप्थ (defence-in-depth) धोरणाची आवश्यकता का आहे हे अधोरेखित होते.

WPA3 आणि OpenRoaming सह वायरलेस सुरक्षा अपग्रेड करणे

WiFi ऑफर करणाऱ्या कोणत्याही व्यवसायासाठी, तुम्ही वापरत असलेली विशिष्ट सुरक्षा मानके सर्वोपरि आहेत. WPA2 सारखे जुने प्रोटोकॉल वर्षानुवर्षे काम करत आहेत, परंतु त्यांच्यात सुप्रसिद्ध असुरक्षा आहेत ज्यांचा हल्लेखोर सक्रियपणे फायदा घेत आहेत. नवीनतम मानक, WPA3, एक मोठे सुरक्षा अपग्रेड प्रदान करते.

WPA3 एन्क्रिप्शन मजबूत करते, ज्यामुळे ते क्रॅक करणे अधिक कठीण होते आणि सामान्य ऑफलाइन "डिक्शनरी" हल्ल्यांपासून संरक्षण करते जिथे हॅकर्स पासवर्डचा अंदाज लावण्याचा प्रयत्न करतात. महत्त्वाचे म्हणजे, हे हे देखील सुनिश्चित करते की खुल्या, सार्वजनिक नेटवर्कवर, प्रत्येक वापरकर्त्याचा ट्रॅफिक वैयक्तिकरित्या एन्क्रिप्ट केलेला असतो. हे शेजारच्या टेबलावर बसलेल्या एखाद्याला त्यांच्या क्रियाकलापांवर पाळत ठेवण्यापासून थांबवते.

अखंड, सुरक्षित कनेक्शन्सची ही संकल्पना Passpoint सारख्या तंत्रज्ञानाद्वारे आणि OpenRoaming सारख्या उपक्रमांद्वारे परिपूर्ण केली जाते. ते संपूर्ण कनेक्शन प्रक्रिया स्वयंचलित करतात, एखाद्या व्यक्तीची विद्यमान ओळख (जसे की त्यांचा मोबाइल वाहक किंवा कंपनी लॉगिन) वापरून त्यांना काहीही न करता सुरक्षितपणे ऑनलाइन आणतात.

हे नेटवर्क सुरक्षेसाठी तिहेरी विजय प्रदान करते:

- रोग AP चा धोका दूर करते: वापरकर्ते सूचीमधून नेटवर्कचे नाव निवडत नाहीत, त्यामुळे त्यांना दुर्भावनापूर्ण "Evil Twin" हॉटस्पॉटशी कनेक्ट होण्यासाठी फसवले जाऊ शकत नाही.

- सुरुवातीपासूनच एन्क्रिप्टेड: कनेक्शन अगदी पहिल्या पॅकेटपासून सुरक्षित असते, जे पारंपारिक खुल्या नेटवर्कमध्ये आढळणारी एक मोठी असुरक्षा बंद करते.

- घर्षणरहित अनुभव (Frictionless Experience): हे क्लंकी लॉगिन पृष्ठे आणि सामायिक पासवर्ड्सपासून मुक्त करते, जे केवळ सुरक्षेसाठी दुःस्वप्नच नाही तर एक भयंकर वापरकर्ता अनुभव देखील आहे.

सेगमेंटेशन, झिरो ट्रस्ट तत्त्वज्ञान आणि आधुनिक वायरलेस मानके एकत्र करून, कोणतीही संस्था बहु-स्तरीय संरक्षण तयार करू शकते जे आजच्या धोक्यांना थांबवण्यासाठी अधिक प्रभावी आहे. हे असे नेटवर्क तयार करते जे केवळ डिझाइननुसार सुरक्षित नाही, तर बुद्धिमान आणि आधुनिक व्यवसायाच्या मागण्यांसाठी तयार आहे.

अंतिम सुरक्षेसाठी आयडेंटिटी-बेस्ड ॲक्सेस (Identity-Based Access) लागू करणे

खऱ्या नेटवर्क सुरक्षेची सुरुवात एका जुन्या प्रश्नाला उलट करून होते. दशकांपासून, आयटी ॲडमिन्स विचारत आले आहेत, "या डिव्हाइसला काय करण्याची परवानगी आहे?" परंतु आधुनिक, झिरो ट्रस्ट विचारसरणी एक अधिक स्मार्ट प्रश्न विचारते: "हा वापरकर्ता कोण आहे आणि त्यांना कशात प्रवेश करण्यासाठी अधिकृत केले आहे?"

हा साधा बदल आयडेंटिटी-बेस्ड ॲक्सेस कंट्रोलचा पाया आहे. हे सामायिक पासवर्ड्स आणि प्री-शेअर्ड की (PSKs) पासून दूर जाणे आहे जे वर्षानुवर्षे सुरक्षेचा कमकुवत दुवा राहिले आहेत. सामायिक पासवर्ड म्हणजे संपूर्ण ऑफिससाठी डोअरमॅटखाली एक चावी ठेवण्यासारखे आहे—एकदा ती सापडली की, तुमच्याकडे कोणतीही सुरक्षा उरत नाही. आयडेंटिटी-बेस्ड ॲक्सेस हे मॉडेल खिडकीबाहेर फेकून देतो.

त्याऐवजी, प्रत्येक वापरकर्ता आणि डिव्हाइसला स्वतःचा युनिक, बनावट न करता येण्याजोगा डिजिटल पासपोर्ट मिळतो. हा केवळ पासवर्ड नाही; ही एक पडताळणी करण्यायोग्य ओळख आहे जी ते कोण आहेत हे सिद्ध करते आणि त्यांच्या भूमिकेवर आधारित त्यांना अचूक, मर्यादित प्रवेश देते.

आयडेंटिटी प्रोव्हायडर्ससह (Identity Providers) कर्मचारी ॲक्सेस स्वयंचलित करणे

तुमच्या कर्मचाऱ्यांसाठी, नेटवर्किंगमधील सुरक्षेसाठी हा आधुनिक दृष्टिकोन आणणे आश्चर्यकारकपणे सोपे आ���े, प्रस्थापित आयडेंटिटी प्रोव्हायडर्स (IdPs) सह इंटिग्रेशन्समुळे. या अशा सेवा आहेत ज्यांवर तुमची संस्था आधीच दररोज अवलंबून असते.

- Microsoft Entra ID (पूर्वीचे Azure AD)

- Google Workspace

- Okta

जेव्हा तुम्ही नेटवर्क ॲक्सेस प्लॅटफॉर्म या डिरेक्टरीजशी कनेक्ट करता, तेव्हा कर्मचारी कनेक्शन्स सुरक्षित करण्याची संपूर्ण प्रक्रिया जवळजवळ स्वयंचलित होते. यापुढे मॅन्युअल खाते तयार करणे किंवा सामायिक WiFi पासवर्ड्स देणे नाही. सिस्टीम फक्त प्रत्येक कर्मचाऱ्याच्या डिव्हाइसला युनिक डिजिटल प्रमाणपत्रे जारी करते.

हे प्रमाणपत्र त्यांचा सुरक्षित पासपोर्ट म्हणून काम करते. जेव्हा एखादा कर्मचारी ऑफिस नेटवर्कजवळ असतो, तेव्हा त्यांचे डिव्हाइस हे क्रेडेंशियल सादर करते, डिरेक्टरीद्वारे त्वरित पडताळणी केली जाते आणि प्रवेश दिला जातो. लक्षात ठेवण्यासाठी, टाइप करण्यासाठी किंवा चोरीला जाण्यासाठी कोणतेही पासवर्ड नाहीत. आणि जर कोणी कंपनी सोडली? त्यांचा प्रवेश रद्द करणे हे IdP मध्ये त्यांची स्थिती अपडेट करण्याइतके सोपे आहे, जे त्वरित त्यांचा डिजिटल पासपोर्ट रद्द करते.

हे कसे कार्य करते हे अधिक चांगल्या प्रकारे समजून घेण्यासाठी, तुम्ही आयडेंटिटी-बेस्ड WiFi सुरक्षा या आमच्या सखोल मार्गदर्शकाचे अन्वेषण करू शकता.

पासवर्डशिवाय अतिथी ॲक्सेस सुरक्षित करणे

ही आयडेंटिटी-फर्स्ट मानसिकता केवळ कर्मचाऱ्यांसाठी नाही. हॉटेल, दुकान किंवा इव्हेंटच्या ठिकाणी असलेल्या अतिथींसाठी, त्यांना पासवर्ड्स हाताळण्यास सांगणे हे असुरक्षित आणि एक भयंकर अनुभव दोन्ही आहे. चला याचा सामना करूया: लोकांच्या सुरक्षेच्या सवयी अनेकदा खराब असतात, ज्यामुळे ते व्यवसाय नेटवर्कशी कनेक्ट होतात तेव्हा मोठा धोका निर्माण होतो.

एका अलीकडील सर्वेक्षणात असे आढळून आले आहे की यूकेमधील आश्चर्यकारक 47% ब्रॉडबँड कुटुंबांनी त्यांच्या डीफॉल्ट राउटर सेटिंग्ज कधीही बदलल्या नाहीत. त्याहूनही वाईट म्हणजे, 69% लोकांनी कबूल केले की त्यांनी त्यांचा WiFi पासवर्ड कधीही बदलला नाही. जेव्हा लोक घरापासून दूर असतात तेव्हा या सवयी जादुईपणे सुधारत नाहीत, जे वापरकर्त्याने व्यवस्थापित केलेल्या पासवर्डवर अवलंबून नसलेल्या सिस्टीम इतक्या महत्त्वाच्या का आहेत हे अधोरेखित करते.

येथेच OpenRoaming सारखे तंत्रज्ञान अतिथी ॲक्सेससाठी गेम पूर्णपणे बदलून टाकते. हे लोकांसाठी असेच पासवर्ड-मुक्त, आयडेंटिटी-बेस्ड कनेक्शन प्रदान करते.

OpenRoaming अभ्यागताची विद्यमान विश्वासार्ह ओळख वापरते—जसे की त्यांचा मोबाइल फोन प्रदाता किंवा सोशल लॉगिन—त्यांना स्वयंचलितपणे आणि सुरक्षितपणे WiFi नेटवर्कशी कनेक्ट करण्यासाठी. संपूर्ण प्रक्रिया अखंड आहे, अगदी पहिल्या पॅकेटपासून एन्क्रिप्ट केलेली आहे आणि वापरकर्त्याला सुरक्षा समीकरणातून पूर्णपणे काढून टाकते.

एका विश्वासार्ह तृतीय पक्षाद्वारे वापरकर्त्याला ऑथेंटिकेट करून, तुमचे नेटवर्क सामायिक पासवर्ड किंवा क्लंकी Captive Portal ची आवश्यकता नसताना सुरक्षित प्रवेश देऊ शकते. हे सिद्ध करते की मजबूत सुरक्षा आणि पूर्णपणे घर्षणरहित वापरकर्ता प्रवास नक्कीच हातात हात घालून जाऊ शकतात. हे सार्वजनिक नेटवर्क ॲक्सेसचे भविष्य आहे—सुरक्षित, सोपे आणि ओळखीभोवती तयार केलेले.

व्यावहारिक डिप्लॉयमेंट आणि मॉनिटरिंग धोरणे

सुरक्षा सिद्धांताला खरोखर कार्य करणाऱ्या वास्तविक-जगातील संरक्षणामध्ये बदलण्यासाठी एक स्पष्ट, कृती करण्यायोग्य योजना आवश्यक आहे. मजबूत सुरक्षा स्थिती ही अशी गोष्ट नाही जी तुम्ही फक्त नवीन उत्पादन स्थापित करून साध्य करता; ती विचारपूर्वक डिप्लॉयमेंटद्वारे तयार केली जाते आणि परिश्रमपूर्वक, सतत मॉनिटरिंगसह राखली जाते. येथेच आपण बोललेल्या आर्किटेक्चरल ब्ल्यूप्रिंट्स तुमच्या नेटवर्कवर एक मूर्त वास्तव बनतात.

पहिली पायरी म्हणजे एक धोरणात्मक रोलआउट जे सुरक्षेतील त्रुटी जलद आणि कार्यक्षमतेने बंद करते. हे सर्व काही प्रमुख ऑपरेशनल स्तंभांभोवती काळजीपूर्वक नियोजन करण्यावर येते.

तुमच्या डिप्लॉयमेंटचे नियोजन करणे

प्रभावी डिप्लॉयमेंट नेहमी तुमच्या विद्यमान वातावरणाचे मॅपिंग करून सुरू होते. नवीन सुरक्षा उपायांना तुमच्याकडे आधीपासून असलेल्या पायाभूत सुविधांशी जोडणे महत्त्वाचे आहे, त्याच्या विरुद्ध लढणे नाही. आधुनिक प्लॅटफॉर्म्स यासाठीच तयार केले आहेत, जे Meraki, Aruba आणि UniFi सारख्या आघाडीच्या हार्डवेअर विक्रेत्यांशी सुसंगततेसाठी डिझाइन केलेले आहेत जेणेकरून अधिक सुरळीत रोलआउट सुनिश्चित करता येईल.

सुरुवातीपासूनच सोडवण्याच्या काही प्रमुख गोष्टी:

- नेटवर्क सेगमेंटेशन योजना: तुम्ही विविध प्रकारच्या ट्रॅफिकला नेमके कसे वेगळे कराल ते ठरवा. तुम्हाला तुमचे अतिथी WiFi, कर्मचारी ॲक्सेस, पॉइंट-ऑफ-सेल सिस्टीम आणि गंभीर बॅकएंड सर्व्हर यांच्यात स्पष्ट सीमा परिभाषित करणे आवश्यक आहे.

- आयडेंटिटी डिरेक्टरी इंटिग्रेशन: तुमच्या ॲक्सेस कंट्रोल प्लॅटफॉर्मला तुमच्या विद्यमान आयडेंटिटी प्रोव्हायडर्सशी लिंक करा, जसे की Entra ID किंवा Google Workspace. हे कर्मचारी रुजू होताना किंवा सोडून जाताना त्यांना ॲक्सेस देण्याची आणि रद्द करण्याची संपूर्ण प्रक्रिया स्वयंचलित करते.

- हार्डवेअर सुसंगतता तपासणी: तुमचा निवडलेला उपाय तुमच्या सध्याच्या स्विचेस, ॲक्सेस पॉइंट्स आणि फायरवॉल्ससोबत चांगल्या प्रकारे काम करतो की नाही हे पुन्हा तपासा. हे तुम्हाला सेटअप दरम्यान कोणतेही अनपेक्षित धक्के किंवा सुसंगततेच्या डोकेदुखी टाळण्यास मदत करते.

भक्कम नेटवर्क व्यवस्थापन हा चांगल्या सुरक्षेचा पाया आहे. जेव्हा गोष्टी चुकीच्या होतात तेव्हा नेटवर्कची अखंडता राखण्यासाठी Cisco स्विचेस रिसेट करण्याच्या प्रक्रियेसारख्या मूलभूत गोष्टी जाणून घेणे आवश्यक आहे.

सतत मॉनिटरिंग आणि इन्सिडेंट रिस्पॉन्स (Incident Response)

एकदा तुमचे सुरक्षित नेटवर्क चालू झाले की, काम अंमलबजावणीवरून सतर्कतेकडे वळते. नेटवर्क सुरक्षा हे कधीही "सेट करा आणि विसरून जा" असे काम नसते. सतत मॉनिटरिंग म्हणजे समस्येच्या लक्षणांसाठी तुमच्या नेटवर्कवर बारकाईने लक्ष ठेवणे आणि तुम्हाला काही दिसल्यास त्वरित कृती करण्याची स्पष्ट योजना असणे.

ही प्रक्रिया सुरक्षेला एका सैद्धांतिक व्यायामातून एका जिवंत, प्रोॲक्टिव्ह स्थितीमध्ये बदलते. यामध्ये हल्ल्याची पहिली चाहूल असू शकणाऱ्या विसंगती शोधण्यासाठी नेटवर्क डेटा गोळा करणे आणि त्याचे विश्लेषण करणे समाविष्ट आहे.

योजनेशिवाय मॉनिटरिंग करणे म्हणजे फक्त डेटा गोळा करणे होय. एक औपचारिक इन्सिडेंट रिस्पॉन्स प्लॅन (Incident Response Plan) त्या डेटाचे निर्णायक कृतीमध्ये रूपांतर करतो, धोका आढळल्याच्या क्षणापासून ते त्याच्या अंतिम निराकरणापर्यंत तुमची टीम कोणती अचूक पावले उचलेल याची रूपरेषा देतो.

प्रभावी मॉनिटरिंग धोरणासाठी विशिष्ट धोक्याच्या संकेतांवर (red flags) लक्ष ठेवणे आवश्यक आहे. हे संकेतक अनेकदा सुरक्षा ब्रीचची सुरुवातीची चिन्हे असतात, जे तुम्हाला वास्तविक नुकसान होण्यापूर्वी प्रतिसाद देण्याची संधी देतात. उदाहरणार्थ, प्रोॲक्टिव्ह DNS फिल्टरिंग हा येथे संरक्षणाचा एक अत्यंत शक्तिशाली स्तर आहे. हे कसे कार्य करते याबद्दल तुम्ही आमच्या मार्गदर्शकामध्ये अधिक जाणून घेऊ शकता जे स्पष्ट करते की प्रोॲक्टिव्ह DNS फिल्टरिंग हे आधुनिक धोक्यांविरूद्ध तुमचे सर्वोत्तम संरक्षण का आहे .

तुमच्या टीमने सक्रियपणे खालील गोष्टी शोधल्या पाहिजेत:

- असामान्य ट्रॅफिक पॅटर्न: विशिष्ट डिव्हाइस किंवा बाह्य स्थानावर किंवा तेथून वाहणाऱ्या डेटामध्ये अचानक, न समजणारी वाढ हे डेटा ब्रीच किंवा मालवेअर क्रियाकलापाचे स्पष्ट लक्षण असू शकते.

- अयशस्वी लॉगिन्समध्ये वाढ: एकाच खात्यावर किंवा सिस्टीमवर मोठ्या प्रमाणात अयशस्वी ऑथेंटिकेशन प्रयत्नांचा अर्थ अनेकदा ब्रूट-फोर्स (brute-force) हल्ला सुरू आहे असा होतो.

- संशयास्पद गंतव्यस्थानांशी कनेक्शन्स: ज्ञात दुर्भावनापूर्ण IP पत्ते किंवा डोमेन्सकडे जाणारा आउटबाउंड ट्रॅफिक हा एक मजबूत संकेतक आहे की तुमच्या नेटवर्कवरील डिव्हाइसशी तडजोड केली गेली आहे.

- अनधिकृत डिव्हाइस शोध: सुरक्षित नेटवर्क सेगमेंटवर दिसणारे कोणतेही नवीन, अज्ञात डिव्हाइस त्वरित तपासावे लागते. याला कोणताही अपवाद नाही.

शिस्तबद्ध मॉनिटरिंग आणि रिस्पॉन्स धोरणासह सुनियोजित डिप्लॉयमेंट एकत्र करून, तुम्ही एक जिवंत सुरक्षा फ्रेमवर्क तयार करता—असे एक जे सतत बदलणाऱ्या धोक्यांच्या लँडस्केपमधून येणाऱ्या कोणत्याही गोष्टीशी जुळवून घेऊ शकते आणि त्यावर प्रतिक्रिया देऊ शकते.

तुमच्या सुरक्षित नेटवर्कला व्यावसायिक मालमत्तेत बदलणे

टॉप-टियर नेटवर्क सुरक्षेचा विचार केवळ एक खर्च म्हणून करणे ही एक सोपी चूक आहे. आपण अनेकदा याकडे एक बचावात्मक खर्च म्हणून पाहतो—आपत्ती टाळण्यासाठी एक आवश्यक वाईट गोष्ट. परंतु हा दृष्टिकोन एक मोठी संधी गमावतो. जेव्हा तुम्ही तुमचे नेटवर्क योग्य मार्गाने तयार करता, विशेषतः आयडेंटिटी-बेस्ड प्लॅटफॉर्मसह, तेव्हा ते कॉस्ट सेंटर (cost centre) राहणे थांबते आणि एक धोरणात्मक मालमत्ता बनू लागते जी खरोखरच वाढीला चालना देते.

सुरक्षित साइन-इन प्रक्रियेदरम्यान तुम्ही गोळा करत असलेल्या फर्स्ट-पार्टी डेटामध्ये जादू आहे. प्रत्येक वेळी जेव्हा एखादा ग्राहक किंवा अतिथी तुमच्या WiFi शी कनेक्ट होतो, तेव्हा तुम्ही त्यांच्याशी थेट, संमती-आधारित नाते तयार करता. हे केवळ इंटरनेट कनेक्शन देण्यापेक्षा खूप जास्त आहे; ही एका संवादाची सुरुवात आहे.

कॉस्ट सेंटरपासून ग्रोथ इंजिनपर्यंत

येथेच गोष्टी खरोखर मनोरंजक बनतात. जेव्हा तुम्ही तो समृद्ध ओळख आणि वर्तणुकीचा डेटा तुमच्या कस्टमर रिलेशनशिप मॅनेजमेंट (CRM) आणि मार्केटिंग प्लॅटफॉर्मशी लिंक करता, तेव्हा तुम्ही ग्राहकांचा प्रवास अशा प्रकारे वैयक्तिकृत करण्यास सुरुवात करू शकता जे पूर्वी शक्य नव्हते. हॉस्पिटॅलिटी, रिटेल आणि मोठ्या इव्हेंटच्या ठिकाणांवरील व्यवसायांसाठी, हा एक गेम-चेंजर आहे.

- वैयक्तिकृत ऑफर्स: हॉटेल परत येणाऱ्या अतिथीचे स्वागत संदेशासह आणि बारमध्ये त्यांच्या आवडत्या पेयाच्या ऑफरसह स्वागत करू शकते, अगदी ते चेक इन करत असताना.

- सखोल अंतर्दृष्टी: एक रिटेल सेंटर वेगवेगळ्या वेळी कोणते प्रवेशद्वार आणि दुकाने सर्वात व्यस्त असतात हे पाहण्यासाठी फूटफॉल पॅटर्नचे विश्लेषण करू शकते, ज्यामुळे त्यांना स्टोअर लेआउटपासून ते कर्मचाऱ्यांच्या वेळापत्रकापर्यंत सर्व काही ऑप्टिमाइझ करण्यास मदत होते.

- वाढलेली निष्ठा: कॅफे प्रत्येक वेळी ग्राहक WiFi मध्ये लॉग इन करताना त्यांच्या खात्यात स्वयंचलितपणे लॉयल्टी पॉइंट्स जोडू शकतो, ज्यामुळे त्यांना परत येण्याचे एक आकर्षक कारण मिळते.

आधुनिक, आयडेंटिटी-बेस्ड नेटवर्किंग प्लॅटफॉर्ममधील गुंतवणूक हा केवळ एक सुरक्षा उपाय नाही. हा एक धोरणात्मक व्यावसायिक निर्णय आहे जो धोके आणि तीव्र स्पर्धेने भरलेल्या जगात स्पष्ट परतावा देतो.

गुंतवणुकीवरील परतावा (Return on Investment) सिद्ध करणे

हा दृष्टिकोन नेटवर्क सुरक्षेला खर्चाच्या शीटवरील एका ओळीवरून तुमच्या नफ्यातील मोजता येण्याजोग्या योगदानकर्त्याकडे वळवतो. हा केवळ सिद्धांत नाही; आकडेवारी याला दुजोरा देते. उदाहरणार्थ, यूकेच्या सायबर सुरक्षा क्षेत्राने £13.2 अब्ज ग्रॉस व्हॅल्यू ॲडेड (gross value added) व्युत्पन्न केले आहे, आणि अधिक व्यवसाय व्यापक ब्रीचेसला प्रतिक्रिया देत असल्याने क्षितिजावर मोठी वाढ दिसत आहे. बाजाराची संपूर्ण व्याप्ती पाहण्यासाठी तुम्ही यूकेच्या सायबर सुरक्षा क्षेत्राच्या विश्लेषणाबद्दल अधिक शोधू शकता . हे केवळ आयटीबद्दल नाही; हे एक मुख्य व्यावसायिक कार्य आहे.

येथे एक वास्तविक जगातील उदाहरण आहे: एका मोठ्या शॉपिंग सेंटरने त्यांच्या WiFi ॲनालिटिक्सचा वापर करून शोधून काढले की जे अभ्यागत नेटवर्कशी कनेक्ट झाले ते 20% जास्त वेळ थांबले आणि त्यांनी प्रति भेट अधिक पैसे खर्च केले. ही एक शक्तिशाली अंतर्दृष्टी आहे. लक्ष्यित जाहिराती चालवण्यासाठी त्या डेटाचा वापर करून, त्यांनी थेट त्यांचा महसूल वाढवला. हा पुरावा आहे की नेटवर्किंगमधील सुरक्षेतील योग्य गुंतवणूक स्वतःची किंमत अनेक पटींनी वसूल करते, प्रारंभिक सेटअप पूर्ण झाल्यानंतरही एक अधिक स्मार्ट, अधिक फायदेशीर व्यवसाय तयार करते.

तुमच्या नेटवर्क सुरक्षेच्या प्रश्नांची उत्तरे

जसजसे तुम्ही तुमची नेटवर्क सुरक्षा कडक करण्यास सुरुवात करता, तसतसे काही व्यावहारिक प्रश्न नक्कीच उद्भवतील. आयटी ॲडमिन्स आणि व्यवस्थापक सुरुवात करत असताना त्यांच्याकडून आम्ही ऐकलेल्या काही सर्वात सामान्य गोष्टी येथे आहेत, ज्या आपण कव्हर केलेल्या काही मुख्य कल्पनांना बळकटी देतात.

आमची अतिथी WiFi सुरक्षा सुधारण्याची पहिली पायरी कोणती आहे?

खुल्या, पासवर्ड-मुक्त नेटवर्क आणि असुरक्षित सामायिक पासवर्ड्सपासून मुक्त व्हा. खरोखर. तुम्ही उचलू शकणारी सर्वात महत्त्वाची पहिली पायरी म्हणजे आयडेंटिटी-बेस्ड सिस्टीमकडे वळणे. हा एकच बदल सुरक्षेतील काही सर्वात मोठ्या त्रुटी त्वरित बंद करतो.

हे त्वरित तुमच्या नेटवर्कला निनावी फ्री-फॉर-ऑल (free-for-all) मधून अशा वातावरणात बदलते जिथे प्रत्येक कनेक्शन एका युनिक आयडेंटिफायरशी (unique identifier) जोडलेले असते. हे मॉनिटरिंग आणि कंट्रोलपासून ते योग्य नेटवर्क सेगमेंटेशनपर्यंत इतर प्रत्येक आधुनिक सुरक्षा उपायाचा पाया घालते. तुम्ही मूलत: तुमच्या वापरकर्त्यांसोबत त्यांच्या अगदी पहिल्या कनेक्शनपासून सुरक्षित डिजिटल नाते सुरू करत आहात.

निनावीपणा दूर करणे हे ध्येय आहे. ईमेल कॅप्चर करणाऱ्या सुरक्षित पोर्टलद्वारे असो किंवा OpenRoaming सारख्या अखंड तंत्रज्ञानाद्वारे असो, प्रत्येक कनेक्शनला पडताळणी करण्यायोग्य ओळखीशी जोडणे हा तुम्ही करू शकणारा सर्वात प्रभावी बदल आहे.

वास्तविक-जगातील WiFi वातावरणात झिरो ट्रस्ट (Zero Trust) कसे कार्य करते?

WiFi सेटिंगमध्ये, झिरो ट्रस्ट सोपे आहे: डीफॉल्टनुसार कोणावरही आणि कशावरही विश्वास ठेवू नका, मग ते तुमच्या नेटवर्कवर कुठेही असले तरीही. प्रत्येक कनेक्शन विनंतीची पडताळणी केली गेली पाहिजे, प्रत्येक वेळी. हे अनधिकृत प्रवेश मिळवण्याचा प्रयत्न करणाऱ्या कोणासाठीही खूप कठीण वातावरण तयार करते.

तुमच्या कर्मचाऱ्यांसाठी, याचा अर्थ प्रत्येक डिव्हाइसला युनिक प्रमाणपत्रे जारी करण्यासाठी आयडेंटिटी प्रोव्हायडर (जसे की Entra ID) वापरणे असू शकते, त्यांना त्यांचे काम करण्यासाठी आवश्यक असलेल्या विशिष्ट संसाधनांमध्येच प्रवेश देणे. अतिथींसाठी, OpenRoaming सारख्या सिस्टीम सुरुवातीपासूनच कनेक्शन एन्क्रिप्ट करतात, तर नेटवर्क सेगमेंटेशन त्यांना तुमच्या कॉर्पोरेट संसाधनांपासून पूर्णपणे दूर ठेवते.

सुरक्षित आयडेंटिटी-बेस्ड प्लॅटफॉर्मवर स्विच करणे कठीण आहे का?

तुम्हाला वाटते त्यापेक्षा हे अधिक सोपे आहे. आधुनिक क्लाउड-बेस्ड प्लॅटफॉर्म्स जलद डिप्लॉयमेंटसाठी तयार केले आहेत आणि Cisco Meraki, Aruba, आणि Ruckus सारख्या प्रमुख कंपन्यांकडून तुमच्याकडे आधीपासून असलेल्या नेटवर्क हार्डवेअरसह सहजतेने इंटिग्रेट करण्यासाठी डिझाइन केलेले आहेत.

या प्रक्रियेमध्ये सहसा तुमच्या सध्याच्या WiFi पायाभूत सुविधा आणि आयडेंटिटी प्रोव्हायडर्ससह सिंक करण्यासाठी प्लॅटफॉर्म कॉन्फिगर करणे समाविष्ट असते. जो पूर्वी एक गुंतागुंतीचा, महिने चालणारा प्रकल्प असायचा तो आता काही आठवड्यांत चालू होऊ शकतो. हे तुम्हाला जुन्या-शैलीतील ऑन-प्रिमाइस (on-premise) उपायांच्या डोकेदुखीशिवाय एंटरप्राइझ-ग्रेड सुरक्षेचा जलद मार्ग देते, ज्यामुळे कोणत्याही आकाराच्या संस्थांसाठी मजबूत सुरक्षा हे एक वास्तववादी ध्येय बनते.

कालबाह्य सामायिक पासवर्ड्सना सुरक्षित, आयडेंटिटी-बेस्ड नेटवर्किंग प्लॅटफॉर्मने बदलण्यासाठी तयार आहात? Purple घर्षणरहित वापरकर्ता अनुभवासह झिरो ट्रस्ट (Zero Trust) सुरक्षा कशी प्रदान करते ते जाणून घ्या. Purple प्लॅटफॉर्म एक्सप्लोर करा .