Quando parliamo di vera sicurezza di rete, tutto si riduce a tre concetti fondamentali, un modello noto nel settore come Triade CIA: Confidenzialità, Integrità e Availability (Disponibilità). Non si tratta solo di teoria; è un framework pratico che aiuta a bilanciare la necessità critica di proteggere i dati con l'altrettanto critica necessità che siano accurati e accessibili. Se anche solo uno di questi pilastri vacilla, l'intera struttura di sicurezza è a rischio.

Comprendere i fondamenti della sicurezza di rete

Per costruire una difesa in grado di resistere concretamente a un attacco, è necessario prima padroneggiare i principi che definiscono una rete sicura. Prima di immergersi in strumenti e strategie complesse, comprendere cos'è la sicurezza informatica a livello fondamentale è il primo passo essenziale. Questi principi, la Triade CIA, costituiscono le fondamenta di ogni singola misura di sicurezza che implementerai.

Pensalo come un servizio di corriere sicuro incaricato di consegnare un contratto aziendale critico. Ogni parte della triade svolge un ruolo distinto e vitale. Sbagliane una e l'intera consegna diventerà inaffidabile.

Confidenzialità: mantenere i segreti al sicuro

La confidenzialità consiste nell'assicurarsi che i dati vengano visualizzati solo dalle persone autorizzate. Nella nostra analogia con il corriere, si tratta della busta sigillata e opaca che impedisce a chiunque, tranne al destinatario previsto, di leggere il contratto al suo interno.

Nel mondo del networking, otteniamo questo risultato principalmente attraverso la crittografia. Quando i tuoi dati viaggiano attraverso una rete, la crittografia li codifica in un formato completamente illeggibile. Chiunque riesca a intercettarli senza la giusta chiave di decrittazione vedrà solo un insieme di caratteri senza senso. È questo che protegge informazioni sensibili come password, numeri di carte di credito e dati personali da sguardi indiscreti.

Integrità: garantire che i dati rimangano inalterati

L'integrità è la garanzia che le informazioni ricevute siano le stesse che sono state inviate, senza alterazioni furtive lungo il percorso. Per il nostro corriere, questo è il sigillo antimanomissione sulla busta. Se quel sigillo è rotto, il destinatario sa immediatamente che il contenuto potrebbe essere stato compromesso e non è più affidabile.

Questo principio è assolutamente cruciale per mantenere l'affidabilità dei tuoi dati. Le misure di sicurezza di rete, come gli hash crittografici e le firme digitali, fungono da sigillo digitale, verificando che i dati siano arrivati esattamente come sono stati inviati. Ciò impedisce agli aggressori di compiere azioni come modificare gli importi dei pagamenti o alterare i comandi inviati a sistemi critici. Per un approfondimento, la nostra panoramica su dati e sicurezza esplora questi processi in modo più dettagliato.

La Triade CIA non è solo un modello da manuale; è un framework pratico per la valutazione del rischio. Ogni decisione in materia di sicurezza, dalla scelta di uno standard di crittografia all'impostazione di una regola del firewall, dovrebbe essere valutata in base al suo impatto su confidenzialità, integrità e disponibilità.

Disponibilità: pronti quando serve

Infine, la disponibilità è la promessa che gli utenti autorizzati possano accedere alla rete e alle sue risorse ogni volta che ne hanno bisogno. Il servizio di corriere è inutile se non può consegnare il pacco in tempo. Se è sempre in ritardo o il furgone si guasta, il servizio fallisce.

Nel networking, minacce come gli attacchi Denial-of-Service (DoS) sono progettate per abbattere questo pilastro. Lo fanno inondando un sistema con così tanto traffico spazzatura da sovraccaricarlo, impedendogli di rispondere agli utenti legittimi. Costruire una solida sicurezza di rete significa creare sistemi resilienti con backup, ridondanza e monitoraggio proattivo per garantire che i servizi rimangano online e funzionanti, anche sotto attacco.

Minacce di rete comuni che ogni amministratore IT dovrebbe conoscere

Comprendere la teoria della sicurezza è una cosa, ma sapere cosa si affronta nel mondo reale è un'altra. Le minacce che incombono sulla tua rete non sono solo concetti astratti; sono tattiche attive e in continua evoluzione utilizzate dagli aggressori per interrompere i tuoi servizi, rubare dati sensibili e compromettere l'intera organizzazione.

Per le aziende nei settori dell'ospitalità, del retail o della sanità, i rischi sono amplificati. Quando si dispone di un WiFi pubblico che opera parallelamente a sistemi che gestiscono dati interni sensibili, una violazione può essere catastrofica, portando a enormi perdite finanziarie e distruggendo la fiducia dei clienti.

Analizziamo alcuni degli attacchi più comuni a cui devi prestare attenzione.

Attacchi Man-in-the-Middle

Immagina due persone che si scambiano bigliettini in privato. Ora, immagina qualcuno seduto tra di loro, che intercetta segretamente ogni biglietto. Può leggerlo, modificarlo e poi passarlo senza che nessuna delle due persone sappia della sua presenza. Questa è l'essenza di un attacco Man-in-the-Middle (MITM).

In un ambiente di rete, un aggressore si posiziona tra un utente e un servizio legittimo, ad esempio un ospite che si connette al WiFi del tuo hotel. Da quella posizione, può intercettare tutte le comunicazioni, catturando qualsiasi cosa, dalle credenziali di accesso ai dettagli di pagamento. Questo è particolarmente pericoloso sulle reti WiFi pubbliche non protette o mal configurate, dove gli utenti sono più vulnerabili.

Rogue Access Point

Un Rogue Access Point (AP) è un hotspot wireless dannoso configurato per impersonarne uno legittimo. Pensalo come una finta vetrina progettata per sembrare esattamente un marchio reale e affidabile. Un ospite dell'hotel potrebbe vedere due reti WiFi: "GrandHotel_GuestWiFi" e "GrandHotel_Guest_WiFi". Una è reale; l'altra è una trappola tesa da un aggressore.

Se l'ospite si connette al rogue AP, l'aggressore ottiene il controllo completo sul suo traffico. Può lanciare attacchi MITM, reindirizzare l'utente verso siti di phishing per rubare le credenziali o persino iniettare malware sul suo dispositivo. È una tattica semplice ma allarmantemente efficace che prende di mira utenti ignari.

Una rete sicura non dovrebbe mai essere un gioco a indovinare per l'utente. Tecnologie che automatizzano le connessioni sicure, come OpenRoaming , eliminano il rischio che un utente scelga accidentalmente una rete dannosa, poiché il dispositivo si connette in modo automatico e sicuro senza richiedere alcuna azione da parte dell'utente.

La portata di queste vulnerabilità è enorme. Le statistiche sulla criminalità informatica nel Regno Unito evidenziano l'impatto finanziario, con segnalazioni di crimini informatici che hanno causato perdite finanziarie per 1,63 miliardi di sterline. Per le aziende in settori come l'informazione e le comunicazioni, il 43% ha subito violazioni. Queste interruzioni hanno incluso la perdita temporanea dell'accesso alla rete per il 7% e tempi di inattività del sito web per il 6%. Non si tratta solo di numeri; rappresentano le conseguenze nel mondo reale di attacchi come il Denial-of-Service. Puoi leggere di più sulle ultime tendenze della criminalità informatica nel Regno Unito e vedere come queste minacce stanno impattando le aziende oggi.

Il movimento laterale e i suoi pericoli

Una volta che un aggressore ottiene un punto d'appoggio nella tua rete, magari ingannando un utente con un rogue AP, il suo lavoro è appena iniziato. La violazione iniziale è raramente l'obiettivo finale. Iniziano invece un processo chiamato Movimento Laterale.

Questo è l'equivalente digitale di un ladro che entra da una finestra aperta e poi si sposta silenziosamente da una stanza all'altra, cercando la cassaforte. L'aggressore esplora la rete internamente, alla ricerca di bersagli più preziosi come server con dati dei clienti, sistemi di pagamento o account amministrativi. Questa navigazione furtiva è il modo in cui una violazione minore si trasforma in una vera e propria catastrofe.

Attacchi Denial-of-Service

Un attacco Denial-of-Service (DoS) ha un obiettivo molto più diretto e dirompente: rendere la tua rete o il tuo servizio completamente indisponibili. Immagina l'unico ingresso di un negozio affollato completamente bloccato da una folla, impedendo a qualsiasi vero cliente di entrare. Questo è un attacco DoS.

Nel mondo del WiFi, una variante comune è l'attacco di deautenticazione. L'aggressore inonda la rete con comandi falsificati che disconnettono forzatamente tutti dal WiFi, di fatto spegnendolo. Per un hotel, un negozio o una sede di eventi, questo può bloccare completamente le operazioni, fermando le transazioni nei punti vendita, i servizi per gli ospiti e le comunicazioni interne. Ciò compromette direttamente la disponibilità, il terzo pilastro della triade CIA, e causa danni finanziari e operativi immediati.

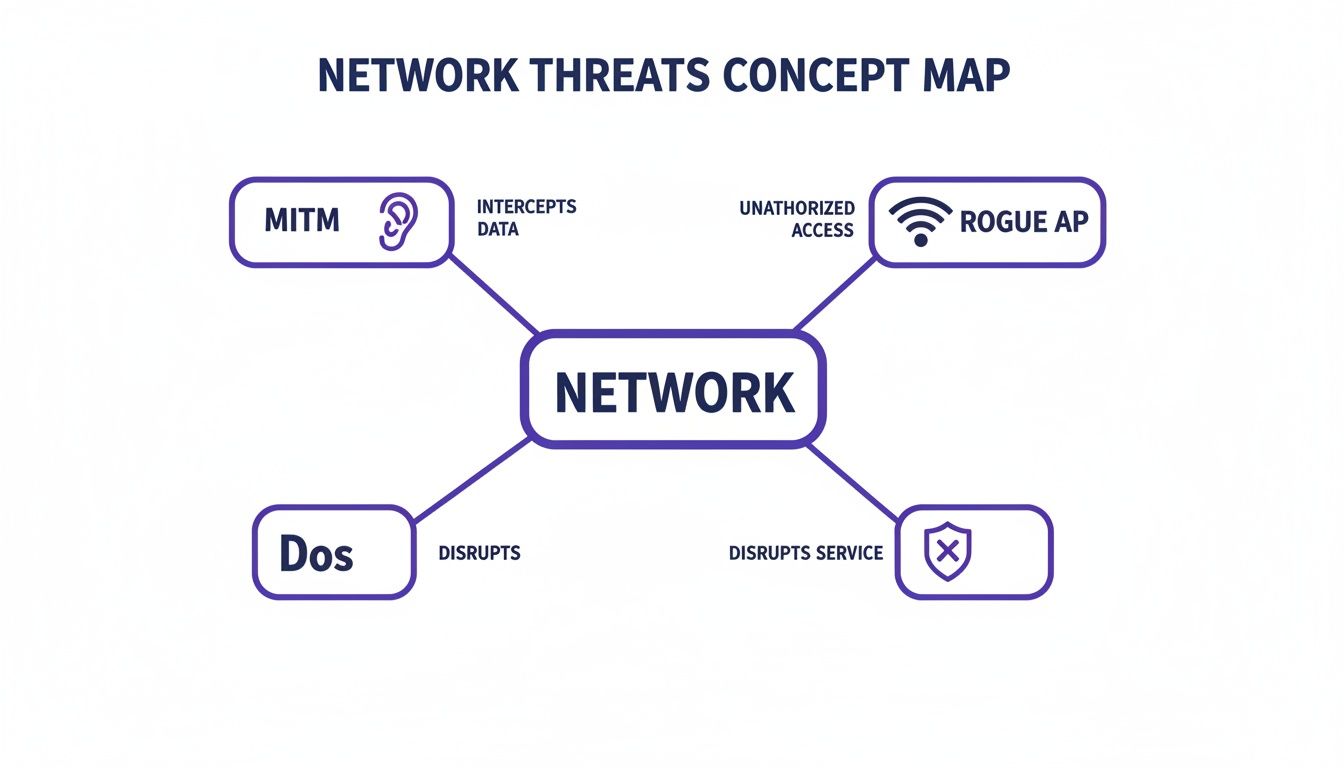

Per contestualizzare questi concetti, ecco una rapida panoramica delle minacce comuni e di come possono impattare un'azienda, specialmente una che offre WiFi pubblico.

Minacce di rete comuni e il loro impatto

Come puoi vedere, i metodi variano, ma l'obiettivo finale è sempre quello di sfruttare una vulnerabilità a vantaggio dell'aggressore. Sapere cosa cercare è il primo passo fondamentale per costruire una rete resiliente e sicura.

Approcci architetturali per la moderna difesa di rete

Conoscere le minacce è una cosa; costruire una rete in grado di bloccarle attivamente è tutt'altra. Per anni, la sicurezza di rete ha seguito un semplice modello a "castello e fossato": costruire un forte muro attorno al perimetro e presumere che tutto all'interno sia al sicuro. Nel mondo odierno di attacchi sofisticati che possono iniziare sia dall'interno che dall'esterno, questa idea è pericolosamente obsoleta.

La difesa moderna si basa su strategie più intelligenti e dinamiche. Non si tratta solo di strumenti da acquistare, ma di progetti per creare una rete che sia al contempo resiliente e intelligente. Invece di un unico grande muro, stiamo costruendo una serie di difese interne, mettendo in discussione ogni connessione e utilizzando gli standard più recenti per integrare la sicurezza fin dall'inizio.

Costruire muri digitali con la segmentazione di rete

Una strategia fondamentale in qualsiasi rete moderna è la Segmentazione di Rete. Pensa alla tua azienda come a un grande edificio con diversi dipartimenti. Non daresti alla receptionist la chiave della sala server, vero? La segmentazione applica la stessa logica di buon senso alla tua rete, creando zone isolate per utenti e dispositivi diversi.

Questo viene fatto suddividendo una rete più grande in sottoreti più piccole e indipendenti. Ognuno di questi segmenti ottiene il proprio set di regole di accesso, costruendo di fatto dei muri digitali tra di loro. Per un hotel, questo non è negoziabile: la rete WiFi per gli ospiti deve essere completamente separata da quella che gestisce i terminali di pagamento o i sistemi del personale.

Perché è così vitale? Contiene il raggio d'azione di un attacco. Se un dispositivo sulla rete degli ospiti viene compromesso, la segmentazione impedisce all'aggressore di muoversi lateralmente per razziare dati aziendali critici. La violazione viene bloccata dal firewall all'interno della sua piccola zona, riducendo drasticamente i potenziali danni.

Zero Trust è una mentalità strategica, non un singolo prodotto. È un allontanamento fondamentale dal vecchio modello "fidati, ma verifica". La nuova regola è semplice: "non fidarsi mai, verificare sempre". Ogni singola richiesta di accesso, ogni volta, deve essere autenticata e autorizzata.

Adottare il modello Zero Trust

Basandosi sull'idea della segmentazione, il modello di sicurezza Zero Trust porta questo principio alla sua logica conclusione. Funziona partendo da un presupposto forte: le minacce possono esistere ovunque, all'esterno e all'interno della tua rete. Per questo motivo, nessun utente o dispositivo ottiene un pass gratuito, indipendentemente da dove si stia connettendo.

Ogni singolo tentativo di accedere a una risorsa deve essere rigorosamente verificato. Immaginalo come una struttura ad alta sicurezza in cui devi mostrare credenziali valide a ogni singola porta, ogni singola volta, anche se sei già all'interno. Questo processo di verifica costante significa che, anche se un aggressore riesce a compromettere un account o un dispositivo, la sua capacità di muoversi è severamente limitata. Non può semplicemente vagare verso il server successivo perché ogni passo richiede una nuova autenticazione che semplicemente non possiede.

Questa mappa evidenzia alcune delle principali minacce di rete che questi moderni approcci architetturali sono progettati per sconfiggere.

Mostra come minacce quali gli attacchi Man-in-the-Middle, i Rogue Access Point e i Denial-of-Service compromettano direttamente l'integrità e la disponibilità di una rete, rafforzando il motivo per cui abbiamo bisogno di una strategia proattiva di difesa in profondità.

Aggiornare la sicurezza wireless con WPA3 e OpenRoaming

Per qualsiasi azienda che offra WiFi, gli standard di sicurezza specifici utilizzati sono di fondamentale importanza. I protocolli più vecchi come WPA2 sono stati i cavalli di battaglia per anni, ma presentano vulnerabilità ben note che gli aggressori stanno attivamente sfruttando. L'ultimo standard, WPA3, offre un massiccio aggiornamento della sicurezza.

WPA3 rafforza la crittografia, rendendola molto più difficile da violare, e protegge dai comuni attacchi a "dizionario" offline in cui gli hacker cercano di indovinare le password. Fondamentalmente, garantisce anche che sulle reti pubbliche aperte, il traffico di ciascun utente sia crittografato individualmente. Questo impedisce a qualcuno seduto al tavolo accanto di curiosare nella loro attività.

Questo concetto di connessioni sicure e senza interruzioni è perfezionato da tecnologie come Passpoint e iniziative come OpenRoaming. Automatizzano l'intero processo di connessione, utilizzando l'identità esistente di una persona (come il suo operatore di telefonia mobile o il login aziendale) per farla navigare online in modo sicuro senza che debba fare nulla.

Questo offre un triplice vantaggio per la sicurezza di rete:

- Elimina il rischio di Rogue AP: gli utenti non scelgono il nome di una rete da un elenco, quindi non possono essere ingannati a connettersi a un hotspot dannoso "Evil Twin".

- Crittografato fin dall'inizio: la connessione è sicura fin dal primo pacchetto, chiudendo un'importante vulnerabilità riscontrata nelle reti aperte tradizionali.

- Esperienza senza attriti: elimina le macchinose pagine di login e le password condivise, che non sono solo un incubo per la sicurezza ma anche una pessima esperienza utente.

Combinando la segmentazione, una filosofia Zero Trust e i moderni standard wireless, qualsiasi organizzazione può costruire una difesa multilivello molto più efficace nel fermare le minacce odierne. Crea una rete che non è solo sicura by design, ma anche intelligente e pronta per le esigenze del business moderno.

Implementare l'accesso basato sull'identità per la massima sicurezza

La vera sicurezza di rete inizia capovolgendo una vecchia domanda. Per decenni, gli amministratori IT si sono chiesti: "Cosa è autorizzato a fare questo dispositivo?" Ma il modo di pensare moderno e Zero Trust pone una domanda molto più intelligente: "Chi è questo utente e a cosa è autorizzato ad accedere?"

Questo semplice cambiamento è il fondamento del controllo degli accessi basato sull'identità. È un allontanamento dalle password condivise e dalle chiavi pre-condivise (PSK) che per anni sono state un punto debole della sicurezza. Una password condivisa è come lasciare una chiave sotto lo zerbino per l'intero ufficio: una volta trovata, non si ha più alcuna sicurezza. L'accesso basato sull'identità butta questo modello fuori dalla finestra.

Invece, ogni singolo utente e dispositivo ottiene il proprio passaporto digitale unico e non falsificabile. Non si tratta solo di una password; è un'identità verificabile che dimostra chi sono e garantisce loro un accesso preciso e limitato in base al loro ruolo.

Automatizzare l'accesso del personale con gli Identity Provider

Per i tuoi dipendenti, portare questo approccio moderno alla sicurezza di rete è sorprendentemente semplice, grazie alle integrazioni con identity provider (IdP) consolidati. Si tratta probabilmente di servizi su cui la tua organizzazione fa già affidamento ogni giorno.

- Microsoft Entra ID (precedentemente Azure AD)

- Google Workspace

- Okta

Quando colleghi una piattaforma di accesso alla rete a queste directory, l'intero processo di protezione delle connessioni del personale diventa quasi automatico. Non c'è più la creazione manuale di account o la distribuzione di password WiFi condivise. Il sistema emette semplicemente certificati digitali univoci per i dispositivi di ciascun dipendente.

Questo certificato funge da passaporto sicuro. Quando un dipendente si trova vicino alla rete dell'ufficio, il suo dispositivo presenta questa credenziale, viene verificato istantaneamente rispetto alla directory e gli viene concesso l'accesso. Nessuna password da ricordare, digitare o farsi rubare. E se qualcuno lascia l'azienda? Revocare il suo accesso è facile come aggiornare il suo stato nell'IdP, il che annulla istantaneamente il suo passaporto digitale.

Per comprendere meglio come funziona, puoi esplorare la nostra guida approfondita alla sicurezza WiFi basata sull'identità .

Proteggere l'accesso degli ospiti senza password

Questa mentalità incentrata sull'identità non è solo per il personale. Per gli ospiti di un hotel, di un negozio o di una sede di eventi, chiedere loro di destreggiarsi con le password è sia insicuro che una pessima esperienza. Ammettiamolo: le abitudini di sicurezza delle persone sono spesso scarse, creando un enorme rischio quando si connettono alle reti aziendali.

Un recente sondaggio ha rilevato che un incredibile 47% delle famiglie con banda larga nel Regno Unito non ha mai modificato le impostazioni predefinite del router. Ancora peggio, il 69% ha ammesso di non aver mai cambiato la propria password WiFi. Queste abitudini non migliorano magicamente quando le persone sono fuori casa, evidenziando perché i sistemi che non dipendono da password gestite dagli utenti siano così critici.

È qui che tecnologie come OpenRoaming cambiano completamente le regole del gioco per l'accesso degli ospiti. Offrono una connessione simile, senza password e basata sull'identità, per il pubblico.

OpenRoaming utilizza l'identità fidata esistente di un visitatore, come il suo provider di telefonia mobile o un login social, per connetterlo automaticamente e in modo sicuro alla rete WiFi. L'intero processo è fluido, crittografato fin dal primo pacchetto e rimuove completamente l'utente dall'equazione della sicurezza.

Autenticando l'utente tramite una terza parte fidata, la tua rete può concedere un accesso sicuro senza mai aver bisogno di una password condivisa o di un macchinoso Captive Portal. Dimostra che una sicurezza ferrea e un percorso utente completamente privo di attriti possono assolutamente andare di pari passo. Questo è il futuro dell'accesso alle reti pubbliche: sicuro, semplice e costruito attorno all'identità.

Strategie pratiche di implementazione e monitoraggio

Trasformare la teoria della sicurezza in una difesa nel mondo reale che funzioni davvero richiede un piano chiaro e attuabile. Una solida postura di sicurezza non si ottiene semplicemente installando un nuovo prodotto; si costruisce attraverso un'implementazione ponderata e si mantiene con un monitoraggio diligente e continuo. È qui che i progetti architetturali di cui abbiamo parlato diventano una realtà tangibile sulla tua rete.

Il primo passo è un rollout strategico che colmi le lacune di sicurezza in modo rapido ed efficiente. Tutto si riduce a un'attenta pianificazione attorno ad alcuni pilastri operativi chiave.

Pianificare l'implementazione

Un'implementazione efficace inizia sempre con la mappatura dell'ambiente esistente. È fondamentale integrare le nuove soluzioni di sicurezza con l'infrastruttura di cui già disponi, non combatterla. Le piattaforme moderne sono costruite per questo, progettate per la compatibilità con i principali fornitori di hardware come Meraki, Aruba e UniFi per garantire un rollout molto più fluido.

Alcuni aspetti chiave da sistemare fin dall'inizio:

- Piano di segmentazione di rete: scopri esattamente come isolerai i diversi tipi di traffico. Devi definire confini chiari tra il WiFi per gli ospiti, l'accesso del personale, i sistemi dei punti vendita e i server backend critici.

- Integrazione della directory delle identità: collega la tua piattaforma di controllo degli accessi ai tuoi identity provider esistenti, come Entra ID o Google Workspace. Questo automatizza l'intero processo di concessione e revoca dell'accesso per il personale quando entra o esce dall'azienda.

- Controllo di compatibilità hardware: verifica che la soluzione scelta funzioni bene con i tuoi attuali switch, access point e firewall. Questo ti aiuta a evitare brutte sorprese o problemi di compatibilità durante la configurazione.

Una solida gestione della rete è il fondamento di una buona sicurezza. Conoscere i fondamenti, come le procedure per il ripristino degli switch Cisco , è essenziale per mantenere l'integrità della rete quando le cose vanno male.

Monitoraggio continuo e risposta agli incidenti

Una volta che la tua rete sicura è operativa, il lavoro passa dall'implementazione alla vigilanza. La sicurezza di rete non è mai un'attività del tipo "imposta e dimentica". Il monitoraggio continuo consiste nel tenere d'occhio la tua rete per individuare segni di problemi e avere un piano chiaro per agire nel momento in cui noti qualcosa.

Questo processo trasforma la sicurezza da un esercizio teorico in una postura viva e proattiva. Implica la raccolta e l'analisi dei dati di rete per individuare anomalie che potrebbero essere il primo segnale di un attacco.

Monitorare senza un piano significa solo raccogliere dati. Un Piano di Risposta agli Incidenti formale trasforma quei dati in azioni decisive, delineando i passaggi esatti che il tuo team intraprenderà dal momento in cui viene rilevata una minaccia fino alla sua risoluzione finale.

Una strategia di monitoraggio efficace richiede di prestare attenzione a specifici campanelli d'allarme. Questi indicatori sono spesso i primi segni di una violazione della sicurezza, dandoti la possibilità di rispondere prima che si verifichino danni reali. Il filtraggio DNS proattivo, ad esempio, è un livello di difesa incredibilmente potente in questo caso. Puoi saperne di più su come funziona nella nostra guida che spiega perché il filtraggio DNS proattivo è la tua migliore difesa contro le minacce moderne .

Il tuo team dovrebbe cercare attivamente:

- Modelli di traffico insoliti: un picco improvviso e inspiegabile di dati in entrata o in uscita da un dispositivo specifico o da una posizione esterna può essere un segno rivelatore di una violazione dei dati o di un'attività malware.

- Picchi di accessi falliti: un volume elevato di tentativi di autenticazione falliti contro un singolo account o sistema spesso significa che è in corso un attacco brute-force.

- Connessioni a destinazioni sospette: il traffico in uscita verso indirizzi IP o domini dannosi noti è un forte indicatore che un dispositivo sulla tua rete è stato compromesso.

- Rilevamenti di dispositivi non autorizzati: qualsiasi dispositivo nuovo e sconosciuto che appare su un segmento di rete sicuro richiede un'indagine immediata. Nessuna eccezione.

Combinando un'implementazione ben pianificata con una strategia di monitoraggio e risposta disciplinata, crei un framework di sicurezza vivo, in grado di adattarsi e reagire a qualsiasi cosa il panorama delle minacce in costante cambiamento gli lanci contro.

Trasformare la tua rete sicura in un asset aziendale

Considerare la sicurezza di rete di alto livello come un'altra semplice spesa è un errore facile da commettere. Spesso la vediamo come un costo difensivo, un male necessario per prevenire disastri. Ma questa visione perde un'enorme opportunità. Quando costruisci la tua rete nel modo giusto, in particolare con una piattaforma basata sull'identità, smette di essere un centro di costo e inizia a diventare un asset strategico che alimenta concretamente la crescita.

La magia sta nei dati di prima parte che raccogli durante il processo di accesso sicuro. Ogni singola volta che un cliente o un ospite si connette al tuo WiFi, crei con lui una relazione diretta e basata sul consenso. Questo è molto di più che fornire semplicemente una connessione internet; è l'inizio di una conversazione.

Da centro di costo a motore di crescita

È qui che le cose si fanno davvero interessanti. Quando colleghi quei ricchi dati di identità e comportamentali alle tue piattaforme di Customer Relationship Management (CRM) e di marketing, puoi iniziare a personalizzare il customer journey in modi che prima non erano semplicemente possibili. Per le aziende nei settori dell'ospitalità, del retail e delle grandi sedi di eventi, questo è un punto di svolta.

- Offerte personalizzate: un hotel può accogliere un ospite di ritorno con un messaggio di benvenuto e un'offerta per il suo drink preferito al bar, proprio al momento del check-in.

- Approfondimenti più dettagliati: un centro commerciale può analizzare i modelli di affluenza per vedere quali ingressi e negozi sono più affollati in orari diversi, aiutandolo a ottimizzare tutto, dal layout del negozio ai turni del personale.

- Maggiore fedeltà: un bar può aggiungere automaticamente punti fedeltà all'account di un cliente ogni volta che accede al WiFi, dandogli un motivo convincente per tornare.

Un investimento in una moderna piattaforma di networking basata sull'identità non è solo una misura di sicurezza. È una decisione aziendale strategica che offre un chiaro ritorno in un mondo pieno di minacce e di concorrenza spietata.

Dimostrare il ritorno sull'investimento

Questo approccio sposta la sicurezza di rete da una voce di spesa a un fattore che contribuisce in modo misurabile ai tuoi profitti. Non è solo teoria; i numeri lo confermano. Il settore della sicurezza informatica del Regno Unito, ad esempio, ha generato 13,2 miliardi di sterline di valore aggiunto lordo, con una forte crescita all'orizzonte man mano che sempre più aziende reagiscono alle diffuse violazioni. Puoi scoprire di più sull'analisi del settore della sicurezza informatica nel Regno Unito per vedere l'intera portata del mercato. Non si tratta solo di IT; è una funzione aziendale fondamentale.

Ecco un esempio nel mondo reale: un grande centro commerciale ha utilizzato le sue analisi WiFi per scoprire che i visitatori che si connettevano alla rete rimanevano il 20% più a lungo e spendevano più denaro per visita. È un'intuizione potente. Utilizzando quei dati per lanciare promozioni mirate, hanno aumentato direttamente le loro entrate. È la prova che il giusto investimento nella sicurezza di rete si ripaga molte volte, costruendo un'azienda più intelligente e redditizia molto tempo dopo il completamento della configurazione iniziale.

Risposte alle tue domande sulla sicurezza di rete

Mentre inizi a rafforzare la sicurezza della tua rete, è inevitabile che sorgano alcune domande pratiche. Ecco alcune delle cose più comuni che sentiamo dagli amministratori IT e dai manager quando iniziano, rafforzando alcune delle idee chiave che abbiamo trattato.

Qual è il primo passo per migliorare la sicurezza del nostro WiFi per gli ospiti?

Sbarazzati delle reti aperte e senza password e delle password condivise non sicure. Seriamente. Il primo passo più critico che puoi fare è passare a un sistema basato sull'identità. Questo singolo cambiamento chiude immediatamente alcune delle più grandi lacune di sicurezza.

Trasforma immediatamente la tua rete da un ambiente anonimo e aperto a tutti in uno in cui ogni connessione è legata a un identificatore univoco. Questo pone le basi per ogni altra moderna misura di sicurezza, dal monitoraggio e controllo alla corretta segmentazione di rete. Stai essenzialmente avviando una relazione digitale sicura con i tuoi utenti fin dalla loro primissima connessione.

L'obiettivo è eliminare l'anonimato. Che avvenga tramite un portale sicuro che acquisisce un'email o una tecnologia fluida come OpenRoaming, legare ogni connessione a un'identità verificabile è il singolo cambiamento di maggior impatto che tu possa fare.

Come funziona Zero Trust in un ambiente WiFi del mondo reale?

In un ambiente WiFi, Zero Trust è semplice: non fidarsi di nessuno e di nulla per impostazione predefinita, indipendentemente da dove si trovino sulla tua rete. Ogni singola richiesta di connessione deve essere verificata, ogni singola volta. Crea un ambiente molto più ostile per chiunque cerchi di ottenere un accesso non autorizzato.

Per il tuo personale, questo potrebbe significare utilizzare un identity provider (come Entra ID) per emettere certificati univoci per ciascun dispositivo, garantendo loro l'accesso solo alle risorse specifiche di cui hanno assolutamente bisogno per svolgere il proprio lavoro. Per gli ospiti, sistemi come OpenRoaming crittografano la connessione fin dall'inizio, mentre la segmentazione di rete li mantiene completamente isolati dalle tue risorse aziendali.

È difficile passare a una piattaforma sicura basata sull'identità?

È più semplice di quanto potresti pensare. Le moderne piattaforme basate su cloud sono costruite per un'implementazione rapida e sono progettate per integrarsi perfettamente con l'hardware di rete che già possiedi dai principali attori come Cisco Meraki, Aruba e Ruckus.

Il processo di solito prevede la configurazione della piattaforma per la sincronizzazione con l'infrastruttura WiFi e gli identity provider attuali. Quello che un tempo era un progetto complicato e lungo mesi può ora essere operativo in poche settimane. Questo ti offre una corsia preferenziale verso una sicurezza di livello enterprise senza i grattacapi delle vecchie soluzioni on-premise, rendendo una sicurezza solida un obiettivo realistico per organizzazioni di qualsiasi dimensione.

Pronto a sostituire le obsolete password condivise con una piattaforma di networking sicura e basata sull'identità? Scopri come Purple offre la sicurezza Zero Trust con un'esperienza utente senza attriti. Esplora la piattaforma Purple .