Quando falamos sobre a verdadeira segurança de rede, tudo se resume a três ideias centrais, um modelo conhecido no setor como a Tríade CIA: Confidencialidade, Integridade e Disponibilidade. Isso não é apenas teoria; é um framework prático que ajuda a equilibrar a necessidade crítica de proteger os dados com a necessidade igualmente crítica de que eles sejam precisos e acessíveis. Se apenas um desses pilares vacilar, toda a estrutura de segurança estará em risco.

Entendendo os Fundamentos da Segurança de Rede

Para construir uma defesa que possa realmente resistir a um ataque, primeiro você precisa dominar os princípios que definem uma rede segura. Antes de mergulhar em ferramentas e estratégias complexas, entender o que é cibersegurança em um nível fundamental é o primeiro passo essencial. Esses princípios, a Tríade CIA, são a base para cada medida de segurança que você implementará.

Pense nisso como um serviço de entrega seguro encarregado de entregar um contrato comercial crítico. Cada parte da tríade desempenha um papel distinto e vital. Se uma parte falhar, toda a entrega se torna não confiável.

Confidencialidade: Mantendo Segredos a Salvo

A confidencialidade trata de garantir que os dados sejam vistos apenas pelas pessoas autorizadas. Em nossa analogia do serviço de entrega, este é o envelope opaco e lacrado que impede que qualquer pessoa, exceto o destinatário pretendido, leia o contrato em seu interior.

No mundo das redes, alcançamos isso principalmente por meio da criptografia. Quando seus dados trafegam por uma rede, a criptografia os embaralha em um formato completamente ilegível. Qualquer pessoa que consiga interceptá-los sem a chave de descriptografia correta verá apenas um amontoado de caracteres sem sentido. É isso que protege informações confidenciais, como senhas, números de cartão de crédito e dados pessoais, de olhares indiscretos.

Integridade: Garantindo que os Dados Permaneçam Inalterados

A integridade é a garantia de que a informação que você recebe é a mesma que foi enviada, sem alterações furtivas ao longo do caminho. Para o nosso serviço de entrega, este é o lacre de segurança no envelope. Se esse lacre for rompido, o destinatário sabe imediatamente que o conteúdo pode ter sido adulterado e não é confiável.

Esse princípio é absolutamente crucial para manter a confiabilidade dos seus dados. Medidas de segurança de rede, como hashes criptográficos e assinaturas digitais, atuam como esse lacre digital, verificando se os dados chegaram exatamente como foram enviados. Isso impede que invasores façam coisas como alterar valores de pagamento ou modificar comandos enviados a sistemas críticos. Para um aprofundamento, nossa visão geral de dados e segurança explora esses processos com mais detalhes.

A Tríade CIA não é apenas um modelo de livro didático; é um framework prático para avaliar riscos. Cada decisão de segurança — desde a escolha de um padrão de criptografia até a configuração de uma regra de firewall — deve ser ponderada em relação ao seu impacto na confidencialidade, integridade e disponibilidade.

Disponibilidade: Pronto Quando Você Precisar

Por fim, a disponibilidade é a promessa de que usuários autorizados podem acessar a rede e seus recursos sempre que precisarem. O serviço de entrega é inútil se não puder entregar o pacote no prazo. Se estiver sempre atrasado ou a van quebrar, o serviço falha.

Em redes, ameaças como ataques de Negação de Serviço (DoS) são projetadas para destruir esse pilar. Eles fazem isso inundando um sistema com tanto tráfego inútil que ele fica sobrecarregado e não consegue responder aos usuários legítimos. Construir uma segurança de rede robusta significa criar sistemas resilientes com backups, redundância e monitoramento proativo para garantir que os serviços permaneçam online e funcionando, mesmo sob ataque.

Ameaças de Rede Comuns que Todo Administrador de TI Deve Conhecer

Entender a teoria da segurança é uma coisa, mas saber o que você está enfrentando no mundo real é outra. As ameaças que sua rede enfrenta não são apenas conceitos abstratos; são táticas ativas e em evolução usadas por invasores para interromper seus serviços, roubar dados confidenciais e comprometer toda a sua organização.

Para empresas de hospitalidade, varejo ou saúde, os riscos são ampliados. Quando você tem um WiFi voltado para o público operando ao lado de sistemas que lidam com dados internos confidenciais, uma violação pode ser catastrófica, levando a enormes perdas financeiras e destruindo a confiança do cliente.

Vamos detalhar alguns dos ataques mais comuns aos quais você precisa estar atento.

Ataques Man-in-the-Middle

Imagine duas pessoas trocando bilhetes em particular. Agora, imagine alguém sentado entre elas, interceptando secretamente cada bilhete. Essa pessoa pode ler, alterar e depois repassar sem que nenhuma das duas saiba que ela esteve lá. Essa é a essência de um ataque Man-in-the-Middle (MITM).

Em um ambiente de rede, um invasor se posiciona entre um usuário e um serviço legítimo — por exemplo, um hóspede se conectando ao WiFi do seu hotel. Dessa posição, ele pode espionar toda a comunicação, capturando desde credenciais de login até detalhes de pagamento. Isso é especialmente perigoso em redes WiFi públicas não seguras ou mal configuradas, onde os usuários estão mais vulneráveis.

Rogue Access Points

Um Rogue Access Point (AP) é um hotspot sem fio malicioso configurado para se passar por um legítimo. Pense nisso como uma vitrine falsa projetada para se parecer exatamente com uma marca real e confiável. Um hóspede de hotel pode ver duas redes WiFi: "GrandHotel_GuestWiFi" e "GrandHotel_Guest_WiFi". Uma é real; a outra é uma armadilha montada por um invasor.

Se o hóspede se conectar ao AP malicioso, o invasor ganha controle total sobre seu tráfego. Ele pode lançar ataques MITM, redirecionar o usuário para sites de phishing para roubar credenciais ou até mesmo injetar malware em seu dispositivo. É uma tática simples, mas alarmantemente eficaz, que se aproveita de usuários desavisados.

Uma rede segura nunca deve ser um jogo de adivinhação para o usuário. Tecnologias que automatizam conexões seguras, como o OpenRoaming , eliminam o risco de um usuário escolher acidentalmente uma rede maliciosa, pois o dispositivo se conecta de forma automática e segura, sem exigir nenhuma ação do usuário.

A escala dessas vulnerabilidades é enorme. As estatísticas de crimes cibernéticos do Reino Unido destacam o impacto financeiro, com relatos de crimes cibernéticos resultando em £ 1,63 bilhão em perdas financeiras. Para empresas em setores como informação e comunicação, 43% sofreram violações. Essas interrupções incluíram perda temporária de acesso à rede para 7% e inatividade de sites para 6%. Esses não são apenas números; eles representam consequências no mundo real de ataques como Negação de Serviço. Você pode ler mais sobre as últimas tendências de crimes cibernéticos no Reino Unido e ver como essas ameaças estão impactando as empresas hoje.

Movimentação Lateral e Seus Perigos

Assim que um invasor consegue se infiltrar na sua rede — talvez enganando um usuário com um AP malicioso — o trabalho dele está apenas começando. A violação inicial raramente é o objetivo final. Em vez disso, eles iniciam um processo chamado Movimentação Lateral.

Este é o equivalente digital de um ladrão passando por uma janela destrancada e depois se movendo silenciosamente de sala em sala, procurando o cofre. O invasor explora a rede internamente, buscando alvos mais valiosos, como servidores com dados de clientes, sistemas de pagamento ou contas administrativas. Essa navegação furtiva é como uma pequena violação se transforma em uma catástrofe total.

Ataques de Negação de Serviço (DoS)

Um ataque de Negação de Serviço (DoS) tem um objetivo muito mais direto e disruptivo: tornar sua rede ou serviço completamente indisponível. Imagine a única entrada de uma loja movimentada sendo completamente bloqueada por uma multidão, impedindo que qualquer cliente real entre. Isso é um ataque DoS.

No mundo do WiFi, uma variante comum é um ataque de desautenticação. O invasor inunda a rede com comandos forjados que desconectam todos à força do WiFi, efetivamente derrubando-o. Para um hotel, loja ou local de eventos, isso pode paralisar as operações, interrompendo transações em pontos de venda, serviços aos hóspedes e comunicações internas. Isso compromete diretamente a disponibilidade — o terceiro pilar da Tríade CIA — e causa danos financeiros e operacionais imediatos.

Para ajudar a colocar esses conceitos em contexto, aqui está um rápido resumo das ameaças comuns e como elas podem impactar uma empresa, especialmente uma que oferece WiFi voltado para o público.

Ameaças de Rede Comuns e Seu Impacto

Como você pode ver, os métodos variam, mas o objetivo final é sempre explorar uma vulnerabilidade para o ganho de um invasor. Saber o que procurar é o primeiro passo crítico na construção de uma rede resiliente e segura.

Abordagens Arquitetônicas para Defesa de Rede Moderna

Conhecer as ameaças é uma coisa; construir uma rede que possa bloqueá-las ativamente é outra completamente diferente. Durante anos, a segurança de rede seguiu um modelo simples de "castelo e fosso": construa uma parede forte ao redor do perímetro e presuma que tudo lá dentro está seguro. No mundo atual de ataques sofisticados que podem começar tanto de dentro quanto de fora, essa ideia está perigosamente desatualizada.

A defesa moderna tem tudo a ver com estratégias mais inteligentes e dinâmicas. Estas não são apenas ferramentas que você compra, mas projetos para criar uma rede que seja resiliente e inteligente. Em vez de uma grande parede, estamos construindo uma série de defesas internas, questionando cada conexão e usando os padrões mais recentes para incorporar a segurança desde o início.

Construindo Paredes Digitais com Segmentação de Rede

Uma estratégia central em qualquer rede moderna é a Segmentação de Rede. Pense na sua empresa como um grande edifício com diferentes departamentos. Você não daria à recepcionista a chave da sala de servidores, daria? A segmentação aplica essa mesma lógica de bom senso à sua rede, criando zonas isoladas para diferentes usuários e dispositivos.

Isso é feito dividindo uma rede maior em sub-redes menores e autônomas. Cada um desses segmentos recebe seu próprio conjunto de regras de acesso, construindo efetivamente paredes digitais entre eles. Para um hotel, isso é inegociável: a rede WiFi de hóspedes deve ser completamente separada daquela que executa terminais de pagamento ou sistemas de funcionários.

Por que isso é tão vital? Porque contém o raio de explosão de um ataque. Se um dispositivo na rede de hóspedes for comprometido, a segmentação impede que o invasor se mova lateralmente para invadir dados corporativos críticos. A violação é bloqueada por firewall dentro de sua própria pequena zona, reduzindo drasticamente os danos potenciais.

Zero Trust é uma mentalidade estratégica, não um produto único. É uma mudança fundamental em relação ao antigo modelo de "confie, mas verifique". A nova regra é simples: "nunca confie, sempre verifique". Cada solicitação de acesso, todas as vezes, deve ser autenticada e autorizada.

Adotando o Modelo Zero Trust

Com base na ideia de segmentação, o modelo de segurança Zero Trust leva esse princípio à sua conclusão lógica. Ele trabalha a partir de uma suposição poderosa: as ameaças podem existir em qualquer lugar — fora e dentro da sua rede. Por causa disso, nenhum usuário ou dispositivo tem passe livre, não importa de onde estejam se conectando.

Cada tentativa de acessar um recurso deve ser rigorosamente verificada. Imagine isso como uma instalação de alta segurança onde você precisa mostrar credenciais válidas em cada porta, todas as vezes, mesmo que já esteja lá dentro. Esse processo de verificação constante significa que, mesmo que um invasor consiga comprometer uma conta ou dispositivo, sua capacidade de se movimentar é severamente restrita. Eles não podem simplesmente vagar para o próximo servidor porque cada etapa exige uma nova autenticação que eles simplesmente não têm.

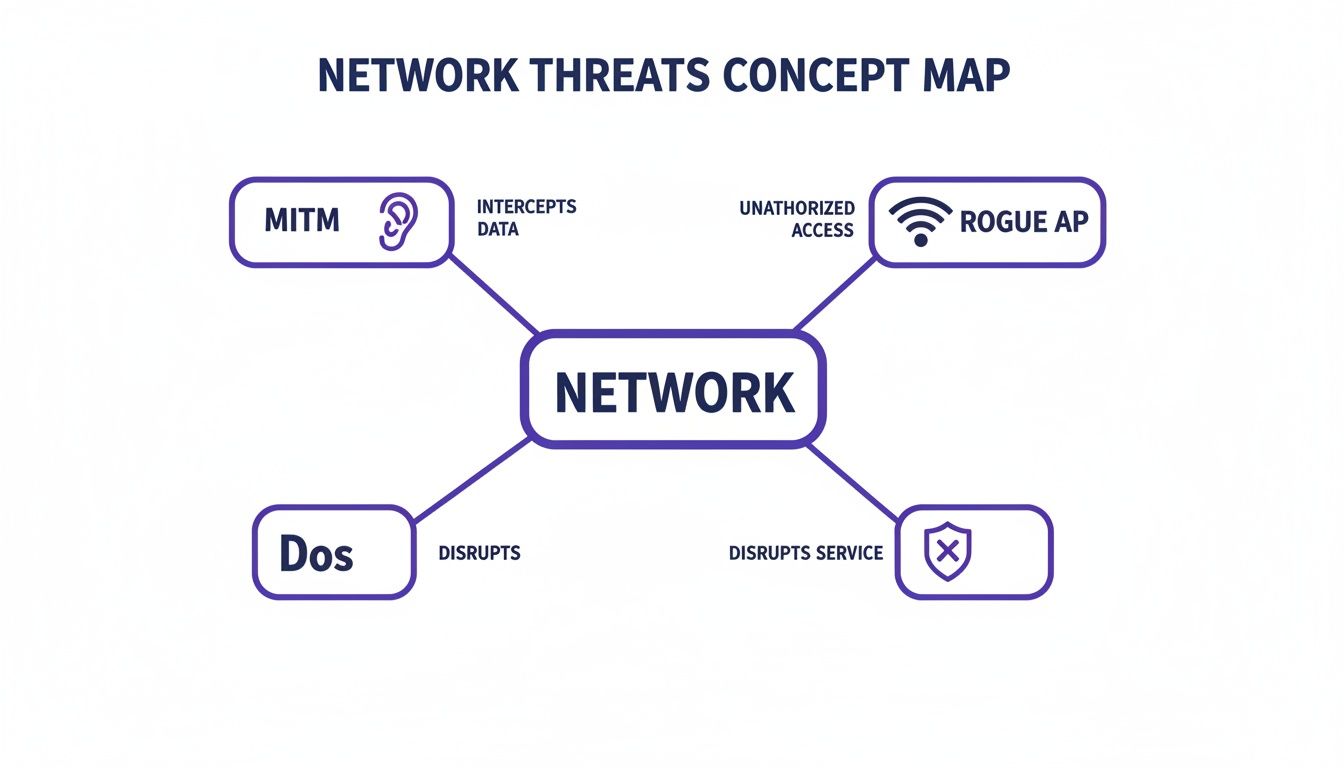

Este mapa destaca algumas das principais ameaças de rede que essas abordagens arquitetônicas modernas são projetadas para derrotar.

Ele mostra como ameaças como ataques Man-in-the-Middle, Rogue Access Points e Negação de Serviço comprometem diretamente a integridade e a disponibilidade de uma rede, reforçando por que precisamos de uma estratégia proativa de defesa em profundidade.

Atualizando a Segurança Sem Fio com WPA3 e OpenRoaming

Para qualquer empresa que ofereça WiFi, os padrões de segurança específicos que você usa são primordiais. Protocolos mais antigos, como o WPA2, foram os burros de carga por anos, mas têm vulnerabilidades bem conhecidas que os invasores estão explorando ativamente. O padrão mais recente, WPA3, oferece uma grande atualização de segurança.

O WPA3 fortalece a criptografia, tornando-a muito mais difícil de quebrar, e protege contra ataques comuns de "dicionário" offline, onde hackers tentam adivinhar senhas. Crucialmente, ele também garante que, em redes públicas e abertas, o tráfego de cada usuário seja criptografado individualmente. Isso impede que alguém sentado na mesa ao lado espione suas atividades.

Esse conceito de conexões seguras e contínuas é aperfeiçoado por tecnologias como o Passpoint e iniciativas como o OpenRoaming. Eles automatizam todo o processo de conexão, usando a identidade existente de uma pessoa (como sua operadora de celular ou login da empresa) para colocá-la online com segurança, sem que ela precise fazer nada.

Isso oferece uma vitória tripla para a segurança de rede:

- Elimina o Risco de Rogue AP: Os usuários não estão escolhendo um nome de rede em uma lista, então não podem ser enganados para se conectar a um hotspot malicioso "Evil Twin".

- Criptografado desde o Início: A conexão é segura desde o primeiro pacote, fechando uma grande vulnerabilidade encontrada em redes abertas tradicionais.

- Experiência Sem Atritos: Elimina páginas de login desajeitadas e senhas compartilhadas, que não são apenas um pesadelo de segurança, mas também uma péssima experiência do usuário.

Ao combinar segmentação, uma filosofia Zero Trust e padrões sem fio modernos, qualquer organização pode construir uma defesa em várias camadas que é muito mais eficaz em deter as ameaças de hoje. Isso cria uma rede que não é apenas segura por design, mas também inteligente e pronta para as demandas dos negócios modernos.

Implementando Acesso Baseado em Identidade para Segurança Máxima

A verdadeira segurança de rede começa virando uma velha pergunta de cabeça para baixo. Por décadas, os administradores de TI perguntaram: "O que este dispositivo tem permissão para fazer?" Mas a maneira moderna de pensar do Zero Trust faz uma pergunta muito mais inteligente: "Quem é este usuário e o que ele está autorizado a acessar?"

Essa simples mudança é a base do controle de acesso baseado em identidade. É um afastamento das senhas compartilhadas e chaves pré-compartilhadas (PSKs) que têm sido um ponto fraco de segurança por anos. Uma senha compartilhada é como deixar uma chave debaixo do capacho para todo o escritório — uma vez encontrada, você não tem segurança alguma. O acesso baseado em identidade joga esse modelo pela janela.

Em vez disso, cada usuário e dispositivo recebe seu próprio passaporte digital único e infalsificável. Isso não é apenas uma senha; é uma identidade verificável que prova quem eles são e lhes concede acesso preciso e limitado com base em sua função.

Automatizando o Acesso de Funcionários com Provedores de Identidade

Para seus funcionários, trazer essa abordagem moderna para a segurança em redes é surpreendentemente simples, graças às integrações com provedores de identidade (IdPs) estabelecidos. Provavelmente, esses são serviços dos quais sua organização já depende todos os dias.

- Microsoft Entra ID (anteriormente Azure AD)

- Google Workspace

- Okta

Quando você conecta uma plataforma de acesso à rede a esses diretórios, todo o processo de proteção das conexões da equipe se torna quase automático. Não há mais criação manual de contas ou distribuição de senhas WiFi compartilhadas. O sistema simplesmente emite certificados digitais exclusivos para os dispositivos de cada funcionário.

Este certificado atua como seu passaporte seguro. Quando um funcionário está perto da rede do escritório, seu dispositivo apresenta essa credencial, é verificado instantaneamente no diretório e recebe acesso. Sem senhas para lembrar, digitar ou ter roubadas. E se alguém sair da empresa? Revogar o acesso é tão fácil quanto atualizar o status no IdP, o que anula instantaneamente seu passaporte digital.

Para entender melhor como isso funciona, você pode explorar nosso guia detalhado sobre segurança WiFi baseada em identidade .

Protegendo o Acesso de Hóspedes Sem Senhas

Essa mentalidade focada na identidade não é apenas para a equipe. Para hóspedes em um hotel, loja ou local de eventos, pedir que eles lidem com senhas é inseguro e uma experiência terrível. Sejamos realistas: os hábitos de segurança das pessoas costumam ser ruins, criando um risco enorme quando elas se conectam a redes corporativas.

Uma pesquisa recente descobriu que impressionantes 47% das residências com banda larga no Reino Unido nunca alteraram as configurações padrão do roteador. Pior ainda, 69% admitiram que nunca mudaram a senha do WiFi. Esses hábitos não melhoram magicamente quando as pessoas estão longe de casa, destacando por que os sistemas que não dependem de senhas gerenciadas pelo usuário são tão críticos.

É aqui que tecnologias como o OpenRoaming mudam completamente o jogo para o acesso de hóspedes. Ele oferece uma conexão semelhante, sem senha e baseada em identidade para o público.

O OpenRoaming usa a identidade confiável existente de um visitante — como seu provedor de telefonia móvel ou um login social — para conectá-lo de forma automática e segura à rede WiFi. Todo o processo é contínuo, criptografado desde o primeiro pacote e remove completamente o usuário da equação de segurança.

Ao autenticar o usuário por meio de um terceiro confiável, sua rede pode conceder acesso seguro sem nunca precisar de uma senha compartilhada ou de um Captive Portal desajeitado. Isso prova que uma segurança rigorosa e uma jornada do usuário completamente sem atritos podem absolutamente andar de mãos dadas. Este é o futuro do acesso a redes públicas — seguro, simples e construído em torno da identidade.

Estratégias Práticas de Implantação e Monitoramento

Transformar a teoria da segurança em uma defesa no mundo real que realmente funcione exige um plano claro e acionável. Uma postura de segurança forte não é algo que você alcança apenas instalando um novo produto; ela é construída por meio de uma implantação cuidadosa e mantida com monitoramento diligente e contínuo. É aqui que os projetos arquitetônicos dos quais falamos se tornam uma realidade tangível em sua rede.

O primeiro passo é uma implementação estratégica que feche as lacunas de segurança de forma rápida e eficiente. Tudo isso se resume a um planejamento cuidadoso em torno de alguns pilares operacionais importantes.

Planejando Sua Implantação

Uma implantação eficaz sempre começa com o mapeamento do seu ambiente existente. É crucial integrar novas soluções de segurança com a infraestrutura que você já possui, e não lutar contra ela. As plataformas modernas são construídas para isso, projetadas para compatibilidade com os principais fornecedores de hardware, como Meraki, Aruba e UniFi, para garantir uma implementação muito mais suave.

Algumas coisas importantes para resolver desde o início:

- Plano de Segmentação de Rede: Descubra exatamente como você isolará diferentes tipos de tráfego. Você precisa definir limites claros entre o WiFi de hóspedes, o acesso da equipe, os sistemas de ponto de venda e os servidores de backend críticos.

- Integração de Diretório de Identidade: Vincule sua plataforma de controle de acesso aos seus provedores de identidade existentes, como Entra ID ou Google Workspace. Isso automatiza todo o processo de concessão e revogação de acesso para a equipe à medida que entram ou saem.

- Verificação de Compatibilidade de Hardware: Verifique se a solução escolhida funciona bem com seus switches, pontos de acesso e firewalls atuais. Isso ajuda a evitar surpresas desagradáveis ou dores de cabeça de compatibilidade durante a configuração.

O gerenciamento sólido da rede é a base de uma boa segurança. Conhecer os fundamentos, como os procedimentos para redefinir switches Cisco , é essencial para manter a integridade da rede quando as coisas dão errado.

Monitoramento Contínuo e Resposta a Incidentes

Assim que sua rede segura estiver em funcionamento, o trabalho muda da implementação para a vigilância. A segurança de rede nunca é uma tarefa de "configurar e esquecer". O monitoramento contínuo tem tudo a ver com ficar de olho na sua rede em busca de sinais de problemas e ter um plano claro para agir no momento em que você detectar algo.

Esse processo transforma a segurança de um exercício teórico em uma postura viva e proativa. Envolve coletar e analisar dados de rede para detectar anomalias que podem ser o primeiro sinal de um ataque.

Monitorar sem um plano é apenas coletar dados. Um Plano de Resposta a Incidentes formal transforma esses dados em ações decisivas, delineando as etapas exatas que sua equipe tomará desde o momento em que uma ameaça é detectada até sua resolução final.

Uma estratégia de monitoramento eficaz exige a observação de sinais de alerta específicos. Esses indicadores costumam ser os primeiros sinais de uma violação de segurança, dando a você a chance de responder antes que ocorram danos reais. A filtragem proativa de DNS, por exemplo, é uma camada de defesa incrivelmente poderosa aqui. Você pode aprender mais sobre como isso funciona em nosso guia explicando por que a filtragem proativa de DNS é sua melhor defesa contra ameaças modernas .

Sua equipe deve procurar ativamente por:

- Padrões de Tráfego Incomuns: Um pico repentino e inexplicável de dados fluindo de ou para um dispositivo específico ou local externo pode ser um sinal revelador de uma violação de dados ou atividade de malware.

- Picos de Logins Falhos: Um alto volume de tentativas de autenticação falhas contra uma única conta ou sistema geralmente significa que um ataque de força bruta está em andamento.

- Conexões a Destinos Suspeitos: O tráfego de saída para endereços IP ou domínios maliciosos conhecidos é um forte indicador de que um dispositivo na sua rede foi comprometido.

- Detecções de Dispositivos Não Autorizados: Qualquer dispositivo novo e desconhecido aparecendo em um segmento de rede seguro exige investigação imediata. Sem exceções.

Ao combinar uma implantação bem planejada com uma estratégia disciplinada de monitoramento e resposta, você cria um framework de segurança vivo — um que pode se adaptar e reagir a qualquer coisa que o cenário de ameaças em constante mudança lance sobre ele.

Transformando Sua Rede Segura em um Ativo de Negócios

Pensar na segurança de rede de alto nível como apenas mais uma despesa é um erro fácil de cometer. Muitas vezes a vemos como um custo defensivo — um mal necessário para evitar desastres. Mas essa visão perde uma grande oportunidade. Quando você constrói sua rede da maneira certa, particularmente com uma plataforma baseada em identidade, ela deixa de ser um centro de custos e passa a ser um ativo estratégico que realmente impulsiona o crescimento.

A mágica está nos dados primários (first-party data) que você coleta durante o processo de login seguro. Toda vez que um cliente ou hóspede se conecta ao seu WiFi, você cria um relacionamento direto e baseado em consentimento com ele. Isso é muito mais do que apenas fornecer uma conexão à internet; é o começo de uma conversa.

De Centro de Custos a Motor de Crescimento

É aqui que as coisas ficam realmente interessantes. Quando você vincula esses ricos dados de identidade e comportamento às suas plataformas de Gestão de Relacionamento com o Cliente (CRM) e marketing, você pode começar a personalizar a jornada do cliente de maneiras que simplesmente não eram possíveis antes. Para empresas de hospitalidade, varejo e grandes locais de eventos, isso é um divisor de águas.

- Ofertas Personalizadas: Um hotel pode receber um hóspede recorrente com uma mensagem de boas-vindas e uma oferta de sua bebida favorita no bar, logo no momento do check-in.

- Insights Mais Profundos: Um shopping center pode analisar os padrões de fluxo de pessoas para ver quais entradas e lojas estão mais movimentadas em diferentes horários, ajudando a otimizar tudo, desde o layout da loja até as escalas de funcionários.

- Maior Fidelidade: Um café pode adicionar automaticamente pontos de fidelidade à conta de um cliente toda vez que ele fizer login no WiFi, dando-lhe um motivo convincente para voltar.

Um investimento em uma plataforma de rede moderna e baseada em identidade não é apenas uma medida de segurança. É uma decisão estratégica de negócios que oferece um retorno claro em um mundo cheio de ameaças e concorrência acirrada.

Comprovando o Retorno Sobre o Investimento

Essa abordagem muda a segurança de rede de um item na planilha de despesas para um contribuinte mensurável para os seus resultados. Não é apenas teoria; os números comprovam isso. O setor de cibersegurança do Reino Unido, por exemplo, gerou £ 13,2 bilhões em valor agregado bruto, com grande crescimento no horizonte à medida que mais empresas reagem a violações generalizadas. Você pode descobrir mais sobre a análise do setor de cibersegurança do Reino Unido para ver a escala completa do mercado. Isso não é apenas sobre TI; é uma função central dos negócios.

Aqui está um exemplo do mundo real: um grande shopping center usou suas análises de WiFi para descobrir que os visitantes que se conectavam à rede permaneciam 20% mais tempo e gastavam mais dinheiro por visita. Esse é um insight poderoso. Ao usar esses dados para executar promoções direcionadas, eles aumentaram diretamente sua receita. É a prova de que o investimento certo em segurança em redes se paga muitas vezes, construindo um negócio mais inteligente e lucrativo muito depois da configuração inicial ser concluída.

Suas Perguntas Sobre Segurança de Rede, Respondidas

À medida que você começa a reforçar a segurança da sua rede, algumas perguntas práticas certamente surgirão. Aqui estão algumas das coisas mais comuns que ouvimos de administradores e gerentes de TI quando eles estão começando, reforçando algumas das ideias centrais que abordamos.

Qual é o Primeiro Passo para Melhorar a Segurança do Nosso WiFi de Hóspedes?

Livre-se de redes abertas e sem senha e de senhas compartilhadas inseguras. Sério. O primeiro passo mais crítico que você pode dar é mudar para um sistema baseado em identidade. Essa única mudança fecha algumas das maiores lacunas de segurança imediatamente.

Isso transforma imediatamente sua rede de um ambiente anônimo e livre para todos em um ambiente onde cada conexão está vinculada a um identificador exclusivo. Isso estabelece as bases para todas as outras medidas de segurança modernas, desde monitoramento e controle até a segmentação de rede adequada. Você está essencialmente iniciando um relacionamento digital seguro com seus usuários desde a primeira conexão.

O objetivo é eliminar o anonimato. Seja por meio de um portal seguro que captura um e-mail ou de uma tecnologia contínua como o OpenRoaming, vincular cada conexão a uma identidade verificável é a mudança mais impactante que você pode fazer.

Como o Zero Trust Funciona em um Ambiente WiFi do Mundo Real?

Em um ambiente WiFi, o Zero Trust é simples: não confie em ninguém e em nada por padrão, não importa onde estejam na sua rede. Cada solicitação de conexão deve ser verificada, todas as vezes. Isso cria um ambiente muito mais difícil para quem tenta obter acesso não autorizado.

Para sua equipe, isso pode significar usar um provedor de identidade (como o Entra ID) para emitir certificados exclusivos para cada dispositivo, concedendo-lhes acesso apenas aos recursos específicos de que eles absolutamente precisam para fazer seu trabalho. Para os hóspedes, sistemas como o OpenRoaming criptografam a conexão desde o início, enquanto a segmentação de rede os mantém completamente isolados dos seus recursos corporativos.

Mudar para uma Plataforma Segura Baseada em Identidade é Difícil?

É mais simples do que você imagina. As plataformas modernas baseadas em nuvem são construídas para implantação rápida e projetadas para se integrar perfeitamente ao hardware de rede que você já possui de grandes players como Cisco Meraki, Aruba e Ruckus.

O processo geralmente envolve a configuração da plataforma para sincronizar com sua infraestrutura WiFi e provedores de identidade atuais. O que costumava ser um projeto complicado de meses agora pode estar em funcionamento em questão de semanas. Isso oferece um caminho rápido para a segurança de nível empresarial sem as dores de cabeça das antigas soluções locais (on-premise), tornando a segurança robusta uma meta realista para organizações de qualquer tamanho.

Pronto para substituir senhas compartilhadas desatualizadas por uma plataforma de rede segura e baseada em identidade? Saiba como a Purple oferece segurança Zero Trust com uma experiência de usuário sem atritos. Explore a plataforma Purple .