आज किसी भी व्यवसाय के लिए, WiFi सुरक्षा का स्वर्ण मानक WPA3-Enterprise और प्रमाणपत्र-आधारित प्रमाणीकरण का संयोजन है। ये आधुनिक तरीके आपके नेटवर्क को सरल, साझा करने योग्य पासवर्ड से आगे ले जाते हैं, जिससे आपके व्यवसाय के लिए कहीं अधिक मजबूत, पहचान-आधारित सुरक्षा तैयार होती है।

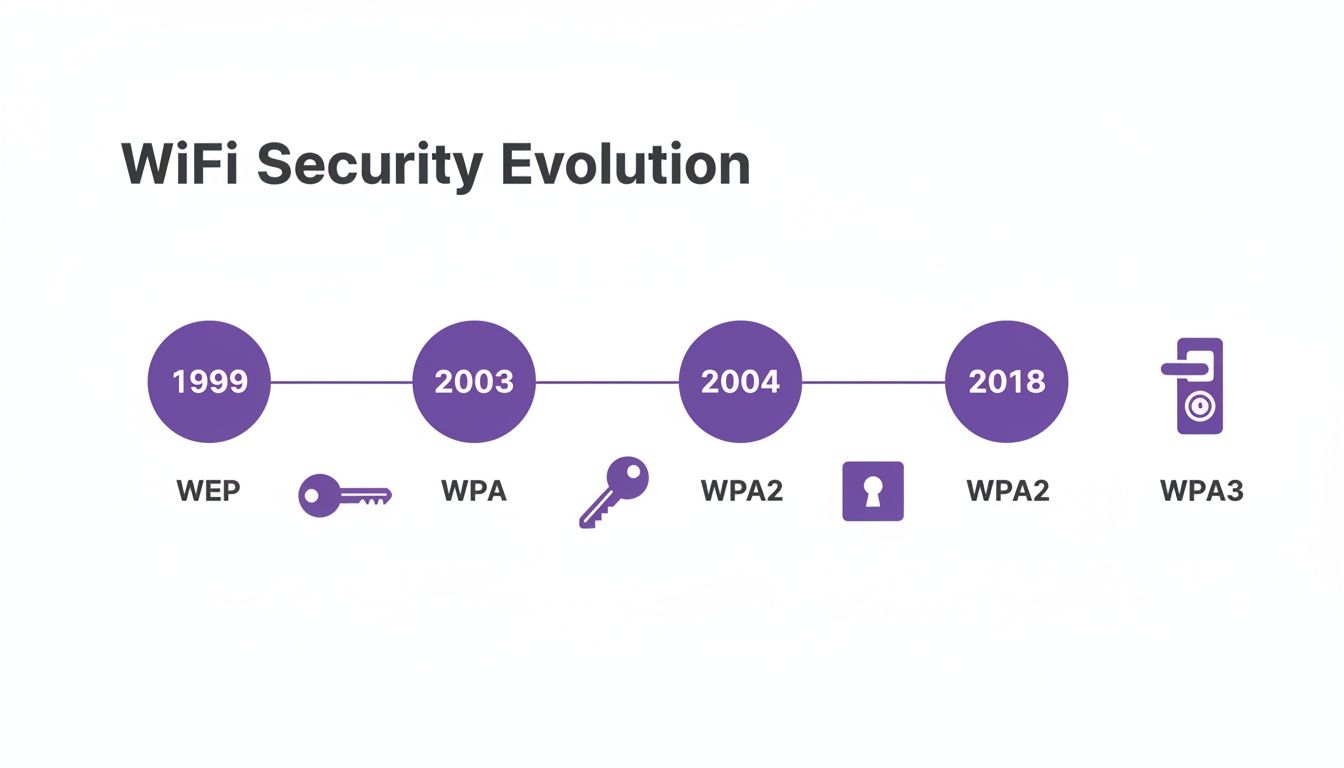

WEP से WPA3 तक: WiFi सुरक्षा का संक्षिप्त इतिहास

यह समझने के लिए कि आज की सुरक्षा इतनी महत्वपूर्ण क्यों है, यह देखना मददगार होगा कि हम यहाँ तक कैसे पहुँचे। WiFi सुरक्षा की कहानी सुरक्षा और शोषण के बीच एक निरंतर रस्साकशी है, जहाँ प्रत्येक नया प्रोटोकॉल पिछले प्रोटोकॉल की खामियों का सीधा जवाब है।

इसे दरवाज़े के ताले के विकास की तरह समझें—एक साधारण कुंडी जिसे आसानी से तोड़ा जा सकता था, से लेकर हाई-टेक स्मार्ट लॉक तक जिस पर हम आज भरोसा करते हैं।

WEP: टूटी हुई कुंडी

WiFi सुरक्षा का सबसे पहला प्रयास Wired Equivalent Privacy (WEP) था, जिसे 1999 में पेश किया गया था। इसका नाम ही सब कुछ बयां करता है: लक्ष्य केवल एक वायरलेस नेटवर्क को वायर्ड नेटवर्क जितना ही निजी बनाना था। दुर्भाग्य से, WEP को मौलिक रूप से त्रुटिपूर्ण डिज़ाइन पर बनाया गया था। यह बैंक के वॉल्ट पर बाथरूम की कमज़ोर कुंडी लगाने जैसा था।

हमलावरों को जल्द ही एहसास हो गया कि WEP की स्थिर, न बदलने वाली एन्क्रिप्शन कुंजी को मुफ्त में उपलब्ध सॉफ़्टवेयर का उपयोग करके मिनटों में क्रैक किया जा सकता है। इसने सुरक्षा का एक झूठा एहसास दिया और अब यह पूरी तरह से अप्रचलित है। आज WEP का उपयोग करना अपने सामने के दरवाज़े को खुला छोड़ने और उस पर "खुद मदद लें" का बोर्ड लगाने के डिजिटल समकक्ष है।

WPA और WPA2: मानक डेडबोल्ट

WEP की विनाशकारी विफलता के जवाब में, Wi-Fi Alliance ने 2003 में Wi-Fi Protected Access (WPA) पेश किया। WPA एक अस्थायी उपाय था, जिसे मौजूदा हार्डवेयर पर बेहतर सुरक्षा प्रदान करने के लिए डिज़ाइन किया गया था, जबकि एक अधिक मजबूत समाधान विकसित किया जा रहा था। इसका मुख्य सुधार Temporal Key Integrity Protocol (TKIP) था, जो एन्क्रिप्शन कुंजियों को लगातार बदलता रहता था, जिससे इसे WEP की तुलना में क्रैक करना बहुत कठिन हो गया।

ठीक एक साल बाद, WPA2 आया और एक दशक से अधिक समय तक सुरक्षा का मानदंड बन गया। इसने Advanced Encryption Standard (AES) नामक एक बहुत मजबूत एन्क्रिप्शन पद्धति पेश की, जो अभी भी सरकार द्वारा अनुमोदित सिफर है। अपने अधिकांश जीवनकाल के लिए, WPA2 हमारे डिजिटल दरवाज़ों पर एक विश्वसनीय डेडबोल्ट था—मजबूत, भरोसेमंद और हर जगह उपयोग किया जाने वाला।

लेकिन यह भरोसेमंद डेडबोल्ट भी परिपूर्ण नहीं था। 2017 में Key Reinstallation Attack (KRACK) की खोज एक चेतावनी थी। इसने दिखाया कि विशिष्ट परिस्थितियों में WPA2 नेटवर्क भी असुरक्षित हो सकते हैं, जिससे हमलावर डेटा को इंटरसेप्ट कर सकता है। इस भेद्यता ने साबित कर दिया कि एक साझा पासवर्ड पर निर्भर रहना, चाहे एन्क्रिप्शन कितना भी मजबूत क्यों न हो, अब सुरक्षित विकल्प नहीं था।

नीचे दी गई टाइमलाइन एक साधारण "कुंडी" से आधुनिक "स्मार्ट लॉक" तक की इस प्रगति को दर्शाती है।

जैसा कि आप देख सकते हैं, प्रत्येक नए मानक का रिलीज़ होना उससे पहले वाले मानक की सुरक्षा सीमाओं के प्रति एक सीधी प्रतिक्रिया थी।

WPA3: आधुनिक स्मार्ट लॉक

WPA2 की कमियों ने WPA3 का मार्ग प्रशस्त किया, जिसे 2018 में पेश किया गया था। WPA3 आपके नेटवर्क के लिए आधुनिक स्मार्ट लॉक है, जिसे विशेष रूप से अपने पूर्ववर्तियों की मुख्य कमजोरियों को दूर करने के लिए इंजीनियर किया गया है। यह घरेलू उपयोगकर्ताओं से लेकर बड़े उद्यमों तक, सभी के लिए WiFi सुरक्षा को अधिक मजबूत और सरल बनाता है।

यह नया मानक केवल एक मामूली अपडेट नहीं है; यह लगातार बढ़ते खतरों की दुनिया में डेटा की सुरक्षा के लिए आवश्यक एक मौलिक विकास है।

WiFi सुरक्षा प्रोटोकॉल एक नज़र में

इन संक्षिप्त नामों को समझने के लिए, यहाँ प्रमुख प्रोटोकॉल और आज उनकी स्थिति की एक त्वरित तुलना दी गई है।

| प्रोटोकॉल | एन्क्रिप्शन | मुख्य कमजोरी | अनुशंसित उपयोग |

|---|---|---|---|

| WEP | RC4 (त्रुटिपूर्ण) | स्थिर कुंजी, आसानी से क्रैक होने योग्य | कोई नहीं। पूरी तरह से असुरक्षित और अप्रचलित। |

| WPA | TKIP | कई ज्ञात हमलों के प्रति संवेदनशील | कोई नहीं। अप्रचलित, केवल तभी उपयोग करें जब कोई अन्य विकल्प न हो। |

| WPA2 | AES-CCMP | KRACK हमलों के प्रति संवेदनशील | न्यूनतम मानक। अभी भी आम है, लेकिन माइग्रेशन की सलाह दी जाती है। |

| WPA3 | AES-GCMP/SAE | कोई बड़ी कमजोरी नहीं पाई गई | अनुशंसित मानक सभी नए डिप्लॉयमेंट के लिए। |

यह तालिका स्पष्ट रूप से मजबूत एन्क्रिप्शन और लचीलेपन की दिशा में प्रगति को दर्शाती है। हालाँकि WPA2 ने हमारी अच्छी सेवा की, लेकिन उद्योग सुरक्षित वायरलेस संचार के लिए नए आधार रेखा के रूप में दृढ़ता से WPA3 की ओर बढ़ गया है。

WPA3 आपका नया न्यूनतम सुरक्षा मानक

जब आपकी WiFi सुरक्षा की बात आती है, तो WPA3 केवल अगला कदम नहीं है—यह नई आधारशिला है। इसे एक वैकल्पिक अपग्रेड के रूप में कम और किसी भी ऐसे व्यवसाय के लिए अनिवार्य शुरुआती बिंदु के रूप में अधिक सोचें जो अपने और अपने ग्राहकों के डेटा को गंभीरता से लेता है। WPA3 को WPA2 की गहरी खामियों को दूर करने के लिए शुरू से ही बनाया गया था, जिससे मजबूत सुरक्षा डिफ़ॉल्ट बन गई, न कि बाद में सोचा गया कोई विचार।

यह केवल एक मामूली पैच नहीं है। WPA3 कई मुख्य सुधार लाता है जो सीधे तौर पर उन साइबर खतरों का मुकाबला करते हैं जिनका व्यवसाय आज सामना कर रहे हैं। ये केवल स्पेक शीट पर तकनीकी शब्द नहीं हैं; ये आपके कर्मचारियों, आपके ग्राहकों और आपके मुनाफे के लिए वास्तविक दुनिया की सुरक्षा हैं।

सबसे महत्वपूर्ण अपग्रेड में से एक को Simultaneous Authentication of Equals (SAE) कहा जाता है। यह बोलने में थोड़ा कठिन है, लेकिन इसका काम सरल है: यह आपके पासवर्ड के लिए एक डिजिटल बॉडीगार्ड की तरह काम करता है, जो उपकरणों के आपके नेटवर्क से जुड़ने के तरीके को पूरी तरह से बदल देता है।

पासवर्ड हमलों के खिलाफ मजबूत सुरक्षा

पुराने WPA2-Personal के साथ, एक दृढ़ हमलावर किसी उपकरण और आपके नेटवर्क के बीच प्रमाणीकरण "हैंडशेक" को कैप्चर कर सकता था। फिर वे इस कैप्चर किए गए डेटा को ऑफ़लाइन ले जा सकते थे और इस पर डिक्शनरी अटैक कर सकते थे, जब तक कि उन्हें सही पासवर्ड न मिल जाए, तब तक लाखों पासवर्ड अनुमान लगा सकते थे। इसने पर्याप्त समय दिए जाने पर काफी जटिल पासवर्ड को भी असुरक्षित बना दिया।

SAE इस पूरी श्रेणी के हमलों के दरवाज़े बंद कर देता है। यह प्रत्येक उपकरण के लिए एक सुरक्षित, केवल एक बार उपयोग होने वाला कनेक्शन बनाता है, हर बार जब वह नेटवर्क से जुड़ता है। भले ही कोई हमलावर घात लगाए बैठा हो और हैंडशेक डेटा को कैप्चर करने में सफल हो जाए, यह ऑफ़लाइन अनुमान लगाने के लिए पूरी तरह से बेकार है। यह एक सिंगल-यूज़ कुंजी की तरह है जो उपयोग किए जाने के क्षण ही बेकार हो जाती है।

WPA3 के SAE प्रोटोकॉल का अर्थ है कि भले ही कोई उपयोगकर्ता कमज़ोर पासवर्ड चुनता है, उसे ऑफ़लाइन आसानी से क्रैक नहीं किया जा सकता है। यह सबसे आम प्रकार के पासवर्ड हमलों के खिलाफ एक बहुत जरूरी बफर प्रदान करता है।

अचानक, ब्रूट-फोर्स हमले जो WPA2 नेटवर्क के लिए लगातार सिरदर्द थे, ठीक से सेट किए गए WPA3 नेटवर्क के खिलाफ लगभग पूरी तरह से अप्रभावी हो जाते हैं।

खुले सार्वजनिक नेटवर्क को सुरक्षित करना

सार्वजनिक अतिथि नेटवर्क हमेशा से WiFi के लिए एक असुरक्षित क्षेत्र रहे हैं। पारंपरिक रूप से, इन खुले नेटवर्क में शून्य एन्क्रिप्शन होता था। उपयोगकर्ता जो कुछ भी करता था—वेबसाइट ब्राउज़ करने से लेकर खातों में लॉग इन करने तक—उसे प्लेन टेक्स्ट में भेजा जाता था, जिससे वे लैपटॉप और बुरे इरादों वाले किसी भी आस-पास के व्यक्ति के "मैन-इन-द-मिडिल" हमलों के लिए पूरी तरह से खुले रहते थे।

WPA3 Enhanced Open के साथ इसका डटकर मुकाबला करता है, जिसे Opportunistic Wireless Encryption (OWE) के रूप में भी जाना जाता है। पासवर्ड-मुक्त अतिथि नेटवर्क पर भी, OWE स्वचालित रूप से प्रत्येक उपयोगकर्ता के उपकरण और एक्सेस पॉइंट के बीच एक व्यक्तिगत, एन्क्रिप्टेड टनल बनाता है।

यह व्यक्तिगत एन्क्रिप्शन सार्वजनिक स्थानों पर मेहमानों के लिए महत्वपूर्ण गोपनीयता और मन की शांति प्रदान करता है जैसे:

- कैफे और रेस्तरां: ग्राहकों की सुरक्षा करना जब वे ब्राउज़ करते हैं, काम करते हैं, या भुगतान विवरण दर्ज करते हैं।

- होटल और लॉबी: बिना किसी जटिल लॉगिन चरण के, कनेक्ट होने के क्षण से ही अतिथि डेटा को सुरक्षित करना।

- रिटेल सेंटर: खरीदारों को यह विश्वास दिलाना कि वे अपनी व्यक्तिगत जानकारी की जासूसी होने के डर के बिना अतिथि WiFi से जुड़ सकते हैं।

Enhanced Open एक गेम-चेंजर है। यह उपयोगकर्ता के लिए बिना किसी रुकावट के गोपनीयता और सुरक्षा की एक आधार रेखा प्रदान करता है, जो आपके सार्वजनिक नेटवर्क को एक संभावित दायित्व से एक सुरक्षित, भरोसेमंद सुविधा में बदल देता है।

आपके नेटवर्क को व्यवधान से बचाना

WPA3 में एक और बड़ा अपग्रेड Protected Management Frames (PMF) का अनिवार्य उपयोग है। मैनेजमेंट फ्रेम वे अदृश्य नियंत्रण संदेश हैं जिनका उपयोग WiFi उपकरण नेटवर्क चलाने के लिए करते हैं—जैसे एक्सेस पॉइंट से जुड़ना, अलग होना और प्रमाणित करना।

अतीत में, ये महत्वपूर्ण संदेश बिना एन्क्रिप्ट किए भेजे जाते थे। इससे हमलावरों को उपकरणों को नेटवर्क से बाहर निकालने के लिए आसानी से नकली "डीऑथेंटिकेशन" फ्रेम भेजने की अनुमति मिलती थी, या तो अराजकता पैदा करने के लिए या किसी उपकरण को फिर से कनेक्ट करने के लिए मजबूर करने के लिए ताकि वे उस प्रारंभिक हैंडशेक को कैप्चर कर सकें। जैसे-जैसे आप अधिक सुरक्षित वायरलेस नेटवर्किंग रणनीति की दिशा में काम करते हैं, इन व्यवधानों को रोकना एक बहुत बड़ा कदम है।

PMF इन महत्वपूर्ण प्रबंधन संदेशों को एन्क्रिप्ट करता है, उन्हें लॉक कर देता है ताकि केवल वैध उपकरण ही उन्हें भेज सकें। यह आपके WiFi कनेक्शन को व्यवधान और छिपकर बातें सुनने से बचाता है, जिससे सभी के लिए एक अधिक स्थिर और विश्वसनीय नेटवर्क बनता है। आधुनिक साइबर खतरों को देखते हुए, WPA3 में अपग्रेड करना अब कोई विकल्प नहीं है—यह एक आवश्यकता है।

Personal और Enterprise सुरक्षा के बीच चयन करना

जब आप WiFi सुरक्षा पर निर्णय ले रहे होते हैं, तो आप जल्दी ही एक दोराहे पर पहुँच जाएँगे, यहाँ तक कि नवीनतम WPA3 मानक के भीतर भी। यह विकल्प Personal और Enterprise मोड के बीच है, और यह एक ऐसा निर्णय है जो मौलिक रूप से बदल देता है कि आप एक्सेस को कैसे प्रबंधित करते हैं और अंततः, आपका नेटवर्क वास्तव में कितना सुरक्षित है।

इसे इस तरह से सोचें: क्या आप हर किसी को सामने के दरवाज़े की एक ही चाबी देने जा रहे हैं, या क्या आप एक आधुनिक कार्यालय भवन की तरह व्यक्तिगत, ट्रैक करने योग्य कीकार्ड जारी करने जा रहे हैं?

पहला विकल्प, WPA3-Personal, एक Pre-Shared Key (PSK) का उपयोग करता है। यह वह तरीका है जिसे हम सभी होम WiFi से जानते हैं - सभी के लिए एक पासवर्ड। इसे सेट करना तेज़ है और साझा करना आसान है, जो इसे अभी शुरुआत कर रहे छोटे व्यवसायों के लिए आकर्षक बनाता है।

लेकिन वह सरलता एक जाल है, जो किसी भी व्यावसायिक वातावरण के लिए कुछ बड़ी सुरक्षा खामियों को छुपाती है। वह "सभी के लिए एक कुंजी" दृष्टिकोण शुरू से ही समस्याओं की एक श्रृंखला बनाता है।

एकल साझा पासवर्ड की सीमाएँ

अपने मुख्य व्यावसायिक नेटवर्क के लिए एकल PSK पर निर्भर रहना अपनी पूरी सुरक्षा रणनीति को विफलता के एक ही बिंदु पर बनाने जैसा है। जिस क्षण वह पासवर्ड लीक हो जाता है, समझौता हो जाता है, या यहाँ तक कि एक स्टिकी नोट पर लिख दिया जाता है, आपका पूरा नेटवर्क पूरी तरह से खुल जाता है।

केवल दिन-प्रतिदिन का प्रबंधन ही जल्दी एक दुःस्वप्न बन सकता है। ज़रा सोचिए कि जब कोई कर्मचारी नौकरी छोड़ता है तो क्या होता है। उनके एक्सेस को ठीक से रद्द करने के लिए, आपको WiFi पासवर्ड बदलना होगा और फिर कंपनी के हर एक उपकरण—हर लैपटॉप, कॉर्पोरेट फोन, प्रिंटर और स्मार्ट टीवी को अपडेट करना होगा। यह एक बहुत बड़ा व्यवधान है और एक ऐसी प्रक्रिया है जिसमें मानवीय त्रुटि की पूरी संभावना है।

इससे भी बुरी बात यह है कि PSK आपको शून्य जवाबदेही देता है। जब हर कोई एक ही पासवर्ड का उपयोग करता है, तो आपको पता नहीं होता कि आपके नेटवर्क पर कौन क्या कर रहा है। यदि कुछ दुर्भावनापूर्ण होता है, तो उसे किसी विशिष्ट व्यक्ति तक ट्रेस करने का प्रयास करना लगभग असंभव है। किसी भी संगठन के लिए, दृश्यता की वह कमी एक बहुत बड़ा जोखिम है।

PSK के साथ समस्याएँ स्पष्ट और दर्दनाक हैं:

- एक्सेस रद्द करते समय भारी व्यवधान: एक व्यक्ति के लिए पासवर्ड बदलने का मतलब है हर एक उपकरण को फिर से कॉन्फ़िगर करना।

- समझौता होने का उच्च जोखिम: एक लीक हुआ पासवर्ड पूरे नेटवर्क को उस व्यक्ति के सामने उजागर कर देता है जिसके पास यह है।

- कोई उपयोगकर्ता जवाबदेही नहीं: व्यक्तिगत गतिविधि को ट्रैक करना या सुरक्षा उल्लंघन के स्रोत का पता लगाना असंभव है।

- हेडलेस उपकरणों को सुरक्षित करना मुश्किल: IoT उपकरण और प्रिंटर अक्सर PSK को प्लेन टेक्स्ट में स्टोर करते हैं, जिससे वे हमलावर के लिए एक आसान लक्ष्य बन जाते हैं।

यह मॉडल बस स्केल नहीं करता है, और यह उस विस्तृत नियंत्रण और सुरक्षा से पूरी तरह से कम पड़ जाता है जिसकी आधुनिक व्यवसायों को आवश्यकता होती है।

व्यक्तिगत प्रमाणीकरण की शक्ति

कहीं बेहतर विकल्प WPA3-Enterprise है, जो IEEE 802.1X फ्रेमवर्क पर चलता है। एकल साझा पासवर्ड के बजाय, Enterprise मोड प्रत्येक उपयोगकर्ता या उपकरण को व्यक्तिगत रूप से प्रमाणित करता है। यह प्रत्येक व्यक्ति को अपना स्वयं का अनूठा, रद्द करने योग्य कीकार्ड देने का डिजिटल संस्करण है।

यह विधि क्रेडेंशियल्स की जांच करने के लिए एक केंद्रीय प्रमाणीकरण सर्वर का उपयोग करके काम करती है, जिसे RADIUS (Remote Authentication Dial-In User Service) सर्वर के रूप में जाना जाता है। जब कोई कनेक्ट करने का प्रयास करता है, तो उनका उपकरण एक्सेस पॉइंट पर अपने अद्वितीय क्रेडेंशियल्स प्रस्तुत करता है। एक्सेस पॉइंट स्वयं निर्णय नहीं लेता है; यह अनुरोध को RADIUS सर्वर को अग्रेषित करता है, जो पुष्टि करता है कि क्या वह विशिष्ट उपयोगकर्ता अधिकृत है।

WPA3-Enterprise के साथ, आप एक अनाम, पासवर्ड-आधारित मॉडल से एक सुरक्षित, पहचान-संचालित मॉडल की ओर बढ़ते हैं। एक्सेस इस आधार पर दिया जाता है कि उपयोगकर्ता कौन है, न कि वे क्या पासवर्ड जानते हैं।

यह नेटवर्क सुरक्षा को प्रबंधित करने के आपके तरीके को पूरी तरह से बदल देता है। यदि कोई कर्मचारी नौकरी छोड़ता है, तो आप बस अपनी केंद्रीय निर्देशिका, जैसे Entra ID या Okta में उनके व्यक्तिगत क्रेडेंशियल को रद्द कर देते हैं। नेटवर्क पर किसी और को प्रभावित किए बिना, उनका एक्सेस तुरंत काट दिया जाता है।

यह व्यक्तिगत दृष्टिकोण भारी लाभ प्रदान करता है:

- विस्तृत एक्सेस नियंत्रण: आप कर्मचारियों, ठेकेदारों या अधिकारियों जैसे विभिन्न समूहों के लिए अलग-अलग एक्सेस स्तर बना सकते हैं।

- सहज रद्दीकरण: किसी उपयोगकर्ता को हटाना उतना ही सरल है जितना कि उनके खाते को एक केंद्रीय स्थान पर अक्षम करना।

- पूर्ण जवाबदेही: प्रत्येक कनेक्शन एक विशिष्ट उपयोगकर्ता या उपकरण से जुड़ा होता है, जो आपको एक स्पष्ट ऑडिट ट्रेल देता है।

- बढ़ी हुई सुरक्षा: साझा पासवर्ड से छुटकारा पाकर, आप क्रेडेंशियल-आधारित हमलों के जोखिम को नाटकीय रूप से कम करते हैं।

हालाँकि पारंपरिक RADIUS सर्वर स्थापित करना एक जटिल, महंगा मामला हुआ करता था, आधुनिक क्लाउड प्लेटफ़ॉर्म ने सभी आकार के व्यवसायों के लिए 802.1X को सुलभ बना दिया है। यह महंगे ऑन-प्रिमाइसेस हार्डवेयर की आवश्यकता को दूर करता है, जिससे Enterprise-ग्रेड सुरक्षा किसी भी दूरदर्शी व्यवसाय के लिए एक व्यावहारिक और आवश्यक विकल्प बन जाती है।

प्रमाणपत्र-आधारित प्रमाणीकरण के साथ पासवर्ड रहित बनें

हालाँकि WPA3-Enterprise बेहतर सुरक्षा के लिए आधार तैयार करता है, प्रमाणपत्र-आधारित प्रमाणीकरण वह जगह है जहाँ आप वास्तव में स्वर्ण मानक तक पहुँचते हैं। यह उपयोगकर्ताओं को जो पता है (जैसे पासवर्ड) से दूर जाकर उनके पास जो है—एक अनूठी डिजिटल पहचान—की ओर एक मौलिक बदलाव है। यह Wi-Fi सुरक्षा का पूर्ण शिखर है, क्योंकि यह समीकरण से पासवर्ड को पूरी तरह से हटा देता है।

इसे इस तरह से सोचें: आप एक बोले गए पासफ्रेज़ से अपग्रेड कर रहे हैं जिसे फ़िश किया जा सकता है, साझा किया जा सकता है, या बस भुलाया जा सकता है, हर एक उपकरण के लिए एक अद्वितीय डिजिटल पासपोर्ट में। यह प्रमाणपत्र-आधारित प्रमाणीकरण के पीछे का मुख्य विचार है, जिसे अक्सर EAP-TLS (Extensible Authentication Protocol-Transport Layer Security) प्रोटोकॉल का उपयोग करके व्यवहार में लाया जाता है।

EAP-TLS के साथ, प्रत्येक उपकरण, चाहे वह कॉर्पोरेट लैपटॉप हो या स्मार्टफोन, अपना स्वयं का अनूठा डिजिटल प्रमाणपत्र प्राप्त करता है। यह प्रमाणपत्र इसकी निर्विवाद आईडी के रूप में कार्य करता है। जब वह उपकरण नेटवर्क से जुड़ना चाहता है, तो एक सुरक्षित, क्रिप्टोग्राफ़िक हैंडशेक होता है जहाँ डेटा का एक भी बाइट भेजे जाने से पहले उपकरण और नेटवर्क दोनों एक-दूसरे को अपनी पहचान साबित करते हैं।

म्यूचुअल ऑथेंटिकेशन कैसे एक बुलेटप्रूफ कनेक्शन बनाता है

पासवर्ड-आधारित प्रणालियों के विपरीत जहाँ केवल उपयोगकर्ता नेटवर्क को अपनी पहचान साबित करता है, EAP-TLS के लिए म्यूचुअल ऑथेंटिकेशन (पारस्परिक प्रमाणीकरण) की आवश्यकता होती है। उपकरण यह दिखाने के लिए अपना प्रमाणपत्र प्रस्तुत करता है कि यह एक विश्वसनीय कॉर्पोरेट संपत्ति है, और बदले में, नेटवर्क यह साबित करने के लिए अपना स्वयं का प्रमाणपत्र प्रस्तुत करता है कि यह वैध कंपनी नेटवर्क है—न कि कार पार्क में स्थापित कोई दुर्भावनापूर्ण "ईविल ट्विन" हॉटस्पॉट।

यह दो-तरफ़ा सत्यापन एक ऐसा कनेक्शन बनाता है जो सबसे आम नेटवर्क हमलों के प्रति अविश्वसनीय रूप से प्रतिरोधी है।

- फ़िशिंग अप्रभावी हो जाती है: हमलावर आपके कर्मचारियों को पासवर्ड देने के लिए धोखा नहीं दे सकते क्योंकि देने के लिए कोई पासवर्ड है ही नहीं। प्रमाणीकरण उपकरण द्वारा स्वचालित रूप से और सुरक्षित रूप से नियंत्रित किया जाता है।

- "मैन-इन-द-मिडिल" हमले अवरुद्ध हो जाते हैं: कोई उपकरण आपके आधिकारिक Wi-Fi का रूप धारण करने वाले दुष्ट एक्सेस पॉइंट से कनेक्ट नहीं होगा क्योंकि यह पहले नेटवर्क के प्रमाणपत्र की जांच करता है। यदि यह मेल नहीं खाता है, तो कोई कनेक्शन नहीं बनता है।

- क्रेडेंशियल चोरी बेअसर हो जाती है: भले ही कोई उपकरण चोरी हो जाए, प्रमाणपत्र उस विशिष्ट हार्डवेयर से जुड़ा होता है। कोई हमलावर गंभीर प्रयास और विशेषज्ञता के बिना इसे कॉपी करके किसी अन्य मशीन पर उपयोग नहीं कर सकता है।

यह दृष्टिकोण आपकी सुरक्षा स्थिति को प्रतिक्रियाशील से सक्रिय में बदल देता है। चोरी हुए पासवर्ड के कारण होने वाले उल्लंघन का पता लगाने की प्रतीक्षा करने के बजाय, आप पासवर्ड को एक कमज़ोर बिंदु के रूप में हटाकर इसे होने से ही रोकते हैं।

सुरक्षा का यह स्तर केवल "होना अच्छा है" वाली बात नहीं है; यह उन उद्योगों के लिए एक महत्वपूर्ण आवश्यकता है जहाँ डेटा सुरक्षा ही सब कुछ है। वित्त, सरकार और स्वास्थ्य सेवा जैसे क्षेत्रों में, एक भी डेटा उल्लंघन विनाशकारी वित्तीय और प्रतिष्ठित नुकसान का कारण बन सकता है। प्रमाणपत्र-आधारित प्रमाणीकरण वह आश्वासन प्रदान करता है जिसकी इन संगठनों को आवश्यकता होती है। आप 802.1X प्रमाणीकरण के लाभों को अधिक विस्तार से एक्सप्लोर करके और जान सकते हैं।

प्रमाणपत्र-आधारित सुरक्षा को सुलभ बनाना

अतीत में, प्रमाणपत्र-आधारित प्रणाली स्थापित करना एक बहुत बड़ा सिरदर्द था। इसका मतलब था सभी डिजिटल प्रमाणपत्रों को जारी करने और प्रबंधित करने के लिए एक Certificate Authority (CA) सर्वर के साथ एक ऑन-प्रिमाइसेस Public Key Infrastructure (PKI) का निर्माण और रखरखाव करना। यह विशेष रूप से समर्पित आईटी सुरक्षा टीमों और गहरी जेब वाले बड़े उद्यमों के लिए एक काम था।

सौभाग्य से, वह बाधा लगभग गायब हो गई है। आधुनिक क्लाउड प्लेटफ़ॉर्म ने गेम को पूरी तरह से बदल दिया है।

क्लाउड-नेटिव समाधान अब आपके लिए संपूर्ण प्रमाणपत्र जीवनचक्र को स्वचालित रूप से प्रबंधित कर सकते हैं। वे सीधे आपके मौजूदा पहचान प्रदाता, जैसे Microsoft Entra ID या Okta में प्लग इन करते हैं। जब कोई नया कर्मचारी जुड़ता है और कंपनी निर्देशिका में जोड़ा जाता है, तो उनके कॉर्पोरेट उपकरणों पर तुरंत एक प्रमाणपत्र भेजा जा सकता है। जब वे छोड़ते हैं, तो इसे उतनी ही आसानी से रद्द कर दिया जाता है।

यह क्लाउड-आधारित दृष्टिकोण जटिल ऑन-साइट सर्वर और विशेषज्ञ ज्ञान की आवश्यकता से छुटकारा दिलाता है। यह Wi-Fi के लिए सबसे मजबूत प्रकार की सुरक्षा को वास्तव में व्यवसायों की एक विस्तृत श्रृंखला के लिए सुलभ बनाता है, जिससे वे पारंपरिक लागत और जटिलता के बिना अपने नेटवर्क को लॉक कर सकते हैं। इस पासवर्ड रहित भविष्य को अपनाकर, संगठन अंततः उन खतरों के दरवाज़े बंद कर सकते हैं जिन्होंने दशकों से पासवर्ड-आधारित प्रणालियों को परेशान किया है।

आधुनिक खतरे मजबूत WiFi सुरक्षा को कैसे आवश्यक बनाते हैं

WiFi सुरक्षा के बारे में सोचना अब केवल आईटी का काम नहीं है; यह एक बुनियादी व्यावसायिक चिंता है। खतरे का परिदृश्य बहुत अधिक खतरनाक हो गया है, और हमलावर अधिकांश संगठनों की सुरक्षा की सबसे कमज़ोर कड़ी—वायरलेस नेटवर्क—पर ध्यान केंद्रित कर रहे हैं। पुरानी सुरक्षा के साथ चिपके रहना घुसपैठियों के लिए सामने का दरवाज़ा खुला छोड़ने जैसा है।

कई व्यवसाय नेटवर्क फ़ायरवॉल और एंटीवायरस सॉफ़्टवेयर पर भरोसा करते हैं, यह मानते हुए कि वे पूरी तरह से सुरक्षित हैं। लेकिन ये ज़्यादातर प्रतिक्रियाशील उपकरण हैं, जिन्हें उन खतरों को पकड़ने के लिए डिज़ाइन किया गया है जो पहले ही अंदर आ चुके हैं। वास्तविक, आधुनिक सुरक्षा आपके नेटवर्क के बिल्कुल किनारे से शुरू होती है, इस बारे में अविश्वसनीय रूप से सख्त होकर कि सबसे पहले किसे कनेक्ट होने का मौका मिलता है।

यहीं पर पुराने सुरक्षा तरीके, विशेष रूप से वे जो एकल साझा पासवर्ड (एक PSK) पर निर्भर करते हैं, आपके पूरे संगठन के लिए एक बहुत बड़ा, आसानी से लक्षित होने वाला कमज़ोर बिंदु बनाते हैं।

यूके साइबर हमलों की चिंताजनक वास्तविकता

यह केवल एक सैद्धांतिक समस्या नहीं है। यूके में साइबर हमले एक डरावने ऊपर की ओर रुझान पर हैं, फरवरी 2026 तक संगठनों को हमले की आवृत्ति में साल-दर-साल 36% की वृद्धि का सामना करना पड़ रहा है। फ़िशिंग अभी भी शीर्ष हथियार है, जो व्यवसायों के खिलाफ 93% सफल उल्लंघनों के लिए ज़िम्मेदार है।

भले ही अधिकांश व्यवसाय अप-टू-डेट फ़ायरवॉल (72%) और मैलवेयर सुरक्षा (77%) होने की रिपोर्ट करते हैं, लेकिन ये सुरक्षा उपाय स्पष्ट रूप से उन परिष्कृत हमलों को नहीं रोक रहे हैं जो चोरी हुए क्रेडेंशियल्स पर निर्भर करते हैं।

डेटा एक स्पष्ट कहानी बताता है। हमलावर अपना सारा समय फ़ायरवॉल को तोड़ने की कोशिश में नहीं लगा रहे हैं; वे सीधे चोरी की गई चाबियों के साथ अंदर आ रहे हैं, जो अक्सर एक साधारण फ़िशिंग ईमेल से एकत्र की जाती हैं। जब आपकी पूरी कंपनी एक WiFi पासवर्ड का उपयोग करती है, तो एक भी कर्मचारी के घोटाले का शिकार होने से पूरा नेटवर्क उजागर हो सकता है।

सच्ची सुरक्षा सक्रिय है, प्रतिक्रियाशील नहीं। यह एक पहचान-आधारित नेटवर्किंग मॉडल को अपनाने से शुरू होती है जहाँ एक्सेस इस आधार पर दिया जाता है कि आप कौन हैं, न कि आप क्या पासवर्ड जानते हैं。

सोच में यह बदलाव सीधे तौर पर उस सबसे बड़े खतरे से निपटता है जिसे हम आज देखते हैं: फ़िशिंग और क्रेडेंशियल चोरी। साझा रहस्यों से दूर जाकर और प्रत्येक उपयोगकर्ता और उपकरण को व्यक्तिगत रूप से सत्यापित करने की ओर बढ़कर, आप उस दरवाज़े को बंद कर देते हैं जिसका उपयोग हमलावर अंदर आने के लिए कर रहे हैं।

केवल आपके वायरलेस ट्रैफ़िक को एन्क्रिप्ट करने के अलावा, आधुनिक खतरों का मुकाबला करने के लिए एक संपूर्ण रणनीति का अर्थ डेटा लीक को रोकने के लिए सभी व्यावसायिक आईटी संपत्तियों के लिए डेटा के सुरक्षित विनाश के महत्वपूर्ण महत्व को समझना भी है। अंततः, WiFi के लिए सबसे अच्छे प्रकार की सुरक्षा वह है जो यह पहचानती है और सीधे तौर पर संबोधित करती है कि आज के साइबर अपराधी वास्तव में कैसे काम करते हैं।

पासवर्ड के बिना अतिथि और BYOD एक्सेस को सुरक्षित करना

अपने अतिथि WiFi के लिए एक एकल, साझा पासवर्ड देना एक सुरक्षा दुःस्वप्न है जिसके होने का इंतज़ार है। दूसरी ओर, कर्मचारियों को उनके व्यक्तिगत उपकरणों के लिए लगातार जटिल क्रेडेंशियल फिर से दर्ज करने के लिए मजबूर करना केवल सिरदर्द पैदा करता है और उन्हें असुरक्षित वर्कअराउंड खोजने के लिए प्रोत्साहित करता है। अतिथि और कर्मचारी-स्वामित्व वाले उपकरणों को प्रबंधित करने के पुराने तरीके टूट चुके हैं।

आधुनिक WiFi समाधान पासवर्ड की समस्या से पूरी तरह छुटकारा दिलाते हैं। वे उन कमज़ोर साझा रहस्यों को एक ऐसी प्रणाली से बदल देते हैं जो स्वचालित रूप से उपयोगकर्ता की पहचान की पुष्टि करती है। यह आपके उपयोगकर्ताओं के लिए नेटवर्क से जुड़ना आसान बनाता है और आपके व्यवसाय के लिए कहीं अधिक सुरक्षित बनाता है, जो एक बड़े सुरक्षा अंतर को एक स्मार्ट, पहचान-जागरूक संपत्ति में बदल देता है।

आप इस बदलाव को हर जगह होते हुए देख सकते हैं। यूके में, वायरलेस अलार्म सिस्टम अब आवासीय सुरक्षा बाज़ार का 55% हिस्सा बनाते हैं, जो अधिक लचीले, कनेक्टेड समाधानों की ओर एक स्पष्ट कदम दिखाता है। और मोबाइल ऐप एकीकरण सहित 60% नए सुरक्षा इंस्टॉलेशन के साथ, लोग हर जगह उसी निर्बाध अनुभव की अपेक्षा करते हैं—एक ऐसी मांग जिसे पासवर्ड रहित WiFi पूरी तरह से पूरा करने के लिए बनाया गया है। आप wifitalents.com पर हाल के यूके सुरक्षा उद्योग के आँकड़ों में इन प्रवृत्तियों के बारे में अधिक जानकारी प्राप्त कर सकते हैं।

OpenRoaming और Passpoint के साथ मेहमानों को निर्बाध रूप से कनेक्ट करें

एक ऐसी दुनिया की कल्पना करें जहाँ आपके ग्राहक और मेहमान अंदर आते ही स्वचालित रूप से और सुरक्षित रूप से आपके WiFi से जुड़ जाते हैं। नेटवर्क खोजने की कोई ज़रूरत नहीं, कर्मचारियों से पासवर्ड माँगने की कोई ज़रूरत नहीं, किसी भद्दे लॉगिन पेज से जूझने की कोई ज़रूरत नहीं। यह Passpoint और इसके विश्वव्यापी नेटवर्क, OpenRoaming द्वारा प्रदान की गई वास्तविकता है।

यह एक ‘एक बार कनेक्ट करें, हर जगह रोम करें’ मॉडल है। एक सरल, एक बार के सेटअप के बाद, उपयोगकर्ता का फोन या लैपटॉप स्वचालित रूप से और सुरक्षित रूप से दुनिया के किसी भी भाग लेने वाले OpenRoaming नेटवर्क में शामिल हो जाएगा। आपके स्थान के लिए, यह एक गेम-चेंजर है:

- पासवर्ड के लिए कोई और अनुरोध नहीं: आपकी टीम WiFi पासवर्ड देने के अंतहीन चक्र से मुक्त है।

- शुरुआत से ही सुरक्षा: प्रत्येक कनेक्शन पहले पैकेट से ही एन्क्रिप्ट किया जाता है, जो उपयोगकर्ताओं को सार्वजनिक WiFi को परेशान करने वाले सामान्य खतरों से बचाता है।

- वास्तव में एक प्रीमियम अनुभव: आगंतुकों को हर बार आपके स्थान पर लौटने या वैश्विक नेटवर्क में किसी अन्य स्थान पर जाने पर तत्काल, परेशानी मुक्त कनेक्टिविटी मिलती है।

OpenRoaming को अपनाकर, आपका स्थान एक वैश्विक, सुरक्षित नेटवर्क का हिस्सा बन जाता है। यह केवल आपके WiFi को लॉक नहीं करता है; यह एक अत्याधुनिक सुविधा प्रदान करके आपके ब्रांड को ऊपर उठाता है जो बस काम करती है।

यह दृष्टिकोण हवाई अड्डों, स्टेडियमों, शहर के केंद्रों और बहु-साइट खुदरा या आतिथ्य श्रृंखलाओं जैसे बड़े पैमाने के सार्वजनिक स्थानों के लिए एकदम सही है। यह अतिथि एक्सेस से जुड़े घर्षण और असुरक्षा के सबसे बड़े बिंदुओं को पूरी तरह से हटा देता है।

पहचान-आधारित PSK के साथ लिगेसी उपकरणों को सुरक्षित करें

तो, प्रमाणपत्र-आधारित सुरक्षा आपके कंपनी लैपटॉप के लिए स्वर्ण मानक है, लेकिन बाकी सब चीज़ों का क्या? आपका नेटवर्क संभवतः "हेडलेस" या लिगेसी उपकरणों से भरा है—स्मार्ट टीवी, प्रिंटर, गेम कंसोल और IoT सेंसर जैसी चीज़ें जो उन्नत 802.1X प्रमाणीकरण को संभाल नहीं सकती हैं। उन्हें खुले नेटवर्क या साझा पासवर्ड नेटवर्क पर छोड़ना एक बहुत बड़ा सुरक्षा ब्लाइंड स्पॉट है।

यही वह समस्या है जिसे हल करने के लिए Identity-based Pre-Shared Keys (iPSK) को डिज़ाइन किया गया था। प्रत्येक उपकरण के लिए एक पासवर्ड के बजाय, iPSK आपको प्रत्येक व्यक्तिगत उपकरण या उपकरणों के समूह के लिए एक अनूठी कुंजी उत्पन्न करने देता है। प्रत्येक कुंजी एक विशिष्ट पहचान से जुड़ी होती है, और आप इसे नियमों और अनुमतियों का अपना सेट दे सकते हैं।

यह एक शक्तिशाली मध्य मार्ग है, जो आपको उन उपकरणों पर एंटरप्राइज़-ग्रेड नियंत्रण देता है जो पूर्ण एंटरप्राइज़ प्रमाणीकरण का समर्थन नहीं कर सकते हैं। हमारी iPSK पर संपूर्ण मार्गदर्शिका इस बात की गहराई से जानकारी प्रदान करती है कि यह पहचान-आधारित WiFi सुरक्षा कैसे काम करती है । इन आधुनिक उपकरणों का उपयोग करके, आप अंततः अतिथि एक्सेस और BYOD द्वारा छोड़े गए सुरक्षा अंतरालों को बंद कर सकते हैं, अपने नेटवर्क को वास्तव में पासवर्ड रहित, पहचान-संचालित भविष्य की ओर ले जा सकते हैं।

आपके शीर्ष WiFi सुरक्षा प्रश्नों के उत्तर

सही WiFi सुरक्षा चुनना संक्षिप्त नामों के माइनफ़ील्ड को नेविगेट करने जैसा महसूस हो सकता है, लेकिन इसे सही करना आपके व्यवसाय के लिए आपके द्वारा लिए जाने वाले सबसे महत्वपूर्ण निर्णयों में से एक है। यहाँ उन सवालों के कुछ स्पष्ट, सीधे उत्तर दिए गए हैं जो हम अक्सर उन व्यवसायों से सुनते हैं जो अपने नेटवर्क को सुरक्षित करने का प्रयास कर रहे हैं।

WiFi सुरक्षा का सबसे सुरक्षित प्रकार क्या है?

आज सुरक्षा के लिए स्वर्ण मानक प्रमाणपत्र-आधारित प्रमाणीकरण (EAP-TLS) के साथ जोड़ा गया WPA3-Enterprise है। यह सेटअप समीकरण से पासवर्ड को पूरी तरह से हटा देता है, जो लगभग हमेशा किसी भी सुरक्षा श्रृंखला की सबसे कमज़ोर कड़ी होते हैं।

चोरी, फ़िशिंग या साझा किए जा सकने वाले पासवर्ड के बजाय, प्रत्येक उपकरण को एक अनूठा डिजिटल प्रमाणपत्र जारी किया जाता है। इसे एक डिजिटल आईडी कार्ड के रूप में सोचें जिसे कॉपी नहीं किया जा सकता या किसी को दिया नहीं जा सकता। यह क्रेडेंशियल चोरी को रोकने का सबसे प्रभावी तरीका है।

क्या मैं अभी भी WPA2 का उपयोग कर सकता हूँ?

हालाँकि WPA2 एक दशक से अधिक समय तक WiFi सुरक्षा का मुख्य आधार था, लेकिन यह अब व्यावसायिक वातावरण के लिए उपयुक्त नहीं है। अब हम जानते हैं कि यह KRACK जैसे बड़े हमलों के प्रति संवेदनशील है, और एकल साझा पासवर्ड (इसके 'Personal' मोड में) पर इसकी निर्भरता एक बहुत बड़ा सुरक्षा छेद बनाती है।

आपके द्वारा सेट किए जा रहे किसी भी नए नेटवर्क के लिए, WPA3 पूर्ण न्यूनतम मानक होना चाहिए।

लक्ष्य साझा रहस्यों से दूर जाना है। यदि आपका नेटवर्क अभी भी एक ऐसे पासवर्ड पर निर्भर करता है जिसे हर कोई जानता है, तो यह अपग्रेड की योजना बनाने का समय है। विफलता का वह एकल बिंदु आज के खतरे के माहौल में बहुत बड़ा जोखिम है।

क्या मुझे WPA3-Enterprise की आवश्यकता है या Personal पर्याप्त है?

किसी भी व्यवसाय के लिए, चाहे उसका आकार कुछ भी हो, WPA3-Enterprise ही एकमात्र वास्तविक विकल्प है। WPA3-Personal, मजबूत एन्क्रिप्शन के बावजूद, अभी भी सभी के लिए एक ही पासवर्ड का उपयोग करता है। यह एक प्रबंधन दुःस्वप्न है और पूरी तरह से असुरक्षित है।

Enterprise मोड अलग है। यह हर एक उपयोगकर्ता या उपकरण को व्यक्तिगत रूप से प्रमाणित करता है। यह आपको सूक्ष्म नियंत्रण, आपके नेटवर्क पर कौन है इसका एक स्पष्ट ऑडिट ट्रेल, और बाकी सभी के लिए पासवर्ड बदले बिना किसी एक उपयोगकर्ता को तुरंत बाहर निकालने की शक्ति देता है।

क्या प्रमाणपत्र-आधारित सुरक्षा स्थापित करना मुश्किल है?

अतीत में, हाँ। यह कुख्यात रूप से जटिल था। इसे स्थापित करने का मतलब था अपने स्वयं के ऑन-प्रिमाइसेस सर्वर (एक Public Key Infrastructure या PKI) का निर्माण और रखरखाव करना, जो महंगा था और इसके लिए विशेष विशेषज्ञता की आवश्यकता थी。

शुक्र है, वे दिन अब लद गए हैं। आधुनिक क्लाउड पहचान प्लेटफ़ॉर्म ने इसे अविश्वसनीय रूप से सरल बना दिया है। ये सेवाएँ संपूर्ण प्रमाणपत्र प्रक्रिया को स्वचालित रूप से संभालने के लिए सीधे आपकी मौजूदा उपयोगकर्ता निर्देशिकाओं जैसे Entra ID या Okta में प्लग इन करती हैं। यह पारंपरिक लागत और जटिलता के बिना, किसी भी व्यवसाय की पहुँच के भीतर सुरक्षा का उच्चतम स्तर रखता है।

क्या आप पुराने पासवर्ड से आगे बढ़ने और अपने WiFi के लिए सर्वोत्तम प्रकार की सुरक्षा लागू करने के लिए तैयार हैं? Purple एक संपूर्ण पहचान-आधारित नेटवर्किंग प्लेटफ़ॉर्म प्रदान करता है जो प्रमाणपत्र-ग्रेड सुरक्षा को सरल बनाता है। अपने मौजूदा पहचान प्रदाता के साथ एकीकृत करें, उपयोगकर्ताओं को स्वचालित रूप से ऑनबोर्ड करें, और पारंपरिक RADIUS सेटअप के सिरदर्द के बिना हर कनेक्शन को सुरक्षित करें। Purple के साथ पासवर्ड रहित WiFi खोजें ।