Per qualsiasi azienda oggi, lo standard d'eccellenza per la sicurezza del WiFi è una combinazione di WPA3-Enterprise e autenticazione basata su certificati. Questi metodi moderni spingono la tua rete oltre le semplici password condivisibili, creando una difesa molto più solida e basata sull'identità per la tua azienda.

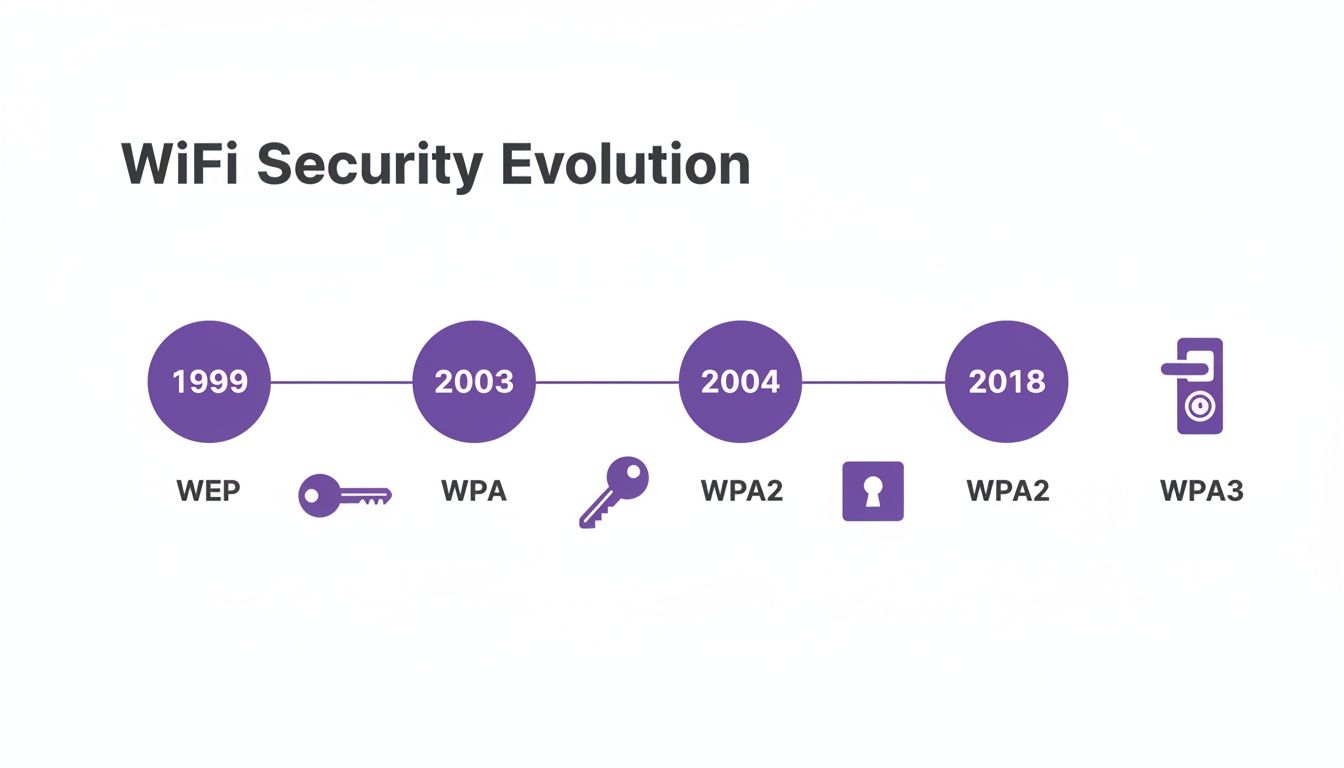

Dal WEP al WPA3: una breve storia della sicurezza del WiFi

Per comprendere appieno perché la sicurezza odierna sia così vitale, è utile ripercorrere come siamo arrivati fin qui. La storia della sicurezza del WiFi è un continuo braccio di ferro tra protezione e sfruttamento delle vulnerabilità, in cui ogni nuovo protocollo rappresenta una risposta diretta ai difetti del precedente.

Pensala come all'evoluzione di una serratura: da un semplice chiavistello facilmente forzabile, alla serratura intelligente ad alta tecnologia su cui facciamo affidamento oggi.

WEP: il chiavistello rotto

Il primissimo tentativo di sicurezza del WiFi è stato il Wired Equivalent Privacy (WEP), introdotto nel 1999. Il nome dice tutto: l'obiettivo era semplicemente rendere una rete wireless privata quanto una cablata. Purtroppo, il WEP si basava su un design fondamentalmente difettoso. Era come mettere un fragile chiavistello da bagno sulla porta di un caveau.

Gli aggressori si resero presto conto che la chiave di crittografia statica e immutabile del WEP poteva essere violata in pochi minuti utilizzando software gratuiti. Offriva un falso senso di sicurezza ed è ora completamente obsoleto. Usare il WEP oggi è l'equivalente digitale di lasciare la porta di casa spalancata con un cartello che dice: "Servitevi pure".

WPA e WPA2: il catenaccio standard

In risposta al catastrofico fallimento del WEP, la Wi-Fi Alliance ha lanciato il Wi-Fi Protected Access (WPA) nel 2003. Il WPA era una misura temporanea, progettata per offrire una migliore sicurezza sull'hardware esistente in attesa di una soluzione più robusta. Il suo principale miglioramento è stato il Temporal Key Integrity Protocol (TKIP), che cambiava costantemente le chiavi di crittografia, rendendolo molto più difficile da violare rispetto al WEP.

Solo un anno dopo, è arrivato il WPA2, diventando il punto di riferimento per la sicurezza per oltre un decennio. Ha introdotto un metodo di crittografia molto più forte chiamato Advanced Encryption Standard (AES), che è tuttora un cifrario approvato a livello governativo. Per gran parte della sua esistenza, il WPA2 è stato l'affidabile catenaccio delle nostre porte digitali: solido, fidato e utilizzato ovunque.

Ma anche questo fidato catenaccio non era perfetto. La scoperta del Key Reinstallation Attack (KRACK) nel 2017 è stata un campanello d'allarme. Ha dimostrato che persino le reti WPA2 potevano essere vulnerabili in condizioni specifiche, consentendo a un aggressore di intercettare i dati. Questa vulnerabilità ha provato che affidarsi a un'unica password condivisa, per quanto forte fosse la crittografia, non era più una scelta sicura.

La cronologia sottostante mostra questa progressione da un semplice "chiavistello" a una moderna "serratura intelligente".

Come puoi vedere, il rilascio di ogni nuovo standard è stato una reazione diretta ai limiti di sicurezza del precedente.

WPA3: la moderna serratura intelligente

Le crepe nell'armatura del WPA2 hanno spianato la strada al WPA3, introdotto nel 2018. Il WPA3 è la moderna serratura intelligente per la tua rete, progettata specificamente per risolvere le debolezze fondamentali dei suoi predecessori. Rende la sicurezza del WiFi più forte e più semplice per tutti, dagli utenti domestici alle grandi aziende.

Questo nuovo standard non è solo un aggiornamento minore; è un'evoluzione fondamentale necessaria per proteggere i dati in un mondo di minacce in continua crescita.

I protocolli di sicurezza del WiFi in sintesi

Per dare un senso a questi acronimi, ecco un rapido confronto dei principali protocolli e della loro situazione attuale.

| Protocollo | Crittografia | Principale debolezza | Uso consigliato |

|---|---|---|---|

| WEP | RC4 (difettoso) | Chiave statica, facilmente violabile | Nessuno. Completamente insicuro e obsoleto. |

| WPA | TKIP | Vulnerabile a diversi attacchi noti | Nessuno. Deprecato, da usare solo se non ci sono altre opzioni. |

| WPA2 | AES-CCMP | Vulnerabile agli attacchi KRACK | Standard minimo. Ancora comune, ma si consiglia la migrazione. |

| WPA3 | AES-GCMP/SAE | Nessuna debolezza grave riscontrata | Standard consigliato per tutte le nuove implementazioni. |

Questa tabella mostra chiaramente la progressione verso una crittografia e una resilienza più forti. Sebbene il WPA2 ci sia stato utile, il settore si è decisamente orientato verso il WPA3 come nuovo standard di base per le comunicazioni wireless sicure.

WPA3: il tuo nuovo standard di sicurezza minimo

Quando si tratta della sicurezza del tuo WiFi, il WPA3 non è solo il passo successivo: è il nuovo punto di partenza. Consideralo meno come un aggiornamento opzionale e più come il requisito obbligatorio per qualsiasi azienda che prenda sul serio i propri dati e quelli dei propri clienti. Il WPA3 è stato creato da zero per correggere i difetti radicati del WPA2, rendendo una sicurezza solida l'impostazione predefinita, non un ripensamento.

Non si tratta solo di una patch minore. Il WPA3 apporta diversi miglioramenti fondamentali che contrastano direttamente i tipi di minacce informatiche che le aziende affrontano oggi. Non sono solo termini tecnici su una scheda tecnica; sono protezioni reali per il tuo personale, i tuoi clienti e i tuoi profitti.

Uno degli aggiornamenti più importanti si chiama Simultaneous Authentication of Equals (SAE). È un termine un po' complesso, ma il suo compito è semplice: agisce come una guardia del corpo digitale per la tua password, cambiando completamente il modo in cui i dispositivi si connettono alla tua rete.

Difese più forti contro gli attacchi alle password

Con il vecchio WPA2-Personal, un aggressore determinato poteva catturare l'"handshake" di autenticazione tra un dispositivo e la tua rete. Poteva quindi portare questi dati catturati offline e colpirli con un attacco a dizionario, lanciando milioni di tentativi di password finché non trovava una corrispondenza. Questo rendeva vulnerabili persino le password abbastanza complesse, se si aveva a disposizione tempo sufficiente.

Il SAE sbatte la porta in faccia a questa intera categoria di attacchi. Crea una connessione sicura e monouso per ogni dispositivo, ogni singola volta che si unisce alla rete. Anche se un aggressore è in agguato e riesce a catturare i dati dell'handshake, questi sono completamente inutili per i tentativi offline. È come una chiave monouso che perde valore nel momento in cui viene utilizzata.

Il protocollo SAE del WPA3 fa sì che, anche se un utente sceglie una password non perfetta, questa non possa essere facilmente violata offline. Ciò fornisce una protezione indispensabile contro i tipi più comuni di attacchi alle password.

All'improvviso, gli attacchi di forza bruta che erano un mal di testa costante per le reti WPA2 vengono resi quasi del tutto inefficaci contro una rete WPA3 configurata correttamente.

Proteggere le reti pubbliche aperte

Le reti pubbliche per gli ospiti sono sempre state il far west del WiFi. Tradizionalmente, queste reti aperte non avevano alcuna crittografia. Tutto ciò che un utente faceva, dalla navigazione sui siti web all'accesso agli account, veniva inviato in chiaro, lasciandolo completamente esposto ad attacchi "man-in-the-middle" da parte di chiunque si trovasse nelle vicinanze con un laptop e cattive intenzioni.

Il WPA3 affronta questo problema di petto con Enhanced Open, noto anche come Opportunistic Wireless Encryption (OWE). Anche su una rete per ospiti senza password, l'OWE crea automaticamente un tunnel individuale e crittografato tra il dispositivo di ciascun utente e l'access point.

Questa crittografia individualizzata offre privacy e tranquillità fondamentali per gli ospiti in spazi pubblici come:

- Caffetterie e ristoranti: proteggendo i clienti mentre navigano, lavorano o inseriscono i dettagli di pagamento.

- Hotel e hall: proteggendo i dati degli ospiti dal momento in cui si connettono, senza complicati passaggi di accesso.

- Centri commerciali: dando agli acquirenti la sicurezza di connettersi al WiFi per gli ospiti senza temere che le loro informazioni personali vengano spiate.

Enhanced Open è una vera rivoluzione. Fornisce un livello base di privacy e sicurezza senza aggiungere il minimo attrito per l'utente, trasformando la tua rete pubblica da un potenziale rischio a un servizio sicuro e affidabile.

Proteggere la tua rete dalle interruzioni

Un altro importante aggiornamento del WPA3 è l'uso obbligatorio dei Protected Management Frames (PMF). I frame di gestione sono i messaggi di controllo invisibili che i dispositivi WiFi utilizzano per far funzionare la rete: operazioni come l'associazione a un access point, la disassociazione e l'autenticazione.

In passato, questi messaggi vitali venivano inviati in chiaro. Ciò consentiva agli aggressori di inviare facilmente falsi frame di "deautenticazione" per espellere i dispositivi dalla rete, sia per causare il caos sia per forzare un dispositivo a riconnettersi in modo da poterne catturare l'handshake iniziale. Mentre lavori verso una strategia di networking wireless sicuro , prevenire queste interruzioni è un enorme passo avanti.

Il PMF crittografa questi messaggi di gestione critici, bloccandoli in modo che solo i dispositivi legittimi possano inviarli. Questo protegge la tua connessione WiFi da interruzioni e intercettazioni, creando una rete più stabile e affidabile per tutti. Di fronte alle moderne minacce informatiche, l'aggiornamento al WPA3 non è più una scelta: è una necessità.

Scegliere tra sicurezza Personal ed Enterprise

Quando decidi la sicurezza del tuo WiFi, ti troverai presto di fronte a un bivio, anche all'interno del più recente standard WPA3. La scelta è tra le modalità Personal ed Enterprise, ed è una decisione che cambia radicalmente il modo in cui gestisci gli accessi e, in ultima analisi, quanto sia realmente sicura la tua rete.

Pensala in questo modo: darai a tutti la stessa chiave per la porta d'ingresso o rilascerai tessere magnetiche individuali e tracciabili come faresti per un moderno edificio di uffici?

La prima opzione, WPA3-Personal, utilizza una Pre-Shared Key (PSK). Questo è il metodo che tutti conosciamo dal WiFi di casa: una password per tutti. È veloce da configurare e facile da condividere, il che lo rende allettante per le piccole imprese agli inizi.

Ma questa semplicità è una trappola, che nasconde alcune gravi falle di sicurezza per qualsiasi ambiente aziendale. L'approccio "una chiave per tutti" crea una cascata di problemi fin dall'inizio.

I limiti di un'unica password condivisa

Affidarsi a una singola PSK per la tua rete aziendale principale è come costruire l'intera strategia di sicurezza su un singolo punto di vulnerabilità. Nel momento in cui quella password viene divulgata, compromessa o anche solo scarabocchiata su un post-it, l'intera rete è completamente esposta.

La sola gestione quotidiana può diventare rapidamente un incubo. Pensa solo a cosa succede quando un dipendente se ne va. Per revocare correttamente il suo accesso, devi cambiare la password del WiFi e poi aggiornare ogni singolo dispositivo aziendale: ogni laptop, telefono aziendale, stampante e smart TV. È un'enorme interruzione e un processo che invita all'errore umano.

Peggio ancora, una PSK non offre alcuna tracciabilità. Quando tutti usano la stessa password, non hai idea di chi stia facendo cosa sulla tua rete. Se accade qualcosa di dannoso, cercare di risalire a una persona specifica è praticamente impossibile. Per qualsiasi organizzazione, questa mancanza di visibilità è un rischio enorme.

I problemi con una PSK sono chiari e dolorosi:

- Enormi interruzioni durante la revoca dell'accesso: cambiare la password per una persona significa riconfigurare ogni singolo dispositivo.

- Alto rischio di compromissione: una password trapelata espone l'intera rete a chiunque ne sia in possesso.

- Nessuna responsabilità dell'utente: è impossibile tracciare l'attività individuale o individuare la fonte di una violazione della sicurezza.

- Difficoltà nel proteggere i dispositivi headless: i dispositivi IoT e le stampanti spesso memorizzano la PSK in chiaro, rendendoli un facile bersaglio per un aggressore.

Questo modello semplicemente non è scalabile e non è assolutamente all'altezza del controllo granulare e della sicurezza di cui le aziende moderne hanno bisogno.

Il potere dell'autenticazione individualizzata

L'alternativa di gran lunga migliore è il WPA3-Enterprise, che funziona sul framework IEEE 802.1X. Invece di un'unica password condivisa, la modalità Enterprise autentica ogni utente o dispositivo individualmente. È la versione digitale del fornire a ogni persona la propria tessera magnetica unica e revocabile.

Questo metodo funziona utilizzando un server di autenticazione centrale, noto come server RADIUS (Remote Authentication Dial-In User Service), per controllare le credenziali. Quando qualcuno cerca di connettersi, il suo dispositivo presenta le proprie credenziali uniche all'access point. L'access point non prende la decisione da solo; inoltra la richiesta al server RADIUS, che conferma se quello specifico utente è autorizzato.

Con il WPA3-Enterprise, passi da un modello anonimo basato su password a uno sicuro e guidato dall'identità. L'accesso viene concesso in base a chi è l'utente, non a quale password conosce.

Questo trasforma completamente il modo in cui gestisci la sicurezza della rete. Se un dipendente se ne va, ti basta revocare la sua credenziale individuale nella tua directory centrale, come Entra ID o Okta . Il suo accesso viene interrotto all'istante, senza influire su nessun altro sulla rete.

Questo approccio individualizzato offre enormi vantaggi:

- Controllo degli accessi granulare: puoi creare diversi livelli di accesso per gruppi diversi, come personale, appaltatori o dirigenti.

- Revoca senza sforzo: rimuovere un utente è semplice come disabilitare il suo account in un unico luogo centrale.

- Piena tracciabilità: ogni connessione è legata a un utente o dispositivo specifico, offrendoti un audit trail cristallino.

- Sicurezza avanzata: eliminando le password condivise, riduci drasticamente il rischio di attacchi basati sulle credenziali.

Mentre la configurazione di un server RADIUS tradizionale era un'operazione complessa e costosa, le moderne piattaforme cloud hanno reso l'802.1X accessibile ad aziende di tutte le dimensioni. Elimina la necessità di costosi hardware on-premise, rendendo la sicurezza di livello Enterprise una scelta pratica e necessaria per qualsiasi azienda lungimirante.

Passa al passwordless con l'autenticazione basata su certificati

Mentre il WPA3-Enterprise getta le basi per una migliore sicurezza, l'autenticazione basata su certificati è dove si raggiunge davvero lo standard d'eccellenza. È un passaggio fondamentale da qualcosa che gli utenti conoscono (come una password) a qualcosa che hanno: un'identità digitale unica. Questo è il vertice assoluto della sicurezza del Wi-Fi, poiché rimuove del tutto le password dall'equazione.

Pensala in questo modo: stai passando da una passphrase parlata che può essere oggetto di phishing, condivisa o semplicemente dimenticata, a un passaporto digitale unico per ogni singolo dispositivo. Questa è l'idea centrale alla base dell'autenticazione basata su certificati, che viene più spesso messa in pratica utilizzando il protocollo EAP-TLS (Extensible Authentication Protocol-Transport Layer Security).

Con l'EAP-TLS, ogni dispositivo, che si tratti di un laptop aziendale o di uno smartphone, ottiene il proprio certificato digitale unico. Questo certificato funge da documento d'identità innegabile. Quando quel dispositivo vuole unirsi alla rete, avviene un handshake crittografico sicuro in cui sia il dispositivo che la rete dimostrano reciprocamente le proprie identità prima che venga inviato un singolo byte di dati.

Come l'autenticazione reciproca crea una connessione a prova di bomba

A differenza dei sistemi basati su password in cui solo l'utente dimostra la propria identità alla rete, l'EAP-TLS richiede un'autenticazione reciproca. Il dispositivo presenta il suo certificato per dimostrare di essere una risorsa aziendale fidata e, in cambio, la rete presenta il proprio certificato per dimostrare di essere la rete aziendale legittima, non un hotspot malevolo "evil twin" configurato nel parcheggio.

Questa verifica bidirezionale crea una connessione incredibilmente resistente ai più comuni attacchi di rete.

- Il phishing diventa inefficace: gli aggressori non possono ingannare il tuo personale per farsi consegnare una password perché semplicemente non ce n'è una da cedere. L'autenticazione è gestita automaticamente e in modo sicuro dal dispositivo stesso.

- Gli attacchi "Man-in-the-Middle" vengono bloccati: un dispositivo non si connetterà a un access point non autorizzato che si spaccia per il tuo Wi-Fi ufficiale perché controlla prima il certificato della rete. Se non corrisponde, non viene stabilita alcuna connessione.

- Il furto di credenziali viene neutralizzato: anche se un dispositivo viene rubato, il certificato è legato a quello specifico componente hardware. Un aggressore non può semplicemente copiarlo e usarlo su un'altra macchina senza un notevole sforzo e competenza.

Questo approccio trasforma la tua posizione di sicurezza da reattiva a proattiva. Invece di aspettare di individuare una violazione causata da una password rubata, impedisci che si verifichi rimuovendo la password come punto debole.

Questo livello di sicurezza non è solo un "nice-to-have"; è un requisito critico per i settori in cui la protezione dei dati è tutto. In settori come la finanza, il governo e la sanità, una singola violazione dei dati può causare danni finanziari e reputazionali devastanti. L'autenticazione basata su certificati offre la garanzia di cui queste organizzazioni hanno bisogno. Puoi saperne di più esplorando i vantaggi dell'autenticazione 802.1X in modo più dettagliato.

Rendere accessibile la sicurezza basata su certificati

In passato, configurare un sistema basato su certificati era un enorme mal di testa. Significava costruire e mantenere una Public Key Infrastructure (PKI) on-premise, completa di un server Certificate Authority (CA) per emettere e gestire tutti i certificati digitali. Questo era un lavoro strettamente riservato alle grandi aziende con team di sicurezza IT dedicati e ampie disponibilità economiche.

Fortunatamente, questa barriera è quasi del tutto scomparsa. Le moderne piattaforme cloud hanno cambiato completamente le regole del gioco.

Le soluzioni cloud-native ora possono gestire l'intero ciclo di vita dei certificati per te, in modo automatico. Si collegano direttamente al tuo provider di identità esistente, come Microsoft Entra ID o Okta . Quando un nuovo dipendente viene assunto e aggiunto alla directory aziendale, un certificato può essere inviato istantaneamente ai suoi dispositivi aziendali. Quando se ne va, viene revocato con la stessa facilità.

Questo approccio basato sul cloud elimina la necessità di complessi server in loco e di conoscenze specialistiche. Rende il tipo di sicurezza più forte per il Wi-Fi realmente accessibile a una gamma molto più ampia di aziende, consentendo loro di blindare le proprie reti senza i costi e la complessità tradizionali. Abbracciando questo futuro passwordless, le organizzazioni possono finalmente chiudere la porta alle minacce che hanno afflitto i sistemi basati su password per decenni.

Come le minacce moderne rendono essenziale una solida sicurezza del WiFi

Pensare alla sicurezza del WiFi non è più solo un compito dell'IT; è una preoccupazione aziendale fondamentale. Il panorama delle minacce è diventato molto più pericoloso e gli aggressori si stanno concentrando sull'anello più debole delle difese della maggior parte delle organizzazioni: la rete wireless. Mantenere una sicurezza obsoleta è come lasciare la porta d'ingresso spalancata agli intrusi.

Molte aziende ripongono la loro fiducia nei firewall di rete e nei software antivirus, presumendo di essere completamente protette. Ma questi sono per lo più strumenti reattivi, progettati per intercettare le minacce che sono già penetrate all'interno. La vera sicurezza moderna inizia proprio ai margini della tua rete, essendo incredibilmente severi su chi può connettersi in primo luogo.

È qui che i vecchi metodi di sicurezza, in particolare quelli che si basano su un'unica password condivisa (una PSK), creano un enorme punto debole, facilmente attaccabile, per l'intera organizzazione.

L'allarmante realtà degli attacchi informatici nel Regno Unito

Questo non è solo un problema teorico. Gli attacchi informatici nel Regno Unito sono in una spaventosa tendenza al rialzo, con le organizzazioni che affrontano un aumento del 36% su base annua nella frequenza degli attacchi a partire da febbraio 2026. Il phishing è ancora l'arma principale, responsabile di un massiccio 93% delle violazioni riuscite contro le aziende.

Anche se la maggior parte delle aziende dichiara di avere firewall aggiornati (72%) e protezione da malware (77%), queste difese chiaramente non fermano gli attacchi sofisticati che si basano su credenziali rubate.

I dati raccontano una storia chiara. Gli aggressori non passano tutto il loro tempo a cercare di sfondare i firewall; entrano direttamente con chiavi rubate, spesso raccolte da una semplice e-mail di phishing. Quando l'intera azienda utilizza un'unica password per il WiFi, un singolo dipendente che cade in una truffa può esporre l'intera rete.

La vera sicurezza è proattiva, non reattiva. Inizia adottando un modello di networking basato sull'identità in cui l'accesso viene concesso in base a chi sei, non a quale password conosci.

Questo cambiamento di mentalità affronta direttamente la più grande minaccia che vediamo oggi: il phishing e il furto di credenziali. Allontanandoti dai segreti condivisi e passando alla verifica individuale di ogni utente e dispositivo, sbatti la porta che gli aggressori stanno usando per entrare.

Oltre a crittografare semplicemente il traffico wireless, una strategia completa per contrastare le minacce moderne significa anche comprendere l'importanza critica di una distruzione sicura dei dati per tutte le risorse IT aziendali al fine di prevenire fughe di dati. In definitiva, il miglior tipo di sicurezza per il WiFi è quello che riconosce e affronta direttamente il modo in cui operano effettivamente i criminali informatici di oggi.

Proteggere l'accesso degli ospiti e il BYOD senza password

Distribuire un'unica password condivisa per il WiFi degli ospiti è un incubo per la sicurezza che aspetta solo di avverarsi. D'altra parte, costringere il personale a reinserire costantemente credenziali complesse per i propri dispositivi personali crea solo mal di testa e li incoraggia a trovare soluzioni alternative insicure. I vecchi metodi di gestione dei dispositivi degli ospiti e di proprietà dei dipendenti sono superati.

Le moderne soluzioni WiFi eliminano del tutto il problema delle password. Sostituiscono quei vulnerabili segreti condivisi con un sistema che verifica automaticamente l'identità di un utente. Questo rende la connessione alla rete semplice per i tuoi utenti e molto più sicura per la tua azienda, trasformando un'importante lacuna di sicurezza in una risorsa intelligente e consapevole dell'identità.

Puoi vedere questo cambiamento in atto su tutta la linea. Nel Regno Unito, i sistemi di allarme wireless costituiscono ora il 55% del mercato della sicurezza residenziale, mostrando un chiaro passaggio verso soluzioni più flessibili e connesse. E con il 60% delle nuove installazioni di sicurezza che includono l'integrazione di app mobili, le persone si aspettano la stessa esperienza fluida ovunque: un'esigenza che il WiFi passwordless è perfettamente in grado di soddisfare. Puoi trovare maggiori informazioni su queste tendenze nelle recenti statistiche del settore della sicurezza nel Regno Unito su wifitalents.com.

Connetti gli ospiti in modo fluido con OpenRoaming e Passpoint

Immagina un mondo in cui i tuoi clienti e ospiti si connettono al tuo WiFi automaticamente e in modo sicuro nel momento in cui entrano. Nessuna ricerca di reti, nessuna richiesta di password al personale, nessuna lotta con una pagina di accesso macchinosa. Questa è la realtà offerta da Passpoint e dalla sua rete mondiale, OpenRoaming.

È un modello 'connettiti una volta, naviga ovunque'. Dopo una semplice configurazione una tantum, il telefono o il laptop di un utente si unirà automaticamente e in modo sicuro a qualsiasi rete OpenRoaming partecipante nel mondo. Per la tua sede, questo è un punto di svolta:

- Niente più richieste di password: il tuo team è libero dal ciclo infinito di distribuzione della password del WiFi.

- Sicurezza fin dall'inizio: ogni connessione è crittografata fin dal primo pacchetto, proteggendo gli utenti dalle minacce comuni che affliggono il WiFi pubblico.

- Un'esperienza davvero premium: i visitatori ottengono una connettività istantanea e senza problemi ogni volta che tornano nella tua sede o ne visitano un'altra nella rete globale.

Adottando OpenRoaming, la tua sede diventa parte di una rete globale e sicura. Questo non si limita a blindare il tuo WiFi; eleva il tuo marchio offrendo un servizio all'avanguardia che semplicemente funziona.

Questo approccio è perfetto per spazi pubblici su larga scala come aeroporti, stadi, centri urbani e catene di vendita al dettaglio o di ospitalità multi-sito. Rimuove completamente i maggiori punti di attrito e insicurezza legati all'accesso degli ospiti.

Proteggi i dispositivi legacy con la PSK basata sull'identità

Quindi, la sicurezza basata su certificati è lo standard d'eccellenza per i laptop aziendali, ma per quanto riguarda tutto il resto? La tua rete è probabilmente piena di dispositivi "headless" o legacy: cose come smart TV, stampanti, console di gioco e sensori IoT che non possono gestire l'autenticazione 802.1X avanzata. Lasciarli su una rete aperta o su una rete con password condivisa è un enorme punto cieco per la sicurezza.

Questo è esattamente il problema che le Identity-based Pre-Shared Keys (iPSK) sono state progettate per risolvere. Invece di una password per ogni dispositivo, l'iPSK ti consente di generare una chiave unica per ogni singolo dispositivo o gruppo di dispositivi. Ogni chiave è legata a un'identità specifica e puoi assegnarle un proprio set di regole e autorizzazioni.

È una potente via di mezzo, che ti offre un controllo di livello enterprise sui dispositivi che non possono supportare l'autenticazione enterprise completa. La nostra guida completa sull'iPSK fornisce un approfondimento su come funziona questa sicurezza del WiFi basata sull'identità . Utilizzando questi strumenti moderni, puoi finalmente colmare le lacune di sicurezza lasciate dall'accesso degli ospiti e dal BYOD, spostando la tua rete verso un futuro veramente passwordless e guidato dall'identità.

Le tue principali domande sulla sicurezza del WiFi, con risposta

Scegliere la giusta sicurezza del WiFi può sembrare come navigare in un campo minato di acronimi, ma fare la scelta giusta è una delle decisioni più importanti che prenderai per la tua azienda. Ecco alcune risposte chiare e dirette alle domande che sentiamo più spesso dalle aziende che cercano di proteggere le proprie reti.

Qual è il tipo di sicurezza del WiFi più sicuro?

Lo standard d'eccellenza per la sicurezza oggi è il WPA3-Enterprise abbinato all'autenticazione basata su certificati (EAP-TLS). Questa configurazione rimuove completamente le password dall'equazione, che sono quasi sempre l'anello più debole di qualsiasi catena di sicurezza.

Invece di una password che può essere rubata, oggetto di phishing o condivisa, a ogni dispositivo viene rilasciato un certificato digitale unico. Pensalo come una carta d'identità digitale che non può essere copiata o ceduta. È il modo in assoluto più efficace per prevenire il furto di credenziali.

Posso ancora usare il WPA2?

Sebbene il WPA2 sia stato il cavallo di battaglia della sicurezza del WiFi per oltre un decennio, non è più all'altezza del compito per un ambiente aziendale. Ora sappiamo che è vulnerabile a gravi attacchi come KRACK e la sua dipendenza da un'unica password condivisa (nella sua modalità 'Personal') crea un'enorme falla di sicurezza.

Per qualsiasi nuova rete che stai configurando, il WPA3 dovrebbe essere lo standard minimo assoluto.

L'obiettivo è allontanarsi dai segreti condivisi. Se la tua rete si basa ancora su un'unica password che tutti conoscono, è tempo di pianificare un aggiornamento. Quel singolo punto di vulnerabilità è un rischio troppo grande nell'attuale panorama delle minacce.

Ho bisogno del WPA3-Enterprise o il Personal è sufficiente?

Per qualsiasi azienda, indipendentemente dalle dimensioni, il WPA3-Enterprise è l'unica vera scelta. Il WPA3-Personal, nonostante la crittografia più forte, utilizza ancora un'unica password per tutti. Questo è un incubo gestionale e completamente insicuro.

La modalità Enterprise è diversa. Autentica ogni singolo utente o dispositivo individualmente. Questo ti offre un controllo granulare, un chiaro audit trail di chi è sulla tua rete e il potere di espellere istantaneamente un singolo utente senza dover cambiare la password per tutti gli altri.

È difficile configurare la sicurezza basata su certificati?

In passato, sì. Era notoriamente complessa. Configurarla significava costruire e mantenere i propri server on-premise (una Public Key Infrastructure o PKI), il che era costoso e richiedeva competenze specialistiche.

Per fortuna, quei giorni sono finiti. Le moderne piattaforme di identità cloud l'hanno resa incredibilmente semplice. Questi servizi si collegano direttamente alle tue directory utente esistenti come Entra ID o Okta per gestire automaticamente l'intero processo dei certificati. Questo mette il massimo livello di sicurezza alla portata di qualsiasi azienda, senza i costi e la complessità tradizionali.

Pronto ad andare oltre le password obsolete e a implementare il miglior tipo di sicurezza per il tuo WiFi? Purple fornisce una piattaforma completa di networking basata sull'identità che semplifica la sicurezza a livello di certificato. Integrati con il tuo provider di identità esistente, esegui l'onboarding degli utenti automaticamente e proteggi ogni connessione senza i mal di testa di una configurazione RADIUS tradizionale. Scopri il WiFi passwordless con Purple .