Para qualquer empresa hoje, o padrão ouro para a segurança de WiFi é uma combinação de WPA3-Enterprise e autenticação baseada em certificado. Esses métodos modernos levam sua rede além de senhas simples e compartilháveis, criando uma defesa muito mais forte e baseada em identidade para o seu negócio.

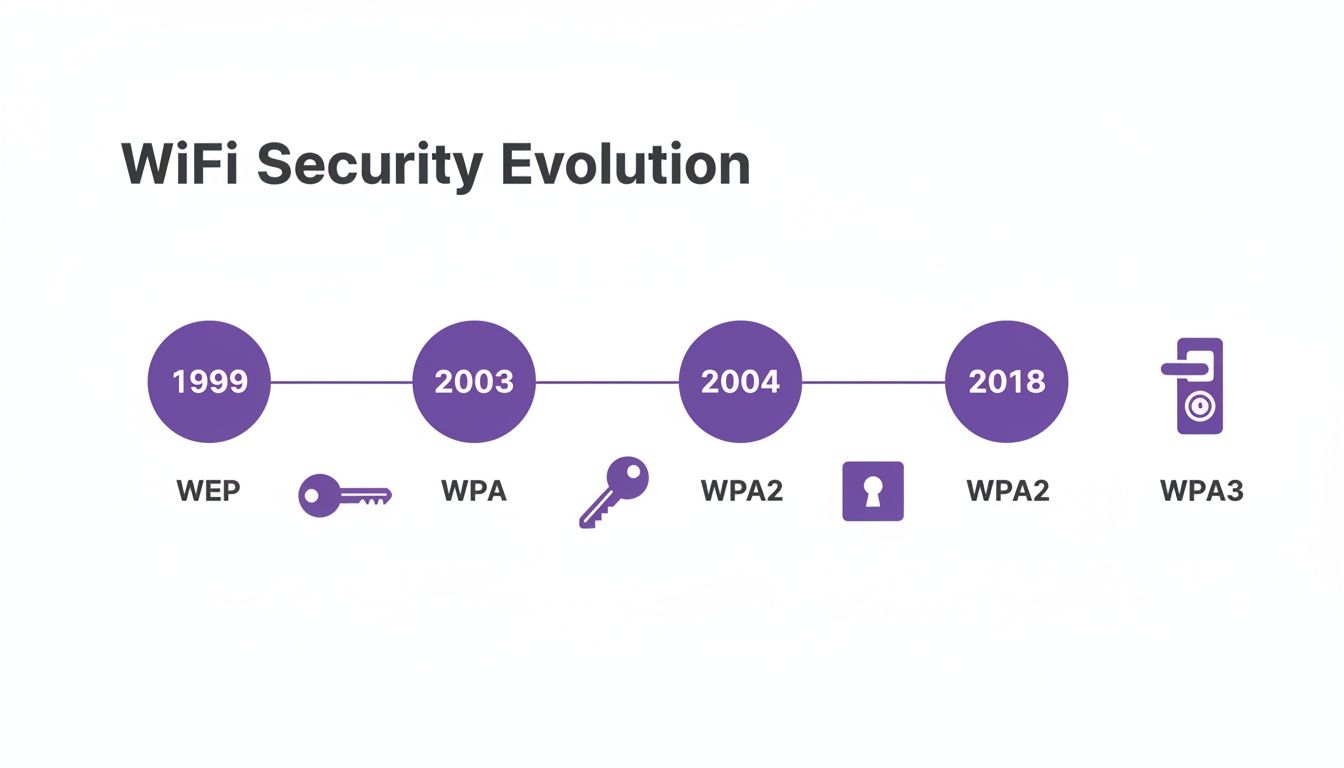

Do WEP ao WPA3: Uma Breve História da Segurança de WiFi

Para realmente entender por que a segurança de hoje é tão vital, ajuda olhar para trás e ver como chegamos até aqui. A história da segurança de WiFi é um constante cabo de guerra entre proteção e exploração, com cada novo protocolo sendo uma resposta direta às falhas do anterior.

Pense nisso como a evolução de uma fechadura de porta — de um simples trinco que poderia ser facilmente forçado, para a fechadura inteligente de alta tecnologia em que confiamos hoje.

WEP: O Trinco Quebrado

A primeira tentativa de segurança de WiFi foi o Wired Equivalent Privacy (WEP), introduzido em 1999. O nome já diz tudo: o objetivo era simplesmente tornar uma rede sem fio tão privada quanto uma com fio. Infelizmente, o WEP foi construído com um design fundamentalmente falho. Era como colocar um trinco frágil de banheiro em um cofre de banco.

Os invasores rapidamente perceberam que a chave de criptografia estática e imutável do WEP poderia ser quebrada em minutos usando software gratuito. Ele oferecia uma falsa sensação de segurança e agora está completamente obsoleto. Usar o WEP hoje é o equivalente digital de deixar a porta da frente escancarada com uma placa dizendo: "Sirva-se."

WPA e WPA2: A Fechadura Padrão

Em resposta à falha catastrófica do WEP, a Wi-Fi Alliance lançou o Wi-Fi Protected Access (WPA) em 2003. O WPA foi uma medida paliativa, projetada para oferecer melhor segurança no hardware existente enquanto uma solução mais robusta era desenvolvida. Sua principal melhoria foi o Temporal Key Integrity Protocol (TKIP), que mudava constantemente as chaves de criptografia, tornando-o muito mais difícil de quebrar do que o WEP.

Apenas um ano depois, o WPA2 chegou e se tornou a referência de segurança por mais de uma década. Ele introduziu um método de criptografia muito mais forte chamado Advanced Encryption Standard (AES), que ainda é uma cifra aprovada pelo governo. Durante a maior parte de sua vida, o WPA2 foi a fechadura confiável em nossas portas digitais — forte, confiável e usado em todos os lugares.

Mas mesmo essa fechadura confiável não era perfeita. A descoberta do Key Reinstallation Attack (KRACK) em 2017 foi um alerta. Mostrou que até mesmo as redes WPA2 poderiam ser vulneráveis sob condições específicas, permitindo que um invasor interceptasse dados. Essa vulnerabilidade provou que depender de uma única senha compartilhada, por mais forte que fosse a criptografia, não era mais uma aposta segura.

A linha do tempo abaixo mostra essa progressão de um simples "trinco" para uma "fechadura inteligente" moderna.

Como você pode ver, o lançamento de cada novo padrão foi uma reação direta às limitações de segurança do anterior.

WPA3: A Fechadura Inteligente Moderna

As brechas na armadura do WPA2 abriram caminho para o WPA3, que foi introduzido em 2018. O WPA3 é a fechadura inteligente moderna para a sua rede, projetada especificamente para corrigir as principais fraquezas de seus predecessores. Ele torna a segurança de WiFi mais forte e mais simples para todos, desde usuários domésticos até grandes empresas.

Este novo padrão não é apenas uma pequena atualização; é uma evolução fundamental necessária para proteger dados em um mundo de ameaças cada vez maiores.

Protocolos de Segurança de WiFi em Resumo

Para entender essas siglas, aqui está uma rápida comparação dos principais protocolos e onde eles se encontram hoje.

| Protocolo | Criptografia | Fraqueza Principal | Uso Recomendado |

|---|---|---|---|

| WEP | RC4 (falho) | Chave estática, facilmente quebrada | Nenhum. Completamente inseguro e obsoleto. |

| WPA | TKIP | Vulnerável a vários ataques conhecidos | Nenhum. Descontinuado, use apenas se não houver outra opção. |

| WPA2 | AES-CCMP | Vulnerável a ataques KRACK | Padrão mínimo. Ainda comum, mas a migração é aconselhada. |

| WPA3 | AES-GCMP/SAE | Nenhuma fraqueza grave encontrada | Padrão recomendado para todas as novas implementações. |

Esta tabela mostra claramente a progressão em direção a uma criptografia e resiliência mais fortes. Embora o WPA2 tenha nos servido bem, o setor mudou firmemente para o WPA3 como a nova linha de base para comunicação sem fio segura.

WPA3: Seu Novo Padrão Mínimo de Segurança

Quando se trata da sua segurança de WiFi, o WPA3 não é apenas o próximo passo — é a nova base. Pense nele menos como uma atualização opcional e mais como o ponto de partida obrigatório para qualquer empresa que leva a sério seus dados e os de seus clientes. O WPA3 foi construído do zero para corrigir as falhas profundas do WPA2, tornando a segurança robusta o padrão, e não uma reflexão tardia.

Isso não é apenas um pequeno patch. O WPA3 traz várias melhorias essenciais que combatem diretamente os tipos de ameaças cibernéticas que as empresas enfrentam hoje. Estes não são apenas termos técnicos em uma folha de especificações; são proteções do mundo real para sua equipe, seus clientes e seus resultados.

Uma das atualizações mais importantes é chamada de Simultaneous Authentication of Equals (SAE). É um nome complicado, mas seu trabalho é simples: atua como um guarda-costas digital para sua senha, mudando completamente a forma como os dispositivos se conectam à sua rede.

Defesas Mais Fortes Contra Ataques de Senha

Com o antigo WPA2-Personal, um invasor determinado poderia capturar o "handshake" de autenticação entre um dispositivo e sua rede. Eles poderiam então levar esses dados capturados offline e atacá-los com um ataque de dicionário, lançando milhões de tentativas de senha até encontrarem uma correspondência. Isso tornava até mesmo senhas bastante complexas vulneráveis, se houvesse tempo suficiente.

O SAE fecha a porta para toda essa categoria de ataque. Ele cria uma conexão segura e de uso único para cada dispositivo, toda vez que ele entra na rede. Mesmo que um invasor esteja à espreita e consiga capturar os dados do handshake, eles são completamente inúteis para adivinhação offline. É como uma chave de uso único que não tem valor no momento em que é usada.

O protocolo SAE do WPA3 significa que, mesmo que um usuário escolha uma senha menos que perfeita, ela não pode ser facilmente quebrada offline. Isso fornece uma proteção muito necessária contra os tipos mais comuns de ataques de senha.

De repente, os ataques de força bruta que eram uma dor de cabeça constante para as redes WPA2 tornam-se quase completamente ineficazes contra uma rede WPA3 configurada corretamente.

Protegendo Redes Públicas Abertas

As redes públicas de convidados sempre foram o faroeste do WiFi. Tradicionalmente, essas redes abertas tinham zero criptografia. Tudo o que um usuário fazia — desde navegar em sites até fazer login em contas — era enviado em texto simples, deixando-os totalmente expostos a ataques "man-in-the-middle" de qualquer pessoa próxima com um laptop e más intenções.

O WPA3 ataca isso de frente com o Enhanced Open, também conhecido como Opportunistic Wireless Encryption (OWE). Mesmo em uma rede de convidados sem senha, o OWE cria automaticamente um túnel individual e criptografado entre o dispositivo de cada usuário e o ponto de acesso.

Essa criptografia individualizada oferece privacidade crucial e tranquilidade para os convidados em espaços públicos, como:

- Cafés e Restaurantes: Protegendo os clientes enquanto navegam, trabalham ou inserem detalhes de pagamento.

- Hotéis e Lobbies: Protegendo os dados dos hóspedes desde o momento em que se conectam, sem etapas complicadas de login.

- Centros Comerciais: Dando aos compradores a confiança para se conectarem ao WiFi de convidados sem medo de que suas informações pessoais sejam espionadas.

O Enhanced Open é um divisor de águas. Ele fornece uma linha de base de privacidade e segurança sem adicionar um pingo de atrito para o usuário, transformando sua rede pública de um passivo potencial em uma comodidade segura e confiável.

Protegendo Sua Rede Contra Interrupções

Outra grande atualização no WPA3 é o uso obrigatório de Protected Management Frames (PMF). Os quadros de gerenciamento são as mensagens de controle invisíveis que os dispositivos WiFi usam para executar a rede — coisas como associar-se a um ponto de acesso, desassociar-se e autenticar-se.

No passado, essas mensagens vitais eram enviadas sem criptografia. Isso permitia que invasores enviassem facilmente quadros falsos de "desautenticação" para expulsar dispositivos da rede, seja para causar caos ou para forçar um dispositivo a se reconectar para que pudessem capturar aquele handshake inicial. À medida que você trabalha em direção a uma estratégia de rede sem fio segura , evitar essas interrupções é um grande passo à frente.

O PMF criptografa essas mensagens críticas de gerenciamento, bloqueando-as para que apenas dispositivos legítimos possam enviá-las. Isso protege sua conexão WiFi contra interrupções e espionagem, criando uma rede mais estável e confiável para todos. Diante das ameaças cibernéticas modernas, a atualização para o WPA3 não é mais uma escolha — é uma necessidade.

Escolhendo Entre Segurança Personal e Enterprise

Ao decidir sobre a segurança de WiFi, você rapidamente chegará a uma bifurcação, mesmo dentro do padrão WPA3 mais recente. A escolha é entre os modos Personal e Enterprise, e é uma decisão que muda fundamentalmente a forma como você gerencia o acesso e, em última análise, o quão segura sua rede realmente é.

Pense desta forma: você vai dar a todos a mesma chave da porta da frente ou vai emitir cartões de acesso individuais e rastreáveis, como faria em um prédio de escritórios moderno?

A primeira opção, WPA3-Personal, usa uma Pre-Shared Key (PSK). Este é o método que todos conhecemos do WiFi doméstico – uma senha para todos. É rápido de configurar e fácil de compartilhar, tornando-o tentador para empresas menores que estão apenas começando.

Mas essa simplicidade é uma armadilha, escondendo algumas falhas graves de segurança para qualquer ambiente de negócios. Essa abordagem de "uma chave para todos" cria uma cascata de problemas desde o início.

Os Limites de uma Única Senha Compartilhada

Depender de uma única PSK para a sua rede corporativa principal é como construir toda a sua estratégia de segurança em um único ponto de falha. No momento em que essa senha vaza, é comprometida ou mesmo apenas rabiscada em um post-it, toda a sua rede fica escancarada.

O gerenciamento diário por si só pode rapidamente se tornar um pesadelo. Pense no que acontece quando um funcionário sai. Para revogar adequadamente o acesso dele, você precisa alterar a senha do WiFi e, em seguida, atualizar todos os dispositivos da empresa — cada laptop, telefone corporativo, impressora e smart TV. É uma grande interrupção e um processo propenso a erros humanos.

Pior ainda, uma PSK não oferece nenhuma responsabilidade. Quando todos usam a mesma senha, você não tem ideia de quem está fazendo o que na sua rede. Se algo malicioso acontecer, tentar rastrear até uma pessoa específica é virtualmente impossível. Para qualquer organização, essa falta de visibilidade é um risco enorme.

Os problemas com uma PSK são claros e dolorosos:

- Interrupção massiva ao revogar acesso: Alterar a senha para uma pessoa significa reconfigurar todos os dispositivos.

- Alto risco de comprometimento: Uma senha vazada expõe toda a rede a qualquer pessoa que a tenha.

- Sem responsabilidade do usuário: É impossível rastrear a atividade individual ou identificar a origem de uma violação de segurança.

- Dificuldade em proteger dispositivos headless: Dispositivos IoT e impressoras geralmente armazenam a PSK em texto simples, tornando-os um alvo fácil para um invasor.

Este modelo simplesmente não escala e fica completamente aquém do controle granular e da segurança que as empresas modernas precisam.

O Poder da Autenticação Individualizada

A alternativa muito melhor é o WPA3-Enterprise, que é executado na estrutura IEEE 802.1X. Em vez de uma única senha compartilhada, o modo Enterprise autentica cada usuário ou dispositivo individualmente. É a versão digital de dar a cada pessoa seu próprio cartão de acesso único e revogável.

Este método funciona usando um servidor de autenticação central, conhecido como servidor RADIUS (Remote Authentication Dial-In User Service), para verificar as credenciais. Quando alguém tenta se conectar, seu dispositivo apresenta suas credenciais exclusivas ao ponto de acesso. O ponto de acesso não toma a decisão sozinho; ele encaminha a solicitação ao servidor RADIUS, que confirma se aquele usuário específico está autorizado.

Com o WPA3-Enterprise, você passa de um modelo anônimo baseado em senha para um modelo seguro e orientado por identidade. O acesso é concedido com base em quem o usuário é, não em qual senha ele conhece.

Isso transforma completamente a forma como você gerencia a segurança da rede. Se um funcionário sair, você apenas revoga sua credencial individual em seu diretório central, como o Entra ID ou Okta . O acesso dele é cortado instantaneamente, sem afetar mais ninguém na rede.

Essa abordagem individualizada oferece enormes benefícios:

- Controle de Acesso Granular: Você pode criar diferentes níveis de acesso para diferentes grupos, como funcionários, prestadores de serviços ou executivos.

- Revogação Sem Esforço: Remover um usuário é tão simples quanto desativar sua conta em um local central.

- Responsabilidade Total: Cada conexão está vinculada a um usuário ou dispositivo específico, fornecendo uma trilha de auditoria cristalina.

- Segurança Aprimorada: Ao se livrar de senhas compartilhadas, você reduz drasticamente o risco de ataques baseados em credenciais.

Embora a configuração de um servidor RADIUS tradicional costumasse ser um processo complexo e caro, as plataformas em nuvem modernas tornaram o 802.1X acessível para empresas de todos os tamanhos. Isso elimina a necessidade de hardware local caro, tornando a segurança de nível Enterprise uma escolha prática e necessária para qualquer empresa com visão de futuro.

Fique Sem Senha com a Autenticação Baseada em Certificado

Embora o WPA3-Enterprise prepare o terreno para uma melhor segurança, a autenticação baseada em certificado é onde você realmente atinge o padrão ouro. É uma mudança fundamental de algo que os usuários conhecem (como uma senha) para algo que eles têm — uma identidade digital única. Este é o pico absoluto da segurança de Wi-Fi, pois remove totalmente as senhas da equação.

Pense desta forma: você está atualizando de uma senha falada que pode ser alvo de phishing, compartilhada ou simplesmente esquecida, para um passaporte digital exclusivo para cada dispositivo. Essa é a ideia central por trás da autenticação baseada em certificado, que é mais frequentemente colocada em prática usando o protocolo EAP-TLS (Extensible Authentication Protocol-Transport Layer Security).

Com o EAP-TLS, cada dispositivo, seja um laptop corporativo ou um smartphone, recebe seu próprio certificado digital exclusivo. Este certificado atua como sua identidade inegável. Quando esse dispositivo deseja ingressar na rede, ocorre um handshake criptográfico seguro, onde tanto o dispositivo quanto a rede provam suas identidades um para o outro antes que um único byte de dados seja enviado.

Como a Autenticação Mútua Cria uma Conexão à Prova de Balas

Ao contrário dos sistemas baseados em senha, onde apenas o usuário prova sua identidade para a rede, o EAP-TLS exige autenticação mútua. O dispositivo apresenta seu certificado para mostrar que é um ativo corporativo confiável e, em troca, a rede apresenta seu próprio certificado para provar que é a rede legítima da empresa — não um hotspot malicioso "gêmeo do mal" configurado no estacionamento.

Essa verificação bidirecional cria uma conexão incrivelmente resistente aos ataques de rede mais comuns.

- O Phishing Torna-se Ineficaz: Os invasores não podem enganar sua equipe para que forneçam uma senha porque simplesmente não há uma para fornecer. A autenticação é tratada de forma automática e segura pelo próprio dispositivo.

- Ataques "Man-in-the-Middle" são Bloqueados: Um dispositivo não se conectará a um ponto de acesso desonesto se passando pelo seu Wi-Fi oficial porque ele verifica o certificado da rede primeiro. Se não corresponder, nenhuma conexão é feita.

- O Roubo de Credenciais é Neutralizado: Mesmo que um dispositivo seja roubado, o certificado está vinculado a esse hardware específico. Um invasor não pode simplesmente copiá-lo e usá-lo em outra máquina sem muito esforço e conhecimento.

Essa abordagem muda sua postura de segurança de reativa para proativa. Em vez de apenas esperar para detectar uma violação causada por uma senha roubada, você evita que ela aconteça removendo a senha como um ponto fraco.

Esse nível de segurança não é apenas um "diferencial"; é um requisito crítico para setores onde a proteção de dados é tudo. Em setores como finanças, governo e saúde, uma única violação de dados pode causar danos financeiros e de reputação devastadores. A autenticação baseada em certificado oferece a garantia de que essas organizações precisam. Você pode aprender mais explorando os benefícios da autenticação 802.1X com mais detalhes.

Tornando a Segurança Baseada em Certificado Acessível

No passado, configurar um sistema baseado em certificado era uma grande dor de cabeça. Significava construir e manter uma Public Key Infrastructure (PKI) local, completa com um servidor de Certificate Authority (CA) para emitir e gerenciar todos os certificados digitais. Este era um trabalho estritamente para grandes empresas com equipes dedicadas de segurança de TI e bolsos cheios.

Felizmente, essa barreira praticamente desapareceu. As plataformas em nuvem modernas mudaram completamente o jogo.

As soluções nativas da nuvem agora podem gerenciar todo o ciclo de vida do certificado para você, automaticamente. Elas se conectam diretamente ao seu provedor de identidade existente, como o Microsoft Entra ID ou Okta . Quando um novo funcionário entra e é adicionado ao diretório da empresa, um certificado pode ser enviado instantaneamente para seus dispositivos corporativos. Quando eles saem, é revogado com a mesma facilidade.

Essa abordagem baseada em nuvem elimina a necessidade de servidores locais complexos e conhecimento especializado. Ela torna o tipo mais forte de segurança para Wi-Fi genuinamente acessível a uma gama muito maior de empresas, permitindo que elas bloqueiem suas redes sem o custo e a complexidade tradicionais. Ao abraçar este futuro sem senhas, as organizações podem finalmente fechar a porta para as ameaças que atormentam os sistemas baseados em senhas há décadas.

Como as Ameaças Modernas Tornam a Segurança Forte de WiFi Essencial

Pensar na segurança de WiFi não é mais apenas um trabalho de TI; é uma preocupação fundamental dos negócios. O cenário de ameaças tornou-se muito mais perigoso, e os invasores estão se concentrando no elo mais fraco das defesas da maioria das organizações — a rede sem fio. Manter uma segurança desatualizada é como deixar a porta da frente escancarada para intrusos.

Muitas empresas depositam sua fé em firewalls de rede e software antivírus, presumindo que estão totalmente protegidas. Mas essas são, em sua maioria, ferramentas reativas, projetadas para capturar ameaças que já entraram. A segurança real e moderna começa na própria borda da sua rede, sendo incrivelmente rigorosa sobre quem pode se conectar em primeiro lugar.

É aqui que os métodos de segurança mais antigos, especialmente aqueles que dependem de uma única senha compartilhada (uma PSK), criam um ponto fraco enorme e facilmente visado para toda a sua organização.

A Realidade Alarmante dos Ataques Cibernéticos no Reino Unido

Este não é apenas um problema teórico. Os ataques cibernéticos no Reino Unido estão em uma tendência de alta assustadora, com organizações enfrentando um aumento de 36% ano a ano na frequência de ataques a partir de fevereiro de 2026. O phishing ainda é a principal arma, responsável por impressionantes 93% das violações bem-sucedidas contra empresas.

Embora a maioria das empresas relate ter firewalls atualizados (72%) e proteção contra malware (77%), essas defesas claramente não estão impedindo ataques sofisticados que dependem de credenciais roubadas.

Os dados contam uma história clara. Os invasores não estão gastando todo o seu tempo tentando quebrar firewalls; eles estão entrando direto com chaves roubadas, muitas vezes obtidas de um simples e-mail de phishing. Quando toda a sua empresa usa uma senha de WiFi, um único funcionário caindo em um golpe pode expor toda a rede.

A verdadeira segurança é proativa, não reativa. Ela começa com a adoção de um modelo de rede baseado em identidade, onde o acesso é concedido com base em quem você é, não em qual senha você conhece.

Essa mudança de pensamento ataca diretamente a maior ameaça que vemos hoje: phishing e roubo de credenciais. Ao se afastar de segredos compartilhados e passar a verificar cada usuário e dispositivo individualmente, você fecha a porta que os invasores estão usando para entrar.

Além de apenas criptografar seu tráfego sem fio, uma estratégia completa para combater ameaças modernas também significa entender a importância crítica de uma destruição segura de dados para todos os ativos de TI da empresa, a fim de evitar vazamentos de dados. Em última análise, o melhor tipo de segurança para WiFi é aquele que reconhece e aborda diretamente como os cibercriminosos de hoje realmente trabalham.

Protegendo o Acesso de Convidados e BYOD Sem Senhas

Distribuir uma única senha compartilhada para o seu WiFi de convidados é um pesadelo de segurança prestes a acontecer. Por outro lado, forçar a equipe a reinserir constantemente credenciais complexas para seus dispositivos pessoais apenas cria dores de cabeça e os incentiva a encontrar soluções alternativas inseguras. As antigas formas de gerenciar dispositivos de convidados e de propriedade dos funcionários estão falidas.

As soluções modernas de WiFi eliminam totalmente o problema da senha. Elas trocam esses segredos compartilhados vulneráveis por um sistema que verifica automaticamente a identidade de um usuário. Isso torna a conexão à rede fácil para seus usuários e muito mais segura para o seu negócio, transformando uma grande lacuna de segurança em um ativo inteligente e ciente da identidade.

Você pode ver essa mudança acontecendo em todos os setores. No Reino Unido, os sistemas de alarme sem fio agora representam 55% do mercado de segurança residencial, mostrando um movimento claro em direção a soluções mais flexíveis e conectadas. E com 60% das novas instalações de segurança incluindo integração com aplicativos móveis, as pessoas esperam essa mesma experiência perfeita em todos os lugares — uma demanda que o WiFi sem senha foi perfeitamente construído para satisfazer. Você pode encontrar mais sobre essas tendências em estatísticas recentes do setor de segurança do Reino Unido em wifitalents.com.

Conecte Convidados Perfeitamente com OpenRoaming e Passpoint

Imagine um mundo onde seus clientes e convidados se conectam ao seu WiFi de forma automática e segura no momento em que entram. Sem procurar redes, sem pedir uma senha à equipe, sem lutar com uma página de login desajeitada. Essa é a realidade entregue pelo Passpoint e sua rede mundial, o OpenRoaming.

É um modelo de ‘conecte-se uma vez, navegue em qualquer lugar’. Após uma configuração simples e única, o telefone ou laptop de um usuário ingressará de forma automática e segura em qualquer rede OpenRoaming participante no mundo. Para o seu local, isso é um divisor de águas:

- Sem mais solicitações de senha: Sua equipe fica livre do ciclo interminável de fornecer a senha do WiFi.

- Segurança desde o início: Cada conexão é criptografada desde o primeiro pacote, protegendo os usuários das ameaças comuns que assolam o WiFi público.

- Uma experiência verdadeiramente premium: Os visitantes obtêm conectividade instantânea e sem complicações toda vez que retornam ao seu local ou visitam outro na rede global.

Ao adotar o OpenRoaming, seu local se torna parte de uma rede global e segura. Isso não apenas bloqueia seu WiFi; eleva sua marca ao oferecer uma comodidade de ponta que simplesmente funciona.

Essa abordagem é perfeita para espaços públicos de grande escala, como aeroportos, estádios, centros de cidades e redes de varejo ou hospitalidade com vários locais. Ela remove completamente os maiores pontos de atrito e insegurança ligados ao acesso de convidados.

Proteja Dispositivos Legados com PSK Baseada em Identidade

Então, a segurança baseada em certificado é o padrão ouro para os laptops da sua empresa, mas e quanto a todo o resto? Sua rede provavelmente está cheia de dispositivos "headless" ou legados — coisas como smart TVs, impressoras, consoles de jogos e sensores IoT que não conseguem lidar com a autenticação 802.1X avançada. Deixá-los em uma rede aberta ou em uma rede com senha compartilhada é um enorme ponto cego de segurança.

Este é exatamente o problema que as Identity-based Pre-Shared Keys (iPSK) foram projetadas para resolver. Em vez de uma senha para cada dispositivo, a iPSK permite gerar uma chave exclusiva para cada dispositivo individual ou grupo de dispositivos. Cada chave está vinculada a uma identidade específica e você pode dar a ela seu próprio conjunto de regras e permissões.

É um meio-termo poderoso, oferecendo controle de nível empresarial sobre os dispositivos que não suportam a autenticação empresarial completa. Nosso guia completo sobre iPSK fornece um mergulho mais profundo em como essa segurança de WiFi baseada em identidade funciona . Ao usar essas ferramentas modernas, você pode finalmente fechar as lacunas de segurança deixadas pelo acesso de convidados e BYOD, movendo sua rede em direção a um futuro verdadeiramente sem senhas e orientado por identidade.

Suas Principais Dúvidas Sobre Segurança de WiFi, Respondidas

Escolher a segurança de WiFi certa pode parecer como navegar em um campo minado de siglas, mas acertar é uma das decisões mais importantes que você tomará para o seu negócio. Aqui estão algumas respostas claras e diretas para as perguntas que ouvimos com mais frequência de empresas que tentam proteger suas redes.

Qual é o Tipo Mais Seguro de Segurança de WiFi?

O padrão ouro para segurança hoje é o WPA3-Enterprise emparelhado com autenticação baseada em certificado (EAP-TLS). Essa configuração remove completamente as senhas da equação, que quase sempre são o elo mais fraco em qualquer cadeia de segurança.

Em vez de uma senha que pode ser roubada, alvo de phishing ou compartilhada, cada dispositivo recebe um certificado digital exclusivo. Pense nisso como um cartão de identificação digital que não pode ser copiado ou doado. É a maneira mais eficaz de evitar o roubo de credenciais.

Ainda Posso Usar o WPA2?

Embora o WPA2 tenha sido o burro de carga da segurança de WiFi por mais de uma década, ele não está mais à altura do trabalho para um ambiente de negócios. Agora sabemos que ele é vulnerável a grandes ataques como o KRACK, e sua dependência de uma única senha compartilhada (em seu modo 'Personal') cria uma enorme falha de segurança.

Para qualquer nova rede que você esteja configurando, o WPA3 deve ser o padrão mínimo absoluto.

O objetivo é se afastar de segredos compartilhados. Se a sua rede ainda depende de uma única senha que todos conhecem, é hora de planejar uma atualização. Esse único ponto de falha é um risco muito grande no ambiente de ameaças de hoje.

Preciso do WPA3-Enterprise ou o Personal é Suficiente?

Para qualquer empresa, não importa o tamanho, o WPA3-Enterprise é a única escolha real. O WPA3-Personal, apesar da criptografia mais forte, ainda usa uma única senha para todos. Este é um pesadelo de gerenciamento e completamente inseguro.

O modo Enterprise é diferente. Ele autentica cada usuário ou dispositivo individualmente. Isso oferece controle refinado, uma trilha de auditoria clara de quem está na sua rede e o poder de expulsar instantaneamente um único usuário sem precisar alterar a senha para todos os outros.

É Difícil Configurar a Segurança Baseada em Certificado?

No passado, sim. Era notoriamente complexo. Configurá-lo significava construir e manter seus próprios servidores locais (uma Public Key Infrastructure ou PKI), o que era caro e exigia conhecimento especializado.

Felizmente, esses dias acabaram. As plataformas modernas de identidade em nuvem tornaram isso incrivelmente simples. Esses serviços se conectam diretamente aos seus diretórios de usuários existentes, como o Entra ID ou Okta , para lidar com todo o processo de certificado automaticamente. Isso coloca o mais alto nível de segurança ao alcance de qualquer empresa, sem o custo e a complexidade tradicionais.

Pronto para ir além das senhas desatualizadas e implementar o melhor tipo de segurança para o seu WiFi? A Purple fornece uma plataforma completa de rede baseada em identidade que torna a segurança de nível de certificado simples. Integre-se ao seu provedor de identidade existente, integre usuários automaticamente e proteja cada conexão sem as dores de cabeça de uma configuração RADIUS tradicional. Descubra o WiFi sem senha com a Purple .