MAC ॲड्रेस रँडमायझेशन: ते काय आहे आणि ते कसे हाताळावे

This guide provides IT leaders and network architects with a comprehensive technical overview of MAC address randomisation. It details the impact on enterprise and guest WiFi networks and presents actionable strategies, including Purple's SecurePass technology, to mitigate risks and maintain robust analytics and security.

🎧 हे मार्गदर्शक ऐका

ट्रान्सक्रिप्ट पहा

कार्यकारी सारांश

MAC ॲड्रेस रँडमायझेशन, एक प्रायव्हसी फीचर जे आता iOS, Android आणि इतर ऑपरेटिंग सिस्टीममध्ये स्टँडर्ड आहे, एंटरप्राइझ WiFi व्यवस्थापनासाठी एक मोठे आव्हान उभे करते. डिव्हाइसचे हार्डवेअर आयडेंटिफायर वेळोवेळी बदलून, ते ऑथेंटिकेशन, सिक्युरिटी आणि ॲनालिटिक्ससाठी स्टॅटिक MAC ॲड्रेसवर अवलंबून असलेल्या मुख्य नेटवर्क ऑपरेशन्समध्ये व्यत्यय आणते. हॉस्पिटॅलिटी, रिटेल आणि मोठ्या सार्वजनिक ठिकाणांमधील IT मॅनेजर्स आणि व्हेन्यू ऑपरेटर्ससाठी, याचा अर्थ अविश्वसनीय व्हिजिटर मेट्रिक्स, निराशाजनक युझर अनुभव आणि कमकुवत सिक्युरिटी असा होतो. MAC-आधारित ॲक्सेस कंट्रोल (MAC-ACL) आणि व्हाईटलिस्टिंग यांसारख्या पारंपारिक पद्धती कुचकामी ठरतात, तर ॲनालिटिक्स प्लॅटफॉर्म्सना नवीन आणि परत येणाऱ्या व्हिजिटर्समधील फरक ओळखण्यात अडचण येते, ज्याचा फूटफॉल, ड्वेल टाईम आणि लॉयल्टी मोजण्यावर गंभीर परिणाम होतो. हे मार्गदर्शक रँडमायझेशन कसे कार्य करते याबद्दल तांत्रिक सखोल माहिती प्रदान करते, विशिष्ट ऑपरेशनल आणि बिझनेस परिणामांची रूपरेषा देते आणि ते कमी करण्यासाठी एक स्पष्ट, कृती करण्यायोग्य फ्रेमवर्क ऑफर करते. हे लिगसी MAC-आधारित कंट्रोल्समधून IEEE 802.1X सारख्या मानकांचा आणि Purple च्या SecurePass सारख्या नाविन्यपूर्ण सोल्यूशन्सचा वापर करून आधुनिक, आयडेंटिटी-केंद्रित ऑथेंटिकेशन स्ट्रॅटेजीमध्ये कसे विकसित व्हावे हे तपशीलवार सांगते, जे MAC रँडमायझेशनच्या युगात अखंड, सुरक्षित ॲक्सेस प्रदान करण्यासाठी डिझाइन केलेले आहे.

तांत्रिक सखोल माहिती (Technical Deep-Dive)

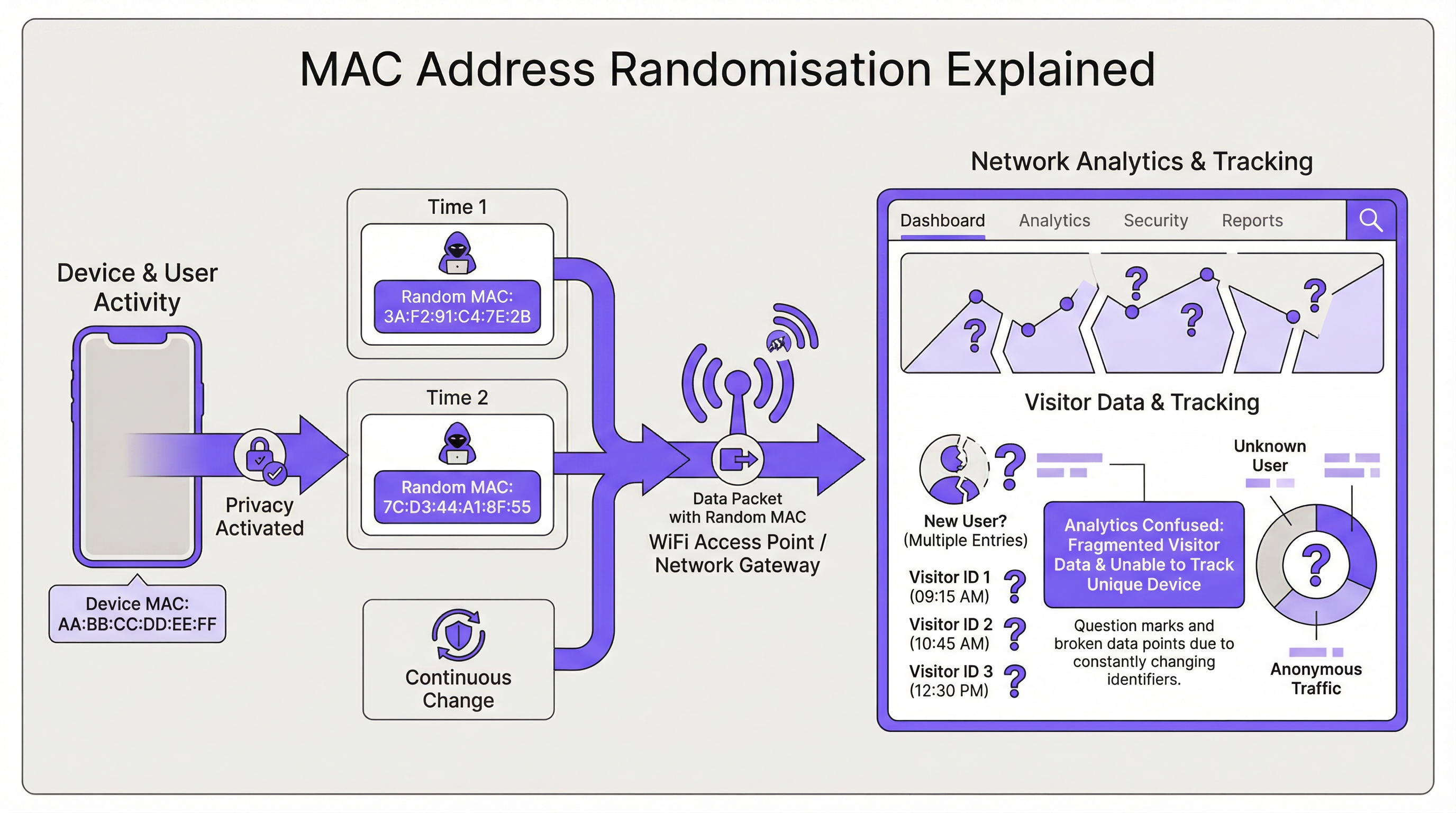

MAC ॲड्रेस रँडमायझेशन ही अशी प्रक्रिया आहे ज्याद्वारे डिव्हाइस त्याचा खरा, हार्डवेअर-एम्बेडेड MAC ॲड्रेस (युनिव्हर्सली ॲडमिनिस्टर्ड ॲड्रेस किंवा UAA) लपवते आणि WiFi नेटवर्कशी कनेक्ट होताना तात्पुरता, यादृच्छिकपणे व्युत्पन्न केलेला ॲड्रेस (लोकली ॲडमिनिस्टर्ड ॲड्रेस किंवा LAA) वापरते. हे प्रायव्हसी वाढवणारे फीचर, जे पहिल्यांदा 2014 मध्ये Apple ने सादर केले होते, आता सर्व प्रमुख मोबाईल ऑपरेटिंग सिस्टीममध्ये डीफॉल्ट वर्तन आहे.

तांत्रिकदृष्ट्या, MAC ॲड्रेसच्या पहिल्या ऑक्टेटचा सेकंड-लीस्ट-सिग्निफिकेंट बिट '1' वर सेट करून LAA ओळखला जातो. जरी यामुळे रँडमाइज्ड ॲड्रेसेस प्रोग्रॅमॅटिकली ओळखण्यायोग्य बनत असले तरी, मुख्य आव्हान त्यांच्या क्षणिक स्वरूपामध्ये आहे. रँडमायझेशनचे वर्तन ऑपरेटिंग सिस्टीम आणि आवृत्तीनुसार बदलते:

- पर-नेटवर्क रँडमायझेशन: सर्वात सामान्य अंमलबजावणी, जिथे डिव्हाइस कनेक्ट होणाऱ्या प्रत्येक विशिष्ट WiFi नेटवर्क (SSID) साठी एक पर्सिस्टंट, रँडमाइज्ड MAC जनरेट करते आणि वापरते. हे iOS 14 आणि Android 10 च्या पुढील आवृत्त्यांसाठी स्टँडर्ड होते.

- टाईम-बेस्ड रोटेशन: iOS 18 आणि त्यानंतरच्या आवृत्त्यांमध्ये दिसणारा एक अधिक अलीकडील आणि व्यत्यय आणणारा विकास, जिथे डिव्हाइस त्याच नेटवर्कसाठी रँडमाइज्ड MAC ॲड्रेस वेळोवेळी बदलेल. हे रोटेशन दर दोन आठवड्यांनी किंवा युझरने मॅन्युअली नेटवर्क 'फॉरगेट' केल्यास किंवा डिव्हाइसने त्याची कॅशे क्लिअर केल्यास त्याहूनही अधिक वेळा होऊ शकते.

नेटवर्क इन्फ्रास्ट्रक्चरसाठी याचा थेट परिणाम म्हणजे स्थिर डिव्हाइस आयडेंटिफायर गमावणे. याचा अनेक प्रमुख क्षेत्रांवर परिणाम होतो:

| नेटवर्क फंक्शन | MAC रँडमायझेशनचा परिणाम |

|---|---|

| ऑथेंटिकेशन | MAC ऑथेंटिकेशन बायपास (MAB) आणि व्हाईटलिस्टिंग अयशस्वी होते. MAC रोटेशनवर डिव्हाइसेसना पुन्हा ऑथेंटिकेशनची आवश्यकता असते, ज्यामुळे अखंड ॲक्सेसमध्ये व्यत्यय येतो. |

| ॲनालिटिक्स आणि BI | व्हिजिटर ॲनालिटिक्स गंभीरपणे विस्कळीत होतात. एकच परत येणारे डिव्हाइस अनेक 'नवीन' व्हिजिटर्स म्हणून दिसते, ज्यामुळे प्रेझेन्स काऊंट वाढतो आणि रिपीट व्हिजिट मेट्रिक्स अर्थहीन होतात. |

| सिक्युरिटी | MAC-आधारित ब्लॅकलिस्टिंग सहजपणे टाळले जाते. एकाधिक सेशन्समध्ये दुर्भावनायुक्त डिव्हाइसच्या ॲक्टिव्हिटीचा मागोवा घेणे कठीण होते, ज्यामुळे फॉरेन्सिक ॲनालिसिस गुंतागुंतीचे होते. |

| कंप्लायन्स | नेटवर्क सेगमेंटेशन किंवा लॉगिंगसाठी (उदा. PCI DSS साठी) MAC ॲड्रेसेसवर अवलंबून असलेल्या सिस्टीम्स डिव्हाइसेस सातत्याने ओळखण्यास असमर्थ असल्यामुळे कंप्लायन्समधून बाहेर पडू शकतात. |

अंमलबजावणी मार्गदर्शक (Implementation Guide)

डिव्हाइस-आधारित आयडेंटिटी (MAC ॲड्रेस) कडून युझर-आधारित आयडेंटिटीकडे वळणे हा यावरील मूलभूत उपाय आहे. यासाठी नवीन ऑथेंटिकेशन आर्किटेक्चरची आवश्यकता आहे.

पायरी 1: तुमच्या वातावरणाचे मूल्यांकन करा प्रथम, तुमच्या युझर बेसचे वर्गीकरण करा. तुम्ही कॉर्पोरेट-मालकीची डिव्हाइसेस, गेस्ट डिव्हाइसेस किंवा दोन्ही व्यवस्थापित करत आहात? प्रत्येकासाठी स्ट्रॅटेजी वेगळी असेल.

- कॉर्पोरेट/मॅनेज्ड डिव्हाइसेस: हे अधिक नियंत्रण देतात. झिरो-टच, अत्यंत सुरक्षित कनेक्शन हे याचे ध्येय आहे.

- गेस्ट/BYOD डिव्हाइसेस: डिव्हाइस मॅनेजमेंटची आवश्यकता नसताना पर्सिस्टंट आयडेंटिटी स्थापित करणारी लो-फ्रिक्शन, सुरक्षित ऑनबोर्डिंग प्रक्रिया ही प्राथमिकता आहे.

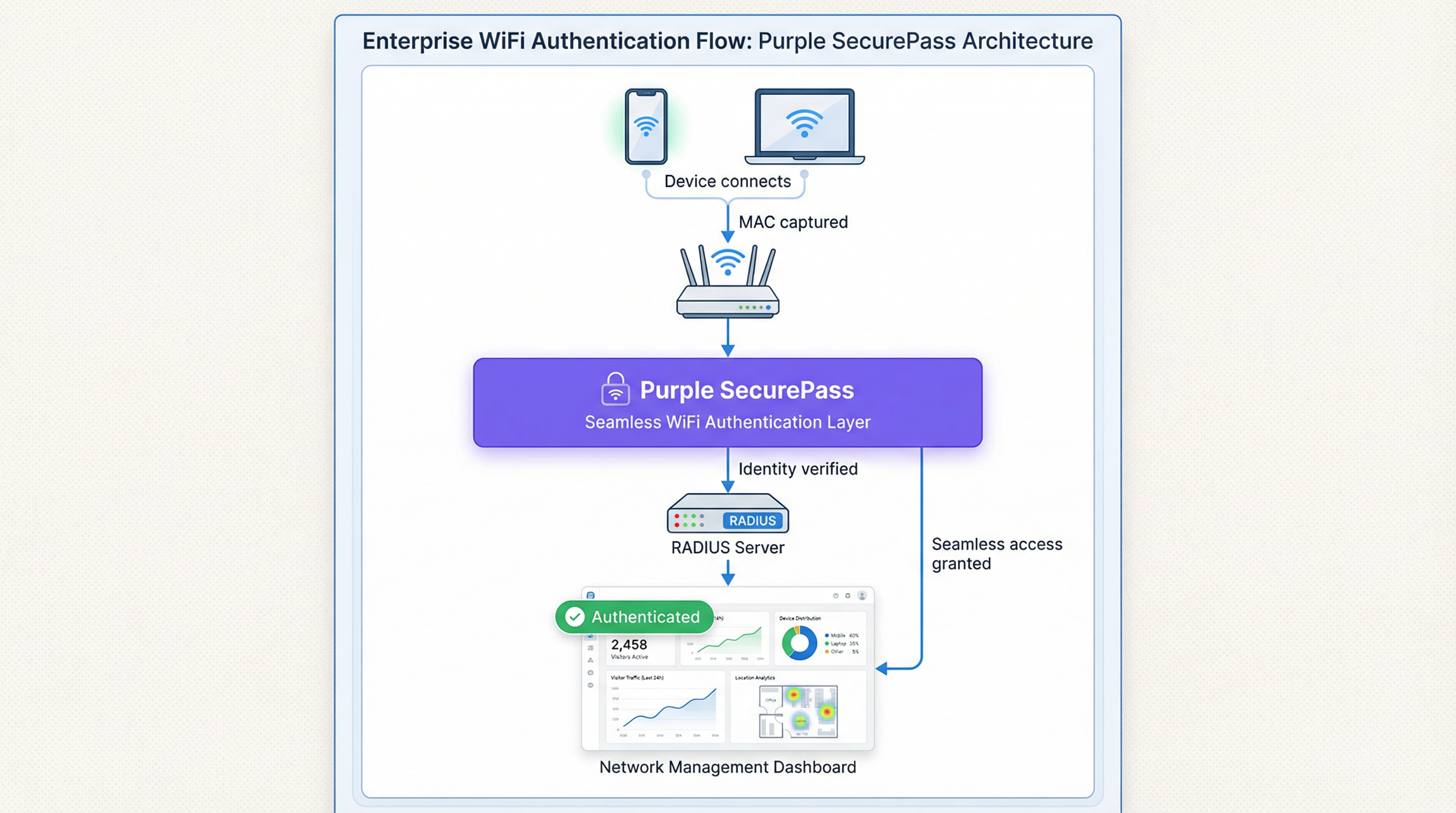

पायरी 2: मॅनेज्ड डिव्हाइसेससाठी IEEE 802.1X डिप्लॉय करा कॉर्पोरेट वातावरणासाठी, IEEE 802.1X पोर्ट-बेस्ड नेटवर्क ॲक्सेस कंट्रोल हे इंडस्ट्री-स्टँडर्ड सोल्यूशन आहे. MAC ॲड्रेस तपासण्याऐवजी, नेटवर्क क्रेडेंशियलद्वारे, सामान्यतः डिजिटल सर्टिफिकेटद्वारे डिव्हाइस किंवा युझरला ऑथेंटिकेट करते. याचा फ्लो खालीलप्रमाणे आहे:

- डिव्हाइस 802.1X-सक्षम SSID शी कनेक्ट करण्याचा प्रयत्न करते.

- ॲक्सेस पॉईंट (ऑथेंटिकेटर) डिव्हाइसला (सप्लिकंट) क्रेडेंशियल्ससाठी विचारतो.

- डिव्हाइस त्याचे सर्टिफिकेट सादर करते, जे RADIUS सर्व्हरकडे (ऑथेंटिकेशन सर्व्हर) फॉरवर्ड केले जाते.

- RADIUS सर्व्हर ट्रस्टेड सर्टिफिकेट ऑथॉरिटी (CA) विरुद्ध सर्टिफिकेट व्हॅलिडेट करतो. ते वैध असल्यास, ॲक्सेस दिला जातो. ही पद्धत MAC रँडमायझेशनपासून सुरक्षित आहे कारण सर्टिफिकेट एक स्थिर, दीर्घकालीन आयडेंटिफायर प्रदान करते. इंटर्नल नेटवर्क्स सुरक्षित करण्यासाठी ही शिफारस केलेली सर्वोत्तम पद्धत आहे.

पायरी 3: गेस्ट ॲक्सेससाठी प्रगत Captive Portal लागू करा गेस्ट नेटवर्क्ससाठी, सर्टिफिकेट्स डिप्लॉय करणे शक्य नाही. येथे, Purple चे SecurePass सारखा इंटेलिजेंट ऑथेंटिकेशन लेयर हा उपाय आहे. हे तंत्रज्ञान पर्सिस्टंट युझर प्रोफाईल तयार करण्यासाठी साध्या MAC ऑथेंटिकेशनच्या पलीकडे जाते.

- फर्स्ट-टाईम ऑथेंटिकेशन: युझर गेस्ट WiFi शी कनेक्ट होतो आणि त्याला Captive Portal वर निर्देशित केले जाते. ते सोशल मीडिया अकाउंट, फॉर्म फिल किंवा प्री-प्रोव्हिजन केलेल्या ॲक्सेस कोडचा वापर करून ऑथेंटिकेट करतात.

- आयडेंटिटी क्रिएशन: Purple या युझरसाठी एक युनिक प्रोफाईल तयार करते, त्यांच्या ऑथेंटिकेशन पद्धतीला त्यांच्या सुरुवातीच्या सेशनशी लिंक करते.

- सीमलेस री-ऑथेंटिकेशन: त्यानंतरच्या भेटींमध्ये, जरी डिव्हाइसने नवीन, रँडमाइज्ड MAC ॲड्रेस सादर केला तरीही, SecurePass इतर पर्सिस्टंट आयडेंटिफायर्सद्वारे (जसे की ब्राउझरमधील कुकी किंवा आमच्या ॲपद्वारे इन्स्टॉल केलेले प्रोफाईल) युझरला ओळखू शकते. त्यानंतर ते दुसऱ्या लॉगिनची आवश्यकता नसताना त्यांना अखंडपणे पुन्हा ऑथेंटिकेट करते. हा दृष्टीकोन परत येणाऱ्या व्हिजिटर्सना ओळखण्याची क्षमता पुनर्संचयित करतो आणि एक घर्षणरहित युझर अनुभव प्रदान करतो, ज्यामुळे गेस्ट नेटवर्क्ससाठी रँडमायझेशनची समस्या प्रभावीपणे सुटते.

सर्वोत्तम पद्धती (Best Practices)

- रँडमाइज्ड MACs ब्लॉक करू नका: LAA वापरणाऱ्या डिव्हाइसेसना ॲक्सेस नाकारण्यासाठी काही नेटवर्क हार्डवेअर कॉन्फिगर करणे शक्य असले तरी, ही एक प्रतिकूल स्ट्रॅटेजी आहे. हे बहुतांश आधुनिक डिव्हाइसेसना ब्लॉक करेल, ज्यामुळे युझरचा अनुभव खराब होईल आणि सपोर्टची मोठी समस्या निर्माण होईल.

- युझर अनुभवाला प्राधान्य द्या: सिक्युरिटी आणि सोय हे ध्येय आहे. सोल्यूशन्सनी परत येणाऱ्या युझर्ससाठी लॉगिनमधील अडथळे कमी केले पाहिजेत. अखंड कनेक्शन हे WiFi चा अवलंब आणि समाधानाचे प्रमुख कारण आहे.

- तुमच्या टेक स्टॅकसह इंटिग्रेट करा: तुमच्या ऑथेंटिकेशन सोल्यूशनने तुमच्या CRM आणि बिझनेस इंटेलिजन्स प्लॅटफॉर्म्समध्ये डेटा फीड केला पाहिजे. तुम्ही कॅप्चर केलेला मौल्यवान व्हिजिटर डेटा तुमच्या संपूर्ण व्यवसायात कृती करण्यायोग्य आहे याची खात्री करण्यासाठी Purple समृद्ध APIs प्रदान करते.

- माहिती घेत राहा: MAC रँडमायझेशनचे वर्तन प्रत्येक नवीन OS रिलीजसह विकसित होत राहते. Purple सारख्या व्हेंडरसोबत भागीदारी करा जे या बदलांच्या पुढे राहण्यासाठी आणि त्यानुसार त्याचे प्लॅटफॉर्म अपडेट करण्यासाठी वचनबद्ध आहे.

ट्रबलशूटिंग आणि रिस्क मिटिगेशन

सामान्य फेल्युअर मोड: द एंडलेस लॉगिन लूप

- लक्षण: युझर तक्रार करतो की त्यांना प्रत्येक वेळी भेट देताना WiFi मध्ये लॉग इन करावे लागते, अगदी त्याच दिवशीही.

- कारण: नेटवर्क बहुधा साधे MAC-आधारित ऑथेंटिकेशन किंवा Captive Portal वापरत आहे जे प्रत्येक नवीन रँडमाइज्ड MAC ला नवीन डिव्हाइस मानते, ज्यामुळे पुन्हा ऑथेंटिकेशन करणे भाग पडते.

- उपाय: SecurePass सारखे सोल्यूशन लागू करा जे MAC ॲड्रेसच्या पलीकडे पर्सिस्टंट आयडेंटिटी स्थापित करते. हे सुनिश्चित करते की परत येणाऱ्या युझर्सना ओळखले जाते आणि आपोआप ॲक्सेस दिला जातो.

धोका: ब्लॅकलिस्ट इव्हेजन (Blacklist Evasion)

- लक्षण: दुर्भावनायुक्त ॲक्टिव्हिटीसाठी नेटवर्कवरून ब्लॉक केलेले डिव्हाइस पुन्हा कनेक्ट होण्यास सक्षम आहे.

- कारण: डिव्हाइसने फक्त एक नवीन रँडमाइज्ड MAC ॲड्रेस जनरेट केला, ज्यामुळे MAC-आधारित ब्लॅकलिस्ट बायपास झाली.

- उपाय: तुमची सिक्युरिटी पॉलिसी MAC ॲड्रेसेस ब्लॉक करण्यापासून युझर अकाउंट्स किंवा डिव्हाइस फिंगरप्रिंट्स ब्लॉक करण्याकडे वळवली पाहिजे. एक प्रगत प्लॅटफॉर्म ॲट्रिब्यूट्सच्या संयोजनावर आधारित डिव्हाइसेस ओळखू शकतो, ज्यामुळे ब्लॉक टाळणे कठीण होते.

ROI आणि बिझनेस इम्पॅक्ट

MAC रँडमायझेशनचे आव्हान सोडवणे ही केवळ IT समस्या नाही; ती एक व्यावसायिक गरज आहे. ROI अनेक प्रमुख क्षेत्रांमध्ये मोजला जातो:

- सुधारित डेटा अचूकता: नवीन विरूद्ध परत येणाऱ्या व्हिजिटर्समधील फरक अचूकपणे ओळखून, व्यवसाय मार्केटिंग खर्च, कर्मचाऱ्यांची पातळी आणि स्टोअर लेआउट्सबद्दल अधिक स्मार्ट निर्णय घेऊ शकतात. रिटेल चेनसाठी, ग्राहकांची खरी लॉयल्टी समजून घेतल्याने प्रमोशनल स्ट्रॅटेजीवर थेट प्रभाव पडू शकतो आणि महसूल वाढू शकतो.

- वर्धित ग्राहक अनुभव: परत येणाऱ्या व्हिजिटर्ससाठी अखंड, स्वयंचलित कनेक्शन हे लॉयल्टी वाढवणारे एक शक्तिशाली साधन आहे. हॉटेलमध्ये, याचा अर्थ असा होतो की अतिथी आत आल्याक्षणी त्वरित कनेक्ट होतो, ज्यामुळे समाधान सुधारते आणि हॉटेलच्या डिजिटल सेवांच्या वापरास प्रोत्साहन मिळते.

- वाढलेली सिक्युरिटी आणि कमी झालेला धोका: एक मजबूत ऑथेंटिकेशन फ्रेमवर्क अनधिकृत ॲक्सेसचा धोका कमी करते आणि फॉरेन्सिक ॲनालिसिससाठी अधिक विश्वासार्ह डेटा प्रदान करते, ज्यामुळे सिक्युरिटी ब्रीचचा संभाव्य खर्च कमी होतो.

- ऑपरेशनल कार्यक्षमता: मॅनेज्ड आणि गेस्ट डिव्हाइसेस दोन्हीसाठी ऑथेंटिकेशन प्रक्रिया स्वयंचलित केल्याने WiFi कनेक्टिव्हिटीशी संबंधित हेल्पडेस्क तिकिटांची संख्या कमी होते, ज्यामुळे अधिक धोरणात्मक उपक्रमांसाठी IT संसाधने मोकळी होतात.

महत्त्वाच्या संज्ञा आणि व्याख्या

MAC Address Randomisation

A privacy feature where a device temporarily replaces its permanent, factory-assigned MAC address with a randomly generated one when connecting to WiFi networks.

IT teams encounter this as the root cause of failing MAC-based access controls and skewed visitor analytics. It matters because it breaks legacy network management paradigms.

Private WiFi Address

Apple's specific terminology for its implementation of MAC address randomisation in iOS, iPadOS, and watchOS.

When users or junior IT staff report issues with an 'Apple Private Address', this is the feature they are referring to. It's crucial for support teams to recognise this term.

Locally Administered Address (LAA)

A MAC address where the second-least-significant bit of the first octet is set to 1, indicating it is not the globally unique, factory-assigned address. Randomised MACs are a type of LAA.

Network architects can use this technical property to create policies or filters that specifically identify randomised traffic, although blocking it is generally not recommended.

Universally Administered Address (UAA)

The permanent, globally unique MAC address assigned to a network interface by its manufacturer.

This is the 'real' MAC address that randomisation is designed to hide. In high-security contexts, solutions may aim to verify the UAA after an initial secure handshake.

MAC Authentication Bypass (MAB)

A method where a network switch or access point uses a device's MAC address as its authentication credential, checking it against a list of approved addresses on a RADIUS server.

This is a common legacy authentication method for devices that don't support 802.1X (like printers or IoT devices). It is highly vulnerable to MAC randomisation and spoofing.

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides a robust and secure method for authenticating devices or users, typically using certificates or credentials.

This is the industry-standard solution for securing corporate networks and is the primary alternative to MAC-based authentication for managed devices.

Purple SecurePass

Purple's proprietary technology that provides seamless and secure WiFi authentication for guest networks, designed to overcome the challenges of MAC address randomisation.

For venue operators, SecurePass is the key to maintaining a high-quality user experience and reliable analytics by creating a persistent user identity that is independent of the device's MAC address.

Captive Portal

A web page that a user is required to view and interact with before being granted access to a public WiFi network.

Modern captive portals, like those powered by Purple, are no longer just a simple login page. They are sophisticated tools for creating user identity, driving marketing engagement, and enforcing terms of service.

केस स्टडीज

A 500-room luxury hotel wants to provide seamless WiFi for returning guests to enhance their loyalty program. However, their existing system relies on MAC whitelisting for repeat visitors, which has stopped working due to MAC randomisation. How can they restore this functionality?

The hotel should deploy Purple's Guest WiFi with SecurePass. On their first visit, guests will authenticate via a branded captive portal, perhaps with an option to log in using their loyalty program credentials. Purple creates a persistent profile for the guest. On subsequent visits, SecurePass recognises the guest's device and automatically connects them to the WiFi, bypassing the need for a static MAC address. The login event is then pushed via API to the hotel's CRM, updating the guest's loyalty profile and providing valuable data on their visit patterns.

A large retail chain with 200 stores uses WiFi analytics to measure footfall and customer dwell time. Since the widespread adoption of MAC randomisation, their 'new vs. repeat' customer reports are wildly inaccurate, showing almost 90% new visitors, which they know is incorrect. How can they regain accurate visitor metrics?

The retail chain should implement Purple's analytics platform across their estate. While Purple cannot definitively reverse all randomisation, its sophisticated engine is designed to handle it. It filters out probe requests from non-connecting devices and uses advanced algorithms to correlate sessions, providing a much more accurate picture of visitor behaviour. By using a persistent login via a captive portal, the system can tie sessions from the same user together, even if their MAC changes between visits. This allows for the reconstruction of the customer journey and provides far more reliable metrics for new vs. repeat visits and true dwell time.

परिस्थिती विश्लेषण

Q1. You are the Network Architect for a chain of conference centres. A major event is approaching, and you need to provide WiFi for 5,000 attendees. Your sponsor requires analytics on how many attendees visit their booth. How does MAC randomisation affect this, and what is your primary mitigation strategy?

💡 संकेत:Consider the transient nature of the attendees and the need for reliable analytics.

शिफारस केलेला दृष्टिकोन दाखवा

MAC randomisation will make it impossible to use device MACs to track unique visitors to the sponsor's booth. A single attendee's phone could generate multiple MACs throughout the day, appearing as multiple visitors. The primary mitigation strategy is to implement a guest WiFi solution with a captive portal for the event. By requiring a simple, one-time registration (e.g., email address), I can establish a session-based identity for each attendee. Using Purple's location analytics, I can then track the movement of these authenticated sessions to the sponsor's booth zone, providing accurate data on unique visitor counts to the sponsor.

Q2. Your CFO has questioned the investment in a new guest WiFi platform, asking why the existing, cheaper solution that uses MAC whitelisting for repeat customers is no longer sufficient. How do you explain the business case in terms of ROI?

💡 संकेत:Focus on the financial and business impact, not just the technical details.

शिफारस केलेला दृष्टिकोन दाखवा

The existing MAC whitelisting system is now obsolete due to MAC randomisation, a standard feature in all modern smartphones. This means we can no longer recognise our repeat customers, which has two major financial impacts. First, our customer loyalty data is now inaccurate, so we are making poor marketing decisions based on bad data. Second, the frustrating re-login experience for our best customers is damaging our brand and reducing engagement. Investing in a new platform like Purple with SecurePass will provide a direct ROI by: 1) Restoring accurate customer analytics, allowing us to optimise marketing spend. 2) Increasing customer satisfaction and loyalty through a seamless experience, which drives repeat business. 3) Reducing IT support overhead from WiFi-related complaints.

Q3. An IT administrator at one of your venues suggests a 'quick fix' by creating a script to block all devices that use a Locally Administered Address (LAA). Why is this a bad idea, and what is the more strategic alternative?

💡 संकेत:Think about the prevalence of LAAs and the user impact.

शिफारस केलेला दृष्टिकोन दाखवा

Blocking all LAAs is a terrible idea because the vast majority of modern smartphones and laptops use them by default for privacy. This 'quick fix' would effectively ban almost all of our visitors from using the WiFi, leading to a massive drop in service availability and a surge in customer complaints. It's a classic case of treating the symptom, not the disease. The strategic alternative is to embrace the reality that the MAC address is no longer a reliable identifier. We must upgrade our architecture to be identity-centric. For our corporate network, this means accelerating our planned rollout of 802.1X with certificates. For our guest network, it means implementing an intelligent authentication layer like Purple's SecurePass that can create a persistent user identity through a captive portal, making the MAC address irrelevant.

महत्त्वाचे निष्कर्ष

- ✓MAC address randomisation is a default privacy feature in modern devices that breaks traditional WiFi management.

- ✓It severely impacts visitor analytics, making metrics like 'new vs. repeat' unreliable.

- ✓MAC-based authentication and security controls (whitelists, blacklists) are no longer effective.

- ✓The solution is to shift from device-based identity to user-based identity.

- ✓For corporate networks, use IEEE 802.1X with digital certificates.

- ✓For guest networks, use an advanced platform like Purple SecurePass to create persistent user profiles.

- ✓Do not simply block randomised MACs; this will deny service to most of your users.