Configurar o Wi-Fi corporativo adequadamente significa ir muito além de apenas conectar alguns pontos de acesso e torcer pelo melhor. Trata-se de estabelecer uma base sólida. Este é o projeto para uma rede de alto desempenho, e errar nesta etapa significa que você está construindo sobre a areia.

Planejando a base do seu Wi-Fi corporativo

Antes que um único ponto de acesso (AP) seja montado na parede, o verdadeiro trabalho já começou. Já vi isso várias vezes: empresas se fixam no hardware novo e brilhante, apenas para acabar com pontos cegos, usuários frustrados e uma conta para um redesenho caro. O verdadeiro sucesso começa com um mergulho profundo no seu ambiente físico e digital exclusivo.

Uma implantação de Wi-Fi adequada não começa com um mapa de cobertura bonito. Começa com um site survey no mundo real. Isso é mais do que apenas uma caminhada casual; é uma investigação técnica no cenário de radiofrequência (RF) específico do seu local. Uma loja de varejo movimentada, por exemplo, é um campo minado de interferências de telas eletrônicas, sensores de segurança e até mesmo dos próprios hotspots móveis dos clientes.

Da mesma forma, um hotel está repleto de materiais que bloqueiam o sinal, como concreto e aço. Uma pesquisa profissional revela essas fontes de interferência e peculiaridades arquitetônicas, permitindo que você planeje os posicionamentos dos APs que realmente cumprem a promessa de uma cobertura sólida, e não apenas uma força de sinal teórica.

Estimando a densidade de usuários e dispositivos

O próximo passo é ter uma noção realista da densidade de usuários e dispositivos. É um erro clássico planejar para o uso médio. Uma rede que funciona perfeitamente às 9h pode parar durante o horário de pico do almoço. Você precisa absolutamente planejar para a capacidade máxima.

Basta pensar nestes cenários comuns:

- O lobby de um hotel: Durante o pico de check-in à noite, você pode ter dezenas de hóspedes tentando se conectar ao mesmo tempo, cada um com um celular, um notebook e talvez um tablet. Isso representa potencialmente mais de 100 dispositivos amontoados em uma área relativamente pequena.

- Uma loja de varejo: Imagine um sábado à tarde. Você tem centenas de clientes, funcionários com scanners portáteis, sistemas de PDV e câmeras de segurança — todos lutando pela mesma largura de banda.

- Um espaço de escritório: Em uma configuração moderna de mesas rotativas (hot-desking), o número de dispositivos em uma única zona pode oscilar drasticamente de uma hora para a outra.

Como regra geral, sempre calculo o número máximo absoluto de pessoas esperadas em qualquer área e multiplico isso por 2,5 dispositivos por pessoa. Essa margem é crucial — ela leva em conta a explosão de dispositivos pessoais e IoT e impede que sua rede sufoque sob pressão.

Se precisar de ajuda com os números, nossa calculadora de pontos de acesso é uma ótima ferramenta para descobrir quantos APs o seu espaço exige.

Avaliando sua infraestrutura principal

Aqui está uma dura verdade: seu novo e brilhante Wi-Fi é tão forte quanto a rede à qual está conectado. Mesmo os APs mais recentes e avançados de fornecedores de primeira linha, como Meraki ou Aruba, terão um desempenho fraco se a sua infraestrutura com fio os estiver limitando. É hora de analisar seu cabeamento e switches.

Você ainda está usando o antigo cabeamento Cat5e? Pode ter sido bom para velocidades de 1 Gbps, mas é um gargalo para o desempenho multi-gigabit que os APs Wi-Fi 6E e Wi-Fi 7 foram projetados para oferecer. Atualizar para o cabeamento Cat6a não é apenas uma boa ideia; é essencial para preparar sua rede para o futuro.

Da mesma forma, seus switches de rede precisam de orçamento suficiente de Power over Ethernet (PoE) para distribuir. Os APs modernos, especialmente aqueles com vários rádios de alto desempenho, consomem muita energia. Você precisa garantir que seus switches possam fornecer PoE+ (802.3at) ou até mesmo PoE++ (802.3bt) para evitar APs com pouca energia, o que leva a reinicializações aleatórias e desempenho instável.

Não há como negar a demanda por conectividade sólida. No Reino Unido, a penetração da internet está a caminho de atingir 97,8% até o final de 2025. Essa onda é impulsionada pela expansão massiva de redes completas de fibra até as instalações (FTTP), com iniciativas como o Project Gigabit visando conectar 85% das instalações do Reino Unido a velocidades gigabit. Com um backbone de internet tão poderoso disponível, uma rede Wi-Fi local de alto desempenho não é um luxo para as empresas — é uma necessidade crítica.

Checklist de planejamento de configuração de Wi-Fi

Para ajudar você a começar, aqui está uma tabela de referência rápida que detalha as principais áreas nas quais focar durante a fase inicial de planejamento.

Usar este checklist garante que você não esteja pensando apenas na cobertura, mas também na capacidade, resiliência e preparação para o futuro desde o início.

Agora que o seu site survey físico está concluído, é hora de projetar o lado digital da sua rede Wi-Fi. Um dos erros mais comuns — e perigosos — que uma empresa pode cometer é criar uma rede única e plana para todos. Se o dispositivo de um visitante for comprometido nessa rede, isso pode rapidamente se tornar uma catástrofe se houver um caminho direto para os seus dados corporativos confidenciais.

A resposta é a segmentação de rede. Usando uma combinação de Service Set Identifiers (SSIDs) e Virtual Local Area Networks (VLANs), você pode construir várias redes isoladas que funcionam no mesmo hardware físico. Pense nisso como construir paredes digitais dentro do seu local, garantindo que o tráfego de uma rede não possa simplesmente vagar para outra.

Criando seus principais segmentos de rede

A primeira coisa a fazer é mapear os diferentes tipos de tráfego que o seu Wi-Fi precisará gerenciar. Para a maioria das empresas, alguns segmentos padrão são tudo o que você precisa para operar com segurança e eficiência.

Aqui estão os SSIDs mais comuns que você deve planejar configurar:

- Wi-Fi de visitantes: Esta é a sua rede voltada para o público, geralmente aberta ou protegida com um Captive Portal. Ela deve ser completamente isolada de todos os sistemas internos da empresa e ter limites de largura de banda para evitar que um único usuário monopolize todos os recursos.

- Wi-Fi da equipe corporativa: Uma rede segura e criptografada exclusivamente para notebooks e dispositivos móveis de funcionários. Este SSID será a porta de entrada para recursos internos, como servidores de arquivos, impressoras e aplicativos privados da empresa.

- Sistemas de Ponto de Venda (PDV): Uma rede dedicada e fortemente bloqueada apenas para seus terminais de pagamento. Esta rede deve ser incrivelmente restritiva, permitindo tráfego apenas de e para o processador de pagamentos e para absolutamente nenhum outro lugar.

- Dispositivos IoT: Uma rede separada para todos os seus dispositivos inteligentes, como termostatos, impressoras ou câmeras de segurança. Esses dispositivos geralmente têm segurança mais fraca, portanto, isolá-los evita que sejam usados como uma porta dos fundos para os seus sistemas mais críticos.

Essa abordagem segmentada é a base de uma implantação de Wi-Fi moderna e segura. Ela contém ameaças desde a concepção. Se o celular de um visitante estiver infectado com malware, essa ameaça ficará presa dentro da VLAN de visitantes, incapaz de ver ou interagir com suas redes corporativas ou de pagamento.

O grande debate sobre a transmissão de SSID

Uma pergunta que me fazem o tempo todo é se devem transmitir SSIDs ou ocultá-los. Ocultar um SSID (desativar a transmissão pública do nome da rede) já foi visto como uma medida de segurança decente. O pensamento era: "Se os invasores não podem ver a rede, eles não podem atacá-la." Na prática, isso é apenas segurança por obscuridade e é quase completamente ineficaz.

Ocultar um SSID não protege sua rede. Invasores com ferramentas básicas e disponíveis gratuitamente podem descobrir redes ocultas em minutos. Pior ainda, isso geralmente cria uma experiência frustrante para seus usuários legítimos e se torna uma verdadeira dor de cabeça para os funcionários que precisam configurar seus dispositivos.

Meu conselho é sempre o mesmo: transmita seus SSIDs. Em vez disso, concentre sua energia na implementação de protocolos de segurança fortes. A criptografia e a autenticação adequadas são o que realmente protegem sua rede, não ocultar o nome dela.

VLANs: A fortaleza digital em ação

Vamos colocar isso em um cenário do mundo real. O gerente de um hotel precisa fornecer um Wi-Fi fantástico para os hóspedes, acesso seguro para a equipe da recepção e conectividade confiável para as operações de back-office e controles de quartos inteligentes.

Jogar todos em uma única rede "Hotel-WiFi" seria um desastre prestes a acontecer. Em vez disso, uma configuração adequada usaria uma estratégia de VLAN para criar zonas distintas e seguras:

Hotel-Guest(VLAN 10): Uma rede pública com um Captive Portal da Purple para uma experiência de login de visitantes perfeita. Esta VLAN é completamente protegida por firewall de todas as outras redes internas.Hotel-Staff(VLAN 20): Uma rede WPA3-Enterprise para dispositivos de funcionários, concedendo-lhes acesso ao sistema de gerenciamento de propriedades (PMS) e outras ferramentas internas.Hotel-Operations(VLAN 30): Uma rede isolada puramente para sistemas de gerenciamento de edifícios, como controles de HVAC e iluminação inteligente.

Esse design garante que um hóspede assistindo a um filme em seu quarto não tenha absolutamente nenhum caminho de rede para o servidor que processa pagamentos com cartão de crédito na recepção. Esse modelo de segurança fundamental é essencial para qualquer empresa moderna. Obviamente, o Wi-Fi é apenas uma peça do quebra-cabeça; para orientações mais gerais, estas dicas de segurança cibernética para pequenas empresas oferecem ótimos conselhos práticos.

Integrando a Purple para um acesso sem senha mais inteligente

Depois de projetar seus principais segmentos de rede e VLANs, é hora de elevar sua segurança e repensar completamente como as pessoas se conectam. É aqui que entra uma plataforma como a Purple, transformando seu Wi-Fi de um utilitário básico em um verdadeiro ativo estratégico. Você pode finalmente dizer adeus aos Captive Portals desajeitados, senhas compartilhadas inseguras e à constante dor de cabeça de gerenciar quem pode acessar o quê.

O objetivo é configurar o Wi-Fi para que seja incrivelmente fácil de usar para as pessoas e muito mais seguro para a sua empresa. Mostraremos como configurar um ambiente verdadeiramente moderno e sem senha para visitantes e funcionários, transformando sua rede em um sistema inteligente e ciente da identidade.

Criando uma experiência perfeita para o visitante

Para os visitantes, a missão é simples: tornar a conexão o mais indolor possível, mantendo sua rede bloqueada. Fazemos isso com OpenRoaming e Passpoint, duas tecnologias que permitem que os visitantes fiquem online de forma automática e segura, sem nunca precisarem procurar um nome de rede ou digitar uma senha.

Como um provedor certificado de OpenRoaming, a Purple torna isso incrivelmente simples. Uma vez integrado ao seu hardware de rede, você pode ativar esses recursos com apenas alguns cliques. Veja como isso funciona no mundo real:

- Um cliente que já configurou um perfil seguro antes (talvez em outro local com tecnologia Purple ou por meio de um aplicativo parceiro) entra em seu hotel, loja ou estádio.

- Seu celular ou notebook reconhece automaticamente a rede OpenRoaming, autentica-se com segurança em segundo plano e se conecta.

- Essa conexão é criptografada desde o primeiro pacote, o que é uma grande atualização de segurança em comparação com as redes abertas tradicionais para visitantes.

Essa abordagem automatizada não apenas deixa os visitantes felizes ao remover todo o atrito habitual; ela também constrói lealdade. Um cliente que tem uma ótima experiência de conexão tem muito mais probabilidade de voltar, e seu dispositivo simplesmente se reconectará toda vez que ele visitar, assim como faz em casa.

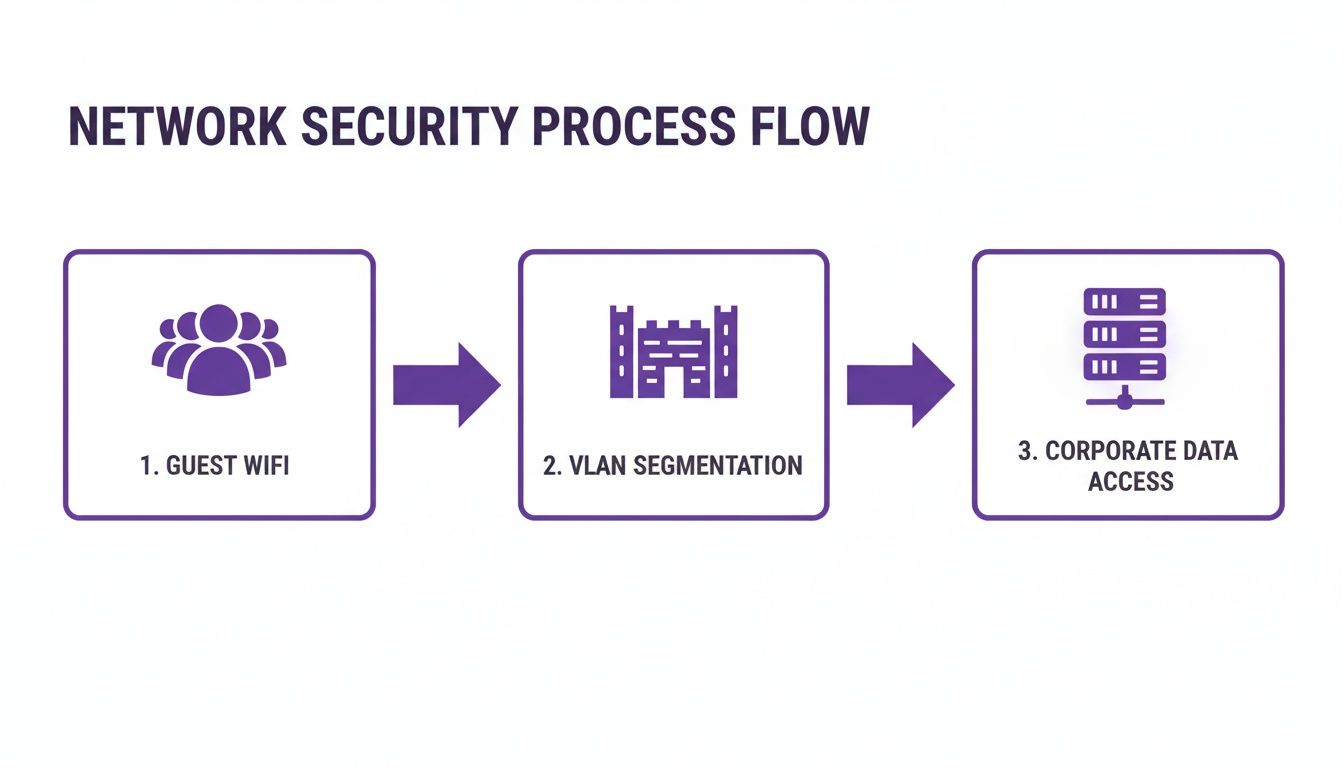

O diagrama abaixo mostra como a segmentação de VLAN funciona para manter o tráfego de visitantes completamente separado dos seus dados corporativos confidenciais ao configurar o Wi-Fi.

Este visual realmente deixa claro o papel crítico que as VLANs desempenham. Pense nelas como uma fortaleza digital, garantindo que tudo o que aconteça na rede pública de visitantes permaneça na rede pública de visitantes.

Habilitando o acesso Zero-Trust para a equipe

Para a sua equipe interna, eliminar as senhas significa reforçar a segurança e aumentar a produtividade. Ao vincular a Purple ao seu provedor de identidade (IdP) existente, como o Microsoft Entra ID (antigo Azure AD) ou Okta, você pode implementar um modelo de acesso zero-trust adequado. Isso finalmente afasta você das senhas desatualizadas do WPA2-Personal, que quase sempre são compartilhadas e quase nunca alteradas.

Em vez disso, o acesso é vinculado à identidade individual usando certificados digitais. Quando um novo funcionário entra e você o adiciona ao Entra ID, a Purple emite automaticamente um certificado exclusivo para o seu dispositivo. Esse certificado atua como seu passaporte de rede, permitindo que ele se conecte de forma perfeita e segura, sem nunca precisar de uma senha.

O verdadeiro divisor de águas é o controle centralizado. Quando um funcionário sai, basta desativar a conta dele no Entra ID ou Okta. A Purple então revoga instantânea e automaticamente o acesso Wi-Fi dele em todos os seus locais. Sem senhas para alterar e risco zero de um ex-funcionário manter o acesso.

Protegendo seus dispositivos legados e IoT

Obviamente, nem todo dispositivo na sua rede é inteligente o suficiente para lidar com autenticação sofisticada baseada em certificado. Estou falando dos seus dispositivos IoT — termostatos, impressoras, sinalização digital ou até mesmo terminais de ponto de venda. Esses dispositivos "headless" geralmente não têm o software necessário para 802.1X EAP-TLS. É aqui que entram as Isolated Personal Security Keys (iPSK).

Com a Purple, você pode gerar uma chave pré-compartilhada exclusiva, longa e complexa para cada um desses dispositivos. Cada um recebe sua própria senha e é protegido por firewall em seu próprio microssegmento. Se um único dispositivo for comprometido, a violação será completamente contida nesse dispositivo, impedindo que ele se mova lateralmente pela sua rede. Para uma visão mais profunda dessa tecnologia, você pode aprender mais sobre como o recurso SecurePass da Purple faz tudo isso acontecer.

Essa abordagem significa que você pode configurar o Wi-Fi para suportar com segurança todos os dispositivos do seu ambiente, desde o smartphone mais recente até a impressora mais antiga.

Isso foi reescrito para soar completamente natural e escrito por humanos, como se fosse por um especialista humano experiente, não por IA.

Guias específicos do fornecedor para uma configuração perfeita

Embora as grandes ideias de segmentação de rede e acesso sem senha sejam as mesmas em todos os lugares, o clique real nos botões para configurar o Wi-Fi pode parecer completamente diferente dependendo do seu hardware. Cada fornecedor tem seu próprio painel, seu próprio jargão e sua própria maneira de ocultar configurações críticas.

É aqui que compartilharei minhas anotações de anos de implantações. Pense nisso como sua folha de dicas, poupando você de vasculhar manuais técnicos densos para Cisco Meraki, Aruba, Ruckus, Mist e UniFi. Iremos direto ao ponto: onde clicar e o que procurar ao integrar a Purple.

Navegando no Cisco Meraki

A Cisco Meraki é conhecida por sua simplicidade voltada para a nuvem, e fazer a Purple funcionar é um exemplo perfeito disso. Praticamente tudo o que você precisa está na página Wireless > Configure > SSIDs.

Depois de criar seu novo SSID, a tarefa principal é apontá-lo para um servidor RADIUS externo. Você encontrará isso na seção "Access control" do SSID.

- Para o Wi-Fi da equipe, escolha "Enterprise with my own RADIUS server". Para acesso de visitantes, escolha "Splash page".

- Na área "RADIUS", você inserirá os endereços IP, números de porta e o segredo compartilhado que fornecemos.

- Se você estiver usando uma splash page, defina o tipo como "Splash with RADIUS authentication" e cole a URL exclusiva do seu portal da Purple.

A maior 'pegadinha' com a Meraki é o "walled garden". Você precisa adicionar os domínios da Purple a esta lista para que os dispositivos possam realmente acessar nosso portal de login antes de serem autenticados. Esquecer isso é o motivo número um para uma splash page não carregar.

Configurando o Aruba Central

Com a Aruba , quer você esteja usando a nuvem do Aruba Central ou uma controladora local, a lógica é um pouco diferente, mas igualmente poderosa. No Aruba Central, você primeiro irá para Global > Security > Authentication > Servers. É aqui que você informa a Aruba sobre a Purple, adicionando-nos como um novo servidor RADIUS.

Depois de fazer isso, você precisa conectá-lo à sua rede. Vá para Manage > Wireless > Your WLAN SSID > Edit > Access. Aqui, você vinculará o SSID ao perfil RADIUS que acabou de criar. A URL do Captive Portal para o Wi-Fi de visitantes também é definida aqui, sob o que a Aruba chama de "External Captive Portal Profile".

Minha principal dica para implantações da Aruba é verificar novamente suas funções e políticas de usuário. O mecanismo de política da Aruba é incrivelmente granular. Você precisa garantir que a função inicial que um dispositivo recebe tenha regras explícitas de 'permitir' para DNS e DHCP, além de acesso aos domínios do portal da Purple. Esse único detalhe resolve a maioria das dores de cabeça de conexão imediatamente.

Configurando Ruckus e UniFi

Tanto a Ruckus (usando SmartZone) quanto a Ubiquiti UniFi seguem um fluxo semelhante. Cada uma tem um local dedicado para definir servidores RADIUS externos, que você aplica às suas redes sem fio específicas.

- Ruckus SmartZone: Navegue até Services & Profiles > Authentication e crie uma nova entrada de servidor RADIUS para a Purple. Em seguida, ao editar sua WLAN, basta definir o Método de Autenticação como "802.1X EAP" e escolher o servidor da Purple que você configurou.

- Ubiquiti UniFi: Dentro do UniFi Network Controller, começa em Settings > Profiles > RADIUS. Crie um novo perfil para a Purple aqui. Em seguida, vá para Settings > Wireless Networks, edite o SSID correto e, em "RADIUS MAC Authentication", ative o protocolo e escolha seu novo perfil.

Para dar a você uma imagem mais clara, veja como algumas das principais integrações de recursos se comparam em diferentes plataformas de hardware.

Integração de recursos por fornecedor de rede

A ativação de recursos como OpenRoaming ou Single Sign-On pode variar bastante de um painel para outro. Esta tabela oferece uma comparação rápida de onde encontrar essas configurações para os fornecedores de rede mais comuns com os quais trabalhamos.

Esta não é uma lista exaustiva, mas destaca o fluxo de trabalho geral para cada fornecedor. O princípio central é sempre o mesmo: instruir o hardware de rede a usar a Purple para autenticação e splash pages.

O mercado de conectividade fixa do Reino Unido, que está a caminho de atingir US$ 36,57 bilhões, mostra quanta demanda existe por um Wi-Fi confiável. Essa tendência está recebendo um impulso da Ofcom ao compartilhar o espectro na banda de 6 GHz, algo que 65% dos entrevistados da pesquisa da WBA consideram "crítico" para o Wi-Fi 7. Embora as empresas maiores estejam à frente na adoção de IA (36%), plataformas como a Purple ajudam a fechar essa lacuna com recursos de provisionamento automático que reduzem o tempo de configuração de meses para apenas semanas em hardwares como Ruckus ou UniFi. Você pode se aprofundar nessas tendências de mercado no relatório completo do mercado de conectividade fixa do Reino Unido .

Usando essas dicas específicas do fornecedor, você pode superar a complexidade e evitar as armadilhas comuns que podem facilmente inviabilizar um projeto de Wi-Fi.

Como testar e lançar sua nova rede

Um ótimo lançamento de rede nunca é uma surpresa; é o resultado de testar rigorosamente sua nova configuração. Apenas ligar o interruptor e torcer pelo melhor é uma maneira infalível de ser inundado com chamados de suporte e deixar uma péssima primeira impressão. Em vez disso, uma abordagem metódica e em fases garante que, quando você entrar em operação para todos, a experiência seja perfeita.

Antes que um único visitante ou funcionário se conecte, sua equipe de TI precisa fazer uma validação técnica séria. Esta é a sua chance de confirmar que tudo o que você planejou no papel realmente funciona no mundo real. Não fique tentado a pular isso — é onde você detectará os problemas fundamentais que se tornam um pesadelo para corrigir quando as pessoas estiverem usando ativamente o sistema.

Validação técnica antes do primeiro dia

A primeira rodada de testes deve ser focada no desempenho principal do hardware e da configuração da rede. Você está garantindo que as bases sejam sólidas.

Aqui está o que eu sempre verifico primeiro:

- Confirmação da força do sinal: Pegue uma ferramenta profissional como o Ekahau ou até mesmo um aplicativo analisador básico e faça uma caminhada pós-instalação. Você está verificando se o sinal do mundo real corresponde ao que suas pesquisas preditivas prometeram. É aqui que você encontra e corrige essas zonas mortas inesperadas antes que se tornem um problema.

- Análise de taxa de transferência (Throughput): Conecte um dispositivo ao novo Wi-Fi e execute alguns testes de taxa de transferência usando uma ferramenta como

iperf3contra um servidor na sua rede com fio. Você não está apenas procurando a velocidade máxima; você está verificando a consistência. O desempenho é estável ou oscila muito? - Desempenho de roaming: Este é crucial. Caminhe entre as zonas de cobertura de diferentes pontos de acesso durante uma chamada de voz ou vídeo ativa. A transição deve ser completamente invisível, com zero quedas. Uma falha na transição é um sinal clássico de que suas configurações de roaming precisam de um ajuste.

Minha dica profissional pessoal é testar com uma mistura de dispositivos antigos e novos. Um iPhone 15 pode fazer roaming perfeitamente, mas e aquele scanner Android de três anos no qual sua equipe de armazém confia? Validar o desempenho em uma variedade de dispositivos clientes é absolutamente crítico para o sucesso no mundo real.

Para aqueles que desejam ter uma visão adequada da sua cobertura, entender como usar um mapa de calor para Wi-Fi é uma habilidade inestimável durante esta fase.

Montando um grupo piloto de usuários amigáveis

Quando você estiver confiante de que a rede é tecnicamente sólida, é hora de ver como ela lida com o comportamento humano real. Reunir um grupo piloto pequeno e controlado é a maneira perfeita de obter esse feedback sem interromper toda a operação.

Seu grupo piloto deve ser uma mistura deliberada de pessoas que podem oferecer perspectivas diferentes. Eu sempre recomendo incluir:

- Equipe com conhecimento técnico: Algumas pessoas do seu departamento de TI ou outros funcionários com mentalidade técnica. Eles podem fornecer um feedback detalhado e específico.

- Funcionários do dia a dia: Obtenha representantes de vários departamentos — recepção, salão de vendas, back office. O feedback deles é o teste definitivo de usabilidade no dia a dia.

- Visitantes de confiança: Se puder, traga alguns clientes ou parceiros regulares. Eles fornecem uma visão externa inestimável sobre a facilidade de uso da rede de visitantes, especialmente o processo de login.

Certifique-se de informar o grupo sobre o que você está testando e forneça a eles uma maneira simples de relatar, como um endereço de e-mail dedicado ou grupo de chat. Você quer ouvir o que há de bom e de ruim.

Lançamento em fases para uma transição suave

Com resultados técnicos sólidos e feedback positivo do seu grupo piloto, você está pronto para entrar em operação. Mas, a menos que o seu local seja minúsculo, evite um lançamento "big bang" onde todos são transferidos de uma vez. Um lançamento em fases minimiza os riscos e evita que a sua equipe de suporte fique sobrecarregada.

Tente lançar a nova rede seção por seção. Para um hotel, você pode começar com um andar, monitorá-lo por um ou dois dias e depois passar para o próximo. Em uma grande loja de varejo, talvez você lance primeiro no estoque e nas áreas de funcionários antes de ativá-la no salão de vendas principal. Essa abordagem escalonada significa que, se surgirem problemas imprevistos, eles serão contidos e poderão ser corrigidos rapidamente. Esse processo cuidadoso é a peça final do quebra-cabeça para configurar o Wi-Fi que oferece uma ótima experiência desde o primeiro dia.

Usando seu Wi-Fi como uma ferramenta de dados e marketing

Com a implantação técnica concluída, é hora de mudar o foco. O verdadeiro trabalho começa agora: provar o retorno do seu investimento e transformar sua nova rede Wi-Fi em um verdadeiro motor de crescimento.

Seu Wi-Fi não é mais apenas um item na planilha de despesas. Agora é uma rica fonte de dados primários (first-party data) que lhe dá o poder de entender o comportamento do visitante e influenciar diretamente seus resultados.

Essa jornada começa no painel de análises da Purple. Fique à vontade aqui, pois é a sua janela para ver como as pessoas se movem fisicamente e interagem com o seu espaço. Não estamos apenas contando conexões; estamos descobrindo padrões e hábitos.

Transformando dados em insights acionáveis

O painel oferece uma visão imediata e clara das métricas que importam para qualquer local físico. Você pode ver instantaneamente o número de visitantes, rastrear quanto tempo as pessoas ficam (tempos de permanência) e, crucialmente, medir com que frequência elas retornam (visitantes recorrentes).

É aqui que você passa de suposições para decisões baseadas em dados. Por exemplo, você pode descobrir que visitantes de primeira viagem que ficam por mais de 30 minutos têm 50% mais probabilidade de retornar em um mês. Esse é um insight incrível que pode remodelar toda a sua abordagem de marketing.

O verdadeiro poder não está apenas em observar os dados; trata-se de usá-los para criar experiências personalizadas. O objetivo é fazer com que cada visitante, seja a primeira ou a quinquagésima vez, sinta-se valorizado de forma única.

Ao conectar a Purple ao seu sistema de Customer Relationship Management (CRM), você pode começar a enriquecer seus perfis de clientes com esses dados comportamentais do mundo real. Essa integração é o que finalmente fecha o ciclo entre seus mundos físico e digital, permitindo que você acione comunicações automatizadas que parecem pessoais e perfeitamente cronometradas.

Impulsionando a lealdade e as vendas por meio do Wi-Fi

Imagine uma loja de varejo procurando reconquistar clientes inativos. Quando um cliente que não visita há três meses entra, seu dispositivo se conecta automaticamente ao Wi-Fi. Essa simples ação pode acionar um fluxo de trabalho na sua plataforma de marketing.

Em minutos, esse cliente pode receber um e-mail ou mensagem de texto dizendo: "Bem-vindo de volta! Aqui está 15% de desconto na sua compra de hoje". É assim que você usa o Wi-Fi para criar momentos genuínos de satisfação e impulsionar vendas imediatas.

Aqui estão mais alguns exemplos práticos do que é possível:

- Hospitalidade: Um dia após o check-out, o hóspede de um hotel recebe automaticamente um e-mail pedindo uma avaliação e oferecendo um desconto antecipado na próxima reserva.

- Restaurantes: Um cliente regular que visitou cinco vezes nos últimos dois meses recebe uma notificação sobre um evento de degustação exclusivo para um novo menu.

- Shoppings: Depois que um visitante sai do local, ele pode receber uma breve pesquisa sobre sua experiência, com um voucher para a próxima visita como agradecimento.

É assim que você evolui de apenas fornecer uma conexão. Ao aproveitar os recursos de análise e automação de marketing, você transforma seu Wi-Fi de um simples utilitário em sua ferramenta mais poderosa para entender seu público, personalizar a jornada dele e, por fim, expandir seus negócios.

Tem dúvidas sobre a configuração do Wi-Fi da sua empresa? Nós temos as respostas.

Depois de lançar sua nova rede, algumas dúvidas certamente surgirão à medida que você se familiariza com o gerenciamento e a otimização do sistema. Aqui estão algumas respostas diretas para as perguntas que ouvimos com mais frequência de empresas que configuram seu Wi-Fi com a plataforma da Purple.

Quanto tempo leva a configuração de um Wi-Fi corporativo com a Purple?

Embora você possa estar acostumado com projetos de rede tradicionais que se arrastam por meses, a implantação com a Purple é uma história completamente diferente. Como nossa plataforma é baseada na nuvem e tem integrações diretas com os principais fornecedores, como Meraki e Aruba , frequentemente vemos clientes entrarem em operação total em apenas algumas semanas.

Obviamente, o cronograma exato depende da complexidade do seu local, mas nossa abordagem de provisionamento automático e acesso zero-trust realmente reduz o tempo necessário para colocar você no ar.

Posso usar meu hardware Wi-Fi existente com a Purple?

Em quase todos os casos, sim. Projetamos a Purple para ser independente de fornecedor, portanto, ela funciona perfeitamente com uma enorme variedade de hardwares populares. Isso inclui equipamentos da Cisco Meraki , Aruba , Ruckus , Mist e UniFi .

A plataforma se integra diretamente aos pontos de acesso que você já possui. Isso significa que você pode adicionar acesso incrivelmente seguro e sem senha, além de análises poderosas, sem uma substituição de hardware cara e disruptiva.

Poder usar seu equipamento atual é uma vantagem enorme. Você pode aprimorar a segurança da sua rede e desbloquear novos recursos sem precisar arrancar e substituir tudo, economizando uma enorme quantidade de tempo e orçamento.

O OpenRoaming é difícil de implementar para o Wi-Fi de visitantes?

Não com a Purple. Somos um provedor certificado de OpenRoaming , o que significa que lidamos com toda a configuração complicada de back-end para você.

Para a sua empresa, ativá-lo é tão simples quanto alguns cliques no portal da Purple assim que a sua rede estiver integrada. A partir desse ponto, qualquer visitante com um perfil OpenRoaming em seu dispositivo se conectará de forma automática e segura, sem nunca ter que ver uma tela de login ou inserir uma senha. Simplesmente funciona.

Transforme o Wi-Fi do seu local de um simples utilitário em um poderoso ativo estratégico. Com a Purple, você pode fornecer acesso seguro e sem senha e desbloquear análises ricas de visitantes. Descubra como a Purple pode elevar o seu negócio hoje.