Configurer correctement le Wi-Fi d'entreprise va bien au-delà du simple branchement de quelques points d'accès en espérant que tout fonctionne. Il s'agit de poser des bases solides. C'est le plan d'action pour un réseau haute performance, et se tromper à ce stade revient à construire sur du sable.

Planifier les fondations de votre Wi-Fi d'entreprise

Avant même qu'un seul point d'accès (AP) ne soit fixé au mur, le véritable travail a déjà commencé. Je l'ai vu maintes et maintes fois : les entreprises se focalisent sur le nouveau matériel rutilant, pour se retrouver avec des zones mortes, des utilisateurs frustrés et une facture pour une refonte coûteuse. Le véritable succès commence par une analyse approfondie de votre environnement physique et numérique unique.

Un déploiement Wi-Fi adéquat ne commence pas par une jolie carte de couverture. Il commence par une étude de site en conditions réelles. Il s'agit de bien plus qu'une simple visite ; c'est une investigation technique du paysage de radiofréquences (RF) spécifique à votre site. Un magasin de détail très fréquenté, par exemple, est un champ de mines d'interférences provenant d'écrans électroniques, de capteurs de sécurité et même des points d'accès mobiles des clients.

De même, un hôtel est rempli de matériaux bloquant les signaux, comme le béton et l'acier. Une étude professionnelle révèle ces sources d'interférence et ces particularités architecturales, vous permettant de planifier l'emplacement des points d'accès pour offrir une couverture solide et réelle, et non pas seulement une force de signal théorique.

Estimer la densité des utilisateurs et des appareils

L'étape suivante consiste à obtenir une estimation réaliste de la densité des utilisateurs et des appareils. C'est une erreur classique de planifier pour une utilisation moyenne. Un réseau qui fonctionne parfaitement à 9 heures du matin peut s'arrêter complètement pendant l'heure de pointe du déjeuner. Vous devez absolument planifier pour la capacité maximale.

Pensez simplement à ces scénarios courants :

- Le hall d'un hôtel : Pendant l'affluence des arrivées en soirée, des dizaines de clients peuvent essayer de se connecter en même temps, chacun avec un téléphone, un ordinateur portable et peut-être une tablette. Cela représente potentiellement plus de 100 appareils entassés dans un espace relativement restreint.

- Un magasin de détail : Imaginez un samedi après-midi. Vous avez des centaines de clients, du personnel avec des scanners portables, des systèmes de point de vente et des caméras de sécurité, tous luttant pour la même bande passante.

- Un espace de bureau : Dans une configuration moderne de bureaux partagés (hot-desking), le nombre d'appareils dans une seule zone peut varier considérablement d'une heure à l'autre.

En règle générale, je calcule toujours le nombre maximum absolu de personnes attendues dans une zone donnée et je le multiplie par 2,5 appareils par personne. Cette marge est cruciale : elle tient compte de l'explosion des appareils personnels et IoT, et empêche votre réseau de saturer sous la pression.

Si vous avez besoin d'aide avec les chiffres, notre calculateur de points d'accès est un excellent outil pour déterminer combien d'AP votre espace nécessite.

Évaluer votre infrastructure de base

Voici une dure réalité : votre tout nouveau Wi-Fi n'est aussi performant que le réseau auquel il est connecté. Même les points d'accès les plus récents et les plus performants de fournisseurs de premier plan comme Meraki ou Aruba peineront si votre infrastructure filaire les freine. Il est temps d'examiner votre câblage et vos commutateurs.

Utilisez-vous toujours un ancien câblage Cat5e ? Cela pouvait convenir pour des vitesses de 1 Gbps, mais c'est un goulot d'étranglement pour les performances multi-gigabits que les points d'accès Wi-Fi 6E et Wi-Fi 7 sont censés offrir. Passer à un câblage Cat6a n'est pas seulement une bonne idée ; c'est essentiel pour pérenniser votre réseau.

De la même manière, vos commutateurs réseau doivent disposer d'un budget Power over Ethernet (PoE) suffisant. Les points d'accès modernes, en particulier ceux dotés de plusieurs radios haute performance, sont gourmands en énergie. Vous devez vous assurer que vos commutateurs peuvent fournir du PoE+ (802.3at) ou même du PoE++ (802.3bt) pour éviter les points d'accès sous-alimentés, ce qui entraîne des redémarrages aléatoires et des performances instables.

On ne peut nier la demande pour une connectivité à toute épreuve. Au Royaume-Uni, le taux de pénétration d'Internet est en passe d'atteindre 97,8 % d'ici fin 2025. Cette vague est alimentée par l'expansion massive des réseaux de fibre optique jusqu'au domicile (FTTP), avec des initiatives comme le Project Gigabit visant à connecter 85 % des locaux britanniques à des vitesses gigabit. Avec une dorsale Internet aussi puissante disponible, un réseau Wi-Fi local haute performance n'est pas un luxe pour les entreprises : c'est une nécessité absolue.

Liste de contrôle pour la planification de la configuration Wi-Fi

Pour vous aider à démarrer, voici un tableau de référence rapide qui détaille les domaines clés sur lesquels vous concentrer lors de votre phase de planification initiale.

L'utilisation de cette liste de contrôle garantit que vous ne pensez pas seulement à la couverture, mais aussi à la capacité, à la résilience et à la préparation pour l'avenir dès le départ.

Maintenant que votre étude de site physique est terminée, il est temps de concevoir l'aspect numérique de votre réseau Wi-Fi. L'une des erreurs les plus courantes — et les plus dangereuses — qu'une entreprise puisse commettre est de créer un réseau unique et plat pour tout le monde. Si l'appareil d'un invité est compromis sur ce réseau, cela peut rapidement devenir une catastrophe s'il existe un chemin direct vers vos données d'entreprise sensibles.

La solution est la segmentation du réseau. En utilisant une combinaison de Service Set Identifiers (SSID) et de réseaux locaux virtuels (VLAN), vous pouvez créer plusieurs réseaux isolés qui fonctionnent tous sur le même matériel physique. Voyez cela comme la construction de murs numériques à l'intérieur de votre site, garantissant que le trafic d'un réseau ne puisse pas simplement s'égarer dans un autre.

Créer vos segments de réseau principaux

La première chose à faire est de cartographier les différents types de trafic que votre Wi-Fi devra gérer. Pour la plupart des entreprises, quelques segments standards suffisent pour fonctionner de manière sécurisée et efficace.

Voici les SSID les plus courants que vous devriez prévoir de configurer :

- Wi-Fi invité : Il s'agit de votre réseau public, généralement ouvert ou sécurisé par un Captive Portal. Il doit être complètement isolé de tous les systèmes internes de l'entreprise et avoir des limites de bande passante en place pour empêcher un utilisateur d'accaparer toutes les ressources.

- Wi-Fi du personnel de l'entreprise : Un réseau sécurisé et crypté exclusivement pour les ordinateurs portables et les appareils mobiles des employés. Ce SSID sera la passerelle vers les ressources internes telles que les serveurs de fichiers, les imprimantes et les applications privées de l'entreprise.

- Systèmes de point de vente (POS) : Un réseau dédié et fortement verrouillé uniquement pour vos terminaux de paiement. Ce réseau doit être incroyablement restrictif, n'autorisant le trafic que vers et depuis le processeur de paiement et absolument nulle part ailleurs.

- Appareils IoT : Un réseau séparé pour tous vos appareils intelligents, comme les thermostats, les imprimantes ou les caméras de sécurité. Ces appareils ont souvent une sécurité plus faible, donc les isoler empêche qu'ils ne soient utilisés comme porte dérobée vers vos systèmes plus critiques.

Cette approche segmentée est la base d'un déploiement Wi-Fi moderne et sécurisé. Elle contient les menaces par conception. Si le téléphone d'un invité est infecté par un malware, cette menace est piégée à l'intérieur du VLAN invité, incapable de voir ou d'interagir avec vos réseaux d'entreprise ou de paiement.

Le grand débat sur la diffusion du SSID

Une question que l'on me pose tout le temps est de savoir s'il faut diffuser les SSID ou les masquer. Masquer un SSID (désactiver la diffusion publique du nom du réseau) était autrefois considéré comme une mesure de sécurité décente. L'idée était : « Si les attaquants ne peuvent pas voir le réseau, ils ne peuvent pas l'attaquer. » Dans la pratique, il s'agit simplement de sécurité par l'obscurité, et c'est presque totalement inefficace.

Masquer un SSID ne sécurise pas votre réseau. Les attaquants disposant d'outils de base disponibles gratuitement peuvent découvrir des réseaux cachés en quelques minutes. Pire encore, cela crée souvent une expérience frustrante pour vos utilisateurs légitimes et devient un véritable casse-tête pour les employés qui doivent configurer leurs appareils.

Mon conseil est toujours le même : diffusez vos SSID. Mettez plutôt votre énergie dans la mise en œuvre de protocoles de sécurité solides. Un cryptage et une authentification appropriés sont ce qui protège véritablement votre réseau, et non le masquage de son nom.

VLAN : La forteresse numérique en action

Mettons cela dans un scénario du monde réel. Le directeur d'un hôtel doit fournir un Wi-Fi fantastique aux clients, un accès sécurisé au personnel de la réception et une connectivité fiable pour les opérations de back-office et les commandes intelligentes des chambres.

Mettre tout le monde sur un seul réseau « Hotel-WiFi » serait une catastrophe annoncée. Au lieu de cela, une configuration appropriée utiliserait une stratégie VLAN pour créer des zones distinctes et sécurisées :

Hotel-Guest(VLAN 10) : Un réseau public doté d'un Captive Portal Purple pour une expérience de connexion fluide pour les invités. Ce VLAN est complètement isolé par un pare-feu de tous les autres réseaux internes.Hotel-Staff(VLAN 20) : Un réseau WPA3-Enterprise pour les appareils des employés, leur accordant l'accès au système de gestion de la propriété (PMS) et à d'autres outils internes.Hotel-Operations(VLAN 30) : Un réseau isolé uniquement pour les systèmes de gestion du bâtiment tels que les commandes CVC et l'éclairage intelligent.

Cette conception garantit qu'un client regardant un film en streaming dans sa chambre n'a absolument aucun chemin réseau vers le serveur traitant les paiements par carte de crédit à la réception. Ce modèle de sécurité fondamental est essentiel pour toute entreprise moderne. Bien sûr, le Wi-Fi n'est qu'une pièce du puzzle ; pour des conseils plus généraux, ces conseils de cybersécurité pour les petites entreprises offrent d'excellentes recommandations pratiques.

Intégrer Purple pour un accès sans mot de passe plus intelligent

Une fois que vous avez conçu vos segments de réseau principaux et vos VLAN, il est temps d'améliorer votre sécurité et de repenser complètement la façon dont les gens se connectent. C'est là qu'intervient une plateforme comme Purple, transformant votre Wi-Fi d'un utilitaire de base en un véritable atout stratégique. Vous pouvez enfin dire adieu aux Captive Portals maladroits, aux mots de passe partagés non sécurisés et au casse-tête constant de la gestion des accès.

L'objectif est de configurer le Wi-Fi pour qu'il soit à la fois incroyablement facile à utiliser pour les personnes et beaucoup plus sécurisé pour votre entreprise. Nous vous expliquerons comment configurer un environnement véritablement moderne et sans mot de passe pour les invités et le personnel, transformant votre réseau en un système intelligent et sensible à l'identité.

Créer une expérience invité fluide

Pour les invités, la mission est simple : rendre la connexion aussi indolore que possible tout en gardant votre réseau verrouillé. Nous le faisons avec OpenRoaming et Passpoint, deux technologies qui permettent aux visiteurs de se connecter automatiquement et en toute sécurité, sans jamais avoir à chercher un nom de réseau ou à taper un mot de passe.

En tant que fournisseur certifié OpenRoaming, Purple rend cela incroyablement simple. Une fois intégré à votre matériel réseau, vous pouvez activer ces fonctionnalités en quelques clics. Voici à quoi cela ressemble dans le monde réel :

- Un client qui a déjà configuré un profil sécurisé (peut-être dans un autre lieu équipé par Purple ou via une application partenaire) entre dans votre hôtel, votre magasin ou votre stade.

- Son téléphone ou son ordinateur portable reconnaît automatiquement le réseau OpenRoaming, s'authentifie de manière sécurisée en arrière-plan et se connecte.

- Cette connexion est cryptée dès le tout premier paquet, ce qui représente une amélioration massive de la sécurité par rapport aux réseaux invités ouverts traditionnels.

Cette approche automatisée ne se contente pas de rendre les visiteurs heureux en supprimant toutes les frictions habituelles ; elle fidélise également. Un client qui bénéficie d'une excellente expérience de connexion est beaucoup plus susceptible de revenir, et son appareil se reconnectera simplement à chaque visite, tout comme il le fait à la maison.

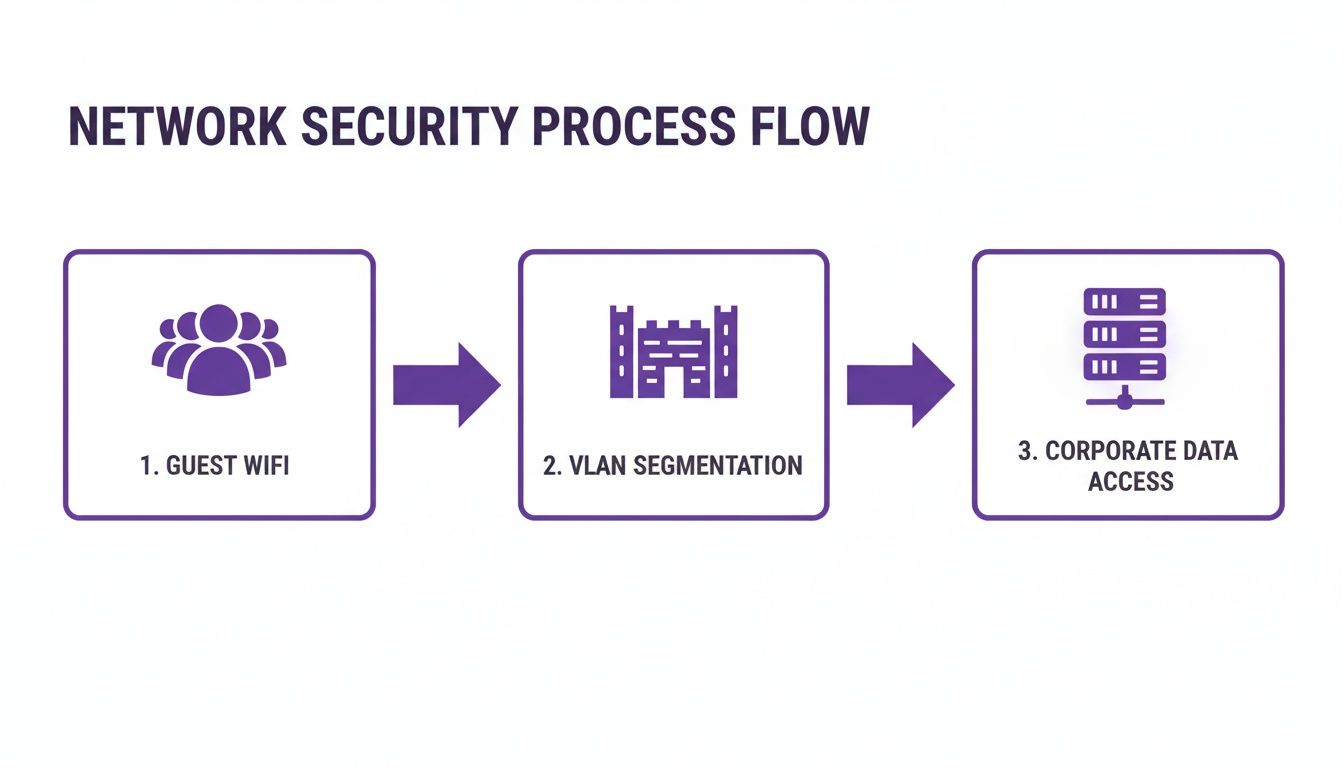

Le diagramme ci-dessous montre comment la segmentation VLAN fonctionne pour garder le trafic de vos invités complètement séparé de vos données d'entreprise sensibles lorsque vous configurez le Wi-Fi.

Ce visuel met vraiment en évidence le rôle critique que jouent les VLAN. Considérez-les comme une forteresse numérique, s'assurant que tout ce qui se passe sur le réseau public invité reste sur le réseau public invité.

Activer l'accès Zero-Trust pour le personnel

Pour votre équipe interne, passer au sans mot de passe consiste à renforcer la sécurité et à stimuler la productivité. En liant Purple à votre fournisseur d'identité (IdP) existant comme Microsoft Entra ID (anciennement Azure AD) ou Okta, vous pouvez déployer un véritable modèle d'accès Zero-Trust. Cela vous éloigne enfin des phrases secrètes WPA2-Personal obsolètes, qui sont presque toujours partagées et presque jamais modifiées.

Au lieu de cela, l'accès est lié à l'identité individuelle à l'aide de certificats numériques. Lorsqu'un nouveau membre du personnel arrive et que vous l'ajoutez à Entra ID, Purple émet automatiquement un certificat unique pour son appareil. Ce certificat agit comme son passeport réseau, lui permettant de se connecter de manière transparente et sécurisée sans jamais avoir besoin d'un mot de passe.

Le véritable atout est le contrôle centralisé. Lorsqu'un employé part, il vous suffit de désactiver son compte dans Entra ID ou Okta. Purple révoque alors instantanément et automatiquement son accès Wi-Fi sur l'ensemble de vos sites. Aucun mot de passe à changer, et aucun risque qu'un ancien employé conserve un accès.

Sécuriser vos appareils existants et IoT

Bien sûr, tous les appareils de votre réseau ne sont pas assez intelligents pour gérer une authentification sophistiquée basée sur des certificats. Je parle de vos appareils IoT : thermostats, imprimantes, affichages numériques ou même terminaux de point de vente. Ces appareils « sans interface » n'ont souvent pas le logiciel nécessaire pour le 802.1X EAP-TLS. C'est là qu'interviennent les Isolated Personal Security Keys (iPSK).

Avec Purple, vous pouvez générer une clé pré-partagée unique, longue et complexe pour chacun de ces appareils. Chacun obtient son propre mot de passe et est isolé par un pare-feu dans son propre microsegment. Si un seul appareil venait à être compromis, la faille serait complètement contenue dans cet appareil, l'empêchant de se déplacer latéralement sur votre réseau. Pour un aperçu plus approfondi de cette technologie, vous pouvez en apprendre davantage sur la façon dont la fonctionnalité SecurePass de Purple rend tout cela possible.

Cette approche signifie que vous pouvez configurer le Wi-Fi pour qu'il prenne en charge de manière sécurisée chaque appareil de votre environnement, du smartphone le plus récent à l'imprimante la plus ancienne.

Ceci a été réécrit pour paraître complètement rédigé par un humain et naturel, comme s'il s'agissait d'un expert humain expérimenté, et non d'une IA.

Guides spécifiques aux fournisseurs pour une configuration fluide

Bien que les grandes idées de segmentation du réseau et d'accès sans mot de passe soient les mêmes partout, les clics réels pour configurer le Wi-Fi peuvent sembler complètement différents selon votre matériel. Chaque fournisseur a son propre tableau de bord, son propre jargon et sa propre façon de cacher les paramètres critiques.

C'est ici que je vais partager mes notes issues d'années de déploiements. Considérez cela comme votre antisèche, vous évitant de fouiller dans des manuels techniques denses pour Cisco Meraki, Aruba, Ruckus, Mist et UniFi. Nous irons droit au but : où cliquer et quoi chercher lorsque vous intégrez Purple.

Naviguer dans Cisco Meraki

Cisco Meraki est connu pour sa simplicité axée sur le cloud, et faire fonctionner Purple en est un parfait exemple. Presque tout ce dont vous avez besoin se trouve sur la page Wireless > Configure > SSIDs.

Une fois que vous avez créé votre nouveau SSID, la tâche principale consiste à le pointer vers un serveur RADIUS externe. Vous trouverez cela dans la section « Access control » du SSID.

- Pour le Wi-Fi du personnel, choisissez « Enterprise with my own RADIUS server ». Pour l'accès invité, choisissez « Splash page ».

- Dans la zone « RADIUS », vous entrerez les adresses IP, les numéros de port et le secret partagé que nous vous fournissons.

- Si vous utilisez une page d'accueil (splash page), définissez le type sur « Splash with RADIUS authentication » et collez l'URL unique de votre portail Purple.

Le plus grand piège avec Meraki est le « walled garden » (jardin clos). Vous devez ajouter les domaines de Purple à cette liste afin que les appareils puissent réellement atteindre notre portail de connexion avant de s'être authentifiés. Oublier cela est la raison numéro un pour laquelle une page d'accueil ne se charge pas.

Configurer Aruba Central

Avec Aruba , que vous utilisiez le cloud Aruba Central ou un contrôleur local, la logique est un peu différente mais tout aussi puissante. Dans Aruba Central, vous irez d'abord dans Global > Security > Authentication > Servers. C'est ici que vous informez Aruba de l'existence de Purple en nous ajoutant comme nouveau serveur RADIUS.

Une fois cela fait, vous devez le connecter à votre réseau. Rendez-vous dans Manage > Wireless > Your WLAN SSID > Edit > Access. Ici, vous lierez le SSID au profil RADIUS que vous venez de créer. L'URL du Captive Portal pour le Wi-Fi invité est également définie ici, sous ce qu'Aruba appelle le « External Captive Portal Profile ».

Mon meilleur conseil pour les déploiements Aruba est de revérifier vos rôles d'utilisateurs et vos politiques. Le moteur de politiques d'Aruba est incroyablement granulaire. Vous devez vous assurer que le rôle initial qu'obtient un appareil a des règles « allow » (autoriser) explicites pour le DNS et le DHCP, ainsi que l'accès aux domaines du portail de Purple. Ce seul détail résout immédiatement la plupart des maux de tête liés à la connexion.

Configurer Ruckus et UniFi

Tant Ruckus (utilisant SmartZone) qu'Ubiquiti UniFi suivent un flux similaire. Chacun dispose d'un emplacement dédié pour définir des serveurs RADIUS externes, que vous appliquez ensuite à vos réseaux sans fil spécifiques.

- Ruckus SmartZone : Rendez-vous dans Services & Profiles > Authentication et créez une nouvelle entrée de serveur RADIUS pour Purple. Ensuite, lorsque vous modifiez votre WLAN, définissez simplement la méthode d'authentification sur « 802.1X EAP » et choisissez le serveur Purple que vous avez configuré.

- Ubiquiti UniFi : Dans le contrôleur de réseau UniFi, cela commence dans Settings > Profiles > RADIUS. Créez un nouveau profil pour Purple ici. Ensuite, allez dans Settings > Wireless Networks, modifiez le bon SSID, et sous « RADIUS MAC Authentication », activez le protocole et choisissez votre nouveau profil.

Pour vous donner une image plus claire, voici comment certaines des intégrations de fonctionnalités clés se comparent sur différentes plateformes matérielles.

Intégration des fonctionnalités par fournisseur de réseau

L'activation de fonctionnalités telles qu'OpenRoaming ou l'authentification unique (SSO) peut varier considérablement d'un tableau de bord à l'autre. Ce tableau offre une comparaison rapide de l'endroit où trouver ces paramètres pour les fournisseurs de réseau les plus courants avec lesquels nous travaillons.

Il ne s'agit pas d'une liste exhaustive, mais elle met en évidence le flux de travail général pour chaque fournisseur. Le principe de base est toujours le même : indiquer au matériel réseau d'utiliser Purple pour l'authentification et les pages d'accueil.

Le marché de la connectivité fixe au Royaume-Uni, qui est en passe d'atteindre 36,57 milliards de dollars américains, montre à quel point la demande pour un Wi-Fi fiable est forte. Cette tendance est stimulée par le partage du spectre dans la bande des 6 GHz par l'Ofcom, ce que 65 % des personnes interrogées lors de l'enquête de la WBA considèrent comme « critique » pour le Wi-Fi 7. Alors que les grandes entreprises sont en avance dans l'adoption de l'IA (36 %), des plateformes comme Purple aident à combler cet écart avec des fonctionnalités d'auto-provisionnement qui réduisent le temps de configuration de plusieurs mois à quelques semaines seulement sur du matériel comme Ruckus ou UniFi. Vous pouvez approfondir ces tendances du marché dans le rapport complet sur le marché de la connectivité fixe au Royaume-Uni .

En utilisant ces indications spécifiques aux fournisseurs, vous pouvez réduire la complexité et éviter les pièges courants qui peuvent facilement faire dérailler un projet Wi-Fi.

Comment tester et déployer votre nouveau réseau

Un excellent lancement de réseau n'est jamais une surprise ; c'est le résultat de la mise à l'épreuve de votre nouvelle configuration. Se contenter d'appuyer sur l'interrupteur et d'espérer que tout se passe bien est un moyen infaillible d'être submergé de tickets d'assistance et de laisser une terrible première impression. Au lieu de cela, une approche méthodique et progressive garantit que lorsque vous passez en direct pour tout le monde, l'expérience est fluide.

Avant qu'un seul invité ou employé ne se connecte, votre équipe informatique doit effectuer une validation technique sérieuse. C'est l'occasion de confirmer que tout ce que vous avez prévu sur le papier fonctionne réellement dans le monde réel. Ne soyez pas tenté de sauter cette étape : c'est là que vous détecterez les problèmes fondamentaux qui deviennent un cauchemar à résoudre une fois que les gens utilisent activement le système.

Validation technique avant le premier jour

La première série de tests doit porter sur les performances de base du matériel et de la configuration du réseau. Vous vous assurez que les fondations sont solides.

Voici ce que je vérifie toujours en premier :

- Confirmation de la force du signal : Prenez un outil professionnel comme Ekahau ou même une application d'analyse de base et effectuez une visite post-installation. Vous vérifiez que le signal dans le monde réel correspond à ce que vos études prédictives promettaient. C'est là que vous trouvez et corrigez ces zones mortes inattendues avant qu'elles ne deviennent un problème.

- Analyse du débit : Connectez un appareil au nouveau Wi-Fi et exécutez des tests de débit à l'aide d'un outil comme

iperf3par rapport à un serveur sur votre réseau filaire. Vous ne cherchez pas seulement la vitesse maximale ; vous vérifiez la constance. Les performances sont-elles stables ou varient-elles dans tous les sens ? - Performances d'itinérance (Roaming) : Celle-ci est cruciale. Marchez entre les zones de couverture de différents points d'accès tout en étant sur un appel vocal ou vidéo actif. Le transfert doit être complètement invisible, sans aucune coupure. Un transfert échoué est un signe classique que vos paramètres d'itinérance ont besoin d'un ajustement.

Mon conseil de pro personnel est de tester avec un mélange d'appareils anciens et nouveaux. Un iPhone 15 peut avoir une itinérance parfaite, mais qu'en est-il de ce scanner Android vieux de trois ans sur lequel compte votre équipe d'entrepôt ? La validation des performances sur une gamme d'appareils clients est absolument essentielle pour un succès dans le monde réel.

Pour ceux qui veulent avoir un aperçu correct de leur couverture, comprendre comment utiliser une carte thermique pour le Wi-Fi est une compétence inestimable pendant cette phase.

Constituer un groupe pilote d'utilisateurs bienveillants

Une fois que vous êtes sûr que le réseau est techniquement solide, il est temps de voir comment il gère le comportement humain réel. Rassembler un petit groupe pilote contrôlé est le moyen idéal d'obtenir ces retours sans perturber l'ensemble des opérations.

Votre groupe pilote doit être un mélange délibéré de personnes pouvant offrir des perspectives différentes. Je recommande toujours d'inclure :

- Personnel technophile : Quelques personnes de votre service informatique ou d'autres employés ayant l'esprit technique. Ils peuvent vous donner des retours détaillés et spécifiques.

- Employés du quotidien : Obtenez des représentants de divers départements : la réception, la surface de vente, le back-office. Leurs retours sont le test ultime de l'utilisabilité au quotidien.

- Invités de confiance : Si vous le pouvez, faites venir quelques clients ou partenaires réguliers. Ils fournissent un point de vue extérieur inestimable sur la facilité d'utilisation du réseau invité, en particulier le processus de connexion.

Assurez-vous d'informer le groupe de ce que vous testez et donnez-leur un moyen simple de faire des retours, comme une adresse e-mail dédiée ou un groupe de discussion. Vous voulez entendre le bon comme le mauvais.

Déploiement progressif pour une transition en douceur

Avec des résultats techniques solides et des retours positifs de votre groupe pilote, vous êtes prêt à passer en direct. Mais à moins que votre site ne soit minuscule, évitez un lancement « big bang » où tout le monde bascule en même temps. Un déploiement progressif minimise les risques et empêche votre équipe d'assistance d'être submergée.

Essayez de déployer le nouveau réseau section par section. Pour un hôtel, vous pourriez commencer par un étage, le surveiller pendant un jour ou deux, puis passer au suivant. Dans un grand magasin de détail, vous pourriez peut-être le lancer d'abord dans la réserve et les zones réservées au personnel avant de l'activer sur la surface de vente principale. Cette approche échelonnée signifie que si des problèmes imprévus surviennent, ils sont contenus et peuvent être résolus rapidement. Ce processus minutieux est la dernière pièce du puzzle pour configurer le Wi-Fi afin qu'il offre une excellente expérience dès le premier jour.

Utiliser votre Wi-Fi comme outil de données et de marketing

Le déploiement technique étant derrière vous, il est temps de changer d'objectif. Le vrai travail commence maintenant : prouver le retour sur investissement et transformer votre nouveau réseau Wi-Fi en un véritable moteur de croissance.

Votre Wi-Fi n'est plus seulement une ligne sur la feuille de dépenses. C'est désormais une riche source de données de première main (first-party data) qui vous donne le pouvoir de comprendre le comportement des visiteurs et d'influencer directement vos résultats.

Ce parcours commence dans le tableau de bord d'analyse Purple. Familiarisez-vous avec lui, car c'est votre fenêtre sur la façon dont les gens se déplacent physiquement et interagissent avec votre espace. Nous ne nous contentons pas de compter les connexions ; nous découvrons des modèles et des habitudes.

Transformer les données en informations exploitables

Le tableau de bord vous donne une vue immédiate et claire des métriques qui comptent pour tout lieu physique. Vous pouvez voir instantanément le nombre de visiteurs, suivre combien de temps les gens restent (temps de séjour) et, surtout, mesurer à quelle fréquence ils reviennent (visiteurs réguliers).

C'est ici que vous passez des suppositions aux décisions fondées sur les données. Par exemple, vous pourriez découvrir que les nouveaux visiteurs qui restent plus de 30 minutes ont 50 % plus de chances de revenir dans le mois. C'est une information incroyable qui peut remodeler toute votre approche marketing.

Le véritable pouvoir ne réside pas seulement dans l'observation des données ; il s'agit de les utiliser pour créer des expériences personnalisées. L'objectif est de faire en sorte que chaque visiteur, que ce soit sa première ou sa cinquantième visite, se sente valorisé de manière unique.

En connectant Purple à votre système de gestion de la relation client (CRM), vous pouvez commencer à enrichir vos profils clients avec ces données comportementales du monde réel. Cette intégration est ce qui boucle enfin la boucle entre vos mondes physique et numérique, vous permettant de déclencher des communications automatisées qui semblent personnelles et parfaitement synchronisées.

Stimuler la fidélité et les ventes grâce au Wi-Fi

Imaginez un magasin de détail cherchant à reconquérir des clients inactifs. Lorsqu'un client qui n'est pas venu depuis trois mois entre, son appareil se connecte automatiquement au Wi-Fi. Cette simple action peut déclencher un flux de travail dans votre plateforme marketing.

En quelques minutes, ce client pourrait recevoir un e-mail ou un SMS du type « Bon retour ! Voici 15 % de réduction sur votre achat aujourd'hui ». C'est ainsi que vous utilisez le Wi-Fi pour créer de véritables moments de satisfaction et stimuler les ventes immédiates.

Voici quelques autres exemples pratiques de ce qui est possible :

- Hôtellerie : Un jour après son départ, un client de l'hôtel reçoit automatiquement un e-mail lui demandant un avis et lui offrant une réduction pour réservation anticipée sur son prochain séjour.

- Restaurants : Un client régulier qui est venu cinq fois au cours des deux derniers mois reçoit une notification concernant un événement de dégustation exclusif pour un nouveau menu.

- Centres commerciaux : Après qu'un visiteur a quitté les lieux, on pourrait lui envoyer une courte enquête sur son expérience, avec un bon de réduction pour sa prochaine visite en guise de remerciement.

C'est ainsi que vous passez à l'étape supérieure, au-delà de la simple fourniture d'une connexion. En exploitant les fonctionnalités d'analyse et d'automatisation du marketing, vous transformez votre Wi-Fi d'un simple utilitaire en votre outil le plus puissant pour comprendre votre public, personnaliser son parcours et, en fin de compte, développer votre entreprise.

Vous avez des questions sur la configuration de votre Wi-Fi d'entreprise ? Nous avons les réponses.

Une fois que vous avez déployé votre nouveau réseau, quelques questions ne manqueront pas de surgir à mesure que vous vous familiariserez avec la gestion et l'optimisation du système. Voici quelques réponses directes aux questions que nous entendons le plus souvent de la part des entreprises qui configurent leur Wi-Fi avec la plateforme Purple.

Combien de temps prend une configuration Wi-Fi d'entreprise avec Purple ?

Alors que vous êtes peut-être habitué aux projets de réseau traditionnels qui s'éternisent pendant des mois, le déploiement avec Purple est une toute autre histoire. Parce que notre plateforme est basée sur le cloud et dispose d'intégrations directes avec des fournisseurs de premier plan comme Meraki et Aruba , nous voyons souvent des clients être pleinement opérationnels en quelques semaines seulement.

Bien sûr, le calendrier exact dépend de la complexité de votre site, mais notre approche de l'auto-provisionnement et de l'accès Zero-Trust réduit véritablement le temps nécessaire pour vous mettre en ligne.

Puis-je utiliser mon matériel Wi-Fi existant avec Purple ?

Dans presque tous les cas, oui. Nous avons conçu Purple pour être indépendant des fournisseurs, de sorte qu'il fonctionne parfaitement avec une vaste gamme de matériels populaires. Cela inclut les équipements de Cisco Meraki , Aruba , Ruckus , Mist et UniFi .

La plateforme s'intègre directement aux points d'accès que vous possédez déjà. Cela signifie que vous pouvez ajouter un accès incroyablement sécurisé et sans mot de passe, ainsi que des analyses puissantes, sans avoir à remplacer le matériel de manière coûteuse et perturbatrice.

Pouvoir utiliser votre équipement actuel est un avantage massif. Vous pouvez améliorer la sécurité de votre réseau et débloquer de nouvelles capacités sans avoir à tout arracher et remplacer, ce qui permet d'économiser énormément de temps et de budget.

OpenRoaming est-il difficile à mettre en œuvre pour le Wi-Fi invité ?

Pas avec Purple, non. Nous sommes un fournisseur certifié OpenRoaming , ce qui signifie que nous gérons toute la configuration backend compliquée pour vous.

Pour votre entreprise, l'activer est aussi simple que quelques clics dans le portail Purple une fois votre réseau intégré. À partir de ce moment, tout invité disposant d'un profil OpenRoaming sur son appareil se connectera automatiquement et en toute sécurité, sans jamais avoir à voir un écran de connexion ou à saisir un mot de passe. Ça marche, tout simplement.

Transformez le Wi-Fi de votre site d'un simple utilitaire en un puissant atout stratégique. Avec Purple, vous pouvez offrir un accès sécurisé et sans mot de passe, et débloquer de riches analyses sur les visiteurs. Découvrez comment Purple peut élever votre entreprise dès aujourd'hui.