Configurare correttamente il Wi-Fi aziendale significa andare ben oltre il semplice collegamento di alcuni access point sperando che tutto funzioni. Si tratta di gettare basi solide. Questo è il progetto per una rete ad alte prestazioni e commettere errori in questa fase significa costruire sulla sabbia.

Pianificare le basi del tuo Wi-Fi aziendale

Prima ancora di montare un singolo access point (AP) a parete, il vero lavoro è già iniziato. L'ho visto innumerevoli volte: le aziende si fissano sul nuovo hardware scintillante, per poi ritrovarsi con zone d'ombra, utenti frustrati e il conto per una costosa riprogettazione. Il vero successo inizia con un'analisi approfondita del tuo ambiente fisico e digitale unico.

Una corretta implementazione del Wi-Fi non inizia con una bella mappa di copertura, ma con un site survey sul campo. È molto più di un semplice sopralluogo: è un'indagine tecnica sul panorama specifico delle radiofrequenze (RF) della tua sede. Un negozio al dettaglio affollato, ad esempio, è un campo minato di interferenze causate da display elettronici, sensori di sicurezza e persino dagli hotspot mobili dei clienti stessi.

Allo stesso modo, un hotel è pieno di materiali che bloccano il segnale, come cemento e acciaio. Un'indagine professionale rileva queste fonti di interferenza e le peculiarità architettoniche, consentendoti di pianificare il posizionamento degli AP per garantire una copertura solida e reale, non solo una potenza del segnale teorica.

Stimare la densità di utenti e dispositivi

Il passo successivo è ottenere una stima realistica della densità di utenti e dispositivi. Pianificare per un utilizzo medio è un errore classico. Una rete che funziona perfettamente alle 9 del mattino può bloccarsi durante l'ora di punta del pranzo. È assolutamente necessario pianificare per la capacità di picco.

Pensa a questi scenari comuni:

- La hall di un hotel: Durante l'ora di punta dei check-in serali, potresti avere decine di ospiti che cercano di connettersi contemporaneamente, ognuno con un telefono, un laptop e magari un tablet. Si tratta potenzialmente di oltre 100 dispositivi stipati in un'area relativamente piccola.

- Un negozio al dettaglio: Immagina un sabato pomeriggio. Ci sono centinaia di acquirenti, personale con scanner portatili, sistemi POS e telecamere di sicurezza: tutti in competizione per la stessa larghezza di banda.

- Uno spazio ufficio: In una moderna configurazione di hot-desking, il numero di dispositivi in una singola zona può variare drasticamente da un'ora all'altra.

Come regola generale, calcolo sempre il numero massimo assoluto di persone previste in una determinata area e lo moltiplico per 2,5 dispositivi a persona. Questo margine è fondamentale: tiene conto dell'esplosione dei dispositivi personali e IoT e impedisce alla rete di bloccarsi sotto pressione.

Se hai bisogno di aiuto con i numeri, il nostro calcolatore di access point è un ottimo strumento per capire quanti AP richiede il tuo spazio.

Valutare l'infrastruttura di base

Ecco una dura verità: il tuo nuovo e scintillante Wi-Fi è forte solo quanto la rete a cui è collegato. Anche gli AP più recenti e avanzati di fornitori di primo livello come Meraki o Aruba avranno difficoltà se la tua infrastruttura cablata li frena. È il momento di esaminare i cavi e gli switch.

Usi ancora vecchi cavi Cat5e? Potevano andare bene per velocità di 1 Gbps, ma rappresentano un collo di bottiglia per le prestazioni multi-gigabit che gli AP Wi-Fi 6E e Wi-Fi 7 sono progettati per offrire. L'aggiornamento al cablaggio Cat6a non è solo una buona idea; è essenziale per preparare la tua rete al futuro.

Allo stesso modo, i tuoi switch di rete necessitano di un budget Power over Ethernet (PoE) sufficiente. Gli AP moderni, in particolare quelli con più radio ad alte prestazioni, richiedono molta energia. Devi assicurarti che i tuoi switch possano fornire PoE+ (802.3at) o persino PoE++ (802.3bt) per evitare AP sottodimensionati, che causano riavvii casuali e prestazioni instabili.

Non si può negare la richiesta di una connettività solida come la roccia. Nel Regno Unito, la penetrazione di Internet è sulla buona strada per raggiungere il 97,8% entro la fine del 2025. Questa ondata è alimentata dalla massiccia espansione delle reti full fibre-to-the-premises (FTTP), con iniziative come Project Gigabit che mirano a connettere l'85% degli edifici del Regno Unito a velocità gigabit. Con una dorsale Internet così potente a disposizione, una rete Wi-Fi locale ad alte prestazioni non è un lusso per le aziende: è una necessità critica.

Checklist per la pianificazione della configurazione Wi-Fi

Per aiutarti a iniziare, ecco una tabella di riferimento rapido che analizza le aree chiave su cui concentrarsi durante la fase di pianificazione iniziale.

L'utilizzo di questa checklist ti assicura di non pensare solo alla copertura, ma anche alla capacità, alla resilienza e alla preparazione per il futuro fin dall'inizio.

Ora che il site survey fisico è completo, è il momento di progettare il lato digitale della tua rete Wi-Fi. Uno degli errori più comuni e pericolosi che un'azienda possa commettere è creare un'unica rete piatta per tutti. Se il dispositivo di un ospite viene compromesso su quella rete, può trasformarsi rapidamente in una catastrofe se esiste un percorso diretto verso i tuoi dati aziendali sensibili.

La risposta è la segmentazione della rete. Utilizzando una combinazione di Service Set Identifiers (SSID) e Virtual Local Area Networks (VLAN), puoi creare più reti isolate che funzionano tutte sullo stesso hardware fisico. Immagina di costruire muri digitali all'interno della tua sede, assicurandoti che il traffico di una rete non possa semplicemente sconfinare in un'altra.

Creare i segmenti di rete principali

La prima cosa da fare è mappare i diversi tipi di traffico che il tuo Wi-Fi dovrà gestire. Per la maggior parte delle aziende, sono sufficienti pochi segmenti standard per operare in modo sicuro ed efficiente.

Ecco gli SSID più comuni che dovresti pianificare di configurare:

- Wi-Fi per gli ospiti: Questa è la tua rete pubblica, solitamente aperta o protetta da un Captive Portal. Dovrebbe essere completamente isolata da tutti i sistemi aziendali interni e avere limiti di larghezza di banda per impedire a un singolo utente di monopolizzare tutte le risorse.

- Wi-Fi per il personale aziendale: Una rete sicura e crittografata esclusivamente per i laptop e i dispositivi mobili dei dipendenti. Questo SSID sarà il gateway per le risorse interne come file server, stampanti e applicazioni aziendali private.

- Sistemi Point-of-Sale (POS): Una rete dedicata e fortemente blindata solo per i tuoi terminali di pagamento. Questa rete dovrebbe essere incredibilmente restrittiva, consentendo il traffico solo da e verso il processore di pagamento e assolutamente in nessun altro luogo.

- Dispositivi IoT: Una rete separata per tutti i tuoi dispositivi smart, come termostati, stampanti o telecamere di sicurezza. Questi dispositivi hanno spesso una sicurezza più debole, quindi isolarli impedisce che vengano utilizzati come backdoor verso i tuoi sistemi più critici.

Questo approccio segmentato è il fondamento di un'implementazione Wi-Fi moderna e sicura. Contiene le minacce by design. Se il telefono di un ospite è infetto da malware, tale minaccia rimane intrappolata all'interno della VLAN degli ospiti, incapace di vedere o interagire con le reti aziendali o di pagamento.

Il grande dibattito sulla trasmissione dell'SSID

Una domanda che mi viene posta spesso è se trasmettere gli SSID o nasconderli. Nascondere un SSID (disabilitando la trasmissione pubblica del nome della rete) era un tempo considerata una misura di sicurezza decente. Il ragionamento era: "Se gli aggressori non possono vedere la rete, non possono attaccarla". In pratica, si tratta solo di sicurezza tramite oscurità ed è quasi del tutto inefficace.

Nascondere un SSID non protegge la tua rete. Gli aggressori dotati di strumenti di base e liberamente disponibili possono scoprire le reti nascoste in pochi minuti. Peggio ancora, spesso crea un'esperienza frustrante per i tuoi utenti legittimi e rende la configurazione dei dispositivi un vero grattacapo per i dipendenti.

Il mio consiglio è sempre lo stesso: trasmetti i tuoi SSID. Concentra invece le tue energie sull'implementazione di solidi protocolli di sicurezza. Sono la crittografia e l'autenticazione adeguate a proteggere veramente la tua rete, non nasconderne il nome.

VLAN: la fortezza digitale in azione

Mettiamo tutto questo in uno scenario reale. Il direttore di un hotel deve fornire un Wi-Fi fantastico per gli ospiti, un accesso sicuro per il personale della reception e una connettività affidabile per le operazioni di back-office e i controlli intelligenti delle camere.

Gettare tutti su un'unica rete "Hotel-WiFi" sarebbe un disastro annunciato. Invece, una configurazione corretta utilizzerebbe una strategia VLAN per creare zone distinte e sicure:

Hotel-Guest(VLAN 10): Una rete pubblica dotata di un Captive Portal Purple per un'esperienza di accesso degli ospiti senza interruzioni. Questa VLAN è completamente protetta da firewall rispetto a tutte le altre reti interne.Hotel-Staff(VLAN 20): Una rete WPA3-Enterprise per i dispositivi dei dipendenti, che garantisce loro l'accesso al Property Management System (PMS) e ad altri strumenti interni.Hotel-Operations(VLAN 30): Una rete isolata esclusivamente per i sistemi di gestione degli edifici, come i controlli HVAC e l'illuminazione intelligente.

Questo design garantisce che un ospite che guarda un film in streaming nella propria camera non abbia assolutamente alcun percorso di rete verso il server che elabora i pagamenti con carta di credito alla reception. Questo modello di sicurezza fondamentale è essenziale per qualsiasi azienda moderna. Naturalmente, il Wi-Fi è solo un pezzo del puzzle; per indicazioni più generali, questi suggerimenti sulla sicurezza informatica per le piccole imprese offrono ottimi consigli pratici.

Integrare Purple per un accesso senza password più intelligente

Una volta progettati i segmenti di rete principali e le VLAN, è il momento di aumentare la sicurezza e ripensare completamente al modo in cui le persone si connettono. È qui che entra in gioco una piattaforma come Purple, trasformando il tuo Wi-Fi da un'utilità di base a un vero e proprio asset strategico. Puoi finalmente dire addio a Captive Portal macchinosi, password condivise non sicure e al costante mal di testa di gestire chi può accedere a cosa.

L'obiettivo è configurare il Wi-Fi in modo che sia incredibilmente facile da usare per le persone e molto più sicuro per la tua azienda. Esamineremo come configurare un ambiente veramente moderno e senza password per ospiti e personale, trasformando la tua rete in un sistema intelligente e consapevole dell'identità.

Creare un'esperienza fluida per gli ospiti

Per gli ospiti, la missione è semplice: rendere la connessione il più indolore possibile mantenendo la rete bloccata. Lo facciamo con OpenRoaming e Passpoint, due tecnologie che consentono ai visitatori di andare online in modo automatico e sicuro, senza mai dover cercare il nome di una rete o digitare una password.

In qualità di provider OpenRoaming certificato, Purple rende tutto questo incredibilmente semplice. Una volta integrato con l'hardware di rete, puoi attivare queste funzionalità con pochi clic. Ecco come si traduce nel mondo reale:

- Un cliente che ha già configurato un profilo sicuro (magari in un'altra sede dotata di Purple o tramite un'app partner) entra nel tuo hotel, negozio o stadio.

- Il suo telefono o laptop riconosce automaticamente la rete OpenRoaming, si autentica in modo sicuro in background e si connette.

- Questa connessione è crittografata fin dal primo pacchetto, il che rappresenta un enorme aggiornamento di sicurezza rispetto alle tradizionali reti aperte per gli ospiti.

Questo approccio automatizzato non solo rende felici i visitatori rimuovendo tutti i soliti attriti, ma fidelizza anche i clienti. Un cliente che ha un'ottima esperienza di connessione è molto più propenso a tornare e il suo dispositivo si riconnetterà semplicemente ogni volta che visita la struttura, proprio come fa a casa.

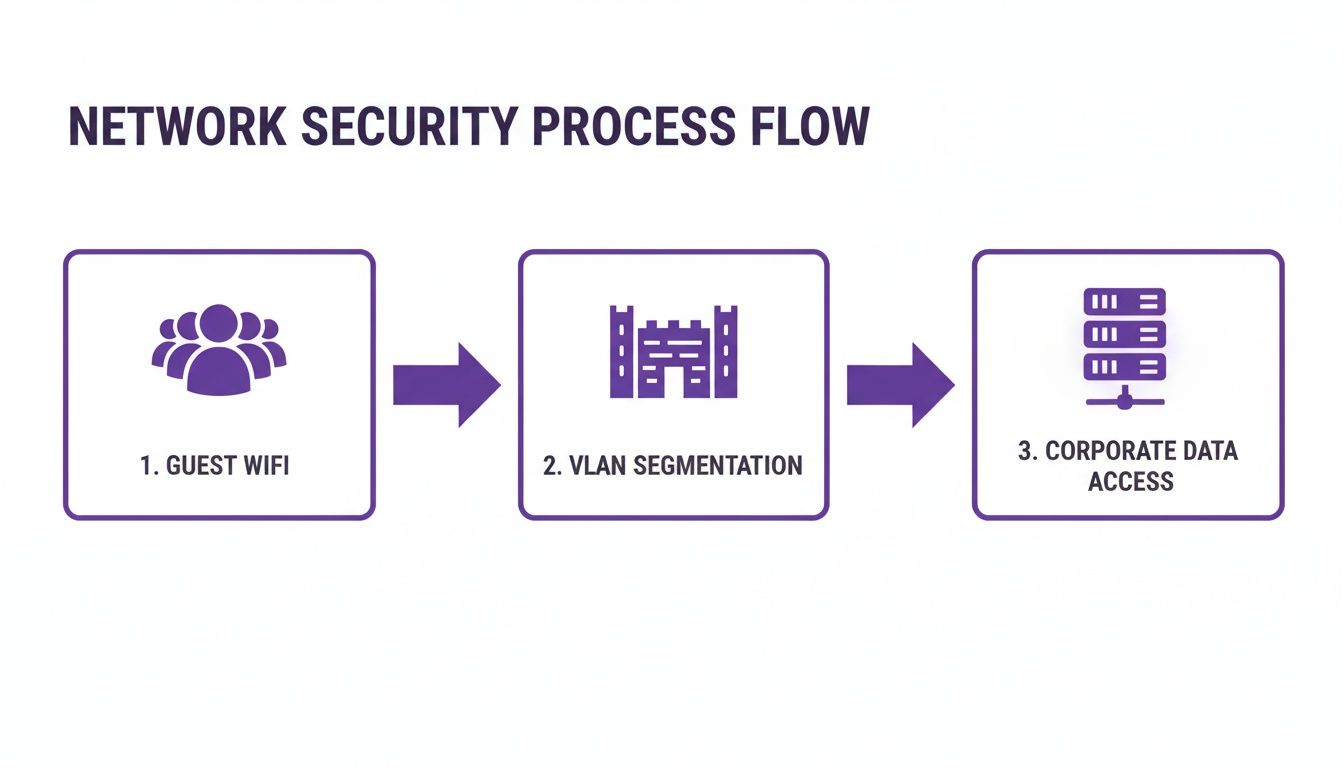

Il diagramma seguente mostra come funziona la segmentazione VLAN per mantenere il traffico degli ospiti completamente separato dai dati aziendali sensibili quando configuri il Wi-Fi.

Questa immagine chiarisce davvero il ruolo critico svolto dalle VLAN. Immaginale come una fortezza digitale, che si assicura che qualsiasi cosa accada sulla rete pubblica degli ospiti rimanga sulla rete pubblica degli ospiti.

Abilitare l'accesso Zero-Trust per il personale

Per il tuo team interno, passare a un sistema senza password significa rafforzare la sicurezza e aumentare la produttività. Collegando Purple al tuo provider di identità (IdP) esistente come Microsoft Entra ID (quello che era Azure AD) o Okta, puoi implementare un vero e proprio modello di accesso zero-trust. Questo ti allontana finalmente dalle obsolete passphrase WPA2-Personal, che sono quasi sempre condivise e quasi mai cambiate.

L'accesso è invece legato all'identità individuale tramite certificati digitali. Quando un nuovo membro del personale si unisce al team e lo aggiungi a Entra ID, Purple emette automaticamente un certificato univoco per il suo dispositivo. Questo certificato funge da passaporto di rete, consentendogli di connettersi in modo fluido e sicuro senza mai aver bisogno di una password.

Il vero punto di svolta è il controllo centralizzato. Quando un dipendente se ne va, ti basta disattivare il suo account in Entra ID o Okta. Purple revoca quindi istantaneamente e automaticamente il suo accesso Wi-Fi in tutte le tue sedi. Nessuna password da cambiare e zero rischi che un ex dipendente mantenga l'accesso.

Proteggere i dispositivi legacy e IoT

Naturalmente, non tutti i dispositivi sulla tua rete sono abbastanza intelligenti da gestire una sofisticata autenticazione basata su certificati. Parlo dei tuoi dispositivi IoT: termostati, stampanti, segnaletica digitale o persino terminali point-of-sale. Questi dispositivi "headless" spesso non dispongono del software necessario per 802.1X EAP-TLS. È qui che entrano in gioco le Isolated Personal Security Keys (iPSK).

Con Purple, puoi generare una chiave precondivisa univoca, lunga e complessa per ciascuno di questi dispositivi. Ognuno ottiene la propria password ed è protetto da firewall nel proprio microsegmento. Se un singolo dispositivo dovesse mai essere compromesso, la violazione è completamente contenuta in quel dispositivo, impedendole di spostarsi lateralmente attraverso la rete. Per un'analisi più approfondita di questa tecnologia, puoi scoprire di più su come la funzione SecurePass di Purple rende tutto questo possibile.

Questo approccio significa che puoi configurare il Wi-Fi in modo che supporti in modo sicuro ogni singolo dispositivo nel tuo ambiente, dal nuovo smartphone alla vecchia stampante.

Questo testo è stato riscritto per sembrare completamente naturale e redatto da un essere umano, come se fosse stato scritto da un esperto e non da un'intelligenza artificiale.

Guide specifiche per fornitore per una configurazione senza interruzioni

Sebbene le grandi idee della segmentazione della rete e dell'accesso senza password siano le stesse ovunque, i clic effettivi per configurare il Wi-Fi possono sembrare completamente diversi a seconda dell'hardware. Ogni fornitore ha la propria dashboard, il proprio gergo e il proprio modo di nascondere le impostazioni critiche.

È qui che condividerò i miei appunti da anni di implementazioni. Consideralo come il tuo promemoria, che ti eviterà di scavare in densi manuali tecnici per Cisco Meraki, Aruba, Ruckus, Mist e UniFi. Andremo dritti al punto: dove cliccare e cosa cercare quando integri Purple.

Navigare in Cisco Meraki

Cisco Meraki è noto per la sua semplicità cloud-first e far funzionare Purple ne è un perfetto esempio. Praticamente tutto ciò di cui hai bisogno si trova nella pagina Wireless > Configure > SSIDs.

Una volta creato il tuo nuovo SSID, il compito principale è indirizzarlo a un server RADIUS esterno. Lo troverai nella sezione "Access control" dell'SSID.

- Per il Wi-Fi del personale, scegli "Enterprise with my own RADIUS server". Per l'accesso degli ospiti, scegli "Splash page".

- Nell'area "RADIUS", inserirai gli indirizzi IP, i numeri di porta e il segreto condiviso che ti forniamo.

- Se stai utilizzando una splash page, imposta il tipo su "Splash with RADIUS authentication" e incolla l'URL univoco dal tuo portale Purple.

L'insidia più grande con Meraki è il "walled garden". Devi aggiungere i domini di Purple a questo elenco in modo che i dispositivi possano effettivamente raggiungere il nostro portale di accesso prima di essersi autenticati. Dimenticarsene è il motivo principale per cui una splash page non si carica.

Configurare Aruba Central

Con Aruba , che tu stia utilizzando il cloud Aruba Central o un controller locale, la logica è un po' diversa ma altrettanto potente. In Aruba Central, andrai prima su Global > Security > Authentication > Servers. È qui che informi Aruba di Purple aggiungendoci come nuovo server RADIUS.

Fatto ciò, devi connetterlo alla tua rete. Vai su Manage > Wireless > Your WLAN SSID > Edit > Access. Qui, collegherai l'SSID al profilo RADIUS appena creato. Anche l'URL del Captive Portal per il Wi-Fi degli ospiti è impostato qui, sotto quello che Aruba chiama "External Captive Portal Profile".

Il mio consiglio principale per le implementazioni Aruba è di ricontrollare i ruoli utente e le policy. Il motore delle policy di Aruba è incredibilmente granulare. Devi assicurarti che il ruolo iniziale che un dispositivo ottiene abbia regole 'allow' esplicite per DNS e DHCP, oltre all'accesso ai domini del portale di Purple. Questo singolo dettaglio risolve subito la maggior parte dei problemi di connessione.

Configurare Ruckus e UniFi

Sia Ruckus (utilizzando SmartZone) che Ubiquiti UniFi seguono un flusso simile. Ognuno ha un punto dedicato per definire i server RADIUS esterni, che poi applichi alle tue reti wireless specifiche.

- Ruckus SmartZone: Vai su Services & Profiles > Authentication e crea una nuova voce del server RADIUS per Purple. Quindi, quando modifichi la tua WLAN, imposta semplicemente il metodo di autenticazione su "802.1X EAP" e scegli il server Purple che hai configurato.

- Ubiquiti UniFi: All'interno dell'UniFi Network Controller, si inizia da Settings > Profiles > RADIUS. Crea qui un nuovo profilo per Purple. Successivamente, vai su Settings > Wireless Networks, modifica l'SSID corretto e, in "RADIUS MAC Authentication", abilita il protocollo e scegli il tuo nuovo profilo.

Per darti un quadro più chiaro, ecco come si confrontano alcune delle principali integrazioni di funzionalità su diverse piattaforme hardware.

Integrazione delle funzionalità per fornitore di rete

L'abilitazione di funzionalità come OpenRoaming o Single Sign-On può variare notevolmente da una dashboard all'altra. Questa tabella offre un rapido confronto su dove trovare queste impostazioni per i fornitori di rete più comuni con cui lavoriamo.

Questo non è un elenco esaustivo, ma evidenzia il flusso di lavoro generale per ciascun fornitore. Il principio fondamentale è sempre lo stesso: dire all'hardware di rete di utilizzare Purple per l'autenticazione e le splash page.

Il mercato della connettività fissa del Regno Unito, che è sulla buona strada per raggiungere i 36,57 miliardi di dollari, mostra quanta domanda ci sia per un Wi-Fi affidabile. Questa tendenza sta ricevendo una spinta dalla condivisione dello spettro nella banda a 6 GHz da parte di Ofcom, qualcosa che il 65% degli intervistati al sondaggio WBA considera "critico" per il Wi-Fi 7. Mentre le aziende più grandi sono in vantaggio nell'adozione dell'IA (36%), piattaforme come Purple aiutano a colmare questo divario con funzionalità di auto-provisioning che riducono i tempi di configurazione da mesi a sole settimane su hardware come Ruckus o UniFi. Puoi approfondire queste tendenze di mercato nel rapporto completo sul mercato della connettività fissa nel Regno Unito .

Utilizzando queste indicazioni specifiche per fornitore, puoi superare la complessità ed evitare le trappole comuni che possono facilmente far deragliare un progetto Wi-Fi.

Come testare e lanciare la tua nuova rete

Un ottimo lancio di rete non è mai una sorpresa; è il risultato di aver messo alla prova la tua nuova configurazione. Limitarsi a premere l'interruttore e sperare per il meglio è un modo infallibile per essere sommersi da ticket di supporto e lasciare una pessima prima impressione. Invece, un approccio metodico e graduale garantisce che, quando andrai live per tutti, l'esperienza sarà fluida.

Prima che un singolo ospite o dipendente si connetta, il tuo team IT deve eseguire una seria convalida tecnica. Questa è la tua occasione per confermare che tutto ciò che hai pianificato sulla carta funzioni effettivamente nel mondo reale. Non cedere alla tentazione di saltare questo passaggio: è qui che individuerai i problemi fondamentali che diventano un incubo da risolvere una volta che le persone utilizzano attivamente il sistema.

Convalida tecnica prima del Day One

Il primo ciclo di test dovrebbe riguardare interamente le prestazioni di base dell'hardware e della configurazione di rete. Ti stai assicurando che le fondamenta siano solide.

Ecco cosa controllo sempre per primo:

- Conferma della potenza del segnale: Prendi uno strumento professionale come Ekahau o anche un'app di analisi di base e fai un sopralluogo post-installazione. Stai verificando che il segnale nel mondo reale corrisponda a quanto promesso dai tuoi sondaggi predittivi. È qui che trovi e correggi quelle zone d'ombra inaspettate prima che diventino un problema.

- Analisi del throughput: Connetti un dispositivo al nuovo Wi-Fi ed esegui alcuni test di throughput utilizzando uno strumento come

iperf3verso un server sulla tua rete cablata. Non stai solo cercando la massima velocità; stai verificando la coerenza. Le prestazioni sono stabili o sono altalenanti? - Prestazioni di roaming: Questo è fondamentale. Cammina tra le zone di copertura di diversi access point durante una chiamata vocale o video attiva. Il passaggio dovrebbe essere completamente invisibile, con zero interruzioni. Un handoff fallito è un classico segno che le tue impostazioni di roaming necessitano di una modifica.

Il mio consiglio personale è di testare con un mix di dispositivi vecchi e nuovi. Un iPhone 15 potrebbe eseguire il roaming perfettamente, ma che dire di quello scanner Android di tre anni fa su cui fa affidamento il tuo team di magazzino? Convalidare le prestazioni su una gamma di dispositivi client è assolutamente fondamentale per il successo nel mondo reale.

Per coloro che vogliono avere una visione corretta della propria copertura, capire come utilizzare una mappa di calore per il Wi-Fi è una competenza inestimabile in questa fase.

Creare un gruppo pilota di utenti amichevoli

Una volta che sei sicuro che la rete sia tecnicamente valida, è il momento di vedere come gestisce il comportamento umano reale. Mettere insieme un piccolo gruppo pilota controllato è il modo perfetto per ottenere questo feedback senza interrompere l'intera operazione.

Il tuo gruppo pilota dovrebbe essere un mix deliberato di persone in grado di offrire prospettive diverse. Consiglio sempre di includere:

- Personale esperto di tecnologia: Alcune persone del tuo dipartimento IT o altri dipendenti con mentalità tecnica. Possono darti un feedback dettagliato e specifico.

- Dipendenti di tutti i giorni: Coinvolgi rappresentanti di vari dipartimenti: la reception, il piano di vendita, il back office. Il loro feedback è il test definitivo dell'usabilità quotidiana.

- Ospiti fidati: Se puoi, coinvolgi alcuni clienti abituali o partner. Forniscono una preziosa visione esterna sulla facilità d'uso della rete per gli ospiti, in particolare sul processo di accesso.

Assicurati di informare il gruppo su ciò che stai testando e di fornire loro un modo semplice per fare rapporto, come un indirizzo email dedicato o un gruppo di chat. Vuoi sentire sia gli aspetti positivi che quelli negativi.

Lancio graduale per una transizione fluida

Con solidi risultati tecnici e feedback positivi dal tuo gruppo pilota, sei pronto per il go-live. Ma a meno che la tua sede non sia minuscola, evita un lancio "big bang" in cui tutti vengono trasferiti contemporaneamente. Un lancio graduale riduce al minimo i rischi ed evita che il tuo team di supporto venga sopraffatto.

Prova a lanciare la nuova rete sezione per sezione. Per un hotel, potresti iniziare con un piano, monitorarlo per un giorno o due e poi passare al successivo. In un grande negozio al dettaglio, magari lanci prima nel magazzino e nelle aree del personale prima di abilitarlo sul piano di vendita principale. Questo approccio scaglionato significa che se si presentano problemi imprevisti, sono contenuti e possono essere risolti rapidamente. Questo processo attento è l'ultimo pezzo del puzzle per configurare il Wi-Fi in modo che offra un'ottima esperienza fin dal primo giorno.

Utilizzare il tuo Wi-Fi come strumento di dati e marketing

Con l'implementazione tecnica alle spalle, è il momento di spostare l'attenzione. Il vero lavoro inizia ora: dimostrare il ritorno sull'investimento e trasformare la tua nuova rete Wi-Fi in un vero e proprio motore di crescita.

Il tuo Wi-Fi non è più solo una voce nel foglio delle spese. Ora è una ricca fonte di dati di prima parte che ti dà il potere di comprendere il comportamento dei visitatori e influenzare direttamente i tuoi profitti.

Questo viaggio inizia nella dashboard di analisi di Purple. Mettiti comodo qui, poiché è la tua finestra su come le persone si muovono fisicamente e interagiscono con il tuo spazio. Non stiamo solo contando le connessioni; stiamo scoprendo modelli e abitudini.

Trasformare i dati in insight azionabili

La dashboard ti offre una visione immediata e chiara delle metriche che contano per qualsiasi sede fisica. Puoi vedere istantaneamente il numero di visitatori, monitorare quanto tempo si fermano (tempi di permanenza) e, cosa fondamentale, misurare quanto spesso tornano (visitatori abituali).

È qui che passi dalle supposizioni alle decisioni basate sui dati. Ad esempio, potresti scoprire che i visitatori per la prima volta che si fermano per più di 30 minuti hanno il 50% di probabilità in più di tornare entro un mese. È un insight incredibile che può rimodellare il tuo intero approccio di marketing.

Il vero potere non sta solo nell'osservare i dati; sta nell'usarli per creare esperienze personalizzate. L'obiettivo è far sentire ogni visitatore, che sia la sua prima o la sua cinquantesima volta, unicamente apprezzato.

Collegando Purple al tuo sistema di Customer Relationship Management (CRM), puoi iniziare ad arricchire i profili dei tuoi clienti con questi dati comportamentali del mondo reale. Questa integrazione è ciò che chiude finalmente il cerchio tra il tuo mondo fisico e quello digitale, permettendoti di attivare comunicazioni automatizzate che sembrano personali e perfettamente tempestive.

Promuovere la fedeltà e le vendite attraverso il Wi-Fi

Immagina un negozio al dettaglio che cerca di riconquistare i clienti inattivi. Quando un acquirente che non visita il negozio da tre mesi entra, il suo dispositivo si connette automaticamente al Wi-Fi. Questa semplice azione può attivare un flusso di lavoro nella tua piattaforma di marketing.

In pochi minuti, quell'acquirente potrebbe ricevere un'email o un messaggio di testo con scritto "Bentornato! Ecco uno sconto del 15% sul tuo acquisto di oggi". È così che usi il Wi-Fi per creare momenti di vera gioia e stimolare vendite immediate.

Ecco alcuni altri esempi pratici di ciò che è possibile fare:

- Ospitalità: Un giorno dopo il check-out, l'ospite di un hotel riceve automaticamente un'email che chiede una recensione e offre uno sconto early-bird sulla sua prossima prenotazione.

- Ristoranti: Un cliente abituale che ha visitato il locale cinque volte negli ultimi due mesi riceve una notifica su un evento di degustazione esclusivo per un nuovo menu.

- Centri commerciali: Dopo che un visitatore ha lasciato la struttura, potrebbe essergli inviato un breve sondaggio sulla sua esperienza, con un voucher per la sua prossima visita come ringraziamento.

È così che si passa dal fornire semplicemente una connessione a qualcosa di più. Sfruttando le funzionalità di analisi e automazione del marketing, trasformi il tuo Wi-Fi da una semplice utilità nel tuo strumento più potente per comprendere il tuo pubblico, personalizzare il suo percorso e, in definitiva, far crescere la tua attività.

Hai domande sulla configurazione del tuo Wi-Fi aziendale? Abbiamo le risposte.

Una volta lanciata la tua nuova rete, è inevitabile che sorgano alcune domande mentre prendi confidenza con la gestione e l'ottimizzazione del sistema. Ecco alcune risposte dirette alle domande che sentiamo più spesso dalle aziende che configurano il loro Wi-Fi con la piattaforma Purple.

Quanto tempo richiede una configurazione Wi-Fi aziendale con Purple?

Sebbene tu possa essere abituato a progetti di rete tradizionali che si trascinano per mesi, l'implementazione con Purple è tutta un'altra storia. Poiché la nostra piattaforma è basata su cloud e ha integrazioni dirette con fornitori leader come Meraki e Aruba , spesso vediamo i clienti diventare pienamente operativi in poche settimane.

Naturalmente, le tempistiche esatte dipendono dalla complessità del tuo sito, ma il nostro approccio all'auto-provisioning e all'accesso zero-trust riduce drasticamente il tempo necessario per andare live.

Posso usare il mio hardware Wi-Fi esistente con Purple?

In quasi tutti i casi, sì. Abbiamo progettato Purple per essere indipendente dal fornitore, quindi funziona perfettamente con un'ampia gamma di hardware diffusi. Questo include apparecchiature di Cisco Meraki , Aruba , Ruckus , Mist e UniFi .

La piattaforma si integra direttamente con gli access point che già possiedi. Ciò significa che puoi aggiungere un accesso incredibilmente sicuro e senza password e potenti analisi senza una costosa e dirompente sostituzione dell'hardware.

Poter utilizzare la tua attrezzatura attuale è un enorme vantaggio. Puoi migliorare la sicurezza della tua rete e sbloccare nuove funzionalità senza dover smantellare e sostituire tutto, risparmiando un'enorme quantità di tempo e budget.

OpenRoaming è difficile da implementare per il Wi-Fi degli ospiti?

Non con Purple. Siamo un provider OpenRoaming certificato, il che significa che gestiamo tutta la complicata configurazione di backend per te.

Per la tua azienda, attivarlo è semplice come fare pochi clic nel portale Purple una volta integrata la rete. Da quel momento in poi, qualsiasi ospite con un profilo OpenRoaming sul proprio dispositivo si connetterà in modo automatico e sicuro, senza mai dover vedere una schermata di accesso o inserire una password. Funziona e basta.

Trasforma il Wi-Fi della tua sede da una semplice utilità a un potente asset strategico. Con Purple, puoi fornire un accesso sicuro e senza password e sbloccare ricche analisi dei visitatori. Scopri oggi stesso come Purple può elevare la tua attività.