802.1X vs. PSK vs. Open WiFi: Welche Authentifizierungsmethode ist die richtige für Sie?

This guide provides a definitive, vendor-neutral comparison of the three primary WiFi authentication methods—802.1X (WPA2/3-Enterprise), Pre-Shared Key (PSK), and Open WiFi—tailored for IT managers, network architects, and CTOs in hospitality, retail, events, and the public sector. It cuts through technical complexity to deliver actionable deployment guidance, real-world case studies, and a clear decision framework for securing both staff and guest networks. Understanding which authentication model to deploy is not merely a technical choice; it is a strategic business decision with direct implications for security posture, regulatory compliance, operational efficiency, and the ability to extract commercial value from your WiFi infrastructure.

- Executive Summary

- Technischer Deep-Dive

- 802.1X: Der Enterprise-Standard

- PSK: Das Shared Secret

- Open WiFi: Das reibungslose Gateway

- Implementierungsleitfaden

- Bereitstellung von 802.1X für Mitarbeiter-WiFi

- Bereitstellung von PSK oder Open WiFi mit einem Captive Portal für Gäste

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & geschäftliche Auswirkungen

- Referenzen

Executive Summary

Für jedes moderne Unternehmen, jeden Veranstaltungsort oder jede Organisation des öffentlichen Sektors ist die Wahl der WiFi-Authentifizierungsmethode eine grundlegende Entscheidung mit weitreichenden Folgen für die Sicherheit, die Benutzererfahrung und den betrieblichen Aufwand. Dieser Leitfaden bietet einen direkten, praktischen Vergleich der drei primären Authentifizierungsmodelle: 802.1X (WPA2/3-Enterprise), Pre-Shared Key (PSK) und Open WiFi. Wir verzichten auf technischen Fachjargon und bieten IT-Managern, Netzwerkarchitekten und CTOs umsetzbare Orientierungshilfen. Die zentrale These lautet: Es gibt nicht die eine „beste“ Methode, sondern nur die „richtige“ Methode für einen spezifischen Anwendungsfall. 802.1X bietet den Goldstandard in puncto Sicherheit für Unternehmensmitarbeiter durch die Integration in bestehende Identitätsinfrastrukturen, allerdings auf Kosten der Komplexität. PSK und offene Netzwerke bieten in Kombination mit einem Captive Portal den flexiblen, skalierbaren Zugang, der für Gäste erforderlich ist, und verwandeln eine grundlegende Annehmlichkeit in ein leistungsstarkes Tool für Datenanalysen und User Engagement. Diese Referenz rüstet Sie dafür, eine fundierte, strategische Entscheidung zu treffen, die auf das Risikoprofil, die Compliance-Anforderungen (wie PCI DSS und GDPR) und die Geschäftsziele Ihres Unternehmens abgestimmt ist, und stellt sicher, dass Ihr WiFi-Netzwerk ein sicheres, zuverlässiges und wertvolles Asset ist.

{{asset:802_1x_vs_psk_vs_open_wifi_which_authentication_method_is_right_for_you__podcast.mp3}}

Technischer Deep-Dive

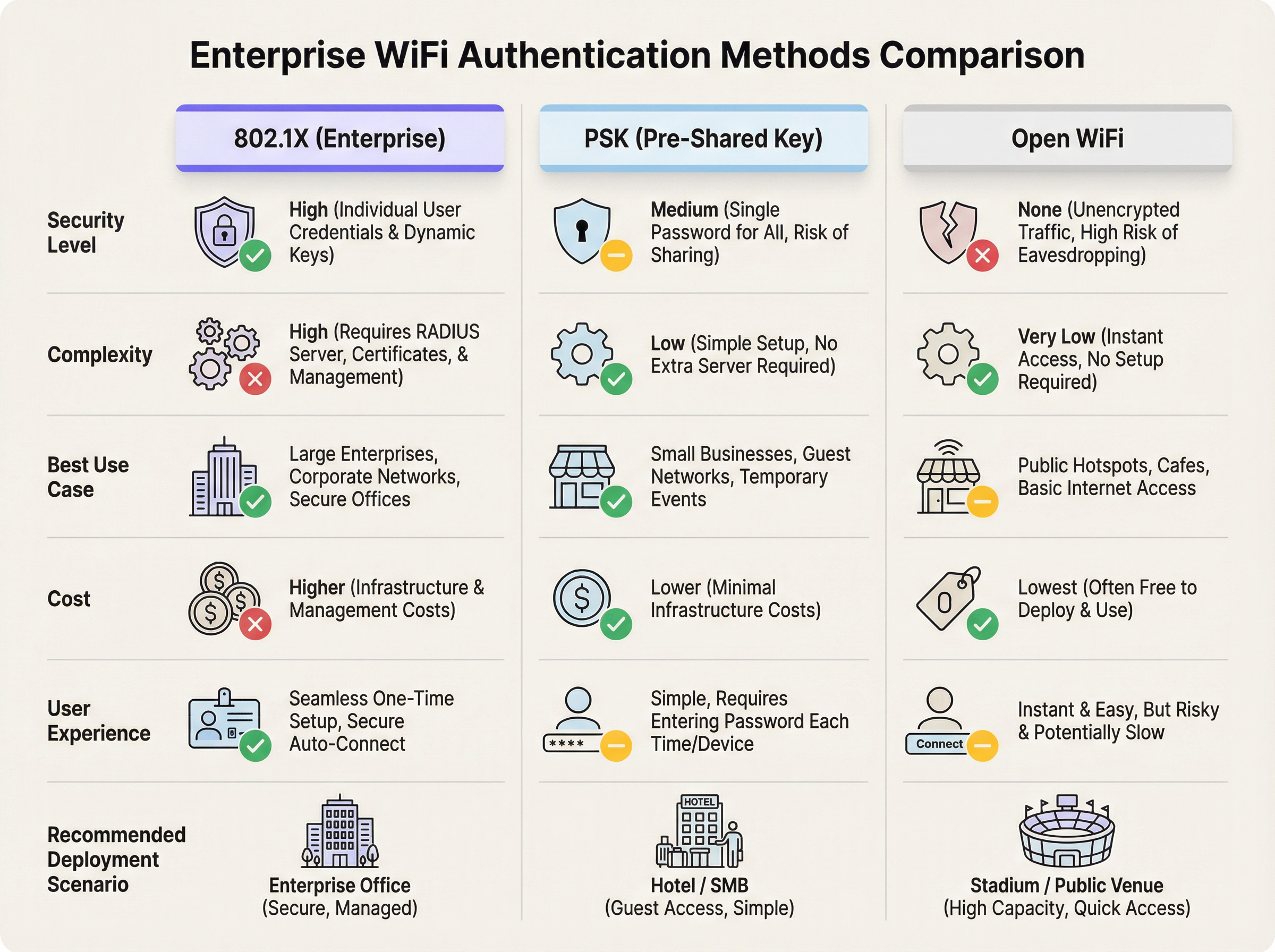

Das Verständnis der architektonischen Unterschiede zwischen 802.1X, PSK und Open WiFi ist entscheidend für eine fundierte Entscheidung. Jede Methode funktioniert auf grundlegender Ebene anders und bietet unterschiedliche Kompromisse zwischen Sicherheit, Komplexität und Benutzererfahrung.

802.1X: Der Enterprise-Standard

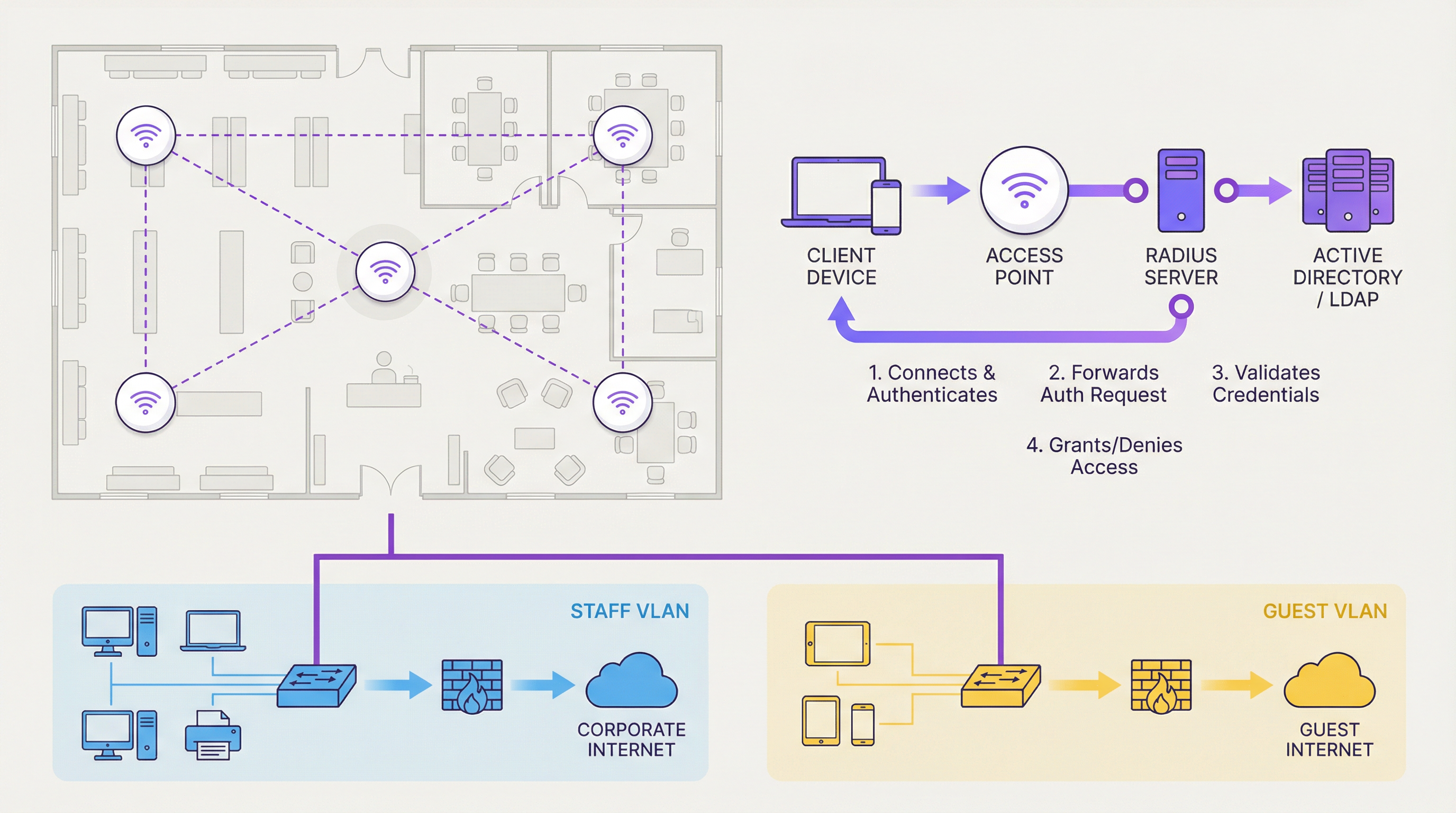

Der IEEE 802.1X-Standard ist ein Framework für portbasierte Netzwerkzugriffskontrolle (PNAC). Er ist selbst keine Verschlüsselungsmethode, sondern ein Authentifizierungs-Framework, das robuste Verschlüsselungsprotokolle wie WPA2 und WPA3-Enterprise ermöglicht. Seine Architektur basiert auf drei Kernkomponenten: dem Supplicant (das Client-Gerät, das Zugriff anfordert), dem Authenticator (der WiFi-Access-Point, der als Gatekeeper fungiert) und dem Authentication Server (ein zentraler RADIUS-Server, der die Anmeldeinformationen validiert).

Wenn ein Benutzer versucht, eine Verbindung herzustellen, übermittelt der Supplicant die Anmeldeinformationen an den Authenticator. Der AP validiert diese Anmeldeinformationen nicht selbst; stattdessen kapselt er die Anfrage in das Extensible Authentication Protocol (EAP) und leitet sie an den RADIUS-Server weiter. Dieser Server gleicht die Anmeldeinformationen mit einer zentralen Identitätsdatenbank ab – typischerweise Microsoft Active Directory, LDAP oder ein Cloud-basierter Identity Provider. Bei Gültigkeit gibt der RADIUS-Server eine „Access-Accept“-Nachricht aus, der Port wird geöffnet und ein eindeutiger, sitzungsbezogener Verschlüsselungsschlüssel wird dynamisch für diesen spezifischen Benutzer generiert. Diese benutzerbezogene Schlüsselgenerierung macht 802.1X grundlegend sicherer als jedes Shared-Key-Modell: Selbst wenn die Sitzung eines Benutzers kompromittiert wird, ist der Datenverkehr keines anderen Benutzers gefährdet.

Die praktischen Auswirkungen für IT-Manager sind erheblich. Wenn ein Mitarbeiter das Unternehmen verlässt, entzieht die Deaktivierung seines Active Directory-Kontos sofort und automatisch seinen Netzwerkzugriff über jeden Standort und jeden Access Point hinweg. Keine manuelle Schlüsselrotation, kein Hinterherjagen von Geräten. Dieses Maß an individueller Verantwortlichkeit macht 802.1X zur einzig vertretbaren Wahl für Mitarbeiternetzwerke in jedem Unternehmen mit nennenswerten Sicherheits- oder Compliance-Verpflichtungen.

PSK: Das Shared Secret

Die Pre-Shared Key-Authentifizierung ist ein wesentlich einfacheres Modell. Eine einzige alphanumerische Passphrase wird sowohl auf dem Access Point als auch auf allen Client-Geräten konfiguriert. Wenn sich ein Gerät verbindet, führt es einen kryptografischen 4-Way-Handshake mit dem AP durch, um die Kenntnis des gemeinsamen Schlüssels nachzuweisen. Bei Erfolg wird der Zugriff gewährt.

Die Einfachheit ist reizvoll, aber die Sicherheitseinschränkungen sind im Enterprise-Kontext erheblich. Die primäre Schwachstelle ist die statische, geteilte Natur des Schlüssels. Es gibt keine individuelle Verantwortlichkeit; jeder, der das Passwort kennt, hat Zugriff. Den Zugriff für einen einzelnen Benutzer zu widerrufen, erfordert die Änderung des Schlüssels auf dem AP und die Neukonfiguration jedes autorisierten Geräts – ein logistischer Albtraum bei entsprechender Skalierung. Darüber hinaus ermöglicht ein kompromittierter Schlüssel einem Angreifer, der den anfänglichen Handshake abgefangen hat, den Datenverkehr anderer Benutzer im selben Netzwerk zu entschlüsseln. Das Simultaneous Authentication of Equals (SAE)-Protokoll des WPA3-Standards härtet PSK erheblich gegen Offline-Wörterbuchangriffe ab, das grundlegende Risiko eines geteilten, statischen Geheimnisses bleibt jedoch bestehen.

Open WiFi: Das reibungslose Gateway

Ein offenes Netzwerk verfügt über keine Authentifizierung und keine Link-Layer-Verschlüsselung. Der gesamte Datenverkehr zwischen dem Client und dem Access Point wird im Klartext übertragen, was es für jeden Angreifer in Funkreichweite trivial einfach macht, Daten abzufangen und zu lesen – ein klassischer Man-in-the-Middle-Angriff. Open WiFi sollte niemals für ein Netzwerk verwendet werden, in dem die Privatsphäre der Benutzer erwartet wird. Sein einziger valider professioneller Anwendungsfall ist als Startrampe für ein Captive Portal, das Authentifizierung und Richtliniendurchsetzung auf einer höheren Ebene des Netzwerk-Stacks bietet und so ein Sicherheitsrisiko in ein verwaltetes, kommerziell wertvolles Asset verwandelt.

Die folgende Tabelle fasst die wichtigsten Kompromisse aller drei Modelle zusammen:

| Dimension | 802.1X (WPA2/3-Enterprise) | PSK (WPA2/3-Personal) | Open WiFi |

|---|---|---|---|

| Sicherheitsniveau | Hoch — individuelle, dynamische Schlüssel | Mittel — geteilter, statischer Schlüssel | Keine — unverschlüsselter Datenverkehr |

| Bereitstellungskomplexität | Hoch — RADIUS, Zertifikate, AD | Niedrig — einzelne Passphrase | Sehr niedrig — keine Konfiguration |

| Benutzererfahrung | Nahtlos nach dem Onboarding | Einfache Passworteingabe | Sofortig, reibungslos |

| Individuelle Verantwortlichkeit | Ja — benutzerbezogene Anmeldeinformationen | Nein — geteilter Schlüssel | Nein — keine Anmeldeinformationen |

| Zugriffswiderruf | Sofort über AD-Konto-Deaktivierung | Erfordert vollständige Schlüsselrotation | N/A |

| Compliance-Eignung | PCI DSS, GDPR, HIPAA | Begrenzt | Ohne Portal nicht geeignet |

| Idealer Anwendungsfall | Unternehmensmitarbeiter, verwaltete Geräte | Kleine Gästenetzwerke, KMUs | Großflächiger öffentlicher Zugang |

| Purple-Integration | Analytics-Overlay, RADIUS-Unterstützung | Captive Portal, Datenerfassung | Captive Portal, vollständige Analytics |

Implementierungsleitfaden

Die Theorie in die Praxis umzusetzen, erfordert ein klares Verständnis der Bereitstellungsschritte und architektonischen Entscheidungen für jedes Modell.

Bereitstellung von 802.1X für Mitarbeiter-WiFi

Die erste Voraussetzung ist ein RADIUS-Server. Dies kann ein dedizierter Server sein, auf dem FreeRADIUS ausgeführt wird, die Network Policy Server (NPS)-Rolle in Windows Server oder – was immer häufiger vorkommt – ein Cloud-gehosteter RADIUS-Dienst, der die Notwendigkeit einer On-Premise-Infrastruktur eliminiert. Sie benötigen außerdem einen Identitätsspeicher (Active Directory, Azure AD oder Google Workspace), den der RADIUS-Server abfragen kann.

Die Wahl des EAP-Typs ist die nächste kritische Entscheidung. EAP-TLS, das digitale Zertifikate sowohl auf dem Server als auch auf jedem Client-Gerät verwendet, bietet die höchste Sicherheit, erfordert jedoch eine Public Key Infrastructure (PKI) und erhöht den administrativen Aufwand. PEAP-MSCHAPv2, das nur ein serverseitiges Zertifikat erfordert und Standard-Benutzernamen und -Passwörter für Clients verwendet, ist die häufigere Wahl für Unternehmen ohne ausgereifte PKI. Für vom Unternehmen verwaltete Geräte kann eine Mobile Device Management (MDM)-Plattform oder eine Gruppenrichtlinie (GPO) das WiFi-Profil und die Zertifikate automatisch pushen, was die Endbenutzererfahrung völlig nahtlos macht. Für BYOD-Szenarien ist ein Self-Service-Onboarding-Portal unerlässlich.

Bereitstellung von PSK oder Open WiFi mit einem Captive Portal für Gäste

Der mit Abstand wichtigste Schritt ist die Netzwerksegmentierung. Der Gastdatenverkehr muss mithilfe von VLANs und Firewall-Regeln vom Unternehmensnetzwerk isoliert werden, wobei der Gastdatenverkehr direkt ins Internet geleitet und der Zugriff auf interne Ressourcen blockiert wird. Dies ist nicht verhandelbar und eine Voraussetzung für die PCI DSS-Compliance.

Die Wahl zwischen einer Open- oder PSK-Basisschicht hängt vom Kontext des Veranstaltungsortes ab. Für ein Hotel bietet ein dynamischer PSK, der beim Check-in pro Gast generiert wird, eine nützliche erste Ebene der Zugriffskontrolle. Für ein Stadion oder eine Einzelhandelsumgebung maximiert ein offenes Netzwerk die Zugänglichkeit. In beiden Fällen ist das Captive Portal – wo die Plattform von Purple ihren Kernwert liefert – der Ort, an dem Authentifizierung, Datenerfassung, Richtliniendurchsetzung und User Engagement stattfinden. Innerhalb von Purple können Sie die Authentifizierung per E-Mail, Social Login oder gesponserten Zugangscodes konfigurieren, Bandbreitenlimits und Sitzungsdauern festlegen sowie GDPR-konforme Allgemeine Geschäftsbedingungen durchsetzen.

Best Practices

Die Netzwerksegmentierung ist die wichtigste Sicherheitspraxis für jede Multi-User-WiFi-Umgebung. Gast- und Mitarbeiterdatenverkehr dürfen niemals ein VLAN teilen. Über die Segmentierung hinaus sollten Unternehmen WPA3 bei allen neuen Hardware-Bereitstellungen einführen, da es sowohl für den Enterprise- als auch für den Personal-Modus bedeutende Sicherheitsverbesserungen gegenüber WPA2 bietet. Für PSK-Bereitstellungen, die noch nicht auf 802.1X migriert werden können, sollte eine Schlüsselrotation nach einem regelmäßigen Zeitplan erzwungen werden – mindestens vierteljährlich und sofort bei jedem Verdacht auf Kompromittierung oder beim Ausscheiden von Mitarbeitern.

Bei Gästenetzwerken sollte das Captive Portal als strategisches Asset und nicht nur als rechtliche Formalität betrachtet werden. Die über ein gut gestaltetes Portal gesammelten Daten – Besucherdemografie, Häufigkeit von Wiederholungsbesuchen, Verweildauer, Gerätetyp – liefern umsetzbare Erkenntnisse für Marketing-, Betriebs- und Venue-Management-Teams. Transparenz gegenüber den Benutzern bezüglich der Datenerfassung ist sowohl eine rechtliche Verpflichtung gemäß GDPR als auch eine vertrauensbildende Best Practice; Ihr Portal sollte deutlich auf eine Datenschutzrichtlinie verlinken und bei offenen Netzwerken den Benutzern raten, für sensible Transaktionen ein VPN zu verwenden.

Fehlerbehebung & Risikominderung

Die häufigste Fehlerquelle bei 802.1X-Bereitstellungen ist eine Fehlkonfiguration zwischen dem Access Point und dem RADIUS-Server – typischerweise eine falsche IP-Adresse, ein falscher UDP-Port (1812 für Authentifizierung, 1813 für Accounting) oder ein nicht übereinstimmendes Shared Secret. RADIUS-Serverprotokolle sind das erste Diagnosetool; sie liefern detaillierte Ablehnungsgründe, die das Problem genau lokalisieren. Zertifikatsbezogene Fehler – abgelaufene Zertifikate, nicht vertrauenswürdige Certificate Authorities oder falsche Subject Alternative Names – sind die zweithäufigste Ursache für 802.1X-Ausfälle und erfordern einen disziplinierten Prozess für das Certificate Lifecycle Management.

In PSK-Umgebungen besteht das primäre Risiko im Durchsickern von Anmeldeinformationen. Die Minderungsstrategie besteht darin, den PSK als zeitlich begrenzten Zugangscode und nicht als permanentes Passwort zu behandeln. Plattformen wie Purple können dies automatisieren, indem sie eindeutige, zeitgebundene Codes für jeden Gast oder jede Sitzung generieren, was die Angriffsfläche drastisch reduziert. Bei offenen Netzwerken ist das Risiko des Abhörens inhärent und kann auf der Netzwerkschicht nicht eliminiert werden; das Captive Portal sollte dies den Benutzern ausdrücklich mitteilen, und das Unternehmen sollte sicherstellen, dass seine eigenen internen Systeme unter keinen Umständen über das Gast-VLAN zugänglich sind.

Die Hochverfügbarkeit des RADIUS-Servers ist ein kritisches betriebliches Anliegen. Wenn der RADIUS-Server in einer 802.1X-Umgebung nicht erreichbar ist, können keine neuen Authentifizierungen erfolgreich durchgeführt werden. Redundante RADIUS-Server mit automatischem Failover oder ein Cloud-gehosteter RADIUS-Dienst mit einem starken SLA sind für jede Produktionsbereitstellung unerlässlich.

ROI & geschäftliche Auswirkungen

Der Return on Investment durch die Wahl des richtigen Authentifizierungsmodells manifestiert sich in mehreren Dimensionen. Für 802.1X in Mitarbeiternetzwerken ist die Risikominderung der primäre ROI-Treiber. Die durchschnittlichen Kosten einer Datenschutzverletzung in Großbritannien übersteigen 3 Millionen Pfund, wenn man behördliche Geldstrafen, Behebungskosten und Reputationsschäden berücksichtigt. Durch die Eliminierung geteilter Anmeldeinformationen und die Ermöglichung eines sofortigen Zugriffswiderrufs reduziert 802.1X die Angriffsfläche drastisch. Der sekundäre Treiber ist die betriebliche Effizienz: Die automatisierte Bereitstellung und Aufhebung der Bereitstellung über die Active Directory-Integration spart IT-Teams im Vergleich zur manuellen Verwaltung von PSK-Rotationen oder MAC-Adressen-Whitelists erheblich an administrativer Zeit.

Für Gästenetzwerke mit Captive Portals ist der ROI kommerzieller Natur. Ein gut konfiguriertes Purple Captive Portal verwandelt WiFi von einer Kostenstelle in ein umsatzgenerierendes Asset. Eine Hotelkette, die E-Mail-Adressen von 60 % ihrer Gäste erfasst, kann einen Direktmarketingkanal aufbauen, der jährlich Zehntausende von Pfund an Wiederholungsbuchungen wert ist. Eine Einzelhandelskette, die versteht, welche Abteilungen die längsten Verweildauern anziehen, kann die Produktplatzierung und Personalbesetzung optimieren. Ein Konferenzzentrum, das Sponsoren und Ausstellern verifizierte Besucherfrequenzdaten vorlegen kann, kann Premiumpreise für die Ausstellungsfläche verlangen. Das WiFi-Netzwerk ist in diesem Kontext keine Infrastruktur – es ist eine Plattform zur Datenerfassung und für User Engagement.

Referenzen

- IEEE Standard 802.1X-2020, „Port-Based Network Access Control“ — https://standards.ieee.org/ieee/802.1X/7345/

- Wi-Fi Alliance, „WPA3 Specification“ — https://www.wi-fi.org/discover-wi-fi/security

- PCI Security Standards Council, „PCI DSS v4.0“ — https://www.pcisecuritystandards.org/document_library/

- UK Information Commissioner's Office, „Guide to the UK GDPR“ — https://ico.org.uk/for-organisations/guide-to-data-protection/guide-to-the-general-data-protection-regulation-gdpr/

- IETF RFC 2865, „Remote Authentication Dial In User Service (RADIUS)“ — https://www.rfc-editor.org/rfc/rfc2865

Schlüsselbegriffe & Definitionen

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service. In an 802.1X WiFi deployment, the RADIUS server is the central validation engine that checks user credentials against a directory service and instructs the access point to grant or deny access.

IT teams encounter RADIUS whenever troubleshooting 802.1X authentication failures. It is the component most likely to be the source of connectivity issues, and its logs are the primary diagnostic tool. Network architects must plan for RADIUS server redundancy, as its unavailability prevents all new 802.1X authentications.

EAP (Extensible Authentication Protocol)

An authentication framework used within 802.1X that supports multiple authentication methods. Common types include EAP-TLS (certificate-based, highest security), PEAP-MSCHAPv2 (username/password with server-side certificate), and EAP-TTLS. The choice of EAP type determines the client authentication experience and the infrastructure required.

Network architects must select an EAP type during the design phase of an 802.1X deployment. EAP-TLS is the gold standard but requires a PKI; PEAP-MSCHAPv2 is the pragmatic choice for most enterprise deployments. The wrong choice can result in poor user experience or inadequate security.

VLAN (Virtual Local Area Network)

A logical segmentation of a physical network that creates isolated broadcast domains. Devices on different VLANs cannot communicate without traversing a router or Layer 3 switch, which can apply firewall rules to control and restrict that traffic.

VLANs are the foundational security tool for any multi-use WiFi environment. Separating guest, staff, and POS traffic onto distinct VLANs is the first and most critical step in protecting the corporate network and achieving PCI DSS compliance. IT managers should treat any flat network—where all WiFi traffic shares the same VLAN—as a critical security vulnerability.

Captive Portal

A web page that intercepts a user's first HTTP/HTTPS request upon connecting to a WiFi network and redirects them to a login or terms-acceptance page before granting broader internet access. It operates at Layer 7 of the OSI model, above the WiFi link layer.

For venue operators, the captive portal is the commercial interface of their guest WiFi. It is where legal terms are enforced, marketing consent is captured, user data is collected, and branding is displayed. Platforms like Purple provide sophisticated captive portal capabilities including social login, analytics, and CRM integration. Critically, a captive portal does not encrypt the underlying WiFi traffic.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandated by the major card schemes (Visa, Mastercard, Amex) for any organisation that stores, processes, or transmits cardholder data. It includes specific requirements for network segmentation, access control, and monitoring that directly govern WiFi architecture in retail and hospitality environments.

PCI DSS is the most common compliance driver for WiFi architecture decisions in retail and hospitality. Requirement 1 (network segmentation) and Requirement 7 (access control) are directly relevant to WiFi design. A QSA (Qualified Security Assessor) audit that finds guest or staff WiFi on the same network segment as POS systems will result in a critical finding.

WPA3 (Wi-Fi Protected Access 3)

The third generation of the Wi-Fi Alliance's security certification programme, ratified in 2018. WPA3-Enterprise mandates 192-bit minimum strength security for sensitive environments. WPA3-Personal introduces Simultaneous Authentication of Equals (SAE), which replaces the 4-Way Handshake and provides forward secrecy, making offline dictionary attacks against captured handshakes infeasible.

CTOs and network architects should specify WPA3 support as a mandatory requirement in all new access point procurement. While WPA2 remains widely deployed and acceptable, WPA3 provides meaningful security improvements, particularly for PSK networks where the SAE protocol eliminates the risk of offline password cracking from captured handshakes.

Man-in-the-Middle (MitM) Attack

A cyberattack in which a malicious actor positions themselves between two communicating parties, intercepting and potentially altering the traffic without either party's knowledge. On an Open WiFi network, this attack is trivially easy to execute using widely available tools.

This is the primary threat model for Open WiFi networks and the reason they should never be used for sensitive communications. IT managers must assume that any traffic on an Open network is visible to other users on that network. The practical mitigation is user education and the promotion of VPN usage, combined with ensuring that all sensitive internal systems are inaccessible from the guest VLAN.

Active Directory (AD) / Azure AD

Microsoft's directory service for managing users, computers, and other resources within an organisation. It serves as the central identity store that RADIUS servers query to validate credentials in an 802.1X deployment. Azure AD is the cloud-hosted equivalent, used by organisations running Microsoft 365.

For the majority of enterprise organisations, Active Directory or Azure AD is the identity backbone that makes 802.1X practical. The integration between the RADIUS server and AD means that WiFi access management is fully automated: new employees get access when their AD account is created; departing employees lose access when their account is disabled. Network architects should confirm AD/Azure AD integration compatibility before selecting a RADIUS solution.

Fallstudien

A 200-room boutique hotel wants to provide secure WiFi for staff and seamless, high-quality internet for guests. They need to comply with GDPR and want to encourage guests to follow their social media channels. How should they architect their WiFi deployment?

The solution requires a hybrid architecture serving two distinct user populations. First, implement two primary VLANs: VLAN 10 for staff and VLAN 20 for guests, with strict firewall rules preventing any cross-VLAN traffic. For the staff network, deploy an SSID named 'Staff_Secure' using WPA2/3-Enterprise (802.1X). Integrate a cloud-hosted RADIUS server with the hotel's Microsoft 365 or Azure AD tenant. Staff authenticate with their existing work email and password, gaining access to the hotel's property management system (PMS) and back-office applications. For the guest network, deploy an SSID named 'Hotel_Guest_WiFi' using a dynamic PSK model. At check-in, the PMS automatically generates a unique PSK for each guest, valid only for the duration of their stay, and prints it on the keycard holder. When the guest connects and enters this PSK, they are redirected to a Purple captive portal. The portal presents options to authenticate via Facebook, Instagram, or email form, captures marketing consent in compliance with GDPR, and displays the hotel's branding. Post-stay, the captured email list is used for targeted re-engagement campaigns.

A national retail chain with 150 stores needs to provide in-store WiFi for customers and for staff using handheld inventory scanners. Their PCI DSS QSA has flagged the current flat network as a compliance risk. How should they redesign their network architecture?

PCI DSS compliance demands strict network segmentation as its foundational requirement. The redesign implements three VLANs across all 150 sites: VLAN 10 (Corporate/POS) for point-of-sale terminals and back-office computers, VLAN 20 (Staff_Tools) for handheld inventory scanners and tablets, and VLAN 30 (Public_Guest) for customer WiFi. The POS network (VLAN 10) is wired-only with no WiFi access permitted, satisfying the PCI DSS requirement to isolate cardholder data environments. The Staff_Tools network uses WPA2/3-Enterprise (802.1X) with EAP-TLS certificate-based authentication. Each handheld scanner is issued a unique device certificate from an internal PKI, managed via MDM. This ensures that only authorised, managed devices can access the inventory system, and any lost or stolen device can have its certificate instantly revoked. The Public_Guest network uses an Open SSID with a Purple captive portal. Customers authenticate via email or social login, and the Purple platform provides location analytics, measuring dwell time by department, visit frequency, and campaign attribution. This data is fed into the marketing team's CRM for targeted promotions.

Szenarioanalyse

Q1. A large conference centre is hosting a 3-day technology event with 5,000 attendees. The event organisers want to provide free WiFi to all attendees and also want to be able to send a post-event survey to everyone who connected. What authentication model would you recommend, and what specific configuration would you implement?

💡 Hinweis:Consider the scale, the temporary nature of the users, the operational capacity of the venue team, and the specific business objective of capturing contact data for post-event communication.

Empfohlenen Ansatz anzeigen

The correct recommendation is an Open WiFi network with a Captive Portal. At 5,000 users, any form of password management—whether distributing a PSK or creating individual accounts—is operationally unmanageable. An Open network provides the required frictionless access. The captive portal is the critical component for meeting the business objective: configure it to require a valid email address for access, with a clearly worded GDPR-compliant consent checkbox for post-event communications. This provides the contact list for the survey. The portal should also display the event branding and terms of use. The network should be on a completely isolated VLAN with bandwidth management policies to ensure fair usage across 5,000 concurrent users. Purple's platform would handle the captive portal, data capture, and analytics, providing the event organisers with real-time attendance data as a bonus.

Q2. Your organisation is implementing a BYOD (Bring Your Own Device) policy, allowing employees to access corporate email and internal applications from personal smartphones. Your CTO is concerned about unmanaged personal devices on the corporate network. How can 802.1X be configured to address this risk without blocking BYOD entirely?

💡 Hinweis:Consider that 802.1X can do more than just validate a username and password—it can also assess the state of the connecting device before granting access.

Empfohlenen Ansatz anzeigen

The solution is to implement 802.1X with Network Access Control (NAC) or device posture checking capabilities. When an employee's personal device attempts to authenticate, the RADIUS server can be configured to perform a health check on the device before granting full access. This check can verify that the device has an up-to-date operating system, a screen lock enabled, and no signs of being jailbroken or rooted. Devices that pass the posture check are placed on the corporate VLAN with full access. Devices that fail are shunted to a quarantine VLAN with access only to a remediation portal that guides the user through the required security settings. This allows the organisation to embrace BYOD while enforcing a minimum security baseline. For the initial BYOD onboarding, a self-service portal that guides users through installing the required WiFi profile and accepting the MDM policy is essential for a smooth user experience.

Q3. A small accounting firm with 18 employees currently uses a single WPA2-PSK for their office WiFi. A recent security audit has flagged this as a risk, noting that three former employees still know the password. The firm uses Microsoft 365 but has no on-premise servers and no dedicated IT staff. What is the most pragmatic and cost-effective upgrade path?

💡 Hinweis:The firm's existing Microsoft 365 subscription is a significant asset. Consider cloud-native solutions that eliminate the need for on-premise infrastructure.

Empfohlenen Ansatz anzeigen

The most pragmatic path is to implement 802.1X using a cloud-hosted RADIUS service integrated with the firm's existing Azure AD (Microsoft Entra ID) tenant, which is included in their Microsoft 365 subscription. Several vendors offer cloud RADIUS services (including those built into modern access point management platforms) that can authenticate against Azure AD without any on-premise server. The firm should replace or reconfigure their access points to use WPA2/3-Enterprise with PEAP-MSCHAPv2, pointing to the cloud RADIUS service. Employees then log in with their existing Microsoft 365 email and password. Immediately, the three former employees' access is revoked by disabling their Azure AD accounts—no password rotation required. The total additional cost is typically the cloud RADIUS service subscription, which for a firm of this size is modest. This provides a massive security upgrade with minimal capital expenditure and no requirement for on-site IT expertise.

Wichtigste Erkenntnisse

- ✓802.1X (WPA2/3-Enterprise) is the only defensible authentication model for corporate staff networks, providing individual accountability, dynamic per-session encryption keys, and instant access revocation via Active Directory integration.

- ✓PSK (Pre-Shared Key) is a pragmatic choice for small, controlled guest environments, but its shared, static nature makes it unsuitable for large-scale or high-security deployments without regular key rotation and supplementary controls.

- ✓Open WiFi provides zero link-layer encryption and should only be deployed as a launchpad for a captive portal; it must never be used for any network where user privacy or corporate data security is a concern.

- ✓Network segmentation via VLANs is the non-negotiable foundation of any multi-use WiFi architecture—guest, staff, and POS traffic must be isolated from each other, and this is a hard requirement for PCI DSS compliance.

- ✓A captive portal is a business control, not a security control—it creates legal agreements, captures marketing data, enforces acceptable use policies, and provides analytics, but it does not encrypt WiFi traffic.

- ✓The right authentication model is determined by user type (staff vs. guests), compliance obligations (PCI DSS, GDPR), existing identity infrastructure (Active Directory/Azure AD), and expected scale of concurrent users.

- ✓Purple's platform is authentication-agnostic, integrating with all three models to provide a best-in-class captive portal, visitor analytics, and engagement capabilities that transform guest WiFi from a cost centre into a strategic business asset.