GDPR-Compliance für die Datenerfassung im Gäste-WiFi

This guide provides IT managers, network architects, and Data Protection Officers with a comprehensive, actionable framework for achieving GDPR compliance across guest WiFi deployments in hospitality, retail, and public-sector venues. It covers the full spectrum of data collected by guest WiFi networks, the legal requirements for obtaining valid consent, best-practice data retention policies, and how to implement a defensible compliance architecture. Venue operators will learn how to transform their guest WiFi from a potential regulatory liability into a strategic asset that builds customer trust and drives measurable business intelligence.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Executive Summary

- Technischer Deep-Dive

- Datenkategorien im Gäste-WiFi

- Die Rechtsgrundlage: Einwilligung vs. Berechtigtes Interesse

- Architektonische Komponenten für die Compliance

- Implementierungsleitfaden

- Phase 1: Definition von Richtlinien und Anforderungen (Wochen 1-2)

- Phase 2: Technisches Lösungsdesign & Anbieterauswahl (Wochen 3-4)

- Phase 3: Bereitstellung und Tests (Wochen 5-6)

- Phase 4: Produktions-Rollout & Mitarbeiterschulung (Wochen 7-8)

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & Geschäftliche Auswirkungen

Executive Summary

Dieser Leitfaden bietet IT-Managern, Netzwerkarchitekten und Standortbetreibern ein praktisches, umsetzbares Framework, um sicherzustellen, dass ihre Gäste-WiFi-Dienste vollständig mit der Datenschutz-Grundverordnung (GDPR) konform sind. Wir untersuchen die spezifischen Arten von Daten, die über das Gäste-WiFi erfasst werden, die rechtlichen Anforderungen an die Einwilligung und Datenverarbeitung sowie herstellerneutrale Best Practices für die Implementierung einer konformen Lösung. Für Chief Technology Officer und Datenschutzbeauftragte skizziert dieses Dokument, wie rechtliche und finanzielle Risiken im Zusammenhang mit Non-Compliance gemindert werden können, die Bußgelder von bis zu 4 % des weltweiten Jahresumsatzes umfassen können. Für den Operations Director zeigt es auf, wie eine konforme Gäste-WiFi-Bereitstellung das Kundenvertrauen stärken und wertvolle, ethisch gewonnene Business Intelligence liefern kann. Wir behandeln die technische Architektur eines konformen Systems, vom Design des Captive Portal bis hin zur Automatisierung von Richtlinien zur Datenaufbewahrung. Der Leitfaden enthält zudem praxisnahe Fallstudien aus dem Gastgewerbe und dem Einzelhandel, die den messbaren ROI einer gut durchdachten, konformen Gäste-WiFi-Plattform wie Purple belegen. Durch die Befolgung der Prinzipien in diesem Leitfaden können Unternehmen ihr Gäste-WiFi von einem potenziellen Compliance-Risiko in einen strategischen Vermögenswert verwandeln, der das Geschäftswachstum fördert und gleichzeitig die Privatsphäre der Nutzer respektiert.

Technischer Deep-Dive

Das Verständnis der GDPR-Compliance für Gäste-WiFi beginnt mit einer klaren Bewertung der verarbeiteten Daten. Gemäß der Verordnung werden „personenbezogene Daten“ weit gefasst als alle Informationen definiert, die sich auf eine identifizierte oder identifizierbare natürliche Person beziehen. Im Kontext eines Gäste-WiFi-Netzwerks umfasst dies eine breitere Palette von Datenpunkten, als viele Unternehmen annehmen. Eine fehlerhafte Klassifizierung dieser Daten ist ein grundlegender Fehler in der Compliance-Strategie.

Datenkategorien im Gäste-WiFi

Die über ein Gäste-WiFi-Netzwerk erfassten Daten lassen sich in vier Hauptkategorien unterteilen. Jede hat spezifische Auswirkungen auf die GDPR-Compliance, insbesondere hinsichtlich der Rechtsgrundlage für die Verarbeitung und der erforderlichen Aufbewahrungsfrist.

| Datenkategorie | Beispiele | Primäre Rechtsgrundlage | Wichtige Compliance-Aspekte |

|---|---|---|---|

| Registrierungsdaten | Name, E-Mail-Adresse, Telefonnummer, Social-Media-Profildaten | Einwilligung | Muss freiwillig, spezifisch, informiert und unmissverständlich erfolgen. Die erfassten Daten müssen minimiert werden. |

| Geräte- & Sitzungsdaten | MAC-Adresse, IP-Adresse, Gerätetyp, Browser, Zeitstempel für Verbindung/Trennung, Datennutzung | Berechtigtes Interesse / Einwilligung | Transparenz ist entscheidend. Nutzer müssen über diese Erfassung informiert werden. Wo möglich, sollte Anonymisierung eingesetzt werden. |

| Standortdaten | Echtzeit-Gerätestandort, Laufwege, Verweildauern, Heatmaps | Ausdrückliche Einwilligung | Hochrisikoverarbeitung. Erfordert ein klares, spezifisches Opt-in. Der Zweck muss klar formuliert sein (z. B. „zur Verbesserung des Ladenlayouts“). |

| Nutzungs- & Browsing-Daten | Besuchte Websites, genutzte Anwendungen (seltener) | Ausdrückliche Einwilligung | Extrem hohes Risiko und selten zu rechtfertigen. Sollte vermieden werden, es sei denn, es liegt ein kritischer, ausdrücklicher und durch Einwilligung bestätigter Zweck vor. |

Die Rechtsgrundlage: Einwilligung vs. Berechtigtes Interesse

Während ein Berechtigtes Interesse für die Verarbeitung grundlegender Sitzungsdaten geltend gemacht werden kann, die für die Netzwerksicherheit und Leistungsüberwachung erforderlich sind (z. B. gemäß Erwägungsgrund 49 der GDPR), haben das ICO und andere EU-Datenschutzbehörden die Messlatte hoch gelegt. Für alle Daten, die für Marketing, Analysen oder Nutzer-Profiling verwendet werden, ist die Einwilligung die einzig angemessene Rechtsgrundlage.

Laut ICO gilt: „Sie müssen sicherstellen, dass Sie nachweisen können, dass die Einwilligung freiwillig, für den bestimmten Fall, in informierter Weise und unmissverständlich als Willensbekundung der Person abgegeben wurde.“

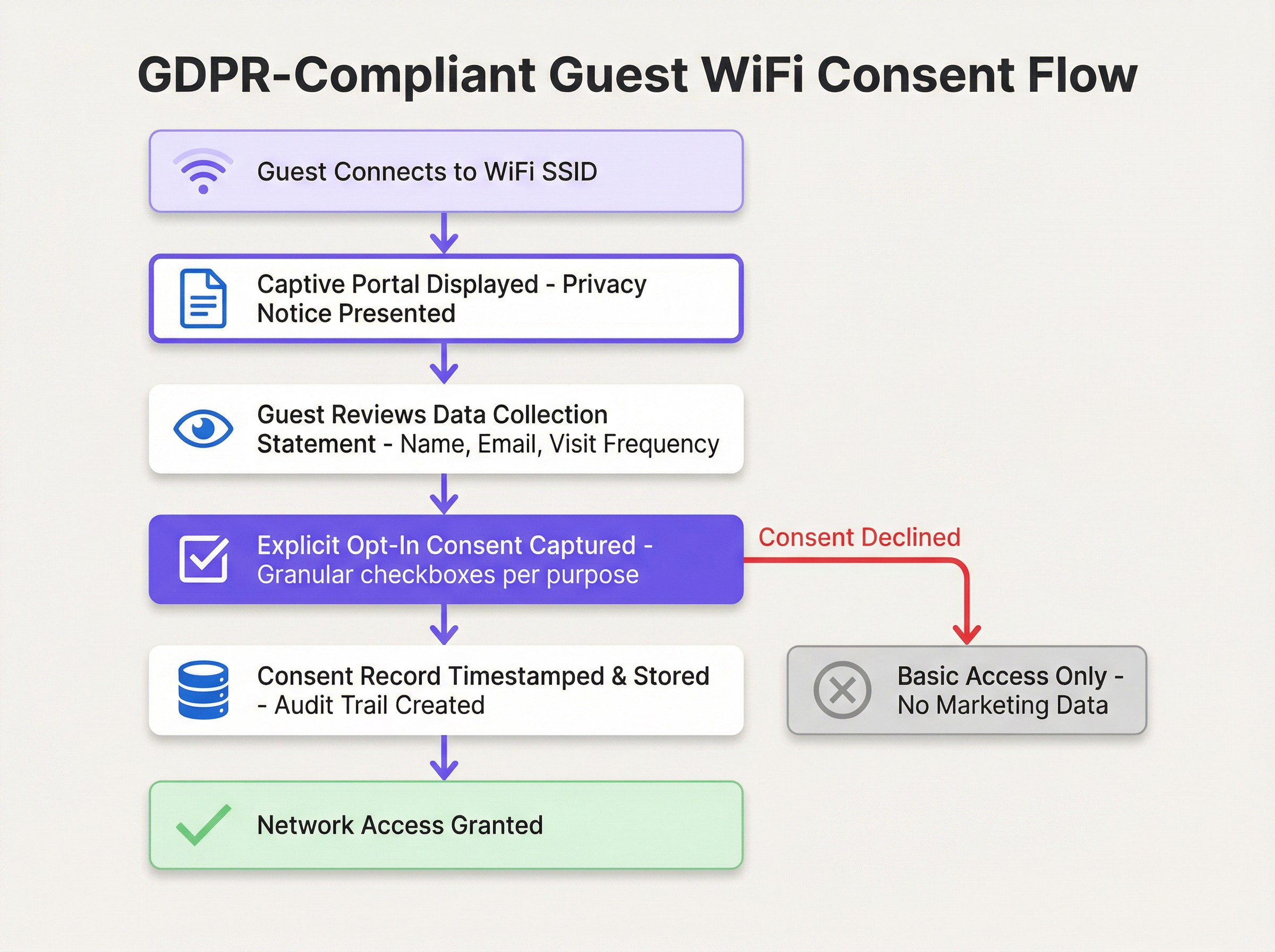

Dies erfordert einen Wechsel von der passiven Akzeptanz von Bedingungen hin zu einem aktiven, granularen Einwilligungsmechanismus. Die Architektur Ihres Captive Portal ist daher nicht nur eine technische, sondern auch eine rechtliche Überlegung.

Architektonische Komponenten für die Compliance

Eine GDPR-konforme Gäste-WiFi-Architektur basiert auf dem Prinzip von Privacy by Design und Privacy by Default. Das bedeutet, dass Datenschutz kein Zusatz, sondern ein Kernbestandteil des Systemdesigns ist.

- Sicheres Netzwerkfundament (WPA3/802.1X): Bevor Daten erfasst werden, muss das Netzwerk selbst sicher sein. Die Verwendung von WPA3 ist der aktuelle Branchenstandard und bietet robusten Schutz vor Abhörmaßnahmen. Für Unternehmensumgebungen bietet IEEE 802.1X eine portbasierte Netzwerkzugriffskontrolle, die sicherstellt, dass sich nur authentifizierte und autorisierte Geräte verbinden können.

- Das konforme Captive Portal: Dies ist die wichtigste nutzerseitige Komponente. Es muss einen „Just-in-Time“-Datenschutzhinweis anzeigen, bevor der Nutzer Informationen eingibt, auf eine vollständige und zugängliche Datenschutzerklärung verlinken, granulare, nicht vorausgewählte Kontrollkästchen für jeden Verarbeitungszweck verwenden und über HTTPS laufen, um Man-in-the-Middle-Angriffe zu verhindern.

- Consent Management Platform (CMP): Im Hintergrund ist eine robuste CMP erforderlich, um jede Einwilligungsaktion mit einem unveränderlichen Audit-Trail zu protokollieren, den Lebenszyklus der Einwilligung einschließlich des Widerrufs zu verwalten und sich in einen DSAR-Workflow (Data Subject Access Request) zu integrieren, um das einfache Auffinden, Exportieren oder Löschen der Daten eines bestimmten Nutzers zu erleichtern.

Implementierungsleitfaden

Die Bereitstellung einer GDPR-konformen Gäste-WiFi-Lösung erfordert einen strukturierten Ansatz, der von der Definition der Richtlinien bis zur technischen Konfiguration reicht.

Phase 1: Definition von Richtlinien und Anforderungen (Wochen 1-2)

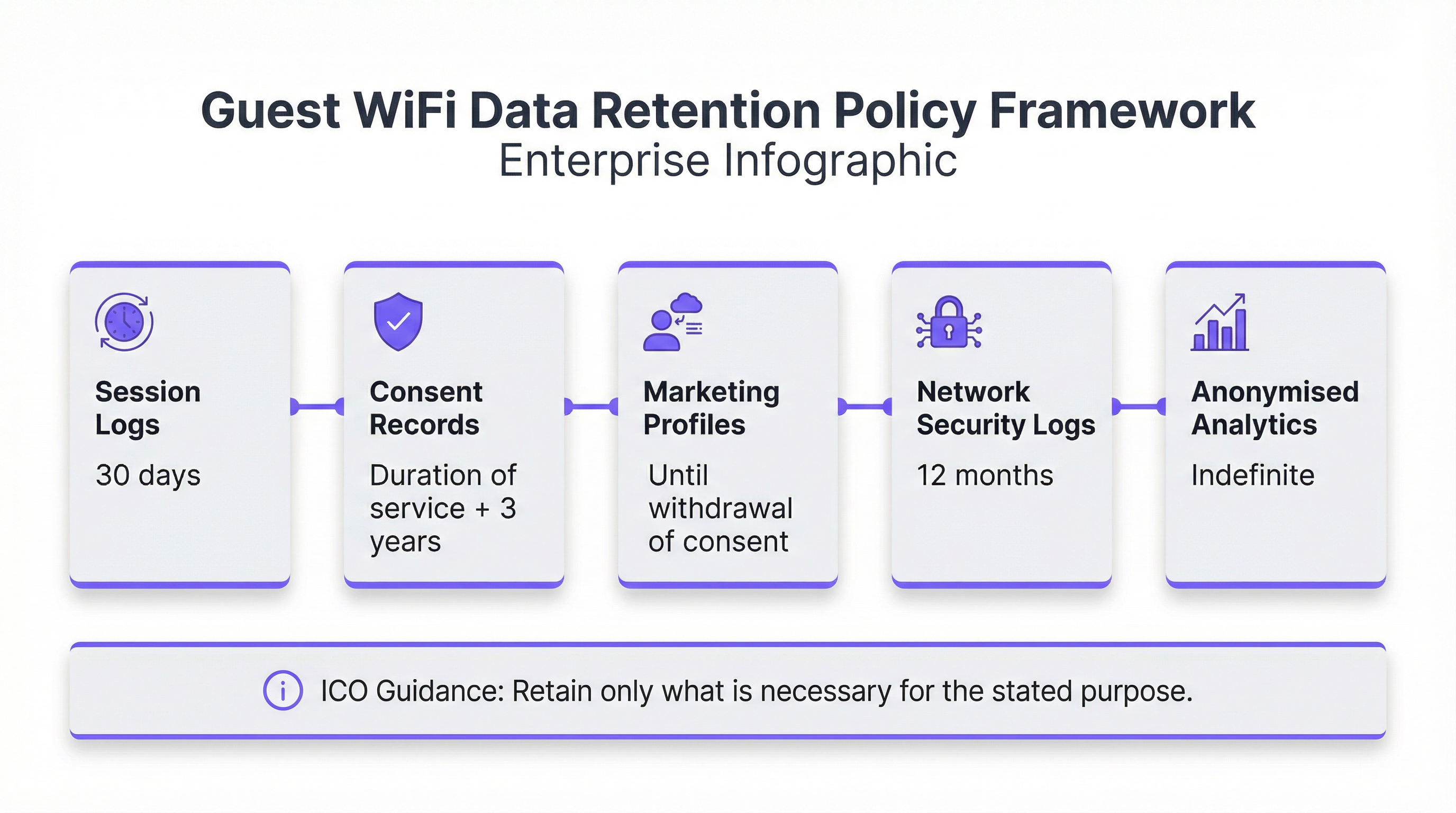

Bevor Hardware oder Software bereitgestellt wird, muss Ihr Unternehmen seine Richtlinien definieren. Berufen Sie einen Stakeholder-Workshop mit Vertretern aus IT, Recht, Marketing und Operations ein, um sich auf den Zweck des Gäste-WiFi zu einigen. Führen Sie eine Bewertung zur Datenminimierung durch und dokumentieren Sie die spezifische geschäftliche Rechtfertigung für jeden angeforderten Datenpunkt. Definieren und dokumentieren Sie die Aufbewahrungsfrist für jede Datenkategorie und wählen und dokumentieren Sie formell die Rechtsgrundlage für jede Verarbeitungsaktivität.

Phase 2: Technisches Lösungsdesign & Anbieterauswahl (Wochen 3-4)

Mit einer klaren Richtlinie bewerten Sie Ihre aktuelle Netzwerkinfrastruktur auf WPA3- und VLAN-Segmentierungsfunktionen. Evaluieren Sie Anbieter von Captive Portal und CMP anhand von Kriterien wie anpassbarem Portaldesign, robusten und durchsuchbaren Einwilligungs-Audit-Protokollen, DSAR-Automatisierungstools, automatisierten Regeln zur Datenaufbewahrung und CRM-Integrationsmöglichkeiten.

Phase 3: Bereitstellung und Tests (Wochen 5-6)

Stellen Sie die Lösung zunächst in einer Staging-Umgebung bereit. Konfigurieren Sie das Captive Portal mit finalen Texten und nicht vorausgewählten Einwilligungsfeldern, richten Sie Regeln zur Datenaufbewahrung ein und implementieren Sie eine rollenbasierte Zugriffskontrolle. Führen Sie End-to-End-Tests der gesamten User Journey durch, einschließlich Annahme und Ablehnung der Einwilligung, DSAR-Einreichung und automatisierter Datenlöschung.

Phase 4: Produktions-Rollout & Mitarbeiterschulung (Wochen 7-8)

Führen Sie die Lösung phasenweise an allen Standorten ein. Schulen Sie den IT-Helpdesk und das Front-of-House-Personal, um grundlegende Nutzerfragen zu beantworten und datenschutzspezifische Anfragen an den Datenschutzbeauftragten weiterzuleiten. Stellen Sie sicher, dass alle Konfigurationen und Prozesse gründlich dokumentiert sind.

Best Practices

Über die technische Implementierung hinaus ist die Einhaltung branchenüblicher Best Practices entscheidend, um die langfristige GDPR-Compliance aufrechtzuerhalten und das Vertrauen Ihrer Nutzer aufzubauen.

Prinzip der geringsten Rechte (Least Privilege): Gewähren Sie den Zugriff auf personenbezogene Daten streng nach dem Need-to-Know-Prinzip mithilfe rollenbasierter Zugriffskontrolle (RBAC). Marketingteams sollten keinen Zugriff auf Netzwerksicherheitsprotokolle haben und umgekehrt.

Regelmäßige Audits und Penetrationstests: Planen Sie jährliche Audits, die die Überprüfung von Einwilligungsprotokollen, die Verifizierung von Aufbewahrungsrichtlinien und das Testen von DSAR-Prozessen umfassen. Beauftragen Sie einen Drittanbieter mit Penetrationstests des Captive Portal und der WiFi-Infrastruktur.

Nutzerseitige Transparenz: Implementieren Sie einen mehrstufigen Datenschutzhinweis im Captive Portal, stellen Sie ein Self-Service-Preference-Center bereit, in dem Nutzer ihre Daten verwalten können, und ergänzen Sie digitale Maßnahmen durch klare Beschilderung vor Ort an Ihrem Standort.

Datenanonymisierung und -pseudonymisierung: Setzen Sie Anonymisierungs- oder Pseudonymisierungstechniken so früh wie möglich im Datenlebenszyklus ein. Speichern Sie für Analysen einen Einweg-Hash der MAC-Adresse anstelle der rohen Kennung und verwenden Sie pseudonymisierte Kennungen in Ihrer Analysedatenbank, um den Compliance-Umfang zu reduzieren.

Fehlerbehebung & Risikominderung

Selbst bei einem gut durchdachten System können betriebliche Probleme und Compliance-Risiken auftreten. Die proaktive Identifizierung und Planung für diese Szenarien ist ein Kennzeichen eines ausgereiften Data-Governance-Programms.

| Fehlermodus | Auswirkung | Minderung & Lösung |

|---|---|---|

| Unstimmigkeit bei Einwilligungsnachweisen | Hoch. Die Unfähigkeit, eine Einwilligung nachzuweisen, kann zu behördlichen Bußgeldern führen. | Stellen Sie eine CMP mit einem unveränderlichen, mit Zeitstempel versehenen Audit-Protokoll bereit. Entfernen Sie den Nutzer bei Streitigkeiten sofort aus Marketinglisten. |

| Fehler bei der Datenaufbewahrung | Mittel bis Hoch. Technischer Verstoß gegen die Richtlinie, kritisch, wenn ein DSAR zur Löschung eingeht. | Implementieren Sie robustes Monitoring und Alerting für alle Datenlöschaufträge. Lösen Sie die Löschung manuell aus und führen Sie eine Post-Mortem-Analyse durch. |

| Umgehung des Captive Portal | Niedrig bis Mittel. Risiko eines unbefugten Netzwerkzugriffs. | Implementieren Sie strenge Firewall-Regeln, die den gesamten Datenverkehr von nicht authentifizierten Geräten blockieren, mit Ausnahme von DHCP und DNS zum Portal. |

| Zusammenbruch des DSAR-Prozesses | Hoch. Eine nicht erfolgte Antwort innerhalb eines Monats verstößt gegen Artikel 15 der GDPR. | Erstellen Sie einen dedizierten, überwachten E-Mail-Alias für den Datenschutz. Führen Sie obligatorische jährliche Mitarbeiterschulungen zur Identifizierung und Eskalation von DSARs durch. |

Führen Sie zur proaktiven Risikominderung eine Datenschutz-Folgenabschätzung (DPIA) durch, bevor Sie ein Gäste-WiFi-System bereitstellen oder wesentlich ändern. Führen Sie eine gründliche Due-Diligence-Prüfung der Anbieter durch, überprüfen Sie Sicherheitszertifizierungen (ISO 27001, SOC 2) und stellen Sie sicher, dass ein robuster Auftragsverarbeitungsvertrag (Data Processing Addendum) vorliegt. Pflegen Sie einen dokumentierten Incident-Response-Plan, der die 72-Stunden-Frist für die Meldung von Datenschutzverletzungen abdeckt.

ROI & Geschäftliche Auswirkungen

Eine GDPR-konforme Gäste-WiFi-Lösung sollte nicht als Kostenstelle betrachtet werden. Bei korrekter Implementierung ist sie ein strategischer Enabler, der durch Risikominderung, gestärktes Kundenvertrauen und ethische Business Intelligence einen messbaren ROI liefert.

GDPR-Bußgelder können 20 Millionen Euro oder 4 % des weltweiten Jahresumsatzes erreichen. Eine konforme Plattform, die jährlich 50.000 Euro kostet, stellt nur einen Bruchteil dieses potenziellen Haftungsrisikos dar. Über die Risikominderung hinaus bieten anonymisierte und aggregierte Daten, die mit Einwilligung der Nutzer erfasst wurden, wertvolle Einblicke in Laufwege, Verweildauern, Besuchshäufigkeit und demografische Muster. Eine Einzelhandelskette mit einem Jahresumsatz von 50 Millionen Euro, die ein Bußgeld von 2 Millionen Euro vermeidet und ihre Marketingdatenbank mit Einwilligung um 10.000 Nutzer (bei einem durchschnittlichen Lead-Wert von 10 Euro) erweitert, erzielt einen überzeugenden, mehrdimensionalen ROI.

Indem die Diskussion auf Risikominderung, Kundenvertrauen und ethische, datengesteuerte Entscheidungsfindung ausgerichtet wird, können IT-Führungskräfte zeigen, dass eine GDPR-konforme Gäste-WiFi-Lösung nicht nur eine rechtliche Notwendigkeit, sondern ein leistungsstarker Motor für das Geschäftswachstum ist.

Schlüsselbegriffe & Definitionen

GDPR (General Data Protection Regulation)

The EU's primary data protection law, which came into force on 25 May 2018 and was retained in UK law post-Brexit as the UK GDPR. It governs how organizations collect, process, store, and share personal data of individuals in the UK and EU. Non-compliance can result in fines of up to €20 million or 4% of annual global turnover.

IT teams encounter GDPR as the overarching legal framework governing every aspect of their guest WiFi data collection. It is the source of all consent, retention, and transparency requirements discussed in this guide.

Captive Portal

A web page presented to a user when they first connect to a guest WiFi network, before they are granted full internet access. It is the primary mechanism for presenting privacy notices, capturing consent, and collecting registration data (e.g., name, email). Under GDPR, the design of the captive portal is a critical compliance control.

Network architects and IT managers configure captive portals as part of the guest WiFi deployment. The portal's design — specifically the consent checkboxes and privacy notice — directly determines the organization's GDPR compliance posture.

Data Controller

The organization that determines the purposes and means of processing personal data. When a hotel, retailer, or venue operator deploys guest WiFi and decides what data to collect and why, they become the Data Controller and bear primary responsibility for GDPR compliance.

Venue operators are often surprised to learn they are the Data Controller for their guest WiFi, not their technology vendor. This distinction is critical because it means the legal obligations and potential fines fall on the venue operator, not the platform provider.

Data Processor

An organization that processes personal data on behalf of a Data Controller. A guest WiFi platform provider like Purple acts as a Data Processor. The relationship must be governed by a formal Data Processing Addendum (DPA) that defines the processor's obligations and restrictions.

IT managers must ensure that a DPA is in place with every technology vendor that handles personal data collected via the guest WiFi. Without a DPA, the organization is in breach of GDPR Article 28.

Consent Management Platform (CMP)

A software system that manages the collection, storage, and lifecycle of user consent. In a guest WiFi context, a CMP records every consent event with a timestamp, the specific purposes consented to, and the version of the privacy notice presented. It also manages consent withdrawal and integrates with DSAR workflows.

A CMP is the technical backbone of GDPR compliance for guest WiFi. IT managers should evaluate any guest WiFi platform on the robustness of its CMP capabilities, particularly the immutability and searchability of its consent audit log.

Data Subject Access Request (DSAR)

A formal request from an individual (the 'data subject') to an organization, asking for a copy of all personal data held about them, or requesting that their data be corrected or deleted. Under GDPR, organizations must respond to DSARs within one calendar month.

IT managers and DPOs must have a documented, tested process for handling DSARs. Guest WiFi platforms should provide tools to quickly search for and export or delete a specific user's data, reducing the operational burden of fulfilling these requests.

Data Minimisation

A core GDPR principle (Article 5(1)(c)) requiring that personal data collected must be 'adequate, relevant and limited to what is necessary in relation to the purposes for which they are processed.' In practice, this means only collecting the data you genuinely need for a specific, stated purpose.

Data minimisation is the most commonly violated principle in guest WiFi deployments. IT managers should challenge every data field on the captive portal with the question: 'What specific business purpose does this serve, and can we achieve that purpose without this data?'

Data Protection Impact Assessment (DPIA)

A formal process for identifying and minimizing the data protection risks of a project or system. Under GDPR Article 35, a DPIA is legally mandatory before undertaking any processing that is 'likely to result in a high risk' to individuals' rights and freedoms. This includes large-scale location tracking and systematic behavioural profiling.

IT managers and DPOs must conduct a DPIA before deploying guest WiFi systems that include footfall analytics, real-time location tracking, or marketing profiling. Failure to conduct a required DPIA is itself a GDPR violation.

Pseudonymisation

A data processing technique that replaces directly identifying information (e.g., a name or email address) with an artificial identifier, such that the data can no longer be attributed to a specific individual without the use of additional information kept separately. Unlike anonymisation, pseudonymisation is reversible.

IT architects use pseudonymisation in guest WiFi analytics databases to reduce the risk associated with a data breach. If the analytics database is compromised, the attacker cannot directly identify individuals. The 'key' linking the pseudonym to the real identity is stored separately with stronger access controls.

ICO (Information Commissioner's Office)

The UK's independent authority set up to uphold information rights in the public interest, promoting openness by public bodies and data privacy for individuals. The ICO is the primary supervisory authority for GDPR compliance in the UK. It has the power to issue fines, conduct audits, and publish enforcement actions.

UK-based venue operators must comply with UK GDPR as enforced by the ICO. IT managers should monitor ICO guidance and enforcement notices, as these provide practical interpretation of how the law applies to specific scenarios, including guest WiFi.

Fallstudien

A 250-room, four-star hotel group with 12 properties across the UK wants to deploy guest WiFi across all sites. Their primary goals are to provide a seamless connectivity experience for guests, build a consented marketing database for their loyalty programme, and gain footfall analytics to optimise lobby and restaurant layouts. Their current setup is a basic, unmanaged open WiFi network with no captive portal. How should they approach a GDPR-compliant deployment?

The deployment should follow a four-phase approach. In Phase 1 (Policy), the hotel group must convene a workshop with IT, Marketing, Legal, and the DPO. They need to define three distinct processing purposes: (1) providing network access, (2) marketing communications for the loyalty programme, and (3) footfall analytics. Each purpose requires a separate legal basis and consent mechanism. In Phase 2 (Design), they should select a managed guest WiFi platform such as Purple, which provides a customizable captive portal, a consent management platform, and integrated analytics. The captive portal should be designed with a clear, two-step flow: first, a mandatory acceptance of terms for network access (which can use Legitimate Interest for basic session data); second, two separate, optional, unticked checkboxes — one for 'Loyalty Programme Marketing' and one for 'Anonymous Footfall Analytics'. The privacy notice must be concise and clearly explain each purpose. In Phase 3 (Deployment), the solution should be staged at a single property first. The team must configure automated data retention rules: session logs purged after 30 days, marketing profiles retained until consent is withdrawn, and footfall analytics data anonymised at the point of collection and retained indefinitely. In Phase 4 (Rollout), the solution is deployed to all 12 properties with a phased rollout over 8 weeks. Front desk staff are trained to direct guests to the WiFi and to escalate any data queries to the DPO.

A national retail chain with 85 stores wants to use their guest WiFi to run footfall heatmaps and measure the effectiveness of in-store promotional displays. Their marketing team wants to use the WiFi to send push notifications to customers who are currently in-store. Their IT team is concerned about GDPR compliance, particularly around the use of MAC addresses for tracking. How should the IT manager advise the business?

The IT manager should advise the business that this use case is achievable but requires careful architectural decisions. First, regarding MAC address tracking: modern mobile devices (iOS 14+ and Android 10+) use MAC address randomization by default, which means that a MAC address is not a stable, persistent identifier for a specific device. However, it is still considered personal data when collected, as it can be combined with other data to identify an individual. The IT manager should recommend that the analytics platform anonymise the MAC address immediately upon collection (using a one-way hash), and that the analytics dashboard only ever display aggregated, anonymised data. This significantly reduces the GDPR risk. Second, regarding in-store push notifications: this is a high-risk processing activity that requires explicit, specific consent. The captive portal must include a specific, unticked checkbox that reads: 'I consent to receiving personalised offers and notifications while I am connected to the store WiFi.' The purpose must be clearly explained. Third, the IT manager should recommend conducting a DPIA before deploying the push notification feature, as it involves real-time location-based processing of personal data. The DPIA should assess the risk to user privacy and document the mitigations in place. A platform like Purple can support this use case with its consent management, analytics, and marketing automation capabilities, while providing the audit trail needed to demonstrate compliance.

Szenarioanalyse

Q1. You are the IT Manager for a 50-store retail chain. Your Marketing Director wants to deploy guest WiFi and use it to send in-store push notifications to customers who have previously visited any of your stores. The notifications would be triggered when a known device (identified by MAC address) reconnects to any store's WiFi. Your DPO has flagged this as high-risk. What steps must you take before this feature can be deployed, and what technical safeguards are required?

💡 Hinweis:Consider the DPIA trigger checklist, the specific consent required for cross-store device tracking, and the technical challenges of MAC address randomization on modern devices.

Empfohlenen Ansatz anzeigen

Before deploying this feature, you must: (1) Conduct a mandatory Data Protection Impact Assessment (DPIA), as this involves systematic monitoring of individuals across multiple locations using device identifiers — a clear GDPR Article 35 trigger. The DPIA must document the risks and the mitigations. (2) Redesign the captive portal to include a specific, unticked consent checkbox that clearly explains cross-store device recognition and targeted notifications. The language must be explicit: 'I consent to [Brand] recognising my device across all stores and sending me personalised offers when I connect.' (3) Address the MAC randomization challenge: since modern iOS and Android devices randomize MAC addresses, you cannot reliably use raw MAC addresses for cross-store recognition. You must instead require users to authenticate via a persistent identifier such as an email address or social login, which then becomes the cross-store tracking key. (4) Implement a Data Processing Addendum with your push notification provider. (5) Provide a clear, accessible opt-out mechanism in every push notification and in a self-service preference center. Only after completing these steps and obtaining sign-off from the DPO should the feature be deployed.

Q2. Your organization has received a Data Subject Access Request from a former hotel guest who stayed 18 months ago. They are requesting a copy of all personal data you hold about them, including their WiFi session history. Your current guest WiFi platform stores session logs indefinitely. What are your immediate obligations, and what systemic changes should you make?

💡 Hinweis:Consider the one-month response deadline, the data minimisation principle, and the need for a documented retention policy.

Empfohlenen Ansatz anzeigen

Your immediate obligations are: (1) Acknowledge the DSAR in writing within 5 working days, confirming you have received it and will respond within one calendar month. (2) Search all systems — your guest WiFi CMP, CRM, and any email marketing platforms — for all personal data associated with this individual. (3) Compile and provide a copy of all data found, in a commonly used electronic format, within one calendar month of receipt. This includes session logs, consent records, and any marketing profile data. The systemic change required is urgent: storing session logs indefinitely is a clear violation of the GDPR data minimisation and storage limitation principles. You must immediately define and implement a data retention policy. Session logs should be purged after 30-90 days. You must configure automated retention rules in your guest WiFi platform to enforce this policy going forward. Additionally, you should implement a formal DSAR intake process — a dedicated privacy email alias, a trained point of contact, and a documented workflow — to ensure future requests are handled efficiently and within the statutory deadline.

Q3. A conference centre is deploying guest WiFi for a major three-day event with 5,000 attendees. The event organiser wants to use the WiFi analytics to provide sponsors with data on how many unique visitors attended each sponsor's exhibition stand. The data would be presented as a report showing stand visit counts and average dwell times per stand. Is this use case GDPR-compliant as described, and what conditions must be met for it to proceed?

💡 Hinweis:Consider the distinction between anonymised aggregate data and personal data, and the specific consent required for location-based analytics.

Empfohlenen Ansatz anzeigen

The use case as described is potentially compliant, but only under specific conditions. The key question is whether the data provided to sponsors is truly anonymised and aggregated, or whether it could be used to identify individuals. If the report shows only aggregate counts (e.g., 'Stand A received 342 unique device visits with an average dwell time of 4.2 minutes'), and if the underlying device-level data has been irreversibly anonymised before any analysis, then this data is no longer personal data and can be shared with sponsors without restriction. However, to get to this point, the following conditions must be met: (1) The captive portal for the event WiFi must include a specific, unticked consent checkbox for 'Anonymous footfall analytics to measure event attendance and stand popularity.' The purpose and the fact that aggregated data will be shared with event sponsors must be clearly disclosed. (2) The analytics platform must anonymise device identifiers (e.g., hash the MAC address) at the point of collection, before any analysis is performed. (3) The reports shared with sponsors must contain only aggregated data with no possibility of re-identification. If any stand had very few visitors, the data for that stand should be suppressed to prevent re-identification. (4) A DPIA should be conducted given the large scale of the data collection. If these conditions are met, the use case is compliant and represents a legitimate and valuable application of guest WiFi analytics.

Wichtigste Erkenntnisse

- ✓Guest WiFi networks collect four categories of personal data under GDPR: registration data, device and session data, location data, and usage data. Each requires a distinct legal basis and compliance approach.

- ✓Consent for marketing and analytics must be freely given, specific, informed, and unambiguous. This means separate, unticked checkboxes for each purpose on the captive portal — never bundled with the terms of service for network access.

- ✓A robust data retention policy is non-negotiable. Session logs should be purged after 30 days, consent records retained for 2 years post-last-interaction, and marketing profiles deleted upon consent withdrawal. Automate these rules in your CMP.

- ✓A Data Protection Impact Assessment (DPIA) is legally mandatory before deploying guest WiFi systems that involve large-scale location tracking, behavioural profiling, or processing data from vulnerable groups.

- ✓Your guest WiFi vendor is a Data Processor. A formal Data Processing Addendum (DPA) must be in place before any personal data is shared with them. Evaluate vendors on their security certifications (ISO 27001, SOC 2) and GDPR compliance documentation.

- ✓GDPR compliance for guest WiFi is not just a cost — it is a strategic enabler. A compliant platform mitigates fines of up to 4% of global turnover, builds customer trust, and provides ethically sourced business intelligence that drives operational and marketing ROI.

- ✓In the event of a personal data breach, the 72-hour notification clock starts the moment you become aware of it. Build this timeline into your incident response plan and ensure your team knows to notify before the investigation is complete.