Multi-Tenant WiFi: Architektur und Management

This authoritative technical reference guide provides IT managers, network architects, and venue operators with a comprehensive framework for designing, deploying, and managing multi-tenant WiFi networks across complex environments such as hotels, retail centres, stadiums, and multi-dwelling units (MDUs). It covers the critical architectural differences between single-venue and multi-tenant deployments, with a focus on tenant isolation, bandwidth management, and compliance. By leveraging Purple's enterprise WiFi intelligence platform, organisations can transform shared network infrastructure into a secure, scalable, and commercially valuable service.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Executive Summary

- Technischer Deep-Dive

- Die grundlegende Rolle von VLANs und Segmentierung

- Authentifizierung und Zugriffskontrolle: Mehr als nur ein Passwort

- Sicherstellung der Leistung mit granularem QoS

- Implementierungsleitfaden

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & geschäftliche Auswirkungen

Executive Summary

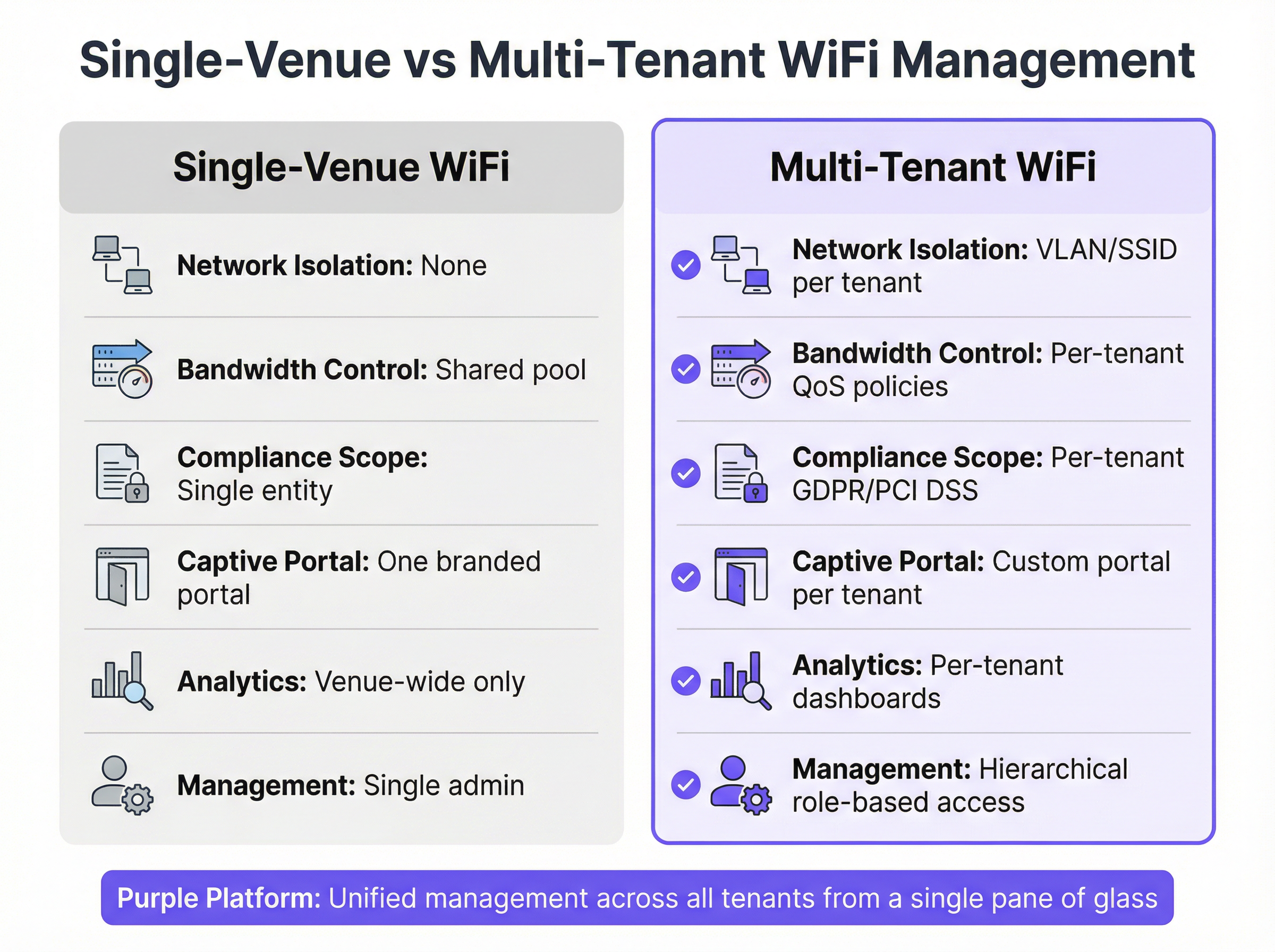

Dieser Leitfaden bietet einen technischen Deep-Dive in die Architektur, das Management und die geschäftlichen Auswirkungen von Multi-Tenant WiFi-Netzwerken. Er richtet sich an IT-Manager, Netzwerkarchitekten und Betreiber von Veranstaltungsorten, die für die Bereitstellung sicherer, hochleistungsfähiger drahtloser Konnektivität in komplexen Umgebungen mit mehreren Nutzern wie Hotels, Einkaufszentren, Stadien und verwalteten Wohnimmobilien (MDUs) verantwortlich sind. Wir untersuchen die entscheidenden Unterschiede zwischen Single-Venue- und Multi-Tenant-Bereitstellungen und konzentrieren uns dabei auf die architektonischen Notwendigkeiten der Mandantenisolierung, des granularen Bandbreitenmanagements und der zentralisierten Kontrolle. Der Inhalt geht über die akademische Theorie hinaus und bietet praktische, umsetzbare Anleitungen für das Design, die Bereitstellung und die Monetarisierung einer gemeinsam genutzten WiFi-Infrastruktur, während gleichzeitig Sicherheitsrisiken gemindert und die Einhaltung von Standards wie PCI DSS und GDPR sichergestellt werden. Durch die Nutzung einer hochentwickelten Managementplattform wie Purple können Immobilieneigentümer einen gemeinsam genutzten Dienst in einen erheblichen Mehrwert verwandeln, die Zufriedenheit der Mandanten steigern, neue Einnahmequellen erschließen und durch detaillierte Analysen tiefe betriebliche Einblicke gewinnen.

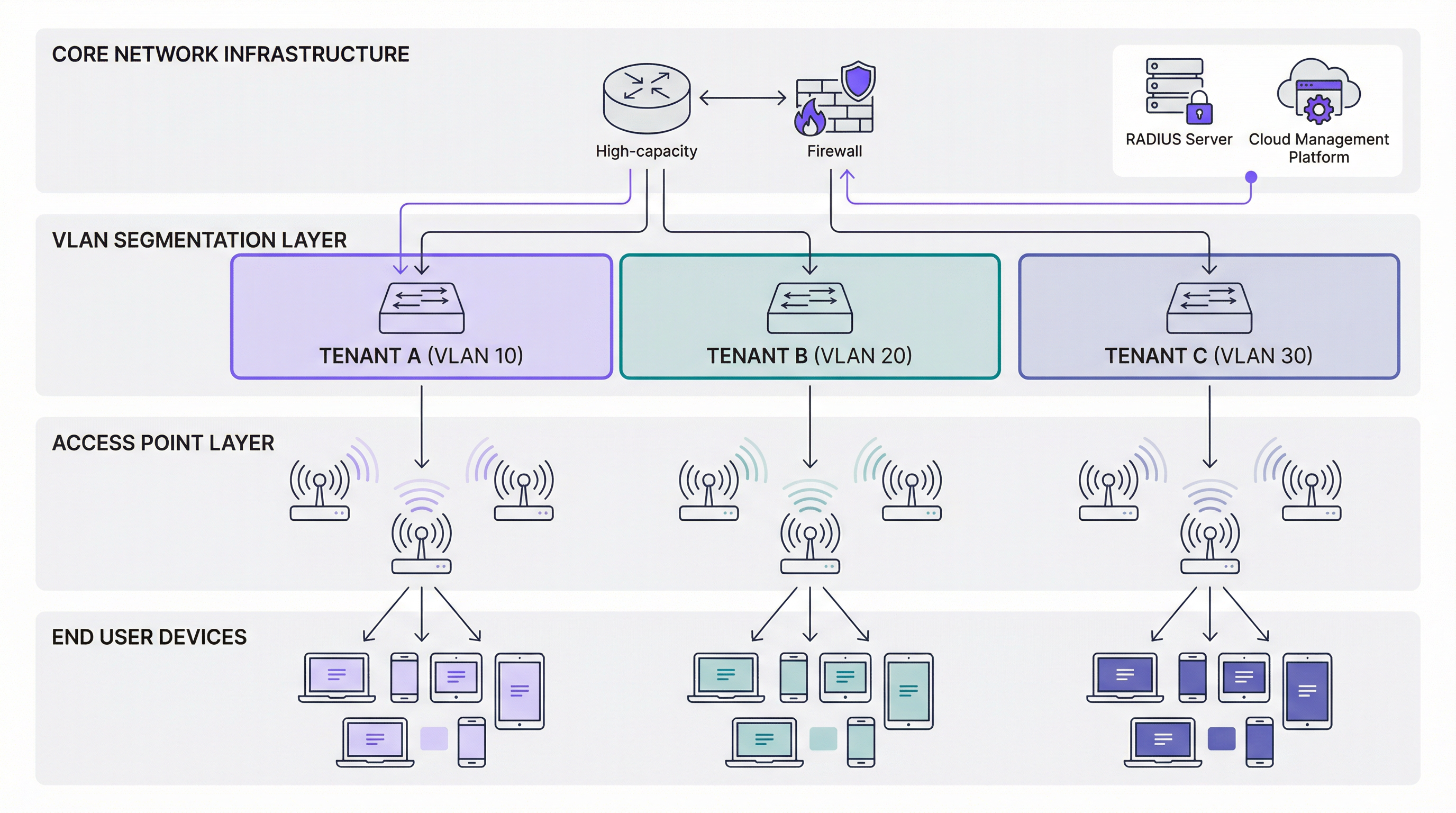

Technischer Deep-Dive

Der Übergang von einer Single-Occupant- zu einer Multi-Tenant WiFi-Architektur erfordert einen grundlegenden Wandel in der Philosophie des Netzwerkdesigns – von einer flachen, vertrauenswürdigen Umgebung hin zu einem segmentierten Zero-Trust-Framework. Das Hauptziel besteht darin, sicherzustellen, dass mehrere unabhängige Mandanten auf einer einzigen physischen Infrastruktur koexistieren können, ohne Kompromisse bei Sicherheit, Leistung oder Datenschutz einzugehen. Dies wird durch einen mehrschichtigen Ansatz für Isolierung und Kontrolle erreicht.

Die grundlegende Rolle von VLANs und Segmentierung

Der Grundstein jedes Multi-Tenant-Netzwerks ist das Virtual Local Area Network (VLAN). Wie im Standard IEEE 802.1Q definiert, ermöglichen VLANs die Partitionierung eines einzelnen physischen Netzwerk-Switches in mehrere, logisch getrennte Broadcast-Domänen. In der Praxis bedeutet dies, dass der Datenverkehr eines Mandanten – beispielsweise eines Einzelhandelsgeschäfts in VLAN 10 – für den Datenverkehr eines anderen Mandanten, wie etwa eines Firmenbüros in VLAN 20, völlig unsichtbar und unzugänglich ist, selbst wenn deren Geräte mit demselben physischen Access Point verbunden sind.

Grundprinzip: Ohne eine ordnungsgemäße VLAN-Implementierung ist die Mandantentrennung rein kosmetischer Natur. Mehrere SSIDs in einem einzigen, flachen LAN bieten keine nennenswerte Sicherheit, da alle Geräte in derselben Broadcast-Domäne verbleiben, was potenziell laterale Bewegungen durch böswillige Akteure ermöglicht.

Authentifizierung und Zugriffskontrolle: Mehr als nur ein Passwort

In einer Multi-Tenant-Umgebung ist ein einheitlicher Ansatz für die Authentifizierung völlig unzureichend. Verschiedene Mandanten haben sehr unterschiedliche Sicherheitsanforderungen, und eine robuste Architektur muss mehrere Authentifizierungsmethoden gleichzeitig unterstützen. Für Unternehmens- oder Hochsicherheitsmandanten ist WPA3-Enterprise mit IEEE 802.1X-Authentifizierung der Goldstandard. Es erfordert, dass sich jeder Benutzer mit eindeutigen Anmeldeinformationen – einem Benutzernamen und Passwort oder einem digitalen Zertifikat – an einem RADIUS-Server (Remote Authentication Dial-In User Service) authentifiziert. Dies ermöglicht eine benutzerbezogene Verantwortlichkeit, detaillierte Audit-Protokollierung und eine dynamische Richtlinienzuweisung basierend auf der Benutzeridentität oder Gruppenmitgliedschaft.

Für Gastnetzwerke, öffentliche Bereiche oder Einzelhandelsmandanten ist ein Captive Portal der primäre Mechanismus für das User Onboarding. Moderne Portale, die in Plattformen wie Purple integriert sind, gehen weit über einfache Splash-Pages hinaus. Sie können pro Mandant mit individuellem Branding vollständig angepasst werden, Geschäftsbedingungen durchsetzen, Benutzerdaten für das Marketing auf GDPR-konforme Weise erfassen und sich in Social Logins oder Zahlungsgateways integrieren. Für Headless-Geräte wie IoT-Sensoren können eindeutige oder dynamische Pre-Shared Keys (PSKs) zugewiesen werden, um den Zugriff innerhalb des isolierten Netzwerksegments eines Mandanten zu ermöglichen, ohne dass eine vollständige 802.1X-Infrastruktur erforderlich ist.

| Authentifizierungsmethode | Am besten für | Standard | Hauptvorteil |

|---|---|---|---|

| WPA3-Enterprise + 802.1X | Unternehmensmandanten, Finanzdienstleistungen | IEEE 802.1X, RFC 2865 | Benutzerbezogene Identität, dynamische Richtlinien |

| Captive Portal (Enhanced Open) | Gäste-WiFi, Einzelhandel, öffentlicher Zugang | WPA3-OWE | Gebrandetes Onboarding, Datenerfassung |

| Dynamischer PSK | IoT-Geräte, temporärer Zugriff | WPA3-Personal | Einfache Bereitstellung, gerätespezifischer Schlüssel |

Sicherstellung der Leistung mit granularem QoS

Leistungsisolierung ist ebenso wichtig wie Sicherheitsisolierung. Einem einzelnen Mandanten, der eine bandbreitenintensive Anwendung ausführt – Video-Streaming, große Dateiübertragungen oder das Ausrollen von Software-Updates –, darf nicht gestattet werden, den Service für alle anderen Mandanten zu beeinträchtigen. Dies wird durch Quality of Service (QoS)-Richtlinien verwaltet, die auf der Netzwerkschicht angewendet werden. Eine hochentwickelte Multi-Tenant-Plattform ermöglicht es Administratoren, präzise Bandbreitenkontrollen pro Mandant, pro Benutzer oder sogar pro Anwendung zu definieren. Rate Limiting begrenzt die maximale Upstream- und Downstream-Bandbreite, die für die SSID jedes Mandanten verfügbar ist, während Bandbreitengarantien eine Mindestzuweisung für geschäftskritische Mandanten reservieren, wie z. B. einen Firmenkunden, der ein per Livestream übertragenes Event veranstaltet. Traffic Shaping verfeinert dies weiter, indem zeitkritische Protokolle – VoIP, Videokonferenzen – gegenüber weniger dringenden Datenübertragungen priorisiert werden. Diese Richtlinien gewährleisten eine vorhersehbare und gerechte Verteilung der Netzwerkressourcen, was für die Einhaltung von Service Level Agreements (SLAs) mit Mandanten unerlässlich ist.

Implementierungsleitfaden

Die Bereitstellung eines Multi-Tenant WiFi-Netzwerks ist ein strukturierter Prozess, der fünf verschiedene Phasen durchläuft, von der anfänglichen Planung bis zur Validierung nach der Bereitstellung.

Die erste Phase ist die Anforderungsanalyse und Mandantenprofilierung. Bevor Hardware beschafft oder konfiguriert wird, führen Sie mit jedem potenziellen Mandanten einen gründlichen Discovery-Prozess durch. Ziel ist es, deren Sicherheitslage zu verstehen (benötigen sie 802.1X? unterliegen sie PCI DSS oder HIPAA?), ihre Leistungsanforderungen (wie hoch ist ihr Spitzenbandbreitenbedarf? führen sie latenzempfindliche Anwendungen aus?) und ihre Onboarding-Präferenzen (benötigen sie ein individuell gebrandetes Captive Portal? wie viele gleichzeitige Benutzer erwarten sie?). Diese Informationen fließen direkt in jede nachfolgende Designentscheidung ein.

Die zweite Phase ist die Hardwareauswahl und das Netzwerkdesign. Access Points der Enterprise-Klasse und Managed Switches sind nicht verhandelbar. Access Points müssen mehrere SSIDs mit 802.1Q-VLAN-Tagging und erweiterten QoS-Funktionen unterstützen. Switches müssen vollständig verwaltbar sein, über eine ausreichende Portdichte verfügen und 802.1Q-Trunk- sowie Access-Ports unterstützen. Ein Gateway oder eine Firewall mit hohem Durchsatz befindet sich am Rand des Netzwerks, verwaltet Inter-VLAN-Routing-Richtlinien und setzt Sicherheitsregeln durch. Entwerfen Sie neben der Hardwareauswahl ein logisches und skalierbares IP-Adressierungsschema, weisen Sie jedem Mandanten eine eindeutige VLAN-ID und ein entsprechendes IP-Subnetz zu und dokumentieren Sie dieses Schema sorgfältig.

Die dritte Phase ist die Konfiguration der zentralisierten Managementplattform. Mithilfe der Plattform von Purple definieren Administratoren Mandantenprofile, erstellen SSIDs, die ihren entsprechenden VLANs zugeordnet sind, konfigurieren Authentifizierungsmethoden, legen QoS- und Rate-Limiting-Richtlinien fest und entwerfen gebrandete Captive Portals. Dies ist der operative Kern der Bereitstellung – das Single Pane of Glass, von dem aus die gesamte Multi-Tenant-Umgebung gesteuert wird.

Die vierte Phase ist die physische Bereitstellung und der stufenweise Rollout. Installieren Sie Access Points und Switches gemäß dem RF-Plan und stellen Sie eine angemessene Abdeckung und Kapazität für jede Mandantenzone sicher. Wenden Sie Konfigurationen aus der Managementplattform an und führen Sie einen stufenweisen Rollout durch, bei dem jeweils ein Mandant aktiviert wird, um etwaige Konfigurationsprobleme zu isolieren, bevor sie sich auf die breitere Umgebung auswirken.

Die fünfte und letzte Phase ist die Validierung und kontinuierliche Überwachung. Führen Sie für jeden Mandanten einen strengen Testprozess durch und überprüfen Sie, ob Isolierung, Leistung und Authentifizierung wie vorgesehen funktionieren. Verwenden Sie Packet-Capture-Tools, um zu bestätigen, dass ein Gerät im VLAN eines Mandanten ein Gerät in einem anderen VLAN nicht erreichen kann. Richten Sie kontinuierliche Überwachungs-Dashboards und Alarmierungsschwellenwerte innerhalb der Managementplattform ein, um Anomalien in Echtzeit zu erkennen.

Best Practices

Die effektivsten Multi-Tenant-Bereitstellungen teilen eine gemeinsame Reihe von operativen Prinzipien. Die Einführung eines Zero-Trust-Modells vom ersten Tag an ist von größter Bedeutung – gehen Sie davon aus, dass standardmäßig kein Benutzer oder Gerät vertrauenswürdig ist, und erzwingen Sie eine strenge Authentifizierung und Autorisierung für jede Verbindung, unabhängig davon, wo sie im Netzwerk ihren Ursprung hat.

Role-Based Access Control (RBAC) ist ebenso entscheidend. Eine Managementplattform, die eine hierarchische Verwaltung unterstützt, ermöglicht es dem IT-Team des Immobilieneigentümers, globale Administratorrechte zu behalten, während einzelnen Mandanten ein begrenzter, zielgerichteter Zugriff gewährt wird, um ihre eigenen Analysen einzusehen oder ihr eigenes Captive Portal zu verwalten. Dieses Modell respektiert die Autonomie der Mandanten, ohne die Integrität der gemeinsam genutzten Infrastruktur zu gefährden.

Regelmäßige Audits und Compliance-Überprüfungen müssen geplant und nicht reaktiv erfolgen. Führen Sie für Mandanten, die PCI DSS unterliegen, detaillierte Zugriffsprotokolle und seien Sie darauf vorbereitet, nachzuweisen, dass Karteninhaberdatenumgebungen ordnungsgemäß isoliert sind. Stellen Sie für jeden Mandanten, der Benutzerdaten über ein Captive Portal erfasst, sicher, dass die Praktiken zur Datenerfassung, -speicherung und -verarbeitung vollständig mit der GDPR konform sind, einschließlich einer klaren und zugänglichen Datenschutzerklärung, die zum Zeitpunkt der Authentifizierung präsentiert wird.

Schließlich reduziert die Automatisierung des Onboardings und Offboardings von Mandanten über die APIs der Managementplattform den operativen Aufwand drastisch, minimiert das Risiko menschlicher Konfigurationsfehler und stellt sicher, dass der Zugriff umgehend und vollständig widerrufen wird, wenn ein Mandant auszieht.

Fehlerbehebung & Risikominderung

Selbst gut konzipierte Multi-Tenant-Netzwerke stoßen auf betriebliche Herausforderungen. Die folgende Tabelle ordnet die häufigsten Fehlermodi ihren Grundursachen und empfohlenen Abhilfemaßnahmen zu.

| Symptom | Wahrscheinliche Grundursache | Empfohlene Abhilfemaßnahme |

|---|---|---|

| Verschlechterte Leistung bei allen Mandanten | Sättigung des primären Internet-Uplinks oder Firewall-Engpass | Überwachen Sie die aggregierte Bandbreitennutzung; implementieren Sie Top-Level-QoS am Gateway; ziehen Sie ein Uplink-Upgrade in Betracht |

| Benutzer können sich nicht an einer bestimmten SSID authentifizieren | Falscher PSK, ungültige 802.1X-Anmeldeinformationen oder falsch konfigurierter RADIUS-Server | Überprüfen Sie die Client-Authentifizierungsprotokolle in der Managementplattform; überprüfen Sie die Ereignisprotokolle des RADIUS-Servers auf fehlgeschlagene Versuche |

| Inter-VLAN-Datenverkehr bei Sicherheitsaudit erkannt | Falsch konfigurierter Switch-Trunk-Port oder zu freizügige Firewall-ACL | Überprüfen Sie alle Switch-Port-Konfigurationen; erzwingen Sie Default-Deny-Inter-VLAN-Firewall-Regeln; auditieren Sie ACLs |

| Captive Portal wird für einen Mandanten nicht korrekt gerendert | Fehler bei der DNS-Auflösung oder falsche Konfiguration der Portal-URL | Überprüfen Sie die DNS-Einstellungen für das Mandanten-VLAN; testen Sie die Auflösung der Portal-URL aus dem Subnetz des Mandanten heraus |

| Mandant meldet zeitweilige Verbindungsprobleme | RF-Interferenzen, Co-Channel-Überlastung oder AP-Überlastung | Überprüfen Sie RF-Heatmaps in der Managementplattform; passen Sie Kanalzuweisungen und Sendeleistung an; ziehen Sie zusätzliche AP-Abdeckung in Betracht |

Das größte Einzelrisiko in einer Multi-Tenant-Umgebung ist die laterale Bewegung – die Fähigkeit eines kompromittierten Geräts im Netzwerk eines Mandanten, auf Geräte eines anderen Mandanten überzugreifen und diese anzugreifen. Eine ordnungsgemäße VLAN-Segmentierung in Kombination mit strengen Inter-VLAN-Firewall-Regeln ist die primäre Kontrolle gegen diese Bedrohung. Regelmäßige Penetrationstests der Segmentierungsgrenzen werden für jede Umgebung, die Mandanten mit erhöhten Sicherheitsanforderungen hostet, dringend empfohlen.

ROI & geschäftliche Auswirkungen

Ein richtig konzipiertes Multi-Tenant WiFi-Netzwerk ist kein Kostenfaktor; es ist ein strategischer Vermögenswert mit mehreren, quantifizierbaren Renditen. Die direkteste Umsatzmöglichkeit ist die Netzwerkmonetarisierung – das Anbieten gestaffelter Bandbreitenpakete für Mandanten, die Berechnung von Premium-Event-Konnektivität oder die Abrechnung des Zugangs zu individuell gebrandeten Portalen und Analyse-Dashboards. Für den Betreiber einer verwalteten Immobilie kann dies eine Kapitalausgabe in eine wiederkehrende Einnahmequelle verwandeln.

Über die direkte Monetarisierung hinaus ist hochwertiges Managed WiFi ein starkes Unterscheidungsmerkmal in wettbewerbsintensiven Märkten. Im Sektor der Mehrfamilienhäuser (MDU WiFi) ist eine zuverlässige und professionell verwaltete, gemeinsam genutzte WiFi-Infrastruktur zunehmend ein entscheidender Faktor bei der Gewinnung und Bindung von Mietern. Im gewerblichen Immobiliensektor erwarten Mandanten Konnektivität auf Enterprise-Niveau als grundlegende Annehmlichkeit; wird diese nicht bereitgestellt, entsteht ein Abwanderungsrisiko.

Die Effizienzsteigerungen im Betrieb durch zentralisiertes Management sind ebenfalls erheblich. Ein einziges IT-Team kann ein Portfolio von Immobilien – jede mit mehreren Mandanten – über ein einziges Dashboard verwalten, wodurch Vor-Ort-Besuche für routinemäßige Konfigurationsänderungen entfallen. Dies senkt die Betriebskosten und beschleunigt die Reaktionszeiten.

Der vielleicht strategisch wertvollste Vorteil sind datengesteuerte Erkenntnisse. Durch die Aggregation anonymisierter, einwilligungsbasierter Daten über alle Mandanten hinweg gewinnen Immobilieneigentümer unschätzbare Erkenntnisse über Besucherströme, Verweildauern, Spitzennutzungszeiten und die Raumnutzung. Diese Daten bilden die Grundlage für Entscheidungen über Immobilieninvestitionen, den Mandantenmix und die operative Planung und liefern eine Rendite, die weit über das Netzwerk selbst hinausgeht.

Schlüsselbegriffe & Definitionen

Multi-Tenant WiFi

A wireless network architecture in which a single physical infrastructure — access points, switches, and uplinks — is logically partitioned to serve multiple independent organisations or user groups, each with their own isolated network segment, authentication method, and management controls.

IT teams encounter this term when managing properties with multiple occupants, such as shopping centres, hotels, office parks, or multi-dwelling units. It is the foundational concept that distinguishes enterprise venue networking from a simple shared hotspot.

VLAN (Virtual Local Area Network)

A logical network segment created within a physical switched network, as defined by the IEEE 802.1Q standard. VLANs create separate broadcast domains, ensuring that traffic on one VLAN cannot be seen or accessed by devices on another VLAN without explicit routing and firewall permission.

VLANs are the primary mechanism for tenant isolation in a multi-tenant WiFi deployment. Network architects must assign a unique VLAN ID to each tenant and ensure that all switches and access points are correctly configured to tag and carry traffic for each VLAN.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices attempting to connect to a LAN or WLAN. It uses the Extensible Authentication Protocol (EAP) and requires a supplicant (the client device), an authenticator (the access point or switch), and an authentication server (typically a RADIUS server).

802.1X is the recommended authentication standard for corporate tenants and any environment requiring individual user accountability. It eliminates the security risks of shared passwords and enables dynamic policy assignment based on user identity.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol and server infrastructure that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users connecting to a network. In a multi-tenant WiFi context, the RADIUS server validates user credentials for 802.1X-authenticated SSIDs and can dynamically assign users to specific VLANs based on their identity or group membership.

Network architects must plan for RADIUS server redundancy (at least two servers in an active-passive configuration) to prevent authentication failures from causing a network outage. Cloud-hosted RADIUS services are increasingly common in multi-tenant deployments.

Captive Portal

A web page that intercepts a user's initial HTTP/HTTPS request when they connect to a WiFi network, requiring them to complete an action — such as accepting terms of service, entering credentials, or providing contact information — before granting full internet access. In a multi-tenant context, each tenant can have a fully customised captive portal with their own branding and data capture requirements.

Captive portals are the primary onboarding mechanism for guest and public WiFi networks. When deploying portals that capture personal data (email addresses, social login profiles), operators must ensure compliance with GDPR, including providing a clear privacy notice and obtaining explicit consent for marketing communications.

QoS (Quality of Service)

A set of network management techniques that prioritise certain types of traffic or allocate specific bandwidth resources to defined users, applications, or network segments. In a multi-tenant WiFi deployment, QoS policies are used to enforce per-tenant bandwidth limits (rate limiting), guarantee minimum throughput for premium tenants, and prioritise latency-sensitive applications such as VoIP.

QoS configuration is essential for preventing the 'noisy neighbour' problem, where a single tenant's high-bandwidth usage degrades the experience for all other tenants on the shared infrastructure. Network architects should define QoS policies as part of the tenant onboarding process, not as a reactive measure after complaints arise.

MDU WiFi (Multi-Dwelling Unit WiFi)

A specific application of multi-tenant WiFi architecture in residential properties such as apartment blocks, student accommodation, and managed housing developments. In an MDU context, each residential unit or floor is treated as a tenant, with isolated network segments providing privacy between residents and a centralised management platform enabling the property operator to deliver a managed connectivity service.

MDU WiFi deployments have specific regulatory considerations, particularly around data privacy for residential users. Property operators must be especially careful to ensure that residents cannot see each other's network traffic, and that any data captured through the network is handled in strict compliance with GDPR.

WPA3-Enterprise

The latest generation of the Wi-Fi Protected Access enterprise security protocol, introduced by the Wi-Fi Alliance. WPA3-Enterprise mandates the use of 192-bit cryptographic strength (in its highest security mode) and eliminates the vulnerabilities present in WPA2-Enterprise, including susceptibility to PMKID attacks and dictionary attacks against captured handshakes. It is used in conjunction with IEEE 802.1X for user authentication.

Network architects should specify WPA3-Enterprise as the minimum security standard for any SSID serving corporate tenants, financial services, healthcare, or any environment with elevated data sensitivity. Legacy devices that do not support WPA3 may require a separate, isolated SSID with WPA2-Enterprise as a transitional measure.

RBAC (Role-Based Access Control)

An access control model in which permissions are assigned to roles rather than to individual users, and users are assigned to roles based on their responsibilities. In a multi-tenant WiFi management platform, RBAC enables a hierarchical administration model where property owners have global access, while individual tenants have scoped access only to their own network segment and analytics data.

RBAC is a critical governance control in any multi-tenant management platform. Without it, a tenant administrator could potentially view or modify the configurations of neighbouring tenants, creating both a security risk and a significant liability for the property operator.

Lateral Movement

A cyberattack technique in which an attacker who has compromised one device on a network uses that foothold to move horizontally across the network, accessing other devices and systems. In a multi-tenant WiFi context, inadequate VLAN segmentation or overly permissive inter-VLAN firewall rules can enable lateral movement from a compromised device in one tenant's network to devices in another tenant's network.

Preventing lateral movement is the primary security objective of tenant isolation in a multi-tenant WiFi architecture. Network architects must validate that VLAN boundaries are impermeable through regular penetration testing and that firewall rules enforce a default-deny policy for all inter-VLAN traffic.

Fallstudien

A 350-room full-service hotel needs to provide WiFi to four distinct groups simultaneously: hotel guests in rooms and public areas, a 1,200-capacity conference centre that hosts multiple concurrent events from different corporate clients, a ground-floor retail tenant (a coffee shop) that processes card payments, and the hotel's own back-of-house operational network used for PMS, CCTV, and POS systems. How should the network be architected to meet the security, performance, and compliance requirements of each group?

This deployment requires a minimum of four isolated network segments, each with distinct security and performance profiles. The hotel guest network (VLAN 10) should use a captive portal with WPA3-Enhanced Open, with a rate limit of 20 Mbps per device and a Purple-managed splash page for branded onboarding and GDPR-compliant data capture. The conference centre (VLAN 20) requires a more sophisticated approach: it should be sub-segmented using dynamic VLANs assigned at authentication time via 802.1X, so that delegates from Event A (VLAN 21) are isolated from delegates from Event B (VLAN 22). Each event organiser can be given a temporary admin credential in Purple to manage their own captive portal and view their own analytics. Bandwidth guarantees of 50 Mbps per event should be configured, with burst allowances up to 100 Mbps if capacity is available. The retail coffee shop (VLAN 30) processes card payments, placing it within PCI DSS scope. This segment must be strictly isolated with no inter-VLAN routing permitted under any circumstances. The POS terminals should be on a dedicated sub-VLAN (VLAN 31) with a whitelist-only firewall policy permitting traffic only to the payment processor's IP range. The back-of-house operational network (VLAN 40) should have no internet access whatsoever, operating as a fully air-gapped private LAN for internal systems. All four VLANs are configured and monitored from a single Purple dashboard, with RBAC ensuring that the conference manager can only see their own event data, the retail tenant can only see their own network, and the hotel IT team has full visibility across all segments.

A large urban shopping centre with 120 retail units across three floors wants to deploy a shared WiFi infrastructure managed centrally by the property management company. Each retail tenant should have their own branded guest WiFi for customers, their own analytics dashboard showing visitor dwell times and return visit rates, and their own bandwidth allocation. The property management company also wants to offer a premium 'anchor tenant' tier with guaranteed throughput and priority support. How should this be structured using Purple's multi-tenant platform?

The deployment begins with a hierarchical management structure in Purple. The property management company holds the top-level 'Organisation' account, with each retail tenant provisioned as a sub-account with scoped permissions. Each tenant receives a dedicated SSID mapped to a unique VLAN, with a Purple-managed captive portal fully branded with their own logo, colour scheme, and promotional messaging. The portal is configured to capture email addresses and opt-in marketing consent in compliance with GDPR, with the data flowing into the tenant's own Purple analytics dashboard. Standard tenants are allocated a 10 Mbps per-device rate limit with a 50 Mbps SSID cap, sufficient for typical retail customer browsing. Anchor tenants — large department stores or flagship brands — are provisioned on a premium tier with a 100 Mbps guaranteed bandwidth allocation, a dedicated SSID with WPA3-Enterprise for their own staff devices, and a separate guest SSID for customers. The property management company's IT team monitors the entire estate from the top-level Purple dashboard, with alerts configured for any tenant whose network utilisation exceeds 80% of their allocation (a signal to upsell to a higher tier) or drops below 10% (a signal of a potential configuration issue). Monthly analytics reports are automatically generated per tenant, showing visitor counts, dwell times, and return visit rates, which the property management company packages as a value-added service in the tenant's lease agreement.

Szenarioanalyse

Q1. A university campus wants to deploy a shared WiFi infrastructure serving four groups: undergraduate students, postgraduate researchers, visiting conference delegates, and the university's own administrative staff. The research network handles sensitive grant data and must meet Cyber Essentials Plus requirements. The conference delegate network needs to be provisioned and decommissioned on a per-event basis. How would you architect the VLAN structure and authentication model to meet these requirements?

💡 Hinweis:Consider the compliance requirements of the research network carefully — Cyber Essentials Plus mandates specific access control and patch management requirements. Also consider how the conference network's temporary nature should influence your provisioning approach: can you use a template-based deployment model?

Empfohlenen Ansatz anzeigen

The architecture requires a minimum of four VLANs: VLAN 10 for undergraduate students (captive portal with social login, 10 Mbps rate limit), VLAN 20 for postgraduate researchers (WPA3-Enterprise with 802.1X, integrated with the university's Active Directory, access restricted to authorised devices via certificate-based authentication to meet Cyber Essentials Plus), VLAN 30 for conference delegates (captive portal, provisioned from a pre-built template in Purple that can be activated and deactivated on demand with a custom event SSID and branded portal), and VLAN 40 for administrative staff (WPA3-Enterprise with 802.1X, integrated with AD, with access to internal university systems via a site-to-site VPN or private routing). The research VLAN must have a default-deny firewall policy with explicit whitelist rules for required services, and all access must be logged for audit purposes. The conference VLAN template approach in Purple allows the IT team to onboard a new event in under 30 minutes without touching switch or firewall configurations.

Q2. You are the network architect for a managed office provider with 50 buildings across the UK, each hosting between 10 and 40 small business tenants. You need to design a scalable multi-tenant WiFi service that can be managed by a central IT team of five people. What management architecture and automation strategy would you recommend to make this operationally viable?

💡 Hinweis:With 50 buildings and up to 2,000 tenants, manual configuration is not viable. Consider how Purple's API and hierarchical management model can be used to automate tenant provisioning, and how you would structure the management hierarchy to delegate appropriate access to building managers without compromising central governance.

Empfohlenen Ansatz anzeigen

The solution requires a three-tier management hierarchy in Purple: the managed office provider at the top level with full administrative access, building managers at the second level with access scoped to their specific building, and individual tenants at the third level with access only to their own captive portal design and analytics dashboard. Tenant provisioning must be fully automated via Purple's API, integrated with the company's CRM or property management system. When a new tenant signs a lease, the CRM triggers an API call to Purple that creates the tenant profile, provisions the SSID, assigns the VLAN (from a pre-allocated pool per building), sets the bandwidth tier based on the contracted service level, and generates a branded captive portal from a template. When a tenant vacates, the offboarding workflow automatically deactivates the SSID and releases the VLAN back to the pool. This automation reduces the per-tenant provisioning time from hours to minutes and eliminates the risk of orphaned configurations. The central IT team's role shifts from manual configuration to policy governance, exception handling, and performance monitoring across the estate.

Q3. A stadium operator hosts 40 events per year, ranging from 20,000-capacity football matches to 5,000-capacity corporate conferences. During a football match, the primary use case is fan engagement (social media, team apps, live stats). During corporate conferences, the primary use case is business productivity (video conferencing, cloud applications). How would you configure the QoS and bandwidth management policies to optimise the network for each event type, and how would you switch between configurations efficiently?

💡 Hinweis:Consider that the two event types have fundamentally different traffic profiles: football matches generate massive concurrent bursts of social media uploads and streaming, while conferences require consistent, low-latency throughput for video calls. A single QoS policy cannot optimise for both. Think about how event-type templates in the management platform could solve this.

Empfohlenen Ansatz anzeigen

The solution is to create two distinct QoS policy templates in Purple: a 'Fan Engagement' template and a 'Corporate Conference' template. The Fan Engagement template prioritises high-throughput, burst-tolerant traffic by setting a relatively high per-device rate limit (e.g., 5 Mbps) to accommodate simultaneous social media uploads, while deprioritising or throttling streaming video to prevent any single user from consuming disproportionate bandwidth during peak moments (e.g., a goal). The Corporate Conference template inverts these priorities: it sets a lower per-device rate limit for general browsing (e.g., 2 Mbps) but implements strict QoS prioritisation for DSCP-marked video conferencing traffic (e.g., Zoom, Teams), ensuring that video calls receive consistent, low-latency throughput even under load. Switching between templates is handled through Purple's event management workflow: the operations team selects the event type when creating the event in the platform, and the appropriate QoS template is automatically applied to all relevant SSIDs. This eliminates the risk of a corporate conference running on a fan engagement QoS profile, which would result in degraded video call quality.

Wichtigste Erkenntnisse

- ✓Multi-tenant WiFi requires VLAN-based network segmentation as its foundational security control — multiple SSIDs without proper VLAN tagging provide no meaningful tenant isolation and create a significant security liability.

- ✓Authentication must be matched to tenant type: WPA3-Enterprise with IEEE 802.1X for corporate and regulated tenants; GDPR-compliant captive portals for guest and public access; dynamic PSKs for IoT and headless devices.

- ✓QoS and rate-limiting policies are not optional — they are essential for preventing the 'noisy neighbour' problem and for meeting SLA commitments with tenants who have contracted for specific bandwidth tiers.

- ✓Compliance requirements must be assessed per-tenant at onboarding: PCI DSS mandates strict isolation and default-deny firewall policies for any tenant processing card payments; GDPR governs all captive portal data capture.

- ✓Centralised, cloud-based management platforms like Purple are the operational enabler for multi-tenant WiFi at scale — they provide the single pane of glass for configuration, monitoring, RBAC, and analytics across an entire property portfolio.

- ✓Lateral movement prevention is the primary security benefit of proper tenant isolation — VLAN boundaries and default-deny inter-VLAN firewall rules contain the blast radius of any compromised device to a single tenant segment.

- ✓A well-architected multi-tenant WiFi network is a revenue-generating asset, not a cost centre — it enables tiered service monetisation, provides tenants with valuable visitor analytics, and is a demonstrable differentiator in competitive property markets.