RADIUS कमजोरियों को कम करना: एक सुरक्षा सुदृढ़ीकरण मार्गदर्शिका

यह मार्गदर्शिका IT प्रबंधकों, नेटवर्क आर्किटेक्ट्स और CTOs के लिए एक व्यापक, कार्रवाई योग्य संदर्भ प्रदान करती है, जो आतिथ्य, खुदरा, आयोजनों और सार्वजनिक क्षेत्र के वातावरण में एंटरप्राइज़ WiFi इन्फ्रास्ट्रक्चर के लिए जिम्मेदार हैं। यह RADIUS सर्वर डिप्लॉयमेंट की पूरी अटैक सतह को कवर करती है — MD5 कोलिजन कमजोरियों और कमजोर साझा रहस्यों से लेकर अनएन्क्रिप्टेड UDP ट्रांसपोर्ट और गलत कॉन्फ़िगर किए गए EAP तरीकों तक — और IEEE 802.1X, PCI DSS, और GDPR आवश्यकताओं के अनुरूप एक प्राथमिकता-आधारित सुदृढ़ीकरण रोडमैप प्रदान करती है। जो संगठन इन सिफारिशों को लागू करते हैं, वे क्रेडेंशियल-आधारित नेटवर्क हमलों के प्रति अपनी संवेदनशीलता को काफी कम कर देंगे, अनुपालन दायित्वों को पूरा करेंगे, और अपने अतिथि और कॉर्पोरेट WiFi इन्फ्रास्ट्रक्चर के लिए एक रक्षात्मक सुरक्षा स्थिति का निर्माण करेंगे।

🎧 Listen to this Guide

View Transcript

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण

- RADIUS कैसे काम करता है और कहाँ टूटता है

- BlastRADIUS हमले का विस्तृत विवरण

- कार्यान्वयन मार्गदर्शिका

- चरण 1: तत्काल निवारण (सप्ताह 1–2)

- चरण 2: साझा गुप्त स्वच्छता (सप्ताह 2–4)

- चरण 3: EAP विधि युक्तिकरण (माह 1–2)

- चरण 4: RadSec डिप्लॉयमेंट (माह 2–3)

- चरण 5: प्रशासनिक एक्सेस के लिए MFA (माह 2–3)

- चरण 6: SIEM एकीकरण और अलर्टिंग (माह 3–4)

- सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम न्यूनीकरण

- सामान्य विफलता मोड

- जोखिम रजिस्टर

- ROI और व्यावसायिक प्रभाव

- जोखिम का परिमाणीकरण

- कार्यान्वयन लागत बेंचमार्क

- सुरक्षा से परे परिचालन लाभ

कार्यकारी सारांश

RADIUS (रिमोट ऑथेंटिकेशन डायल-इन यूजर सर्विस) एंटरप्राइज़ WiFi डिप्लॉयमेंट में नेटवर्क एक्सेस कंट्रोल के लिए प्रमुख प्रोटोकॉल बना हुआ है, जो होटलों, खुदरा संपत्तियों, स्टेडियमों, सम्मेलन केंद्रों और सार्वजनिक क्षेत्र की इमारतों में IEEE 802.1X प्रमाणीकरण का आधार है। हालांकि, RADIUS को 1990 के दशक में आर्किटेक्ट किया गया था, और इसके कई मूलभूत डिज़ाइन निर्णय — MD5 हैशिंग पर निर्भरता, नेटिव एन्क्रिप्शन के बिना UDP ट्रांसपोर्ट, और स्टैटिक साझा रहस्य — वर्तमान खतरे के माहौल में महत्वपूर्ण देनदारियां बन गए हैं।

जुलाई 2024 में, BlastRADIUS भेद्यता (CVE-2024-3596) ने प्रदर्शित किया कि एक मैन-इन-द-मिडल हमलावर Access-Request पैकेट में MD5 अखंडता कमजोरी का फायदा उठाकर RADIUS Access-Accept प्रतिक्रियाओं को गढ़ सकता है। यह FreeRADIUS, Cisco ISE, और Microsoft NPS सहित सभी प्रमुख RADIUS कार्यान्वयनों को प्रभावित करता है। अनपैच्ड डिप्लॉयमेंट अभी भी उजागर हैं।

यह मार्गदर्शिका पैच प्रबंधन, साझा रहस्य स्वच्छता, EAP विधि चयन, RadSec डिप्लॉयमेंट, प्रशासनिक पहुंच के लिए मल्टी-फैक्टर प्रमाणीकरण, और विसंगति का पता लगाने के लिए SIEM एकीकरण को कवर करते हुए एक प्राथमिकता-आधारित सुदृढ़ीकरण रोडमैप प्रदान करती है। यह उन IT पेशेवरों के लिए लिखी गई है जिन्हें इस तिमाही में एक रक्षात्मक निर्णय लेने की आवश्यकता है, न कि अगले साल।

तकनीकी गहन-विश्लेषण

RADIUS कैसे काम करता है और कहाँ टूटता है

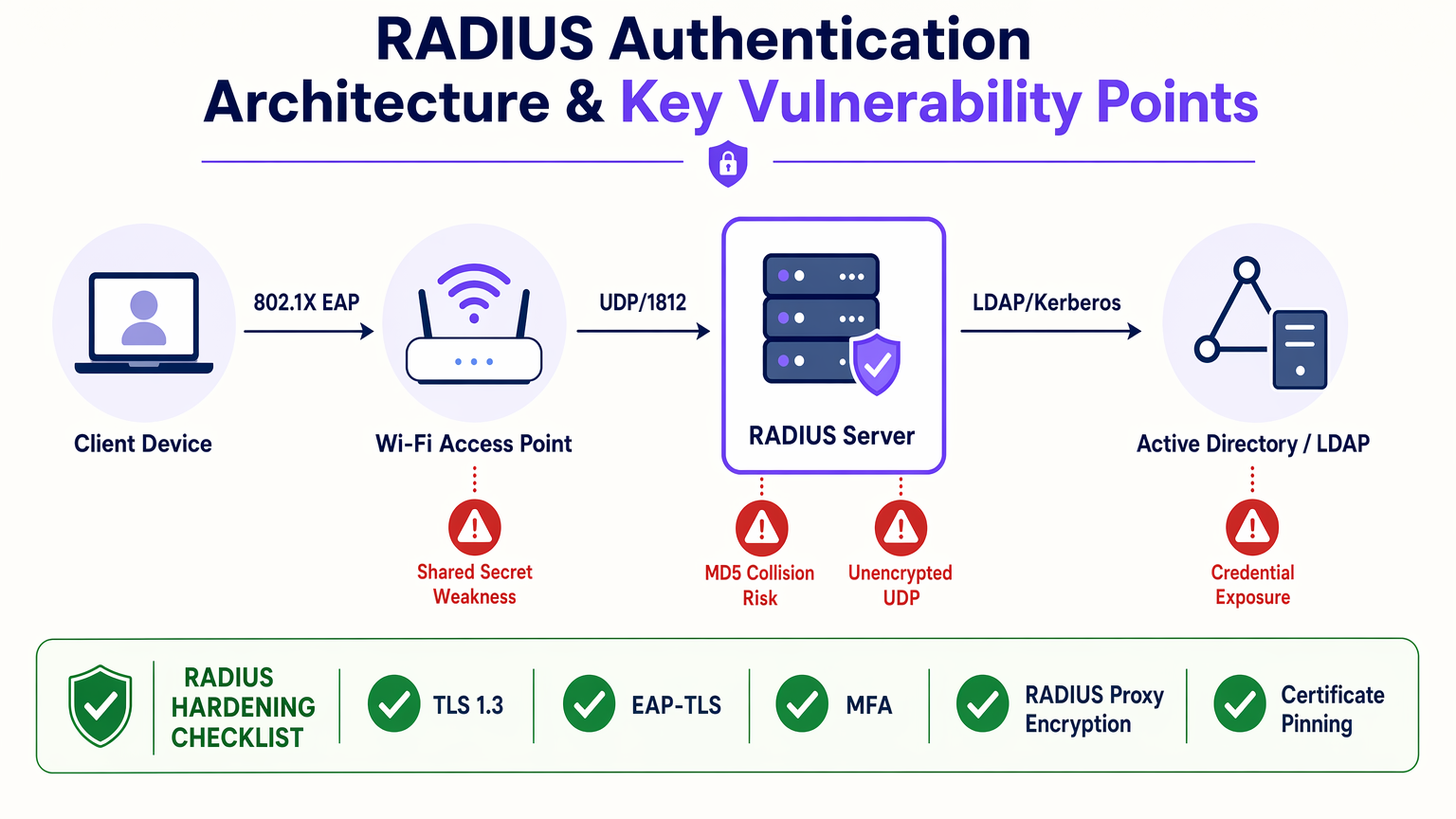

RADIUS एक नेटवर्क एक्सेस सर्वर (NAS) — आमतौर पर एक WiFi एक्सेस पॉइंट, स्विच, या VPN कंसंट्रेटर — और एक RADIUS सर्वर के बीच एक क्लाइंट-सर्वर प्रोटोकॉल के रूप में संचालित होता है जो Active Directory या LDAP जैसे बैकएंड आइडेंटिटी स्टोर के विरुद्ध क्रेडेंशियल को मान्य करता है। प्रमाणीकरण एक्सचेंज RFC 2865 में परिभाषित एक अनुरोध-चुनौती-प्रतिक्रिया मॉडल का पालन करता है, जिसमें RFC 2866 के तहत लेखांकन को अलग से संभाला जाता है।

प्रोटोकॉल UDP पर प्रमाणीकरण पैकेट प्रसारित करता है, प्रमाणीकरण के लिए पोर्ट 1812 और लेखांकन के लिए पोर्ट 1813। साझा रहस्य — NAS और RADIUS सर्वर दोनों पर कॉन्फ़िगर की गई एक पूर्व-साझा कुंजी — का उपयोग Response Authenticator फ़ील्ड उत्पन्न करने और MD5-आधारित XOR सिफर के माध्यम से User-Password विशेषता को अस्पष्ट करने के लिए किया जाता है। यह किसी भी आधुनिक अर्थ में एन्क्रिप्शन नहीं है; यह अस्पष्टीकरण है, और यह पूरी तरह से साझा रहस्य की गोपनीयता और शक्ति पर निर्भर करता है।

एक विशिष्ट RADIUS डिप्लॉयमेंट में पांच प्राथमिक भेद्यता वर्ग इस प्रकार हैं।

MD5 कोलिजन और अखंडता कमजोरियां। BlastRADIUS हमला (CVE-2024-3596) Access-Request पैकेट पर अखंडता सुरक्षा की अनुपस्थिति का फायदा उठाता है। चूंकि NAS कई कॉन्फ़िगरेशन में डिफ़ॉल्ट रूप से Message-Authenticator विशेषता को शामिल नहीं करता है, इसलिए मैन-इन-द-मिडल स्थिति वाला हमलावर RADIUS सर्वर तक पहुंचने से पहले पैकेट में एक तैयार विशेषता इंजेक्ट कर सकता है। MD5 चुने हुए-प्रीफिक्स कोलिजन तकनीकों का फायदा उठाकर, हमलावर पैकेट को इस तरह से हेरफेर कर सकता है कि RADIUS सर्वर संशोधित पैकेट के लिए एक वैध Response Authenticator की गणना करता है, एक ऐसे अनुरोध के लिए Access-Accept लौटाता है जिसे अस्वीकृत किया जाना चाहिए था। इसका समाधान सभी Access-Request पैकेट पर Message-Authenticator विशेषता को लागू करना है, जो पूरे पैकेट पर HMAC-MD5 अखंडता सुरक्षा प्रदान करता है। यह NAS और RADIUS सर्वर दोनों पर एक कॉन्फ़िगरेशन परिवर्तन है, न कि केवल एक सर्वर पैच।

कमजोर या स्टैटिक साझा रहस्य। साझा रहस्य RADIUS एक्सचेंज का क्रिप्टोग्राफिक एंकर है। यदि यह छोटा, अनुमान लगाने योग्य है, या इसे घुमाया नहीं गया है, तो RADIUS ट्रैफ़िक को कैप्चर करने वाला हमलावर — ARP स्पूफिंग या एक समझौता किए गए नेटवर्क डिवाइस के माध्यम से संभव — User-Password विशेषता के खिलाफ एक ऑफ़लाइन ब्रूट-फोर्स हमला कर सकता है। याद किए गए रहस्यों पर NIST SP 800-63B मार्गदर्शन यहां लागू होता है: रहस्य कम से कम 20 वर्णों के होने चाहिए, बेतरतीब ढंग से उत्पन्न होने चाहिए, और एक रहस्य प्रबंधन प्रणाली में संग्रहीत होने चाहिए। दर्जनों या सैकड़ों NAS उपकरणों वाली बड़ी संपत्तियों के लिए, मैन्युअल रोटेशन परिचालन रूप से अव्यावहारिक है; HashiCorp Vault या तुलनीय रहस्य प्रबंधक के माध्यम से स्वचालन सही दृष्टिकोण है।

अनएन्क्रिप्टेड UDP ट्रांसपोर्ट। UDP पर मानक RADIUS कोई ट्रांसपोर्ट-लेयर गोपनीयता प्रदान नहीं करता है। User-Password विशेषता अस्पष्ट है लेकिन एन्क्रिप्टेड नहीं है। अन्य सभी विशेषताएँ — जिसमें उपयोगकर्ता नाम, NAS IP, और सत्र मेटाडेटा शामिल हैं — क्लियरटेक्स्ट में प्रसारित होती हैं। RadSec (TLS पर RADIUS), RFC 6614 में परिभाषित और RFC 7360 में अपडेट किया गया, TCP पोर्ट 2083 पर TLS 1.2 या TLS 1.3 सत्र में RADIUS प्रोटोकॉल को लपेटकर इसे संबोधित करता है। RadSec NAS और RADIUS सर्वर के बीच आपसी प्रमाणपत्र प्रमाणीकरण, पूर्ण पेलोड एन्क्रिप्शन, और रीप्ले सुरक्षा प्रदान करता है। यह किसी भी RADIUS ट्रैफ़िक के लिए सही ट्रांसपोर्ट है जो एक अविश्वसनीय नेटवर्क सीमा को पार करता है।

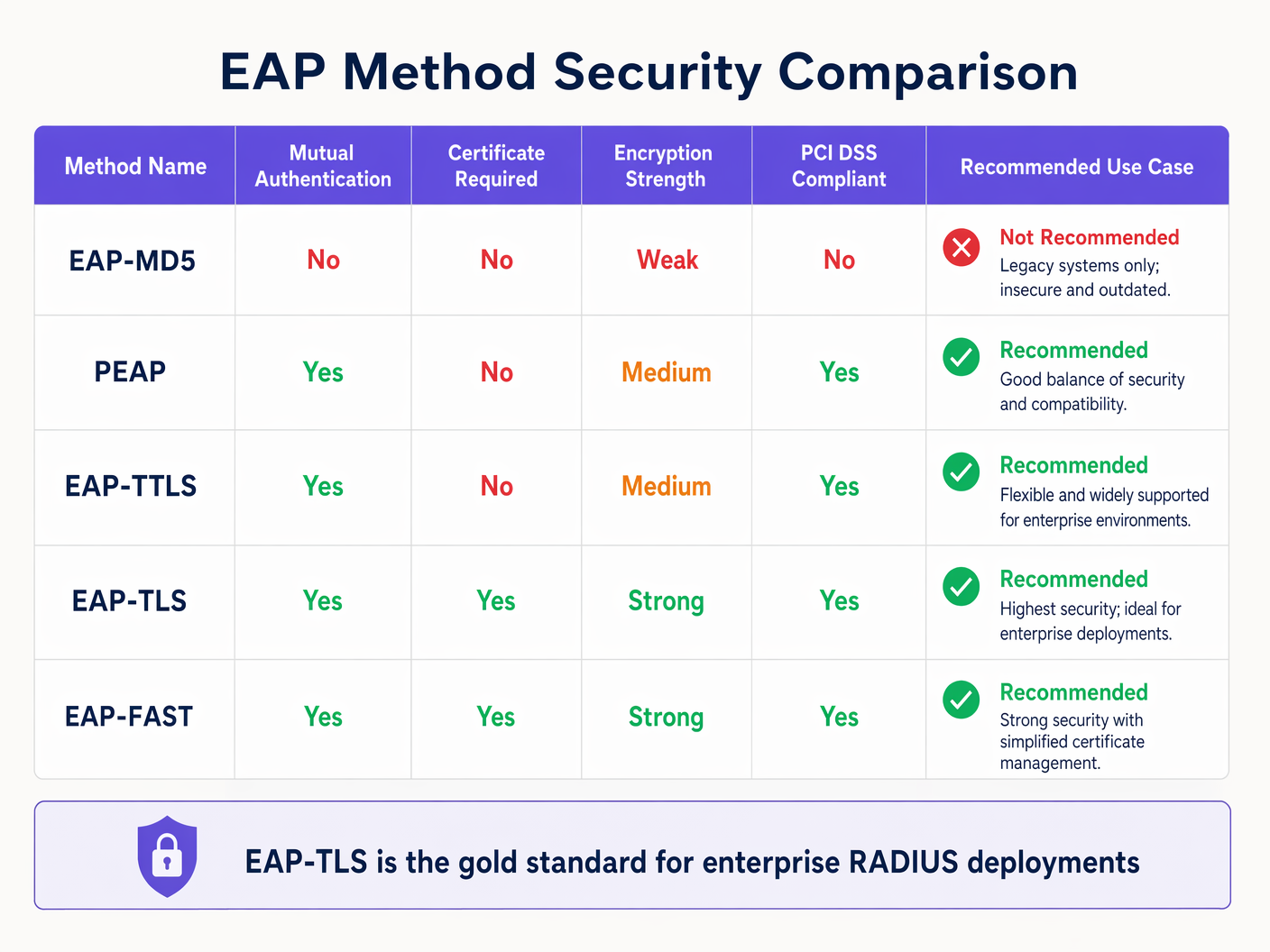

EAP विधि चयन। एक्सटेंसिबल ऑथेंटिकेशन प्रोटोकॉल (EAP) 802.1X फ्रेमवर्क के भीतर उपयोग की जाने वाली आंतरिक प्रमाणीकरण विधि को परिभाषित करता है। EAP-MD5 अब अप्रचलित है और इसे सभी डिप्लॉयमेंट से तुरंत हटा दिया जाना चाहिए — यह कोई आपसी प्रमाणीकरण और क्रेडेंशियल हार्वेस्टिंग के खिलाफ कोई सुरक्षा प्रदान नहीं करता है। PEAP (प्रोटेक्टेड EAP) और EAP-TTLS क्रेडेंशियल प्रसारित करने से पहले एक सर्वर प्रमाणपत्र का उपयोग करके एक TLS टनल स्थापित करते हैं, जो आपसी प्रमाणीकरण प्रदान करता है और आंतरिक विधि को ईव्सड्रॉपिंग से बचाता है। EAP-TLS पूरी तरह से पासवर्ड को समाप्त करता है, जिसमें सर्वर और क्लाइंट दोनों को X.509 प्रमाणपत्र प्रस्तुत करने की आवश्यकता होती है। यह फ़िशिंग और ब्रूट-फोर्स हमलों से प्रतिरक्षित है और उच्च-सुरक्षा वातावरण के लिए अनुशंसित विधि है।

अपर्याप्त लॉगिंग और निगरानी। RADIUS लेखांकन प्रत्येक प्रमाणीकरण घटना को रिकॉर्ड करता है — सफलता, विफलता, सत्र प्रारंभ, सत्र समाप्ति। यह डेटा क्षमता नियोजन के लिए परिचालन रूप से मूल्यवान है और WiFi Analytics के लिए व्यावसायिक रूप से मूल्यवान है, लेकिन यह एक गंभीरमहत्वपूर्ण सुरक्षा टेलीमेट्री स्रोत। असफल प्रमाणीकरण की बाढ़, अपेक्षित MAC पतों से प्रमाणीकरण, और ऑफ-आवर्स एक्सेस पैटर्न सभी RADIUS अकाउंटिंग लॉग से पता लगाए जा सकते हैं। अधिकांश संगठन इस डेटा को SIEM में नहीं ले रहे हैं, और जो ऐसा कर रहे हैं, उनके पास अक्सर कोई अलर्ट थ्रेशोल्ड कॉन्फ़िगर नहीं होता है।

BlastRADIUS हमले का विस्तृत विवरण

BlastRADIUS का खुलासा जुलाई 2024 में बोस्टन विश्वविद्यालय और कैलिफोर्निया विश्वविद्यालय सैन डिएगो के शोधकर्ताओं द्वारा किया गया था। इस हमले के लिए NAS और RADIUS सर्वर के बीच मैन-इन-द-मिडिल स्थिति की आवश्यकता होती है — जिसे साझा नेटवर्क सेगमेंट पर ARP पॉइज़निंग, एक समझौता किए गए राउटर, या नेटवर्क एक्सेस वाले दुर्भावनापूर्ण अंदरूनी व्यक्ति के माध्यम से प्राप्त किया जा सकता है।

हमला इस प्रकार आगे बढ़ता है: हमलावर NAS से एक Access-Request पैकेट को इंटरसेप्ट करता है। चूंकि पैकेट में Message-Authenticator विशेषता (कई कॉन्फ़िगरेशन में डिफ़ॉल्ट) का अभाव होता है, इसलिए हमलावर को पैकेट की विशेषता सूची को संशोधित करने की स्वतंत्रता होती है। MD5 चुने गए-प्रीफिक्स टकराव का उपयोग करके, हमलावर एक संशोधित पैकेट तैयार करता है, जो RADIUS सर्वर द्वारा संसाधित होने पर, मूल पैकेट के समान Response Authenticator उत्पन्न करता है। इसलिए सर्वर एक ऐसे अनुरोध के लिए Access-Accept लौटाता है जिसमें हमलावर-नियंत्रित विशेषताएँ होती हैं — जिसमें Administrative का Service-Type भी शामिल है, जो पूर्ण नेटवर्क एक्सेस प्रदान करता है।

यह हमला PEAP और EAP-TTLS डिप्लॉयमेंट के खिलाफ व्यावहारिक है जहाँ आंतरिक विधि MSCHAPv2 का उपयोग करती है। यह EAP-TLS डिप्लॉयमेंट को प्रभावित नहीं करता है, क्योंकि प्रमाणपत्र-आधारित आपसी प्रमाणीकरण अखंडता सुरक्षा प्रदान करता है जिसे MD5 कमजोर नहीं कर सकता।

कॉर्पोरेट 802.1X के साथ Guest WiFi चलाने वाले संगठनों के लिए, गेस्ट नेटवर्क के RADIUS इंस्टेंस को भी पैच किया जाना चाहिए, भले ही वह MAC Authentication Bypass के बजाय EAP का उपयोग करता हो। साझा गुप्त स्वच्छता और Message-Authenticator आवश्यकताएँ समान रूप से लागू होती हैं।

कार्यान्वयन मार्गदर्शिका

चरण 1: तत्काल निवारण (सप्ताह 1–2)

पहली प्राथमिकता पैचिंग है। FreeRADIUS 3.2.5 और 3.0.27 में BlastRADIUS फिक्स शामिल है और वे डिफ़ॉल्ट रूप से Message-Authenticator को लागू करते हैं। Cisco ISE 3.1 पैच 8, 3.2 पैच 4, और 3.3 पैच 1 इस भेद्यता को संबोधित करते हैं। माइक्रोसॉफ्ट ने जुलाई 2024 में Windows Server 2022 NPS के लिए KB5040434 जारी किया। अपने वर्तमान संस्करणों को सत्यापित करें और अपनी अगली निर्धारित परिवर्तन विंडो के भीतर पैच लागू करें।

साथ ही, अपने NAS डिवाइस फ़र्मवेयर का ऑडिट करें। Message-Authenticator प्रवर्तन तभी प्रभावी होता है जब NAS भी विशेषता भेजता है। अपने एक्सेस पॉइंट और स्विच विक्रेता सलाहकारों की जाँच करें — Aruba, Ruckus, Cisco, और Juniper सभी ने BlastRADIUS को संबोधित करने वाले फ़र्मवेयर अपडेट जारी किए। यदि आप Ruckus हार्डवेयर चला रहे हैं, तो वायरलेस एक्सेस पॉइंट Ruckus गाइड प्रासंगिक फ़र्मवेयर प्रबंधन संदर्भ प्रदान करता है।

पैच के बाद उत्पन्न होने वाले Windows 11 802.1X प्रमाणीकरण समस्याओं का निवारण के लिए, सबसे आम कारण NPS सर्वर द्वारा उन क्लाइंट्स से कनेक्शन अस्वीकार करना है जिनमें Message-Authenticator शामिल नहीं है — यह एक सही सुरक्षा व्यवहार है जिसके लिए पुराने Windows क्लाइंट्स पर सप्लीकेंट रीकॉन्फ़िगरेशन की आवश्यकता हो सकती है।

चरण 2: साझा गुप्त स्वच्छता (सप्ताह 2–4)

अपने RADIUS सर्वर पर पंजीकृत NAS क्लाइंट्स की पूरी सूची निर्यात करें। प्रत्येक प्रविष्टि के लिए, साझा गुप्त की लंबाई और अंतिम बार बदले जाने की तारीख रिकॉर्ड करें। 20 वर्णों से कम या 24 महीने से अधिक समय से अपरिवर्तित किसी भी गुप्त को तुरंत घुमाया जाना चाहिए।

नए रहस्यों के लिए, एक क्रिप्टोग्राफिक रूप से यादृच्छिक जनरेटर का उपयोग करें — openssl rand -base64 32 एक 44-वर्णों वाली base64 स्ट्रिंग उत्पन्न करता है जो RADIUS साझा रहस्य के रूप में उपयोग के लिए उपयुक्त है। सभी रहस्यों को एक रहस्य प्रबंधन प्रणाली में संग्रहीत करें। एक रोटेशन शेड्यूल लागू करें: कम जोखिम वाले NAS उपकरणों के लिए सालाना, PCI DSS दायरे में आने वाले NAS उपकरणों के लिए हर छह महीने में।

चरण 3: EAP विधि युक्तिकरण (माह 1–2)

अपने RADIUS सर्वर की अनुमत EAP विधियों का ऑडिट करें। EAP-MD5 को अक्षम करें। यदि आप PEAP-MSCHAPv2 चला रहे हैं, तो सत्यापित करें कि सभी सप्लीकेंट्स पर सर्वर प्रमाणपत्र सत्यापन लागू है — एक गलत कॉन्फ़िगर किया गया सप्लीकेंट जो किसी भी सर्वर प्रमाणपत्र को स्वीकार करता है, वह दुष्ट RADIUS सर्वर हमलों के प्रति संवेदनशील है। PCI DSS दायरे में आने वाले वातावरण के लिए, EAP-TLS अनुशंसित मार्ग है। यदि आपके पास मौजूदा प्रमाणपत्र इन्फ्रास्ट्रक्चर नहीं है तो PKI योजना शुरू करें।

गेस्ट WiFi नेटवर्क को सुरक्षित करना के लिए, ध्यान दें कि गेस्ट नेटवर्क आमतौर पर 802.1X के बजाय Captive Portal प्रमाणीकरण का उपयोग करते हैं, इसलिए EAP विधि को मजबूत करना मुख्य रूप से कॉर्पोरेट और स्टाफ SSIDs पर लागू होता है।

चरण 4: RadSec डिप्लॉयमेंट (माह 2–3)

सभी RADIUS ट्रैफ़िक पाथ्स की पहचान करें जो अविश्वसनीय नेटवर्क सीमाओं को पार करते हैं। सामान्य परिदृश्यों में शामिल हैं: इंटरनेट पर दूरस्थ होटल संपत्तियों की सेवा करने वाला एक केंद्रीय RADIUS सर्वर; ऑन-प्रिमाइसेस NAS उपकरणों द्वारा एक्सेस की जाने वाली क्लाउड-होस्टेड RADIUS सेवा; और RADIUS प्रॉक्सी चेन जहाँ ट्रैफ़िक कई नेटवर्क डोमेन से होकर गुजरता है।

प्रत्येक पहचाने गए पाथ के लिए, RadSec कॉन्फ़िगर करें। FreeRADIUS पर, इसके लिए पोर्ट 2083 पर tls लिसनर को सक्षम करना और अपने PKI से प्रमाणपत्रों के साथ आपसी TLS कॉन्फ़िगर करना आवश्यक है। Cisco ISE पर, RadSec को Administration > Network Devices के तहत कॉन्फ़िगर किया जाता है। सुनिश्चित करें कि TLS 1.2 न्यूनतम संस्करण है; TLS 1.0 और 1.1 को स्पष्ट रूप से अक्षम करें।

चरण 5: प्रशासनिक एक्सेस के लिए MFA (माह 2–3)

RADIUS सर्वर का प्रबंधन इंटरफ़ेस एक उच्च-मूल्य वाला लक्ष्य है। एक हमलावर जो RADIUS सर्वर से समझौता करता है, वह प्रमाणीकरण नीतियों को संशोधित कर सकता है, साझा रहस्यों को निकाल सकता है, और प्रमाणीकरण ट्रैफ़िक को रीडायरेक्ट कर सकता है। RADIUS सर्वर और उसके अंतर्निहित ऑपरेटिंग सिस्टम में सभी प्रशासनिक लॉगिन के लिए MFA लागू करें। प्रबंधन एक्सेस को एक समर्पित आउट-ऑफ-बैंड प्रबंधन VLAN तक सीमित करें। भूमिका-आधारित एक्सेस नियंत्रण लागू करें: नेटवर्क इंजीनियरों के पास सुरक्षा प्रशासकों के समान विशेषाधिकार नहीं होने चाहिए।

चरण 6: SIEM एकीकरण और अलर्टिंग (माह 3–4)

अपने RADIUS सर्वर को कॉन्फ़िगर करें ताकि वह अकाउंटिंग लॉग्स को आपके SIEM पर वास्तविक समय में अग्रेषित कर सके। निम्नलिखित अलर्ट थ्रेशोल्ड को एक बेसलाइन के रूप में परिभाषित करें:

| अलर्ट | थ्रेशोल्ड | गंभीरता |

|---|---|---|

| एकल MAC से विफल प्रमाणीकरण | 60 सेकंड में >5 | उच्च |

| एक्सेस-रिजेक्ट दर में वृद्धि | 7-दिवसीय बेसलाइन का >200% | मध्यम |

| कॉर्पोरेट SSID पर नए MAC से प्रमाणीकरण | पहली घटना | मध्यम |

| RADIUS सर्वर प्रमाणपत्र की समय-सीमा समाप्ति | 90 / 30 / 7 दिन | उच्च / गंभीर / गंभीर |

| साझा रहस्य बेमेल त्रुटियाँ | कोई भी घटना | उच्च |

सर्वोत्तम अभ्यास

निम्नलिखित सिफ़ारिशें IEEE 802.1X, NIST SP 800-63B, PCI DSS v4.0, और विक्रेता सुरक्षा सलाहकारों की आम सहमति का प्रतिनिधित्व करती हैं।

प्रमाणपत्र प्रबंधन। EAP-TLS या RadSec का उपयोग करने वाले किसी भी डिप्लॉयमेंट में प्रमाणीकरण पाथ में X.509 प्रमाणपत्र होते हैं। प्रमाणपत्र की समय-सीमा समाप्ति एंटरप्राइज़ WiFi डिप्लॉयमेंट में अचानक, पूर्ण प्रमाणीकरण विफलता का सबसे आम कारण है। स्वचालित प्रमाणपत्र जीवनचक्र प्रबंधन लागू करें। समाप्ति से 90, 30 और 7 दिन पहले निगरानी अलर्ट सेट करें। RADIUS सर्वर प्रमाणपत्रों के लिए, SHA-256 या मजबूत हस्ताक्षर एल्गोरिदम के साथ न्यूनतम 2048-बिट RSA या 256-बिट ECDSA कुंजी आकार का उपयोग करें। SHA-1 का उपयोग न करें।

नेटवर्क सेगमेंटेशन। RADIUS सर्वर एक समर्पित प्रबंधन नेटवर्क सेगमेंट पर स्थित होना चाहिए, जो गेस्ट नेटवर्क और सामान्य कॉर्पोरेट नेटवर्क दोनों से अलग हो। RADIUS पोर्ट्स (UDP 1812, 1813, RadSec के लिए TCP 2083) तक पहुंच को फ़ायरवॉल ACL द्वारा पंजीकृत NAS डिवाइसों के विशिष्ट IP एड्रेस तक सीमित किया जाना चाहिए। RADIUS पोर्ट्स तक कोई सीधा इंटरनेट एक्सेस नहीं होना चाहिए।

अतिरेक और उच्च उपलब्धता। एक एकल RADIUS सर्वर आपके पूरे नेटवर्क एक्सेस कंट्रोल इंफ्रास्ट्रक्चर के लिए विफलता का एक एकल बिंदु है। सक्रिय-निष्क्रिय या सक्रिय-सक्रिय कॉन्फ़िगरेशन में न्यूनतम दो RADIUS सर्वर डिप्लॉय करें। 24/7 गेस्ट कनेक्टिविटी आवश्यकताओं वाले Hospitality डिप्लॉयमेंट के लिए, RADIUS सर्वर डाउनटाइम सीधे गेस्ट WiFi डाउनटाइम के बराबर है — यह एक प्रतिष्ठा और व्यावसायिक जोखिम है।

WPA3 और 802.1X। WPA3-Enterprise सरकारी और उच्च-सुरक्षा डिप्लॉयमेंट के लिए 192-बिट सुरक्षा मोड के उपयोग को अनिवार्य करता है, जिसमें डेटा एन्क्रिप्शन के लिए AES-256-GCMP और प्रमाणीकरण के लिए HMAC-SHA-384 की आवश्यकता होती है। अधिकांश एंटरप्राइज़ डिप्लॉयमेंट के लिए, मानक 128-बिट सुरक्षा के साथ WPA3-Enterprise, विशेष रूप से EAP-TLS के संयोजन में, WPA2-Enterprise पर एक महत्वपूर्ण सुधार है। कार्ड भुगतान संसाधित करने वाले Retail वातावरण को WPA3-Enterprise अपनाने को PCI DSS जोखिम न्यूनीकरण उपाय के रूप में मानना चाहिए।

विक्रेता पैच ताल। अपने RADIUS सर्वर विक्रेता और अपने NAS डिवाइस विक्रेताओं से सुरक्षा सलाहकारों की सदस्यता लें। FreeRADIUS, Cisco, Microsoft, Aruba और Ruckus सभी CVE सूचनाएं प्रकाशित करते हैं। इन्हें अपने भेद्यता प्रबंधन कार्यक्रम में एक परिभाषित SLA के साथ एकीकृत करें: गंभीर कमजोरियां (CVSS ≥ 9.0) 72 घंटों के भीतर पैच की जाएं; उच्च कमजोरियां (CVSS 7.0–8.9) 14 दिनों के भीतर।

समस्या निवारण और जोखिम न्यूनीकरण

सामान्य विफलता मोड

पैच के बाद प्रमाणीकरण विफलताएँ। BlastRADIUS पैच लागू करने के बाद, कुछ NAS डिवाइस प्रमाणीकरण में विफल हो सकते हैं यदि उनका फ़र्मवेयर Message-Authenticator का समर्थन नहीं करता है। लक्षण: उपयोगकर्ता क्रेडेंशियल में कोई बदलाव न होने पर भी एक्सेस-रिजेक्ट प्रतिक्रियाओं में अचानक वृद्धि। निदान: RADIUS डीबग लॉगिंग सक्षम करें और "Message-Authenticator required but not present" त्रुटियों की जांच करें। समाधान: NAS फ़र्मवेयर अपडेट करें या, एक अस्थायी उपाय के रूप में, फ़र्मवेयर अपडेट निर्धारित होने तक RADIUS सर्वर को विशिष्ट NAS IP से Message-Authenticator के बिना अनुरोध स्वीकार करने के लिए कॉन्फ़िगर करें।

EAP-TLS में प्रमाणपत्र सत्यापन विफलताएँ। लक्षण: क्लाइंट को RADIUS लॉग में कोई संबंधित एक्सेस-रिजेक्ट न होने पर भी "Authentication Failed" प्राप्त होता है। निदान: RADIUS सर्वर की प्रमाणपत्र श्रृंखला की जांच करें — क्या जारी करने वाला CA क्लाइंट के सप्लीकेंट द्वारा विश्वसनीय है? क्या सर्वर प्रमाणपत्र अपनी वैधता अवधि के भीतर है? समाधान: सुनिश्चित करें कि पूर्ण प्रमाणपत्र श्रृंखला (लीफ + इंटरमीडिएट + रूट) RADIUS सर्वर पर कॉन्फ़िगर की गई है। MDM या ग्रुप पॉलिसी के माध्यम से रूट CA प्रमाणपत्र को क्लाइंट डिवाइस पर पुश करें।

RadSec TLS हैंडशेक विफलताएँ। लक्षण: कॉन्फ़िगरेशन परिवर्तन के बाद NAS डिवाइस RadSec कनेक्शन स्थापित करने में विफल रहते हैं। निदान: TLS संस्करण संगतता की जांच करें — पुराना NAS फ़र्मवेयर TLS 1.2 का समर्थन नहीं कर सकता है। आपसी प्रमाणपत्र प्रमाणीकरण की जांच करें — दोनों सिरों को एक-दूसरे के CA पर भरोसा करना चाहिए। समाधान: NAS फ़र्मवेयर रिलीज़ नोट्स में TLS संस्करण समर्थन सत्यापित करें; सुनिश्चित करें कि NAS डिवाइस प्रमाणपत्र उसी CA द्वारा जारी किए गए हैं जिस पर RADIUS सर्वर भरोसा करता है।

साझा रहस्य बेमेल। लक्षण: एक विशिष्ट NAS से सभी प्रमाणीकरण "Invalid authenticator" त्रुटियों के साथ विफल हो जाते हैं। निदान: NAS कॉन्फ़िगरेशन और RADIUS सर्वर क्लाइंट एंट्री के बीच साझा रहस्य बेमेल। समाधान: दोनों तरफ साझा रहस्य को फिर से दर्ज करें, यह सुनिश्चित करते हुए कि कोई ट्रेलिंग स्पेस या कैरेक्टर एन्कोडिंग समस्याएँ न हों। प्रतिलेखन त्रुटियों से बचने के लिए एक सीक्रेट्स मैनेजर से कॉपी-पेस्ट का उपयोग करें।

जोखिम रजिस्टर

| जोखिम | संभावना | प्रभाव | शमन नियंत्रण |

|---|---|---|---|

| BlastRADIUS का शोषण | उच्च (अनपैच्ड) | गंभीर | पैच + Message-Authenticator प्रवर्तन |

| साझा रहस्य ब्रूट-फोर्स | मध्यम | उच्च | 32-वर्ण के रैंडम रहस्य, वार्षिक रोटेशन |

| दुष्ट RADIUS सर्वर | मध्यम | उच्च | EAP-TLS आपसी प्रमाणीकरण, प्रमाणपत्र पिनिंग |

| RADIUS सर्वर प्रमाणपत्र की समय-सीमा समाप्ति | उच्च | गंभीर | स्वचालित निगरानी, 90-दिवसीय अलर्ट |

| 802.1X के माध्यम से क्रेडेंशियल स्टफिंग | मध्यम | उच्च | खाता लॉकआउट नीतियां, SIEM अलर्टिंग |

| RADIUS सर्वर समझौता | कम | गंभीर | एडमिन एक्सेस के लिए MFA, नेटवर्क सेगमेंटेशन |

ROI और व्यावसायिक प्रभाव

जोखिम का परिमाणीकरण

RADIUS को मजबूत करने का वित्तीय मामला उल्लंघन लागतों के मुकाबले सीधा है। 2024 में यूके में डेटा उल्लंघन की औसत लागत £3.58 मिलियन थी, जिसमें नियामक जुर्माना, सुधार, कानूनी लागत और प्रतिष्ठा को नुकसान शामिल था। PCI DSS दायरे में आने वाले संगठनों के लिए — जिसमें वस्तुतः हर Retail और Hospitality ऑपरेशंस शामिल हैं।WiFi पर कार्ड भुगतान संसाधित करने के लिए — एक नेटवर्क एक्सेस कंट्रोल उल्लंघन जो कार्डधारक डेटा को उजागर करता है, अनिवार्य फॉरेंसिक जांच, संभावित कार्ड योजना जुर्माना, और कार्ड प्रोसेसिंग विशेषाधिकारों के संभावित निलंबन को ट्रिगर करता है।

Healthcare संगठनों के लिए, एक समझौता किए गए RADIUS सर्वर के माध्यम से एक्सेस किए गए रोगी डेटा से संबंधित GDPR उल्लंघन पर अनुच्छेद 83(5) के तहत वैश्विक वार्षिक टर्नओवर के 4% तक का जुर्माना लग सकता है। ICO का प्रवर्तन रिकॉर्ड दर्शाता है कि नेटवर्क सुरक्षा विफलताओं को लापरवाही माना जाता है, न कि तकनीकी दुर्घटनाएँ।

कार्यान्वयन लागत बेंचमार्क

निम्नलिखित लागत अनुमान 500-डिवाइस वाले एंटरप्राइज़ एस्टेट के लिए सांकेतिक हैं:

| सुदृढ़ीकरण गतिविधि | अनुमानित लागत | समय-सीमा |

|---|---|---|

| Patching (FreeRADIUS / NPS / ISE) | केवल आंतरिक श्रम | 1–2 सप्ताह |

| साझा गुप्त ऑडिट और रोटेशन | आंतरिक श्रम + सीक्रेट्स मैनेजर लाइसेंस (~£2,000/वर्ष) | 2–4 सप्ताह |

| EAP-TLS PKI परिनियोजन | £15,000–£30,000 (टूलिंग + पेशेवर सेवाएँ) | 2–3 महीने |

| RadSec कार्यान्वयन | आंतरिक श्रम + प्रमाणपत्र लागत (~£1,500) | 4–6 सप्ताह |

| SIEM एकीकरण और अलर्टिंग | मौजूदा SIEM पर निर्भर; £0–£10,000 | 4–8 सप्ताह |

मध्यम आकार के एस्टेट के लिए कुल सुदृढ़ीकरण निवेश: लगभग £20,000–£45,000। £3.58 मिलियन के उल्लंघन लागत आधार के मुकाबले, कम उल्लंघन संभावना अनुमानों पर भी जोखिम-समायोजित ROI आकर्षक है।

सुरक्षा से परे परिचालन लाभ

एक सुदृढ़ RADIUS इन्फ्रास्ट्रक्चर परिचालन लाभ भी प्रदान करता है। विश्वसनीय, अच्छी तरह से निगरानी की गई प्रमाणीकरण WiFi कनेक्टिविटी से संबंधित हेल्पडेस्क टिकटों को कम करता है। RADIUS अकाउंटिंग डेटा, जब WiFi Analytics के साथ एकीकृत किया जाता है, तो नेटवर्क उपयोग पैटर्न, ठहरने के समय और डिवाइस प्रकारों में सत्र-स्तरीय दृश्यता प्रदान करता है — यह डेटा Hospitality और Transport वातावरण में स्थल संचालकों के लिए सीधा वाणिज्यिक मूल्य रखता है।

सार्वजनिक क्षेत्र और Healthcare संगठनों के लिए, एक प्रलेखित RADIUS सुदृढ़ीकरण कार्यक्रम साइबर एसेंशियल्स प्लस, ISO 27001, और NHS DSPT आकलन के लिए तकनीकी नियंत्रणों का प्रमाण प्रदान करता है — जिससे ऑडिट ओवरहेड कम होता है और नियामकों को उचित परिश्रम प्रदर्शित होता है।

Key Terms & Definitions

RADIUS (Remote Authentication Dial-In User Service)

A client-server protocol defined in RFC 2865 that provides centralised authentication, authorisation, and accounting (AAA) for network access. RADIUS servers validate credentials submitted by network devices (NAS) against a backend identity store such as Active Directory or LDAP.

IT teams encounter RADIUS as the authentication backend for 802.1X WiFi, wired port authentication, VPN access, and network device management. It is the protocol that decides who gets on the network.

IEEE 802.1X

An IEEE standard for port-based network access control that defines the encapsulation of EAP over LAN (EAPOL). It provides an authentication framework for both wired and wireless networks, requiring devices to authenticate before being granted network access.

802.1X is the standard that makes enterprise WiFi authentication work. When a staff member connects to a corporate SSID and is prompted for credentials, 802.1X is the framework orchestrating that exchange, with RADIUS as the backend.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

An EAP method that uses X.509 certificates for mutual authentication between the client and the RADIUS server. Both parties must present valid certificates, eliminating passwords from the authentication exchange entirely.

EAP-TLS is the gold standard for enterprise WiFi authentication. It is immune to credential phishing and brute-force attacks. The operational requirement is a PKI infrastructure to issue and manage client certificates.

RadSec (RADIUS over TLS)

A protocol defined in RFC 6614 that encapsulates RADIUS packets within a TLS session over TCP port 2083. It provides transport-layer encryption, mutual certificate authentication, and replay protection for RADIUS traffic.

RadSec is required for any RADIUS traffic that crosses an untrusted network boundary — WAN links, internet connections, or shared network infrastructure. It is the correct replacement for standard RADIUS over UDP in multi-site deployments.

BlastRADIUS (CVE-2024-3596)

A man-in-the-middle attack disclosed in July 2024 that exploits the absence of integrity protection on RADIUS Access-Request packets. Using MD5 chosen-prefix collision techniques, an attacker can forge an Access-Accept response, granting network access to an unauthenticated user.

BlastRADIUS affects all major RADIUS implementations including FreeRADIUS, Cisco ISE, and Microsoft NPS. Organisations that have not applied patches released in July 2024 remain exposed to this attack.

Message-Authenticator

A RADIUS attribute (Attribute 80) that provides HMAC-MD5 integrity protection over the entire RADIUS packet. When present in an Access-Request, it prevents the packet modification attack used in BlastRADIUS.

Enforcing Message-Authenticator on all Access-Request packets is the primary remediation for BlastRADIUS. It must be configured on both the RADIUS server (to require the attribute) and the NAS device (to include the attribute in requests).

NAS (Network Access Server)

In RADIUS terminology, the NAS is the network device — typically a WiFi access point, switch, or VPN concentrator — that acts as the RADIUS client. It intercepts connection requests from end devices and forwards authentication requests to the RADIUS server.

NAS devices are the RADIUS clients in a deployment. Shared secrets are configured per-NAS. BlastRADIUS remediation requires firmware updates on NAS devices as well as patches on the RADIUS server.

PEAP (Protected Extensible Authentication Protocol)

An EAP method that establishes a TLS tunnel using a server-side certificate before transmitting the inner authentication method (typically MSCHAPv2). It provides mutual authentication and protects credentials from eavesdropping.

PEAP-MSCHAPv2 is the most widely deployed enterprise WiFi authentication method. It is PCI DSS compliant and operationally simpler than EAP-TLS because it does not require client certificates. However, it is vulnerable to rogue RADIUS server attacks if client-side certificate validation is not enforced.

Shared Secret

A pre-shared key configured on both the RADIUS server and each NAS device. It is used to generate the Response Authenticator field and to obfuscate the User-Password attribute. It is not a password for end users — it is a server-to-server authentication credential.

Weak or static shared secrets are one of the most common RADIUS vulnerabilities. An attacker who captures RADIUS traffic can conduct an offline brute-force attack against a weak shared secret. Minimum recommended length is 32 characters, randomly generated.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandated by the major card schemes (Visa, Mastercard, Amex) for organisations that process, store, or transmit cardholder data. Version 4.0, effective from March 2024, includes specific requirements for network access control and strong authentication.

Retail and hospitality organisations with WiFi-connected POS terminals are in PCI DSS scope. RADIUS server vulnerabilities that could allow unauthorised network access to cardholder data environments are a direct compliance risk.

Case Studies

A 350-room hotel group with 12 properties uses a centralised RADIUS server hosted in their head office data centre. Each property connects over a shared MPLS WAN. A security audit has flagged that RADIUS traffic is unencrypted over the WAN, shared secrets are 8-character strings set during initial deployment five years ago, and the RADIUS server is running FreeRADIUS 3.0.21. The group processes card payments via WiFi-connected POS terminals at their restaurant and spa facilities. What is the remediation priority and implementation sequence?

The remediation sequence should be ordered by risk severity and implementation speed. Step 1 (immediate, within 72 hours): Patch FreeRADIUS to 3.2.5 or 3.0.27. This addresses BlastRADIUS and enforces Message-Authenticator by default. Simultaneously, check access point firmware versions across all 12 properties and schedule firmware updates for any NAS devices that do not support Message-Authenticator. Step 2 (week 1–2): Rotate all shared secrets. Generate 32-character random secrets using openssl rand -base64 32 for each of the 12 property NAS registrations. Store in HashiCorp Vault or equivalent. Document the rotation date. Step 3 (month 1–2): Implement RadSec on the WAN path. Configure the FreeRADIUS server to accept RadSec connections on TCP 2083. Issue TLS certificates from an internal CA to each property's NAS devices. Update firewall rules to permit TCP 2083 from property NAS IP ranges to the RADIUS server. Disable UDP 1812/1813 from WAN-facing interfaces once RadSec is confirmed operational. Step 4 (month 2–3): For the PCI DSS-scoped POS WiFi SSID, migrate from PEAP-MSCHAPv2 to EAP-TLS. Deploy an internal PKI (Microsoft ADCS or HashiCorp Vault PKI engine). Issue client certificates to POS terminals via MDM. Update RADIUS policy to require EAP-TLS for the POS SSID. Step 5 (month 3): Integrate RADIUS accounting logs into the SIEM. Configure alerts for failed authentication spikes and certificate expiry.

A regional retail chain with 45 stores uses WPA2-Personal (pre-shared key) for staff WiFi and an open network for customer WiFi. The IT director wants to migrate staff WiFi to 802.1X authentication using Microsoft NPS as the RADIUS server, integrated with Active Directory. The stores have a mix of Aruba and Cisco access points. The chain is in PCI DSS scope. What architecture should they deploy, and what are the key configuration decisions?

The recommended architecture is 802.1X with PEAP-MSCHAPv2 as the initial EAP method, with a documented roadmap to EAP-TLS. The NPS server should be deployed in a redundant pair (primary + secondary) in the central data centre, with RADIUS proxy configuration on the access points to fail over automatically. Configuration decisions: (1) NPS Network Policy: create a policy matching the staff SSID with PEAP-MSCHAPv2, requiring group membership in an AD security group (e.g., 'WiFi-Staff-Access'). Set session timeout to 8 hours to force re-authentication. (2) Certificate: deploy an NPS server certificate from an internal Microsoft ADCS CA. Push the root CA certificate to all staff devices via Group Policy (Windows) and MDM (iOS/Android). (3) Supplicant configuration: configure Windows devices via Group Policy (Computer Configuration > Windows Settings > Security Settings > Wireless Network Policies). For iOS and Android devices, use an MDM profile. Enforce server certificate validation — do not allow users to accept arbitrary certificates. (4) Access point configuration: on Aruba, configure the RADIUS server under Authentication > Servers. Set the shared secret to a 32-character random string. Enable RadSec if the Aruba firmware supports it (AOS 8.9+). On Cisco, configure under Security > AAA > RADIUS. (5) NPS logging: enable NPS accounting logging to a SQL Server database. Configure a log retention period of 90 days minimum for PCI DSS compliance. (6) Post-migration: disable WPA2-Personal on the staff SSID. Retain it only as a break-glass SSID with a complex PSK stored in the secrets manager, for use only when NPS is unavailable.

Scenario Analysis

Q1. Your organisation runs a FreeRADIUS 3.0.21 server supporting 802.1X authentication for 800 staff devices across a single-site campus. The RADIUS server is on the same management VLAN as all access points. A penetration test has identified that access points are sending Access-Request packets without the Message-Authenticator attribute. The security team wants to enforce Message-Authenticator immediately, but the network operations team is concerned about breaking authentication for 800 users. How do you sequence the remediation to minimise service disruption?

💡 Hint:Consider the difference between the RADIUS server requiring Message-Authenticator versus the NAS devices sending it. These are two separate configuration changes with different risk profiles.

Show Recommended Approach

The correct sequence is: (1) First, patch FreeRADIUS to 3.2.5. This version enforces Message-Authenticator by default but includes a compatibility mode that logs a warning rather than rejecting packets that lack the attribute. This gives you the patch without immediately breaking authentication. (2) Audit access point firmware versions. Identify which models and firmware versions support Message-Authenticator in Access-Request packets. (3) Update access point firmware in batches, starting with a pilot group of 50 devices. Verify authentication continues to work after each batch. (4) Once all access points are confirmed to be sending Message-Authenticator, enable strict enforcement on the FreeRADIUS server (require_message_authenticator = yes in clients.conf). (5) Monitor RADIUS logs for any remaining 'Message-Authenticator missing' warnings, which would indicate NAS devices that missed the firmware update. The key principle is that you can patch the server first without breaking anything, because the compatibility mode allows a transition period. Enforcing strict rejection on the server should be the last step, after all NAS devices have been updated.

Q2. A conference centre operator runs a single RADIUS server supporting both the corporate staff SSID (802.1X with PEAP-MSCHAPv2) and the event guest WiFi (captive portal with MAC Authentication Bypass). The IT manager asks whether the guest WiFi RADIUS instance needs to be hardened to the same standard as the corporate RADIUS instance, given that guests are not authenticating with corporate credentials. What is your recommendation?

💡 Hint:Consider the attack vectors that apply to MAC Authentication Bypass versus EAP-based authentication, and the risk of lateral movement between the guest and corporate RADIUS instances.

Show Recommended Approach

The guest WiFi RADIUS instance requires hardening, but the specific controls differ from the corporate instance. The BlastRADIUS patch applies equally — the vulnerability affects the RADIUS server regardless of the authentication method used by clients. Shared secret hygiene applies equally — a weak shared secret between the guest captive portal controller and the RADIUS server is exploitable regardless of whether EAP is in use. The key additional risk is the shared RADIUS server: if the guest and corporate SSID authentication requests are handled by the same RADIUS server process, a vulnerability in the guest RADIUS path could be used to pivot to the corporate authentication policy. The recommended architecture is to run separate RADIUS instances (or at minimum separate virtual servers within FreeRADIUS) for guest and corporate authentication, with separate shared secrets and separate policy sets. This provides isolation such that a compromise of the guest RADIUS path does not expose corporate credentials. For the guest instance specifically: patch for BlastRADIUS, rotate shared secrets, and ensure the guest RADIUS instance has no access to the corporate Active Directory. The EAP-TLS and RadSec requirements are less relevant for a captive portal deployment, but RadSec should still be considered if the captive portal controller is in a different network segment from the RADIUS server.

Q3. A healthcare trust is planning to migrate its clinical WiFi from WPA2-Personal to 802.1X authentication. The trust has 1,200 clinical devices including Windows laptops, iOS tablets, and Android handhelds. The CISO wants EAP-TLS as the target state. The IT director is concerned about the PKI deployment complexity and proposes PEAP-MSCHAPv2 as a permanent solution. How do you advise the CISO and IT director, and what is the recommended implementation path?

💡 Hint:Consider the specific threat model for a healthcare environment — what are the consequences of a credential compromise, and how does EAP-TLS address risks that PEAP-MSCHAPv2 does not?

Show Recommended Approach

The CISO's instinct is correct, but the IT director's concern is valid. The recommended advice is: implement PEAP-MSCHAPv2 now as an interim position, with a committed 12-month roadmap to EAP-TLS. The rationale for not accepting PEAP-MSCHAPv2 as a permanent solution in healthcare is: (1) PEAP-MSCHAPv2 is vulnerable to rogue RADIUS server attacks if client-side certificate validation is not enforced. In a healthcare environment where clinical staff may connect personal devices, enforcing supplicant configuration consistently across 1,200 devices is operationally challenging. (2) MSCHAPv2 credentials, if captured via a rogue RADIUS attack, can be cracked offline using tools like hashcat. In a healthcare context, those credentials likely also provide access to clinical systems. (3) NHS DSPT and CQC assessments increasingly expect strong authentication controls for clinical network access. EAP-TLS provides a stronger audit evidence position. The implementation path: Month 1-2: Deploy PEAP-MSCHAPv2 with enforced server certificate validation via MDM profiles on all 1,200 devices. Month 3-6: Deploy Microsoft ADCS as the PKI infrastructure. Enrol Windows devices via Group Policy auto-enrolment. Month 6-9: Enrol iOS and Android devices via MDM certificate profiles. Month 9-12: Migrate the clinical SSID policy from PEAP to EAP-TLS. Retain PEAP as a fallback for any devices that fail certificate enrolment, with enhanced monitoring. For more on clinical network security architecture, the WiFi in Hospitals guide provides relevant deployment context.